Microsoft enhanced csp создание сертификата для 1с

Коллеги, добрый день. Есть у кого-нибудь опыт работы с электронной подписью в VPN соединении через веб-клиент в браузере IE к опубликованному на веб-сервере IIS базе 1С:ДО. Сертификаты на флешках. Сертификация через Microsoft Enhanced Cryptographic Provider. Проблема в том, что ключ не виден, расширения работы с файлами и криптографией не устанавливаются. Если подключаться с той же машины к публично опубликованной базе на веб-сервере apache, то расширения устанавливаются. Но нужно именно VPN и IIS чтобы сертификаты проверялись и были видны. Нужен опыт либо совет как локализовать проблему, либо решить. Спасибо. (На партнерском форуме 1С ответа не нашел)

Поскольку речь идет о связке IE+криптография, то я бы обязательно озаботился тем, чтобы адрес веб-сервера был добавлен в перечень надежных узлов IE на клиентских ПК: "Свойства браузера" - "Безопасность" - "Надежные узлы" - "Узлы" - "Добавить".

Без этого IE с ЭЦП корректно не работает даже без VPN (проверено на Контур-Экстерн, Госуслуги, Госзакупки и т.д.)

(5) все настройки IE сделаны (надежные сайты, безопасность, конфиденциальность - всё по рекомендациям 1С)

Если разбираться с нуля, можно начать со следующих ссылок:

1) Общие сведения о Microsoft Crypto API

2) Криптопровайдеры. API для работы с криптосервисами Windows, ссылка (две страницы).

3) Концепция CryptoAPI, ссылка .

После изучения темы по CryptoAPI, начинайте копать тему по eToken.

Где найти драйверы для данного токена?

Для работы с «eToken» используется утилита «eToken PKI Client». Загрузить установочный файл можно с этой страницы .

И у вас какой-то усложненный вариант решения проблемы.

1) Если подключаться с той же машины к публично опубликованной базе на веб-сервере apache, то расширения устанавливаются.

2) Теперь нужно проверить работу на соседнем компьютере (без vpn, в локальной сети)

3) а уж потом разбираться с vpn

(2) спасибо, за информацию, но тема ещё не закрыта:

1) аппаратный ключ на eToken вставленный в ПК

веб-клиент + VPN = не виден

тонкий-клиент + VPN = не виден

тонкий клиент в сети = не виден

(Примечание: тут попробуем совет установить утилиту «eToken PKI Client» написал админу)

2) программный ключ (установлен на ПК)

тонкий клиент + VPN = виден

веб-клиент + VPN = не виден

может ещё есть опыт у кого, или рабочая схема с использованием VPN и IIS в связке, возможно в IIS проблема, что он доступ к публикации даёт, но расширения работы с файлами и криптографией как-то блокирует?

Что за "программный ключ"? Что-то связанное с ЭЦП (если это - вопрос дилетанта, то прошу извинить: до сих пор имел дело в основном с КриптоПро)?

Или имеется в виду программная лицензия 1С:Предприятие?

Условия:

-Пользователь – доменная учетная запись,

-Ноутбук – включен в домен,

-Пользователь регистрируется на ноутбуке используя кешированную доменную учетную запись,

-Пользователь запускает клиента VPN, регистрируется на сервере VPN, устанавливается защищенное соединение с КВС предприятия,

-Ноутбук получает адрес в IP сети, которая маршрутизируется в сети КВС Предприятия без ограничения по TCP/UDP портам,

-Сквозной регистрации в домене, при подключении через VPN к внутренним сервисам Предприятия, НЕТ.

Ответ 1С:

То, что вы называете "кешированная учетная запись" используется только для того, чтобы иметь возможность локально аутентифицироваться под доменной учетной записью на компьютере временно отключенном от домена.

Для работы сквозной Windows-аутентифкации необходимо, чтобы компьютер был подключен к домену. (Из комментария вашего специалиста).

>>> Сквозной регистрации в домене, при подключении через VPN к внутренним сервисам Предприятия, НЕТ.

ОТВЕТ: Можно заключить, что это не так - при подключении через VPN компьютер не регистрируется в домене. Таким образом сквозная Windows-аутентификация в такой конфигурации сети работать не может.

>>>Как можно организовать «подключиться к контроллеру домена для получения токена». Что именно требуется сделать?

ОТВЕТ: С этим вопросом Вам нужно обратиться к вашим сетевым администраторам.

Получается проблема в организации сети. Но это типа безопасность VV. Вообщем какой-то замкнутый круг.

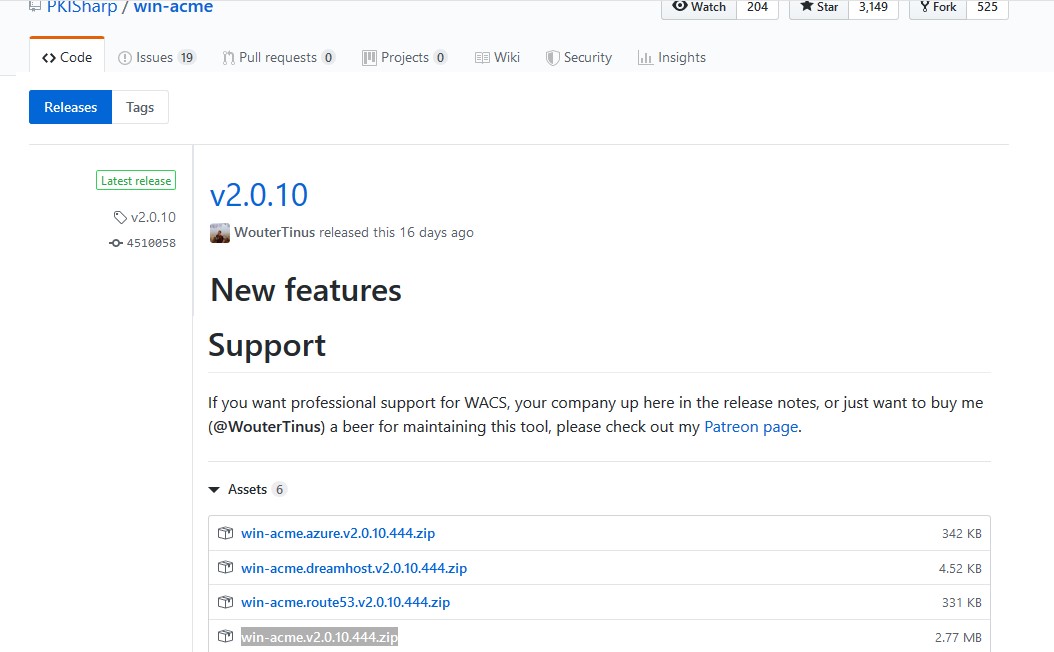

Самый простой вариант сгенерировать новый SSL – это использовать специальную программу WACS (windows acme simple), которая работает в консольном режиме. Программа проста в использовании и дает возможность выпустить и присвоить сертификат одному из развернутых на веб-сервере IIS сайту или ресурсу, в данном случае это информационная база 1С. Первым делом, необходимо скачать программу-мастер для выпуска SSL от Let’s Encrypt. Утилита является open source проектом, который доступен на GitHub. Переходим на страницу проекта и скачиваем файл:

win-acme.v2.1.17.1065.x64.pluggable.zip.

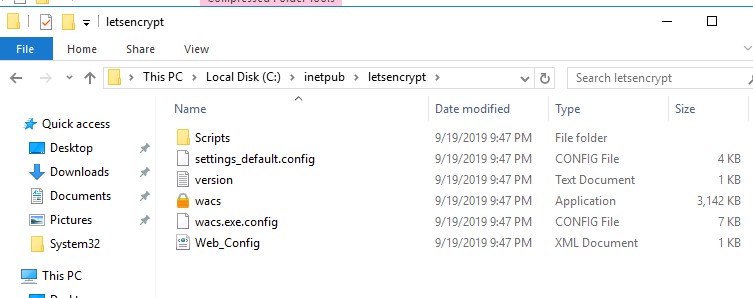

После скачивания архив необходимо распаковать в корневом каталоге веб-сервера IIS в папке letsencrypt (C:\interpub\letsencrypt). Последняя папка создается вручную, при создании и распаковки файлов утилиты WACS могут возникнуть ошибки с правами доступа. Необходимо назначить полный доступ пользователю операционной системы к папке interpub.

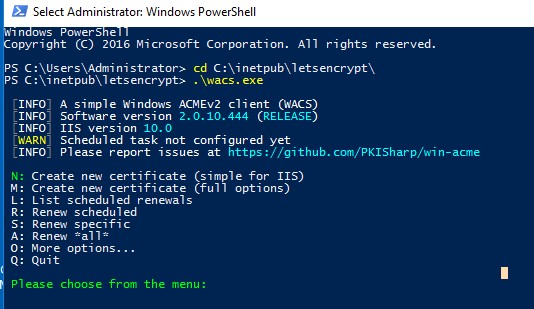

Далее, когда файлы программы были распакованы в нужный каталог, запускаем командную строку с правами администратора и в cmd переходим в папку letsencrypt, после чего запускаем файл wacs.exe. Введите последовательно следующие команды:

В командной строке запустится интерактивное меню программы, в котором будут осуществляться манипуляции по выпуску и привязки нового сертификата SSL от Let’s Encrypt к нашей информационной базе, опубликованной на веб-сервере IIS.

После нажатия в командной строке ключа “N” утилита предложит выбрать один из найденных пулов приложений веб-сервера IIS, на котором опубликована база. Далее нужно ввести ключ «A» (pick “all” bindings), чтобы найти все имеющиеся привязанные к найденному пулу узлы.

Отобразится найденное доменное имя информационной базы, после чего необходимо выбрать нужный ресурс и ввести «Y», чтобы продолжить. Процесс генерации нового SSL сертификата полностью автоматизирован. Программа будет предлагать выполнить определенные действия, на которые требуется подтверждение вводом, либо символа «Y» (Да), либо «N» (Нет). Так, например, первое действие, это открытие для ознакомления настоящего абонентского соглашения. После ознакомления с соглашением, необходимо указать действующий email адрес, который будет использоваться для отправки на него оповещений, связанных с проблемами сертификата.

Также утилита в автоматическом порядке сразу установит новый сертификат и привяжет к нужному ресурсу. Используя стандартную программу «Сертификаты», можно также открыть SSL сертификат по пути «Размещение веб-служб»-«Реестр»-«Сертификаты».

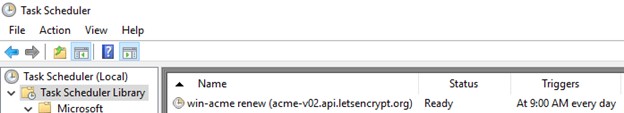

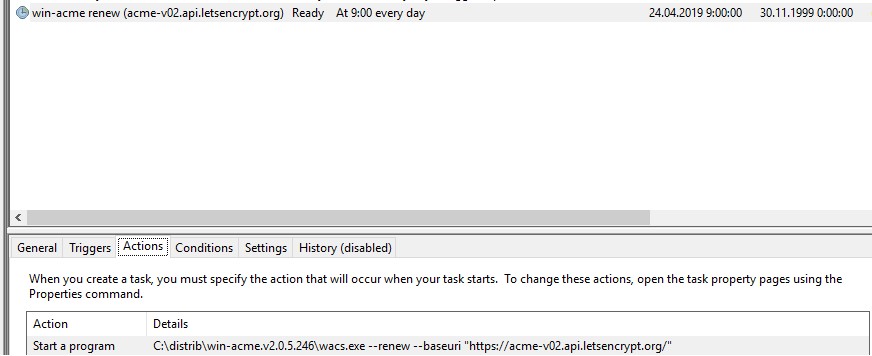

Помимо генерации SSL утилита WACS автоматически создаст правило для планировщика Windows, чтобы осуществлялось автоматическое продление сертификата. Команда, выполняющая обновление и прописываемая в планировщике выглядит следующим образом:

02.11.2020

itpro

PowerShell, Windows 10, Windows Server 2016

комментариев 7

New-SelfSignedCertificate: командлет PowerShell для генерации самоподписанного сертификата

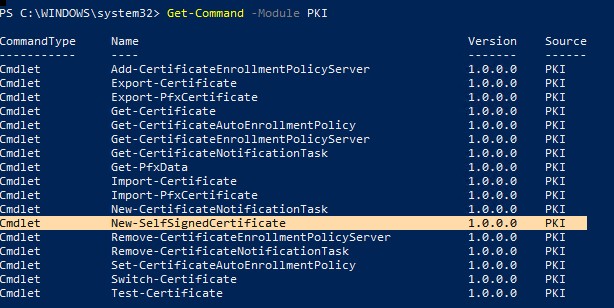

Для создания самоподписанного сертификата в PowerShell нужно использовать командлет New-SelfSignedCertificate, входящий в состав модуля PKI (Public Key Infrastructure).

Чтобы вывести список всех доступных командлетов в модуле PKI, выполните команду:

Get-Command -Module PKI

Самоподписанные сертификаты рекомендуется использовать в тестовых целях или для обеспечения сертификатами внутренних интранет служб (IIS, Exchange, Web Application Proxy, LDAPS, ADRMS, DirectAccess и т.п.), в тех случая когда по какой-то причине приобретение сертификата у внешнего провайдера или разворачивание инфраструктуры PKI/CA невозможны.

Совет. Не забывайте также про возможность использования полноценных бесплатных SSL сертификатов от Let’s Encrypt. Пример, как выпустить SSL сертификат Let’s Encrypt и привязать его к сайту IIS.

Для создания сертификата нужно указать значения –DnsName (DNS имя сервера, имя может быть произвольным и отличаться от имени localhost) и —CertStoreLocation (раздел локального хранилища сертификатов, в который будет помещен сгенерированный сертификат). Командлет можно использовать для создания самоподписанного сертификата в Windows 10 (в нашем примере), Windows 8/8.1 и Windows Server 2019/2016/2012 R2.

Directory: Microsoft.PowerShell.Security\Certificate::LocalMachine\My

Thumbprint Subject

Если вы указали нестандартный криптографический провайдер CSPs (например, с помощью параметров -KeyAlgorithm "ECDSA_secP256r1" -Provider 'Microsoft Smart Card Key Storage Provider' ), убедитесь, что он установлен на компьютере (по умолчанию используется CSP Microsoft Enhanced Cryptographic Provider). Иначе появится ошибка:

По-умолчанию генерируется самоподписанный сертификат со следующим параметрами:

- Криптографический алгоритм: RSA;

- Размер ключа: 2048 бит;

- Допустимые варианты использования ключа: Client Authentication и Server Authentication;

- Сертификат может использоваться для: Digital Signature, Key Encipherment ;

- Срок действия сертификата: 1 год.

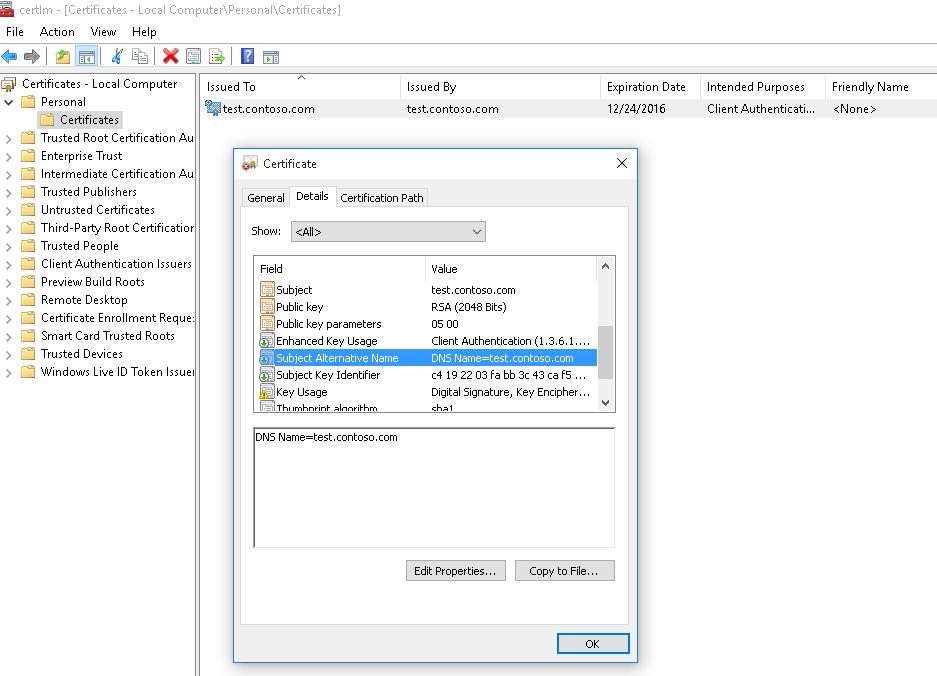

Данная команда создаст новый сертификат и импортирует его в персональное хранилище компьютера. Откройте оснастку certlm.msc и проверьте, что в разделе Personal хранилища сертификатов компьютера появился новый сертификат.

Как вы видите, в свойствах сертификата указано, что данный сертификат может использоваться для аутентификации клиентов (Client Authentication). Также он действителен и для аутентификации сервера (Server Authentication).

С помощью командлета Get-ChildItem можно вывести все параметры созданного сертификата по его отпечатку (Thumbprint):

Get-ChildItem -Path "Cert:\LocalMachine\My" | Where-Object Thumbprint -eq DC1A0FDE0120085A45D8E14F870148D1EBCB82AE | Select-Object *

Примечание. Срок действия такого самоподписанного сертификата истечкает через 1 год с момента его создания. Можно задать другой срок действия сертификата с помощью атрибута –NotAfter.Чтобы выпустить сертификат на 3 года, выполните следующие команды:

Можно создать цепочку сертфикатов. Сначала создается корневой сертификат (CA), а на основании него генерируется SSL сертификат сервера:

$rootCert = New-SelfSignedCertificate -Subject "CN=TestRootCA,O=TestRootCA,OU=TestRootCA" -KeyExportPolicy Exportable -KeyUsage CertSign,CRLSign,DigitalSignature -KeyLength 2048 -KeyUsageProperty All -KeyAlgorithm 'RSA' -HashAlgorithm 'SHA256' -Provider "Microsoft Enhanced RSA and AES Cryptographic Provider" `

New-SelfSignedCertificate -CertStoreLocation cert:\LocalMachine\My -DnsName "test2.contoso.com" -Signer $rootCert -KeyUsage KeyEncipherment,DigitalSignature

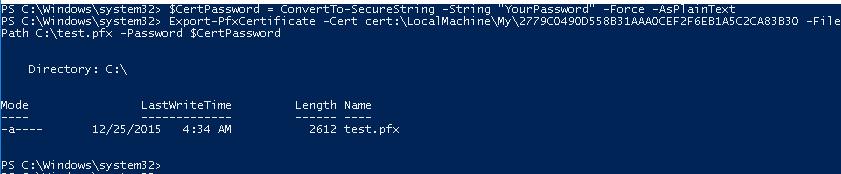

Для экспорта полученного сертификата c закрытым ключом в pfx файл, защищенный паролем, нужно получить его отпечаток (Thumbprint). Сначала нужно указать пароль защиты сертификата и преобразовать его в формат SecureString. Значение Thumbprint нужно скопировать из результатов выполнения команды New-SelfSignedCertificate.

$CertPassword = ConvertTo-SecureString -String “YourPassword” -Force –AsPlainText

Export-PfxCertificate -Cert cert:\LocalMachine\My\2779C0490D558B31AAA0CEF2F6EB1A5C2CA83B30 -FilePath C:\test.pfx -Password $CertPassword

Можно экспортировать открытый ключ сертификата:

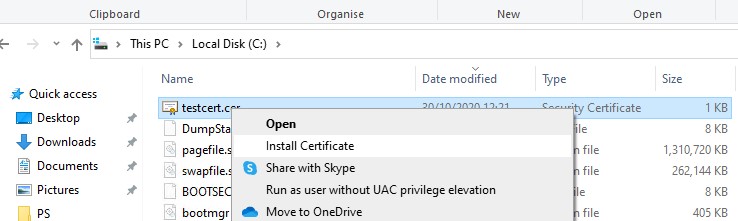

Export-Certificate -Cert Cert:\LocalMachine\My\2779C0490D558B31AAA0CEF2F6EB1A5C2CA83B30 -FilePath C:\testcert.cer

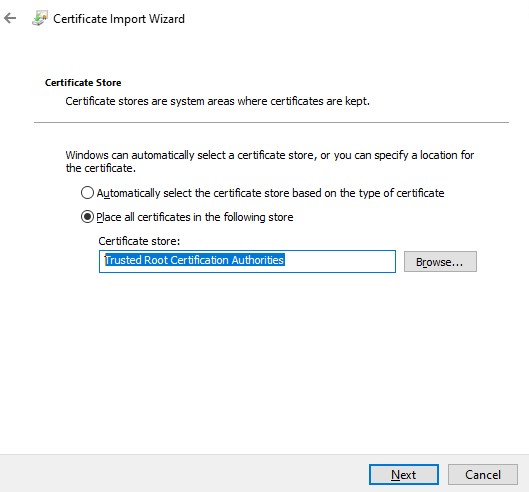

Проверьте, что в указанном каталоге появился cer(PFX)файл сертификата. Если щелкнуть по нему правой клавишей и выбрать пункт меню Install Certificate, можно с помощью мастера импорта сертификатов добавить сертификат в корневые доверенные сертификаты компьютера.

Выберите Store location -> Local Machine, Place all certificates in the following store -> Trusted Root Certification Authorities.

Можно создать сертификат и сразу импортировать его в доверенные корневые сертификаты компьютера командами:

$cert=New-SelfSignedCertificate …..

$certFile = Export-Certificate -Cert $cert -FilePath C:\certname.cer

Import-Certificate -CertStoreLocation Cert:\LocalMachine\AuthRoot -FilePath $certFile.FullName

Полученный открытый ключ или сам файл сертификата можно распространить на все компьютеры и сервера в домене с помощью GPO (пример установки сертификата на компьютеры с помощью групповых политик).

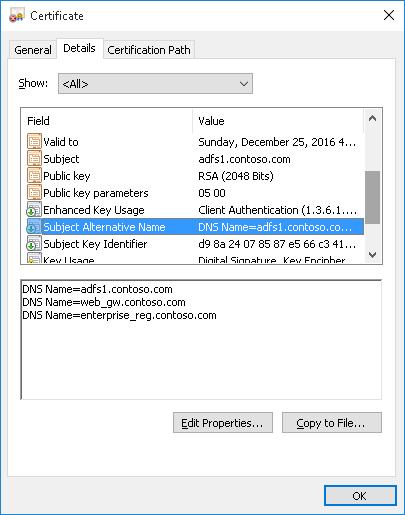

Одной из полезных возможностей командлета New-SelfSignedCertificate является возможность создать сертификат с несколькими различными именами Subject Alternative Names (SAN).

Примечание. Утилита Makecert.exe, в отличии от командлета New-SelfSignedCertificate, не умеет создавать сертификаты с SAN.

Если создается сертификат с несколькими именами, первое имя в параметре DnsName будет использоваться в качестве CN (Common Name) сертификата. К примеру, создадим сертификат, у которого указаны следующие имена:

Команда создания сертификата будет такой:

Создать самоподписанный сертфикат типа Code Signing для подписывания кода

В PoweShell 3.0 командлет New-SelfSifgnedCertificate позволял генерировать только SSL сертификаты, которые нельзя было использоваться для подписывания кода драйверов и приложений (в отличии сертификатов, генерируемых утилитой MakeCert).

В версии PowerShell 5 новая версия командлета New-SelfSifgnedCertificate теперь может использоваться для выпуска сертификатов типа Code Signing.

Для создания самоподписанного сертфиката для подписывания кода приложений, выполните команду:

$cert = New-SelfSignedCertificate -Subject "Cert for Code Signing” -Type CodeSigningCert -CertStoreLocation cert:\LocalMachine\My

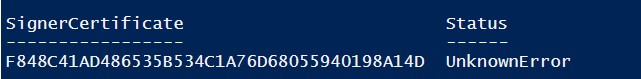

Set-AuthenticodeSignature -FilePath C:\PS\test_script.ps1 -Certificate $cert

Если при выполнении команды появится предупреждение UnknownError, значит этот сертификат недоверенный, т.к. находится в персональном хранилище сертификатов пользователя.

Move-Item -Path $cert.PSPath -Destination "Cert:\CurrentUser\Root"

После этого вы можете подписать свой PowerShell скрипт с помощью данного самоподписанного сертификата.

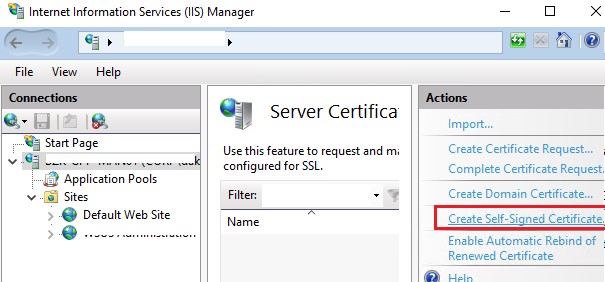

Использование самоподписанного SSL сертификата SHA-256 в IIS

Обратите внимание, что при создании самоподписанный сертификат для IIS через консоль Internet Information Manager (пункт меню Create Self-Signed Certificate), создается сертификат с исопльзованием алгоритма шифрования SHA-1. Такие сертификаты многими браузерами считаются недоверенными, поэтому они могут выдавать предубеждение. Командлет New-SelfSignedCertificate позволяет создать более популырный тип сертификата с помощью алгоритма шифрования SHA-256.

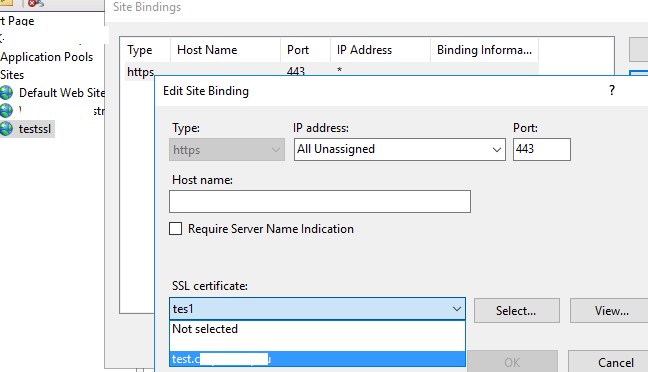

Вы можете привязать самоподписанный сертификат SHA-256, созданный в PowerShell, к сайту IIS. Если вы с помощью PowerShell создали SSL сертификат и поместили его в хранилище сертификатов компьютера, он будет автоматически доступен для сайтов IIS.

Запустите консоль IIS Manager, выберите ваш сайт, затем в настройке Site Binding, выберите созданный вами сертификат и сохраните изменения.

14.12.2021

itpro

SQL Server

Комментариев пока нет

Если вы используете недоверенные/незащищенные сети для подключения клиентов/приложений к базе данных на Microsoft SQL Server, желательно использовать шифрование трафика. В этой статье мы покажем, как настроить и включить обязательное SSL/TLS-шифрование трафика для подключений клиентов к Microsoft SQL Server.

Чтобы включить шифрование для подключения к MS SQL Server, на сервере нужно установить TLS/SSL сертификат. Это может быть коммерческий сертификат, сертификат, выданный вашим CA, или самоподписанный сертификат. TLS сертификат должен удовлетворять следующим условиям:

Можно создать самоподписанный сертификат с помощью PowerShell (самоподписанные сертификаты рекомендуется использоваться только в тестовых средах):

Если вы будете обращаться к MSSQL инстансу не только по имени хоста, но и по другим именам (например, на сервере находится листенер группы высокой доступности Always-On с базой данный RDS Connection Broker), нужно добавить все возможные имена в Subject Alternative Name. Для выпуска самоподписанного сертификата с несколькими SAN на три года:

$todaydate = Get-Date

$add3year = $todaydate.AddYears(3)

$newcert=New-SelfSignedCertificate -DnsName srv-rds1,srv-rds1.winitpro.loc,SQL-RDSDB-liste.winitpro.loc -CertStoreLocation cert:\LocalMachine\My -notafter $add3year

Импортируйте сертификат в доверенные:

$certFile = Export-Certificate -Cert $newcert -FilePath C:\certname.cer

Import-Certificate -CertStoreLocation Cert:\LocalMachine\AuthRoot -FilePath $certFile.FullName

Если вы используете сертификат, полученный от вашего или внешнего CA, его нужно импортировать в сертификаты компьютера (или пользователя, если MS SQL Server запушен от имени пользователя или управляемого аккаунта gMSA). Если служба SQL Server запущенна от имени учетной записи, у которой нет прав локального администратора, нужно предоставить доступ на чтение сертификата.

Теперь нужно привязать ваш сертификат к установленному SQL Server:

Чтобы клиент всегда использовал шифрованное подключение к серверу MSSQL нужно:

Клиенты должны доверять сертификату, используемому для шифрования трафика. Иначе при подключении будет появляться ошибка:

Чтобы SSMS всегда использовал шифрование для подключения к базе данных SQL Server, откройте окно подключения (Connect to Server) -> Options -> включите опцию Encrypt Connection.

При появлении ошибки “The target principal name is incorrect”, проверьте что вы используете для подключения имя SQL Server, указанное в Subject Name или SAN сертификата.

Вы можете подключиться к SQL сервер с помощью PowerShell модуля SqlServer и проверить, поддерживает ли ваш SQL Server шифрование подключений:

Invoke-Sqlcmd -ServerInstance "srv-rds1" -Query "SELECT DISTINCT encrypt_option FROM sys.dm_exec_connections WHERE session_id = @@SPID"

Если ваш экземпляр SQL запущен на не стандартом порту, он указывается так: -ServerInstance "srv-rds1,21221"

В нашем примере SQL Server поддерживает шифрованные подключения ( encrypt_option=TRUE ).

Базы данных Azure SQL поддерживают только защищенные подключения. Даже если в SSMS не вкдлючена опция «Encrypt connection», подключение к Azure SQL будет все равно зашифровано (см. статью Безопасность БД в Azure SQL).

17.03.2022

itpro

Windows Server 2012 R2, Windows Server 2016

комментария 33

В этом обзоре мы расскажем об особенностях установки и привязки бесплатного TLS/SSL сертификата от Let’s Encrypt для сайта на веб сервере IIS, запущенного на Windows Server 2019/2016/2012 R2.

Let’s Encrypt и ACME клиенты для Windows

API интерфейс, позволяющий автоматически выпускать сертификаты называется Automated Certificate Management Environment (ACME) API. Для Windows систем на данный момент имеется 3 самых популярных реализации клиента ACME API:

- Утилита WindowsACMESimple(WACS) – утилита командной строки для интерактивного выпуска сертификата и привязки его к определенному сайту на вашем веб сервере IIS;

- Модуль PowershellACMESharp – библиотека Powershell с множеством команд для взаимодействия через ACME API с серверами Let’s Encrypt;

- Certify – графический менеджер SSL сертификатов для Windows, позволяет интерактивно управления сертификатами через ACME API.

Клиент WACS для установки TLS сертификата Let’s Encrypt в IIS на Windows Server

Самый простой способ получить SSL сертификат от Let’s Encrypt — воспользоваться консольной утилитой Windows ACME Simple (WACS) (ранее проект назывался LetsEncrypt-Win-Simple). Она представляет собой простой мастер, который позволяет выбрать один из сайтов, запущенных на IIS, и автоматически выпустить и привязать к нему SSL сертификат.

Распакуйте архив в каталог на сервере с IIS: c:\inetpub\letsencrypt

Откройте командную строку с правами администратора, перейдите в каталог c:\inetpub\ letsencrypt и запустите wacs.exe.

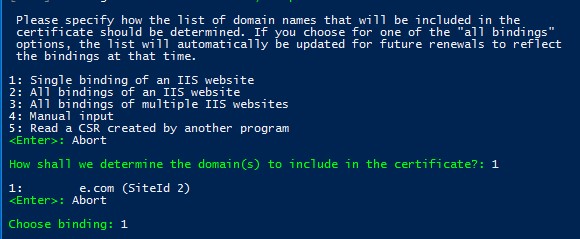

Запустится интерактивный мастер генерации сертификата Let’s Encrypt и привязки его к сайту IIS. Чтобы быстро создать новый сертификат выберите N: — Create new certificates (simple for IIS).

Затем нужно выбрать тип сертификата. В нашем примере нет необходимости использовать сертификат с псевдонимами (несколькими SAN — Subject Alternative Name), поэтому достаточно выбрать пункт 1. Single binding of an IIS site. Если вам нужен Wildcard-сертификат, выберите опцию 3.

Далее утилита выведет список сайтов, запущенных на сервере IIS и предложит выбрать сайт, для которого нужно создать и привязать новый SSL сертификат.

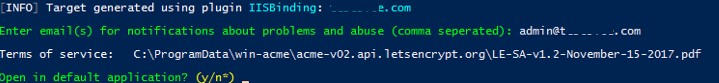

Укажите ваш email, на который будут отправляться уведомления о проблемах с обновлением сертификата сайта и другие о повешения (можно указать несколько email через запятую). Осталось согласится с условиями использования и Windows ACME Simple подключится к серверам Let’s Encrypt и попытается автоматически сгенерировать новый SSL сертификат для вашего сайта.

Процесс генерации и установки SSL сертификата Let’s Encrypt для IIS полностью автоматизирован.

Утилита WACS сохраняет закрытый ключ сертификата (*.pem), сам сертфикат и ряд других файлов в каталог C:\Users\%username%\AppData\Roaming\letsencrypt-win-simple. Затем она в фоновом режиме установит сгенерированный SSL сертификат Let’s Encrypt и привяжет его к вашему сайту IIS. Если на сайте уже установлен SSL сертификат (например, самоподписанный), он будет заменен новым.

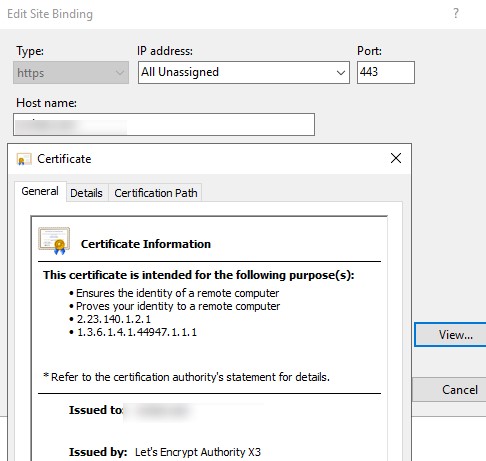

В IIS Manager откройте меню Site Binding для вашего сайта и убедитесь, что для него используется сертификат, выданный Let’s Encrypt Authority X3.

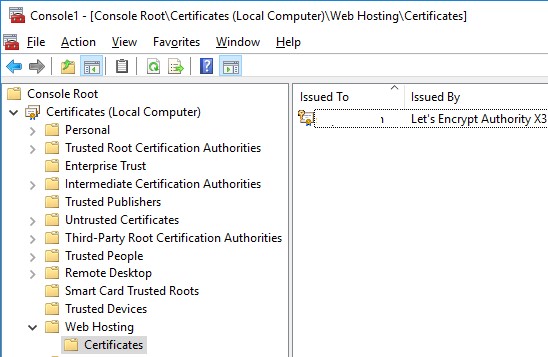

В хранилище сертификатов компьютера сертификат Let’s Encrypt для IIS вы можете найти в разделе Web Hosting -> Certificates.

C:\inetpub\letsencrypt\wacs.exe --renew --baseuri "https://acme-v02.api.letsencrypt.org"

Эту же команду вы можете использовать для ручного обновления сертфиката.

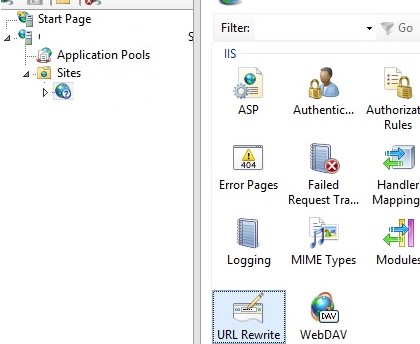

Также вы можете настроить перенаправление трафика через URL Rewrite через графический интерфейс IIS Manager. Выберите Sites -> yoursitename -> URL Rewrite.

Создайте новое правило Add Rule -> Blank rule.

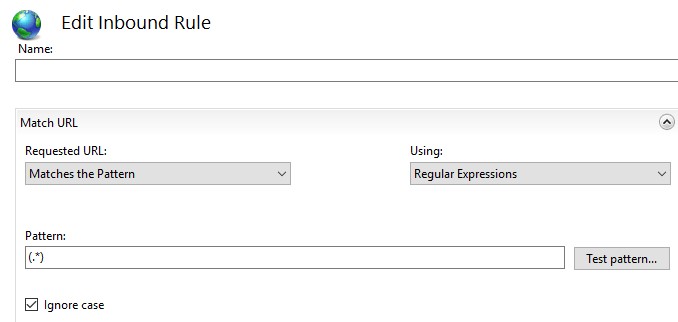

Укажите имя правила и измените значения параметров:

- Requested URL -> Matches the Pattern

- Using -> Regular Expressions

- Pattern -> (.*)

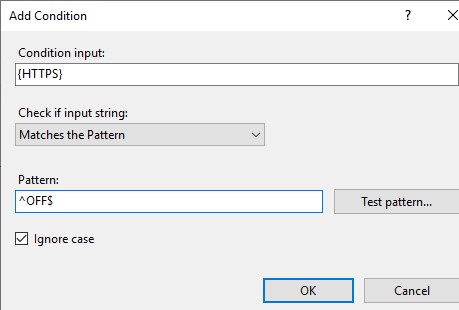

В блоке Conditions измените Logical Grouping -> Match All и нажмите Add. Укажите

- Condition input ->

- Check if input string -> Matches the Pattern

- Pattern -> ^OFF$

Теперь в блоке Action выберите:

Использование сертификата Let’s Encrypt для Remote Desktop Services

Если вы используете для подключения внешних пользователей в корпоративную сеть шлюз Remote Desktop Gateway/ RD Web Access, вы можете использовать нормальный SSL сертификат Let’s Encrypt вместо обычного самоподписанного сертификата. Рассмотрим, как корректно установить сертификат Let’s Encrypt для зажиты служб Remote Desktop Services в Windows Server.

Если на Remote Desktop Gateway сервере поднята также роль RDSH, нужно запретить пользователям Read доступ к каталогу, в котором у вас хранится WACS (в моем примере это c:\inetpub\letsencrypt ) и к каталогу с сертификатами сертификат Let’s Encrypt (C:\ProgramData\win-acme).

Затем на сервере RDP GW, запускаете wacs.exe, как описано выше, и вы выбираете нужный сайт IIS (обычно, Default Web Site). Let’s Encrypt выдает вам новый сертификат, который устанавливается для веб-сайта и в планировщике появляется задание на автоматические обновление сертификата.

Вы можете вручную экспортировать данный сертификат и привязать его к нужным службам RDS через SSL binding. Но вам придется выполнять эти действия вручную каждые 60 дней при перевыпуске сертификата Let’s Encrypt.

Нам нужен скрипт, который бы сразу после получения (продления) сертификата Let’s Encrypt применял бы его для RD Gateway.

Для автоматического получения отпечатка сертификата с указанного сайта IIS используйте доработанный скрипт ImportRDGateway_Cert_From_IIS.ps1 (основан на стандартном ImportRDGateway.ps1).

Инструкция и модифицированный PowerShell скрипт присланы нашим читателем Антоном, за что посылаем ему лучи благодарности!

Вы можете запустить это скрипт вручную:

powershell -File ImportRDGateway_Cert_From_IIS.ps1

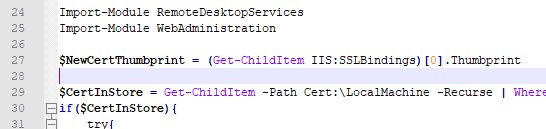

Если у вас RDS Gateway живет на стандартном IIS сайте «Default Web Site» с индексом 0, можете использовать скрипт без изменений.

Import-Module WebAdministration

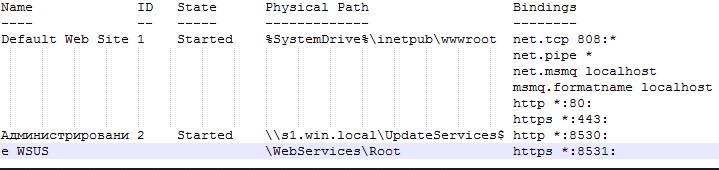

Get-ChildItem IIS:Sites

Получите список вида:

В колонке ID указан индекс вашего сайта, отнимите от него единицу. Полученный индекс вашего сайта нужно указать вместо 0 в 27 строке скрипта PowerShell:

Чтобы не менять разрешения на выполнение скриптов PowerShell, вы можете вызывать скрипт командой:

PowerShell.exe -ExecutionPolicy Bypass -File c:\inetpub\letsencrypt\ImportRDGateway_Cert_From_IIS.ps1

Теперь скрипт привязки SSL сертификата к службам RDS будет выполнятся сразу после продления сертификата Let’s Encrypt. При этом автоматически перезапускается служба RD Gateway командой:

При перезапуске службы TSGateway все текущие сессии пользователей разрываются, поэтому желательно изменить периодичность запуска задания обновления сертфиката на 1 раз в 60 дней.

Также вы можете использовать бесплатные сертификаты Let’s Encrypt в Linux для веб сайтов на Nginx или apache.

Отметим, что сертификаты Let’s Encrypt в настоящий момент широко используются на сайтах многих крупных компаний и им доверяют все браузеры. Надеюсь, что судьба бесплатного центра сертификации Let’s Encrypt не постигнет участь WoSign и StartCom.

Читайте также: