Касперский блокирует тор браузер

Вы не можете получить доступ к какой-либо странице, и вы просто не можете найти проблему?

Мы знаем, что это может быть довольно неприятно, поэтому нам удалось составить список из нескольких возможных проблем. Мы рекомендуем вам выполнить эти несколько шагов, и вы сможете быстро устранить это неудобство.

Браузер Tor не может установить безопасное соединение

Мы надеемся, что следующие шаги помогут вам, когда речь заходит о безопасном соединении на The Onion Router.

- Больше экземпляров браузера работает

- Антивирусное программное обеспечение, создающее помехи

- Ошибка Tor и Kaspersky

- Временно отключите брандмауэр .

- Переустановите Tor

- Проблема с интернет-провайдером

- Невозможно установить канал

- Ограничительная сеть

1. Больше экземпляров браузера работает

Иногда эта ошибка может возникать, когда запущено больше экземпляров Tor Browser. Если вы пытались закрыть другие экземпляры, возможно, существует процесс, который вы не видите.

Если вы не уверены, запущены ли другие экземпляры Tor Browser, попробуйте перезагрузить компьютер, и проблема может быть решена.

2. Антивирусное программное обеспечение, вмешивающееся.

Убедитесь, что любая установленная антивирусная программа не пытается помешать запуску Tor. Иногда вам может понадобиться обратиться к антивирусной документации, если вы не знаете, как обойти это.

- ОТНОСИТЕЛЬНО: 9 лучших антивирусных программ с шифрованием для защиты ваших данных в 2019 году

3. Тор и Касперский Ошибка

Если вы используете одну из версий антивирусного программного обеспечения Касперского, это может быть причиной вашей проблемы. Чтобы решить эту проблему, нам удалось найти решение, которое, мы надеемся, будет полезным для вас.

В вашем браузере Tor вам нужно перейти в Настройки> Указать доверенные приложения> Исключения для приложений. На этой вкладке необходимо установить флажок Не проверять зашифрованный трафик .

Другой способ обойти это – получить доступ к Настройки> Сеть> Сканирование зашифрованных соединений и выбрать Не сканировать зашифрованные соединения.

4. Временно отключите брандмауэр

Иногда ваш брандмауэр Windows может мешать работе браузера Tor – вот почему вы не можете получить доступ к какой-либо веб-странице. Если вы не знаете, как отключить брандмауэр Windows, вы можете найти необходимые шаги, обратившись к этой статье.

- СВЯЗАННЫЕ: Лучшие 9 легких браузеров для ПК с Windows

5. Переустановите Tor

В некоторых случаях единственное исправление является довольно грубым. Хотя это кажется рудиментарным решением, в некоторых случаях оно может быть именно тем, что вам нужно.

Вы также можете попробовать обновить Tor. В этом случае не просто перезаписывайте файлы предыдущего браузера, а скорее убедитесь, что они полностью удалены заранее. Для выполнения этой задачи вы можете использовать один из инструментов удаления программного обеспечения, перечисленных в этом руководстве.

6. Проблемы с провайдером

Если вы все еще не можете подключиться, возможно, ваш Интернет-провайдер подвергает цензуре ваши подключения к сети Tor.

Если вы считаете, что это так, вы можете найти решение в разделе «Обход» проекта Tor.

7. Не удается установить цепь

Вы должны попробовать и проверить ваши системные часы. Если он отключен более чем на несколько часов, Tor не будет строить цепи. Попробуйте синхронизировать часы на вкладке Интернет-время .

Также исправьте дату на вкладке Дата и время .

8. Ограничительная сеть

Если вы находитесь в Китае или находитесь за ограничительным межсетевым экраном корпоративной сети, попробуйте прочитать больше о Tor Bridges.

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Сидел в браузере и он сам закрылся

Открыл заново и сверху справа как обычно при крашах было написано ,что некорректно завершилось

загуглив , перешел по команде в гугле и перекинуло на 2 файла дампа,благо сегодня сохранилось

Установив,вроде как правильно программу WinDbg и открыв и проанализиров краш сегодняшнего дампа написало лишь это:

нашел инфу про то как узнать про это узнал на одном сайте,в строке Image path обычно пишется в чем причина,на скрине у человека,кто делал статью были траблы с драйверам

На всякий проверил систему на вирусы dr web cureit + avast , везде полное сканирование системы - ничего не нашло

до этого кстати не было такого краша браузера

левых расширении нет

Недавно началась проблема в браузере опера гх. Некоторые сайты постоянно пишут Ваше подключение не является приватным либо Ваше подключение не защищено. Также на некоторых сайтах пишет о том что время неправильное. если поставить дату и время онлайн - тогда начинаются первые две фразы. Также к этой проблеме добавляются еще. некоторые сайты не загружаются полностью. Вся визуальная часть отсутствует. Только гиперссылки и текст. На некоторых сайтах проблема с картинками. Текст и визуальная часть впорядке. Но картинки поломаны. Собрать логи автологгером не получается. выскакивает ошибка баз.

Сейчас же уже открывается и четвёртая - с рекламой мошеннического характера

и реклама каждый раз разная на ней

вот пример :

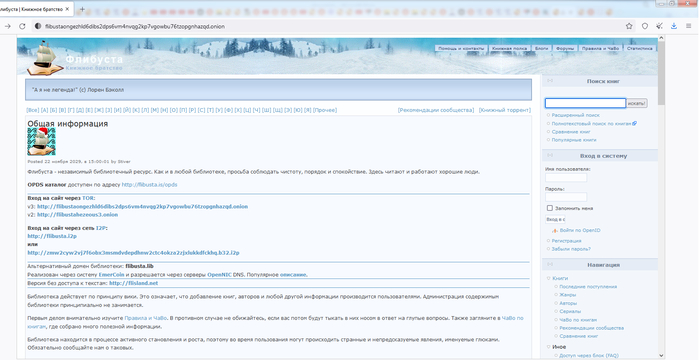

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

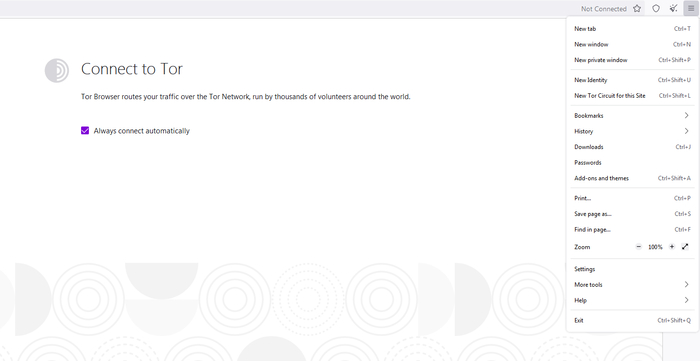

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

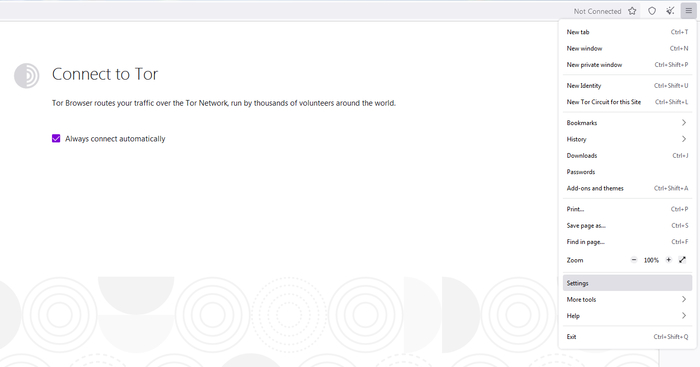

3) Тыкаем Settings

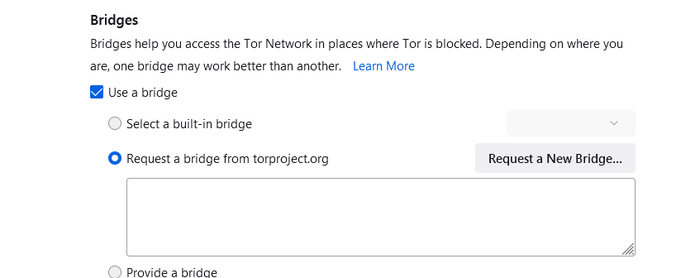

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Еще в июле «Лаборатория Касперского» сообщила о новом штамме программ-вымогателей, использовавших анонимную сеть Tor (The Onion Router), для того чтобы скрыть свою вредоносную суть и затруднить отслеживание авторов запущенной вредоносной

21 августа 2014

Еще в июле «Лаборатория Касперского» сообщила о новом штамме программ-вымогателей, использовавших анонимную сеть Tor (The Onion Router), для того чтобы скрыть свою вредоносную суть и затруднить отслеживание авторов запущенной вредоносной кампании.

На самом деле это не первый раз, когда наши специалисты засекли вредоносные программы, использующие Tor, и, конечно, не последний.

До недавнего времени такая практика была не слишком распространена. Лишь несколько семейств банковских вредоносных программ, таких как 64-битные троянцы ZeuS, использовали Tor-соединения.

Зачем? Делает ли использование Tor вредоносные программы опаснее?

А ответ получится несколько неоднозначным. Оба 64-разрядных троянца ZeuS и новая программа-вымогатель, которую «Лаборатория Касперского» окрестила Onion, кстати, используют Tor для прикрытия серверов C&C, чтобы усложнить поиск самих операторов вредоносного ПО. Вкратце, это работает. Архитектура Tor делает почти невозможной деанонимизацию своих пользователей, даже если используются незаконные инструменты. И неудивительно, что, несмотря на то, что Tor был разработан для борьбы с цензурой, киберпреступники его оприходовали.

В то же время, «Лук» не станет опаснее только потому, что его инфраструктура С&C теперь хорошо спрятана. Это является проблемой для специалистов по ИТ-безопасности, а не для предприятий, которые являются основными мишенями самой вредоносной программы.

Даже без всякой поддержки Tor Onion чрезвычайно опасен. Прямой «наследник» в страшных CryptoLocker, CryptoDefence/CryptoWall, ACCDFISA и Gpcode, Onion — еще один вымогатель, который шифрует все файлы, до которых доберется, а затем требует выкуп.

Злоумышленники объявляют крайний срок оплаты в 72 часа, иначе все файлы будут потеряны навсегда, что, вероятно, правда. Onion использует асимметричный криптографический протокол, известный как ECDH, — протокол Диффи — Хеллмана (технические подробности см. по этой ссылке на Securelist).

Короче говоря, зашифрованный файл нельзя раскодировать без мастер-ключа, принадлежащего преступникам. И если он хранится лишь в течение 72 часов, как утверждают нападавшие, то нет абсолютно никакого способа восстановить зашифрованные файлы.

Создатели Onion предпочитают действовать наверняка. Почти не существует способа выследить серверы C&C, а расшифровки файлов без мастер-ключа не добиться. Кроме того, метод распространения также очень необычный. Исследователи «Лаборатории Касперского» установили, что бот Andromeda (определяется продуктами «Лаборатории Касперского» как Backdoor.Win32.Androm) получает команду для загрузки и запуска на компьютере жертвы другой вредоносной программы из семейства E-mail-Worm.Win32.Joleee. Последняя используется, прежде всего, для рассылки спама, но и может выполнять ряд команд злоумышленников, в том числе команды на загрузку и пуск исполняемого файла. Так что это на самом деле Joleee загружает шифратор на зараженный компьютер и запускает его.

К чему такие сложности? Это повод задуматься.

Но резервное копирование должно выполняться регулярно, и, кроме того, копии должны создаваться на устройстве хранения данных, которое доступно только в ходе этого процесса (например, на съемном накопителе, который отключается сразу после резервного копирования). Несоблюдение этих рекомендаций приведет к тому, что резервные копии файлов подвернутся нападению и будут зашифрованы вымогателем тем же образом, что и оригинальные версии файлов.

Используемое защитное решение должно работать постоянно, и все его компоненты должны быть активными. Базы данных решения также должны быть обновленными.

Продукты «Лаборатории Касперского» обнаруживают Onion по его подписи и определяют как Trojan-Ransom.Win32.Onion. Все возможные неизвестные модификации выявляются эвристически и помечаются HEUR:Trojan.Win32.Generic, или – проактивно, как PDM:Trojan.Win32.Generic.

Кроме того, решение «Лаборатории Касперского» включает в себя технологию Cryptomalware Countermeasures, которая способна защитить пользовательские данные даже от еще неизвестных шифраторов, для которых до сих пор нет подписей или доступных облачных данных. Эта технология основана на принципе создания защищенных резервных копий персональных файлов в момент, когда подозрительная программа пытается получить к ним доступ.

Технология автоматически восстановит файл, даже если он зашифрован вредоносными программами. Для задействования этой технологии в настройках продукта «Лаборатории Касперского» должен быть включен компонент System Watcher.

Использование Tor может стать обычным делом для преступников, особенно тех, кто управляют ботнетами или шифраторами, то есть тех, которым нужны серверы C&C.

Если ваш дом облюбовали муравьи, то единственный способ их вывести — убить королеву, которая обитает глубоко в спрятанном гнезде; иногда до него практически нельзя добраться непосредственно, поэтому для уничтожения колонии надо использовать яды.

Единственно верный способ ликвидировать ботнет — «уничтожить гнездо», подавив серверы C&C (и — желательно — задержать «муравьиных маток», то есть владельцев ботнета).

Но если (или когда) преступники переносят инфраструктуру C&C своего ботнета в Tor, то выкорчевывать такую вредоносную сеть «одним махом», как в операции Tovar и прочих кампаниях по устранению ботнетов, становится бесконечно трудно. А это, в свою очередь, означает, что единственный способ бороться с таким ботнетом — иметь незыблемую локальную защиту, которая не пропустит никаких вредоносных программ.

Другими словами, если/когда контроль зловредов через Tor утвердится в качестве господствующей тенденции, обеспечения кибербезопасности станет «личным делом каждого» более, чем когда-либо прежде.

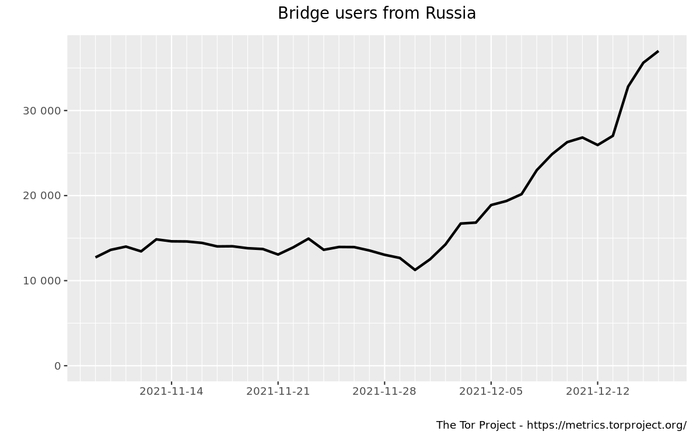

Количество российских пользователей, использующих мосты после начала блокировки Tor, выросло более чем в 2 раза.

По информации «Роскомсвободы», эксперты организации OONI Explorer выпустили подробный технический отчет о блокировке Tor в России, которая началась в декабре.

Согласно исследованию OONI 65 российских автономных сетей (AS) с помощью сетевых сенсоров (probe), локальных устройств и инструментов:

Проверить факт блокировки просто — при открытии в браузере (лучше с помощью мобильного интернета) сайта 152.199.19.160 должно выдаваться «404 not found», если эта ошибка не возникает, то в сети идет блокировка Tor.

Со 2 декабря некоторые крупные провайдеры и мобильные операторы начали блокировать Tor в России. У них перестали быть доступны все или почти все IP-адреса известных нод, в том числе некоторых мостов. Специалисты Globalcheck подтвердили, что блокировка Tor выполняется с помощью оборудования ТСПУ (технические средства противодействия угрозам) — это «черные ящики» от РКН, которые установлены у операторов связи, но доступа к этим устройствам сами провайдеры не имеют.

Информационная безопасность IT

1.3K постов 24K подписчика

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

Валить VPN за пределы страны активно начали месяца два назад. Не то,что бы совсем отключали, а не давали сессии стоять дольше пары минут.

Тихо так, по подленькому. Техподдержка провайдеров отмалчивалась, либо ограничивалась ответами вроде " у нас все хорошо".

Но нормальные спецы нашли как с этим бороться, и сейчас у всех всё хорошо.

а на кой хер запрещать сайты то?

Я вот не пойму:

пробовали блочить Гугл. Облажались.

пробовали блочить Телегу. Облажались.

пробовали блочить ФБ. Облажались.

теперь решили Тор заблочить, и почему-то думают, что получится.

Поддерживаю, МТС блокирует. Сам удивился что могут. Но обойти ограничение не составило труда.

Как и с блокировкой телеграмм - чем больше трубят о блокировке, тем больше об этом узнают рядовые пользователи, тем больше становится пользователей у сервиса. А страдают вместо телеграмм случайно пропавшие под раздачу.

интересно, что там в черном ящике?

Это потому в Opera перестал включаться VPN ?

"основная рекомендация для пользователей — использовать мосты"

Р-телеком. не работает уже, не даёт новые мосты. Только если где-то на стороне их искать

Браузер работает, порнушка исправно показывается, скорости на 1080p хватает

Подготовка к "чему-то"?

я думаю что у меня не работает tor,обход есть?

Starlink нас спасёт?

Работает ТОР, как надо и как раньше.

Интереснее было бы посмотреть на статистику продажи наркотиков.

Владимир Путин подписал Указ «О дополнительных мерах по обеспечению информационной безопасности Российской Федерации»

Владимир Путин подписал указ президента РФ от 1 мая 2022 года № 250 «О дополнительных мерах по обеспечению информационной безопасности Российской Федерации».

В целях повышения устойчивости и безопасности функционирования информационных ресурсов РФ постановляю:

1. Руководителям федеральных органов исполнительной власти, высших исполнительных органов государственной власти субъектов РФ, государственных фондов, государственных корпораций (компаний) и иных организаций, созданных на основании ФЗ, стратегических предприятий, стратегических акционерных обществ и системообразующих организаций российской экономики, юридических лиц, являющихся субъектами критической информационной инфраструктуры РФ:

Под критической информационной инфраструктурой РФ (КИИ) подразумевается совокупность автоматизированных систем управления производственными и технологическими процессами критически важных объектов РФ и обеспечивающих их взаимодействие информационно - телекоммуникационных сетей, а также IT-систем и сетей связи, предназначенных для решения задач государственного управления, обеспечения обороноспособности, безопасности и правопорядка.

То есть мы видим, что данный указ распространяется не только на все органы государственного управления, стратегические и системообразующие предприятия, но и на все организации и предприятия в которых работают с информацией государственной важности.

а) возложить на заместителя руководителя органа (организации) полномочия по обеспечению информационной безопасности органа (организации), в том числе по обнаружению, предупреждению и ликвидации последствий компьютерных атак и реагированию на компьютерные инциденты;

Почему на заместителя? Руководитель отвечает за всё, что происходит у него в организации или на предприятии. Руководитель несёт ответственность в любом случае. Хороший и грамотный руководитель так и поступает – разделят зоны ответственности, а затем осуществляет общий контроль. В случае возникновения любой критической или внештатной ситуации, он знает кто конкретно в его организации или на предприятии отвечает за это направление. Данный подпункт указа просто предписывает руководителю возложить все полномочия по обеспечению информационной безопасности на одного конкретного своего зама. Конкретно и вполне понятно происходит выстраивание структуры ответственности за информационную безопасность.

б) создать в органе (организации) структурное подразделение, осуществляющее функции по обеспечению информационной безопасности органа (организации), в том числе по обнаружению, предупреждению и ликвидации последствий компьютерных атак и реагированию на компьютерные инциденты, либо возложить данные функции на существующее структурное подразделение;

в) принимать в случае необходимости решения о привлечении организаций к осуществлению мероприятий по обеспечению информационной безопасности органа (организации). При этом могут привлекаться исключительно организации, имеющие лицензии на осуществление деятельности по технической защите конфиденциальной информации;

г) принимать в случае необходимости решения о привлечении организаций к осуществлению мероприятий по обнаружению, предупреждению и ликвидации последствий компьютерных атак и реагированию на компьютерные инциденты. При этом могут привлекаться исключительно организации, являющиеся аккредитованными центрами государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, за исключением случая, предусмотренного подпунктом "б" пункта 5 настоящего Указа;

Даже государственные организации, работающие с информацией государственной важности, бывают небольшого размера. Даже в государственных организациях бывает так, что весь IT-отдел - это один человек, который отвечает за всё. Он обычно вполне справляется со всеми своими обязанностями по сетевой безопасности предприятия, обеспечению работоспособности компьютеров и компьютерных программ. Больше IT-специалистов, организации просто не нужно. Вот подобные случаи и предусматривает данный пункт указа. Он предписывает подобным организациям, в целях обеспечения должного и высокого уровня обеспечения информационной безопасности на организации, привлекаться для этого сторонние организации. Чётко регламентирует список привлекаемых сторонних организаций, наличием специальной лицензии на осуществление подобной деятельности. Он отсекает организациям возможность привлечь для обеспечения информационной безопасности непонятного программиста с непонятными профессиональными качествами, который всё сделает "быстро и подешевле". Для обеспечения должного и высокого уровня информационной безопасности, организации должны привлекаться тех, кто лицензировано работает на рынке подобных услуг, кто дорожит репутацией своей фирмы, и кто сможет реально быть ответственным за выполнение надлежащим образом комплекса мер по обеспечению информационной безопасности.

д) обеспечивать должностным лицам ФСБ России беспрепятственный доступ (в том числе удаленный) к принадлежащим органам (организациям) либо используемым ими информационным ресурсам, доступ к которым обеспечивается посредством использования информационно-телекоммуникационной сети "Интернет", в целях осуществления мониторинга, предусмотренного подпунктом "в" пункта 5 настоящего Указа, а также обеспечивать исполнение указаний, данных ФСБ России по результатам такого мониторинга;

е) обеспечивать незамедлительную реализацию организационных и технических мер, решения о необходимости осуществления которых принимаются ФСБ России и ФСТЭК России в пределах их компетенции и направляются на регулярной основе в органы (организации) с учетом меняющихся угроз в информационной сфере.

На ФСБ России и ФСТЭК России возлагается не только контроль за выполняем надлежащим образом всех мер по обеспечению информационной безопасности в организациях и на предприятиях, но и фактически обязанности по конкретной помощи и подсказу ответственным лицам этих предприятий и организаций как именно должна у них быть организовано обеспечение информационной безопасности.

2. Возложить на руководителей органов (организаций) персональную ответственность за обеспечение информационной безопасности соответствующих органов (организаций).

Как уже было сказано выше, руководитель в любом несёт ответственность за всё, что происходит у него в организации или на предприятии.

3. Правительству РФ в месячный срок:

а) утвердить:

- типовое положение о заместителе руководителя органа (организации), ответственного за обеспечение информационной безопасности органа (организации);

- типовое положение о структурном подразделении органа (организации), обеспечивающем информационную безопасность органа (организации);

б) определить перечень ключевых органов (организаций), которым необходимо осуществить мероприятия по оценке уровня защищенности своих информационных систем с привлечением организаций, имеющих соответствующие лицензии ФСБ России и ФСТЭК России.

Данный пункт указа обязывают правительство РФ в месячный срок определить не только список всех организаций и предприятий, на которые распространяется действие данного указа, но и разработать типовые положения для должностных инструкций на всех ответственных за информационную безопасность на предприятиях и в организациях - от зама руководителя до IT-специалиста.

4. Органам (организациям), включенным в перечень, определенный в соответствии с подпунктом "б" пункта 3 настоящего Указа, осуществить мероприятия по оценке уровня защищенности своих информационных систем и до 1 июля 2022 г. представить доклад в Правительство РФ.

5. Федеральной службе безопасности Российской Федерации:

а) организовать аккредитацию центров государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ;

б) определить переходный период, в течение которого допускается осуществлять мероприятия по обнаружению, предупреждению и ликвидации последствий компьютерных атак и реагированию на компьютерные инциденты в интересах органов (организаций) на основании заключенных с ФСБ России (Национальным координационным центром по компьютерным инцидентам) соглашений о сотрудничестве (взаимодействии) в области обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты;

в) определить порядок осуществления мониторинга защищенности информационных ресурсов, принадлежащих органам (организациям) либо используемых ими, и осуществлять такой мониторинг.

Данные пункты указа фактически определяют, что именно на ФСБ России ложится вся ответственность не только по контролю за мерами обеспечения информационной безопасности на предприятиях и организациях, но на время переходного периода, за все мероприятия по выстраиванию работы этой системы информационной безопасности.

6. Установить, что с 1 января 2025 г. органам (организациям) запрещается использовать средства защиты информации, странами происхождения которых являются иностранные государства, совершающие в отношении РФ, российских юридических лиц и физических лиц недружественные действия, либо производителями которых являются организации, находящиеся под юрисдикцией таких иностранных государств, прямо или косвенно подконтрольные им либо аффилированные с ними.

Список недружественных государств на данный момент следующий - Австралия, Австрия, Албания, Андорра, Бельгия, Болгария, Великобритания (включая остров Джерси и подконтрольные заморские территории - остров Ангилья, Британские Виргинские острова, Гибралтар), Венгрия, Германия, Греция, Дания, Ирландия, Исландия, Испания, Италия, Канада, Кипр, Латвия, Литва, Лихтенштейн, Люксембург, Мальта, Микронезия, Монако, Нидерланды, Новая Зеландия, Норвегия, Польша, Португалия, Румыния, Сан-Марино, Северная Македония, Сингапур, Словакия, Словения, США, Тайвань (считается территорией Китая, но с 1949 года управляется собственной администрацией), Украина, Финляндия, Франция, Хорватия, Черногория, Чехия, Швейцария, Швеция, Эстония, Южная Корея, Япония.

Данный пункт указа обязывает с 1 мая текущего года все организации и предприятия больше не привлекать к осуществлению мер по обеспечению информационной безопасности ПО от недружественных государств, а те ПО о недружественных государств которые уже непосредственно работают в организациях и предприятиях и обеспечивают информационную безопасность – должны быть отключены 1 января 2025 года.

7. Настоящий Указ вступает в силу со дня его официального опубликования.

Читайте также: