Как удалить ботнет с компьютера

Ранее неизвестных Botnet кампании, названный Jaku или JAKU изучена исследователями на Forcepoint Security Labs. Botnet сказывается более чем 19 000 компьютеров, включая их в свою сеть зомби.

Интересно, что большинство жертв, как представляется, находиться в азиатских странах, в частности Япония и Южная Корея. 73% Jakuâ €™ s инфекции расположены в этих регионах. Тем не менее другие 134 стран также были мишенью Jaku.

Из-за его быстрого роста и инфекции, Forcepoint’ s исследования указывают, что Jaku более устойчивыми, чем другие известные Botnets.

Jaku Botnet: технический обзор

Тот, кто контролирует Botnet используется несколько серверов командования и управления, расположенный в Азиатско-Тихоокеанском регионе. Group’ s тайный методы включают в себя:

- Три различные структуры командования и управления

- Методы запутывания (запутанные базами данных SQLite)

Jaku Botnet: кампании

Botnet главным образом используется для доставки спама и начать DDoS атак. В некоторых случаях Jaku может использоваться для доставки вредоносных программ, тоже. Если вредоносное по доставки стадии атаки, стеганография используется для реализации вредоносного кода внутри файлов изображений.

Для того, чтобы заразить машин, Botnet использует вредоносных торрент файлов, которые совместно через BitTorrent.

Jaku Botnet: жертв

По мнению исследователей Botnet является главным образом после международных НПО, инженерных компаний, научных учреждений и государственных служащих.

Это то, что исследователи говорят:

Как оставаться защищенным против Jaku и другие Botnets?

Имея в виду, что Botnets часто развертываются для распространения вредоносной программы на нескольких компьютерах одновременно, имея мощный противо malware решение, как представляется, является необходимостью.

Кибер-преступники применяют две стратегии вмешиваться victims’ машины и превратить их в зомби:

- Установка вредоносных программ через эксплуатации уязвимостей программного обеспечения или взлом аккаунтов слабых.

- Обманывая вас в установки вредоносных программ с помощью методов социальной инженерии.

Для повышения вашей безопасности и не стать зомби, сослаться следующие советы по безопасности:

- Часто обновления программного обеспечения, операционной системы и браузеры.

- Используйте надежные пароли, рекомендуется использовать менеджер паролей.

- Держите ваш брандмауэр на. Брандмауэр обеспечивает защиту от злоумышленников из Интернета.

- Возлюбленная €™ т использовать флэш-накопители с неизвестного происхождения.

- Пересмотреть ваш серфинг и загрузки привычки и применить фильтры анти-спам.

- Установите расширенный anti-spyware и антивирусное программное обеспечение. Программа anti-spyware будет отслеживать шпионаже компонентов и будет идти глубоко в системе. Антивирусная программа будет искать жесткий диск и удалить незваных гостей.

Шпион Охотник сканер будет только обнаруживать угрозы. Если вы хотите угрозы будут автоматически удалены, необходимо приобрести полную версию инструмента анти-вредоносных программ. Узнайте больше о SpyHunter вредоносного инструмент / как удалить SpyHunter

Anti-Malware

В этом посте мы увидим, как обнаружить и выяснить, заражен ли ваш компьютер заражен ботом, и устранить заражение ботнетом с помощью этих средств удаления ботнета и программного обеспечения, которые можно бесплатно загрузить, от корпорации Майкрософт и других известные охранные компании.

Мы уже видели , что такое ботнеты . Ботнеты – это сети скомпрометированных компьютеров, управляемые удаленными злоумышленниками для выполнения таких незаконных задач, как рассылка спама или атака на другие компьютеры. Поэтому вам нужно сначала определить, является ли ваш компьютер частью некоторого ботнета.

Обнаружение ботнета

Средства для удаления ботнета

Если вы считаете, что ваша система Windows 10/8/7 может быть заражена ботами и является частью ботнета, вот несколько инструментов для удаления ботнетов, которые могут вам помочь.

Средство удаления вредоносных программ

Средство удаления вредоносных программ для Microsoft Windows удаляет определенные распространенные семейства вредоносных программ, включая выбранные боты, с компьютеров, работающих под управлением совместимых версий Windows. Microsoft выпускает обновленную версию этого инструмента во второй вторник каждого месяца по мере необходимости для реагирования на инциденты безопасности. Версия инструмента, предоставляемая Центром обновления Windows, работает в фоновом режиме, а затем сообщает, что заражение обнаружено. Но вы также можете скачать и использовать его всякий раз, когда чувствуете необходимость.

Phrozensoft Mirage Anti-Bot

Phrozensoft Mirage Anti-Bot имеет список таких вредоносных сайтов. Если ваш компьютер запрашивает любой такой вредоносный веб-сайт, распространяющий BOT, Phrozensoft Mirage Anti-Bot не позволит компьютеру обработать такой запрос, заблокировав эти сайты, а также сайты, которые вы добавили в список запрещенных сайтов.

Trend Micro RUBotted

RUBotted от Trend Micro включает в себя известные ботнеты, обнаружение неизвестных версий клиентов ботов и улучшенные возможности очистки зараженных машин. Он совместим с другими антивирусными продуктами и обеспечивает бесшовную интеграцию. Вам необходимо иметь работающее подключение к Интернету, так как он будет использовать HouseCall для удаления клиента ботнета, если он найден.

Norton Power Eraser

Norton Power Eraser удаляет глубоко внедренные и трудно удаляемые криминальные программы, которые не всегда может обнаружить традиционное сканирование на вирусы.

BotHunter

BotHunter – это сетевой инструмент диагностики ботнетов для Windows, Unix, Linux и Mac OS, который помогает соотнести двустороннюю связь между уязвимыми компьютерами и хакерами. Этот инструмент, кажется, был снят.

Авира БотФрей

BotFrei от Avira – это еще одна бесплатная программа для удаления ботов, которая обнаружит и удалит ботовую инфекцию из вашей системы.

Kaspersky DE-Cleaner

DE-Cleaner на базе Kaspersky также называется Kaspersky Anti-Botnet. Вы можете скачать его с Chip.de. Но учтите, интерфейс на немецком языке.

Бот Восстание

Утилита для удаления Quick Heal BOT

Утилита для удаления Quick Heal BOT поможет вам обнаружить и удалить ботнет-инфекции с вашего компьютера Windows. Это портативное программное обеспечение, и, следовательно, вы можете запустить его в своей системе с внешнего диска. Просто загрузите его с официальной страницы загрузки и запустите инструмент. Вы можете также проверить NoBot.

Эти ботнет-трекеры помогут вам отслеживать активность ботов во всем мире. Этот пост Руководство по удалению вредоносных программ и инструменты также наверняка заинтересует некоторых из вас. Посмотри на это!

Anti-Malware

Утилита для удаления Quick Heal BOT обнаруживает и удаляет заражения ботнетами с компьютера Windows. Он был разработан в сотрудничестве с Cyber Swachhta Kendra в рамках индийской группы реагирования на компьютерные инциденты (CERT-In), министерство электроники и информационных технологий, правительство. Индии

Боты, также известные как бот-сети, представляют собой роботизированное вредоносное ПО, которое может работать многократно. Мы уже видели, что такое бот-сети и как они помогают удаленным злоумышленникам скомпрометировать и контролировать компьютеры, чтобы выполнять такие незаконные задачи, как рассылка спама или атака на другие компьютеры. Сегодня мы рассмотрим еще один бесплатный инструмент для удаления Botnet для операционной системы Windows.

Утилита для удаления Quick Heal BOT

Утилита для удаления Quick Heal BOT поможет вам обнаружить и удалить заражения ботнетами с вашего компьютера Windows. Это портативное программное обеспечение, и, следовательно, вы можете запустить его в своей системе с внешнего диска. Просто загрузите его с официальной страницы загрузки и запустите инструмент.

Чтобы запустить средство удаления бота, дважды щелкните загруженный исполняемый файл и откройте экран с лицензионным соглашением. Сделав это, вы увидите экран приветствия.

Нажмите «Далее» и выберите один из следующих параметров сканирования. Доступные варианты:

- Быстрое сканирование . Оно быстро сканирует области, наиболее уязвимые для заражения ботами. На моем ПК это заняло около 15 минут.

- Полное сканирование . Сканирует все жесткие диски вашего компьютера с Windows. Это может занять довольно много времени.

- Выборочное сканирование . Используя этот параметр, вы можете сканировать выбранные папки.

После того как вы сделали свой выбор, нажмите Далее.

Если в случае быстрого сканирования обнаружена инфекция, настоятельно рекомендуется отключиться от Интернета и запустить полное сканирование.

Функции, упомянутые разработчиками, в двух словах:

- Не нужно его устанавливать. Просто запустите инструмент, когда вам это нужно.

- Обнаруживает и удаляет даже самые последние вредоносные программы для ботов.

- Запустите его вместе с существующим антивирусным программным обеспечением.

- Он может быть запущен во всех операционных системах на базе Windows.

Вы можете загрузить утилиту для удаления Quick Heal BOT с сайта здесь . Это 28 МБ скачать.

Печально известный Мирай Botnet IoT (Интернет вещей) наблюдается быстрый рост в Ита €™ s глобальной заболеваемости, вредоносных программ исследователи сообщают. Когда Botnet впервые вышел, никто не верил, что он станет этой широко распространенной, однако после hacker(s) его создания не использования Botnet, они бросили вредоносные программы онлайн.

Исследователи Intel MalwareTech (@malwaretechblog) начали 400 датчиков, которые постоянно проверять Мирай реального времени инфекций и загружены live feed его публично. Мы решили дать хост поработать в течение 5 минут, и результаты были шокирующими:

Мирай удалось собрать до 100 инфекций в даже менее чем за пять минут. С ита €™ s открытый исходный код был выпущен, этот показатель инфицирования может только расти в будущем. Но это не самая большая проблема. Вопрос, что Мирай virus’ s цель состоит в том, чтобы вызвать DDoS-атак, и это не шутка. Мы уже видели новый быстрый рост масштабов DDoS-атак (до 1TBps) ориентированных на Организации. Это очень прибыльные возможности для кибер преступников и очень большой проблемой для организаций, которые не имеют соответствующих DDoS защиты.

Такие слабые учетные данные позже можно увидеть, что сила паролей, которые вирус пытается взломать и должным образом реагировать, используя гораздо более надежные пароли. И это не только может помочь ПУИ «очистить их поступок», но она также может помочь администраторам Организации изменения важнейших учетных данных и применять соответствующие DDoS защиты от Мирай на данный момент.

Что это значит о будущем IoT

Появляясь и успех Мирай Botnet является сильным аргументом в поддержку теории, что IoT кибер атак становятся весьма реальной угрозой и последние тенденции в вредоносных программ. Если один Botnet открытым исходным кодом, который доступен для любой может причинить так много инфекций, мы должны думать о безопасности IoT если массово будет реализована в будущем. Потому что скоро будут другие IoT устройства, которые будут выпущены для масс и других вредоносных программ для устройств IoT, помимо DDoS Botnets также.

В последнее время о ботнетах в рунете говорят очень много. В основном это связано с DDoS-атаками на известные и посещаемые ресурсы. Ниже мы обсудим опыт крупных компаний в области борьбы с этой напастью.

Что такое ботнет?

Стандартный подход к управлению ботнетом

Microsoft vs. Ботнет

Борьба с ботнетами: общие практики

- Захватить или вывести из строя С&C-узлы.

- DDoS на С&C-узлы.

- Жалобы провайдеру, где хостятся C&C-узлы.

- Захват DNS-имен, используемых C&C.

- Блокирование IP-адресов.

- Арест владельца ботнета.

- Судебный иск.

Многослойная архитектура управления Waledac

Waledac: устройство

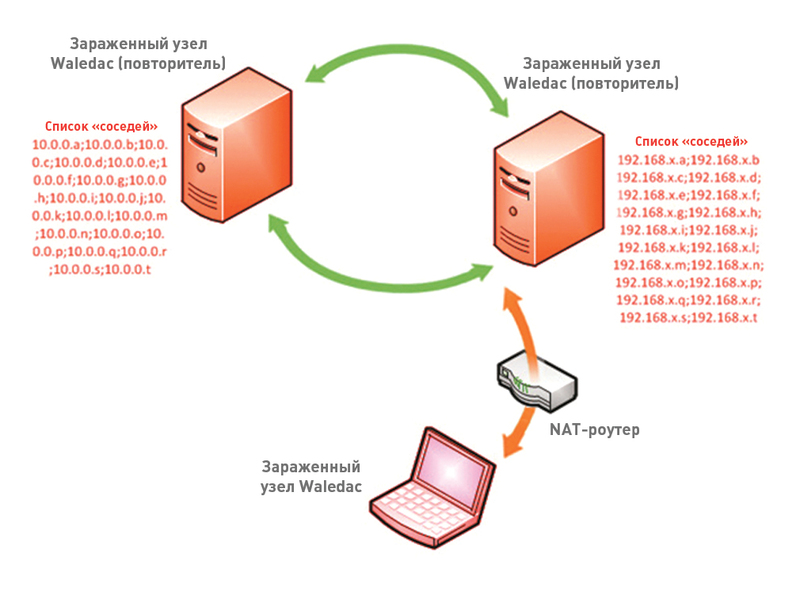

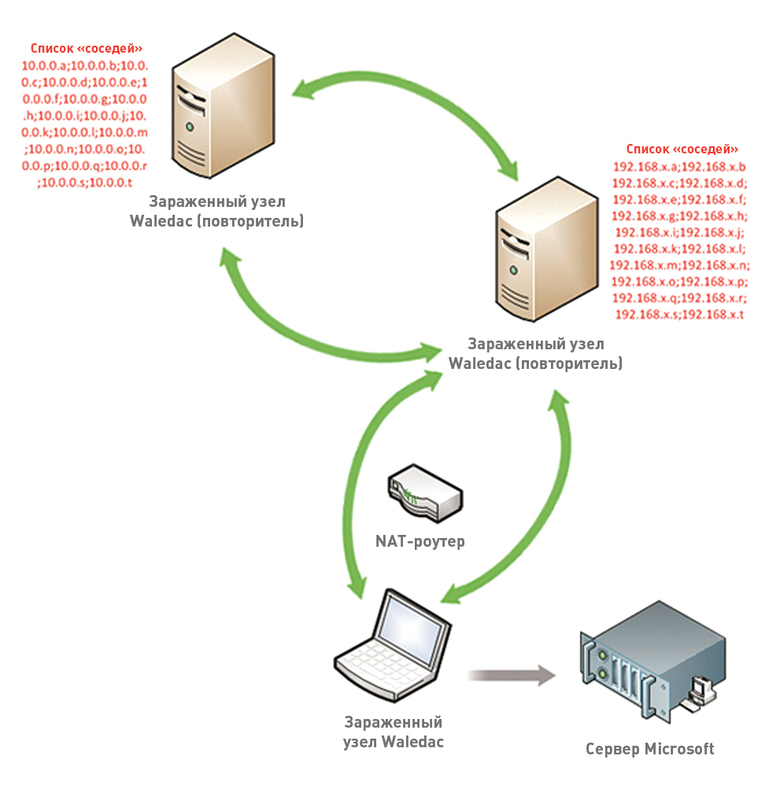

Сложность борьбы с Waledac заключалась в децентрализованной схеме работы ботнета. Для его работы было зарезервировано ни много ни мало 277 доменных имен. Это значит, что захватывать сервера нужно было одновременно в нескольких ЦОД, у разных провайдеров хостинга. Кроме того, для управления ботнетом успешно использовался P2P-механизм. Если посмотреть на схему ботнета, то сразу бросается в глаза многослойность управляющих серверов. В процессе заражения системы с помощью Waledac зловредный код определяет, какую роль будет выполнять новый узел. Он становится либо простым узлом, рассылающим спам, если находится за NAT и не принимает входящие соединения на 80-й порт, либо узлом, который повторяет (ретранслирует) команды из центра, — то есть своего рода репитером. Репитеры используются для управления ботнетом. Каждый репитер кроме передачи управляющих команд узлам-спамерам поддерживает также список «соседей», состоящий из 100 узлов, также выполняющих роль ретранслятора, к которым он может подключиться по P2P-протоколу. Со временем любой узел-повторитель регистрирует свое доменное имя в fast flux DNS. Это делается для того, чтобы дать возможность обращаться к себе узлам-спамерам, если ближайший к ним репитер вдруг выйдет из строя и станет недоступен. Таким образом узлы ботнета всегда могут найти ближайший узел-ретранслятор и получать от него команды и обновления исполняемого кода. Ботнет устроен так, что со временем роли узлов могут меняться. Если система, используемая как ретранслятор, к примеру, попадает в корпоративную сеть и лишается возможности принимать подключения на 80 й порт, то она автоматически получает роль спамера. При этом проанализировать топологию ботнета не так просто, потому как еще одной задачей репитера является противодействие исследованию топологии ботнета. Он служит своеобразным прокси и не позволяет узлам-спамерам знать что-либо об управляющих узлах C&C.

Каждый репитер поддерживает список соседей

Waledac: уничтожение

Подключение серверов Microsoft к Waledac

Заключение

Мы надеемся таким образом постепенно очистить интернет от последних остатков ботнета Waldac. Чтобы злоумышленникам было неповадно в дальнейшем создавать ботнеты, Microsoft продолжает расследование и сбор доказательств. С этой целью мы предложили награду в $250 000 тому, кто сообщит сведения, способствующие аресту преступной группы, стоявшей за Rustock. По нашему опыту, такой подход может сработать. В завершение хочется сказать что Microsoft и в дальнейшем намерен активно бороться с киберпреступлениями, преследуя злоумышленников всеми доступными ему способами.

Не такие, как все

Опрометчиво считать, что ботнеты состоят только из Windows-машин. Есть ботнеты и на Linux/Unix — Psyb0t, Chuck Norris, насчитывающие сотни тысяч устройств. В основном такие ботнеты создаются из домашних маршрутизаторов, коммутаторов и NAS нижнего ценового диапазона. Уничтожить такой ботнет крайне трудно, так как домашний пользователь в большинстве случаев не обладает знаниями в Linux и навыками обновления прошивки устройства. Производитель устройства заинтересован в быстром устаревании устройства и часто не только не намерен устранять недостатки, но и не имеет механизмов централизованного обновления своих продуктов. По данным исследования от 2009 года, в интернете в любой момент можно найти несколько миллионов домашних устройств с устаревшими прошивками и паролями по умолчанию.

Журнал Хакер, Октябрь (10) 153

Андрей Бешков (abeshkov).

Читайте также: