Как удаленно зайти в биос компьютера

Удаленное администрирование с помощью технологии Intel® AMT

Intel AMT (Intel Active Management Technology) - технология удаленного администрирования, позволяющая удаленно управлять ПК или ноутбуком, причем, даже в том случае, когда ОС не установлена или неработоспособна, когда отсутствуют драйверы сетевого интерфейса или компьютер вообще выключен.

Удаленное администрирование – штука хорошая в первую очередь из-за экономии времени: сотруднику ИТ-отдела не нужно бегать к чужому рабочему месту (которое может находиться на приличном расстоянии), тратя на это свое и чужое время: можно сразу подключиться к удаленному ПК с рабочего места специалиста по обслуживанию. Удаленное управление (УУ) позволяет решать большое количество проблем с ПО и настройками системы. Однако традиционное УУ работоспособно только в том случае, когда операционная система (ОС) функциональна, драйвер сетевого адаптера работает и, обеспечено подключение к локальной сети. Достаточно сбоя в работе хотя бы одного из этих звеньев и удаленно уже ничего сделать нельзя. Проблемы вне ОС, например, в BIOS, так тоже не устранишь. Как и причины, мешающие загрузке системы. Да, кстати: не забудем, что для традиционного УУ компьютер должен быть включен.

Технология Intel® AMT в этом плане на голову выше: она реализована на аппаратном уровне, поэтому компьютером можно управлять даже при неработоспособной ОС. Можно удаленно запустить систему, настроить параметры BIOS, загрузиться с внешнего накопителя для установки и развертывания ОС и ПО, переустановить сетевые драйверы и т.д. Фактически, с помощью АМТ можно решить любые программные проблемы: если «железо» работает нормально, то все остальное выполнимо.

Немного о технической реализации Intel АМТ

Intel® AMT присутствует в решениях Intel уже почти десять лет (впервые она появилась в 2006 году) и все это время активно развивалась. Начиная с 6-й версии технология предоставляет полноценный KVM (keyboard-video-mouse), то есть удаленный оператор получает картинку с монитора и может управлять удаленным ПК с помощью клавиатуры и мыши, как обычно. Последние версии, кстати говоря, поддерживают передачу картинки с разрешением FullHD и выше. АМТ способна передавать управление с удаленной системы всегда, когда включен компьютер: будь то загрузка ОС, выбор загрузчика, загрузка на уровне BIOS или управление параметрами BIOS.

Правда, у аппаратной реализации есть оборотная сторона: нужно выбирать такоке оборудование, которое поддерживает АМТ. И думать об этом следует при закупке оборудования, а не при возникновении аварийной ситуации. АМТ является частью набора vPro, для поддержки которого требуется специальная версия процессора, платформы и сетевого адаптера. Ее поддерживают некоторые чипсеты Intel профессиональных серий, индексы которых заканчиваются на «7», и некоторые модели процессоров Intel ® Core ™ i5 и i7. Однако проще ориентироваться на наличие логотипа vPro.

С технической точки зрения АМТ работает следующим образом: она создает отдельный, совершенно независимый и изолированный от основного, зашифрованный канал обмена данными по локальной сети. Полноценно технология работает только при проводном подключении к локальной сети. Мобильные устройства могут работать и через беспроводные сети, но с серьезными ограничениями: ОС и драйверы сетевого адаптера должны быть установлены, а подключение к сети быть активным. Все необходимое для работы АМТ ПО находится в особой защищенной зоне внутри BIOS.

Наконец, Intel ® АМТ использует распространенный протокол управления VNC, под который существует много продуктов. В качестве ПО для удаленного рабочего стола можно использовать следующие продукты:

1) TightVNC Viewer (Windows);

2) Real VNC Viewer (Windows);

3) VNC Viewer Plus (Windows);

4) Ultra VNC (Windows);

6) Remmina (Linux);

8) Real VNC Viewer for Android (Android);

9) AndroidVNC Viewer (Android);

10) akRDC Free VNC Viewer (Android);

11) Remote Ripple-VNC (Android);

Как видим, список VNC-клиентов обширен, и важно что поддержана работа в Windows, Linux и Android. Это позволяет осуществлять УУ с любого устройства. То есть технология Intel ® AMT имеет широкую поддержку и не привязана к конкретным ОС.

Основные преимущества

Итак, коротко взглянем на основные преимущества технологии по сравнению с распространенными средствами УУ:

- в отличие от программных средств AMT работает и при нефункциональной ОС, позволяет настраивать BIOS и пр.;

- имеет встроенные средства безопасности и надежные алгоритмы шифрования;

- является бесплатной, тогда как многие программные средства удаленного администрирования - платные. Хотя здесь следует учитывать, что ее стоимость включена в стоимость компонентов с логотипом vPro;

- позволяет включать и выключать компьютер;

- позволяет загрузиться с удаленного носителя, в том числе для установки или развертывания ОС и ПО.

В общем, по совокупности возможностей АМТ далеко обходит программные решения

Сценарии использования

Самый распространенный сценарий - дистанционное решение проблем, возникающих на компьютере пользователя. AMT дает огромный выигрыш во времени. Особенно это выгодно в ситуациях, когда когда ИТ-отдел и пользователи находятся в разных зданиях. К тому же АМТ позволяет решать гораздо более широкий круг проблем; т.е., практически все проблемы кроме отказа аппаратных компонентов.

Появляется возможность удаленно проводить плановое сервисное обслуживание, например, установку обновлений. Специалисту не требуется физический доступ к компьютеру, он может производить любые действия, включая перезагрузку системы, удаленно. Также он может мгновенно переключаться от одной системы к другой, что ускоряет выполнение работы. Это тем более важно, поскольку установка обновлений ОС и ПО в рабочее время нежелательна и эти действия производятся, как правило, после окончания рабочего дня или на выходных.

Следующий выгодный сценарий использования АМТ - возможность обеспечения круглосуточной поддержки. Поскольку для решения большинства технических проблем уже нет необходимости в физическом доступе к компьютеру пользователя, можно использовать ИТ-персонал из других регионов с другими часовыми поясами. Кстати говоря, это позволяет предприятию сэкономить, размещая удаленные ИТ-отделы в регионах, где заработные платы ИТ-персонала ниже.

Развертывание ОС и ПО перестает быть проблемой, т.к. АМТ поддерживает загрузку компьютера с использованием удаленного образа. Если физически компьютер подключен к проводной сети, то специалист может удаленно включить его, загрузиться с помощью технологии IDE-R и произвести установку и настройку системы. Кстати, если необходима эта функция, то нужно внимательно ознакомиться с настройками, так как скорость удаленной загрузки может значительно отличаться от привычной.

Существенно упрощается ситуация в случае заражения системы вирусом. Поскольку канал управления независим от ОС, вирус не может нарушить удаленное управление, а специалист может производить любые нужные действия, вплоть до переустановки ОС и развертывания настроенного образа.

Итоги

Как мы видим, у технологии Intel ® АМТ много преимуществ. Так почему же ее не используют повсеместно? Может быть для ее использования необходимо специфическое и дорогое оборудование?

На самом деле, особо критичных требований у Intel ® АМТ нет. Правда, на этапе закупки техники необходимо обратить внимание на наличие в ней поддержки vPro, а потом правильно все настроить, но и тут особых сложностей не возникает. Проводное соединение не является проблемой, так как ЛВС в современном офисе есть везде. К тому же AMT (при соблюдении некоторых простых условий) работает везде, в том числе, посредством Интернет.

Когда-то давно, когда я ещё не был программистом, но с компьютерами уже дружил, технологии по типу RAdmin для меня были подобны чуду. Можно было подключиться к удалённому компьютеру, прямо как в самом крутом фильме про хакеров, открыть блокнот и написать там угрожающую надпись. Правда, пользоваться мне этим было негде.

Потом в мою жизнь пришёл ssh: осознание, что управляешь сервером за океаном сначала восхищало, а теперь уже стало обыденностью. Пока не наберешь случайно halt, ага. А потом начинаешь открывать админку хостера и пытаться зайти в консоль управления сервером, чтобы его запустить. А она почему-то сегодня тупит. Тогда пишешь в саппорт и нерничаешь. Не очень нравится. Но это мои личные программерские страхи.

Как-то на старой работе после смены администратора вновь пришедший решил навести порядок в компьютерном парке и для этого подходил к компьютеру, выгонял работника, скачивал Everest, запускал диагностику и сохранял результат в файл. Так, обойдя всего лишь ~60 рабочих мест на трёх этажах, он узнал, какое железо есть в его распоряжении. Неудобно.

И тут на сцену выходит Intel vPro.

Intel vPro – это такая штука, которая позволяет не бояться вещей, описанных выше и даже делать намного больше. Состоит vPro из двух компонентов: аппаратного и программного и про них я расскажу под катом.

Аппаратная часть

На аппаратном уровне нужен процессор и материнская плата (чипсет, как правило, начинается на Q, но нужно смотреть спецификации), поддерживающая vPro. В материнскую плату встроена гигабитная сетевая карта и видеоадаптер, которые способны на низкоуровневую работу. На практике это значит, что подключиться к компьютеру при помощи vPro можно без использования, мало того, что сетевых драйверов ОС, так и без самой ОС! И да, можно зайти в BIOS удалённо.

Поддерживается как проводное, так и беспроводное подключение. В случае WiFi полёта для фантазии не очень много – операционная система должна быть загружена и подключена к точке доступа, зато вот при использовании провода подключиться можно даже к выключенному компьютеру. Ну, так говорят маркетологи: на деле же выключенный компьютер можно включить и – далее как обычно.

Программная часть

Программная часть заключена в аббревиатуре AMT – это Intel Active Management Technology, которая обслуживает подключения и обладает огромными возможностями.

Сначала компьютер надо сконфигурировать для работы с vPro и для этого понадобится физический доступ. После этого его, если это сервер, можно потерять или замуровать в комнате, как в анекдотах про администраторов. В случае, если администратор находится с пациентом в одной локальной сети, проблем не возникает, если же нужный компьютер спрятан за NAT – придётся ставить сервер внутри для доступа. Правда иначе и быть не может – базовые требования сетевой безопасности.

Сеанс связи шифруется, а доступ к серверу можно получить через консоль (serial over LAN), web-интерфейс или VNC. Web-интерфейс обладает неприметным рабочим дизайном (который при этом отлично отображается на планшетах) и позволяет получать статистику о железе, его состоянии и перезапускать компьютер, настраивать сетевой интерфейс и политики доступа к AMT, смотреть историю событий – узнать, почему же у секретарши не грузится система, не подходя к её компьютеру.

При подключении через консоль и VNC можно делать уже совсем всё: vPro предоставляет полноценный KVM с локальной машины на удалённую с поддержкой разрешения экрана до 1920х1200 и возможностью посмотреть, как загружается система от инициализации BIOS до непосредственной загрузки ОС. При этом даже при перезагрузке системы не происходит отключения! Единственное что для доступа в BIOS не получится просто зажать Delete при старте системы и надо будет выбрать специальный пункт «Reboot to BIOS».

После чего в самом деле загружается BIOS.

Особенно приятно то, что можно подключиться к удалённой машине по VNC даже в том случае если там слетели драйвера сетевой карты (ведь vPro работает на более низком уровне чем ОС) и прямо через VNC поставить все драйверы. И если в пределах офиса это ещё решаемо, то вот ехать в дата-центр может быть не с руки.

Есть еще одна интересная возможность под название IDE-R которая позволяет загружаться с внешнего источника как будто это внутренний жёсткий диск. То есть можно подключиться по VNC, указать образ для загрузки и загрузиться в заведоморабочей системе. Очень может быть полезная функция как для диагностики, так и для администрирования. Например можно загружать клиентскую машину с системой в которой настроен эталонный антивирус, проверять жетский диск и незаметно уходить.

Про безопасность

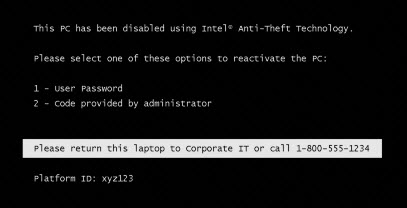

При помощи vPro работает технология Intel Anti-Theft. Если у вас украли ноутбук, то вы можете связаться с Intel и они заброкируют его. В блоге Intel есть уже хороший обзор данной технологии. После блокировки новый обладатель компьютера увидит такую картинку.

Заключение и ссылки

Совсем скоро, когда поколение компьютеров в очередной раз сменится даже у самых нетребовательных пользователей, а у прогрессивных компаний и того раньше, работы у администраторов останется столько же, но вот делать её будет куда приятнее.

Подпишитесь на комментарии к посту — в них обещает быть много интересного. Или проверьте топик через пару дней — я вынесу все самые интересные комментарии отдельным списком внизу поста.

Картинки взяты из обзора от thg и поста пользователя Co6aka.

Полезные комментарии к посту

- Можно ли пинговать выключенный компьютер.

- VNC появился начиная с версии AMT 6.0 и не во всех процессорах. с полезной ссылкой про настройку сервера конфигурации (SCCM) для vPro на русском языке.

- Очень подробный комментарий про отличие AMT от IPMI. пробрасывать через NAT.

- Как ведёт себя VNC со сложными конфигурациями сетевого интерфейса в ОС

- Про две важные функции обеспечивающие безопасность и приватность пользователя

В самом конце программной части немного написал про IDE-R. Хорошая функция.

В этой статье мы рассмотрим, как настроить и использовать функцию удаленного управления компьютерами Intel AMT KVM . Технология Intel AMT (Active Management Technology) является частью комплекса Intel vPro , и администраторам удаленно управлять компьютерами пользователей, даже если на них не запущена / не работает / не установлена операционная система, или компьютер выключен позволяет (на самом деле это только одна из функций AMT). Как правило такое удаленное управление сводится к использованию возможностей KVM (удаленный просмотр экрана пользователя, управления его клавиатурой, мышью и питанием).

KVM в Intel vPro AMT

Поддержка технологии удаленного управления KVM появилась в Intel vPro AMT 6.x на компьютерах с процессорами i5 и i7 на чипсете Intel с поддержкой vPro (как правило название чипсета начинается с Q) со встроенным графическим чипсетом Intel.

Удаленное управление реализуется за счет наличия встроенного сервера VNC. Любой совместимый VNC клиенты может использоваться для удаленного подключения и управления компьютером через AMT.

Как включить KVM на Intel vPro AMT

По умолчанию возможность удаленного управления через AMT KVM на компьютерах с поддержкой Intel vPro отключена. Включить ее можно через меню Intel MEBx . Попасть в это меню можно после отображения экрана запуска BIOS/UEFI с помощью сочетания клавиш Ctrl+P или F12 (на некоторых компьютерах можно скрыть это меню с помощью настроек BIOS).

В нашем случае, чтобы попасть в меню MEBx, на ноутбуке Dell Latitude E7270 после включения компьютера нужно нажать кнопку F12. На экране выбора режима загрузки нужно выбрать Intel(R) Management Engine BIOS Extension (MEBx).

- Затем нужно выбрать пункт MEBx Login и нажать Enter.

- Укажите пароль для входа в режим Intel(R) ME (по умолчанию это admin)

Вам сразу же будет предложено указать новый пароль. Требования к паролю: не менее 8 символов, разный регистр, наличие цифр и спецсимволов.

- После смены пароля выберите меню настройки Intel(R) AMT configuration .

- Измените значение Manageability Feature Selection на Enabled

- Активируйте функции в разделе SOL/Storage Redirection/KVM

Перейдите в раздел User Consent и измените параметр User Opt-in с KVM на None (отключится запрос кода-подтверждения пользователем).

Теперь нужно включить доступ по сети. Выберите пункт Activate Network Access. И подтвердите включение клавишей Y.

- Выберите пункт меню MEBx Exit и нажмите Y для сохранения изменений. Компьютер перезагрузится.

Теперь, если при загрузке нажат кнопку F12, вы увидите новую опцию Intel(R) Fast Call for Help. Выберите ее и нажмите Enter.

Парольная защита BIOS сбрасывается вытаскиванием на определенное время батарейки из системной платы, переключением джампера или нажатием специальной кнопки. Это позволяет обнулить даже забытый пароль. Можно также убрать пароль с помощью специальных приложений, но чаще всего только в том случае, если вы его помните.

Сброс пароля аппаратными способами

Настройки bios хранятся в особом чипе на материнской плате. Информация в нем сохраняется, даже если компьютер в течение длительного периода времени не подключается к сети. Постоянную работу этого чипа обеспечивает батарейка CMOS. Если эту батарейку вытащить, все настройки будут удалены, включая данные о паролях.

Таким образом, чтобы сбросить пароль от биоса, пользователь должен выполнить следующую последовательность действий:

- Убедиться, что компьютер выключен и полностью обесточен.

- С помощью отвертки открутить болты, фиксирующие боковую стенку системного блока, и аккуратно снять ее.

- Из гнезда на системной плате вытащить батарейку CMOS. Ее можно извлечь, осторожно поддев отверткой.

- Чтобы данные были сброшены наверняка, необходимо подождать некоторое время. Может потребоваться около суток, хотя чаще всего бывает достаточно и 15 минут.

- По истечении этого времени можно ставить батарейку на место и собирать компьютер. В случае необходимости нужно будет вновь настроить BIOS.

Описанный способ особенно удобен для стационарных компьютеров. На ноутбуках все может быть несколько сложнее в связи с применением других принципов сборки (могут потребоваться специальные инструменты, паяльник и т.д.).

Существует и другой способ удаления пароля с помощью аппаратных средств. Он основан на переключении перемычек материнской платы. Порядок действий таков:

- Отключить от сети компьютер.

- Снять боковую панель с корпуса ПК, обеспечив доступ к материнской плате.

- Найти на плате переключатель Clear CMOS . Он находится в непосредственной близости от батарейки.

- Вытащить перемычку из положения 1 и поставить ее в положение 2.

- Закрыть корпус компьютера и подключить его к сети. Никакой код больше запрашиваться не будет.

Если при поиске джампера возникнут затруднения, следует внимательнее изучить надписи рядом с компонентами системной платы. Он может быть обозначен с помощью одной из следующих надписей:

- CLR_CMOS;

- CLEAR_CMOS;

- PASSWORD;

- PASSWD;

- PWD;

- CLEARPWD;

- CLR;

- JCMOS1;

- CLEAR RTC;

- PSWD.

На некоторых моделях материнских плат может присутствовать специальная кнопка, выполняющая функцию сброса. Чтобы сбросить защиту, нужно просто на нее нажать.

Эта кнопка позволяет одним нажатием сбросить все пользовательские настройки BIOS, в том числе пароль (изображение загружено с Яндекс.Картинки).

Эта кнопка позволяет одним нажатием сбросить все пользовательские настройки BIOS, в том числе пароль (изображение загружено с Яндекс.Картинки).

Как удалить пароль непосредственно в BIOS

Прежде всего пользователь должен войти в bios, как и при установке кода защиты. Это возможно только при условии, что ему известен текущий шифр. Данный метод следует применять, если вы хотите отказаться от парольной защиты.

Нужно войти в то же самое меню, что и при установке пароля. После нажатия на строку «BIOS Settings Password» (или выбора чего-то подобного) на экране будет отображена форма для ввода пароля. Также может присутствовать отдельная команда для его редактирования. Остается внести изменения (просто оставить строку пустой) и подтвердить выполнение операции. На экран выведется уведомление « Password uninstalled », означающее успешное удаление кода. Для сохранения изменений необходимо последовательно нажать на « F10 » и « Enter ». После выхода из биоса для загрузки системы больше ничего вводить не нужно.

На некоторых материнских платах после нескольких неудачных попыток ввода защитного кода соответствующее окно блокируется. Вместо него появляется форма ввода инженерного пароля разблокировки.

Intel vPro – состоит из двух компонентов: аппаратного и программного. Благодаря ему можно удаленно подключиться к новому выключенному компьютеру, войти в биос, проинсталировать ОС и заходить на удаленный рабочий стол без каких-либо установленных программ на удаленном компьютере - именно то, что нужно администратору.

Аппаратная часть Intel vPro

На аппаратном уровне нужен процессор и материнская плата (чипсет, как правило, начинается на Q, но нужно смотреть спецификации), поддерживающая vPro. В материнскую плату встроена гигабитная сетевая карта и видеоадаптер, которые способны на низкоуровневую работу. На практике это значит, что подключиться к компьютеру при помощи vPro можно без использования, мало того, что сетевых драйверов ОС, так и без самой ОС! И да, можно включить выключенный компьютер и зайти в BIOS удалённо.

Программная часть Intel vPro

Программная часть заключена в аббревиатуре AMT – это Intel Active Management Technology, которая обслуживает подключения и обладает огромными возможностями.

Intel Active Management Technology (AMT) - технология продвинутого мониторинга и управления компьютером. Это целый набор разнообразных технологий на уровне BIOS реализующих мониторинг, защиту и управление компьютером в том числе удалённо, что даёт возможность не вставая со своего места решить проблему пользователя, даже когда у него не работает ОС.

Сначала компьютер надо сконфигурировать для работы с vPro и для этого понадобится физический доступ. После этого его, если это сервер, можно потерять или замуровать в комнате. В случае, если администратор находится с компьютеров в одной локальной сети, проблем не возникает, если же нужный компьютер спрятан за NAT – придётся пробрасывать порты. Сеанс связи шифруется, а доступ к серверу можно получить через консоль (serial over LAN), web-интерфейс или VNC. Web-интерфейс позволяет получать статистику о железе, его состоянии и перезапускать компьютер, настраивать сетевой интерфейс и политики доступа к AMT, смотреть историю событий – узнать, почему же у секретарши не грузится система, не подходя к её компьютеру.

При подключении через консоль и VNC можно делать уже совсем всё: vPro предоставляет полноценный KVM с локальной машины на удалённую с возможностью посмотреть, как загружается система от инициализации BIOS до непосредственной загрузки ОС. При этом даже при перезагрузке системы не происходит отключения! Единственное что для доступа в BIOS не получится просто зажать Delete при старте системы и надо будет выбрать специальный пункт «Reboot to BIOS». После чего в самом деле загружается BIOS. Особенно приятно то, что можно подключиться к удалённой машине по VNC даже в том случае если там слетели драйвера сетевой карты (ведь vPro работает на более низком уровне чем ОС) и прямо через VNC поставить все драйверы. Есть еще одна интересная возможность под название IDE-R которая позволяет загружаться с внешнего источника как будто это внутренний жёсткий диск. То есть можно подключиться по VNC, указать образ для загрузки и загрузиться в заведомо рабочей системе. Очень может быть полезная функция как для диагностики, так и для администрирования. Например можно загружать клиентскую машину с системой в которой настроен эталонный антивирус, проверять жетский диск.

Про безопасность

Читайте также: