Как скрыть отпечаток браузера

Анонимность в сети очень важна. Особенно для тех, кто не хочет оставлять вообще никаких следов в интернете и не хочет, чтобы их действия отслеживались. Сегодня поговорим о том, что крадет у нас возможность действовать анонимно — о Canvas Fingerprint. Расскажем, что это такое и как работает, а также как все-таки сохранить конфиденциальность в сети.

Что такое Canvas Fingerprint

Fingerprint в переводе с английского — «отпечаток пальца». Это определение очень подходит: по смыслу Canvas Fingerprint — это уникальный отпечаток вашего браузера. Он дает системам аналитики и сложному программному обеспечению максимум информации о вас:

- какой браузер используете;

- какое расширение экрана установлено;

- сколько шрифтов используете;

- сколько и какие плагины установлены;

- какими расширениями пользуетесь и так далее.

Canvas Fingerprint уникален для каждого пользователя — так же, как и отпечаток пальца. Своеобразный «отпечаток пальца» может быть представлен в виде кода или картинки. Но он в любом случае может передавать всю информацию о вас вплоть до интересов.

Canvas Fingerprint хуже, чем слежение за пользователями другими доступными способами. Например, он «собирает» о вас информацию даже в режиме инкогнито. И ему для работы не нужны cookie-файлы, которые легко удалить вместе с кэшем. Фактически такой «отпечаток» нельзя удалить — можно лишь обмануть систему аналитики и предоставить ей другой идентификатор. Он нигде не сохраняется на компьютере, но его могут сохранять сайты, чтобы идентифицировать пользователей.

Своеобразные цифровые уникальные отпечатки браузеров используют для самых разных целей, а именно — для:

- сбора данных для аналитики, например, для определения, были ли вы на сайте впервые или уже заходили на него;

- настройки персональной рекламы вплоть до указания времени посещения сайта и скрытых интересов пользователя;

- слежения за пользователями в других целях.

Fingerprint в браузерах уникальны для каждого устройства — грубо говоря, если система будет анализировать вас, а потом вы включите режим инкогнито и зайдете на сайт, она вас «узнает». Зато «отпечатки» разные для браузеров — например, они будут отличаться для «Яндекс.Браузера» и Google Chrome, установленных на одном компьютере.

Способы изменить Canvas Fingerprint

Как мы уже говорили, удалить Fingerprint с браузера нельзя. Можно только ввести систему аналитики или отслеживания в заблуждение, предоставив ей другие данные. Сделать это можно несколькими способами.

Используйте плагины, блокирующие системы

Есть специальные плагины, которые блокируют различные системы слежения и трекеры аналитики. Они либо подменяют ваш уникальный цифровой отпечаток, либо закрывают доступ к нему. Большинство плагинов выпущено на браузер Firefox, но есть и те, которые функционируют в других браузерах.

В числе подобного программного обеспечения плагины Antidetect, Ghoster и User Agent Swither. Другие плагины можно посмотреть в магазине расширений. Установите любой из них и настройте его, тогда плагин каждый раз будет подменять идентификатор или скрывать его. Ваши действия останутся полностью анонимными.

Используйте анонимные браузеры

Есть браузеры, которые созданы для анонимного использования сети интернет и не поддерживают технологию формирования уникальных цифровых отпечатков. Самый известный из них — TOR, который также открывает путь в даркнет (темную сторону интернета). Есть и другие решения, например, Pale Moon — браузер с открытым исходным кодом на основе Firefox.

Если использовать анонимные браузеры, они просто не будут отдавать цифровой отпечаток по запросу системы слежения. Вас каждый раз будут воспринимать как нового пользователя без какой-либо истории.

Мы рассказывали о топ-10 антидетект браузерах в отдельном материале. Можете выбрать любой из них, и ваши действия в сети будут полностью анонимными.

Зарегистрируйтесь в Multiloginapp

Это — платформа, которая создана специально для подмены идентификаторов разных браузеров. Ей выгодно пользоваться, если у вас есть большое количество браузерных профилей. Она предотвращает утечку данных с одного профиля в другой, потому что все они хранятся в разных «контейнерах».

Также с помощью платформы можно маскировать свой уникальный отпечаток, подменяя его на рандомные. Программа моделирует физическое устройство и отдает «данные» с него, а ваши действия остаются полностью анонимными.

Используйте прокси и VPN

Это — один из самых простых способов подменить свой уникальный идентификатор. Установите прокси в виде плагина или используйте VPN. В вашем отпечатке заменят ip-адрес и страну, из которой вы выходите в интернет, и системы будут «отслеживать» несуществующего человека.

Каждый раз, когда вы будете использовать прокси или VPN, этот факт будет «отпечатываться» в вашем идентификаторе, и его будут переписывать. Со временем система слежения поймет, что вы стараетесь быть анонимным.

Используйте выделенные серверы

Один из самых надежных способов анонимного серфинга сети интернет. По сути вы будете использовать новую и абсолютно «чистую» физическую машину, которая не передает и не принимает никаких данных с вашего ПК. Системы аналитики будут воспринимать вас как нового пользователя, который вообще впервые вышел в интернет.

Измените данные вручную

Обмануть системы слежения можно и вручную. Так вы предоставите им недостоверные данные. Например, можно:

- изменить часовой пояс;

- установить ненужные плагины в браузер;

- посещать множество сайтов в рандомном порядке;

- установить другой язык браузера;

- изменить масштаб отображения веб-страниц и так далее.

По факту, если использовать такой способ, в вашем отпечатке будет полная неразбериха, и системы не смогут использовать его, чтобы адекватно обработать. Но это может быть неудобно и не факт, что это сработает.

Отключите в браузере исполнения Flash, Javascript и WebGL

Еще один простой, но не очень эффективный способ — отключить все возможные исполнения прямо в браузере. Он не очень эффективный, потому что вам все равно придется включать исполнения для работы с большинством веб-сайтов.

Инструкция по изменению Canvas Fingerprint в Firefox

Давайте рассмотрим один из самых популярных способов замены цифровых отпечатков в браузере Firefox — установку плагинов. Зайдите в магазин расширений и найдите подходящий плагин, например, User Agent Swither. А потом просто нажмите на «Загрузить».

Дополнение установится в браузер и начнет работать автоматически. Каждый раз, когда вы будете заходить в браузер, оно подменит строку с ним в вашем отпечатке на другой и будет отдавать системам недостоверные данные. А вы используете изменение Canvas Fingerprint? Поделитесь ответом в комментариях. И подпишитесь на наш канал в Telegram, чтобы получать новые полезные материалы про арбитраж трафика, рекламу, SMM и SEO.

Краткое резюме по статье

Fingerprint – это уникальный отпечаток вашего браузера, который дает системам аналитики и сложному ПО максимум информации о пользователе. В статье рассказываем, какие данные о пользователе передаются в системы аналитики.

Fingerprint собирает информацию о пользователе даже в режиме инкогнито, без необходимости использования cookie-файлов. Отпечаток нельзя удалить, его можно лишь подменить для систем аналитики.

В статье мы подготовили 7 простых, но эффективных способов, которые помогут изменить отпечаток браузера. Читайте!

В статье показываем, как с помощью расширения для браузера подменить отпечаток браузера в Firefox.

Сайт panopticlick что это и для чего он?

В 2010 году EFF (Фонд Электронных Рубежей, в переводе с англ. Electronic Frontier Foundation) запустила panopticlick, исследовательский проект предназначенный для изучения уникальности каждого браузера. Для анализа было собрано множество различных конфигураций и версий операционных систем, системных настроек и подключенных модулей. Сайт позволяет посетителям выполнять сканирование, чтобы оценить, как их устройство может однозначно идентифицироваться среди всего веб-трафика.

В то время EFF сообщали, что порядка 84% браузеров отдельных пользователей могут быть идентифицированы однозначно, без использования учетных данных для входа в систему, файлов cookie или других механизмов отслеживания. Вместо этого panopticlick собирал «отпечаток пальца» каждого браузера, используя только пассивную информацию о конфигурации:

- подробности, отображаемые в строке User-Agent;

- список пользовательских настроек, плагины, дополнения, расширения, шрифты и различные параметры локализации;

- свойства окна и сеанса, доступные через запросы CSS, и т. д.

В 2015 году, Electronic Frontier Foundation, обновили panopticlick и добавили ряд новых функций. В частности, они приняли во внимание, что миллионы пользователей Интернета используют дополнительные настройки для обеспечения конфиденциальности, а также инструменты для блокировки трекеров и назойливой рекламы, включая AdBlock, Ghostery и Disconnect. Но насколько хорошо эти дополнения защищают пользователей от инвазивного отслеживания?

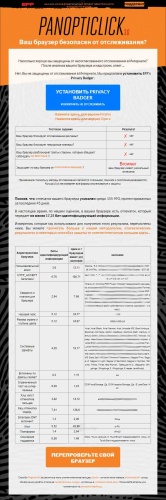

Помимо блокировки трекера, panopticlick, анализирует браузер на степень уникальности, анонимно регистрирует информацию для исследовательского отчета и сравнивают ее с базой данных многих других пользователей Интернета. При прохождении теста анализируется:

Затем генерируется оценка уникальности – позволяя увидеть, как легко или сложно Вас идентифицировать среди всех пользователей Интернета. По умолчанию panopticlick показывает краткие сведения результатов. По ссылке, можно открыть подробные результаты, по всем проведённым тестам,

Как работает panopticlick?

Чтобы оценить уровень конфиденциальности браузера, в Фонде Электронных Рубежей предложили оценить уровень энтропии поступающий от каждого отдельного компьютера или мобильного устройства. Для этого, они разработали сайт panopticlick. Перейдя по ссылке, мы попадем на главную страницу проекта:

Сервис только на английском языке, поэтому для тех у кого трудности с пониманием – используйте переводчик.

Второе действие, которое нам необходимо совершить – нажать кнопку «TEST ME»:

Если в настройках браузера или есть дополнение, где стоит запрет на отслеживание исходящего трафика, то дополнительный блок на сайте panopticlick, где можно поставить или убрать галочку, позволит проверить качество и эффективность работы этой системы.

Выполнив нажатие кнопки начнется процесс теста на отслеживание:

В течение нескольких секунд он будет выполнен и появится отчет сформированный panopticlick. Для общего понимания, на примере, переведенный на русский язык:

Как можно заметить, настройки и расширения браузера в данном случае получили качественные показатели, однако уникальность браузера слишком высокая среди 150 + тыс. пользователей. Из теста panopticlick выходит, что:

- чем ниже уровень энтропии (т.е. выше уникальность пользовательских настроек), тем легче Вас идентифицировать;

- чем выше уровень энтропии (т.е. присутствуют минимальные настройки или вовсе отсутствуют), тем сложнее Вас определить.

Для полноты теста, рассмотрим на примере другого браузера:

Здесь можно видеть, что по всем пунктам отрицательные значения и система рекомендует установить нам расширение EFF's Privacy Badger для защиты своей приватности.

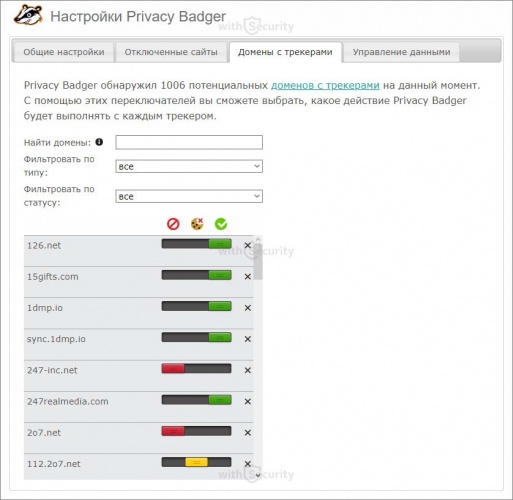

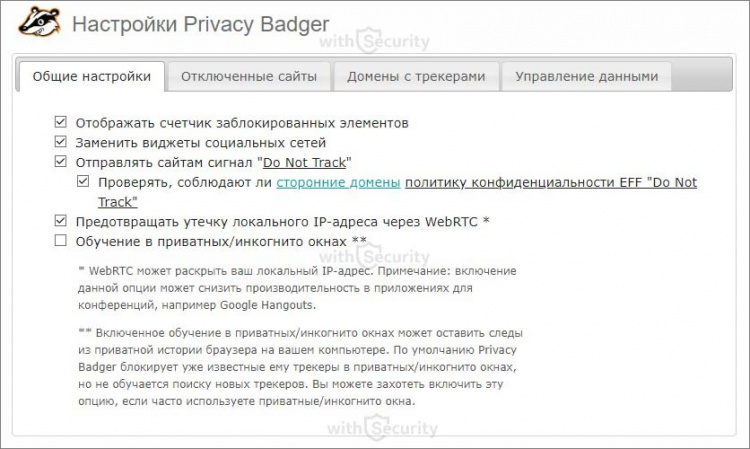

Как защититься от отслеживания в интернете? Расширение Privacy Badger

Для того, чтобы обеспечить надлежащий уровень безопасности и конфиденциальности, EFF, разработали не только сайт для анализа уникальности panopticlick. В числе их разработок, также присутствует расширение позволяющее контроллировать, и блокировать системы отслеживания при посещении сайтов в Интернете.

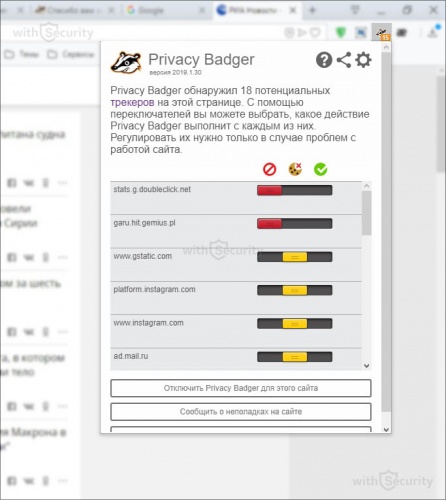

Privacy Badger – это дополнение для браузера, которое ограничивает коммерческие проекты и другие сторонние трекеры от тайного отслеживания Вашей деятельности (куда Вы идете и какие страницы смотрите) в виртуальном мире.

При просмотре веб-страницы ее содержимое может формироваться из множества различных источников. Например, новостная веб-страница может загружать фактическую статью из одной новостной компании, объявления рекламной сети из другой организации, а модуль комментариев из третьей. Privacy Badger отслеживает все это. Если при посещении сайта в Интернете, он имеет тенденцию к тому, чтобы передавать информацию другим структурам, то расширение фиксирует это и в случае необходимости блокирует.

Давайте рассмотрим на примере. Первое, что необходимо – установить расширение к себе в браузер. Выбирайте соответствующую ссылку, в зависимости от Вашего программного обеспечения: Opera, Chrome, Firefox.

После установки расширения, справа в меню появится иконка с бобром на которой отображается число заблокированных трекеров:

Система имеет искусственный интеллект и она обучается по мере работы в Интернете, т.е. чем дольше и больше сайтов Вы посещаете с Privacy Badger, тем лучше он обеспечивает приватность и защиту от отслеживания:

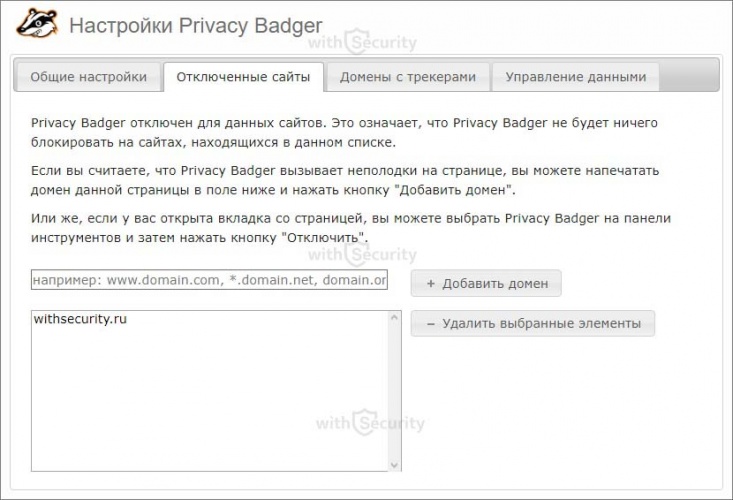

Данное расширение – не блокировщик рекламы. Прежде всего, Privacy Badger – инструмент для защиты конфиденциальности. Цель системы не в том, чтобы блокировать коммерческие проекты, а в том, чтобы предотвращать несанкционированное вторжение в частную жизнь пользователей:

Если Вы наблюдаете, что расширение искажает страницу или не подгружает необходимые элементы интерфейса, Вы можете нажать кнопку «Отключить Privacy Badger для этого сайта». Если же есть технические трудности на которые стоит обратить внимание разработчикам – можете сообщить об этом с помощью кнопки «Сообщить о неполадках на сайте». Если у есть возможность и желание – поддержите проект перейдя в меню «Пожертвовать EFF»:

Для наглядности процесса смотрите короткий ролик от Игоря Розовей о том, как работает данное приложение:

Когда используете расширение Privacy Badger, или сервис panopticlick, Вы становитесь единой частью Electronic Frontier Foundation и присоединяетесь к миллионам пользователей, для которых приватность и конфиденциальность в приоритете.

Фонд Электронных Рубежей, считает, что мы можем изменить нормы в интернете, позволяя обеспечить полноценный уровень анонимности. Но это может произойти только в том случае, если коммерческие проекты будут уважать выбор пользователей и не вмешиваться в частную жизнь. С помощью расширения мы можем добиться блокировки отслеживания, а с помощью сайта panopticlick – быть всегда в курсе нашей безопасности.

Фингерпринт (отпечаток браузера, Browser Fingerprint) – это уникальный идентификатор конфигураций веб-браузера и операционной системы, который формируется на основе собранных данных различными технологиями отслеживания. При этом не используются традиционные методы отслеживания, такие как IP адреса и уникальные файлы cookie.

Цифровой отпечаток браузера имеет вид 32-битного числа шестнадцатеричной системы типа b2cf59b36581399ebf54d4ab425ac4a7, которое получается в результате обработки всех принятых от браузера данных. Полученный отпечаток браузера позволяет отслеживать пользователей в сети Интернет с точностью до 94%.

Отпечатки браузера применяются для предотвращения мошенничества и «кражи личности». Пользователь сети Интернет сам того не подозревая предоставляет данные о себе, без какого-либо на то согласия. С повышением количества собранных данных формируется профиль человека, который способен содержать в себе пол, возраст, семейное положение, финансовое состояние, интересы, привычки и т.д.

Казалось бы, это информация носит лишь поверхностный характер, без привязки к конкретному человеку. Но это лишь до поры до времени, стоит лишь раз человеку где-нибудь указать реальные персональные данные, например ФИО, телефон, адрес, фингерпринт, зафиксированный цифровым устройством позволит компаниям полностью Вас идентифицировать и тем самым дополнить сформированный профиль.

Многие компании заинтересованы собирать, иметь и знать, как можно больше информации о своих пользователях. Анализируя наши действия и устройства в Интернете, веб-сайты могут использовать полученную информацию в коммерческих целях - создавать и показывать персонализированную рекламу.

Также, Browser Fingerprinting, находит свое применения для внутренней аналитики, таким образом, действия пользователя (просмотренные страницы, клики, движения мышкой и т. п.) позволяют разработчикам получать негласную обратную связь, видеть, на, что пользователь обращает внимание в первую очередь и корректировать свои онлайн-платформы для достижения максимального отклика

Самые обычные браузерные фингерпринты мы заслужили:

- User-Agent (какое программное обеспечение, какая операционная система, какие версии ПО и многое другое);

- Язык браузера (русский, украинский, английский и любой другой);

- Часовой пояс;

- Размер экрана и его цветовые параметры (глубина цвета);

- Поддерживаемые технологии HTML5 (у каждого ПО есть свои отличия);

- Наличие настройки Do Not Track;

- Плагины, их характеристики;

- Шрифты, их прорисовка (зависит от многих параметров: процессора, видеокарты, предустановленных программ, библиотек и других).

Многие веб-сайты имеют встроенные инструменты для анализа браузеров и операционной системы своих посетителей. На основе собранных данных и создается уникальный цифровой отпечаток браузера. После проведения анализа все собранные данные, которые удалось получить вышеперечисленными методами, суммируются, и производится вычисление хеш-суммы, которая и является отпечатком браузера.

Чтобы защитить себя от отслеживания отпечатков в Интернете, рассмотрите возможность использования браузера, ориентированного на конфиденциальность, например AdsPower. AdsPower - это антидетект браузер для управления мультиаккаунт. Он предоставляет пользователям отдельные браузерные среды с разными IP-адресами и часовыми поясами для каждого аккаунта, заменяя несколько устройств виртуальными профилями браузера. AdsPower маскирует вашу цифровую личность и запутывает скрипты веб-сайтов, чтобы они не могли собрать точную информацию для создания вашего отпечатка.

В интернете существует довольно много исследований и онлайн-проектов, где акцентируют особое внимание на уникальности цифровых отпечатков устройств. При этом, для масштаба своих исследований, некоторые из компаний предоставляют возможность пройти тест в режиме онлайн, такие как Panopticlick, Canvas Fingerprinting, Whoer и Am I Unique?

VPN и прокси-серверы

Здесь коротко. VPN - самый простой метод обхода региональных запретов. Меняет ваш IP на доступный на сервисе. Не защищает от множества трекеров и не влияет на уже подхваченные куки. Прокси - бесплатная прокладка, которая не шифрует ваш трафик. Не скупитесь на хороший многоканальный ВПН - и включайте его даже переходя на выделенный сервер о котором мы поговорим дальше.

Вручную

Сделать свой цифровой след менее уникальным помогут ручные изменения. Изменение часового пояса устройства; Установка другого языка операционной системы устройства; Установка другого языка браузера; Изменение разрешения экрана устройства; Изменение масштаба веб-страницы; Установка либо удаление плагинов браузера Отключение исполнения Flash, Javascript и WebGL Радикальные методы, но крайне неудобные для серфинга.

Выделенные серверы

Использование дедиков (от слова dedicated server) до сих пор считается одним из самым эффективных способов сохранить свою анонимность. Представляет собой отдельную физическую машину, с которой не передаются никакие данные на вашу основную и рабочую.

Главная причина популярности и эффективности такого метода заключается в том, что такой виртуальный компьютер является совершенно новыми и чистым для интернета, работает круглосуточно и не передает никакой информации о конечном пользователе и характеристиках его компьютера (говорят Facebook отслеживает даже MAC адрес).

Браузеры

Конфиденциальность могут предложить антидетект-браузеры. Такие браузеры, как AdsPower, Multilogin и Linken Sphere, гарантируют анонимность путем подмены данных и уникализации цифрового отпечатка пользователя, оставляя при этом минимум следов в сети. Например, в AdsPower можно удобно изменить вышеупомянутые отпечатки:

Начать работу с AdsPower просто. Зарегитрируйте с email и скачайте программу для вашего компьютера. После того выбирайте один из пакетов и настройте прокси для начала работы. Больше обучающие материалы можно посмотрить на сайте AdsPower.

Современный интернет собирает огромную базу информации о каждом ее пользователе. Интернет общество активно создает и продвигает разнообразные инструменты для сохранения конфиденциальности онлайн, которые с одной стороны защищают от мошенников а с другой стороны помогают обходить правила для рекламодателей.

ВПН позволяет экономить на сервисах, которые разным ГЕО предлагают разные цены на свои продукты, мультипрофильные платформы позволяют организовывать и эффективно управлять большим количеством аккаунтов одновременно. Для этого, антидетект браузеры также являеются надежным инструментом, и эффективное его применение полностью оправдывают вложенные средства, помогая зарабатывать в разы больше.

Фингерпринтинг («снятие отпечатков пальцев») в браузере — это метод идентификации и трекинга в сети людей посредством объединения нескольких «полуидентификаторов» — таких маркеров, которые немного различаются в браузерах разных пользователей (например, размер окна браузера или особенности железа) — в единый уникальный идентификатор. Эта методика позволяет идентифицировать пользователя без сохранения в браузере какого-либо состояния, например кук или «суперкук».

Как это работает? Разные люди выставляют разные языковые настройки, используют различные операционные системы, и так далее. Взятые по отдельности, эти параметры вряд ли позволят идентифицировать вас: сайт может видеть, что одни пользователи читают по-английски, а другие по-русски, но, поскольку пользователей много, сайт не может идентифицировать браузер по его языковым настройкам. С другой стороны, кто-то пользуется MacOS, кто-то Windows, а кто-то Linux; в каждой категории много людей. Однако же сайт может идентифицировать вас, собрав в одно целое большое количество таких недоидентификаторов, которыми браузер щедро делится через разнообразные API. На сайте может быть много русскоговорящих пользователей и много линуксоидов, однако же число тех, кто одновременно предпочитает и русский, и линукс, значительно меньше. Объединяя значительное число подобных маркеров, сайты могут идентифицировать и, соответственно, трекать множество пользователей.

Что с фингерпринтингом делает большинство других браузеров?

Большинство браузеров борется с фингерпринтингом путём уменьшения количества возможных значений, которые могут вернуть вызовы API браузера. Например, вместо того, чтобы указать на то, что пользователь предпочитает австралийский или британский английский, браузер сообщит о предпочтении просто «английского» языка для того, чтобы уменьшить риск идентификации пользователя по этому параметру.

Эта мера несколько улучшает защиту конфиденциальности, однако же на практике её недостаточно. Во-первых, подобных полуидентификаторов в браузере много, поэтому уменьшение возможности идентификации лишь по некоторым из них недостаточно (в особенности для пользователей с нетипичным железом или говорящих на не самых распространённых языках). Во-вторых, конфиденциальность благодаря схожести работает только на популярных сайтах: скрыться в толпе невозможно там, где её нет. В-третьих, изменение подобных маркеров на менее идентифицирующие может ломать сайты, которым необходимо правильное значение этого параметра. В этом заключается самая нетривиальная часть, так как в этой категории фингерпринтинга подчас приходится жертвовать или функциональностью, или конфиденциальностью.

Как мы развиваем нашу нынешнюю систему для усиления защиты от фингерпринтинга?

Мы находимся в промежуточном состоянии между двумя системами борьбы с фингерпринтингом. Где-то мы убираем или модифицируем функционал браузера для того, чтобы все наши пользователи выглядели одинаково. Это полезная система, но она страдает от вышеописанных проблем. Из-за этого, а также из-за возможных поломок сайтов, мы применяем такую защиту по умолчанию только к сторонним фреймам. Жить можно, но не идеально.

Поэтому мы также применяем стратегию, которая работает ровно наоборот: вместо того, чтобы делать всех похожими, мы стараемся сделать каждого пользователя уникальным для каждого сайта и каждой сессии. Таким образом наши пользователи выглядят по-разному для каждого сайта, и сайты не могут использовать фингерпринтинг для их отслеживания в сети.

Защита от фингерпринтинга 2.0: фарблинг

Что это такое?

«Фарблингом» (от английского «басня», «небылица») мы называем нашу систему защиты конфиденциальности посредством рандомизации, с помощью которой мы слегка рандомизируем выдачу полуидентифицирующих функций браузера таким образом, что сайтам трудно это заметить, не нарушая при этом полезный функционал сайта.Такие «сфарбленные» значения генерируются детерменированно с использованием уникальной для сессии затравки, привязанной к per-eTLD+1. Каждый раз, когда вы запускаете Brave, создаётся уникальный случайный сессионный токен, который ни в каком виде не доступен сайтам, и который пересоздаётся каждый раз, когда вы перезапускаете Brave. Этот токен впоследствии смешивается с каждым оригинальным доменом верхнего уровня, который вы посещаете, для создания нового односессионного токена для этого домена. Все сфарбленные значения генерируются из этих односессионных и однодоменных случайных затравок.

В итоге сайт получит одно и то же значение каждый раз, когда он попытается снять отпечаток пальцев в рамках одной сессии, но разные сайты получат разные значения, а исходный сайт получит другое значение в другой сессии. В этой разработке мы опирались на исследования PriVaricator (Nikiforakis et al, WWW 2015) и FPRandom (Laperdrix et al, ESSoS 2017).

Наша защита от фингерпринтинга на основе фарблинга трёхуровневая, и ниже мы опишем эти уровни подробнее:

Выкл: меры защиты от фингерпринтинга не применяются.

По умолчанию: защита от фингерпринтинга включена, риск поломки сайтов минимален.

Максимальный: наибольшая степень защиты от фингерпринтинга, которая может ломать сайты.

Эти защитные меры применяются как для оригинального, так и для стороннего контента. Сторонние фреймы часто трекают пользователей сообща с оригинальным сайтом, поэтому мы применяем наши защитные меры сообразно угрозам.

Уровень фарблинга: выключен

С этой настройкой наш браузер беззащитен перед фингерпринтингом. Наша цель в том, чтобы пользователи никогда не применяли эту настройку. Она существует для сайтов, требующих высокого уровня доверия, для разработчиков, тестирующих функциональность, и других редких случаев.

Уровень фарблинга: по умолчанию

Настройка по умолчанию для защиты от фингерпринтинга заключается в небольшой рандомизации полуидентифицирующих вызовов браузерных API; достаточно маленькой, чтобы быть незаметной для людей, но достаточной для того, чтобы сайты не могли вас отслеживать. Эта настройка будет включена по умолчанию, так как она удачно балансирует между защитой конфиденциальности и веб-совместимостью, а мы продолжим и дальше настраивать и улучшать её по мере наблюдения за поведением трекеров.

Первичная цель этой системы — защита от глобальных трекеров и рекламы, которые хотели бы идентифицировать пользователей, но не могут позволить себе потратить слишком много ресурсов на идентификацию какого-либо конкретного пользователя. Вторичная цель — явно разделить добросовестный сбор информации от недобросовестного, чтобы при необходимости можно было применить дальнейшие меры. В-третьих, если мы не можем достичь двух предыдущих целей (из-за природы API), мы стремимся значительно увеличить объём работы, который необходимо провести атакующему и заставить его перечислить устройства, которые он пытается отследить, или же уменьшить объём материала, с которого могут быть собраны эти «отпечатки пальцев».

Важно отметить, что категория «по умолчанию» пользуется значениями, полученными из «истинных» значений исходных функций. Из-за этого мы предполагаем, что целенаправленные и мотивированные атаки могут обойти эту защиту. Защита от подобных целенаправленных атак не является нашей первичной целью; наша цель — защитить пользователей от коварных трекеров и нарушителей приватности, которыми весь интернет обмазан в три слоя. Пользователям, нуждающимся в защите от таргетированных атак, следует обратить внимание на инструменты, специально разработанные для таких случаев, например, Tor.

Уровень фарблинга: максимальный

Наконец, мы предусмотрели «максимальную» настройку, которая предоставляет дополнительные меры защиты, но иногда может ломать сайты. В этой категории рандомизированные параметры вообще не включают в себя «истинные» значения. В то время, как настройка по умолчанию добавляет немного энтропии к параметрам, которые можно отследить, максимальная настройка выдаёт исключительно случайные значения. Эти значения на выходе не имеют никакой связи с «настоящими» значениями API, по которым вас можно идентифицировать, поэтому мы считаем, что этот уровень защиты нельзя атаковать статистическими или легкоразличимыми атаками, которые применимы к настройкам по умолчанию. Здесь, однако же, приходится жертвовать функциональностью сайтов, некоторые из которых могут ломаться при получении случайных значений.

Что будет сфарблено, как и когда?

Выше мы поговорили о целях и уровнях защиты фарблинга, а таблица ниже показывает, как и какие именно функции браузера будут изменены в настройках по умолчанию и на максимум. Первая колонка описывает изменяемый интерфейс, вторая показывает конкретные свойства и функции, которые изменяются, а третья даёт ссылку и идентификационный номер, который мы используем для отслеживания статуса каждого изменения.

В руководстве даны самые базовые способы скрыть опечатки пальцев (Fingerprints) браузера - что является защитой персональных данных, обеспечением анонимности, частью нравственного поведения в Интернете, что должен знать каждый.

Продвинутые способы анонимизации, в том числе скрытие IP адреса по средством, например, VPN, рассмотрим в конце.

Термины

Отпечатка пальцев (Figerprints) - следы которые выделяют нас, позволяют следить и собирать персональные данные.

VPN - сервис проксирующий соединение и тем самым скрывающий IP адрес.

GPU - графический процессор, использование его браузером является одной из возможных утечек отпечатков, и относится к кросс-браузерным утечкам.

Do Not Track заголовок - вежливая просьба не собирать персональные данные.

User-Agent - основная строчка идентифицирующая браузер

Выбор браузера

Нам нужен самый популярный браузер, желательно с открытым исходным кодом и простым способом скрыть отпечатки. Такой браузер один - Mozilla Firefox.

Еще один фактор это то, что мы выбрали путь нинзя, что само по себе есть отпечаток, самый скрытный браузер TorBrowser (основан на Firefox), без исходного кода, а значит с возможными черными ходами для спецслужб.

Если вы выбрали TorBrowser, то вам нужно только сделать, чтобы он работал без Tor сети, инструкцию как это сделать можно найти, например, в статье.

Настройка Firefox

1) Скачиваем русскую или лучше английскую версию.

2) В Настройках(Preferences) - Основные(General) - Быстродействие(Performance) - отключаем все, особенно hardware acceleration чтобы исключить риск отследить отпечатки компьютера.

3) В Настройках(Preferences) - Приватность (Privacy) - Приватность браузера (Browser Privacy) - выбираем Строгий(Strict) или Индивидуальные(Custom).

4) Там же, выбираем всегда отправлять браузером "Do Not Track" сигнал.

5) Там же, Куки и Данные сайта (Cookies and Site Data) - удалять при закрытии браузера.

6) Самая главная настройка - в строке адреса вверху браузера вводим:

соглашаемся что будем осторожны и вводим:

privacy.resistFingerprinting - меняем на значение True щелчком мыши.

Эта настройка скроет почти все отпечатки, в том числе заменит User-Agent на популярный, зафиксирует размер окна браузера на 1000x900, желательно его не менять и не разворачивать, но это не сильно важно.

Желательно так же изменить на True:

webgl.disabled - 3D графика GPU

gfx.direct2d.disabled - аппаратное ускорение

layers.acceleration.disabled - аппаратное ускорение

privacy.firstparty.isolate - может повлиять на кнекоторые сайты, запрещает сайтам видеть куки других сайтов

Заменить на False:

media.peerconnection.enabled - может повлиять на видеочаты и конференции в браузере

geo.enabled - запрещает доуступ к wifi информации для определения местополежения

Итак, мы значительно уменьшили наши отпечатки без установки плагинов и драконовских методов, чего достаточно, чтобы избавиться от навязчивой рекламы.

При закрытии браузера автоматически удаляются куки и данные сайта, но будет нелишним иногда дополнительно очищать всю историю.

Проверяем насколько нам удалось раствориться

Сайты проверки отпечатки браузера можно без труда найти, разобраться в них не сложно, могу отметить следующие:

Дополнительно об утечке Шрифтов

Можно заметить, что наиболее слабым местом осталась утечка Системных шрифтов, которые сайт определяет через JavaScript. Для того, чтобы закрыть это дыру нам необходимо использовать плагин который скрывает или изменяет их. Такие плагины должны иметь в названии или описание два слова Fingerpints и Fonts:

Выбираем любой и устанавливаем.

Обзор продвинутых способов

Два браузера - оба браузера должны скрывать такие отпечатки как доступ к GPU и системные шрифты

Отключить JavaScript - самый простой способ работает с хорошими сайтами, но их очень мало.

VPN + Браузер - стоит денег, нужно настроить браузер.

TorBrowser через exit-node - многие сайты будут вас блокировать.

Браузер в виртуалке Hardware Virtual Machine - потребуется много времени, и необходимость что-то менять.

Читайте также: