Exabot ng браузер что это

User Agent Tool (аналог программы Hide User Agent) - меняет пользовательский агент Maemo браузера (microB), то-есть маскирует ваш N900 в режиме online под iPhone, Galaxy S3 или Nokia Lumia 800.

Вот что пишет автор программы на ТМО: Привет, я сообщаю о моём совершенно новом приложении, User Agent Tool. Почему это приложение лучше, чем Hide User Agent? Потому что в него заложено много предварительных установок. Вы можете симулировать под iPhone, Galaxy S3 или Nokia Lumia 800. Некоторые браузерные агенты также включены!

Каков пользовательский агент? Это строка, которая говорит вебсайту, какой у вас тип устройства/браузера. И с помощью этой программы вы можете легко ввести в заблуждение сервер!

Домашняя страница: User Agent Tool

TMO: User Agent Tool - change Maemo Browser's user agent

Автор: Marcin Mielniczuk

Язык: английский

2 Ответ от abdrahman 09.09.2012 21:07:06

И для чего это нужно?

Nokia N900 Black 32 Gb + Nokia N9 White 64 Gb = вынос мозга

3 Ответ от Eddy737 09.09.2012 22:22:25 (09.09.2012 22:24:46 отредактировано Eddy737)

меняет пользовательский агент Maemo браузера (microB), то-есть маскирует ваш N900 в режиме online под iPhone, Galaxy S3 или Nokia Lumia 800.

Некоторые сайты "построенны" под определенные девайсы.

4 Ответ от abdrahman 10.09.2012 08:57:30

Некоторые сайты "построенны" под определенные девайсы.

А например флэш то же будет как на Айфоне и Андроиде, самый новый и будет тянуть все видео?)

Nokia N900 Black 32 Gb + Nokia N9 White 64 Gb = вынос мозга

5 Ответ от dimon100491 10.09.2012 09:09:41

Некоторые сайты "построенны" под определенные девайсы.

А например флэш то же будет как на Айфоне и Андроиде, самый новый и будет тянуть все видео?)

О_о

эммм..я даже не знаю как реагировать)

Nokia 3310 -> Motorola C380 -> Motorola E398 -> Motorola L7e -> Motorola Z6 -> SE P910i -> Nokia N73 MusicEdition -> Nokia 5730 XpressMusic -> Nokia N900 (утерян) -> HTC HD2 (временно)

6 Ответ от abdrahman 10.09.2012 09:27:10

dimon100491

не, ну может эта прога еще маскирует и флэш N900 под iPhone, Galaxy S3 или Nokia Lumia 800, хотя хз, вот и спрашиваю.

Nokia N900 Black 32 Gb + Nokia N9 White 64 Gb = вынос мозга

7 Ответ от JumpErr 11.09.2012 15:39:09

abdrahman, ну разве что под этим понимать следующее: если в юзер агенте будет стоять айфоновский сафари, то по возможности будет отображаться страничка оптимизированная под айфон, то есть без флэша. Если в юзер-агенте будет дроидовский браузер, то постарается показать флэш.

Но от этого флэш микроба не станет работать лучше )))

N900 - живучий тел .

8 Ответ от nick_stokes 07.01.2014 05:04:31

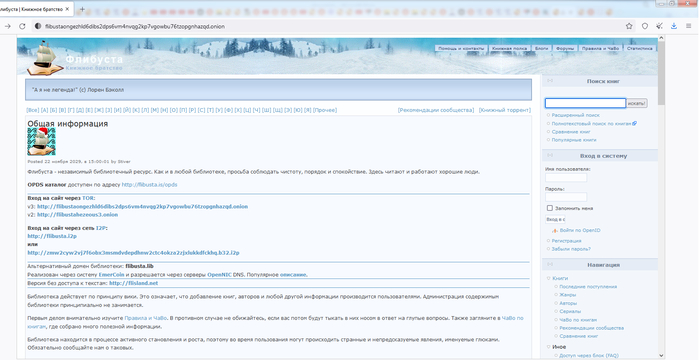

После успешного завершения празднования окончания 2021 года и прихода 2022 душа возжаждала «тонких интеллектуальных занятий» и решено было почитать книжку, возможно даже и стоящую, надо только почитать пару десятков и может найду… Лучший поставщик сомнительной литературы: после успешно почившего Либрусека и различных литмиров и автор тудей, как на меня, сейчас - является Флибуста. К моему сожалению, она периодически доступна только через Tor. А его, наши «доблестные борцы сумо М» из организаций, которые нельзя называть - успешно сломали. Для починки, состоянием на 06.01.2022, можно попробовать: такой вариант решения проблемы.

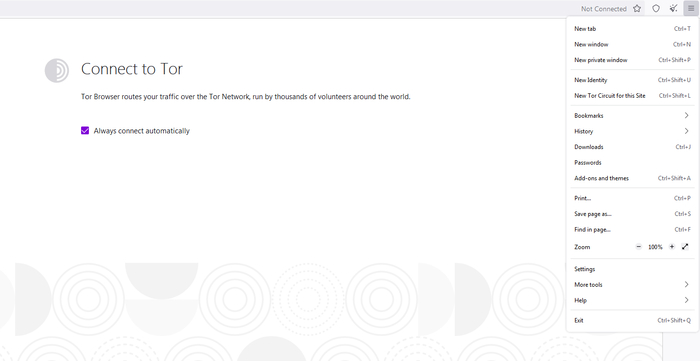

1) Заходим в тор

2) Тыкаем на Open application menu - находится справа в верхнем углу.

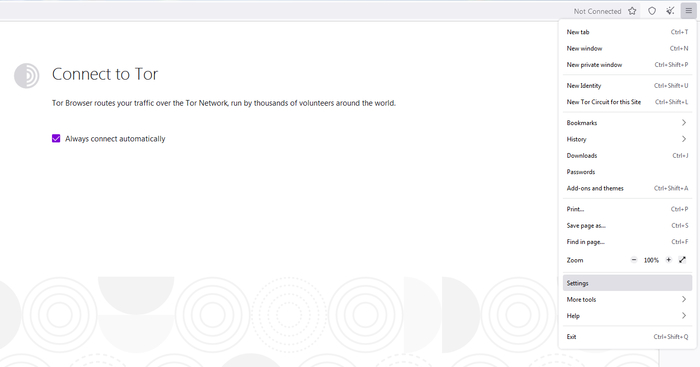

3) Тыкаем Settings

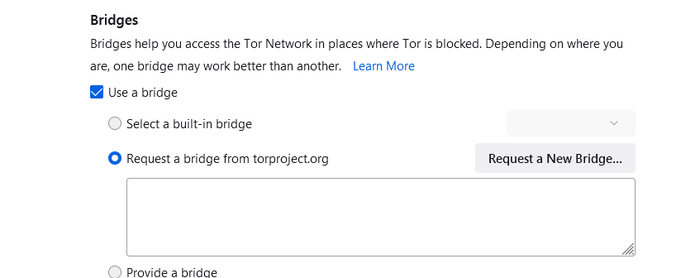

4) Ставим, галочки на Use the Bridge и тыкаем на запрос Request a new bridge

5) Выскакивает капча

6) По идее, если вы, все символы заполнили правильно, то вас возвращает в исходное меню, только появляется куча символов нового моста, там где раньше было пустое поле

8) Флибуста.ис ("аглицкими буквами") - успешно работает.

P.S. Пиратство - плохо. Но, ценник на бумажную книги - антигуманный, а в "электронке" количество шлака, превышает все допустимые нормы. Многие вещи прочитанные из флибусты были успешно куплены в бумаге, но большая часть закрыта на 3-10 странице.

Вторжение в личную жизнь является целью многих: специальных служб, правительств, Microsoft, кибермошенников и даже вашего соседа, живущего напротив.

Поддерживать полную анонимность в глобальной сети практически невозможно, однако вы можете предпринять некоторые шаги в этом направлении. Например, поменять браузер. Можно сказать, что браузер является основным порталом во всемирную паутину, и даже включение опций, связанных с безопасностью, уже большой шаг вперед. Однако зачастую только одних настроек недостаточно.

Далее мы рассмотрим четыре браузера, которые наиболее подходят для анонимного серфинга в интернете.

Доступен на Windows, Mac и Linux.

Сеть TOR предназначена для одной простой задачи – анонимной коммуникации. Этот браузер наиболее безопасный и считается наилучшим для использования в глубоком интернете.

Как работает TOR

Анализ сетевого трафика является, пожалуй, наиболее мощным оружием в арсенале охотника за информацией. Например, при помощи этой техники можно отслеживать ваше поведение и интересы в маркетинговых целях. Альтернативный вариант: в зависимости от вашего местонахождения можно показывать различные цена в онлайн-магазинах. Кроме того, собранную информацию злоумышленники могут использовать для шантажа.

Данные, пересылаемые через интернет, состоят из двух частей: заголовка и полезной нагрузки. Полезная нагрузка представляет собой сами данные, как, например, содержимое электронного письма, а заголовок помогает пересылаемой информации добраться до места назначения и включает в себя источник, размер и временные метки. Базовое шифрование не дает полной защиты от анализатора, поскольку может скрыть только полезную нагрузку, но не заголовок.

И тут нам на помощь приходит TOR. Этот браузер пересылает трафик через множество индивидуальных релеев и туннелей таким образом, что анализ заголовка теряет всякий смысл. Попросту говоря, вместо прямой пересылки из точки А в точку Б, происходит пересылка через сеть, состоящую из множества узлов.

Сниффер, слушающий только один узел в этом маршруте, никогда не узнает ни источник ни приемник перехваченной информации.

Для доступа к сети вам понадобится браузер TOR, который настолько безопасен, что даже ВМС США используют это приложение для сбора разведданных. Кроме того, TOR часто используется органами правопорядка для анонимного посещения сайтов.

Программу не нужно устанавливать. Браузер является портативным, может храниться на USB-флешке, и вы можете пользоваться этим сервисом на любом компьютере и даже в публичных местах (например, в библиотеке или университете).

Внешний вид TOR очень похож на браузер Firefox, однако есть пару ключевых отличий. Главное – расширение NoScript интегрировано по умолчанию. В отличие от оригинального и более сложного в использовании плагина NoScript в версии для TOR есть простой слайдер для управления анонимностью.

Однако у браузера TOR есть и недостатки, главный из которых – скорость. Поскольку трафик пересылается через множество узлов, загрузка страниц может быть не очень быстрой, как бы того хотелось. Если у вас хороший канал, проблема не будет ощущаться, однако в случае низкоскоростного интернета серфинг через TOR может раздражать.

Следует отметить, что TOR наилучшее решение в плане анонимности, но полная приватность не гарантируется. Например, загрузка торрентов или незаконный просмотр ТВ оставляет вас уязвимым. Однако по сравнению с известными браузерами, как, например, Chrome и Safari, браузер TOR далеко впереди.

Доступен для Windows и Mac.

Хотя браузер Epic не использует специальную onion-сеть, однако здесь отключены множество опций, негативно влияющих на вашу конфиденциальность во время серфинга.

Например, не сохраняется история, отключена функция DNS pre-fetching (используемая с целью ускорения загрузки страниц) и cookie. Также отключен DNS-кэш и автозаполнение форм.

После закрытия сессии браузер автоматически удаляет все связанные базы данных, настройки, содержимое папки Pepper Data и cookie, используемые флеш-плеером и плагином Silverlight.

Доступен для Windows, Mac, Linux и Android.

Браузер SRWare Iron во многом схож с Google Chrome и разработан на базе проекта Chromium. Соответственно, многие элементы дизайна выглядят очень похоже.

Главное отличие между Chrome и SRWare Iron – улучшенные средства анонимности. Эксперты критикуют Chrome за использование «Unique User ID» (уникальный идентификатор пользователя). Каждый раз, когда начинается новая сессия, Google оповещается об использовании ваших данных.

SRWare не использует уникальных идентификаторов и другие функции, влияющие на безопасность, как, например, подсказки во время поиска.

Доступен для Windows и Mac.

Comodo даже близко не напоминает TOR, но имеет некоторые встроенные инструменты для повышения безопасности во время серфинга. Например, автоматически блокирует отслеживание, cookie и веб-шпионов. Кроме того, у этого браузера есть встроенная функция валидации, которая отделяет сильные и слабые SSL сертификаты. Также используется антивирус для защиты от троянов, вирусов и других атак.

Как и в случае с предыдущим браузером, Comodo Dragon разработан на основе Chrome. Соответственно, множество пользователей могут легко переключиться.

Почему не упоминаются другие браузеры?

Довольно сложно найти высококачественные браузере, где основное внимание уделяется безопасности. Вероятно, вы слышали о браузере Brave, однако на сайте компании прямо говорится, что приложение «анонимно мониторит пользовательскую активность, а затем издатели вознаграждаются криптовалютой Basic Attention Token (BAT).

Возможно вы слышали про наилучшие бесплатные анонимные VPN для браузера Firefox, однако следует помнить, что бесплатным VPN лучше не доверять.

Если вы очень заботитесь о своей анонимности, нужно использовать соответствующий браузер в связке с надежным VPN.

Информационная безопасность IT

1.3K постов 24K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

У меня один вопрос. Почему они так много памяти жрут? Только не надо меня убеждать, что это нормально, всё растёт.

@moderator, повторное (многократное) нарушение п. 8.2 Правил.

Лишний тег "моё". Вот первоисточник:

Вы обещали присмотреться к пользователю. Очевидно, deepnetnews здесь для раскрутки стороннего монетизируемого ресурса. Что он до сих пор тут делает?

Ничего нового не рассказал.

Где пруфы, что история, например, в мазиле остаётся, если закрыть инкогнито? У меня ни разу не сохранялась

Я пользую Сферу. Очень удобные настройки под огромное количество соединений типа лука и пр. Но нет блокировщика.

Про сферу и антидетект 7 забыли.

Всего один минус у Комодо. Вы это говно потом устанете удалять. А так же остальное дерьмецо которое он с собой притащит и установит по тихому. Оччччень живучая тварь.

Пользуюсь уже долгое время одним софтом и на другие даже не смотрю)) Multilogin -проверенный и надежный

NoScript в роде бы в последних обновления отсутствует

Комодо и Айрон без дополнительного софта и настроек - так себе. Ставится Ublock, VPN и тогда уже что-то.

Кроме того, у этого браузера есть встроенная функция валидации, которая отделяет сильные и слабые SSL сертификаты.

Так вот почему в адресной строке, когда открыт "Пикабу", написано "Не защищено". Вообще, "Dragon" без дополнений совсем не похож на что-то для анонимности.

ТС, ты прям со своими советами, как неуловимый ковбой Джо!

- Билли, это кто там на лошади гарцует?

- А, да это неуловимый Джо

- Что, его реально никто поймать не может?

- Да кому он нахуй нужен-то?! Но мушку он на всякий случай сточил!

Чернобыль. 23 года эпидемии WinCIH

Утром 26 апреля 1999 года, ровно 23 года назад, многих пользователей персональных компьютеров под управлением Windows 9х/МЕ поджидал неприятный сюрприз: данные на жестких дисках их персоналок оказались уничтожены, а в отдельных случаях машина отказывалась работать из-за повреждения BIOS. Эта неприятность стала следствием заражения компьютеров резидентным вирусом CIH, более известным под именами «Чернобыль» и Spacefiller. Устройству этого коварного вируса и истории его создания посвящена сегодняшняя заметка.

Автором вируса, от которого пострадало по разным подсчетам от полумиллиона до нескольких десятков миллионов компьютеров по всему миру (а в те времена это было очень внушительное число), был студент университета Датун (Tatung) в Тайване Чэнь Инхао (Chen Yínghao), причем Чэнь — это фамилия, которая согласно китайской традиции следует перед именем. Чень утверждал, что создал вирус с единственной целью — доказать полную неэффективность существовавших на тот момент антивирусных программ. Первыми жертвами CIH стали компьютеры университета, в котором учился создатель вируса, затем инфицированные программы попали в местные конференции Usenet, а уже оттуда вредонос распространился за пределы Тайваня. В июле 1998 года вирус заразил один из серверов компании Ritual Entertainment, с которого раздавалась бета-версия шутера SiN: все загруженные пользователями копии игры оказались инфицированы. В марте 1999 года компания IBM отгрузила клиентам несколько тысяч зараженных CIH компьютеров, примерно в то же время вирус проник на ряд американских игровых серверов, откуда начал свое победное шествие по компьютерам США, Европы, Великобритании и Австралии.

После того как его детище стало бесконтрольно распространяться в интернете, Чень и его однокурсник Вэн Ши-Хао написали и опубликовали в свободном доступе утилиту, распознававшую и уничтожавшую вирус. Но было уже поздно: CIH быстро расползся по всему миру и по различным оценкам нанес совокупный ущерб порядка 1 миллиарда долларов США.

Большинство существовавших на тот момент файловых вирусов дописывало свой код в конец исполняемых файлов, тем самым увеличивая их размер. Это упрощало детектирование зараженных программ антивирусами. CIH, объем которого составлял всего лишь 1 Кбайт, действовал иначе: загрузившись в память, он отслеживал запуск EXE-файлов в Windows 9x, после чего помещал полезную нагрузку в неиспользуемые секции существующего кода — в результате размер исполняемого файла не менялся. Именно из-за этой своей особенности вирус получил наименование «Spacefiller» — «заполнитель пробелов».

Наличие такого «свободного пространства» обусловлено тем, что размер секций исполняемого файла выравнивался до определенного размера, указанного в PE-заголовке. CIH искал в файле такие секции: если позволял их размер, он записывал свое тело в пустое пространство целиком, если нет, дробил его на блоки и сохранял их в разных секциях с указанием, где искать «продолжение». Затем вирус искал неиспользуемые участки в PE-заголовке файла размером не менее 184 байт: при обнаружении такого блока он сохранял туда свою стартовую процедуру и менял точку входа. После запуска инфицированного приложения в Windows 9X управление передавалось этой стартовой процедуре: она выделяла память с использованием процедуры PageAllocate, искала разбросанные по секциям блоки кода вируса, последовательно дописывала их в конец стартовой процедуры и запускала полученное приложение, после чего управление возвращалось исходной программе-носителю. Оказавшись в памяти, вирус перехватывал связанные с открытием файлов вызовы операционной системы. Если в Windows 9X происходило обращение к исполняемому файлу, CIH заражал его. В некоторых случаях данная операция приводила к повисанию операционной системы, но чаще оставалась незамеченной пользователем. До поры до времени.

Заложенный в CIH вредоносный функционал впервые сработал 26 апреля 1999 года, в 13-ю годовщину аварии на Чернобыльской АЭС, из-за чего вирус и получил свое самое известное название — «Чернобыль». На самом же деле совпадение оказалось случайным: разработчик заложил дату срабатывания вируса ровно через год после выпуска в «дикую природу» его первой версии — Чень впервые запустил CIH на университетских компьютерах 26 апреля 1998 года. В этот день вирус принялся стирать данные на всех жестких дисках зараженной машины, при этом он использовал непосредственный доступ к диску, что позволило обойти стандартную защиту от записи данных в загрузочные сектора. CIH заполнял нулями первые 1024 Кбайт диска, уничтожая загрузочный сектор и таблицу разделов, после чего переходил к следующей атаке. Если настройки BIOS Setup допускали запись во FlashBIOS, на некоторых типах материнских план CIH стирал содержимое Flash-памяти, «окирпичивая» компьютер. Оживить машину можно было заменой или перепрошивкой микросхемы BIOS, данные в ряде случаев также можно было спасти, заменив MBR и загрузочный сектор стандартными копиями, а первую копию таблицы FAT (если ее размер превышал 1 Мбайт) восстановив из второй копии, до которой CIH «не дотягивался».

Оценив масштаб содеянного, Чэнь Инхао принес публичные извинения пострадавшим пользователям. Ему могло бы грозить строгое наказание, но в конечном итоге в полицию Тайваня не поступило ни одного заявления от жертв «чернобыльского вируса», так что его разработчик отделался лишь легким испугом. Сейчас 46-летний Чэнь Инхао успешно работает в компании Gigabyte Technology Co., Ltd. — тайваньской корпорации по производству материнских плат, видеокарт и другой компьютерной техники. О своем вирусописательском прошлом он предпочитает не вспоминать.

Есть ли легковесные браузеры, не жрущие гигабайты оперативы и половину процессора, при этом с поддержкой жс и цсс более, чем никакой?

Пусть пишут отдельный браузер для каждого сайта! Какой-нибудь модульный фреймворк им под это дело. Хотя бы и webkit.

Та по сути так оно уже и есть. Например, слак

пользую seamonkey - ракета. Можно Pale Moon. Хочется из серии хромоножек? Iron Browser. Когда-то, на 2 гигах памяти, проверял практически все браузеры (был важен каждый свободный килобайт памяти). Вот на этих трёх и остановился. Ну ещё хромиум был боль-мень по обжёрству, но всё равно оставлял ощущуение «задумчивости». Правда у меня максимум - 4 вкладки бывает открыто. Как эта троица поведёт себя на принятых тут некоторыми 100500 вкладках - не скажу (я умею систематизировать закладки и сохранять файлы в оффлайне. Как pdf, например :) Или целыми сайтами).

Нету, не слушай дураков.

Яб не сказал, что лиса легковесная

в фалконе же хром-qtwebengine.

Яб не сказал, что лиса легковесная

Легковесная. Можно настраивать нужное количество процессов, будет меньше потреблять, если много. Ну и подкрутить другие настройки в about:config. Полно инструкций в сети.

Нет золотой середины. Либо легкий, либо функциональный.

удваиваю за firefox, его можно настроить как звезду смерти на 2гб оперативки при желании летать будет

Выберите между firefox и palemoon для избранных сайтов (при прочей равной дырявости подход к личным данным у файерфоксов заявлен чуть лучше) и вивальди или опера для всего остального. Вивальди хорош по интерфейсу, опера по встроенному блокировщику и прокси со сжатием.

Если нужно жёстко экономить память и цпу, то видимо всё таки файерфокс, палемун и однопоточные вебкит-браузеры. Они свопятся куда лучше хромоклонов. Мидори обычно не легковесная проблема, а всё более лёгкое никуда не годится по совместимости.

З.Ы. Не ищите того, кто сможет адекватно работать с кучей сайтов на 1 Гб оперативки. Не найдёте. Ищите того, кто лучше свопится. И тюнингуйте систему на этот нелёгкий процесс. Я на гиге и хдд умудрялся по 10-15 вкладок в хромиуме открыть и оно их пережёвывало минут за 10. И потом поднимало со дна.

З.З.Ы. «нормально свопиться», это значит что оперативка занята на 90-95%, диск шуршит, но страница в течении минуты как то на действия реагирует. Если нет, значит что то не так и можно что то улучшить.

kirill_rrr ★★★★★ ( 21.09.19 18:37:46 )

Последнее исправление: kirill_rrr 21.09.19 18:44:20 (всего исправлений: 2)

Безопасный браузер с защитой конфиденциальности является критически важным инструментом для работы в интернете и сохранения своих данных от посторонних. В этой статье рассмотрены наиболее надёжные браузеры, которые обеспечивают максимальную конфиденциальность в глобальной сети.

- Надёжные браузеры с защитой конфиденциальности

- Firefox (модифицированный и настроенный на конфиденциальность)

- Brave

- Браузер Tor

- Ungoogled Chromium

- Bromite (только Android)

- Проблемы с другими браузерами

- Google Chrome

- Microsoft Internet Explorer/Edge

- Opera

- Epic

- Safari

- Vivaldi

- Waterfox

- Pale Moon

- GNU IceCat

- Iridium

Предупреждение: многие современные браузеры собирают данные для рекламных компаний. Так можно сказать про Google Chrome, который является самым популярным браузером. При помощи сбора данных из браузера эти компании могут зарабатывать вместе со своими партнёрами за счёт распространения контекстной рекламы.

Мы будем рассматривать это как навязчивое поведение и нарушающую конфиденциальность бизнес-модель. Такое поведение можно также увидеть во многих поисковых системах и сервисах электронной почты.

Если не настроить их как нужно, большинство браузеров содержат много информации, которую могут получить посторонние.

- История браузера содержит адреса всех посещённых вами веб-страниц.

- Данные на вход содержат логины и пароли от ваших учётных записей.

- Куки и трекеры помещаются на ваше устройство сайтами, на которые вы заходили.

- Информация автозаполнения содержит имена, адреса, номера телефонов и другие сведения.

Как будет сказано ниже, использование режимов «Инкогнито» и приватного просмотра в браузере не защитит вас. IP-адрес по-прежнему будет виден сайтам и различные сторонние сервисы смогут отслеживать вашу активность. Недавно появилась новость о том, что на Google подали в суд за отслеживание в режиме «Инкогнито».

![На Google подали в суд]()

Даже в самом закрытом и защищённом браузере могут быть лазейки, которые позволят обнаружить ваши данные и даже вашу личность. Например, в Google Chrome была найдена серьёзная уязвимость, которая позволяет хакерам дистанционно выполнять код на затронутых системах.

Пусть всё это вас не пугает. Существуют эффективные методы и инструменты защиты, о которых будет рассказано в этой статье. Вот о чём именно пойдёт речь:

- Лучшие защищённые браузеры с акцентом на конфиденциальность.

- Проблемы других браузеров.

- Разделение браузеров для конфиденциальности.

- Расширения защищённых браузеров.

- Режим приватного просмотра не очень приватный и почему вам нужен VPN.

Примечание: когда в браузере используются режимы приватного просмотра и «Инкогнито», ваш реальный IP-адрес и местоположение видны каждому сайту, рекламе и трекеру, которые загружаются в браузер. Лучший способ добиться настоящей конфиденциальности состоит в сокрытии IP-адреса и местоположения при помощи сервиса VPN вместе с хорошим защищённым браузером. Ниже даны рекомендации по выбору лучшего VPN:

Читайте также: