Этот драйвер имеет подпись authenticode tm

Authenticode является технологией, разработанной компанией Microsoft, чтобы компьютеры делали проверку происхождения программ, документов и других файлов на компьютере.

Что такое Authenticode и как он используется?

Наиболее распространенное использование Authenticode удостоверение программного обеспечения, которое работает на Microsoft Windows. Цифровая подпись Authenticode позволяет быть уверенным, что программное обеспечение является подлинным, а не троянской прграммой или другой вредоносной программой под видом другого продукта. Она также позволяет обнаружить, если программа была изменена — например, заражена вирусом.

Цифровая подпись Authenticode сама по себе не доказывает, что устанавливаемое программное обеспечение безвредно. Тем не менее, лица или организации, которые подписали программное обеспечение должны доказать, кто они такие, для органа выдавшего сертификат. Поэтому они прослеживаются, что делает маловероятным, что файл с цифровой подписью будет намеренно вредоносным.

Как узнать, подписано программное обеспечение или нет

Текущие версии основных веб-браузеров, работающих под ОС Windows отобразят предупреждение системы безопасности при запуске программного обеспечения, загруженного из Интернета, которая показывает, имеет ли скачиваемый файл цифровую подпись или нет.

Данный файл не имеет цифровой подписи.

У этого файла есть цифровая подпись.

Вы также можете узнать, является ли программное обеспечение на жестком диске с цифровой подписью или нет, нажав правой кнопкой мыши на файл в Windows Explorer и выберите пункт Свойства. Если программа была подписана в окне свойств появиться вкладка Цифровые подписи, демонстрируя, кто подписал файл и когда они его подписали.

Программное обеспечение без знака,это опасно?

Все цифровые подписи Authenticode являются гарантией того, что программное обеспечение было произведено лицами или компаниями, указанными в сертификате, который был проверен в органе, выдавшим сертификат. Но Вы всё ещё должны решить для себя, стоит ли доверять, этому лицу или компании.

Программное обеспечение не всегда опасно именно потому, что не имеет цифровой подписи. Это не является обязательным для подписания кода, прежде чем он будет работать под Windows, поэтому многие разработчики программного обеспечения не беспокоятся . И, хотя сертификат подписывания кода не особо дорогой ($ 179 только за один год на подписание сертификата кода Comodo), много любителей программистов и условных-разработчиков делают мало или вообще не получают деньги от своих программ и не чувствуют, что они могут себе этого позволить. В этом случае вы должны использовать свои собственные суждения относительно того, что вы загрузили программное обеспечение которое является подлинным, а также того,что этот разработчик заслуживает доверия.

Как получить сертификат Authenticode?

Если Вы являетесь разработчиком программного обеспечения или другим дистрибьютором компьютерных файлов, вы можете получить сертификат издателя программного обеспечения (более известный как свидетельство подписания кода) с центром сертификации, такими как Comodo, Thawte или Verisign Вы должны заплатить взнос, а затем подать документы в центр сертификации, чтобы доказать, кто вы и за кого вы себя выдаёте. Если ваше приложение пройдёт успешно, вы получите цифровой сертификат, который можно использовать для подписи исполняемых файлов с помощью инструментов, предоставляемых Microsoft.

P.P.S. Если у Вас есть вопросы, желание прокомментировать или поделиться опытом, напишите, пожалуйста, в комментариях ниже.

Authenticode — это технология подписывания кода Майкрософт, которая определяет издателя программного обеспечения, подписанного с помощью Authenticode. Authenticode также проверяет, что программное обеспечение не было изменено с момента подписания и публикации.

Authenticode использует криптографические методы для проверки удостоверения издателя и целостности кода. Он сочетает цифровые подписи с инфраструктурой доверенных сущностей, включая центры сертификации (CAs), чтобы гарантировать, что драйвер поступает от указанного издателя. Authenticode позволяет пользователям проверять удостоверение издателя программного обеспечения, привязывать сертификат в цифровой подписи к доверенному корневому сертификату.

С помощью Authenticode издатель программного обеспечения подписывает драйвер или пакет драйверов, помечая его цифровым сертификатом , который проверяет подлинность издателя, а также предоставляет получателю кода возможность проверки целостности кода. Сертификат — это набор данных, определяющий издателя программного обеспечения. Он выдается центром сертификации только после того, как этот центр проверил удостоверение издателя программного обеспечения. Данные сертификата включают открытый криптографический ключ издателя. Сертификат обычно является частью цепочки таких сертификатов, в конечном итоге упоминаемой на известном ЦС, например VeriSign.

Подписывание кода Authenticode не изменяет исполняемые части драйвера. Вместо этого он выполняет следующие действия:

При использовании встроенных подписей процесс подписывания внедряет цифровую подпись в невыполненную часть файла драйвера. Дополнительные сведения об этом процессе см. в разделе Встроенные подписи в файле драйвера.

Для файлов каталога с цифровыми подписями (. Cat) процессу подписи требуется создать значение хэша файла из содержимого каждого файла в пакете драйверов. Это значение хэша включается в файл каталога. Затем файл каталога подписывается встроенной сигнатурой. Таким образом файлы каталога имеют тип отсоединенной подписи.

Примечание . Комплект сертификации оборудования (ХКК) содержит категории тестов для различных типов устройств. Список категорий тестов можно найти в справочнике по API хлк. Если Категория теста для типа устройства включена в этот список, издатель программного обеспечения должен получить подпись выпусков WHQL для пакета драйвера , однако если в ХКК отсутствует программа тестирования для типа устройства, издатель программного обеспечения может подписать пакет драйверов с помощью технологии Microsoft Authenticode. Дополнительные сведения об этом процессе см. в статье Подписывание драйверов для общедоступного выпуска.

Чтобы убедиться, что у пакета драйверов есть действительная Цифровая подписьAuthenticode, можно использовать следующие процедуры. эти процедуры поддерживаются начиная с Microsoft Windows Server 2003.

Определение наличия допустимой подписи Authenticode в драйвере

Проверьте флаг DNF_AUTHENTICODE_SIGNED.

если у пакета драйверов есть действительная подпись Authenticode, Windows устанавливает этот флаг в элементе flags структуры SP_DRVINSTALL_PARAMS узла драйвера. (также имейте в виду, что Windows устанавливает флаг DNF_INF_IS_SIGNED, если драйвер содержит подпись выпусков WHQL, если он является системным драйвером или если у него есть подпись Authenticode.)

Проверка наличия допустимой подписи Authenticode в INF-файле

Проверьте код ошибки, возвращенный функцией.

Если INF-файл не является поддерживаемым системой и не имеет действительной цифровой подписи WHQL, но имеет допустимую подпись Authenticode, сетупверифинффиле возвращает значение false , а GetLastError возвращает один из следующих кодов ошибок:

ERROR_AUTHENTICODE_TRUSTED_PUBLISHER

Указывает, что издатель является доверенным, так как сертификат издателя устанавливается в хранилище сертификатов «Доверенные издатели».

ERROR_AUTHENTICODE_TRUST_NOT_ESTABLISHED

Указывает, что отношение доверия не может быть установлено автоматически, так как сертификат подписи издателя не установлен в хранилище сертификатов доверенных издателей. Однако это не обязательно свидетельствует об ошибке. Вместо этого он указывает, что вызывающий объект должен применить политику для определенного вызывающего объекта, чтобы установить доверие на издателе.

Если INF-файл имеет допустимую подпись Authenticode, сетупверифинффиле также возвращает следующие сведения в выходной структуре SP_INF_SIGNER_INFO:

Для элемента дигиталсигнер задается имя подписавший.

Члену каталогфиле присваивается полный путь к соответствующему подписанному файлу каталога.

Однако имейте в виду, что сетупверифинффиле не возвращает версию в члене дигиталсигнерверсион .

Проверка наличия допустимой подписи Authenticode в файле

Вызовите функцию SetupAPI сетупсканфилекуеуе с помощью флага SPQ_SCAN_USE_CALLBACK_SIGNERINFO.

Сетупсканфилекуеуе отправляет запрос SPFILENOTIFY_QUEUESCAN_SIGNERINFO в подпрограмму ответного вызова вызывающей стороны и передает указатель на структуру FILEPATHS_SIGNERINFO. Если файл подписан допустимой подписью Authenticode, функция задает для кода ошибки соответствующее значение ERROR_AUTHENTICODE_Xxx перед вызовом подпрограммы обратного вызова для файла. Функция также задает следующие сведения в структуре FILEPATHS_SIGNERINFO:

Для элемента дигиталсигнер задается имя подписавший.

Члену каталогфиле присваивается полный путь к соответствующему подписанному файлу каталога.

Однако имейте в виду, что версия не задана в члене версии .

Сетупсканфилекуеуе устанавливает код ошибки ERROR_AUTHENTICODE_Xxx так же, как описано ранее в этом разделе для сетупверифинффиле.

Установка драйвера с подписью выпуска аналогична установке , удалению и загрузке пакета драйвера Test-Signed в подписывание тестов, за исключением двух дополнительных шагов, необходимых при установке с помощью любого из описанных здесь методов.

Если подписыватель пакета драйвера еще не настроен в системе для доверия, может отображаться следующее диалоговое окно Безопасность Windows.

Если драйвер установлен снова или если драйвер удален по какой-либо причине, этот флажок снова не будет отображаться на компьютере.

Примечание Система проверяет, является ли информация издателя точной на основе SPC, которая использовалась для подписывания каталога. Если уровень доверия издателя неизвестен (как и для Contoso.com), система отображает диалоговое окно. Чтобы продолжить установку, пользователь должен нажать кнопку "Установить". Дополнительные сведения об установке доверия и драйвера см. в рекомендациях по подписи кода.

Неподписанный драйвер отобразит следующее диалоговое окно, позволяющее пользователю установить неподписанный драйвер (это может не работать в версии x64 Windows).

Убедитесь, что драйвер Release-Signed работает правильно

Используйте диспетчер устройств для просмотра свойств драйвера (описано ранее для драйвера, подписанного тестом). Ниже показан снимок экрана, показывающий, работает ли драйвер.

Устранение неполадок с драйверами Release-Signed

Ниже перечислены несколько распространенных способов устранения неполадок при загрузке подписанных или тестовых драйверов.

- Используйте диспетчер устройств, чтобы проверить, загружен ли драйвер и подписан, как описано в разделе "Проверка правильности работы драйвера Test-Signed при подписи теста".

- Откройте файл setupapi.dev.log, созданный в каталоге %windir%\inf после установки драйвера. Перед установкой драйвера обратитесь к разделу о настройке записи реестра и переименовании файла setupapi.dev.log.

- Проверьте журнал аудита безопасности Windows и журналы событий целостности кода.

Анализ файла Setupapi.dev.log

Как описано ранее, все сведения об установке драйвера будут записаны (добавлены) в файл setupapi.dev.log в каталоге %windir%\inf. При тестировании установки пакета драйверов при переименовании файла перед установкой драйвера будет создан новый файл журнала. Новый файл журнала будет проще искать важные журналы из новой установки драйвера. Однако файл журнала не следует переименовать в рамках рабочего сценария. Файл журнала можно открыть в любом программном обеспечении для редактирования текста.

При установке выпуска пакета драйверов, подписанного поставщиком ЦС, предоставленным сертификатом SPC, вы увидите следующий восклицательный знак. Это предупреждения о том, что файл cat еще не проверен.

Если нажать кнопку "Установить" в диалоговом окне, отображаемом, когда подписыватель еще не является доверенным на этом компьютере, вы увидите приведенный ниже журнал, что в большинстве случаев означает, что драйвер установит и загрузит его. Диспетчер устройств не сообщает об ошибках или желтом восклицательный знак для драйвера.

Если в файле журнала также отображается следующий журнал ошибок, драйвер может быть не загружен.

Файл setupapi.dev.log также сообщил о следующей ошибке:

Обратите внимание, что 0x34 — код 52.

Чтобы устранить неполадки, просмотрите файл журнала и найдите восклицательные знаки рядом с двоичным файлом драйвера. signtool verify Выполните команду в файле cat и других внедренных двоичных файлах со знаком.

Обычно для устранения проблемы достаточно сведений о файле журнала. Если приведенные выше проверки не удается найти основную причину, проверьте журнал аудита безопасности Windows и журналы событий целостности кода, описанные в следующем разделе.

Использование журнала аудита Безопасность Windows

Если драйвер не удалось загрузить из-за отсутствия допустимой подписи, он будет записан как событие сбоя аудита. События сбоя аудита записываются в журнал безопасности Windows, указывая, что целостность кода не может проверить хэш образа файла драйвера. Записи журнала включают полное имя пути к файлу драйвера. События аудита журнала безопасности создаются только в том случае, если локальная политика аудита безопасности включает ведение журнала событий сбоя системы.

Примечание Журнал аудита безопасности должен быть явно включен. Дополнительные сведения см. в приложении 3. Включение ведения журнала событий целостности кода и системного аудита.

Чтобы изучить журнал безопасности, выполните следующие действия.

- Откройте командное окно с повышенными привилегиями.

- Чтобы запустить Windows Просмотр событий, выполните Eventvwr.exe. Просмотр событий также можно запустить из приложения управления компьютером панель управления.

- Откройте журнал аудита безопасности Windows.

- Проверьте журнал на наличие событий целостности системы с идентификатором события 5038.

- Выберите и удерживайте (или щелкните правой кнопкой мыши) запись журнала и выберите "Свойства события", чтобы отобразить его диалоговое окно "Свойства события", в котором представлено подробное описание события.

На снимке экрана ниже показано диалоговое окно "Свойства события" для события журнала аудита безопасности, вызванного файлом без знака Toaster.sys.

Использование журнала операционных событий целостности кода

Если драйвер не удалось загрузить, так как он не был подписан или не создал ошибку проверки образа, целостность кода записывает события в журнале операционных событий целостности кода. Операционные события целостности кода всегда включены.

События целостности кода можно просматривать с помощью Просмотр событий.

Проверка операционного журнала целостности кода

- Откройте командное окно с повышенными привилегиями.

- Чтобы запустить Windows Просмотр событий, выполните Eventvwr.exe. Просмотр событий также можно запустить из приложения панель управления управления компьютерами.

- Откройте журнал целостности кода Windows.

- Выберите и удерживайте (или щелкните правой кнопкой мыши) запись журнала и выберите "Свойства события", чтобы отобразить его диалоговое окно "Свойства события", которое содержит подробное описание события.

На снимке экрана ниже показано диалоговое окно "Свойства события" для события журнала целостности кода, вызванного неподписанным файлом Toaster.sys.

Использование информационных событий в подробном журнале целостности кода

Подробное представление информационного журнала целостности кода отслеживает события для всех проверок проверки образа в режиме ядра. Эти события показывают успешную проверку образа всех драйверов, загруженных в систему.

Чтобы включить подробное представление целостности кода, выполните следующие действия.

- Запустите Просмотр событий, как показано в предыдущем примере.

- Selet the Code Integrity node to give it focus.

- Выберите и удерживайте (или щелкните правой кнопкой мыши) целостность кода и выберите пункт "Вид" в контекстном меню.

- Выберите "Показать журналы аналитики и отладки". При этом создается вложенное дерево с двумя дополнительными узлами: операционными и подробными.

- Выберите и удерживайте (или щелкните правой кнопкой мыши) узел Verbose и выберите свойства в контекстном меню.

- На вкладке "Общие" выберите "Включить ведение журнала", чтобы включить режим подробного ведения журнала.

- Перезагрузите систему, чтобы перезагрузить все двоичные файлы в режиме ядра.

- После перезагрузки откройте оснастку mmC Computer Management и просмотрите подробный журнал событий целостности кода.

В приложении 4 описаны некоторые дополнительные известные проблемы подписывания драйверов.

Бывают ситуации, когда необходимо добавить драйвер в ОС Windows 10 в ручном режиме, без инсталлятора.

Например, есть MBR Filter, который позволяет защитить загрузочный сектор от вирусов. Он устанавливается в ручном режиме.

Способ 1.

Вы можете выбрать нужный драйвер, который необходимо установить и щелкнув по нему правой кнопкой мыши, выбрать в появившемся меню пункт «Установить»:

После этого, необходимо перезагрузить ОС Windows 10 и драйвер, будет установлен.

Нужна компьютерная помощь? Есть проблемы, которые не можете устранить самостоятельно?

Надежные исполнители по доступным ценам.

Способ 2.

Можно установить драйвера, при помощи «Диспетчер устройств». Для этого, нажмите сочетание клавиш Win -> R и в открывшемся окне «Выполнить», вставьте команду:

Либо, в поиске, введите:

и запустите его.

В открывшемся окне «Диспетчер устройств», выделите свое устройство (при запуске Диспетчера устройств, оно бывает не выделено и тогда, невозможно добавить драйвер):

Теперь, выберите параметр «Действия» -> «Установить старое устройство»:

В открывшемся окне «Мастер установки устройства», нажимаем «Далее»:

Выбираем ручной поиск устройств, выбрав «Установка оборудования, выбранного из списка вручную» и нажимаем «Далее»:

В новом окне, выбираем нужное устройство (либо, можем не выбирать, оставив по умолчанию выделенным пункт «Показать все устройства» и нажать «Далее», если нужного устройства в списке нет), для которого хотим установить драйвер и нажимаем «Далее»:

В открывшемся окне, выбираем пункт «Установить с диска. »:

В новом окне «Установка с диска», выбираем «Обзор» и добавляем нужный драйвер:

Как отключить проверку цифровой подписи драйверов Windows 10 и установить неподписанные драйвера?

Стоит помнить о небезопасности такой инсталляции и возможных ошибках в виде синего экрана смерти. Не забудьте предварительно создать точку восстановления.

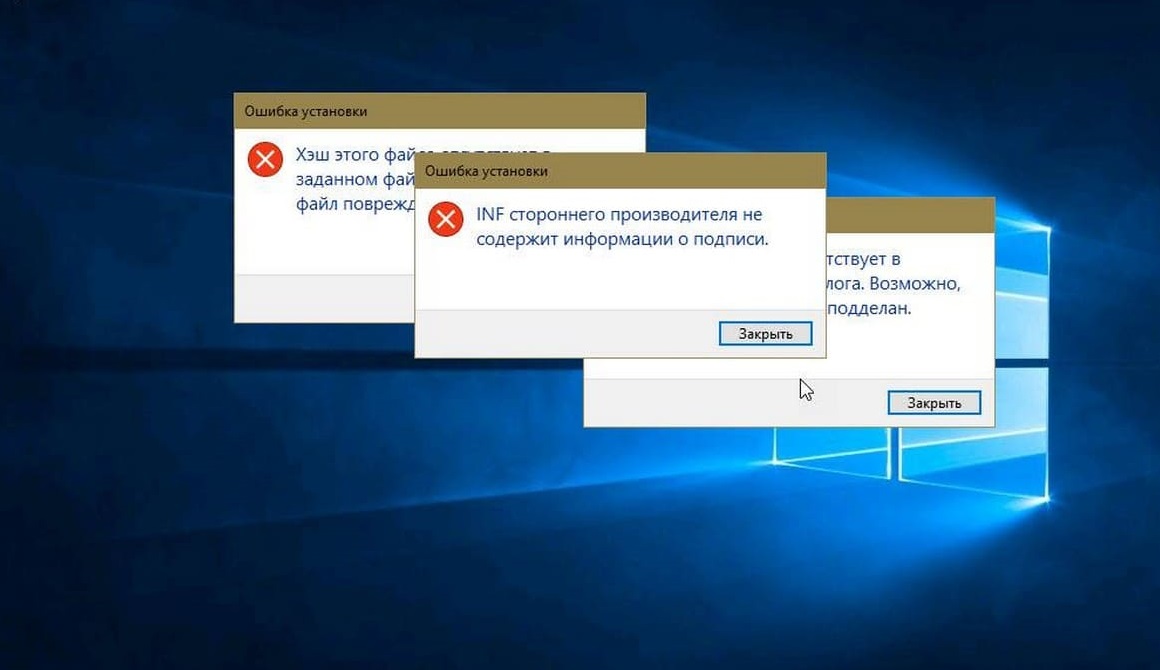

Выше, были описаны способы, которые позволяют добавить подписанные драйвера в ОС Windows 10. Однако, бывает необходимо добавить неподписанные драйвера. В таком случае, при попытке добавить их вышеописанными способами, приводит к ошибке:

На данный момент, есть один самый работоспособный вариант, это временное отключение проверки неподписанных драйверов.

Открываем «Пуск» -> «Параметры», заходим в «Обновление и безопасность»:

Переходим на вкладку «Восстановление» и в разделе «Особые варианты загрузки» нажимаем «Перезагрузить сейчас»:

Система перегрузится и мы увидим меню, где нужно выбрать «Поиск и исправление неисправностей»:

Выбираем «Дополнительные параметры»:

Переходим в пункт «Параметры загрузки»:

В открывшемся меню «Параметры загрузки», нажимаем «Перезагрузить»:

В открывшемся меню «Параметры загрузки», необходимо нажать на клавиатуре F7 или цифру 7, чтобы выбрать вариант «Отключить обязательную проверку подписи драйверов»:

При перезагрузки компьютера в обычном режиме, драйвер останется установленным и будет работать в системе. Однако, драйвера установленные таким способом, могут слетать.

*Попытки отключить проверку цифровой подписи драйверов Windows 10 навсегда.

*Мной проверялся нижеприведенный способ, на ОС Windows 10 версии 20H2. Он работает и позволяет устанавливать неподписанные драйвера. Нашел информацию в Сети, что способ работает у пользователей и на Windows 10 LTSC 2019, версия 1809. Соответственно, должно работать и на более поздних версиях ОС.

Открываем командную строку, от имени Администратора:

Выполняем в командной строке команду:

и нажимаем Enter.

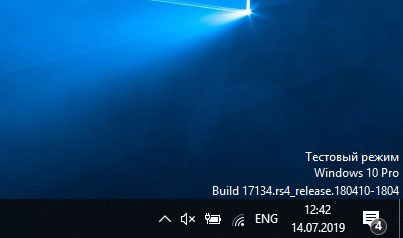

После этого, перезагружаем систему. В Сети указана информация, что после данной команды, в правом нижнем углу экрана, появляется надпись: «Тестовый режим»:

На ОС Windows 10 версии 20H2, у меня не появилось данной надписи. Будет полезно, если вы, отпишитесь в комментариях по данному поводу.

Если вам будет необходимо вернуть систему обратно в стандартный режим работы, выполните команду в командной строке от имени Администратора:

и нажмите Enter.

В Сети, можно найти по крайней мере, еще два варианта. Это отключение проверки неподписанных драйверов, через редактор локальной групповой политики и еще посредством выполнения команд в командной строке. Однако, эти способы неработоспособны на последних версиях ОС Windows 10. Данный способ, также может не всегда срабатывать.

Добавлено 28.05.2021

и нажмите «Enter»:

Либо Win + R -> hdwwiz -> ОК:

2. В открывшемся окне, нажмите «Далее» (Next):

«Установка оборудования, выбранного из списка вручную»

«Поиск и автоматическая установка оборудования (рекомендуется)»

И далее, следуйте указаниям на экране. Примечательно, что после этого, в «Диспетчере устройств», появляется привычный вид меню в параметре «Действие». Скорее всего, это временный баг, который в Microsoft будет в дальнейшем исправлен. Проблема в том, что Microsoft постепенно удаляет ряд привычных функций в классических приложениях, заменяя их на новое приложение «Параметры».

Если будут вопросы, поправки и дополнения – оставляйте комментарии.

Приветствуются комментарии с полезной информацией: уточнениями, дополнениями, вопросами. Очень хорошо, когда вы делитесь своим опытом. Ваш опыт и информация, могут быть полезны другим.

Категорически запрещено в комментариях использование ненормативной лексики (в том числе нецензурную речь). Комментарии со спамом и рекламой, не пройдут модерацию.

Все комментарии, проходят модерацию и публикуются только после рассмотрения и одобрения.

Без политики и языковых перепалок.

Мной была добавлена дополнительная система комментариев от Телеграм. Вы можете оставлять комментарии в обычной форме (нужен Google аккаунт) или через Телеграм (комментарии расположены выше). Правила одинаковые:

Без мата и оскорблений.

Без политики и языковых перепалок.

Без спама и рекламы.

Читайте также: