Com android provision что это за программа

В целом, смена версии Андроида для меня прошла незаметно — действительно вышел безударный переход от семёрки к восьмёрке. В настройках «Для разработчиков» прибавилось опций, касательно передачи аудио по синезубу, прибавилось что–то ещё, но в остальном интерфейс MIUI как был, так и остался. Всё, что нужно работает и на своих местах.

Телефон звонит, выполняет весь нужный мне функционал, ничего не работающего, даже адаптивной яркости экрана нет. В целом, прошивкой доволен, а уж после «напильника» так и вообще красота.

Перепрошивался я через fastboot, после очередной перепрошивки (на автомате в TWRP выбирал полную очистку) воспользовался XiaomiADBFastBootTools для сноса гугла, OpenGApps pico в этот раз не ставил…

Дальше настала пора проб и отключения ненужного лично мне. И не только отключения, но и удаления. Всё просто: мне нужна максимальная автономность, но с сохранением работоспособности всех диапазонов (EDGE/3G/LTE), чтобы работали WhatsApp с вайбером, СМС, почта, телефон, синезуб. И CardDAV синхронизация наравне с MiCloud.

Работа по поиску оптимальной для меня конфигурации заняла дней 10. Потому как перед сном удаляешь пакет, чистишь статистику батареи и кеши, вечером смотришь в «Настройки → батарея и производительность» кто больше всего съел… И по новой.

Маленький, но дельный совет: в принципе, после отвязки от любых гуглосервисов (play и т. п.) и их удаления автономность делает крайне резкий скачок. Всё остальное — «ловля блох» и Just for fun, совмещённое с технологической паранойей и желанием понимать что из себя представляет тот или иной пакет и вообще для чего он.

Мне очень помог список с 4ПДА (тоже для MIUI10), если модератор разрешит, скину прямую ссылку сюда. Там тоже разбор пакетов.

Вот полный список, не меняющийся с 26 февраля с пояснениями удалённого. Замороженное очень пересекается с «Липосакцией» 10.1.1.0.NCKMIFI:

- ANT HAL Service 4.0.0 com.dsi.ant.server → Поддержка всяких устройств, которые общаются с аппаратом через Bluetooth по протоколу ANT (датчики сердечного ритма, тренажеры, счетчики на велосипедах, шагометры, весы, счетчики калорий и др.)

- CaptivePortalLogin 8.1.0 com.android.captiveportallogin → Отвечает за переход по страницам и всяким действиям перед подключением к WiFi. Как яркий пример: в Москве и Питере это весь транспорт. Когда надо посмотреть рекламу и

выйти на своей остановке ибо доехалтолько после этого подключиться к инету. - CarrierAccessCacheService 8.1.0 com.qualcomm.qti.accesscache

- CarrierDefaultApp 8.1.0 com.android.carrierdefaultapp

- CarrierLoadService 8.1.0 com.qualcomm.qti.loadcarrier

- com.android.carrierconfig 1.0.0 com.android.carrierconfig → Как я смог понять вышеперечисленные 4 приложения это поддержка «операторских» расширений, предоставляемых оператором сотовой связи (на буржуинском Carrier это именно оно). Для чего и зачем — непонятно. Разницы после удаления я не заметил.

- com.qti.dpmserviceapp 8.1.0 com.qti.dpmserviceapp → Служба для проигрывания защищённого цифровыми правами (DRM?) содержимого.

- com.qualcomm.embms 1.0 com.qualcomm.embms → «eMBMS (Evolved Multimedia Broadcast and Multicast Service) представляет собой технологию широковещательной/многоадресной передачи.

Только вот в мире, LTE-B всего 5 операторов запустили в своих сетях. Еще 30+ только инвестируют. И России среди них нет.» - com.quicinc.cne.CNEService.CNEServiceApp 1.1 com.quicinc.cne.CNEService → Сервис от Qualcomm®, который автоматически выбирает наилучший тип подключения (Wi-Fi, 3G, 4G)… Не особо такой функционал нужен.

- FIDO UAF1.0 ASM 3.1.5 com.fido.asm

- FIDO UAF1.0 Client 3.2.1 com.fido.xiaomi.uafclient

- FidoCryptoService 1.0 com.qualcomm.qti.auth.fidocryptoservice → FIDO (Fast IDentity Online) — протокол беспарольной онлайновой аутентификации. В рёх словах на русском писал Хакер®

- freeform 8.1.0 com.miui.freeform → Вроде бы компонент, отвечающий за режим «картинка в картинке» или же окна произвольной формы. Не использую данную штуку.

- LocationServices 1.0 com.qualcomm.location → Службы геолокации Qualcomm®, не путайте со стандартными. Это — дополнение. На работу GPS и определение координат у меня не повлияло.

- Mi Recycle 1.1.5 com.xiaomi.mirecycle → судя по 4ПДА — тест аппаратуры от Xiaomi. Мне от аппарата работа нужна… Тесты на бетах надоть…

- RCSService 8.1.0 com.qualcomm.qti.uceShimService → Rich Communication Services. Эволюция СМС, аналог iMessage, да вот беда — эта служба должна поддерживаться оператором, а Мегафон с Теле2 в моём R5A об этом не в курсе.

- SampleAuthenticatorService 1.0 com.qualcomm.qti.auth.sampleauthenticatorservice

- SampleExtAuthService 1.0 com.qualcomm.qti.auth.sampleextauthservice

- Secure UI Service 1.0 com.qualcomm.qti.services.secureui

- SecureSampleAuthService 1.0 com.qualcomm.qti.auth.securesampleauthservice

- SecureExtAuthService 1.0 com.qualcomm.qti.auth.secureextauthservice → → Лично мне непонятно для чего нужны в таком количестве службы идентификации от Qualcomm®. Тем более среди них есть «эталонные» (sample). Я бы ещё понял, если бы в R5A стоял датчик отпечатков или бы была область защищённой стойким шифрованием™ памяти, так ведь нет. Кроме этого, SecureExtAuthService, не давала нормально уснуть аппарату, когда он не использовался. После удаления ничего не сломалось.

- Smart-Divert 8.1.0 com.qti.xdivert → «эта фигня, по описанию из интернета, описывает сказочную вещь. А именно, принимать входящий звонок на второй сим, если при этом, вы уже разговариваете с первой симкарты.

Что тут сказочного?

А то, что радиомодуль один и физически невозможно держать обе сим активными. Даже в режиме ожидания, мы хоть и видим две антенны полных, но в реальности, аппарат сканирует вышки поочередно. Т.е. режим работы симкарт попеременный, как не крути.

И вот да здравствуют маркетологи (явно по заказу операторов), выкатили в свет технологию X-Divert.

Она призвана на. дурить пользователя.

Каким образом? А вот каким. Вы же слышали о переадресации звонка? Да, когда были односимочники, вы настраивали переадресацию на вторую сим. Вытаскивали первую и вставляли вторую. И когда вам звонили на первую = отключенную сим, звонок переадресовывался на активную. Делалось это посредством оператора и стоило денег. Времена изменились и телефоны стали многосимочными.

Операторы потеряли часть прибыли идущей с переадресации и вот она "чудо" технология.

Она програмно, внутри телефона, во время разговора с одной симкарты, переадресовывает вызов на другую.

Только вот, это все так же делается посредством оператора, только за счёт этой дряни (X-Divert) полностью автоматически. А самое главное, это все так же платно. Только вот в 99% пользователь и не в курсе, что приняв такой звонок, платит деньги за переадресацию. И как правило в несколько раз больше, чем минута разговора без переадресации.

Ну и результат в ряде картинок…

27 февраля 2019…

Screenshot_2019-02-27-21-10-03-805_com.miui.securitycenter.jpg (57.52 KB, Downloads: 70)

Reimаge Intego является рекомендуемым инструментом, чтобы увидеть, есть ли искаженные или поврежденные файлы. Программа не обязательно обнаружит вирус, который вы ищете. Вы можете очистить обнаруженные проблемы с помощью бесплатного сканирования, используя бесплатное ручное восстановление. Более расширенное сканирование и автоматическое удаление предоставляется после оплаты.

Устранить сейчас Устранить сейчас

Больше информации о Reimаge и Инструкции по удалению. Ознакомьтесь с Reimаge EULA и Политикой конфиденциальности. Reimаge сканер и возможность ручного ремонта бесплатны. Продвинутая версия должна быть куплена.

Больше информации о Intego и Инструкции по удалению. Ознакомьтесь с Intego EULA и Политикой конфиденциальности. Intego сканер и возможность ручного ремонта бесплатны. Продвинутая версия должна быть куплена.

Руководство по удалению вируса com.google.provision

Что такое com.google.provision вирус

com.google.provision вирус атакует пользователей Android

Com.google.provisionвирус является вредоносным ПО, чаще всего обнаруживаемым на Android устройствах. Присутствие этой вредоносной программы не следует упускать из виду, поскольку она демонстрирует назойливое поведение после неудачного устранения.

Поскольку вредоносное ПО работает через скрипты, оно не раскрывается в виде программного обеспечения. К сожалению, эта особенность затрудняет обнаружение. Наблюдая за спецификацией инфекции, чаще всего она ведет себя как инструмент, который способен получить доступ к правам на устройстве Android и загружать дополнительные и, конечно же, ненужные приложения.

К сожалению, из-за большей уязвимости ОС Android, чем ОС Windows, такая зараза стала доминирующей версией вредоносных программ для Android . Более того, заражение com.google.provision также проявляет определенный иммунитет к функции сброса заводских настроек. Чтобы удалить вредоносное ПО com.google.provision, установите мобильную версию Malwarebytes. В случае, если он ничего не обнаружил, повторите действие в безопасной загрузке.

Android угроза продолжает размножаться

К сожалению, эта инфекция является лишь одним из вариантов этого типа вредоносного ПО. Существуют и другие образцы вредоносных программ, такие как com.android.gesture.builder. Кроме того, этот com.google.provision вирус также имеет свои варианты на ПК. Пользователи сообщили об обнаружении этого вредоносного ПО на ноутбуках и планшетах.

Помимо загрузки потенциально мошеннических приложений, вредоносная программа, скорее всего, соберет техническую информацию о ПК или устройствах пользователей или даже попытается узнать более конфиденциальные данные — личную информацию. В то время как некоторые киберпреступники сосредотачиваются на разработке вымогателя, другие злоумышленники наносят вредоносный удар по Android.

Было много случаев, когда они скрывали свои вирусы под кажущимися невинными приложениями для Android. Кроме того, в последнее время была обнаружена более коварная рекламная кампания. Загрузка приложения становится более рискованной, так как при нажатии “загрузить” вы можете активировать вредоносное ПО, даже если не видно никаких дополнительных вложений. Таким образом, учитывая потенциал этой модификации вредоносных программ, поспешите выполнить удаление com.google.provision.

Com.google.provision работает как административный инструмент а пытается загружать вредоносный контент на устройство

Кампания распространения

К сожалению, разработчики Android по-прежнему имеют долгий путь улучшения своего продукта. Одним из ключевых недостатков является отсутствие настроек браузера, идентичных ПК. Поскольку вы можете только очистить историю, но не сбросить настройки браузера, некоторые пользователи попадают в ловушку вредоносных программ, которые размещаются на плохо защищенных веб-сайтах.

Кроме того, мобильные пользователи по-прежнему не воспринимают кибербезопасность всерьез. Они не защищают свои телефоны антивирусным программным обеспечением. Поэтому дадим вам несколько советов, как повысить безопасность вашего телефона:

- избегайте установку приложений с незнакомых и непроверенных сайтов

- проверьте перенаправлены ли вы на желаемый сайт без, не позволяя вредному ПО появиться у вас на компьютере

- установите ОС и обновленные приложения безопасности i

- проверьте какие приложения имеют доступ к правам администратора

Устранение com.google.provision инфекции

Из-за своей скрытой и гибкой формы вам не удастся выполнить удаление com.google.provision вручную. Так как вредоносное ПО может остаться даже после сброса заводских настроек, пусть средство для ликвидации вредоносных программ удалит паразита.

Вы также можете загрузить мобильное устройство или планшет в безопасной загрузке, запустить программное обеспечение и удалить com.google.provision вирус. Если вы обнаружили инфекцию в Windows или Mac OS, ознакомьтесь с инструкциями по сбросу настроек браузера. Обратите внимание, что не-родные английские пользователи, например, чехи, также под прицелом. Наконец, удалите все неизвестные приложения, которые были установлены этим вредоносным ПО.

Вы можете устранить повреждения вируса с помощью Reimage Intego . SpyHunter 5 Combo Cleaner and Malwarebytes рекомендуются для обнаружения потенциально нежелательных программ и вирусов со всеми их файлами и записями реестра, связанными с ними.

Reimаge Intego является рекомендуемым инструментом, чтобы увидеть, есть ли искаженные или поврежденные файлы. Программа не обязательно обнаружит вирус, который вы ищете. Вы можете очистить обнаруженные проблемы с помощью бесплатного сканирования, используя бесплатное ручное восстановление. Более расширенное сканирование и автоматическое удаление предоставляется после оплаты.

Устранить сейчас Устранить сейчас

Больше информации о Reimаge и Инструкции по удалению. Ознакомьтесь с Reimаge EULA и Политикой конфиденциальности. Reimаge сканер и возможность ручного ремонта бесплатны. Продвинутая версия должна быть куплена.

Больше информации о Intego и Инструкции по удалению. Ознакомьтесь с Intego EULA и Политикой конфиденциальности. Intego сканер и возможность ручного ремонта бесплатны. Продвинутая версия должна быть куплена.

Руководство по удалению вируса Android

- Android вирус продолжает атаковать в 2020 году

- Исследование Android вируса

- Методы распространения Android угроз

- Варианты Android вируса

- Удаление Android угрозы и подчинка вашего девайса

- Обновленные инструкции для удаления Android вируса

Что такое Android вирус

Android вирус продолжает атаковать в 2020 году

Список вредоносных приложений, который принадлежит к группе Android вирусов, все еще расширяется. Эксперты по безопасности утверждают, что одно из 10 приложений заражено Android паразитом. К сожалению, многие из этих приложений можно загрузить из Google Play. Однако, Google прикладывает много усилий для защиты пользователей и предотвращения вредоносных приложений. Самым большим источником зараженных программ являются сторонние веб-страницы. Хотя это не единственный способ, как Android вирус может заразить девайс.

В 2017, был обнаружен новый вариант вируса, используемый утонченную социальную технику для проникновения в устройства через троянное приложение. Поэтому, вы должны быть осторожны при установке новых программ. Тем не менее, если вы заметили, что ваш планшет или телефон начали странно себя вести, вы не должны игнорировать эти симптомы.

Если ваша система замедляется, подозрительными оповещениями, перенаправлением и удивительным ростом телефонных счетов, вам нужно проверить устройство на угрозы, потому что эти признаки являются главными признаками вашего заражения. Для удаления Android вируса, вы можете использовать Reimage Intego .

Исследование Android вируса

Заражение Android вирусом , безусловно, разочаровывает. Настоятельная реклама сигнализирует о, том, что на вашем устройстве что-то не так. Исследователи безопасности настоятельно рекомендуют избегать лотерейных и подобных объявлений, которые могут начать прерывать вас.

Кроме того, вы должны уделять внимание таким знакам, как постоянные зависания вашего устройства. Если ваш телефон или другой Android-девайс начали зависать и не функционируют при просмотре интернета, вы должны установить Android антивирус и проверить их.

Также, уделите внимание вашим телефонным счетам и отследите их номера. Если вы начали получать повышенные телефонные счета, вам нужно проверить ваш месячный отчет. Высокая возможность того, что инфекция подписала вас на премиум версию. Чтобы сэкономить деньги, необходимо осуществить удаление Android вируса. Для предотвращения такой угрозы, вы должны подумать о Android антивирусе.

'Однако, некоторые эксперты утверждают, что предотвращения таких угроз не требует средства безопасности, поскольку Android безопаснее других операционных систем, но они также соглашаются, что вам надо подумать о методах предотвращения, чтобы обезопасить себя от вирусом.

Методы распространения Android угроз

Android вирус все еще распространяется через сторонние приложения, которые должны быть установлены на телефон вручную. Однако, новые методы, используемые для распространения этой угрозы начали распространяться вокруг и сегодня, вы можете заразиться вирусом, нажав на вредоносную ссылку. В большинстве случаев, люди загружают эту угрозу на их устройства в связке с нелицензированными или экспериментальными приложениями, которые активно продвигаются на Google Play и других подобных местах.

Чтобы избежать этого, мы настоятельно рекомендуем вам загружать приложения только с легальных страниц, которые проверяют каждую продвигающуюся программу. В данном случае, вы можете положиться на Google Play Store, Amazon и Samsung.

Кроме того, даже если вы выберите одно из этих домен, вы все равно должны проверить приложение перед загрузкой на ваше устройство, потому что вы никогда не можете знать, какая угроза там скрывается. Если вы заинтересованы в кибер безопасности, вы наверняка уже слышали о хакерах, которые добавляют свои вредоносные приложения на Google Play и собирают более 10.000 загрузок перед раскрытием.

Также, сообщалось о сомнительных веб-сайтах, которые автоматически могут загрузить инфекционные приложения на ваш телефон. Чтобы поддерживать ваше устройство чистым и полностью защищенным от Android вирусов, вы должны остановиться посещать подозрительные/нелегальные сайты и никогда не нажимать на ссылки, которые могут показаться вам во время вашего поиска.

Наконец, мы считаем, что настало время подумать о мобильном антивирусе, который может помочь людям предотвратить установление вредоносных приложений, включая Android паразитом.

Варианты Android вируса

Com.google.provision вирус работает как вредоносный скрипт, который загружает и устанавливает неизвестные приложения в систему Android. К сожалению, инфекция не нацелена на пользователей Android, но имеет свои вариации, занимающие ПК и планшетные устройства.

С появлением инструмента администрирования устройств на Android 2.2, это вредоносное ПО для Android имеет больше шансов разразиться в системе. Вы не сможете обнаружить его самостоятельно.

В настоящий момент единственным надежным методом удаления вируса является ликвидации паразита, с помощью установки мобильной версии средства для устранения вредоносных программ. К сожалению, сброс заводских настроек не помогает остановить заражение, но вы можете попробовать.

DoubleLocker ransomware virus. В сентябре 2017 года исследователи вредоносных программ обнаружили новую версию мобильного вредоносного ПО. Он распространяется как поддельное обновление Adobe Flash. После атаки он блокирует устройство, заменяя PIN-код. Затем он запускает шифрование данных и требует оплату 0,0130 биткойнов, чтобы разблокировать устройство и восстановить файлы.

Кроме того, вредоносное ПО может также украсть деньги из PayPal и банковских счетов. Поэтому удаление вируса должно выполняться как можно скорее. Тем не менее владельцам устройств без маршрутизации может потребоваться перезагрузить зараженные телефоны, чтобы разблокировать их. Пользователи маршрутизированных устройств могут использовать инструмент Android Debug Bridge (ADB). Кроме того, удаление DoubleLocker должно выполняться с помощью программного обеспечения безопасности.

В результате, исходящий трафик жертвы может быть перенаправлен. Вирус также может составлять и отображать поддельные уведомления для пользователя, побуждая жертву открыть банковский счет. Как только жертва делает это, вирус загружает фальшивую страницу входа и собирает все введенные данные, которые жертва вводит в предоставленные поля.

Степень этого троянского вируса быстро растет, потому что он продается на темных веб-форумах примерно за $2000, что означает, что любой преступник может купить и распространять его.

NotCompatible вирус это опасный Android вирус, действующий в качестве прокси-сервера. Как только он попадает внутрь целевой системы, он подключается к своему серверу и ждет конкретных команд. Было много предположений о том, что это вредоносное ПО способно подключать пораженные устройства к ботнету, а затем превращать их в спам-машины.

Кроме того, некоторые эксперты по безопасности предупреждают, что NotCompatible можно легко использовать для кражи личной информации с телефона или другого устройства. Чтобы защитить себя от этих проблем, мы настоятельно рекомендуем вам загрузить мобильный антивирус. Это поможет вам предотвратить проникновение этой угрозы и других подобных также.

Lastacloud вирус это троян, также известный, как Android.Lastacloud. Он активно распространялся через обновление для WhatsApp и Android браузера, которые, представляют себя, в качестве Updatecom.whatsapp.update и com.androidbrowser.update. После проникновения в устройство, эта угроза пытается украсть персональную информацию, такую как список контактов, аккаунты, которые используются жертвой, внутренние и внешние данные и другое.

Кроме того, паразит может также пытаться заразить систему другой угрозой. Почти каждая надежная антивирусная программа для Android способна удалить Lastacloud вирус. Пожалуйста, НЕ откладывайте его удаление, потому что вирус может привести вас к серьезным проблемам.

Android Police вирус это новая версия FBI вируса, которая способна заразить Android OS. Сегодня, это самый опасный пример Android вируса, так как он блокирует целую систему и шифрует файлы, которые на ней установлены.

Android вымогатель это вредоносная телефонная угроза, которая использует обманную технику клика, для получения прав администратора на целевом устройстве. Однако, она может проникнуть в устройство через вредоносные приложения, такие как Porn ‘O’ Mania.

Чтобы избежать зараженных приложений, вы должны использовать официальные бренды, такие как Google Play и Appstore. После того, как Android вымогатель заразит систему, он шифрует файлы жертвы и блокирует их. Он также угрожает пользователю и утверждает, что предоставит данные жертвы и историю посещений людям из списка контактов. Этот вирус должен быть немедленно устранен.

Svpeng вирус это Android вымогатель, который появился в 2014. Однако, выглядит, что он все еще активен – в 2016 году, пользователи Android были поражены огромной волной этого вируса, вызывающего серьезные проблемы на телефонах и планшетах.

Обычно, угроза отслеживает телефон или другой Android девайс, изменяет его настройки, относительно своих потребностей, отправляет SMS на премиум номера, и инициирует через интернет незаконные подключения. Те, кто подключаются, получают права администратора, и могут делать все что захотят. Нет сомнений в том, что вам надо удалить Mazar вирус с вашего устройства. В противном случае, вы можете потерять важную информацию. ыф

Smartcars—hacking Android угроза была представлена исследователями в конце ноября 2016 года. Следуя компании, известной, как Promon, она использовалась ими для взлома официальных Android приложения Tesla, которое позволяют найти машину, открыть дверь и завести ее.

Чтобы выполнить эти команды, в первую очередь, Android угроза модифицирует исходный код. Затем, она делиться логинами и паролями с атакующими и помогает им украсть машину. Однако, вирус, который был протестирован Promon исследователями, не полагается на какие-либо уязвимости Tesla приложения. Следуя компании, вирус должен быть установлен вручную и помощью социальной инженерии и подобных техник.

Gooligan угроза исказила более 86 приложений, таких как Youtube Downloader, Kiss Browser, Memory booster, Demo, Perfect Cleaner, Battery Monitor, System Booster и т.д. Выглядит, что вся производительность системы, связанные браузер программы, игровые приложения, также же, как и порнографические, рискуют стать носителями Gooligan.

Более 74% Android телефонов, могут быть уязвимы к этой новой версии вируса. После процесса заражения, угроза укорачивает устройства и предоставляет полный доступ для установки более вредоносных элементов. Такая деятельность осуществляется исключительно с целью кражи вашей личной информации, такой как данные для входа в банковские счета.

Интересно, что Ghost Push вирус, который вышел на сцену в прошлом году, послужил основой для текущей угрозы. Надо сказать, что улучшенная версия гораздо более коварна. Пользователи, которые используют Android OS Ice Cream Sandwich, Jellybean или Kitkat версии, становятся главными мишенями этого паразита, так как они занимают большинство операционных систем на рынке.

Хотя, Google уже принял некоторые меры для удаления всех приложений, которые были скомпрометированы этим вирусом, все еще, существует много зараженных приложений сторонних разработчиков. Более чем 1 миллион пользователей сообщили, что они подвергались нападению этой угрозы.

HummingWhale вирус. Это вредоносный вирус является обновленной копией HummingBad угрозы, которая известна своими массивными атаками на Android пользователей. Еще в 2016 году, этот вирус нанес ущерб примерно 10 миллионам Android устройств. Недавно, HummingBad появился в новой форме и с новым именем, и в этот раз он называется HummingWhale.

HummingWhale угроза, по-видимому, доступна на Google Play Store в виде 20 различных приложений, большинство из них названы [случайное слово] Camera. Примеры включают Rainbow Camera, Whale Camera, Ice Camera, Hot Camera и другие приложения. Угроза используется для установления виртуальной машины на зараженный девайс, скрытой установки дополнительных компонентов и доставки раздражительной рекламы для пользователя. После того, как юзер закрывает рекламу, угроза загружает уже обновленную темную программу на виртуальную машину, чтобы создать фальшивый ID реферера, который используется для получения дохода.

HummingBad вирус. Впервые обнаруженная в феврале 2016 года угроза, уже заразила более 10 миллионов Android пользователей. Угроза распространялась через “drive-by атаки” и пользователи заражались, после посещения вредоносных веб-сайтов. В январе 2017 года, угроза была обнаружена в распространении на Google Play в качестве HummingWhale приложения. После проникновения, HummingBad угроза получает доступ к ядру операционной системы смартфона.

Затем, она начинает поставлять сомнительную рекламу и отображать оповещения о необходимости обновить систему. Когда пользователи нажимают на такое объявление, разработчики получают доход. Однако это не главная проблема. Паразит также получает полный доступ к зараженному устройству и пробует украсть личную информацию пользователя, такую как контакты, логины, информацию о кредитной карте или банковского счета. По этой причине, очень важно удалить HummingBad вирус, как только он появится на девайсе.

Lockdroid вымогатель. Также известная, как Android.Lockdroid.E, угроза распространяется, как “Porn ‘O’ Mania” приложение. Вирус использует социальные техники инженерии, чтобы получить права администратора на зараженном девайсе. Он направлен на достижение этой цели, используя поддельную установку пакета.

Как только установка завершена, Lockdroid вирус получает полный доступ над устройством и шифрует данные. Более того, он может изменить PIN и заблокировать девайс. В таком случае, устранение угрозы может стать трудным. Паразит использует технику клика (clickjacking) и атакует смартфоны, планшеты с версиями Android 5.0 и выше. Следуя Google, эта угроза не может быть загружена из Google Play Store.

![Android virus]()

Удаление Android угрозы и подчинка вашего девайса

Когда ваш девайс заражен Android вирусом, вы можете столкнуться с этими проблемами:

Если вы думаете, что Android вирус уже прячется в вашем устройстве, мы настоятельно рекомендуем вам просканировать его с Reimage Intego для планшетов и смартфонов. Это мощные антивирусы, которые способны обнаружить вредоносные файлы и другие опасные компоненты. Иногда вирусы блокируют программное обеспечение, чтобы избежать своего удаления. В этом случае, вам нужно перезапустить ваш Android девайс в безопасном режиме, перед запуском Android antivirus:

- Найдите кнопку питания и зажмите ее на несколько секунд, пока не увидите меню. Выберите выключить.

- Если вы увидите, окно, предлагающее вам перезагрузить ваш Android в Безопасном режиме, выберите OK.

Если это не сработает, просто выключите ваш девайс и включите его. Когда он включится, попытайтесь нажать и задержать кнопку меню, уменьшение громкости или увеличение громкостиe вместе, чтобы зайти в безопасный режим.

Вы также можете попробовать выполнить удаление Android вируса вручную, удалив вредоносное приложение. Однако, вы должны быть очень осторожны, пытаясь сделать это, потому что вы можете удалить полезные файлы и приложения. Для ручного удаления Android вируса, пожалуйста, следуйте этим шагам:

- Перезапустите ваше устройство в безопасном режиме с помощью шагов, приведенных выше.

- В безопасном режиме, зайдите в Настройки. Там, нажмите на приложения или менеджер приложений (в зависимости от вашего девайса, это может отличаться).

- Тут, найдите вредоносные приложения и удалите их всех.

Мы также рекомендуем выключить опцию, которая позволяет установку приложений, что принадлежат к неизвестным ресурсам. Для этого, зайдите в Настройки -> Безопасность. Там выключите эту опцию.

Обновленные инструкции для удаления Android вируса:

Если ничто не поможет вам удалить Android угрозу с вашего телефона или планшета, вы должны обновить их к начальным настройкам Для этого выполните эти шаги:

Об этой угрозе

Com.google.provision в malware предназначен для Android пользователей. Это серьезный кусок вредоносных программ, которые могут неосознанно пользователя установить на устройство. После того, как он находится внутри, она будет скачать странные приложения на устройстве, без разрешения пользователя. Разрешается делать, потому что он предоставляет себя права администратора, как только он устанавливает на Android. Маловероятно, что вы заметили инфекции или иметь возможность определить, как он действует как сценарий, а не фактический app. Он застрахован Фабрика сброс параметров или любых других методов регулярной ликвидации, так что вам придется приобрести анти вредоносного программного обеспечения для обнаружения и удаления Com.google.provision. Если вы подозреваете, что он может населяющих ваш компьютер, убедитесь, что вы расследовать его прямо сейчас.

Как это заразить устройства?

Он еще не определенные как угроза управляет для устройств ввода, но считается, что это может произойти через app магазины. Пользователи, как правило, быть небрежным при установке приложений, часто делают это через небезопасные источники без на самом деле смотрит в особенности разрешения или app он запрашивает. Третья сторона app магазинах часто можно хранить вредоносных приложений, хотя они, как правило, какой-то adware. Однако даже чиновник магазины, такие как Google Play могут иметь вредоносных приложений. Таким образом вы могли бы получили эту инфекцию даже через официальный магазин. Вот почему важно, что вы не просто установить apps не глядя на них. Исследования разработчик, читать плохие и хорошие отзывы и просмотрите разрешения, спросить себя, почему потребовалось бы их. Это не защищать полностью вас от вредоносных программ, но вы гораздо менее вероятно получить его, если вы принимаете наши советы.

Что она делает?

Когда устройство заражен этот фрагмент вредоносной программы, пользователи вряд ли заметили, по крайней мере на первый взгляд. Он не показать себя, но работает в фоновом режиме. После того, как он находится внутри, он будет предоставлять себе права администратора, что позволяет загружать приложения на устройство спиной пользователя, без необходимости разрешения. Это очень опасно, потому что он мог бы скачать опасных приложений на устройство, и пользователь может иметь ни малейшего представления. Он мог бы установить keyloggers, данные кражи вредоносных программ, экран шкафчики, вымогателей и т.д., и это может иметь серьезные последствия. То, что вы можете заметить, является случайных приложений появляются. Если у вас есть не помнит когда-либо устанавливать их, вполне вероятно, что вредоносная программа отвечает за это. Убедитесь, что вы удалите все такие приложения. Вы можете сделать это, просто перетащив его на значок корзины или нажав Удалить. Однако apps будет держать появляться до тех пор, пока вы удалить Com.google.provision, таким образом, что вы должны получить к этому как можно скорее.

Удаление Com.google.provision

Его ликвидация может быть немного сложнее. Невозможно удалить Com.google.provision, как вы бы другие apps как это действует как сценарий. Также, кажется, чтобы быть иммунитет к заводе сброса параметров. В то время как вы можете получить rid его загруженных apps как обычно, с целью ликвидации этой инфекции, вам нужно будет получить анти вредоносного программного обеспечения. Найти тот, который совместим с вашего Android и сканировать ваш компьютер. Если эта угроза действительно находится в вашем устройстве, приложение безопасности должны быть в состоянии выявлять и избавиться от него. Если вы по-прежнему заметили странное поведение, инфекция может все еще присутствовать, и сбой процесса ликвидации. Попробуйте загрузиться устройство в безопасном режиме и затем выполнение процесса снова.

Offers

More information about WiperSoft and Uninstall Instructions. Please review WiperSoft EULA and Privacy Policy. WiperSoft scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в .

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн .

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� .

Quick Menu

Step 1. Удалить Com.google.provision и связанные с ним программы.

Устранить Com.google.provision из Windows 8

В нижнем левом углу экрана щекните правой кнопкой мыши. В меню быстрого доступа откройте Панель Управления, выберите Программы и компоненты и перейдите к пункту Установка и удаление программ.

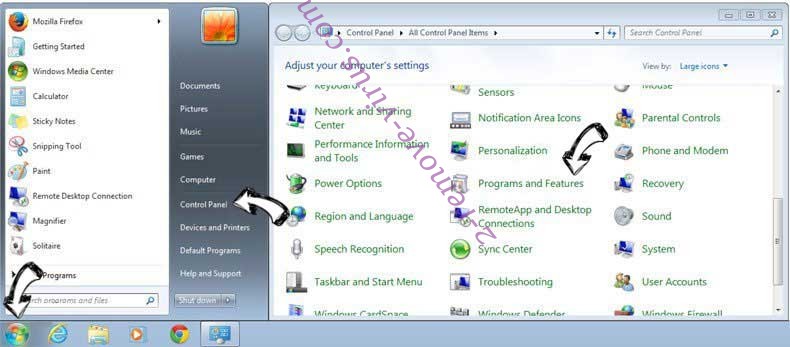

Стереть Com.google.provision в Windows 7

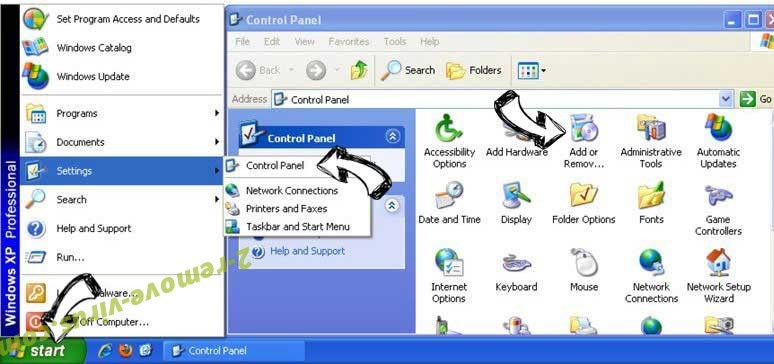

Удалить Com.google.provision в Windows XP

Нажмите кнопк Start → Settings → Control Panel. Найдите и выберите → Add or Remove Programs.

Убрать Com.google.provision из Mac OS X

Нажмите на кнопку Переход в верхнем левом углу экрана и выберите Приложения. Откройте папку с приложениями и найдите Com.google.provision или другую подозрительную программу. Теперь щелкните правой кнопкой мыши на ненужную программу и выберите Переместить в корзину, далее щелкните правой кнопкой мыши на иконку Корзины и кликните Очистить.

Step 2. Удалить Com.google.provision из вашего браузера

Устраните ненужные расширения из Internet Explorer

Измените домашнюю страницу в Internet Explorer, если она была изменена вирусом:

Сбросьте настройки браузера.

Стереть Com.google.provision из Google Chrome

Сбросьте домашнюю страницу и поисковую систему в Google Chrome, если они были взломаны вирусом

Сбросьте настройки браузера.

Удалить Com.google.provision из Mozilla Firefox

Измените домашнюю страницу в Mozilla Firefox, если она была изменена вирусом:

Сбросьте настройки браузера.

Уберите Com.google.provision из Safari (Mac OS X)

Сбросьте настройки браузера.

Incoming search terms:

Site Disclaimer

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.

Добавить комментарий Отменить ответ

Читать на мобильном устройстве

Сканируйте QR код и получите инструкции по удалению Mal Ransomware на ваш мобильный.

QR-код находится на нашем сайте потому, что иногда бывает сложно удалить такие нежелательные программы, как Mal Ransomware. Вы можете отсканировать QR-код с помощью вашего мобильного телефона и получить инструкции ручного удаления, которые помогут вам удалить Mal Ransomware с вашего устройства.

This is me, Nicolaus Dreher – a master of computer sciences who has finished Freie University located in Berlin. Since I have visited my first lectures in the university, I knew who I want to be. I realized that computer systems are nothing without a proper security and protection. As there are a number of dangerous malware nowadays, it is important to know how to overcome it and protect your sensitive data and files from being breached into by potential internet schemers.

Follow my posts with the removal tips included and I will inform you about the newest solutions of how to safeguard your system and get rid of the seemingly most hazardous viruses. I assure you this helps.

Yours – Nikolaus Dreher.

(CellConnService)

com.mediatek.CellConnService - "CellConnectionService"

- Contacts

- Mms

- Phone

- Settings

- StkSelection

* лучше не удалять, необходим для нормальной работы (в том числе, что-то связанное с выбором SIM)

(CertInstaller)

com.android.certinstaller - "Программа установки сертификата"

- framework (framework.odex)

- KeyChain

- Settings

* нужна для установки сертификатов с SD-карты - удаление по желанию

(Contacts)

com.android.contacts - "Тел.книга"

- Calendar

- ContactsProvider

- Email

- Exchange

- framework (framework.odex)

- GoogleContactsSyncAdapter

- GoogleLoginService

- GoogleQuickSearchBox

- Launcher2

- Maps_hdpi

- Mms

- MTKAndroidSuiteDaemon

- MtkBt

- Phone

- QuickSearchBox

- Talk

- VoiceSearch

* не удалять, необходимо для работы телефона

(ContactsProvider)

com.android.providers.contacts - "Хранилище контактов"

* не удалять, необходимо для работы телефона

(DefaultContainerService)

com.android.defcontainer - "Мастер доступа к пакетам"

- DownloadProvider

- framework (services.odex)

- Settings

(DeskClock)

com.android.deskclock - "Часы"

- framework (services.odex)

- MediaProvider

- VoiceSearch

(DownloadProvider)

com.android.providers.downloads - "Диспетчер загрузки"

- DownloadProviderUi

- framework (services.odex)

* через него работает загрузка приложений с маркета, при нажатии кнопки "загрузить", так же используется в стандартном браузере при скачивании файлов, возможно где-то еще - лучше не удалять

(DownloadProviderUi)

com.android.providers.downloads.ui - "Загрузки"

- DownloadProvider

* графический инрерфейс к диспетчеру загрузки - лучше не удалять

(DrmProvider)

com.android.providers.drm - "Хранилище содержания, защищенного DRM"

(Email)

com.android.email - "E-mail"

- CalendarImporter

- Contacts

- Exchange

- framework (services.odex)

- GN_ZoomClipView

- LatinIME

- Launcher2

- MediaUploader

- Mms

- MtkBt

(EngineerMode)

com.mediatek.engineermode - "EngineerMode"

- ActivityNetwork

- framework (services.odex)

- InternalEngineerMode

- MobileLog

- ModemLog

- Phone

- Settings

* инженерное меню, если не планируете использовать - можно удалять

(EngineerModeSim)

com.android.simmelock - "EM SIM ME Lock"

= Управление блокировками SIM-карт, вызывается из инженерного меню, пункт "SIMMeLock"

- EngineerMode

* при удалении не работает соответствующий пункт "SIMMeLock", остальной функционал работает

(Exchange)

com.android.exchange - "Службы Exchange"

- CalendarImporter

- CalendarProvider

- Contacts

- Email

* нужен для работы с почтой через протокол Exchange, если не планируете использовать - можно удалять

(FaceLock)

com.android.facelock - "Фейсконтроль"

- framework (framework.odex)

- Settings

* один из методов блокировки экрана, если не планируете использовать - можно удалять

(FMRadio)

com.mediatek.FMRadio - "FM-радио"

- AtciService

- EngineerMode

- framework (framework.odex, services.odex)

- GN_MMITest

- Music

* FM-радио - лучше оставить

com.android - "Черная дыра"

* вариант "живых обоев", если не планируете использовать этот вариант - можно удалять

(Gallery2)

com.android.gallery3d - "Галерея"

- Launcher2

- MediaProvider

* стандартная галерея, если не планируете использовать - можно удалять (НО при этом не будет работать задание картинки контакта из телефонной книги, хотя при этом картинку можно задать из стороннего просмотрщика, например из QuickPic)

(Gmail)

com.google.android.gm - "Gmail"

- EngineerMode

- EngineerModeSim

- LatimIME

- Launcher2

- MediaUploader

- Talk

- VoiceSearch

* если не планируете использовать - можно удалять

(GoogleBackupTransport)

com.google.android.backup - "Google Backup Transport"

- Calendar

- framework (services.odex)

- GoogleLoginService

* я у себя удалил, маркет и ютуб работают

(GoogleCalendarSyncAdapter)

com.google.android.syncadapters.calendar - "Синхронизация Календаря Google"

= Синхронизация календаря с гугловой учеткой

* если не планируете использовать - можно удалять

(GoogleContactsSyncAdapter)

com.google.android.syncadapters.contacts - "Синхронизация Контактов Google"

= Синхронизация контактов с гугловой учеткой

* если не планируете использовать - можно удалять

(GoogleFeedback)

com.google.android.feedback - "Отзывы о Маркете"

= Отсылка отчетов об ошибках в гугл (возможно еще какой-то функционал)

- GoogleServicesFramework

- Phonesky

* я у себя удалил, маркет и ютуб работают

(GoogleLoginService)

com.google.android.gsf.login - "Аккаунты Google"

= Поддержка гугловой учетки

- GoogleServicesFramework

- GoogleTTS

- MediaUploader

- SetupWizard

- YouTube

* для работы маркета и SetupWizard необходим, если сделать сброс телефона то запустившийся при первом включении SetupWizard на очередном шаге будет падать и телефон останется в таком состоянии ни закрыть ни чего с ним сделать не получится, можно сказать - необходим для работы, не удалять

(GooglePartnerSetup)

com.google.android.partnersetup - "Настройка Google Partner"

- Browser

- GoogleQuickSearchBox

* страшная тулза , предположительно для накатывания приложений с ведома Гугла незаметно для пользователя, я у себя удалил в первую очередь, нужный мне функционал не пострадал

(GoogleQuickSearchBox)

com.google.android.googlequicksearchbox - "Поиск Google"

= Гуглопоиск, а так же "неубираемый" виджет поиска на рабочем столе

- Browser

- Maps_hdpi

- VoiceSearch

* я у себя удалил, пользуюсь поиском из браузера, при этом пропадает строка поиска с десктопа, удаление по желанию

(GoogleServicesFramework)

com.google.android.gsf - "Google Services Framework"

- Gmail

- GoogleBackupTransport

- GoogleCalendarSyncAdapter

- GoogleContactsSyncAdapter

- GoogleFeedback

- GoogleLoginService

- GooglePartnerSetup

- GoogleQuickSearchBox

- GoogleTTS

- Maps_hdpi

- MediaUploader

- NetworkLocation

- Phonesky

- Settings

- SetupWizard

- Talk

- VoiceSearch

- YouTube

* насколько я понял транспортная апликуха, из гугловых сервисов без нее работает только ютуб, если нужен маркет - оставляем

(GoogleTTS)

com.google.android.tts - "Синтезатор речи Google"

- Maps_hdpi

* если не планируете использовать - можно удалять

(HoloSpiralWallpaper)

com.android.wallpaper.holospiral - "Голографические спирали"

* вариант "живых обоев", если не планируете использовать этот вариант - можно удалять

(HTMLViewer)

com.android.htmlviewer - "HTMLViewer"

= просмотрщик HTML

* если не планируете использовать - можно удалять, но бывает удобно сохраненную html-ку (а так же прям из apk-шки) посмотреть с помощью этой тулзы, а не через браузер

(InternalEngineerMode)

com.mediatek.internalem - "InternalEngineerMode"

= Тестовая тулза

* если не планируете использовать - можно удалять

Читайте также: