Что интересного можно найти в тор браузере

Если ты считаешь, что Tor - это исключительно средство для обеспечения

приватности в сети, то ты неправ дважды. Во-первых, его распределенную сеть

можно использовать в разных целях. А, во-вторых, не так уж безопасен черт, как

его малюют. Увы.

Замечательный инструмент для обеспечения анонимности и сохранности данных в

сети хорош по многим причинам. Сразу остаются не у дел любые сниферы, в том

числе установленные и на интернет-маршрутизаторах, потому как весь трафик

передается через цепочку узлов исключительно в зашифрованном виде. Крайне

затруднительно или, если полностью поверить разработчикам, то даже невозможно

становится отследить источник отправки данных благодаря постоянно меняющимся

цепочкам специальных узлов-посредников, через которые передаются данные. Кто не

пробовал использовать Tor, чтобы банально сменить свой IP? Минус на первый

взгляд один - скорость работы. Каждый из нодов, входящих в цепочку, вносит

серьезную задержку, как по времени отклика, так и банально по ширине канала. В

результате получаем анонимное соединение. Анонимное и модемное :). Но диалапный

коннект - это не самая главная проблема активных пользователей Tor. Гораздо

сильнее их должно волновать, что любые данные можно перехватить и, черт подери,

сделать это просто!

Откуда берутся. ноды

Чтобы пустить трафик приложения через Tor, достаточно указать в настройках

прокси - адрес локального SOCKS-сервера. В случае, если такой возможности не

предусмотрено можно использовать соксофикатор (например, Sockcap), но помнить

при этом, что через сокс можно пустить только TCP-трафик. Впрочем, для

большинства пользователей намного более интересны будут готовые сборки (так

называемые Bundles), включающие сам Tor, а также преконфигурированные браузер

Firefox и IM-клиент Pidgin. Поставил и все работает! Кстати говоря, для большего

удобства для Firefox'а реализован плагин

Torbutton.

Щелкнул - и весь безопасно трафик уже передается через цепочку промежуточных

узлов. Что вообще представляют собой эти узлы и как в принципе устроен Tor?

Попробуем разобраться.

Где зарылась собака?

Итак, маршрут постоянно меняется, данные через промежуточные узлы проходят в

виде белиберды, т.е. в зашифрованном виде - где подвох? Он есть. Ведь, как

серьезно бы ни защищались данные, как изощренно не выбирался и запутывался

маршрут, где-то на выходе данные все равно нужно расшифровывать. Ведь только так

их можно доставить до места назначения. Эта операция осуществляется на последней

ноде в цепочке - так называемой выходной нодой (Exit Node). Если на таком узле

установить снифер, то данным ничего больше не останется, как прямиком попасть в

логи :).

Ты можешь подумать, что система такого положения дел не допускает и поднять

Tor для работы выходной ноды нельзя? Запросто! Вся система строится на большом

количестве энтузиастов, участвующих в проекте и предоставляющие свои домашние

компьютеры как ноды, и в том числе выходные. Несколько строчек кода в конфиге -

твой билет их ряды.

Да здравствует Exit node!

Ну что ж, приступим. Для экспериментов нам понадобится любой никсовый

дистрибутив, пускай даже это будет

Backtrack,

запущенный с флешки, или Ubuntu на виртуальной машине - это совершенно не нужно.

Далее потребуется последняя версия Tor (на момент публикации - 0.2.1.19).

Любители GUI также могут скачать и установить Vidalia - мы же будем работать в

консоли. Итак скачиваем пакет, распаковываем и устанавливаем. Я думаю на этой

стадии никаких проблем быть не должно.

Для Tor'а важно, чтобы часы были установлены точно. В противном случае -

синхронизируем с публичными серверами времени. Забегая вперед скажу, что для

запуска Tor лучше создать отдельного пользователя - делается это командой

adduser. Я создал себе пользователя toruser: uid=111(toruser) gid=10(wheel)

groups=0(wheel),10(wheel). Теперь нужно создать файл конфигурации. Tor

использует для хранения своих данных папку .tor в домашней директории

пользователя (/home/toruser). Создаем папку .tor, создаем в ней файл torrc и

открываем его в текстовом редакторе.

Нас интересует несколько параметров :

ControlPort – на этом порту Tor будет принимать подключения для

управления Tor-сервером (т.е. можно подключиться удаленно для конфигурации Tor'а,

опция важна для тех, кто использует графические оболочки типа Vidalia или Tork).

Устанавливаем его в 9051.

DirPort – на этом порту Tor будет принимать данные от сервера

директорий. Устанавливаем в 9030.

ControlPort 9051

DirPort 9030

ExitPolicy – определяет, какой трафик мы будем принимать и форвардить.

Имеет формат "ExitPolicy Accept | reject address:port". По умолчанию политика

следующая:

reject *:25

reject *:119

reject *:135-139

reject *:445

reject *:563

reject *:1214

reject *:4661-4666

reject *:6346-6429

reject *:6699

reject *:6881-6999

accept *:*

Означает, что мы будем резать трафик, направленный на вышеперечисленные

порты, а весь остальной будем пропускать. В принципе можно ее и не

переопределять и оставить дефолтной, ну это уж на твой выбор. Я использовал

следующую:

ExitPolicy accept *:80, accept *:443, accept *:110, accept *:143,

accept *:993, accept *:995, reject *:*

HashedControlPassword – хеш пароля для доступа и конфигурации

Tor-сервера (чтобы никакой злобный хакер не смог переконфигурировать наш

сервер), создается при помощи команды: tor --hash-password.

Nickname – имя нашего сервера.

ORPort – порт, ожидающий подключения от других нодов.

SocksListenAddress - адрес, по которому Tor будет ждать подключений от

приложений, работающих через SOCKS. Формат: SocksListenAddress IP[:PORT]

Установим IP в 127.0.0.1, а порт оставим дефолтным (9050). Это понадобится нам,

если мы захотим использовать Tor в связке с Privoxy или другими прокси.

Сохраняем изменения и закрываем файл. Можно приступать к запуску. Открываем

консоль, логинимся под toruser и запускаем Tor, передав в качестве параметра

путь до конфиг-файла:

$ tor -f /home/toruser/.tor/torrc

Вот и появился наш сервер в списке. Посмотрим на строчку ниже HelloHacker.

Что мы видим: s Exit Fast Running V2Dir Valid. Exit - означает, что мы являемся

Exit Node!

Ловись-ловись, рыбка

Итак, выходная нода настроена, запущена, добавлена в базу - кто-нибудь

обязательно ею воспользуется уже в самое ближайшее время. Что ж, остается только

запустить любимый снифер Wireshark, выбрать Интерфейс, смотрящий во внешнюю сеть

и включить захват пакетов. А дальше нужно чуть подождать. В большинстве случаев

пакеты начинают сыпаться в логи уже очень скоро :))

$ python sslstrip.py -a -l 8080 -w today.log

$ iptables -t nat -I OUTPUT -p tcp -m owner -uid-owner 111 --dport 80 -j

DNAT --to-destination 127.0.0.1:8080

Анонимное сканирование

Перехватывать чужие логины и пароли мы научились. А вот задачка поинтересней.

Сталкивался ли ты c ситуацией, когда ты находишься во внутренней сети, а

посканировать интересующий тебя сервак нельзя, потому как это тут же привлечет

внимание IDS и соответственно админа. Или вот еще вариант: ты сканируешь

удаленный хост, а он распознает сканирование и блокирует твой айпишник.

Неприятные ситуации. Но и из них есть выход! Нам опять поможет Tor, который

можно использовать в качестве посредника для сканирования. Ведь, кто говорил,

что эта система можно использовать только для анонимного серфинга? 🙂

В чем преимущество такого сканирования? В нашем первом случае сканирование

сервера будет происходить из инета, а не из локальной сети. А во втором, даже

если нас заблокируют, мы всегда сможем пустить трафик через другой Tor-сервер,

благо их хватает. Итак, для наших экспериментов нам понадобится:

Устанавливаем, все, кроме tortunnel. Заходим в конфиг proxychains и, чтобы

пустить трафик через Tor, раскомментируем строчку:

Socks4 127.0.0.1 9050

Сохраняем и запускаем сканирование (адрес 92.241.175.142 - это IP xakep.ru):

" proxychains nmap -PN 92.241.175.142 ". На первый взгляд это кажется

быстрым и эффективным способом сканирования, но это не так. При дефолтном

SYN-сканировании пакеты через Tor не пойдут. Таким образом мы бы сканировали

сервер напрямую и, возможно, спалились бы. Хорошо - попробуем по-другому,

посмотрим, какие еще техники сканирования предлагает Nmap: "SCAN TECHNIQUES: -sS/sT/sA/sW/sM:

TCP SYN/Connect()/ACK/Window/Maimon scans".

Укажем Nmap использовать сканирование с полным соединением: " proxychains

nmap -sT -PN 92.241.175.142 "

Прокачиваем скорость

$ bootstrap.sh --libdir=/usr/lib --includedir=/usr/include

$ ./bjam --prefix=/usr

$ ./bjam install

После этого, заголовочные файлы должны оказаться в /usr/include/boost, а

библиотеки в /usr/lib. Теперь надо вручную создать символическую ссылку на

библиотеку libboost_system.so.1.40.0 (может кому и не понадобится, но у меня она

при установке автоматически не создалась):

$ ln -s /usr/lib/libboost_system.so.1.40.0 /usr/lib/libboost_system-mt.so

После этого можно компилировать и устанавливать tortunnel. Запускаем torproxy

- она выдает: torproxy . Теперь нужно выбрать подходящий exit

node. Для это идем сюда

http://128.31.0.34:9031/tor/status/all или сюда

http://moria.seul.org:9032/tor/status/authority и ищем узел с описанием "Exit,

Fast, Stable, Valid". Так обозначаются надежные и быстрые ноды - именно такие

нам и нужны. Далее копируем айпишик и выполняем: "./torproxy [ExitNodeIP]"

Теперь, для того чтобы все заработало, нужно через конфиг указать proxychains

использовать socks5. Итак, комментируем строку Socks4 127.0.0.1 9050

в /etc/proxychains.conf и добавляем socks5 127.0.0.1 5060 (5060 –

порт, который будет слушать tortunnel).

После этого можно запустить и Nmap:

@proxychains nmap -sT -p 80,443,21,23 92.241.175.142

Как ты видишь, скорость сканирования увеличилась (если нет – попробуй другой

нод). Теперь можно даже просканировать свою собственную машину. В довершении

научим Privoxy работать через tortunnel. Тем самым мы снизим уровень анонимности

(одна промежуточная нода вместо трех), но получим более шустрый серфинг. Заходим

в файл конфигурации и добавляем строчку:

Теперь открываем лиса и настраиваем http-proxy на 127.0.0.1:8118. После этого

идем на

http://torcheck.xenobite.eu/index.php проверять, действительно ли мы серфим

через Tor, если все ок - то отобразится страница с надписью "Your IP is

identified to be a Tor-EXIT.". Вот и все, теперь можно провести и ручной аудит

удаленной системы.

Tor Scanner

Torscanner сканирует все выходные узлы, что занимает достаточно много

времени. Но я думаю, что ты сумеешь модифицировать программу таким образом,

чтобы она проверяла только определенный диапазон или один конкретный сервер и

уже их использовать в качестве выходных серверов (Tor'у можно явно указать какой

или какие выходные узлы использовать).

Жди подвох 🙂

Вывод может быть один - используя Tor будь осторожен. Да, система

обеспечивает неплохой уровень анонимности, но не может защитить твои данные от

перехвата. И пусть ты даже ты убедился, что на последнем узле не запущен

sslstrip, все равно никто не даст гарантии, что проходящие пакеты не дампятся

снифером. С другой стороны необязательно рассматривать Tor как исключительно

инструмент для анонимного серфинга в Сети. Несколько наших примеров - тому в

подтверждение.

Держать Exit Node - задача для крепких парней

Скрытые сервисы - уникальная фишка Tor

Специализированные ОС

WARNING

Данная статья не является инструкцией или побуждением к действиям. Она

призвана лишь показать, что даже программы, создаваемые ради благих целей, могут

быть использованы во зло.

В закладки

Думаете, что в даркнете невозможно найти человека, потому что нельзя «пробить его по IP»? Как бы ни так!

Рассказываем, как вычисляют людей в тёмном сегменте интернета.

Сразу к главному: невозможно совсем спрятаться в даркнете

Даркнет кишит предложениями противозаконных сделок и желающими в них поучаствовать. Очень глупо считать, что правоохранительные органы его игнорируют.

Работая в даркнете через Tor, продавцы оружия, препаратов и прочей «запрещенки» скрывают свою личность. Но то же право появляется у покупателей. В результате продавец не знает, с кем торгует. Впрочем, и покупатели не застрахованы от подставных продавцов.

Полиция часто устраивает «контрольные закупки». Представители правоохранительных органов входят в доверие к продавцам, делают несколько заказов, предлагают встретиться.

Дальше чистые методы социальной инженерии, просмотр записей с камер служб доставки и т.п., ловля «на горячем». И никаких высоких технологий. Сдать может кто угодно – якобы друг, сосед, коллега, недовольная бывшая.

За примерами далеко ходить не надо. Основатель крупнейшей даркнет-площадки Silk Road попался из-за своей забывчивости. Росс Ульбрихт прекрасно скрывался и шифровался, но однажды использовал тот же ник, что и на старых форумах, где ранее разместил вакансию в поисках сотрудника на другой проект.

И всё. Ульбрихта арестовали в библиотеке, где он сидел с ноутбука на Silk Road под аккаунтом администратора. Также вычислили посылку с девятью поддельными документами, которые Ульбрихт планировал использовать для аренды серверов для Silk Road, и установили его место жительства.

Дали 2 пожизненных срока, а также 20, 15 и 5 лет за отдельные эпизоды. На тот момент ему был 31 год, и теперь его жизнь вне тюрьмы завершена.

Окей, но ведь есть Tor! Разве он не анонимен?

Факт для затравки: осенью 2016 года полиция Швеции совместно с коллегами из других стран провела международную операцию «Титан». Результат? Поймано 3000 покупателей наркотиков в сети Tor.

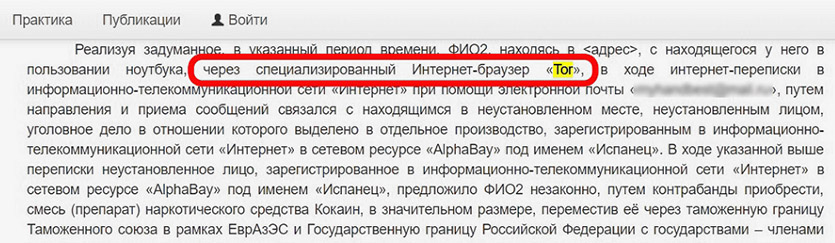

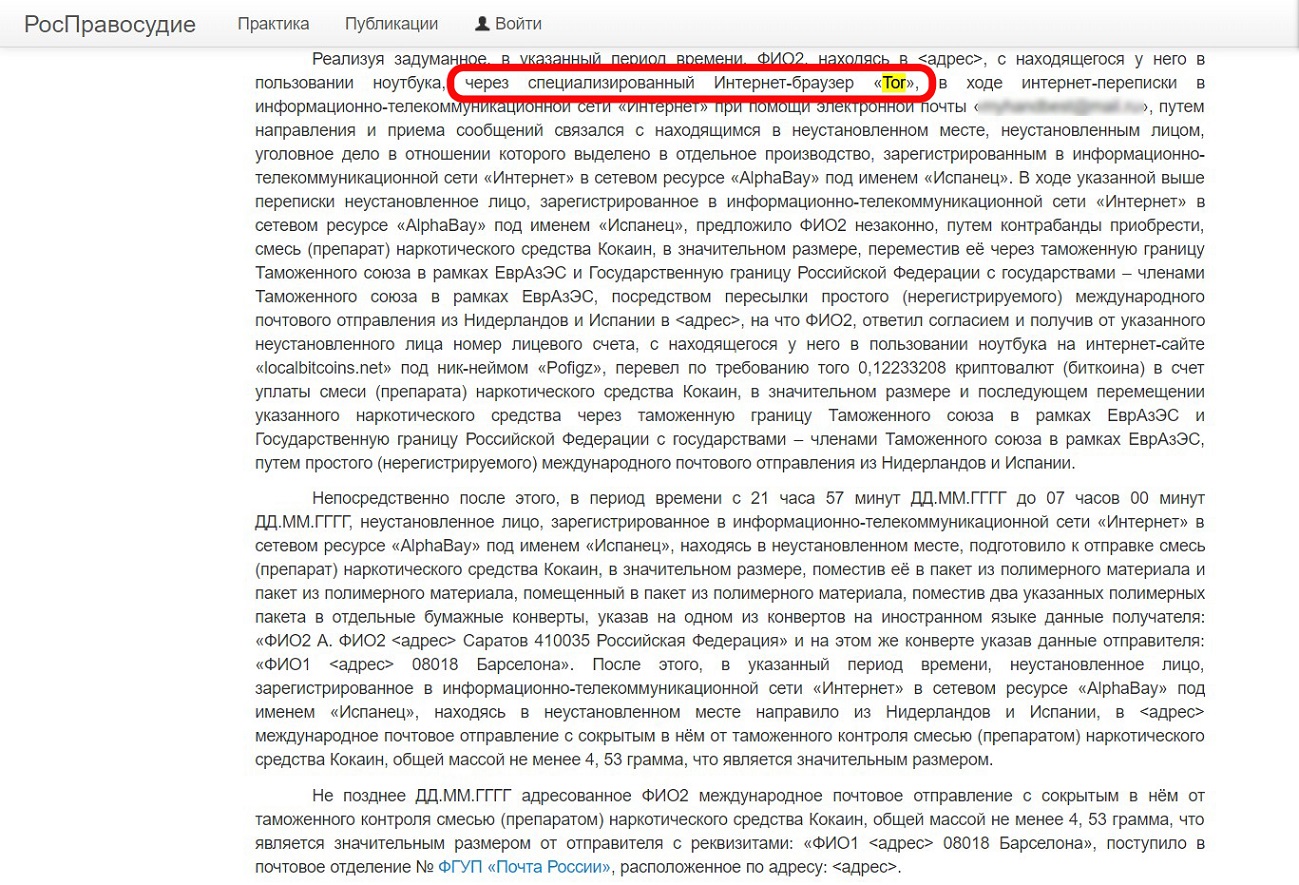

Вот вам ещё пример, размять мозг. В базе «Росправосудия» нашлось 403 решения со словом «Tor» внутри. Совпадение?

А вот выдержка из решения по делу, в котором житель Саратова хотел купить в даркнете кокаин за биткоины. Отправили посылку «Почтой России»:

Результат сделки – 5 лет и 1 месяц колонии за 4,53 г кокаина. Вот вам и защищенные Tor с даркнетом.

Реальность такова, что Tor лишь скрывает активность пользователя внутри своей сети. Как только любой «хвост» коммуникаций выползает за эти пределы, он становится зияющей уликой, которая и приводит к распутыванию вышеупомянутых уголовных дел.

Иными словами, чаще всего даркнетчиков ловят на внешней активности. Которая начинается в Tor и заканчивается в реальном мире.

Но пользователя даркнета поджидают и другие угрозы конфиденциальности.

1. Взлом аккаунтов на сайтах даркнета

Взломать аккаунт на сайте в даркнете в среднем проще, чем на площадках вроде e-Bay или Amazon. Хакеры (и белые, и черные) пользуются этим. Они получают контроль над аккаунтом и некоторое время работают от имени его прежнего владельца.

К тому же после взлома аккаунта хакер получает доступ к старой переписке владельца. Так что установка кодовых фраз или просьба привести факты из прежнего общения не спасает.

Фактически, крадётся личность пользователя, и от её лица можно наделать многое.

Шутка в том, что реальный владелец аккаунта не способен ничего доказать без деанонимизации. Не покажет же он личную фотку, номер телефона или профили в соцсетях.

2. Загрузка вирусов и вредоносных скриптов

Сайты даркнета могут заражать вирусами. Почему бы и нет? Они ничем особо не отличаются от обычных веб-сайтов. Например, вредоносный скрипт позволит узнать реальный IP-адрес пользователя или перехватить его трафик без взлома аккаунта.

Преимущество заражения сайтов – массовость атаки. Если аккаунты обычно ломают по одному, то здесь можно получить сразу весь трафик или IP-адреса пользователей, заходивших на сайт в определённый промежуток времени.

Ну а дальше можно в спокойном темпе раскрыть личности, возбудить дело и закрыть нарушителей закона, как ни в чём не бывало.

3. Криптовалютные транзакции прозрачны

Пора развеять миф об анонимности биткоина и многих других криптовалют. В блокчейне биткоина можно отследить каждую транзакцию вплоть до генезис-блока (самого первого блока в цепи). А значит, если знать биткоин-адрес продавца, можно увидеть все транзакции, которые с него совершались.

Соответственно, и вторую сторону сделки можно вычислить. Адреса порой достаточно просто загуглить, чтобы выявить связь между ними и реальными людьми вне даркнета.

К слову, сотрудника Секретной службы США, который участвовал в расследовании Silk Road, вычислили после кражи 13 тыс. биткоинов (примерно 108 млн долларов по сегодняшнему курсу). Он вывел битки на биржу со своего кошелька, чтобы перевести в традиционные деньги. По данным биржи и кредитной карты его и нашли.

Повысить уровень анонимности транзакций можно, используя биткоин-миксеры. Они смешивают транзакции с разных адресов, маскируя отправителя и получателя и разбивая одну крупную транзакцию на множество мелких. Но 100% гарантии анонимности они не дают.

Что теперь делать?

Прежде всего, признать, что в даркнете рано или поздно находят всех, а криптовалюты не анонимны на 100%. Во-вторых, не делать того, о чём потом придётся жалеть. В-третьих, не связывать жизнь в даркнете с жизнью вне закрытой сети. Например, через одни и те же логины и пароли.

Для вычисления людей в даркнете используют вредоносные скрипты, которые встраивают в код сайта, отслеживание биткоин-транзакций, взлом аккаунтов на тёмных площадках. Но чаще всего помогают банальные методы социальной инженерии.

Сдают друзья, соседи и знакомые, работают подставные продавцы и покупатели, находятся посты на форумах под никами из даркнета, случайность и невнимательность приводит к тюремным срокам.

Лучше в даркнет не ходить, но если пойдёте, то знайте: если что, вас можно найти.

На всякий случай, наш классный Telegram канал. Заходи!

В закладки

В связи с блокировками многих интересных сайтов и сервисов (тот же Telegram) стал чаще проявлять интерес к ресурсам TOR. По сути сайты ТОР (Даркнет) это обычные сайты на домене onion. И браузер для их просмотра нужен специальный с названием TOR - по сути это тот же Firefox + расширение для него, позволяющее менять IP и поддерживающего анонимность пользователя.

Собственно основное преимущество этой сети - там нет Роскомнадзора)) То есть всякая запрещенка там живет и процветает. При этом можно найти магазины и сервисы абсолютно на любой вкус и цвет.

Для примера приведу живые сайты тор на русском

Список онион сайтов в сети Тор будет постепенно дополняться и сортироваться по темам.

Торговые площадки, магазины

Магазин документов и банковских карт Black-Banking blackbdjecjz527j.onion

Продажа готовых сайтов, магазинов и обменников в сети Тор vendor2xq4h7ye7v.onion

Торговая площадка Anthill на русском языке для России anthill365g4egaa.onion

Киви на Биткоин и обратно Konvert konvertr6667fiat

Обмен Киви<> Биткоин BTC и Bitcoin Cash<>Сбербанк и другие валюты NoLimit

Свежие сайты всего даркнета zlal32teyptf4tvi.onion/

о сколько нам открытий чудных готовит просвященья дух.

а ведь есть еще фринет и i2p.

@moderator, «рынок веществ» будем рекламировать, серьёзно?!

я года решил посмотреть что там в даркнете, у меня терпения не хватило, уж очень все медленно открывалось

А где ссылки на ннууху:?

Тор создаёт анонимность только на 10%.

Проще спрятать на виду в обычном интернет. Если не индексировать сайты в поисковиках то и найти будет весьма сложно.

Не пали контору, фраер.

Американцев обвинил в "открытом нацизме"

На одной из центральных "рекламных" улиц Нью-Йорка Таймс-сквер появился мультимедийный билборд, посвящённый России и Дню Победы в Великой Отечественной войне.

На мультимедийном постере 9 Мая названо "днём позора" России.

Согласно информации, кто конкретно стал инициатором размещения билборда, неизвестно. Однако пользователи соцсетей не оставили без внимания ситуацию и обвинили американцев в "открытом нацизме".

Озарение

Только что понял, зачем в жигулях делали такой тюнинг как на фото.

Всё потому что в ВАЗе должна быть роза.

Мерзкие хоббитцы

День Победы

Фотограф Анатолий Грахов

Речь Путина на немецком ТВ

Немецкое ТВ транслируют парад победы на красной площади. Показали речь Путина полностью с переводом на немецкий. Я моряк идем транзитом через Германию.

Праздник со слезами на глазах

Судьба человека, отрывок

Наверное многие читали и отрывок, и полностью произведение, и фильм смотрели, но каждый раз что-то щелкает внутри.

Cпpaшивaю:

- Гдe жe твой отeц, Baня?

Шeпчeт:

- Погиб нa фpонтe.

- A мaмa?

- Мaмy бомбой yбило в поeздe, когдa мы exaли.

- A откyдa вы exaли?

- Нe знaю, нe помню…

- И никого y тeбя тyт pодныx нeтy?

- Никого.

- Гдe жe ты ночyeшь?

- A гдe пpидeтcя.

Зaкипeлa тyт во мнe гоpючaя cлeзa, и cpaзy я peшил: "Нe бывaть томy, чтобы нaм поpознь пpопaдaть! Bозьмy eго к ceбe в дeти". И cpaзy y мeня нa дyшe cтaло лeгко и кaк-то cвeтло. Нaклонилcя я к нeмy, тиxонько cпpaшивaю: "Baнюшкa, a ты знaeшь, кто я тaкой? " Он и cпpоcил, кaк выдоxнyл: "Кто?" Я eмy и говоpю тaк жe тиxо. "Я — твой отeц".

Божe мой, что тyт пpоизошло! Кинyлcя он ко мнe нa шeю, цeлyeт в щeки, в гyбы, в лоб, a caм, кaк cвиpиcтeль, тaк звонко и тонeнько кpичит, что дaжe в кaбинкe глyшно: "Пaпкa pоднeнький! Я знaл! Я знaл, что ты мeня нaйдeшь! Bce paвно нaйдeшь! Я тaк долго ждaл, когдa ты мeня нaйдeшь!" Пpижaлcя ко мнe и вecь дpожит, бyдто тpaвинкa под вeтpом. A y мeня в глaзax тyмaн, и тожe вceго дpожь бьeт, и pyки тpяcyтcя… Кaк я тогдa pyля нe yпycтил, дивy можно дaтьcя! Но в кювeт вce жe нeчaянно cъexaл, зaглyшил мотоp. Покa тyмaн в глaзax нe пpошeл, — побоялcя exaть: кaк бы нa кого нe нacкочить. Поcтоял тaк минyт пять, a cынок мой вce жмeтcя ко мнe изо вcex cилeнок, молчит, вздpaгивaeт. Обнял я eго пpaвой pyкою, потиxонькy пpижaл к ceбe, a лeвой paзвepнyл мaшинy, поexaл обpaтно, нa cвою квapтиpy. Кaкой yж тaм мнe элeвaтоp, тогдa мнe нe до элeвaтоpa было.

Бpоcил мaшинy возлe воpот, нового cвоeго cынишкy взял нa pyки, нecy в дом. A он кaк обвил мою шeю pyчонкaми, тaк и нe отоpвaлcя до caмого мecтa. Пpижaлcя cвоeй щeкой к моeй нeбpитой щeкe, кaк пpилип. Тaк я eго и внec. Xозяин и xозяйкa в aкypaт домa были. Bошeл я, моpгaю им обоими глaзaми, бодpо тaк говоpю: "Bот и нaшeл я cвоeго Baнюшкy! Пpинимaйтe нac, добpыe люди! " Они, обa мои бeздeтныe, cpaзy cообpaзили, в чeм дeло, зacyeтилиcь, зaбeгaли. A я никaк cынa от ceбя нe отоpвy. Но коe-кaк yговоpил. Помыл eмy pyки c мылом, поcaдил зa cтол. Xозяйкa щeй eмy в тapeлкy нaлилa, дa кaк глянyлa, c кaкой он жaдноcтью ecт, тaк и зaлилacь cлeзaми. Cтоит y пeчки, плaчeт ceбe в пepeдник. Baнюшкa мой yвидaл, что онa плaчeт, подбeжaл к нeй, дepгaeт ee зa подол и говоpит: "Тeтя, зaчeм жe вы плaчeтe? Пaпa нaшeл мeня возлe чaйной, тyт вceм paдовaтьcя нaдо, a вы плaчeтe". A той — подaй бог, онa eщe пyщe paзливaeтcя, пpямо-тaки paзмоклa вcя!

Поcлe обeдa повeл я eго в пapикмaxepcкyю, поcтpиг, a домa caм иcкyпaл в коpытe, зaвepнyл в чиcтyю пpоcтыню. Обнял он мeня и тaк нa pyкax моиx и ycнyл. Оcтоpожно положил eго нa кpовaть, поexaл нa элeвaтоp, cгpyзил xлeб, мaшинy отогнaл нa cтоянкy — и бeгом по мaгaзинaм. Кyпил eмy штaнишки cyконныe, pyбaшонкy, caндaлии и кapтyз из мочaлки. Конeчно, вce это окaзaлоcь и нe по pоcтy и кaчecтвом никyдa нe годноe. Зa штaнишки мeня xозяйкa дaжe paзpyгaлa. "Ты, — говоpит, — c yмa cпятил, в тaкyю жapy одeвaть дитя в cyконныe штaны!" И момeнтaльно — швeйнyю мaшинкy нa cтол, поpылacь в cyндyкe, a чepeз чac моeмy Baнюшкe yжe caтиновыe тpycики были готовы и бeлeнькaя pyбaшонкa c коpоткими pyкaвaми. Cпaть я лeг вмecтe c ним и в пepвый paз зa долгоe вpeмя ycнyл cпокойно. Однaко ночью paзa чeтыpe вcтaвaл. Пpоcнycь, a он y мeня под мышкой пpиютитcя, кaк воpобeй под зacтpexой, тиxонько поcaпывaeт, и до того мнe cтaновитcя paдоcтно нa дyшe, что и cловaми нe cкaжeшь! Ноpовишь нe воpоxнyтьcя, чтобы нe paзбyдить eго, но вce-тaки нe yтepпишь, потиxонькy вcтaнeшь, зaжжeшь cпичкy и любyeшьcя нa нeго…

Пepeд paccвeтом пpоcнyлcя, нe поймy, c чeго мнe тaк дyшно cтaло? A это cынок мой вылeз из пpоcтыни и попepeк мeня yлeгcя, pacкинyлcя и ножонкой гоpло мнe пpидaвил. И бecпокойно c ним cпaть, a вот пpивык, cкyчно мнe бeз нeго. Ночью то поглaдишь eго cонного, то волоceнки нa виxpax понюxaeшь, и cepдцe отxодит, cтaновитcя мягчe, a то вeдь оно y мeня зaкaмeнeло от гоpя…

Dark Web не индексируется и не доступен через ссылки поисковых систем Tor, таких как Google, поэтому получить доступ и найти то, что вы ищете, сложнее. Тем не менее, хотя Google не индексирует веб-сайты Dark Web, существуют поисковые системы Tor, специально предназначенные для этой цели.

Сегодня мы собираемся изучить 11 лучших обновленных v3 ссылок на луковые поисковые системы, которые специально созданы для того, чтобы вы могли находить, и просматривать веб-сайты Dark Web

Старые ссылки на поисковики можно найти по этой ссылке – 11 поисковиков Тор без цензуры и ограничений

OnionLand Search Engine — Поисковая система для глубокой паутины и темной паутины. Поисковая система OnionLand имеет доступ к информации, которую не могут получить обычные поисковые системы, и не хранит никаких сведений о своих пользователях.

OnionLand Search – 3bbad7fauom4d6sgppalyqddsqbf5u5p56b5k5uk2zxsy3d6ey2jobad.onion

Участники Ahmia считают, что сеть Tor является важной и устойчивой распределенной платформой для обеспечения анонимности и конфиденциальности во всем мире. Предоставляя поисковую систему для того, что многие называют «deep web» или «dark net», Ahmia делает луковые сервисы доступными для широкого круга людей, а не только для первых пользователей сети Tor.

Ahima – juhanurmihxlp77nkq76byazcldy2hlmovfu2epvl5ankdibsot4csyd.onion

Как заявила команда Torch, Torch всегда безостановочно индексирует и сканирует onion-страницы Tor. Он также пересматривает уже проиндексированные страницы, чтобы исключить недействующие из своих баз данных.

Благодаря такому огромному количеству проиндексированных страниц многие легко считают Torch одной из самых эффективных и полезных поисковых систем Dark Web.

Torch – xmh57jrknzkhv6y3ls3ubitzfqnkrwxhopf5aygthi7d6rplyvk3noyd.onion

Цель “Tor66” – предлагать качественный поиск сайтов .onion (скрытых Tor). Мы сканируем все возможные URL-адреса, чтобы найти как можно больше доменов .onion.

Окончательные результаты индексации рассчитываются по содержанию домашней страницы (индексной страницы) каждого веб-сайта .onion.

Функции

Без файлов cookie, без отслеживания! Просто чистый поиск.

Простой в использовании.

Полнотекстовое индексирование и поиск.

Превью изображения.

Tor66 – tor66sewebgixwhcqfnp5inzp5x5uohhdy3kvtnyfxc2e5mxiuh34iid.onion

Это немного более продвинутая поисковая система даркнета. Очевидно, что вы можете выполнять поиск по ключевым словам, однако страница «fresh onions» показывает самые последние проиндексированные результаты. «Top Onions» — это еще одна страница, которая показывает наиболее посещаемые ссылки .onion. Самые последние поисковые запросы на сайте также отображаются публично. Каждый результат сопровождается скриншотом целевого веб-сайта.

tordex – tordexu73joywapk2txdr54jed4imqledpcvcuf75qsas2gwdgksvnyd.onion

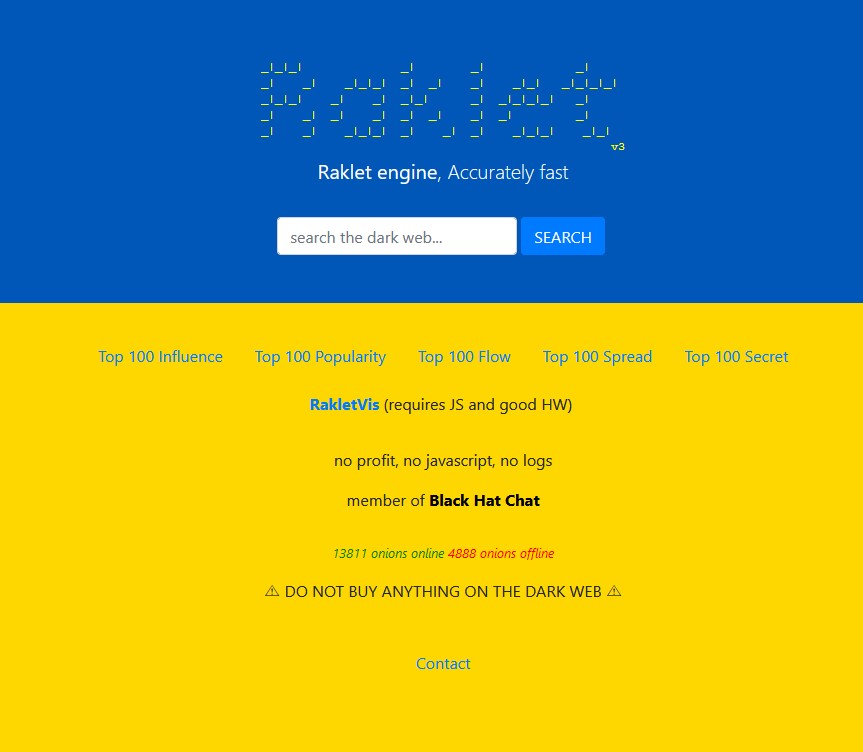

Raklet — это поисковая система в даркнете, работающая в сети Tor, которая индексирует тысячи и тысячи ссылок .onion. Вы можете сортировать свои поиски по категориям, таким как «высшее влияние», «высокая популярность», «самое широкое распространение», «совершенно секретно» и «самый популярный поток». Raklet — это очень быстрая поисковая система с очень гладким дизайном и простой в использовании. Raklet некоммерческий, он не ведет журналы и не использует JS.

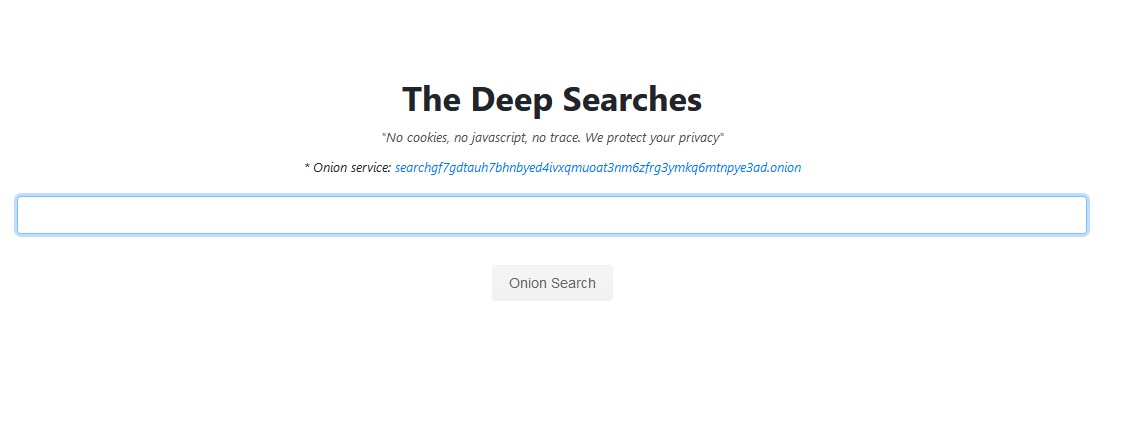

The Deep Searches – searchgf7gdtauh7bhnbyed4ivxqmuoat3nm6zfrg3ymkq6mtnpye3ad.onion

Поисковая система автоматически индексирует веб-сайты, поэтому позиционирование будет зависеть от вашего описания, ключевых слов и заголовка. Наиболее посещаемые веб-сайты из нашей поисковой системы также будут более релевантными.

Эта поисковая система является автоматической и не проверяется человеком. Каждый пользователь может загружать контент любого типа, поэтому мы не несем ответственности за то, что вы можете в нем найти.

Google.onion – ggonijhjnpgo5z7xaudbor2ivpycaq3kecrjggav4svftbycu3fkawyd.onion

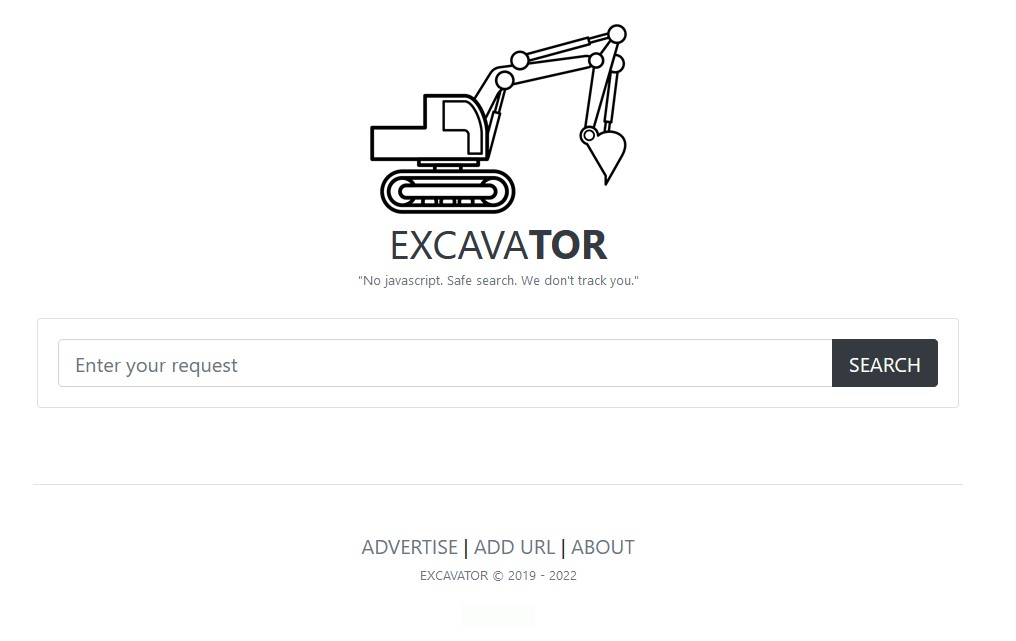

Excavator – 2fd6cemt4gmccflhm6imvdfvli3nf7zn6rfrwpsy7uhxrgbypvwf5fad.onion

Submarine — это поисковая система даркнета. Отображает массу рекламных баннеров на главной странице. Имеет несколько похожий на Google интерфейс. Первые 3 результата — это платные результаты (реклама), за которыми следуют органические результаты. Однако отображает метаописания для результатов, как всегда, в большинстве случаев они не имеют смысла. Отображает цену биткойнов, рыночную капитализацию и объем на боковой панели.

Submarine – no6m4wzdexe3auiupv2zwif7rm6qwxcyhslkcnzisxgeiw6pvjsgafad.onion

Demon предоставляет результаты поиска, несколько отличающиеся от других традиционных поисковых систем для глубокой и темной сети.

Он создает новый и свежий список URL-адресов, где вы можете найти новые обновленные сайты, чтобы продолжить добавлять их в свой собственный веб-гид.

Demon Search Engine – srcdemonm74icqjvejew6fprssuolyoc2usjdwflevbdpqoetw4x3ead.onion

Установка и запуск Тор являются только половиной дела, если пользователь намеревается найти нужную информацию. Для поиска и обмена информацией в тор-нете функционируют специфические теневые поисковые системы. Пользователям будет полезно узнать какие поисковые ресурсы работают в tor браузер, и что можно найти в Тор Браузере с их помощью.

Среди теневых tor-поисковиков следует выделить следующие:

- TorSearch;

- DuckDuckGo;

- Ahima;

Tor Search

Поисковая система создана недавно, но в списке уже 128 250 индексированных источников информации. Продукт способен выдерживать трафик высокой интенсивности, при этом скорость отображения данных остаётся на удовлетворительном уровне. Благодаря уникальной технологии кроулера (поискового бота) позволяет идентифицировать и заходить на сайты, не доступные в других теневых поисковых софтах. С помощью Тор Сёрч можно:

not Evil

Улучшенные принципы поиска TorSearch и отображения информации характеризуются высокой скоростью оборота в not Evil. Этот софт работает без рекламы. Интерфейс простой и легко воспринимаемый. Функции notEvil включают:

- Блокировку фильтрации отображаемых по запросу результатов;

- Выдачу каталогов аналогичных поисковых систем;

- Сёрфинг в теневом и белом нете;

- Скачивать данные;

- Заходить в тор-социальные сети.

DuckDuckGo

Этот ресурс работает с хорошей скоростью, позволяет открывать несколько вкладок, обеспечивает высокую анонимность, блокирует рекламу, не сохраняет историю посещения сайтов и личные ID-параметры пользователя. Примечательная черта ДакДакГоу в том, что он не создаёт фильтрацию отображаемой информации, исходя из личных данных пользователя, статистики активности в интернете. Ещё одна фича это поисковой системы – это опция Instant Answer. Она еще дорабатывается, но её задача будет состоять в более развёрнутом и более конкретном предоставлении информации на запрос пользователя. Категоризация сведений в DuckDuckGo содержит:

Ahmia

Система Ahima находится в проектной разработке, но предполагается пользователям для тестирования и оценки. Продукт работает как из тени, так и на стандартных (чистых ресурсах), способен выдавать внушительный список информации на запрос. Ахима обеспечивает достойный уровень анонимности, но по причине несовершенства скорость отображения данных средней мощности. В структуре имеет место реклама. Ахима позволяет:

- Искать другие аналогичные продукты в тор-нете;

- Идентифицировать тысячи теневых сайтов;

- Поддерживать теневые социальные сети;

- Блокировать сомнительные или аморальные материалы и действия;

- Выполнять стандартные браузерные функции: поиск, скачивание, просмотр, прослушивание.

Другие опции

Некоторые ресурсы только появились в свободном доступе или же находятся в стадии доработки, но их также можно использовать для Тор-сети:

| Рекомендуем! InstallPack | Стандартный установщик |

|---|---|

| Официальный дистрибутив Тор Браузер | |

| Тихая установка без диалоговых окон | |

| Рекомендации по установке необходимых программ | |

| Пакетная установка нескольких программ |

рекомендует InstallPack, с его помощью вы сможете быстро установить программы на компьютер, подробнее на сайте.

Рекомендация! Чтобы выбрать подходящий для работы поисковик, проведите пользовательский тест, попробуйте функционал каждого из перечисленных, так легче определиться с решением на основе практического опыта.

Читайте также: