Браузер unrecognized что это

Многие сайты дают возможность юзерам входить при помощи аккаунта от других сервисов. Для примера: во ВКонтакте можно зарегистрироваться через Фейсбук и каждый раз авторизоваться этим способом. Заходя на разные сайты при помощи аккаунта Google появляется препятствие в виде ошибки: возможно этот браузер или приложение небезопасны. Решим проблему.

В чём причина?

Появляется ошибка в браузере Гугл Хром. Сайт, на который вы входите, может быть надёжным. Но уведомление говорит об обратном. Эта проблема известна в поддержке Google. Она вызвана неправильно построенной архитектурой браузера. Гугл сообщает, что это будет исправлено в скором времени.

Ошибка также происходит, когда вы пользуетесь разными аккаунтами Гугл и хотите перейти с одного на другой.

Вариант решения №1

Следующие параметры в браузере вы должны изменять в тестовом режиме. Они не должны изменяться навсегда. Если это поможет, верните как было, когда войдёте на проблемный ресурс.

Вариант решения №2

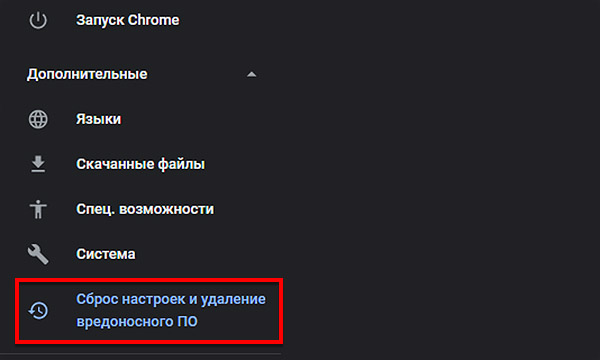

Параметры предыдущего способа могут оказаться бессильными. Попробуйте сбросить настройки Хрома.

Сброс удалит некоторые данные в браузере: расширения, настройки, куки и историю. Закладки и пароли от сайтов останутся нетронутыми в Chrome. Функция сброса настроек браузера расположена в дополнительных настройках.

Вариант решения №3

Следующий способ заключается в смене браузера. Пользователи, у которых появлялась ошибка: возможно этот браузер или приложение небезопасны утверждают, что им удалось войти через Mozilla Firefox. Используйте его, чтобы войти в аккаунт через Гугл.

Дополнительные способы решения

Попробуйте также следующие рекомендации:

Ошибка может возникать при разных обстоятельствах. Попробуйте полностью удалить с компьютера браузер Хром и установить его заново из официального сайта.

Ответ от Ответы Маил[эксперт]

Это неопознанный браузер. Т. е. может быть как Хром, так и Опера или Файрфокс. Есть специальные расширения, которые не показывают наименования браузера, однако на IP они не действуют. Значит, если адрес не Ваш, то стоит сменить пароль и привязать телефонный номер. Помимо этого, Unrecognized может высветиться при одновременном заходе на страницу с разных браузеров (например, с телефона, планшета, ноутбука и обычного компьютера).

То что вы хотите сделать командой

подробнее.

Для пользователя, который хотя бы год «провисел» в Facebook, оброс контактами в VK и привык к общению через Gmail, потеря контроля над учетной записью всегда будет трагедией. Существует множество способов обезопасить себя от взлома, сами социальные сети, к примеру, настойчиво предлагают привязку к мобильному телефону.

Наиболее простой способ проверить, использует ли кто-то еще ваш аккаунт, доступен в самих настройках безопасности веб-сервиса. Продвинутые пользователи не узнают ничего нового, но для новичков будет нелишним напомнить об этом методе.

Для «ВКонтакте»

В этой социальной сети можно зайти в настройки (меню в левом нижнем углу), выбрать, собственно, пункт меню «Настройки» и в нем — раздел «Безопасность Вашей страницы». Кликом по кнопке «Посмотреть историю активности» можно увидеть данные о последних «логинах» под вашей учетной записью, причем будут учитываться и распознаваться все залогиненные устройства.

Чтобы завершить подозрительное подключение, нужно нажать кнопку Завершить все сеансы. После этого сообщить о проблеме администрации ВКонтакте и сменить пароль.

Для Gmail

Для Facebook

В этой социальной сети можно зайти в настройки (значок шестеренки в верхнем правом углу), выбрать, собственно, пункт меню «Настройки», и в нем — вкладку о безопасности. В настройках безопасности будут данные о последних «логинах» в ваш аккаунт. Будут учитываться и распознаваться все залогиненные устройства. Здесь также можно прекратить любую подозрительную активность.

Англо-русский словарь. — М.: Советская энциклопедия . В.К. Мюллер . 1969 .

Смотреть что такое "unrecognized" в других словарях:

unrecognized — (Amer.) adj. not recognized; unacknowledged; not >English contemporary dictionary

unrecognized — (also unrecognised) ► ADJECTIVE 1) not >English terms dictionary

unrecognized — [spelling only] … English World dictionary

unrecognized — [[t]ʌ̱nre̱kəgnaɪzd[/t]] (in BRIT, also use unrecognised) 1) ADJ: ADJ after v, v link ADJ If someone does something unrecognized, nobody knows or recognizes them while they do it. He is believed to have worked unrecognised as a doorman at East End … English dictionary

unrecognized — adj. 1) to go, remain unrecognized 2) unrecognized by * * * [ʌn rekəgnaɪzd] remain unrecognized to go unrecognized by … Combinatory dictionary

unrecognized — un|rec|og|nized also unrecognised BrE [ʌnˈrekəgnaızd, ˈrekə ] adj 1.) not having received praise or respect for something good you have achieved ▪ one of the great unrecognized jazzmen of the 1930s 2.) not noticed or not thought to be important ▪ … Dictionary of contemporary English

unrecognized — un|rec|og|nized [ ʌn rekəg,naızd ] adjective 1. ) if something is unrecognized, people do not know or admit that it exists: Doctors have >Usage of the words and phrases in modern English

unrecognized — also ised BrE adjective 1 someone who is unrecognized for something they have done has not received the admiration or respect they deserve: one of the great unrecognized jazzmen of the 1930s 2 not noticed or not thought to be important: go… … Longman dictionary of contemporary English

unrecognized — UK [ʌnˈrekəɡnaɪzd] / US [ʌnˈrekəɡˌnaɪzd] adjective 1) a) if something is unrecognized, people do not know or admit that it exists Doctors have >English dictionary

Здравствуйте всем, у меня есть маленькая проблемка. т.е. не у меня, а у моего друга. т.е. бывшего друга. Короче, мой друг удаляет меня из друзей, но количество его друзей не изменилось. Как было 68, так и осталось. Почему так?!

Здравствуйте! Когда закончатся технические неполадки вконтакте. Хотела отредактировать вики страницу, пишет "к сожалению, сервис временно недоступен"

Сергій, а когда именно, не знаете? Через пару часов? Завтра? А то мне надо успеть группу оформить.

подскажите как удалить свои комментарии у человека на стене если он ограничил тебе доступ к своей странице

Здравейте. Ситуация такова. Обновился вид проигрывателя ВК, до этого был старый, но начались проблемы. Просмотр видео без торможений был возможен лишь в 240p; начиная с 360p, начали появляться тормоза, немножко пропадая после полной загрузки видео. Тормоза были порой такие, что курсор заторможенно и медленно двигался. Решил обновить Flash Player, обновил до последней версии - случилась ещё одна проблема: проигрыватель пишет, что для просмотра нужна новейшая версия Flash Player, хотя новее уже некуда.

Похоже на издевательство. Сменить браузер даже не советуйте: Хром мне успел выесть нервы, сижу на Firefox.

Update: Нужно было проверить плагины, включил их, всё работает. Но проблему торможения это не сняло, при более высоком качестве видео даже вылетает.

Вторжение в личную жизнь является целью многих: специальных служб, правительств, Microsoft, кибермошенников и даже вашего соседа, живущего напротив.

Поддерживать полную анонимность в глобальной сети практически невозможно, однако вы можете предпринять некоторые шаги в этом направлении. Например, поменять браузер. Можно сказать, что браузер является основным порталом во всемирную паутину, и даже включение опций, связанных с безопасностью, уже большой шаг вперед. Однако зачастую только одних настроек недостаточно.

Далее мы рассмотрим четыре браузера, которые наиболее подходят для анонимного серфинга в интернете.

Доступен на Windows, Mac и Linux.

Сеть TOR предназначена для одной простой задачи – анонимной коммуникации. Этот браузер наиболее безопасный и считается наилучшим для использования в глубоком интернете.

Как работает TOR

Анализ сетевого трафика является, пожалуй, наиболее мощным оружием в арсенале охотника за информацией. Например, при помощи этой техники можно отслеживать ваше поведение и интересы в маркетинговых целях. Альтернативный вариант: в зависимости от вашего местонахождения можно показывать различные цена в онлайн-магазинах. Кроме того, собранную информацию злоумышленники могут использовать для шантажа.

Данные, пересылаемые через интернет, состоят из двух частей: заголовка и полезной нагрузки. Полезная нагрузка представляет собой сами данные, как, например, содержимое электронного письма, а заголовок помогает пересылаемой информации добраться до места назначения и включает в себя источник, размер и временные метки. Базовое шифрование не дает полной защиты от анализатора, поскольку может скрыть только полезную нагрузку, но не заголовок.

И тут нам на помощь приходит TOR. Этот браузер пересылает трафик через множество индивидуальных релеев и туннелей таким образом, что анализ заголовка теряет всякий смысл. Попросту говоря, вместо прямой пересылки из точки А в точку Б, происходит пересылка через сеть, состоящую из множества узлов.

Сниффер, слушающий только один узел в этом маршруте, никогда не узнает ни источник ни приемник перехваченной информации.

Для доступа к сети вам понадобится браузер TOR, который настолько безопасен, что даже ВМС США используют это приложение для сбора разведданных. Кроме того, TOR часто используется органами правопорядка для анонимного посещения сайтов.

Программу не нужно устанавливать. Браузер является портативным, может храниться на USB-флешке, и вы можете пользоваться этим сервисом на любом компьютере и даже в публичных местах (например, в библиотеке или университете).

Внешний вид TOR очень похож на браузер Firefox, однако есть пару ключевых отличий. Главное – расширение NoScript интегрировано по умолчанию. В отличие от оригинального и более сложного в использовании плагина NoScript в версии для TOR есть простой слайдер для управления анонимностью.

Однако у браузера TOR есть и недостатки, главный из которых – скорость. Поскольку трафик пересылается через множество узлов, загрузка страниц может быть не очень быстрой, как бы того хотелось. Если у вас хороший канал, проблема не будет ощущаться, однако в случае низкоскоростного интернета серфинг через TOR может раздражать.

Следует отметить, что TOR наилучшее решение в плане анонимности, но полная приватность не гарантируется. Например, загрузка торрентов или незаконный просмотр ТВ оставляет вас уязвимым. Однако по сравнению с известными браузерами, как, например, Chrome и Safari, браузер TOR далеко впереди.

Доступен для Windows и Mac.

Хотя браузер Epic не использует специальную onion-сеть, однако здесь отключены множество опций, негативно влияющих на вашу конфиденциальность во время серфинга.

Например, не сохраняется история, отключена функция DNS pre-fetching (используемая с целью ускорения загрузки страниц) и cookie. Также отключен DNS-кэш и автозаполнение форм.

После закрытия сессии браузер автоматически удаляет все связанные базы данных, настройки, содержимое папки Pepper Data и cookie, используемые флеш-плеером и плагином Silverlight.

Доступен для Windows, Mac, Linux и Android.

Браузер SRWare Iron во многом схож с Google Chrome и разработан на базе проекта Chromium. Соответственно, многие элементы дизайна выглядят очень похоже.

Главное отличие между Chrome и SRWare Iron – улучшенные средства анонимности. Эксперты критикуют Chrome за использование «Unique User ID» (уникальный идентификатор пользователя). Каждый раз, когда начинается новая сессия, Google оповещается об использовании ваших данных.

SRWare не использует уникальных идентификаторов и другие функции, влияющие на безопасность, как, например, подсказки во время поиска.

Доступен для Windows и Mac.

Comodo даже близко не напоминает TOR, но имеет некоторые встроенные инструменты для повышения безопасности во время серфинга. Например, автоматически блокирует отслеживание, cookie и веб-шпионов. Кроме того, у этого браузера есть встроенная функция валидации, которая отделяет сильные и слабые SSL сертификаты. Также используется антивирус для защиты от троянов, вирусов и других атак.

Как и в случае с предыдущим браузером, Comodo Dragon разработан на основе Chrome. Соответственно, множество пользователей могут легко переключиться.

Почему не упоминаются другие браузеры?

Довольно сложно найти высококачественные браузере, где основное внимание уделяется безопасности. Вероятно, вы слышали о браузере Brave, однако на сайте компании прямо говорится, что приложение «анонимно мониторит пользовательскую активность, а затем издатели вознаграждаются криптовалютой Basic Attention Token (BAT).

Возможно вы слышали про наилучшие бесплатные анонимные VPN для браузера Firefox, однако следует помнить, что бесплатным VPN лучше не доверять.

Если вы очень заботитесь о своей анонимности, нужно использовать соответствующий браузер в связке с надежным VPN.

Информационная безопасность IT

1.3K постов 24K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.

У меня один вопрос. Почему они так много памяти жрут? Только не надо меня убеждать, что это нормально, всё растёт.

@moderator, повторное (многократное) нарушение п. 8.2 Правил.

Лишний тег "моё". Вот первоисточник:

Вы обещали присмотреться к пользователю. Очевидно, deepnetnews здесь для раскрутки стороннего монетизируемого ресурса. Что он до сих пор тут делает?

Ничего нового не рассказал.

Где пруфы, что история, например, в мазиле остаётся, если закрыть инкогнито? У меня ни разу не сохранялась

Я пользую Сферу. Очень удобные настройки под огромное количество соединений типа лука и пр. Но нет блокировщика.

Про сферу и антидетект 7 забыли.

Всего один минус у Комодо. Вы это говно потом устанете удалять. А так же остальное дерьмецо которое он с собой притащит и установит по тихому. Оччччень живучая тварь.

Пользуюсь уже долгое время одним софтом и на другие даже не смотрю)) Multilogin -проверенный и надежный

NoScript в роде бы в последних обновления отсутствует

Комодо и Айрон без дополнительного софта и настроек - так себе. Ставится Ublock, VPN и тогда уже что-то.

Кроме того, у этого браузера есть встроенная функция валидации, которая отделяет сильные и слабые SSL сертификаты.

Так вот почему в адресной строке, когда открыт "Пикабу", написано "Не защищено". Вообще, "Dragon" без дополнений совсем не похож на что-то для анонимности.

ТС, ты прям со своими советами, как неуловимый ковбой Джо!

- Билли, это кто там на лошади гарцует?

- А, да это неуловимый Джо

- Что, его реально никто поймать не может?

- Да кому он нахуй нужен-то?! Но мушку он на всякий случай сточил!

Чернобыль. 23 года эпидемии WinCIH

Утром 26 апреля 1999 года, ровно 23 года назад, многих пользователей персональных компьютеров под управлением Windows 9х/МЕ поджидал неприятный сюрприз: данные на жестких дисках их персоналок оказались уничтожены, а в отдельных случаях машина отказывалась работать из-за повреждения BIOS. Эта неприятность стала следствием заражения компьютеров резидентным вирусом CIH, более известным под именами «Чернобыль» и Spacefiller. Устройству этого коварного вируса и истории его создания посвящена сегодняшняя заметка.

Автором вируса, от которого пострадало по разным подсчетам от полумиллиона до нескольких десятков миллионов компьютеров по всему миру (а в те времена это было очень внушительное число), был студент университета Датун (Tatung) в Тайване Чэнь Инхао (Chen Yínghao), причем Чэнь — это фамилия, которая согласно китайской традиции следует перед именем. Чень утверждал, что создал вирус с единственной целью — доказать полную неэффективность существовавших на тот момент антивирусных программ. Первыми жертвами CIH стали компьютеры университета, в котором учился создатель вируса, затем инфицированные программы попали в местные конференции Usenet, а уже оттуда вредонос распространился за пределы Тайваня. В июле 1998 года вирус заразил один из серверов компании Ritual Entertainment, с которого раздавалась бета-версия шутера SiN: все загруженные пользователями копии игры оказались инфицированы. В марте 1999 года компания IBM отгрузила клиентам несколько тысяч зараженных CIH компьютеров, примерно в то же время вирус проник на ряд американских игровых серверов, откуда начал свое победное шествие по компьютерам США, Европы, Великобритании и Австралии.

После того как его детище стало бесконтрольно распространяться в интернете, Чень и его однокурсник Вэн Ши-Хао написали и опубликовали в свободном доступе утилиту, распознававшую и уничтожавшую вирус. Но было уже поздно: CIH быстро расползся по всему миру и по различным оценкам нанес совокупный ущерб порядка 1 миллиарда долларов США.

Большинство существовавших на тот момент файловых вирусов дописывало свой код в конец исполняемых файлов, тем самым увеличивая их размер. Это упрощало детектирование зараженных программ антивирусами. CIH, объем которого составлял всего лишь 1 Кбайт, действовал иначе: загрузившись в память, он отслеживал запуск EXE-файлов в Windows 9x, после чего помещал полезную нагрузку в неиспользуемые секции существующего кода — в результате размер исполняемого файла не менялся. Именно из-за этой своей особенности вирус получил наименование «Spacefiller» — «заполнитель пробелов».

Наличие такого «свободного пространства» обусловлено тем, что размер секций исполняемого файла выравнивался до определенного размера, указанного в PE-заголовке. CIH искал в файле такие секции: если позволял их размер, он записывал свое тело в пустое пространство целиком, если нет, дробил его на блоки и сохранял их в разных секциях с указанием, где искать «продолжение». Затем вирус искал неиспользуемые участки в PE-заголовке файла размером не менее 184 байт: при обнаружении такого блока он сохранял туда свою стартовую процедуру и менял точку входа. После запуска инфицированного приложения в Windows 9X управление передавалось этой стартовой процедуре: она выделяла память с использованием процедуры PageAllocate, искала разбросанные по секциям блоки кода вируса, последовательно дописывала их в конец стартовой процедуры и запускала полученное приложение, после чего управление возвращалось исходной программе-носителю. Оказавшись в памяти, вирус перехватывал связанные с открытием файлов вызовы операционной системы. Если в Windows 9X происходило обращение к исполняемому файлу, CIH заражал его. В некоторых случаях данная операция приводила к повисанию операционной системы, но чаще оставалась незамеченной пользователем. До поры до времени.

Заложенный в CIH вредоносный функционал впервые сработал 26 апреля 1999 года, в 13-ю годовщину аварии на Чернобыльской АЭС, из-за чего вирус и получил свое самое известное название — «Чернобыль». На самом же деле совпадение оказалось случайным: разработчик заложил дату срабатывания вируса ровно через год после выпуска в «дикую природу» его первой версии — Чень впервые запустил CIH на университетских компьютерах 26 апреля 1998 года. В этот день вирус принялся стирать данные на всех жестких дисках зараженной машины, при этом он использовал непосредственный доступ к диску, что позволило обойти стандартную защиту от записи данных в загрузочные сектора. CIH заполнял нулями первые 1024 Кбайт диска, уничтожая загрузочный сектор и таблицу разделов, после чего переходил к следующей атаке. Если настройки BIOS Setup допускали запись во FlashBIOS, на некоторых типах материнских план CIH стирал содержимое Flash-памяти, «окирпичивая» компьютер. Оживить машину можно было заменой или перепрошивкой микросхемы BIOS, данные в ряде случаев также можно было спасти, заменив MBR и загрузочный сектор стандартными копиями, а первую копию таблицы FAT (если ее размер превышал 1 Мбайт) восстановив из второй копии, до которой CIH «не дотягивался».

Оценив масштаб содеянного, Чэнь Инхао принес публичные извинения пострадавшим пользователям. Ему могло бы грозить строгое наказание, но в конечном итоге в полицию Тайваня не поступило ни одного заявления от жертв «чернобыльского вируса», так что его разработчик отделался лишь легким испугом. Сейчас 46-летний Чэнь Инхао успешно работает в компании Gigabyte Technology Co., Ltd. — тайваньской корпорации по производству материнских плат, видеокарт и другой компьютерной техники. О своем вирусописательском прошлом он предпочитает не вспоминать.

Google недавно объявил о развертывании технологии Federated Learning of Cohorts (FLoC) в рамках инициативы Privacy Sandbox, направленной на замену сторонних файлов cookie новым методом профилирования пользователей, который собирает данные, генерируемые непосредственно браузером.

Организация Electronic Frontier Foundation (EFF) выпустила обзор FLoC и связанных с ним угроз, а также разработала полезный инструмент для проверки, используется ли браузер пользователя для сбора данных и снятия цифрового отпечатка устройства.

Сайт для проверки, используется ли в вашем браузере FloC

Примечания: EFF отмечают, что вместо устранение проблемы, Google создает новые. Если любой сайт сможет получить данные о когортах, возникнут условия для предварительной жесткой фильтрации целых групп пользователей, исходя из обобщенных предпочтений. Среди новых рисков также выделяют появление фактора для более интенсивного использования методов косвенной идентификации пользователя(browser fingerprinting), использующих специфичные настройки и особенности оборудования.

Plausible Analytics также присоединился к статье, в которой объясняется, какое отношение FLoC имеет к пользователям и разработчикам. - что послужило источником вдохновения для этого краткого руководства.

Заголовок FLoC

Основной способ, с помощью которого конечный пользователь может избежать FLoC, — это просто не использовать Chrome, а вместо этого выбрать браузер, уважающий конфиденциальность, например Mozilla Firefox.

Но владельцы веб-сайтов также могут гарантировать, что их веб-серверы не участвуют в этой огромной сети, отказавшись от FLoC.

NGINX

Добавьте в файл конфигурации NGINX следующее:

Перезапустите NGINX с помощью команды service nginx restart

Apache

Добавьте следующую директиву в свой файл конфигурации Apache:

Перезапустите Apache с помощью команды service apache2 restart

Caddy

Добавьте следующее в свой Caddyfile:

Перезапустите Caddy с помощью команды caddy reload

Netlify

Добавьте в файл конфигурации Netlify следующее:

Если вы предпочитаете использовать _headers файл вместо файла конфигурации TOML, добавьте в этот файл вместо указанных выше строчек следующее:

При следующей сборке или развертывании Netlify добавит и обслужит заголовки.

GitHub Pages

Добавьте в раздел HTML-кода следующее:

GitLab Pages

Однако, если вы пользуетесь GitLab Community Edition, можно установить заголовки, добавив в свой gitlab.rb файл следующее:

Вы также можете указать заголовки при запуске GitLab Pages binary:

CloudflareWorkers

Вы можете создать следующий Worker Script, чтобы установить заголовки ответа:

Добавьте этот Worker Script в домен, установив этот домен в качестве Worker Route.

WordPress

WordPress позволяет устанавливать заголовки из своей кодовой базы с помощью хуков. Добавьте следующий код в конец functions.php файла активной темы:

Сохраните файл в админ-панели WordPress. Все новые запросы будут содержать необходимый заголовок.

Если вы используете какие-либо механизмы кэширования и плагины (например, FastCGI Cache от NGINX, W3 Total Cache и т. Д.), необходимо очистить кэш, чтобы он был повторно заполнен с указанными выше дополнениями.

Дата-центр ITSOFT — размещение и аренда серверов и стоек в двух дата-центрах в Москве. За последние годы UPTIME 100%. Размещение GPU-ферм и ASIC-майнеров, аренда GPU-серверов, лицензии связи, SSL-сертификаты, администрирование серверов и поддержка сайтов.

Читайте также: