Атака которая заключается в запуске на атакуемом компьютере программы сетевого шпиона

Такая атака эффективно реализуется в системах, где применяются нестойкие алгоритмы идентификации/аутентификации. Под доверенным объектом будем понимать станцию, легально подключенную к серверу.

3. Ложный объект.

Он внедряется двумя способами:

- навязыванием ложного маршрута из-за недостатков в алгоритмах маршрутизации (т.е. проблем идентификации сетевых управляющих устройств), в результате чего можно попасть в сеть жертвы, где с помощью определенных средств можно вскрыть его компьютер;

- использованием недостатков алгоритмов удаленного поиска.

Эта атака позволяет воздействовать на перехваченную информацию следующим образом:

- проводить селекцию потока информации;

- модифицировать информацию;

- подменять информацию.

4. Отказ в обслуживании.DDoS-атака – атака на вычислительную систему с целью довести её до отказа, то есть, создание таких условий, при которых легальные пользователи системы не могут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ затруднён. Если атака выполняется одновременно с большого числа компьютеров, это DDoS-атака. На атакуемый хост посылается бесконечное число анонимных запросов на подключение от имени других хостов. Нападающий передает слишком много фрагментов пакетов, которые должны быть смонтированы принимающей системой. Если общий объем фрагментов превышает максимально допустимый размер пакета, то система “зависает или даже выходит из строя.

5. Удаленный контроль над станцией. Атака заключается в запуске на атакуемом компьютере программы сетевого шпиона, основная цель которой – получение удаленного контроля над станцией в сети. Схематично основные этапы работы сетевого шпиона выглядят следующим образом:

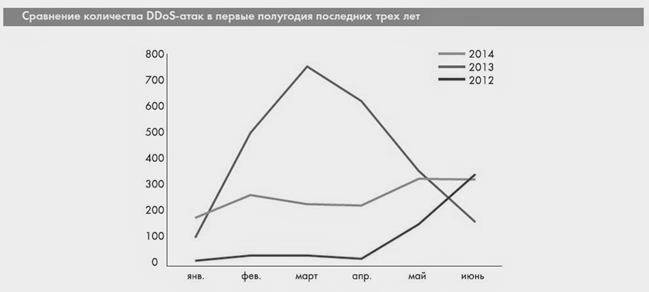

Аналитика по DDoS, согласно отчету «2013 NORTON REPORT» компании Symantec:

Вопросы для самоконтроля

1. Определение угрозы безопасности информации?

2. Основные свойства информации и систем ее обработки?

3. Конфиденциальность информации?

4. Целостность информации?

5. Доступность информации?

6. Особенности современных информационных технологий?

7. Объект защиты информации?

8. Носитель защищаемой информации?

9. Автоматизированная система обработки информации?

10. Основные виды угроз информации?

11. Угрозы информационной безопасности для автоматизированных систем обработки информации (АСОИ)?

12. Особенности распределенных АСОИ?

13. Классификация угроз безопасности информации?

14. Источник угрозы безопасности информации?

15. Основные непреднамеренные искусственные угрозы?

16. Основные преднамеренные искусственные угрозы?

17. Классификация каналов проникновения в систему и утечки информации?

18. Виды нарушений работоспособности систем и несанкционированного доступа к информации?

19. Показатель опасности угрозы информации?

20. Вероятность реализации угроз информации?

21. Определение актуальности угрозы информации?

22. Неформальная модель нарушителя в АСОИ?

23. Классификация нарушителей в АСОИ?

24. Удаленные атаки на интрасети?

25. Классификация удаленных атак?

26. Удаленная атака «Анализ сетевого трафика»?

28. Удаленная атака «Ложный объект распределенной вычислительной сети»?

29. Удаленная атака «Отказ в обслуживании»?

30. Удаленная атака «Удаленный контроль над станцией в сети»?

Статьи к прочтению:

Вселенский Конфликт — Происхождение Зла

Похожие статьи:

В том случае, если в распределенной ВС недостаточно надежно решены проблемы идентификации сетевых управляющих устройств (например, маршрутизаторов),…

Главная тенденция, характеризующая развитие современных информационных технологий — рост числа компьютерных преступлений и связанных с ними хищений…

Цель предпринимаемых злоумышленниками атак на компьютеры из интрасетей, подключенных к Интернет, состоит в получении доступа к их информационным и сетевым ресурсам. Примером первого типа ресурсов могут быть базы данных, файл-серверы и т.п. Ко второму типу ресурсов относятся сетевые сервисы, например. Интернет. электронная почта, телеконференции и т.д.

Принципиальным отличием атак, осуществляемых злоумышленниками в открытых сетях, является фактор расстояния от ПК, выбранного в качестве жертвы, или "прослушиваемого" канала связи до местоположения злоумышленника. Этот фактор нашел выражение в определении подобного вида атак как "удаленных".

Под удаленной атакой принято понимать несанкционированное информационное воздействие на распределенную вычислительную систему, программно осуществляемое по каналам связи.

Для удаленной атаки можно выделить наиболее общие схемы их осуществления. Такие удаленные атаки получили название типовых.

Тогда типовая удаленная атака - это удаленное несанкционированное информационное воздействие, программно осуществляемое по каналам связи и характерное для любой распределенной вычислительной системы. Объектом удаленных атак могут стать следующие виды сетевых устройств: оконечные устройства; каналы связи, промежуточные устройства: ретрансляторы, шлюзы, модемы и т.п. Рассмотрим классификацию удаленных атак по следующим шести основным критериям:

1. По характеру воздействия удаленные атаки делятся на пассивные и активные (примером первого типа атак является, например, прослушивание каналов связи и перехват вводимой с клавиатуры информации; примером второго типа является атака "третий посередине", когда злоумышленник может например, подменять данные информационного обмена между двумя пользователями и/или интрасети или между пользователем и запрашиваемым им сетевым сервисом, пересылаемые в обоих направлениях),

2. По цели воздействия, т.е. в зависимости от нарушения трех основных возможных свойств информации и информационных ресурсов - их конфиденциальности, целостности и доступности, плюс нарушение доступности всей системы или ее отдельных служб (пример атаки - "отказ в обслуживании");

3. По условию начала осуществления воздействия атака может быть безусловной (предпринимается злоумышленником в любом случае), или может активизироваться либо при посылке определенного запроса от атакуемого объекта, либо при наступлении ожидаемого события на атакуемом объекте;

4. По наличию обратной связи с атакуемым объектом различают атаки с обратной связью или без обратной связи (такая атака называется однонаправленной);

5. По расположению субъекта атаки относительно атакуемого объекта бывают внутрисегментными (средства взлома сети или, например, прослушивания каналов связи должны располагаться в том же сегменте сети, который интересует злоумышленника) или межсегментными (в этом случае дальность расстояния от жертвы до злоумышленника не имеет значения);

6. по уровню эталонной модели взаимосвязи открытых систем 0SI Международной Организации Стандартизации (ISO), на котором осуществляется воздействие. Атака может реализовываться на всех семи уровнях - физическом, канальном, сетевом, транспортном, сеансовом, представительном и прикладном. Средства обеспечения безопасности интрасетей на основе такой модели регламентируются стандартом ISO7492-2. Эти же рекомендации могут применяться и для разработки, создания аналогичных механизмов в Интернет-сетях, так как группа протоколов ТСР/IР соответствует уровням 1-4 модели, а прикладной уровень в сетях соответствует верхним уровням (5-7).

Среди выше перечисленных УА можно выделить пять основных и наиболее часто предпринимаемых в настоящее время типовых удаленных атак:

1. Анализ сетевого трафика (или прослушивание канала связи с помощью специальных средств - снифферов). Эта атака позволяет:

· изучить логику работы сети - получить соответствие событий, происходящих в системе, и команд, пересылаемых при этом хостами, в момент появления данных событий (в дальнейшем это позволит злоумышленнику на основе задания соответствующих команд получить, например, привилегированные права на действия в системе или расширить свои полномочия в ней);

· перехватить поток передаваемых данных, которыми обмениваются компоненты сетевой ОС - для извлечения секретной или идентификационной информации (например, паролей пользователей), ее подмены, модификации и т.п.

Такая атака эффективно реализуется в системах; где применяются нестойкие алгоритмы идентификации/аутентификации хостов, пользователей и т.д. Под доверенным объектом будем понимать станцию, легально подключенную к серверу (в более общем смысле "доверенная" система - это система, которая достигает специфического уровня контроля за доступом к информации, обеспечивая механизм предотвращения (или определения) неавторизованного доступа).

3. Ложный объект распределенной вычислительной сети. Он внедряется

двумя способами:

· навязыванием ложного маршрута из-за недостатков в алгоритмах маршрутизации (т.е. проблем идентификации сетевых управляющих устройств), в результате чего можно попасть в сеть жертвы, где с помощью определенных средств можно "вскрыть" его компьютер;

· использованием недостатков алгоритмов удаленного поиска

Эта атака позволяет воздействовать на перехваченную информацию следующим образом:

· проводить селекцию потока информации;

4. Отказ в обслуживании. Атака может быть предпринята, если нет средств аутентификации адреса отправителя и с хоста на атакуемый хост можно передавать бесконечное число анонимных запросов на подключение от имени других хостов. В этом способе проникновения используется возможность фрагментирования пакетов, содержащаяся в спецификации IР. Нападающий передает слишком много фрагментов пакетов, которые должны быть смонтированы принимающей системой. Если общий объем фрагментов превышает максимально допустимый размер пакета, то система "зависает" или даже выходит из строя.

Результатом осуществления данной атаки может стать:

· нарушение работоспособности соответствующей службы предоставления удаленного доступа на атакуемый хост;

· передача с одного адреса такого количества запросов на подключение к атакуемому хосту, какое максимально может "вместить" трафик (атака - направленный "шторм запросов"), что влечет за собой переполнение очереди запросов и отказ одной из сетевых служб или полная остановка из-за невозможности системы заниматься ничем другим, кроме обработки запросов.

5. Удаленный контроль над станцией в сети. Атака заключается в запуске на атакуемом компьютере программы "сетевого шпиона", основная цель которой получение удаленного контроля над станцией в сети. Схематично основные этапы работы сетевого шпиона выглядят следующим образом:

инсталляция в памяти;

передача перехваченной информации на головную сервер-программу или предоставление ей контроля над атакуемым компьютером.

Виды угроз информационной безопасности Российской Федерации?

Угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности?

Угрозы информационному обеспечению государственной политики Российской Федерации?

Угрозы развитию отечественной индустрии информации?

Угрозы безопасности информационных и телекоммуникационных средств и систем?

Источники угроз информационной безопасности Российской Федерации?

К внешним источникам информационной безопасности Российской Федерации относятся?

У внутренним источникам информационной безопасности Российской Федерации относятся?

Угрозы информационной безопасности для автоматизированных систем обработки информации (АСОИ)?

Типовая удаленная атака – это удаленное информационное разрушающее воздействие, программно осуществляемое по каналам связи и характерное для любой распределенной вычислительной сети.

Анализ сетевого трафика позволяет:

· изучить логику работы распределенной вычислительной сети, это достигается путем перехвата и анализа пакетов обмена на канальном уровне (знание логики работы сети позволяет на практике моделировать и осуществлять другие типовые удаленные атаки);

· перехватить поток данных, которыми обмениваются объекты сети, то есть удаленная атака данного типа заключается в получении несанкционированного доступа к информации, которой обмениваются пользователи (примером перехваченной при помощи данной типовой удаленной атаки информации могут служить имя и пароль пользователя, пересылаемые в незашифрованном виде по сети).

Недостаточно надежная идентификация сетевых управляющих устройств (например, маршрутизаторов) является причиной возможного внедрения в сеть ложного объекта путем изменения маршрутизации пакетов, передаваемых в сети.

Современные глобальные сети представляют собой совокупность сегментов сети, связанных между собой через сетевые узлы. При этом маршрутом называется последовательность узлов сети, по которой данные передаются от источника к приемнику. Каждый маршрутизатор имеет специальную таблицу, называемую таблицей маршрутизации, в которой для каждого адресата указывается оптимальный маршрут. Таблицы маршрутизации существуют не только у маршрутизаторов, но и у любых хостов (узлов) в глобальной сети. Для обеспечения эффективной и оптимальной маршрутизации в распределенных ВС применяются специальные управляющие протоколы, позволяющие маршрутизаторам обмениваться информацией друг с другом (RIP (Routing Internet Protocol), OSPF (Open Shortest Path First)), уведомлять хосты о новом маршруте – ICMP (Internet Control Message Protocol), удаленно управлять маршрутизаторами (SNMP (Simple Network Management Protocol)). Эти протоколы позволяют удаленно изменять маршрутизацию в сети Интернет, то есть являются протоколами управления сетью.

Получив контроль над проходящим потоком информации между объектами, ложный объект вычислительной сети может применять различные методы воздействия на перехваченную информацию, например:

1) селекция потока информации и сохранение ее на ложном объекте (нарушение конфиденциальности);

2) модификация информации:

· модификация данных (нарушение целостности);

· модификация исполняемого кода и внедрение разрушающих программных средств – программных вирусов (нарушение доступности, целостности);

3) подмена информации (нарушение целостности).

Одной из основных задач, возлагаемых на сетевую операционную систему, функционирующую на каждом из объектов распределенной вычислительной сети, является обеспечение надежного удаленного доступа с любого объекта сети к данному объекту. В общем случае в сети каждый субъект системы должен иметь возможность подключиться к любому объекту сети и получить в соответствии со своими правами удаленный доступ к его ресурсам. Обычно в вычислительных сетях возможность предоставления удаленного доступа реализуется следующим образом: на объекте в сетевой операционной системе запускаются на выполнение ряд программ-серверов (например, FTP-сервер, WWW-сервер и т. п.), предоставляющих удаленный доступ к ресурсам данного объекта. Данные программы-серверы входят в состав телекоммуникационных служб предоставления удаленного доступа. Задача сервера состоит в том, чтобы постоянно ожидать получения запроса на подключение от удаленного объекта и, получив такой запрос, передать на запросивший объект ответ на разрешение подключения либо на отказ. По аналогичной схеме происходит создание виртуального канала связи, по которому обычно взаимодействуют объекты сети. В этом случае непосредственно операционная система обрабатывает приходящие извне запросы на создание виртуального канала и передает их в соответствии с идентификатором запроса (номер порта) прикладному процессу, которым является соответствующий сервер. В зависимости от различных параметров объектов вычислительной сети, основными из которых являются быстродействие ЭВМ, объем оперативной памяти и пропускная способность канала связи, количество одновременно устанавливаемых виртуальных подключений ограничено, соответственно ограничено и число запросов, обрабатываемых в единицу времени. С этой особенностью работы вычислительных сетей связана типовая удаленная атака «отказ в обслуживании».

Результат применения этой удаленной атаки – нарушение на атакованном объекте работоспособности соответствующей службы предоставления удаленного доступа, то есть невозможность получения удаленного доступа с других объектов вычислительной сети – отказ в обслуживании. Одна из разновидностей этой типовой удаленной атаки заключается в передаче с одного адреса такого количества запросов на атакуемый объект, которое позволяет трафик. В этом случае, если в системе не предусмотрены правила, ограничивающие число принимаемых запросов с одного объекта (адреса) в единицу времени, то результатом этой атаки может являться как переполнение очереди запросов и отказа одной из телекоммуникационных служб, так и полная остановка компьютера из-за невозможности системы заниматься ничем другим, кроме обработки запросов. И последней, третьей разновидностью атаки «отказ в обслуживании», является передача на атакуемый объект некорректного, специально подобранного запроса. В этом случае при наличии ошибок в удаленной системе возможно зацикливание процедуры обработки запроса, переполнение буфера с последующим зависанием системы. Основными причинами успеха удаленных угроз в вычислительных сетях являются:

1. Отсутствие выделенного канала связи между объектами сети.

2. Недостаточная идентификация объектов и субъектов сети.

3. Взаимодействие объектов без установления виртуального канала.

4. Отсутствие в распределенных вычислительных сетях полной информации о ее объектах.

Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

Угроза – потенциальная возможность определенным способом нарушить ИБ.

Попытка реализации угрозы называется атакой.

Предпринимающий атаку называется злоумышленником.

Угрозы можно классифицировать по нескольким критериям:

По целям угрозы

По принципам воздействия

· с использованием доступа субъекта (пользователя) к объекту (файлу, каналу)

· с использованием скрытых каналов

По характеру воздействия

· активное воздействие (нарушение правил)

· пассивное воздействие (наблюдение и анализ)

По используемым средствам

· стандартное программное обеспечение(ПО)

По способу воздействия на сеть

· в интерактивном режиме

· в пакетном режиме

По состоянию объекта атаки

· угроза хранения (на диске, ленте)

· угроза передачи по линии связи

· угроза обработки (когда объектом атаки является процесс пользователя)

По способу воздействия

· непосредственное воздействие на объект

· воздействие на систему разрешений

По используемой ошибке

· недостаточная политика безопасности

· ошибки в алгоритмах

· ошибки в программах

По объекту атаки

· автоматические системы обработки информации в целом

· пакеты данных и каналы связи

o Знание наиболее уязвимых мест в системе, уже более чем на 50% спасает от угроз.

· Наиболее уязвимые места:

Клиентские ПК и их ПО:

· Искажение программ и данных в оперативной памяти

· Искажение (разрушение)файлов и системных областей

· Уменьшение скорости работы, неадекватная реакция на команды оператора

· Имитация физических сбоев типа «потеря линии»

· Имитация пользовательского интерфейса или приглашений ввода пароля (ключа) с целью запоминания паролей

Сетевые атаки способны вывести из строя ресурсы организации, что ведет к финансовым и репутационным потерям, практические способы их подавления и раннего выявления позволяют обеспечить комплексную защиту.

Виды сетевых атак

Обнаружение сетевых атак

Комплексное решение от сетевых атак

Введение

Сетевые атаки с каждым годом становятся изощреннее и приносят серьезный финансовый и репутационный ущерб. Атака поражает все коммуникации и блокирует работу организации на продолжительный период времени. Наиболее значимые из них были через вирусов шифровальщиков в 2017 году — Petya и Wanna Cry. Они повлекли за собой миллионные потери разных сфер бизнеса по всему миру и показали уязвимость и незащищенность сетевой инфраструктуры даже крупных компаний. Защиты от сетевых атак просто не было предусмотрено, в большинстве организаций информационная безопасность сводилась в лучшем случае к установке антивируса. При этом с каждым днем их видов становится на сотни больше и мощность от последствий только растет. Как же защитить бизнес от таких киберинцидентов, какие программы для этого существуют, рассмотрим в этой статье.

Виды сетевых атак

Разновидностей сетевых атак появляется все больше, вот только наиболее распространенные, с которыми может столкнуться как малый бизнес, так и крупная корпорация, разница будет только в последствиях и возможностях их остановить при первых попытках внедрения в сетевую инфраструктуру:

Сетевая разведка — сведения из сети организации собирают с помощью приложений, находящихся в свободном доступе. В частности, сканирование портов — злоумышленник сканирует UDP- и TCP-порты, используемые сетевыми службами на атакуемом компьютере, и определяет уязвимость атакуемого компьютера перед более опасными видами вторжений;

IP-спуфинг — хакер выдает себя за легитимного пользователя;

Mail Bombing — отказ работы почтового ящика или всего почтового сервера;

DDоS-атака — отказ от обслуживания, когда обычные пользователи сайта или портала не могут им воспользоваться;

Man-in-the-Middle — внедрение в корпоративную сеть с целью получения пакетов, передаваемых внутри системы);

XSS-атака — проникновение на ПК пользователей через уязвимости на сервере;

Применение специализированных приложений — вирусов, троянов, руткитов, снифферов;

Переполнение буфера — поиск программных или системных уязвимостей и дальнейшая провокация нарушение границ оперативной памяти, завершение работы приложения в аварийном режиме и выполнение любого двоичного кода.

Атаки-вторжения — сетевые атаки по «захвату» операционной системы атакуемого компьютера. Это самый опасный вид, поскольку в случае ее успешного завершения операционная система полностью переходит под контроль злоумышленника.

Защита от сетевых атак строится на непрерывном мониторинге всего, что происходит в сети компании и мгновенном реагировании уже на первые признаки появления нелегитимных пользователей, открытых уязвимостей или заражений.

Обнаружение сетевых атак

Один из наиболее актуальных и сложных вопросов со стороны службы безопасности всегда будет — как обнаружить сетевую атаку еще до того, как нанесен существенный ущерб.

Обнаружение атак на сеть организации — прямая задача службы безопасности. Но зачастую атаки настолько продуманные и изощренные, что внешне могут не отличаться от обычной пользовательской активности или проходить незаметно для пользователей с использованием их ресурсов. Обнаружить аномалии трафика — первые признаки инцидента— вручную можно лишь тогда, когда он уже хотя бы частично совершен.

Чтобы обнаружить аномалии в трафике с момента их появления в сети, необходимы специализированные решения для непрерывного мониторинга всех потоков трафика — почтовых адресов, серверов, подключений, портов и пр. на уровне сетевых пакетов.

С помощью специализированных решений выявление сетевых атак происходит автоматически, о чем специалист службы безопасности получает мгновенное оповещение на почту или в SIEM. Сразу формируется отчет, откуда взялась вредоносная активность, кто явился ее инициатором. У службы безопасности есть возможность оперативных действий по предотвращению инцидентов. По результату нивелирования угрозы можно также прописать политику безопасности по блокировке подобных вторжений в дальнейшем.

Наносимый ущерб

Эксперты в сфере ИБ сходятся во мнении, что реально оценить ущерб от кибератак практически невозможно. Во-первых, не все организации точно знают о своих потерях, в связи с тем, что не занимаются информационной безопасностью в своих компаниях. Во-вторых, многие организации, столкнувшиеся с кибератаками, не спешат обнародовать свои убытки, чтобы избежать санкций со стороны регуляторов.

Портал Tadviser еще в 2018 году посчитал, что убытки российских компаний от сетевых атак превысили 116 млн руб. И эта цифра ежегодно только растет.

Если говорить о мировых масштабах ущерба для мировой экономики, компания Allianz Global Corporate & Specialty оценила его в более чем 575 млрд долларов — порядка 1% мирового ВВП.

Атаки на сеть в большинстве своем имеют цели наживы или нанесения умышленного вреда, к примеру, со стороны конкурентов или уволенных сотрудников, к примеру. Поэтому результат атаки, если ее не предотвратить, всегда плачевный. Масштаб также зависит от целей и профессионализма ее инициатора — просто приостановить работу компании, выкрасть те или иные данные, заблокировать сеть с целью выкупа или нецелевое использование ресурсов компании.

Отсутствие специализированных систем для выявления, подавления и расследования делает организацию уязвимой в каждый момент.

Способы защиты

Каждую сетевую атаку можно рассматривать как отдельный и серьезный инцидент безопасности. И, по сути, есть множество программ, способных обеспечить защиту от отдельных видов сетевых вторжений:

Шифрование данных — возможность скрыть информацию, в случае утечки злоумышленник не прочитает ее.

Блокировщики снифферов и руткитов.

Межсетевой экран — фильтрация всего проходящего через него трафика.

Anti-DDoS — решения или возможности ими пользоваться через подключение защиты у оператора связи.

IDS-решения, позволяющие обнаружить сетевые вторжения.

Другой вопрос, готовы ли организации закупать и внедрять средства защиты от каждой атаки, которых с каждым днем становится все больше и больше. И способны ли сотрудники безопасности «жонглировать» этими средствами защиты, проверяя каждую уязвимость.

Стоит учитывать и тот факт, что атаки не остаются на том же уровне, растет их сложность. И программы защиты, даже если внедрены, имеют свойства устаревать — им постоянно нужно обновление, по факту опережающее или хотя бы не отстающее от киберугроз.

У стандартных способов защиты от угроз получается сразу две проблемы — во-первых, они по большей части не автоматизированы и требуют ручных действий от сотрудников безопасности, а во-вторых, не всегда могут обнаружить новые типы угроз.

Поэтому организациям, которые ценят свою репутацию, и не готовы терпеть репутационные и финансовые потери вследствие кибератак, нужно задуматься и выделить бюджеты на внедрение комплексного автоматизированного решения по защите от инцидентов.

Какие преимущества это дает? У службы безопасности есть предустановленные политики безопасности со сценарием реагирования на большинство известных типов атак. То есть, многие сетевые инциденты будут подавлены по первым признакам.

Новые типы вторжений также не останутся незамеченными, так как система выявит нетипичное поведение пользователя или программы и сигнализирует об этом службе безопасности. Останется посмотреть уязвимости, закрыть их и провести расследование, чтобы устранить подобную угрозу в дальнейшем.

Еще один существенный плюс комплексного решения безопасности — это постоянное обновление. Центр компетенций разработчика постоянно мониторит появление новых угроз и формирует базу защиты от них и предоставляет эту информацию пользователям системы, что в разы сокращает риски атак и заражений в сети. Более того, решения часто дополняются новыми возможностями защиты под потребности клиентов. То есть, приобретая комплексное решение по защите от сетевых инцидентов, организация получает настраиваемый эффективный инструмент для безопасности своих активов от всех типов сетевых угроз.

Комплексное решение от сетевых атак от «Гарда Технологии»

«Гарда Технологии» как производитель решений по информационной безопасности охватывает все уровни защиты корпоративной сети. Решение «Гарда Монитор» — это аппаратно-программный комплекс класса NTA (система анализа трафика network traffic analysis, NTA) для обнаружения и расследования сетевых инцидентов. Эта система не пропускает ни одной аномалии и уязвимости даже там, где не сработали другие системы безопасности, за что получила название «система последнего шанса».

Система работает на уровне сетевых пакетов и позволяет мгновенно детектировать любые нарушения в сети. Пользователь программы в интерфейсе видит все, что происходит в сети, в каких узлах и на каких рабочих местах и может оперативно закрыть уязвимости и заблокировать распространение атаки или заражения по сети.

Системы для обнаружения и предотвращения вторжений (IPS/IDS intrusion detection and prevention systems) — программно-аппаратные решения, детектирующие и предотвращающие попытки нелегального доступа в корпоративную инфраструктуру.

Это по сути два отдельных класса систем с разными функциональными возможностями, которые нередко объединяют при разработке программно-аппаратных комплексов по сетевой безопасности:

системы по обнаружению вторжений (СОВ или в зарубежной терминологии IDS);

системы по предотвращению вторжений (СПВ или IPS).

К основным функциям систем IDS относятся:

выявление вторжений и сетевых атак;

запись всех событий;

распознавание источника атаки: инсайд или взлом;

информирование служб ИБ об инциденте в реальном времени;

Система обнаружения вторжений собирает и анализирует полученные данные, хранит события с момента подключения к сетевой инфраструктуре и формирует отчеты и управляется из консоли администратора.

Функциональные особенности решений IPS не позволяют детектировать как внешние, так и внутренние атаки в режиме реального времени. Именно поэтому такие решения отлично дополняют программы IDS и работают единовременно.

Система IPS, как правило, предотвращает наиболее популярные сетевые атаки, заданные предустановленными политиками безопасности или проанализированные как отклонение от нормального поведения пользователей и систем. К примеру, предотвращает атаки, нацеленные на повышение прав и получение неавторизованного доступа к конфиденциальной информации, атаки на уязвимые компоненты информационных систем, и блокирует внедрение вредоносных программ, таких как трояны или вирусы в сети компаний.

Технологий IPS работают по следующим методам:

Сигнатура — это шаблон, по которому определяется атака через сравнение с возможным инцидентом. Например:

Email с вложением формата freepics.exe в корпоративной почте;

Лог операционной системы с кодом 645, который обозначает отключение аудита хоста.

Рабочая методика при обнаружении известных угроз, но при неизвестных атаках, где нет шаблона — бесполезен.

К ключевым функциям IPS относятся:

блокировка атак — прекращение доступа к хостам, обрыв сессии сотрудника, нелегитимно обращающегося к данным;

изменение конфигурации устройств в сети компании для предотвращения атаки;

замена содержания атаки — удаление или фильтрация инфицированных файлов перед отправкой пользователям на уровне сетевых пакетов.

Риск применения IPS в том, что бывают как ложноположительные срабатывания, так и ложноотрицательные. Анализ систем обнаружения вторжений показал, что для оптимальной и своевременной защиты от вторжений важно применять решения, объединяющие в себе функции IDS и все методы подавления атак IPS.

Когда применяются системы обнаружения сетевых атак?

Как показывает практика — сетевые системы обнаружения вторжений должны работать непрерывно. Те компании, которые пренебрегают решениями для детектирования и подавления атак, несут максимальные убытки. Вспомним нашумевшие вирусы-шифровальщики Petya и Wanna Cry — они вскрыли все «болевые» точки и буквально парализовали деятельность организаций. Так как уровень атак с каждым годом только возрастает — решения по их обнаружению должны быть на шаг впереди, чтобы иметь возможность не только расследовать инциденты, но и предотвратить их уже по первым признакам в режиме реального времени.

Основные виды систем обнаружения вторжений

Выбирая систему IPS/IDS для организации важно учитывать их виды, отличающиеся расположением, механизмами работы аналитических модулей. Они могут быть:

Основанные на прикладных протоколах СОВ (APIDS) — для проверки специализированных прикладных протоколов.

Узловые или Host-Based (HIDS) — анализируют журналы приложений, состояние хостов, системные вызовы.

Гибридные — объединяют функции нескольких видов систем обнаружения вторжений. К этому виду можно отнести систему «Гарда Монитор» .

Требования к IDS/IPS системам

В России требования к системам обнаружения вторжений появились в 2011 году. ФСТЭК России выделила шесть классов защиты СОВ. Отличия между ними в уровне информационных систем и самой информации, подлежащей обработке (персональные данные, конфиденциальная информация, гостайна). Соответствие требованиям регулятора — важный фактор при выборе решений для защиты от вторжений. Поэтому для гарантированного результата в виде отсутствия санкций относительно выбора ПО — стоит обратить внимание на системы обнаружения вторжений, сертифицированные ФСТЭК.

Решение для комплексной сетевой защиты, обнаружения и подавления сетевых атак

Разработчик систем информационной безопасности «Гарда Технологии» выпустил решение «Гарда Монитор», сертифицированное ФСТЭК, как аппаратно-программный комплекс по расследованию сетевых инцидентов на уровне пакетов трафика, позволяющий находить уязвимости в сетевой инфраструктуре компании. Его принцип строился на записи и декодировании всех событий, происходящих в сети организации. Но главная задача безопасности — это не только найти виновных в инциденте, а его предотвратить. Поэтому следующие версии системы получили технологические обновления в виде функций анализа сетевого трафика и разбора содержания пакетов трафика, внедрения модуля поведенческой аналитики для оповещения службы информационной безопасности и обнаружение попыток вторжений в сетевую инфраструктуру в реальном времени.

В качестве системы классов IDS и IPS «Гарда Монитор» осуществляет обнаружение сетевых атак и попытки эксплуатации уязвимостей и работы вредоносного ПО (вирусов, троянов и пр.) на основе сигнатурного и поведенческого анализа. Детектирует факты обращений к командным центрам бот-сетей.

Одно решение, которое отлично масштабируется на территориально-распределенные сети, позволяет защитить сетевую инфраструктуру комплексно, видеть все, что происходит в сети в реальном времени, выявляя все виды вторжений и мгновенно предотвращая атаки. Все это возможно благодаря непрерывному анализу событий и обнаружений отклонений от нормального поведения пользователей и систем в сети.

Узнать как работает «Гарда Монитор» на практике — можно с помощью внедрения пилотного проекта — бесплатно в течение месяца. После чего можно купить систему обнаружения и предотвращения вторжений и адаптировать под все особенности сетевой инфраструктуры.

Читайте также: