1с iis соединение не защищено

Диагностика ошибок ОС Windows при проверке сертификата

Начиная с версии 8.3.12 платформа "1С:Предприятие" при установке защищенного (SSL/TLS) соединения выполняет проверку сертификата сервера средствами операционной системы Windows. У конечных пользователей может периодически возникать исключение: " Удаленный узел не прошел проверку. Не удалось выполнить проверку отзыва сертификата ". Часто появление такого исключения связано с ограничениями доступа в Интернет или прав пользователя, от имени которого запущена служба сервера "1С:Предприятия".

Для точной диагностики проблемы следует посмотреть записи в журнале CAPI2 операционной системы Windows.

-

По умолчанию журнал не ведется и его следует включить. (Здесь и далее инструкция приводится для Windows 10).

В меню Пуск выберите Средства администрирования – Просмотр событий .

В окне Просмотр событий в списке Журналы приложений и служб выберите Microsoft – Windows – CAPI 2 – Operational .

В списке Действия выберите Включить журнал .

Некоторые подробности можно выяснить, если посмотреть ошибки рядом. Например, в данном случае есть такая ошибка:

В разделе System указаны дополнительные сведения. Например:

В данном разделе полезно знать UserID . Этот параметр содержит сведения о пользователе, от имени которого была выполнена операция.

В случае из примера причина невозможности проверки отзыва сертификата сервера - в том, что доступ к http://crl4.digicert.com/DigiCertGlobalRootCA.crl есть только у доменных пользователей, а сервер "1С:Предприятия" запущен как сервис от имени локального пользователя.

Как только сервер запустят от имени доменного пользователя, ошибка проверки отзыва сертификата средствами ОС перестанет воспроизводиться.

Зачастую проблемы проверки отзыва сертификатов возникают из-за ограничений доступа к интернет-ресурсам, установленными администратором интрасети. Это может быть сделано с помощью прокси, сетевых экранов (включая шлюзы, антивирусы, локальные сетевые экраны и т.п.).

Варианты настройки платформы

Платформа "1С:Предприятие 8" поддерживает следующие варианты настройки проверки отзыва сертификата:

- По умолчанию. – С получением исключений "Удаленный узел не прошел проверку. Не удалось выполнить проверку отзыва сертификата".

- Настройка, позволяющая игнорировать ошибки проверки отзыва сертификата и не вызывать на них исключения.

Внимание! Такая настройка снижает уровень доверия к внешним ресурсам!

В случае применения данной настройки ответственность возлагается на пользователя.Для того, чтобы включить игнорирование ошибки проверки отзыва сертификата необходимо в файле conf.cfg добавить строку:

IgnoreServerCertificatesChainRevocationSoftFail=true

Следует иметь в виду, что данный механизм игнорирует именно ошибки проверки отзыва, а не отменяет проверку отзыва сертификата. Поэтому если сертификат сервера отозван и это подтверждено, то соединение с таким сервером установлено не будет.

Полезная публикация. Я так понял что все серты Let's encrypt будут приниматься Виндой как настоящие и не будут генерить ошибку как в случае с самоподписанными?

Вот еще бы как бы с Апачем это сделать и прикрутить сертификаты к сервису no-ip

Я так понял если у нас белый статический ip, а домена нет, то ничего не выйдет?

Тоже самое если я допустил развернул веб-сервер у себя в локальной сети, доменного имени нет, есть только имя ПК, тоже пшик или есть варианты?

(2) вариант- купить доменное имя. Ssl сертификаты выдаются только на доменные имена..

если честно не заморачивался локальной сетью - мне нужно было установить именно защищенное соединение с вебсервисом

MSK_Step; GODART; Lyolik; igee12; mitia.mackarevich; A_Max; ltfriend; iliabvf; Fox-trot; ziercool; 3vs; + 11 – Ответить

Let's encrypt - прикольная штука. Как раз недавно у одного сайта закончился покупной 3х годовалый сертификат, решили не продлевать, а воспользоваться Let's encrypt. Он ежемесячно перевыпускает новый SSL сертификат. Практически все этот сертификат признают. Только мы не предложенной в статье консольной утилитой пользовались, а гуишным (визуальным) приложением. Там мастерок вполне не сложный помогает пройти нужные этапы. Приложение монтируется как сервис и занимается генерацией сертификатов и привязкой его к сайту без Вас.

(5) посмотрела повнимательней статью. самое главное, что забыл сказать автор , упоминая Let's encrypt, это как раз то, о чем выше написала - что его достаточно один раз настроить и про просрочку SSL-сертификатов можно забыть , сервис сам ежемесячно следит за перевыпуском сертификата (т.е. он никогда не просрочится).

А то из статьи получается, что нужно делать сертификат на 3 месяца каждый раз ручками. ну это так, замечание :)

(6) совершенно верно, сертификат получается на 3 месяца, что указано мной. Ну все остальное - на развитие темы конечно!

(8) да, Вы молодец - что упомянули эту тему, т.к. многие про этот функционал не знают. Мое дополнение лишь для того, чтобы те кто зайдут почитать понимали зачем вообще заморачиваться с этим сервисом (ведь ради трех месяцев этим заниматься не охота, а вот чтобы забыть о проблеме почти навсегда - уже стоит подумать. )

(6) Ну да, при одном условии.

хттп порт (по-умолчанию 80) должен быть в момент "перевыпуска" открыт на веб-сервере, что есть очень плохой затеей. Поэтому для автоматического "перевыпуска" лучше ограничить запросы по хттп.

(27) Я тоже так думал. Однако каждый раз у меня "ругается" на недоступность из вне http ://имя_домена/.well-known/acme-challenge.

Причём это и IIS, и apache/nginx.

Может "руки"?)

(9) Описание проектов - доходите до заголовка "Windows / IIS" и ищите там в тексте "GUI"

Полученные ссылки оттуда на страницы скачивания 2-х проектов GUI:

GetCert

Certify SSL Manager

(7) У меня как раз 1С на поддоменах, в управлении ДНС домена создал А-записи для поддомена с указанием ip.. При этом Let's encrypt умеет wild-сертификаты - т.е. я получаю один сертификат, где прописаны мои поддомены (2шт).

Может кто знает коллеги, как бы ssl к сервису no-ip прикрутить? Не у всех белый, статический ip есть.

(15)В том и проблема. С пробросом портов нет вопросов. Но прикрутить серт к субдомену no-ip это оказалось той еще историей. Кто то пишет что вообще не возможно.

1. Скрипт запустить от имени администратора и Ввести "M" - full options (рисунок 2). В простом режиме "N" получал ошибку прохождения аутентификации.

2. Ввести "2" - single binding

3. Ввести цифру сайта из найденных

4. Можно написать свое имя или просто нажать enter

Следующие рекомендуемые шаги подсвечены зеленым - скриншот не стал до конца делать.

По итогу получил сертификат для сайта на динамическом ip. Скрипт также создает задание в планировщике на обновление сертификата.

Читаем: "Торчит попкой наружу". Да, соединение шифрованное. Но теперь Главбух Маша с полными правами и паролем "12345" неожиданно начнёт работать из Китая, Швейцарии или Перу.

Торча наружу было бы здорово озаботиться ещё парой штук:

1. Клиентские сертификаты - 1С в них умеет

2. Не привязывать доменное имя непосредственно к внешнему IP-адресу своих серверов - только прослойка.

Иначе "защищённость" есть, а безопасности больше не стало.

(25) Вы всё говорите правильно.

Только автор описал немного другую тему. Конкретно - 1С + IIS + SSL (Letsencrypt) - как базовая инструкция )

А всё что Вы говорите - можно продолжать долго.

Гдеб почитать как их готовить. 1С то понятно, но вот как его сформировать, чтобы работало только с установленным на клиенте сертом, описаний в сети не нашёл.(

Слабое звено - домен: увели домен - рухнула вся схема. Поэтому не стоит брать бесплатные.

Если уже засветили белый IP, то схема бесполезна - сначала надо поменять белый IP.

Но с этим всем, конечно же, лучше идти к профессиональным безопасникам.

По поводу автоматического продления Let's encrypt:

C помощью win-acme получен сертификат 7.06.2019, конец 5.09.2019. В планировщике задание создалось. Все работало. Недавно получил письмо с темой Let's Encrypt certificate expiration notice for domain "cntuik.ddns.net". Решил посмотреть как дела с обновлением сертификата и увидел,что начиная с 2.08.2019 задание вполняется с ошибкой следующего плана:

Authorization timed out

Renewal for "[IISBinding] " failed, will retry on next run

Попробовал вручную запустить обновление - результат тот же:

C:\Windows\system32>C:\Install\win-acme\wacs.exe --renew --baseuri "https://acme-v02.api.letsencrypt.org/"

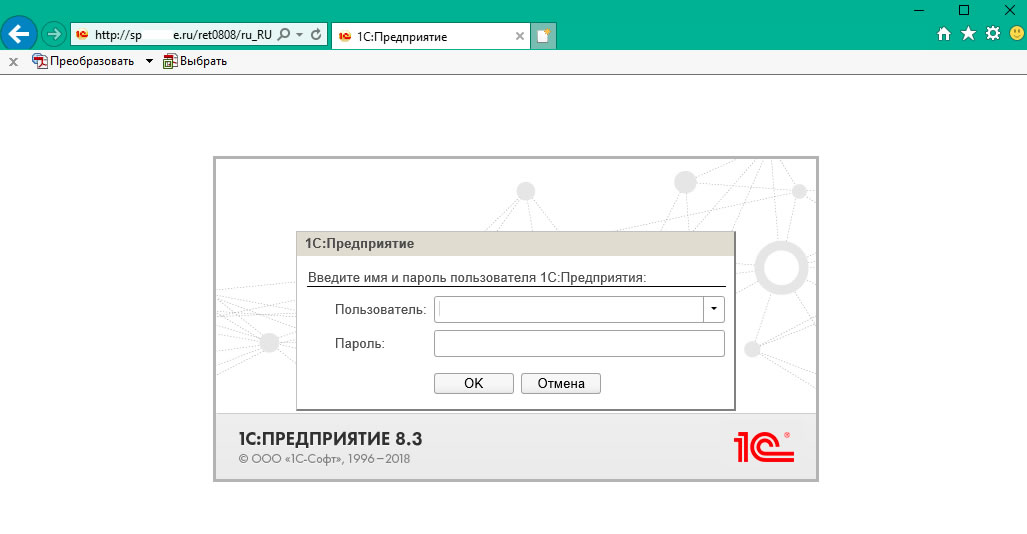

Для данного примера я работал с Платформой 1С 8.3.13.1865, конфигурацией Розница 2.2.12. Стандартный IIS сервер 8.5.

Решение этой задачи я разобью на 2 этапа: подготовительный и основной.

Здесь я не буду расписывать, как опубликовать базу в веб, благо подобной информации очень много.

Итак, подготовительный этап:

1.1. Для начала мы должны привязать доменное имя к вашему ip адресу:

Без доменного имени, привязать SSL сертификат НЕЛЬЗЯ, поэтому, заходим на регистратора доменных имен и покупаем любое свободное имя.

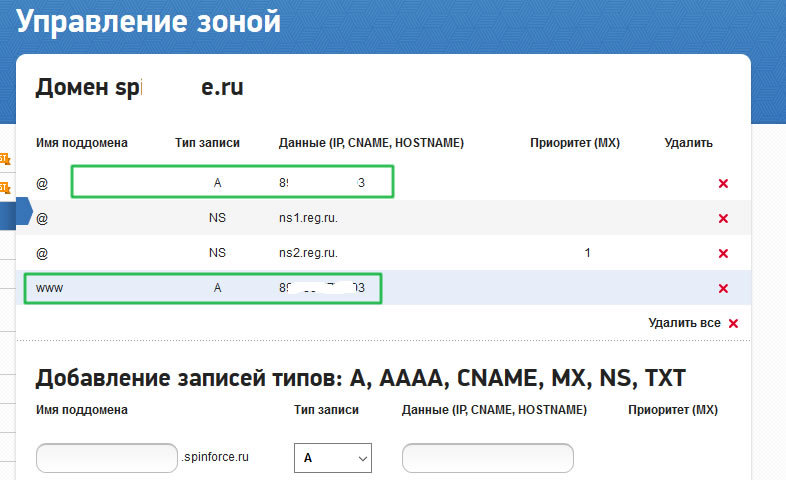

Далее, заходим в "Управление доменной зоной" в личном кабинете регистратора доменного имени и делаем 2 записи типа А (для www и без - см.рис), куда прописываем ваш внешний ip (опубликованная база должна быть доступна по этому ip заранее).

Тут все просто, проверяем доступность базы по подключенному имени, через некоторое время. Через немного времени, убедимся, что все хорошо.

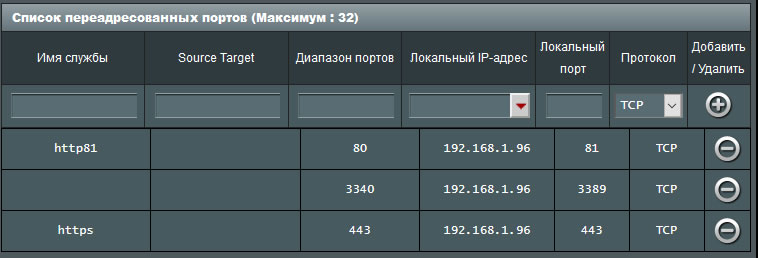

1.2. Пробросим порт 443 на роутере:

на рисунке у меня проброшены следующие порты:

3340 - соединение к удаленному рабочему столу (к описанию отношения не имеет, но оставлю для пояснения)

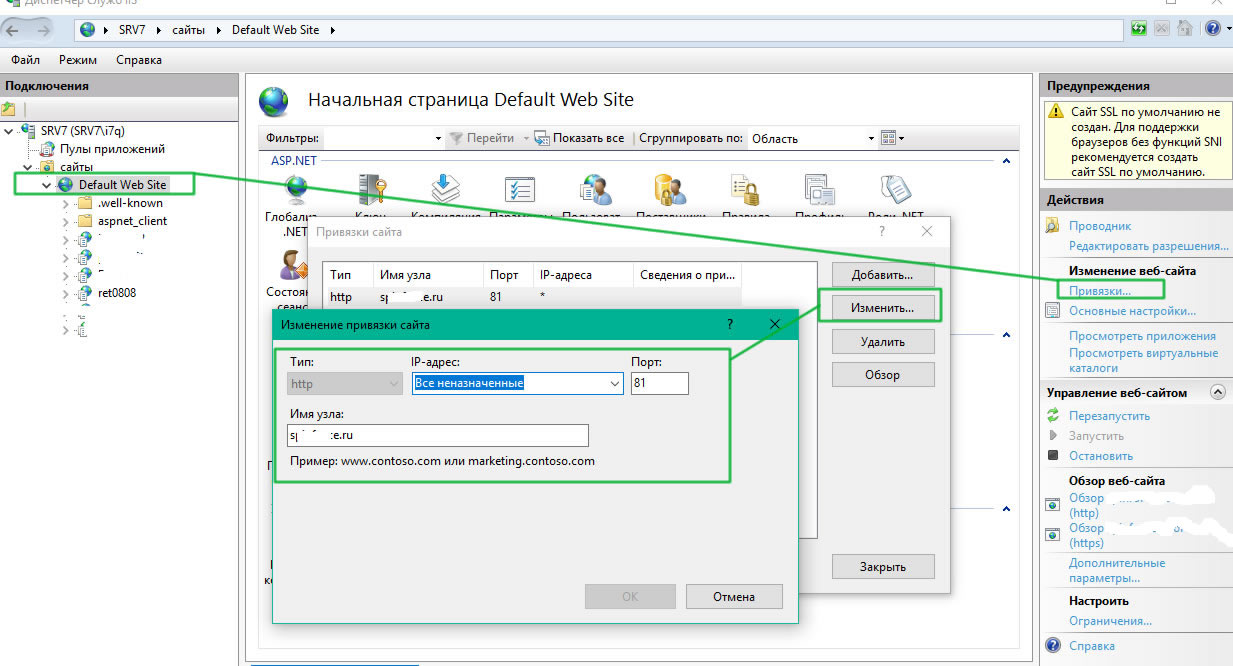

1.3. Настройка IIS

Сделаем привязку имени узла к основному сайту в IIS. Для этого, заходим в Диспетчер IIS (см. рис):

Выбираем в раскрывающемся списке Default Web Site и прописываем для него Привязки. В имя узла пропишем наше доменное имя.

На этом подготовительный этап закончен, переходим к основному:

2.1. Создание и запись сертификата Let's encrypt.

Для этого, я воспользовался свободной программкой letsencrypt-win-simple.V1.9.3.zip (приложена к этой инструкции).

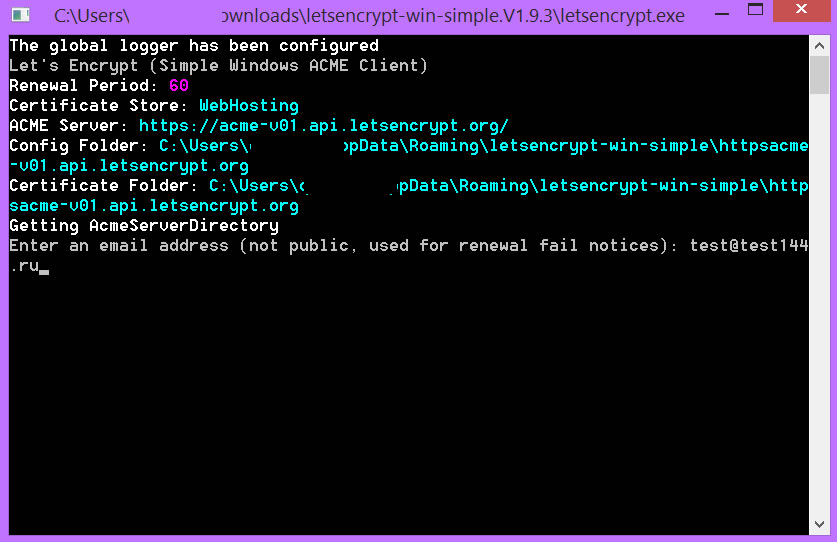

Запускаю программу от имени администратора и делаю следующие действия:

Вводим электронную почту.

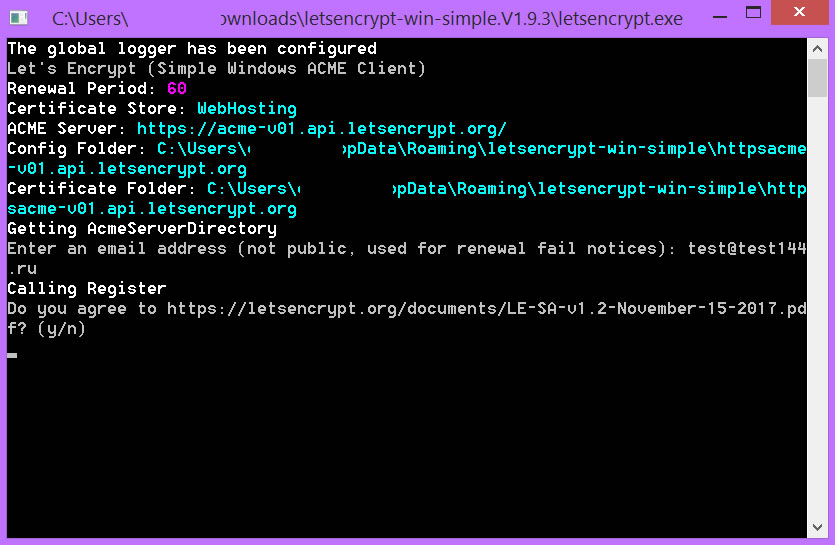

На данный вопрос вводим "y".

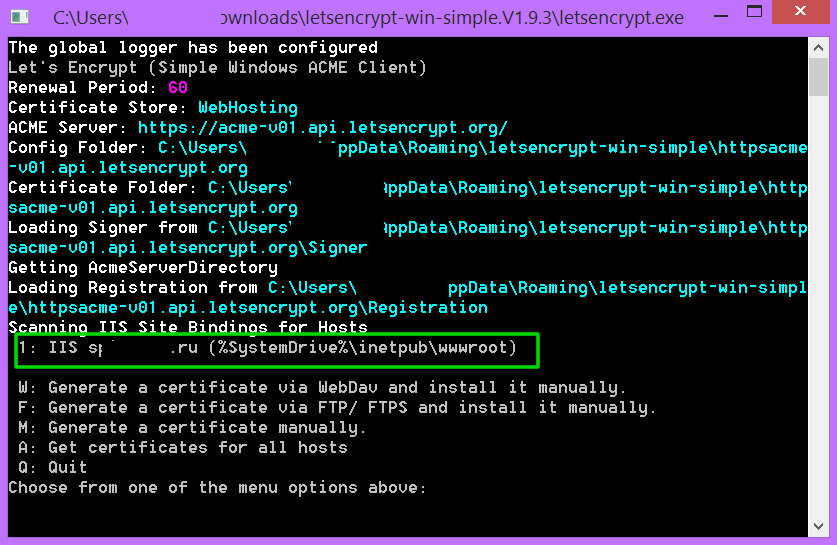

Далее, программа находит DNS записи на сервере IIS. Выбираем нашу запись - нажимаем "1".

На следующий (последний) вопрос вводим "N"

Сертификат создан и записан в IIS.

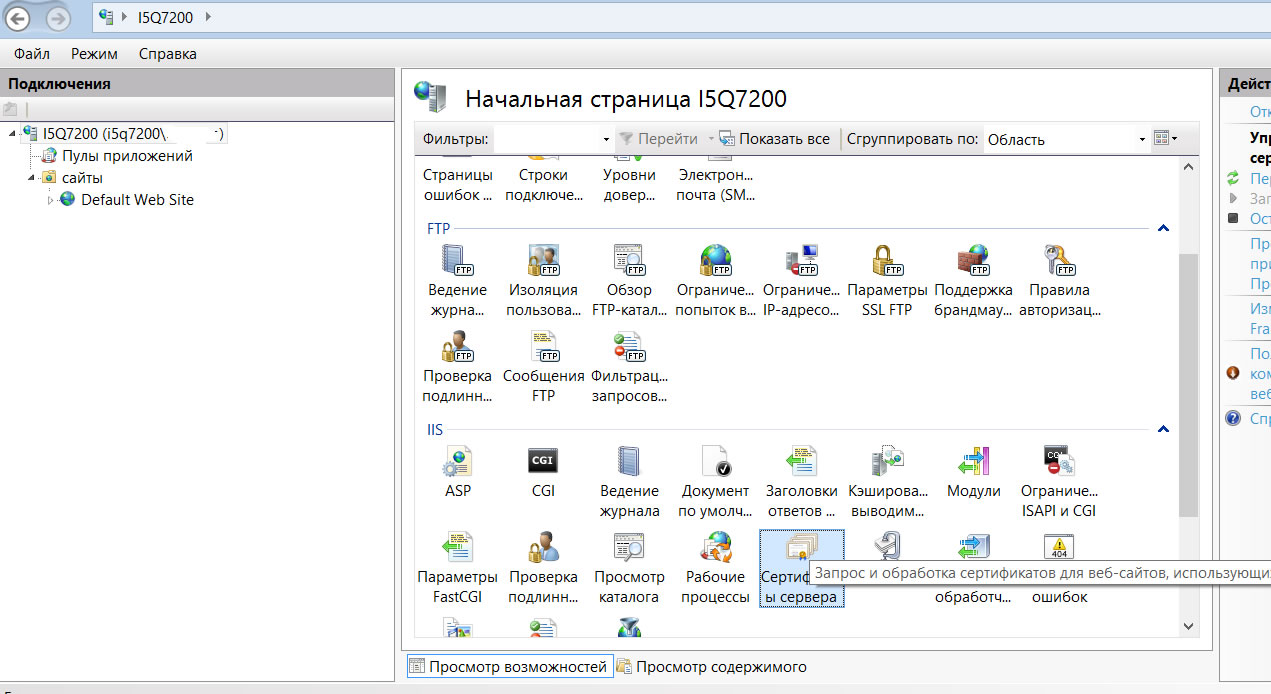

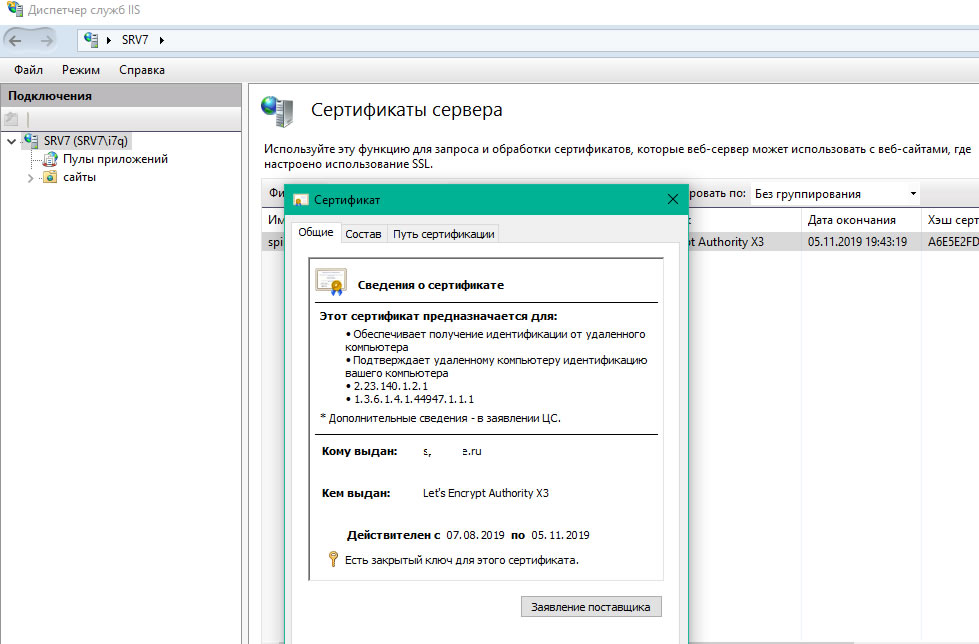

2.2. Проверяем установленный сертификат

Для этого открываем Диспетчер служб IIS и в разделе "Сертификаты сервера" смотрим наш сертификат.

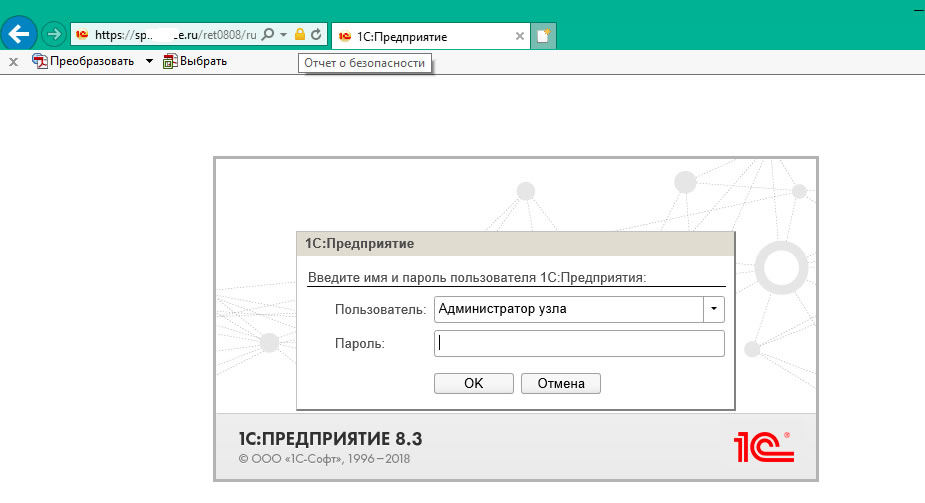

Теперь, наша база опубликована по доменному имени и работает по защищенному соединению.

Всем спасибо за прочтение, буду рад, если данный материал Вам поможет!

Ранее опубликованные материалы

Так же, прошу посмотреть мои предыдущие статьи:

Специальные предложения

Полезная публикация. Я так понял что все серты Let's encrypt будут приниматься Виндой как настоящие и не будут генерить ошибку как в случае с самоподписанными?

Вот еще бы как бы с Апачем это сделать и прикрутить сертификаты к сервису no-ip

Я так понял если у нас белый статический ip, а домена нет, то ничего не выйдет?

Тоже самое если я допустил развернул веб-сервер у себя в локальной сети, доменного имени нет, есть только имя ПК, тоже пшик или есть варианты?

(2) вариант- купить доменное имя. Ssl сертификаты выдаются только на доменные имена..

если честно не заморачивался локальной сетью - мне нужно было установить именно защищенное соединение с вебсервисом

MSK_Step; GODART; Lyolik; igee12; mitia.mackarevich; A_Max; ltfriend; iliabvf; Fox-trot; ziercool; 3vs; + 11 – Ответить

Let's encrypt - прикольная штука. Как раз недавно у одного сайта закончился покупной 3х годовалый сертификат, решили не продлевать, а воспользоваться Let's encrypt. Он ежемесячно перевыпускает новый SSL сертификат. Практически все этот сертификат признают. Только мы не предложенной в статье консольной утилитой пользовались, а гуишным (визуальным) приложением. Там мастерок вполне не сложный помогает пройти нужные этапы. Приложение монтируется как сервис и занимается генерацией сертификатов и привязкой его к сайту без Вас.

(5) посмотрела повнимательней статью. самое главное, что забыл сказать автор , упоминая Let's encrypt, это как раз то, о чем выше написала - что его достаточно один раз настроить и про просрочку SSL-сертификатов можно забыть , сервис сам ежемесячно следит за перевыпуском сертификата (т.е. он никогда не просрочится).

А то из статьи получается, что нужно делать сертификат на 3 месяца каждый раз ручками. ну это так, замечание :)

(6) совершенно верно, сертификат получается на 3 месяца, что указано мной. Ну все остальное - на развитие темы конечно!

(8) да, Вы молодец - что упомянули эту тему, т.к. многие про этот функционал не знают. Мое дополнение лишь для того, чтобы те кто зайдут почитать понимали зачем вообще заморачиваться с этим сервисом (ведь ради трех месяцев этим заниматься не охота, а вот чтобы забыть о проблеме почти навсегда - уже стоит подумать. )

(6) Ну да, при одном условии.

хттп порт (по-умолчанию 80) должен быть в момент "перевыпуска" открыт на веб-сервере, что есть очень плохой затеей. Поэтому для автоматического "перевыпуска" лучше ограничить запросы по хттп.

(27) Я тоже так думал. Однако каждый раз у меня "ругается" на недоступность из вне http ://имя_домена/.well-known/acme-challenge.

Причём это и IIS, и apache/nginx.

Может "руки"?)

(9) Описание проектов - доходите до заголовка "Windows / IIS" и ищите там в тексте "GUI"

Полученные ссылки оттуда на страницы скачивания 2-х проектов GUI:

GetCert

Certify SSL Manager

(7) У меня как раз 1С на поддоменах, в управлении ДНС домена создал А-записи для поддомена с указанием ip.. При этом Let's encrypt умеет wild-сертификаты - т.е. я получаю один сертификат, где прописаны мои поддомены (2шт).

Может кто знает коллеги, как бы ssl к сервису no-ip прикрутить? Не у всех белый, статический ip есть.

(15)В том и проблема. С пробросом портов нет вопросов. Но прикрутить серт к субдомену no-ip это оказалось той еще историей. Кто то пишет что вообще не возможно.

1. Скрипт запустить от имени администратора и Ввести "M" - full options (рисунок 2). В простом режиме "N" получал ошибку прохождения аутентификации.

2. Ввести "2" - single binding

3. Ввести цифру сайта из найденных

4. Можно написать свое имя или просто нажать enter

Следующие рекомендуемые шаги подсвечены зеленым - скриншот не стал до конца делать.

По итогу получил сертификат для сайта на динамическом ip. Скрипт также создает задание в планировщике на обновление сертификата.

Читаем: "Торчит попкой наружу". Да, соединение шифрованное. Но теперь Главбух Маша с полными правами и паролем "12345" неожиданно начнёт работать из Китая, Швейцарии или Перу.

Торча наружу было бы здорово озаботиться ещё парой штук:

1. Клиентские сертификаты - 1С в них умеет

2. Не привязывать доменное имя непосредственно к внешнему IP-адресу своих серверов - только прослойка.

Иначе "защищённость" есть, а безопасности больше не стало.

(25) Вы всё говорите правильно.

Только автор описал немного другую тему. Конкретно - 1С + IIS + SSL (Letsencrypt) - как базовая инструкция )

А всё что Вы говорите - можно продолжать долго.

Гдеб почитать как их готовить. 1С то понятно, но вот как его сформировать, чтобы работало только с установленным на клиенте сертом, описаний в сети не нашёл.(

Слабое звено - домен: увели домен - рухнула вся схема. Поэтому не стоит брать бесплатные.

Если уже засветили белый IP, то схема бесполезна - сначала надо поменять белый IP.

Но с этим всем, конечно же, лучше идти к профессиональным безопасникам.

По поводу автоматического продления Let's encrypt:

C помощью win-acme получен сертификат 7.06.2019, конец 5.09.2019. В планировщике задание создалось. Все работало. Недавно получил письмо с темой Let's Encrypt certificate expiration notice for domain "cntuik.ddns.net". Решил посмотреть как дела с обновлением сертификата и увидел,что начиная с 2.08.2019 задание вполняется с ошибкой следующего плана:

Authorization timed out

Renewal for "[IISBinding] " failed, will retry on next run

Попробовал вручную запустить обновление - результат тот же:

C:\Windows\system32>C:\Install\win-acme\wacs.exe --renew --baseuri "https://acme-v02.api.letsencrypt.org/"

Использование веб-сервера и публикаций информационных баз — один из способов оптимизации 1С. Особенно при работе с ИБ в файловом варианте. Так безопаснее. Сотрудники подключаются к ИБ 1С через браузер или тонкий клиент , не имея прямого доступа к файлам.

В статье расскажем, как решали возникающие вопросы по настройкам Internet Information Services. Через призму своего опыта и коллег.

Подробнее описано здесь . В проекте использовали бесплатный SSL-сертификат Let's Encrypt. Но поспешили отключить внешние соединения на 80-й порт — что было ошибкой.

Сертификат выдается сроком на 90 дней. Для автоматического продления создается периодическое задание в Планировщике. При запуске задачи сайт должен быть доступен (пройти проверку домена) по 80-му порту.

II. Типовая настройка и публикация информационных баз на IIS

На что обратить внимание:

1. Состав компонентов IIS — в Интернете полно инструкций и указаний. Повторяться не будем.

2. Установка 1С необходимой разрядности . Варианта 2: x86 (32-разрядное приложение) или x64. Обязательно выбираем «Модули расширения веб-сервера».

3. Права для встроенной группы /пользователю веб-сервера (IUSR) на папки:

- с установленной платформой — на «чтение и выполнение» (для старта процессов);

- самих расположений ИБ — на «изменение» (в случае файлового варианта).

4. Публикация базы через Конфигуратор 1С . Возможно потребуется открыть программу с повышенными правами — «Запуск от имени администратора».

5. Для 32-разрядного клиента 1С в диспетчере IIS включаем разрешение запуска ( DefaultAppPool — Дополнительные параметры — Разрешены 32-разрядные приложения = True ). Для 1C x64 — значение не меняем.

6. На странице сопоставления обработчиков для «1С Web-service Extension» потребуется указать путь к исполняемому модулю :

- x86 — «C:\Program Files (x86)\1cv8\8.3.x.xx\bin\wsisapi.dll»;

- x64 — «C:\Program Files\1cv8\8.3.x.xx\bin\wsisapi.dll».

Либо изменяем путь к библиотеке в файлах web.config через Блокнот (располагается, как правило, в c:\inetpub\wwwroot\).

Если в п. 2 все сделано правильно — по указанному пути должен присутствовать файл wsisapi.dll.

7. В частных случаях требуется перезапуск служб IIS . Выполните «Перезапустить» в оснастке управления или перезагрузите сервер.

✅ Соблюдаем соответствие разрядности: если запускаем и публикуем 64-разрядный клиент 1С:Предприятие, то dll также должна быть 64-битной версии.

Если публикуем 32-разрядную версию 1С, то ставим разрешение запуска 32-разрядных приложений на IIS и проверяем путь к wsisapi из каталога x86.

III. Если клиент 1С зависает при подключении к базе по web

Прежде посмотрите этот материал — там общие рекомендации.

Другой случай. Файловая ИБ опубликована на IIS. После авторизации зависает на эмблеме 1С. При открытии Конфигуратора — все нормально.

В журналах Windows ошибка «Процесс, обслуживающий пул приложений "1С", не ответил на команду ping».

- проверьте права на папку с базой 1С для IUSR/IIS_IUSRS, уровень доступа — на «изменение»;

- в оснастке IIS «Пулы приложений — — Дополнительные параметры — Модель процесса» задайте для « Максимальная задержка отклика при проверке связи » значение, превышающее 90 секунд;

- посмотрите на поведение IIS при «Проверка связи включена» = False.

📝 Из справки: установка [pingingEnabled] (Проверка связи) в значение false не позволит IIS проверять, выполняется ли рабочий процесс, и таким образом сохранит его активным до остановки процесса отладки.

✅ Установка «Максимальное время отклика пинга» в большое значение позволит IIS продолжать наблюдение за рабочим процессом.

IV. Ошибка сервера в приложении '/AO_SSR'

Информационная база 1C опубликована на IIS. При работе через тонкий клиент, при нажатии на «Отчеты» вываливается ошибка.

« Ошибка сервера в приложении '/AO_SSR'. Обнаружено потенциально опасное значение Request.Path, полученное от клиента.

Описание: Необработанное исключение при выполнении текущего веб-запроса. Изучите трассировку стека для получения дополнительных сведений о данной ошибке и о вызвавшем ее фрагменте кода.

✅ Откройте настройки пула приложений и проверьте «Режим управляемого конвейера» = «Classic».

В данной статье рассказывается об ошибке «Удалённый узел не прошёл проверку» в 1С. Мы затронем причины возникновения неполадки, а также подробно опишем способы, которые помогут в её устранении.

Начиная с 10-ой версии платформы 1С 8.3 был изменён порядок валидации сертификатов. Из-за этого, когда пользователь работает с операционной системой Windows, чтобы проверить легитимность сертификата, система обращается в Интернет, внешний ресурс. Чтобы вышеуказанная операция прошла успешно, необходимо, чтобы человек, который запустил rphost в 1С, мог обращаться в Интернет, при этом должен быть доступ к самому ресурсу.

В случае, когда первичные настройки доступа в Интернет не были верно установлены, могут появляться следующие ошибки:

· когда задавались запросы к сервисам в Интернете, либо при определении адреса веб-сервиса, возникает ошибка «Удалённый узел не прошёл проверку» (её вид в системе 1С показан на скриншоте ниже):

Рис. 1 Ошибка Удаленный узел не прошел проверку в 1С

· когда происходит попытка исполнения OpenID, в авторизации вроде «Ошибка подключения к OpenID провайдеру», в техническом журнале системы 1С возникает «Ошибка работы с Интернет: Удалённый узел не прошёл проверку» (текст данной ошибки указан на скриншоте ниже):

Рис. 2 Ошибка работы с Интернет 1С

2. Диагностика ошибки «Удаленный узел не прошел проверку»

Обычно в данном случае неполадка заключается в том, что пользователь не имеет доступ к нужной странице в Интернете.

Специальной блокировки сайтов, которые предназначены, чтобы проводить валидацию сертификатов, нет. Так что в данной ситуации, наиболее вероятно, что у пользователя нет доступа ни к одному сайту. Чтобы это проверить запускается браузер: необходимо кликнуть на «Shift» и на ярлык браузера, после чего выбрать «Запустить от имени другого пользователя». Лучше всего выяснять на конкретном примере, где произошла ошибка.

Чаще всего, причинами служат следующие факторы:

· файл hosts повлиял на блокированный ресурс;

· из-за работы прокси-сервера нет возможности зайти на ресурс;

· firewall заблокировал сайт;

· антивирус заблокировал сайт.

Чтобы более детально продиагностировать ошибку, если она не входит в список типичных, лучшим решением будет настройка сбора добавочных event-логов в ОС Windows.

3. Устранение ошибки «Удаленный узел не прошел проверку»

Разберём каждый случай из диагностики ошибки «Удаленный узел не прошел проверку» в 1C:

1. с антивирусом и браузером Firewall решение очевидное: проверяем блокируемые ресурсы и сверяем, содержится ли там ресурс, который блокируется в конкретном случае – если да, то необходимо отключить его блокировку;

2. если дело в работе прокси-сервера, то необходимо провести следующий алгоритм действий:

· запускаем браузер Internet Explorer как пользователь, с чьего имени запускается rphost в 1С;

· во вкладке «Свойства браузера» переходим в следующую вкладку, «Подключения», и кликаем на «Настройка сайта»;

· когда указывается в настройках, что был использован прокси-сервер и, при этом, согласно политике безопасности, тогда отключаем работу прокси-сервера, для чего убираем лишнюю «галочку» с соответствующей настройки, как показано на скриншоте ниже:

Рис. 3 Отключение работы прокси-сервера

· в случае, если, всё-таки, прокси-сервер действует по предусмотрению, то необходимо дать доступ к прямому обращению к ресурсам, к которым система 1С обращается, чтобы сделать валидацию сертификата, для чего кликаем на «Дополнительно» и прописываем нужный ресурс в виде исключительного случая для прокси-сервера:

Рис. 4 Исключение для работы прокси-сервера

3. Если проблема возникает из-за того, что файл hosts производит блокировку доступа к сайтам, проверяем это, как показано ниже:

Рис. 5 Проверка блокировки доступа к сайтам

Далее показано, где находится заблокированный ресурс в файле и как его устранить:

Рис. 6 Устранение блокировки доступа к сайтам

Один из вышеприведённых способов обязательно решит ошибку «Удалённый узел не прошёл проверку» в 1С.

В данной статье было описано две вариации ошибки в 1С 8.3 «Удалённый узел не прошёл проверку», проведена диагностика данных ошибок, а также представлены алгоритмы, при помощи которых, можно устранить неполадку.

Читайте также: