Защита внешнего диска от копирования

В нашу эпоху цифровых технологий наиболее распространенными портативными носителями информации стали флешки и внешние жесткие диски, которые подключаются к компьютеру через порт USB. Практически невозможно найти владеющего компьютером человека, который бы ими ни разу не пользовался. При этом мало кто задумывается о безопасности их использования.

Как известно, вирусы, трояны и прочие нехорошие программы, содержащие вредоносный код, могут попасть в компьютер не только при непосредственном просмотре интернет-сайтов и из-за несоблюдения правил безопасности при работе с электронной почтой, но и при подключении внешних носителей информации. Фактически такие случаи являются очень распространенными. Попав таким способом на компьютер, вредоносная программа при подключении к нему другого накопителя через USB-порт создает там свою копию. В дальнейшем все повторяется по этой же схеме. Кроме этого, вирус может беспрепятственно распространяться и по локальной сети. Так начинается процесс инфицирования компьютеров и внешних накопителей.

Но заражение можно предотвратить, установив на персональный компьютер или ноутбук программное обеспечение, способное обнаруживать и обезвреживать угрозы. Отличной программой такого рода является USB Disk Security. Приложение бесплатно.

Наиболее опасные с точки зрения программы угрозы отправляются в карантин немедленно. Не стоит переживать, если вдруг какой-то файл был помещен в карантин ошибочно, его всегда можно восстановить.

В программе предусмотрены настройки доступа к портам USB. Можно при необходимости заблокировать копирование информации с внешних носителей на компьютер либо полностью закрыть доступ к USB-портам, сделав их недоступными для операционной системы. В последнем случае будет невозможно подключить к компьютеру флешки и внешние жесткие диски.

Защита данных от копирования с флешки и блокировка возможности ее подключения к компьютеру сторонними лицами (для этого в программе надо установить пароль).

Защита данных от копирования с флешки и блокировка возможности ее подключения к компьютеру сторонними лицами (для этого в программе надо установить пароль).

Утилита умеет проверять флешки на предмет возможных угроз, выполнять очистку Windows от временных файлов и прочего мусора, отключать автозагрузку определенных приложений и даже восстанавливать параметры реестра после вирусных атак. Она самостоятельно ищет и устанавливает обновления.

Статья описывает, как в домашних условиях создавать надежные резервные копии ценой минимальных затрат. Текст рассчитан на не-специалистов ИТ, понимающих основы работы с компьютером, а также на профи, которым нужно простое решение для неспециалистов-родственников и знакомых. Целевая операционная система – Windows 10.

Итак, начнем с аксиомы: все люди делятся на тех, кто уже терял данные, и тех, кто еще не терял. Что такое «данные»? Тексты, таблицы, рисунки, фотографии и все прочее, что нажито непосильным трудом. Современные жесткие диски и иные носители достаточно надежны, но сами по себе от потери данных не защищают.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй — про настройку безопасной передачи данных в почтовом клиенте:

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

9. Защита пятая: а ты кто такой?

Как? Контролируемый доступ к папкам с данными на запись.

Зачем? Чтобы максимально обезопасить рабочий набор данных.

Что? Любые данные на рабочем диске.

Данный метод не относится к резервному копированию. Наоборот, он предназначен для максимальной защиты рабочих данных от вирусов, ворующих и шифрующих данные. Он специфичен для компьютеров под управлением Windows 10, защищенных антивирусом Windows Defender (бесплатен, встроен в ОС).

Важно! Категорически не рекомендуется держать в одной операционной системе два и более антивирусов, работающих в режиме защиты в реальном времени. Если вы хотите применить этот метод, но у вас на компьютере установлен другой антивирус, его следует удалить и включить защиту Windows Defender.

Основной проблемой с защитой от вирусов-шифраторов является то, что они действуют от вашего имени. Они имеют тот же самый доступ к файлам, что и вы сами. Если вам не повезло поймать свеженький шифратор, еще не известный антивирусу, он сможет сделать с вашими данными все, что ему заблагорассудится. Даже контроль доступа правами NTFS (если вы знаете, что это такое) и эвристика антивируса вас не спасут.

Поэтому в новых версиях Windows 10 встроенный антивирус имеет опцию, позволяющую разграничивать доступ на уровне процессов. Иными словами, вы можете разрешить доступ на запись к папке с документами пакету MS Office, но не разрешить всем остальным. Вирус-шифратор обычно создает свой собственный процесс, а потому при попытке что-то изменить в защищенной директории будет остановлен антивирусом, даже если тот не знает, что это вирус.

Контроль доступа к данным в Дефендере изначально отключен, его нужно включать вручную. По умолчанию защищается папка «Мои документы» и еще несколько предопределенных мест. Свои папки вам нужно добавлять вручную.

Важно! Каждый раз, обнаружив доступ нового процесса к защищенной папке, Дефендер спросит вас, что с этим делать. Вопросы появляются на панели оповещений Windows. В полноэкранном приложении (например в играх) они могут остаться незамеченными. Пока вы явно не разрешите доступ приложения к папке, приложение будет сообщать об ошибках во время записи (например, игра не сможет сохраниться), а иногда не будет, но сохранение все равно не произойдет. Хотя это и выглядит изрядным геморроем на первых порах, впоследствии система стабилизируется, отвечать на вопросы становится нужным все реже и реже.

Введение

На сегодняшний день многие пользователи привыкли хранить свои личные данные на персональных компьютерах. Сохранять информацию на запоминающее устройство, способное мгновенно предоставить пользователям прямой доступ к любым материалам, при соответствующей необходимости, безусловно удобный метод хранения, однако никто не застрахован от поломки накопителя на ранних этапах его использования. Поэтому подобный способ хранения информации не является надежным, в особенности, если жесткий диск или твердотельный накопитель находится отдельно и не подключен к компьютерному устройству, что может напрямую повлиять на срок службы накопителя данных в сторону уменьшения .

Безусловно, существуют и другие способы хранения данных, одним из которых является использование облачных сервисов. Однако многие пользователи остерегаются выполнять сохранение в облачное хранилище, так как не уверены в надежности удаленного сервера и опасаются утечки важной информации в глобальную сеть «Интернет» . Беспокойство, связанное с дистанционным хранением данных в сети «Интернет» не лишено основания, так как часто пользователи сами могут выступать в качестве источника, способствующего получению несанкционированного доступа к сохраненным данным третьих лиц. Поэтому большинство пользователей предпочитает сохранять важные данные и архивные копии своих файлов на переносной вспомогательный носитель информации.

Но с течением времени, задействованные накопители, как внутренние, так и внешние, подвержены негативному воздействию, именуемым «Деградация данных» , способном привести к потере битов и затиранию информационных ячеек. Процесс деградации, также еще известный как «гниение битов» , снижает качество сохраненных данных и остановить его никак нельзя, а можно лишь только замедлить.

В данной статье мы расскажем, какие действия пользователей могут поспособствовать уменьшению или же увеличению ресурса успешной работы запоминающего устройства, а также представим существующие способы защиты носителей данных.

Как диски хранят данные (и как они могут портиться)?

Жесткий диск – это механический накопитель информации, задействующий для хранения магнитные пластины, на которые непосредственно осуществляются операции записи и чтения данных при помощи нижнего блока соответствующей считывающей головки. Жесткие диски используют свойства магнетизма для хранения битов данных (которые состоят из нулей и единиц) в кластерах. Со временем может возникнуть проблема, связанная с повреждением битов памяти на диске, которые случайным образом переворачиваются и портят данные. Для устранения подобной неисправности, на жестких дисках присутствует код исправления ошибок ( «ECC» ), который позволяет определять поврежденные биты памяти. И если во время обращения подобная ошибка была обнаружена, то жесткий диск исправляет ее по возможности.

Твердотельные накопители – это компьютерные энергонезависимые немеханические запоминающие устройства, не имеющие движущихся частей, выполненные на основе микросхем памяти. Данный вид накопителя, с целью хранения данных, использует изолирующий слой для захвата заряженных электронов внутри микроскопических транзисторов, чтобы различать битовую запись в виде нулей и единиц.

Основываясь на представленном описании, пользователи могут получить представление о методах реализации процедуры хранения информации и присутствующих различиях процессов записи и чтения данных в каждом из упомянутых видов запоминающих устройств. Теперь стоит обратить внимание на то, как носители информации могут утратить часть данных из-за «гниения битов» . На жестких дисках, как упоминалось ранее, сохраненные биты могут изменить собственную магнитную полярность. Если достаточное количество бит получат повреждения и в дальнейшем не будет осуществлено их исправление, то подобное развитие событий может привести к «Деградации данных» . Твердотельные накопители, в свою очередь, теряют свои данные, когда изолирующий слой разрушается, а заряженные электроны просачиваются и утекают.

Количество времени, необходимое пользователям, чтобы обнаружить часть сформировавшегося слоя поврежденных элементов памяти на информационном носителе, зависит от множества факторов. Жесткие диски имеют возможность сохранять заложенную производителем работоспособность и исправность без изменений в течении десятилетий, даже если они находятся вне компьютерной системы и неактивны. В то время как твердотельные накопители «SSD» могут терять свои данные в течении нескольких лет с момента выпуска, будучи в относительно новом и работоспособном состоянии. К тому же, если твердотельный дисковый носитель будет находиться в предельно жарком месте, то процесс уничтожения битов произойдет в несколько раз быстрее.

Твердотельные накопители информации обычно успешно работают до тех пор, пока не столкнуться с типичными, для данных моделей, проблемами, такими как сбои оборудования или случаев, когда «SSD» максимально исчерпывают доступные циклы «чтения / записи» данных. Также потеря информации на твердотельных носителях может произойти по целому ряду причин, включая зловредное воздействие вредоносных программ, которые смогли не санкционированно проникнуть в систему, неполадки со встроенным программным обеспечением, нежелательный контакт с водой и любые другие источники развития неисправностей, абсолютно не имеющие никакого отношения к процессу повреждения данных.

3. Как защищаемся? Общие концепции

Создаем резервные копии данных как на внешних носителях, так и в облаке. Таких копий должно быть минимум две (в дополнение к оригиналу).

Данные в облаке и на флэшках обязательно должны быть зашифрованы, если только вы не собираетесь их показывать публично. Вы не знаете, кто и как имеет доступ к облаку, а также как и куда они могут утечь в результате, например, взлома облачного провайдера. Флэшку же можно банально посеять, или ее могут украсть. Аксиома: все непубличные данные, что находятся за пределами вашей квартиры, должны быть зашифрованы. Это несложно. Данный пункт будет подчеркнут еще раз в соответствующих разделах.

7. Защита третья: Старший Брат помнит о вас

Как? Копирование архивов на облачный диск.

Зачем и что? То же самое, что и в предыдущем пункте.

Имея архив, скопированный на флэшку, копируем его также в облачное хранилище (типа OneDrive). Точно так же можно держать там несколько последовательных архивов одной и той же папки.

Зачем вообще нужны флэшки, если можно просто скопировать файлы в облако? Очень просто: данные в облаке часто синхронизируются с вашим компьютером. Если вирус или злоумышленник получит доступ к вашему компьютеру, он удалит или зашифрует данные в облаке точно так же, как и на локальном компьютере. Кроме того, данные в облаке (особенно в бесплатном) вам не принадлежат. Вы не знаете, кто и как может получить к ним доступ и удалить их. Вы также можете банально утратить доступ к своему аккаунту из-за потери пароля, хакерского взлома или принуждения раскрыть пароль со стороны правоохранительных органов. Флэшка в шкафу у тещи этим проблемам не подвластна.

Важно! Всегда убеждайтесь, что копия архива успешно скопирована в облако.

4. С чего начнем?

Первый и очень важный шаг: анализ и реструктуризация своих данных.

Типичная ошибка в домашних условиях – использование «Моих документов» и рабочего стола для хранения данных. Категорически не следует этого делать. Во-первых, эти локации являются частью индивидуального профиля пользователя. В определенных случаях (таких как полная переустановка или сброс ОС, необходимость форматирования системного раздела) он может быть утрачен вместе со всеми данными. Во-вторых, каша в этих локациях ведет к невозможности быстро и эффективно создавать резервные копии.

Для хранения данных следует создать отдельные директории, полностью независимые от операционной системы. Если в компьютере есть только один диск C:, его следует сократить до разумного минимума (оптимально для Windows 10 – 80-100 Гб) с помощью Disk Management. Высвободившееся место отдаем под новый раздел – D:.

На новом разделе создаем папки для хранения данных. Следует выделить две их категории: меняющиеся и не меняющиеся (архив). Для чего? Подходы к копированию этих данных разные.

- Меняющиеся: разнообразные документы (статьи, отчеты, презентации, графика и т.п.) Размер папок с такими данными обычно не превышает нескольких гигабайт. Если больше – задумайтесь над структурой еще раз.

- Не меняющиеся или меняющиеся редко: например фотографии или библиотека.

Скачайте и установите на компьютер архиватор 7-Zip или аналогичный. Формат архивации должен поддерживать шифрование как содержимого, так и имен файлов (имена файлов невозможно зашифровать, например, в zip-архиве).

Последнее, что нужно для подготовки – установка в ПК дополнительного жесткого диска и его форматирование как E: В ноутбуке это обычно невозможно, так что данный шаг придется пропустить. Как вариант, вместе с ним можно использовать внешний постоянно доступный дисковый накопитель (домашняя NAS-система, жесткий диск USB и т.п.), если это для вас приемлемо.

Перед тем, как продолжать, задумайтесь над очень важным вопросом: сколько своей работы вы можете себе позволить потерять? Ни одна система резервного копирования не обеспечивает полную защиту от потери данных. Весь вопрос только в том, сколько именно вы потеряете. Для кого-то критична потеря даже часа, а кого-то устроит неделя и даже месяц. От ответа напрямую зависит частота создания резервных копий на следующих шагах.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

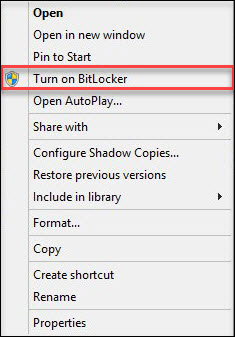

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker.

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption.

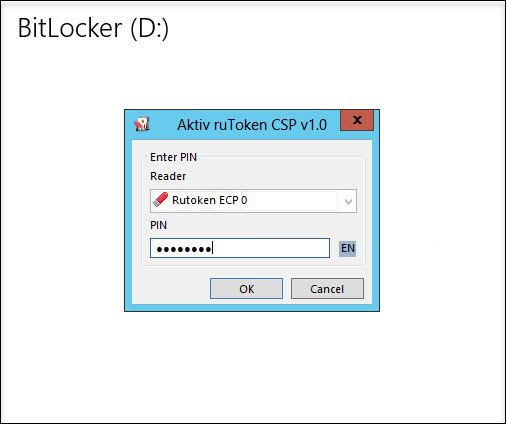

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI.

I. Подготовим Рутокен ЭЦП PKI к работе.

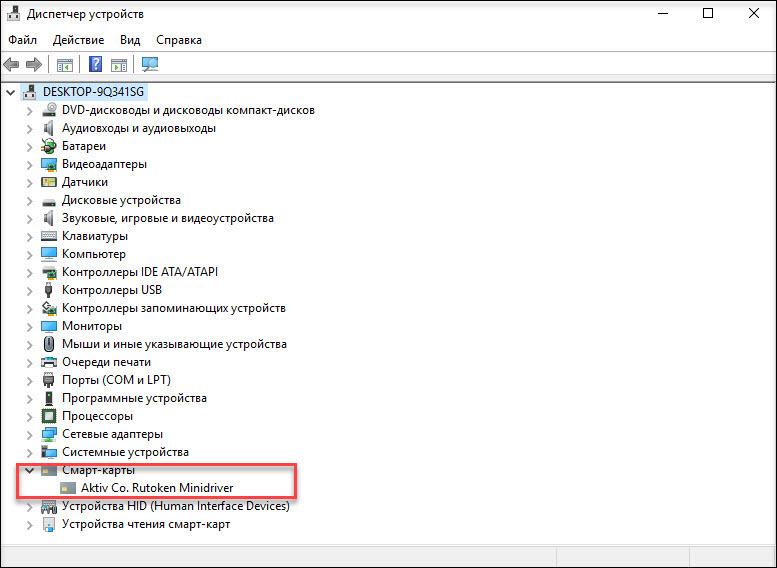

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» — Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств.

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows.

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker.

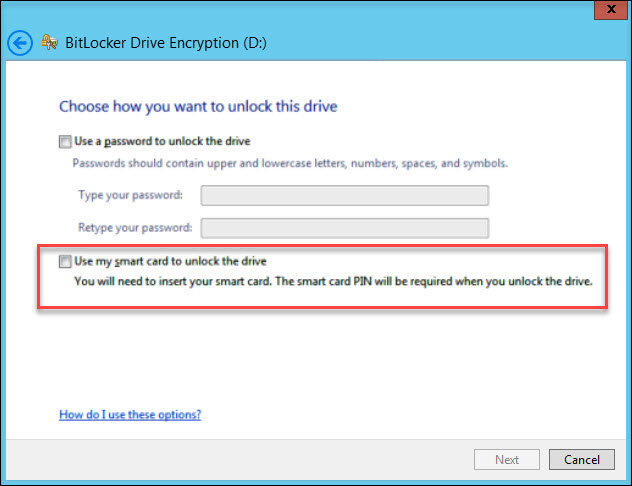

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в первой части нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано здесь.

Теперь установим соответствующий флажок.

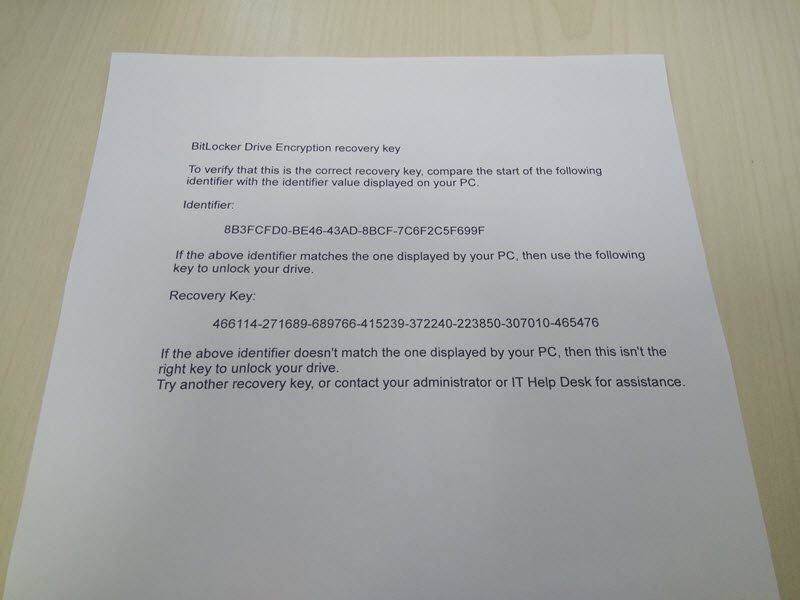

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

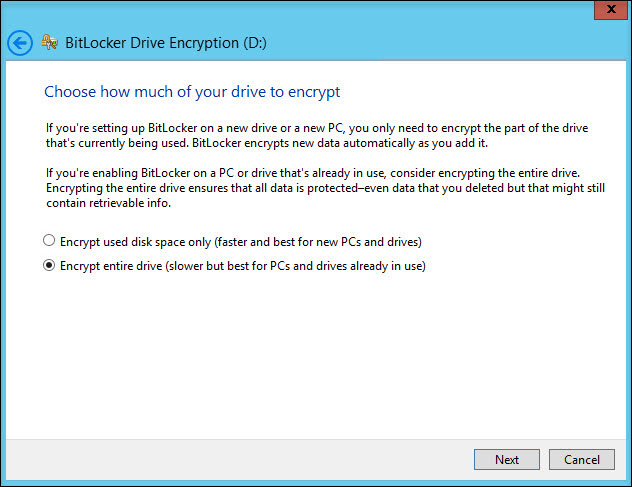

Далее выберем, какой режим шифрования будет использоваться, для дисков, уже содержащих какие-то ценные данные (рекомендуется выбрать второй вариант).

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

При включении шифрования иконка зашифрованного диска изменится.

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье.

Жесткие диски и твердотельные накопители не вечны

Если провести небольшой эксперимент и на длительное время (измеряемое десятками лет) поместить в ограниченное место хранения бумажный носитель (например, книгу) и цифровое запоминающее устройство (жесткий диск или твердотельный накопитель), то с уверенностью можно утверждать, что по прошествии отведенного срока, сравнивая используемые для опыта источники хранения информации, прочитать книгу пользователям гарантированно удастся, в то время как получить данные с дискового носителя, вероятно, будет невозможно.

Подобное возможно не только потому, что обычные накопители могут страдать от аппаратных сбоев. Независимо от того, говорим ли мы о твердотельных накопителях или устаревших механических жестких дисках, каждое из устройств имеет ограниченную способность сохранять данные в неактивном состоянии. Безусловно, подобное утверждение не означает, что пользователи должны держать персональный компьютер постоянно включенным каждый день из-за опасений потерять свои данные. Но и хранить, извлеченный из персонального компьютера, накопитель, заполненный важной информацией, отдельно в выделенном месте (в шкафу, сейфе и т.д.) в течении десятилетий не самая лучшая идея.

Разумеется, современные технологии стремительно развиваются и срок службы запоминающих устройств также в скором времени может быть значительно продлен, а степень зависимости от различных факторов, напрямую влияющих на сохранность пользовательских данных, будет существенно снижена. Но пока подобное решение не найдено, пользователям необходимо учитывать, что информационные накопители и данные, хранящиеся на них, имеют ограниченный срок действия. Даже при огромном желании, пользователи не смогут хранить всю свою востребованную информацию на бумажных носителях. Поэтому осознание ограниченности использования запоминающих устройств и расположенных там данных является первым этапом, предшествующим последующим действиям пользователей.

6. Защита вторая: все свое ношу с собой

Как? Оффлайн-копии архивов данных на внешних флэшках.

Зачем? Защищаемся от всех угроз.

Что? Только меняющиеся данные.

Важно! Флешку запросто можно потерять, а потерянное может найти кто-то другой. Все данные на флэшке должны быть зашифрованы.

Важно! Флешку для резервного копирования категорически нельзя использовать для других целей. Никогда не подключайте ее к другим компьютерам, например, для переноса данных с домашнего ПК.

Данный метод очень прост:

а) Создаем полный архив папки с данными средствами 7-Zip или иного архиватора. При архивировании обязательно выбираем опции шифрования как содержимого, так и имен файлов.

б) Копируем архив на две или более съемных флэшки.

Почему на две? Потому что одна флэшка может внезапно умереть или потеряться как раз в тот момент, когда вам понадобятся данные с нее. Вероятность одновременной утери или смерти двух флэшек, сочетающейся с необходимостью восстановления, настолько мала, что ей можно пренебречь.

Кроме того, одну флэшку можно держать дома в столе или в сейфе, а вторую всегда носить с собой (предохраняемся от пожара, затопления, обыска в ваше отсутствие). Если есть возможность, одну из флэшек стоит хранить за пределами квартиры (например на работе, если политика компании позволяет приносить свои носители, или в шкафу у тещи).

Наконец, можно держать на флэшке не только новый архив, но также и несколько предыдущих его версий. Это позволит вытащить старую копию файла, которая давно уже оказалась затерта в других местах. Например – если редко используемый файл испортился месяц назад, но вы только что это заметили, когда попытались его открыть.

Как часто? С одной стороны, это зависит от ответа на тот же вопрос: сколько вы можете себе позволить потерять? С другой – не следует слишком усердствовать, особенно если вы храните несколько последовательных архивов. Для часто меняемых данных, вероятно, достаточно делать оффлайн-копию раз в неделю, в то время как для архивных данных может хватить и раза в полгода. Для упрощения ситуации можно заранее продумать структуру папок (где какие данные хранятся), чтобы делать отдельные архивы для разных категорий данных.

Примечание для продвинутых. В этом разделе мы создаем полную копию данных. Даже если файл не изменился с предыдущего цикла, он все равно войдет в новую копию, занимая место. Существуют также другие методы бэкапа: дифференциальный (только файлы, изменившиеся со времени последнего полного бэкапа) и инкрементальный (только файлы, изменившиеся со времени последнего полного или инкрементального бэкапа). Они позволяют существенно уменьшить объем резервных копий, но усложняют управление ими и восстановление данных. Обычно они применяются в корпоративных автоматизированных системах. Однако в некоторых ситуациях их вполне можно применять и дома. Если интересно, поисковые системы вам в помощь.

Как защитить пользовательские ресурсы от «Деградации данных» ?

Какие действия необходимо предпринять ответственным пользователям, чтобы избежать потенциального повреждения бит и развития других проблем, связанных со сбоем хранилища? Ответ на данный вопрос в значительной степени можно получить от опытных владельцев персональных компьютеров, которые регулярно проводят качественную и точную диагностику системы и устройств хранения данных.

Во-первых, необходимо обратить внимание на работоспособность жесткого диска, который пользователями активно используется. Одним из способов проверки является задействование технологии самодиагностики жесткого диска «SMART» . Существует достаточное количество сторонних программ, позволяющих определить состояние дискового накопителя. Примером одной из таких программ может служить «AIDA64» . Данная платформа предоставляет пользователю широкий обзор состояния носителя информации. Процесс диагностики жесткого диска с использованием программы «AIDA64» не вызовет у пользователей особых трудностей и представляет собой следующую последовательность действий.

8. Защита четвертая: зеркало вечности

Как? Копирование на внешние DVD-R диски.

Зачем? Баланс между ценой и надежностью хранения объемных данных.

Что? Неизменяемые данные большого объема (например фотографии).

В современном мире носители информации достаточно дешевы. Тем не менее, в ситуациях, когда объемы даже личных данных типа фото- и видеоархивов могут свободно достигать терабайтных размеров, запись на матрицу DVD-R по-прежнему остается вне конкуренции по соотношению цена/объем. Для записи можно использовать бесплатное ПО типа ImgBurn. С учетом того, что многие модели современных системных блоков, равно как и ноутбуки, не поддерживают встроенные DVD-приводы, может потребоваться покупка внешнего с интерфейсом USB. При этом особенно гнаться за скоростью передачи данных незачем: основным ограничением является скорость записи на диск. USB2 вполне достаточно.

Те, кто генерирует такие объемы данных, и без того знают о DVD-R, так что здесь метод приведен только для комплекта.

Важно! DVD-диски неустойчивы к огню и дыму. Следует хранить их в герметично закрываемых емкостях либо индивидуальных пластиковых конвертах. Емкость с центральным шпинделем следует располагать так, чтобы диски стояли вертикально. В противном случае они могут банально слипнуться (особенно если не трогать их несколько лет), а слой носителя окажется поврежденным при их разделении.

1. От чего защищаемся?

- Физические сбои: мертвый жесткий диск или SSD-носитель.

- Логические сбои: случайное удаление или неверная правка, повреждение приложением, сбой файловой системы.

- Вирусы, уничтожающие данные (как классические вандалы, так и современные шифраторы).

- Полная утрата компьютера (пожар, затопление, кража, изъятие полицией и т.п.).

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод — это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM — микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Модуль TPM, как правило, установлен на материнской плате компьютера, однако, приобрести в России компьютер со встроенным модулем TPM весьма затруднительно, так как ввоз устройств без нотификации ФСБ в нашу страну запрещен.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

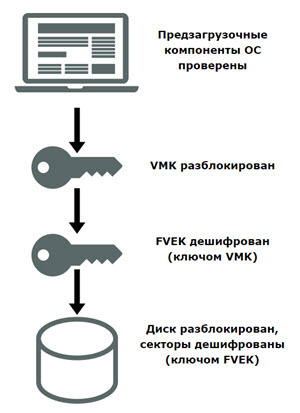

Схема работы BitLocker:

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома — FVEK (full volume encryption key). Им шифруется содержимое каждого сектора. Ключ FVEK хранится в строжайшей секретности.

- FVEK шифруется при помощи ключа VMK (volume master key). Ключ FVEK (зашифрованный ключом VMK) хранится на диске среди метаданных тома. При этом он никогда не должен попадать на диск в расшифрованном виде.

- Сам VMK тоже шифруется. Способ его шифрования выбирает пользователь.

- Ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится на криптографической смарт-карте или токене. Аналогичным образом это происходит и с TPM.

К слову, ключ шифрования системного диска в BitLocker нельзя защитить с помощью смарт-карты или токена. Это связано с тем, что для доступа к смарт-картам и токенам используются библиотеки от вендора, а до загрузки ОС, они, понятное дело, не доступны.

Если нет TPM, то BitLocker предлагает сохранить ключ системного раздела на USB-флешке, а это, конечно, не самая лучшая идея. Если в вашей системе нет TPM, то мы не рекомендуем шифровать системные диски.

И вообще шифрование системного диска является плохой идеей. При правильной настройке все важные данные хранятся отдельно от системных. Это как минимум удобнее с точки зрения их резервного копирования. Плюс шифрование системных файлов снижает производительность системы в целом, а работа незашифрованного системного диска с зашифрованными файлами происходит без потери скорости. - Ключи шифрования других несистемных и съемных дисков можно защитить с помощью смарт-карты или токена, а также TPM.

Если ни модуля TPM ни смарт-карты нет, то вместо SRK для шифрования ключа VMK используется ключ сгенерированный на основе введенного вами пароля.

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей — проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

1. От чего защищаемся?

- Физические сбои: мертвый жесткий диск или SSD-носитель.

- Логические сбои: случайное удаление или неверная правка, повреждение приложением, сбой файловой системы.

- Вирусы, уничтожающие данные (как классические вандалы, так и современные шифраторы).

- Полная утрата компьютера (пожар, затопление, кража, изъятие полицией и т.п.).

Как надёжно защитить файлы на флешке или внешнем винчестере?

Ранее мы рассказали о том, как можно зашифровать винчестер в компьютере для того, чтобы никто не смог получить доступ к хранящимся на нём файлам и программам, даже если им удастся достать его и подключить к другому устройству. Сегодня мы расскажем, как использовать тот же способ шифрования для внешних носителей информации, к примеру, флешек и портативных жёстких дисков.

Как зашифровать внешний накопитель с использованием BitLocker:

1. Подключите флешку или другой накопитель в USB-порту компьютера.

2. Откройте «Панель управления» и перейдите в раздел «Шифрование диска BitLocker».

3. Найдите в этом разделе накопитель, который нужно зашифровать, и нажмите «Включить BitLocker».

4. Откроется диалоговое окно с выбором вариантов шифрования.

5. Следуйте инструкциям и создайте пароль (сложный — с буквами в разных регистрах и цифрами) и сохраните ключ для восстановления доступа. Этот ключ может храниться в аккаунте Microsoft, файле, сохранённом на другой носитель, или в распечатанном виде на бумаге. Имейте в виду, что для восстановления доступа к зашифрованному носителю, если вы забудете пароль, помимо этого ключа также потребуется указать логин и пароль от учётной записи Microsoft.

6. Выберите, какие файлы вы хотите зашифровать — все записанные на носитель или только те, что будут скопированы на него в дальнейшем. Во втором случае будут защищены только новые файлы, но шифровка будет осуществлена быстрее.

7. Выберите способ шифрования: новый, при котором накопитель будет невозможно разблокировать на более ранних версиях Windows или старый, использующийся в Windows 7, 8 и 10.

8. Накопитель будет зашифрован, после чего можно начинать им пользоваться.

Теперь всякий раз, когда вы будете подключать накопитель к компьютеру, будет запрашиваться пароль. Если вы уверены, что вашим компьютером не воспользуется никто, кроме вас, вы можете добавить его в доверенные, указав, чтобы в дальнем пароль для расшифровки данных на нём не запрашивался. В этом случае пароль потребуется только в том случае, если ваш накопитель будет подключен к другому устройству.

Пользоваться накопителем на доверенном компьютере можно точно так же, как если бы он не был зашифрован, ведь вам не нужно будет вводить пароль. При этом накопитель останется защищённым при подключении к другим компьютерам. В любом случае использование BitLocker не повлияет на скорость записи и считывания файлов.

Поменять пароль, установленный на накопитель, можно через раздел «Шифрование диска BitLocker» в «Панели управления».

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

5. Защита первая: никто не забыт и ничто не забыто

Как? Путем фонового запуска программы, создающей зеркальную онлайн-копию на другом диске.

Зачем? Защищаемся от физических и логических сбоев на основном диске.

Важно! Метод не защищает от вирусов и утраты компьютера.

В Интернете можно найти много программ, позволяющих зеркалить данные на втором диске. Задания резервного копирования могут выполняться как вручную, так и автоматически. Здесь, однако, я опишу простейший способ, опирающийся только на встроенные инструменты ОС: команду robocopy и Планировщик заданий.

а) Создаем на диске Е: текстовый файл с расширением .cmd. Записываем в него набор команд robocopy в формате

robocopy D:\РАБОЧАЯ_ПАПКА E:\РЕЗЕРВНАЯ_ПАПКА /xo /e /purge

Команда полностью синхронизирует содержимое рабочей и резервной папки, копируя в резервную папку изменившиеся файлы и удаляя из нее те, что отсутствуют в рабочей. Возможная проблема: из-за разнобоя в кодировках robocopy может не распознать кириллическое имя папки. В этом случае придется называть папку латиницей. На рабочем столе можно сделать ярлык на нее, названный по-русски.

При желании можно усложнить команду, добавив, например, сохранение протокола копирования в файл. Robocopy /? вам в помощь.

б) В Планировщике заданий создаем новое задание, заключающееся в вызове этого cmd-файла. Частота исполнения задания зависит от ответа на вопрос, заданный в предыдущем разделе: сколько именно своей работы вы можете потерять? Однако помните, что если вам потребуется вернуться к старой версии только что измененного файла, при слишком частом копировании она уже может оказаться затертой. Ищите баланс.

Важно! Следует пометить флажок исполнения задания независимо от того, вошли ли вы в данный момент в систему.

Вообще говоря, есть альтернативное решение: указывать параметры robocopy прямо в параметрах задания, обойдясь без cmd-файла. Однако это позволит копировать только одну папку в одном задании, что усложняет управление.

Данный метод можно применять и в том случае, если у вас нет второго жесткого диска, но на существующем достаточно места для создания дополнительного раздела (т.е. C:, D: и E: будут на одном физическом носителе). Однако это не защищает от сбоя самого диска.

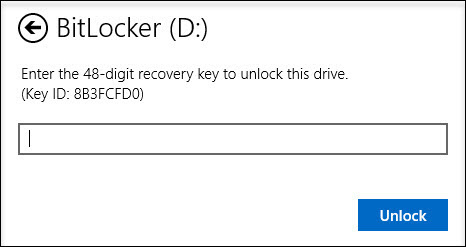

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

- FILE — весь раздел, зашифрованный BitLocker, расшифровывается в файл.

- FUSE — расшифровывается только тот блок, к которому обращается система.

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту DisLocker и скомпилировать ее:

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

- Encrypted-partition— для зашифрованного раздела;

- Decrypted-partition — для расшифрованного раздела.

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

Введем команду для монтирования раздела:

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

10. Краткое резюме

Итак, мы имеем четыре метода резервного копирования и один дополнительной защиты:

- зеркальная копия на другом диске/разделе;

- архив на флэшке;

- архив в облаке;

- зеркальная копия на DVD;

- контроль доступа к файлам Windows Defender.

При этом совершенно не обязательно использовать все имеющиеся способы для защиты каждой категории данных. Например, установочные пакеты программ, которые можно в любой момент скачать из Интернета, защищать вообще не обязательно, или же можно включить для них только зеркалирование. В то же время, возможно, для некоторых категорий важных данных стоит задействовать полный арсенал. Например, хранить множество последовательных архивов – каждый на своей флешке, спрятанной в нескольких разных физических локациях (особо актуально для тех, кто занимается политической деятельностью в России). Решение зависит только от вас.

Да, и не путайте резервное копирование данных с обеспечением отказоустойчивости работы. Хотя в чем-то они пересекаются, в целом это абсолютно разные задачи.

Удачи. Желаю, чтобы вам никогда не пришлось проверять, насколько надежно вы на самом деле себя защитили.

Будь в курсе последних новостей из мира гаджетов и технологий

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) — это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.

Запоминающие устройства в основном используются для хранения востребованной пользователями информации, но ресурс работы накопителей в каждом случае индивидуален. Поэтому, в данном руководстве, мы проанализируем сроки службы, распространенных и часто используемых, носителей информации и выясним, с помощи каких методов можно избежать потери данных.

2. Что потребуется?

- Дополнительный жесткий диск в ПК (очень желательно, чтобы их было минимум два).

- Две или более флэшки достаточного объема (32/64/128 Гб и более). Рекомендуется USB3 (и удостоверьтесь, что это истинная скорость, а не цифирки на интерфейсе к улиточно-медленной памяти, как у самых дешевых моделей).

- привод DVD-RW.

- Подключение к облачному хранилищу типа Google Drive, Microsoft OneDrive или аналогичным.

Читайте также: