Windows server 2016 шифрование диска

Зашифрованный жесткий диск использует быстрое шифрование, которое обеспечивается шифрованием диска BitLocker для повышения безопасности и управления данными.

Путем передачи криптографических операций в оборудование функция "Зашифрованный жесткий диск" повышает производительность BitLocker и снижает потребление ресурсов ЦП и электроэнергии. Благодаря тому, что функция зашифрованных жестких дисков быстро шифрует данные, устройства организации могут расширять развертывания BitLocker с минимальным влиянием на производительность.

Зашифрованные жесткие диски — это новый класс жестких дисков, которые самостоятельно шифруются на уровне оборудования и позволяют полностью шифрование оборудования на диске. Вы можете установить Windows на зашифрованные жесткие диски без дополнительных изменений, начиная с Windows 8 и Windows Server 2012.

Зашифрованные жесткие диски обеспечивают:

- Повышение производительности: оборудование шифрования, интегрированное в контроллер диска, позволяет диску работать с полной скоростью данных без ухудшения производительности.

- Сильная безопасность, основанная на оборудовании: шифрование всегда "на", а ключи шифрования никогда не покидают жесткий диск. Проверка подлинности пользователей выполняется диском, прежде чем он снимет блокировку (независимо от операционной системы).

- Простота использования: шифрование является прозрачным для пользователя, и пользователю не нужно его включить. Зашифрованные жесткие диски легко стираются с помощью ключа шифрования на борту; нет необходимости повторно шифровать данные на диске.

- Более низкая стоимость владения: нет необходимости в новой инфраструктуре для управления ключами шифрования, так как BitLocker использует существующую инфраструктуру для хранения данных восстановления. Устройство работает более эффективно, поскольку процесс шифрования не требует ресурсов процессора.

Зашифрованные жесткие диски поддерживаются в операционной системе с помощью следующих механизмов:

- Идентификация. Операционная система может определить, что диск является типом зашифрованного жесткого диска

- Активация. Утилита управления дисками операционной системы может активировать, создавать и соеди-

- Конфигурация: операционная система может создавать и соеди-

- API: поддержка API для приложений для управления зашифрованными жесткими дисками независимо от шифрования дисков BitLocker (BDE)

- Поддержка BitLocker. Интеграция с помощью bitLocker панель управления обеспечивает бесшовную возможность работы с конечным пользователем BitLocker.

Self-Encrypting жесткие диски и зашифрованные жесткие диски для Windows не являются одним и тем же типом устройства. Зашифрованные жесткие диски для Windows требуют соответствия определенным протоколам TCG, а также соответствия требованиям IEEE 1667; Self-Encrypting жесткие диски не имеют этих требований. Важно подтвердить, что тип устройства является зашифрованным жестким диском для Windows при планировании развертывания.

Если вы поставщик устройств хранения, который ищет дополнительные сведения о том, как реализовать зашифрованный жесткий диск, см. в руководстве по зашифрованным устройствам жесткого диска.

Настраиваем групповую политику для сохранения ключей восстановления BitLocker в AD

Для автоматического сохранения ключей BitLocker в домене вам нужно настроить отдельную групповую политику.

Для одного компьютера может быть несколько паролей восстановления BitLocker (например, для разных съемных носителей).

Если диск компьютера уже зашифрован с помощью BitLocker, вы можете вручную синхронизировать его в AD. Выполните команду:

manage-bde -protectors -get c:

Выполните следующую команду, чтобы сохранить этот ключ восстановления в учетную запись данного компьютера в AD:

manage-bde -protectors -adbackup C: -id

Recovery information was successfully backed up to Active Directory

BackupToAAD-BitLockerKeyProtector -MountPoint $env:SystemDrive -KeyProtectorId ((Get-BitLockerVolume -MountPoint $env:SystemDrive ).KeyProtector | where ).KeyProtectorId

Новые и измененные функции

Сведения об изменениях в BitLocker для Windows, такие как поддержка алгоритма шифрования XTS-AES, см. в разделе BitLocker в теме "Новые возможности Windows 10".

Просмотр и управления ключами восстановления BitLocker в Active Directory

Чтобы управлять ключами восстановления BitLocker из консоли Active Directory Users and Computers (ADUC – dsa.msc), нужно установить специальные инструменты RSAT.

В Windows Server вы можете установить компоненты BitLocker Drive Encryption Administration Utility (содержит BitLocker Drive Encryption Tools и BitLocker Recovery Password Viewer) через Server Manager.

Или можно установить эти компоненты Windows Server с помощью PowerShell:

Install-WindowsFeature RSAT-Feature-Tools-BitLocker-BdeAducExt, RSAT-Feature-Tools-BitLocker-RemoteAdminTool, RSAT-Feature-Tools-BitLocker

Теперь, если открыть свойства любого компьютера в консоли ADUC, вы увидите, что появилась новая вкладка BitLocker Recovery.

Здесь указано, когда создан пароль, Password ID и ключ восстановления BitLocker.

Теперь, если пользователь забыл свой пароль BitLocker, он может сообщить администратору первые 8 символов Recovery Key, которые показываются на экране его компьютера и администратор с помощью функции Action —> Find BitLocker recovery password может найти и сообщить пользователю ключ восстановления компьютера.

По умолчанию, ключи восстановления BitLocker могут просматривать только администраторы домена. В Active Directory вы можете делегировать любой группе пользователей права на просмотр ключа восстановления BitLocker на определенной OU с компьютерами. Для этого нужно делегировать права на просмотр значения атрибута msFVE-RecoveryInformation.

Итак, в этой статье мы показали, как настроить автоматическое резервное копирование ключей восстановления BitLocker в Active Directory и теперь, если пользователь забыл пароль BitLocker, вы сможете получить его и восстановить доступ к данным на устройстве пользователя.

В случае повреждения области жесткого диска с системной информацией BitLocker вы можете попробовать расшифровать данные в соответствии со статьей.

04.01.2019

itpro

Windows 8

комментариев 11

Многие современные жесткие диски (в том числе SSD) поддерживают технологию самошифровния, предназначенную для защиты данных пользователя. Диски с поддержкой шифрования на уровне контроллера называются SED дисками (Self-Encrypting Drives). Алгоритм шифрования с симметричным ключом реализуется аппаратно на уровне контроллера диска. При записи на диск все данные шифруются, а при чтении – расшифровываются, причем абсолютно прозрачно с точки зрения пользователя. Windows 8 и Windows Server 2012 могут использовать аппаратный функционал SED дисков для шифрования данных BitLocker-ом, тем самым разгружая процессор и уменьшая общее энергопотребление системы.

При использовании SED диска с шифрованиеми BitLocker на Windows 7 / 2008, данные на диске по сути шифруются дважды, на уровне ОС шифрование выполняет BitLocker, а затем эти же данные шифруются контроллером диска. Не очень-то эффективно…

В BitLocker на Windows 8 / Windows Server 2012 появилась возможность разгрузить процессор, передав функционал шифрования контроллеру жесткого диска. По различным оценкам, передача функций шифрования BitLocker контролеру SED диска увеличивает производительность системы на 15-29%. Кроме того, при переходе на аппаратное шифрование, увеличивается срок работы устройств от аккумуляторной батареи и срок ее жизни (Как проверить состояние аккумулятора в Windows 8).

При использовании аппаратного шифрования BitLocker увеличивается безопасность системы за счет того, что ключ шифрования более не хранится в памяти компьютера, тем самым память компьютера более не может быть потенциальным вектором атаки

Microsoft определила особый стандарт Microsoft eDrive, описывающий требования к SED дискам для использования вместе с BitLocker. eDrive основан на стандартах спецификаций TCG OPAL и IEEE 1667.

При использовании SED дисков, поддерживающих стандарт eDrive, накопитель выполняет шифрование «на лету», практически полностью исчезает падение производительности системы при работе BitLocker (по сравнению с программным шифрованием BitLocker).

Судя по описаниям Microsoft, задействовать аппаратное шифрование BitLocker на совместимых устройствах не составляет труда. Но, оказалось, перейти на аппаратное шифрование не так просто. Далее покажем, как включить поддержку BitLocker Hardware Encryption на SSD диске, поддерживающим стандарт eDrive.

Для того, чтобы BitLocker мог использовать для шифрования контроллер жесткого диска, окружение должно соответствовать следующим требованиям.

Требования к загрузочной системе:

- BitLocker поддерживает версии TPM 1.2 и 2.0 (и выше). Дополнительно, требуется TPM драйвер, сертифицированный Microsoft

- Система должна быть основана на UEFI 2.3.1 и поддерживать EFI_STORAGE_SECURITY_COMMAND_PROTOCOL

- Компьютер должен загружаться в нативном UEFI режиме (режим совместимости CSM — Compatibility Support Mode должен быть отключен)

Требования к SED SSD диску с данными:

- Диск не должен быть инициализирован

- Шифрование должно быть отключено

В нашей конфигурации мы пытаемся включить аппаратное шифрование BitLocker на SSD диске Samsung SSD 850 Pro (eDrive совместимый SSD). Для управления параметрами SSD диска будем использовать официальную утилиту Samsung для работы с SSD накопителями — Samsung Magician.

По задумке Microsoft, если система удовлетворяет описанным условиям, то при включении BitLocker на SED диске, для шифрования данных автоматически использования функционал контроллера. Однако проблема оказалась в том, что со старыми версиями драйвера Intel Rapid Storage Technology (RST), это не работает. Рабочая версия RST с корректной поддержкой BitLocker – 13.2.

Примечание. Если не обновлять RST драйвер, при попытке включить режим защиты на SSD диске в Samsung Magician, появляется ошибка Failed to perform the operation on the selected disk . А при попытке установить принудительное использование аппаратного шифрования командой:

Enable-BitLocker -MountPoint d: -TPMProtector -HardwareEncryption

Set-BitLockerVolumeInternal : The drive specified does not support hardware-based encryption. (Exception from HRESULT: 0x803100B2)

- diskpart

- list disk

- select disk 1

- clean

Важно. Диск с индексом 1 будет полностью очищен. Убедитесь, что вы указываете индекс вашего SSD диска. В нашем примере Samsung SSD 850 Pro имеет индекс 1.

В дальнейшем данный SED диск можно использовать в качестве загрузочного, установив на него систему. Каждый раз при загрузке такой системы необходимо будет указывать ключ Bitlocker.

Предыдущая статья Следующая статья

Восстановление удаленного загрузочного EFI раздела в Windows 10

Ограниченный доступ к Wi-Fi сети в Windows 10 / 8.1: решаем проблему

Пропала языковая панель в Windows 8. Что делать?

Восстановление данных с поврежденного диска, зашифрованного BitLocker

У меня есть сервер на H77 чипсете, у него последняя версия драйверов для RST 13.1 (7 Series/C216). По Вашему методу не включается аппаратное шифрование. Что здесь можно придумать? Поменять мамку? На какую — Z77, может там посвежее чип? Диск 850Evo.

В моем случае заработала только версия RST 13.2. Возможно нужно почитать доки по мат.карте о поддержке аппаратного шифрования.

Если ничего не найдете, думаю, Вам стоит подобрать мать с поддержкой как минимум этой версии драйвера.

Еще несколько вопросов, если позволите?

1) Перерыл все CLI, команды «Enable-BitLocker -MountPoint d: -TPMProtector -HardwareEncryption» не нашел. Система 2012 R2. Где искать то, может поможет мне с пониманием проблемы?

2) Пока мало знаю про SED диски. Какие варианты применения этих хардварных криптодвижков могут использоваться? Можно ли задействовать их в *nix?

Еще один вопрос. Что делать с чипами не от интел? Они по умолчанию лишены возможности задействовать аппаратное шифрование?

Привет, очень интересная статья. eDrive не снижаетс скорость работы ssd? Вы использовали ssd от samsung, не пробовали шифрование на intel? Они сильно отличаются по настройке?

Конечно, скорость доступа к SSD незначительно снижается, по заверениям производителя, в среднем не более 3-5%. Так что на глаз вы это точно не заметите.

Нет, опыта с Intel у меня не было

Я так и не понял, TPM-модуль должен присутствовать на материнской плате, или можно обойтись без него, ведь аппаратное шифрование диск и так по-сути выполняет?

TPM-модуль нужен для Bitlocker, а встроенное шифрование дисков SED может работать и без него.

Имеется в виду шифрование системного SED диска с функцией eDrive при помощи BitLocker. TPM-модуль вроде как нужен только для хранения ключа, как один из вариантов. При включении разрешения использовать BitLocker без TPM удается аппаратно защифровать не системный раздел SED диска, т.е. функция работает. При попытке зашифровать системный раздел из загруженной системы вылезает окно, как в пункте 6, т.е почему то предлагается программное шифрование. Encrypted Drive в Samsung Magician включен.

Здравствуйте.

А как деактивировать функцию Encrypted Drive на ssd Samsung? Дело в том, что у меня аппаратное шифрование так и не заработало. После её активации в программе Samsung Magician эту функцию деактивировать так же движением ползунка не получится, поскольку его просто нет. И программа с этой проблемой отсылает в Microsoft. А ещё прикольнее в том, что невозможно с включенной фукцией Encrypted Drive выполнить Secure Erase.

В программе Samsung Magician есть раздел PSID Revert он служит для расшифровки.

В этой статье представлен общий обзор BitLocker, включая список требований к системе, а также сведения об устаревших функциях и практическом применении.

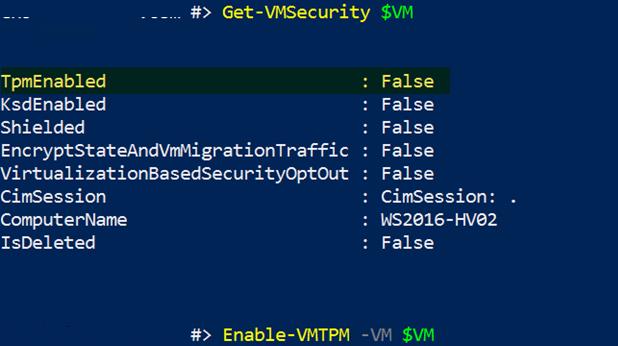

Активация vTPM для поддержки BitLocker на ВМ 2-го поколения

В виртуальных машинах Hyper-V Gen-2 для шифрования дисков с помощью BitLocker необходимо использовать виртуальное устройство — криптопроцессор TPM 2.0 (Trusted Platform Module), которое может использоваться ВМ для шифрования дисков.

В качестве гостевой ОС может выступать Windows Server 2012 R2, Windows Server 2016 или различные дистрибутивы Linux (с поддержкой dm-crypt).

TPM включается индивидуально для каждой ВМ. Проверить, включена ли поддержка vTPM для ВМ, выполните команду PowerShell:

Get-VMSecurity VM01

Чтобы включить vTPM, выполните команду:

Enable-VMTPM -vm VM01

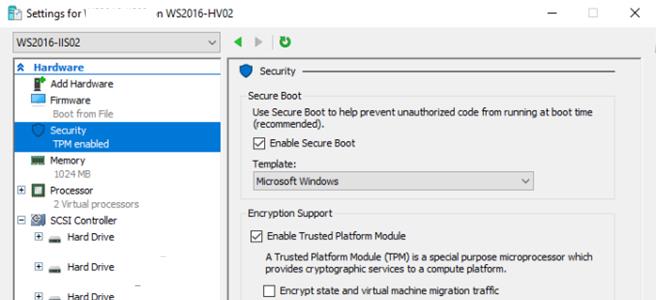

Включить/отключить vTPM можно и с помощью консоли Hyper-V Manager в настройках ВМ в разделе Security(Enable Trusted Platform Module).

Как вы видите, здесь же можно включить использования TPM для шифрования состояния ВМ и трафика миграции/репликации. С помощью PoSh эта функция включается так:

Set-VMSecurity -vm VM01 -EncryptStateAndVmMigrationTraffic $true

После этого в гостевой ОС в разделе Security devices диспетчера устройств появится устройство с именем Trusted Platform Module 2.0. Данное TPM устройство является виртуальным, оно не привязано к хосту Hyper-V и при миграции ВМ на другой хост продолжает функционировать.

После этого можно установить компонент BitLocker

Install-WindowsFeature -Name BitLocker -IncludeAllSubFeature –IncludeManagementTools -Restart

Затем с помощью BitLocker можно зашифровать диск с данными и системный диск.

Требования к системе

Для использования зашифрованных жестких дисков применяются следующие требования к системе:

Для зашифрованного жесткого диска, используемой в качестве диска данных:

- Диск должен быть в неинициализированном состоянии.

- Диск должен быть в неактивном состоянии безопасности.

Для зашифрованного жесткого диска, используемой в качестве диска запуска:

- Диск должен быть в неинициализированном состоянии.

- Диск должен быть в неактивном состоянии безопасности.

- Компьютер должен быть на основе UEFI 2.3.1 и иметь определение EFI_STORAGE_SECURITY_COMMAND_PROTOCOL. (Этот протокол используется для того, чтобы разрешить программам, работающим в среде служб загрузки EFI, отправлять команды протокола безопасности на диск).

- На компьютере должен быть отключен модуль поддержки совместимости (CSM) в UEFI.

- Компьютер всегда должен загрузиться из UEFI.

Для правильной работы все зашифрованные жесткие диски должны быть присоединены к контроллерам без RAID.

Перенастройка зашифрованных жестких дисков

Многие зашифрованные устройства жесткого диска предварительно настроены для использования. Если требуется перенастройка диска, используйте следующую процедуру после удаления всех доступных томов и возвращания диска в единое состояние:

12.05.2017

itpro

Hyper-V, Windows Server 2016

комментария 2

Одним из новшеств версии Hyper-V, представленной в Windows Server 2016, является поддержка шифрования дисков внутри виртуальных машин с помощью BitLocker . Тем самым данные на виртуальных дисках могут быть защищены от администратора хоста Hyper-V, который не сможет получить доступ к информации на vhdx диске, подключив его к другой ВМ. Данная возможность особенно актуальна при размещении ВМ в частном или публичном облаке IaaS.

Шифрование дисков в ВМ с помощью BitLocker можно использовать как само по себе, так и в рамках технологии Shielded VM (поговорим о ней в следующей статье). Возможно шифрование дисков как для первого, так и для второго поколения виртуальных машин Hyper-V. Однако реализуется оно по разному, в первом случае используется Key Storage Drive, во втором – виртуальный модуль Trusted Platform Module (vTPM).

Практическое применение

Данные на потерянном или украденном компьютере уязвимы к несанкционированному доступу в результате программной атаки или передачи жесткого диска на другой компьютер. BitLocker помогает предотвратить несанкционированный доступ к данным, усиливая защиту файлов и системы. Кроме того, BitLocker помогает сделать данные недоступными при выводе из эксплуатации защищенных при помощи этого компонента компьютеров или передаче таких компьютеров другим пользователям.

В средствах удаленного администрирования сервера есть еще два инструмента, с помощью которых можно управлять BitLocker.

Средство просмотра паролей восстановления BitLocker. Средство просмотра паролей восстановления BitLocker позволяет находить и просматривать пароли восстановления для шифрования дисков BitLocker, резервные копии которых созданы в доменных службах Active Directory (AD DS). С помощью этого средства можно восстанавливать данные на диске, зашифрованном с помощью BitLocker. Средство просмотра паролей восстановления BitLocker — дополнение к оснастке "Пользователи и компьютеры Active Directory" для консоли управления (MMC). С помощью этого средства можно изучить диалоговое окно Свойства объекта-компьютера, чтобы просмотреть соответствующие пароли восстановления BitLocker. Кроме того, вы можете щелкнуть контейнер домена правой кнопкой мыши, а затем искать пароль восстановления BitLocker на всех доменах в лесу Active Directory. Просматривать пароли восстановления может администратор домена или пользователь, которому этот администратор делегировал соответствующие разрешения.

Средства шифрования диска BitLocker. В средства шифрования диска BitLocker входят программы командной строки manage-bde и repair-bde, а также командлеты Windows PowerShell для BitLocker. Как manage-bde, так и командлеты для BitLocker позволяют решить любую задачу, выполнимую с помощью панели управления BitLocker. Кроме того, они подойдут для автоматического развертывания и других сценариев, в которых применяются сценарии. Программа командной строки repair-bde предназначена для аварийного восстановления в тех случаях, когда защищенный с помощью BitLocker диск не удается разблокировать обычным способом или с помощью агента восстановления.

Зашифрованная архитектура жесткого диска

Зашифрованные жесткие диски используют два ключа шифрования на устройстве для управления блокировкой и разблокировки данных на диске. Это ключ шифрования данных (DEK) и ключ проверки подлинности (AK).

Ключ шифрования данных — это ключ, используемый для шифрования всех данных на диске. Диск создает deK и никогда не покидает устройство. Он хранится в зашифрованном формате в случайном расположении на диске. Если deK изменен или стерт, данные, зашифрованные с помощью DEK, невозвратны.

Ключ проверки подлинности — это ключ, используемый для разблокировки данных на диске. Хаш ключа хранится на диске и требует подтверждения для расшифровки DEK.

Когда компьютер с зашифрованным жестким диском находится в отключенном состоянии, диск блокируется автоматически. Как компьютер работает, устройство остается в заблокированном состоянии и разблокировано только после расшифровки ключа проверки подлинности ключ шифрования данных. После расшифровки ключа проверки подлинности ключ шифрования данных на устройстве могут происходить операции с чтением.

При записи данных на диск он передается через механизм шифрования до завершения операции записи. Кроме того, для считывания данных с диска требуется, чтобы механизм шифрования расшифровыл данные перед передачей этих данных пользователю. В случае необходимости изменения или стирки deK данные на диске не должны повторно шифроваться. Необходимо создать новый ключ проверки подлинности, который будет повторно шифровать DEK. После завершения, DEK теперь можно разблокировать с помощью нового АК и читать-записи в том можно продолжить.

Системные требования

Требования BitLocker к аппаратному обеспечению

Чтобы компонент BitLocker мог использовать проверку целостности системы, которая выполняется с помощью доверенного платформенного модуля (TPM), на компьютере должен быть установлен TPM 1.2 или более поздней версии. Если на вашем компьютере не установлен доверенный платформенный модуль, то для включения BitLocker необходимо сохранить ключ запуска на съемном устройстве, например USB-устройстве флэш-памяти.

На компьютере с TPM также должно быть встроенное ПО BIOS или UEFI, отвечающее стандартам организации TCG. Встроенное ПО BIOS или UEFI устанавливает цепочку сертификатов перед запуском операционной системы и должно предусматривать поддержку метода SRTM (Static Root of Trust Measurement), описанного в спецификации TCG. Для компьютера без TPM не требуется встроенное ПО, отвечающее стандартам организации TCG.

Встроенное ПО BIOS или UEFI системы (для компьютеров с TPM и без него) должно поддерживать класс запоминающих устройств для USB, а также считывание небольших файлов с USB-устройства флэш-памяти в среде до запуска операционной системы.

Начиная с Windows 7 можно шифровать диск ОС без TPM и USB-накопителя. Эта процедура описана в статье Совет дня: Bitlocker без TPM или USB.

TPM 2.0 не поддерживается в устаревших режимах и режимах CSM BIOS. Устройства с TPM 2.0 должны иметь режим BIOS, настроенный только как "Встроенный UEFI". Параметры модуля поддержки устаревших версий и совместимости (CSM) должны быть отключены. Для обеспечения безопасности включите функцию безопасной загрузки.

Установленная операционная система на оборудовании в устаревшем режиме остановит загрузку ОС при смене режима BIOS на UEFI. Используйте средство MBR2GPT перед изменением режима BIOS, который подготовит ОС и диск к поддержке UEFI.

Жесткий диск должен быть разбит как минимум на два диска.

- Диск операционной системы (или загрузочный диск), который содержит операционную систему и ее вспомогательные файлы. Он должен быть отформатирован с использованием файловой системы NTFS.

- Системный диск, который содержит файлы, необходимые для загрузки Windows после того, как встроенное ПО подготовит системное оборудование. На этом диске не включается BitLocker. Чтобы работал компонент BitLocker, системный диск не должен быть диском операционной системы. Кроме того, он должен быть отформатирован с использованием файловой системы FAT32 на компьютерах с UEFI (или с использованием файловой системы NTFS на компьютерах с BIOS). Рекомендуемый размер системного диска — около 350 МБ. После включения BitLocker должно остаться примерно 250 МБ свободного дискового пространства.

Раздел, который подвергается шифрованию, не может быть помечен как активный раздел (это относится к операционной системе, фиксированным данным и съемным дискам с данными).

При установке Windows на новом компьютере автоматически создадутся разделы, необходимые для BitLocker.

При установке необязательного компонента BitLocker на сервере вам также потребуется установить компонент Enhanced Storage, который используется для поддержки аппаратно зашифрованных дисков.

Настройка шифрования на основе оборудования с помощью групповая политика

Существует три связанных групповая политика, которые помогают управлять тем, как BitLocker использует аппаратное шифрование и какие алгоритмы шифрования использовать. Если эти параметры не настроены или отключены в системах, оснащенных зашифрованными дисками, BitLocker использует шифрование на основе программного обеспечения:

Технический обзор

Быстрое шифрование в BitLocker непосредственно решает потребности предприятий в области безопасности, предлагая при этом значительно улучшенную производительность. В версиях Windows более ранних Windows Server 2012, BitLocker требовал двухшагового процесса для выполнения запросов на чтение и написание. В Windows Server 2012, Windows 8 или позже зашифрованные жесткие диски разгружают криптографические операции с контроллером диска для повышения эффективности. Когда операционная система определяет зашифрованный жесткий диск, он активирует режим безопасности. Эта активация позволяет контроллеру диска создавать клавишу мультимедиа для каждого тома, который создает хост-компьютер. Этот ключ мультимедиа, который никогда не подвергается воздействию за пределами диска, используется для быстрого шифрования или расшифровки всех byte данных, отосланных или полученных с диска.

Настройка зашифрованных жестких дисков в качестве дисков запуска

Конфигурация зашифрованных жестких дисков в качестве дисков запуска делается с помощью тех же методов, что и стандартные жесткие диски. Эти методы включают в себя:

- Развертывание из мультимедиа. Настройка зашифрованных жестких дисков происходит автоматически в процессе установки.

- Развертывание из сети. Этот метод развертывания включает загрузку среды Windows pe и использование средств визуализации для применения Windows изображения из сетевой доли. С помощью этого метода дополнительный служба хранилища дополнительный компонент должен быть включен в Windows PE. Этот компонент можно включить с помощью диспетчер сервера, Windows PowerShell или средства командной строки DISM. Если этого компонента нет, конфигурация зашифрованных жестких дисков не будет работать.

- Развертывание с сервера. Этот метод развертывания включает загрузку PXE клиента с зашифрованными жесткими дисками. Конфигурация зашифрованных жестких дисков происходит автоматически в этой среде, когда компонент Enhanced служба хранилища добавляется в загрузочный образ PXE. Во время развертывания параметр TCGSecurityActivationDisabled в unattend.xml управляет поведением шифрования зашифрованных жестких дисков.

- Дублирование диска. Этот метод развертывания включает использование ранее настроенных средств дублирования устройств и дисков для применения Windows к зашифрованному жесткому диску. Диски должны быть разделяться с Windows 8 или Windows Server 2012 для работы этой конфигурации. Изображения, сделанные с помощью дубликатов дисков, не будут работать.

Обзор BitLocker

Шифрование диска BitLocker — это функция защиты данных, которая интегрируется в операционную систему и предотвращает угрозы хищения данных или раскрытия информации на потерянных, украденных или неправильно выведенных из эксплуатации компьютерах.

BitLocker обеспечивает максимальную защиту при использовании с доверенным платформенным модулем (TPM) версии 1.2 или выше. Доверенный платформенный модуль — это аппаратный компонент, который производители устанавливают на многих новых компьютерах. Совместно с BitLocker он обеспечивает защиту данных пользователей и предотвращает несанкционированный доступ к компьютеру, пока система находится вне сети.

На компьютерах без доверенного платформенного модуля версии 1.2 или более поздней все равно можно зашифровать диск операционной системы Windows с помощью BitLocker. Но при такой реализации пользователь должен вставить USB-накопитель с ключом запуска, чтобы запустить компьютер или вывести его из режима гибернации. В Windows 8 и более поздних версий вы можете с помощью пароля защитить том операционной системы на компьютере без доверенного платформенного модуля. Ни один из этих вариантов не обеспечивает проверку целостности системы перед запуском, которая возможна при использовании BitLocker вместе с доверенным платформенным модулем.

В дополнение к возможностям доверенного платформенного модуля компонент BitLocker позволяет блокировать обычный процесс запуска до тех пор, пока пользователь не введет ПИН-код или не вставит съемное устройство (например, USB-накопитель) с ключом запуска. Эти дополнительные меры безопасности обеспечивают многофакторную проверку подлинности и предотвращают запуск компьютера или его выведение из режима гибернации, если не указан правильный ПИН-код или не предоставлен ключ запуска.

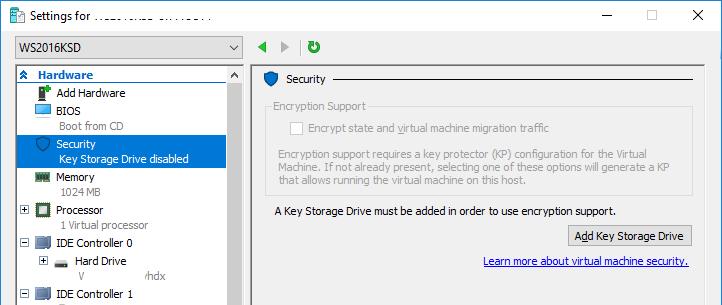

Использование BitLocker на ВМ Hyper-V первого поколения

Для виртуальных машин Gen1, которые по разным причинам не могут быть мигрированы на Gen2 (например, для гостевых ОС, которые не поддерживают UEFI), Microsoft разработала функцию Key Storage Drive (KSD). KSD по сути представляет собой виртуальный аналог USB флешки на которой хранятся ключи шифрования BitLocker. Для включения KSD, выключите ВМ, поскольку предполагается добавление IDE устройства и в разделе Security настроек ВМ нажмите кнопку Add Key Storage Drive.

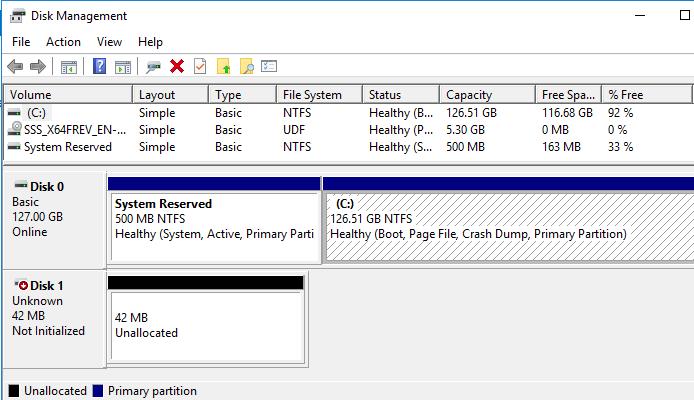

Включите ВМ, откройте консоль управления дисками (Disk Management) и убедитесь, что появился новый диск размером 42 Мб.

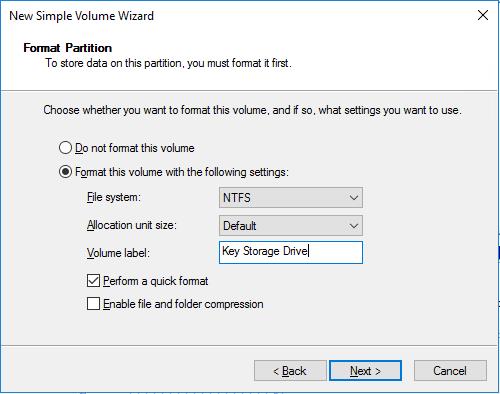

Инициализируйте и отформатируйте данный диск в NTFS с помощью консоли Disk Management или Diskpart.

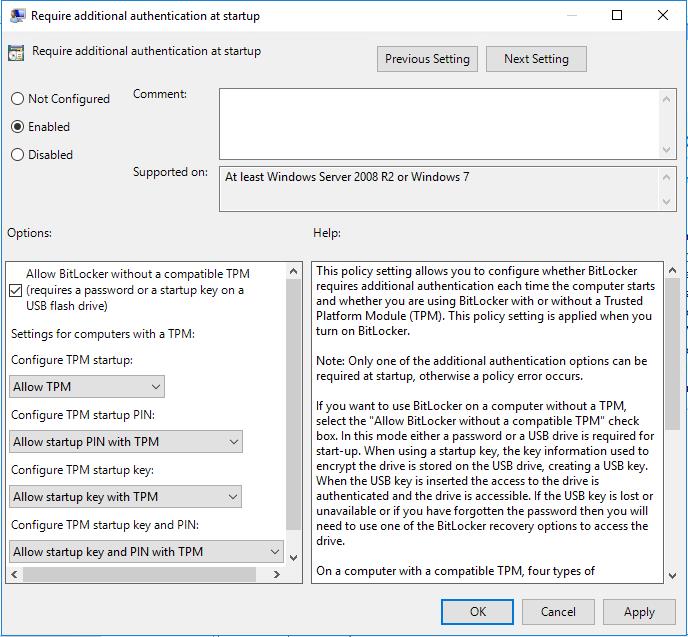

Т.к. по умлочанию BitLocker требует наличия чипа TPM, нужно с помощью групповой политики включить возможнсть шифрования BitLocker без наличия чипа TPM. Для этого откройте редактор локальной групповой политики (gpedit.msc) и перейдите в раздел Computer Configuration->Administrative Templates->Windows Components -> BitLocker Drive Encryption. Включите политику Require Additional Authentication At Startup со следующими настройками:

- Allow BitLocker without a compatible TPM (requires a password or a startup key on a USB flash drive) = Включить

- Configure TPM startup: Allow TPM

- Configure TPM startup PIN: Allow startup PIN with TPM

- Configure TPM startup key: Allow startup key with TPM

- Configure TPM startup key and PIN: Allow startup key and PIN with TPM

Осталось установить компонент BitLocker в гостевой ОС:

Install-WindowsFeature BitLocker -IncludeAllSubFeature -IncludeManagementTools -Restart

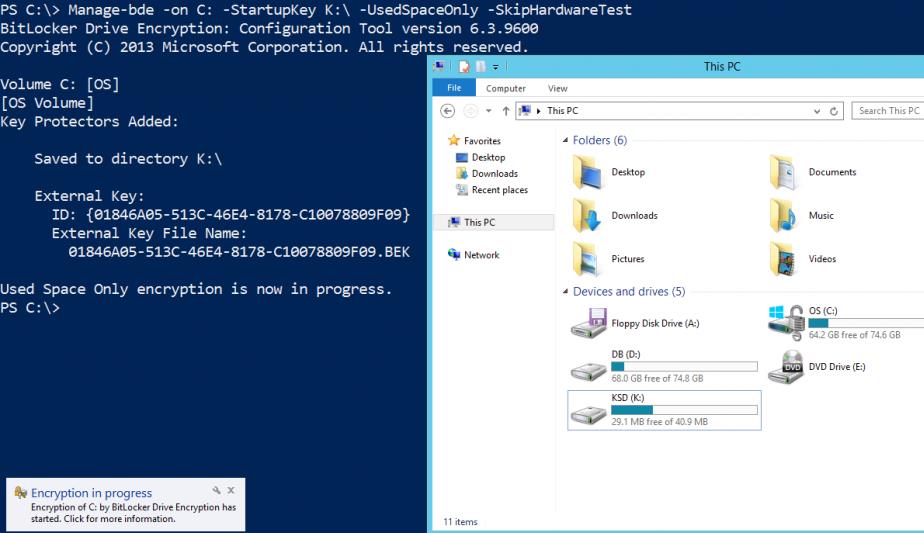

Зашифруем диск C: (диск K: в данном случае – адрес диска Key Storage Drive):

Enable-BitLocker C: -StartupKeyProtector -StartupKeyPath K:

Manage-bde -on C: -StartupKey K:\ -UsedSpaceOnly -SkipHardwareTest

Можно зашифровать и другие разделы:

Enable-BitLocker E: -StartupKeyProtector -StartupKeyPath K: -UsedSpaceOnly

Важно. После включения шифрования тома с помощью BitLocker, не удаляете Key Storage Drive в настройках ВМ, т.к. вы не сможете загрузить ОС или получить доступ к данным на vhdx диске.

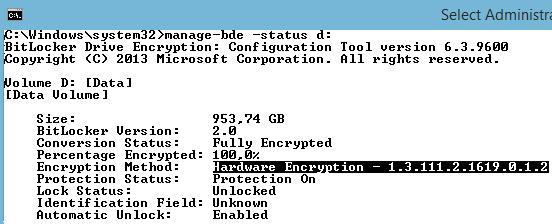

Текущий статус процесса шифрования диска можно получить с помощью команды:

Предыдущая статья Следующая статья

Настройка Storage Spaces Direct (S2D) в Windows Server 2016

Не удалось найти лицензионное соглашение — oшибка установки Windows

Настройка Hyper-V Live Migration без кластера

Особенности использования дифференциальных дисков в Hyper-V

есть опыт использовния битлокера в продакшене?

как проседает перфоманс?

Мне нужно зашифровать ВМ с базами 1С. есть ВМки где базы файловые так и на MS SQL.

С файловыми все понятно — включаем битлокер на диске с базой.

А как с MS SQL — включать только на диске с базой или на диск с логами тоже?

Нет, пока не возникало такой задачи — все заказчики внутренние, смысла шифровать дискаи нет.

Тут наверно только опытным путем что-то можно узнать, все очень зависит от текущих нагрузок и производительности дисковой подсистемы.

18.03.2021

itpro

Active Directory, Windows 10, Windows Server 2016, Групповые политики

комментариев 10

Вы можете использовать Active Directory для безопасного хранения резервных копий ключей (паролей) восстановления BitLocker с клиентских компьютеров. Это очень удобно, если в вашей сети множество пользователей, которые используют BitLocker для шифрования данных. Вы можете настроить групповые политики в домене так, чтобы при шифровании любого диска с помощью BitLocker компьютер обязательно сохранял ключ восстановления в учетную запись компьютера в AD (по аналогии с хранением пароля локального администратора компьютера, генерируемого через LAPS).

Чтобы настроить хранение ключей BitLocker в Active Directory, ваша инфраструктура должна соответствовать следующим требованиям:

-

Клиентские компьютеры с Windows 10 или Windows 8.1 с редакциями Pro и Enterprise;

Читайте также: