Veracrypt не могу зашифровать весь диск windows 10

Это четвертая из пяти статей в нашем блоге посвященная VeraCrypt, в ней подробно разбирается и дана пошаговая инструкция, как с помощью VeraCrypt зашифровать системный раздел или диск целиком, с установленной операционной системой Windows.

Если Вы ищите как зашифровать не системный жесткий диск, зашифровать отдельные файлы или USB-флэшку целиком, а также хотите узнать больше о VeraCrypt, обратите внимание на эти ссылки:

Данное шифрование является самым безопасным так как абсолютно все файлы, включая любые временные файлы, файл гибернации (спящий режим), файл подкачки и другие всегда зашифрованы (даже в случае непредвиденного отключения питания). Журнал операционной системы и реестр в которых хранятся множество важных данных будут зашифрованы в том числе.

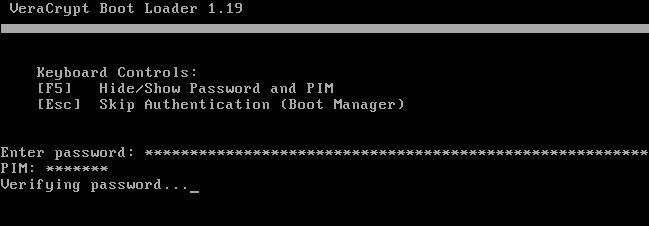

Шифрование системы работает благодаря аутентификации перед загрузкой системы. Прежде чем ваша Windows начнет загружаться, вам придется ввести пароль с помощью которого расшифровывается системный раздел диска содержащий все файлы операционной системы.

Этот функционал реализован с помощью загрузчика VeraCrypt который заменяет стандартный системный загрузчик. Загрузить систему в случае повреждения загрузочного сектора жесткого диска, а значит и самого загрузчика можно с помощью VeraCrypt Rescue Disk.

Обратите внимание, шифрование системного раздела происходит на лету во время работы операционной системы. Пока идет процесс Вы можете пользоваться компьютером в обычном режиме. Вышесказанное справедливо и для расшифровки.

Список операционных систем для которых поддерживается шифрование системного диска:

- Windows 10

- Windows 8 and 8.1

- Windows 7

- Windows Vista (SP1 or later)

- Windows XP

- Windows Server 2012

- Windows Server 2008 and Windows Server 2008 R2 (64-bit)

- Windows Server 2003

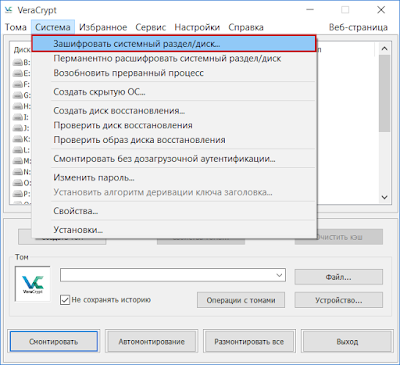

Шаг 1 — Шифрование системного раздела

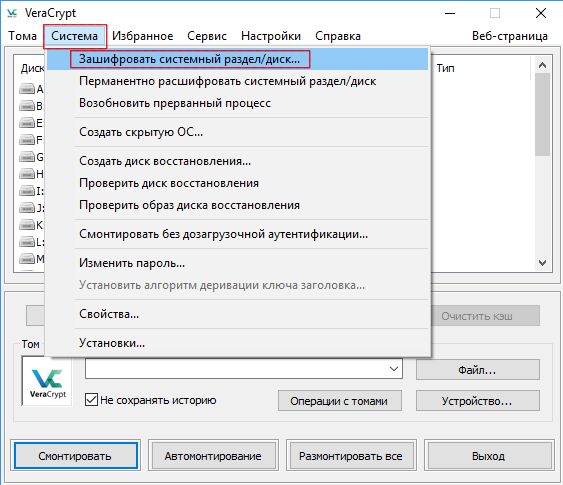

Запустите VeraCrypt, в главном окне программы перейдите на вкладку System (Система) и выберите первый пункт меню Encrypt system partition/drive (Зашифровать системный раздел/диск).

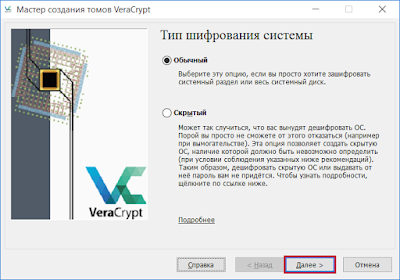

Шаг 2 – Выбор типа шифрования

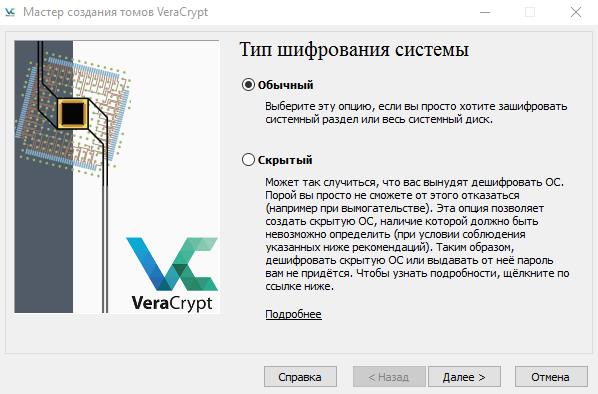

Оставьте установленный по умолчанию тип Normal (Обычный) если Вы хотите создать скрытый раздел или скрытую ОС, то обратите внимание на пятую статью посвященную дополнительным возможностям VeraCrypt. Нажмите Next (Далее)

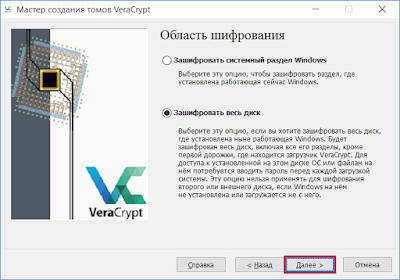

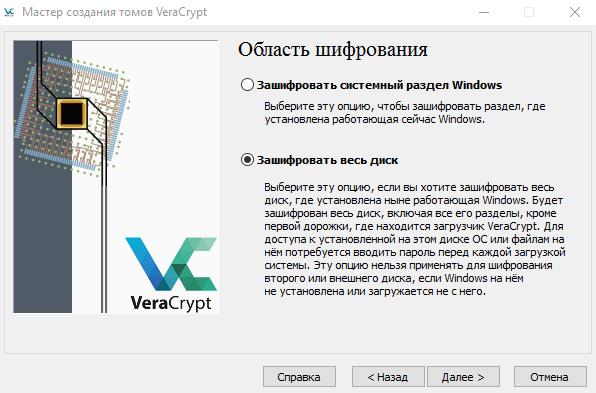

Шаг 3 – Область шифрования

В нашем случае нет принципиального значения шифровать весь диск целиком или только системный раздел, так как у нас всего один раздел на диске занимающий всё свободное место. Вполне возможно, что ваш физический диск разбит на несколько разделов, например C: и D:. Если это так и Вы хотите зашифровать оба раздела, выбирайте Encrypt the whole drive ( Зашифровать весь диск).

Обратите внимание если у Вас установлено несколько физических дисков, Вам придется зашифровать каждый из них по отдельности. Диск с системным разделом с помощью этой инструкцией. Как зашифровать диск с данными написано здесь.

Выберите, хотите Вы зашифровать весь диск или только системный раздел и нажмите кнопку Next (Далее).

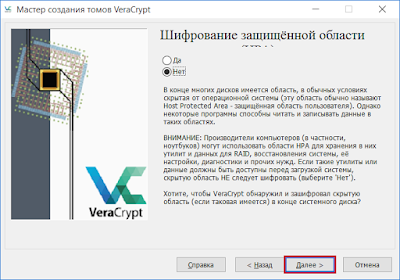

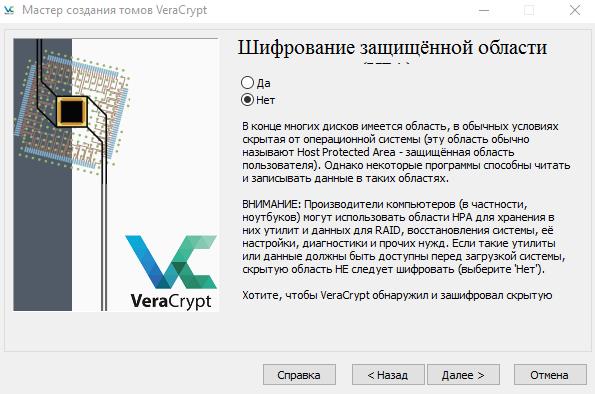

Шаг 4 – Шифрование скрытых разделов

Выберите Yes (Да) если на вашем устройстве есть скрытые разделы с утилитами производителя компьютера, и Вы хотите зашифровать их, обычно в этом нет необходимости.

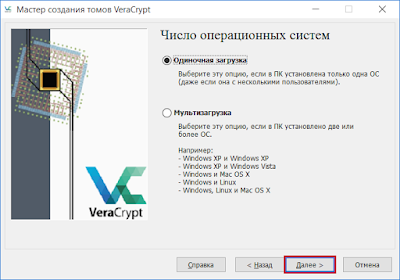

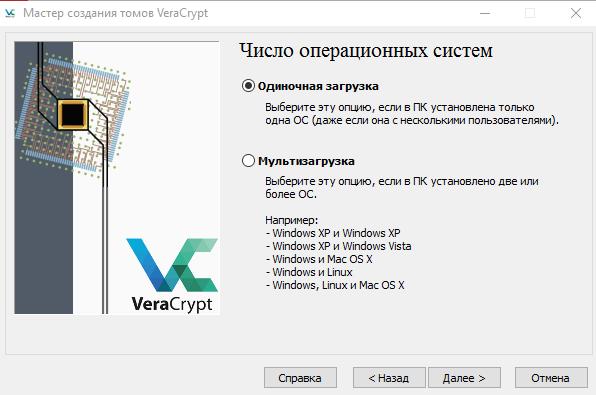

Шаг 5 – Число операционных систем

Мы не будем разбирать случай, когда на компьютере установлено сразу несколько операционных систем. Выберите Single boot (Одиночная загрузка) и нажмите кнопку Next (Далее).

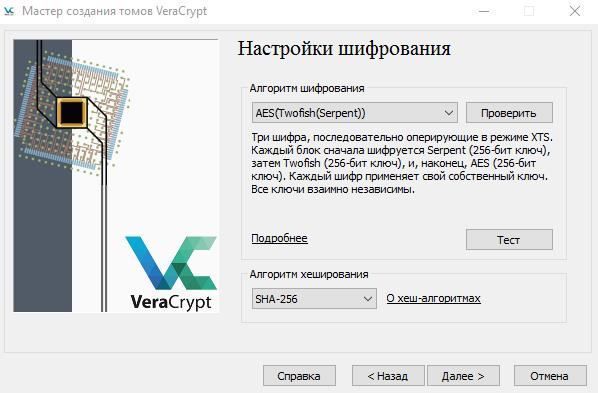

Шаг 6 – Настройки шифрования

Выбор алгоритмов шифрования и хеширования, если Вы не уверены, что выбрать, оставьте значения AES и SHA-512 по умолчанию как наиболее сильный вариант.

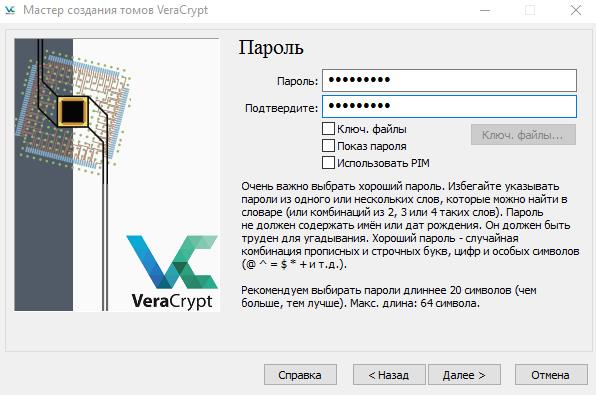

Шаг 7 – Пароль

Это важный шаг, здесь необходимо создать надежный пароль который будет использоваться для доступа к зашифрованной системе. Рекомендуем внимательно ознакомиться с рекомендациями разработчиков в окне мастера создания томов о том, как выбрать хороший пароль.

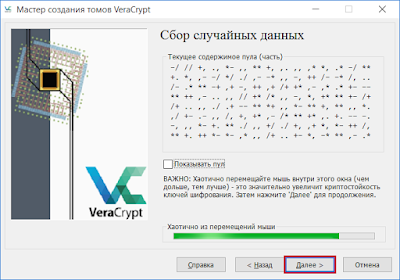

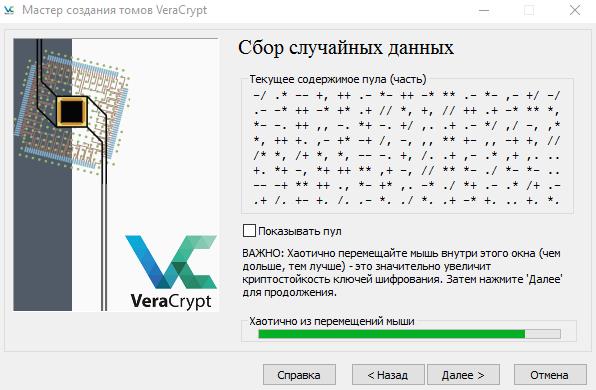

Шаг 8 – Cбор случайных данных

Этот шаг необходим для формирования ключа шифрования на основе пароля, введённого ранее, чем дольше Вы будете двигать мышью, тем надежнее будут полученные ключи. Хаотично двигайте мышью как минимум до тех пор, пока индикатор не станет зеленым, затем нажмите Next (Далее).

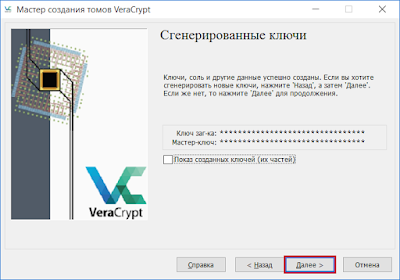

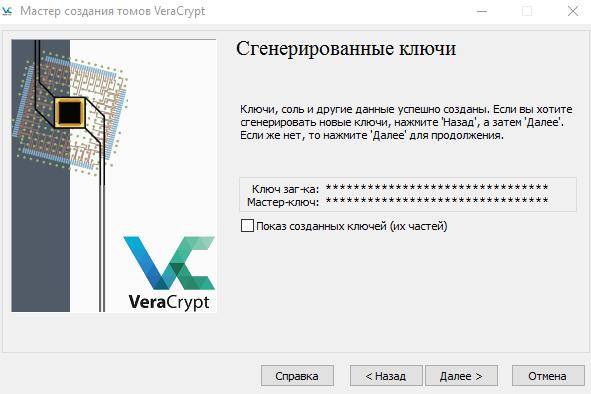

Шаг 9 — Cгенерированные ключи

Этот шаг информирует о том, что ключи шифрования, привязка (соль) и другие параметры успешно созданы. Это информационный шаг, нажмите Next (Далее).

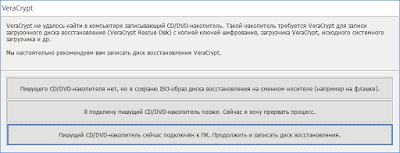

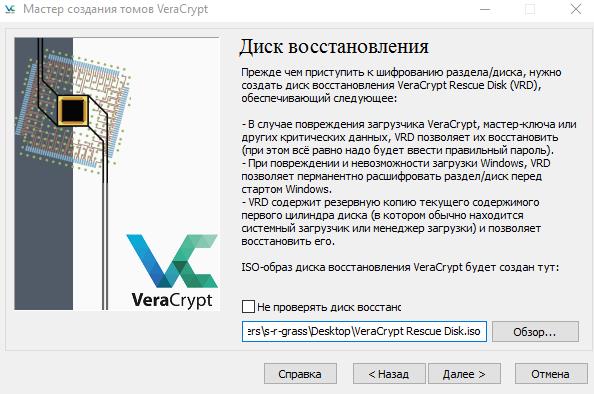

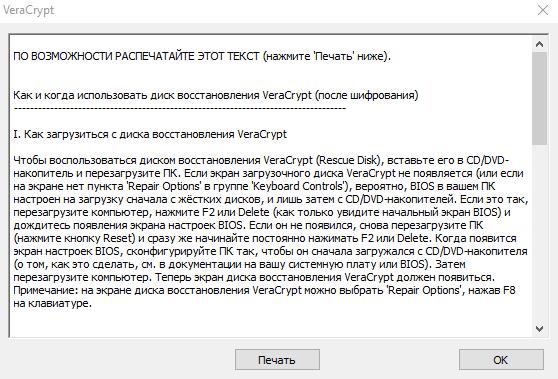

Шаг 10 – Диск восстановления

Укажите путь где будет сохранен ISO образ диска восстановления (rescue disk) этот образ может вам понадобиться в случае повреждения загрузчика VeraCrypt, при этом Вам все равно понадобиться ввести верный пароль.

Сохраните образ диска восстановления на сменный носитель (например флешку) или запишите его на оптический диск (рекомендуем) и нажмите Next (Далее).

Шаг 11 — Диск восстановления создан

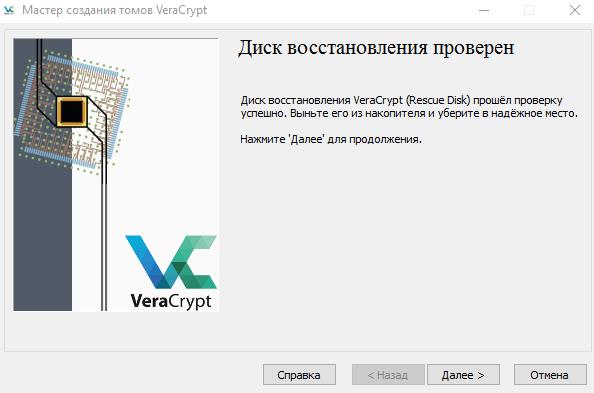

Обратите внимание! Для каждого зашифрованного системного раздела необходим свой диск восстановления. Обязательно создайте его и храните на съемном носителе. Не храните диск восстановления на этом же зашифрованном системном диске.

Только диск восстановления может помочь вам расшифровать данные в случае технических сбоев и аппаратных проблем.

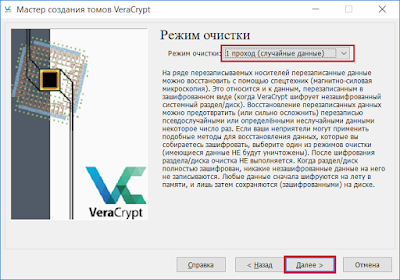

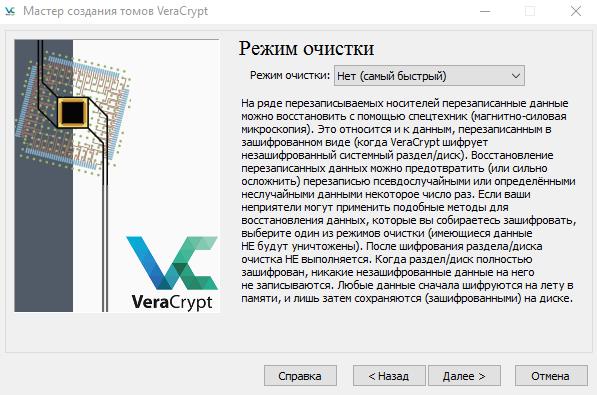

Шаг 12 – Очистка свободного места

Очистка свободного места позволяет безвозвратно удалить ранее удаленные данные с диска, которые возможно восстановить с помощью специальных техник (особенно актуально для традиционных магнитных жестких дисков).

Если Вы шифруете SSD накопитель, выберите 1 или 3 прохода, для магнитных дисков рекомендуем 7 или 35 проходов.

Учтите, что эта операция отразиться на общем времени шифрования диска, по этой причине откажитесь от неё в случае если ваш диск не содержал важные удаленные данные раньше.

Не выбирайте 7 или 35 проходов для SSD накопителей, магнитно-силовая микроскопия не работает в случае с SSD, вполне достаточно 1 прохода.

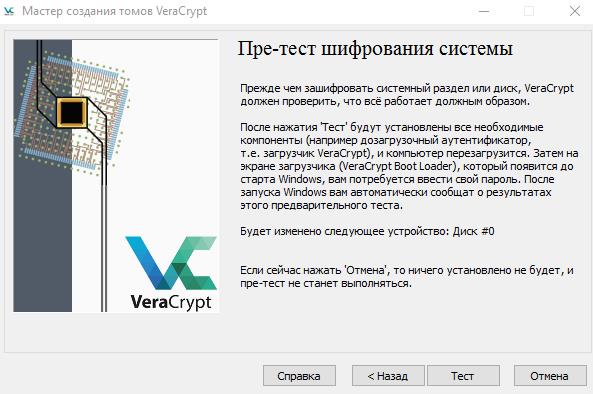

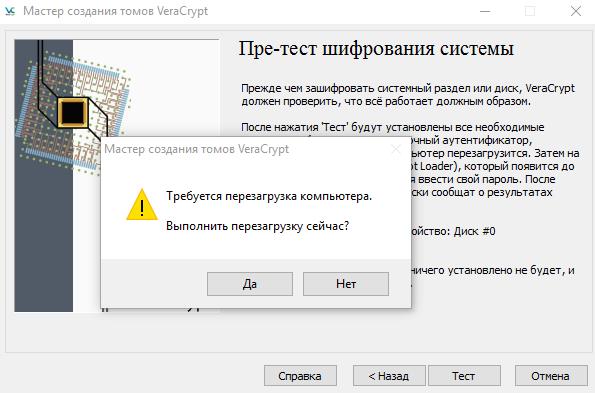

Шаг 13 – Тест шифрования системы

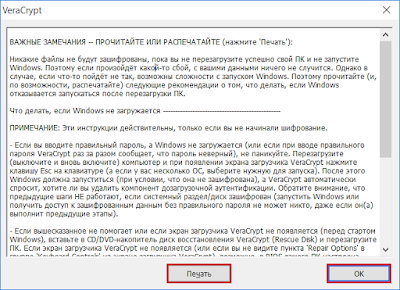

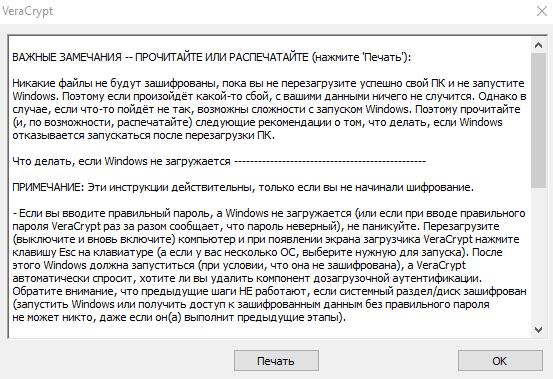

Шан 14 – Что делать если Windows не загружается

Ознакомьтесь, а лучше распечатайте рекомендации на случай, что делать если Windows не загрузится после перезагрузки (такое случается).

Шаг 15 – Перезагрузка

Перезагрузите компьютер

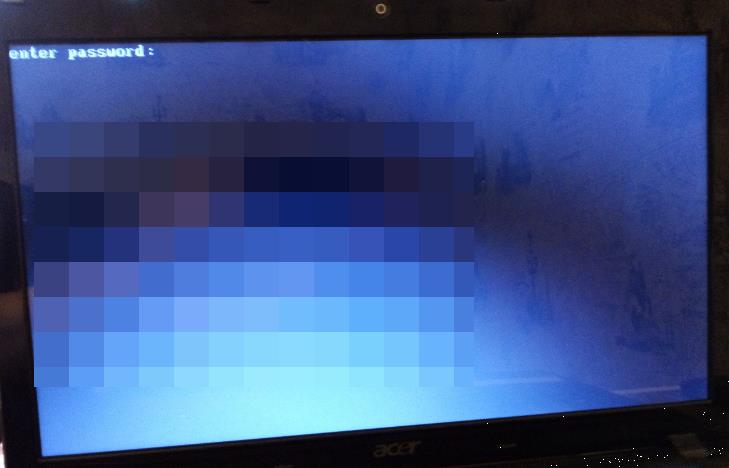

Шаг 16 – Ввод пароля при загрузке

После перезагрузки и перед началам загрузки операционной системы Вы увидите интерфейс загрузчика VeraCrypt и запрос на ввод пароля. Укажите пароль который вводили на Шаге 7.

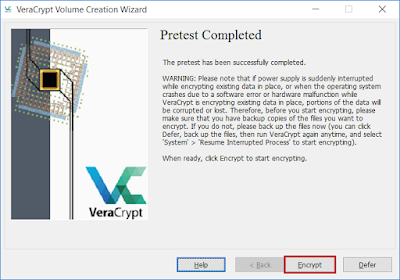

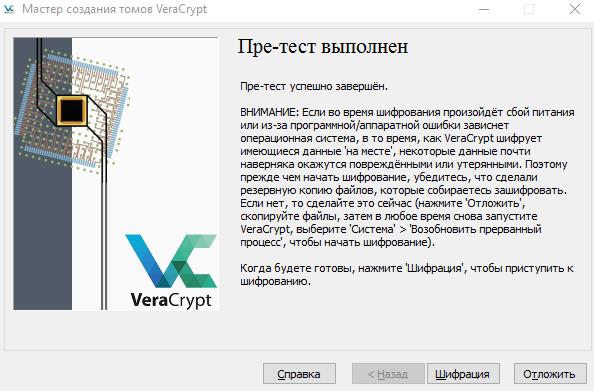

Шаг 17 – Тест завершен

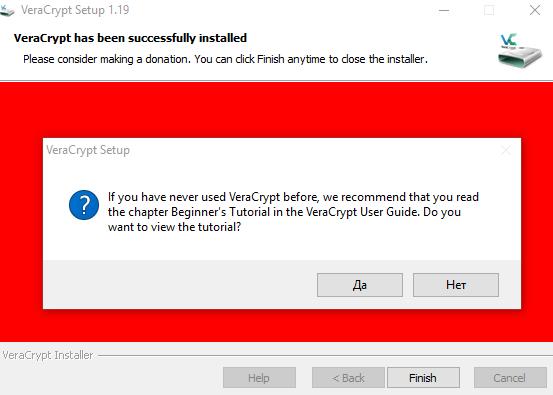

Если Ваш Windows загрузился, и Вы увидели данное окно значит Тест успешно завершен, нажмите Encrypt для начала шифрования.

Ознакомьтесь с инструкцией как загрузить диск восстановления (к сожалению данная часть интерфейса программы не переведена на русский язык).

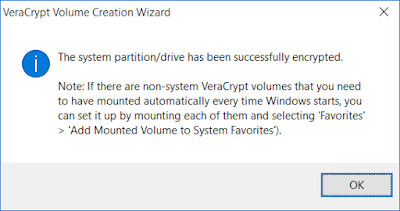

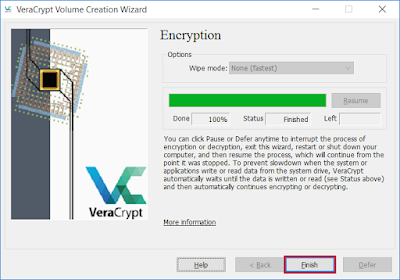

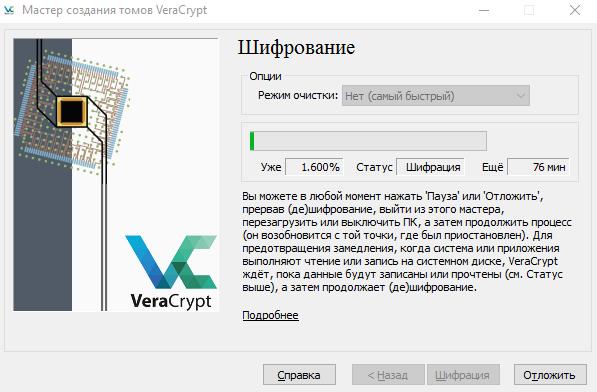

Шаг 18 — Шифрование

Нажмите Finish.

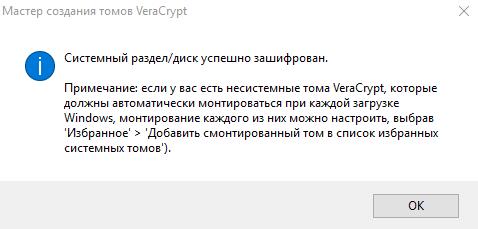

Поздравляем, все ваши файлы и файлы операционной системы теперь зашифрованы и будут расшифровываться на лету при обращении к ним.

Все расшифрованные данные хранятся в оперативной памяти. VeraCrypt никогда не записывает их на диск в расшифрованном виде.

Постскриптум

Надеемся, наша статься оказалась полезной, и Вы надежно зашифровали свои данные, но не забудьте позаботиться о безопасности связи – попробуйте наш анонимный VPN, сегодня на специальных условиях c промо кодом VeraCrypt.

Инструкция по шифрованию всего жесткого диска в ОС Windows 10 при помощи программы VeraCrypt, который является свободно-распространяемой и переведена на русский язык.

Операционная система Windows не может на 100% гарантировать, что при наличии пароля доступ к ноутбуку посторонние не получат. Пароль учетной записи можно узнать и поменять при помощи специальных инструментов не имея доступ в саму ОС. Поэтому возникает необходимость шифрования данных на жестком диске. Это позволяет не беспокоиться о несанкционированном доступе в том случае, если владелец перед тем как оставить ноутбук без присмотра блокирует его.

В данной статье будет рассматриваться программа для шифрования жесткого диска VeraCrypt с операционной системой Windows 10, и шифрованию будет подвергнут весь системный жесткий диск со всеми разделами, включая системный раздел. Категоричность с ОС связана с тем, что ранее уже были опубликованы статьи "Виртуальный зашифрованный жесткий диск при помощи VeraCrypt" и "Зашифровать компьютер при помощи TrueCrypt", а вопросы о шифровании жесткого диска на Windows 10 стали часто возникать у посетителей сайта.

Дешифрование раздела ноутбука

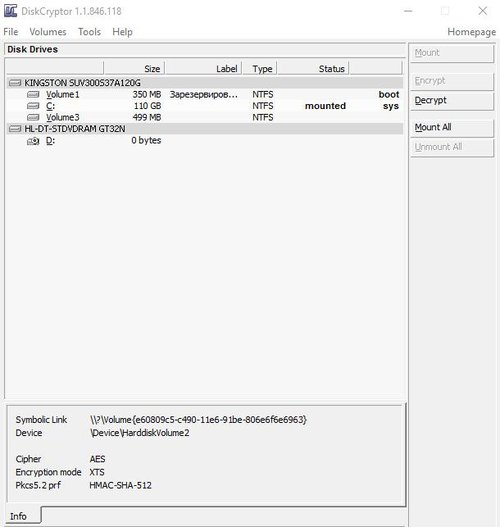

Для дешифрования системного раздела необходимо открыть программу DiskCryptor, далее нажимаем правой кнопкой мыши по зашифрованном разделу и выбираем пункт "Decrypt".

Программа потребуется ввести пароль. Вводим пароль и нажимаем "Ок". После этого начинается процесс дешифрования.

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина "Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными". Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Или проверить можно на сторонних сайтах, пример здесь.

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости. Нас интересует показатель в правом нижнем углу.

Показатель "Да" будет означать наличие ускорения, показатель "Н/П" — ее отсутствие.

Установка

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

Выбираем "Зашифровать раздел или весь диск с системой"

Тип шифрования — обычный

Область шифрования — на выбор два варианта, "Зашифровать системный раздел Windows" или "Зашифровать весь диск". Если у вас доступен второй, то выбираем его.

Число операционных систем — "Одиночная загрузка", если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО "ИнфоТеКС")

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос "правоохранительных" органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку "Использовать PIM" и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 . n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут. Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

Пре-тест

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

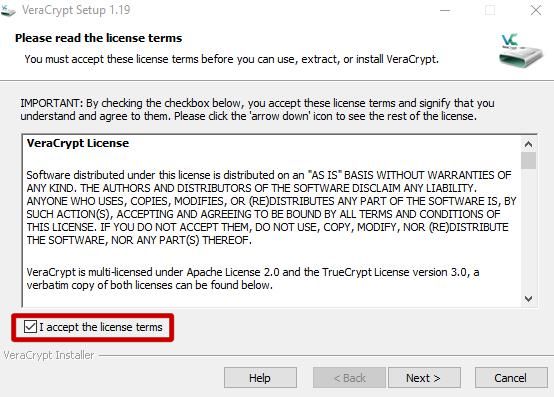

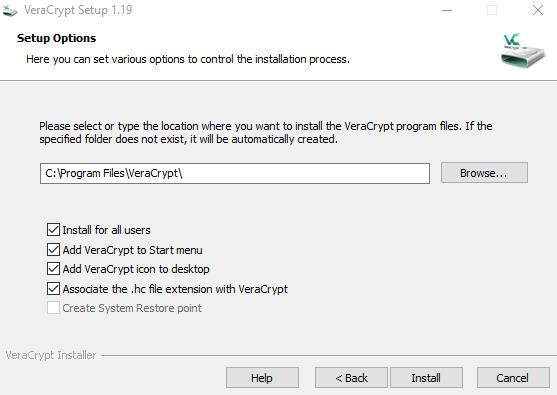

Установка VeraCrypt

Запускаем установочный файл. В первом окне отображается лицензионное соглашение, нажимаем кнопку "I accept the license terms", которая означает согласие с его условиями. Нажимаем "Next".

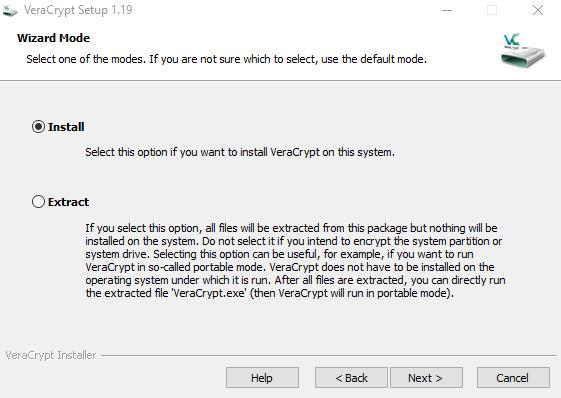

В следующем окне необходимо выбрать режим установки - установка или распаковка. Режим распаковка может пригодится для работы с виртуальными зашифрованными жесткими дисками. Так как необходимо шифровать весь диск, а не создавать виртуальные жесткие диски, необходимо выбрать пункт "Install" и нажать кнопку "Next".

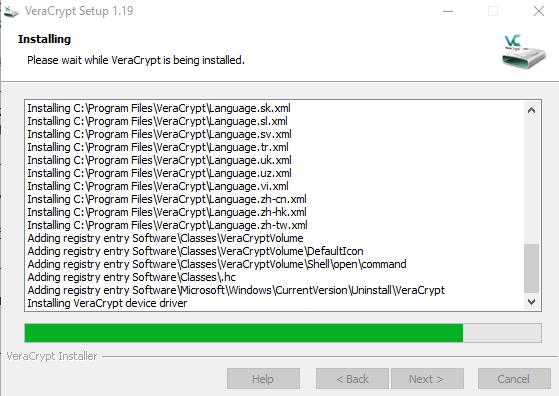

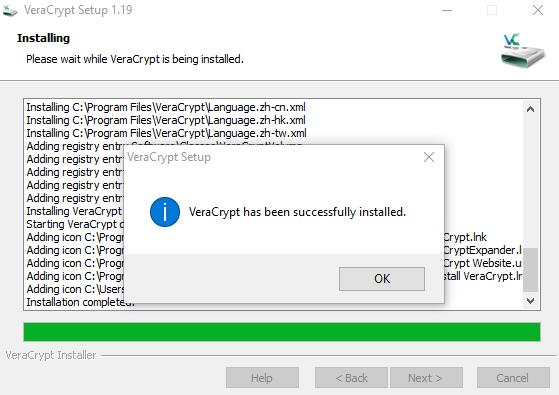

Далее необходимо выбрать опции установки. Опции оставляем по умолчанию, нажимаем "Install".

Теперь можно увидеть просьбу разработчиков пожертвовать деньги. Нажимаем "Finish".

Установка программы для шифрования жесткого диска успешно завершена.

Дешифрование диска

Данный способ дешифрование подходит только в том случае, если процесс шифрование был завершен без ошибок и Операционная Система успешно загружается.

Запускаем VeraCrypt, в списке будет системный диск, нажимаем на него правой кнопкой мыши и выбираем пункт "Расшифровать перманентно".

Программа запросит подтверждение дешифрования. Нажимаем "Да". Затем появится ещё одно подтверждение, нажимаем "Да".

Начинается процесс дешифрования, который займет столько же времени, сколько занял процесс дешифрования с вычетом очистки. По завершению появится уведомление об успешном дешифровании, и будет предложено перезагрузить компьютер.

Шифрование ноутбука используя программу DiskCryptor. Простая инструкция с картинками. Описан процесс дешифрования.

Шифрование жесткого диска ноутбука является отличной защитой от несанкционированного доступа, но нужно блокировать компьютер, если он остаётся без присмотра, и обязательно иметь пароль на учетной записи Операционной Системы. Одной из альтернатив VeraCrypt является DiskCryptor.

Интерфейс DiskCryptor не имеет перевода на русский язык, но он достаточно простой, поэтому понять как с программой работать не должно быть проблемой даже у начинающего пользователя. Прочитать описание DiskCryptor и найти прямую ссылку на загрузку программы можно тут. Стоит отметить, что DiskCryptor не будет создавать диск восстановления, как VeraCrypt, поэтому в случае ошибки операционную систему придется переустанавливать, а данные скорее всего будут потеряны.

Вы сделали это. Вы - Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

Это третья из цикла пяти статей в нашем блоге посвященная VeraCrypt, в материале подробно разбирается и дана пошаговая инструкция как с помощью VeraCrypt зашифровать раздел жесткого диска, диск целиком или USB-флешку, при условии что с них не запускается операционная система.

Установка программы DiskCryptor

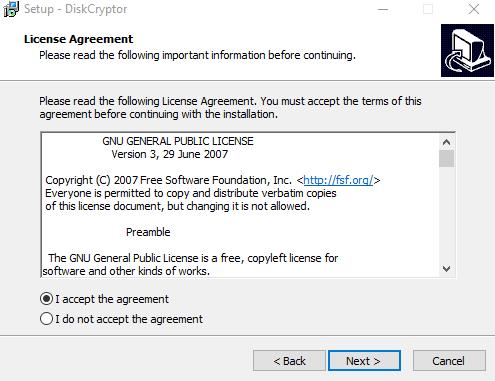

Запускаем установочный файл DiskCryptor. Откроется окно приветствия мастера установки. Нажимаем "Next".

В следующем окне отображено лицензионное соглашение программы, в котором обговариваются условия использования. По заголовку "GNU GENERAL PUBLIC LICENSE Version 3" можно понять, что она типовая, и используя его можно найти в интернете перевод на русский язык и разъяснения. Если не вдаваться в условия, использоваться её можно спокойно и дома, и в офисе, полностью бесплатно. Ставим галочку на пункт "I accept the agreement" и после этого нажимаем кнопку "Next".

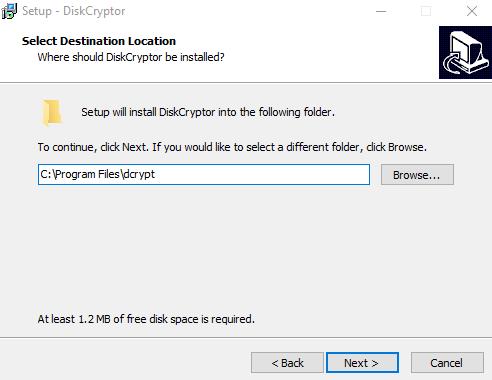

Далее будет предложено выбрать каталог для установки программы. Требуется 1.2 мегабайта свободного пространства, поэтому нет повода переживать, что для неё не хватит места. Нажимаем "Next".

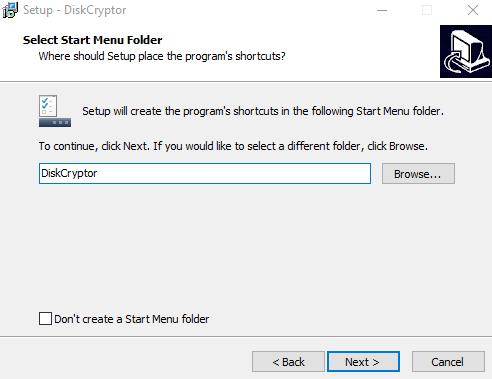

В следующем окне предложено выбрать название пункта в меню пуск для DiskCryptor. Нажимаем "Next".

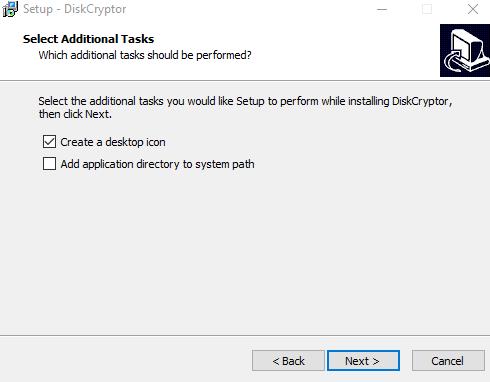

Теперь можно выбрать дополнительные опции. Рекомендуем поставить галочку "Create a desktop icon", которая инициирует создание ярлыка программы на рабочем столе. Нажимаем "Next".

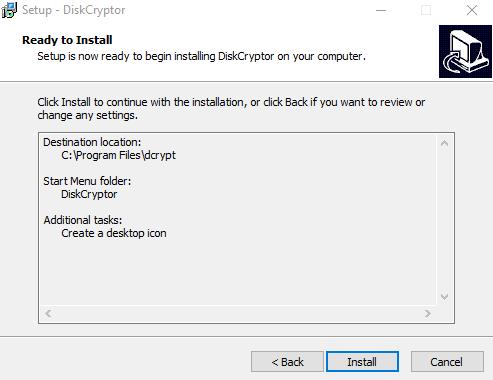

Всё готово к установке, и в данном окне демонстрируются параметры установки для того, чтобы было проверено, что всё указано правильно. Нажимаем "Install".

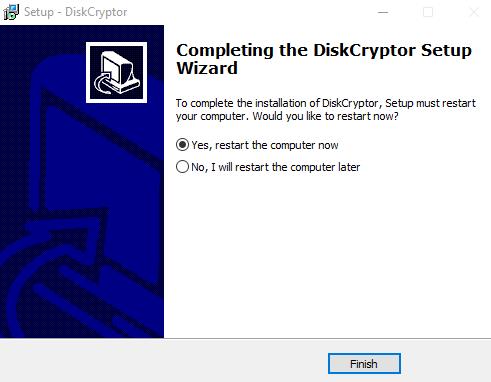

Процесс установки проходит очень быстро. После завершения процесса установки, в последнем окне будет предложено перезагрузить компьютер. Оставляем галочку "Yes, restart the computer now" - "Да, перезагрузить компьютер сейчас", и нажимаем кнопку "Finish".

Создание тома VeraCrypt

Шаг 1 – Создание тома

Запустите VeraCrypt и нажмите Create Volume (Создать Том).

Шаг 2.- Выбор типа тома

В окне мастера создания томов следует выбрать какой тип тома необходимо создать. VeraCrypt может размещать зашифрованный том в файле, в разделе диска или на диске целиком. В данном случае мы выбираем второй пункт, так как нам необходимо зашифровать не системный раздел/диск.

Выберите второй пункт и нажмите кнопку Next (Далее).

Шаг 3 – обычный или скрытый том

На этом шаге вам необходимо выбрать какой тип тома создавать, стандартный или скрытый. О скрытых томах рассказывается в «статье дополнительные возможности VeraCrypt» — она пока не опубликована.

Выберите Обычный том VeraCrypt и нажмите Next (Далее)

Шаг 4 – Размещение тома

Необходимо выбрать диск или раздел, который будет использоваться в качестве зашифрованного контейнера для хранения данных.

Для продолжения нажмите Select Device (Устройство) откроется диалог выбора раздела или диска в котором необходимо выбрать диск или раздел для шифрования.

В данном случае мы выбрали единственный раздел (DeviceHarddisk2Partition1), который занимает всё свободное место на Сменный диск 2

Обратите внимание, что в случае если Вы выбираете уже существующий раздел на диске и в нем содержаться файлы, на шестом шаге у Вас будет возможность выбрать удалить эти данные или зашифровать вместе с разделом.

Если Вы желаете зашифровать устройство целиком, а не отдельный раздел диска необходимо удалить уже существующие разделы на диске, например, с помощью инструмента управления дисками Windows, при этом все данные находящиеся на устройстве будут потеряны.

После того как Вы выбрали диск или раздел, нажмите OK

Шаг 5 — Размещение тома

В окне мастера создания томов нажмите Next (Далее)

Шаг 6 – режим создания тома

Если Вы желаете зашифровать выбранный раздел вместе со всеми имеющимися в нем данными, выбирайте пункт зашифровать раздел на месте (работает только для разделов с файловой системой NTFS).

Мы шифруем раздел на флешке с файловой системой FAT, опция шифрования со всеми имеющимися данными не будет работать в нашем случае. Поэтому выбираем создать и отформатировать зашифрованный том ( ВНИМАНИЕ! Эта опция уничтожит все данные на выбранном разделе )

Не забудьте нажать кнопку Next (Далее)

Шаг 6 – Настройки шифрования

Выбор алгоритмов шифрования и хеширования, если Вы не уверены, что выбрать, оставьте значения AES и SHA-512 по умолчанию как наиболее сильный вариант

Шаг 7 – Размер тома

Размер тома соответствует размеру выбранного раздела, в нашем случае это 3.77 ГБ. Не забудьте нажать кнопку Next(Далее)

Шаг 8 – Пароль тома

Это самый важный шаг, здесь Вам необходимо создать надежный пароль который будет использоваться для доступа к зашифрованным данным. Рекомендуем Вам внимательно ознакомиться с рекомендациями разработчиков в окне мастера создания томов о том, как выбрать хороший пароль.

В дополнению к паролю или отдельно Вы можете использовать ключевой файл — создать или выбрать существующий. Использовать ключевой файл не обязательно, но его использование еще больше увеличит безопасность данных. При этом, важно позаботиться о резервной копии файла, так как в случае его утери или повреждения Вы не сможете получить доступ к данным в контейнере.

После того как Вы выберите надежный пароль и/или ключевой файл нажмите кнопку Next (Далее)

Шаг 9 – Форматирование тома

Для хранения файлов размером больше 4 Гигабайт в зашифрованном разделе выберите Файловую систему NTFS, для небольших разделов (как в нашем случае) лучше использовать FAT или exFAT.

Хаотично перемещайте указатель мыши в рамках окна мастера создания томов, как минимум до тех пор, пока индикатор не станет зеленым, чем дольше Вы двигаете мышь, тем лучше. Это позволяет значительно усилить криптостойкость ключа шифрования. Затем нажмите Format (Разметить).

Утвердительно ответьте в диалоге все данные будут уничтожены если такой появиться, и Вы с этим согласны.

Начнется форматирование, в зависимости от размера раздела и быстродействия компьютера оно может занять некоторое время.

После того как раздел будет отформатирован внимательно прочитайте предупреждение об использовании прежней буквы диска всегда следуйте этим рекомендациям.

Шаг 9 – Том создан

Мы только что успешно зашифровали раздел DeviceHarddisk2Partition1 на USB-флешке.

Нажмите Exit (Выход), окно мастера должно закрыться

Далее вновь созданный том необходимо смонтировать, после чего его можно будет использовать по прямому назначению – для безопасного хранения данных.

Монтирование тома VeraCrypt

Шаг 10 – Выбор буквы диска и устройства

В главном окне программы выберите желаемую букву диска (В нашем случае это K) и нажмите кнопку Select Device (Устройство).

Шаг 11 – Выбор зашифрованного раздела

В открывшемся диалоге выберите зашифрованный раздел который Вы использовали в предыдущих шагах (в нашем случае это DeviceHarddisk2Partition1), после чего Вы вернетесь в главное окно программы.

Шаг 12 – Смонтировать зашифрованный раздел

Шаг 13 – ввод пароля и/или ключевого файла

Введите пароль и/или ключевой файл которые Вы указывали на шаге 8 и нажмите OK

Шаг 14 – Последний шаг

Мы успешно смонтировали зашифрованный раздел как локальный диск K.

Диск K полностью зашифрован (включая имена файлов, таблицу разделов, свободное место). Вы можете работать с этим диском точно также, как и с любым другим диском в системе, копировать, сохранять, перемещать файлы. Как только Вы размещаете файл на этом диске, он тут же зашифровывается на лету

После того как Вы разместите файлы на зашифрованном диске важно безвозвратно удалить оригиналы с помощью любой программы для необратимого стирания файлов.

Обратите внимание, VeraCrypt никогда не сохраняет расшифрованные данные на диск – когда вы работает с зашифрованным контейнером он всегда зашифрован, а файлы расшифровываются на лету и храниться в оперативной памяти. Это гарантирует, что в случае внезапного отключения питания или перезагрузки все файлы в контейнере останутся зашифрованными. Если Вам понадобиться снова получить к ним доступ вам будет необходимо повторить шаги с 10 по 13.

Если Вам необходимо перезагрузить операционную систему, извлечь флешку или убрать диск K чтобы прекратить доступ к контейнеру, выполните следующее.

В главном окне программы выберите соответствующую букву диска и нажмите Dismount (Размонтировать)

Постскриптум

Надеемся, наша статься оказалась полезной, и Вы надежно зашифровали свои данные, но не забудьте позаботиться о безопасности связи – попробуйте наш анонимный VPN, сегодня на специальных условиях c промо кодом VeraCrypt.

Настройка программы и шифрование жесткого диска

Запускаем с рабочего стола ярлык "VeraCrypt".

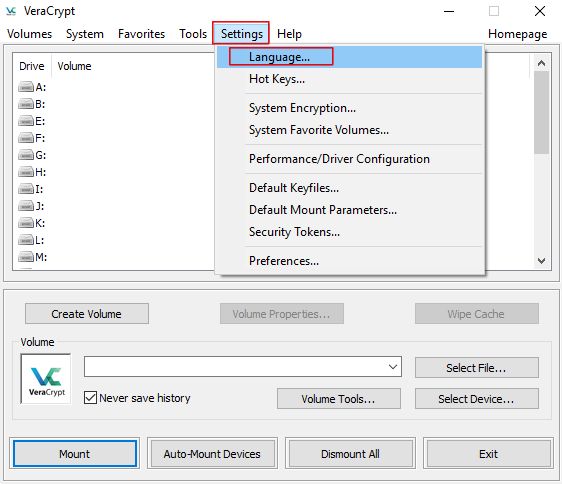

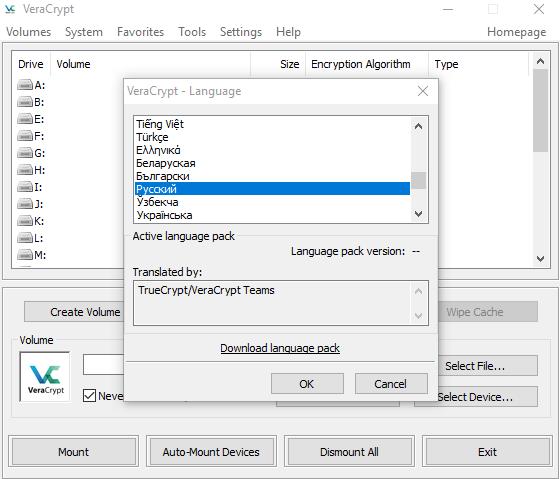

По умолчанию интерфейс на английском языке, но перевод на русский язык есть, интерфейс просто нужно переключить на русский язык. Заходим во вкладку "Settings", потом пункт "Language. ".

В следующем окне необходимо выбрать "Русский" язык и нажать кнопку "Ок".

Интерфейс сразу становится на русском языке. Это приятно, так как в TrueCrypt было необходимо перезагрузить программу для применения языка интерфейса, а в VeraCrypt язык меняется сразу без перезапуска.

Теперь приступаем к процессу шифрования жесткого диска с учетом того, что у нас используется Операционная система Windows 10. Переходим во вкладку "Система" и выбираем пункт "Зашифровать системный раздел / диск".

Теперь нужно выбрать тип шифрования - обычный или скрытый. Для использования скрытого типа необходимо иметь два жестких диска, два раздела одного диска не подойдут. Выбираем обычный тип.

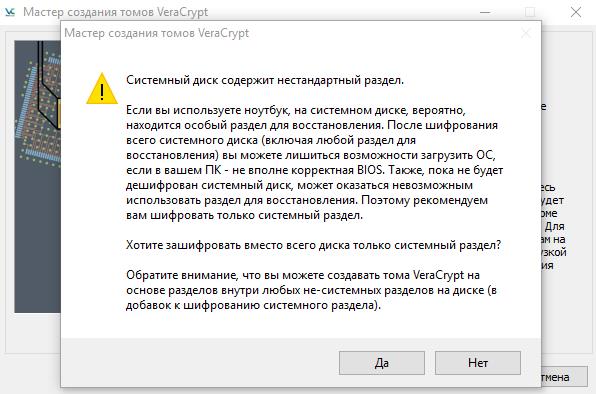

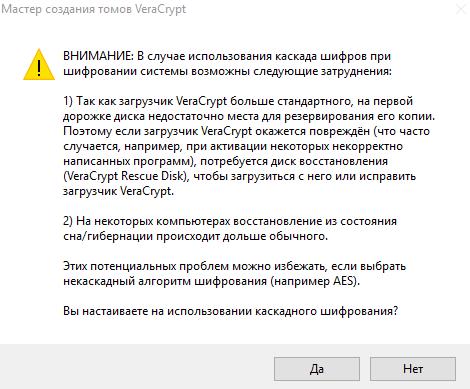

Далее необходимо указать область для шифрования. Шифрование системного раздела рекомендуется разработчиками, так как при шифровании всего диска могут быть проблемы с загрузочным сектором VeraCrypt из-за недостаточного места. Стоит отметить, что при наличии нескольких разделов одного диска и выборе пункта "зашифровать системный раздел" будет зашифрован только тот раздел, на который установлена Windows. На ноутбуках часто люди создают два раздела, один для системы, а второй для пользовательских данных. В таком случае пользовательские данные не будут защищены, поэтому рекомендуется выбирать "Шифрование всего диска". Выбираем весь диск.

Появляется уведомление с рекомендацией использовать шифрование только системного раздела. Нажимаем "Нет", так как необходимо шифрование всего диска.

Теперь необходимо указать нужно ли обнаружить и зашифровать скрытый раздел. Уже было выбрано шифрование всего диска, поэтому выбираем "Нет".

Далее нужно указать количество установленных операционных систем. Если при загрузке компьютера нет выбора операционной системы, значит установлена одна ОС. Данная инструкция нацелена на ноутбук с одной ОС, если используется несколько ОС, тогда выбирайте пункт "мультизагрузка" на свой страх и риск. Выбираем пункт "Одиночная загрузка".

Теперь выбираем алгоритм шифрования. По умолчанию стоит алгоритм AES с длиной ключа 256. Оптимальный выбор. Можно выбрать AES(Twofish(Serpent)), но тогда шифрование может быть дольше четырёх часов. Оставляем по умолчанию или выбираем более стойкий вариант.

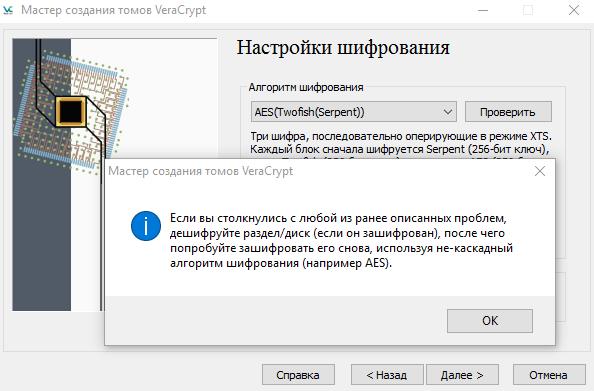

Если был выбран "AES(Twofish(Serpent))" далее появится уведомление об использовании каскада шифров. Следует внимательно прочитать его, и не терять диск для восстановления, который будет создан далее. Нажимаем "Да".

Далее появится ещё одно уведомлений об использование каскада шифров. Нажимаем "Ок".

Теперь нужно указать пароль, который будет использоваться для загрузки операционной системы. Настоятельно рекомендуется использовать пароли длиной от 20 символов. Если такой пароль не подходит, так как запомнить его точно не получится, тогда можно ввести короткий, но не менее 8 символов с использованием знаком и символов. В нем не должно быть слов или сокращений от фамилии и инициалов. В случае использования короткого пароля появится предупреждение. Другие опции рекомендуется оставить по умолчанию. Можно поставить галочку "Использовать PIM" и в следующем окне необходимо будет указать чисто итераций, которое обязательно нужно запомнить, иначе войти в систему не получится. Поэтому рекомендуем не ставить галочку "Использовать PIM". Вводим пароль.

Далее идёт сбор случайных данных. Просто водите мышкой в пределах окна пока индикатор не станет зеленым, и потом нажимаем "Далее".

Ключи и случайные данные успешно созданы, нажимаем "Далее".

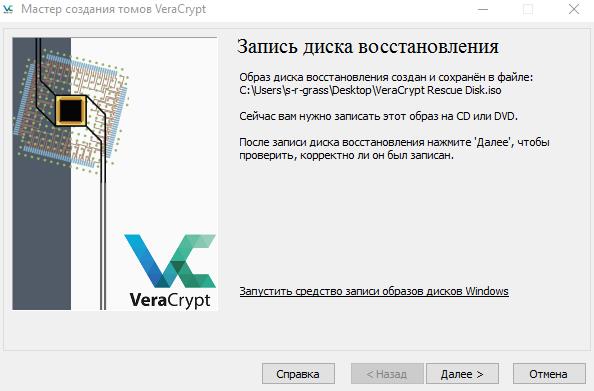

Теперь нужно создать образ восстановления и записать его на диск. По умолчанию образ создаётся в документах пользователя, но можно изменить расположение нажав кнопку "Обзор", главное при изменении места указать имя с таким же расширением "VeraCrypt Rescue Disk.iso". Нажимаем "Далее".

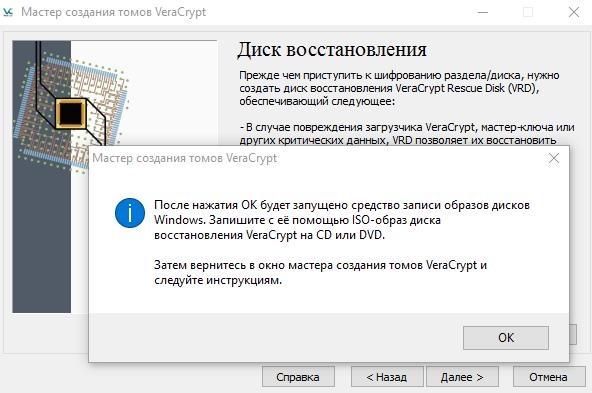

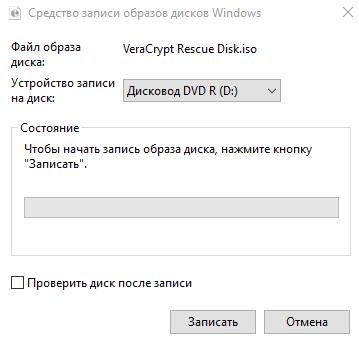

Далее появится уведомление о том, что будет запущено средство записи образов дисков для того, чтобы непосредственно создать диск восстановления. Нажимаем "Ок".

Вставляем чистый или перезаписываемый диск (CD или DVD) и записываем образ диска. Нажимаем "Записать".

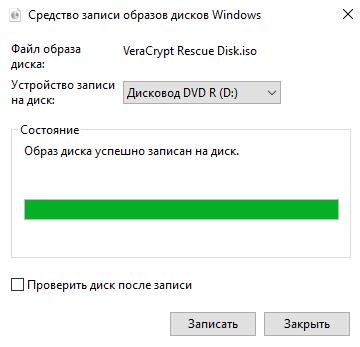

После того, как диск успешно записан нажимаем кнопку "Закрыть". Диск из привода не вытаскивайте, так как далее его будет необходимо проверить.

Возвращаемся к окну мастера VeraCrypt. Далее будет проверен диск восстановления. Нажимаем "Далее".

В следующем окне написано об успешной проверке диска. Нажимаем "Далее".

Теперь нужно выбрать режим очистки. В данном окне он хорошо описан, но следует отметить, что очистка дополнительно добавит время к процессу шифрования. Если в Вашем случае есть опасность, что данные будут пытаться вытащить в ближайшее время, тогда стоит выбрать режим очистки с количеством проходов не менее трех. Выбираем режим очистки и нажимаем "Далее".

Теперь необходимо провести проверку, что всё работает должным образом. Нажимаем кнопку "Тест".

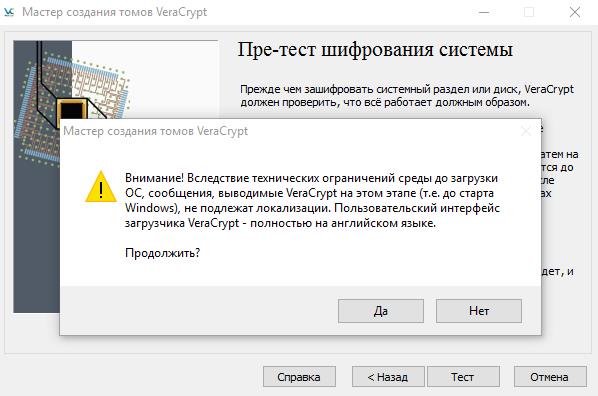

Далее появится уведомление о том, что загрузчик VeraCrypt не переведён на русский язык, то есть до загрузки Операционной системы всё будет на английском языке. Нажимаем "Да".

Далее появится окно с инструкция с действиями в случае, если ОС не загружается. Обязательно напечатайте этот текст. После того, как напечатали, нажимаем "Ок".

Далее мастер создания томов попросит перезагрузить компьютер. Нажимаем "Да".

При загрузке компьютера до загрузки операционной системы появится загрузчик VeraCrypt. Вводим пароль указанный ранее, а в поле PIM ничего не вводим (если не ставили галочку "Использовать PIM"), просто нажимаем Enter. Если ставили галочку "Использовать PIM", тогда в соответствующее поле необходимо ввести число итераций. Далее начнется процесс проверки пароля, который может занять некоторое время, поэтому паниковать не нужно, если он продлится от 2 до 5 минут. При вводе некорректного пароля или некорректном PIM (если использовали) будет написано incorrect password.

Начинается процесс шифрования. Время шифрования зависит от компьютера - насколько он мощный и какой тип носителя информации используется. В случае с SSD время шифрования каскадным шифром без очистки может составлять около 80 минут. В случае с обычными жесткими дисками при аналогичных условиях время шифрования может составлять около четырех часов.

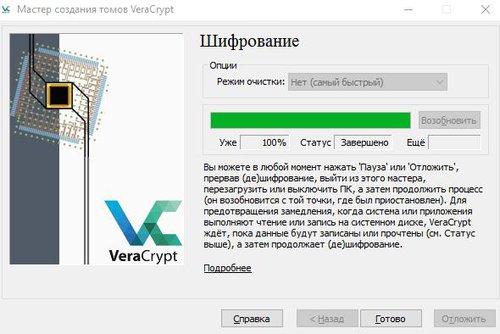

Шифрование завершено, нажимаем "Готово".

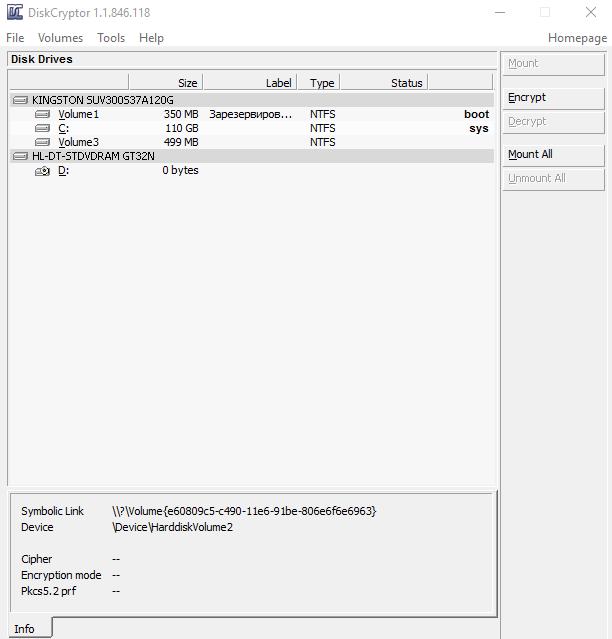

Шифрование системного раздела ноутбука

Теперь самое интересное - это непосредственно шифрование системного раздела ноутбука. Запускаем ярлык DiskCryptor с рабочего стола. В главном окне программы необходимо нажать левой кнопкой мыши по системному разделу и нажать кнопку "Encrypt". На снимке экрана используется ноутбук с одним разделом, но у некоторых их может быть несколько. Сначала необходимо зашифровать системный раздел, раздел у которого в таблице указано "sys", тот и является системным. Если разделов несколько и необходимо зашифровать их все, тогда остальные разделы можно таким же образом зашифровать после успешного завершения операций с системным разделом. Также можно просто нажать правой кнопкой по системному разделу и выбрать пункт "Encrypt".

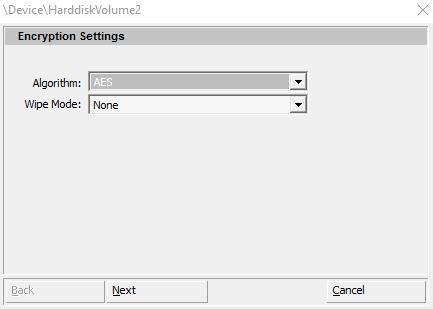

Открылся мастер шифрования. В первом окне необходимо выбрать алгоритм шифрования и режим очистки. Режим очистки по умолчанию указан "None", что означает без очистки. Если есть риск, что важную информацию на ноутбуке могут попытаться украсть в ближайшее время, тогда обязательно необходимо выбрать режим очистки. Алгоритм можно оставить по умолчанию, или выбрать каскад шифров, например "AES-Twofish-Serpent". Указываем настройки и нажимаем кнопку "Next".

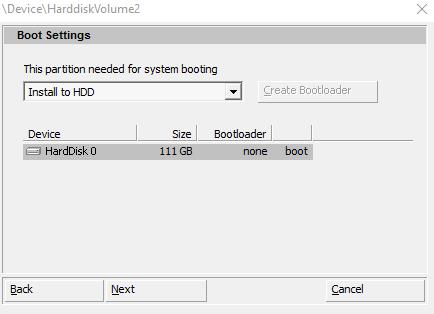

В следующем окне необходимо выбрать настройки загрузчика. Рекомендуется оставить "Install to HDD". Нажимаем "Next".

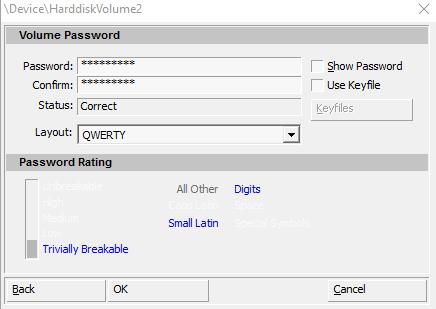

Теперь нужно указать пароль. Стоит помнить, что в идеале пароль должен быть около 20 символов в длину, и в нем не должно быть слов, имен и фамилий, а так же должны присутствовать символы, цифры и буквы. Указываем пароль и нажимаем "Ок".

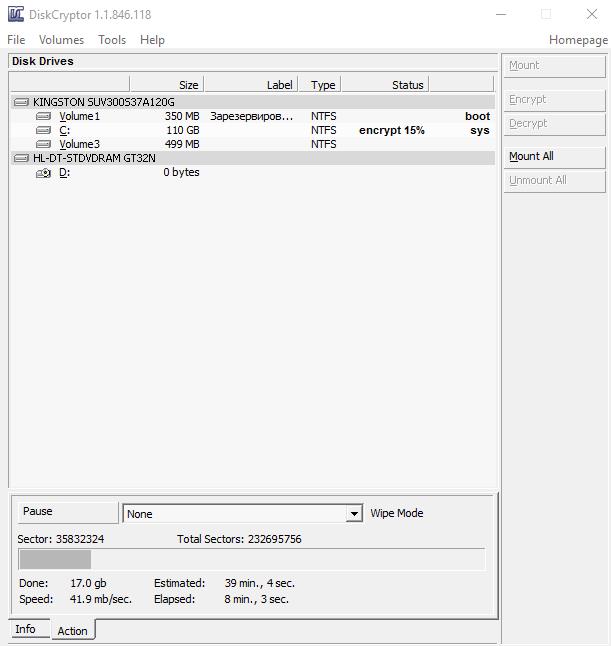

Начался процесс шифрования системного раздела ноутбука. В случае с SSD размером 110 гигабайт процесс может продлится около 50 минут, а с обычным жестким диском размером 300 гигабайт может составлять около 3-4 часов.

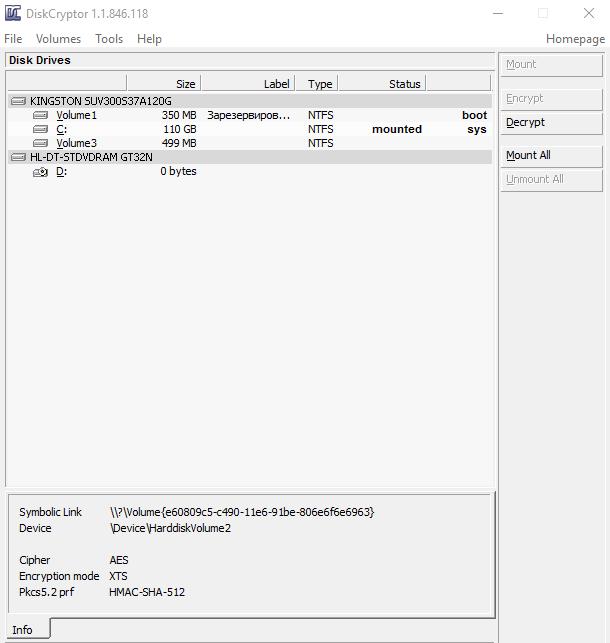

Шифрование завершено, и в таблице напротив системного раздела можно видеть надпись "mounted", которая означает, что зашифрованный раздел ноутбука подключен.

При перезагрузке компьютера теперь до загрузки операционной системы будет появляться сначала загрузчик DiskCryptor, а только потом операционной системы. Он будет требовать ввести пароль, иначе система не загрузится.

Читайте также: