Создать криптоконтейнер примонтировать его как виртуальный диск

Что такое VeraCrypt

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер — это оболочка, в которой в зашифрованном виде хранятся все файлы. Физически контенер — это единичный файл. Получить доступ к файлам, которые лежат внутри контейнера-оболочки можно только одним способом — введя правильный пароль. Процедура ввода пароля и подключения контейнера называется «монтированием».

Файлы в VeraCrypt шифруются не по одному, а контейнерами. Возможно, для вас это ново, но это действительно очень удобно. Когда программа подключает контейнер (монтирует его), то контейнер выглядит как флешка — появляется новый диск. И с этим диском можно делать любые операции — копировать туда файлы, открывать файлы, удалять файлы, редактировать файлы. При этом не нужно думать о шифровании — всё, что внутри контейнера, уже надёжно зашифровано и сохраняется/шифруется в реальном времени. И как только вы отключите контейнер, то вход в него надёжно закроется.

Установка VeraCrypt

Установка на Windows очень проста — точно так же, как и для любой другой программы. Поэтому я совсем не буду останавливаться на этом процессе, только дам

Для Linux есть целая инструкция — обратитесь к ней по этой ссылке.

Шифрование данных в VeraCrypt

Запустите программу. В первую очередь, поменяйте язык программы на русский. Для этого щёлкните на меню ‘Settings’ там выберите ‘Language…’ и далее выберите «Русский».

Теперь нажмите «Создать том» (том — это то же самое что и контейнер).

В открывшемся окне выбрана опция «Создать зашифрованный файловый контейнер» – именно это нам и нужно. Можно просто нажать далее.

А для любопытных небольшое разъяснение. Опция «Зашифровать несистемный раздел / диск». Это на тот случай, если вы хотите полностью зашифровать жёсткий диск или флешку.

Опция «Зашифровать раздел или весь диск с системой» означает то же самое, что и вторая опция, т. е. шифрование диска целиком, но для того случая, когда вы хотите зашифровать диск, на котором установлен Windows. Это, кстати говоря, интересный вариант. Даже если кто-либо получит доступ к вашему компьютеру, он не сможет воспользоваться никакими данными — даже не сможет его включить. Это значительно отличается от пароля БИОС или от пароля Windows. Поскольку оба этих пароля можно с лёгкостью сбросить. Или ещё проще — ничего не сбрасывать, просто вынуть жёсткий диск и скопировать с него данные на другой компьютер, и уже в спокойной обстановке поизучать: вытянуть все пароли от всех веб-сайтов, FTP, просмотреть все данные и т. д. Это хороший вариант, но пока на нём останавливаться не буду — пока мы просто научимся шифровать отдельные файлы.

Ко второму и третьему варианту ещё предлагаются такие опции, как, соответственно, создать скрытый том и создать скрытую ОС. Это очень хитрый и очень мудрый подход. Смысл его заключается в том, что создаётся два контейнера (хотя файл по прежнему будет один). Эти контейнеры открываются в зависимости от введённого пароля. Например, вас силой принуждают выдать пароль, тогда вы действительно сообщаете пароль, но пароль от контейнера, в котором лежит не очень важная информация. Все довольны: вы остались целы, недруги получили пароль и смогли открыть контейнер и даже нашли там какие-то файлы, которые вы предварительно туда поместили.

Точно также со скрытой операционной системой: одна настоящая, в которой и содержаться важные сведения, а вторая — та, которая установлена просто для прикрытия. Загрузка будет происходить в первую или во вторую — в зависимости от введённого пароля.

Эти опции интересные, но, напомню, мы просто учимся шифровать файлы. Поэтому нажимаем далее, ничего не меняя.

На следующем экране нам предлагают выбрать, создавать ли скрытый том. Эта опция на ваше усмотрение, мне достаточного обычного тома.

Теперь выберите, где будет расположен том и какое у него будет название. Название и расширение файла может быть любое — всё на ваше усмотрение. Можете даже выбрать расширение которое используется другими программами, например .mp4, .mkv, mp3 и т. д., можете вообще оставить файл без расширения.

Важно понимать, что если вы выберите существующий файл, то это не значит, что вы его сейчас зашифруете. Это значит, что файл будет удалён, а на его место записан контейнер VeraCrypt. Чтобы зашифровать файлы, мы их чуть позже разместим в созданный контейнер.

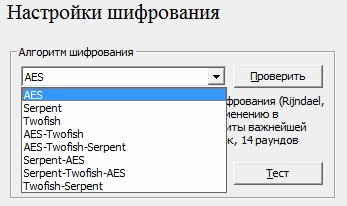

Алгоритмы шифрования и алгоритмы хеширования. По умолчанию уже сделан хороший выбор. Вы можете выбрать другой алгоритм, или выбрать сразу несколько алгоритмов, которые последовательно будут шифровать одни и те же данные — всё на ваше усмотрение.

Далее выбираем размер — всё очень просто, чем больше размер, тем больше сможете записывать в зашифрованный контейнер. Следовательно, чем больше выбранный размер, тем больше зашифрованный контейнер будет занимать место на реальном жёстком диске.

Пожалуй, самый ответственный этап — придумывание пароля. Если пароль простой или короткий, представляет собой осмысленное слово, то его довольно быстро смогут подобрать — и ваши данные без вашего желания попадут в руки тех, для кого они не предназначались. В то же самое время, если вы придумаете очень сложный и очень длинный пароль, а потом его забудете — то данные станут безвозвратно утерянными. Даже не знаю, что хуже. В общем пароль должен быть сложным, но вы ни в коем случае не должны его забыть — иначе это будет равносильно удалению зашифрованного контейнера.

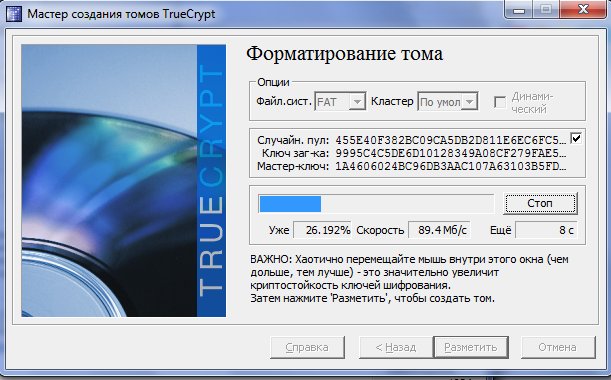

В следующем окне нам предлагают поиграть в занимательную игру — хаотически перемещать указатель мыши. Когда вам это надоест, посмотрите на дополнительные настройки. Можно выбрать файловую систему, можно поменять кластер, можно сделать том динамическим. Динамический — этот тот, который будет растягиваться по мере добавления новых данных. Динамический том сэкономит вам место, по крайней мере пока данных внутри контейнера мало. Но при этом динамический том не рекомендуется по целому ряду причин: понижается криптостойкость, появляется возможность повреждения тома и т. д. В общем, это не рекомендуется.

После окончания форматирования, в следующем окне нас сообщат, что том успешно создан — нажимаем Выход.

Как пользоваться VeraCrypt

Опять, запустите программу VeraCrypt

Выберите любую незанятую букву, нажмите кнопку Файл, найдите ваш контейнер, который мы только что создали и нажмите Смонтировать.

Теперь нам нужно ввести пароль и нажать ОК.

Появится окошечко, которое предупреждает, что этот процесс (монтирования) может занять долгое время и может показаться, что программа не отвечает. На самом деле, процесс не такой уж и долгий — лично я не успел даже сделать скриншот.

Вот так выглядит окно программы после монтирования.

Откройте любой файловый менеджер и посмотрите — у вас появился новый диск. Он выглядит как флешка.

Вот и всё: просто копируйте на этот контейнер свои ценные данные. Вы можете их открывать прямо в контейнере, изменять, удалять, добавлять новые и т. д. – всё как на обычном диске или флешке.

Когда завершите работу с VeraCrypt, нажмите кнопку Размонтировать. Вы закроете доступ во внутрь вашего контейнера и уже никто не сможет получить ваши файлы. Когда они вам вновь понадобятся — смонтируйте том точно также, как это было показано чуть выше.

Настройка VeraCrypt

Самых разных настроек VeraCrypt очень много. Но я расскажу всего лишь о двух (я другими не пользуюсь — и они не такие уж сложные для понимания) — с остальными вы можете ознакомиться самостоятельно или я чуть позже напишу более подробную инструкцию с продвинутыми и необычными трюками по использованию VeraCrypt.

В верхнем меню выберите «Настройки», а затем «Параметры». Поставьте галочку напротив «Автоматически размонтировать тома при неактивности в течение» и выберите желаемое количество минут. Я, например, задал 30 минут. Т.е. если вы отлучились по делам от компьютера, но забыли размонтировать зашифрованные тома, то по истечении определённого срока, программа это сделает за вас. Чтобы никто случайно не получил к ним доступ.

Теперь переходим в «Настройка», далее «Горячие клавиши». Теперь выберите «Размонтировать всё» и придумайте для этого действия сочетание клавиш. Т.е. если кто-то ворвётся в офис, то вы одним сочетанием клавиш размонтируете все контейнеры, т. е. закроете к ним доступ. Это может пригодиться чаще, чем вы думаете.

Заключение

Теперь вы можете шифровать файлы так, что никто не способен их расшифровать. Даже современным суперкомпьютерам понадобиться очень много времени, чтобы подобрать пароль. VeraCrypt — бесплатная программа, которая занимает совсем немного места на жёстком диске. Пусть вас не обманывает эта кажущаяся простота. В ваших руках инструмент колоссальной силы — если что-то зашифровано этой программой, то нет никакой возможности это расшифровать, если отсутствует пароль.

VeraCrypt — свободный форк TrueCrypt используемый для сквозного шифрования в Windows, Mac OSX и Linux, и позволяет шифровать системный диск, отдельный внутренний или внешний диск или создавать виртуальные диски с использованием файлов-контейнеров.

В этой статье мы рассмотрим интересную возможность VeraCrypt для создания зашифрованного диска со скрытым разделом, этот метод, также называемый методом «двусмысленного шифрования», обеспечивает возможность правдоподобного отрицания наличия второго тома, т.к. не обладая нужным паролем, доказать существование скрытого тома не представляется возможным.

Создание ключевого файла

Для работы с зашифрованным разделом наличие ключевого файла не является обязательным, но если защищать данные по-максимуму, то лишним не будет, например, как еще один фактор для обеспечения достаточно высокой стойкости к принуждающим атакам, также известным как «метод терморектального криптоанализа».

В данном случае предполагается наличие двух ключевых файлов на внешних носителях, один из которых будет хранится в достаточно надежном месте, например, в защищенной банковской ячейке.

Вторая же копия при возникновении угрозы уничтожается. Таким образом, даже если наличие скрытого раздела стало известно, а пароль от него извлечен методом силового воздействия — без ключевого файла доступ к зашифрованной информации получить не удастся.

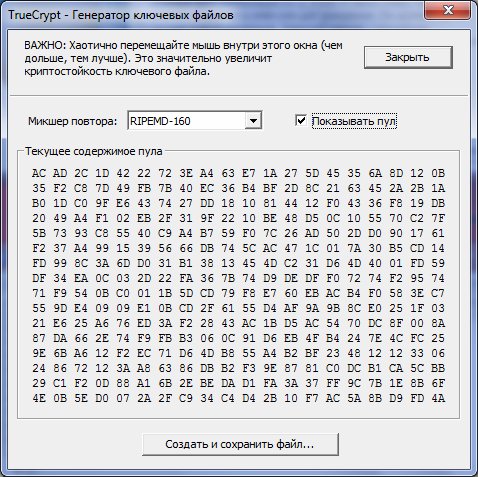

В VeraCrypt есть инструмент для генерации ключевого файла, позволяющий создать файл со случайными данными заданного размера. Для этого необходимо запустить из меню Сервис — Генератор ключевых файлов, задать необходимое количество ключевых файлов и их размер, и сгенерировать энтропию, совершая хаотичные движения мышкой. После этого сохранить ключевой файл (в нашем случае, также сделав и его копию).

Создание зашфированного раздела

Для того чтобы создать скрытый зашифрованный раздел, нужно сначала подготовить обычный (внешний) зашифрованный том. Для его создания запустим из меню Сервис — Мастер создания томов.

Выберем "Зашифровать несистемный раздел/диск", что бы создать зашифрованный диск (в моем случае это небольшой SSD диск). Если отдельного диска нет, можно использовать "Создать зашифрованный файловый контейнер", т.к. он будет в дальнейшем смонтирован как виртуальный диск, все последующие инструкции справедливы и для него.

Тип тома зададим "Скрытый том Veracrypt", режим тома «Обычный» (т.к. мы создаём новый том). В размещении тома нужно выбрать диск, на котором будет создан зашифрованный том, в случае создания файлового контейнера, нужно будет указать место, где этот файл создать.

Режим создания тома "Создать и отформатировать" если диск пустой, или "Зашифровать на месте", если на диске уже есть данные, которые нужно зашифровать.

Алгоритм шифрования оставляем AES, т.к. несмотря на наличие возможности выбрать один из пяти алгоритмов шифрования, AES является достаточно надежным и быстрым (в VeraCrypt поддерживается и включено по умолчанию аппаратное ускорение этого алгоритма, при использовании процессоров, имеющих набор инструкций AES-NI).

Средняя скорость шифрования/дешифрования в памяти (12 потоков, Апп. ускорение AES включено, Мб/c, больше-лучше):

Интересный факт: пароль “самого разыскиваемого хакера”, использовавшего полное шифрование дисков, Джереми Хэммонда, был именем его кошки: “Chewy 123”;

Перед форматированием тома потребуется совершить несколько хаотичных движений мышкой, что бы создать необходимый уровень энтропии для шифрования. Опцию «быстрое форматирование» не следует использовать, так как предполагается создание скрытого раздела. Если не предполагается хранение больших файлов (>4Гб), тип файловой системы рекомендуется оставить FAT.

Скрытое управление:

Хранение данных в зашифрованном виде убережет их в случае утери, конфискации или кражи устройства, но в случае, если злоумышленники получили скрытый контроль над компьютером по сети, например, с использованием вредоносного ПО с возможностями удаленного управления, им не составит труда получить ключевой файл и пароль в момент использования. Варианты противодействия этим типам атак рассматривать не будем, так как тема сетевой безопасности довольно обширна, и выходит за рамки данной статьи.

Чем больше мы используем компьютер и чем больше он входит в нашу жизнь, тем чаще мы начинаем задумываться о безопасности хранимой информации на нем. Не говоря уже о предприятиях, когда проблемы в безопасности хранимой информации могут привести к большим потерям.

В данной публикации я расскажу как можно создать в системе виртуальный зашифрованный диск, для доступа к которому необходим ключевой файл, который размещается на рутокене.

TrueCrypt — это программной обеспечение, позволяющее создавать виртуальный зашифрованный логический диск, хранящийся в файловой системе как файл. Все записываемые данные на этот диск, включая имена файлов и каталогов «шифруются на лету». Так же существуют возможность полностью зашифровать разделы жесткого диска или usb носителя. Смонтированный раздел идентичен обычному логическому диску или съемному накопителю, что дает возможность работать с ним всеми утилитами встроенными в операционную систему, таких как проверка диска и дефрагментация.

Рутокен – это устройство выполненное в виде usb-брелока, которое служит для авторизации пользователя на компьютере, защиты данных, безопасного удаленного доступа к информационным ресурсам и т.д.

Нам потребуются

Устанавливаем TrueCrypt и драйвер для рутокен

Как рекомендуют разработчики рутокен, нельзя его подключать, пока не установлены драйвера. Процедура установки не отличается от установки любого приложения. На все вопросы отвечаем положительно и принимаем условия лицензионного соглашения. Распаковываем файл перевода TrueCrypt в папку, куда он был установлен. Запускаем TrueCrypt и в настройках изменяем язык на русский – Settings\Language, выбираем Русский и ОК.

Подключаем рутокен к usb порту

После подключения в TrueCrypt запускаем «Настройки токена безопасности» — Сервиc\Токены безопасности, в открывшемся окне запускаем «Автоопределение библиотеки». При успешном поиске путь к библиотеке автоматически заполниться, далее ОК.

Создаем ключевой файл

Теперь нам необходимо создать ключевой файл. Для этого открываем «Генератор ключевых файлов» — Сервис\Генератор ключевых файлов. Перед нами генерация ключа.

Чтобы сохранить ключевой файл нажимаем «Создать и сохранить файл», выбираем путь и сохраняем ключевой файл. Нас оповестят об успешном сохранении ключа.

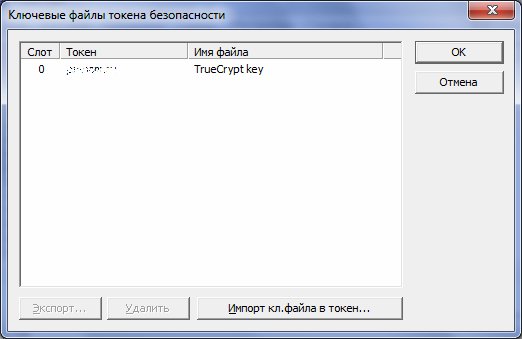

Запись ключа на рутокен

Все готово, чтобы ключ записать на рутокен — Сервис\Ключевые файлы токена безопасности. Должен появится запрос пароля Рутокена(если его не появилось, видимо библиотека не была указана), вводим пароль пользователя рутокен (по умолчанию 12345678). В открывшемся окне нажимаем «Импорт кл. файла в токен», указываем ключевой файл, который мы генерировали в предыдущем пункте, а после указываем как он будет называться на рутокене.

При успешном добавлении он появится в списке с именем, которое Вы указали.

Если Вы планируете пользоваться ключом только с рутокена, то необходимо удалить сохраненный на компьютере ключ.

Теперь рутокен полностью готов для работы с TrueCrypt, можно создавать зашифрованный том.

Создаем зашифрованный том

ВНИМАНИЕ! Все дальнейшие необдуманные действия с Вашей стороны со своим жестким диском на Ваш страх и риск! Я описываю самый безопасный способ создания скрытого раздела. Если не хотите потерять данные, придерживайтесь инструкции.

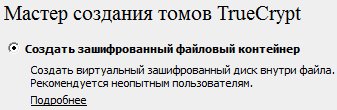

Для создания нового тома используем мастер создания томов TrueCrypt – Тома\Создать новый раздел.

Запускается «Мастер создания томов TrueCrypt». Выбираем «Создать зашифрованный файловый контейнер», т.е. виртуальный зашифрованный диск будет храниться в одной файле.

Тип тома «Обычный том».

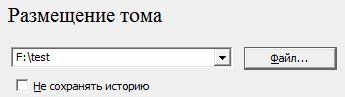

Выбираем где у Вас будет храниться файл диска. Если поставить галочку напротив «Не сохранять историю», то Вам придется каждый раз указывать месторасположения файла.

В настройках шифрования Вам необходимо указать алгоритм шифрования, который будет использоваться для шифрования создаваемого диска. У каждого алгоритма своя скорость работы, чтобы просмотреть скорость шифрования\дешифрования для всех алгоритмов, нажмите «тест».

Теперь Вам необходимо ввести размер создаваемого тома.

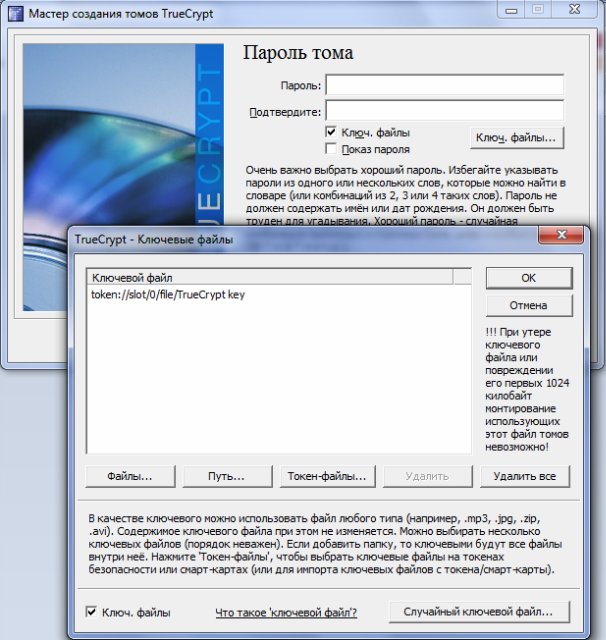

Пришло время указать ключевой файл и пароль. Нажимаем «Ключ.файлы», если там нету вашего ключа, то в этом окне нажимаем «Токен-файлы», вводим пароль рутокена и выбираем токен.

Переходим далее, где уже нам необходимо указать опции (файловая система, кластер и тип файла: динамический или статический) и разметить наш будущий диск. Разметка занимает некоторое время, чем больше размер тома, тем дольше он будет размечаться.

По окончании процесса Вас уведомят что том был успешно создан.

Монтируем созданный том

В главном окне TrueCrypt нажимаем «Файл», выбираем файл тома и нажимаем «Смонтировать».

Если у Вас не подключен рутокен, то вы получите ошибку «Ключевой файл токена безопасности не обнаружен». Подключаете рутокен, если он не подключен. Нажимаем «Ключ.файлы» и выбираем рутокен ключ.

Если пароль был введен правильно, а рутокен был подключен и выбран необходимый ключ, то вы увидите смонтированный новый диск. Удачной работы!

Важно! Когда монтирование диска произошло, рутокен необходимо отключить от usb порта, так советуют сами разработчики, чтобы продлить ему жизнь. От себя еще советую настроить автоматическое размонтирование при не активности.

В следующей части расскажу как сделать тоже самое, но уже на операционной системе Linux.

В данной статье будет рассмотрен пример совместного использования криптодисков CyberSafe Mobile на персональном компьютере и Android-устройстве.

Постановка задачи

- ПК или ноутбук с операционной системой Windows (в статье используется 64-разрядная Windows 7);

- Android-устройство с root-доступом (смартфон или планшет);

- Программа CyberSafe TopSecret, установленная на компьютере;

- Программа CyberSafe Mobile, установленная на мобильном устройстве.

- Как использовать программу CyberSafe Mobile без монтирования удаленного файла контейнера (обычное использование программы).

- Как смонтированный удаленный контейнер виртуального диска и сделать это правильно.

- Как использовать перенаправления папок для автоматического шифрования ваших фотографий

Создание контейнера виртуального диска на ПК

Рис. 1. Создание виртуального диска

Думаю, не стоит читать отдельную и длинную лекцию о том, как правильно выбрать пароль. Что же касается размера диска, нужно отметить, что программа никак не ограничивает размер файла контейнера. Поэтому можете не бояться устанавливать размер виртуального диска, превышающий размер оперативной памяти смартфона — нет необходимости ограничиваться памятью устройства.

Когда установите все необходимые параметры, нажмите кнопку Принять. На рис. 2 показано, что было создано два файла виртуальных дисков — один размером 100 Мб, второй размером 10 Мб. Оба файла помещены в папку C:\test (рис. 3).

Рис. 2. Программа CyberSafe TopSecret: созданные виртуальные диски

Рис. 3. Проводник: расположение виртуальных дисков и их размеры

Выделите один из виртуальных дисков и нажмите кнопку Монтиров. В появившемся окне (рис. 4) выберите букву для виртуального диска. Далее программа попросит вас ввести пароль для доступа к диску.

Рис. 4. Выбор буквы для виртуального диска

Рис. 5. Пароль для доступа к виртуальному зашифрованному диску

В программе виртуальный диск будет помечен как смонтированный, также выводится буква, к которой подмонтирован этот диск (рис. 6).

Рис. 6. Диск Z: смонтирован

Далее с диском Z: можно работать как с обычным диском, то есть записывать на него файлы, читать файлы и т.д. Никаких ограничений нет, разве что виртуальный диск может работать немного медленнее, чем обычный. Я поместил на диск Z: несколько фотографий (рис. 7).

Рис. 7. Содержимое диска Z: (файл vdisk.dvf)

На этом участие программы CyberSafe TopSecret в нашем сценарии закончено. Диск можно размонтировать, а саму программу — закрыть.

Неправильное совместное использование криптодиска на ПК и Android

Раз с диском Z: можно работать, как с обычным диском, то вам может прийти в голову довольно простое решение: «расшарить» диск Z: (рис. 8) и подмонтировать его в программе ES Проводник на вашем Android устройстве. В этом случае программа CyberSafe Mobile вообще будто бы не нужна. Рассмотрим этот случай подробнее, чтобы у вас не было сомнений.

Рис. 8. К диску Z: предоставлен общий доступ

В программе ES Проводник переходим в раздел Сеть, LAN и нажимаем кнопку Scan для сканирования компьютеров в сети (рис. 9). Далее все, как обычно — вводим имя пользователя и пароль для подключения к общему ресурсу (все зависит от настроек общего доступа). Программа отобразит список общих ресурсов (рис. 9), выбираем диск Z и видим его содержимое — ранее скопированные на него фотографии (рис. 10).

Рис. 9. Результат сканирования сети (слева) и список общих ресурсов (справа)

Рис. 10. Содержимое общего ресурса

Все было бы хорошо, если бы не одно но. На вашем компьютере виртуальный зашифрованный диск является смонтированным, а файлы доступным всем, у кого есть физический доступ к нему. Может, когда нужно скопировать несколько файлов с виртуального зашифрованного диска на смартфон (где они будут не зашифрованными!) такой способ и подходит, но он напрочь убивает все преимущества шифрования. Да и по сети данные передаются в незашифрованном виде. Подробнее об уязвимостях криптоконтейнеров при удаленной атаке было написано в этой статье. Этот способ совместного использования криптодиска является неправильным и настоятельно не рекомендуется его использовать.

Обычное использование программу CyberSafe Mobile

Введите или выберите путь к сейфу, укажите его размер (я оставил размер по умолчанию — 5 Мб, кого смущает такой маленький размер, не забываем, что мы работаем с мобильным устройством) и пароль, см. рис. 12. Далее созданный сейф появится в списке на вкладке Сейфы (рис. 12).

Рис. 12. Создание виртуального диска на Android-устройстве (слева) и вкладка Сейфы (справа)

- Способ монтирования — по умолчанию монтирование выключено, поэтому его нужно включить. На моих устройствах отлично работало монтирование с помощью FUSE, но если у вас возникнут проблемы с этим способом, выберите FUSE (FAT).

- Базовый путь для монтирования — нажмите кнопку Выбрать путь для выбора папки, к которой будет осуществляться монтирование. Папка должна существовать. Я буду монтировать сейфы и «расшаренные» папки к /storage/sdcard1/cs. Для каждого сейфа/расшаренной папки в выбранном вами каталоге будет создан подкаталог, имя которого будет совпадать с именем монтируемого ресурса. Например, если вы попытаетесь смонтировать созданный ранее файл test.dvf, то он будет подмонтирован к папке /storage/sdcard1/cs/test. После размонтирования этот подкаталог (test) будет удален.

- Сторонний менеджер файлов — программа CyberSafe Mobile обладает встроенным файловым менеджером, но, думаю, многим пользователям Android будет привычнее использовать программу ES Проводник (рис. 13).

Рис. 13. Параметры монтирования (слева) и выбор стороннего файлового менеджера (справа)

Далее вернитесь к вкладке Сейфы и нажмите созданный сейф test, чтобы его открыть. Программа попросит ввести пароль, указанный при создании сейфа. После этого вы увидите содержимое сейфа в выбранном вами файловом менеджере (в нашем случае — в ЕS Проводник), см. рис. 14. Понятное дело, в сейфе пусто. Поэтому скопируйте в него несколько файлов (рис. 14).

Рис. 14. Сейф открыт (слева) и в него скопированы файлы (справа)

Чтобы закрыть сейф, вернитесь в программу CyberSafe Mobile, нажмите и удерживайте сейф test. В появившемся меню (рис. 15) выберите команду Закрыть.

Рис. 15. Как закрыть сейф

Мы только что рассмотрели обычную последовательность действий при работе с сейфом. В следующем разделе задача будет чуть сложнее — ведь сейф будет на удаленном компьютере.

Правильное совместное использование криптодиска на ПК и Android

Теперь будет показано, как правильно совместно использовать криптодиск. Напомню, у нас есть два файла виртуальных дисков, хранящихся в папке test. К этой папке предоставлен общий доступ, а сама папка хранится на машине Acer (рис. 16).

Рис. 16. К папке C:\test предоставлен общий доступ

Рис. 17. Сетевых папок нет (слева). Добавление сетевой папки (справа)

Рис. 18. Сетевая папка добавлена в список

Рис. 19. Содержимое сетевой папки

Рис. 20. Монтирование папки (слева). Сетевая папка подмонтирована (справа)

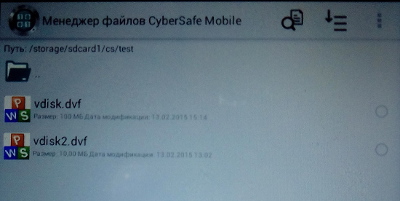

Можете открыть ES Проводник, чтобы убедиться, что папка была подмонтирована к каталогу /storage/sdcard1/cs и в ней находятся те два самые файлы (рис. 20).

Осталось дело за малым — перейти в раздел Сейфы и нажать кнопку Добавить сейф (она находятся справа за кнопкой +). Опять появится экран, скриншот которого сделать невозможно. Поэтому опять — низкокачественная иллюстрация (рис. 21а, 21б). Перейдите в /storage/sdcard1/cs/test и выберите нужный вам файл виртуального диска.

Рис. 21а. Выбор файла виртуального диска

Рис. 21б. Выбор файла виртуального диска

После этого программа запросит пароль для доступа к сейфу. Если пароль правильный, программа поместит сейф в список сейфов, подмонтирует его и запустит ES Проводник для работы с его файлами (рис. 22).

Рис. 22. Содержимое виртуального диска

Как видите, мы созерцаем те самые фотографии, которые я поместил на виртуальный диск при его создании еще в начале статьи. Стоит отметить, что программа одинаково хорошо работает, как с дисками больших размеров, так и относительно небольшими, которые я создавал для демонстрации работы программы. Производительности программы вполне достаточно, чтобы просмотреть фильм, хранящийся в сейфе без копирования его на SD-карту устройства.

Использование редиректора для защиты ваших фотоснимков

Рис. 23. Программа URSafe Media Redirector (слева) и настройка перенаправления (справа)

Рис. 24. Перенаправление активно

Запустите приложение Камера и сделайте любой снимок. Затем закройте сейф и перейдите на компьютер. Подмонтируйте файл виртуального диска и просмотрите его содержимое — на нем вы найдете новую фотографию (рис. 25).

Рис. 25. Фотография, созданная на Android-устройстве

Поставленная задача выполнена. Данные хранятся не в телефоне, а на компьютере и обеспечивается совместная работа с криптоконтейнером. При желании можно не ограничиваться локальной беспроводной сетью, а создать удаленную «шару». Об этом вы можете прочитать в статье «Хранение данных в криптоконтейнере на удаленном сервере и работа с ними с Android-устройств».

При взаимодействии с зашифрованными данными важно исключить всевозможные утечки по различным каналам - например, через временные файлы.

Шифрование при архивации - наиболее лёгкий способ, однако далеко не самый надёжный.

При шифровании таким методом следует учитывать, что многие проприетарные архиваторы могут иметь “Инженерные коды” или лазейки, с помощью которых соответствующие службы при необходимости смогут расшифровать ваш архив.

Сейчас я покажу как создать архив с паролем.

1. выделяем файл/папку, открываем контекстное меню и выбираем “ Add to archive ”

2. в открывшимся окне выбираем “ Set Password ”, указываем дважды пароль, и жмём “ ок ”

Все утверждения касаемые TrueCrypt являются справедливыми по отношению к VeraCrypt, так как второй является форком первого.

VeraCrypt - это кроссплатформенное open source решение, версии которого есть для macOS, Windows и Linux. Даже вооружённые силы Израиля используют криптоконтейнеры, созданные с помощью VeraCrypt.

Можно использовать непосредственно TrueCrypt, однако скачать с официального сайта её уже не получится. Разработчики прекратили поддержку TrueCrypt, о чём официально заявили на своём сайте, при этом обвинив свой проект в ненадёжности.

Данное ПО создаёт виртуальный диск и монтирует его как настоящий. Шифрование данных осуществляется в режиме реального времени и не требует никаких дополнительных действий. При этом виртуальный диск может быть как файлом, так и внешним носителем. Программа использует строгие алгоритмы (TwoFish, AES-256 и другие).

Из особенностей можно выделить возможность создания так называемого “второго дна”. Дело в том, что вы можете попасть в такую ситуацию, когда будете вынуждены раскрыть пароль контейнера. Для такого случая программа позволяет создать для одного контейнера два последовательно зашифрованных диска, доступ к которым осуществляется посредством использования разных паролей. Обнаружить второй диск невозможно.

- Открываем VeraCrypt;

- переходим во вкладку “ Volumes ”, жмём “ Create New Volume ”;

- выбираем где будет находиться криптоконтейнер (в файле или на внешнем носителе/разделе). Я для примера выберу файл;

- указываем путь к файлу;

- выбираем алгоритм и хеш шифрования;

- выделяем место под криптоконтейнер (прибавится к выбранному ранее файлу);

- водим указателем по окну, тем самым генерируя “ключ шифрования” и жмём “ Format ”.

Вот мы и создали простейший криптоконтейнер.

- Открываем VeraCrypt, выбираем любой из слотов (в моём случае 1), указываем путь к файлу и жмём " Mount ";

- в открывшимся окне вводим пароль от контейнера;

- для открытия самого контейнера дважды кликаем на слот, который мы выбрали ранее.

Windows не позволяет шифровать сжатые, и сжимать зашифрованные файлы. Возможность шифрования данных в операционной системе Windows появилась с версии Windows 95. Для этого диск должен быть отформатирован в файловой системе NTFS, а сам метод называется Encrypted File System (EFS).

Зашифровать файл или папку можно следующим образом: выделите файл в проводнике, откройте “ свойства ”. Затем во вкладке “ общие ” нажмите “ дополнительно ” и в окне “ дополнительные атрибуты ” нужно выбрать чекбокс “ Шифровать содержимое для защиты данных ”. По умолчанию зашифрованные файлы будут подсвечены зелёным. EFS можно использовать и на внешних носителях, но для этого следует отформатировать их в NTFS.

Открыть зашифрованный файл может только тот, кто зашифровал этот файл. Для расшифровки EFS можно использовать утилиту Advanced EFS Data Recovery. Владелец может разрешить доступ к файлу пользователю или группе. Если вы работаете в внутри домена, то следует помнить, что в групповых политиках предусматривается наличие системного пользователя, который имеет права на расшифровку всех файлов.

Такие модули зачастую используются для безопасного хранения биометрических данных, шифрования дисков, защиты от нарушений лицензионных соглашений (именно для этого майкрософт хотели запретить установку Windows 11 для устройств без TPM).

Чаще всего данный модуль используется непосредственно для повышения безопасности при шифровании. Например, подключившись к зашифрованному с помощью BitLocker + TPM жёсткому диску злоумышленник не сможет обойти шифрование без специального ключа.

Разработчики TrueCrypt всегда были против проприетарного ПО для шифрования, однако после закрытия они начали рекомендовать использовать BitLocker.

- Windows Vista или старше;

- Совместимая версия BIOS;

- Наличие TPM модуля версии 1.2+ (один из ключей, используемых для шифрования хранится в данном модуле).

- Жмём пкм на диск который хотим зашифровать и выбираем “ Включить BitLocker ”;

- вводим желаемый пароль (минимум 8 символов);

- выбираем где мы будем хранить ключ восстановления (он пригодится в случае, если вы забудете пароль. При желании его можно уничтожить).

Вот мы и зашифровали диск с помощью технологии BitLocker.

Использовать BitLocker можно и без TPM-модуля, однако для этого нужно соответствующее разрешение, которое можно получить только с помощью изменения групповых политик. Перед использованием следует убедиться что BIOS поддерживает чтение с USB (Для старых ПК) .

- нажимаем “ Win + R ”, и вводим “ mmc ”;

- открываем вкладку “ Файл ”, нажимаем “ Добавить или удалить оснастку ”;

- добавляем “ Редактор объектов групповой политики ”. При запросе объекта выберите “ Локальный компьютер ”;

- далее переходим по следующему пути: Политика “Локальный компьютер”\Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Шифрование диска BitLocker\Диски операционной системы ;

- дважды кликаем на “ Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске ”;

- тыкаем “ Включено ”, и отмечаем чекбокс “ разрешить использование BitLocker без TPM.. ”.

Если параметра из 5 пункта нет, то возможно он называется “ Разрешить использование BitLocker без совместимого TPM ”.

Подключение внешнего тома

Монтирование тома может занимать некоторое время, это связано с большим количеством итераций при генерации ключа, что повышает стойкость при атаках «в лоб» в десятки раз.

Для подключения внешнего тома нажмем "Смонтировать", откроем "Параметры" и установим опцию "Защитить скрытый том от повреждения при записи" и укажем пароль и ключевой файл от скрытого тома.

Опцию защиты при монтировании внешнего тома необходимо включать, так как скрытый том является частью внешнего, и запись во внешний том без защиты может повредить скрытый том. В том случае, если вас заставляют смонтировать внешний том силовым методом (против которого этот механизм и был создан), то, естественно, вы его монтируете как обычный том, и VeraCrypt не будет показывать что это внешний том, он будет выглядеть как обычный.

Во внешнем томе можно разместить информацию, которая будет выглядеть или быть отчасти чувствительной, в то время как все самое ценное будет храниться на скрытом томе.

Векторы атаки

Подключение скрытого тома

Для подключения скрытого тома, нажмем «Смонтировать», укажем пароль и ключевой файл от скрытого тома. При примонтированном скрытом томе, VeraCrypt добавляет пометку "Скрытый".

Атака в лоб:

Атаки методом перебора, при наличии стойкого пароля малоэффективна — это тот сценарий, к которому и готовились разрабочики VeraCrypt, а при наличии ключевого файла — неэффективны абсолютно.

Создание скрытого тома

В мастере томов выберем "Зашифровать несистемный раздел/диск". Режим тома "Скрытый том VeraCrypt". Режим создания "Прямой режим". Выберем устройство или контейнер, зашифрованные на предыдущем шаге. Введем созданный ранее пароль и нажмем "Далее".

Укажем тип шифрования для скрытого тома. Как и выше, я рекомендую оставить настройки по умолчанию. На данном этапе мы можем добавить использование ключевого файла, как дополнительной меры защиты.

На следующем шаге определим сколько места "забрать" у основного тома для создания скрытого тома. Дальнейший процесс настройки тома, аналогичен настройке внешнего тома.

Извлечение ключей шифрования:

Теоретически, получив доступ к выключенному компьютеру, есть некоторый шанс извлечь ключи шифрования из памяти или файла гибернации и файла подкачки. Для противодействия такого рода атакам рекомендуется включить опцию шифрования ключей и паролей в ОЗУ в меню Настройка — Быстродействие и отключить файл подкачки и спящий режим.

Читайте также: