Разблокировать диск bitlocker с помощью командной строки

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

| Конфигурация компьютера | |

| Процессор: 11th Gen Intel(R) Core(TM) i7-1165G7 | |

| Память: 16 гб | |

| Видеокарта: Intel(R) Iris(R) Xe Graphics | |

| Звук: Realtek High Definition Audio(SST) | |

| Монитор: 15,6" | |

| Ноутбук/нетбук: LENOVO ThinkBook 15 G2 ITL | |

| ОС: Windows 11 - 64 Pro |

Как видно - ни пароль, ни числовой пароль не указан. Кстати, в ключе -unlock X: -rp должен указываться именно числовой пароль, а где взять? В файле ключа шифрования?

| Конфигурация компьютера | |

| Процессор: 11th Gen Intel(R) Core(TM) i7-1165G7 | |

| Память: 16 гб | |

| Видеокарта: Intel(R) Iris(R) Xe Graphics | |

| Звук: Realtek High Definition Audio(SST) | |

| Монитор: 15,6" | |

| Ноутбук/нетбук: LENOVO ThinkBook 15 G2 ITL | |

| ОС: Windows 11 - 64 Pro |

Получилось.

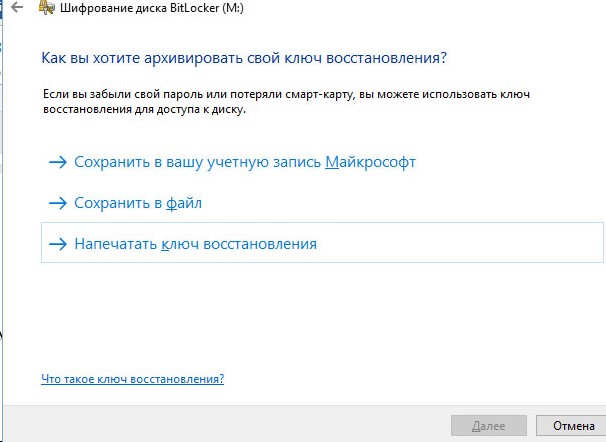

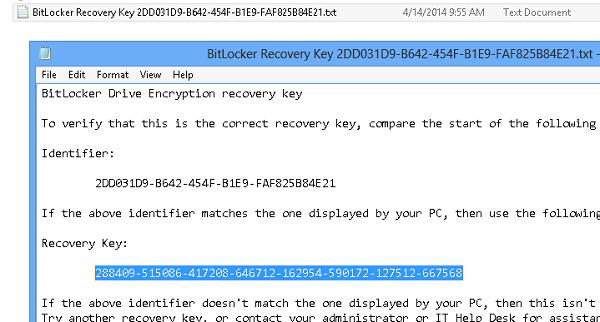

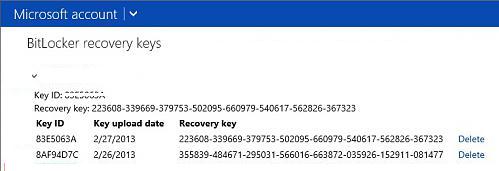

При шифровании тома, если выбрать опцию: "Сохранить ключ в файл", образуется файл с именем

Ключ восстановления BitLocker ХХХХХХХХ-ХХХХ-ХХХХ-ХХХХ-ХХХХХХХХХХХХ.txt

В нем последней строкой

| Ключ восстановления BitLocker: xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx-xxxxxx |

то том разблокируется.

Кстати, в изысканиях, при выполнении другой команды не мог долго понять, в чем дело. Ввожу

Следующей строкой идет запрос пароля, но при нажатии клавиш на клавиатуре, символы не отображаются (. ). Думал, глюк. А оказывается, если, несмотря на отсутствие отображения, ввести пароль, запрошенный при включении шифрования тома и нажать Enter, том также разблокируется.

По bitlocker вопросы остались, но данный решился.

Vadikan, спасибо за толчок к поискам!

Управляет методами защиты, используемыми для ключа шифрования BitLocker.

Командлеты для BitLocker в Windows PowerShell

Windows PowerShell для администраторов предоставляют новый способ использования при работе с BitLocker. С Windows PowerShell скриптов администраторы могут легко интегрировать параметры BitLocker в существующие скрипты. В приведенной ниже таблице отображаются доступные cmdlets BitLocker.

Как и управление-bde, Windows PowerShell позволяют конфигурации за пределами вариантов, предлагаемых в панели управления. Как и в управляемых bde, пользователям необходимо учитывать конкретные потребности тома, который они шифруют, Windows PowerShell кодлетов.

Хороший начальный шаг — определить текущее состояние тома (ы) на компьютере. Это можно сделать с помощью Get-BitLockerVolume cmdlet.

Вывод Get-BitLockerVolume cmdlet предоставляет сведения о типе тома, защитниках, состоянии защиты и других подробностях.

Иногда все протекторы могут не отображаться при использовании из-за нехватки Get-BitLockerVolume места на выходной дисплее. Если вы не видите все защитники для тома, вы можете использовать команду Windows PowerShell (|) для формата полного списка защитников. Get-BitLockerVolume C: | fl

Если вы хотите удалить существующие протекторы перед подготовкаю BitLocker на томе, можно использовать Remove-BitLockerKeyProtector cmdlet. Для этого необходимо удалить GUID, связанный с защитником.

Простой скрипт может совместить значения каждого Get-BitLockerVolume в другую переменную, как повеяно ниже:

С помощью этого скрипта можно отобразить сведения в переменной $keyprotectors, чтобы определить GUID для каждого протектора.

С помощью этой информации можно удалить ключевой протектор для определенного тома с помощью команды:

Для выполнения cmdlet BitLocker требуется ключевой защитник GUID, заключенный в кавычках. Убедитесь, что весь GUID с скобами включен в команду.

Параметры

| Параметр | Описание |

|---|---|

| -Get | Отображает все методы защиты ключей, включенные на диске, и предоставляет их тип и идентификатор (ID). |

| — Добавление | Добавляет методы защиты ключей, как указано с помощью дополнительных параметров . |

| -Delete | Удаляет методы защиты ключей, используемые BitLocker. Все предохранители ключа будут удалены с диска, за исключением случаев, когда для указания удаляемых предохранителей используются параметры необязательного удаления . При удалении последнего предохранителя диска защита диска BitLocker отключается, чтобы гарантировать непреднамеренное уничтожение доступа к данным. |

| — отключить | Отключает защиту, позволяя любому пользователю обращаться к зашифрованным данным, делая ключ шифрования незащищенным на диске. Предохранители ключа не удаляются. защита будет возобновлена при следующем Windows загружается, если для указания счетчика перезагрузки не используются необязательные параметры -disable . |

| — включить | Включает защиту, удаляя с диска незащищенный ключ шифрования. Будут применены все настроенные предохранители ключа на диске. |

| -адбаккуп | Создает резервную копию сведений о восстановлении для диска, указанного в домен Active Directory Services (AD DS). Добавьте параметр -ID и укажите идентификатор определенного ключа восстановления для резервного копирования. Параметр -ID является обязательным. |

| -аадбаккуп | Создает резервную копию всех сведений о восстановлении для диска, указанного в Azure Active Directory (Azure AD). Добавьте параметр -ID и укажите идентификатор определенного ключа восстановления для резервного копирования. Параметр -ID является обязательным. |

| Представляет букву диска, за которой следует двоеточие. | |

| -ComputerName | Указывает, что manage-bde.exe будет использоваться для изменения защиты BitLocker на другом компьютере. Можно также использовать параметр -CN в качестве сокращенной версии этой команды. |

| Представляет имя компьютера, на котором необходимо изменить защиту BitLocker. Допустимые значения включают имя NetBIOS компьютера и IP-адрес компьютера. | |

| -? или/? | Отображает краткую справку в командной строке. |

| -Help или-h | Отображает полную справку в командной строке. |

Дополнительные параметры-Добавление параметров

Параметр-Add также может использовать эти допустимые дополнительные параметры.

| Параметр | Описание |

|---|---|

| Представляет букву диска, за которой следует двоеточие. | |

| -рековерипассворд | Добавляет средство защиты числового пароля. Можно также использовать параметр -RP в качестве сокращенной версии этой команды. |

| Представляет пароль восстановления. | |

| -рековерикэй | Добавляет предохранитель внешнего ключа для восстановления. Можно также использовать параметр -ать в качестве сокращенной версии этой команды. |

| Представляет путь к каталогу ключа восстановления. | |

| -стартупкэй | Добавляет предохранитель внешнего ключа для запуска. Вы также можете использовать -SK в качестве сокращенной версии этой команды. |

| Представляет путь к каталогу для ключа запуска. | |

| — сертификат | Добавляет предохранители открытого ключа для диска данных. Вы также можете использовать параметр -CERT в качестве сокращенной версии этой команды. |

| -cf | Указывает, что для предоставления сертификата открытого ключа будет использоваться файл сертификата. |

| Представляет путь к каталогу для файла сертификата. | |

| -CT | Указывает, что отпечаток сертификата будет использоваться для указания сертификата открытого ключа. |

| Указывает значение свойства Thumbprint сертификата, который вы хотите использовать. Например, значение отпечатка сертификата A9 09 50 2D D8 2A E4 14 33 E6 F8 38 86 B0 0D 42 77 a3 2A. 7b должно быть задано как a909502dd82ae41433e6f83886b00d4277a32a7b. | |

| -тпмандпин | Добавляет доверенный платформенный модуль (TPM) (доверенный платформенный модуль) и персональный идентификационный номер (ПИН-код) для диска операционной системы. Можно также использовать -TP в качестве сокращенной версии этой команды. |

| -тпмандстартупкэй | Добавляет предохранители TPM и ключа запуска для диска операционной системы. Можно также использовать параметр -ТСК в качестве сокращенной версии этой команды. |

| -тпмандпинандстартупкэй | Добавляет предохранители TPM, ПИН-кода и ключа запуска для диска операционной системы. Можно также использовать параметр -тпск в качестве сокращенной версии этой команды. |

| -password | Добавляет предохранитель ключа пароля для диска данных. Можно также использовать параметр -пароль в качестве сокращенной версии этой команды. |

| -адаккаунторграуп | Добавляет предохранитель удостоверения на основе идентификатора безопасности (SID) для тома. Можно также использовать параметр -SID в качестве сокращенной версии этой команды. Важно. По умолчанию средство защиты Адаккаунторграуп нельзя добавить удаленно с помощью WMI или Manage-bde. Если для развертывания требуется возможность удаленного добавления этого предохранителя, необходимо включить ограниченное делегирование. |

| -ComputerName | Указывает, что для изменения защиты BitLocker на другом компьютере используется Manage-bde. Можно также использовать параметр -CN в качестве сокращенной версии этой команды. |

| Представляет имя компьютера, на котором необходимо изменить защиту BitLocker. Допустимые значения включают имя NetBIOS компьютера и IP-адрес компьютера. | |

| -? или/? | Отображает краткую справку в командной строке. |

| -Help или-h | Отображает полную справку в командной строке. |

Параметры дополнительного удаления

| Параметр | Описание |

|---|---|

| Представляет букву диска, за которой следует двоеточие. | |

| -Тип | Определяет предохранитель ключа для удаления. Можно также использовать -t в качестве сокращенной версии этой команды. |

| рековерипассворд | Указывает, что необходимо удалить предохранители ключа пароля восстановления. |

| екстерналкэй | Указывает, что все предохранители внешнего ключа, связанные с диском, должны быть удалены. |

| сертификат | Указывает, что все предохранители ключей сертификатов, связанные с диском, должны быть удалены. |

| TPM | Указывает, что все предохранители ключа, связанные с этим диском, должны быть удалены. |

| тпмандстартупкэй | Указывает, что необходимо удалить все предохранители ключей, связанные с TPM и ключом запуска на диске. |

| тпмандпин | Указывает, что необходимо удалить предохранители ключей на основе ПИН-кода и TPM, связанные с диском. |

| тпмандпинандстартупкэй | Указывает, что необходимо удалить все предохранители ключей TPM, ПИН-кода и ключа запуска, связанные с диском. |

| password | Указывает, что необходимо удалить все предохранители ключа паролей, связанные с диском. |

| удостоверение | Указывает, что все предохранители ключей удостоверений, связанные с диском, должны быть удалены. |

| -ID | Определяет предохранитель ключа для удаления с помощью идентификатора ключа. Этот параметр является альтернативным параметром параметра -Type . |

| Определяет отдельный предохранитель ключа на диске для удаления. Идентификаторы предохранителя ключей можно отобразить с помощью команды Manage-bde-protectors-Get . | |

| -ComputerName | Указывает, что manage-bde.exe будет использоваться для изменения защиты BitLocker на другом компьютере. Можно также использовать параметр -CN в качестве сокращенной версии этой команды. |

| Представляет имя компьютера, на котором необходимо изменить защиту BitLocker. Допустимые значения включают имя NetBIOS компьютера и IP-адрес компьютера. | |

| -? или/? | Отображает краткую справку в командной строке. |

| -Help или-h | Отображает полную справку в командной строке. |

Дополнительные параметры-Disable

| Параметр | Описание |

|---|---|

| Представляет букву диска, за которой следует двоеточие. | |

| ребуткаунт | указывает, что защита тома операционной системы была приостановлена и будет возобновлена после перезапуска Windows количество раз, указанное в параметре ребуткаунт . Укажите 0 , чтобы приостановить защиту бессрочно. если этот параметр не указан, защита BitLocker автоматически возобновляется после перезапуска Windows. Вы также можете использовать -RC в качестве сокращенной версии этой команды. |

| -ComputerName | Указывает, что manage-bde.exe будет использоваться для изменения защиты BitLocker на другом компьютере. Можно также использовать параметр -CN в качестве сокращенной версии этой команды. |

| Представляет имя компьютера, на котором необходимо изменить защиту BitLocker. Допустимые значения включают имя NetBIOS компьютера и IP-адрес компьютера. | |

| -? или/? | Отображает краткую справку в командной строке. |

| -Help или-h | Отображает полную справку в командной строке. |

Использование учетной записи AD или группового протектора в Windows PowerShell

Защитник ADAccountOrGroup, введенный в Windows 8 и Windows Server 2012, является защитником sid на основе Active Directory. Этот защитник может быть добавлен как в операционную систему, так и в объемы данных, хотя он не разблокирует объемы операционной системы в среде предварительной загрузки. Защитник требует, чтобы SID для учетной записи домена или группы связывались с защитником. BitLocker может защитить диск на основе кластера, добавив протектор на основе SID для объекта кластерного имени (CNO), который позволяет диску должным образом не работать и открываться любым компьютером-участником кластера.

Защитник ADAccountOrGroup требует использования дополнительного програмного средства для использования (например, ключ TPM, PIN-код или ключ восстановления) при использовании на томах операционной системы.

Чтобы добавить протектор ADAccountOrGroup в том, используйте либо фактический SID домена, либо имя группы, предшествуемую домену, и backslash. В приведенной ниже примере учетная запись CONTOSO\Administrator добавляется в качестве защитника к объему данных G.

Для пользователей, которые хотят использовать SID для учетной записи или группы, первым шагом является определение SID, связанного с учетной записью. Чтобы получить определенный SID для учетной записи пользователя в Windows PowerShell, используйте следующую команду:

Для использования этой команды требуется функция RSAT-AD-PowerShell.

В следующем примере защитник ADAccountOrGroup добавляется в ранее зашифрованный объем операционной системы с помощью SID учетной записи:

Защитники на основе Active Directory обычно используются для разблокировки томов кластера failover.

18.03.2021

itpro

Windows 10, Windows 8

комментария 44

Сегодня мы опишем процедуру восстановления данных с диска, зашифрованного с помощью Bitlocker. Рассмотрим простой сценарий и сценарий с поврежденным диском Bitlocker. Такая проблема может возникнуть вследствие повреждения файловой системы на зашифрованном диске (например, повреждения области жесткого диска, в которой BitLocker хранит важную информацию, вызванного неожиданным завершением работы системы), невозможности загрузки ОС или консоли восстановления BitLocker, и подобных ошибок, которые препятствуют нормальному открытию зашифрованного диска. Описанные проблемы могут возникнуть как с системным диском, так и со съёмным внешним или USB диском.

Для восстановления данных мы воспользуемся утилитой Repair-bde (BitLocker Repair Tool). Эта утилита командной строки, которая появилась еще в Windows 7 / 2008 R2 и используется для доступа и восстановления зашифрованных данных на поврежденном диске, зашифрованным BitLocker-ом.

Расшифровка тома Bitlocker с помощью ключа восстановления

Для расшифровки данных, находящихся на поврежденном томе, содержимое которого зашифровано Bitlocker нам понадобится ключ восстановления или ключ загрузки системы (если зашифрован системный раздел).

Запустите восстановление данных с помощью ключа восстановления:

Если Bitlocker используется для шифрования системного раздела с Windows, а для загрузки системы используется специальный ключ запуска на USB флешке, зашифрованный том можно расшифровать так:

где, файл 3F558473-943D-4330-8449-62C36BA53345.BEK – ключ запуска шифрования диска BitLocker на USB флешке I:\ (по умолчанию этот файл скрыт).

После выполнения процедуры восстановления и расшифровки данных, прежде чем открыть диск, на который было извлечено содержимое тома Bitlocker , необходимо обязательно выполнить его проверку. Для этого выполните следующую команду и дождитесь ее завершения:

Chkdsk G: /f

Примечание. Если не удалось восстановить данные с зашифрованного диска указанными способами, стоит попробовать создать посекторную копию поврежденного диска с помощью Linux-утилиты DDRescue (или любой другой подобной утилиты для восстановления данных с поврежденных разделов). После чего попытаться восстановить данные из полученной копии по описанному сценарию.

Примеры

Чтобы добавить предохранитель ключа сертификата, идентифицируемый файлом сертификата, на диск E, введите:

Чтобы добавить предохранитель ключа адаккаунторграуп , идентифицируемый по домену и имени пользователя, на диск E, введите:

Чтобы отключить защиту до тех пор, пока компьютер не будет перезагружен 3 раза, введите:

Чтобы удалить на диске C все предохранители ключа на основе TPM и ключей запуска, введите:

Чтобы получить список всех предохранителей ключа для диска C, введите:

Чтобы выполнить резервное копирование всех сведений о восстановлении для диска C в AD DS, введите (где -id — это идентификатор конкретного предохранителя ключа для резервного копирования):

Разблокирует диск, защищенный BitLocker, с помощью пароля восстановления или ключа восстановления.

Как открыть зашифрованный BitLocker диск в Linux

Вы можете открыть зашифрованный BitLocker диск и из-под Linux. Для этого понадобятся утилита DisLocker и ключ восстановления BitLocker .

В некоторых дистрибутивах (например, Ubuntu) утилита dislocker уже имеется. Если утилита не установлена, скачайте и скомпилируйте ее вручную.

tar -xvjf dislocker.tar.gz

В файле INSTALL.TXT указано, что необходимо установить пакет libfuse-dev:

sudo apt-get install libfuse-dev

Теперь соберите пакет.

cd src/make make install

Перейдите в каталоге mnt и создайте две директории (для зашифрованного и расшифрованного раздела):

cd /mntmkdir Encr-partmkdir Decr-part

Найдите зашифрованный раздел (команда fdisk –l) и расшифруйте его с помощью ключа восстановления во второй каталог.

dislocker -r -V /dev/sdb1 -p your_bitlocker_recovery_key /mnt/Encr-part

В этом примере мы используем утилиту DisLocker в режиме FUSE (Filesystem in Userspace, позволяющем пользователям без привилегий создавать собственные файловые системы. В режиме FUSE расшифровывается только тот блок, к которому обращается система (“на лету”). При этом возрастает время доступа к данным, но этот режим гораздо безопаснее.

Смонтируйте раздел:

mount -o loop Driveq/dislocker-file /mnt/Decr-part

Теперь вы должны увидеть все файлы на зашифрованном разделе.

Как разблокировать зашифрованный Bitlocker диск, если Windows не загружается

Рассмотрим ситуацию, когда ваш системный диск зашифрован с помощью Bitlocker и по какой-то причине ваша Windows перестала загружаться (синий экран смерти, зависает при загрузке, некорректные обновления и т.д.)

Попробуйте запустить среду восстановления Windows (она автоматически запуститься, если 3 раза подряд Windows не смогла загрузиться). Если среда WinRE не работает, вы можете загрузить компьютер установочного диска с Windows 10, диска восстановления MsDaRT или другого загрузочного диска. Чтобы запустить командную строку, выберите пункт Troubleshoot -> Advanced options -> Command Prompt, или нажмите клавиши Shift+F10.

В окне командной строки проверьте состояние всех дисков компьютера (так мы найдем зашифрованный Bitlocker диск):

В результат команды у одного (или нескольких) из дисков должен содержаться такой текст: “BitLocker Drive Encryption: Volume D”. Значит у вас зашифрован диск D.

Разблокируем его, выполнив команду:

manage-bde -unlock D: -pw

Команда попросит указать пароль BitLocker:

Enter the password to unlock this volume:

The password successfully unlocked volume D:.

Ваш диск расшифрован, и вы можете приступать к восстановлению ОС.

Если вы хотите совсем отключить защиту диска BitLocker, выполните:

manage-bde -protectors -disable D:

Выполните перезагрузку компьютера. Теперь загрузочный диск не зашифрован.

Примеры

Чтобы разблокировать диск E с файлом ключа восстановления, сохраненным в папку резервного копирования на другом диске, введите:

В этой статье для ИТ-специалистов описывается, как использовать средства для управления BitLocker.

Средства шифрования привода BitLocker включают средства управления командной строкой, а также командлеты BitLocker для Windows PowerShell.

Команды manage-bde и BitLocker можно использовать для выполнения любой задачи, которая может быть выполнена с помощью панели управления BitLocker и подходит для автоматического развертывания и других сценариев сценариев.

Repair-bde — это специальный инструмент, который предоставляется для сценариев аварийного восстановления, в которых защищенный диск BitLocker не может быть разблокирован нормально или с помощью консоли восстановления.

Repair-bde

Может возникнуть проблема, которая повредил область жесткого диска, на котором BitLocker хранит критически важные сведения. Такая проблема может быть вызвана сбоем жесткого диска или Windows неожиданно.

Средство ремонта BitLocker (Repair-bde) можно использовать для доступа к зашифрованным данным на сильно поврежденном жестком диске, если диск был зашифрован с помощью BitLocker. Repair-bde может реконструировать критически важные части данных диска и восстановления, пока для расшифровки данных используется допустимый пароль восстановления или ключ восстановления. Если данные метаданных BitLocker на диске повреждены, необходимо предоставить пакет ключа резервного копирования, а также пароль восстановления или ключ восстановления. Этот пакет ключей резервное копирование в службы домена Active Directory (AD DS), если вы использовали параметр по умолчанию для резервного копирования AD DS. С помощью этого пакета ключей и пароля восстановления или ключа восстановления можно расшифровать части диска с защитой BitLocker, если диск поврежден. Каждый пакет ключей будет работать только для диска с соответствующим идентификатором диска. Для получения этого пакета ключей от AD DS можно использовать viewer для просмотра паролей для восстановления BitLocker.

Если вы не создаете копию данных восстановления в AD DS или хотите сохранить пакеты ключей в качестве альтернативы, можно использовать команду для создания пакета ключей для manage-bde -KeyPackage тома.

Средство командной строки Repair-bde предназначено для использования, когда операционная система не начинается или когда не удается запустить консоль восстановления BitLocker. Используйте Repair-bde, если верны следующие условия:

- Вы зашифровали диск с помощью шифрования диска BitLocker.

- Windows не начинается, или вы не можете запустить консоль восстановления BitLocker.

- У вас нет копии данных, содержащихся на зашифрованном диске.

Повреждение диска может не иметь отношения к BitLocker. Поэтому перед использованием средства ремонта BitLocker рекомендуется использовать другие средства для диагностики и решения проблемы с диском. Среда Windows восстановления (Windows RE) предоставляет дополнительные возможности для ремонта компьютеров.

Существуют следующие ограничения для Repair-bde:

- Средство командной строки Repair-bde не может отремонтировать диск, сбой в процессе шифрования или расшифровки.

- Средство командной строки Repair-bde предполагает, что если диск имеет шифрование, то диск полностью зашифрован.

Дополнительные сведения об использовании repair-bde см. в группе Repair-bde.

Восстановление данных с помощью пароля BitLocker

В первую очередь попробуйте восстановить данные по этой методике (она будет работать в Windows 10, 8.1 / Server 2012 /R2/2016 и выше):

- Запустите командную строку с правами администратора:

- Выполните команду:

repair-bde F: G: -pw –Force

, где F: — диск с данными Bitlocker, G: — диск на который необходимо извлечь расшифрованные данные; - В процессе выполнения команды нужно будет указать пароль Bitlocker (тот самый, который вводится пользователем в графическом интерфейсе Windows для получения доступа к зашифрованному тому).

Использование manage-bde с объемами операционной системы

Ниже приведены примеры базовых допустимых команд для объемов операционной системы. В общем, только команда шифрует объем операционной системы с помощью протектора только для TPM и без manage-bde -on ключа восстановления. Однако во многих средах требуются более безопасные протекторы, такие как пароли или ПИН-код, и они рассчитывают на возможность восстановления данных с помощью ключа восстановления. Рекомендуется добавить в том операционной системы хотя бы один основной прощитатель и защитник восстановления.

Хорошей практикой при использовании manage-bde является определение состояния тома в целевой системе. Чтобы определить состояние тома, используйте следующую команду:

Эта команда возвращает томам целевого, текущего состояния шифрования, метода шифрования и типа тома (операционная система или данные) для каждого тома:

В следующем примере показано включение BitLocker на компьютере без чипа TPM. Перед началом процесса шифрования необходимо создать ключ запуска, необходимый для BitLocker, и сохранить его на USB-диске. Когда BitLocker включен для объема операционной системы, BitLocker необходимо получить доступ к флеш-накопителю USB, чтобы получить ключ шифрования (в этом примере буква E представляет usb-накопитель). Вам будет предложено перезагрузать для завершения процесса шифрования.

После завершения шифрования необходимо вставить ключ запуска USB перед запуском операционной системы.

Альтернатива протектору ключа запуска на оборудовании, не относящегося к TPM, — использование пароля и протектора ADaccountorgroup для защиты объема операционной системы. В этом сценарии сначала необходимо добавить защитники. Чтобы добавить их, используйте эту команду:

Эта команда потребует ввода и подтверждения протектора паролей перед добавлением их в том. После включения протекторов на томе можно включить BitLocker.

На компьютерах с TPM можно шифровать объем операционной системы без определенных протекторов с помощью manage-bde. Используйте эту команду:

Эта команда шифрует диск с помощью TPM в качестве защитника по умолчанию. Если вы не уверены, доступен ли защитник TPM, чтобы перечислить защитники, доступные для тома, запустите следующую команду:

Параметры

| Параметр | Описание |

|---|---|

| -рековерипассворд | Указывает, что для разблокировки диска будет использоваться пароль восстановления. Можно также использовать параметр -RP в качестве сокращенной версии этой команды. |

| Представляет пароль восстановления, который можно использовать для разблокировки диска. | |

| -рековерикэй | Указывает, что для разблокировки диска будет использоваться внешний файл ключа восстановления. Можно также использовать параметр -ать в качестве сокращенной версии этой команды. |

| Представляет файл внешнего ключа восстановления, который можно использовать для разблокировки диска. | |

| Представляет букву диска, за которой следует двоеточие. | |

| — сертификат | Сертификат локального пользователя для сертификата BitLocker, разблокирующий том, находится в хранилище сертификатов локального пользователя. Вы также можете использовать параметр -CERT в качестве сокращенной версии этой команды. |

| -CF | Путь к файлу сертификата. |

| -CT | Отпечаток сертификата, который при необходимости может содержать ПИН-код (-PIN). |

| -password | Представляет запрос на ввод пароля для разблокировки тома. Можно также использовать параметр -пароль в качестве сокращенной версии этой команды. |

| -ComputerName | Указывает, что manage-bde.exe будет использоваться для изменения защиты BitLocker на другом компьютере. Можно также использовать параметр -CN в качестве сокращенной версии этой команды. |

| Представляет имя компьютера, на котором необходимо изменить защиту BitLocker. Допустимые значения включают имя NetBIOS компьютера и IP-адрес компьютера. | |

| -? или/? | Отображает краткую справку в командной строке. |

| -Help или-h | Отображает полную справку в командной строке. |

Manage-bde

Manage-bde — это средство командной строки, которое можно использовать для сценариев операций BitLocker. Manage-bde предлагает дополнительные параметры, которые не отображаются на панели управления BitLocker. Полный список параметров manage-bde см. в справочной строке Командная строка Manage-bde.

Manage-bde включает меньше параметров по умолчанию и требует большей настройки для настройки BitLocker. Например, использование только команды на томе данных будет полностью шифровать том manage-bde -on без каких-либо протекторов проверки подлинности. Зашифрованный таким образом том по-прежнему требует от пользователя включить защиту BitLocker, хотя команда успешно завершена, так как для полной защиты необходимо добавить метод проверки подлинности в том. В следующих разделах приводится примеры распространенных сценариев использования для manage-bde.

Использование manage-bde с объемами данных

Объемы данных используют тот же синтаксис для шифрования, что и объемы операционной системы, но для выполнения операции не требуются средства защиты. Шифрование объемов данных можно сделать с помощью базовой команды: или вы можете сначала добавить дополнительные manage-bde -on протекторы в том. Рекомендуется добавить в том данных хотя бы один основной защитник и защитник восстановления.

Общим защитником для тома данных является защитник паролей. В приведенной ниже примере мы добавляем в том протектор паролей и включаем BitLocker.

Разблокировать диск, зашифрованный BitLocker, в среде Windows

Самая простая ситуация, когда вам нужно разблокировать зашифрованный BitLocker диск в самой Windows. Вероятно, у вас есть внешний диск или USB флешка, защищенная с помощью BitLocker, которая не открывается, или вы хотите открыть зашифрованный диск на другом компьютере.

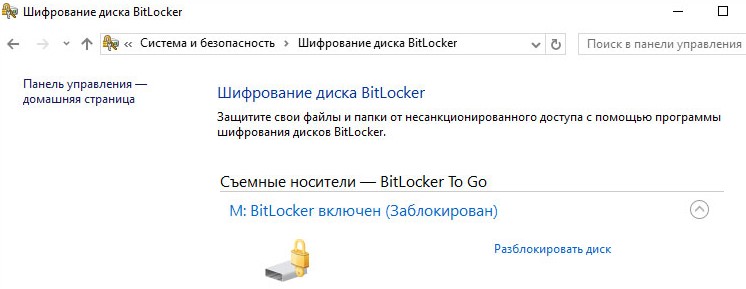

Подключите диск к компьютеру и перейдите в раздел Панель управления -> Система и безопасность -> Шифрование диска BitLocker (доступно в Professional и выше редакциях Windows).

В списке дисков выберите зашифрованный BitLocker диск и нажмите кнопку Разблокировать диск.

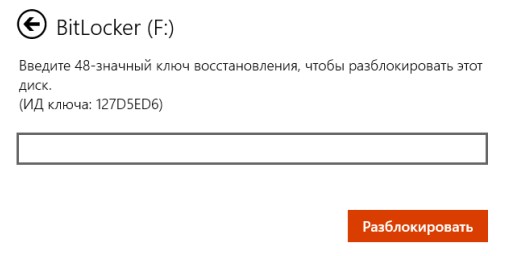

В зависимости от способа зажиты укажите пароль, PIN ключ восстановления и подключите смарт-карту. Если вы не знаете пароль, но сохранился ключ восстановления, выберите Дополнительные параметры —> Введите ключ восстановления.

Если у вас несколько ключей восстановления, вы можете определить нужный ключ восстановления с помощью идентификатора, который отображается в окне. Если вы указали правильный ключ, диск разблокируется и сможете получить доступ к данным на нем.

Синтаксис

Синтаксис

Использование кодлетов BitLocker Windows PowerShell с объемами операционной системы

Использование кодлетов BitLocker Windows PowerShell аналогично работе с средством управления bde для шифрования объемов операционной системы. Windows PowerShell предоставляет пользователям большую гибкость. Например, пользователи могут добавить нужный защитник в качестве части команды для шифрования тома. Ниже приведены примеры распространенных пользовательских сценариев и действий по их выполнению в BitLocker Windows PowerShell.

В следующем примере показано, как включить BitLocker на диске операционной системы с помощью только протектора TPM:

В приведенном ниже примере добавляется один дополнительный протектор, защитник StartupKey, и он выбирает пропустить тест оборудования BitLocker. В этом примере шифрование запускается немедленно без необходимости перезагрузки.

Требования для восстановления данных с тома BitLocker

Для восстановления данных с диска, зашифрованного BitLocker нужно иметь хотя один из следующих элементов системы защиты BitLocker:

- Пароль BitLocker (тот самый, который вы вводите в графическом интерфейсе Windows при разблокировке зашифрованного диска);

- Ключ восстановления BitLocker;

- Ключ запуска системы (Startup key — .bek) – ключ на USB флешке, который позволяет автоматически расшифровывать загрузочный раздел, не требуя ввода пароля от пользователя.

Ключ восстановления BitLocker (BitLocker Recovery Key) представляет собой уникальную последовательность из 48 символов. Ключ восстановления генерируется при создании тома Bitlocker, его можно распечатать (и хранить в безопасном месте, например, в сейфе), сохранить в виде текстового файла на локальный (это не рекомендуется, т.к. при повреждении диска вы не сможете расшифровать свои данные) или внешний диск, или сохранить в свою учетную запись Microsoft.

Если у вас нет доступа к ключу восстановления, то вы более не сможете получить доступ к своим данным. Ведь BitLocker как раз и разработан для того, чтобы защитить ваши файлы от посторонних.

Несколько нюансов касательно восстановления данных с диска BitLocker. Данные нужно восстанавливать на отдельный диск, размер которого должен быть не меньше, чем размер поврежденного диска. В процессе восстановления все содержимое этого диска будет удалено и заменено расшифрованными данными с тома BitLocker.

В нашем примере диск F: (размер 2 Гб) это USB флешка, содержимое которой зашифровано с помощью BitLocker. Данная флешка по какой-то причине не открывается. Для восстановления данных мы установили дополнительный внешний диск Data (G:), емкостью (10 Гб).

Использование кодлетов BitLocker Windows PowerShell с объемами данных

Шифрование громкости данных с Windows PowerShell то же самое, что и для объемов операционной системы. Добавьте нужные защитники перед шифрованием тома. В следующем примере в E добавляется протектор паролей: объем с $pw в качестве пароля. Переменная $pw хранится в качестве значения SecureString для хранения пароля, определенного пользователем.

Читайте также: