Прозрачное шифрование файлов на сетевом диске

Шифрующая файловая система это тесно интегрированная с NTFS служба, располагающаяся в ядре Windows 2000. Ее назначение: защита данных, хранящихся на диске, от несанкционированного доступа путем их шифрования. Появление этой службы не случайно, и ожидалось давно. Дело в том, что существующие на сегодняшний день файловые системы не обеспечивают необходимую защиту данных от несанкционированного доступа.

Внимательный читатель может возразить мне: а как же Windows NT с ее NTFS? Ведь NTFS обеспечивает разграничение доступа и защиту данных от несанкционированного доступа! Да, это правда. Но как быть в том случае, когда доступ к разделу NTFS осуществляется не с помощью средств операционной системы Windows NT, а напрямую, на физическом уровне? Ведь это сравнительно легко реализовать, например, загрузившись с дискеты и запустив специальную программу: например, весьма распространенную ntfsdos. В качестве более изощренного примера можно указать продукт NTFS98. Конечно, можно предусмотреть такую возможность, и задать пароль на запуск системы, однако практика показывает, что такая защита малоэффективна, особенно в том случае, когда за одним компьютером работают сразу несколько пользователей. А если злоумышленник может извлечь жесткий диск из компьютера, то здесь уже не помогут никакие пароли. Подключив диск к другому компьютеру, его содержимое можно будет прочитать с такой же легкостью, что и эту статью. Таким образом, злоумышленник свободно может овладеть конфиденциальной информацией, которая хранится на жестком диске.

Единственный способ защиты от физического чтения данных это шифрование файлов. Простейший случай такого шифрования — архивирование файла с паролем. Однако здесь есть ряд серьезных недостатков. Во-первых, пользователю требуется каждый раз вручную шифровать и дешифровать (то есть, в нашем случае архивировать и разархивировать) данные перед началом и после окончания работы, что уже само по себе уменьшает защищенность данных. Пользователь может забыть зашифровать (заархивировать) файл после окончания работы, или (еще более банально) просто оставить на диске копию файла. Во-вторых, пароли, придуманные пользователем, как правило, легко угадываются. В любом случае, существует достаточное количество утилит, позволяющих распаковывать архивы, защищенные паролем. Как правило, такие утилиты осуществляют подбор пароля путем перебора слов, записанных в словаре.

Система EFS была разработана с целью преодоления этих недостатков. Ниже мы рассмотрим более подробно детали технологии шифрования, взаимодействие EFS с пользователем и способы восстановления данных, познакомимся с теорией и реализацией EFS в Windows 2000, а также рассмотрим пример шифрования каталога при помощи EFS.

Технология шифрования

EFS использует архитектуру Windows CryptoAPI. В ее основе лежит технология шифрования с открытым ключом. Для шифрования каждого файла случайным образом генерируется ключ шифрования файла. При этом для шифрования файла может применяться любой симметричный алгоритм шифрования. В настоящее же время в EFS используется один алгоритм, это DESX, являющийся специальной модификацией широко распространенного стандарта DES.

Ключи шифрования EFS хранятся в резидентном пуле памяти (сама EFS расположена в ядре Windows 2000), что исключает несанкционированный доступ к ним через файл подкачки.

Взаимодействие с пользователем

По умолчанию EFS сконфигурирована таким образом, что пользователь может сразу начать использовать шифрование файлов. Операция шифрования и обратная поддерживаются для файлов и каталогов. В том случае, если шифруется каталог, автоматически шифруются все файлы и подкаталоги этого каталога. Необходимо отметить, что если зашифрованный файл перемещается или переименовывается из зашифрованного каталога в незашифрованный, то он все равно остается зашифрованным. Операции шифрования/дешифрования можно выполнить двумя различными способами — используя Windows Explorer или консольную утилиту Cipher.

Для того чтобы зашифровать каталог из Windows Explorer, пользователю нужно просто выбрать один или несколько каталогов и установить флажок шифрования в окне расширенных свойств каталога. Все создаваемые позже файлы и подкаталоги в этом каталоге будут также зашифрованы. Таким образом, зашифровать файл можно, просто скопировав (или перенеся) его в «зашифрованный» каталог.

Зашифрованные файлы хранятся на диске в зашифрованном виде. При чтении файла данные автоматически расшифровываются, а при записи — автоматически шифруются. Пользователь может работать с зашифрованными файлами так же, как и с обычными файлами, то есть открывать и редактировать в текстовом редакторе Microsoft Word документы, редактировать рисунки в Adobe Photoshop или графическом редакторе Paint, и так далее.

Необходимо отметить, что ни в коем случае нельзя шифровать файлы, которые используются при запуске системы — в это время личный ключ пользователя, при помощи которого производится дешифровка, еще недоступен. Это может привести к невозможности запуска системы! В EFS предусмотрена простая защита от таких ситуаций: файлы с атрибутом «системный» не шифруются. Однако будьте внимательны: это может создать «дыру» в системе безопасности! Проверяйте, не установлен ли атрибут файла «системный» для того, чтобы убедиться, что файл действительно будет зашифрован.

Важно также помнить о том, что зашифрованные файлы не могут быть сжаты средствами Windows 2000 и наоборот. Иными словами, если каталог сжат, его содержимое не может быть зашифровано, а если содержимое каталога зашифровано, то он не может быть сжат.

В том случае, если потребуется дешифровка данных, необходимо просто снять флажки шифрования у выбранных каталогов в Windows Explorer, и файлы и подкаталоги автоматически будут дешифрованы. Следует отметить, что эта операция обычно не требуется, так как EFS обеспечивает «прозрачную» работу с зашифрованными данными для пользователя.

Восстановление данных

EFS обеспечивает встроенную поддержку восстановления данных на тот случай, если потребуется их расшифровать, но, по каким-либо причинам, это не может быть выполнено обычным. По умолчанию, EFS автоматически сгенерирует ключ восстановления, установит сертификат доступа в учетной записи администратора и сохранит его при первом входе в систему. Таким образом, администратор становится так называемым агентом восстановления, и сможет расшифровать любой файл в системе. Разумеется, политику восстановления данных можно изменить, и назначить в качестве агента восстановления специального человека, ответственного за безопасность данных, или даже несколько таких лиц.

Немного теории

EFS осуществляет шифрование данных, используя схему с общим ключом. Данные шифруются быстрым симметричным алгоритмом при помощи ключа шифрования файла FEK (file encryption key). FEK — это случайным образом сгенерированный ключ определенной длины. Длина ключа в североамериканской версии EFS 128 бит, в международной версии EFS используется уменьшенная длина ключа 40 или 56 бит.

FEK шифруется одним или несколькими общими ключами шифрования, в результате чего получается список зашифрованных ключей FEK. Список зашифрованных ключей FEK хранится в специальном атрибуте EFS, который называется DDF (data decryption field — поле дешифрования данных). Информация, при помощи которой производится шифрование данных, жестко связана с этим файлом. Общие ключи выделяются из пар пользовательских ключей сертификата X509 с дополнительной возможностью использования «File encryption». Личные ключи из этих пар используются при дешифровке данных и FEK. Личная часть ключей хранится либо на смарт-картах, либо в другом надежном месте (например, в памяти, безопасность которой обеспечивается при помощи CryptoAPI).

FEK также шифруется при помощи одного или нескольких ключей восстановления (полученных из сертификатов X509, записанных в политике восстановления зашифрованных данных для данного компьютера, с дополнительной возможностью «File recovery»).

Как и в предыдущем случае, общая часть ключа используется для шифрования списка FEK. Список зашифрованных ключей FEK также хранится вместе с файлом в специальной области EFS, которая называется DRF (data recovery field — поле восстановления данных). Для шифрования списка FEK в DRF используется только общая часть каждой пары ключей. Для нормального осуществления файловых операций необходимы только общие ключи восстановления. Агенты восстановления могут хранить свои личные ключи в безопасном месте вне системы (например, на смарт-картах). На рисунке приведены схемы процессов шифрования, дешифрования и восстановления данных.

Процесс шифрования

Незашифрованный файл пользователя шифруется при помощи случайно сгенерированного ключа FEK. Этот ключ записывается вместе с файлом, файл дешифруется при помощи общего ключа пользователя (записанного в DDF), а также при помощи общего ключа агента восстановления (записанного в DRF).

Процесс дешифрования

Сначала используется личный ключ пользователя для дешифрации FEK — для этого используется зашифрованная версия FEK, которая хранится в DDF. Расшифрованный FEK используется для поблочного дешифрования файла. Если в большом файле блоки считываются не последовательно, то дешифруются только считываемые блоки. Файл при этом остается зашифрованным.

Процесс восстановления

Этот процесс аналогичен дешифрованию с той разницей, что для дешифрования FEK используется личный ключ агента восстановления, а зашифрованная версия FEK берется из DRF.

Реализация в Windows 2000

На рисунке показана архитектура EFS:

EFS состоит из следующих компонентов:

Драйвер EFS

Этот компонент расположен логически на вершине NTFS. Он взаимодействует с сервисом EFS, получает ключи шифрования файлов, поля DDF, DRF и другие данные управления ключами. Драйвер передает эту информацию в FSRTL (file system runtime library, библиотека времени выполнения файловой системы) для прозрачного выполнения различных файловых системных операций (например, открытие файла, чтение, запись, добавление данных в конец файла).

Библиотека времени выполнения EFS (FSRTL)

Служба EFS

Служба EFS является частью подсистемы безопасности. Она использует существующий порт связи LPC между LSA (Local security authority, локальные средства защиты) и работающим в kernel-mode монитором безопасности для связи с драйвером EFS. В режиме пользователя служба EFS взаимодействует с программным интерфейсом CryptoAPI, предоставляя ключи шифрования файлов и обеспечивая генерацию DDF и DRF. Кроме этого, служба EFS осуществляет поддержку интерфейса Win32 API.

Win32 API

Обеспечивает интерфейс программирования для шифрования открытых файлов, дешифрования и восстановления закрытых файлов, приема и передачи закрытых файлов без их предварительной расшифровки. Реализован в виде стандартной системной библиотеки advapi32.dll.

Немного практики

- Запустите Windows Explorer, нажмите правую кнопку мыши на каталоге, выберите пункт Properties (Свойства).

- На закладке General (Общие) нажмите кнопку Advanced.

- Отметьте галочкой пункт «Encrypt contents to secure data». Нажмите OK, затем нажмите Apply (применить) в диалоге Properties. Если Вы выбрали шифрование отдельного файла, то дополнительно появится диалоговое окно следующего вида:

Система предлагает зашифровать также и каталог, в котором находится выбранный файл, так как в противном случае шифрование будет автоматически отменено при первой модификации такого файла. Всегда имейте это в виду, когда шифруете отдельные файлы!

На этом процесс шифрования данных можно считать законченным.

Чтобы расшифровать каталоги, просто снимите выделение в пункте «Encrypt contents to secure data». При этом каталоги, а также все содержащиеся в них подкаталоги и файлы будут расшифрованы.

Широкое распространение сетевых технологий (LAN, CAN, VPN) позволяет компаниям организовать быстрый и удобный обмен информацией на различных расстояниях. Тем не менее, защита информации в корпоративной среде – задача, которая остается актуальной по сегодняшний день и тревожит умы руководителей предприятий малого, среднего и крупного звена самых разнообразных сфер деятельности. Кроме того, какой бы ни была численность компании, для руководства практически всегда возникает необходимость разграничить права доступа сотрудников к конфиденциальной информации исходя из степени ее важности.

В этой статье мы поговорим о прозрачном шифровании как об одном из наиболее распространенных способов защиты информации в корпоративной среде, рассмотрим общие принципы шифрования для нескольких пользователей (криптография с несколькими открытыми ключами), а также расскажем о том, как настроить прозрачное шифрование сетевых папок при помощи программы CyberSafe Files Encryption.

В чем преимущество прозрачного шифрования?

Использование виртуальных криптодисков либо функции полнодискового шифрования вполне оправдано на локальном компьютере пользователя, однако в корпоративном пространстве более целесообразным подходом является использование прозрачного шифрования, поскольку эта функция обеспечивает быструю и удобную работу с засекреченными файлами одновременно для нескольких пользователей. При создании и редактировании файлов процессы их шифрования и дешифрования происходят автоматически, “на лету”. Для работы с защищенными документами сотрудникам компании не нужно иметь какие-либо навыки в области криптографии, они не должны выполнять какие-либо дополнительные действия для того чтобы расшифровать или зашифровать секретные файлы.

Работа с засекреченными документами происходит в привычном режиме при помощи стандартных системных приложений. Все функции по настройке шифрования и разграничению прав доступа могут быть возложены на одного человека, например системного администратора.

Криптография с несколькими открытыми ключами и цифровые конверты

Прозрачное шифрование работает следующим образом. Для шифрования файла используется случайно сгенерированный симметричный сеансовый ключ, который в свою очередь защищается при помощи открытого асимметричного ключа пользователя. Если пользователь обращается к файлу для того, чтобы внести в него какие-то изменения, драйвер прозрачного шифрования расшифровывает симметричный ключ при помощи закрытого (приватного) ключа пользователя и далее, при помощи симметричного ключа, расшифровывает сам файл. Подробно о том, как работает прозрачное шифрование, мы рассказали в предыдущем топике.

Но как быть в том случае, если пользователей несколько и засекреченные файлы хранятся не на локальном ПК, а в папке на удаленном сервере? Ведь зашифрованный файл — один и тот же, однако у каждого пользователя своя уникальная ключевая пара.

В этом случае используются так называемые цифровые конверты.

Как видно из рисунка, цифровой конверт содержит файл, зашифрованный при помощи случайно сгенерированного симметричного ключа, а также несколько копий этого симметричного ключа, защищенных при помощи открытых асимметричных ключей каждого из пользователей. Копий будет столько, скольким пользователям разрешен доступ к защищенной папке.

Драйвер прозрачного шифрования работает по следующей схеме: при обращении пользователя к файлу он проверяет, есть ли его сертификат (открытый ключ) в списке разрешенных. Если да – при помощи закрытого ключа этого пользователя расшифровывается именно та копия симметричного ключа, которая была зашифрована при помощи его открытого ключа. Если в списке сертификата данного пользователя нет, в доступе будет отказано.

Шифрование сетевых папок при помощи CyberSafe

Используя CyberSafe, системный администратор сможет настроить прозрачное шифрование сетевой папки без использования дополнительных протоколов защиты данных, таких как IPSec или WebDAV и в дальнейшем управлять доступом пользователей к той или иной зашифрованной папке.

Для настройки прозрачного шифрования у каждого из пользователей, которым планируется разрешить доступ к конфиденциальной информации, на компьютере должен быть установлен CyberSafe, создан персональный сертификат, а открытый ключ опубликован на сервере публичных ключей CyberSafe.

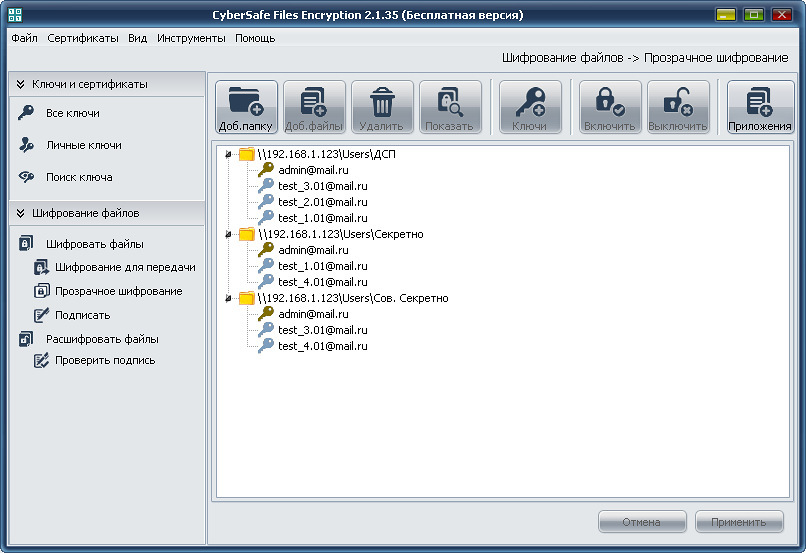

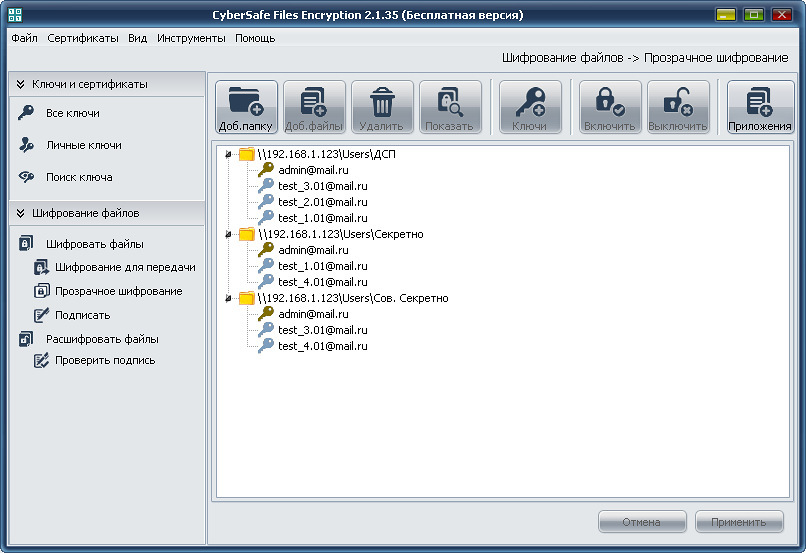

Далее сисадмин на удаленном сервере создает новую папку, добавляет ее в CyberSafe и назначает ключи тех пользователей, которые в дальнейшем смогут работать с файлами в этой папке. Конечно, можно создавать столько папок, сколько требуется, хранить в них конфиденциальную информацию различной степени важности, а системный администратор в любой момент может удалить пользователя из числа имеющих к доступ к папке, либо добавить нового.

Рассмотрим простой пример:

На файловом сервере предприятия ABC хранится 3 базы данных с конфиденциальной информацией различной степени важности – ДСП, Секретно и Совершенно Секретно. Требуется обеспечить доступ: к БД1 пользователей Иванов, Петров, Никифоров, к БД2 Петрова и Смирнова, к БД3 Смирнова и Иванова.

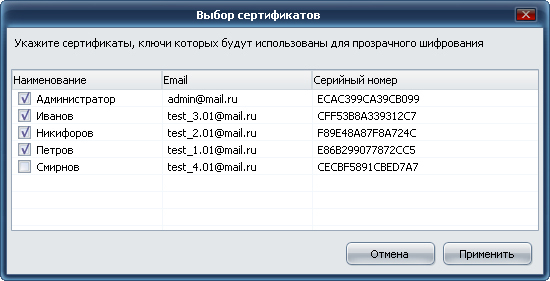

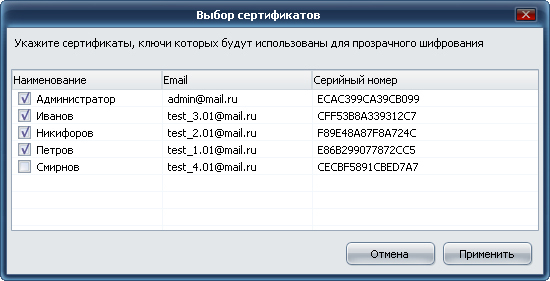

Для этого на файл-севере, в качестве которого может быть любой сетевой ресурс, потребуется создать три отдельных папки для каждой БД и назначить этим папкам сертификаты (ключи) соответствующих пользователей:

Конечно, такую или другую аналогичную задачу с разграничением прав доступа можно решить и при помощи ACL Windows. Но этот метод может оказаться эффективным лишь при разграничении прав доступа на компьютерах сотрудников внутри компании. Сам по себе он не обеспечивает защиту конфиденциальной информации в случае стороннего подключения к файловому серверу и применение криптографии для защиты данных просто необходимо.

Кроме того, все настройки параметрами безопасности файловой системы можно сбросить при помощи командной строки. В Windows для этого существует специальный инструмент — «calcs», который можно использовать для просмотра разрешений на файлах и папках, а также для их сброса. В Windows 7 эта команда называется «icacls» и исполняется следующим образом:

1. В командной строке с правами администратора, вводим: cmd

2. Переходим к диску или разделу, например: CD /D D:

3. Для сброса всех разрешений вводим: icacls * /T /Q /C /RESET

Возможно, что icacls с первого раза не сработает. Тогда перед шагом 2 нужно выполнить следующую команду:

После этого ранее установленные разрешения на файлах и папках будут сброшены.

Можно создать систему на базе виртуального криптодиска и ACL (подробнее о такой системе при использовании криптодисков в организациях написано здесь.). Однако такая система также уязвима, поскольку для обеспечения постоянного доступа сотрудников к данным на криптодиске администратору потребуется держать его подключенным (монтированным) в течении всего рабочего дня, что ставит под угрозу конфиденциальную информацию на криптодиске даже без знания пароля к нему, если на время подключения злоумышленник сможет подключиться к серверу.

Сетевые диски со встроенным шифрованием также не решают проблему, поскольку обеспечивают защиту данных лишь тогда, когда с ними никто не работает. То есть, встроенная функция шифрования сможет защитить конфиденциальные данные от компрометации лишь в случае хищения самого диска.

В CyberSafe шифрование/дешифрование файлов осуществляется не на файловом сервере, а на стороне пользователя. Поэтому конфиденциальные файлы хранятся на сервере только в зашифрованном виде, что исключает возможность их компрометации при прямом подключении злоумышленника к файл-серверу. Все файлы на сервере, хранящиеся в папке, защищенной при помощи прозрачного шифрования, зашифрованы и надежно защищены. В то же время, пользователи и приложения видят их как обычные файлы: Notepad, Word, Excel, HTML и др. Приложения могут осуществлять процедуры чтения и записи этих файлов непосредственно; тот факт, что они зашифрованы прозрачен для них.

Пользователи без доступа также могут видеть эти файлы, но они не могут читать и изменять их. Это означает, что если у системного администратора нет доступа к документам в какой-то из папок, он все равно может осуществлять их резервное копирование. Конечно, все резервные копии файлов также зашифрованы.

Однако когда пользователь открывает какой-либо из файлов для работы на своем компьютере, существует возможность, что к нему получат доступ нежелательные приложения (в том случае, конечно, если компьютер инфицирован). Для предотвращения этого в CyberSafe в качестве дополнительной меры безопасности существует система доверенных приложений, благодаря которой системный администратор может определить список программ, которые смогут получить доступ к файлам из защищенной папки. Все остальные приложения, не вошедшие в список доверенных, не будут иметь доступа.Так мы ограничим доступ к конфиденциальной информации для шпионских программ, руткитов и другого вредоносного ПО.

Поскольку вся работа с зашифрованными файлами осуществляется на стороне пользователя, это означает, что CyberSafe не устанавливается на файл-сервер и при работе в корпоративном пространстве программа может быть использована для защиты информации на сетевых хранилищах с файловой системой NTFS, таких как Windows Storage Server. Вся конфиденциальная информация в зашифрованном виде находится в таком хранилище, a CyberSafe устанавливается только на компьютеры пользователей, с которых они получают доступ к зашифрованным файлам.

В этом заключается преимущество CyberSafe перед TrueCrypt и другими программами для шифрования, которые требуют установки в место физического хранения файлов, а значит, в качестве сервера могут использовать лишь персональный компьютер, но не сетевой диск. Безусловно, использование сетевых хранилищ в компаниях и организациях намного более удобно и оправдано, нежели использование обычного компьютера.

Таким образом, при помощи CyberSafe без каких-либо дополнительных средств можно организовать эффективную защиту ценных файлов, обеспечить удобную работу с зашифрованными сетевыми папками, а также разграничить права доступа пользователей к конфиденциальной информации.

Широкое распространение сетевых технологий (LAN, CAN, VPN) позволяет компаниям организовать быстрый и удобный обмен информацией на различных расстояниях. Тем не менее, защита информации в корпоративной среде – задача, которая остается актуальной по сегодняшний день и тревожит умы руководителей предприятий малого, среднего и крупного звена самых разнообразных сфер деятельности. Кроме того, какой бы ни была численность компании, для руководства практически всегда возникает необходимость разграничить права доступа сотрудников к конфиденциальной информации исходя из степени ее важности.

В этой статье мы поговорим о прозрачном шифровании как об одном из наиболее распространенных способов защиты информации в корпоративной среде, рассмотрим общие принципы шифрования для нескольких пользователей (криптография с несколькими открытыми ключами), а также расскажем о том, как настроить прозрачное шифрование сетевых папок при помощи программы CyberSafe Files Encryption.

В чем преимущество прозрачного шифрования?

Использование виртуальных криптодисков либо функции полнодискового шифрования вполне оправдано на локальном компьютере пользователя, однако в корпоративном пространстве более целесообразным подходом является использование прозрачного шифрования, поскольку эта функция обеспечивает быструю и удобную работу с засекреченными файлами одновременно для нескольких пользователей. При создании и редактировании файлов процессы их шифрования и дешифрования происходят автоматически, “на лету”. Для работы с защищенными документами сотрудникам компании не нужно иметь какие-либо навыки в области криптографии, они не должны выполнять какие-либо дополнительные действия для того чтобы расшифровать или зашифровать секретные файлы.

Работа с засекреченными документами происходит в привычном режиме при помощи стандартных системных приложений. Все функции по настройке шифрования и разграничению прав доступа могут быть возложены на одного человека, например системного администратора.

Криптография с несколькими открытыми ключами и цифровые конверты

Прозрачное шифрование работает следующим образом. Для шифрования файла используется случайно сгенерированный симметричный сеансовый ключ, который в свою очередь защищается при помощи открытого асимметричного ключа пользователя. Если пользователь обращается к файлу для того, чтобы внести в него какие-то изменения, драйвер прозрачного шифрования расшифровывает симметричный ключ при помощи закрытого (приватного) ключа пользователя и далее, при помощи симметричного ключа, расшифровывает сам файл. Подробно о том, как работает прозрачное шифрование, мы рассказали в предыдущем топике.

Но как быть в том случае, если пользователей несколько и засекреченные файлы хранятся не на локальном ПК, а в папке на удаленном сервере? Ведь зашифрованный файл — один и тот же, однако у каждого пользователя своя уникальная ключевая пара.

В этом случае используются так называемые цифровые конверты.

Как видно из рисунка, цифровой конверт содержит файл, зашифрованный при помощи случайно сгенерированного симметричного ключа, а также несколько копий этого симметричного ключа, защищенных при помощи открытых асимметричных ключей каждого из пользователей. Копий будет столько, скольким пользователям разрешен доступ к защищенной папке.

Драйвер прозрачного шифрования работает по следующей схеме: при обращении пользователя к файлу он проверяет, есть ли его сертификат (открытый ключ) в списке разрешенных. Если да – при помощи закрытого ключа этого пользователя расшифровывается именно та копия симметричного ключа, которая была зашифрована при помощи его открытого ключа. Если в списке сертификата данного пользователя нет, в доступе будет отказано.

Шифрование сетевых папок при помощи CyberSafe

Используя CyberSafe, системный администратор сможет настроить прозрачное шифрование сетевой папки без использования дополнительных протоколов защиты данных, таких как IPSec или WebDAV и в дальнейшем управлять доступом пользователей к той или иной зашифрованной папке.

Для настройки прозрачного шифрования у каждого из пользователей, которым планируется разрешить доступ к конфиденциальной информации, на компьютере должен быть установлен CyberSafe, создан персональный сертификат, а открытый ключ опубликован на сервере публичных ключей CyberSafe.

Далее сисадмин на удаленном сервере создает новую папку, добавляет ее в CyberSafe и назначает ключи тех пользователей, которые в дальнейшем смогут работать с файлами в этой папке. Конечно, можно создавать столько папок, сколько требуется, хранить в них конфиденциальную информацию различной степени важности, а системный администратор в любой момент может удалить пользователя из числа имеющих к доступ к папке, либо добавить нового.

Рассмотрим простой пример:

На файловом сервере предприятия ABC хранится 3 базы данных с конфиденциальной информацией различной степени важности – ДСП, Секретно и Совершенно Секретно. Требуется обеспечить доступ: к БД1 пользователей Иванов, Петров, Никифоров, к БД2 Петрова и Смирнова, к БД3 Смирнова и Иванова.

Для этого на файл-севере, в качестве которого может быть любой сетевой ресурс, потребуется создать три отдельных папки для каждой БД и назначить этим папкам сертификаты (ключи) соответствующих пользователей:

Конечно, такую или другую аналогичную задачу с разграничением прав доступа можно решить и при помощи ACL Windows. Но этот метод может оказаться эффективным лишь при разграничении прав доступа на компьютерах сотрудников внутри компании. Сам по себе он не обеспечивает защиту конфиденциальной информации в случае стороннего подключения к файловому серверу и применение криптографии для защиты данных просто необходимо.

Кроме того, все настройки параметрами безопасности файловой системы можно сбросить при помощи командной строки. В Windows для этого существует специальный инструмент — «calcs», который можно использовать для просмотра разрешений на файлах и папках, а также для их сброса. В Windows 7 эта команда называется «icacls» и исполняется следующим образом:

1. В командной строке с правами администратора, вводим: cmd

2. Переходим к диску или разделу, например: CD /D D:

3. Для сброса всех разрешений вводим: icacls * /T /Q /C /RESET

Возможно, что icacls с первого раза не сработает. Тогда перед шагом 2 нужно выполнить следующую команду:

После этого ранее установленные разрешения на файлах и папках будут сброшены.

Можно создать систему на базе виртуального криптодиска и ACL (подробнее о такой системе при использовании криптодисков в организациях написано здесь.). Однако такая система также уязвима, поскольку для обеспечения постоянного доступа сотрудников к данным на криптодиске администратору потребуется держать его подключенным (монтированным) в течении всего рабочего дня, что ставит под угрозу конфиденциальную информацию на криптодиске даже без знания пароля к нему, если на время подключения злоумышленник сможет подключиться к серверу.

Сетевые диски со встроенным шифрованием также не решают проблему, поскольку обеспечивают защиту данных лишь тогда, когда с ними никто не работает. То есть, встроенная функция шифрования сможет защитить конфиденциальные данные от компрометации лишь в случае хищения самого диска.

В CyberSafe шифрование/дешифрование файлов осуществляется не на файловом сервере, а на стороне пользователя. Поэтому конфиденциальные файлы хранятся на сервере только в зашифрованном виде, что исключает возможность их компрометации при прямом подключении злоумышленника к файл-серверу. Все файлы на сервере, хранящиеся в папке, защищенной при помощи прозрачного шифрования, зашифрованы и надежно защищены. В то же время, пользователи и приложения видят их как обычные файлы: Notepad, Word, Excel, HTML и др. Приложения могут осуществлять процедуры чтения и записи этих файлов непосредственно; тот факт, что они зашифрованы прозрачен для них.

Пользователи без доступа также могут видеть эти файлы, но они не могут читать и изменять их. Это означает, что если у системного администратора нет доступа к документам в какой-то из папок, он все равно может осуществлять их резервное копирование. Конечно, все резервные копии файлов также зашифрованы.

Однако когда пользователь открывает какой-либо из файлов для работы на своем компьютере, существует возможность, что к нему получат доступ нежелательные приложения (в том случае, конечно, если компьютер инфицирован). Для предотвращения этого в CyberSafe в качестве дополнительной меры безопасности существует система доверенных приложений, благодаря которой системный администратор может определить список программ, которые смогут получить доступ к файлам из защищенной папки. Все остальные приложения, не вошедшие в список доверенных, не будут иметь доступа.Так мы ограничим доступ к конфиденциальной информации для шпионских программ, руткитов и другого вредоносного ПО.

Поскольку вся работа с зашифрованными файлами осуществляется на стороне пользователя, это означает, что CyberSafe не устанавливается на файл-сервер и при работе в корпоративном пространстве программа может быть использована для защиты информации на сетевых хранилищах с файловой системой NTFS, таких как Windows Storage Server. Вся конфиденциальная информация в зашифрованном виде находится в таком хранилище, a CyberSafe устанавливается только на компьютеры пользователей, с которых они получают доступ к зашифрованным файлам.

В этом заключается преимущество CyberSafe перед TrueCrypt и другими программами для шифрования, которые требуют установки в место физического хранения файлов, а значит, в качестве сервера могут использовать лишь персональный компьютер, но не сетевой диск. Безусловно, использование сетевых хранилищ в компаниях и организациях намного более удобно и оправдано, нежели использование обычного компьютера.

Таким образом, при помощи CyberSafe без каких-либо дополнительных средств можно организовать эффективную защиту ценных файлов, обеспечить удобную работу с зашифрованными сетевыми папками, а также разграничить права доступа пользователей к конфиденциальной информации.

Мы живем в эпоху информационных технологий. Как и всякий инструмент, IT — «обоюдоострое» орудие труда, которое можно использовать и в благих, и в корыстных целях. Поэтому методы киберпреступности и средства обеспечения информационной безопасности (ИБ) развиваются параллельно, стимулируя друг друга. И если простым пользователям достаточно антивируса и антиспама, то компаниям приходится выстраивать сложные стратегии защиты бизнес-данных и создавать комплексные системы ИБ.

Задача защиты информации идет не только «изнутри», от потребностей бизнеса, но и «извне», от требований международных стандартов и законов. И выполнить эти требования не так-то просто — достаточно вспомнить, какие жаркие дискуссии окружают закон 152-ФЗ «О персональных данных».

Решать эту сложную задачу нужно комплексно, задействуя и организационные меры, и технические средства. К последним относятся использование сетевых экранов (брандмаэуров), VPN-каналов, систем защиты от утечек (DLP) и др. Одним из самых эффективных способов защиты конфиденциальной информации является шифрование. Действительно, если цифровые данные по сути являются последовательностью нулей и единиц, логично привлечь математику. Т. е. произвести операции, которые позволяют работать с этими данными только «своим», имеющим ключ для расшифровки. Для всех «чужих» зашифрованная информация предстает «китайской грамотой», а порой и вовсе недоступна.

При этом хорошая система шифрования может решать сразу несколько задач: предотвращать утечки данных, пресекать попытки несанкционированного доступа (вплоть до уничтожения информации), обеспечивать защиту резервных копий данных.

Российские и зарубежные производители представляют на рынке множество систем шифрования данных, в основном реализующих отдельные аспекты ИБ. В данном случае мы рассмотрим отечественную разработку — комплексное программно-аппаратное решение Zserver Suite от компании SecurIT, которое позволяет решить все перечисленные выше задачи. В состав решения входят продукты Zserver и Zbackup — соответственно для защиты рабочих данных и резервных копий.

Zserver

Система Zserver реализует «прозрачное» шифрование данных, хранящихся на корпоративных серверах, обеспечивая защиту конфиденциальной информации.

Шифровать можно не только файлы и папки, но и служебную информацию (например, таблицы размещения файлов). При записи данных на диск происходит автоматическое шифрование в режиме реального времени (online), при чтении — расшифровывание. Для посторонних лиц, не имеющих прав доступа и ключей шифрования, информация все равно что не существует.

- шифрование носителей данных (жестких дисков и дисковых массивов, CD/ DVD, магнитных лент, а также хранилищ SAN);

- управление общими ресурсами и доступом приложений к дискам;

- поддержку технологии кластеризации Microsoft Cluster Service;

- использование различных алгоритмов шифрования (RC5, AES, XTS-AES и ГОСТ 28147-89);

- реализацию заданных сценариев работы.

Ключи шифрования данных на диске вводятся при загрузке сервера со смарт-карты, защищенной PIN-кодом. Подобрать PIN-код невозможно: число попыток ввода ограничено. Перезагрузка сервера без смарт-карты тоже ничего не даст злоумышленнику — в этом случае защищенные диски недоступны: ключ шифрования находится только в оперативной памяти и при перезагрузке стирается из нее.

Надежность защиты хранимых данных гарантируют современные криптостойкие алгоритмы шифрования с длиной ключа от 128 бит.

Администратор системы может вводить ключи шифрования и управлять решением (изменять настройки, подключать и отключать диски, распределять права доступа) удаленно — как с любого компьютера локальной сети, так и через Интернет.

Дополнительную гибкость обеспечивает модульная схема подключения внешних криптопровайдеров («Криптон», «КриптоПро»).

Zserver состоит из пяти основных модулей (консоль управления, серверы шифрования, ключей и журналов, модуль подачи сигнала тревоги) и дополнительного набора сценариев работы (Zserver Script Pack). Модули взаимодействуют по технологии «клиент-сервер» с использованием протокола TCP/IP. Для каждой сессии формируется уникальный ключ шифрования, который обеспечивает защиту соединений и делает невозможным анализ сетевого трафика.

Консоль управления (Zconsole)

Данный модуль служит для администрирования (управления остальными модулями) и выполнения необходимых операций с системой. Консоль управления можно разместить на любом компьютере, связанном с сервером по протоколу TCP/IP (неважно, через локальную сеть или через интернет). Консоль позволяет управлять не только компонентами Zserver Suite, но и другими продуктами компании SecurIT.

Интерфейс консоли простой: модули и продукты представлены в виде дерева, как компоненты операционной системы (рис. 1).

Администратору предоставляется выбор, как определять полномочия по управлению системой: с помощью внутреннего механизма аутентификации или с использованием встроенных средств авторизации Windows (рис. 2).

Сервер шифрования

- драйверы для перехвата обращений к носителям данных;

- криптоядро, реализующее алгоритмы шифрования данных;

- служба Zservice, выполняющая операции с сервером;

- набор системных библиотек;

- драйвер для работы с лицензионным ключом.

Для каждого сервера данных устанавливается свой сервер шифрования. Казалось бы, при больших объемах данных это влечет увеличение затрат. Но затраты с лихвой окупает принцип «разделяй и властвуй»: если у компаний много подразделений, можно каждому предоставить сервер, и все они будут зашифрованы независимо друг от друга. Такая «диверсификация» повышает общую защищенность информационных активов.

Модуль подачи сигнала тревоги

- нажатием «тревожной кнопки»;

- двойным щелчком по значку модуля в системной панели;

- нажатием комбинации клавиш на клавиатуре;

- с помощью дополнительных средств (радиобрелок, сигнализация, телефонный звонок);

- звонком на специальный номер (с помощью специального модуля Phone Alarm).

Сервер ключей (Enterprise Key Server, EKS)

Данный модуль обеспечивает безопасное централизованное хранение ключей и их передачу на серверы шифрования. Он реализует автозагрузку ключей и автоматическое открытие зашифрованных носителей при запуске системы. Сервер ключей устанавливается отдельно от прочих модулей, его управление администратор осуществляет удаленно — разумеется, с помощью консоли.

- создание хранилища ключей, защищенного мастер-ключом;

- перешифровывание хранилища при смене мастер-ключа;

- генерация, копирование и хранение ключей;

- загрузка ключей (из файла, со смарт-карты или с другого сервера ключей);

- настройки доступа для всех ключей и операций с ними (рис. 4);

- защита от сбоев при записи в хранилище ключей.

Сервер журналов

Данный модуль предназначен для централизованного хранения и обработки событий, передаваемых на него клиентскими модулями (рис. 5). Единое хранилище журналов поддерживает одновременную работу большого числа клиентов и обеспечивает быструю обработку запросов администратора системы.

В принципе, устанавливать и использовать данный компонент необязательно. Zserver предлагает альтернативу: вести журналы с помощью Microsoft SQL Server.

Администратор просматривает и анализирует журналы всё в той же консоли управления (рис. 6).

Zserver Script Pack

Zserver Script Pack использует модуль Windows Script Components (WSC), который обеспечивает простой способ создания COM-компонентов. В библиотеке хранятся сценарии на языке Jscript, но можно задействовать любые языки создания сценариев, совместимые со спецификацией ECMA 262 (VBScript, JavaScript 1.1 и т. д.).

Zbackup

- использование криптостойких алгоритмов шифрования с длиной ключа от 128 бит;

- возможность подключения криптографического модуля «Криптон», «КриптоПро» или платы «Криптон» (сертифицированы ФАПСИ), реализующих шифрование с 256-битным ключом;

- формирование уникальных ключей шифрования;

- интеграция с системой Zserver, использование единого интерфейса управления;

- поддержка всех типов стримеров, в т. ч. ленточных библиотек;

- совместимость с популярными приложениями для резервного копирования (Symantec Backup Exec, CA ARCserve Backup и др.), а также создания и записи CD/ DVD (Nero, WinOnCD, EasyCDCreator и др.).

Отличительные особенности Zserver Suite

Использование смарт-карт с PIN-кодом

Для надежного и безопасного хранения ключей шифрования в системе используются смарт-карты ACOS, каждая из которых может содержать до 16 ключей (в различных ячейках памяти). Если при чтении смарт-карты находится несколько ключей, при подключении система предлагает выбрать один из них.

Для активации смарт-карты требуется ввести PIN-код из восьми произвольных символов.

Встроенная операционная система контролирует правильность кода доступа, поэтому получить доступ к памяти карты без корректной аутентификации невозможно.

Подобрать PIN-код «перебором» или наугад невозможно, т. к. число попыток ввода строго ограничено. Когда попытки исчерпаны, смарт-карта блокируется. С использованием стороннего ПО можно сделать 8 попыток, а с использованием ПО Zserver — всего 4 попытки.

Дело в том, что каждый код Zserver проверяет два раза: в прямой и обратной последовательности. Обратная последовательность (например, «алобарап» вместо «парабола») рассматривается как код, введенный «под принуждением». Эта «хитрость» предусмотрена для случаев, когда злоумышленник угрожает применить силу и заставляет доверенного пользователя набрать правильный PIN-код.

Работа со смарт-картами осуществляется с помощью любых PC/SC-совместимых считывателей. Стандартная поставка Zserver Suite включает устройство для работы со смарт-картами, подключаемое через USB-интерфейс.

Кворум ключей шифрования

Система позволяет разбивать ключи шифрования на фрагменты и определять кворум — число фрагментов для формирования полноценного ключа. Например, если ключ разбивается на 4 фрагмента, а кворум — 2, то любые две части ключа из этого набора, загруженные в память сервера, сформируют исходный ключ шифрования. При этом порядок загрузки фрагментов неважен.

Отследить кворум ключей можно в консоли управления. Состояния ключа отображаются разными значками, при этом в скобках указывается, сколько фрагментов ключа загружено и сколько необходимо для кворума.

Выбор способа генерации ключа шифрования

- параметры движения «мыши»;

- шумы микрофона, подсоединенного к звуковой плате;

- время прихода пакетов данных на сетевую плату;

- квантовый генератор случайных чисел Quantis;

- средства интерфейса Microsoft Crypto API.

Параметры движения манипулятора «мышь», время прихода пакетов на сетевую плату и Microsoft Crypto API можно использовать совместно. Также можно вводить случайные последовательности вручную в HEX-редакторе. Созданный ключ записывается на смарт-карту или на другой носитель.

«Атомарные» операции шифрования

Первоначальное зашифровывание и расшифровывание раздела может занимать до нескольких часов. Если во время выполнения операции произойдет какой-либо системный сбой, например отключение питания, процесс шифрования прервется, что может привести к потере данных. Zserver решает данную проблему, реализуя длительные операции шифрования в виде «атомарных» транзакций. Если операция началась, она гарантированно будет завершена. Администратор в любое время может вручную приостановить операцию шифрования, а затем либо осуществить откат транзакции (возврат в начальное состояние), либо продолжить шифрование.

Перешифровывание раздела

Перешифровывание диска используется для смены ключа и/или алгоритма шифрования. Это может быть необходимо, когда есть риск компрометации ключа шифрования. Также данную операцию рекомендуется периодически выполнять «для профилактики».

В Zserver данная операция выполняется за один проход: каждый блок данных считывается с диска, расшифровывается старым ключом, зашифровывается новым и записывается обратно на диск. Данные расшифровываются только в памяти сервера, что абсолютно безопасно. Перешифровывание, как и первоначальное шифрование, выполняется в «фоновом» режиме и в виде «атомарных» транзакций.

Многопоточное шифрование

При использовании многопроцессорных и многоядерных серверов Zserver Suite позволяет существенно ускорить шифрование данных. Процесс шифрования разделяется на несколько самостоятельных потоков, каждый из которых может выполняться на отдельном процессоре или ядре процессора.

Для нейтрализации особенностей «вытесняющей» многозадачности, реализованной в ОС Windows, Zserver Suite предоставляет режим сбора информации о том, сколько потоков работает одновременно (опция «Статистика» в настройках Zserver). На основе этих данных администратор системы может определить и задать оптимальное число потоков для достижения максимального быстродействия (рис. 8).

Максимальный эффект от многопоточности достигается при шифровании блоков больших размеров, когда приложение производит запись или чтение файлов в больших объемах, например при резервном копировании информации на стример.

Администрирование нескольких серверов

Консоль управления позволяет одновременно подключаться к нескольким серверам Zserver и одновременно загружать на них ключи. Во время шифрования можно производить другие операции, как с этим сервером, так и с остальными. При отключении от сервера шифрование на нем будет продолжаться. В любой момент можно снова подключиться к серверу и проверить статус шифрования.

Свобода выбора: Zserver для Linux

Компании, отдающие предпочтение СПО, могут воспользоваться версией Zserver для Linux. Она состоит из трех основных модулей: сервер защиты данных, консоль управления сервером, модуль подачи сигнала тревоги. Функционал системы для Linux в большинстве случаев аналогичен функционалу версии для Windows.

Резюме

Система Zserver предоставляет удобный набор инструментов шифрования, воспользоваться которым может организация любого масштаба (от небольшой компании до международного холдинга) и любой сферы деятельности (финансы, торговля, производство, логистика).

Стойкие криптоалгоритмы, управление правами доступа и надежное хранение ключей шифрования позволяют гарантированно защитить корпоративные данные. Благодаря механизму «прозрачного» шифрования система работает незаметно для пользователей и приложений и не влияет на бизнес-процессы компании. Модульная архитектура обеспечивает масштабируемость и гибкость решения, а удобная панель управления реализует всесторонний контроль системы: от настроек компонентов до анализа событий.

ПОХИЩЕНИЕ ДАННЫХ — НЕВИДИМОЕ ПРЕСТУПЛЕНИЕ

На ошибках учатся, гласит пословица. Однако в отношении безопасности ИТ, как показывает опыт, следует внести уточнения: «Учатся только на ошибках, но не всегда». Практически повсеместная установка брандмауэров и антивирусных сканеров на предприятиях доказывает, что большинство из них готовы реагировать на причиняемый, к примеру вирусом, ущерб принятием определенных контрмер. А вот криптографические решения до сих пор влачат жалкое существование. Причина конечно же в том, что воровство данных не оставляет за собой столь очевидных следов, как вирус или атака по типу «отказ в обслуживании», парализующая сеть. Однако во многих случаях экономический ущерб от кражи данных оказывается во много раз больше.

Кроме того, брандмауэры затрудняют проникновение в сеть только извне, однако не могут защитить от растущего числа внутренних преступлений. Уже в 2001 г. в исследовании консалтинговой компании Mummert und Partner общий ущерб от кражи данных на предприятиях Германии был оценен в 20 млрд марок, причем от 60 до 80% случаев вызвано действиями самих сотрудников. Статистика уголовного розыска указывает на повышение уровня компьютерной преступности при снижающейся доле раскрытия. Тем не менее при упоминании этой темы многие предпочитают прятать голову в песок.

ШИФРОВАНИЕ КАК ПРЕДУПРЕДИТЕЛЬНАЯ МЕРА

Против хищения данных имеется уже давно испытанное средство — шифрование. Идея не нова, но многие предприятия, как и прежде, отказываются от повсеместного шифрования своих данных. Наряду с отсутствием осознания серьезности проблемы и страхом перед вложением денег в безопасность ИТ причина кроется в том, что зачастую сами решения шифрования не отвечают практическим требованиям. Вместо этого производители аппаратного и программного обеспечения устраивают битву за характеристики, предлагая максимальное количество индивидуально настраиваемых криптографических алгоритмов или максимальную длину ключа.

Конечно, хороший метод шифрования и достаточная длина ключа очень важны. Порекомендовать можно гибридные методы из хорошего симметричного алгоритма, к примеру Triple DES или AES, с длиной ключа не менее 128 бит для шифрования полезной нагрузки и асимметричного метода, как RSA, с длиной ключа 1024 бит для управления ключами. Однако уровень безопасности, предлагаемый программным обеспечением, нельзя свести к выбору криптографических параметров. Для практического применения в корпоративной области необходимо решить и ряд других вопросов.

ПОЛЬЗОВАТЕЛИ ПРЕДПОЧИТАЮТ ПРОЗРАЧНОСТЬ

В первую очередь речь идет о четырех требованиях к решению шифрования:

- отсутствие изменений в привычных деловых процессах;

- простое администрирование и интеграция в существующие системные среды;

- соблюдение внутренних правил безопасности;

- высокая отказоустойчивость.

Правилами безопасности должно предусматриваться, что всемогущего администратора, имеющего доступ ко всем без исключения данным, быть не может. Кроме того, при необходимости должна быть возможность быстрого блокирования доступа пользователя к зашифрованным данным. В этом контексте обязательным является создание центральной системы администрирования решения обеспечения безопасности, поскольку в противном случае соблюдение директив зависело бы от каждого конкретного пользователя, который, как правило, заинтере-сован в выполнении только своей основной работы. «Прозрачное шифрование» — вот волшебное слово, которое понравится пользователям.

СТАНДАРТНЫЕ СРЕДСТВА В СРАВНЕНИИ СО СПЕЦИАЛИЗИРОВАННЫМИ

Прозрачное шифрование означает, что данные зашифровываются и расшифровываются без участия пользователя работающим в фоновом режиме драйвером фильтра, который следит за всеми обращениями к данным. Для этой цели некоторые операционные системы уже предлагают стандартные средства. Пользователям Linux доступна файловая система с прозрачным шифрованием (Transparent Cryptographic File System, TCFS), а Microsoft оснащает свои Windows 2000 и Windows XP Professional шифруемой файловой системой (Encrypted File System, EFS). Сколь ни привлекательны эти подходы, они еще должны доказать свою пригодность. Как для TCFS в Linux, так и для EFS в Windows известен ряд «дыр» в системе безопасности.

В ходе анализа EFS, результаты которого были представлены в 2003 г. на конгрессе Федерального ведомства безопасности информационных технологий (BSI), выяснилось, что «EFS лишь условно подходит для использования на предприятиях, поскольку отчасти или полностью не отвечает важным требованиям к корпоративному решению шифрования данных». Среди прочего в качестве важных аспектов отмечается следующее: передача Windows EFS данных по сети в незашифрованном виде и невозможность шифровать данные, доступ к которым предоставляется нескольким пользователям из одной рабочей группы. Кроме того, в Windows EFS, как и прежде, администратор остается всемогущим. При недостаточном внимании со стороны администратора по безопасности этим же пороком страдают продукты Safeguard Lancrypt и Protectfile от Eracom Technologies. В обоих случаях, если не используется смарт-карта, вся процедура связана с регистрацией в Windows, причем управление информацией о ключах происходит децентрализованно на соответствующих клиентах. Однако в Windows 2000 системному администратору совсем не сложно обойти пароль члена домена и получить доступ к системе соответствующего пользователя. Как только администратор получает доступ к профилю шифрования, ему становятся доступны все зашифрованные данные. Кроме того, Protectfile, как и Windows EFS, не в состоянии шифровать сжатые данные.

КЛИЕНТ-СЕРВЕРНОЕ РЕШЕНИЕ КАК ВЫХОД

Децентрализованное управление информацией о ключах порождает принципиальные проблемы. Первой является упомянутый доступ администратора, который путем сброса пароля может войти в систему от лица пользователя. Вторая заключается в том, что у пользователя, имеющего доступ ко всей необходимой информации, далеко не так просто отобрать это право. К тому же уже существующие массивы данных шифруются на файловом сервере, только когда пользователь обратится к нему при помощи активного драйвера фильтра. Однако пока этого не произойдет, данные сохраняются в виде открытого текста.

Альтернативой с хорошими надеждами на успех является переход от клиентского решения к клиент-серверной модели. На клиенте требуется лишь инсталлировать драйвер фильтра, который будет заниматься шифрованием в фоновом режиме. Однако информацию о ключах клиент получает лишь в случае необходимости от сервера безопасности, отвечающего за управление ключами и соблюдение правил безопасности. Этот сервер, кроме того, может осуществлять первоначальное шифрование всех нуждающихся в защите данных на файловом сервере, и тогда они оказываются защищены от слишком любопытных взглядов еще до первого обращения со стороны клиента.

В подобном сценарии доступу к зашифрованному файлу, хранимому на файловом сервере, предшествует запрос от клиента к серверу. Затем сервер на основе своих директив безопасности проверяет, имеет ли клиент право расшифровывать запрашиваемый файл. В случае положительного ответа сервер надежным путем предоставляет ему необходимый для расшифровки ключ. Если доступ не разрешен, он ключа не получает. Таким образом, одним выстрелом убиваются два зайца. Во-первых, администратор системы безопасности может лишить пользователя права на доступ, удалив соответствующий атрибут разрешения на сервере безопасности. Во-вторых, системный администратор больше не способен выдать себя за уполномоченного пользователя, поскольку авторизация на сервере безопасности проходит независимо от регистрации в операционной системе.

Естественно, необходимо следить за тем, чтобы роли системного администратора и администратора безопасности де-факто распределялись между разными лицами. В противном случае повышение безопасности за счет введения сервера безопасности будет сведено на нет из-за неверных организационных мер. Последние по порядку, но не по значению преимущество состоит в том, что таким образом очень легко организовать пользовательские группы, обладающие общим доступом к защищенным данным. Достаточно объединить всех сотрудников, например отдела кадров, в группу «Отдел кадров» и дать всем ее членам одинаковые права. После этого любые действия будут касаться всей группы и не должны производиться для каждого пользователя в отдельности.

При повсеместном применении клиент-серверное шифрование должно быть избыточным, чтобы при необходимости параллельно запускался второй сервер безопасности, который в случае недостижимости первого (проблемы с сетью, отказ питания, профилактическое обслуживание и проч.) немедленно возьмет на себя выполнение его задач. Это обеспечивает высокую отказоустойчивость системы и постоянную готовность данных.

Клиент-серверный подход был реализован в продукте Fideas Enterprise («fideas» по-латыни означает «ты должен доверять») компании Applied Security. Стоит отметить, что клиент-серверная концепция функционирует лишь до тех пор, пока управление распространяется на все оборудование во всей сети. Как только устройство, к примеру ноутбук, удаляется из сети, в этом случае возможна работа лишь с локальными ключами. Это не всегда является недостатком, поскольку на собственной машине каждый пользователь в любом случае остается хозяином своих данных. Если подобные решения получат такое же распространение, как вирусные сканеры и брандмауэры, информационный шпионаж сойдет на нет.

Фолькер Шайдеманн — консультант по безопасности ИТ компании Apsec и преподаватель безопасности ИТ во Франкфуртском высшем профессиональном училище. С ним можно связаться по адресу: wj@lanline.awi.de.

Идентичность и роль

Шифрование данных занимает свое место в структуре безопасности ИТ, где в центр концепции безопасности ставится управление доступом с аутентификацией и авторизацией: отдельные действующие лица раздельно управляют доступом к отдельным документам, а системы поддержки коллективной работы под контролем администратора решают задачу на основе ролей и групп. Интересно, что недорогие системы с поддержкой групп пользователей сегодня охотно применяются и самостоятельно администрируются отделами предприятий, которым требуется обеспечить конфиденциальность при отсутствии поддержки от отдела ИТ предприятия.

Читайте также: