Процессор обработки политики не пытался настроить параметр

Доброго времени суток.

Недавно поднимал тему о том, что googlechrome запрашивает учетные данные у пользователей, пытаясь внести изменения в систему, решил отключением параметра UAC "обнаружение установки приложений и запрос на повышение прав", перестала плашка выходить. Сегодня появилось вот такое , в winlogon ничего не увидел подозрительного:

-------------------------------------------

12 июля 2013 г. 10:56:24

Копирование восстановленных значений в объединенную политику.

----Деинициализация модуля настройки.

Обработать шаблон gpt00001.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00002.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00003.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00004.inf групповой политики.

-------------------------------------------

12 июля 2013 г. 10:56:24

----Модуль конфигурации инициализирован успешно.----

----Чтение данных шаблона конфигурации.

----Настройка членства в группах.

Настройка Пользователи удаленного рабочего стола.

Настройка членства в группах выполнена успешно.

----Настройка параметров общей службы.

Настройка WinRM.

Настройка общей службы выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Настройка политики безопасности.

Настройка параметров паролей.

Настройка принудительного выхода из системы для учетных записей.

Настройка системного доступа выполнена успешно.

Параметр анонимного просмотра LSA : существующий SD = D D;;0x800;;;AN)(A;;0xf1fff;;;BA)(A;;0x20801;;;WD)(A;;0x801;;;AN)(A;;0x1000;;;LS)(A;;0x1000;;;NS)(A ;;0x1000;;;S-1-5-17).

Настройка параметра анонимного просмотра LSA.

Настройка machine\software\microsoft\windows\currentversion\policies\system\enableinstallerdetection.

Настройка machine\system\currentcontrolset\control\lsa\nolmhash.

Настройка значений разделов реестра выполнена успешно.

Настройка аудита/протоколирования выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Деинициализация модуля настройки.

это последний GPO.

Вчера работало нормально, со вчерашнего дня была добавлена политика, включающая службу winrm на автозапуск и включающая автонастройку листенеров для нее, но какое это имеет отношение к UAC - не ясно. Кто что подскажет?

На днях боролся с групповыми политиками Active Directory.

У нас на работе действует стандарт по обеспечению безопасности, предписывающий использовать сложные длинные пароли и периодически менять их (конкретные требования в этом изложении роли не играют). В то же время, есть несколько служебных учётных записей, которые используются большим количеством людей. Например, для доступа к порталу Share Point из агентств, используются учётные записи agent и readonly. Эти учётные записи имеют простые пароли, совпадающие с именем пользователя.

Сейчас эти учётные записи заведены на том же компьютере, где установлен Share Point. Этот компьютер не введён в домен. Чтобы упростить жизнь людям, хочется использовать учётные записи из домена Active Directory. Люди, работающие под той же учётной записью, под которой они входят на портал, смогли бы больше не задумываться о пароле и автоматически попадать на портал под своей учётной записью. Пароль личной учётной записи постоянно менялся бы синхронно со сменой пароля "на вход в компьютер", чем достигалась бы повышенная безопасность.

Перед вводом сервера в домен и переводом портала на использование учётных записей из Active Directory нужно завести недостающих пользователей портала в домене. Как минимум, это учётные записи agent и readonly, обладающие простыми паролями. Соответственно, для того, чтобы их можно было завести с теми же паролями, необходимо смягчить политику безопасности паролей. Для этого я создал в Active Directory новое подразделение, для которого создал новую групповую политику "Простые пароли". Я применил её к подразделению, и попробовал завести пользователей. Но пользователей завести не удалось, т.к. их пароли не удовлетворяли требованиям безопасности.

Я посмотрел результирующую групповую политику и увидел следующее:

При просмотре любого из параметров в окошке свойств параметра выводится следующий текст:

Цитирую, чтобы мой пост легче находился поиском: "GPO, расположенные выше, имеют более высокий приоритет. Процессор обработки политики не пытался настроить параметр. Дополнительная информация приведена в %windir%\security\logs\winlogon.log на целевом компьютере."

Я долго искал в интернете ответ на вопрос почему это не работает. В конце концов вышел на обсуждение Применение групповых политик, где нашёл следующий ответ:

Дело в том, что политика паролей (как и все политики учетных записей) применяется к доменным учетным записям, которые находятся на контроллерах домена, а не на рабочих станциях. Поэтому всякие запреты наследования бесполезны, т.к. применяются не там.

К сожалению, невозможно предложить что-либо разумное, не создавая отдельный домен. Разве что внедрить для группы пользователей аутентификацию по смарт-картам - руководству обычно это нравится.

Вы можете назначить иную политику паролей на уровне OU, но она будет применяться только к локальным учетным записям пользователей, которые могут быть определены на компьютерах, входящих в данную OU. К доменным пользователям применяется единая политика паролей, определенная на уровне домена.

Так что ваша задача не имеет решения в рамках одного домена.

Поясню простыми словами. Ограничить требования к безопасности паролей можно только в политике компьютера. Политика компьютера применяется к учётным записям, хранящимся на самом компьютере, то есть к локальным учётным записям этого компьютера. Единственными компьютерами, на которых хранятся доменные учётные записи пользователей, являются контроллеры домена. Поэтому политика безопасности паролей по отношению к доменным учётным данным едина.

Причём отвечающие говорят об этом, как о достаточно известном fuck'те. Как я понимаю, обойти это можно только поменяв быстренько, пока никто не заметил, политику безопасности, завести нужных пользователей или поменять пароли, а затем так же быстро и незаметно вернуть прежнюю политику =D Вам смешно? Мне тоже. Хотя для кое-кого, это всё было бы смешно, если бы не было столь грустно. Например, для тех, кто не имеет возможности поменять политику домена - для администраторов подразделений.

Доброго времени суток.

Недавно поднимал тему о том, что googlechrome запрашивает учетные данные у пользователей, пытаясь внести изменения в систему, решил отключением параметра UAC "обнаружение установки приложений и запрос на повышение прав", перестала плашка выходить. Сегодня появилось вот такое , в winlogon ничего не увидел подозрительного:

-------------------------------------------

12 июля 2013 г. 10:56:24

Копирование восстановленных значений в объединенную политику.

----Деинициализация модуля настройки.

Обработать шаблон gpt00001.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00002.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00003.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00004.inf групповой политики.

-------------------------------------------

12 июля 2013 г. 10:56:24

----Модуль конфигурации инициализирован успешно.----

----Чтение данных шаблона конфигурации.

----Настройка членства в группах.

Настройка Пользователи удаленного рабочего стола.

Настройка членства в группах выполнена успешно.

----Настройка параметров общей службы.

Настройка WinRM.

Настройка общей службы выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Настройка политики безопасности.

Настройка параметров паролей.

Настройка принудительного выхода из системы для учетных записей.

Настройка системного доступа выполнена успешно.

Параметр анонимного просмотра LSA : существующий SD = D D;;0x800;;;AN)(A;;0xf1fff;;;BA)(A;;0x20801;;;WD)(A;;0x801;;;AN)(A;;0x1000;;;LS)(A;;0x1000;;;NS)(A ;;0x1000;;;S-1-5-17).

Настройка параметра анонимного просмотра LSA.

Настройка machine\software\microsoft\windows\currentversion\policies\system\enableinstallerdetection.

Настройка machine\system\currentcontrolset\control\lsa\nolmhash.

Настройка значений разделов реестра выполнена успешно.

Настройка аудита/протоколирования выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Деинициализация модуля настройки.

это последний GPO.

Вчера работало нормально, со вчерашнего дня была добавлена политика, включающая службу winrm на автозапуск и включающая автонастройку листенеров для нее, но какое это имеет отношение к UAC - не ясно. Кто что подскажет?

Доброго времени суток.

Недавно поднимал тему о том, что googlechrome запрашивает учетные данные у пользователей, пытаясь внести изменения в систему, решил отключением параметра UAC "обнаружение установки приложений и запрос на повышение прав", перестала плашка выходить. Сегодня появилось вот такое , в winlogon ничего не увидел подозрительного:

-------------------------------------------

12 июля 2013 г. 10:56:24

Копирование восстановленных значений в объединенную политику.

----Деинициализация модуля настройки.

Обработать шаблон gpt00001.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00002.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00003.inf групповой политики.

----Деинициализация модуля настройки.

Обработать шаблон gpt00004.inf групповой политики.

-------------------------------------------

12 июля 2013 г. 10:56:24

----Модуль конфигурации инициализирован успешно.----

----Чтение данных шаблона конфигурации.

----Настройка членства в группах.

Настройка Пользователи удаленного рабочего стола.

Настройка членства в группах выполнена успешно.

----Настройка параметров общей службы.

Настройка WinRM.

Настройка общей службы выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Настройка политики безопасности.

Настройка параметров паролей.

Настройка принудительного выхода из системы для учетных записей.

Настройка системного доступа выполнена успешно.

Параметр анонимного просмотра LSA : существующий SD = D D;;0x800;;;AN)(A;;0xf1fff;;;BA)(A;;0x20801;;;WD)(A;;0x801;;;AN)(A;;0x1000;;;LS)(A;;0x1000;;;NS)(A ;;0x1000;;;S-1-5-17).

Настройка параметра анонимного просмотра LSA.

Настройка machine\software\microsoft\windows\currentversion\policies\system\enableinstallerdetection.

Настройка machine\system\currentcontrolset\control\lsa\nolmhash.

Настройка значений разделов реестра выполнена успешно.

Настройка аудита/протоколирования выполнена успешно.

----Настройка доступных модулей дополнений.

Настройка модулей дополнений выполнена успешно.

----Деинициализация модуля настройки.

это последний GPO.

Вчера работало нормально, со вчерашнего дня была добавлена политика, включающая службу winrm на автозапуск и включающая автонастройку листенеров для нее, но какое это имеет отношение к UAC - не ясно. Кто что подскажет?

13.12.2021

itpro

Active Directory, Windows 10, Windows Server 2019, Групповые политики

комментариев 7

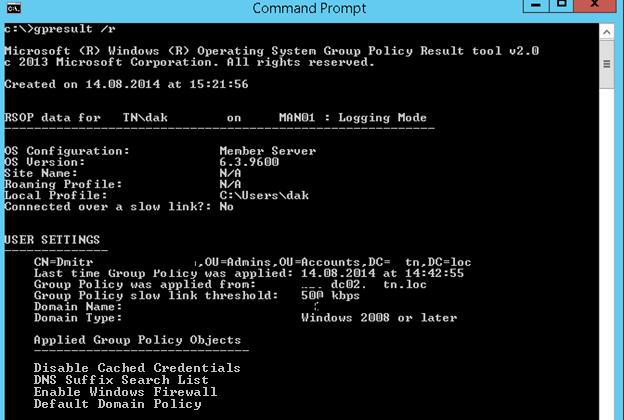

Утилита командной строки GPResult.exe используется для получения результирующего набора групповых политик (Resultant Set of Policy, RSOP), которые применяются к пользователю и/или компьютеру в домене Active Directory. Gpresult позволяет вывести список доменных политик (GPO), которые применяются на компьютер и пользователя, настройки политик и ошибки обработки. Это наиболее часто используемый инструмент администратора для анализа настроек и диагностики групповых политик в Windows.

В этой статье мы рассмотрим, как использовать команду GPResult для диагностики и анализа настроек групповых политик, применяющихся к Windows в домене Active Directory.

Получение отчета по политикам GPResult с удаленного компьютера

GPResult может получить информацию о результирующих политик с удаленного компьютера.

GPResult /s wks22123 /r /user a.ivanov

В команде gpresult можно указать имя и пароль для подключения к удаленному компьютеру:

gpresult /R /S wks22123 /scope user /U winitpro\kbuldogov /P P@$$worrd

![]()

Если вы не хотите, чтобы ваш пароль сохранялся в истории команд PowerShell, можно запросить пароль интерактивно:

gpresult /R /S wks22123 /scope user /U winitpro\kbuldogov /P

Аналогичным образом вы можете удаленно собрать данные как по пользовательским политикам, так и по политиками компьютера.

Если вы не знаете имя пользователя, под которым выполнен вход, можно узнать учетную запись на удаленном компьютере так:

HTML отчет RSOP, аналогичный тому, который формирует команда gpresult можно создать с помощью PowerShell. Для получения результирующих политик с удаленного компьютера используется командлет Get-GPResultantSetOfPolicy из модуля GroupPolicy.

Get-GPResultantSetOfPolicy -user kbuldogov -computer corp\pc0200 -reporttype html -path c:\ps\gp_rsop_report.html

Использование команды GPResult в Windows

Команда GPResult выполняется на компьютере, на котором нужно проверить применение групповых политик. Синтаксис GPResult:

Чтобы получить подробную информацию о групповых политиках, которые применяются к данном объекту AD (пользователю и компьютеру), и других параметрах, относящихся к инфраструктуре GPO (т.е. результирующие настройки политик GPO – RsoP), выполните команду:

Результаты выполнения команды разделены на 2 секции:

- COMPUTERSETTINGS(Конфигурация компьютера)– раздел содержит информацию об объектах GPO, действующих на компьютер в Active Directory;

- USERSETTINGS – раздел с политиками пользователя (политики, действующие на учетную запись пользователя в AD).

Вкратце пробежимся по основным параметрам/разделам, которые нас могут заинтересовать в выводе GPResult:

В нашем примере видно, что на объект пользователя действуют 4 групповые доменные политики.

- Default Domain Policy;

- Enable Windows Firewall;

- DNS Suffix Search List; .

Также в отчете будет информацию о локальных параметрах политик, настроенных через локальный редактор GPO (gpedit.msc).

С помощью опции /scope можно вывести только политики пользователя или компьютера:

gpresult /r /scope:user

или только примененные политики компьютера:

gpresult /r /scope:computer

Если вы попробуете получить список GPO, примененных к компьютеру, под пользователем без прав локального администратора, команда gpresult вернет ошибку отказа в доступе:

gpresult /r /scope:computer

![]()

Gpresult /r |clip

или текстовый файл:

Gpresult /r > c:\gpresult.txt

Чтобы вывести сверхподробную информацию RSOP, нужно добавить ключ /z.

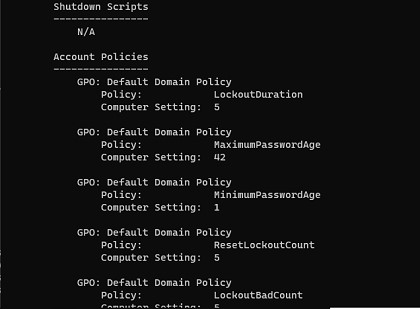

Например, на скриншоте показаны настройки политики паролей в домене, которые применяются к компьютеру.

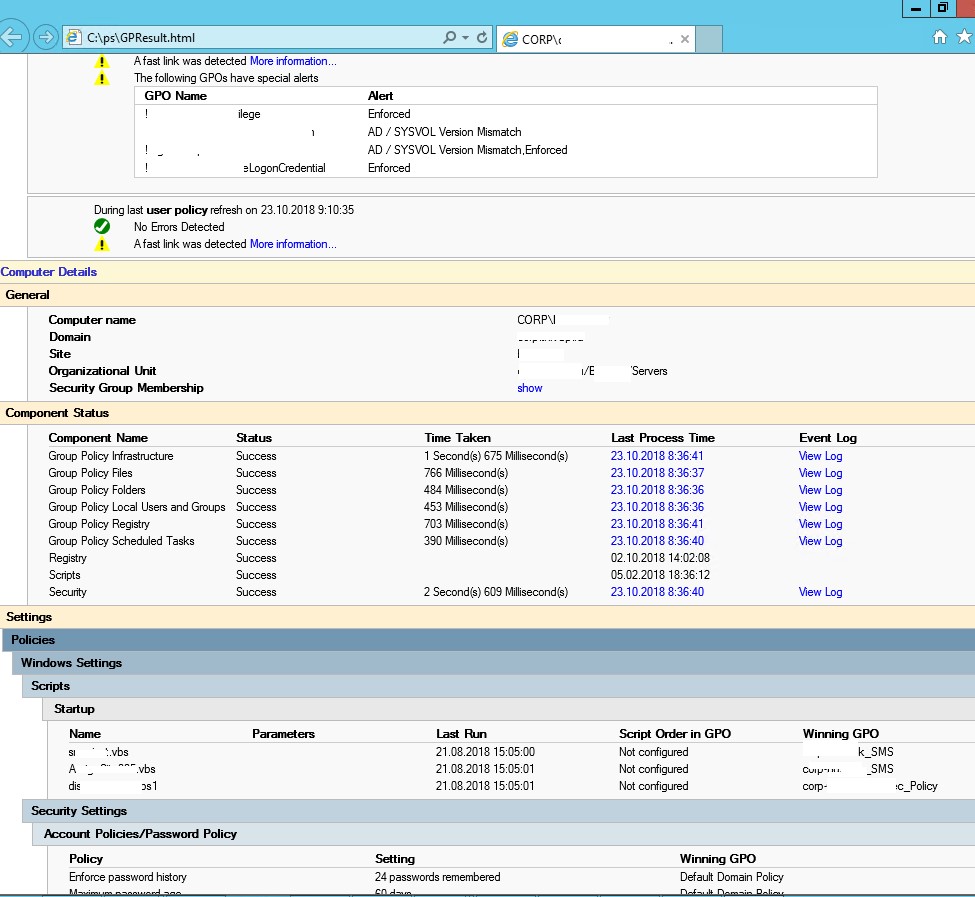

GPResult: экспорт данных RSOP в HTML отчет

Утилита GPResult позволяет сгенерировать HTML-отчет по примененным результирующим политикам (доступно в Windows 7 и выше). Такой отчет содержит подробную информацию обо всех параметрах Windows, которые задаются групповыми политиками и именами GPO, которые внесли изменения. Этот отчет по структуре напоминает вкладку Settings в консоли управления доменными групповыми политиками ( gpmc.msc ). Сгенерировать HTML отчет GPResult можно с помощью команды:

GPResult /h c:\gp-report\report.html /f

Если не указывать полный путь к HTML файлу, то HTML отчет gpresult будет сохранен в каталог %WINDIR%\system32 .

Чтобы сгенерировать отчет и автоматически открыть его в браузере, выполните команду:

GPResult /h GPResult.html & GPResult.html

В HTML отчете gpresult содержится довольно много полезной информации: видны ошибки применения GPO, время применения конкретных политик (в мс.) и CSE (в разделе Computer Details -> Component Status). Это удобно, когда нужно понять почему групповые политики (GPP/GPO) применяются на компьютере слишком долго.

Например, на скриншоте выше видно, что политика Enforce password history с настройками 24 passwords remember применена политикой Default Domain Policy (столбец Winning GPO).

HTML отчет позволяет представить результирующий набор GPO компьютера в удобном графическом виде.

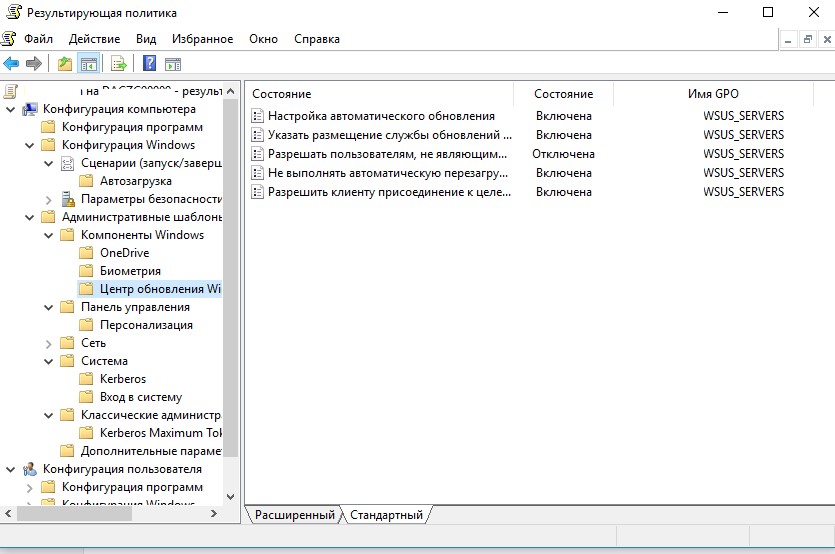

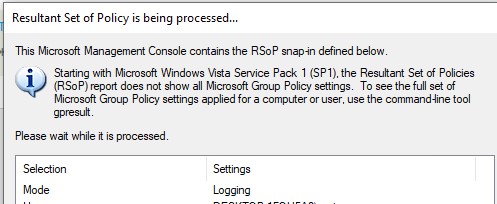

Оснастка результирующих политик RSoP в Windows

Изначально для диагностики применения групповых политик в Windows использовалась графическая консоль RSOP.msc . Эта оснастка позволяет получить настройки результирующих политик (доменных + локальных), примененных к компьютеру и пользователю в графическом виде аналогичном консоли редактора GPO. На скриншоте показа вид консоли RSOP.msc в которой видно, что настройки Windows Update на компьютере заданы доменной политикой WSUS_SERVERS.

В современных версиях Windows RSOP.msc не получится использовать для полноценного анализа примененных GPO. Она не отражает настройки, примененные через расширения групповых политик CSE (Сlient Side Extensions), таких как GPP (Group Policy Preferences), не позволяет выполнять поиск, предоставляет мало диагностической информации. В Windows 10 и 11 при запуске rsop.msc появилось предупреждение, что основной инструмент для диагностики применения GPO это утилита gpresult.

В этой статье мы рассмотрели, как использовать утилиту GPResult для анализа результирующих групповых политик, которые применяются в Windows. Также для анализа применения GPO в домене рекомендуем использовать инструкции из статьи “Почему групповая политика не применяется к компьютеру или OU”.

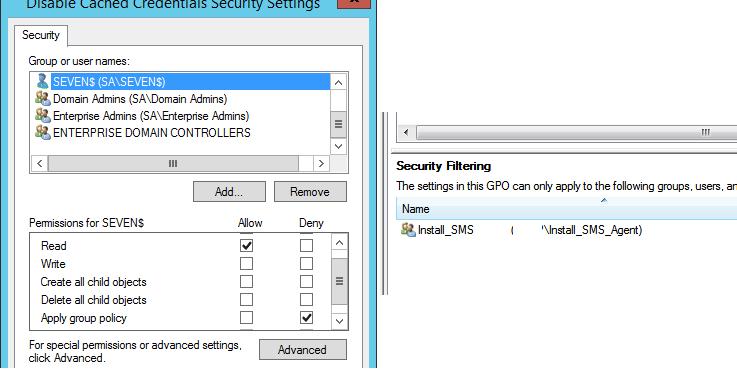

Следующие политики GPO не были применены, так как они отфильтрованы

При отладке и траблшутинге применения групповых политик стоит также обращать внимание на секцию: The following GPOs were not applied because they were filtered out (Следующие политики GPO не были применены, так как они отфильтрованы). В этой секции отображается список GPO, которые по той или иной причине не применяются к этому объекту. Возможные варианты, по которым политика может не применяться:

- Filtering: NotApplied(Empty) (Фильтрация:Не применено (пусто)) – политика пустая (применять, нечего);

- Filtering: Denied(UnknownReason) (Фильтрация:Не применено (причина неизвестна)) – скорее всего у пользователя или компьютера отсутствуют разрешения на чтение/применение этой политики. Разрешения настраиваются на вкладке Security в консоли управления доменными GPO — GPMC (Group Policy Management Console);

- Filtering: Denied (Security) (Фильтрация: Отказано (безопасность)) — в секции Apply Group Policy указан явный запрет в разрешении Apply group policy либо объект AD не входит в список групп в разделе настроек Security Filtering.

Также вы можете понять должна ли применяться GPO к organizational unit (OU) в AD на вкладке эффективных разрешений (Advanced -> Effective Access).

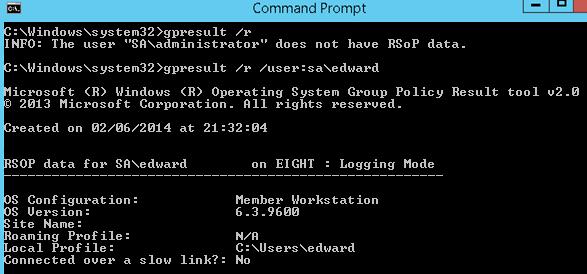

Пользователь не имеет данных RSOP

Если на компьютере включен UAC, то GPResult без повышенных привилегий выведет только параметры пользовательского раздела групповых политик. Если нужно одновременно отобразить оба раздела (USER SETTINGS и COMPUTER SETTINGS), открыть командную строку с правами администратора. Е

сли командная строка с повышенными привилегиями запущена от имени учетной записи отличной от текущего пользователя системы, утилита выдаст предупреждение INFO: The user “domain\user” does not have RSOP data (Пользователь «domain\user» не имеет данных RSOP). Это происходит потому, что GPResult пытается собрать информацию для пользователя, ее запустившего, но т.к. данный пользователь не выполнил вход (logon) в систему, информация RSOP для него отсутствует. Чтобы собрать информацию RSOP по пользователю с активной сессией, нужно указать его учетную запись:

gpresult /r /user:tn\edward

Если вы не знаете имя учтённой записи, которая залогинена на удаленном компьютере, учетную запись можно получить так:

Также проверьте время (и часовой пояс) на клиенте. Время должно соответствовать времени на PDC (Primary Domain Controller).

Читайте также: