Можно ли отследить компьютер по оперативной памяти

Этичный хакинг и тестирование на проникновение, информационная безопасность

При поиске информации на компьютере нужно помнить, что она размещена не только в постоянных хранилищах (твердотельные накопители, жёсткие диски, сменные носители и т. д.), но и в оперативной памяти, в процессах, которые её обрабатывают.

Информация при размещении на жёстком диске и в оперативной памяти далеко не всегда одинакова:

- на жёстком диске она может быть зашифрована, а в оперативной памяти — нет (пример: на зашифрованном диске VeraCrypt хранится текстовый файл с паролями, который открыт в текстовом редакторе — в этом случае в оперативной памяти пароли из этого файла будут находится в виде простого текста)

- информация может создаваться в процессе вычислений, либо получения данных из сети (в этом случае исходная информация отсутствует в постоянных хранилищах)

Анализ содержимого (дампа) запущенного процесса часто используется в обратной инженерии когда исходный файл зашифрован: для выполнения файл всё равно должен находится в оперативной памяти в расшифрованном виде, поэтому анализ запущенного процесса облегчает обратный инженеринг.

Можно придумать и другие способы навыка анализа и поиска по оперативной памяти:

- выявление приложений, которые следят за буфером обмена

- оценка качества программ, предназначенных для хранения паролей — если в запущенном виде такие программы содержат пароли в оперативной памяти в виде простого текста, то такими программами пользоваться категорически не рекомендуется

- поиск приложения, содержащего определённые строки или подключающегося к определённому хосту

В этой статье я расскажу о программе mXtract — это наступательный инструмент для тестирования на проникновение, его главная цель — это сканировать оперативную память в поисках приватных ключей, IP адресов и паролей используя регулярные выражения.

То есть эту программу можно использовать как в качестве инструмента последующей эксплуатации для поиска чувствительных данных в оперативной памяти на взломанных системах, так и для целей анализа, оценки приложений на своём собственном компьютере.

- ищет в запущенных процессах строки по регулярным выражениям. Можно указать сразу несколько регулярных выражений

- можно выполнять поиск по одному процессу или сразу по всем запущенным процессам

- показывает найденные результаты в понятном виде

Для установки mXtract в Kali Linux выполните команды:

Для установки mXtract в BlackArch выполните команду:

У программы mXtract довольно много опций, обязательной является одна из двух: -r= или -wm. Если вы хотите выполнить поиск в оперативной памяти определённых строк, то нужно использовать опцию -r=, после которой нужно указать путь до файла, содержащего одно или несколько регулярных выражений. Если вы хотите записать всю информацию, которую процесс имеет в оперативной памяти, то используйте опцию -wm. Эти опции можно использовать и одновременно, тогда будет выполнен поиск, а также будут сохранены дампы всех процессов (даже не совпавшими с условиями поиска).

Итак, начнём с поиска строк в процессах. Вместе с программой поставляется файл example_regexes.db, который содержит следующее регулярное выражение:

Оно примерно соответствует IPv4 адресам.

В этой команды значение опций следующее:

- -r=/usr/share/doc/mxtract/example_regexes.db — путь до файла с регулярными выражениями

- -e означает просканировать файлы рабочего окружения процесса

- -i нужна для показа подробной информации о Процессе/Пользователе

- -d=/tmp/output/ — пользовательская директория вывода. При использовании опции -wm, в неё сохраняются дампы процессов. Также в неё сохраняется файл с результатами, если используется опция -wr.

- -wr — нужна для записи найденных совпадений в файл (появится в Директории вывода)

Пример вывода при работе программы:

Эти IP адреса, которые содержит процесс NetworkManager:

Эти IP из процесса Writer офисного пакета LibreOffice (хотя это не означает, что программа соединена хотя бы с одним из них):

В результате запуска предыдущей команды будет создан файл /tmp/output/regex_results.txt с найденными совпадениями строк.

Поскольку сам автор программы говорит, что «ваши результаты настолько хороши, насколько хороши ваши регулярные выражения», то настоятельно рекомендуется изучить статью «Регулярные выражения и команда grep».

Рассмотрим несколько сценариев, которые я смог придумать для использования поиска по оперативной памяти. Если у вас есть свои идеи, то делитесь ими в комментариях.

Альтернативы Nagios

Открытое программное обеспечение для мониторинга и отслеживания статусов разнообразных сервисов компьютерной сети, серверов и сетевого оборудования, используется для получения данных о нагрузке процессора, использования сети, дисковом пространстве и тому подобного.

Неплохая система мониторинга, собирает данные с нескольких серверов одновременно и отображает все в виде графиков, с помощью которых можно отслеживать все прошедшие события на сервере.

Написан на языке Python с использованием сервера приложений Zope, данные хранятся в MySQL. С помощью Zenoss можно

мониторить сетевые сервисы, системные ресурсы, производительность устройств, ядро Zenoss анализирует среду. Это дает возможность быстро разобраться с большим количеством специфических устройств.

16. Observium

Система мониторинга и наблюдения за сетевыми устройствами и серверами, правда список поддерживаемых устройств огромен и не ограничивается только сетевыми устройствами, устройство должно поддерживать работу SNMP.

17. Centreon

Комплексная система мониторинга, позволяет контролировать всю инфраструктуру и приложения, содержащие системную информацию. Бесплатная альтернатива Nagios.

Ganglia — масштабируемая распределенная система мониторинга, используется в высокопроизводительных вычислительных системах, таких как кластеры и сетки. Отслеживает статистику и историю вычислений в реальном времени для каждого из наблюдаемых узлов.

19. Pandora FMS

Система мониторинга, неплохая продуктивность и масштабируемость, один сервер мониторинга может контролировать работу нескольких тысяч хостов.

Программное обеспечение с открытым кодом для мониторинга компьютерных систем и сетей.

OpenNMS платформа мониторинга. В отличие от Nagios, поддерживает SNMP, WMI и JMX.

22. HypericHQ

Компонент пакета VMware vRealize Operations, используется для мониторинга ОС, промежуточного ПО и приложений в физических, виртуальных и облачных средах. Отображает доступность, производительность, использование, события, записи журналов и изменений на каждом уровне стека виртуализации (от гипервизора vSphere до гостевых ОС).

Система мониторинга и оповещения (alert system) с открытым кодом от StackExchange. В Bosun продуманная схема данных, а также мощный язык их обработки.

Sensu система оповещения с открытым исходным кодом, похожа на Nagios. Имеется простенький dashboard, можно увидеть список клиентов, проверок и сработавших алертов. Фреймворк обеспечивает механизмы, которые нужны для сбора и накопления статистики работы серверов. На каждом сервере запускается агент (клиент) Sensu, использующий набор скриптов для проверки работоспособности сервисов, их состояния и сбора любой другой информации.

25. CollectM

CollectM собирает статистику об использовании ресурсов системы каждые 10 секунд. Может собирать статистику для нескольких хостов и отсылать ее на сервер, информация выводится с помощью графиков.

26. PerfTrap

PerfTrap собирает метрики с серверов, и с помощью Graphite производится визуализация собранных данных.

27. WMIagent

Если Вы фанат Python, WMIagent для Вас.

28. Performance Analysis of Logs (PAL) Tool

PAL — мощный инструмент, который мониторит производительность и анализирует ее.

30. Cloud Ninja Metering Block

Cloud Ninja Metering Block производит анализ производительности и автоматическое масштабирование мультитенантных приложений в Windows Azure. Такой анализ включает в себя не только определение или проверку счетов за использование ресурсов от Windows Azure, но и оптимизацию ресурсов.

Enigma — красивое приложение, которое поможет Вам следить за всеми важных показателями прямо с рабочего стола.

Исчезающие улики

Что происходит, когда на месте преступления обнаруживается работающий компьютер? В большинстве случаев следователь просто его выключит. В дальнейшем изучать этот компьютер будет эксперт по исследованию компьютерной информации, а вовсе не следователь. Все, что останется «на руках» у эксперта, — это жесткий диск. К сожалению, при таком подходе навсегда утрачивается доступ к огромному количеству «эфемерных» улик, безвозвратно исчезающих при выключении питания. Эти улики — данные, хранящиеся в ОЗУ.

Все, что нужно, чтобы не потерять эти и многие другие улики, — сохранить образ оперативной памяти в файл.

Командная строка

Те же сведения можно получить и через командную строку, хотя есть одно НО – её нужно запустить от имени администратора – в окошке «Выполнить» (как его открыть я писал выше) напишите cmd и нажмите ОК. Или откройте служебное меню клавишами Win+X и запустите cmd посредством выбора нужного пункта.

Чтобы командная строка отобразила информацию об оперативной памяти, можно использовать минимум две команды:

- Systeminfo – написать и нажать Enter. В таблице с разными характеристиками ПК найдутся и показатели установленной ОЗУ.

- wmic memorychip get devicelocator, — эта команда позволяет узнать более точную информацию об ОЗУ. Чтобы командная строка отобразила тип оперативки, в эту команду после запятой нужно добавить значение memorytype и нажать Enter.

- В случае на картинке выше cmd отобразила значения 0 для обоих слотов. Это значит, что ей не удалось определить тип установленной на ПК памяти. На следующей картинке вы можете увидеть, какие ещё встречаются коды и на какой тип они указывают (я привёл только основные).

- Если после той же команды (wmic memorychip get devicelocator,) написать speed, то командная строка отразит скорость ОЗУ.

- Для просмотра объёма нужно дописать в ту же команду после запятой Capacity. Отображённые значения покажутся огромными, не пугайтесь, они указаны в байтах. Чтобы перевести полученное значение в гигабайты, разделите его на 1073741824. Например, те ОЗУ, что представлены на картинке имеют объём, равный 2 ГБ каждая.

Извлечение содержимого буфера обмена

В зависимости от используемого программного обеспечения, вы можете найти программу, которая хранит буфер обмена (скопированный текст) в виде обычного текста. Используя опцию -p= можно указывать идентификатор (PID) одного процесса для сканирования. Если правильно настроить регулярные выражения, то можно извлекать содержимое буфера обмена.

Для детального анализа содержимого процесса пригодится опция -wm — при её указании будут сохранены сырые данные полного содержимого каждого процесса. Либо одного процесса, если указана опция -p=.

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Компьютер, телефон, планшет и прочие цифровые носители информации сегодня есть у каждого, от мала до велика. Неудивительно, что, как это бывает со всем в нашей жизни, с их помощью не только созидают разумное, доброе, вечное, но и делают не совсем правильные и хорошие вещи. В случае нелегального использования цифрового устройства или же когда злоумышленник использовал такое устройство при подготовке или совершении злодеяния, данные на устройстве могут послужить подтверждением его вины — так называемым цифровым доказательством.

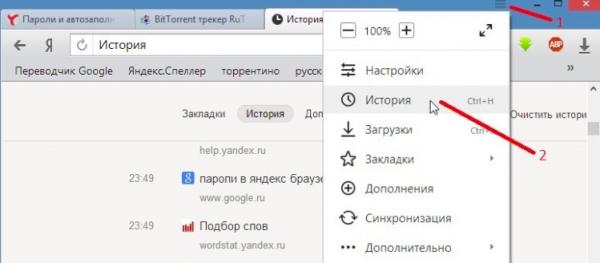

8. В истории браузера что-то не то

Иногда стоит проверить историю своего браузера и посмотреть, все ли сайты в этом списке вам знакомы. Скорее всего, вы не найдёте ничего особенного.

Но если в истории окажутся страницы, на которые вы точно не заходили, это может быть признаком того, на что вам нужно обратить внимание. Подозрительная активность браузера может означать, что кто-то пытался получить доступ к вашим данным.

3. Появляется много всплывающих окон

Если по всему экрану вы видите всплывающие окна и плагины, это может значить, что вы заразили ПК рекламным вирусом.

Правда, зачастую это просто рекламные и фишинговые окна, от которых можно избавиться при помощи программ и расширений вроде AdBlock.

Диспетчер задач

Более полную информацию об оперативной памяти с указанием не только объёма, но и типа — DDR, DDR2, DDR3 или DDR4, можно получить в «Диспетчере задач». Запускается он из «Пуска» (напишите название в поисковой строке) или горячими клавишами CTRL+ALT+Del. В окне «Диспетчера» переключитесь на вкладку «Производительность», а там ознакомьтесь с параметрами пункта «Память».

6. Лампочка мигает

Помимо индикатора работы веб-камеры на ноутбуках могут быть и другие «огоньки». Например, лампочки могут отображать отправку и получение данных с компьютера и на компьютер.

Если кто-то ещё получил доступ к вашему устройству, вы можете заметить, что индикатор отправки и получения мигает, даже если вы никому ничего не отправляете и вообще не пользуетесь интернетом. Это может значить, что вирус или шпионское ПО выгружает данные с вашего компьютера без вашего ведома.

Как узнать, какая программа подключалась к конкретному хосту

В статье «Как проверить открытые порты на своём компьютере» рассказывается, как проверить, какие порты прослушиваются, какие программы прослушивают эти порты. С помощью упомянутых там инструментов, можно посмотреть и другие сетевые соединения.

А что если подозрительное соединение к определённому хосту найдено уже после его завершения (например, в файле с сохранёнными сетевыми пакетами)? В этом случае порт уже закрыт, но если процесс по-прежнему запущен, есть шанс его выловить. Для этого в качестве строки для поиска укажите интересующее имя хоста или IP адрес.

Что можно найти в оперативной памяти

Если хорошенько поискать, в оперативной памяти компьютера можно найти самые неожиданные вещи. К примеру, ключи, с помощью которых получится мгновенно расшифровать содержимое криптоконтейнеров TrueCrypt, BitLocker и PGP Disk. Такая функция присутствует, например, в программе отечественной разработки Elcomsoft Forensic Disk Decryptor. А вот атака на зашифрованные данные «в лоб» займет миллиарды лет — в конце концов, профессионалы своего дела работали долгие годы, стараясь защититься в первую очередь именно от атаки перебором.

Что можно «добыть» из оперативной памяти

Другие статьи в выпуске:

Как снимается образ памяти

Сохранение содержимого оперативной памяти компьютера для последующего изучения — необходимый шаг в работе «цифрового» криминалиста. Создание образа памяти занимает минуты и при должном уровне технического обеспечения осуществляется одной кнопкой. При этом «должный уровень технического обеспечения» расшифровывается очень просто: достаточно любой USB-флешки, способной полностью вместить содержимое оперативной памяти, и небольшой программы — к примеру бесплатной утилиты российской разработкиBelkasoft Live RAM Capturer.

При снятии образа оперативной памяти следователю нужно учитывать ряд тонкостей. Например, для этого нельзя использовать программы, запущенные в обычном пользовательском режиме, и вот почему.

Многие программы, включая популярные многопользовательские игры, системы безопасности, а также вредоносное ПО, защищают свои процессы от исследования с помощью отладочных инструментов (например, игра Karos). В таких программах используются активные системы противодействия отладке, способные обнаружить и предотвратить попытку других программ считать данные из защищенных областей памяти. В лучшем случае попытка использования отладчика не удается — вместо интересующей исследователя информации в защищенной области обнаруживаются нули или случайные данные. В худшем случае происходит зависание или перезагрузка компьютера, делающие дальнейшее исследование невозможным.

Поэтому запуск утилиты, работающей в пользовательском режиме, с определенной вероятностью приведет к тому, что интересующие эксперта данные извлечь не удастся, а при самом плохом развитии событий они будут безвозвратно уничтожены. Для предотвращения подобной ситуации криминалистам приходится использовать специализированные программы и инструменты — например CaptureGUARD Gateway, WindowsSCOPE стоимостью порядка пяти тысяч долларов или бесплатный Belkasoft Live RAM Capturer. Обойти активные виды защиты от отладки способны только инструменты, запущенные в привилегированном режиме ядра операционной системы. Специализированные программы включают 32- и 64-разрядные драйверы, работающие в режиме ядра и позволяющие корректно обрабатывать области данных, принадлежащие защищенным процессам.

Многие платные (и весьма дорогие) криминалистические продукты (в основном зарубежного производства) имеют в своем составе программы, позволяющие снимать слепки памяти. При этом такие программы работают в пользовательском режиме и для реального использования криминалистом совершенно непригодны. Во время криминалистических конференций часто возникает вопрос: почему производители недешевых аналитических пакетов поставляют явно неработоспособные инструменты? Производители хранят молчание.

Захват слепка оперативной памяти — Belkasoft Live RAM Capturer

А если компьютер запаролен?

Снять образ памяти легко, если доступ к компьютеру открыт или если криминалисту известен пароль от любой действительной учетной записи. Но что, если доступ к компьютеру закрыт неизвестным паролем, а времени на его взлом катастрофически не хватает? В этом случае на помощь эксперту приходит методика, описанная австрийскими исследователями. Отвлечемся на минуту от расследования преступлений и посмотрим в сторону железа. В большинстве современных компьютеров есть один или несколько портов IEEE 1394, известных также под названиями FireWire или i.LINK. Стандарт FireWire описывает возможность прямого доступа к оперативной памяти компьютера через канал DMA. Что означает наличие «прямого доступа» к памяти? Для криминалиста это означает возможность скопировать ее содержимое независимо от того, закрыт компьютер паролем или нет.

Итак, если компьютер подозреваемого закрыт паролем, а криминалисту необходимо снять образ оперативной памяти, криминалист подключает собственный компьютер к компьютеру подозреваемого с использованием самого обычного кабеля FireWire. На компьютере криминалиста запускается программа (самые простые образцы, к примеру Inception или pyfw, написанный на языке Python, доступны в открытом доступе; впрочем, криминалисты используют более продвинутый софт), с помощью которой все содержимое оперативной памяти исследуемой машины скачивается на компьютер следователя. Этот способ можно опробовать самостоятельно. Например, пользователи Linux и OS X могут воспользоваться бесплатной утилитой Inception.

А что, если на компьютере подозреваемого нет порта FireWire? В этом случае криминалист может использовать собственную карту-адаптер. Если выбрать достаточно распространенную модель, то система подгрузит соответствующие драйверы автоматически. К сожалению, корректную работу нам обеспечит только адаптер с интерфейсом PCMCIA, CardBus или ExpressCard, так как только эти интерфейсы предоставляют прямой доступ к памяти компьютера. Адаптеры, работающие через USB, этой возможности лишены и для криминалиста непригодны. Наконец, в качестве курьеза можно привести ссылку на работу немецких исследователей, взломавших компьютер с использованием самого обычного телефона iPhone, — bit.ly/60FDdS.

Есть ли защита от атаки через FireWire? Способы защититься от такой атаки существуют, и они давно известны: требуется лишь тем или иным способом отключить поддержку FireWire в то время, когда компьютер «спит» или закрыт паролем. Компьютеры под управлением последних версий OS X делают это автоматически, блокируя драйверы FireWire , пока пользователь не зайдет на компьютер со своими логином и паролем. А вот в Windows и других операционных системах ситуация обратная: производители этих систем работу драйверов FireWire не блокируют; соответственно, даже Windows 8 со всеми последними обновлениями остается уязвимой.

Подробнее об атаке с использованием FireWire можно почитать здесь: bit.ly/EvKED,bit.ly/60FDdS

Ограничения

Анализ оперативной памяти не панацея. Природа оперативной памяти такова, что данные хранятся в ней лишь очень короткое время. Через несколько минут, в крайнем случае — часов (если компьютер не использовался) данные могут быть вытеснены или перезаписаны другой информацией. Поэтому снимать слепок памяти нужно «по свежим следам». А вот с анализом снятого образа можно не торопиться — файл с флешки уже никуда не денется.

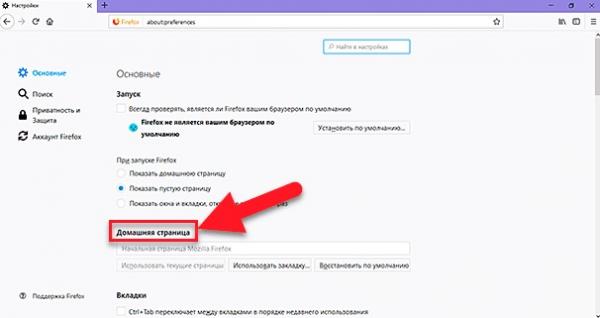

7. Домашняя страница выглядит не так, как обычно

Ещё один тревожный знак — домашняя страница вашего браузера. В наши дни для многих пользователей это уже и не показатель: для них интернет начинается со встроенной страницы с ссылками.

Но если вы по старинке используете одну и ту же заданную вами же домашнюю страницу, стоит напрячься, если она отличается от того, что вы привыкли видеть. Это может значить, что ваш компьютер заражён и перенаправляет вас не на те сайты, которые вы хотели бы видеть.

Мониторинг Windows серверов с помощью семейства Nagios

Nagios является самым популярным инструментом мониторинга инфраструктуры в течение нескольких лет (для Linux и Windows). Если Вы рассматриваете Nagios для Windows, то установите и настройте агент NSClient ++ на Windows сервер. NSClient ++ мониторит систему в реальном времени и предоставляет выводы с удаленного сервера мониторинга и не только.

Обычно используется вместе с Nagios, предоставляет пользователю удобный веб-интерфейс к утилите RRDTool, предназначенной для работы с круговыми базами данных (Round Robin Database), которые используются для хранения информации об изменении одной или нескольких величин за определенный промежуток времени. Статистика в сетевых устройств, представлена в виде дерева, структура которого задается самим пользователем, можно строить график использования канала, использования разделов HDD, отображать латентость ресурсов и т.д.

Гибкая, масштабируемая система мониторинга с открытым исходным кодом, основанная на ядре Nagios, написанном на Python. Она в 5 раз быстрее чем Nagios. Shinken совместима с Nagios, возможно использование ее плагинов и конфигураций без внесения коррективов или дополнительной настройки.

Еще одна популярная открытая система мониторинга, которая проверяет хосты и сервисы и сообщает администратору их состояние. Являясь ответвлением Nagios, Icinga совместима с ней и у них много общего.

OpsView изначально был бесплатен. Сейчас, увы, пользователям данной системой мониторинга приходится раскошеливаться.

Op5 еще одна система мониторинга с открытым исходным кодом. Построение графиков, хранение и сбор данных.

Ниже приведен список (наиболее популярных) инструментов для мониторинга сети

Nedi является инструментом мониторинга сети с открытым исходным кодом.

54. The Dude

Система мониторинга Dude, хоть и бесплатна, но по мнению специалистов, ни в чем не уступает коммерческим продуктам, мониторит отдельные серверы, сети и сетевые сервисы.

55. BandwidthD

Программа с открытым исходным кодом.

Расширение для Nagios, позволяет создавать карты инфраструктуры и отображать их статус. NagVis поддерживает большое количество различных виджетов, наборов иконок.

57. Proc Net Monitor

Бесплатное приложение для мониторинга, позволяет отследить все активные процессы и при необходимости быстро остановить их, чтобы снизить нагрузку на процессор.

58. PingPlotter

Используется для диагностики IP-сетей, позволяет определить, где происходят потери и задержки сетевых пакетов.

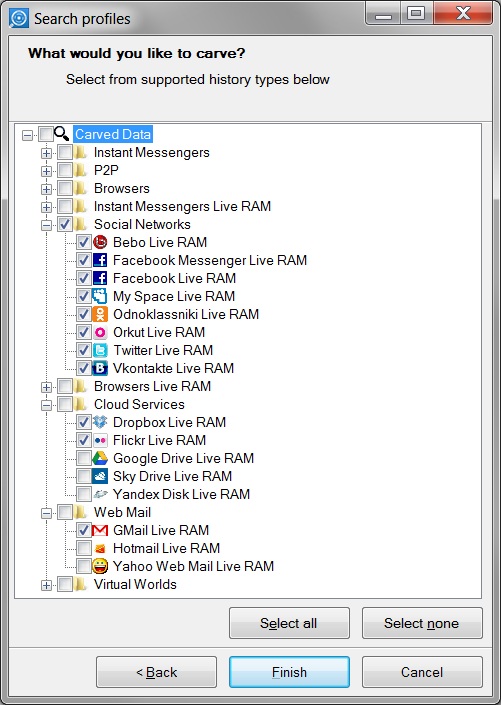

Что дальше? Анализируем содержимое оперативной памяти

Образ оперативной памяти снят. Что дальше? Образ памяти, полученный с помощью правильного инструмента, может быть проанализирован одним из специализированных криминалистических продуктов. Исследование образа оперативной памяти компьютера позволяет криминалистам обнаруживать данные, не попадающие на жесткий диск, такие как переписка в чатах, общение в социальных сетях и играх, изображения, историю работы в браузере, данные реестра, переговоры в онлайновых многопользовательских играх и многое другое.

Существуют инструменты для восстановления анализа изображений, которые просматривал подозреваемый (кстати, с помощью такого инструмента был изобличен по крайней мере один педофил, вышедший на свободу после существенного срока. Тот же инструмент помог оправдать подозреваемого, которого оклеветала жена во время бракоразводного процесса). Наконец, существуют программы, с помощью которых можно восстановить информацию о сетевых соединениях, бывших активными в момент снятия образа.

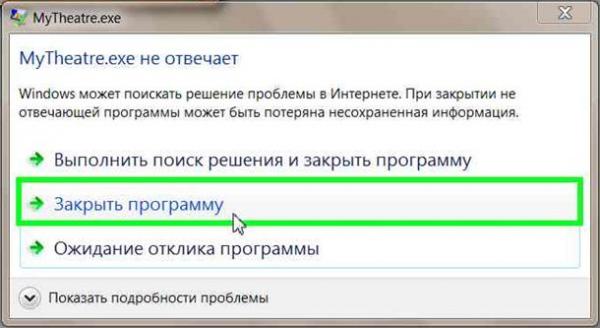

4. Программы часто «вылетают»

Если у вас на ПК часто зависают или аварийно завершают работу программы, это тоже может быть связано с проделками хакеров. Дело в том, что некоторые системы для сбора информации встраиваются в код программ и могут тормозить их работу.

К тому же, проблемы с «крашами» могут вызывать компьютерные черви, которые сейчас, к счастью, уже не очень-то популярны у злоумышленников.

5. Веб-камера сама начинает запись

Если вы заметили, что ваша огонёк у вашей веб-камеры или микрофона загорелся и запись началась сама собой, это особый повод для тревоги. Таким образом злоумышленники могут не просто украсть ваши данные, но и получить образец вашего голоса, сохранить фото и видео с вами.

Тут есть своя проблема. Часто заметить то, как камера или микрофон начали запись, просто невозможно: всё происходит скрытно. Поэтому если вы действительно переживаете, что кто-то запишет вас без спроса, стоит заклеить камеру или обзавестись шторкой для веб-камеры. А микрофон включать только при необходимости.

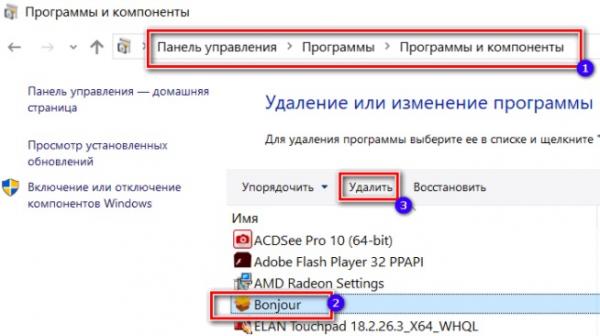

10. На ПК появились новые программы

Один из наиболее распространённых способов следить за вами через компьютер — использование вредоносных программ. Поэтому стоит изредка заглядывать в список программ, установленных на вашем ПК, сортируя их по дате добавления. Если вы видите что-то новенькое, чего вы сами никогда не скачивали, стоит погуглить, что это такое.

Если программа не сертифицирована и не нужна для правильного функционирования вашего ПК, её и все относящиеся к ней папки и файлы нужно удалить. И обязательно проверить компьютер с помощью антивируса.

Как узнать идентификатор интересующего процесса

Кстати, если вы хотите сканировать определённый процесс, то его номер вы можете найти командами вида:

Обратите внимание на скобки — они ничего не меняют по сути, но благодаря им процесс с grep не попадает в выводимый список.

Чтобы получить только номер, можно запустить так:

Поиск паролей и ключей в запущенных процессах (редакторы кода, веб-сервер)

В недавно рассмотренной статье «Как найти все пароли и ключи в большом количестве файлов» с помощью программы DumpsterDiver мы среди огромного количества строк искали те из них, у которых высокая энтропия и которые, следовательно, могут оказаться паролями, ключами и другими секретами.

Можно совместить работу этих двух программ. Сделаем так, чтобы mXtract извлекала практически все строки, для этого создадим файл strings.db и скопируем в него примерно следующее:

То, что в квадратных скобках — это символы, которые могут встречаться в строке (отредактируйте под ваши условия), а в фигурных скобках минимальный размер строки (также отредактируйте при необходимости). Запускаем:

А теперь с помощью DumpsterDiver ищем строки с нужной нам энтропией:

Это очень грубый концепт, в реальной ситуации нужна более тонкая настройка DumpsterDiver.

Поиск программы, содержащей определённые данные

Описанный выше приём можно использовать не только для сетевых адресов, но и для любых строк. Таким образом можно найти программу, которая сохраняет определённые файлы, показывает окна с определёнными строками и пр.

1. ПК быстро разряжается

![]()

Если на вашем устройстве в фоновом режиме работает какое-то программное обеспечение, о котором вы не знаете, оно использует мощность его центрального процессора. Среди таким программ могут быть шпионские или вредоносные программы.

Кроме того, ваш ноутбук может быстро терять заряд, если он заражён вирусом или кто-то майнит на нём криптовалюту без вашего ведома. Из-за этого ноутбуки разряжаются быстрее, чем обычно.

Впрочем, майнеры чаще используют мощность графического процессора, поэтому засечь их может быть не так легко.

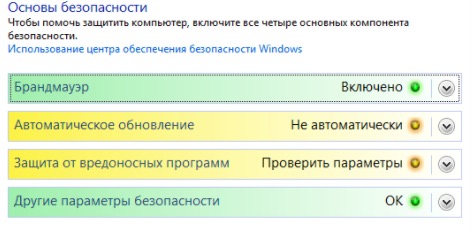

Как обезопасить себя и свой ПК?

Правила безопасности в интернете очень простые — но почему-то к ним прислушиваются не все. Так, многие пользователи не решаются обновлять систему вовремя, хотя это и есть основной залог безопасности. С каждым обновлением ваш компьютер больше «узнаёт» об опасностях и учится им противостоять.

Кроме того, стоит избегать подозрительных сайтов, не открывать электронные письма от незнакомых отправителей и не переходить по ссылкам, не зная, куда именно они ведут.

Кроме того, специалисты советуют установить надёжную антивирусную программу и регулярно проверять компьютер с её помощью.

В общем и целом, если на ПК стоит Windows 10 и у вас нет привычки заходить на странные сайты и скачивать пиратские программы, то не стоит так уж переживать. В новых операционных системах как правило встроены неплохие антивирусы, защитники и брандмауэры, главное — не отключать их и давать системе вовремя обновляться.

Кстати, следить за вами могут не только мошенники, но и корпорации — и это тоже не очень здорово. Во-первых, через них ваши данные может увидеть кое-кто ещё (привет, ФСБ), а во-вторых — вас замучают рекламой.

Поэтому самое время разобраться ещё и со смартфоном. Ведь, если у вас Android, то ваши данные хранятся у Google: от маршрутов до разговоров, которые можно прослушать на соответствующей странице.

А владельцам айфонов тем более стоит заглянуть в настройки. Далеко не всем приложениям нужен тот доступ, который вы выбирали по умолчанию. А ещё стоит решить, отправлять ли ваши беседы с Siri посторонним людям для анализа (да, это тоже нужно настроить вручную).

В предыдущей статье был составлен список из 80 инструментов для мониторинга Linux системы. Был смысл также сделать подборку инструментов для системы Windows. Ниже будет приведен список, который служит всего лишь отправной точкой, здесь нет рейтинга.

1. Task Manager

Всем известный диспетчер задач Windows — утилита для вывода на экран списка запущенных процессов и потребляемых ими ресурсов. Но знаете ли Вы, как использовать его весь потенциал? Как правило, с его помощью контролируют состояние процессора и памяти, но можно же пойти гораздо дальше. Это приложение предварительно на всех операционных системах компании Microsoft.

2. Resource Monitor

Великолепный инструмент, позволяющий оценить использование процессора, оперативной памяти, сети и дисков в Windows. Он позволяет быстро получить всю необходимую информацию о состоянии критически важных серверов.

3. Performance Monitor

Основной инструмент для управления счетчиками производительности в Windows. Performance Monitor, в более ранних версиях Windows известен нам как Системный монитор. Утилита имеет несколько режимов отображения, выводит показания счетчиков производительности в режиме реального времени, сохраняет данные в лог-файлы для последующего изучения.

4.Reliability Monitor

Reliability Monitor — Монитор стабильности системы, позволяет отслеживать любые изменения в производительности компьютера, найти монитор стабильности можно в Windows 7, в Windows 8: Control Panel > System and Security > Action Center. С помощью Reliability Monitor можно вести учет изменений и сбоев на компьютере, данные будут выводиться в удобном графическом виде, что позволит Вам отследить, какое приложение и когда вызвало ошибку или зависло, отследить появление синего экрана смерти Windows, причину его появления (очередное обновлением Windows или установка программы).

5. Microsoft SysInternals

SysInternals — это полный набор программ для администрирования и мониторинга компьютеров под управлением ОС Windows. Вы можете скачать их себе бесплатно на сайте Microsoft. Сервисные программы Sysinternals помогают управлять, находить и устранять неисправности, выполнять диагностику приложений и операционных систем Windows.

6. SCOM (part of Microsoft System Center)

System Center — представляет собой полный набор инструментов для управления IT-инфраструктурой, c помощью которых Вы сможете управлять, развертывать, мониторить, производить настройку программного обеспечения Microsoft (Windows, IIS, SQLServer, Exchange, и так далее). Увы, MSC не является бесплатным. SCOM используется для проактивного мониторинга ключевых объектов IT-инфраструктуры.

Программы для поиска улик в памяти компьютера

Для анализа оперативной памяти эксперты используют следующие основные программы:

Что можно узнать о телефоне, положив его в морозилку

Забавное исследование провели немецкие ученые. При анализе оперативной памяти телефона под управлением операционной системы Android они использовали бытовую морозильную камеру (bit.ly/Xa9XXN).

Идея заморозитьтелефон связана с появлением в системе Android 4.0 возможности шифрования разделов. Эта функция не позволяет исследователю получить доступ к информации, записанной в заблокированном телефоне, без введения корректного пароля. Поскольку подбор пароля — дело длительное и неблагодарное, исследователи решили поискать способ обойти защиту.

Точно так же, как и в ставших уже привычными криптоконтейнерах, ключи для расшифровки записанных в телефоне данных хранятся в оперативной памяти устройства. Если бы существовала возможность извлечь эти ключи, исследователи смогли бы использовать их для расшифровки содержимого устройства.

Возможность снять образ оперативной памяти устройства под управлением Android существует: для этого телефон переводится в специальный отладочный режим fastboot; в память инсталлируется специальная программа, и образ оперативной памяти можно скачать через USB. Проблема здесь в том, что при перезагрузке телефона в отладочный режим содержимое оперативной памяти успевает обнулиться.

Чтобы замедлить процесс обнуления памяти, ученые положили телефон в морозилку, заморозив его до температуры –15 градусов. При такой низкой температуре ячейки памяти меняют состояние очень медленно. Соответственно, при выключении охлажденного телефона и моментальной его перезагрузке в отладочный режим содержимое оперативной памяти не успевает обнулиться. Эксперимент оказался удачным: исследователям удалось извлечь из телефона двоичные ключи, с помощью которых были зашифрованы разделы с пользовательскими данными.

Подробнее об этом эксперименте можно прочитать на сайте университета. Там же доступен пакет программ FROST, с помощью которого скачивается образ оперативной памяти и извлекаются крипто-ключи: bit.ly/Xa9XXN

Оценка качества программ, предназначенных для хранения паролей

Программы могут хранить пароли в качестве своей основной функции (разные менеджеры паролей), либо хранить пароли для удобства пользователя (FTP клиенты, веб-браузеры и т. д.). Также вы можете тестировать различные способы хранения паролей (например, в простом текстовом файле, но на зашифрованном диске).

Вместо регулярных выражений можно указать буквальные строки для поиска. В качестве этих строк вы можете записать несколько паролей. Каждое регулярное выражение должно быть на отдельных строках. Например, можно создать файл passwords.db и записать туда:

Кстати, что касается букв национальных алфавитов (всё, кроме английских букв), скорее всего, они обрабатываются компьютером в той или иной кодировке, поэтому вряд ли удастся найти буквальное совпадение строк — сначала нужно записать строки в виде последовательности символов в нужной кодировке).

После этого можно запустить поиск по содержимому процессов в оперативной памяти:

К примеру, пароли в открытом текстовом файле, даже если он на зашифрованном разделе, прекрасно находятся таким методом.

Заключение

Работа «цифрового» криминалиста интересна и необычна. Квалифицированных экспертов не хватает всегда и везде. На одной американской конференции начальник городского полицейского управления сетовал на плотность графика компьютерных криминалистов: на исследование каждого конфискованного устройства эксперт может уделить не более сорока минут. Что можно успеть сделать за сорок минут? С использованием программ, описанных в этой статье, — очень и очень немало.

- Нужно снять боковую панель с системника. Планка ОЗУ будет стоять в вертикальном положении с правой стороны от процессора.

- Потяните от планки, расположенные по её торцам, защёлки и вытащите ОЗУ. Теперь рассмотрите наклейки. Обычно на них присутствует вся нужная информация – производитель, тип, объём и частота.

Друзья, если вы ужаснулись мысли, что придётся копаться во внутренностях ПК, то спешу вас обрадовать – этого делать совсем необязательно. Можно определить объём и тип памяти, не разбирая при этом компьютер. Например, порыться в BIOS, но только если вы считаете себя уверенным пользователем и знаете, как попасть в самое сердце системы (клавишей Del, F1 или ESC – какая именно зависит от производителя, обычно во время загрузки на экране появляется подсказка).

В зависимости от типа БИОСа, нужная информация может располагаться в разных разделах:

Платные решения

32. SSC Serv

SSC Serv платный инструмент мониторинга.

33. KS-HostMonitor

Инструменты для мониторинга сетевых ресурсов, позволяет проверять любые параметры серверов, гибкие профили действия позволяют действовать в зависимости от результатов тестов.

34. Total Network Monitor

PRTG — простая в использовании, условно-бесплатная программа для мониторинга сети, собирает различные статистические данные с компьютеров, программ и устройств, которые Вы указываете, поддерживает множество протоколов для сбора указанных сведений, таких как SNMP и WMI.

36. GroundWork

37. WhatsUpGold

Это мощное, простое в использовании программное средство для комплексного мониторинга приложений, сети и систем. Позволяет производить поиск и устранение проблем до того, как они повлияют на работу пользователей.

Поддерживает несколько операционных систем и технологий виртуализации. Есть много бесплатных тулзов, с помощью которых можно мониторить систему.

39. PowerAdmin

PowerAdmin является коммерческим решением для мониторинга.

40. ELM Enterprise Manager

ELM Enterprise Manager — полный мониторинг от «что случилось» до «что происходит» в режиме реального времени. Инструменты мониторинга в ELM включают — Event Collector, Performance Monitor, Service Monitor, Process Monitor, File Monitor, PING Monitor.

41. EventsEntry

42. Veeam ONE

Эффективное решение для мониторинга, создания отчетов и планирования ресурсов в среде VMware, Hyper-V и инфраструктуре Veeam Backup & Replication, контролирует состояние IT-инфраструктуры и диагностирует проблемы до того, как они помешают работе пользователей.

43. CA Unified Infrastructure Management (ранее CA Nimsoft Monitor, Unicenter)

Мониторит производительность и доступность ресурсов Windows сервера.

44. HP Operations Manager

Это программное обеспечение для мониторинга инфраструктуры, выполняет превентивный анализ первопричин, позволяет сократить время на восстановление и расходы на управление операциями. Решение идеально для автоматизированного мониторинга.

45. Dell OpenManage

OpenManage (теперь Dell Enterprise Systems Management) «все-в-одном продукт» для мониторинга.

46. Halcyon Windows Server Manager

47. Topper Perfmon

Используется для мониторинга серверов, контролирует процессы, их производительность.

48. BMC Patrol

Система мониторинга и управления управления IT — инфраструктурой.

49. Max Management

50. ScienceLogic

ScienceLogic еще одна система мониторинга.

Менеджмент и мониторинг сетей, приложений и инфраструктуры.

Aida64

Запоминать команды для cmd – это дело хлопотное, поэтому для вас, может быть, будет проще установить стороннюю программу на ПК и с её помощью буквально в один или два клика определить характеристики ОЗУ. Максимально удобно делать это через популярную утилиту Aida64:

- Зайдите в загрузки браузера, откройте скачанный файл.exe, примите соглашение, подтвердите язык и прочие настройки, всё время нажимая ОК, подождите пока Аида установится на ваш ПК.

- Нажмите «Завершить», оставив галочку на пункте «Запустить».

- В левой части окна программы разверните, нажав на стрелочку, пункт «Системная плата» и щёлкните по пункту «Память», чтобы увидеть характеристики ОЗУ. Тут вы найдёте информацию про объём носителя.

- Все остальные показатели – тип, тайминги, скорость, производитель и так далее, можно увидеть, развернув пункт SPD.

Друзья, есть ещё другие способы и программы, посредством которых можно выудить из ПК информацию об установленной на нём оперативной памяти, но о них поговорим в другой раз. До свидания.

За пользователями ПК довольно легко следить — но и раскрыть такую слежку не так уж сложно. Чтобы засечь шпионов в вашем компьютере, достаточно свериться с десятком простых пунктов. Например, присмотреться к тому, как ваше устройство держит заряд и мигает лампочками.

Наверняка иногда вам кажется, что с вашим компьютером что-то неладно: то ли на рабочем столе что-то изменилось, то ли батарея разряжается быстрее, чем раньше. Разумеется, часто речь идёт о лёгкой степени паранойи (насмотрятся своих детективов и переживают почём зря), но иногда в вашем ПК действительно кто-то живёт.

Самое время определить, есть ли на вашем устройстве шпионские программы и не перехватил ли кто-то управление. Вот 10 признаков того, что вам не повезло.

Поиск и анализ фотографий

При ведении расследований, связанных с преступлениями на сексуальной почве, следователю важно узнать, какие изображения (фотографии) просматривал подозреваемый. Изучение жесткого диска помогает не всегда: интересующий следователя раздел может быть зашифрован, а в браузере может быть включен режим «приватности» (или «инкогнито» по версии Chrome). Суть подобных режимов одинакова во всех браузерах: никакая информация о действиях пользователя в интернете на жесткий диск не попадает. Соответственно, при выключении компьютера (или закрытии браузера) все данные пропадают.

Тем не менее где-то эти данные все же хранятся, и в этой ситуации анализ слепка оперативной памяти тоже может помочь. Изображения ищутся методом сигнатурного поиска. Этот механизм очень похож на то, как работают антивирусы: для поиска изображений используется набор сигнатур, которые встречаются в том или ином графическом формате. Скажем, в начале всех файлов в формате JPEG встречается сигнатура JFIF. Обнаружив сигнатуру, алгоритм анализирует соседние байты данных. Если данные указывают на то, что обнаруженный фрагмент принадлежит файлу в известном программе формате, алгоритм рассматривает набор данных в качестве заголовка файла, вычисляя его размер и параметры. Остальное — дело техники.

Выглядит просто? Действительно, реализовать подобный алгоритм несложно, и именно им пользуется подавляющее большинство разработчиков криминалистических программ. Но здесь имеется не просто подводный камень, а целый огромный подводный риф. Дело в том, что Windows далеко не всегда хранит большие объемы данных в виде непрерывной последовательности. Вместо этого операционная система записывает данные в любые свободные страницы памяти — и далеко не факт, что страницы эти будут расположены последовательно. Стандартный алгоритм сигнатурного поиска может обнаружить заголовок файла, но его содержимое стандартными способами будет восстановить невозможно. Именно поэтому стандартный алгоритм называется «наивным».

На помощь криминалисту приходит набор эвристических алгоритмов, собирающих фотографии из множества небольших фрагментов по принципу мозаики. Такие алгоритмы реализованы в отечественном криминалистическом пакете Belkasoft Evidence Center, причем сложность их реализации такова, что альтернатив в настоящий момент просто не существует. Результат здесь гарантируется не всегда, а работают такие алгоритмы в десятки раз медленнее обычного сигнатурного поиска. Впрочем, результат того стоит — ведь тратится дешевое машинное время, а не ручная работа эксперта.

Заключение

При запуске сканирования процессов, иногда mXtract зависает и перестаёт нормально работать до следующего перезагрузки системы.

При составлении регулярных выражений при использовании подстановочных символов (точка и звёздочка) у меня возникает «ошибка сегментирования».

Сведения о конфигурации ПК и системе

Да, способ с BIOS подойдёт тоже не всем. Я это понимаю, поэтому расскажу о более простых методах. Операционная система Windows любой версии (10, 8, 7 и более ранние) хранит в своих недрах искомую информацию. Чтобы её получить, нужно знать, где искать. Если вас интересует только объём установленной ОЗУ, то загляните в сведения о конфигурации ПК. Сделать это можно по-разному:

- На ярлыке «Мой… Этот… или просто Компьютер», имеющемся на рабочем столе, сделайте правый щелчок мыши и выберите пункт «Свойства».

- В открывшемся окне «Система» среди прочих сведений найдётся и объём ОЗУ. Туда же можно попасть чуть-чуть по-другому – найти в «Пуске» ссылку на «Панель управления», а в ней раздел «Система».

- Ещё один способ – использовать окошко «Выполнить», которое запускается через «Пуск» или нажатием клавиш Win+R. В это окошко нужно вписать msinfo32, что откроет немножко другое, но даже более информативное окно сведений. Чтобы найти объём ОЗУ, нужно прокрутить бегунок вниз.

Бумажная работа

Работа эксперта-криминалиста лишь в малой части состоит из поиска и анализа улик. Заметная часть времени тратится на документирование процесса: это необходимо для того, чтобы найденные улики смогли быть представлены в суде в качестве вещественных доказательств.

Для того чтобы собранные улики превратились в твердую доказательную базу, эксперту приходится не только подробно документировать каждый свой шаг, но и быть готовым выступить в суде, доказывая обоснованность использования тех или иных методов и инструментов.

Использование программ для снятия образа оперативной памяти неизбежно оставляет следы в памяти компьютера. Сама программа занимает место в памяти, а раз так — какое-то количество оригинальных данных будет вытеснено (перезаписано). Поэтому нужно использовать программу с минимальным объемом занимаемой оперативной памяти, а сам факт частичной перезаписи содержимого требуется тщательно задокументировать. Еще совсем недавно суды отказывались принимать в качестве вещественных доказательств данные, которые были изменены в процессе их получения. Сейчас ситуация меняется: суды начинают понимать, что в некоторых случаях невозможно сделать омлет, не разбив яйцо.

Анализ работающего компьютера или исследование содержимого жесткого диска?

Как было сказано выше, анализ запущенной машины неизбежно влияет на содержимое оперативной памяти. Во многих случаях могут измениться и данные, записанные на жестком диске. И тем не менее в некоторых случаях специалисты не спешат выключать компьютер.

Когда же необходимо проводить анализ запущенного компьютера? Как правило, к такому анализу прибегают в случаях, когда на жестком диске компьютера не ожидают найти существенных улик, а вот исследование данных, доступных через открытые на компьютере сетевые соединения, способно принести заметные дивиденды.

При выключении компьютера теряется доступ к внешним сетевым ресурсам и VPN-сессиям. Если компьютер использовался как терминал, а реальные данные хранятся где-то на удаленном сервере, эксперту приходится анализировать технику вживую. С таким способом анализа связано большое количество рисков, а для его проведения требуется эксперт высочайшей квалификации (и разрешение суда). Соответственно, прибегают к исследованию запущенного компьютера нечасто.

Конфискуем компьютер

Поставим себя на место эксперта-криминалиста. Имеется работающий компьютер, нам нужно исследовать его содержимое. Наши действия?

До недавнего времени компьютер выключали (зачастую — просто обесточивали, чтобы не дать сработать программам, очищающим лог-файлы при завершении рабочей сессии), после чего из него извлекали все жесткие диски, которые подключали к устройству, блокирующему операции записи. С дисков снимали виртуальные образы, и уже с ними в спокойной обстановке работал эксперт.

С развитием технологии этот способ устарел. Вот, к примеру, какие рекомендации дает официальная инструкция ACPO (Association of Chief Police Officers) британским полицейским:

- Провести оценку рисков. Есть ли необходимость и возможность снять копию эфемерных данных?

- Если возможность существует, установить устройство для снятия слепка оперативной памяти (флешка, внешний диск и тому подобное).

- Запустить программу для снятия образа памяти.

- По завершении работы программы корректно остановить работу устройства.

- Извлечь устройство, использованное для снятия образа памяти.

- Проверить корректность сохраненного образа (для этого в обязательном порядке используется компьютер следователя, а не компьютер, который анализирует эксперт).

- После проверки снятого образа немедленно перейти к процедуре выключения компьютера.

2. ПК медленно работает

Если ваш компьютер довольно новый, но внезапно начал работать гораздо медленее, чем раньше, это тоже может вызывать подозрения. Такое замедлениие может быть вызвано заражением вредоносной программой, такой как компьютерный червь или троянский конь.

Чаще всего такие программы попадают на компьютер, замаскировавшись под легальное ПО и потребляют много ресурсов процессора.

Но тревожиться о вирусах и шпионах только из-за медленной работы компьютера не стоит. В наши дни даже обычный браузер использует максимум доступной памяти, а Windows постоянно автоматически обновляется сама собой. На фоне всех этих процессов троян заметить сложно, зато майнеров — можно.

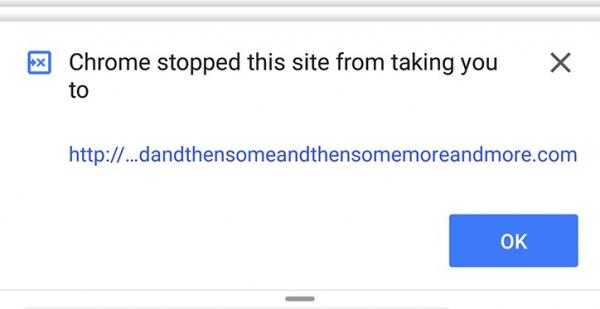

9. Автоматическое перенаправление

Если вы что-то ищете в Google и он перенаправляет вас на незнакомый и подозрительный сайт вместо того, чтобы показать результаты поиска, это проблема. То же относится и к случаям, когда вы пытаетесь зайти на привычную страницу, но в браузере открывается совсем другое окно.

В этом случае стоит проверить расширения вашего браузера и удалить те, которые вам не нужны или которые вы вообще не устанавливали сами.

Маленькие, но полезные инструменты

Список не был бы полным без упоминания нескольких вариантов аппаратного мониторинга.

59. IPMIutil

60. Glint Computer Activity Monitor

61. RealTemp

Утилита для мониторинга температур процессоров Intel, она не требует инсталляции, отслеживает текущие, минимальные и максимальные значения температур для каждого ядра и старт троттлинга.

62. SpeedFan

Утилита, которая позволяет контролировать температуру и скорости вращения вентиляторов в системе, следит за показателями датчиков материнской платы, видеокарты и жестких дисков.

Поиск программ, имеющих доступ к буферу обмена

Во-первых, нужно помнить, что данные, которые скопированы в буфер обмена, довольно часто доступны в виде простого текста (хотя зависит от программ). Во-вторых, таким образом можно найти программу, которая без вашего ведома следит за буфером обмена.

Создадим файл clipboard.db и запишем в него любую уникальную строку, например:

Скопируем её в буфер обмена и запустим сканирование процессов:

Вы сможете обнаружить программы, которые содержат эту строку (на скриншоте легитимная программа — я взял её просто в качестве примера):

Читайте также: