Как взломать ssd диск

На ноуте имеется SSD vertex 450, произошёл сбой, вообще не ясно из-за чего, после этого ссд был заблокирован и просит пароль.

Примечание - на ноут не ставились никакие пароли, и уж тем более на ссд.

Ссд установлен в ноут, после сбоя в биос невозможно зайти, вылезает сразу окно для ввода пароля.

Без диска в биосе всё ок.

Подключал ссд к настольному пк, ситуация уже лучше, биос и диспетчер устройств его видят.

Видит и утилитка ocztools, но ничего сделать с ним не может, аналогично с убунту, пробовал рекомендуемым методом снять лок, не получается, статус locked, на любую команду кроме "sudo hdparm -I /dev/sda" выдаёт длинную тряпку с "SG_IO: bad/missing sense data"

Где-то натыкался на статейку, где говорится о том, что якобы пароль можно выдернуть из хеша, но вообще представления не имею как это делается.

И да, совсем сносить информацию вообще не вариант, ибо на этом диске имеется жизненно важная инфа.

Был бы рад советам как решить вопрос с тем, как выдернуть хотя бы инфу, ну и по возможности оставить в живых ссд.

Этот файл был получен с другого компьютера и возможно был заблокирован с целью защиты компьютера

Если на файле нажать ПКМ и зайти в Свойства, то там можно увидеть надпись Этот файл был получен с.

Драйвер был заблокирован

Здравствуйте! С некоторых пор при запуске ОС на панели внизу справа (где переключение языка и.

Заблокирован SSD

Всем доброго времени суток, дорогие форумчане. За ранее извиняюсь, если подобная тема уже была тут.

ищи мастер пароль в интернете.

Добавлено через 3 минуты

При запросе пароля- ничего не вводим (там пустой пароль), жмем энтер. В биосе, в разделе security, устанавливаем мастер пароль на этот "SSD". Только не перепутайте. именно на этот SSD, а не на биос))) к примеру- 123 . Потом жмем изменить мастер пароль и устанавливаем пустой пароль. Вуаля, этот не до SSD разпаролился.

По поводу прошивки- солидарен с предыдущим оратором.

Всем, кому поможет- пожалуйста. И не покупайте больше SSD этой фирмы

ищи мастер пароль в интернете.

Добавлено через 3 минуты

Может подскажете как искать?

Ибо я для данного носителя вообще не видел в инете, чтобы для него выкладывали мастер-пароль.

А способ уже пробовал, результата не принесло.

как обычно, гугл, форумы, и время.

или мне поискать за тебя ?

самый простой вариант, обратиться в тех поддержку, да вот только, к примеру WD, мастер пароли выдаёт только лицензированным СЦ (а их сотрудники сливают в сеть), а обычным юзверям предлагают выслать девайс им. обратно пришлют разлоченным.

Добавлено через 4 минуты

скинь сюда эту тряпку.

Добавлено через 5 минут

попробуй 32 пробела (можно даже не в терминале, а на основной загрузке.

vlo

p.s. попробуй пароль в 32 пробела.

Спасибо очень помогли, удалось разлочить свой ssd. Это мастер пароль, поэтому команда должна быть вида:

sudo hdparm --user-master m --security-unlock "32 пробела " /dev/sda

sudo hdparm --user-master m --security-disable "32 пробела " /dev/sda

Есть ещё ограничение на ввод пароля, после 3 неверных паролей винт не принимает даже правильный пароль, после перезагрузки счётчик обнуляется.

sudo hdparm -I /dev/sdc

sudo hdparm --user-master m --security-unlock ' ' /dev/sdc

security_password: " "

/dev/sdc:

Issuing SECURITY_UNLOCK command, password=" ", user=master

SG_IO: bad/missing sense data, sb[]: 70 00 05 00 00 00 00 0a 04 51 40 01 21 04 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

Исследователи из университета Радбоуд (Нидерланды) рассказали об уязвимостях в системе защиты некоторых твердотельных накопителях. Они позволяют взломщику обходить функцию шифрования данных диском и получать доступ к информации на диске без необходимости знать пароль доступа.

Правда, озвученная проблема касается лишь тех моделей SSD, которые поддерживают аппаратное шифрование благодаря наличию встроенного чипа, который отделен от основного модуля.

Такие устройства так и называют — SSD со встроенным аппаратным шифрованием. Они стали очень популярными в течение последних нескольких лет, поскольку считается, что шифрование содержимого диска закрывает доступ к данным для злоумышленников. Тем не менее, есть один способ обойти защиту — киберпреступники могут красть пароли доступа посредством манипуляций с содержимым RAM.

Но и это еще не все, проблема в том, что есть способ получить доступ к данным вообще без пароля — для этого необходимо использовать уязвимость в прошивке SED. Уязвимости такого рода затрагивают спецификации "ATA security" и "TCG Opal".

Главная проблема в том, что кроме паролей доступа, которые задают владельцы SSD, есть еще и мастер-пароль, который задается на фабрике. Если изменить этот пароль, то уязвимость, о которой идет речь выше, ликвидируется, если нет, SSD и его данные открыты для злоумышленников — конечно, тех из них, которые точно знают, что делать.

Но есть и еще загвоздка: дело в том, что в результате недоработки производителей таких устройств пароль шифрования, выбранный пользователем и ключ шифрования DEK не связаны криптографически. Другими словами, злоумышленник может узнать значение DEK (нужные данные спрятаны внутри SED-чипа) и затем использовать его для расшифровки данных без необходимости знать заданный пользователем пароль.

«Отсутствие криптографической связки — это катастрофа. Из-за недоработки пользовательские данные защищены слабо. Данные, которые хранятся на диске, могут быть без труда восстановлены и скопированы», — говорит один из исследователей, обнаруживших проблему. Результаты исследований и свои выводы эксперты опубликовали в виде статьи (скачать можно здесь).

К сожалению, ученым удалось обследовать небольшое число твердотельных накопителей, их модели обозначены ниже. Тем не менее, уязвимыми оказались все изученные устройства.

Исследователи изучили как внешние, так и встроенные SSD с поддержкой аппаратного шифрования. По их мнению, взлому подвержен гораздо более обширный спектр таких устройств. Исследование было завершено еще в апреле этого года, до настоящего момента ученые вместе с полицией Нидерландов старались известить всех производителей изученных устройств о проблеме.

Сообщается, что такие компании, как Crucial (Micron) and Samsung выпустили обновление прошивки твердотельных накопителей, решив, таким образом, проблему. Правда, этого может оказаться мало.

Дело в том, что исследователи стали углублять свою работу, проводя изучение безопасности пользовательских данных разных систем. Наиболее подвержены опасности пользователи Windows, поскольку в этой ОС некоторые сервисы усугубляют проблему. Так, проблемой можно назвать Windows BitLocker, софтварную систему шифрования данных на диске, работающем в среде Windows OS.

Как только BitLocker обнаруживает SSD с поддержкой аппаратного шифрования, сервис отключается, и данные не шифруются посредством Windows, ОС «надеется» на аппаратную поддержку. Так что пользователи, которые до настоящего момента работают с SSD Сrucial и Samsung и не обновили прошивку своих накопителей, фактически держат свои данные открытыми для всех.

Зато в этом случае защита является двойной и особых проблем, по сути, нет. По мнению исследователей, обнаруживших проблему, корень ее находится в спецификациях, созданных разработчиками аппаратного шифрования.

На втором курсе универа мой одногруппник устроился на работу помощником админа. Через месяц в столовке он нам (был я и еще три одногруппника) похвастался, что написал софтину, которая позволяла ему качать файлы из интернета через корпоративный аккаунт (напомню, что по диалапу в те времена одна mp3шка качалась час). Другой одногруппник за пивасом рассказал это уже в своей компании друзей, а те без его ведома решили прикольнуться. Базы данных с номерами телефонов, адресов, ГАИ и прочие давно гуляли по рукам, городок маленький. Звонок:

— Евгений, добрый день, это сержант Иванов, отдел федеральной службы по расследованию информационных преступлений. У вас незаконное использование служебного положения, когда вы можете подойти к нам для дачи показаний?

Парень не появлялся в универе где-то неделю, а свой жесткий, дискеты и оперативку он измолотил в крошку.

Наверняка каждый, кто читает эти строки, задумывался, как и чем покрошить свой жесткий диск, если к нему придут (эффект неуловимого Джо). У кого-то это осталось в виде мысленного плана, а у кого-то руки дошли до вооружений техническими средствами (например, жесткий, диск заранее вытащен из системника, а рядом любимая болгарка.)

Защита от несанкционированного доступа бывает не только софтовой, но и хардкорной. Ситуации всякие бывают, и защищать информацию приходится ценой ее жизни. «Так не достанься же ты никому!» или «Ultima ratio regum» (последний довод королей).

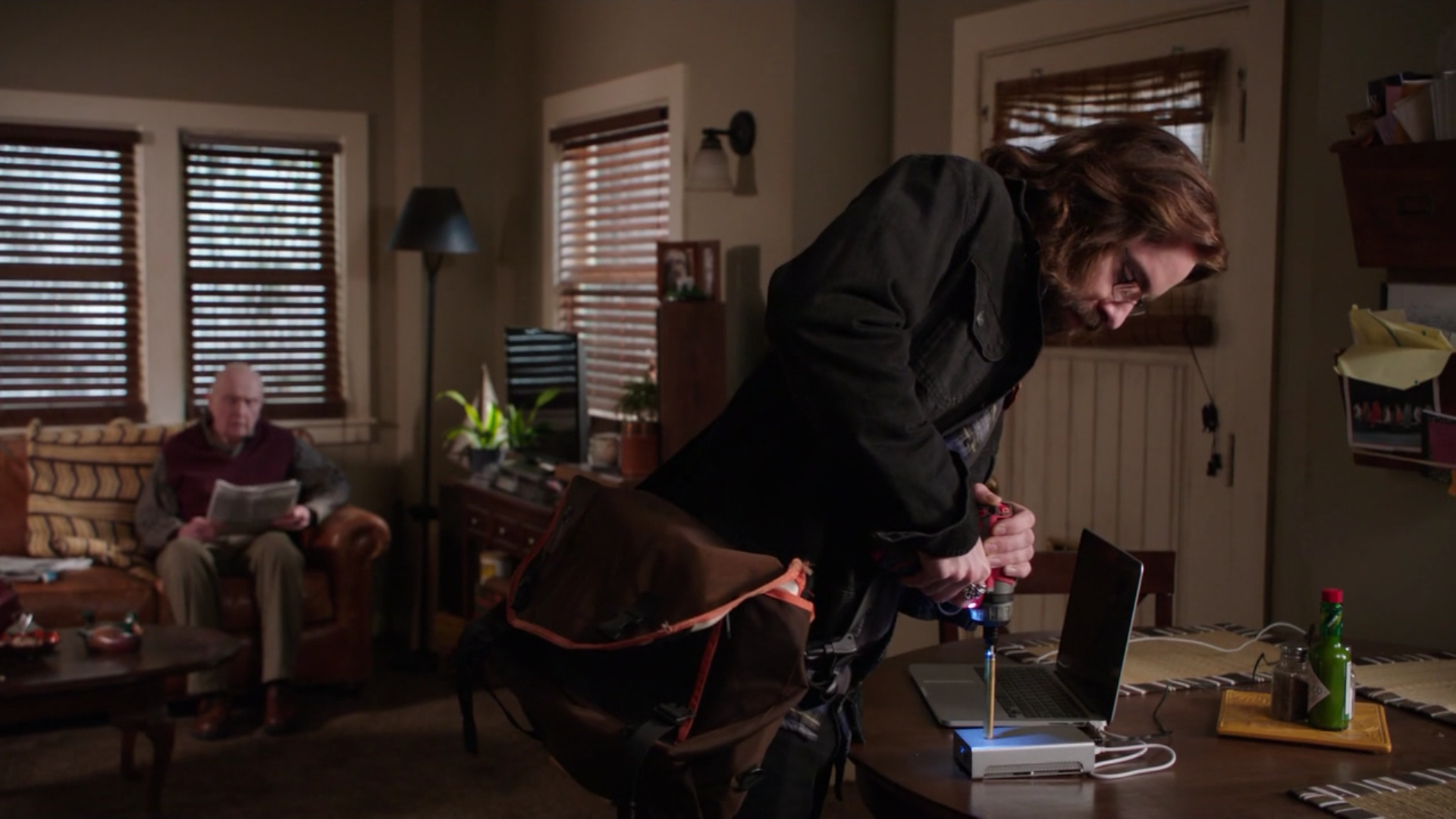

Сегодня — репортаж из лаборатории по оперативному уничтожению информации. (Спасибо эксперту по ИБ Олегу Позднякову из "Детектор Системс" за право доступа.)

Гилфойл школьник, по сравнению с тем, как защищают критически важную информацию в России.

Я уже писал о том, как размазать магнитным полем HDD (Убийцы жестких дисков. Коэрцетивный выстрел в голову). Но у SSD брони побольше. SSD живуч. Вот тут SSD скормили петабайт, он не подавился, но и его самого можно скормить шредеру, как делают в Европе и Америке. Наши инженеры придумали более изящное решение. Но не сразу. Сначала был агил agile, несколько итераций по тестированию технологий уничтожения. Прежде чем прийти к идеальному варианту уничтожения SSD, были пламя и взрывы.

Когда пилят стучатся в дверь, нет времени забивать все нулями или выкручивать диск из корпуса и запихивать в микроволновку. Хотя дрель на рабочем столе поможет. Главное чтоб был всегда с заряженной батарейкой, потому что спецслуж злоумышленники могут обесточить здание.

Несколько фоток и видео и тестовых вариантов уничтожителей, а так же нормативы по защите информации от НСД.

Теория

Руководящий документ «Защита от несанкционированного доступа к информации». Термины и определения.

В его основе лежит один из самых старых алгоритмов гарантированного уничтожения информации. DoD 5220.22-M был принят в 1995 году для использования в армии США. Кстати, именно отсюда и взялась в названии стандарта аббревиатура DoD — Department of Defence (Министерство обороны).

Стандарт DoD 5220.22-M предполагает совершение трех проходов записи поверх удаляемой информации и одного цикла верификации. В первом из них сохраняются случайным образом выбранные символы в каждый байт каждого сектора. Второй проход — запись инвертированных данных. То есть вместо всех нулей записываются единицы и наоборот. Ну и, наконец, третий цикл — это еще одна запись случайной последовательности символов.

Такой подход является неплохой защитой от людей, не обладающих специальными средствами. Тем не менее во многих случаях его применения будет явно недостаточно. Это признает и армия США, штаб которой запрещает использование DoD 5220.22-M для удаления информации с грифом «Совершенно секретно».

Этот стандарт был разработан в 1999 году организацией Bundesamt fuer Sicherheit in der Information-stechnik, исполняющей в Германии многие обязанности нашего бывшего ФАПСИ. По сравнению с американским DoD 5220.22-M он более надежен. Достигается это за счет осуществления семи циклов записи поверх уничтожаемой информации. Правда, никакой оригинальности в нем нет. Первый цикл — запись всех логических нулей (0x00), второй — единиц (0xFF). Следующие четыре прохода повторяют первые два. А на седьмом, последнем «круге», происходит запись значения 0xAA.

Естественно, такой алгоритм гарантированного уничтожения информации выполняется дольше американского DoD 5220.22-M. И хотя он по надежности лучше, тем не менее не гарантирует абсолютную невозможность восстановления данных.

Этот стандарт, как это видно из его названия, был разработан в 1995 году. В его основе лежит самый «мягкий» алгоритм, который, хоть и защищает от восстановления данных с помощью обычных программ, но не обеспечивает абсолютно никакой защиты от специальных средств. Стандарт предусматривает два варианта уничтожения данных. Первый из них — для компьютерных систем с 6-го по 4-й класс защиты. Он предусматривает запись логических нулей в каждый байт каждого сектора. Второй вариант используется для компьютерных систем с 3-го по 1-й класс защиты. В этом случае вместо нулей записываются случайно выбранные символы.

Аппаратное разрушение данных

По мнению Пентагона, программные средства не гарантируют абсолютно надежного удаления данных. Поэтому положение NTSC-TG-025 определяет, что при удалении сведений категории Secret или Topsecret необходимо применять мощные устройства для размагничивания и нагрев жесткого диска до температуры более 700 °C.

Рекомендуем почитать:

Специалисты нидерландского Университета Неймегена обнародовали доклад (PDF), раскрывающий подробности опасных уязвимостей, которые представляют угрозу для SSD с поддержкой аппаратного шифрования. Обнаруженные проблемы позволяют без пароля обойти шифрование и получить доступ к данным, хранящимся на накопителе.

Уязвимые SSD представляют собой самошифруемые диски (self-encrypting drive — SED). Такие решения стали весьма популярны в последние годы, особенно с учетом того, что софтверное шифрование неидеально (например, атакующий вполне может извлечь необходимый для дешифровки информации пароль из RAM машины).

В своем докладе эксперты рассказывают, что отреверсили прошивки ряда устройств, чтобы разобраться, как работает шифрование на разных SSD. В итоге они обнаружили ряд слабых мест, и в основном проблемы оказались связаны со спецификациями ATA security и TCG Opal, использующимися для реализации аппаратного шифрования. Эксплуатируя баги, специалисты сумели модифицировать прошивку устройств или задействовать отладочный интерфейс, чтобы изменить ход процесса валидации пароля. В результате становится возможно расшифровать хранящиеся на SSD данные без пароля.

В своих экспериментах исследователи проверяли такие популярные устройства, как Crucial MX100, Crucial MX200, Crucial MX300, Samsung 840 EVO, Samsung 850 EVO, Samsung T3 Portable и Samsung T5 Portable. При этом подчеркивается, что другие модели, других производителей, скорее всего, точно так же подвержены обнаруженным уязвимостям.

Так, выяснилось, что накопители SED позволяют пользователям установить свой пароль для расшифровки информации, но при этом устройства фактически поддерживают так называемый «мастер-пароль», который задает вендор. И если атакующий ознакомится с инструкцией и использует этот мастер-пароль, он может попросту обойти пароль пользователя. Единственный способ защиты от такой атаки: сменить мастер-пароль или установить настройку Master Password Capability на максимум, что так же нейтрализует угрозу.

Однако мастер-пароль был лишь одной из многих проблем. Также обнаружилось, что из-за некорректных имплементаций ATA security и TCG Opal заданный пользователем пароли и ключ шифрования диска (disk encryption key — DEK) не связаны криптографически. То есть злоумышленник может взять значение DEK (хранится на специальном чипе SED) и использовать для расшифровки данных. Фактический пароль пользователя для этого знать не нужно. Исследователи пишут, что это настоящая катастрофа, ведь выходит, что сохранность информации не зависит от секрета, а все необходимые для дешифровки данные можно извлечь с самого уязвимого устройства.

При этом уязвимости несут дополнительную угрозу для пользователей Windows, которые полагаются на Windows BitLocker. Дело в том, что когда BitLocker обнаруживает SED-накопитель, он не шифрует информацию на этом устройстве софтверно, полагаясь на его аппаратные возможности. Изменить эту настройку можно только через Group Policy, причем накопитель для этого придется отформатировать.

Инженеры Crucial и Samsung уже начали выпускать патчи для проблемных устройств.

У меня есть SSD-диск с защитой паролем, но пароль давно утерян . поэтому я попытался обеспечить безопасность ATA с помощью команды "hdparm".

с помощью «hdparm -I» информация о диске выглядит интересно, как показано ниже:

Как видите, диск находится в заблокированном состоянии и не поддерживает функцию режима безопасности hdparm.

При использовании команды разблокировки безопасности на этом диске распечатайте как ниже:

Мне интересно, есть ли другой способ, чтобы разблокировать этот диск SSD и удалить пароль?

спасибо, @ ThorbjørnRavnAndersen! Вы имеете в виду, что диск будет «заблокирован» после запуска операционной системы?

Спасибо за ваши отзывы пациентов, @ ThorbjørnRavnAndersen! Очень не повезло, что я уже давно потерял пароль пользователя и несколько раз перезагружал систему. так что теперь каждый раз, когда я запускаю систему Ubuntu и проверяю этот диск, он находится в «заблокированном» состоянии, и я больше не могу читать / записывать на этот диск. Есть ли способ очистить пароль и сделать его безопасным, когда SSD заблокирован? или есть в любом случае разблокировать диск без пароля?

Я смог заставить это работать на моем Western Digital WD20EURS. После того, как я собрал воедино советы по всему Google, я смог получить мастер-пароль, изучить команды hdparm и использовать ваш пример в исходном вопросе для решения моей проблемы. Может быть, это поможет вам тоже.

Во-первых, я нашел список мастер-паролей для дисков разных марок.

Вот два местоположения (заменены версиями веб-архива, чтобы избежать гниения ссылок)

- Используется ESCAPE для отмены запроса пароля Bios HD.

- Загрузился в CLI CentOS7 ( ранее установлен yum install hdparm )

- Команда, hdparm -I /dev/sda чтобы проверить, был ли диск "заблокирован" ( -I это заглавная я )

- команда hdparm --user-master m --security-unlock PASS /dev/sda

- m = использование мастер-пароля

- PASS = для меня, набрав «WDC» десять раз, с завершающей «W»

- нашел это в ссылках, перечисленных выше

- -Это должно отключить пароль на жестком диске и позволит вам загрузиться без необходимости пароля в следующий раз.

Ваше решение просто немного пугающее . используя «главный» пароль (он же общедоступное значение), конечно, никогда не будет возможно разблокировать заблокированный диск, только для выполнения безопасного стирания, которое также удалит пароль пользователя. Если мастер-пароль на самом деле позволяет разблокировать диск и сохранить старые данные, то вы можете только спросить . WTF в чем смысл? В этом случае это театр безопасности, на данной конкретной модели диска вообще не существует никакой реальной защиты или шифрования.

Это были бы мои выводы . Я смог удалить пароль и сохранить данные, которые ранее были на этом диске. 97% диска было зашифровано, поэтому данные не подлежали восстановлению. Но небольшой раздел не был зашифрован и содержал лишь несколько файлов, связанных с облачной системой, из которой был извлечен диск. Ничего не разоблачая конфиденциальную информацию, принадлежащую облачной компании. Блокировка пароля на диске была более продвинутым шагом в снижении вероятности того, что диск будет взаимозаменен другими, или к данным, легко доступным для других.

Я не думаю, что дизайн блокировки паролем на жестких дисках, который был разработан десятилетия назад, помог людям понять, как взломать диск. Это элементарная форма блокировки в любом случае. Теоретически я мог бы заменить логическую плату жесткого диска на одну из той же модели, и таким образом обойти пароль. Так как пароль есть только на плате логики, а не на самом диске.

Можно ли избежать использования пароля в качестве параметра cli? Я не хочу, чтобы это отображалось в истории Bash и в списке процессов.

zeitgeist.se/2014/09/07/… на самом деле есть настройка «MASTER PASSWORD CAPABILITY», которая определяет, что вы можете делать с мастер-паролем!

Попробуйте использовать мастер-пароль для безопасного стирания диска. Выполнение безопасного удаления приведет к сбросу пароля пользователя. Вы можете найти списки основных паролей по умолчанию по поставщику через поиск Google. Например, этот веб-сайт может быть полезен:

Читайте также:

- m = использование мастер-пароля