Как украсть диск с игрой

Google предупреждает пользователей о необходимости проверки пароля от учетных записей. «Хайтек» рассказывает, почему это важно и какими способами хакеры могут получить доступ к учетной записи.

Читайте «Хайтек» в

Учетные записи Google — популярные цели для хакеров, потому что они есть у большинства людей и часто используются для важных служб. Каждая из них оснащена функциями безопасности, которые затрудняют доступ. Однако большинство этих функций не являются обязательными и игнорируются пользователями.

На этой неделе Google предупредила, что пользователям необходимо перепроверить свои пароли: облачные учетные записи стали отличной мишенью для майнеров криптовалюты. Также хакеры могут попытаться захватить доступ к аккаунту или украсть данные пользователя, используя почту Gmail, Google Диск и журнал действий в браузере Google Chrome.

Медаль с двух сторон

А через неделю, опять же в очередной свой приход, наткнулся на самого хозяина, и решил у него поинтересоваться что же они такого натворили что их обоих напнули?

В итоге выяснилось, система клуба организована таким образом, что на главном компьютере стоит система управления временем на компьютерах, то есть, если вы хотите 1 час играть за компьютером, платите, и админ вам включает время. Таким образом, все информация попадает в систему биллинга и никак нельзя отключить ее, по отчетам все видно, кто когда насколько садился играть, и даже во что играл. А вот те кто играют в Sony PS4, тупо записываются в тетрадку, кто когда на сколько сел, и когда у них заканчивается время, контролируется это тупо видеонаблюдением. Тоесть если захочет хозяин проверить сходятся ли записи в тетради с реальностью, то банально открывает камеры за прошлый день или неделю и смотрит, да вот пришли в 15.30 играли 2 часа ушли в 17.30 все ок. Но, случилось так, говорит хозяин клуба, что у меня ребенок заболел, и мне не до проверок было, приезжал каждые вечер, бегло проверял все ли в порядке, снимал деньги, раздавал зарплату, оставлял на закупку всяких соков, чипсов, и прочей еды, и уезжал. И так в течении 1.5 -2 месяцев. И тут начал замечать, что как то с приставок стало мало дохода, сначала грешил на сезонность, плюс не на всех приставках есть свежие популярные игры такие как FIFA20. Но сравнил тот же период за прошлые месяца, и даже за прошлый год, и в прошлые месяца, и за прошлый год было все гораздо лучше. Тут как говорится сработал звоночек. Приехал очередной раз, посмотрел записи в тетрадку по приставкам, и давай по камерам сверять. И охерел просто немыслимо. Из скажем 15-20 часов занятости приставок, записывалась 15-20%, то есть скажем если в эти сутки клуб на приставках заработал 30 тысяч тенге( 5 тысяч руб), то заносилась информация только про 5-7 тысяч( 1-1.5 тысяч руб), и так практически каждый день. Я говорит закрывал глаза когда раньше такое обнаруживал, но раньше это было на 1-2 тысяч тенге(200-400 руб) в сутки по 1-2 часу не запишут, я это списывал на их хорошее отношение, и качественную работу. А тут практически все часы не записывают, а мне в кассу оставляли чуть-чуть. В итоге поставил их перед фактом, не стал с них ничего удерживать, отдал им зарплату за сутки, и просто попросил больше не приходить на работу и вообще в клуб.

Для себя говорит понял что сам довел до этого, что не зарубил такое дело на корню, но это хороший опыт на будущее.

Google предупреждает пользователей о необходимости проверки пароля от учетных записей. «Хайтек» рассказывает, почему это важно и какими способами хакеры могут получить доступ к учетной записи.

Читайте «Хайтек» в

Учетные записи Google — популярные цели для хакеров, потому что они есть у большинства людей и часто используются для важных служб. Каждая из них оснащена функциями безопасности, которые затрудняют доступ. Однако большинство этих функций не являются обязательными и игнорируются пользователями.

На этой неделе Google предупредила, что пользователям необходимо перепроверить свои пароли: облачные учетные записи стали отличной мишенью для майнеров криптовалюты. Также хакеры могут попытаться захватить доступ к аккаунту или украсть данные пользователя, используя почту Gmail, Google Диск и журнал действий в браузере Google Chrome.

Отформатировать и перепродать

Если вору тем или иным образом — обычно при помощи социальной инженерии — удастся зайти в учетную запись Google или Apple ID и сменить пароль, вы потеряете возможность удаленно блокировать аппарат, а похититель сможет сбросить настройки до заводских и получить рабочий смартфон, который можно продать целиком — это гораздо выгоднее, чем продажа на запчасти.

Попытки фишинга

Фишинг — это когда кто-то запрашивает личную информацию, которую он может использовать для доступа к учетной записи. Распространенный способ фишинга — заставить пользователя войти на поддельный сайт. Обычно электронные письма выглядят так, будто их отправили компании или лица, которому жертва доверяет, но на самом деле заражают устройства вредоносным ПО.

Распространенный способ фишинга — заставить пользователя войти на поддельный сайт. Фото: shutterstock

Фишинговые электронные письма выглядят как обычные, и неподготовленный или просто неопытный пользователь может без колебаний нажать на нужную киберпреступнику ссылку. В прошлом году исследователи Google обнаружили более 2 млн фишинговых веб-сайтов — это на 25% больше, чем в 2019 году. Эксперты не рекомендуют пользователям открывать электронные письма, в которых они не уверены, переходить по подозрительным ссылкам в мессенджерах и проверять URL-адрес сайта.

Как предотвратить взлом учетной записи Google?

Все учетные записи Google предлагают двухфакторную аутентификацию, которая не позволяет никому получить доступ к ней без доступа, например, к телефону. После настройки двухфакторной аутентификации большинство описанных выше методов взлома станут неэффективными.

Продажа скомпрометированных данных другого сайта

Любой сайт можно взломать. Если человек является пользователем взломанного веб-сайта, его пароль может быть украден и опубликован в интернете, возможно, в даркнете. Таким образом, каждый раз, когда пользователь использует пароль своей учетной записи Google за пределами Google, он рискует. Рекомендуется создавать для каждого сайта новый аккаунт с уникальным паролем.

Взлом вторичного аккаунта

Когда пользователь регистрирует учетную запись Google, его просят указать адрес электронной почты. Это позволяет восстановить учетную запись, если человек забудет свой пароль. Проблема в том, что пользователь может редко использовать дополнительную учетную запись, и, возможно, она не так уж хорошо защищена.

Все учетные записи Google предлагают двухфакторную аутентификацию, которая не позволяет никому получить доступ к ней без доступа, например, к телефону. Фото: shutterstock

Хакеры знают об этом и могут попытаться взломать запасной аккаунт, чтобы получить доступ к основному. Необходимо убедиться, что дополнительная учетная запись защищена надежным уникальным паролем.

Взлом вторичного аккаунта

Когда пользователь регистрирует учетную запись Google, его просят указать адрес электронной почты. Это позволяет восстановить учетную запись, если человек забудет свой пароль. Проблема в том, что пользователь может редко использовать дополнительную учетную запись, и, возможно, она не так уж хорошо защищена.

Все учетные записи Google предлагают двухфакторную аутентификацию, которая не позволяет никому получить доступ к ней без доступа, например, к телефону. Фото: shutterstock

Хакеры знают об этом и могут попытаться взломать запасной аккаунт, чтобы получить доступ к основному. Необходимо убедиться, что дополнительная учетная запись защищена надежным уникальным паролем.

Использовать личную информацию для шантажа и вымогательства — или просто слить ее в Интернет

Если на вашем смартфоне хранятся важные документы, преступник может угрожать удалить их или, наоборот, разослать по списку контактов — и требовать с вас выкуп. То же самое касается и личных файлов, которые могут компрометировать вас или еще кого-то. Вор может скопировать и проанализировать информацию из приложения Файлы на iPhone (в первую очередь это все содержимое iCloud), всей памяти смартфона на Android или облачных дисков, доступ к которым открыт на вашем устройстве.

Еще вор может поискать что-нибудь интересной в вашей переписке — в первую очередь в мессенджерах. Или попытаться взломать ваши учетные записи в Facebook или Instagram и пойти выпрашивать деньги по друзьям и знакомым. Также в теории он может попробовать привязать ваш банковский аккаунт к другому устройству, но это уже маловероятно. К тому же ему придется держать телефон включенным, то есть подвергать себя риску быть пойманным.

Наши советы помогут сделать так, чтобы ваш телефон вор мог бы максимум сдать на запчасти, а все остальное у него бы не вышло.

Термодинамика

Еще один неожиданный канал передачи данных из изолированной системы — через тепло. Воздух в компьютере нагревают процессор, видеокарта, жесткий диск, многочисленные периферийные устройства — проще сказать, какой компонент этого не делает. Также в любом компьютере установлены температурные датчики, которые следят, чтобы ничего не перегрелось.

И если один (изолированный) компьютер по указанию зловреда начинает произвольно менять температуру, то второй (подключенный к Интернету) может эти изменения регистрировать, переводить их в понятную информацию и отправлять данные наружу. Правда, для того чтобы компьютеры смогли общаться между собой такими тепловыми сигналами, они должны быть довольно близко расположены — не далее 40 сантиметров друг от друга. Пример такого способа: BitWhisper.

Магнетизм

Особенность этого способа в том, что в некоторых случаях он сработает даже в клетке Фарадея, которая блокирует электромагнитное излучение и потому считается надежным способом защиты даже среди матерых параноиков.

Метод основан на высокочастотном магнитном излучении, которое генерирует компьютерный процессор и которое успешно просачивается сквозь металлическую оболочку. Похожим образом в клетках Фарадея работает, например, компас. Исследователи выяснили, что если найти способ программно манипулировать нагрузкой ядер процессора, то можно управлять и его магнитным излучением. Расположите улавливающее устройство неподалеку от клетки (Гури с коллегами утверждают, что способ работает на расстоянии до полутора метров), и дело в шляпе. В процессе эксперимента исследователи использовали для приема информации специальный магнитный датчик, подключенный к серийному порту соседнего компьютера.

Как надежно заблокировать смартфон на случай кражи

Как сделать так, чтобы в случае кражи у преступника не было доступа к важной информации, а вы могли восстановить свои данные на новом смартфоне и ни о чем не переживать?

Что произойдет, если аккаунт Google взломают?

Если учетная запись Google взломана, ущерб, который может нанести хакер, во многом зависит от того, к чему подключен аккаунт. Но даже если пользователь не использует учетную запись для чего-то важного, все равно он потеряет к ней доступ, пока не докажет, что она принадлежит именно ему. К счастью, атаки хакеров рассчитаны на людей, не понимающих той угрозы, которую они представляют. Если понять, как киберпреступники планируют и осуществляют взломы, предотвратить их несложно.

Одна из вероятных, но крайне очевидных. Трудно представить, что есть люди, которые на это ведутся.

Итак, к сути.

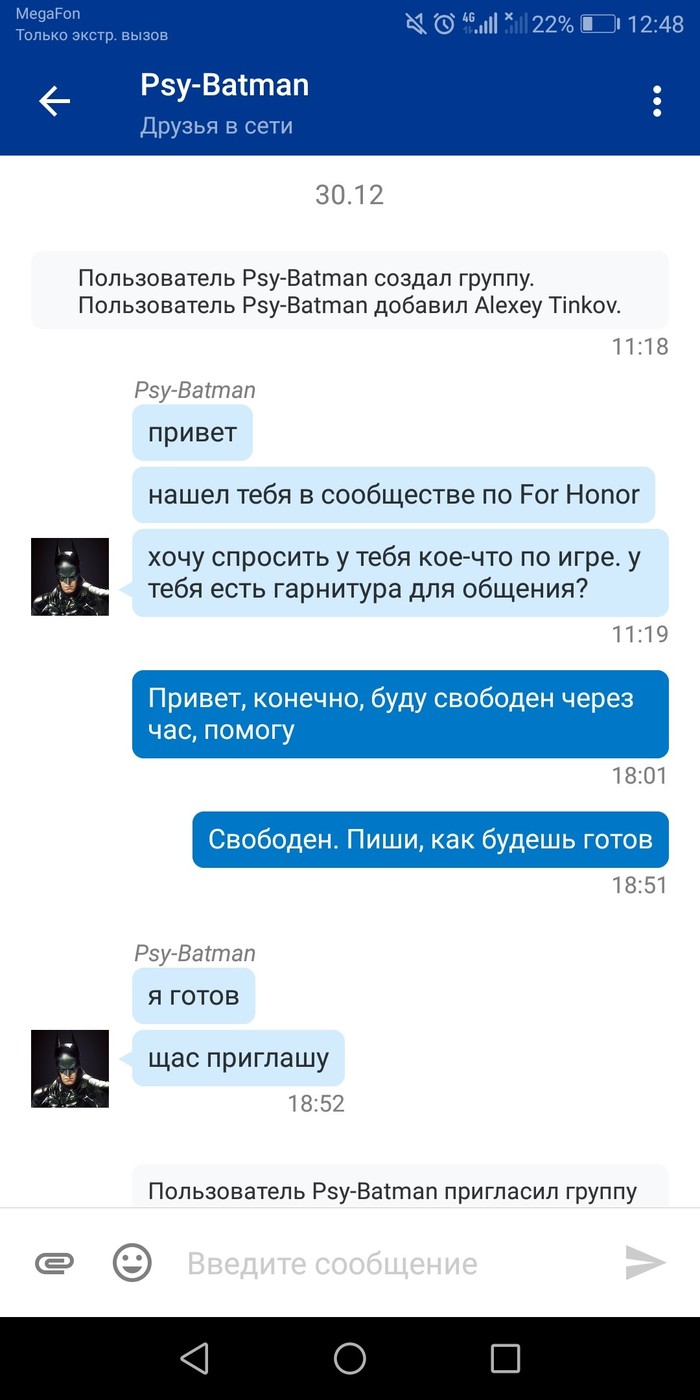

Оставил в сообществе, посвящённой For Honor, призыв добавляться в друзья с целью весёлой кооперации в игровых режимах игры. Добавилось много адекватных ребят, но написал и особенный кадр:

Мы созвонились, далее слово в слово пересказываю разговор меня с разводилой( далее Р):

Р: Привет

Я: Привет

Р: Я, так понимаю, у тебя цифровая копия

Я: Да, а что?

Р: Такой вопрос, тебя интересует обмен играми?

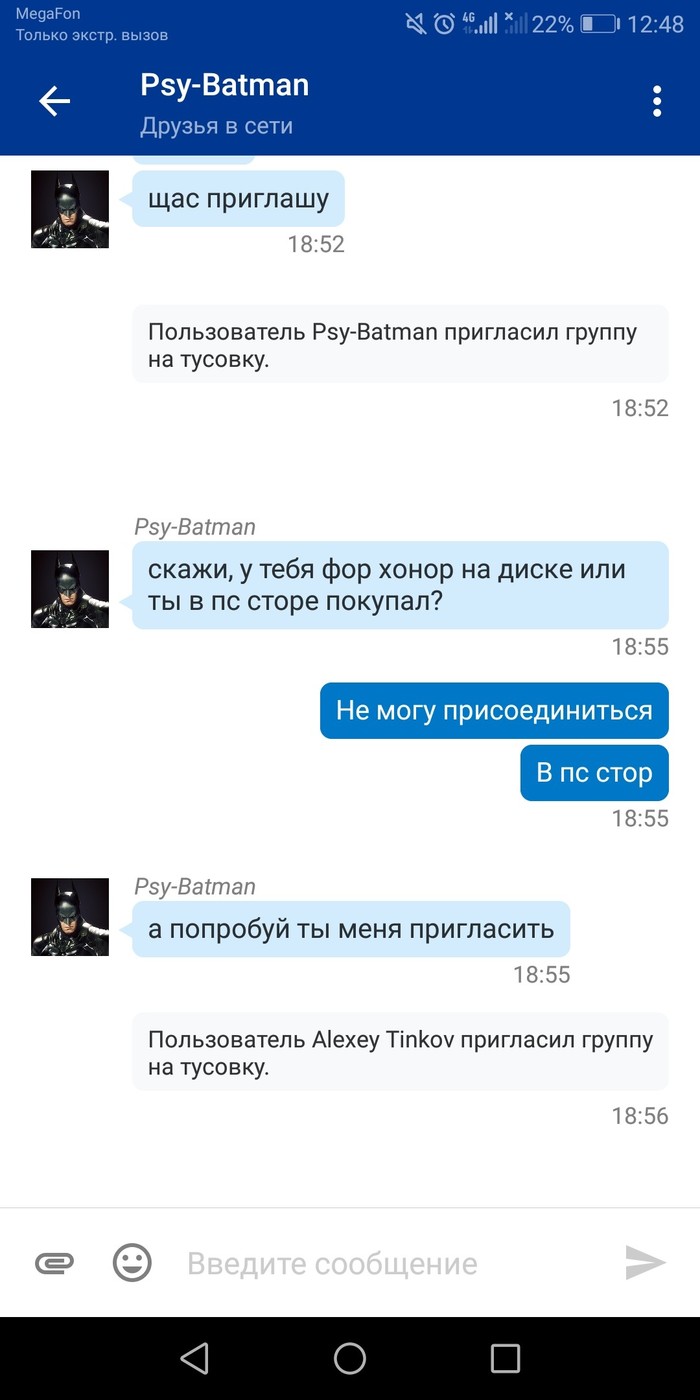

Тут я понимаю что к чему идёт, потому что способа обмена электронными копиями в ps4 не предусмотрен, кроме как доверить данные своего аккаунта другому человеку, который может активировать свою систему как основную на своём устройстве и, по сути, угнать у вас акк, к тому же к акку прикреплена карта, но мне становится интересны подробности "хитрой" схемы и я начинаю разговор.

Я: А как? В системе же не предусмотрен обмен или фамили шеринг, как в стим, например

Р: Через активацию. Ни разу не делал?

Я: Да как-то нет

Р: Короче, заходишь в настройки, там активация.

Я перебиваю жулика, так как говорил он нервно и отрывочно и мне было утомительно его слушать

Я: Я правильно понимаю, что ты хочешь, чтобы я дал тебе свои учетные данные и ты активировал свою систему с моим акком как основную?

Р: Ну да, а я даю тебе свои

Тут я уже начинаю откровенно хохотать, парень начинает смущаться

Я: То есть ты реально думаешь, что я заинтересован в том, чтобы отдать аккаунт незнакомому человеку из интернета непонятно за какую перспективу

Р: Ну я же тоже даю людям то, что они хотят

Я: И чего же я хочу?

Р: Ну я не знаю, у меня там есть игры

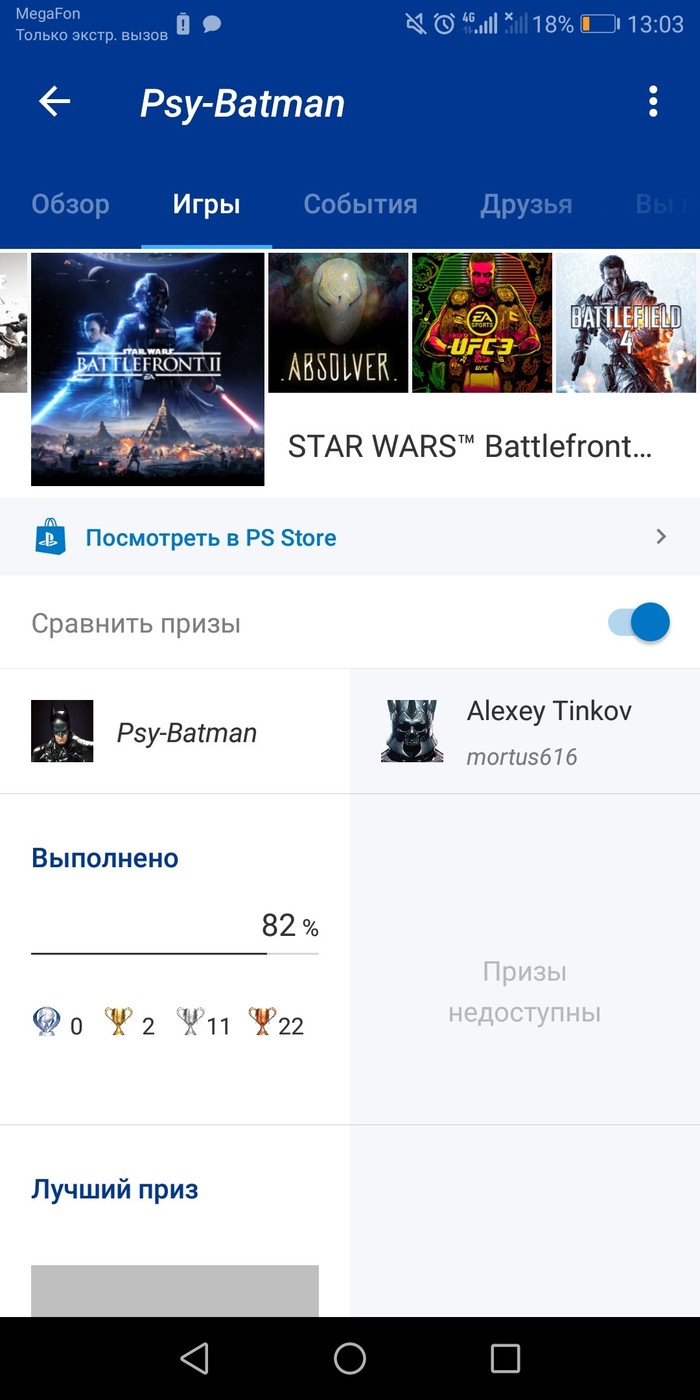

Я: Как давно ты создал акк? Какие у тебя игры?

Р: Не помню как давно, игры разные, это не один мой акк

Я: Ну как это не помню, я например помню сколько лет моему акку и когда появилась у меня PS.

Р: Ну с тех пор, как вышла Star Wars Battlefront 2

Я: Понятно.Во-первых я уверен, что у тебя акк от силы на 3-4 игры, во-вторых, если мне нужна игра я просто куплю её и не буду рисковать своим акком с мутным типом из интернета

Р: Ну так бы сразу и сказал. Если что, у меня есть Detroid

Я: Detroid за 1200 продавалась, это не та игра за которую бы стоило заниматься этим

Я тем временем захожу на его акк и проверь его игры, чтобы убедиться в своих догадках

На его акке 5 игр, на моем более 50, включая новинки типа павука и рдр2

Я: Ну как я и думал на твоём акке говно и ты пытаешься сделать не выгодный для меня обмен

Стоит отметить, что жук-пук частенько похихикивал на мои обвинения и тут он начинает крыть самым убедительным аргументом, который я когда-либо слышал:

Р: Ну вот почему ты думаешь что я разводили? Ты видишь в людях только плохое

Я: Ахуенный аргумент. Я не вижу в людях только плохое, я вижу плохое в тебе потому что ты, откровенно, говоря пиздишь. Пишешь, что у тебя вопрос по фор онор, а сам пытаешься отжать у меня акк.

Р: Я много раз так делаю, нахожу друзей, даю им че они хотят.

Я: Ну у тебя же нихуя нет. 5 игр, 3 из них раздавали бесплатно. Что ты можешь мне дать

Далее у нас состоялся спор на тему того, почему я по-умолчанию считаю этого благородного человека жуликом. Было смешно слышать в ответ только "Ну ты просто во всех видишь зло". Я так же попытался узнать, в чем смысл получения моего логопасса, если свой акк я могу вернуть через тех поддержку (я надеюсь), но жук продолжал убеждать меня в том, что я вижу только плохое

В общем в подобном ключе разговор продолжался минут 20, жук-пук упрёкал меня в негативном мышлении, а я пытался выжита из него признания. В итоге он все таки согласился, что в большинстве случаев это развод, но именно он не такой, а я - крайне негативный и недоверчевый человек, с чем, если честно, я полностью согласен.

Всем спасибо за внимание и предупредите своих детей или доверчивых друзей. С наступающим!

PlayStation

533 поста 3.5K подписчиков

Лучше быть негативным челом с акком, чем добрым и пушистым вообще без игр

Так с чего ты взял, что он хотел тебя развести, если сам же при этом пишешь, что ты можешь легко вернуть аккаунт через тех.поддержку?) Он не разводила, просто малолетний попрошайка, который надеется, что кто-то поменятся с ним аккаунтами. Сейчас большинство пользователей плойки так делают, но ясен хер, меняются с теми, у кого игр примерно поровну, а не когда у одного 3, а у другого 50.

Вообще по этой схеме мы с другом игры на двоих покупаем,но если бы мне какой то левый тип предложил объеденить акк,то послал бы)

Помню мне как то дали пароль от аккаунта который использовали розничные сети для скачивания приложений на демонстрационные образцы айфонов и айпадов. Была такая тема давно ( может и сейчас есть не знаю) там реально было куча приложений куплено. Предполагается что этот акк люди используют только для того, чтобы скачать нужные игры из AppStore. Но когда я зашёл в find my phone, я просто охренел, некоторые особо одаренные привязывали свои устройства к этому аккаунту. Там было примерно 50 айфонов и айпадов. У меня так руки чесались их заблокировать.

Есть разница между предлагать невыгодный обмен и попыткой угона аккаунта

К тому же обмен невыгодным назвать нельзя потому что ты ничего не теряешь а в замен ты получаешь хоть что то

Хотя всегда есть вероятность что человек которому ты дал аккаунт попытается угнать учетку либо потом не снимет активацию, так что доверять акк и правда нельзя доверять случайным людям из интернета

Общественный Wi-Fi

Публичный Wi-Fi часто бывает незащищенным. Небезопасные сети позволяют хакерам отслеживать все данные, которые вы отправляете и получаете с веб-страниц, находясь в этой сети. Вместо того, чтобы использовать бесплатный Wi-Fi для доступа к учетной записи, рекомендуется войти в систему, используя мобильные данные, это гораздо безопаснее.

Дело в том, что общедоступность Wi-Fi делает его идеальной мишенью для кражи паролей. В беспроводных сетях получить доступ к передаваемой информации намного проще, чем в обычных, как и повлиять на канал передачи данных. Достаточно поместить соответствующее устройство в зоне действия сети.

Например, хакер может создать реплики популярных веб-сайтов, когда кто-то пытается войти на обычный сайт через общедоступный Wi-Fi. Незашифрованные сети также позволяют хакерам получать информацию, которую они анализируют позже. Такой метод называется сниффингом пакетов. Также хакеры могут украсть ваш пароль через базовое соединение Wi-Fi.

Как от этого защититься?

Простой как топор, но очень эффективный способ обезопасить себя от кражи секретной информации — запрет на территории предприятия любых посторонних устройств, включая кнопочные телефоны. Если же это по каким-либо причинам невозможно или хочется дополнительных гарантий, можно прибегнуть к следующим методам:

- зонировать помещение с изолированным компьютером и соблюдать минимально необходимую дистанцию между устройствами;

- экранировать помещение или посадить компьютер в клетку Фарадея (правда, тут есть свои нюансы, см. пункт «Магнетизм»);

- самостоятельно измерять уровень магнитного излучения компьютера и отслеживать аномалии;

- ограничить использование колонок (или вовсе запретить — чего там слушать-то на изолированных компьютерах);

- отключить все аудиооборудование компьютера;

- создать в помещении с изолированным компьютером звуковые помехи;

- ограничить инфракрасную функциональность камер наблюдения (правда, это скажется на их работоспособности в темноте и, как следствие, на эффективности);

- ограничить LED-индикацию устройств (заклеить, отключить, демонтировать);

- чтобы не допустить изначального заражения, можно отключить у изолированного компьютера порты USB.

Кроме того, сами исследователи в своих работах отмечают, что почти во всех случаях более тщательной изоляции помогает защита на уровне софта: то есть, проще говоря, хорошо бы пользоваться надежными защитными решениями, которые смогут уловить вредоносную активность. Если изолированная машина работает со стандартными задачами (а в случае с машинами за воздушным зазором это достаточно распространенная ситуация), то, возможно, защиту стоит переключить в режим запрета по умолчанию (Default Deny), в котором посторонние программы не смогут выполняться.

Подбор паролей

Многие используют пароли, основанные на том, что им нравится. Например, человек может использовать имя своего питомца или любимой группы, книги, фильма. Хакеры знают об этом и часто изучают жертву, прежде чем красть ее данные. Некоторые из преступников даже задают людям специальные вопросы. Если человеку хочется использовать легко запоминающийся пароль, важно избегать любой информации, которую хакер легко может получить. Например, можно изучить свои социальные сети, чтобы понять, какая информация о вас является очевидной, и не использовать ее для пароля.

Ультразвук

Даже компьютер без колонок и какого-либо аудиооборудования способен издавать звуки в диапазоне от 20 герц до 24 килогерц — например, изменяя частоту преобразования блока питания. При этом, чтобы служить «ушами», устройству не нужен отдельный микрофон, ведь его роль могут успешно выполнять колонки или наушники. Значительную часть обозначенного выше диапазона — между 18 и 24 килогерцами — человеческое ухо не распознает. И этим можно пользоваться для разных интересных дел. В бытовых условиях, например, такой метод используют, чтобы отдавать умной колонке приказы, неслышимые человеку.

Или, что актуально в данном случае, злоумышленники могут заразить компьютер специальным ПО, кодирующим нужную информацию и передающим ее с помощью ультразвука. Его, в свою очередь, будет улавливать другое зараженное устройство поблизости (например, смартфон), и передавать уже во внешний мир. Кроме того, среди найденных исследователями способов есть эксплуатация звуков, издаваемых компьютерными вентиляторами и жесткими дисками.

Настройте блокировку экрана

Для начала убедитесь, что ваш телефон самостоятельно блокирует экран. В устройствах на базе Android это можно сделать в Настройках в разделе Безопасность. Правда, стоит учитывать, что производители аппаратов на Android любят кастомизировать интерфейсы своих продуктов, так что от телефона к телефону настройки могут немного различаться. Мы в этом посте ориентируемся на Android 11 в версии для Google Pixel как на максимально стандартную его реализацию. Ну а в iPhone этот параметр находится в секции FaceID и код-пароль (или TouchID и код-пароль для iPhone 8 и версий постарше).

Блокировать экран можно разными способами, и не все они одинаково надежны. Например, в случае Android не стоит всерьез полагаться на распознавание лица — его часто можно обмануть простой фотографией, тогда как на iPhone оно куда надежнее. Графический ключ слишком легко подглядеть из-за плеча, к тому же люди часто рисуют очень предсказуемые траектории, так что его еще и подобрать несложно. Безопаснее всего длинные пароли и сканер отпечатков пальца. Подделать рисунок пальца тоже возможно, но эта техника недоступна обычным воришкам. Впрочем, самое главное — блокировать телефон хоть как-нибудь, так что используйте тот метод, который вам удобен.

Как можно прорваться через физическую изоляцию

То, что системы за воздушным зазором уязвимы, несмотря на изоляцию, не новость: атаки через цепочку поставок или с помощью инсайдеров никто не отменял. Самый простой способ — зараженная флешка. Именно с этого, например, началось распространение великого и ужасного Stuxnet. Окей, заражение произошло — но как можно вытащить данные наружу, если подключения к Интернету нет?

На помощь приходят смекалка и физика в ее самых разных проявлениях. Несмотря на физическую изолированность компьютера и виртуальную природу информации, любое устройство остается реально существующим физическим объектом, который выделяет тепло, создает магнитные поля и издает звуки. И эти неочевидные каналы можно использовать для передачи информации.

Включите функцию «Найти устройство»

Функции Find my iPhone (на iOS) и Найти мое устройство (на Android) позволяют отследить местоположение потерянного или украденного смартфона через аккаунт Google или Apple ID. Также с их помощью можно удаленно заблокировать устройство и даже полностью стереть с него все данные. Но есть важное условие: на момент кражи или потери эти функции должны быть уже активированы. Поэтому лучше это сделать, не откладывая в долгий ящик.

Как включить на Android функцию «Найти мое устройство»:

- Откройте Настройки и перейдите в раздел Безопасность.

- Во вкладке Найти устройство активируйте переключатель.

Как включить на iPhone функцию Find my iPhone:

- Откройте Настройки и нажмите на свое имя.

- Выберите пункт Локатор и активируйте переключатель Найти iPhone.

Затем перейдите в раздел «Безопасность» в аккаунте Google или в приложение «Локатор» на iPhone или iPad и найдите смартфон в списке устройств. Вы увидите функции «Заблокировать» и «Стереть устройство». Они пригодятся, если телефон украли в разблокированном состоянии и на нем есть конфиденциальная информация.

Даже если вор выключит устройство сразу после кражи, но захочет потом в укромном месте попытаться его взломать, телефону достаточно всего лишь включиться и поймать сигнал. Отложенная команда на превращение в «кирпич» будет выполнена.

С этими настройками кража смартфона останется неприятностью, но не станет катастрофой: до конфиденциальных файлов злоумышленник не доберется, а все самое дорогое вы сможете восстановить из резервной копии. Мы желаем вам, чтобы эти меры никогда не пригодились на практике, но будет мудро заранее подготовиться к худшему — на всякий случай.

Если не подключать компьютер к Интернету, то информацию никто не сможет украсть, правда же? На самом деле это не совсем так.

Как известно, все беды — от Интернета. Поэтому один из самых радикальных способов обезопасить компьютер, на котором хранится чрезвычайно ценная информация или который управляет каким-либо особенно критичным процессом, — это не подключать его к Интернету, а может быть, и вовсе не подключать к сети, даже локальной. Такая физическая изоляция называется красивым термином air gap («воздушный зазор»).

Нет подключения — нет проблем, верно? На самом деле это не совсем так: известно довольно много способов незаметно вытащить информацию даже с физически изолированного устройства.

В израильском Университете Бен-Гуриона есть особый отряд исследователей во главе с Мордехаем Гури, специализирующийся как раз на изучении таких способов кражи данных. Сейчас мы расскажем, чего они за последнее время наисследовали и нужно ли вам (и нам) по этому поводу беспокоиться.

Продажа скомпрометированных данных другого сайта

Любой сайт можно взломать. Если человек является пользователем взломанного веб-сайта, его пароль может быть украден и опубликован в интернете, возможно, в даркнете. Таким образом, каждый раз, когда пользователь использует пароль своей учетной записи Google за пределами Google, он рискует. Рекомендуется создавать для каждого сайта новый аккаунт с уникальным паролем.

Подбор паролей

Многие используют пароли, основанные на том, что им нравится. Например, человек может использовать имя своего питомца или любимой группы, книги, фильма. Хакеры знают об этом и часто изучают жертву, прежде чем красть ее данные. Некоторые из преступников даже задают людям специальные вопросы. Если человеку хочется использовать легко запоминающийся пароль, важно избегать любой информации, которую хакер легко может получить. Например, можно изучить свои социальные сети, чтобы понять, какая информация о вас является очевидной, и не использовать ее для пароля.

Насколько это все опасно?

Хорошая новость: подобные способы кражи данных весьма сложны, так что вряд ли кто-то использует их для того, чтобы заполучить вашу финансовую отчетность или базу клиентов. Однако если данные, с которыми вы работаете, представляют потенциальный интерес для разведок разных стран или специалистов по «высокому» промышленному шпионажу, то об опасности полезно как минимум знать.

Продать на запчасти

Самый частый сценарий — смартфон просто продают на запчасти, особенно если он попал к вору заблокированным. Если целью злоумышленника было именно украсть телефон, а не навредить конкретному человеку, то довольно высок шанс, что он не станет намеренно заниматься взломом. Любые манипуляции с включенным аппаратом повышают риск попасться и пойти под суд.

Защитите паролем отдельные приложения и уведомления от них

Настройки конфиденциальности могут отличаться у разных моделей смартфонов с Android. Найти инструкцию для вашей можно на сайте производителя, а мы приведем ее в общем виде:

- Откройте Настройки и перейдите в раздел Безопасность или Конфиденциальность.

- Нажмите Блокировка приложений.

- Отметьте приложения, которые хотите заблокировать, — теперь при попытке открыть эти приложения устройство будет запрашивать PIN-код.

На iOS функции блокировки приложений нет, но их можно защитить, установив лимит экранного времени. Для этого:

- Откройте Настройки и перейдите в раздел Экранное время.

- Нажмите Использовать код-пароль и задайте код доступа.

- Перейдите в Лимиты приложений и выберите нужную категорию приложений.

- Установите ограничение, выбрав опцию Добавить лимит.

- Укажите время использования, например 2 минуты. Подтвердите выбор кнопкой Добавить.

После того как время пользования приложением истечет, оно заблокируется, а продолжить работу получится, только если человек со смартфоном знает пароль.

Однако хоть эта функция и позволяет ограничить доступ, у нее есть недостатки: если вы подолгу пользуетесь приложением, постоянные требования ввести код и уведомления о лимите могут раздражать. В качестве альтернативы можете установить из App Store специализированные утилиты для защиты приложений — это проще, чем разбираться в настройках самому.

Общественный Wi-Fi

Публичный Wi-Fi часто бывает незащищенным. Небезопасные сети позволяют хакерам отслеживать все данные, которые вы отправляете и получаете с веб-страниц, находясь в этой сети. Вместо того, чтобы использовать бесплатный Wi-Fi для доступа к учетной записи, рекомендуется войти в систему, используя мобильные данные, это гораздо безопаснее.

Дело в том, что общедоступность Wi-Fi делает его идеальной мишенью для кражи паролей. В беспроводных сетях получить доступ к передаваемой информации намного проще, чем в обычных, как и повлиять на канал передачи данных. Достаточно поместить соответствующее устройство в зоне действия сети.

Например, хакер может создать реплики популярных веб-сайтов, когда кто-то пытается войти на обычный сайт через общедоступный Wi-Fi. Незашифрованные сети также позволяют хакерам получать информацию, которую они анализируют позже. Такой метод называется сниффингом пакетов. Также хакеры могут украсть ваш пароль через базовое соединение Wi-Fi.

Зачем еще хакерам нужен аккаунт Google?

Учетная запись — это совокупность данных о пользователе, которая нужна для его опознавания и предоставления доступа к личным данным и настройкам. Она хранится в компьютерной системе. Сами по себе аккаунты Google не имеют особой ценности. Обычный человек не собирается платить за нее выкуп. А если ее украдут, то аккаунт можно вернуть, обратившись в службу поддержки.

Хакеры нацелены на учетные записи Google, потому что многие люди используют Gmail в качестве основной учетной записи электронной почты. Это значит, что учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям.

Учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям. Фото: shutterstock

«Опасно использовать один и тот же пароль на нескольких сайтах — сообщает Google на своей официальной странице. — Если ваш пароль для одного сайта взломан, его могут использовать для доступа к вашим учетным записям на нескольких сайтах».

Вот несколько способов, которыми хакеры могут воспользоваться, чтобы украсть данные пользователя.

Электромагнетизм

Также никто не отменял старого доброго электромагнетизма. В основе таких методов — простая идея, что электрический ток создает электромагнитное поле, которое можно улавливать и преобразовывать обратно в электрический сигнал. Контролируя ток, можно контролировать и это поле. Дальше следите за руками: злоумышленники с помощью зловреда отправляют на дисплей специальную последовательность сигналов и превращают кабель монитора в своеобразную антенну. Манипулируя количеством и частотой отправки байт, они могут сделать так, чтобы отправленный сигнал можно было принимать с помощью FM-приемника. Так, господа, работает метод под названием AirHopper.

Еще один способ называется GSMem и основан на излучении компьютерной шины памяти. Как и в предыдущем случае, специальный зловред отправляет по шине некий набор нулей и единиц, благодаря которому вызываются изменения в ее излучении. В этих изменениях можно закодировать информацию, а уловить их можно обычным мобильным телефоном, даже без встроенного FM-радиоприемника, причем работающим на частотах как GSM, так и UMTS или LTE.

Общий принцип метода понятен, а в качестве передающей антенны может использоваться практически любой компонент компьютера. Помимо уже перечисленных, известны и исследованы способы передачи данных с помощью излучения шины USB, интерфейса GPIO и кабелей питания компьютера.

Зачем еще хакерам нужен аккаунт Google?

Учетная запись — это совокупность данных о пользователе, которая нужна для его опознавания и предоставления доступа к личным данным и настройкам. Она хранится в компьютерной системе. Сами по себе аккаунты Google не имеют особой ценности. Обычный человек не собирается платить за нее выкуп. А если ее украдут, то аккаунт можно вернуть, обратившись в службу поддержки.

Хакеры нацелены на учетные записи Google, потому что многие люди используют Gmail в качестве основной учетной записи электронной почты. Это значит, что учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям.

Учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям. Фото: shutterstock

«Опасно использовать один и тот же пароль на нескольких сайтах — сообщает Google на своей официальной странице. — Если ваш пароль для одного сайта взломан, его могут использовать для доступа к вашим учетным записям на нескольких сайтах».

Вот несколько способов, которыми хакеры могут воспользоваться, чтобы украсть данные пользователя.

Как предотвратить взлом учетной записи Google?

Все учетные записи Google предлагают двухфакторную аутентификацию, которая не позволяет никому получить доступ к ней без доступа, например, к телефону. После настройки двухфакторной аутентификации большинство описанных выше методов взлома станут неэффективными.

Зачем еще хакерам нужен аккаунт Google?

Учетная запись — это совокупность данных о пользователе, которая нужна для его опознавания и предоставления доступа к личным данным и настройкам. Она хранится в компьютерной системе. Сами по себе аккаунты Google не имеют особой ценности. Обычный человек не собирается платить за нее выкуп. А если ее украдут, то аккаунт можно вернуть, обратившись в службу поддержки.

Хакеры нацелены на учетные записи Google, потому что многие люди используют Gmail в качестве основной учетной записи электронной почты. Это значит, что учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям.

Учетная запись Google часто обеспечивает доступ к банку человека, его электронным кошелькам, учетным записям онлайн-магазинов и соцсетям. Фото: shutterstock

«Опасно использовать один и тот же пароль на нескольких сайтах — сообщает Google на своей официальной странице. — Если ваш пароль для одного сайта взломан, его могут использовать для доступа к вашим учетным записям на нескольких сайтах».

Вот несколько способов, которыми хакеры могут воспользоваться, чтобы украсть данные пользователя.

Что произойдет, если аккаунт Google взломают?

Если учетная запись Google взломана, ущерб, который может нанести хакер, во многом зависит от того, к чему подключен аккаунт. Но даже если пользователь не использует учетную запись для чего-то важного, все равно он потеряет к ней доступ, пока не докажет, что она принадлежит именно ему. К счастью, атаки хакеров рассчитаны на людей, не понимающих той угрозы, которую они представляют. Если понять, как киберпреступники планируют и осуществляют взломы, предотвратить их несложно.

От кражи смартфона никто не застрахован. Но в ваших силах сделать так, чтобы у вора оказался бесполезный «кирпич» и ни байта важной информации.

Если у вас украли смартфон, потери могут не ограничиться самим аппаратом. Вор причинит гораздо больший ущерб, если доберется до банковских приложений, важных документов, личных фото и видео. Чтобы этого не случилось, лучше заранее позаботиться о надежной защите, чтобы в руках у вора оказался лишь бесполезный «кирпич», из которого никак не получить вашу личную информацию. Рассказываем, как правильно это сделать.

Что вор может сделать с телефоном

Для начала разберемся с тем, что может произойти с украденным телефоном и почему вообще стоит совершать какие-то дополнительные действия.

Сейсмические волны

Или, проще говоря, вибрация. Это последний на сегодня вид излучения, которым заинтересовались исследователи, и его тоже можно использовать для передачи данных. Вредонос в этом случае манипулирует опять же скоростью вентиляторов, но так, чтобы информация кодировалась не в звуках, а в вибрации, которую они производят.

Она передается через поверхность, где стоит компьютер, и улавливается лежащим на этой поверхности смартфоном с помощью акселерометра. Недостаток способа в том, что скорость сколько-то надежной передачи данных очень невысока — около половины бита в секунду. Поэтому на передачу даже скромного объема информации в несколько килобайт может уйти пара-тройка дней. Впрочем, если взломщик никуда не торопится, то метод вполне рабочий.

Попытки фишинга

Фишинг — это когда кто-то запрашивает личную информацию, которую он может использовать для доступа к учетной записи. Распространенный способ фишинга — заставить пользователя войти на поддельный сайт. Обычно электронные письма выглядят так, будто их отправили компании или лица, которому жертва доверяет, но на самом деле заражают устройства вредоносным ПО.

Распространенный способ фишинга — заставить пользователя войти на поддельный сайт. Фото: shutterstock

Фишинговые электронные письма выглядят как обычные, и неподготовленный или просто неопытный пользователь может без колебаний нажать на нужную киберпреступнику ссылку. В прошлом году исследователи Google обнаружили более 2 млн фишинговых веб-сайтов — это на 25% больше, чем в 2019 году. Эксперты не рекомендуют пользователям открывать электронные письма, в которых они не уверены, переходить по подозрительным ссылкам в мессенджерах и проверять URL-адрес сайта.

Оптика

Тут все довольно просто: любой компьютер моргает окружающей среде как минимум несколькими лампочками, и если заставить его моргать по вашему усмотрению, он будет передавать всю нужную информацию.

Улавливать эти данные можно, например, взломав камеру наблюдения в помещении. Так устроены способы LED-it-GO или xLED. А если посмотреть на aIR-Jumper, то окажется, что и сама камера может стать дырой: она способна как излучать, так и улавливать инфракрасное излучение, неразличимое человеческим глазом.

Зашифруйте свои данные

Полнодисковое шифрование (FDE, full disk encryption) — еще одна функция, которая поможет защитить информацию. Если она включена, то все хранящие в смартфоне файлы по умолчанию шифруются, и их невозможно прочитать, не разблокировав смартфон. На iPhone и смартфонах с Android 5 и выше шифрование данных включено по умолчанию. Для более ранних версий Android его нужно активировать вручную.

Как включить полнодисковое шифрование на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Перейдите в раздел Шифрование и учетные данные и нажмите Зашифровать данные. Далее следуйте инструкциям.

Снять деньги с банковской карты

Однако есть ситуации, в которых соблазн получить дополнительную выгоду для карманника перевешивает осторожность. В первую очередь это касается телефонов, которые попали к преступнику незаблокированными, — например, выхваченных из рук или оставленных без присмотра. Если на них еще и открыто банковское приложение, вор может сорвать джекпот и за несколько минут вывести с ваших счетов все доступные деньги, а то и взять на ваше имя кредит.

Некоторые банки позволяют переводить средства через SMS с командами на короткий номер. В этом случае украсть деньги еще проще, ведь код подтверждения придет на тот же украденный аппарат.

Настройте резервное копирование данных

Так вы не потеряете контакты и другую информацию, даже если смартфон не удастся вернуть. После покупки нового аппарата вы просто загрузите в него данные из резервной копии и получите клон утраченного телефона.

Как настроить резервное копирование на Android:

- Найдите в настройках пункт Система.

- Выберите Резервное копирование и восстановление.

- Включите резервное копирование на «Google Диск». Некоторые смартфоны также предлагают копирование на компьютер или другой внешний носитель — можете воспользоваться им.

Настроить резервное копирование на iPhone можно двумя способами. Более простой вариант — использовать автоматическое резервное копирование с помощью iCloud:.

- Включите функцию Резервная копия в iCloud в меню:

- Откройте Настройки —> [имя аккаунта] —> iCloud.

- Выберите Резервная копия.

Если пользоваться облаком вам по каким-то причинам не хочется, то вы можете использовать резервное копирование с помощью компьютера — на сайте Apple есть подробная инструкция, как это сделать.

Установите PIN-код для SIM-карты

Да, его придется вводить при каждом включении телефона или смене устройства, но это происходит не так уж часто, а безопасность того стоит: без PIN-кода преступнику будет достаточно вставить вашу SIM-карту в любой смартфон и позвонить с него самому себе, чтобы узнать ее номер. Зная его, вор сможет авторизоваться в некоторых сервисах, проходить двухфакторную идентификацию и переводить деньги с банковских карт через SMS. Ну и конечно, PIN-код от SIM-карты должен отличаться от того, который вы используете для разблокировки телефона.

Как установить PIN-код для SIM-карты на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Нажмите Блокировка SIM-карты, а затем напротив одноименного пункта активируйте переключатель.

- Введите PIN-код и подтвердите его.

Как установить PIN-код для SIM-карты на iOS:

- Зайдите в Настройки, откройте раздел Сотовая связь.

- Выберите раздел SIM-PIN и активируйте переключатель.

- Введите PIN-код и подтвердите его.

Читайте также: