Hyper v шифрование диска

С помощью параметров безопасности виртуальной машины в диспетчере Hyper-V можно защитить данные и состояние виртуальной машины. Вы можете защитить виртуальные машины от проверки, кражи и несанкционированных изменений со стороны как вредоносных программ, которые могут выполняться на узле, так и администраторов центра обработки данных. Уровень безопасности, который вы получаете, зависит от используемого оборудования узла, поколения виртуальной машины и от того, настроена ли служба защиты узла, которая разрешает узлам запускать экранированные виртуальные машины.

Служба защиты узла — это новая роль в Windows Server 2016. Она определяет допустимые узлы Hyper-V и позволяет им запускать указанную виртуальную машину. Вы чаще всего настраиваете службу защиты узла для центра обработки данных. Но вы можете создать экранированную виртуальную машину для локального запуска без настройки службы защиты узла. Позже вы сможете распространить экранированную виртуальную машину в структуре защиты узла.

Если вы не настроили службу защиты узла или запускаете ее в локальном режиме на узле Hyper-V, а на узле есть ключ защитника владельца виртуальной машины, можно изменить параметры, описанные в этой статье. Владелец ключа защитника — это организация, которая создает закрытый или открытый ключ и предоставляет к ним общий доступ для всех виртуальных машин, созданных с помощью этого ключа.

Сведения о том, как сделать виртуальные машины более защищенными с помощью службы защиты узла, см. в следующих ресурсах.

Дифференциальные диски Hyper-V

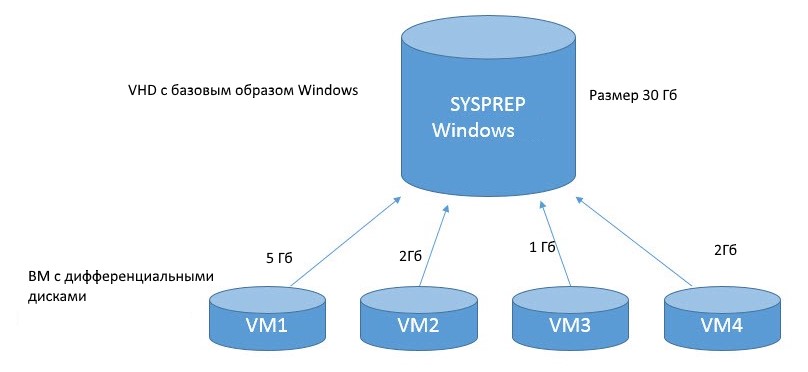

Еще одной интересной возможностью дифференциальных дисков является возможность создания некого базового образа ОС (в виде vhd файла) со всеми необходимыми настройками и ПО. Затем на базе этого образа можно развернуть множество типовых виртуальны машин, которые используют vhd диск базового образа, а все изменения пишут уже в собственные виртуальные диски. Тем самым достигается существенная экономия дискового пространства. Например, на примере ниже видно, что при использовании дифференциальных дисков для 4 ВМ на основе одного образа понадобится всего 40 Гб, а при классической модели развертывания для этих же машин нужно 150 Гб. Разница существенная, особенно для быстрых и дорогих SSD дисков!

Дифференциальный (разностный) диск Hyper-V является одним из поддерживаемых типов виртуальных дисков (vhd). Однако, в отличии от обычного vhd диска, он жестко привязан к другому родительскому диску. Дифференциальный диск выступает в роли дочернего диска и содержит не полную версию данных на диске ВМ, а лишь изменения, которые были внесены в процессе ее работы, т.е. это данные, отличающие его от родительского.

Родительский (шаблонный) vhd образ остается неизменным, а все дочерние виртуальные машины, созданные на его основе, пишут изменения в собственные разностные диски. Размер такого дифференциального диска как правило довольно небольшой (его максимальный размер не может превысить размеров родителя).

Доверяй, но проверяй

Как можно аттестовать хост, то есть убедиться, что ВМ запускается на доверенной системе и на члене домена? Для этого есть два способа: облегченный (Admin-Trusted) и усиленный (TPM-based).

Первый в основном предназначен для ЦОД предприятий или для особо доверенных хостинг-провайдеров и основан на Active Directory: для авторизации хоста на запуск ВМ его включают в группу AD. Аппаратная проверка отсутствует – годятся любые серверы (без криптопроцессора). Это программный способ проверки доверенных узлов.

Второй, предназначенный для основной массы хостеров, более сложен и требует оборудования с поддержкой криптопроцессора TPM 2.0 и UEFI 2.3.1. Такое оборудование пока что встречается редко. Так что выбор конкретного метода защиты зависит еще и от возможностей аппаратных средств. Аппаратный процесс аттестации выглядит так:

- Запускается Shielded VM.

- Клиент инициирует протокол аттестации.

- Хост отправляет метрики и результаты контроля целостности кода.

- Валидируются метрики хоста.

- Хосту выдается подписанный сертификат аттестации. Тем самым разрешается запуск ВМ.

AD при программном методе (Admin-Trusted) используется для хранения информации – вместо TMP. При аппаратном методе выполняется больше проверок, например, проверяется «состояние здоровья» ВМ и узла, однако программный метод дает возможность использовать существующую ИТ-инфраструктуру, поэтому в ближайшее время он будет основным. Для защиты от сбоев рекомендуется развертывать три сервера HGS. Для поиска узла HGS можно использовать DNS. Отметим, что обновлять HGS нужно вместе с хостом виртуализации.

Теоретически эти серверы HGS могут быть и виртуальными (работать как Shielded VM), но такая конфигурация ненадежна и не запустится после сбоя – рекомендуется как минимум один физический сервер HGS или хотя бы обычный виртуальный (не Shielded VM).

Управляется HGS из PowerShell или с консоли, поддерживается режим высокой доступности (HA), масштабирование. Особое внимание следует уделять безопасности HGS – рекомендуется физическая защита сервера. Microsoft рекомендует также разрешить для HGS функции BitLocker и SecureBoot, включить межсетевой экран и присвоить каждому узлу HGS как минимум один статический IP. Чтобы разрешить SSL для вызовов REST API, потребуется действующий сертификат SSL. В нем указывается имя HGS Service FQDN.

Шифрование и TPM – не панацея

Некоторые скажут: если в качестве операционной системы хоста используется Windows Server, то проблема решается шифрованием. Достаточно добавить к ВМ виртуальный Trusted Platform Module (TPM), и можно будет шифровать ее содержимое с помощью BitLocker. Идея хорошая, но не работает. Нужна более сильная защита от козней админов. Ведь администратор теоретически может делать с системой все, что угодно, то есть он в состоянии снять любую защиту ВМ, если не принять особых мер. Например, в случае виртуального TPM (vTPM) он может найти ключ шифрования в памяти и расшифровать ВМ.

Нужна настоящая защита ВМ, которая позволит запускать ее только в конкретной инфраструктурной среде и полностью обезопасит от действий администратора, устраняя тем самым слабое звено в системе ИБ, ведь админа потенциально можно путем обмана, подкупа или шантажа заставить сделать все, что угодно. Причем такой способ гораздо дешевле и доступнее, чем хакерские кибератаки.

Для этого и служит технология Shielded VM в Windows Server 2016 (в терминологии Microsoft – экранированные виртуальные машины), ограничивающая доступ к ВМ админов и защищающая виртуальные машины от вредоносного кода. Технология экранирования виртуальных машин Shielded VM – еще одна причина обратить внимание на Windows Server 2016. Кому же она нужна в первую очередь?

| Кому | Зачем |

| Хостерам | Могут гарантировать защиту данных клиентов от любых действий администраторов ЦОД. |

| Заказчикам | Могут перенести нагрузку в облако или коммерческий ЦОД и при этом не опасаться за сохранность, конфиденциальность и целостность своих информационных активов, соответствовать требованиям регуляторов. |

| Предприятиям | Получают возможность четко отделить администраторов Hyper-V от выполнения ответственных нагрузок. |

Как это реализовано?

Как же устроена защита Shielded VM? Во-первых, технологии обеспечения информационной безопасности с аппаратными функциями защиты изолируют ВМ от администраторов хоста. Во-вторых, служба Host Guardian Service может идентифицировать законные хосты Hyper-V и защищать ключи шифрования конкретных Shielded VM. В-третьих, это делается помощью поддержки virtual Trusted Platform Module (vTPM) второго поколения для ВМ. Широко используется шифрование и аутентификация. Итак, по порядку.

Shielded VM – принципиально новая технология Windows Server 2016. Однако и старое доброе шифрование в ней также используется. Хоть это и не панацея, без него никак не обойтись. Оно позволяет владельцу виртуальной машины включить шифрование томов внутри гостевой ОС, например, с помощью того же BitLocker. Тем самым содержимое ВМ становится недоступным как для вредоносного кода, если тот окажется на узле Hyper-V, где расположена ВМ, так и для администратора этого узла.

Технология Shielded VM защищает виртуальные машины от компрометации и от админов любого уровня путем шифрования диска и состояния ВМ, после чего доступ к ней будет иметь только владелец. И, самое интересное, что ключи шифрования никогда не хранятся на узлах Hyper-V с экранированными ВМ, что позволяет существенно повысить безопасность решения в целом.

Еще одно новое средство Windows Server – Host Guardian Service (HGS) – проверяет, может ли Shielded VM быть запущена на данном хосте, законный, доверенный ли это хост-сервер. Для этого используются средства аттестации хоста и метрики аппаратной загрузки, а также функции проверки кода (Code Integrity). Все это позволяет проверить отвечает ли хост требуемым критериям, и можно ли запускать на нем ВМ.

Host Guardian Service обеспечивает аттестацию – проверку хоста Hyper-V и защиту ключа, необходимого для запуска защищенной виртуальной машины Shielded VM. HGS запускается как роль Windows Server 2016 и включает две отдельных службы – аттестации и защиты ключей.

Таким образом, упрощенно процесс экранирования ВМ по шагам выглядит так:

-

Шифрование состояния ВМ и ее данных, устранение избыточного административного доступа к виртуальной машине. Копирование такой ВМ просто теряет смысл.

Служба защиты узла Host Guardian Service – новая роль в Windows Server 2016, которая позволяет защитить виртуальные машины и данные в них от несанкционированного доступа даже со стороны администраторов Hyper-V. Поскольку ключи шифрования никогда не хранятся на узлах Hyper-V с экранированными ВМ, это позволяет существенно повысить безопасность решения в целом.

Работает HGS следующим образом:

- Хост Hyper-V запрашивает ключ у HGS.

- HGS отвечает, что не имеет данных о законности хоста Hyper-V.

- Тогда хост Hyper-V отправляет HGS свои идентификационные данные.

- HGS передает хосту Hyper-V сертификат соответствия.

- Хост Hyper-V снова отправляет запрос и передает HGS сертификат.

- В ответ HGS передает ключ шифрования в зону безопасности среды виртуализации хоста Hyper-V.

Для загрузки Shielded VM используется Unified Extensible Firmware Interface (UEFI), а не традиционный BIOS, обеспечивается защита Secure Boot, включается шифрование диска ВМ с помощью BitLocker. Данные ВМ защищены BitLocker в том числе и при миграции Live Migration.

Shielded VM ограничивает доступ к виртуальной машине администраторов разного уровня. Такой достум имеет только сам администратор ВМ.

Таким образом, Host Guardian Service, – новая роль в Windows Server 2016 – позволяет защитить ВМ от несанкционированного доступа администраторов хоста Hyper-V. Админ, не имеющий полных прав на Shielded VM, сможет только запускать или останавливать такую виртуальную машину, но не менять ее настройки или видеть содержимое.

Для Shielded VM требуется гостевая ОС Windows Server 2012 или Windows 8 или выше. Защищенные (экранированные) виртуальные машины Shielded VM можно создавать и на портале Azure Management Pack Portal. Стандартные виртуальные машины также могут быть преобразованы в защищенные. При этом, как уже отмечалось, виртуальные диски шифруются с помощью BitLocker.

Использование BitLocker на ВМ Hyper-V первого поколения

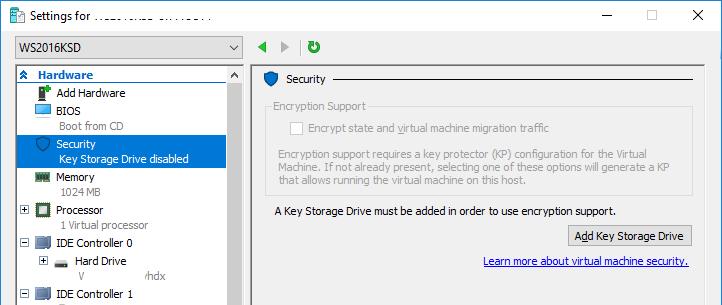

Для виртуальных машин Gen1, которые по разным причинам не могут быть мигрированы на Gen2 (например, для гостевых ОС, которые не поддерживают UEFI), Microsoft разработала функцию Key Storage Drive (KSD). KSD по сути представляет собой виртуальный аналог USB флешки на которой хранятся ключи шифрования BitLocker. Для включения KSD, выключите ВМ, поскольку предполагается добавление IDE устройства и в разделе Security настроек ВМ нажмите кнопку Add Key Storage Drive.

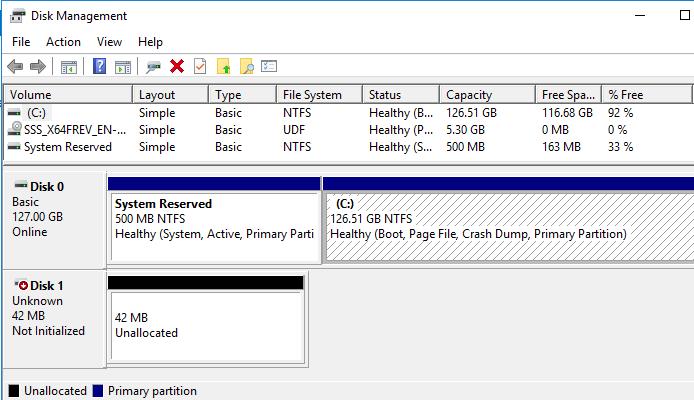

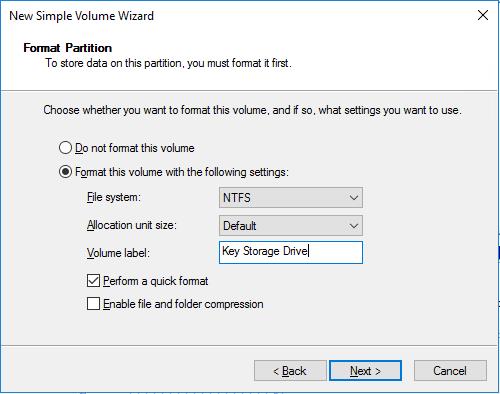

Включите ВМ, откройте консоль управления дисками (Disk Management) и убедитесь, что появился новый диск размером 42 Мб.

Инициализируйте и отформатируйте данный диск в NTFS с помощью консоли Disk Management или Diskpart.

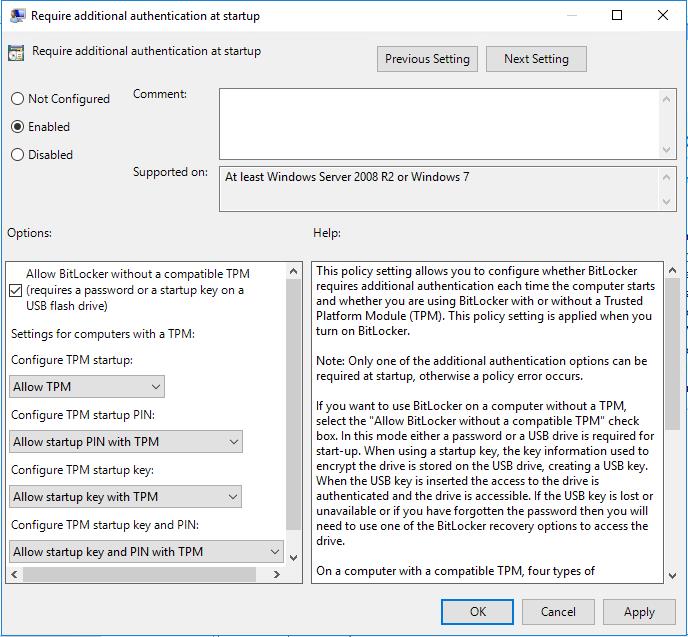

Т.к. по умлочанию BitLocker требует наличия чипа TPM, нужно с помощью групповой политики включить возможнсть шифрования BitLocker без наличия чипа TPM. Для этого откройте редактор локальной групповой политики (gpedit.msc) и перейдите в раздел Computer Configuration->Administrative Templates->Windows Components -> BitLocker Drive Encryption. Включите политику Require Additional Authentication At Startup со следующими настройками:

- Allow BitLocker without a compatible TPM (requires a password or a startup key on a USB flash drive) = Включить

- Configure TPM startup: Allow TPM

- Configure TPM startup PIN: Allow startup PIN with TPM

- Configure TPM startup key: Allow startup key with TPM

- Configure TPM startup key and PIN: Allow startup key and PIN with TPM

Осталось установить компонент BitLocker в гостевой ОС:

Install-WindowsFeature BitLocker -IncludeAllSubFeature -IncludeManagementTools -Restart

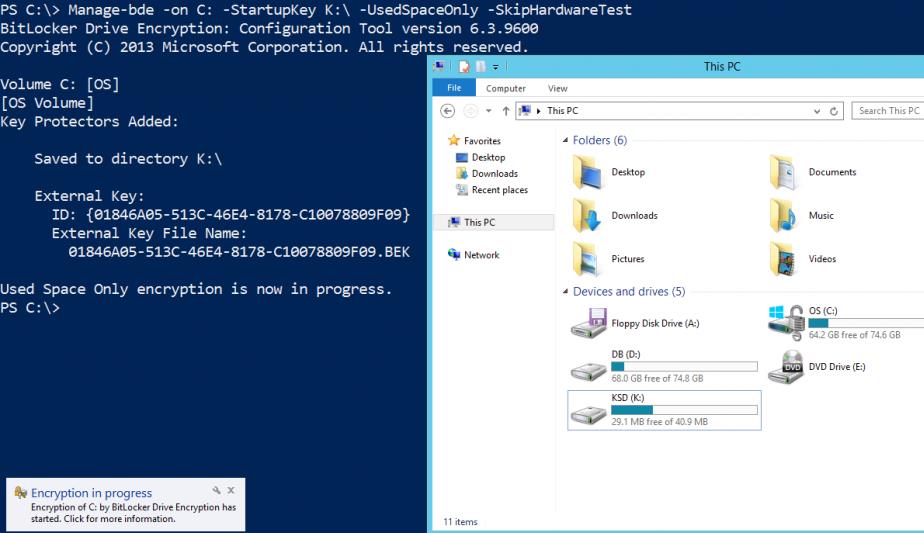

Зашифруем диск C: (диск K: в данном случае – адрес диска Key Storage Drive):

Enable-BitLocker C: -StartupKeyProtector -StartupKeyPath K:

Manage-bde -on C: -StartupKey K:\ -UsedSpaceOnly -SkipHardwareTest

Можно зашифровать и другие разделы:

Enable-BitLocker E: -StartupKeyProtector -StartupKeyPath K: -UsedSpaceOnly

Важно. После включения шифрования тома с помощью BitLocker, не удаляете Key Storage Drive в настройках ВМ, т.к. вы не сможете загрузить ОС или получить доступ к данным на vhdx диске.

Текущий статус процесса шифрования диска можно получить с помощью команды:

Предыдущая статья Следующая статья

Настройка Storage Spaces Direct (S2D) в Windows Server 2016

Не удалось найти лицензионное соглашение — oшибка установки Windows

Настройка Hyper-V Live Migration без кластера

Особенности использования дифференциальных дисков в Hyper-V

есть опыт использовния битлокера в продакшене?

как проседает перфоманс?

Мне нужно зашифровать ВМ с базами 1С. есть ВМки где базы файловые так и на MS SQL.

С файловыми все понятно — включаем битлокер на диске с базой.

А как с MS SQL — включать только на диске с базой или на диск с логами тоже?

Нет, пока не возникало такой задачи — все заказчики внутренние, смысла шифровать дискаи нет.

Тут наверно только опытным путем что-то можно узнать, все очень зависит от текущих нагрузок и производительности дисковой подсистемы.

29.11.2017

itpro

Hyper-V, Windows Server 2016

комментариев 10

Технология разностных (дифференциальных) дисков Hyper-V присутствует в гипервизоре Microsoft уже довольно давно (если не ошибаюсь, с версии Hyper-V в Windows Server 2008). Как правило, большинству администраторов она знакома применительно к технологиям создания снапшотов (чекпоинтов) и широко используется различными системами резервного копирования ВМ. При создании снапшота или выполнении бэкапа текущее состояние ВМ фиксируется в одном vhd файле, а все изменения пишутся уже в другой, дифференциальный (или разностный) диск.

Объединение (Merge) дифференциальных дисков в Hyper-V

В Hyper-V версии Windows 2008 R2 и выше появилась возможность объединения дифференциальных дисков с родительским (или же другим диском) без приостановки ВМ. Для этого имеется специальный командлет Merge-VHD либо специальная опция в меню редактирования vhd диска в консоли Hyper-V Manager.

Set-ItemProperty e:\data\vhd\Win2016.vhdx -Name IsReadOnly -Value $false

$Merge = @Path = ‘e:\data\vhd\Win2016-diff2.vhdx'

DestinationPath = 'e:\data\vhd\Win2016.vhdx'

>

Merge-VHD @Merge

Безопасен ли хостинг?

В случае виртуальных машин (ВМ) мы берем операционную систему, приложения и инкапсулируем их в несколько файлов ВМ, получая возможность запустить несколько виртуальных машин (иногда десятки) на одной системе одновременно. Виртуальные машины упрощают процессы миграции, резервного копирования, репликации, но это также означает, что проще стало изменить или даже скопировать всю ВМ, весь ваш виртуальный сервер по сети или на USB-флэшку и унести с собой.

Это касается не только коммерческих, но даже корпоративных дата-центров. Как пример – контроллер домена, развернутый в вашем ЦОД. Представьте себе, если контроллер домена покинет пределы вашей организации. Это буквально «ключи от квартиры, где деньги лежат». Поскольку все хранится централизованно, можно вынести десятки ВМ и запустить их где-то в другом месте. А в случае хостинга у стороннего провайдера проблема становится еще более острой.

Поэтому излишне говорить об актуальности проблемы защиты данных внутри виртуальных машин – размещенных как в публичных облаках, так и в частном внутреннем облаке. Причем она характерна для любой платформы виртуализации, будь то VMware, Hyper-V, Xen, KVM и пр. Как и от кого нужно защищать данные? Должны ли иметь к ним доступ админы с различными ролями – администраторы виртуализации, администраторы домена, администраторы сети, администраторы дисковых хранилищ?

Тотальная защита

Все это вписывается в концепцию Microsoft Virtualization Based Security (VBS), предполагающую защиту гипервизоров, сетей и пр. Для обеспечения безопасности и изоляции VBS использует расширения платформы виртуализации. В Hyper-V VBS применяется для защиты ОС хоста и гостевых ВМ, серверов и клиентов.

Virtualization-based Security (VBS) использует аппаратную технологию защиты для создания зоны безопасности, изолированной от ядра и приложений. Тем самым обеспечивается защита от внешних атак.

К аппаратной платформе VBS предъявляет следующие требования: наличие UEFI 2.3.1c для безопасной и контролируемой загрузки, TPM v2.0 для защиты ресурсов, расширения виртуализации (Intel VT-X, AMD-V), трансляция адресов (Intel EPT, AMD RVI), защита памяти гипервизором.

Важная задача – обеспечение проверки целостности кода (Hypervisor Enforced Code Integrity). В настоящее время проверки CI осуществляются из ядра, и, если ядро скомпрометировано, код будет выполнен. В VBS это делается безопасно. Гипервизор проверяет права доступа к каждой странице памяти, права выполнения размещенного там кода и целостность данных. Тем самым существенно ограничиваются потенциальные атаки через операции с памятью и реализуется защита от некорректных драйверов.

Code Integrity с помощью Virtualization-Based Security гарантирует запуск в системе с момента ее старта только разрешенного двоичного кода.

VBS включает в себя множество архитектурных изменений и отдельных средств. Например, Virtual Security Mode (VSM) серьезно ограничивает действия хоста и ВМ. В рамках VMS реализована безопасная среда выполнения ОС и гостевых ВМ, проверяется их целостность, а также усилена безопасность применяемого в Shielded VM процесса VM Worker Process для защиты информации о состоянии ВМ. Virtual TMP (vTPM) для гостевых машин поддерживает сервисы TPM, например, шифрование диска.

Необходимо не только ограничить права доступа админа хоста к гостевым ВМ. Администратор не должен вмешиваться в работу операционной системы хоста – гипервизор также нужно защитить от его действий. Эти механизмы – ключевые в реализации VSM, предполагающей защиту платформ, виртуальных машин и виртуального оборудования.

По сути, VMS – набор методов контроля оперативной памяти (ее защиты, распределения, прав доступа), разграничения между операционными системами, операций с «секретами» платформы без их раскрытия. VMS позволяет выстраивать новые уровни безопасности – Virtual Trust Levels (VTL). В Windows Server 2016 наряду со встроенными уровнями безопасности можно создавать новые VTL с более жесткими требованиями. VTL обеспечивает изоляцию памяти, защищает доступ к физической памяти. На уровне VTL0 работают незащищенные ВМ, на уровне VTL1 – экранированные ВМ. Можно создавать дополнительные уровни VTL – они иерархические. Админ не может изменить VTL из ОС хоста.

Что такое ВМ, работающая в режиме VSM? Это уменьшенное ядро (proxy kernel, SMART или SKERNEL), которое обращается к обычному ядру через IUM (Isolated User Mode) с использованием Intel VT-d. Данный механизм защищает виртуальные аппаратные ресурсы от доступа администратора хоста.

Важный момент – защита от так называемых DMA-атак, например, «подложных» драйверов, пытающихся скомпрометировать память VSM. Для контроля памяти DMA гипервизор использует IOMMU системы.

Виртуальная машина должна быть защищена в любом состоянии: выключена, работает или «переезжает». Для этого необходима материнская плата с поддержкой UEFI, Secure Boot в ВМ и поддержка TPM 2.0.

Trusted Platform Module (TPM) – криптопроцессор международного стандарта. Windows Server 2016 Hyper-V позволяет применять для защиты ВМ виртуальный TPM. В результате ВМ могут использовать, например, функцию BitLocker. Виртуальный TPM не требует наличия физического модуля TPM. vTPM – это некое виртуальное устройство TPM для гостевых ВМ, позволяющее шифровать их диски.

Для защиты ВМ в «состоянии покоя» служит vTPM. Виртуальный TPM не требует физического TPM и позволяет перемещать ВМ. Это виртуальное устройство TPM 2.0. Кроме того, диск гостевой ВМ шифруется средствами BitLocker. Шифруется и трафик миграции ВМ.

Для каждой ВМ создается процесс Virtual Machine Workerr Process (VMWP). Для Shielded VM это защищенный процесс с запретом доступа отладчика и ограничением целого ряда функций. Административный доступ к Shielded VM также ограничен. Закрыт доступ к ней через VMconnect (в базовом режиме), запрещен RemoteFX, незащищенные вызовы WMI, KVP, отключены компоненты интеграции, вставка реестра IMC, удалены незащищенные устройства VDEV. Такой ВМ можно управлять через встроенные механизмы. Если ВМ «сломалась», то для ее починки потребуется отключить режим Shielded VM или восстановить ее из резервной копии.

Новые границы безопасности Hyper-V. Проверяются бинарники в ОС, операционная система ограничивает доступ к ресурсам, широко используется аутентификация. Гостевая ОС работает с хостом через защищенный VMWP. Виртуальный TPM шифрует данные ВМ, а ключи шифрования хранятся на внешнем сервере. Гипервизор, VSM, гостевая ОС реализуют отдельные уровни безопасности.

Конечно, уровень экранирования (защиты) ВМ можно настраивать. Более слабый уровень защиты можно использовать, когда вы доверяете админу хоста, или хост-система не поддерживает все требования Shielded VM. В этом случае снижаются и непроизводительные потери из-за экранирования.

- Базовый уровень. Использует функции TPM – в ВМ работает vTPM, поддерживается Secure Boot, шифрование диска, VSC и т.д.

- Защита этого уровня дополняется шифрованием состояния ВМ и трафика миграции.

- Полное экранирование, включая ограничение операций администратора хоста.

Таким образом, данные и состояние Shielded VM защищены от админов и вредоносных программ, VSM на хосте защищается с помощью vTPM, поддерживается шифрование диска, а Shielded VM может запускаться только на проверенном узле. О развертывании экранированных ВМ и особенностях Shielded VM рассказывается в этом документе.

С прицелом на хостинговые компании и крупные организации в Windows Server 2016 реализован также инструментарий Guarded Fabric. С его помощью можно гибко сконфигурировать сетевую инфраструктуру и разбить ее на сегменты таким образом, чтобы нельзя было перехватывать данные, вмешиваться из одной виртуальной машины в другую и выполнять прочие противоречащие политикам безопасности операции. В сетях провайдеров облачных услуг могут функционировать десятки тысяч виртуальных машин, в инфраструктуре которых могут возникать конфликты IP-адресов, появляться системы виртуализации с вредоносными программами. Задача Guarded Fabric – это предотвратить.

Виртуальный хостинг и облака больше не являются небезопасными – устранено одно из основных препятствий в использовании облачных сервисов. Виртуальные серверы теперь можно использовать для нагрузок, которые ранее из соображений безопасности можно было выполнять лишь на аппаратных платформах.

Параметры поддержки шифрования в диспетчере Hyper-V

Чтобы защитить данные и состояние виртуальной машины, выберите следующие параметры поддержки шифрования.

- Encrypt State and VM migration traffic (Шифровать трафик миграции данных состояния и виртуальной машины). Этот параметр шифрует трафик динамической миграции и сохраненные данные о состоянии виртуальной машины при записи на диск.

Чтобы включить этот параметр, следует добавить для виртуальной машины диск хранилища ключей.

Создаем разностные диски и ВМ на их основе

Теперь можно создать несколько зависимых (дочерних) vhd файлов:

New-VHD -ParentPath: e:\data\vhd\Win2016.vhdx -Path e:\data\vhd\Win2016-diff1.vhdx -Differencing

New-VHD -ParentPath: e:\data\vhd\Win2016.vhdx -Path e:\data\vhd\Win2016-diff2.vhdx –Differencing

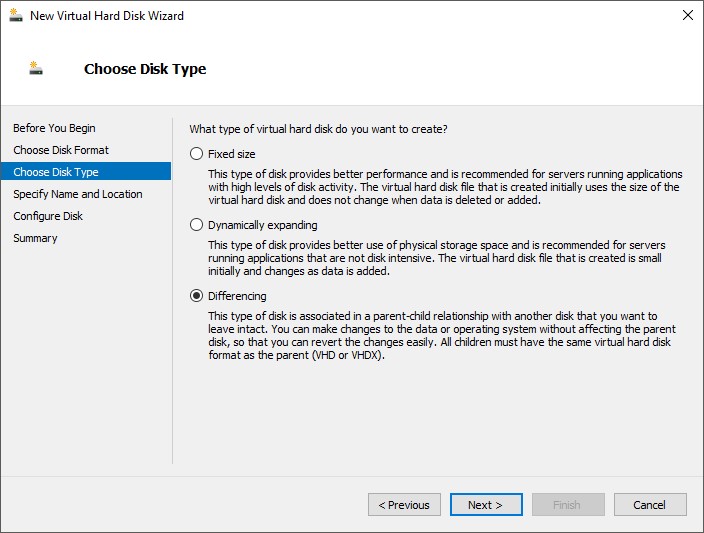

При создании разностного диска через графический интерфейс Hyper-V Manager в качестве формата диска нужно выбрать VHDX-> Differencing, указать его имя и путь к родительскому диску.

Теперь на основе этих vhd файлов создадим 2 виртуальные машины Hyper-V:

New-VM -Name "Win2016-diff1" -Generation 2 -MemoryStartupBytes 1GB -VHDPath e:\data\vhd\Win2016-diff1.vhdx -SwitchName "External Network"

New-VM -Name "Win2016-diff2" -Generation 2 -MemoryStartupBytes 1GB -VHDPath e:\data\vhd\Win2016-diff2.vhdx -SwitchName "External Network"

Активация vTPM для поддержки BitLocker на ВМ 2-го поколения

В виртуальных машинах Hyper-V Gen-2 для шифрования дисков с помощью BitLocker необходимо использовать виртуальное устройство — криптопроцессор TPM 2.0 (Trusted Platform Module), которое может использоваться ВМ для шифрования дисков.

В качестве гостевой ОС может выступать Windows Server 2012 R2, Windows Server 2016 или различные дистрибутивы Linux (с поддержкой dm-crypt).

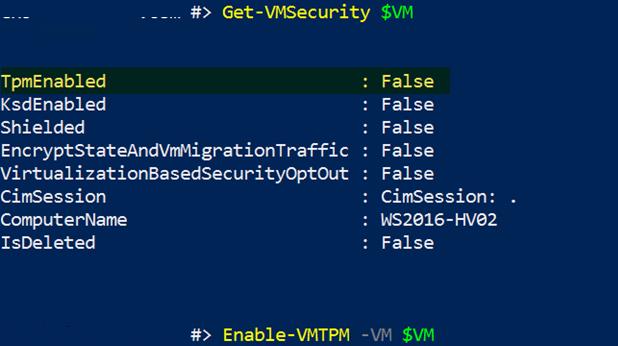

TPM включается индивидуально для каждой ВМ. Проверить, включена ли поддержка vTPM для ВМ, выполните команду PowerShell:

Get-VMSecurity VM01

Чтобы включить vTPM, выполните команду:

Enable-VMTPM -vm VM01

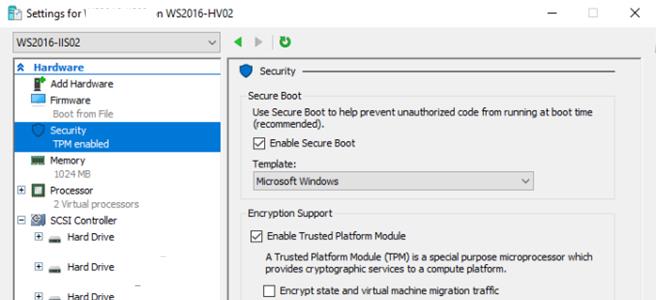

Включить/отключить vTPM можно и с помощью консоли Hyper-V Manager в настройках ВМ в разделе Security(Enable Trusted Platform Module).

Как вы видите, здесь же можно включить использования TPM для шифрования состояния ВМ и трафика миграции/репликации. С помощью PoSh эта функция включается так:

Set-VMSecurity -vm VM01 -EncryptStateAndVmMigrationTraffic $true

После этого в гостевой ОС в разделе Security devices диспетчера устройств появится устройство с именем Trusted Platform Module 2.0. Данное TPM устройство является виртуальным, оно не привязано к хосту Hyper-V и при миграции ВМ на другой хост продолжает функционировать.

После этого можно установить компонент BitLocker

Install-WindowsFeature -Name BitLocker -IncludeAllSubFeature –IncludeManagementTools -Restart

Затем с помощью BitLocker можно зашифровать диск с данными и системный диск.

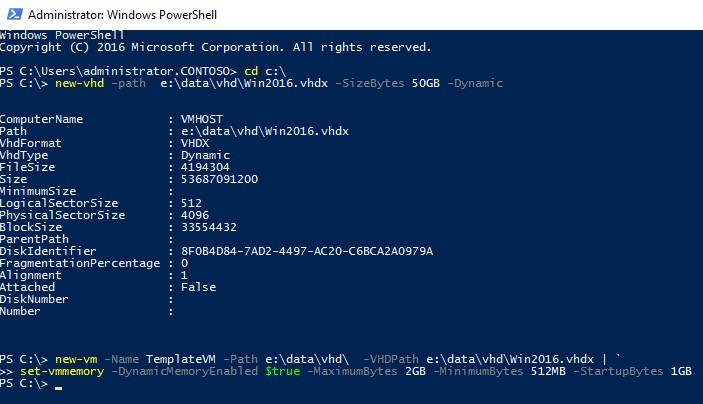

Создаем эталонный VHD образ системы

Создать эталонный VHD файл можно с помощью графического интерфейса Hyper-V Manager или с помощью PowerShell. В PowerShell намного быстрее.

Совет. Для работы следующих командлетов должен быть установлен модуль Hyper-V для Windows PowerShell :

Enable-WindowsOptionalFeature -Online -FeatureName Microsoft-Hyper-V-Management-PowerShell

Создадим новый vhdx файл.

new-vhd -path e:\data\vhd\Win2016.vhdx -SizeBytes 50GB –Dynamic

На его базе создадим новую ВМ:

new-vm -Name TemplateVM –Path e:\data\vhd\ -VHDPath e:\data\vhd\Win2016.vhdx | `

set-vmmemory -DynamicMemoryEnabled $true -MaximumBytes 2GB -MinimumBytes 512MB -StartupBytes 1GB

Смонтируем установочный ISO образ с образом нужной ОС:

add-vmdvddrive -VMName TemplateVM -Path d:\WinSrv2016.ISO

После того, как вы создали новую ВМ, нужно установить на нее ОС, которая будет использоваться в качестве базового образа. Данную ОС нужно настроить соответствующим образом (установить драйвера, обновления, поменять настройки системы). Затем с помощью Sysprep выполняем обезличивание ОС для последующего развертывания.

cd %SystemRoot%\System32\Sysprep

sysprep /generalize /oobe /shutdown

Таким образом, у нас получается эталонный образ ВМ.

Саму ВМ теперь можно удалить (сохранив ее vhd файл. ). Чтобы избежать случайного изменения этого vhd файла, которое может в обрушить все дочерние ВМ, переведем его в режим ReadOnly:

Set-ItemProperty e:\data\vhd\Win2016.vhdx -Name IsReadOnly -Value $true

Включение режима изолированного пользователя

Если выбрать Включить доверенный платформенный модуль на узлах Hyper-V, на которых работают более ранние версии Windows, чем юбилейное обновление Windows 10, необходимо включить режим изолированного пользователя. Это не требуется для узлов Hyper-V под управлением Windows Server 2016 или Windows 10 юбилейного обновления или более поздней версии.

Режим изолированного пользователя — это среда выполнения, в которой приложения безопасности размещаются в виртуальном безопасном режиме на узле Hyper-V. Виртуальный безопасный режим используется для защиты состояния микросхемы виртуального доверенного платформенного модуля.

Чтобы включить режим изолированного пользователя на узле Hyper-V, на котором работают более ранние версии Windows 10, сделайте следующее:

Откройте Windows PowerShell от имени администратора.

Выполните следующие команды:

Вы можете перенести виртуальную машину с включенным виртуальным доверенным платформенным модулем на любой узел под управлением Windows Server 2016, Windows 10 сборка 10586 или более поздняя. Но если перенести ее на другой узел, вы не сможете ее запустить. Необходимо обновить предохранитель ключа для этой виртуальной машины, чтобы авторизовать новый узел для запуска виртуальной машины. Дополнительные сведения см. в статье Защищенная структура и экранированные виртуальные машины и System requirements for Hyper-V on Windows Server (Требования к системе для Hyper-V в Windows Server).

Параметры поддержки шифрования в диспетчере Hyper-V

Чтобы защитить данные и состояние виртуальной машины, выберите следующие параметры поддержки шифрования.

- Включить доверенный платформенный модуль. Этот параметр делает микросхему виртуализированного доверенного платформенного модуля (TPM) доступной для виртуальной машины. Это позволяет гостевому компьютеру шифровать диск виртуальной машины с помощью BitLocker. Чтобы включить это, откройте параметры виртуальной машины, щелкните Безопасность, а затем в разделе Поддержка шифрования установите флажок, чтобы включить доверенный платформенный модуль (TPM). Можно также использовать командлет PowerShell Enable-вмтпм .

- Если узел Hyper-V работает под управлением Windows 10 версии 1511, необходимо включить режим изолированного пользователя.

Параметр безопасной загрузки в диспетчере Hyper-V

Безопасная загрузка — это функция (доступная для виртуальных машин 2-го поколения), которая помогает предотвратить выполнение посторонних встроенных программ, операционных систем или драйверов единого расширяемого микропрограммного интерфейса (UEFI) (так называемого дополнительного ПЗУ) во время запуска системы. Безопасная загрузка включена по умолчанию. Вы можете использовать безопасную загрузку с виртуальными машинами 2-го поколения, работающими под управлением операционных систем Windows или Linux.

Шаблоны, описанные в следующей таблице, относятся к сертификатам, необходимым для проверки целостности процесса загрузки.

Название шаблона Описание Microsoft Windows Выберите этот шаблон для безопасной загрузки виртуальной машины с операционной системой Windows. Центр сертификации Microsoft UEFI Выберите этот параметр для безопасной загрузки виртуальной машины для операционной системы с дистрибутивом Linux. Экранированная виртуальная машина с открытым исходным кодом Этот шаблон используется для безопасной загрузки экранированных виртуальных машин под управлением Linux. Дополнительные сведения см. в следующих статьях.

-

(Устранение рисков с помощью функций безопасности Windows 10). (Следует ли создавать виртуальные машины 1-го и 2-го поколения в Hyper-V?). (Поддерживаемые виртуальные машины Linux и FreeBSD для Hyper-V в Windos).

Политика безопасности в диспетчере Hyper-V

Для большей безопасности виртуальной машины выберите параметр Включить защиту, чтобы отключить такие функции управления, как подключение к консоли, PowerShell Direct и некоторые компоненты интеграции. Если выбран этот параметр, будут выбраны и применены следующие параметры: Безопасная загрузка, Включить доверенный платформенный модуль и Encrypt State and VM migration traffic (Шифровать трафик миграции данных состояния и виртуальной машины).

Вы можете создать экранированную виртуальную машину для локального запуска без настройки службы защиты узла. Но если перенести ее на другой узел, вы не сможете ее запустить. Необходимо обновить предохранитель ключа для этой виртуальной машины, чтобы авторизовать новый узел для запуска виртуальной машины. Дополнительные сведения см. в статье Защищенная структура и экранированные виртуальные машины.

Дополнительные сведения о безопасности в Windows Server см. в этой статье.

С помощью параметров безопасности виртуальной машины 1-го поколения в диспетчере Hyper-V можно защитить данные и состояние виртуальной машины.

Заключение

Для уменьшения нагрузки дисковой подсистемы при множественном обращении к одному родительскому vhd файлу со стороны всех ВМ, его рекомендуется размещать на быстрых дисках. Чтобы этот файл не стал единой точкой отказа, нужно предусмотреть стратегии его резервного копирования.

Не нужно углубляться в технологии гипервизоров и средства виртуализации, чтобы понять, какие впечатляющие возможности открывают виртуальные машины. В любом центре обработки данных виртуализация сегодня является ключевым элементом. С виртуальными машинами упростились задачи развертывания, управления, обслуживания и автоматизации ИТ-инфраструктуры, широкое распространение получили услуги VPS. Но, несмотря на многочисленные преимущества, виртуализация также требует особых подходов к обеспечению безопасности виртуальной инфраструктуры и приложений.

![]()

Диск для хранилища ключей в диспетчере Hyper-V

Диск хранилища ключей предоставляет виртуальной машине небольшой диск для хранения ключа BitLocker. Это позволяет виртуальной машине шифровать диск операционной системы, не применяя виртуальной микросхемы доверенного платформенного модуля (TPM). Содержимое диска хранилища ключей шифруется с помощью предохранителя ключа. Предохранитель ключа предоставляет узлу Hyper-V право запуска виртуальной машины. Содержимое диска хранилища ключей и соответствующий предохранитель ключа хранятся как часть состояния среды выполнения для виртуальной машины.

Чтобы расшифровать содержимое диска хранилища ключей и запустить виртуальную машину, узел Hyper-V должен соответствовать любому из следующих условий:

- входить в проверенную защищенную структуры для этой виртуальной машины;

- получить закрытый ключ от одного из хранителей виртуальной машины.

Дополнительные сведения о защищенных структурах см. в разделе вводных данных об экранированных виртуальных машинах этой статьи.

Диск хранилища ключей можно добавить в пустой слот на любом из контроллеров IDE виртуальной машины. Для этого выберите действие Добавить диск хранилища ключей для первого свободного слота контроллера IDE на нужной виртуальной машине.

![date]()

12.05.2017

![user]()

itpro

![directory]()

Hyper-V, Windows Server 2016

![comments]()

комментария 2

Одним из новшеств версии Hyper-V, представленной в Windows Server 2016, является поддержка шифрования дисков внутри виртуальных машин с помощью BitLocker . Тем самым данные на виртуальных дисках могут быть защищены от администратора хоста Hyper-V, который не сможет получить доступ к информации на vhdx диске, подключив его к другой ВМ. Данная возможность особенно актуальна при размещении ВМ в частном или публичном облаке IaaS.

Шифрование дисков в ВМ с помощью BitLocker можно использовать как само по себе, так и в рамках технологии Shielded VM (поговорим о ней в следующей статье). Возможно шифрование дисков как для первого, так и для второго поколения виртуальных машин Hyper-V. Однако реализуется оно по разному, в первом случае используется Key Storage Drive, во втором – виртуальный модуль Trusted Platform Module (vTPM).

Читайте также: