Есть ли файлы в оперативной памяти

Компьютер, телефон, планшет и прочие цифровые носители информации сегодня есть у каждого, от мала до велика. Неудивительно, что, как это бывает со всем в нашей жизни, с их помощью не только созидают разумное, доброе, вечное, но и делают не совсем правильные и хорошие вещи. В случае нелегального использования цифрового устройства или же когда злоумышленник использовал такое устройство при подготовке или совершении злодеяния, данные на устройстве могут послужить подтверждением его вины — так называемым цифровым доказательством.

Заключение

Работа «цифрового» криминалиста интересна и необычна. Квалифицированных экспертов не хватает всегда и везде. На одной американской конференции начальник городского полицейского управления сетовал на плотность графика компьютерных криминалистов: на исследование каждого конфискованного устройства эксперт может уделить не более сорока минут. Что можно успеть сделать за сорок минут? С использованием программ, описанных в этой статье, — очень и очень немало.

Вариант 2: Стороннее программное обеспечение

Отобразить данные об оперативной памяти могут специальные приложения от сторонних разработчиков, и зачастую они предоставляют гораздо больше информации в сравнении со штатными средствами операционной системы.

Оперативная память

Оперативная память Из предыдущего раздела должно быть понятно, что процессор – это устройство, обрабатывающее данные, которые хранятся в памяти. В этом разделе главы мы поговорим об одном из типов компьютерной памяти – оперативной памяти, или ОЗУ[4] (рис. 3.2). Рис. 3.2.

Глава 12 Я противоречу сам себе

Глава 12 Я противоречу сам себе Разбираются разновидности вычислительного способа мышления, определяется реалистичный вычислительный подход к нему.Культура вычислительного подхода к природеВ Кремниевой долине можно встретить буддистов, анархистов, поклонников культа

Важно! Все представленные в статье действия будут выполняться в рамках Windows 10 версии 21H2 (19044.1466). На это следует обращать внимание, так как в других сборках операционной системы может отличаться наименование и месторасположение некоторых элементов графического интерфейса. Но несмотря на это, каждый способ в статье остается эффективным.

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Оперативная память играет важную роль: во время работы компьютера в ней хранятся текущие данные, которые необходимы процессору в тот или иной момент времени. Например, когда вы запускаете какую-нибудь программу, она в первую очередь загружается с жесткого диска в оперативную память и только после этого становится доступной для процессора.

Допустим, вы поработали в какой-то программе и вдруг решили поиграть в очень интересную игру. Для простоты предположим, что вы сначала закрыли свою программу, после чего запустили игрушку. При этом данные, связанные с программой, выгружаются из оперативной памяти, а информация об игре загружается в «оперативку». То есть уже данные игры (а не программы) станут доступны для процессора, что и позволит вам насладиться именно игрой.

Усложним пример. Допустим, вы запустили несколько программ (или игр) одновременно. При этом все связанные с запущенными приложениями данные загрузятся в оперативную память (конечно, если ее объема для этого достаточно). В зависимости от того, на какую конкретно программу вы решили переключиться, процессор обратится именно к тем ячейкам памяти, в которых хранятся данные, связанные с этой программой.

Соединяем узнанное воедино

Как мы уже упоминали, процессор «общается» с оперативной памятью не напрямую, а через специальную микросхему на материнской плате, которая называется северным мостом. При этом процессор, северный мост и оперативная память соединены между собой почти сотней очень тоненьких проводников, которые и называются системной шиной (FSB), о которой мы также уже говорили.

«Для чего вообще нужна оперативная память? – спросите вы. – Почему бы процессору не работать напрямую с файлами программ, хранящимися на жестком диске компьютера?»

Дело в том, что тогда бы возникли серьезные проблемы со скоростью работы компьютера. Пока все существующие в природе жесткие диски работают медленнее оперативной памяти в тысячи раз. Вот и приходится сначала загружать необходимые данные в намного более быструю оперативную память, чтобы процессор мог с ними нормально работать.

Внимание!

Нужно четко представлять, что оперативная память является энергозависимой. Это означает, что, как только вы выключите компьютер (или вдруг пропадет электричество), все данные из оперативной памяти пропадут.

По-английски оперативная память называется Random Access Memory (RAM), что переводится как «память с произвольным доступом». Что это за произвольный доступ? Будем разбираться, как говорится, «на пальцах».

Данные в оперативной памяти хранятся в так называемых ячейках. Каждая ячейка имеет индивидуальный адрес, который состоит из номеров строки и столбца, в которых расположена эта ячейка. Таких ячеек очень много (миллионы), и вместе они составляют двумерную матрицу.

Так вот, произвольный тип доступа оперативной памяти означает то, что если процессору вдруг понадобились данные из ячейки какого-нибудь стотысячного столбца и двухсоттысячной строки, ему не нужно последовательно перебирать все предыдущие тысячи столбцов и строк, чтобы добраться до искомой ячейки. Поиск и обращение к нужной ячейке происходят непосредственно и за счет этого очень быстро, что, согласитесь, достаточно благоприятно влияет на скорость работы.

Иными словами, сочетание «произвольный доступ» означает, что скорость доступа к конкретной ячейке не зависит от ее физического расположения в памяти.

Для сравнения

К примеру, на так называемых ленточных носителях информации реализован последовательный доступ. При таком типе доступа, чтобы прочитать содержимое ячейки (блока) под номером 1000, устройству чтения первым делом необходимо обнаружить начальную ячейку (для чего перемотать магнитную ленту к началу), потом последовательно отсчитать 999 блоков и только после этого произвести чтение из нужной ячейки.

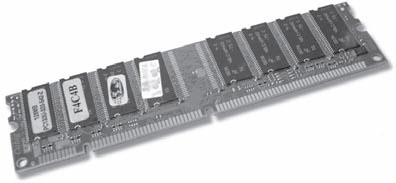

Зададимся вопросом: «Что собой представляет оперативная память или, говоря более понятным языком, как она выглядит?» Это плата с расположенными с двух сторон прямоугольными микросхемами, в которых непосредственно и находится оперативная память (рис. 4.6).

Рис. 4.6. Плата оперативной памяти (один из видов)

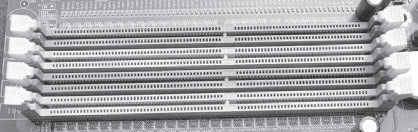

На материнской плате оперативная память устанавливается в специально предназначенные для этого слоты (рис. 4.7).

Рис. 4.7. Слоты для оперативной памяти

Следует иметь в виду, что для каждого вида модулей оперативной памяти существуют собственные слоты. То есть вы не сможете, к примеру, установить память SDRAM в слот для DDR SDRAM, и наоборот.

Примечание

Не пугайтесь. Чуть позже вы узнаете, что означают загадочные аббревиатуры SDRAM и DDR SDRAM.

Впрочем, как самостоятельно устанавливать оперативную память на материнскую плату, мы рассмотрим в главе 11, а пока поговорим о ее основных характеристиках и видах.

Объем оперативной памяти

Самой понятной для обычного пользователя характеристикой памяти является ее объем. Как мы уже упоминали, объем современных плат памяти измеряется сотнями мегабайт. Чтобы ваш компьютер работал эффективно, он должен быть «вооружен» достаточным количеством оперативной памяти.

Если перевести наш разговор в русло сухих фактов, то вы узнаете, что для работы в операционной системе Windows XP неплохо бы иметь минимум 256 Мбайт «оперативки» (это необходимый минимум, комфортно работать с таким объемом памяти не получится), а лучше – 512 Мбайт. Если же компьютер работает под управлением Windows Vista, памяти понадобится значительно больше, то есть никак не меньше 512 Мбайт. А если вы хотите насладиться всеми прелестями полупрозрачного и трехмерного интерфейса Vista, придется начинать плясать от 1 Гбайт.

Быстродействие и производительность

Вы уже знаете, что самым быстрым устройством компьютера является процессор. Поэтому задача роста производительности ПК сводится не столько к повышению тактовой частоты ядра процессора, сколько к увеличению скорости работы остальных устройств, чтобы процессор не так долго простаивал, ожидая своих неторопливых коллег.

Оперативная память хоть и работает намного быстрее других внутренних устройств компьютера, все равно сильно отстает от скорости процессора. В связи с этим производители памяти все время пытаются всячески увеличить ее скорость.

Основным параметром быстродействия оперативной памяти является время доступа. Это время, которое проходит между моментом, когда чипсет дает запрос о содержимом ячейки памяти, и моментом, когда к нему возвращается ответ.

Время доступа измеряется в наносекундах. Напомним, что 1 нс = 10 –9 с. Такие промежутки времени могут показаться вам неимоверно малыми, но для процессора они все равно остаются очень большими.

Величина, обратная времени доступа, называется тактовой частотой. Этот параметр является более наглядным, так как позволяет реально сравнить скорость работы процессора и оперативной памяти. Например, устаревшие уже типы «оперативки» имели время доступа около 15 нс, что соответствовало тактовой частоте 60 МГц. Современные же типы памяти могут работать с тактовыми частотами 1066 МГц и выше.

Помимо скорости, оперативная память характеризуется таким важным параметром, как производительность (она же – теоретическая пропускная способность). Как производительность процессора зависит от разрядности системной шины, так производительность оперативной памяти зависит от разрядности шины памяти.

Разрядность шины памяти – это количество бит (байт), которые память может одновременно записать или прочитать за раз. Большинство современных типов памяти имеют разрядность шины 64 бита (8 байт) (хотя есть и выше).

Производительность оперативной памяти определяет количество информации, которое память способна принять или выдать за 1 секунду. И вычисляется она простым умножением разрядности шины памяти на скорость памяти.

Но не будем слишком глубоко вдаваться в технические тонкости. Вычислять быстродействие и производительность оперативной памяти вы вряд ли будете, скорее всего, просто купите ту, которая подходит к вашей материнской плате.

Типы памяти и виды модулей памяти

• FPM RAM (Fast Page Mode RAM) – память с так называемым быстрым страничным обменом использовалась в первые годы компьютерной эры. Как мы уже упоминали, оперативная память представляет собой многомиллионную матрицу ячеек. Для ускорения доступа к оперативной памяти она разбивалась на так называемые страницы. Это позволяло увеличить скорость доступа к данным в случаях, когда изменялся только номер столбца ячейки, а номер строки оставался неизменным. Время доступа FPM RAM составляло 200 нс.

• В 1995 году появилась память EDO RAM (Extended Data Output RAM), то есть оперативная память с расширенными возможностями вывода. EDO RAM была усовершенствованной версией FPM RAM. Время доступа данной памяти составляло уже 50 нс, но все равно было еще очень и очень большим (по сравнению со скоростью работы процессоров).

Эти два типа памяти безнадежно устарели и вряд ли уже когда-либо вам встретятся. Хотя, если вам попадется один из первых компьютеров на базе процессора Pentium Pro…

• В конце 1990-х годов производители памяти осчастливили пользователей компьютеров памятью нового типа SDRAM (Synchronous Dynamic RAM) – синхронная динамическая память. Данная память функционировала значительно быстрее предшественниц (время доступа составляло 6–9 нс) за счет синхронизации своей работы с системной платой. Память SDRAM хоть и считается уже морально устаревшей, однако ее все еще довольно часто можно встретить на не очень новых компьютерах. К тому же найти данную память в продаже не так легко.

• Следующим витком эволюции оперативной памяти стала DDR SDRAM. Аббревиатура DDR означает Double Data Rate – удвоенная скорость передачи данных. Как можно догадаться из названия, данная память работает в два раза быстрее SDRAM, и это действительно так. Память DDR SDRAM (и ее потомки) используется практически на всех современных компьютерах. Такая популярность памяти DDR SDRAM объясняется тем, что она способна работать с большинством современных системных плат, функционирующих на высоких частотах.

• Нетрудно предположить, что память DDR2 SDRAM и DDR3 SDRAM – это дальнейшее развитие DDR SDRAM. Эти типы различаются некоторыми технологическими особенностями, но нам это не так интересно. Просто запомните, что DDR2 работает быстрее, чем DDR, а DDR3 – быстрее, чем DDR2.

• Некоторое время лидером в быстродействии являлась память RDRAM (Rambus Dynamic RAM) – динамическая память от компании Rambus. Она работала на частотах 400 и 533 МГц и очень дорого стоила. Из-за своей дороговизны RDRAM не получила широкого распространения и встречается в некоторых компьютерах на базе уже несколько устаревшего процессора Pentium 4. Другие же производители материнских плат решили использовать более доступную память DDR SDRAM.

Вот такие типы памяти существовали либо существуют на рынке компьютерных технологий.

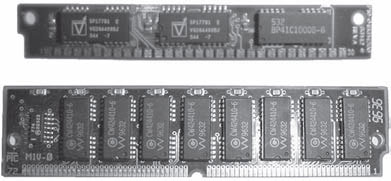

Теперь поговорим о модулях оперативной памяти. Под модулем мы будем понимать плату, на которой расположены микросхемы памяти (см. рис. 4.6). Модули отличаются друг от друга размерами и формой (форм-фактором). Вам могут встретиться модули памяти трех видов: SIMM, DIMM и RIMM.

• Модули SIMM (Single Inline Memory Module – модуль памяти с однорядным расположением выводов) являются устаревшими, так как именно на них реализовывалась память FPM и EDO. Данные модули производились в двух вариантах: 30– и 72-контактные (рис. 4.8).

Рис. 4.8. 30-контактный (сверху) и 72-контактный (снизу) модули SIMM

Отличительной особенностью модулей SIMM являлось то, что их нельзя было устанавливать на материнскую плату по одиночке или в нечетном количестве: 72-контактные модули располагались только парами, а маленькие 30-контактные – группами по четыре штуки. При нарушении этого правила материнская плата просто «не видела» память.

• Модули DIMM (Dual Inline Memory Module – модуль памяти с двухрядным расположением выводов) появились вместе с памятью SDRAM. Эти модули имеют 168 контактов и поддерживают скорости работы 66, 100 и 133 МГц. С появлением памяти DDR SDRAM появились 184-контактные модули, работающие на частоте от 200 МГц. Кстати, на рис. 4.6 изображен именно модуль DIMM.

Хоть 168– и 184-контактные модули DIMM и одинаковы по размерам, они имеют некоторые различия в форме. Это сделано именно для того, чтобы нельзя было установить модуль DIMM с памятью SDRAM в слот для памяти DDR SDRAM и наоборот.

• Как вы уже догадались, модули RIMM поддерживают память RDRAM. Они имеют 184 контакта, такие же размеры, как модуль DIMM, однако и ряд специфических особенностей конструкции (рис. 4.9), которые не позволят установить их в слот для модулей DIMM.

Рис. 4.9. Модуль RIMM

Подытоживая разговор об оперативной памяти, хочется отметить, что все описанные выше параметры вы, как правило, можете найти прямо на модуле памяти. Производители указывают их на специальных наклеечках. Там должна быть приведена информация о емкости модуля памяти, ее типе, быстродействии, рабочем напряжении питания, а также название фирмы-изготовителя. Если вам кто-то попробует продать память без такой наклейки, советуем ее не покупать – наверняка вам пытаются подсунуть какую-нибудь дешевую подделку.

Данный текст является ознакомительным фрагментом.

Продолжение на ЛитРес

Сам себе СМИ

Сам себе СМИ Метки: СМИ, пользовательский контентЖурнал Time в 2006 году присвоил звание «Человек года» интернет-пользователю как таковому, вынеся на свою обложку зеркальный монитор с надписью You, в котором отражается тот, кто взял в руки журнал. Редакция Time тем самым хотела

Поиск и анализ фотографий

При ведении расследований, связанных с преступлениями на сексуальной почве, следователю важно узнать, какие изображения (фотографии) просматривал подозреваемый. Изучение жесткого диска помогает не всегда: интересующий следователя раздел может быть зашифрован, а в браузере может быть включен режим «приватности» (или «инкогнито» по версии Chrome). Суть подобных режимов одинакова во всех браузерах: никакая информация о действиях пользователя в интернете на жесткий диск не попадает. Соответственно, при выключении компьютера (или закрытии браузера) все данные пропадают.

Тем не менее где-то эти данные все же хранятся, и в этой ситуации анализ слепка оперативной памяти тоже может помочь. Изображения ищутся методом сигнатурного поиска. Этот механизм очень похож на то, как работают антивирусы: для поиска изображений используется набор сигнатур, которые встречаются в том или ином графическом формате. Скажем, в начале всех файлов в формате JPEG встречается сигнатура JFIF. Обнаружив сигнатуру, алгоритм анализирует соседние байты данных. Если данные указывают на то, что обнаруженный фрагмент принадлежит файлу в известном программе формате, алгоритм рассматривает набор данных в качестве заголовка файла, вычисляя его размер и параметры. Остальное — дело техники.

Выглядит просто? Действительно, реализовать подобный алгоритм несложно, и именно им пользуется подавляющее большинство разработчиков криминалистических программ. Но здесь имеется не просто подводный камень, а целый огромный подводный риф. Дело в том, что Windows далеко не всегда хранит большие объемы данных в виде непрерывной последовательности. Вместо этого операционная система записывает данные в любые свободные страницы памяти — и далеко не факт, что страницы эти будут расположены последовательно. Стандартный алгоритм сигнатурного поиска может обнаружить заголовок файла, но его содержимое стандартными способами будет восстановить невозможно. Именно поэтому стандартный алгоритм называется «наивным».

На помощь криминалисту приходит набор эвристических алгоритмов, собирающих фотографии из множества небольших фрагментов по принципу мозаики. Такие алгоритмы реализованы в отечественном криминалистическом пакете Belkasoft Evidence Center, причем сложность их реализации такова, что альтернатив в настоящий момент просто не существует. Результат здесь гарантируется не всегда, а работают такие алгоритмы в десятки раз медленнее обычного сигнатурного поиска. Впрочем, результат того стоит — ведь тратится дешевое машинное время, а не ручная работа эксперта.

Заключение

При запуске сканирования процессов, иногда mXtract зависает и перестаёт нормально работать до следующего перезагрузки системы.

При составлении регулярных выражений при использовании подстановочных символов (точка и звёздочка) у меня возникает «ошибка сегментирования».

Оценка качества программ, предназначенных для хранения паролей

Программы могут хранить пароли в качестве своей основной функции (разные менеджеры паролей), либо хранить пароли для удобства пользователя (FTP клиенты, веб-браузеры и т. д.). Также вы можете тестировать различные способы хранения паролей (например, в простом текстовом файле, но на зашифрованном диске).

Вместо регулярных выражений можно указать буквальные строки для поиска. В качестве этих строк вы можете записать несколько паролей. Каждое регулярное выражение должно быть на отдельных строках. Например, можно создать файл passwords.db и записать туда:

Кстати, что касается букв национальных алфавитов (всё, кроме английских букв), скорее всего, они обрабатываются компьютером в той или иной кодировке, поэтому вряд ли удастся найти буквальное совпадение строк — сначала нужно записать строки в виде последовательности символов в нужной кодировке).

После этого можно запустить поиск по содержимому процессов в оперативной памяти:

К примеру, пароли в открытом текстовом файле, даже если он на зашифрованном разделе, прекрасно находятся таким методом.

Исчезающие улики

Что происходит, когда на месте преступления обнаруживается работающий компьютер? В большинстве случаев следователь просто его выключит. В дальнейшем изучать этот компьютер будет эксперт по исследованию компьютерной информации, а вовсе не следователь. Все, что останется «на руках» у эксперта, — это жесткий диск. К сожалению, при таком подходе навсегда утрачивается доступ к огромному количеству «эфемерных» улик, безвозвратно исчезающих при выключении питания. Эти улики — данные, хранящиеся в ОЗУ.

Все, что нужно, чтобы не потерять эти и многие другие улики, — сохранить образ оперативной памяти в файл.

Оперативная память

Оперативная память Оперативная память (оперативное запоминающее устройство, ОЗУ, «мозги», «оперативка») – микросхемы, используемые процессором для временного хранения данных при выполнении расчетов. В подавляющем большинстве случаев такая память представлена в виде

Заведите себе врага

Заведите себе врага БоритесьИногда лучший способ узнать, каким должно быть ваше приложение — это узнать, каким оно не должно быть. Пусть это будет врагом вашего приложения, и вы будете видеть свет, на который вы должны идти.Когда мы решили создать систему управления

Поиск паролей и ключей в запущенных процессах (редакторы кода, веб-сервер)

В недавно рассмотренной статье «Как найти все пароли и ключи в большом количестве файлов» с помощью программы DumpsterDiver мы среди огромного количества строк искали те из них, у которых высокая энтропия и которые, следовательно, могут оказаться паролями, ключами и другими секретами.

Можно совместить работу этих двух программ. Сделаем так, чтобы mXtract извлекала практически все строки, для этого создадим файл strings.db и скопируем в него примерно следующее:

То, что в квадратных скобках — это символы, которые могут встречаться в строке (отредактируйте под ваши условия), а в фигурных скобках минимальный размер строки (также отредактируйте при необходимости). Запускаем:

А теперь с помощью DumpsterDiver ищем строки с нужной нам энтропией:

Это очень грубый концепт, в реальной ситуации нужна более тонкая настройка DumpsterDiver.

Способ 4: «Командная строка»

Узнать информацию об оперативной памяти можно непосредственно в консоли операционной системы. Для этого будет достаточно выполнить специальную команду, которая выведет на экран искомые данные.

-

Запустите «Командную строку» от имени администратора. Сделать это можно посредством поискового запроса. Кликните по соответствующей области на панели задач и введите в поле слово «Командная строка». В результатах выберите одноименное приложение и нажмите по опции «Запуск от имени администратора».

Если описанным методом открыть консоль не получилось, обратитесь к другой статье на нашем сайте, в которой перечислены все возможные способы запуска «Командной строки» с повышенными привилегиями.

ПИСЬМОНОСЕЦ: Сам себе «Компьютерру»

ПИСЬМОНОСЕЦ: Сам себе «Компьютерру» Автор: Сергей ВильяновВот Евгений Антонович обрадовался, получив камеру в подарок. Приятно. А своему другу-то чего приятное не стал делать? Взял бы и подарил. Была бы дружба крепче.И еще непонятна фраза «ушел в руки друга по цене,

Поиск программ, имеющих доступ к буферу обмена

Во-первых, нужно помнить, что данные, которые скопированы в буфер обмена, довольно часто доступны в виде простого текста (хотя зависит от программ). Во-вторых, таким образом можно найти программу, которая без вашего ведома следит за буфером обмена.

Создадим файл clipboard.db и запишем в него любую уникальную строку, например:

Скопируем её в буфер обмена и запустим сканирование процессов:

Вы сможете обнаружить программы, которые содержат эту строку (на скриншоте легитимная программа — я взял её просто в качестве примера):

Как узнать, какая программа подключалась к конкретному хосту

В статье «Как проверить открытые порты на своём компьютере» рассказывается, как проверить, какие порты прослушиваются, какие программы прослушивают эти порты. С помощью упомянутых там инструментов, можно посмотреть и другие сетевые соединения.

А что если подозрительное соединение к определённому хосту найдено уже после его завершения (например, в файле с сохранёнными сетевыми пакетами)? В этом случае порт уже закрыт, но если процесс по-прежнему запущен, есть шанс его выловить. Для этого в качестве строки для поиска укажите интересующее имя хоста или IP адрес.

Способ 2: AIDA64

AIDA64 — более серьезное решение для получения детальной информации о комплектующих компьютера. Программа предоставляет максимально возможный объем информации об оперативной памяти и не только.

-

Запустите приложение и, воспользовавшись навигационной панелью, расположенной слева, перейдите в раздел «DMI», который находится во вкладке «Компьютер».

Помимо оперативной памяти AIDA64 позволяет узнать множество дополнительных сведений о комплектующих. Также в программе есть специальные тесты производительности, которые дают оценку системе. На нашем сайте есть отдельная статья с разбором всех возможностей приложения.

Убей в себе “слактивиста”[16]

Убей в себе “слактивиста”[16] Те, кого заворожили возможности “цифровой” политической деятельности, увы, редко могут отличить ее от “слактивизма”, или “диванного активизма”. Эта опасная разновидность слишком часто ведет к беспорядочным гражданским связям (обычно в

Оперативная память

Оперативная память Оперативная память – одно из устройств, от объема и скорости работы которого зависит быстродействие всего компьютера. Ее задача – своевременное предоставление процессору необходимой информации.Наиболее популярны модули памяти DDR2 SDRAM

Что можно узнать о телефоне, положив его в морозилку

Забавное исследование провели немецкие ученые. При анализе оперативной памяти телефона под управлением операционной системы Android они использовали бытовую морозильную камеру (bit.ly/Xa9XXN).

Идея заморозитьтелефон связана с появлением в системе Android 4.0 возможности шифрования разделов. Эта функция не позволяет исследователю получить доступ к информации, записанной в заблокированном телефоне, без введения корректного пароля. Поскольку подбор пароля — дело длительное и неблагодарное, исследователи решили поискать способ обойти защиту.

Точно так же, как и в ставших уже привычными криптоконтейнерах, ключи для расшифровки записанных в телефоне данных хранятся в оперативной памяти устройства. Если бы существовала возможность извлечь эти ключи, исследователи смогли бы использовать их для расшифровки содержимого устройства.

Возможность снять образ оперативной памяти устройства под управлением Android существует: для этого телефон переводится в специальный отладочный режим fastboot; в память инсталлируется специальная программа, и образ оперативной памяти можно скачать через USB. Проблема здесь в том, что при перезагрузке телефона в отладочный режим содержимое оперативной памяти успевает обнулиться.

Чтобы замедлить процесс обнуления памяти, ученые положили телефон в морозилку, заморозив его до температуры –15 градусов. При такой низкой температуре ячейки памяти меняют состояние очень медленно. Соответственно, при выключении охлажденного телефона и моментальной его перезагрузке в отладочный режим содержимое оперативной памяти не успевает обнулиться. Эксперимент оказался удачным: исследователям удалось извлечь из телефона двоичные ключи, с помощью которых были зашифрованы разделы с пользовательскими данными.

Подробнее об этом эксперименте можно прочитать на сайте университета. Там же доступен пакет программ FROST, с помощью которого скачивается образ оперативной памяти и извлекаются крипто-ключи: bit.ly/Xa9XXN

Оперативная память

Оперативная память Минимальным необходимым объемом оперативной памяти для работы с программой Premiere Pro считается 512 Мбайт для работы с видео формата DV и 2 Гбайт для работы с видео формата HDV.Оперативная память, как и процессор, влияет на быстродействие всей системы в целом,

Способ 1: «Диспетчер задач»

«Диспетчер задач» — универсальное средство для мониторинга потребления ресурсов ПК операционной системой. Помимо этого с его помощью можно инициализировать запуск новых программ и завершить процессы уже запущенных. Чтобы просмотреть информацию об оперативной памяти, выполните следующие действия:

-

Откройте «Диспетчер задач» любым доступным способом. Один из вариантов предполагает использование контекстного меню панели задач. Щелкните по ней правой кнопкой мыши и выберите в появившемся списке опций пункт «Диспетчер задач».

Это не единственный способ открытия окна утилиты. Если он не дал положительного результата, рекомендуем обратиться к другой статье на нашем сайте, в которой рассмотрены все методы запуска «Диспетчера задач».

Обратите внимание! Если описанное действие хоть раз выполнялось до этого, то повторять его не нужно.

Стоит отметить, что предоставляемые показатели не являются полными, так как оперативная память имеет больше технических характеристик. Но этой информации может быть достаточно, чтобы узнать объем ОЗУ и посмотреть его загруженность.

Способ 1: CPU-Z

CPU-Z — утилита, которая занимается сбором данных оборудования, установленного в системном блоке, и предоставляет их в удобочитаемом формате. Чтобы посмотреть информацию об оперативной памяти, необходимо выполнить описанные ниже действия.

Запустите приложение и перейдите во вкладку «SPD». Находясь в ней, раскройте выпадающий список «Slot» и выберите слот памяти на материнской плате, информацию о котором необходимо узнать.

После этого в окне отобразятся все сведения, касающиеся выбранной планки оперативной памяти. В верхней части будут находиться данные не только об объеме и частоте, но и о производителе устройства.

Как узнать идентификатор интересующего процесса

Кстати, если вы хотите сканировать определённый процесс, то его номер вы можете найти командами вида:

Обратите внимание на скобки — они ничего не меняют по сути, но благодаря им процесс с grep не попадает в выводимый список.

Чтобы получить только номер, можно запустить так:

Этичный хакинг и тестирование на проникновение, информационная безопасность

При поиске информации на компьютере нужно помнить, что она размещена не только в постоянных хранилищах (твердотельные накопители, жёсткие диски, сменные носители и т. д.), но и в оперативной памяти, в процессах, которые её обрабатывают.

Информация при размещении на жёстком диске и в оперативной памяти далеко не всегда одинакова:

- на жёстком диске она может быть зашифрована, а в оперативной памяти — нет (пример: на зашифрованном диске VeraCrypt хранится текстовый файл с паролями, который открыт в текстовом редакторе — в этом случае в оперативной памяти пароли из этого файла будут находится в виде простого текста)

- информация может создаваться в процессе вычислений, либо получения данных из сети (в этом случае исходная информация отсутствует в постоянных хранилищах)

Анализ содержимого (дампа) запущенного процесса часто используется в обратной инженерии когда исходный файл зашифрован: для выполнения файл всё равно должен находится в оперативной памяти в расшифрованном виде, поэтому анализ запущенного процесса облегчает обратный инженеринг.

Можно придумать и другие способы навыка анализа и поиска по оперативной памяти:

- выявление приложений, которые следят за буфером обмена

- оценка качества программ, предназначенных для хранения паролей — если в запущенном виде такие программы содержат пароли в оперативной памяти в виде простого текста, то такими программами пользоваться категорически не рекомендуется

- поиск приложения, содержащего определённые строки или подключающегося к определённому хосту

В этой статье я расскажу о программе mXtract — это наступательный инструмент для тестирования на проникновение, его главная цель — это сканировать оперативную память в поисках приватных ключей, IP адресов и паролей используя регулярные выражения.

То есть эту программу можно использовать как в качестве инструмента последующей эксплуатации для поиска чувствительных данных в оперативной памяти на взломанных системах, так и для целей анализа, оценки приложений на своём собственном компьютере.

- ищет в запущенных процессах строки по регулярным выражениям. Можно указать сразу несколько регулярных выражений

- можно выполнять поиск по одному процессу или сразу по всем запущенным процессам

- показывает найденные результаты в понятном виде

Для установки mXtract в Kali Linux выполните команды:

Для установки mXtract в BlackArch выполните команду:

У программы mXtract довольно много опций, обязательной является одна из двух: -r= или -wm. Если вы хотите выполнить поиск в оперативной памяти определённых строк, то нужно использовать опцию -r=, после которой нужно указать путь до файла, содержащего одно или несколько регулярных выражений. Если вы хотите записать всю информацию, которую процесс имеет в оперативной памяти, то используйте опцию -wm. Эти опции можно использовать и одновременно, тогда будет выполнен поиск, а также будут сохранены дампы всех процессов (даже не совпавшими с условиями поиска).

Итак, начнём с поиска строк в процессах. Вместе с программой поставляется файл example_regexes.db, который содержит следующее регулярное выражение:

Оно примерно соответствует IPv4 адресам.

В этой команды значение опций следующее:

- -r=/usr/share/doc/mxtract/example_regexes.db — путь до файла с регулярными выражениями

- -e означает просканировать файлы рабочего окружения процесса

- -i нужна для показа подробной информации о Процессе/Пользователе

- -d=/tmp/output/ — пользовательская директория вывода. При использовании опции -wm, в неё сохраняются дампы процессов. Также в неё сохраняется файл с результатами, если используется опция -wr.

- -wr — нужна для записи найденных совпадений в файл (появится в Директории вывода)

Пример вывода при работе программы:

Эти IP адреса, которые содержит процесс NetworkManager:

Эти IP из процесса Writer офисного пакета LibreOffice (хотя это не означает, что программа соединена хотя бы с одним из них):

В результате запуска предыдущей команды будет создан файл /tmp/output/regex_results.txt с найденными совпадениями строк.

Поскольку сам автор программы говорит, что «ваши результаты настолько хороши, насколько хороши ваши регулярные выражения», то настоятельно рекомендуется изучить статью «Регулярные выражения и команда grep».

Рассмотрим несколько сценариев, которые я смог придумать для использования поиска по оперативной памяти. Если у вас есть свои идеи, то делитесь ими в комментариях.

Извлечение содержимого буфера обмена

В зависимости от используемого программного обеспечения, вы можете найти программу, которая хранит буфер обмена (скопированный текст) в виде обычного текста. Используя опцию -p= можно указывать идентификатор (PID) одного процесса для сканирования. Если правильно настроить регулярные выражения, то можно извлекать содержимое буфера обмена.

Для детального анализа содержимого процесса пригодится опция -wm — при её указании будут сохранены сырые данные полного содержимого каждого процесса. Либо одного процесса, если указана опция -p=.

1.3.3. Оперативная память

1.3.3. Оперативная память Почему эта память — оперативная? Потому что она нужна при выполнении оперативных задач, например открыть Word, запустить почту, посмотреть картинку, поиграть в Квейк и т. д.В оперативную память (ОЗУ, оперативное запоминающее устройство) загружаются

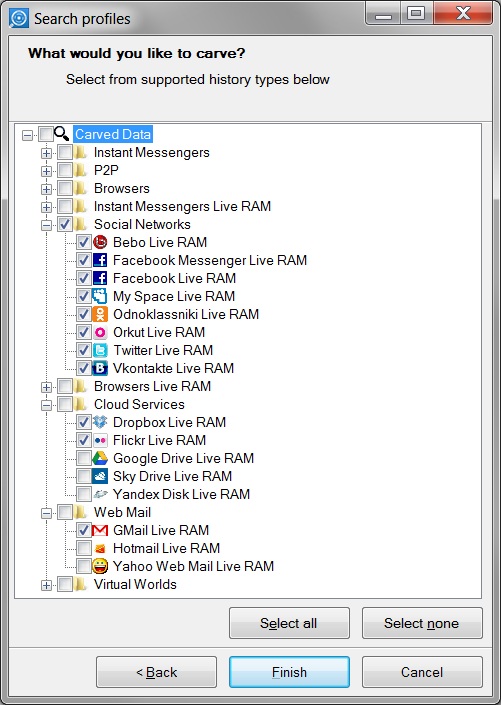

Что дальше? Анализируем содержимое оперативной памяти

Образ оперативной памяти снят. Что дальше? Образ памяти, полученный с помощью правильного инструмента, может быть проанализирован одним из специализированных криминалистических продуктов. Исследование образа оперативной памяти компьютера позволяет криминалистам обнаруживать данные, не попадающие на жесткий диск, такие как переписка в чатах, общение в социальных сетях и играх, изображения, историю работы в браузере, данные реестра, переговоры в онлайновых многопользовательских играх и многое другое.

Существуют инструменты для восстановления анализа изображений, которые просматривал подозреваемый (кстати, с помощью такого инструмента был изобличен по крайней мере один педофил, вышедший на свободу после существенного срока. Тот же инструмент помог оправдать подозреваемого, которого оклеветала жена во время бракоразводного процесса). Наконец, существуют программы, с помощью которых можно восстановить информацию о сетевых соединениях, бывших активными в момент снятия образа.

Способ 3: Сведения о системе

В операционной системе есть специальное меню, в котором собраны все данные об оборудовании, подключенном к компьютеру. В частности там отображается информация об оперативной памяти. Чтобы открыть соответствующее окно, потребуется воспользоваться интерпретатором «Командной строки». Для этого нажмите сочетание клавиш Win + R и введите в появившуюся форму значение, указанное ниже, после чего кликните по кнопке «ОК»:

В появившемся окне «Сведения о системе», оставаясь в одноименном разделе, перейдите в основной области чуть ниже. Искомая информация об оперативной памяти будет располагаться напротив следующих полей:

- Установленная оперативная память (RAM);

- Полный объем физической памяти;

- Доступно физической памяти;

- Всего виртуальной памяти;

- Доступно виртуальной памяти;

- Размер файла подкачки;

- Файл подкачки.

Вариант 1: Средства операционной системы

Получить информацию об установленной в компьютере оперативной памяти можно с помощью встроенных средств операционной системы, не применяя программное обеспечение от сторонних разработчиков.

8.2. Как представлять себе программы на Прологе

8.2. Как представлять себе программы на Прологе Одной из характерных особенностей Пролога является то, что в нем допускается как процедурный, так и декларативный стиль мышления при составлении программы. Эти два подхода детально обсуждались в гл. 2 и затем многократно

Процессор и оперативная память

Процессор и оперативная память Для комфортной работы с Pinnacle Studio 11 в Windows XP разработчики рекомендуют наличие в системе процессора Intel Pentium или AMD Athlon с тактовой частотой не ниже 1,4 ГГц (для комфортной работы желателен процессор с частотой не ниже 2,4 ГГц).Для работы в Windows Vista

Поиск программы, содержащей определённые данные

Описанный выше приём можно использовать не только для сетевых адресов, но и для любых строк. Таким образом можно найти программу, которая сохраняет определённые файлы, показывает окна с определёнными строками и пр.

6.3. Сам себе Спилберг (DVD-студия Windows)

6.3. Сам себе Спилберг (DVD-студия Windows) DVD отличается от CD не только большой емкостью, это еще и особый формат. Он поддерживает создание меню, ускоренную и замедленную перемотку (очень ускоренную и очень замедленную), «перелистывание» разделов… Словом, если вы смотрите фильмы

Оперативная память

Оперативная память Именно оперативная память оказывает очень большое влияние на производительность системы. Компьютер даже с самым мощным процессором будет крайне медленно «ворочаться», если в его памяти тесно приложениям и данным. В таком случае система будет

Резюме: Не подпускать к себе конкурентов

Резюме: Не подпускать к себе конкурентов В данном случае проблема была обнаружена до возможного нанесения ущерба. Конечно, обнаружить такие проблемы во время профилактического аудита безопасности соседних систем удается не во всех компаниях. Многие из них вообще не

Программы для поиска улик в памяти компьютера

Для анализа оперативной памяти эксперты используют следующие основные программы:

Способ 2: Свойства системы

Если нужно узнать общий объем установленной оперативной памяти и нет необходимости в поисках другой информации, проще всего открыть свойства компьютера. Самый быстрый способ подразумевает вызов контекстного меню ярлыка «Этот компьютер», который по умолчанию располагается на рабочем столе. В случае отсутствия добавьте его согласно инструкции в отдельной статье у нас на сайте.

Чтобы узнать информацию об оперативной памяти, достаточно щелкнуть по иконке «Этот компьютер» правой кнопкой мыши и в появившемся контекстном меню выбрать «Свойства».

После открытия окна, находясь на вкладке «О программе», спуститесь к разделу «Характеристики устройства». Напротив строки «Оперативная память» будет находиться искомая информация.

Это не единственный способ попасть в свойства компьютера. Если воспользоваться изложенной выше инструкцией не получилось, ознакомьтесь с другим тематическим материалом на нашем сайте.

Бумажная работа

Работа эксперта-криминалиста лишь в малой части состоит из поиска и анализа улик. Заметная часть времени тратится на документирование процесса: это необходимо для того, чтобы найденные улики смогли быть представлены в суде в качестве вещественных доказательств.

Для того чтобы собранные улики превратились в твердую доказательную базу, эксперту приходится не только подробно документировать каждый свой шаг, но и быть готовым выступить в суде, доказывая обоснованность использования тех или иных методов и инструментов.

Использование программ для снятия образа оперативной памяти неизбежно оставляет следы в памяти компьютера. Сама программа занимает место в памяти, а раз так — какое-то количество оригинальных данных будет вытеснено (перезаписано). Поэтому нужно использовать программу с минимальным объемом занимаемой оперативной памяти, а сам факт частичной перезаписи содержимого требуется тщательно задокументировать. Еще совсем недавно суды отказывались принимать в качестве вещественных доказательств данные, которые были изменены в процессе их получения. Сейчас ситуация меняется: суды начинают понимать, что в некоторых случаях невозможно сделать омлет, не разбив яйцо.

Анализ работающего компьютера или исследование содержимого жесткого диска?

Как было сказано выше, анализ запущенной машины неизбежно влияет на содержимое оперативной памяти. Во многих случаях могут измениться и данные, записанные на жестком диске. И тем не менее в некоторых случаях специалисты не спешат выключать компьютер.

Когда же необходимо проводить анализ запущенного компьютера? Как правило, к такому анализу прибегают в случаях, когда на жестком диске компьютера не ожидают найти существенных улик, а вот исследование данных, доступных через открытые на компьютере сетевые соединения, способно принести заметные дивиденды.

При выключении компьютера теряется доступ к внешним сетевым ресурсам и VPN-сессиям. Если компьютер использовался как терминал, а реальные данные хранятся где-то на удаленном сервере, эксперту приходится анализировать технику вживую. С таким способом анализа связано большое количество рисков, а для его проведения требуется эксперт высочайшей квалификации (и разрешение суда). Соответственно, прибегают к исследованию запущенного компьютера нечасто.

Конфискуем компьютер

Поставим себя на место эксперта-криминалиста. Имеется работающий компьютер, нам нужно исследовать его содержимое. Наши действия?

До недавнего времени компьютер выключали (зачастую — просто обесточивали, чтобы не дать сработать программам, очищающим лог-файлы при завершении рабочей сессии), после чего из него извлекали все жесткие диски, которые подключали к устройству, блокирующему операции записи. С дисков снимали виртуальные образы, и уже с ними в спокойной обстановке работал эксперт.

С развитием технологии этот способ устарел. Вот, к примеру, какие рекомендации дает официальная инструкция ACPO (Association of Chief Police Officers) британским полицейским:

- Провести оценку рисков. Есть ли необходимость и возможность снять копию эфемерных данных?

- Если возможность существует, установить устройство для снятия слепка оперативной памяти (флешка, внешний диск и тому подобное).

- Запустить программу для снятия образа памяти.

- По завершении работы программы корректно остановить работу устройства.

- Извлечь устройство, использованное для снятия образа памяти.

- Проверить корректность сохраненного образа (для этого в обязательном порядке используется компьютер следователя, а не компьютер, который анализирует эксперт).

- После проверки снятого образа немедленно перейти к процедуре выключения компьютера.

Способ 3: Piriform Speccy

Piriform Speccy — удобное приложение с минималистичным оформлением, предоставляет сведения о системе в компактной форме и распространяется на бесплатной основе.

Чтобы узнать информацию об оперативной памяти, достаточно после запуска программы перейти во вкладку «RAM» на боковой панели слева. Там находятся данные о слотах, объеме памяти, скорости обработки пакетов и многое другое.

Примечание! Представленные в статье решения от сторонних разработчиков — далеко не полный список программного обеспечения, которое позволяет узнать информацию об оперативной памяти.

Подробнее: Программы для проверки оперативной памяти

Мы рады, что смогли помочь Вам в решении проблемы.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Опишите, что у вас не получилось. Наши специалисты постараются ответить максимально быстро.

Что можно найти в оперативной памяти

Если хорошенько поискать, в оперативной памяти компьютера можно найти самые неожиданные вещи. К примеру, ключи, с помощью которых получится мгновенно расшифровать содержимое криптоконтейнеров TrueCrypt, BitLocker и PGP Disk. Такая функция присутствует, например, в программе отечественной разработки Elcomsoft Forensic Disk Decryptor. А вот атака на зашифрованные данные «в лоб» займет миллиарды лет — в конце концов, профессионалы своего дела работали долгие годы, стараясь защититься в первую очередь именно от атаки перебором.

Что можно «добыть» из оперативной памяти

Другие статьи в выпуске:

Как снимается образ памяти

Сохранение содержимого оперативной памяти компьютера для последующего изучения — необходимый шаг в работе «цифрового» криминалиста. Создание образа памяти занимает минуты и при должном уровне технического обеспечения осуществляется одной кнопкой. При этом «должный уровень технического обеспечения» расшифровывается очень просто: достаточно любой USB-флешки, способной полностью вместить содержимое оперативной памяти, и небольшой программы — к примеру бесплатной утилиты российской разработкиBelkasoft Live RAM Capturer.

При снятии образа оперативной памяти следователю нужно учитывать ряд тонкостей. Например, для этого нельзя использовать программы, запущенные в обычном пользовательском режиме, и вот почему.

Многие программы, включая популярные многопользовательские игры, системы безопасности, а также вредоносное ПО, защищают свои процессы от исследования с помощью отладочных инструментов (например, игра Karos). В таких программах используются активные системы противодействия отладке, способные обнаружить и предотвратить попытку других программ считать данные из защищенных областей памяти. В лучшем случае попытка использования отладчика не удается — вместо интересующей исследователя информации в защищенной области обнаруживаются нули или случайные данные. В худшем случае происходит зависание или перезагрузка компьютера, делающие дальнейшее исследование невозможным.

Поэтому запуск утилиты, работающей в пользовательском режиме, с определенной вероятностью приведет к тому, что интересующие эксперта данные извлечь не удастся, а при самом плохом развитии событий они будут безвозвратно уничтожены. Для предотвращения подобной ситуации криминалистам приходится использовать специализированные программы и инструменты — например CaptureGUARD Gateway, WindowsSCOPE стоимостью порядка пяти тысяч долларов или бесплатный Belkasoft Live RAM Capturer. Обойти активные виды защиты от отладки способны только инструменты, запущенные в привилегированном режиме ядра операционной системы. Специализированные программы включают 32- и 64-разрядные драйверы, работающие в режиме ядра и позволяющие корректно обрабатывать области данных, принадлежащие защищенным процессам.

Многие платные (и весьма дорогие) криминалистические продукты (в основном зарубежного производства) имеют в своем составе программы, позволяющие снимать слепки памяти. При этом такие программы работают в пользовательском режиме и для реального использования криминалистом совершенно непригодны. Во время криминалистических конференций часто возникает вопрос: почему производители недешевых аналитических пакетов поставляют явно неработоспособные инструменты? Производители хранят молчание.

Захват слепка оперативной памяти — Belkasoft Live RAM Capturer

А если компьютер запаролен?

Снять образ памяти легко, если доступ к компьютеру открыт или если криминалисту известен пароль от любой действительной учетной записи. Но что, если доступ к компьютеру закрыт неизвестным паролем, а времени на его взлом катастрофически не хватает? В этом случае на помощь эксперту приходит методика, описанная австрийскими исследователями. Отвлечемся на минуту от расследования преступлений и посмотрим в сторону железа. В большинстве современных компьютеров есть один или несколько портов IEEE 1394, известных также под названиями FireWire или i.LINK. Стандарт FireWire описывает возможность прямого доступа к оперативной памяти компьютера через канал DMA. Что означает наличие «прямого доступа» к памяти? Для криминалиста это означает возможность скопировать ее содержимое независимо от того, закрыт компьютер паролем или нет.

Итак, если компьютер подозреваемого закрыт паролем, а криминалисту необходимо снять образ оперативной памяти, криминалист подключает собственный компьютер к компьютеру подозреваемого с использованием самого обычного кабеля FireWire. На компьютере криминалиста запускается программа (самые простые образцы, к примеру Inception или pyfw, написанный на языке Python, доступны в открытом доступе; впрочем, криминалисты используют более продвинутый софт), с помощью которой все содержимое оперативной памяти исследуемой машины скачивается на компьютер следователя. Этот способ можно опробовать самостоятельно. Например, пользователи Linux и OS X могут воспользоваться бесплатной утилитой Inception.

А что, если на компьютере подозреваемого нет порта FireWire? В этом случае криминалист может использовать собственную карту-адаптер. Если выбрать достаточно распространенную модель, то система подгрузит соответствующие драйверы автоматически. К сожалению, корректную работу нам обеспечит только адаптер с интерфейсом PCMCIA, CardBus или ExpressCard, так как только эти интерфейсы предоставляют прямой доступ к памяти компьютера. Адаптеры, работающие через USB, этой возможности лишены и для криминалиста непригодны. Наконец, в качестве курьеза можно привести ссылку на работу немецких исследователей, взломавших компьютер с использованием самого обычного телефона iPhone, — bit.ly/60FDdS.

Есть ли защита от атаки через FireWire? Способы защититься от такой атаки существуют, и они давно известны: требуется лишь тем или иным способом отключить поддержку FireWire в то время, когда компьютер «спит» или закрыт паролем. Компьютеры под управлением последних версий OS X делают это автоматически, блокируя драйверы FireWire , пока пользователь не зайдет на компьютер со своими логином и паролем. А вот в Windows и других операционных системах ситуация обратная: производители этих систем работу драйверов FireWire не блокируют; соответственно, даже Windows 8 со всеми последними обновлениями остается уязвимой.

Подробнее об атаке с использованием FireWire можно почитать здесь: bit.ly/EvKED,bit.ly/60FDdS

Ограничения

Анализ оперативной памяти не панацея. Природа оперативной памяти такова, что данные хранятся в ней лишь очень короткое время. Через несколько минут, в крайнем случае — часов (если компьютер не использовался) данные могут быть вытеснены или перезаписаны другой информацией. Поэтому снимать слепок памяти нужно «по свежим следам». А вот с анализом снятого образа можно не торопиться — файл с флешки уже никуда не денется.

Читайте также: