Аппаратное шифрование жесткого диска

Слова "зашифровать" - это все чаще присутствует в повседневной жизни. В мире, который становится все более взаимосвязанным и в котором мы все больше обрабатываем личную информацию в цифровом формате, шифрование помогает нам предотвратить попадание этих данных в руки посторонних лиц.

Программное шифрование против аппаратного шифрования

Мы должны рассмотреть два типа шифрования диска. С одной стороны, у нас есть программного обеспечения. шифрование. Это тот, который используется на старых жестких дисках. Для этого требуется программа, например VeraCrypt or Microsoft BitLocker , чтобы выполнить шифрование данных и расшифровать его.

Это медленнее, так как абсолютно вся информация на жестком диске должна быть зашифрована, а производительность системы снижается, поскольку данные должны расшифровываться один за другим и повторно зашифровываться по мере использования. Кроме того, некоторые руткиты могут получить доступ к данным жесткого диска даже в зашифрованном виде.

С другой стороны, у нас есть аппаратное шифрование. Этот метод шифрования используется большинством современных жестких дисков и твердотельных накопителей. Это намного проще и роднее. Влияние на производительность практически отсутствует. Он автоматически шифрует все данные, и нам не нужно делать ничего странного, чтобы использовать его. Если диск пытается подключиться к другому компьютеру, данные не могут быть доступны напрямую без пароля. Это самый надежный и безопасный метод шифрования жесткого диска.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

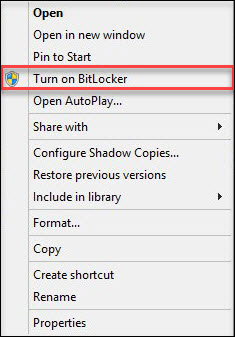

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker.

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption.

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI.

I. Подготовим Рутокен ЭЦП PKI к работе.

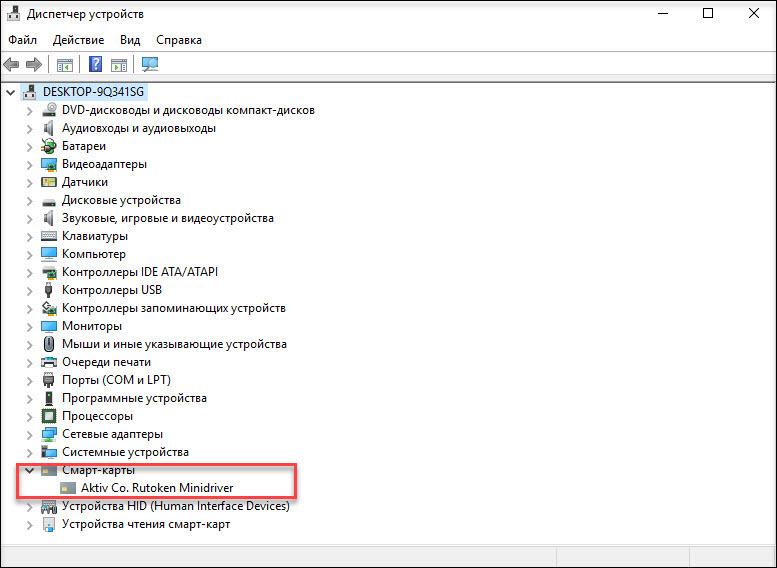

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» — Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств.

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows.

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker.

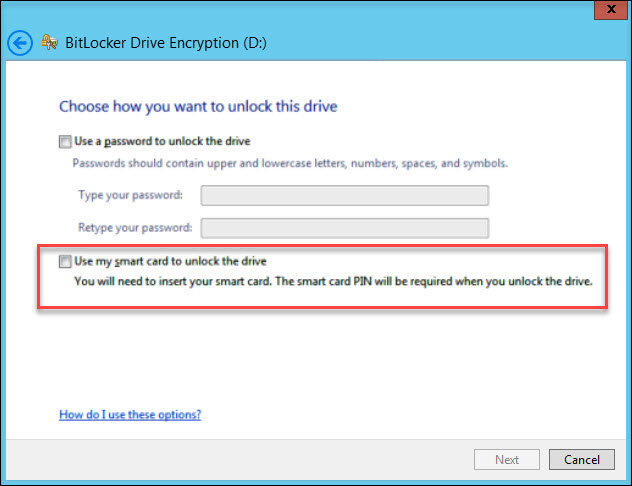

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в первой части нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано здесь.

Теперь установим соответствующий флажок.

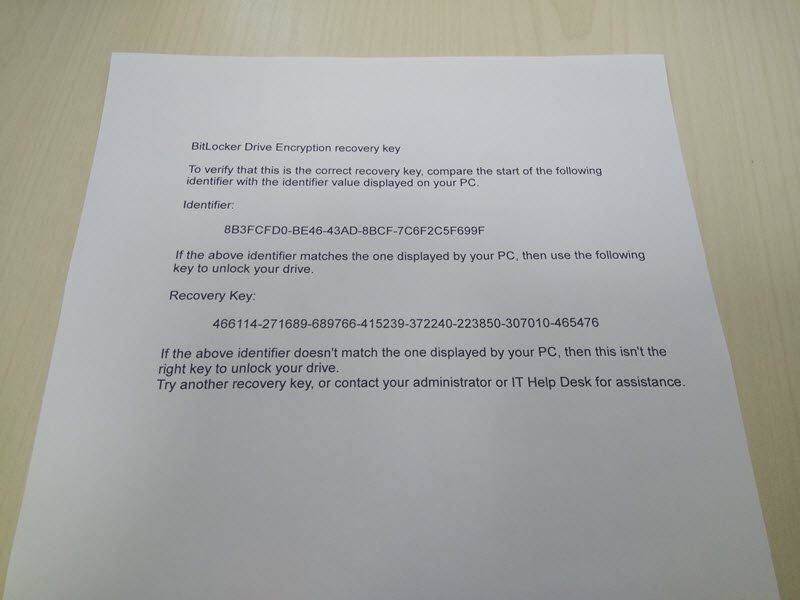

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

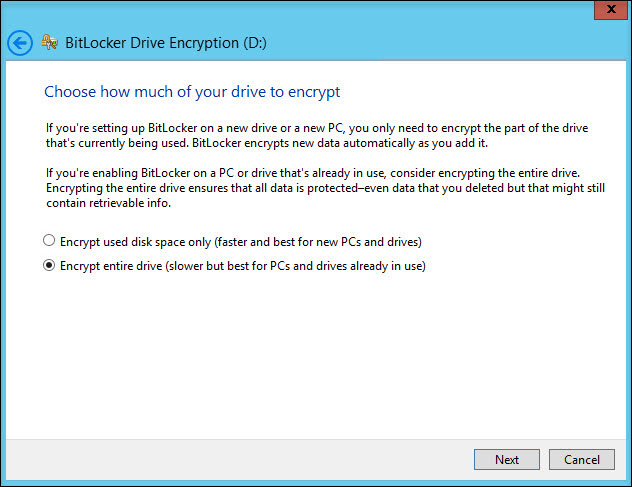

Далее выберем, какой режим шифрования будет использоваться, для дисков, уже содержащих какие-то ценные данные (рекомендуется выбрать второй вариант).

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

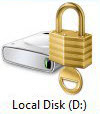

При включении шифрования иконка зашифрованного диска изменится.

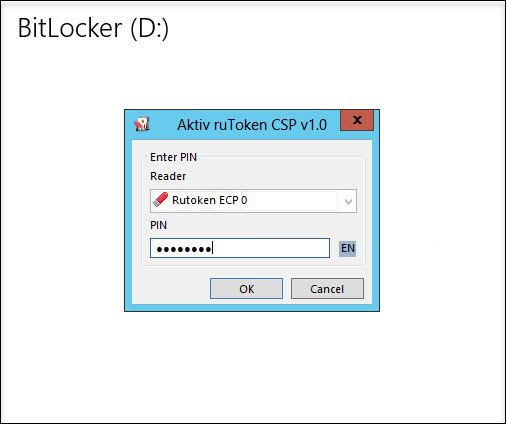

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье.

Imation Defender H200 + Bio 320 ГБ

Еще один отличный вариант, который следует учитывать, если вы ищете жесткий диск с шифрованием отпечатков пальцев, - это Имейшн Дефендер H200 , модель емкостью 320 ГБ, оснащенная биометрическим датчиком, чтобы никто не мог получить доступ к информации без вашего разрешения. Следует отметить, что его корпус имеет резиновые кромки, гарантирующие высокую устойчивость к ударам и падениям. Идеально, чтобы вы могли взять его с собой куда угодно!

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) — это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Seagate Backup Plus Ультратач

Компиляция такого типа не может быть без решения от Seagate . В этом случае мы рекомендуем Восстановление Plus Ultra Touch, модель, которая также имеет специальное программное обеспечение, так что вы можете очень легко добавить пароль.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй — про настройку безопасной передачи данных в почтовом клиенте:

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

Преимущества зашифрованных жестких дисков

Очевидно, что преимущества, предлагаемые устройством этого типа, делают его стоящим, если вам нужно зашифровать вашу информацию так что никто не может получить к нему доступ. Идеально, если вы работаете в действительно конкурентной рабочей среде или просто хотите сохранить конфиденциальность информации, чтобы никто не мог проследить за содержимым вашего жесткого диска.

При этом стоит учитывать, что цена этих решений выше, чем у традиционных моделей, особенно тех, в которых встроена клавиатура или биометрический датчик. Но эта дополнительная безопасность, которую они предлагают, делает вашу покупку выгодной. Кроме того, существует действительно интересное разнообразие, поэтому мы выбрали разные устройства, чтобы вы могли найти модель, которая наилучшим образом соответствует вашим потребностям.

Недостатки шифрования жесткого диска

К сожалению, у шифрования есть не только преимущества. Первое из неудобств, которые мы можем найти при шифровании жесткого диска, заключается в том, что, если мы сделаем это неправильно, мы можем потерять все данные, хранящиеся внутри жесткого диска. И восстановить их в зашифрованном виде тоже будет невозможно. Если по какой-то причине мы забудем пароль или потеряем ключ шифрования, получить доступ к данным будет невозможно. Вся информация будет потеряна навсегда.

Еще один недостаток шифрования данных заключается в том, что оно обычно вызывает общую производительность компьютера немного уменьшиться. Хотя в современных процессорах есть специальные инструкции по работе с зашифрованными данными, которые практически не влияют на производительность, некоторые задачи могут замедляться. Кроме того, процесс запуска компьютера может быть медленнее, потому что нам придется вводить пароль каждый раз, когда мы включаем компьютер.

Если мы работаем с компьютером и по ошибке удаляем важный файл, если он зашифрован, его будет намного сложнее (если не невозможно) восстановить это. Мы также должны помнить, что системы восстановления, такие как Windows RE, не уживаются с зашифрованными дисками.

И если мы удалим жесткий диск из нашего ПК и захотим подключить его к другому для доступа к данным, все не может быть более сложным. Если ключи и программное обеспечение, используемое для шифрования, не будут под рукой, данные будут недоступны.

diskAshur iStorage IS-DA2

Если вы ищете внешний жесткий диск SSD, который объединяет Защита с помощью пароля системы, вы можете сделать ставку на эту другую модель IStorage. В этом случае мы сталкиваемся с версией на 256 ГБ, которая предлагает скорость чтения и записи, которая вас совсем не разочарует.

Какие типы шифрования используются на SSD?

Фактически, 256-битное шифрование AES является международным стандартом, который гарантирует превосходную защиту данных и даже одобрен правительством США, поскольку он считается буквально не поддающимся расшифровке, что делает этот стандарт наиболее надежным из существующих. .

И почему это не поддается расшифровке? Как мы уже говорили, шифрование AES-256 использует 256-битный закрытый ключ; Для каждого из этих битов количество возможных ключей удваивается, то есть 256-битное шифрование эквивалентно двум, доведенным до 256 возможностей, или, другими словами, абсурдно большому количеству возможных ключей, которое мог бы принять даже суперкомпьютер. столетия, чтобы угадать. Но это еще не все, поскольку каждый бит ключа имеет разное количество раундов, что является процедурой преобразования простого текста в зашифрованный; AES-256 имеет 14 раундов, поэтому шансы, что хакер получит 14 раз правильную 256-битную последовательность, невелики.

С другой стороны, у нас есть шифрование, основанное на TCG Опал 2.0 ; TCG - это международная регулирующая группа, которая определяет аппаратный корень доверия для совместимых вычислительных платформ доверия и устанавливает Opal 2.0 в качестве протокола, который может инициализировать, аутентифицировать и управлять зашифрованными твердотельными накопителями независимыми поставщиками программного обеспечения, т.е. должны быть зашифрованы и расшифрованы твердотельным накопителем, а не ЦП, когда шифрование используется поддерживаемым программным обеспечением, таким как решения от Symantec, McAffee и других.

Samsung MU-PA500R

Мы возвращаемся к Samsung порекомендовать модель, которая утверждает, что скрывается внутри жесткого диска SSD на 500 ГБ. Кроме того, чтобы повысить вашу конфиденциальность, вы можете создать пароль через его программное обеспечение. Вы даже можете создать разные разделы для каждого члена семьи с их собственным ключом.

Что такое шифрование SSD?

От крупных компаний и государственных администраций до частных лиц желание защитить важные личные и частные данные стало необходимостью. Чтобы защитить эти данные от несанкционированного доступа или внешних атак, шифрование обеспечивает дополнительный уровень защиты, который предотвратит доступ злоумышленников к данным, так что даже если хакер получит доступ к вашему компьютеру или кто-то украдет ваш внешний жесткий диск, не сможет получить доступ ваши данные.

Чтобы понять, что такое шифрование, мы можем понять его как способ преобразования информации, введенной в цифровое устройство, в нечитаемые блоки данных если у вас нет конкретного ключ шифрования. Чем сложнее процесс шифрования, тем более нечитаемыми будут зашифрованные данные, и наоборот, дешифрование вернет зашифрованные данные в их исходную форму, чтобы они были снова доступны для чтения, поэтому вы должны помнить, что шифрование устройства хранения В нем также есть влияние на производительность потому что данные необходимо расшифровать, прежде чем их можно будет использовать.

Toshiba Канвио Адванс

Мы обратимся к Toshiba, еще одному отличному справочнику, когда речь идет о покупке внешнего жесткого диска. В этом случае мы сталкиваемся с моделью, которая предлагает очень привлекательный дизайн, а также собственное программное обеспечение, чтобы вы могли создать пароль для защиты вашей информации от любопытных людей. Кроме того, он имеет емкость 2 ТБ, что более чем достаточно для подавляющего большинства пользователей.

Аппаратное и программное шифрование

Как следует из названия, программное шифрование использует одну или несколько программ для шифрования данных на вашем накопителе. При первом шифровании SSD создается уникальный ключ, который сохраняется в памяти ПК, который, в свою очередь, шифруется с помощью определяемой пользователем парольной фразы. Когда пользователь вводит эту фразу, ключ разблокируется и разрешается доступ к зашифрованным данным, поэтому в действительности программное шифрование является чем-то вроде посредника между чтением и записью данных и устройством.

Когда данные записываются на диск, они шифруются с использованием ключа перед их физическим сохранением на диск, а когда данные считываются, они дешифруются с использованием того же ключа перед их представлением пользователю. Это влечет за собой значительную рабочую нагрузку на процессор ПК, поскольку, поскольку шифрование основано на программе (которая должна находиться в памяти), это ЦП который фактически отвечает за выполнение рабочей нагрузки по шифрованию и дешифрованию. данных.

Программное шифрование имеет два очень очевидных недостатка и преимущество, которое также является недостатком: первый недостаток заключается в том, что вы зависите от программы, и, следовательно, без нее вы не можете получить доступ к данным, поэтому, если есть проблема, у него самого возникнут серьезные трудности . Второй недостаток заключается в том, что если хакер узнает вашу парольную фразу (точно так же, как узнает пароль), он сможет получить доступ ко всем вашим данным без ограничений, поскольку копия закрытого ключа хранится на самом устройстве хранения. Наконец, преимуществом является то, что производительность шифрования и дешифрования превосходит производительность оборудования, поскольку она зависит от ЦП, но в то же время это недостаток, поскольку снижает производительность ПК из-за использования его ресурсов.

Между тем, устройства, которые используют аппаратное шифрование, можно сказать, что они интегрируют эту программу в сам модуль, поэтому они не зависят от процессора при выполнении задач шифрования и дешифрования данных. Себя- Шифрование SSD (SED) имеют встроенный чип, который шифрует данные перед их записью и расшифровывает их перед чтением непосредственно с носителя NAND. Таким образом, аппаратное шифрование находится между операционной системой и системным BIOS, что делает его гораздо более безопасным, чем программное шифрование.

При первом шифровании диска код шифрования создается и сохраняется во флэш-памяти NAND твердотельного накопителя, а при первой загрузке системы с диска загружается настраиваемый BIOS с запросом пароля пользователя. . После ввода весь контент расшифровывается, и предоставляется доступ к операционной системе и пользовательским данным.

Что и как работает шифрование жесткого диска: простое объяснение

Зашифровать или зашифровать это метод, с помощью которого мы можем скрыть информацию от других людей. Для этого используются алгоритмы для изменения исходной информации на случайные данные, чтобы любой, кто пытается получить доступ к этим данным, не мог их прочитать или понять.

Шифрование обычно имеет два способа (иначе это не имеет смысла).

Первый способ - преобразовать исходную информацию в зашифрованные данные. Для этого используются ключи (или пароли шифрования). Они могут быть общедоступными в случае асимметричного шифрования или частными в случае симметричного шифрования. Оба метода похожи, хотя некоторые этапы процесса шифрования или дешифрования меняются.

Второй способ - расшифровка. Для этого тому, кто хочет прочитать информацию, понадобится тот же ключ, который использовался для шифрования данных, чтобы иметь возможность расшифровать его и снова получить исходную информацию.

Есть много разных алгоритмов шифрования. Старые, как правило, устарели и имеют недостатки безопасности, которые позволяют восстановить информацию без использования ключа шифрования. Новые же невозможно сломать даже грубой силой.

Какой тип защиты выбрать?

Среди различных доступных вариантов безопасности мы можем найти три основных типа. С одной стороны, модели, которые имеют какой-либо тип внутреннего шифрования, поэтому для доступа к их содержимому требуется пароль. Обычно это модели с 256-битное аппаратное шифрование AES стандартов, поэтому этот пароль действительно сложно обойти.

Еще один из наиболее распространенных вариантов - использование биометрические датчики встроены в состав переносного жесткого диска. Сказать, что мы сталкиваемся с системой, очень похожей на ту, которую мы годами видели на мобильных телефонах. Таким образом, вам нужно только приложить палец к считывателю отпечатков пальцев, чтобы разблокировать устройство и использовать его по своему усмотрению.

Наконец, у нас есть числовая система. В этом случае вы увидите, что это внешние жесткие диски, в корпус которых встроена цифровая клавиатура. Если вы не напишете правильный код, вы не сможете получить доступ к его содержимому.

Самсунг Т7 сенсорный

Мы начинаем эту компиляцию с одного из лучших решений, которые вы можете найти, если хотите купить внешний жесткий диск с паролем. В этом случае находим Samsung T7 сенсорный , высококлассная модель, которая, во-первых, может похвастаться считывателем отпечатков пальцев сверху.

Вам просто нужно приложить палец к считывателю отпечатков пальцев, чтобы разблокировать этот внешний жесткий диск и увидеть его содержимое. С другой стороны, следует выделить его 2 ТБ емкости. Кроме того, будучи SSD Модель предлагает скорости чтения и записи, которые вас нисколько не разочаруют.

Жесткий диск My Book Essential

Продолжая этот сборник лучших внешних жестких дисков с шифрованием, мы хотим порекомендовать My Book Essential от WD. Модель с 256-битным аппаратным шифрованием AES, встроенным в WD. Безопасность программного обеспечения, поэтому вам просто нужно включить его, установить пароль и начать безопасно хранить информацию.

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод — это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM — микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Модуль TPM, как правило, установлен на материнской плате компьютера, однако, приобрести в России компьютер со встроенным модулем TPM весьма затруднительно, так как ввоз устройств без нотификации ФСБ в нашу страну запрещен.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

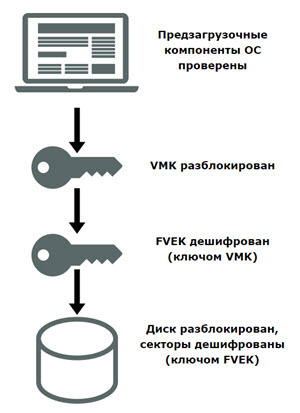

Схема работы BitLocker:

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома — FVEK (full volume encryption key). Им шифруется содержимое каждого сектора. Ключ FVEK хранится в строжайшей секретности.

- FVEK шифруется при помощи ключа VMK (volume master key). Ключ FVEK (зашифрованный ключом VMK) хранится на диске среди метаданных тома. При этом он никогда не должен попадать на диск в расшифрованном виде.

- Сам VMK тоже шифруется. Способ его шифрования выбирает пользователь.

- Ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится на криптографической смарт-карте или токене. Аналогичным образом это происходит и с TPM.

К слову, ключ шифрования системного диска в BitLocker нельзя защитить с помощью смарт-карты или токена. Это связано с тем, что для доступа к смарт-картам и токенам используются библиотеки от вендора, а до загрузки ОС, они, понятное дело, не доступны.

Если нет TPM, то BitLocker предлагает сохранить ключ системного раздела на USB-флешке, а это, конечно, не самая лучшая идея. Если в вашей системе нет TPM, то мы не рекомендуем шифровать системные диски.

И вообще шифрование системного диска является плохой идеей. При правильной настройке все важные данные хранятся отдельно от системных. Это как минимум удобнее с точки зрения их резервного копирования. Плюс шифрование системных файлов снижает производительность системы в целом, а работа незашифрованного системного диска с зашифрованными файлами происходит без потери скорости. - Ключи шифрования других несистемных и съемных дисков можно защитить с помощью смарт-карты или токена, а также TPM.

Если ни модуля TPM ни смарт-карты нет, то вместо SRK для шифрования ключа VMK используется ключ сгенерированный на основе введенного вами пароля.

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей — проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

Toshiba Канвио Премиум

Последняя модель Toshiba, которую мы собираемся порекомендовать, - это модель Canvio Premium. Решение с емкостью 2 ТБ и системой шифрования, которая не позволит никому увидеть информацию, которую вы храните внутри. Кроме того, поскольку он является USB 3.1, скорость чтения и записи оправдывает ожидания.

Преимущества шифрования нашего жесткого диска в Windows 10

Основным преимуществом шифрования жесткого диска является безопасность и конфиденциальность. Ничто и никто не сможет получить доступ к данным, которые мы храним на нашем компьютере, если соответствующий ключ неизвестен или ключи шифрования под рукой.

Таким образом, если ваш компьютер или жесткий диск украдут, даже если он будет удален и подключен к другому компьютеру, вы не сможете получить доступ к данным. Даже если они будут использовать методы криминалистического восстановления данных, запутывание всей информации ничего не даст.

Шифрование жесткого диска может помочь нам уничтожить данные хранится на нем. Если мы зашифруем всю информацию с помощью очень надежного алгоритма, а затем уничтожим открытый и закрытый ключи, никто не сможет восстановить данные, хранящиеся на диске. Таким образом, мы можем продать его (ранее отформатированный) или избавиться от него с уверенностью, что никто не восстановит наши данные.

Когда мы должны шифровать наш жесткий диск, а когда нет?

Шифрование жесткого диска имеет достоинства и недостатки. И хотя надежное и мощное шифрование может быть полезно всем, не всем оно одинаково необходимо. Это зависит от того, где и для чего мы используем наш компьютер.

Если, например, мы обычно используем ноутбук на работу и мы обычно переносим этот компьютер на несколько сайтов (например, если мы путешествуем с ним), тогда шифрование жизненно важно. Если кто-то украдет наш компьютер или мы где-то потеряем его, никто, кому удастся его получить, не сможет увидеть наши данные или данные нашей компании. Наши данные будут в безопасности, если жесткий диск хорошо зашифрован. Настольный компьютер сложнее украсть, хотя, если мы обрабатываем личные, деловые или конфиденциальные данные, лучше выбрать шифрование.

С другой стороны, если мы являемся домашними пользователями, не имеющими особых знаний о компьютерах, которые используют компьютер только для просмотра Netflix, в шифровании нет необходимости. Достаточно ввести хороший пароль для входа в Windows. Так вот, избавим от проблем.

Это просто короткая подсказка, которую, я надеюсь, можно использовать и для других дисков со встроенным шифрованием (SED, self encrypting drives). Здесь нет глубокого разъяснения принципов и терминов.

Samsung EVO или PRO всегда хранит данные в зашифрованном (AES) виде, даже если вы ничего для этого не предпринимали. Просто, пока вы не включили защиту, он всегда эти данные возвращает расшифрованными. А когда включите защиту, потребует пароль для расшифровки. Это означает, что установка пароля не приведёт к тому, что скорость работы диска упадёт, всё шифровалось и без него. А также означает, что не придётся диск шифровать от начала до конца – он уже зашифрован.

Однако, нет никаких сведений о том, какой ключ шифрования используется. Возможно, он один и тот же для всех дисков модели, или, например, для тех, что поставляются к нам. И при серьёзных усилиях (например, перепаять кусок от диска-донора, в котором пароль не установлен) можно будет данные прочитать.

Но если вам просто, как и мне, неприятно, что кто-то может бесстыдно покопаться в данных украденного у вас или потерянного ноутбука, то предлагаемого метода вполне достаточно.

Закрыть данные на дисках Samsung EVO можно одним из трёх способов (не нужно пытаться их комбинировать, только сломаете всё):

1. установить пароль диска ATA в BIOS

Это самый простой способ, но, практически бесполезный. Кроме user-пароля, BIOS, как правило, прописывает ещё и master-пароль, который известен сервисной службе компании-производителя компьютера, и потом добрые люди могут помочь расшифровать данные любому обратившемуся за помощью. См., например, конференции iXBT, “Снять пароль с биоса (BIOS)”.

В сети описаны примеры некрасивой работы BIOS при установке пароля ATA, кеширования пароля в BIOS и чтения его оттуда, использования hdparm вместо BIOS для установки пароля, чтения диска с установленным паролем на компьютере той же модели и т.д. При желании можете сами почитать и оценить, но меня этот способ разочаровал.

2. включить функционал eDrive и использовать BitLocker

Неплохо, но годится только для дорогих версий Windows, и не годится для linux, если что.

3. использовать функции TCG OPAL через утилиту sedutil

Крупными мазками: идея этого метода в том, что при активизации защиты, после включения питания диск, вместо своего настоящего содержимого, показывает маленький служебный раздел. Туда можно записать что угодно, но обычно это утилита, которая спросит у вас пароль и попытается скормить его диску, чтобы он заработал по-настоящему.

Плюс этого метода в том, что пароль вводится до загрузки операционной системы, то есть ничего в операционной системе менять не нужно, и некому этот пароль перехватить.

- Компьютер нельзя переводить в состояние standby. После возобновления подачи питания на диск он будет в заблокированном состоянии. Операционная система, проснувшаяся в оперативной памяти, резко свалится.

- Лишняя перезагрузка — после ввода пароля, когда диск открыл своё истинное содержимое, машина перезагружается, чтобы BIOS заново определил, что это за диск.

Ну, данные потерять можно запросто, если неправильно задать пароль при закрытии диска, или тут же его забыть, например. Поэтому ОБЯЗАТЕЛЬНО выполнить резервное копирование перед всеми последующими действиями.

В случае же, когда диск не поддаётся расшифровке, его обычно можно сбросить в исходное (фабричное) состояние, правда, ценой полной потери данных.

Итого: кирпич можно вернуть к жизни, но данных можно лишиться.

Вернёмся к дискам Samsung.

Готовой утилиты на служебном разделе у дисков Samsung нет. Есть коммерческие программы, которые могут туда себя прописывать, но мы воспользуемся бесплатной утилитой с открытым исходным кодом – sedutil (в девичестве — msed).

Качаем файлы из раздела executable distributions (не забудьте раскрыть архивы .gz. ):

Архив sedutil_WIN.zip – то, чем мы будем оживлять шифрование на диске, если мы работаем под Windows. Далее идёт описание работы именно под Windows. Работа c linux-версией практически не отличается. Разве что названия дисков разные, например, вместо \\.\PhysicalDrive0 будет /dev/sda.

Архивы LINUXPBARelease.img.gz или UEFI64_Release.img.gz – содержат то, что будет загружаться с маленького раздела диска, когда основное его содержимое станет заблокировано после выключения питания. Разные варианты для машин с BIOS и UEFI.

Архив Rescue.img.gz – содержит образ утилиты восстановления – если что-то пойдёт не так и захочется всё вернуть назад, а компьютер не грузится.

Записываем на флешку утилиту восстановления на всякий случай (предложенной программой Win32DiskImager) и проверяем, что можем с неё загрузиться. Заодно увидим, что работает она из командной строки linux, и убедимся, что мы его не боимся.

Итак, из командной строки посмотрим, кто из дисков у нас способен к самошифрованию:

Закроем оба диска, но пароль для них будет один. Поскольку мы будем вводить его в командной строке, нужно, чтобы в нём не было символов, которые в командной строке имеют специальное значение, вроде всяких пробелов-слешей-кавычек-меньше-больше. Кроме того, символы, которые вы будете использовать, должны быть доступны при вводе с клавиатуры при загрузке компьютера (читай, символы QWERTY-клавиатуры). Наконец, забейте пароль в текстовый файл, сохраните его на флешку, и вставляйте его при помощи Copy-Paste в последующие команды.

Допустим, загрузочный диск у нас — PhysicalDrive1.

Пусть пароль у нас будет MyPassword.

Загружаем в служебный раздел образ загрузчика (здесь вы должны определить, какой вариант загрузчика вам нужен: BIOS или UEFI )

Тот самый момент, после которого диск начинает вести себя по-другому после выключения питания:

Зашифруем заодно и второй диск (не загрузочный). Всё то же самое, только загрузчик можно на него не записывать.

После выключения питания и включения вновь, увидим запрос пароля. Если ввели его неправильно – перезагрузка и повторный запрос. Если правильно – перезагрузка и запуск операционной системы с открывшегося раздела диска.

В случае успеха можете наблюдать, как в Windows изменились значки диcков – у них появились открытые жёлтые замочки:

В случае неудачи… Хм… Выходные длинные нынче. Начните с более подробного изучения утилиты sedutil, руководствуясь приведённой выше ссылкой.

Прежде всего, в разделе «Remove OPAL» говорится о том, как восстановить обычное поведение диска, чтобы он опять работал без подмены разделов при включении и без запроса пароля.

В разделе «PSID Revert» приводятся крайние меры, когда вы забыли/не знаете пароль, но хотите оживить диск ценой потери данных. При этом потребуется узнать уникальный номер диска (PSID), обычно написанный где-то у него на корпусе.

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

WD Мой паспорт

Последняя модель, которую мы хотим порекомендовать, - это жесткий диск WD My Passport. Модель имеет емкость 4 ТБ, а также защиту паролем и 256-битное аппаратное шифрование AES благодаря WD Recovery. Без сомнения, модель, которая вас совершенно не разочарует.

Нужно защитить нашу конфиденциальность стал одним из важнейших направлений современных вычислений, и по этой причине производители запоминающих устройств уже давно включают аппаратное шифрование системы, чтобы пользователям было проще. когда дело доходит до предотвращения несанкционированного доступа к нашим данным. Но ты знаешь как аппаратное шифрование SSD работает ? В этой статье мы поговорим об этом, мы расскажем вам, какие преимущества оно имеет перед программным шифрованием, и, конечно же, мы расскажем вам о типы шифрования имеются.

Когда мы говорим о технических характеристиках SSD, часто упоминается совместимость с определенными алгоритмами аппаратного шифрования, но вполне вероятно, что эти имена и сокращения мало что говорят большинству пользователей. Большинство людей знают, что шифрование связано с конфиденциальностью и защитой данных, но в этой статье мы пойдем немного дальше и объясним вам это простым способом, чтобы вы могли достоверно знать, что это такое. способный ваш SSD, когда вы его покупаете.

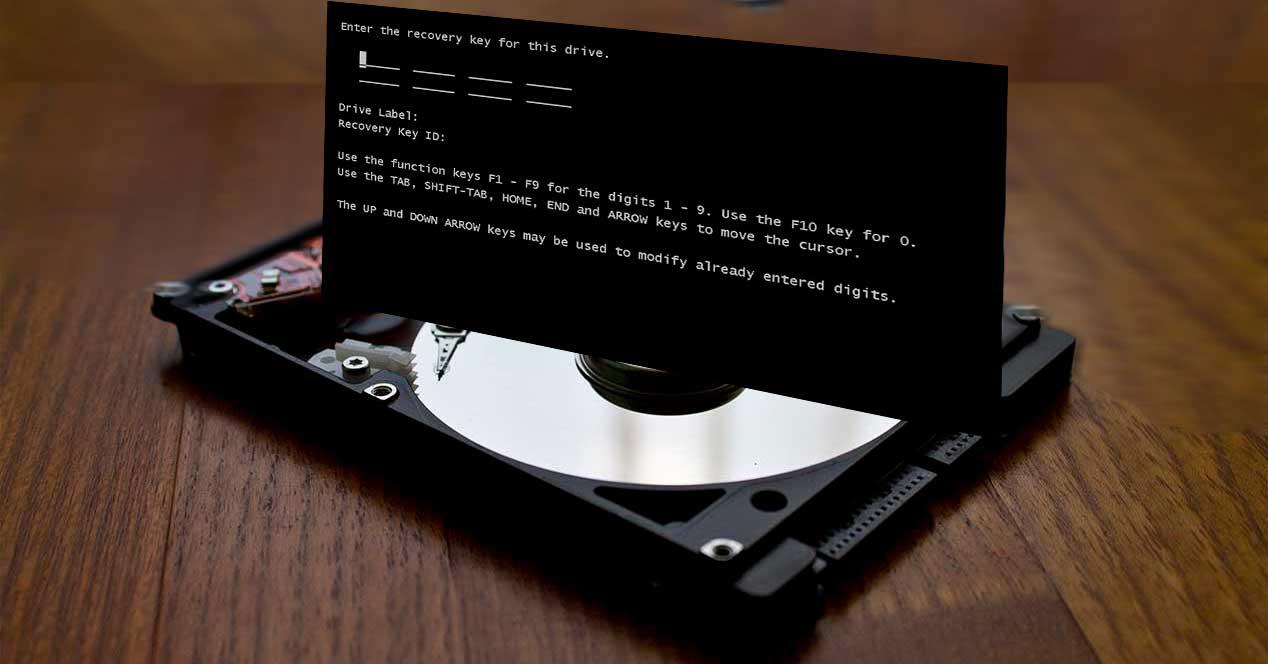

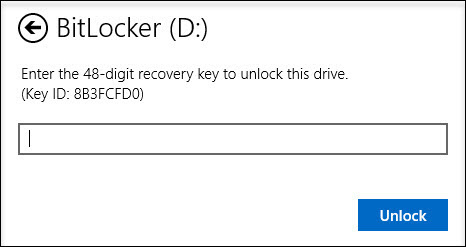

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

- FILE — весь раздел, зашифрованный BitLocker, расшифровывается в файл.

- FUSE — расшифровывается только тот блок, к которому обращается система.

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту DisLocker и скомпилировать ее:

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

- Encrypted-partition— для зашифрованного раздела;

- Decrypted-partition — для расшифрованного раздела.

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

Введем команду для монтирования раздела:

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

iStorage diskAshur DT2 2ТБ

Обращаемся к я Память , одна из отличных рекомендаций при покупке внешних жестких дисков с шифрованием. В этом случае, как вы можете видеть на изображении, которое возглавляет эти строки, мы находим модель, которая объединяет цифровую клавиатуру. Если вы не знаете пароль, вы также не сможете получить доступ к информации.

Добавьте к этому тот факт, что iStorage diskAshur DT2 имеет емкость хранилища 2 ТБ, ясно, что эта модель будет достаточно мощной, чтобы иметь возможность сохранять большое количество файлов, не беспокоясь о пространстве.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.

Конфиденциальность становится все более важным. Причина, по которой у телефонов есть пароль в течение многих лет. Но вы все еще не знали, что можно купить зашифрованные внешние жесткие диски . Мы говорим о моделях, которые имеют разные инструменты для повышения защиты хранимых вами данных.

Благодаря этому вы сможете хранить все виды данных, и никто не сможет увидеть их содержимое без вашего разрешения. Кроме того, существует множество решений, которые следует учитывать, чтобы вы могли выбрать модель, которая наилучшим образом соответствует вашим потребностям и вашему карману.

Читайте также: