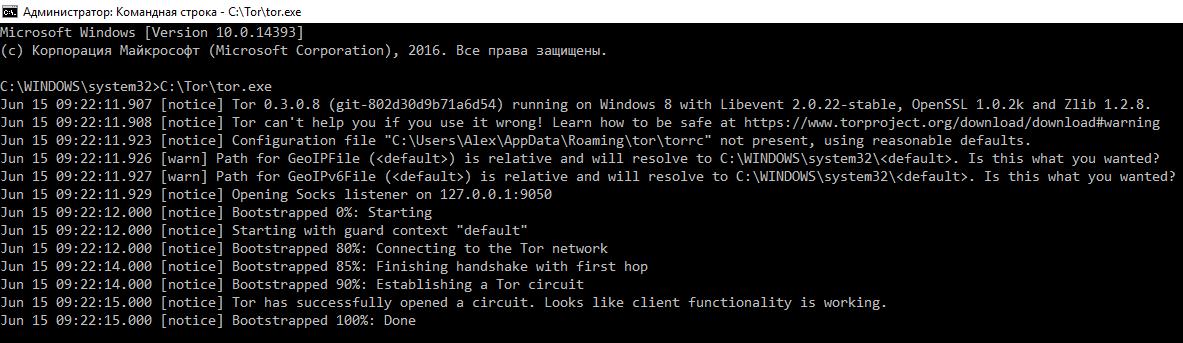

Запуск tor из командной строки

Tor — это распределённая сеть прокси-серверов. С помощью Tor можно маскировать и подменять свой реальный IP, чтобы обходить блокировки и другие подобные ограничения.

На официальном сайте можно скачать браузер на основе Firefox, который с помощью сети распределённых прокси-серверов позволяет анонимно серфить в интернете. Ниже будет описан способ использовать Tor в роли прокси для php curl .

Жди подвох 🙂

Вывод может быть один - используя Tor будь осторожен. Да, система

обеспечивает неплохой уровень анонимности, но не может защитить твои данные от

перехвата. И пусть ты даже ты убедился, что на последнем узле не запущен

sslstrip, все равно никто не даст гарантии, что проходящие пакеты не дампятся

снифером. С другой стороны необязательно рассматривать Tor как исключительно

инструмент для анонимного серфинга в Сети. Несколько наших примеров - тому в

подтверждение.

Способы установки Privoxy на Kali Linux

Как настроить прокси Tor для Google Chrome

У Google Chrome нет отдельного профиля для работы с прокси, поэтому настройка будет затрагивать глобальное подключение к интернету. Проще говоря, все запросы в интернет через любые программы будут идти через Tor прокси

Чтобы трафик Google Chrome прогонять через прокси Tor, достаточно сделать следующее:

Установка Tor как службы Windows

Для установки службы достаточно выполнить команду:

Вы можете установить службу с использованием различных опций командной строки Tor.

Нам понадобиться конфигурационный файл, поэтому создайте его в каталоге C:\Tor\, этот файл должен иметь имя torrc:

Проверять, запускается ли служба с файлом настроек (не содержит ли он ошибок) можно такой командой:

Теперь установим службу Tor, которая будет считывать настройки из файла C:\Tor\torrc:

Помните, что опции можно указывать после флага -options, иначе они будут проигнорированы.

Для запуска и остановки службы используйте команды:

Для удаления службы:

Обратите внимание, что сначала нужно остановить службу, а затем её удалять.

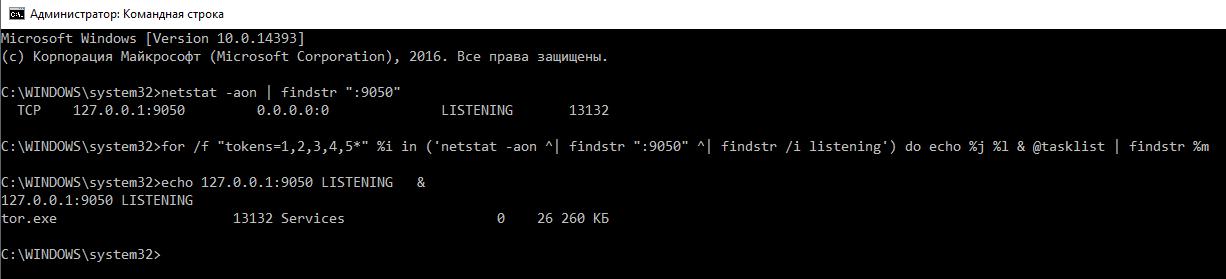

По умолчанию служба Tor прослушивает порт 9050, поэтому вы можете проверить, запущена ли она командой, которая показывает, прослушивается ли порт 9050:

Также можете использовать следующую команду:

Теперь, когда служба Tor установлена и запущена, будет показано несколько рецептов, как её можно использоваться.

Руководство по Tor

ИМЯ

tor — луковый маршрутизатор второго поколения.

СИНОПСИС

ОПИСАНИЕ

Tor — это служба анонимизации соединений. Данные передаются по случайным узлам, которые имеют информацию только о предыдущем и последующем узле, но не о других. При передаче трафика используется его шифрование, тем не менее, последний узел — выходной узел Tor — имеет дело с трафиком в открытом виде.

В общих чертах, Tor обеспечивает распределённую сеть серверов и трансляторов («луковая маршрутизация»).

Пользователи перебрасывают свои TCP потоки — веб-трафик, ftp, ssh и т. д. — по сети, и получатели, наблюдатели и даже сами трансляторы испытывают трудности по отслеживанию источника потока.

По умолчанию tor действует только как клиент. Для помощи сети путём предоставления транслятора, измените опцию настройки ORPort — подробности ниже.

ОПЦИИ КОМАНДНОЙ СТРОКИ

-h, -help

Показать короткую справку и выйти.

-f ФАЙЛ

Задать новый конфигурационный файл, содержащий последующие опции настройки Tor ИЛИ передать - [тире] для того, чтобы Tor считывал опции конфигурации из стандартного ввода (По умолчанию: /etc/tor/torrc или $HOME/.torrc, если этот файл не найден)

--allow-missing-torrc

Не требовать, чтобы файл конфигурации, указанный с опцией -f, существовал, если стандартный файл torrc может быть доступен.

--defaults-torrc ФАЙЛ

Указывает файл, в котором искать значения по умолчанию для опций Tor. Содержимое этого файла перезаписывается регулярным конфигурационным файлам и значениями опций командной строки. (По умолчанию: /etc/tor/torrc-defaults.)

--ignore-missing-torrc

Указывает, что Tor должен обработать отсутствующий файл torrc как если бы он был пустым. Обычно Tor делает это для отсутствующих по умолчанию стандартных файлов torrc, но не для тех, которые указаны в командной строке.

--hash-password ПАРОЛЬ

Генерирует хеш пароля для доступа порта управления.

--list-fingerprint

Генерирует ваши ключи и выводит ваш никнэйм и отпечатки.

--verify-config

Проверяет конфигурационный файл на правильность.

--service install [--options опции командной-строки]

--service remove|start|stop

Удаляет, запускает или останавливает сконфигурированную службу Tor в Windows.

--nt-service

Используется внутренне для реализации службы Windows.

--list-torrc-options

Список действительных опций.

--version

Показать версию Tor и выйти.

--quiet|--hush

--keygen [--newpass]

Запуск "tor --keygen" создаёт новый идентификационный мастер ключ ed25519 для транслятора. Опционально вы можете зашифровать идентификационный мастер ключ парольной фразой: Tor спросит у вас её. Если вы не хотите шифровать мастер ключ, просто не вводите парольную фразу, когда она спрашивается.

Опцию --newpass следует использовать с --keygen только когда вам нужно добавить, изменить или удалить парольную фразу на существующий идентификационный мастер ключ ed25519. У вас появиться запрос старой парольной фразы (если она установлена) и нового пароля (если нужен).

При генерации мастер ключа, вы возможно захотите использовать --DataDirectory для контроля, куда нужно сохранить ключи и сертификаты и --SigningKeyLifetime для контроля их время жизни. Их поведение документировано ниже в разделе опций сервера. (У вас должны быть права записи, в указанную с опцией --DataDirectory директорию.)

Для использования сгенерированных файлов вы должны скопировать их в директорию DataDirectory/keys вашего демона Tor, и убедиться, что они принадлежат пользователю, фактически запустившему демон Tor на вашей системе.

Опции в командной строке переписывают эти же опции из конфигурационных файлов. Смотрите следующую секцию для дополнительной информации.

ФОРМАТ КОНФИГУРАЦИОННОГО ФАЙЛА

По умолчанию, опция командной строки перезаписывает опцию, найденную в конфигурационном файле и опция в конфигурационном файле перезаписывает эту опцию в файле defaults.

Это правило является простым для опций, которые принимают единичное значение, но оно может стать сложным для опций, которые разрешают более чем одно вхождение: если вы указали четыре SocksPorts в вашем конфигурационном файле, и ещё один SocksPort в командной строки, опция командной строки заменит все SocksPorts из конфигурационного файла. Если это не то что вам нужно, то перед именем опции добавьте знак плюс (+), и вместо полной замены её значение будет добавлено к предыдущему набору опций. Например, настройка SocksPort 9100 будет использовать только порт 9100, а настройка +SocksPort 9100 будет использовать порты 9100 и 9050 (поскольку этот устанавливается по умолчанию).

В качестве альтернативы вы можете захотеть удалить каждый экземпляр опции конфигурационного файла, а не заменять их все: вы можете, к примеру, сказать в командной строке, что вы вовсе не хотите SocksPorts. Чтобы это сделать, перед именем опции добавьте косую черту (/). Вы можете использовать знак плюс (+) и косую черту (/) в конфигурационном файле и в командной строке.

ОБЩИЕ НАСТРОЙКИ

BandwidthRate N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Маркер среднего значения использования полосы пропускания всех соединений (в байтах в секунду) на этом узле для указанного порта и среднего значения использования исходящей полосы пропускания (это же значение). Если вы хотите запустить транслятор в публичной сети, то это значение должно быть по крайней мере 75 килобайт для транслятора (это 600 килобит) или 50 килобайт для моста (400 килобит), но, конечно, чем больше, тем лучше; если возможно, рекомендуется по крайней мере 250 килобайт (2 мегабита). (По умолчанию: 1 GByte)

С этой опцией, и другими опциями, принимающими аргументы в байтах, килобайтах и т. п., также поддерживаются другие форматы. Особенно "KBytes" могут быть записаны как "kilobytes" или "kb"; "MBytes" могут быть записаны как "megabytes" или "MB"; "kbits" могут быть записаны как "kilobits" и т. д. Tor также принимает "byte" и "bit" в единственном числе. Также распознаются префиксы "tera" и "T". Если единицы не указаны, то по умолчанию принимаются байты. Для избежания путаницы, рекомендуется явная запись "bytes" или "bits", поскольку легко забыть, что "B" означает байты, а не биты.

BandwidthBurst N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Маркер предела размера максимального всплеска (максимальной пропускной способности) всех соединений (также известный как burst), задаётся в числе байтов на каждое направление. По умолчанию: 1 GByte)

MaxAdvertisedBandwidth N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Если установлена эта настройка, то для нашего BandwidthRate будет объявляться пропускная способность не более той, которая указана здесь. Операторы серверов, кто хочет сократить количество клиентов, строящих через них маршруты (чем больше объявляемая полоса пропускания, тем больше клиентов) с помощью этой настройки могут снизить требования к центральному процессору на сервере, не влияя на производительность сети.

RelayBandwidthRate N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Если не 0, то устанавливает отдельный маркер общего среднего использования полосы пропускания _ретранслируемого трафика_ на этом узле на указанном порту в байтах в секунду и среднее использование исходящей полосы пропускания на это же значение. Ретранслируемый трафик в настоящее время рассчитывается для включения управляющих запросов, но это может быть изменено в будущих версиях. (По умолчанию: 0)

RelayBandwidthBurst N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Если не 0, ограничивает максимальный размер маркера всех соединений (также известный как burst) для _ретранслируемого трафика_ на заданное количество байтов в каждом направлении. (По умолчанию: 0).

PerConnBWRate N bytes|KBytes|MBytes|GBytes|KBits|MBits|GBits

Доступ в Tor из PHP программы

Если вы установили службу Tor и для настройки скрытого сервиса вы установили веб-сервер, то вы также можете получать данные из сети Tor в вашей PHP программе (используя cURL). Пример рабочего кода:

Как менять IP в Tor через консоль SSH

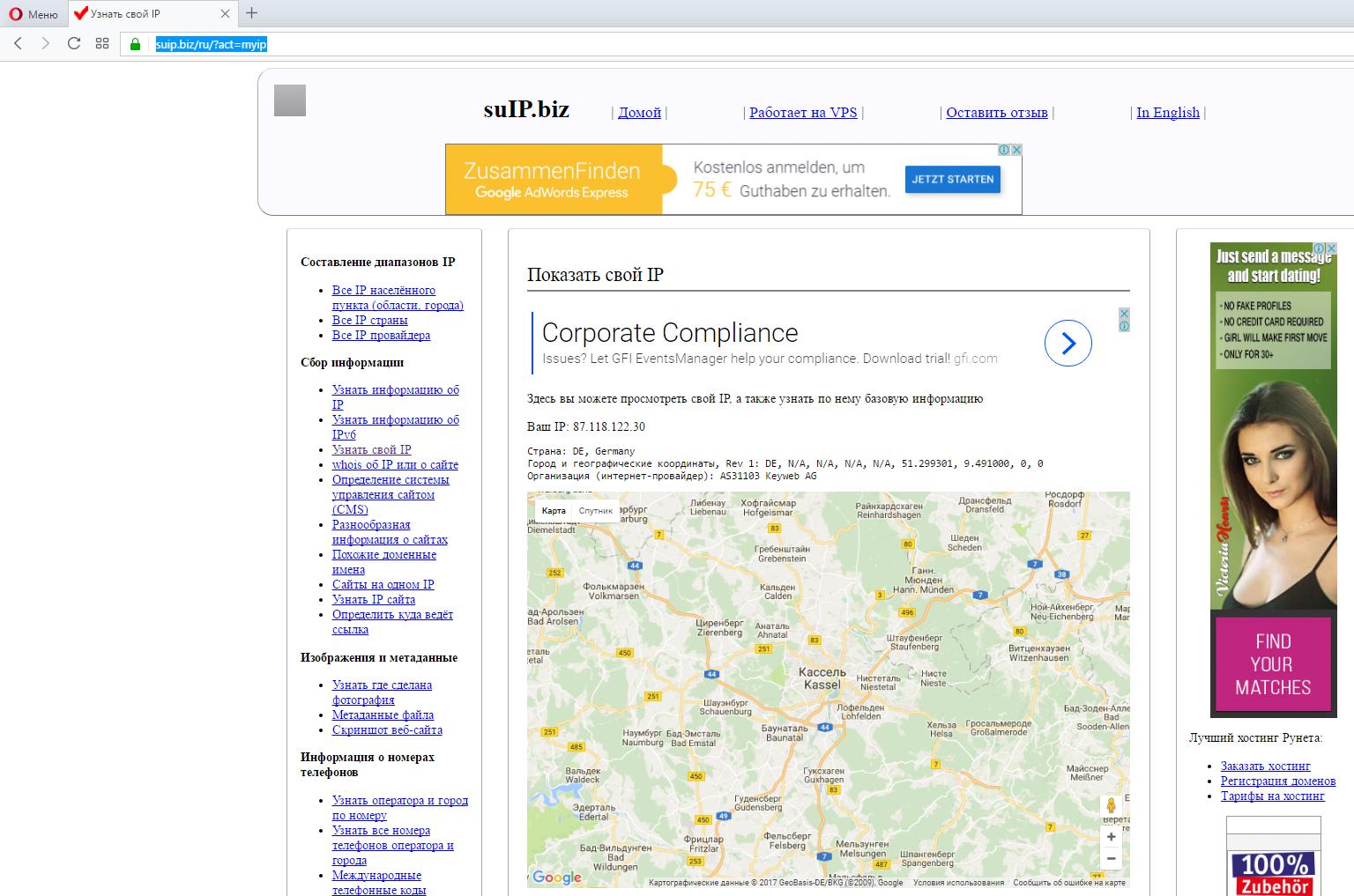

Теперь так же можно проверить новый IP:

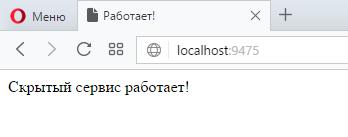

Настройка скрытого сервиса в Windows

Суть работы скрытого сервиса заключается в том, что на вашем компьютере (это может быть арендованный VPS или ваш домашний компьютер) работает веб-сервер. Ваш компьютер должен иметь доступ к сети Tor. Через эту сеть любой имеющий адрес вашего скрытого сервиса (домен вида *.onion), может зайти на ваш сайт, который обслуживает ваш веб-сервер. Вам не нужно беспокоится о приобретении доменного имени (даётся бесплатно), о DNS, белых IP и т.д. – сеть Tor сама об этом позаботиться. Для запуска скрытого сервиса требуется только две вещи:

- работающий веб-сервер

- подключение к сети Tor

Если у вас Linux, то вам может подойти материал «Настройка скрытого сервиса Tor в Arch Linux / BlackArch». Если же вы хотите запустить скрытый сервис из Windows, то далее написано, как это сделать.

Нам нужно, чтобы у нас был рабочий веб-сервер. Для его настройки обратитесь к инструкции «Установка веб-сервера (Apache 2.4, MySQL 5.7, PHP 7, phpMyAdmin) на Windows 10».

Теперь, когда веб-сервер установлен и его работоспособность проверена, приступим к настройке скрытого сервиса в Windows.

Ваш сайт для скрытого сервиса должен уже работать и открываться с локалхоста. Я создам страницу-заглушку для демонстрации работы. В папке C:\Server\data\htdocs\ я создаю новую папку hidden, а в ней файл index.htm со следующим соедржимым:

В принципе, вам достаточно отредактировать в нём только строчку DocumentRoot "C:/Server/data/htdocs/hidden/" – она показывает путь до вашего веб-сайта, который будет скрытым сервисом Tor.

Перезапускаем веб-сервер Apache, чтобы изменения вступили в силу:

Переходим к настройке Tor.

Откройте любым текстовым редактором файл C:\Tor\torrc и скопируйте в него:

Обратите внимание, как мы записали C:\Tor\hidden_service\ - вместо \ мы используем /. Также обязательно нужно использовать кавычки.

Перезапустите службу Tor:

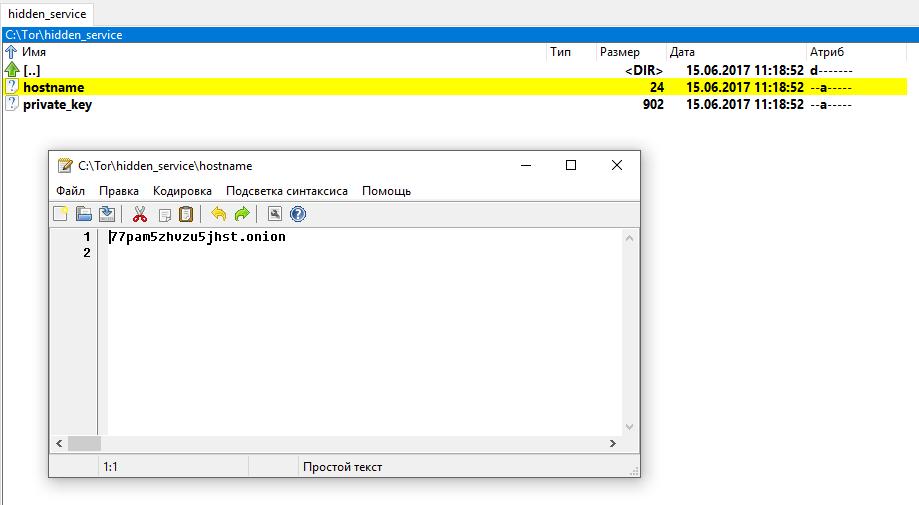

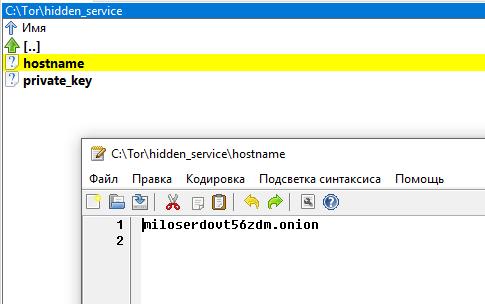

Автоматически будет сгенерирована папка hidden_service и два файла в ней. В файле C:\Tor\hidden_service\hostname вы увидите доменное имя для вашего скрытого сервиса:

В моём случае это 77pam5zhvzu5jhst.onion, пробуем открыть в браузере Tor:

Может понадобиться несколько минут, прежде чем скрытый сервис будет открываться в браузере.

Если вы сгенерировали своё собственное имя скрытого сервиса Tor, то замените содержимое файла hostname и private_key, а после этого перезапустите службу Tor, чтобы изменения вступили в силу:

11 комментариев to Tor: от азов до продвинутого уровня (ч. 2): Tor в Windows: установка службы, создание скрытого сервиса, использование браузерами и для пентеста

-Спасибо за статью. У меня вопрос такой как сделать чтоб порт ТОР-а открылась и на виртуальной (192.168.1.x) и другие пользователи сети использовали этот адрес как прокси. И как изменить порт ТОР-а другой

Alexey :

Приветствую! Вопросы интересные. Некоторые роутеры с некоторыми прошивками поддерживают Tor – прям очень рекомендую такой вариант: два клика мышкой и трафик всех пользователей идёт через Tor. И при этом не нужно отдельное устройство – роутер-то всё равно всегда работает. Вкладка с настройками Tor для моего роутера (обратите внимание, там и VPN/OpenVPN есть):

Тем не менее, если вы хотите для этого использовать настольный компьютер, то это можно сделать, причём не очень трудно. Посмотрите, в этой статье мы настраивали беспроводную точку доступа, которая передаёт весь трафик через сеть Tor. Т.е. можно сделать так, что все устройство по Wi-Fi будут подключаться к вашему компьютеру, а он уже будет передавать весь трафик через Tor.

Если другие устройства подключены к роутеру, то на вашем компьютере нужно установить какой-нибудь прокси, в настройках других компьютеров и телефонов указать в качестве прокси IP вашего компьютера. И уже в настройках прокси вашего компьютера указать работать через Tor. А если компьютеры поддерживают Socks (это протоколы такие), то можно вообще обойтись без промежуточного прокси)… В общем, у меня возникла идея – я завтра сделаю отдельную инструкцию под Windows – вопрос мне понравился!

Поменять порт – это самое простое.

Создайте файл C:\Tor\torrc в него впишите

Замените 8999 на любой желаемый и незанятый порт

Теперь установим службу Tor, которая будет считывать настройки из файла C:\Tor\torrc:

Проверяем, прослушивает ли служба Tor порт, который мы ей указали:

Обратите внимание – Tor это не прокси! Т.е. нельзя в настройках прокси устройства просто указать порт Tor – либо устройство должно поддерживать протокол Socks, либо нужно использовать промежуточный прокси.

Спасибо за ответ очень помог. У меня еще один вопрос как запустит tor browser без браузера чтоб только работал tor и встроенном мостами. Еще раз спасибо.

Alexey :

И опять очень хороший вопрос. Возможны варианты – в двух словах не ответить. Я соберу несколько интересных подсказок по работе с Tor и браузером Tor в отдельную статью, в том числе там будет ответ на этот вопрос. Сделаю на днях, может быть, уже даже завтра.

Если запустить Тор как службу, можно ли принудительно сменить выданную цепочку ?

Alexey :

Конечно, для этого достаточно перезапустить службу:

Доброго времени суток.

Много полезного и неужели так вот просто?

Куча мануала в сети и все сложно вплоть до кастомных ОС.

Проверил как работает служба, все ок.

Вопрос как устранить утечку DNS?

Alexey :

Приветствую! Очень понравился вопрос — недавно для себя решал эту же проблему с утечкой DNS, но для OpenVPN в Linux. Дописал в статье новый раздел «Как предотвратить утечку DNS в Windows».

Если в окне настроек прокси, в «Настройка сети» поставить галочку «Использовать прокси сервер для локальных подключений» и ввести необходимые данные, то при сёрфинге через браузер всё отлично - прокси работает, заблокированные сайты открываются и т.д.

Однако это мешает нормальному открытию онлайн-игры с отдельным лаунчером (в моём случае Pokemon Trading Card Game Online)

Можно, конечно, снять галочку и нормально заходить в игру, но дёргать галочку туда-сюда каждый раз когда захочется зайти в браузер или в игру очень неудобно.

Есть ли способ сделать в прокси исключение для файла лаунчера игры, или сделать наоборот - так чтобы прокси включалось только для браузера?

Заранее спасибо.

Alexey :

Во вкладке Дополнительно есть раздел Исключения. Туда вы можете прописать IP адреса этой игры, в результате к ним будет выполняться обращение напрямую, без прокси.

Если это сайт (браузерная игра), то его IP адрес можно узнать командой вида, в которой вместо АДРЕС_САЙТА подставьте настоящий адрес:

Если что-то не получилось, то вы можете обратиться в службу поддержки сайта/игры с просьбой сообщить все IP адреса сервиса.

Ещё один из вариантов для более продвинутых пользователей, запустить Wireshark, подключиться к сайту/игре и посмотреть, к каким IP адресам выполняются соединения.

Огромная благодарность автору, за столь исчерпывающую и необходимую информацию, что имеется здесь! Как будет ЗП - донат с меня, обязательно!

Если ты считаешь, что Tor - это исключительно средство для обеспечения

приватности в сети, то ты неправ дважды. Во-первых, его распределенную сеть

можно использовать в разных целях. А, во-вторых, не так уж безопасен черт, как

его малюют. Увы.

Замечательный инструмент для обеспечения анонимности и сохранности данных в

сети хорош по многим причинам. Сразу остаются не у дел любые сниферы, в том

числе установленные и на интернет-маршрутизаторах, потому как весь трафик

передается через цепочку узлов исключительно в зашифрованном виде. Крайне

затруднительно или, если полностью поверить разработчикам, то даже невозможно

становится отследить источник отправки данных благодаря постоянно меняющимся

цепочкам специальных узлов-посредников, через которые передаются данные. Кто не

пробовал использовать Tor, чтобы банально сменить свой IP? Минус на первый

взгляд один - скорость работы. Каждый из нодов, входящих в цепочку, вносит

серьезную задержку, как по времени отклика, так и банально по ширине канала. В

результате получаем анонимное соединение. Анонимное и модемное :). Но диалапный

коннект - это не самая главная проблема активных пользователей Tor. Гораздо

сильнее их должно волновать, что любые данные можно перехватить и, черт подери,

сделать это просто!

Список инструментов для тестирования на проникновение и их описание

Использование Tor с инструментами для пентеста в Windows

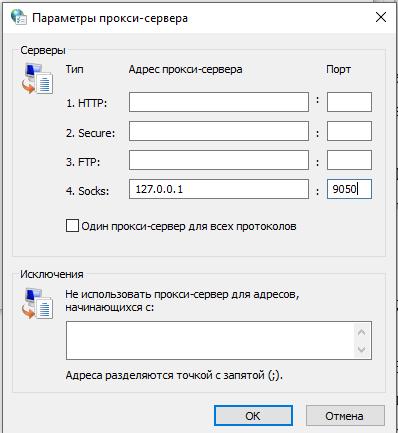

Если программа поддерживает работу с SOCKS 5 или SOCKS 4, то в качестве сервера прокси указывайте 127.0.0.1, а в качестве порта – 9050.

Рекомендуется для продолжения знакомства с возможностями Tor в Windows статья «Как сделать свой прокси с Tor’ом в Windows».

Установка Tor как служба Windows

В корневом каталоге левый клик на папке Tor удерживая клавишу Шифт.

В появившемся меню выбираем пункт «Открыть окно команд».

Запуск Tor автоматический. Установка службы

Для установки службы в появившемся окне консоли вводим команду:

Кликаем сюда если вы не можете скопировать приведенные в статье команды.

Если все правильно сделали, увидите это:

Tor как служба

На этом установка Tor как сервис Windows завершена.

Использование Tor браузерами в Windows

Если вы хотите анонимно сёрфить в интернете, то рекомендуется использовать браузер Tor. Он не только перенаправляет трафик через сеть Tor, но и имеет ряд патчей и настроек, способствующих приватности.

Тем не менее, если вы хотите заходить в Интернет через сеть Tor используя браузеры Google Chrome, Firefox, Opera или Internet Explorer, то это также возможно.

У вас должна быть установлена (или запущена как показано в начале статьи) служба Tor.

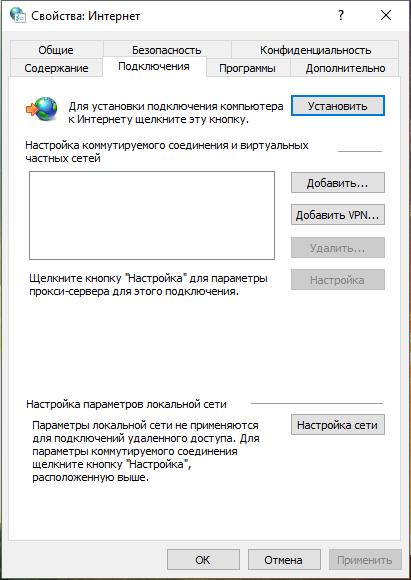

Браузеры Google Chrome, Opera и Internet Explorer используют одни и те же настройки. Т.е. внесённые изменения будут действовать сразу для всех трёх браузеров. В любом из них перейдите к настройкам Прокси, откроется такое окно:

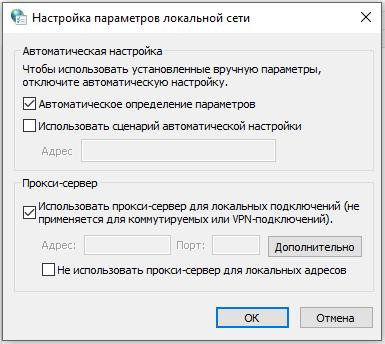

В окне нажмите «Настройка сети». В открывшемся новом окне поставьте галочку «Использовать прокси сервер для локальных подключений…»:

Станет активной кнопка «Дополнительно», нажмите её. В поле Socks введите 127.0.0.1, а в поле Порт введите 9050:

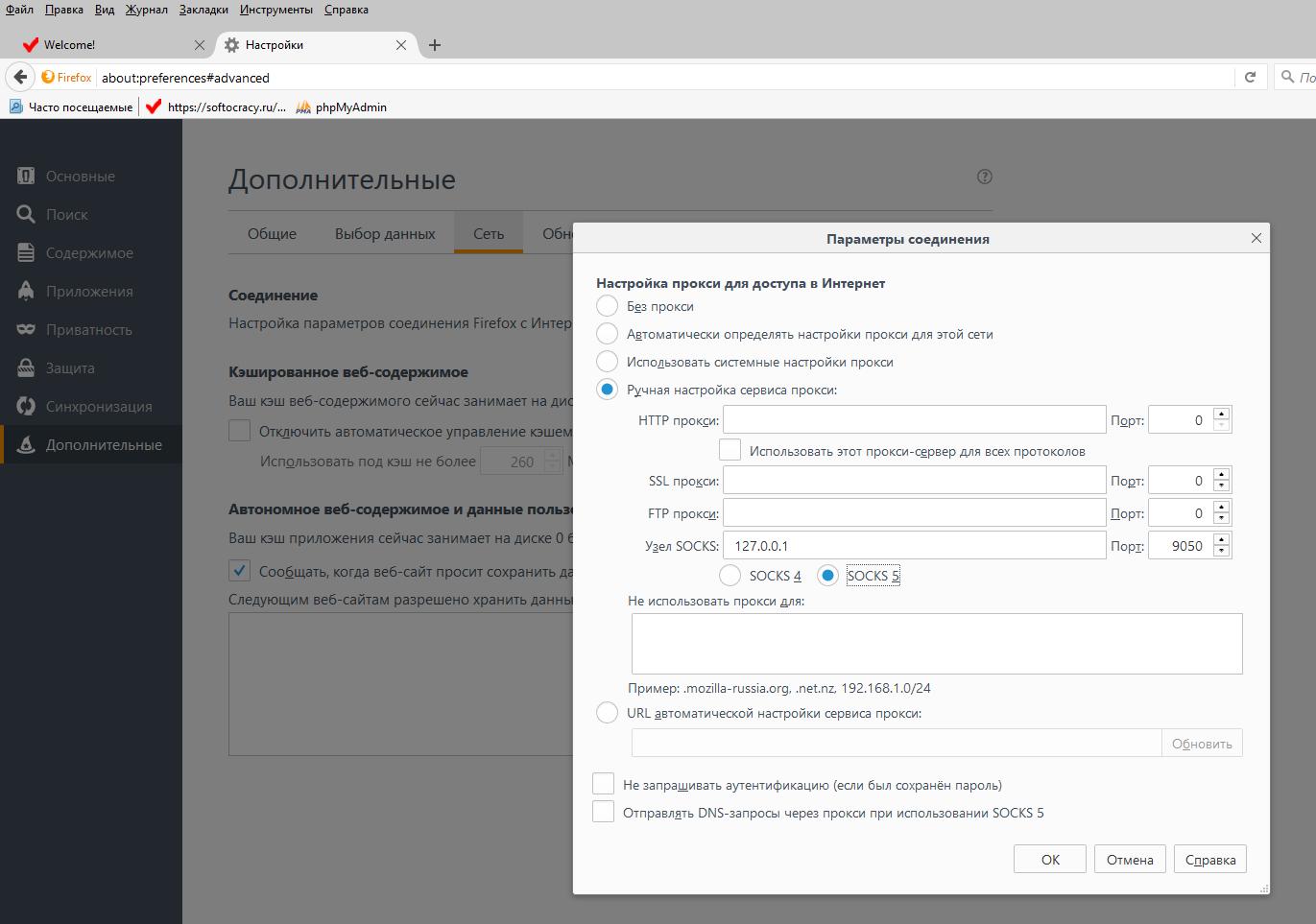

Для изменения настроек в Firefox перейдите в Настройки -> Дополнительные -> Сеть -> Настроить. В открывшемся окне поставьте переключатель на Ручная настройка сервера прокси. В поле Узел SOCKS введите 127.0.0.1, а поле Порт – 9050. Поставьте переключатель на SOCKS 5. Нажмите ОК для сохранения настроек.

Запуск и остановка службы Tor

Для запуска и остановки службы используйте команды:

tor . exe -- service starttor . exe -- service stop

Тоже самое можно сделать с помощью инструмента «Службы».

Держать Exit Node - задача для крепких парней

Как использовать Tor как прокси через PHP и менять свой IP (готовый класс)

Используя класс выше, можно проверить правильность работы Tor с помощью GET запроса:

Ниже пример того, как можно отправлять POST запросы через Tor (используя вышеуказанный класс):

Как выходить из Tor под определённым GEO IP

По умолчанию, Tor выдаёт случайный IP из случайной страны. Чтобы иметь возможность ограничить выбор страны, из которой будет выдан IP, необходимо внести некоторые настройки в конфигурацию Tor.

- Windows: \Browser\TorBrowser\Data\Tor\torrc . Каталог можно посмотреть в СвойствахЯрлыка, с которого запускается Tor Browser

- Linux (Debian, Ubuntu): /etc/tor/torrc

Описание Tor

Tor — это бесплатное программное обеспечение и открытая сеть, которая помогает вам защититься против анализа трафика, форм сетевого надзора, которые угрожают персональной свободе и приватности, способствует конфиденциальности бизнес активности и связей, а также государственной безопасности.

Сеть Tor — это группа серверов под управлением добровольцев, которая позволяет людям увеличить их приватность и безопасность в Интернете. Пользователи Tor в этой сети подключаются через серию виртуальных туннелей, а не напрямую, что позволяет как организациями, так и частным лицами обмениваться информацией по публичным сетям не ставя под угрозу свою приватность. Наряду с этим, Tor — это эффективный инструмент для обхода цензуры, позволяющий его пользователям получать доступ к заблокированным ресурсам или контенту. Tor также может использоваться как строительный кирпичик разработчиками программного обеспечения для создания новых инструментов коммуникации с встроенными функциями приватности.

Tor ни в коем случае нельзя расценивать как абсолютное средство, способное полностью обеспечить анонимность и безопасность трафика. Поскольку таковым оно не является даже по своему исходному дизайну. Нельзя исключать случайные и сознательные ошибки, уязвимости (уже имели место). Нельзя полагаться на скрытые сервисы ни в качестве их создателя, ни в качестве потребителя, поскольку практика показывает, что их «скрытость» не является серьёзным препятствием для правоохранительных органов. Также на Tor нужно смотреть в общем контексте, при котором государство, поддерживающее Tor, принуждает к «сотрудничеству» (читай соучастию в преступлении против народа) IT гигантов, имеющих дело с персональными данными, а в противном случае доводит компании до закрытия (например, Lavabit). В этом контексте нет места независимой и неподконтрольной сети. Тем не менее, из Tor'а можно извлекать для себя выгоду и это нужно делать, но при этом чётко понимать и всегда держать в голове, как минимум, очевидные риски.

Кроме особенностей дизайна сети Tor, постоянно ведутся исследования по поиску методов раскрытия анонимности пользователей данной сети. Далеко не все они являются публичными. Но даже среди публичных имеются относительно успешные техники: анализ профилей активности, массовое внедрение в сеть подконтрольных узлов, использование эксплуатаций различного программного обеспечения, использование особенностей работы некоторых протоколов (например, torrent-трафика) и т.д.

Автор: Tor Project

Лицензия: модифицированная лицензия BSD

Как добавить Tor в автозагрузку

Вообще, сервис Tor при установке автоматически включается в автозагрузку, но вот вариант на случай, когда его экземпляров много. Открываем crontab:

И прописываем туда:

@reboot — сигнал, какую команду запустить после перезагрузки сервера.

Оглавление

Проверка службы Tor

Проверить работу службы Tor можно разными способами. Для начала не покидая окно консоли введем команду:

netstat - aon | findstr ":9050"

По умолчанию Тор прослушивает порт 9050 и вы должны увидеть это:

Если видите Listening, тогда все пучком.

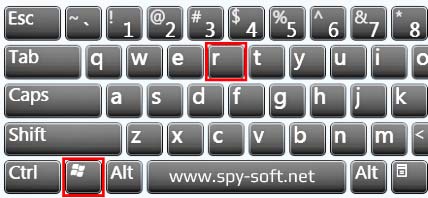

Вы также можете проверить работу службы с помощью инструмента «Службы». Для этого сочетанием клавиш Win + R вызываем окно выполнить:

В появившемся окне вводим команду:

Полистав вы найдете службу «Tor Win32 Service». Для просмотра статуса нажмите на ней левым кликом мышки и выберите пункт «Свойства».

Запуск Tor автоматический

Можно найти «Tor Win32 Service» в списке и просмотреть ее статус, а также остановить, запустить или перезапустить службу

Скачивание и установка Tor Expert Bundle

Скачиваем с официального сайта Tor Expert Bundle. Не путайте с Tor Browser, который наверное у вас уже установлен. Тор Браузер позволяет анонимно серфить, и о нем мы подробно рассказывали в статье «Как установить Tor», а Expert Bundle — это в чистом виде Tor без браузера Firefox.

Запуск Tor автоматический. Скачивание Expert Bundle

Теперь разархивируем скаченный архив. Настоятельно рекомендую извлечь архив в корневой каталог диска C:, и назвать папку не используя никаких кириллических символов. В моем примере будет использоваться папка:

Прокачиваем скорость

$ bootstrap.sh --libdir=/usr/lib --includedir=/usr/include

$ ./bjam --prefix=/usr

$ ./bjam install

После этого, заголовочные файлы должны оказаться в /usr/include/boost, а

библиотеки в /usr/lib. Теперь надо вручную создать символическую ссылку на

библиотеку libboost_system.so.1.40.0 (может кому и не понадобится, но у меня она

при установке автоматически не создалась):

$ ln -s /usr/lib/libboost_system.so.1.40.0 /usr/lib/libboost_system-mt.so

После этого можно компилировать и устанавливать tortunnel. Запускаем torproxy

- она выдает: torproxy . Теперь нужно выбрать подходящий exit

node. Для это идем сюда

http://128.31.0.34:9031/tor/status/all или сюда

http://moria.seul.org:9032/tor/status/authority и ищем узел с описанием "Exit,

Fast, Stable, Valid". Так обозначаются надежные и быстрые ноды - именно такие

нам и нужны. Далее копируем айпишик и выполняем: "./torproxy [ExitNodeIP]"

Теперь, для того чтобы все заработало, нужно через конфиг указать proxychains

использовать socks5. Итак, комментируем строку Socks4 127.0.0.1 9050

в /etc/proxychains.conf и добавляем socks5 127.0.0.1 5060 (5060 –

порт, который будет слушать tortunnel).

После этого можно запустить и Nmap:

@proxychains nmap -sT -p 80,443,21,23 92.241.175.142

Как ты видишь, скорость сканирования увеличилась (если нет – попробуй другой

нод). Теперь можно даже просканировать свою собственную машину. В довершении

научим Privoxy работать через tortunnel. Тем самым мы снизим уровень анонимности

(одна промежуточная нода вместо трех), но получим более шустрый серфинг. Заходим

в файл конфигурации и добавляем строчку:

Теперь открываем лиса и настраиваем http-proxy на 127.0.0.1:8118. После этого

идем на

http://torcheck.xenobite.eu/index.php проверять, действительно ли мы серфим

через Tor, если все ок - то отобразится страница с надписью "Your IP is

identified to be a Tor-EXIT.". Вот и все, теперь можно провести и ручной аудит

удаленной системы.

Как защититься от поддельных выходных узлов Tor

Как предотвратить утечку DNS в Windows

Для подключения к сайтам и хостам в Интернете, ваш компьютер постоянно делает DNS запросы. Суть этих запросов следующая:

Причём эти запросы передаются в незашифрованном виде. Если кто-либо сниффит (прослушивает) ваш трафик когда вы используете сеть Tor через обычный веб-браузер, то он может косвенно узнать по DNS запросам, исходящим с вашего компьютера, какие сайты вы посещаете. Кстати, поскольку эти DNS запросы и ответы не зашифрованы, то злоумышленник может модифицировать ответы, которые поступают к вам. В результате может быть выполнен один из вариантов атаки человек-посередине, либо вам может быть «заблокирован» доступ к определённым сайтам.

Также зная, какой DNS сервер вы используете, можно предположить, из какой вы страны и даже каким Интернет-провайдером пользуетесь:

Можно сделать настройки, благодаря которым DNS запросы будут передаваться через сеть Tor. Благодаря этому: эти запросы будут делаться для вас с другого компьютера, а также эти запросы будут передаваться часть пути (от вашего компьютера до выходного узла — ноды Tor) по зашифрованному соединению.

Начнём с того, что проверим, какой сервер имён используется по умолчанию. Для этого в командной строке выполните:

В полученном выводе нам важна информация о DNS сервере, точнее его адрес:

Если у вас уже запущена служба Tor, то остановите её и удалите из автозапуска.

Для перенаправления DNS запросов через Tor откройте (или создайте, если он отсутствует) файл C:\Tor\torrc и добавьте в него строку:

Проверьте, запускается ли служба с файлом настроек (не содержит ли он ошибок):

Теперь установим службу Tor, которая будет считывать настройки из файла C:\Tor\torrc:

Переходим в настройки сетевого адаптера:

Находим «Internet Protocol Version 4 (TCP/IPv4)», в открывшемся меню настроек ставим галочку для пользовательского DNS сервера и вводим адрес 127.0.0.1:

Опять проверяем, какой сервер имён используется:

Теперь в качестве сервера имён указана информация:

Отлично, значит наши настройки сработали.

Для проверки настроек анонимности, в том числе DNS утечек, можно использовать следующие сервисы:

Кстати, обратите внимание, что DNS утечки нет, IP адрес подменён, но имеется фатальная проблема с анонимностью: мой реальный IP адрес раскрывается через WebRTC:

Будьте очень внимательны к этому! Через WebRTC также утекает и локальный IP адрес. Что характерно, если я переключаюсь на OpenVPN, то теперь мой настоящий IP (это тот, который тайский) не раскрывается.

Побороть WebRTC очень непросто (одна из кардинальных мер — полное отключение JavaScript) — именно поэтому когда вам действительно важна высокая степень анонимности (а не просто зайти на сайт для обхода блокировки), то рекомендуется использовать Tor Browser, в котором встроены дополнительные плагины и настройки для повышения уровня анонимности.

Как разрешить строго определённые страны GEO IP

Ниже пример, как настроить выход строго из России:

Как проверить работу Tor

В результате, вы увидите IP, с которого вас видит внешний сервис или сайт. Если он отличается от адреса сервера, значит всё в порядке.

Где скачать Tor для Windows

Если вам нужен браузер Tor, т.е. если вам достаточного того, чтобы вы могли иметь другой IP при сёрфинге в Интернете или хотите зайти на заблокированный сайт, то вам нужен Tor Browser, скачайте его с официального сайта. Там уже есть всё, что вам нужно для анонимного посещения сайтов и всё уже настроено.

Если вы хотите установить Tor как службу в Windows, то вам нужен Expert Bundle. Его можно скачать с этой страницы официального сайта. Далее мы будем говорить только об Expert Bundle.

Из скаченного архива (в моём случае файл называется tor-win32-0.3.0.8.zip) распакуйте папку Tor в корень диска C.

WARNING

Данная статья не является инструкцией или побуждением к действиям. Она

призвана лишь показать, что даже программы, создаваемые ради благих целей, могут

быть использованы во зло.

Как сделать чтобы Tor запускался автоматически?

Мы уже рассказывали как сделать так, чтобы запускался браузер в режиме инкогнито автоматически. Сегодня рассмотрим еще одну фишку для анонимов, но на этот раз связанную с луковичной маршрутизацией Tor. Посмотрим как можно реализовать запуск Tor вместе с загрузкой Windows.

В каких случаях это может пригодиться?

Это позволит пускать трафик Windows через Tor. Кроме этого вы сможете работать с Tor даже когда браузер закрыт.

Удаление службы Tor

Прежде чем удалить службу необходимо ее остановить. После остановки службы вводим команду:

tor . exe -- service remove

Вот вроде бы и все на сегодня. Теперь при каждом запуске Windows Tor будет загружаться автоматически. Прощаюсь с вами только на сегодня. Завтра будем пускать весть трафик Windows через Tor. Будет интересно!

А, да, если вы у нас в первый раз, вас также может заинтересовать публикация «Поиск в Тор», в которой мы делали обзор поисковых систем для Tor.

Установка OpenVPN на Debian

Справка по Tor

Скрытые сервисы - уникальная фишка Tor

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

19 комментариев

Добрый день!

Выполнил все указания. После ввода tor.exe —service install пишет «tor.exe» не является внутренней или внешней командой, исполняемой программой или пакетным файлом». Как быть?

Это говорит о том, что командная строка не запущена от имени администратора. Попробуйте пока открыть командную строку с админ правами, а потом перейти в необходимую папку. Командами «cd..» (два раза) и «cd tor». После этого запускайте сервис Tor.

Не совсем понял, как это выполнить?!=(

Правой кнопкой мыши — запустить от имени администратора

Жду статью по поднятию своего DNS,Double VPN, Jabber, Email, VOIP, своей выходной ноды в TOR.

Все разобрался, когда разорхивировал, то создал папку tor и туда переместил все папки с файлами. А нужно было только файлы и папку Data.

У меня в архиве 2 папки Tor и Data. Создаю папку в корне «C» с названием Tor.

Из архива в папку Tor кидаю 2 папки. Проблема вышеуказанная :

После ввода tor.exe —service install пишет «tor.exe» не является внутренней или внешней командой, исполняемой программой или пакетным файлом»

Хм. А как сделать чтобы tor не покрывал весь трафик, а только допустим Telegram и торрент-клиент(шутка, я знаю, что лучше этого не делать). Просто мне понравилась простота работы Orbot для Telegram и хотел бы понять как подобное сделать на Windows :)

Устанавливаешь тор как службу а в телеге указываешь сокс пять на порт 9050 локального хоста.

Этот же порт и хост указываешь вдругих приложениях трафик которых желаешь завернуть на тор

Подскажите насколько это сейчас законно в России?(

Добрый день, подскажите как сейчас возможно ускорить тор?

До 15 года потдерживалась Vidalia и можно было выбирать ноды пошустрее, жертвуя анонимностью

До 11 года можно было использовать proxychains для уменьшения числа нодов в цепочке

Сайт у вас очень крутой и направлен на ананимность но нужной информации я так и не нашел.

Скажите, настройки по умолчанию сервиса TOR под Windows запрещают использовать его, как выходной узел?

И как это проврить? (что сервис TOR под Windows не работает в режиме выходного узла?)

тор не выполняет своих обязаностей

В чем может быть проблема — LISTENING у меня есть, но строчки с ESTABLISHED нет. Трафик через Tor не идет. Можете подсказать?

Установка Tor в Debian, Ubuntu (linux)

В консоль SSH пишем команду, которая установит Tor, если он ещё не установлен, к нам на сервер:

Чтобы проверить успешность установки Tor, можно воспользоваться командой:

Если всё нормально, увидите строку:

Congratulations. This browser is configured to use Tor.

Теперь нужно отредактировать файл конфигурации Tor:

Просто добавьте в любом месте в файл (например, в начало) 2 строки и сохраните изменения:

Затем перезагружаем Tor

Tor Scanner

Torscanner сканирует все выходные узлы, что занимает достаточно много

времени. Но я думаю, что ты сумеешь модифицировать программу таким образом,

чтобы она проверяла только определенный диапазон или один конкретный сервер и

уже их использовать в качестве выходных серверов (Tor'у можно явно указать какой

или какие выходные узлы использовать).

Как установить Tor в Windows в роли прокси

Также, есть возможность установить сам проксер Tor, без браузера. Этот вариант позволит использовать его в роли прокси для любой программы, которая поддерживает прокси. Например, можно настроить Tor в роли прокси для Google Chrome или Mozilla Firefox.

- Переходим в Downloads — скачиваем Windows Expert Bundle

- Создаём каталог C:\Tor\ , туда распаковываем содержимое архива (в архиве 2 каталога: Data и Tor )

- Создаём файл C:\Tor\Data\Tor\torrc , пишем в него:

- На рабочем столе создаём Ярлык (чтобы запускать Tor) со следующим расположением объекта: C:\Tor\Tor\tor.exe -f "C:\Tor\Data\Tor\torrc"

Теперь Можно запустить Ярлык, и если всё верно, увидите следующее:

Отлично! Tor работает в роли прокси по адресу: socks5h://127.0.0.1:9050 (помните порт SocksPort из настроек? Его можно менять на своё усмотрение, впрочем как и порт контроля ControlPort ).

Можно запускать много экземпляров Tor одновременно, сделав несколько подобных примеру выше каталогов, главное чтобы они работали на разных портах.

Специализированные ОС

Анонимное сканирование

Перехватывать чужие логины и пароли мы научились. А вот задачка поинтересней.

Сталкивался ли ты c ситуацией, когда ты находишься во внутренней сети, а

посканировать интересующий тебя сервак нельзя, потому как это тут же привлечет

внимание IDS и соответственно админа. Или вот еще вариант: ты сканируешь

удаленный хост, а он распознает сканирование и блокирует твой айпишник.

Неприятные ситуации. Но и из них есть выход! Нам опять поможет Tor, который

можно использовать в качестве посредника для сканирования. Ведь, кто говорил,

что эта система можно использовать только для анонимного серфинга? 🙂

В чем преимущество такого сканирования? В нашем первом случае сканирование

сервера будет происходить из инета, а не из локальной сети. А во втором, даже

если нас заблокируют, мы всегда сможем пустить трафик через другой Tor-сервер,

благо их хватает. Итак, для наших экспериментов нам понадобится:

Устанавливаем, все, кроме tortunnel. Заходим в конфиг proxychains и, чтобы

пустить трафик через Tor, раскомментируем строчку:

Socks4 127.0.0.1 9050

Сохраняем и запускаем сканирование (адрес 92.241.175.142 - это IP xakep.ru):

" proxychains nmap -PN 92.241.175.142 ". На первый взгляд это кажется

быстрым и эффективным способом сканирования, но это не так. При дефолтном

SYN-сканировании пакеты через Tor не пойдут. Таким образом мы бы сканировали

сервер напрямую и, возможно, спалились бы. Хорошо - попробуем по-другому,

посмотрим, какие еще техники сканирования предлагает Nmap: "SCAN TECHNIQUES: -sS/sT/sA/sW/sM:

TCP SYN/Connect()/ACK/Window/Maimon scans".

Укажем Nmap использовать сканирование с полным соединением: " proxychains

nmap -sT -PN 92.241.175.142 "

Рекомендуется Вам:

Как запретить строго определённые страны GEO IP

Если вы используете ExitNodes , то StrictExitNodes игнорируется

После внесения изменений в файл конфигурации не забудьте перезапустить Tor

Ловись-ловись, рыбка

Итак, выходная нода настроена, запущена, добавлена в базу - кто-нибудь

обязательно ею воспользуется уже в самое ближайшее время. Что ж, остается только

запустить любимый снифер Wireshark, выбрать Интерфейс, смотрящий во внешнюю сеть

и включить захват пакетов. А дальше нужно чуть подождать. В большинстве случаев

пакеты начинают сыпаться в логи уже очень скоро :))

$ python sslstrip.py -a -l 8080 -w today.log

$ iptables -t nat -I OUTPUT -p tcp -m owner -uid-owner 111 --dport 80 -j

DNAT --to-destination 127.0.0.1:8080

Использование Tor в Windows для скачивания файлов с заблокированных сайтов

Некоторые сайты с медиа контентом позволяют его просматривать, но не позволяют скачивать файлы себе на жёсткий диск. Пример такого сайта YouTube.

YouTube (пока) у нас не заблокирован, но, думаю, среди вас есть те, кому приходится заходить на любимый заблокированный сайт через Tor браузер, но с которого не получается скачать видео из-за того, что программа-качальщик не использует Tor и, естественно, не может получить к нему доступ.

Я покажу на примере JDownloader (бесплатная, с открытым исходным кодом, поддерживает огромное количество сайтов и файлообменников, кроссплатформенная), но эта инструкция подойдёт для любых подобных программ, если они поддерживают SOCKS 5 или SOCKS 4. Сайт JDownloader, прямая ссылка на скачивание установщика JDownloader.

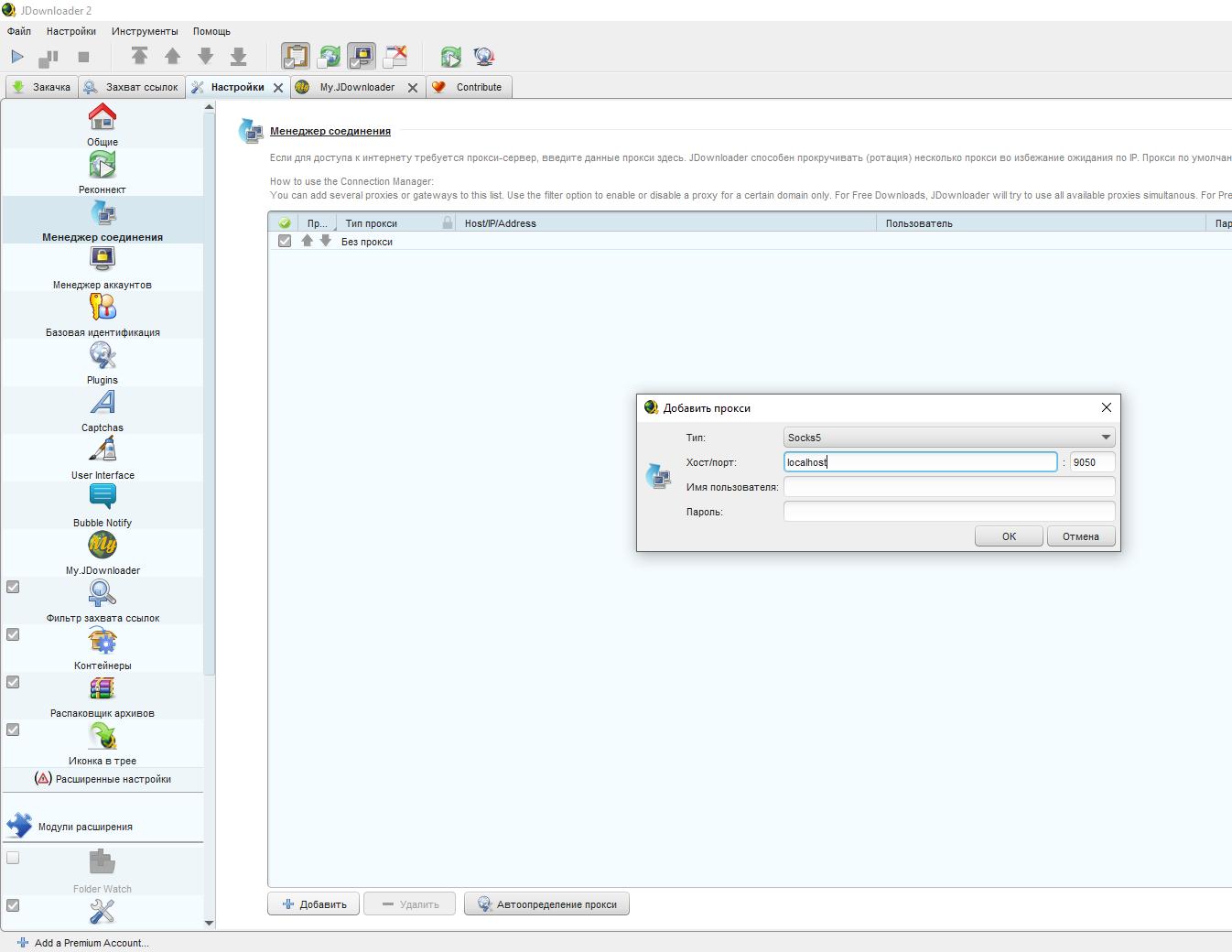

В JDownloader перейдите в Настройки, далее вкладка Менеджер соединений и нажмите на кнопку Добавить. Замените тип на Socks5, в поле Хост/порт введите localhost и 9050:

Нажмите ОК для сохранения настроек и закрытия окна.

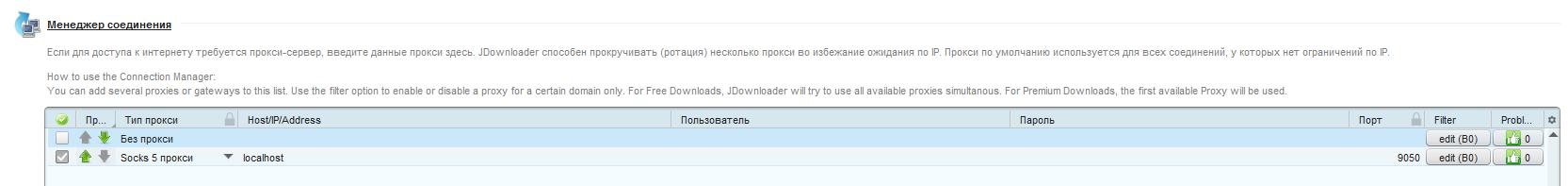

JDownloader ротирует соединения. Поэтому если вы скачиваете с заблокированного сайта, то снимите галочку с соединения Без прокси:

Теперь вы снова можете не только просматривать, но и скачивать с заблокированных сайтов!

Как установить Tor в Windows

Если вам нужно использовать Tor только для сёрфинга в интернете, то будет достаточно скачать браузер Tor.

Где зарылась собака?

Итак, маршрут постоянно меняется, данные через промежуточные узлы проходят в

виде белиберды, т.е. в зашифрованном виде - где подвох? Он есть. Ведь, как

серьезно бы ни защищались данные, как изощренно не выбирался и запутывался

маршрут, где-то на выходе данные все равно нужно расшифровывать. Ведь только так

их можно доставить до места назначения. Эта операция осуществляется на последней

ноде в цепочке - так называемой выходной нодой (Exit Node). Если на таком узле

установить снифер, то данным ничего больше не останется, как прямиком попасть в

логи :).

Ты можешь подумать, что система такого положения дел не допускает и поднять

Tor для работы выходной ноды нельзя? Запросто! Вся система строится на большом

количестве энтузиастов, участвующих в проекте и предоставляющие свои домашние

компьютеры как ноды, и в том числе выходные. Несколько строчек кода в конфиге -

твой билет их ряды.

Как перезагрузить Tor

Этичный хакинг и тестирование на проникновение, информационная безопасность

Общесистемные настройки прокси в Windows

С помощью команды

вы можете импортировать настройки из Internet Explorer.

А следующими командами вы можете просмотреть/сбросить использование общесистемных настроек:

Откуда берутся. ноды

Чтобы пустить трафик приложения через Tor, достаточно указать в настройках

прокси - адрес локального SOCKS-сервера. В случае, если такой возможности не

предусмотрено можно использовать соксофикатор (например, Sockcap), но помнить

при этом, что через сокс можно пустить только TCP-трафик. Впрочем, для

большинства пользователей намного более интересны будут готовые сборки (так

называемые Bundles), включающие сам Tor, а также преконфигурированные браузер

Firefox и IM-клиент Pidgin. Поставил и все работает! Кстати говоря, для большего

удобства для Firefox'а реализован плагин

Torbutton.

Щелкнул - и весь безопасно трафик уже передается через цепочку промежуточных

узлов. Что вообще представляют собой эти узлы и как в принципе устроен Tor?

Попробуем разобраться.

Запуск Tor автоматический

Для того чтобы Tor запускался по умолчанию вместе с запуском операционной системы, нужно его установить как служба Windows. Для реализации этого нам потребуется Tor Expert Bundle.

Запуск Tor в Windows

Tor можно запустить один раз, либо установить как NT службу, которая будет запускаться при каждой загрузке компьютера. Рассмотрим единоразовый запуск. Откройте командную строку Windows, для этого нажмите Win+x и выберите там «Командная строка (администратор)».

В открывшееся окно введите

Дождитесь, пока Tor завершит свои дела:

Tor уже работает! Но он завершится если вы закроете окно. Чтобы Tor работал постоянно, его нужно установить как службу.

Похожие статьи

Да здравствует Exit node!

Ну что ж, приступим. Для экспериментов нам понадобится любой никсовый

дистрибутив, пускай даже это будет

Backtrack,

запущенный с флешки, или Ubuntu на виртуальной машине - это совершенно не нужно.

Далее потребуется последняя версия Tor (на момент публикации - 0.2.1.19).

Любители GUI также могут скачать и установить Vidalia - мы же будем работать в

консоли. Итак скачиваем пакет, распаковываем и устанавливаем. Я думаю на этой

стадии никаких проблем быть не должно.

Для Tor'а важно, чтобы часы были установлены точно. В противном случае -

синхронизируем с публичными серверами времени. Забегая вперед скажу, что для

запуска Tor лучше создать отдельного пользователя - делается это командой

adduser. Я создал себе пользователя toruser: uid=111(toruser) gid=10(wheel)

groups=0(wheel),10(wheel). Теперь нужно создать файл конфигурации. Tor

использует для хранения своих данных папку .tor в домашней директории

пользователя (/home/toruser). Создаем папку .tor, создаем в ней файл torrc и

открываем его в текстовом редакторе.

Нас интересует несколько параметров :

ControlPort – на этом порту Tor будет принимать подключения для

управления Tor-сервером (т.е. можно подключиться удаленно для конфигурации Tor'а,

опция важна для тех, кто использует графические оболочки типа Vidalia или Tork).

Устанавливаем его в 9051.

DirPort – на этом порту Tor будет принимать данные от сервера

директорий. Устанавливаем в 9030.

ControlPort 9051

DirPort 9030

ExitPolicy – определяет, какой трафик мы будем принимать и форвардить.

Имеет формат "ExitPolicy Accept | reject address:port". По умолчанию политика

следующая:

reject *:25

reject *:119

reject *:135-139

reject *:445

reject *:563

reject *:1214

reject *:4661-4666

reject *:6346-6429

reject *:6699

reject *:6881-6999

accept *:*

Означает, что мы будем резать трафик, направленный на вышеперечисленные

порты, а весь остальной будем пропускать. В принципе можно ее и не

переопределять и оставить дефолтной, ну это уж на твой выбор. Я использовал

следующую:

ExitPolicy accept *:80, accept *:443, accept *:110, accept *:143,

accept *:993, accept *:995, reject *:*

HashedControlPassword – хеш пароля для доступа и конфигурации

Tor-сервера (чтобы никакой злобный хакер не смог переконфигурировать наш

сервер), создается при помощи команды: tor --hash-password.

Nickname – имя нашего сервера.

ORPort – порт, ожидающий подключения от других нодов.

SocksListenAddress - адрес, по которому Tor будет ждать подключений от

приложений, работающих через SOCKS. Формат: SocksListenAddress IP[:PORT]

Установим IP в 127.0.0.1, а порт оставим дефолтным (9050). Это понадобится нам,

если мы захотим использовать Tor в связке с Privoxy или другими прокси.

Сохраняем изменения и закрываем файл. Можно приступать к запуску. Открываем

консоль, логинимся под toruser и запускаем Tor, передав в качестве параметра

путь до конфиг-файла:

$ tor -f /home/toruser/.tor/torrc

Вот и появился наш сервер в списке. Посмотрим на строчку ниже HelloHacker.

Что мы видим: s Exit Fast Running V2Dir Valid. Exit - означает, что мы являемся

Exit Node!

Как настроить Tor в Windows в роли службы

Чтобы не запускать каждый раз Ярлык, можно настроить Tor в роли службы Windows.

Для этого достаточно:

Служба установлена. Чтобы управлять ею в дальнейшем, можно создать ярлыки под следующие команды:

- Старт службы Tor

- Остановка службы Tor

Или управлять службой через Проводник:

Открыть командную строку: Win + R — команда services.msc

Чтобы удалить сервис, достаточно воспользоваться командой:

Как запустить несколько экземпляров Tor с разными IP одновременно

В Linux можно создать несколько процессов Tor на разных портах, таким образом получая сеть выходных прокси. Покажу для примера 2 шт., но сделать можно бесконечно много. Для этого:

- Создаём /etc/tor/torrc.9052 :

- Прописываем внутри:

- Копируем готовый конфиг в новый файл:

- Прописываем в torrc.9054 :

Теперь можно запустить дополнительные экземпляры Tor:

Знак & позволяет держать процесс в фоне.

А чтобы не привязываться к консоли, можно использовать nohup :

Чтобы проверить, работает ли Tor на нужном порту, можно воспользоваться командой:

Если всё нормально, то в результате будет:

tcp 0 0 127.0.0.1:9052 0.0.0.0:* LISTEN

Читайте также: