Закрыть порт в kaspersky internet security

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security.

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security. Несмотря на то, что KIS продукт достаточно сложный, он сразу после установки готов выполнять все возложенные на него обязанности. Необходимость в дополнительных настойках возникает крайне редко, и это очень большой плюс разработчикам. Но необходимо понимать, что эта возможность базируется на острой грани компромиссных решений. В чем они заключаются рассмотрим на примере сетевого экрана.

Настройки сетевого экрана состоят из двух частей: правила для программ и пакетные правила. При помощи правил программ можно разрешать или запрещать определенным программам или группам программ посылать или принимать пакеты или устанавливать сетевые соединения. При помощи пакетных правил разрешается или запрещается устанавливать входящие или исходящие соединения, и передача или прием пакетов.

Посмотрим, что представляют собой правила для программ.

Все программы имеется четыре категории:

- Доверенные – им разрешено все без исключения.

- Слабые ограничения – установлено правило “запрос действия”, позволяющее пользователю по самостоятельно принимать решение о целесообразности сетевого общения программ этой группы.

- Сильные ограничения – в части разрешения работы с сетью, то же, что и слабые.

- Не доверенные – по умолчанию этим программам запрещено любое сетевое общение (по человечески очень жаль их).

В группу “доверенные” по умолчанию помещены все программы от Микрософт, собственно сам KIS и другие программы известных производителей. Для настроек по умолчанию выбор хороший, но лично я не стал бы всем программам, пусть даже и именитых производителей, так безраздельно доверять.

Как же попадают программы в ту или иную группу? Здесь все не так просто. Решение о помещении конкретной программы в одну из четырех групп принимается на основе нескольких критериев:

- Наличие сведений о программе в KSN (Kaspersky Security Network).

- Наличие у программы цифровой подписи (уже проходили).

- Эвристический анализ для неизвестных программ (что то типа гадания).

- Автоматически помещать программу в заранее выбранную пользователем группу.

Все эти опции находится в настройках “Контроль программ”. По умолчанию установлены первые три опции, использование которых и приводит к большому количеству “доверенных” программ. Четвертую опцию можно выбрать самостоятельно как альтернативу первым трем.

Проведем эксперимент. Поместим какую либо программу (например, браузер “Opera”) в список программ со слабыми ограничениями и посмотрим как работает правило “запрос действия”. Для вступления правил программ в действие нужно закрыть и снова открыть программу, правила для которой были изменены. Если теперь попробовать зайти на любой сайт, то никакого запроса действия не произойдет, а программа спокойно установит сетевое соединение. Как оказалось, правило “запрос действия” работает только если в основных параметрах защиты снят флажок с опции “Выбирать действие автоматически”.

Еще один сюрприз ожидает пользователей сетевых утилит типа ping, tracert (если правило “запрос действия” распространить на доверенные программы), putty (ssh клиент) и, возможно, им подобных. Для них KIS упорно не хочет выводить экран запроса действия. Здесь выход может быть только один – устанавливать разрешения для конкретной программы вручную.

Прежде, чем перейти к пакетным правилам, позволю себе один совет: создавайте для каждой группы программ свои подгруппы. Например: “Сетевые утилиты”, “Офисные программы”, “Программы для Интернета”, и т.д. Во первых, всегда можно будет быстро найти нужную программу, и, во вторых, можно будет устанавливать правила на определенные группы, вместо установки правил для отдельных программ.

В пакетных правилах определяются отдельные признаки пакетов: протокол, направление, локальный или удаленный порт, сетевой адрес. Пакетные правила могут действовать как “разрешающие”, “запрещающие” и “по правилам программ”. Правила просматриваются сверху вниз пока не будет найдено разрешающее или запрещающее правило по совокупности признаков. Если правило для пакета не найдено, то применяется правило по умолчанию (последнее). Обычно в сетевых экранах последним правилом устанавливают запрет на прием и передачу любых пакетов, но для KIS это правило разрешающее.

Область действия правил охватывает определенную область: “любой адрес” (все адреса), “адрес подсети” – здесь можно выбрать тип подсети “доверенные”, “локальные” или “публичные”, и “адреса из списка” – указать IP адреса или доменные имена вручную. Отношение конкретной подсети к “доверенной”, “локальной” или “публичной” устанавливается в общих нстройках сетевого экрана.

Пакетные правила KIS, в отличие от большинства сетевых экранов, перегружены большим числом направлений: “входящее”, “входящее (поток)”, “исходящее”, “исходящее (поток)”, и “входящее/исходящее”. Причем, правила с некоторыми сочетаниями протокола и направления не работают. Например, правило запрета ICMP в сочетании с потоковыми направлениями работать не будет, т.е. запрещенные пакеты будут проходить. К UDP пакетам почему то применяются потоковые направления, хотя UDP протокол по своей природе как такового “потока” не создает, в отличии от TCP.

Еще один, не совсем приятный момент заключается в том, что в пакетных правилах отсутствует возможность указать реакцию на запрет входящего пакета: запретить прием пакета с уведомлением отправившей его стороны или просто отбросить пакет. Это так называемый режим “невидимости”, который раньше в сетевом экране присутствовал.

Теперь обратимся к собственно правилам.

1 и 2 правила разрешают по правилам программ отправлять DNS запросы по протоколам TCP и UDP. Безусловно, оба правила полезны, но в основном такие сетевые программы как почтовые и браузеры запрашивают адреса сайтов через системную службу DNS, за работу которой отвечает системная программа “svchost.exe”. В свою очередь, сама служба использует вполне конкретные адреса DNS серверов, указываемые вручную или через DHCP. Адреса DNS серверов меняются редко, так что вполне хватило бы разрешения отправки DNS запросов для системной службы “svchost.exe” на фиксированные сервера доменных имен.

3 правило разрешает программам отправку электронной почты по протоколу TCP. Здесь также, как и для первых двух правил, достаточно было бы создать правило для конкретной программы работы с электронной почтой указав на какой порт и сервер производить отправку.

4 правило разрешает любую сетевую активность для доверенных сетей. Будьте очень внимательны при включении этого правила, не перепутайте случайно тип сети. Это правило фактически отключает функции сетевого экрана в доверенных сетях.

5 правило разрешает любую сетевую активность по правилам программ для локальных сетей. Это правило хоть и не отключает полностью сетевой экран, но в значительной степени ослабляет его контрольные функции. По логике 4 и 5 правила нужно было бы разместить в самом верху, чтобы предотвратить обработку пакетов правилами 1 – 3 при нахождении компьютера в доверенной или локальной сети.

6 правило запрещает удаленное управление компьютером по протоколу RDP. Хотя область действия правила “все адреса”, но фактически оно действует только в “публичных сетях”.

7 и 8 правило запрещает доступ из сети к сетевым службам компьютера по протоколам TCP и UDP. Фактически правило действует только в “публичных сетях”.

9 и 10 правила разрешают всем без исключения подключаться к компьютеру из любых сетей, конечно исключая службы, запрещенные правилами 6 – 8. Действует правило только для программ с разрешенной сетевой активностью. Но будьте очень внимательны, сетевая активность по умолчанию разрешена практически всем программам за исключением не доверенных.

11 – 13 правила разрешают прием входящих ICMP пакетов для всех программ. Смысла в этих правилах не больше, чем в 1 – 3, потому, что ICMP в подавляющем большинстве случаев использует программа ping и tracert.

14 правилом запрещается прием всех типов ICMP пакетов, разумеется за исключением разрешенных правилами 11 – 13.

16 правило запрещает входящий ICMP v6 эхо запрос. ICMP v6 в подавляющем большинстве случаев не нужен. Можно было бы запретить его полностью.

17 правило разрешает все, что явно не разрешено или запрещено предыдущими правилами. Это правило хотя и не отображается на экране, но помнить о его существовании безусловно необходимо.

Настройки сетевого экрана KIS по умолчанию безусловно хороши и подходят большинству пользователей домашних компьютеров, на которых, собственно, и ориентирован этот продукт. Но гибкость и нетребовательность к дополнительным настройкам, о которой упоминалось в начале статьи, к сожалению достигается за счет безопасности самих же пользователей, делая эту самую безопасность очень сильно зависимой от человеческого фактора: знаний и безошибочных действий самого пользователя.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Пройдя наш тест "безопасность вашего компьютера" вы обнаружили, что ваша система имеет один или несколько открытых портов и незнаете как их закрыть? Не беда, мы постараемся вам помочь.

Шаг 3

Как открыть порт прослушивания в BitComet

Независимо от того, какой скоростью может быть ваше интернет-соединение, ваша скорость загрузки может быть мучительно низкой, если ваш прослушиваемый порт Bitcomet заблокирован. Желтый круг в правом нижнем углу .

Шаг 4

Нажмите «Ввести порт» в появившемся окне, введите номер порта, который хотите открыть, затем нажмите кнопку «ОК».

Как открыть порт на SonicWALL

Управление портами в брандмауэре часто является обычной задачей для тех, кто хочет получить максимальную отдачу от своей домашней сети. Например, если вы хотите подключиться к игровому веб-сайту, вы .

Шаг 1

Откройте Kaspersky Internet Security и нажмите кнопку «Настройки».

Как можно закрыть порты?

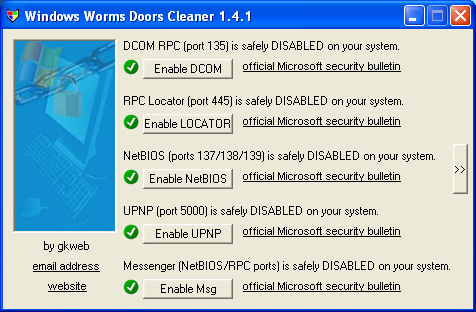

Первый и самый простой вариант - это завершить работу программ или служб, которые используют эти порты (можно сказать открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного упростить вам эту задачу мы рекомендуем использовать небольшую программку Windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите следующее окошко

Вам останется только нажать кнопки с надписью Disable и Close, после чего перезагрузить компьютер. В итоге все индикаторы должны быть зеленого цвета. Это будет означать, что порты 135-139, 445 и 5000 закрыты.

Эта методитка поможет закрыть вам всего несколько портов и ни в коем случае не заменит установку Firewall

Второй вариант - это установка программы Firewall и создание правил для закрытия портов. Выбрать фаерволл и узнать как его установить вы можете, почитав наши руководства в разделе "Статьи".

А теперь небольшой инструктаж по созданию правил для закрытия портов в различных фаерволах. Для закрытия определенного порта вам нужно выбрать используемый вами Firewall из списка ниже и повторить действия, указанные в руководстве, изменив всего лишь одну деталь, это номер порта.

Outpost Firewall

Kaspersky Internet Security

ZoneAlarm PRO

Comodo Firewall

Kerio Personal Firewall

Инструкции составлены для самых активно используемых на данный момент фаерволов. Возможно в будущем мы будем пополнять архив, если в этом будет необходимость.

В процессе работы Kaspersky Endpoint Security Cloud компоненты Веб-Контроль, Защита от почтовых угроз и Защита от веб-угроз отслеживают данные, передаваемые через определенные открытые порты на устройствах пользователей. Например, компонент Защита от почтовых угроз анализирует информацию, передаваемую по протоколу SMTP, а компонент Защита от веб-угроз анализирует информацию, передаваемую по протоколам HTTP и FTP. Список портов настраивается специалистами "Лаборатории Касперского".

Однако вы можете исключить любой из перечисленных портов из мониторинга, как описано в этом разделе.

Кроме того, Kaspersky Endpoint Security Cloud контролирует все сетевые порты, которые требуются определенным программам. Этот список программ сформирован специалистами "Лаборатории Касперского". Если вы исключили определенный порт из мониторинга, но этот порт используется программой из списка, Kaspersky Endpoint Security Cloud по-прежнему будет отслеживать данные, передаваемые указанной программой через исключенный порт, но не будет отслеживать данные, передаваемые другими программами.

Чтобы настроить исключения сетевых портов:

-

.

Выберите раздел Управление безопасностью → Профили безопасности .

В разделе Профили безопасности содержится список профилей безопасности, настроенных в Kaspersky Endpoint Security Cloud.

В окне свойств профиля безопасности отобразятся параметры, доступные для всех устройств.

Откроется окно Угрозы и исключения .

Откроется окно Исключение сетевых портов .

-

Чтобы добавить сетевые порты, которые требуется исключить из мониторинга:

Нажмите на кнопку Добавить .

Откроется окно Новая запись . В окне перечислены все сетевые порты, контролируемые Kaspersky Endpoint Security Cloud.

Добавленные сетевые порты появятся в списке исключений в окне Исключения .

Удаленные сетевые порты исчезнут из списка исключений в окне Исключения .

После применения профиля безопасности исключения сетевых портов будут применены к устройствам Windows.

Видео: Почему Kaspersky блокирует порты интернета (Май 2022).

В состав Kaspersky Internet Security Suite входит функция блокирования трафика от доступа к портам на вашем компьютере, если эти порты не были открыты с помощью программного обеспечения. После открытия порта в Kaspersky любые программы, которые обмениваются данными через этот порт, имеют неограниченный доступ для связи с Интернетом и из Интернета, поэтому соблюдайте осторожность при открытии порта, так как это может привести к непреднамеренным проблемам с безопасностью.

Шаг 2

Как открыть порт с помощью Norton Internet Security

Набор компьютерных приложений Norton Internet Security от Symantec - это комплексная программа защиты компьютера, предназначенная для использования на персональных компьютерах в домашних и деловых сетях .

Что такое открытие порта в антивирусе

Работа же антивируса заключается в том, что он контролирует эти самые порты, дабы вовремя поймать поток вредоносных данных, например, скачивание какого-нибудь вируса.

Обычно Kaspersky контролирует достаточно большое количество различных портов. Это так называемые стандартные порты, которые используются большинством программ. Любые подозрительные и нестандартные порты – он просто блокирует, чтобы не перегружаться и не «направлять силы» на бесполезный порт. И вот если у вас как раз такой «бесполезный» порт, через который в сеть выходите вы сами, или же ваша программа, то этот порт вам нужно будет добавить в списки антивируса. Это и есть открытие порта в Kaspersky.

Шаг 5

Нажмите «ОК» еще два раза, чтобы сохранить настройки.

Как открыть порт в Касперском

Изначально вам нужно будет зайти в ваш антивирус. Кликните на шестеренку настроек, в нижнем левом углу. У вас откроется несколько пунктов меню настроек. Вы должны будете выбрать «дополнительно». В правой части таблички вы увидите пункт «сеть», параметры сети. Перейдите туда.

У вас откроется новая страничка. Тут вы должны будете найти пункт «контролируемые порты». По умолчанию у вас галочка будет стоять на «контролировать только выбранные порты». Рядом с ней будет кнопка «выбрать» со ссылкой. Кликните на нее.

Вас перебросит в окно «сетевые порты». Тут вы увидите список всех активных портов, контролируемых вашим антивирусом.

Внизу будет кнопка добавить. После этого у вас откроется отдельное окно, где вы должны будете указать данные вашего нового порта, т.е. описание и цифры самого порта.

В нашем случае это программа network printer port, с портом 9110. Ставим для нее активный статус и нажимаем на «добавить», внизу.

Вот, собственно, и все. Вам останется только принять все изменения, после чего закрыть все окна антивируса и приступить к работе. На этом мы заканчиваем нашу статью, всем удачи и до новых встреч.

Читайте также: