Выбор сети wi fi

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK, WPA3-PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Саммари

Я накатал довольно длинную простыню текста, и должен был бы завершить её кратким резюме самых важных вещей:

1. Точка доступа может работать только в одном диапазоне: 2.4 или 5.2 или 5.7. Выбирайте внимательно.

2. Лучший регуляторный домен — это VE.

3. Команды iw phy info, iw reg get покажут вам, что вы можете.

4. 13 канал обычно пустует.

5. ACS_SURVEY, ширина канала 20 МГц, TX-STBC, RX-STBC123 улучшат качество сигнала.

6. 40 МГц, больше антенн, SHORT-GI увеличат скорость.

7. hostapd -dddtK позволяет запустить hostapd в режиме отладки.

8. Для любителей можно пересобрать ядро и CRDA, увеличив мощность сигнала и сняв ограничения регуляторного домена.

9. Автопоиск Wi-Fi в Windows отключается командой netsh wlan set autoconfig enabled=no interface=". . "

10. Microsoft Surface Pro 3 не поддерживает диапазон 5.7 ГГц.

Что такое режимы работы WiFi на 2.4 и 5 ГГц — стандарты и скорость a/b/g/n/ac/ax

Для начала давайте разберемся, что же это такое за режимы wifi — a/b/g/n/ac/ax? По сути, эти буквы являются отображением этапов развития в скорости беспроводной сети. При появлении каждого нового стандарта вай-фай ему давали новое буквенное обозначение, которое характеризовало его максимальную скорость и поддерживаемые типы шифрования для защиты.

Послесловие

Я большинство материалов, использованных при написании данного руководства, найдены либо в гугле, либо в манах к iw, hostapd, hostapd_cli.

На самом деле, проблема ТАК И НЕ РЕШИЛАСЬ. Временами пинг всё равно скачет до 400 и стоит на таком уровне, даже для «пустого» диапазона в 5.2 ГГц. Посему:

Ищу в Москве спектроанализатор Wi-Fi диапазона, укомплектованный оператором, с которым можно было бы проверить, в чём вообще проблема, и не заключается ли она в том, что неподалёку находится очень важное и секретное военное учреждение, о котором никто не знает.

Как и где расположить точки доступа

Планирование (в том числе и моделирование) Wi-Fi сети может включать в себя несколько основных этапов:

Определить зону покрытия, понять какие будут клиентские устройства, узнать требования по пропускной способности и емкости сети (если есть места высокой плотности клиентов);

Определение требований к зонам покрытия: уровень сигнала, перекрытие зон, channel overlap.

Определение требований к соотношению сигнал / шум (SNR) может иметь место только в том случае, если есть возможность заранее определить уровнь шума и этот уровень шума неизменный. Обычно уровень шума -90дБм, но если на объекте есть какие-либо особенные устройства, то лучше учесть это заранее, замерив уровень шума для учета в моделировании;

Определение мощности передатчиков Wi-Fi на основании требований к покрытию, типов клиентов и требований к высокой плотности клиентов;

Проверка модели с тестовой точкой доступа ("AP on a stick").

Постскриптум

Wi-Fi работает на частотах от 2 ГГц до 60 ГГц (менее распространённые форматы). Это даёт нам длину волны от 150мм до 5мм. (Почему вообще мы меряем радио в частотах, а не в длинах волн? Так же удобнее!) У меня, в целом, возникает мысль, купить обои из металлической сетки в четверть длины волны (1 мм хватит) и сделать клетку Фарадея, чтобы гарантированно изолироваться от соседского Wi-Fi, да и заодно от всего другого радиооборудования, вроде DECT-телефонов, микроволновок и дорожных радаров (24 ГГц). Одна беда — будет блокировать и GSM/UMTS/LTE-телефоны, но можно выделить для них стационарную точку зарядки у окна.

Сегодня поговорим о понятии режимов сети WiFi (802.11). Наверняка при настройке роутера вы видели такой раздел, как «Беспроводной режим работы» с возможностью выбора между стандартами «a, b, g, n» для 2.4 ГГц и 5 ГГц. А в новых двухдиапазонных моделях к ним еще добавились смешанные режимы «ac и ax». Посмотрим, какой из них выбрать и где поменять в настройках роутера TP-Link, Zyxel Keenetic, Asus, Netis, Tenda, Upvel, Huawei и Mercusys

Какой выбрать режим работы WiFi a, b, g или n для 2.4 ГГц?

При настройке wifi сети роутера в диапазоне частот 2.4 ГГц мы имеем возможность выбора между режимами b, g и n. Это необходимо для установки максимально возможной скорости интернет соединения. Однако, если выбрать самый современный «n», то можем получить такую ситуацию, при которой какое-нибудь старое устройство не сможет подключиться к wifi сети.

Стоит отметить, что все роутеры, адаптеры и прочее сетевое оборудование, которое поддерживает более новый режим wifi, полностью совместимы и со старыми. Если на коробке написано «Wi-Fi 802.11 AC» или «802.11 AX (WiFi 6)«, то на 100% устройство подойдет для любого wifi в сетях 2.4 и 5 ГГц.

Поэтому в настройках роутера помимо отдельных чаще всего мы имеем в меню режима такой пункт, как «смешанный (b,g,n)» или «mixed» в английской версии панели администратора. Он позволяет предоставить маршрутизатору выбор, какой из предложенных лучше всего подходит для того или иного устройства — ноутбука, смартфона, планшета, ТВ и т.д. Тем самым обеспечивается максимальная совместимость стандартов wifi для работы любого девайса.

Юридические моменты

Чтобы однажды не было мучительно больно, лучше сразу изучить что разрешено, что запрещено, а для чего требуется согласование. Вот что надо узнать из законодательства той страны, где планируется развернуть Wi-Fi:

Разрешенные для использования каналы;

Разрешенные мощности точек доступа Wi-Fi, а вернее, максимально разрешенные EIRP (сумма мощности передатчика и коэффициента усиления антенны);

Возможность использование диапазона 5 ГГц на улице или необходимость получения согласования (конечно, только если требуется уличный Wi-Fi).

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Общие вопросы настройки Wi-Fi

1) Мощности передатчиков Wi-Fi

В идеале, мощность передачи должна быть выставлена автоматически, но контроллер не всегда принимает правильные решения, поэтому рекомендуется ограничить выбор мощности минимальными и максимальными значениями, при этом не забывать что EIRP должен удовлетворять установленным нормам страны. Выбор мощности - это комплексный вопрос и ориентироваться надо на радио моделирование, мощности передатчиков клиентских устройств и законодательство страны.

Для того чтобы не было асинхронности в канале, мощность передатчика точки доступа должна быть не выше чем мощность передатчика клиентского устройства.

Тоже самое, но на практике:

В таблице ниже приведены примерные мощности Wi-Fi для разных типов устройств

дБм

мВт

Типы устройств

Комментарии

Низкие мощности, как правило, выбираются с целью удовлетворения требований по емкости сети (высокая плотность точек доступа и клиентских устройств)

4

2.5

7

5.0

10

10.0

Средние мощности, как правило, выбираются с целью удовлетворения требований по покрытию сети.

13

20.0

16

39.8

Прочие специфичные устройства

Высокие мощности, как правило, выбираются в специфических случаях.

Следует учитывать уровни мощности клиентских устройств, чтобы не было ассиметрии на радио канале.

Ассиметрия = TxPower_AP - TxPower_Client - RxSens_AP - Rx_Sens_Client

Ввиду того, что чувствительность приемника на точке доступа как правило чуть выше чем у клиентского устройства, мощность передачи точки доступа может быть чуть выше, чем мощность передачи клиентского устройства, но на практике на это лучше не полагаться.

Следующий аспект выбора мощности — это EIRP (Effective Isotropic Radiated Power, (Эквивалентная изотропная излучаемая мощность)

EIRP = TxPower_AP(dB) + Antenna_gain (dB)

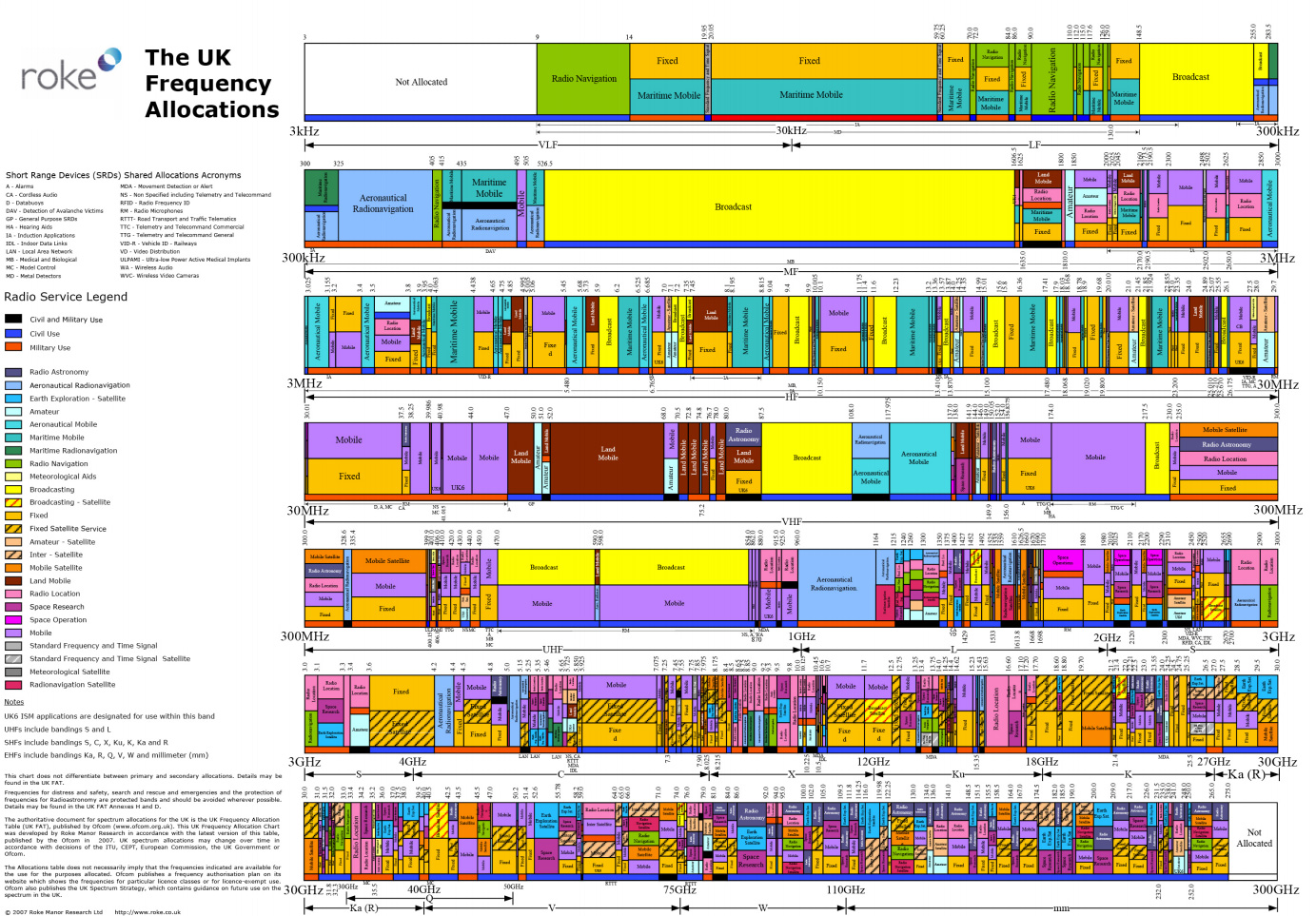

Пример максимально разрешенных EIRP на разных каналах в диапазоне 5 ГГц в России и Великобритании:

2) Выбор каналов Wi-Fi

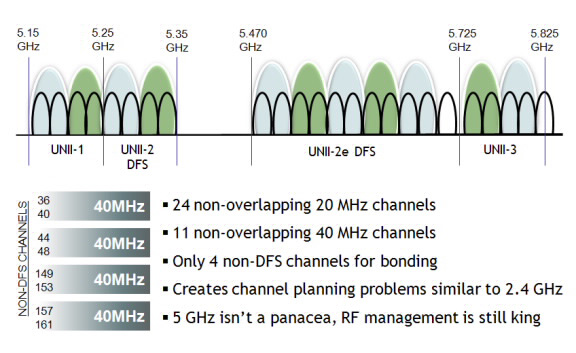

В диапазоне 2.4 ГГц все просто: только три не пересекающихся канала: 1, 6, 11. Ширина каналов в диапазоне 2.4 ГГц должна быть 20 МГц (если только вы не один в лесу). Выбор полосы в 40 МГц уменьшит количество не перекрываемых каналов с 3 шт до 1 шт, а так же усилит влияние от других точек доступа и итоговая скорость передачи данных может даже понизиться.

В диапазоне 5 ГГц, как правило, хватает каналов из двух диапазонов: UNII-1 и UNII-2. Если в процессе настройки или проектирования выявится потребность использования дополнительных каналов, их можно будет расширить, ссылаясь на перечень разрешенных к использованию каналов. Каналы из диапазонов UNII-1 и UNII-2 наиболее широко распространены по миру, поэтому их использование будет с наибольшей вероятностью гарантировать работу клиентского устройства, привезенного из другой страны.

Ширина каналов в диапазоне 5 ГГц может быть 20/40/80 МГц. Как показывает практика, выбор 80МГц не всегда ведет к стабильной работе, поэтому выбор в пользу 40МГц наиболее оптимален. В сетях большим количеством и высокой плотностью точек доступа следует выбирать ширину канала 20 МГц.

3) Отключение низких скоростей или Optimized roaming

Ниже приведена наиболее общая рекомендация по отключению низких скоростей. Рекомендуется делать по-другому только в случае специфичных клиентских устройств.

Диапазон 2.4 ГГц

Диапазон 5 ГГц

Скорость соединения

Настройки

Скорость соединения

Настройки

mandatory

mandatory

4) Роуминг

Для комфортного восприятия голоса необходимо чтобы delay был не более 200мс, а packet loss не более 2%, поэтому роуминг наиболее критичен для разговоров или видео связи.

FT (Fast BSS Transition), стандарт IEEE 802.11r, позволяет создавать пре-аутентификацию с точками доступа заранее, что может сократить время роуминга с 700 мс до 50-100 мс. Рекомендуется включить в адаптивном режиме для совместимости с беспроводными устройствами, которые не поддерживают данный стандарт;

Radio Resource Management, стандарт IEEE 802.11k, позволяет точкам доступа выполнять определение состояния радиоэфира и передавать эти данные беспроводным устройствам. Стандарт IEEE 802.11k не рекомендуется включать без явной надобности, т.к. фреймы с данными IEEE 802.11k могут не поддерживаться клиентскими устройствами и вызвать отключение устройства от БЛВС. Применение стандарта возможно только после тестирования технологии на всех типах беспроводных устройств;

Optimized roaming. Для принудительного переключения беспроводных клиентов на ближайшую точку доступа и решения проблемы "sticky-client" требуется выключить низкие скорости соединения (было описано выше).

5) Beamforming

Если оборудование поддерживает технологию beamforming, то ее можно включить, но не стоит забывать, что одно из условий корректной работы технологии beamforming на точках доступа с внешними антеннамми — это корректное расположение антенн в пространстве, они должны быть расположены в одинаковом направлении, а не так как показано на маркетинговых слайдах.

6) 802.11e (WMM - Wireless Multimedia)

Особенность Wi-Fi — это наличие общей среды передачи данных для всех устройств. Так называемый Air-Time является ограниченным и общим ресурсом для всех участников сети Wi-Fi. SCMA/CD заменяется на SCMA/CA. Какое из устройств Wi-Fi на рисунке ниже первым получит доступ к среде?

Стандартом 802.11e предусмотрены разные окна ожидания (contention windows) для разных категорий доступа. Чем меньше окно ожидания, тем больше шансов получить первым доступ к среде передачи. Есть три режима WMM:

Disabled. Может подключиться любой клиент, 802.11n работать не будет. Клиентское устройство может отправлять весь трафик с максимальным значением QoS;

Enabled. Любой клиент может подключиться. Если клиентское устройство не поддерживает WMM, то может отправлять весь трафик с максимальным значением QoS. Если клиентское устройство поддерживает WMM, то ведет себя как в режиме Required;

Required. Только клиент с поддержкой WMM может подключиться. Оборудование Wi-Fi конвертирует значения 802.11e priority в DSCP.

Думаю, не ошибусь сильно, если у большинства из нас подключение к интернету выглядит следующим образом: есть некоторый довольно скоростной проводной канал до квартиры (сейчас уже и гигабит не редкость), а в квартире его встречает роутер, который раздаёт этот интернет клиентам, выдавая им «чёрный» ip и осуществляя трансляцию адресов.

Довольно часто наблюдается странная ситуация: при скоростном проводе, с роутера раздаётся совсем узенький wifi-канал, не загружающий и половины провода. При этом, хотя формально Wi-Fi, особенно в его ac-версии поддерживает какие-то огромные скорости, при проверке оказывается, что либо Wi-Fi подключается на меньшей скорости, либо подключается, но не выдаёт скорости на практике, либо теряет пакеты, либо всё вместе.

В какой-то момент и я столкнулся с похожей проблемой, и решил настроить свой Wi-Fi по-человечески. На удивление, это заняло примерно в 40 раз дольше, чем я ожидал. Вдобавок, как-то так случилось, что все инструкции по настройке Wi-Fi, которые я находил, сходились к одному из двух видов: в первом предлагали поставить роутер повыше и выпрямить антенну, для чтения второго же мне не хватало честного понимания алгоритмов пространственного мультиплексирования.

Собственно, эта заметка — это попытка заполнить пробел в инструкциях. Я сразу скажу, что задача до конца не решена, несмотря на приличный прогресс, стабильность подключения всё ещё могла бы быть лучше, поэтому я был бы рад услышать комментарии коллег по описанной тематике.

Глава 1:

Итак, постановка задачи

Wifi-роутер, предложенный провайдером, перестал справлять со своими обязанностями: наблюдаются длительные (30 секунд и больше) периоды, когда пинг до точки доступа не проходит, наблюдаются очень длительные (порядка часа) периоды, когда пинг до точки доступа достигает 3500 мс, бывают длительные периоды, когда скорость соединения с точкой доступа не превышает 200 кбит/сек.

Сканирование диапазона с помощью windows-утилиты inSSIDer выдаёт картинку, представленную в начале статьи. В округе наблюдается 44 Wifi SSID в диапазоне 2.4 ГГц и одна сеть в диапазоне 5.2 ГГц.

Инструменты решения

Самосборный компьютер Celeron 430, 2b Ram, SSD, безвентиляторный, две беспроводные сетевые карты на чипе Ralink rt2800pci, Slackware Linux 14.2, Hostapd из Git на сентябрь 2016 года.

Сборка роутера выходит за рамки данной заметки, хотя отмечу, что Celeron 430 хорошо показал себя в безвентиляторном режиме. Отмечу, что текущая конфигурация является последней, но не окончательной. Возможно, улучшения ещё осуществимы.

На самом деле, решение должно было бы, по хорошему, заключаться в запуске hostapd с минимальным изменениями настроек. Однако, опыт настолько хорошо подтвердил истинность поговорки «гладко было на бумаге, да забыли про овраги», что потребовалось написание этой статьи для систематизации знаний обо всех неочевидных подробностях. Также мне изначально хотелось бы избежать низкоуровневых подробностей для стройности изложения, но выяснилось, что это невозможно.

Что такое WPA3-PSK?

Стандарт шифрования WPA3-PSK появился совсем недавно и пришел на смену WPA2. И хоть последний отличается очень высокой степенью надежности, WPA3 вообще не подвержен взлому. Все современные устройства уже имеют поддержку данного типа — роутеры, точки доступа, wifi адаптеры и другие.

Глава 3

Решение задачи

Из всего вышеперечисленного винегрета, казалось бы, можно сделать следующий вывод: у вайфая можно реализовать два «режима» функционирования. «Улучшающий скорость» и «улучшающий качество».

Первый, казалось бы, должен говорить: бери самый незанятый канал, ширину канала 40 МГц, антенн побольше (желательно, 4), и добавляй побольше Capabilities.

Второй — убирай всё, кроме базового n-режима, включай мощность побольше, и включай те Capabilities, которые добавляют стабильности.

Вспоминая ещё раз пословицу про овраги, опишем, какие именно неровности местности ждут нас при попытке реализации планов 1 и 2.

Овраг нулевой

Хотя чипсеты семейства Ralink rt2x00 являются самыми популярными чипсетами с поддержкой стандарта n и встречаются как в картах высокого ценового диапазона (Cisco), так и диапазона бюджетного (TRENDNET), и более того, выглядят в lspci совершенно однаково, они могут обладать кардинально разным функционалом, в частности, поддерживать только диапазон 2.4, только диапазон 5ГГц, или поддерживать непонятно чем ограниченные части обеих диапазонов. В чём отличия — загадка. Также загадка, почему карта с тремя антеннами поддерживает только Rx STBC в два потока. И почему они обе не поддерживают LDPC.

Первый овраг

В диапазоне 2.4 есть только три непересекающихся канала. На эту тему мы уже говорил и я не буду повторяться.

Второй овраг

Не все каналы позволяют увеличивать ширину канала до 40 МГц, более того, на какую ширину канала согласится карта, зависит от чипсета карты, производителя карты, загрузки процессора и погоды на Марсе.

Третий, и самый большой овраг

Regulatory domain

Если вам не хватало для счастья того, что сами стандарты Wi-Fi представляют из себя знатный винегрет, то возрадуйтесь тому, что каждая страна мира стремится всякими разными способами Wi-Fi ущемить и ограничить. У нас в Великобритании всё ещё не так плохо, в отличие, скажем, от тех же США, где Wi-Fi спектр зарегулирован до невозможности.

Так вот, регуляторный домен может требовать ограничений на мощность передатчика, на возможность запустить на канале точку доступа, на допустимые технологии модуляции на канале, а также требовать некоторых технологий «умиротворения спектра», таких как DFS (динамический выбор частоты), детекция радара (которая ещё у каждого регдомена своя, скажем, в Америках почти всюду предлагаемая FCC, в Европе другая, ETSI), или auto-bw (я не знаю, что это такое). При этом со многими из них точка доступа не заводится.

Многие регуляторные домены просто запрещают некоторые частоты в принципе.

Задать регуляторный домен можно командой:

Регуляторный домен можно не задавать, но тогда система будет руководствоваться объединением всех ограничений, то есть самым худшим вариантом из возможных.

По счастью, во-первых данные по регуляторным доменам есть в открытом доступе на сайте ядра:

И по ним можно искать. В принципе, вероятно, можно пропатчить ядро так, чтобы оно игнорировало регуляторный домен, но это надо пересобирать ядро или как минимум регуляторный демон crda.

По счастью, команда iw phy info выводит все возможности нашего устройства, с учётом (!) регуляторного домена.

Для начала найдём страну, в которой не запрещён 13 канал. Путь хотя бы половина частоты будет пустой. Ну, таких стран довольно много, хотя некоторые, не запрещая его в принципе, однако запрещают на нём или режим высокой скорости n, или вообще создание точки доступа.

Но одного 13 канала нам мало — ведь мы хотим соотношение сигнал-шум побольше, а значит хотим запускать точку с силой сигнала 30. Ищем-ищем в CRDA, (2402 - 2482 @ 40), (30) 13 канал, ширина 40 МГц, сила сигнала 30. Есть такая страна, Новая Зеландия.

Но что это, на частоте 5 ГГц требуется DFS. Вообще, это теоретически, поддерживаемая конфигурация, но почему-то не работает.

Факультативная задачка, выполнимая людьми с повышенными социальными навыками:

Собрать подписи/движение в поддержку ускоренного перелицензирования Wi-Fi-диапазонов в ITU (ну, или хотя бы в вашей стране) в целом в сторону расширения. Это вполне реально, какие-нибудь депутаты (и кандидаты в депутаты), жаждущие политических очков, будут рады вам помочь.

Это овраг номер 4

Точка доступа может не заводиться при наличии DFS, без объяснения причин. Итак, какой же регуляторный домен нам выбрать?

Есть такая! Самая свободная страна в мире, Венесуэла. Её регуляторный домен — VE.

Полные 13 каналов диапазона 2.4, с мощностью 30 dBm, и сравнительно расслабленный 5ГГц диапазон.

Задача со звёздочкой. Если у вас в квартире совсем катастрофа, даже хуже, чем у меня, для вас есть отдельный, бонусный уровень.

Регуляторный домен «JP», Япония, позволяет делать уникальную вещь: запускать точку доступа на мифическом, 14 канале. Правда, только в режиме b. (Помните, я говорил, что между b и g всё-таки есть маленькие отличия?) Поэтому если у вас всё уж совсем плохо, то 14 канал может быть спасением. Но опять же, его физически поддерживает немного что клиентских устройств, что точек доступа. Да и максимальная скорость в 11 Мбит несколько обескураживает.

Копируем /etc/hostapd/hostapd.conf в два файла, hostapd.conf.trendnet24 и hostapd.conf.cisco57

Правим тривиальным образом /etc/rc.d/rc.hostapd, чтобы запускал две копии hostapd.

В первом указываем канал 13. Правда, ширину сигнала указываем 20 МГц (capability 40-INTOLERANT), потому что во-первых, так мы будем теоретически стабильнее, а во-вторых, «законопослушные» точки доступа просто не будут запускаться на 40 МГц из-за того, что забитый диапазон. Ставим capability TX-STBC, RX-STBC12. Плачем, что capabilities LDPC, RX-STBC123 не поддерживаются, а SHORT-GI-40 и SHORT-GI-20 хотя и поддерживаются и чуть-чуть улучшают скорость, но и чуть-чуть понижают стабильность, а значит, их убираем.

Правда, для любителей можно пропатчить hostapd, чтобы появилась опция force_ht40, но в моём случае это бессмысленно.

Если вы находитесь в странной ситуации, когда точки доступа то включаются то выключаются, то для особых гурманов можно пересобрать hostapd с опцией ACS_SURVEY, и тогда точка будет сама сначала сканировать диапазон и выбирать наименее «шумящий» канал. Более того, в теории она даже должна мочь переходить по собственному желанию с одного канала на другой. Мне, правда, эта опция не помогла, увы :-(.

Итак, наши две точки в одном корпусе готовы, запускаем сервис:

Точки успешно стартуют, но…

Но та, что работает на диапазоне 5.7 — не видна с планшета. Что за чертовщина?

Овраг номер 5

Проклятый регуляторный домен работает не только на точке доступа, но и на приёмном устройстве.

В частности, мой Microsoft Surface Pro 3, хотя и сделан для европейского рынка, в принципе не поддерживает диапазон 5.7. Пришлось переключиться в 5.2, но тут хоть завёлся режим 40 Мгц.

Овраг номер 6

Всё завелось. Точки стартовали, 2.4 показывает скорость 130 Мбит (был бы SHORT-GI, было бы 144.4). Почему карта с тремя антеннами поддерживает только 2 пространственных потока — загадка.

Овраг номер 7

Завести-то завелось, а иногда скачет пинг до 200, и всё тут.

А секрет вовсе не в точке доступа прячется. Дело в том, что по правилам Microsoft, драйвера Wi-Fi карты сами должны содержать ПО для поиска сетей и подключения к ним. Всё как в старые-добрые времена, когда 56к-модем должен был иметь при себе звонилку (которую мы все меняли на Shiva, потому что звонилка, идущая в штатной поставке Internet Explorer 3.0 была слишком уж ужасна) или ADSL-модем должен был иметь клиент PPPoE.

Но и о тех, у кого штатной утилиты нет (то есть, о всех на свете!), Microsoft позаботилась, сделав так называемую «автоконфигурацию Wi-Fi». Эта автоконфигурация жизнерадостно плюёт на то, что к сети мы уже подключены, и каждые Х секунд сканирует диапазон. В Windows 10 даже нет кнопки «обновить сети». Работает отлично, пока сетей вокруг две-три. А когда их 44, система замирает и выдаёт несколько секунд пинга 400.

«Автоконфигурацию» можно отключить командой:

Лично я даже сделал себе на десктопе два батника «включить autoscan» и «выключить autoscan».

Да, прошу обратить внимание, что если у вас русский Windows, то скорее всего сетевой интерфейс будет иметь название на русском языке в кодировке IBM CP866.

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

2,4 ГГц — это плохо. 5 ГГц — это хорошо. 6 ГГц — это ещё лучше, но послезавтра. Все это знают, кого я тут учу, в самом деле. Всё это хорошо, только делать-то что, когда ты такой, как умный, открываешь какой-нибудь Wi-Fi Explorer, а там сатанизм и этажерки, как на скриншоте?

Шаг первый — поплакать. Шаг второй — нырнуть под кат. Вопрос простой, а ответ — нет.

Для начала — разминочный тест. Ситуация номер раз: занят один канал в 2.4 ГГц, нужно поставить свою точку доступа. На какой канал?

- На любой, кроме того же самого;

- Плюс-минус пять каналов от занятого, то есть, шестой и дальше;

- Лучше, конечно, на шестой или одиннадцатый;

- На тот же самый канал.

- На любой канал, кроме первого или девятого, очевидно же;

- Желательно на тринадцатый, чтобы как можно дальше от этих двух;

- На первый, пятый, девятый или двенадцатый;

- На первый или девятый.

- На любой канал, кроме первого, шестого и одиннадцатого;

- На первый, шестой или одиннадцатый — наверное, лучше на первый, потому что мощность пониже;

- На первый, шестой или одиннадцатый — может, есть ещё какая-то характеристика, на которую надо посмотреть?

- Третий-четвёртый или восьмой-девятый, что-то из этого, потому что там пустые места есть.

- На каналах с девятого и дальше мощность ниже всех остальных, так что надо ставить туда;

- Меньше всего точек доступа на 13 канале, так что на него;

- Всё настолько плохо, что уже без разницы. На любой наугад.

Если вы быстро и без запинки ответили на этот стартовый тест, то поздравляю: либо вы узнаете много нового из этой статьи, либо не узнаете ничего. Правильные ответы —

Для того, чтобы понять принцип, по которым более правильно так, а не по-другому, нам нужно обсудить на пальцах, как сети Wi-Fi дружат друг с другом — если бы это сосуществование было серьезной проблемой, Wi-Fi не торчал бы в каждой кофеварке. Как мы уже выяснили в предыдущей моей заметке, основная цель протокола 802.11 — не обеспечение максимально возможной пропускной способности на один мегагерц занятого эфира, а бескомпромиссная совместимость и работоспособность протокола даже в самых плохих условиях (типа заглавной картинки, да). Придуман протокол грамотно, реализован, кхм, по-разному, но в целом тоже не глупо, и всё-таки рано или поздно всякий запас прочности познаёт свой предел.

Итак, представим, что в мире остались всего два устройства, которые умеют работать с Wi-Fi, и это точка доступа и клиент. Первое правило вайфай — никому не расска “Пока говорит один — остальные молчат”. И не просто молчат, а внимательно слушают.

Собираясь передать данные, первое, что делает любое устройство Wi-Fi — внимательно слушает, не передаёт ли кто свои данные. Получится очень неловко, если мы начнём говорить одновременно с кем-то ещё, не так ли? В отличие от 802.3, он же Ethernet (слишком обобщённо, но пусть будет), в котором момент одновременного разговора определяют, когда он произошёл (помните лампочку Collision на старых хабах? Я тоже нет, но речь о ней), в 802.11 стараются такого момента избежать и не допустить. Главная причина в том, что разница между передаваемым и принимаемым сигналом в вайфае может достигать МИЛЛИАРДА раз (я не шучу!), и то, что передаёт передатчик, может наглухо забить и сжечь приёмник, если он попробует слушать одновременно с передачей. Весь этот этикет взаимного “После Вас — нет, после Вас!” среди устройств 802.11 называется сложной аббревиатурой CSMA/CA, которая делится на три части:

CS — Carrier Sense, определение несущей;

MA — Multiple Access, множественный доступ;

CA — Collision Avoidance, избежание коллизий.

У меня шевелится паучье чутьё на тему того, что вы всю эту лирику уже не раз читали, но потерпите чуть-чуть, сейчас мы доберёмся до мясца нашей задачи о расстановке козы, волка и капусты. В рамках этой заметки нас интересуют первые две буквы, а именно CS. Что это вообще такое?

Так вот, определение несущей — это, по сути, и есть механизм определения, говорит ли сейчас кто-то ещё или нет. Всё сводится к тому, что практически постоянно проверяется наличие двух возможных причин занятости эфира — Wi-Fi-устройства и все остальные устройства (да, вот так вот ксенофобовато, “наши и все остальные” — двадцать с лишним лет протоколу, а актуальности, как видите, не теряет!). Перед тем, как только подумать о передаче данных, устройству нужно провести оценку занятости эфира (натурально, так и называется — Clear Channel Assesment, или CCA). “Наши” и “не наши”, по мнению каждого устройства, не равны по значимости, и есть два пороговых значения — это SD (Signal Detect), которое означает, что мы услышали что-то на языке 802.11, и ED (Energy Detect), которое означает любую мощность на входе приёмника (любой другой язык).

А теперь внимание: к “нашим” вайфай-устройства в СТО раз более внимательны, чем к “всем остальным”. То есть, эфир считается занятым, если мы услышали какой-то 802.11-фрейм на уровне всего на 4 дБ лучше уровня шума — мы ооооочень вежливы к другим устройствам Wi-Fi! А все остальные (всякие там Bluetooth, к примеру) помешают что-то передать только тогда, когда уровень сигнала от них будет выше шума на 24 дБ!

Спасибо замечательному David Coleman за эту красивую картинку.

Много это или мало? Давайте приведём самые хрестоматийные числа в качестве примера. Итак, для того, чтобы устройства стандарта 802.11n развили максимальные скорости (при ширине канала в 20 МГц и одном приёмопередатчике это 72,2 Мб/с), им нужен сигнал уровнем примерно -64 дБм при соотношении “сигнал/шум” не меньше 25 дБ (если кому интересно, откуда я взял эти числа — то вот отсюда, пользуйтесь, если до сих пор не заглядывали в статью skhomm «Все полезные материалы по Wi-Fi в одном месте»). То есть, передачу данных остановит ЛЮБОЙ кадр на этом же канале с уровнем приёма выше -85 дБм! В каком-нибудь многоквартирном доме это добрые плюс-минус два этажа (я терпеть не могу оценивать мощность длиной, но в этом случае готов согрешить ради наглядности), а в чистом поле — полкилометра расстояния!

А вот если наше готовое к передаче устройство услышит какой-то сигнал, но не сможет его расшифровать, то оно будет его игнорировать вплоть до -65 дБм, то есть, до тех пор, пока уровень этой сторонней помехи почти не сравняется с уровнем сигнала от той самой идеальной точки доступа, на которую оно и хотело передать данные. Вот это да!

“Но позвольте” — совершенно правильно возразит кто-нибудь моими же собственными пальцами, — “мы же все знаем, что блютус мешает вайфаю, как ему мешают микроволновки, камеры там всякие!”. Совершенно верно. При уровне “нечитаемой” помехи в, скажем, -70 дБм (ну, то есть, она ещё не считается достаточно сильной для того, чтобы остановить всю передачу и заставить считать среду занятой) она становится тем самым шумом, от которого мы соотношение “сигнал/шум” и отсчитываем. Мы слышим нашу точку доступа на уровне -65 дБм, мы слышим любой нечитаемый сигнал на уровне -70 дБм, таким образом, наше соотношение “сигнал-шум” вдруг упало до 5 дБ, а при таких параметрах канальную скорость в 72,2 Мб/с уже не развить, а максимум, что можно развить — это несчастные 27 Мб/с. Все в радиусе действия этой помехи резко уронили свои канальные скорости, в итоге за секунду трафика через точку доступа можно прокачать существенно меньше — вот и начались “тормоза в вайфае”, ай-ай-ай, всё плохо, колёсико крутится, ютьюб не грузится. Так-то!

“Какое же отношение” — последует новый логичный вопрос от внимательного идеализированного мной читателя, — “какой-то там блютус имеет к нашему вопросу? Ведь на картинках в тесте нет никакого блютуса, там только вайфай!”. А вот какое: любое 802.11-устройство может декодировать фрейм только тогда, когда он передан ПОЛНОСТЬЮ на канале, который она слушает! Посмотрите на эти две сети:

Точка доступа, работающая на первом канале, в упор не понимает, что говорит вторая точка доступа, потому что слышит только 75% того, что она передаёт (как и точка на втором канале, которая слышит только 75% того, что говорит первая). Именно поэтому она не понимает, что это “наши” — она не считает, что должна уступить среду для передачи! Отсюда соотношение “сигнал/шум” катится вниз, канальная скорость (а с ней и итоговая пропускная способность) катятся вниз, и, заметьте, совсем даже не пропорционально перекрытию каналов, а обратно пропорционально разнице в мощности — чем лучше клиент, который хочет передать данные первой точке, слышит вторую, тем сильнее упадёт его канальная скорость.

Но и это, к сожалению, ещё не все причины разрушительного действия перекрывающихся каналов. Теперь мы обратимся к следующим двум буквам, а именно MA, или Multiple Access. Мы не будем углубляться в детали доступа к среде в протоколах 802.11 — я отмечу только одну особенность, которая важна в контексте обсуждаемого вопроса. Итак, после каждого фрейма, неважно, служебный он или содержит данные, любое Wi-Fi устройство должно выждать некоторое время, прежде чем снова пытаться получить доступ к среде. Более того, неважно, само ли оно отправило этот фрейм или только услышало его — придётся подождать определённое время, называемое InterFrame Space (IFS), и только потом затевать игру “Кто первый застолбит среду”. Этих самых IFS существует несколько, и вот что интересно: если наше устройство после передачи фрейма не услышало подтверждения, что адресат его получил, то оно будет ждать дольше, чем если бы получило. В разы дольше.

Вернёмся к картинке из позапрошлого абзаца. Точка доступа с первого канала принимает фрейм. В это время точка доступа со второго канала тоже принимает фрейм. Оба этих фрейма повреждаются, и обе сети вынуждены простаивать бОльшее время, ещё сильнее теряя в пропускной способности (потому что, как мы помним, время = деньги, а для вайфая время = пропускная способность). Полная засада.

Итак, из всего этого следует простое правило: если не можете избежать пересечения каналов — ставьте точки доступа на один канал! Да, обе сети потеряют в пропускной способности, но, во всяком случае, они рассчитаны на такую работу.

Я напомню ситуацию 4.

В эфире не осталось ни одного канала, на котором не работает две и больше пересекающихся и мешающих друг другу сети, все мешают друг другу, все испытывают проблемы, поэтому ни мощность, ни выбор канала, ни волшебные алгоритмы, ни BSS Coloring, ни крёстная фея в такой ситуации уже не помогут. Можно ставить свою точку доступа куда угодно.

Хорошо, вот ситуация под номером 3.

Ну хорошо, вот они, первый, шестой или одиннадцатый. Какой из них выбрать? Да, в принципе, любой из этих трёх подходит, но если выбирать до конца оптимально — то нам гораздо важнее, как часто передаются данные на каждом из этих каналов; то есть, идеальный ответ — смотреть на ещё один параметр, а именно утилизацию эфира. Это просто: если к точке доступа на первом канале подключено 100 клиентов, а к точкам на 6 и 11 — ни одного, то гораздо выгоднее встать на 6 или 11. В англоязычной терминологии есть два слова — airtime и utilization, и они означают, строго говоря, не одно и то же, но можно ориентироваться как на одно, так и на другое, показометры эти взаимозависимые.

Теперь — ситуация 2.

Мы уже поняли, что пересекать каналы нельзя, поэтому варианты с 13 и любым каналом отпадают. Почему же нельзя поставить точку доступа на пятый канал?

Причина — в истории. Нет, серьёзно. Каналы шире 20 МГц появились только в стандарте 802.11n, когда впервые предложили слепить воедино два соседних канала и говорить по ним в два раза — эээээээ… толще? В два раза продуктивнее! Но с точки зрения совместимости вся служебная информация, то есть, все фреймы, которые должны быть понятными для остальных сетей, идёт только в основных 20 МГц занятой полосы. Я напомню вот эту классную картинку с анатомией передачи данных по Wi-Fi, она всегда к месту:

Обратите внимание: только синяя часть на диаграмме использует все 40 МГц эфира! Все “шестерёнки” протокола крутятся в основных двадцати мегагерцах! Это, кстати, верно и для 80 МГц, доступных в 802.11ac: всё служебное летит в первой двадцатке, а оставшиеся 60 простаивают бОльшую часть времени. Ладно, почти всё, рано или поздно к вопросу широких каналов мы вернёмся — оооо, я обещаю, мы их ещё обсудим!

И в итоге получается, что пятый канал, хоть и попадает целиком внутрь одной сети, всё равно видеть её не будет — со всеми описанными вытекающими (кхм, какая двусмысленная фраза). Для нормальной работы нам остаются лишь первый и девятый каналы. Как определить номер основного канала? Очень просто — он будет написан в свойствах сети, когда вы посмотрите на неё с помощью любого приложения-сканера сетей:

Номер primary-канала и есть тот номер, который важен для нас.

Ну, и первая ситуация теперь вообще не вызывает вопросов, правда?

Тезисно сформулируем всё, что мы смогли обсудить в таком сложном ответе на такой простой вопрос:

Wi-Fi не так прост, как кажется на первый взгляд, и чем больше его изучаешь, тем сложнее, тут важно вовремя остановиться и выделить главное. Давайте рассмотрим все аспекты беспроводных технологий, которые надо не забыть, если хотим сделать хороший Wi-Fi ("ловит сеть" там где надо, с требуемой скоростью, и чтобы при премещении “ни единого разрыва”).

Базовый набор книг для сдачи CCNP Wireless

Глава 2

Немного теории

Частоты

Wi-Fi — это стандарт беспроводных сетей. С точки зрения OSI L2, точка доступа реализует концентратор типа switch, однако чаще всего она также совмещена с коммутатором уровня OSI L3 типа «роутер», что ведёт к изрядной путанице.

Нас же больше всего будет интересовать уровень OSI L1, то есть, собственно, та среда, в которой ходят пакеты.

Wi-Fi — это радиосистема. Как известно, радиосистема состоит из приёмника и передатчика. В Wi-Fi точка доступа и клиентское устройство осуществляют обе роли по очереди.

Wi-Fi-передатчик работает на некоторой частоте. Частоты эти занумерованы, и каждому номеру соответствует некоторая частота. Важно: несмотря на то, что для любого целого числа существует теоретическое соответствие этому числу некоторой частоты, Wi-Fi может работать только в ограниченных диапазонах частот (их три, 2.4 ГГц, 5.2 ГГц, 5.7 ГГц), и только на некоторых из номеров.

Полный список соответствий можно посмотреть в Wikipedia, нам же важно, что при настройке точки доступа, необходимо указать, на каком именно канале будет находиться несущая частота нашего сигнала.

Неочевидная деталь: не все Wi-Fi стандарты поддерживают все частоты.

Wi-Fi-стандартов есть два: a и b. «a» старше и работает в диапазоне 5ГГц, «b» новее и работает в диапазоне 2.4 ГГц. При этом b медленнее (11 mbit вместо 54 mbit, то есть, 1.2 мегабайта в секунду вместо 7 мегабайт в секунду), а диапазон 2.4 ГГц уже и вмещает меньше станций. Почему так — загадка. Вдвойне загадка, почему точек доступа стандарта а практически нет в природе.

(Картинка позаимствована из Википедии.)

(На самом деле, я немного лукавлю, потому что a поддерживает ещё частотный диапазон 3.7 ГГц. Однако, ни одного устройства, знающего что-нибудь про этот диапазон, мне не доводилось увидеть.)

Подождите, спросите вы, но есть же ещё 802.11g, n, ac — стандарты, и они-то, кажется, как раз должны побивать по скорости несчастные a и b.

Но нет, отвечу я вам. Стандарт g — это запоздалая попытка довести скорость b до скорости a, в диапазоне 2.4 ГГц. Но зачем, вы ответите мне, ты вообще вспоминал про b? Ответ, потому что несмотря на то, что диапазоны обоих b и g называются 2.4, на самом деле они чуть-чуть отличаются, и диапазон b на один канал длиннее.

Стандарты же n и ac вообще не имеют отношения к диапазонам — они регламентируют скорость, и только. Точка стандарта n может быть как «в базе» a (и работать на 5 Ггц), так и «в базе» b и работать на 2.4 ГГц. Про точку стандарта ac я не знаю, потому что не видел.

То есть, когда вы покупаете точку доступа n, нужно очень внимательно посмотреть, в каких диапазонах это n работает.

Важно, что в один момент времени один Wi-Fi чип может работать только в одном диапазоне. Если же ваша точка доступа утверждает, что может работать в двух одновременно, как например, делают бесплатные роутеры от популярных провайдерах Virgin или British Telecom, значит в ней на самом деле два чипа.

Ширина канала

На самом деле, я должен извиниться, потому что ранее сказал, что некий диапазон длиннее другого, не объяснив, что такое «длиннее». Вообще говоря, для передачи сигнала важна не только несущая частота, но и ширина кодированного потока. Ширина — это в какие частоты выше и ниже несущей может залезать имеющийся сигнал. Обычно (и к счастью, в Wi-Fi), каналы симметричные, с центром в несущей.

Так вот в Wi-Fi могут быть каналы шириной 10, 20, 22, 40, 80 и 160 МГц. При этом точек доступа с шириной канала в 10 МГц я никогда не видел.

Так вот, одним из самых удивительных свойств Wi-Fi является то, что несмотря на то, что каналы пронумерованы, они пересекаются. Причём не только с соседями а аж с каналами через 3 от себя. Иными словами, в диапазоне 2.4 ГГц только точки доступа, работающие на каналах 1, 6 и 11 — не пересекаются потоками шириной в 20 МГц. Иными словами, только три точки доступа могут работать рядом так, чтобы не мешать друг другу.

Что же такое точка доступа с каналом шириной 40 МГц? Ответ — а это точка доступа, которая занимает два канала (непересекающихся).

Вопрос: а сколько каналов шириной 80 и 160 МГц вмещается в диапазон 2.4 ГГц?

Ответ:Ни одного.

Вопрос, а на что влияет ширина канала? Точного ответа на этот вопрос я не знаю, проверить не смог.

Я знаю, что если сеть пересекается с другими сетями, стабильность соединения будет хуже. Ширина канала 40 МГц даёт больше пересечений и хуже соединение. Согласно стандарту, если вокруг точки есть работающие другие точки доступа, режим 40 МГц не должен включаться.

Верно ли, что вдвое большая ширина канала вдвое даёт большую пропускную способность?

Вроде бы, да, но проверить невозможно.

Вопрос: Если на моей точке доступа три антенны, верно ли, что она может создавать три пространственных потока и утроить скорость соединения?

Ответ: неизвестно. Может так оказаться, что из трёх антенн, две могут заниматься только отправкой, но не приёмом пакетов. И скорость сигнала будет несимметричная.

Вопрос: Так сколько же мегабит даёт одна антенна?

Очевидно, самый важный параметр — это MCS-индекс, который именно и определяет скорость.

Вопрос: Откуда берутся такие странные скорости?

Мощность сигнала

Самый простой способ бороться с плохой связью — это вжарить больше мощности в передатчик. В Wi-Fi бывает мощность передачи до 30 dBm.

Что такое WPA2-PSK — Personal или Enterprise?

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Как выбрать оборудование

Выбор оборудования Wi-Fi даже для дома - это уже не так просто. В зависимости от задач и бюджета, можно кратко определить для себя что вам требуется и на основании этого сделать выбор. Ниже пройдемся по основным технологиям беспроводных сетей.

Коротко о базовых стандартах IEEE 802.11

IEEE 802.11b (очень устаревший стандарт, маловероятно что может потребоваться для специфичных устройств);

IEEE 802.11g (устаревший стандарт, но может потребоваться для специфичных устройств);

IEEE 802.11n (устаревающий стандарт, еще много устройств работают на нем);

IEEE 802.11ac (современный стандарт для большинства новых устройств);

IEEE 802.11ax (относительно новый стандарт, с заделом на будущее).

Выводы: разница между оборудованием с поддержкой IEEE 802.11ac и IEEE 802.11ax может быть существенной, а клиентских устройств с поддержкой IEEE 802.11ax на предприятии может не быть еще несколько лет.

Коротко о стандартах безопасности Wi-Fi

При выборе оборудования лучше чтобы оно поддерживало следующие стандарты шифрования:

WPA2 (Wi-Fi Protected Access 2) с применением метода CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol) и алгоритма AES (Advanced Encryption Standard);

WPA3 (Wi-Fi Protected Access 3).

Выводы: поддержка WPA3 весьма желательна, только если нет задачи суровой экономии на оборудовании и приобретении точек доступа из серии SOHO (хотя и там все больше и больше производителей добавляют поддержку WPA3 на старших моделях).

Коротко о роуминге Wi-Fi

Роуминг — это отдельная и сложная тема для обсуждения, но попробуем очень емко и коротко разобраться в сути этого вопроса. Есть два принципиальных типа механизма перехода клиента от одной точки доступа к другой:

Brake before make — клиентское устройство отключается от текущей точки доступа, затем подключается к другой точке доступа. В случае использования 802.1x это в среднем занимает 700мс плюс задержка до RADIUS сервера. Технологии:

CCKM (Cisco Centralized Key Management) — проприетарный стандарт, требует поддержки CCXv5 на клиентских устройствах. В общем, устаревшая и не актуальная технология;

OKC (Opportunistic Key Caching) — уже устаревший стандарт, требует суппликантов такие как Microsoft WZC или Juniper OAC. В общем, устаревшая и не актуальная технология;

FT (Fast BSS Transition), стандарт IEEE 802.11r — современная технология быстрого роуминга.

Make before brake — клиентское устройство заранее проводит "4-way handshake" с новой точкой доступа, и уже только после этого отключается от текущей точки доступа и переключается на новую точку доступа. Технологии:

Radio Resource Management, стандарт IEEE 802.11k — точки доступа сообщают клиенту о радио обстановке, подсказывая на какую точку доступа лучше перейти;

Стандарт IEEE 802.11v — переход клиентского устройства на смежный диапазон после получения информации от точки доступа, плюс возможность энергосбережения для клиентского устройства;

Optimized roaming (возможность отключения низких скоростей соединения) —вынуждают клиентское устройство переключиться на точку доступа с лучшим уровнем сигнала, метод борьбы со "sticky" клиентами.

Выводы: главное помнить, что решение о роуминге принимает только клиентское устройство, а приведенные выше технологии только помогают устройству принять правильное решение о переходе с одной точки доступа на другую, а некоторые технологии позволяют помочь это сделать с минимальным временем простоя. Ключевые технологии, поддержку которой лучше точно иметь на оборудовании — это FT IEEE 802.11r и Optimized roaming.

Коротко про защиту от DoS атак

Два вида трафика между клиентом и AP

Между клиентским устройством и точкой доступа есть два вида трафика:

Зашифрованный пользовательские данные;

Не зашифрованные служебные данные.

MFP (Management Frame Protection), проприетарный протокол, требует чтобы клиентское устройство было совместимо с CCXv5 (Cisco Compatible Extension). Так как CCXv5 широко распространен на клиентских устройствах, поэтому можно рассмотреть MFP к реализации;

Выводы: если нет возможности использовать только 802.11ac и 802.11ax, то необходима поддержка IEEE 802.11w (в опциональном режиме) или MFP (только в особенных случаях).

Коротко про Rogue AP

Будет плюсом, если система Wi-Fi будет иметь возможность детектировать сторонние точки доступа и как-то с ними бороться. Например, если злоумышленник настроит Wi-Fi с SSID идентичный вашему, то у него будет возможность перехватить пароль при попытке пользователя подключиться к сети. Базовый функционал:

Обнаружение Rogue AP (сторонние точки доступа с аналогичным или частично похожим на ваш SSID);

Содержание определенного текста в SSID;

Уровень принимаемого сигнала от Rogue AP;

Количество ассоциированных устройств;

Добавление Rogue AP в список дружественных.

Коротко про Band select

Технология Band select позволяет отключать клиента от диапазона 2.4 ГГц, если клиент поддерживает работу в диапазоне 5 ГГц. Это позволяет повысить емкость сети. Данный механизм может навредить работе Wi-Fi, но будет хорошо, если у выбранного оборудования будет такой функционал.

Коротко про Beamforming

Технология Beamforming позволяет формировать индивидуальную диаграмму направленности для конкретного клиента, тем самым улучшая радио канал. Но не стоит основательно полагаться на эту технологию, так как это только хорошее дополнение и оно не может быть учтено при радио планировании.

Читайте также: