Время обновления билета kerberos для уз компьютера

Описывает лучшие практики, расположение, значения, управление политиками и **** соображения безопасности для параметра политики безопасности максимального срока службы для политики обновления билетов пользователей.

Как узнать текущий размер билета Kerberos пользователя?

Скрипт позволяет получить текущий размер токена указанного пользователя, количество групп безопасности, в которых он включен, количество SID, хранящихся в SIDHistory пользователя, а также доверена ли учетная запись для делегирования или нет.

Скачайте скрипт и сохраните его в файл CheckMaxTokenSize.ps1. Разрешите запуск неподписанных скриптов политике выполнения PowerShell для текущей сессии:

Set-ExecutionPolicy RemoteSigned -Scope CurrentUser

Перейдите в каталог со скриптом:

Cd c:\ps

Чтобы узнать размер токена пользователя user_name:

.\CheckMaxTokenSize.ps1 -Principals 'user_name' -OSEmulation $true -Details $true

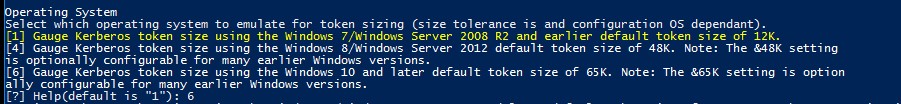

Скрипт просит указать для какого окружения следует вычислить размер билета пользователя. Есть три варианта в зависимости от используемых версий Windows.

1 — В Windows 7 / Windows Server 2008 R2 и более ранних (размер токена 12К)

4 — В Windows 8 / Windows Server 2012 и последующих ОС (размер токена 48K)

6 – Windows 10/Windows Server 2016 и выше

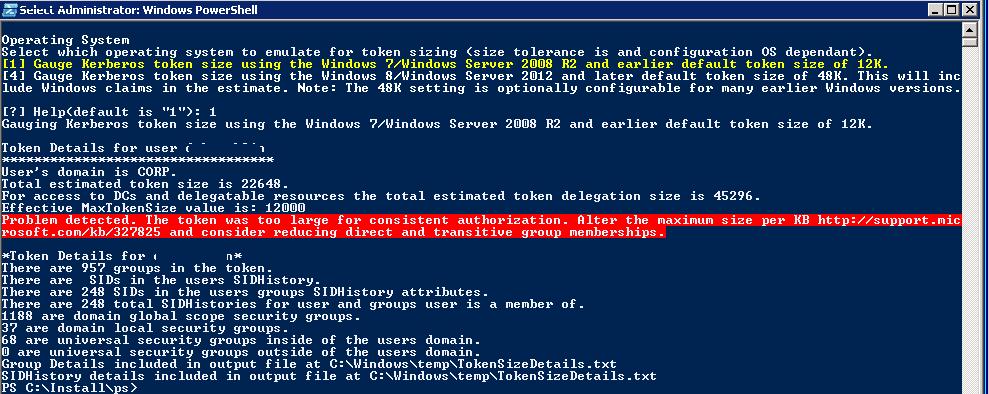

Если у вас в сети остались снятые с поддержки Windows Server 2008 R2 и Windows 7, нужно выбрать опцию 1 и нажать Enter . Через некоторое время (3-4 минуты) скрипт вернет следующую информацию:

В данном случае мы определили, что пользователь user_name состоит в 957 доменных группах безопасности, а размер его билета Kerberos — 22648, что почти в 2 раза больше, чем стандартный размер Kerberos Token Size в Windows 7 и Windows Server 2008 R.

Таким образом, чтобы решить проблему с аутентификацией, нужно либо уменьшить размер токена пользователя, либо увеличить размер буфера на всех системах, на которых наблюдается проблема с авторизацией Kerberos.

Вы можете уменьшить размер билета Kerberos пользователя за счет:

- Уменьшения количества групп, в которых состоит пользователь;

- Очистки атрибута SID History;

- Отключения использования ограниченного делегирования Kerberos в атрибутах учетных записей (существенно сокращает размер токена).

Управление политикой

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой.

Для активации этого параметра политики не требуется перезагрузка компьютера.

Этот параметр политики настроен на контроллере домена.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Групповая политика

Клиентские устройства получат новый параметр во время следующего запланированного и успешного обновления групповой политики. Но для того, чтобы контроллеры домена сразу назначили эти новые параметры, требуется gpupdate.exe/force. На локальном устройстве двигатель конфигурации безопасности обновит этот параметр примерно через пять минут.

Параметры применяются в следующем порядке с помощью объекта групповой политики (GPO), который перезаписывал параметры на локальном компьютере при следующем обновлении групповой политики:

- Параметры локальной политики

- Параметры политики сайта

- Параметры политики домена

- Параметры политики подразделения

Когда локальный параметр серый, он указывает, что GPO в настоящее время контролирует этот параметр.

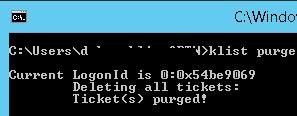

Klist: сброс тикета Kerberos для текущего пользователя

Для обновления назначенных групп безопасности пользователя домена в его сессии используется другая команда. Например, доменная учетная запись пользователя была добавлена в группу Active Directory для доступа к файловому ресурсу. Пользователь не сможет получить доступ к данному сетевому каталогу без выполнения logoff+logon.

Чтобы сбросить у пользователя кэш выданных ему тикетов Kerberos, воспользуйтесь командой:

Чтобы увидеть обновлённый список групп, нужно запустить новое окно командной строки с помощью runas (чтобы новый процесс был создан с новым токеном безопасности).

На RDS сервере, на котором работает множество пользователей вы можете сбросить Kerberos тикеты сразу для всех сессий пользователей с помощью следующего однострочного PowerShell скрипта:

Get-WmiObject Win32_LogonSession | Where-Object | ForEach-Object

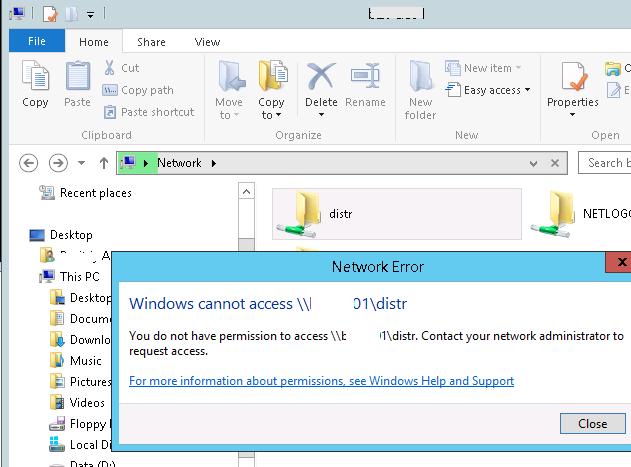

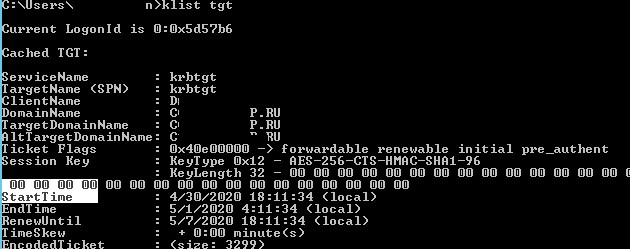

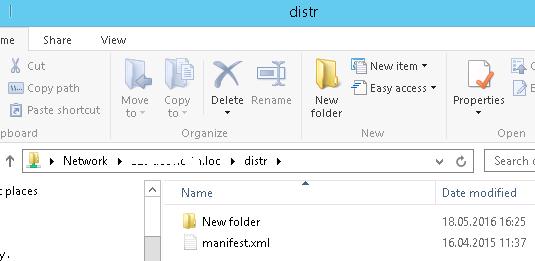

Допустим, пользователь был добавлен в группу AD для получения доступа к сетевому каталогу. Попробуйте обратиться к нему по FQDN (. это важно) имени (к примеру, \\msk-fs1.winitpro.loc\distr). В этот момент для пользователя выдается новый тикет Kerberos. Вы можете проверить, что TGT тикет был обновлен:

(см. значение Cached TGT Start Time )

Сетевой каталог, к которому был предоставлен доступ через группу AD, должен открыться без перелогина пользователя.

Вы можете проверить, что пользователь, не выходя из системы получил новый TGT с обновленными группами безопасности с помощью команды whoami /all .

Еще раз напомним, что данная возможность обновления групп безопасности будет работать только для сервисов, поддерживающих Kerberos. Для сервисов с NTLM аутентификацией нужна перезагрузка или ре-логин для обновления токена.

Предыдущая статья Следующая статья

Get-ADUser: получение информации о пользователях Active Directory из PowerShell

LAPS: управление паролями локальных администраторов на компьютерах домена

Настройка параметров прокси-сервера в Windows с помощью групповых политик

Как увеличить размер буфера MaxTokenSize для Kerberos?

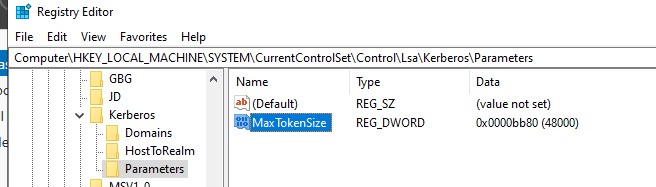

Вы можете увеличить максимальный размер буфера для токена Kerberos с помощью параметра реестра MaxTokenSize.

Microsoft не рекомендует устанавливать размер MaxTokenSize более 64Кб. Рекомендуется сначала увеличить лимит до 48Кб (лимит для Windows 8 / Windows Server 2012) и проверить работу сервисов. Чтобы увеличить размер буфера:

- Откройте редактор реестра и перейдите в раздел HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa\Kerberos\Parameters;

- Создайте новый параметр типа DWORD (32-bit) Value с именем MaxTokenSize;

- Укажите желаемое значение для максимального размер буфера (мы указали 48000 в десятичном форматер, т.к. размеры токена пользователей не превышают этого значения);

- Перезагрузите компьютер.

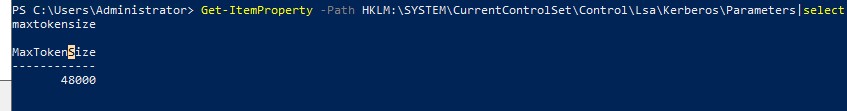

Вы можете узнать текущий размер буфера для токена Kerberos, получив значение из реестра с помощью следующей команды PowerShell:

Get-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\Lsa\Kerberos\Parameters|select maxtokensize

Эту операцию нужно выполнить на всех серверных системах, на которых наблюдается проблемы аутентификации.

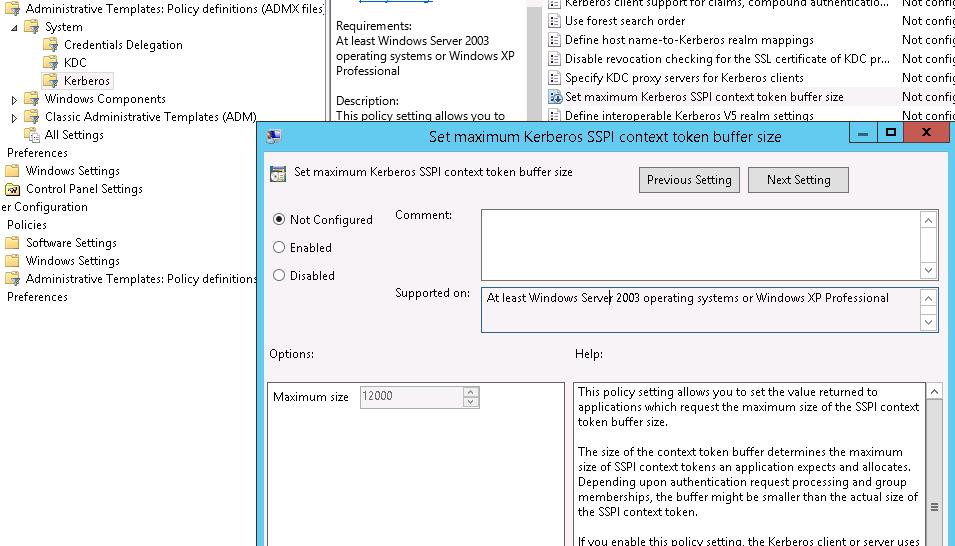

Также вы можете задать максимальный MaxTokenSize с помощью параметра групповой политики Set maximum Kerberos SSPI context token buffer size. Находится она в разделе GPO Computer Configuration -> Policies -> Administrative Templates -> System -> Kerberos.

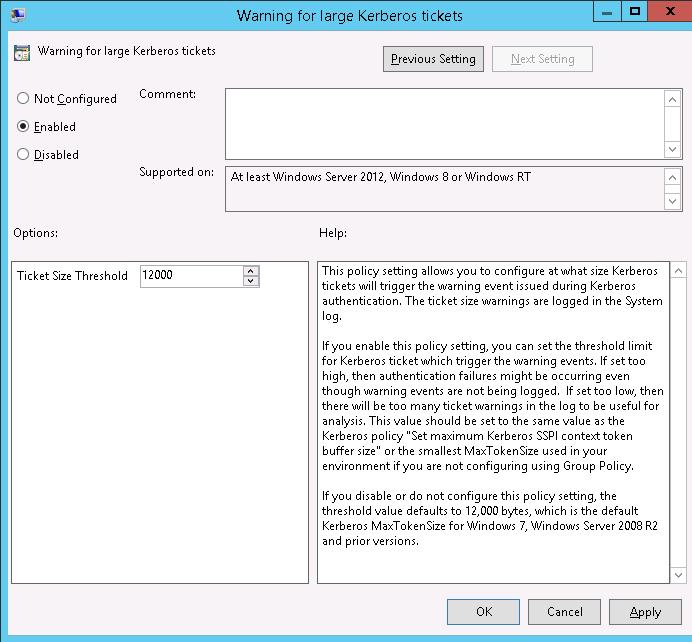

С помощью политики Warning for large Kerberos tickets вы можете настроить вывод в системный лог предупреждений о превышении размера билета.

После применения новых параметров групповых политик, если Windows обнаруживает превышение порогового размера билета Kerberos, в журнале будут записываться события Event 31:

Еще одна проблема, связанная с превышением размера токена Kerberos, возникает на веб сайтах Internet Information Services (IIS) с Kerberos аутентификацией. При использовании Kerberos аутентификации в IIS, информация о членстве в группах безопасности пользователя хранится в заголовке WWW-Authenticate . Если пользователь состоит в большом количестве групп, размер такого заголовка может быть превышен и аутентфикация пользователя не произойдет.

- MaxFieldLength – максимальный размер каждого заголовка (размер заголовка по-умолчани в IIS 16 Кб, максимальное значение 65536)

- MaxRequestBytes – максимальный размер строки запроса и заголовков (максимальное значение 16777216)

Не рекомендуется сразу устанавливать максимальные значения для этих параметров реестра. При больших размерах заголовков производительности и безопасность веб сервера IIS сильно снижается.

Рекомендуется начать со значения 32 Кб (32000) для каждого из этих параметров. После внесения изменений нужно перезагрузить сервер IIS.

Если проблема не исчезнет, пробуйте понемногу повышать размер лимитов вплоть до 48000 байт.

Если вы установите для MaxFieldLength максимальное значение 64 Кб, нужно использовать значение 48 Кб для MaxTokenSize ( 3/4*64 Кб ).

Предыдущая статья Следующая статья

Get-ADUser: получение информации о пользователях Active Directory из PowerShell

LAPS: управление паролями локальных администраторов на компьютерах домена

Выявляем источник блокировки учетной записи пользователя в Active Directory

Это событие создает каждый раз, когда Центр рассылки ключей выдает билет на предоставление билетов Kerberos (TGT).

Это событие создается только на контроллерах домена.

Если проблема TGT не удается, вы увидите событие сбой с полем кода результатов, не равное "0x0".

Это событие не создает коды результатов: 0x10 и 0x18. Событие"4771:предварительная проверка подлинности Kerberos не удалось". создает вместо этого.

Рекомендации см. в Рекомендации мониторинга безопасности для этого события.

XML события:

Необходимые роли сервера: Контроллер домена Active Directory.

Минимальная версия ОС: Windows Server 2008.

Версии события: 0.

Описания полей:

Сведения о учетной записи:

Имя учетной записи [Type = UnicodeString]: имя учетной записи, для которой запрашивался билет TGT. Имя учетной записи компьютера заканчивается $ символом.

Пример учетной записи пользователя: dadmin

Пример учетной записи компьютера: WIN81$

Предоставлено имя realm [Type = UnicodeString]: имя области Kerberos, к которой принадлежит имя учетной записи. Это может отображаться в различных форматах, включая следующие:

Пример имени домена NETBIOS: CONTOSO

Полное имя домена в нижнем регистре: contoso.local

Полное имя домена в верхнем регистре: CONTOSO.LOCAL

Kerberos Realm — это набор управляемых узлов с одной и той же базой данных Kerberos. База данных Kerberos расположена в компьютерной системе Master Kerberos, которая должна храниться в физически безопасной комнате. Домен Active Directory — пример Области Kerberos в мире Microsoft Windows Active Directory.

Пользовательский ID [Type = SID]: SID учетной записи, для которой запрашивался билет TGT. Средство просмотра событий автоматически пытается разрешить идентификатор безопасности SID и отобразить имя учетной записи. Если идентификатор безопасности разрешить не удается, в событии будут отображены исходные данные.

Например: CONTOSO\dadmin или CONTOSO\WIN81$.

- NULL SID — это значение показывается в событиях 4768 отказов.

Идентификатор безопасности (SID) — это уникальное значение переменной длины, используемое для идентификации доверяемого (доверителем безопасности). Каждая учетная запись имеет уникальный идентификатор безопасности, выданный центром сертификации, таким как контроллер домена Active Directory, который хранится в базе данных безопасности. Каждый раз, когда пользователь входит в систему, система получает идентификатор безопасности этого пользователя из базы данных и помещает ее в маркер доступа этого пользователя. Система использует идентификатор безопасности в маркере доступа для идентификации пользователя во всех последующих операциях с Безопасностью Windows. Если идентификатор SID использовался как уникальный идентификатор для пользователя или группы, он не может использоваться повторно для идентификации другого пользователя или группы. Дополнительные сведения о SID см. в разделе Идентификаторы безопасности.

Сведения о службе:

Имя службы [Type = UnicodeString]: имя службы в области Kerberos, в которую был отправлен запрос TGT. Обычно имеет значение "krbtgt" для запросов TGT, что означает службу выдачи билетов.

- Для событий сбоя имя службы обычно имеет следующий формат: krbtgt/REALM_NAME. Например: krbtgt/CONTOSO.

Service ID [Type = SID]: SID учетной записи службы в области Kerberos, в которую был отправлен запрос TGT. Средство просмотра событий автоматически пытается разрешить идентификатор безопасности SID и отобразить имя учетной записи. Если идентификатор безопасности разрешить не удается, в событии будут отображены исходные данные.

Контроллеры домена имеют определенную учетную запись службы (krbtgt), которая используется службой Центра рассылки ключей (KDC) для выдачи билетов Kerberos. Он имеет встроенный, предварительно определенный SID: S-1-5-21-DOMAIN_IDENTIFIER -502.

- NULL SID — это значение показывается в событиях 4768 отказов.

Сведения о сети:

Клиентский адрес [Type = UnicodeString]: IP-адрес компьютера, с которого был получен запрос TGT. Форматы различаются и включают в себя следующее:

Адрес IPv6 или IPv4.

::ffff:IPv4_address.

::1 - localhost.

Клиентский порт [Type = UnicodeString]: исходный номер порта клиентского сетевого подключения (подключение запроса TGT).

Дополнительные сведения:

Параметры билетов [Type = HexInt32]: это набор различных флагов билетов в гексадецимальной форме.

Параметры билетов: 0x40810010

Двоичное представление: 01000000100000010000000000010000

С помощью набора номеров MSB 0 у нас есть набор 1, 8, 15 и 27 = Forwardable, Renewable, Canonicalize, Renewable-OK.

В таблице ниже используется номер "MSB 0", так как в документах RFC используется этот стиль. В стиле "MSB 0" число битов начинается слева.

Наиболее распространенные значения:

0x40810010 - Forwardable, Renewable, Canonicalize, Renewable-OK

0x40810000 — переадвочная, возобновляемая, каноническая

0x60810010 - Forwardable, Forwarded, Renewable, Canonicalize, Renewable-OK

Размер билета Kerberos в Active Directory

Размер билета Kerberos зависит от следующих факторов:

- Количества групп безопасности Active Directory (в том числе вложенных) в которых состоит пользователь (группы рассылок типа Mail-enabled universal distribution group в токен не включаются);

- Используется ли SIDHistory;

Примечание. Проблема с превышением максимального размера билета особо часто встречается при миграции пользователей между доменами Active Directory, когда вам нужно сохраненить доступ к ресурсам старого домена через механизм SIDHistory.

По-умолчанию, размер токена Kerberos (MaxTokenSize):

- В Windows 7 и Windows Server 2008R2 – 12 Кб.

- В Windows 8 и Windows Server 2012 (вплоть до Windows Server 2022 и Windows 11) размер увеличен до 48 Кб.

Таким образом, если пользователь состоит в большом количестве группах, которые не помещаются в размер буфера токена MaxTokenSize, то при доступе к некоторых ресурсам происходит сбой проверки подлинности.

Местонахождение

Конфигурация компьютера\Windows Параметры\security Параметры\Account Policies\Kerberos Policy

Групповая политика

Клиентские устройства получат новый параметр во время следующего запланированного и успешного обновления групповой политики. Но для того, чтобы контроллеры домена сразу назначили эти новые параметры, требуется gpupdate.exe/force. На локальном компьютере двигатель конфигурации безопасности обновит этот параметр примерно через пять минут.

Параметры применяются в следующем порядке с помощью объекта групповой политики (GPO), который перезаписывал параметры на локальном компьютере при следующем обновлении групповой политики:

- Параметры локальной политики

- Параметры политики сайта

- Параметры политики домена

- Параметры политики подразделения

Когда локальный параметр серый, он указывает, что GPO в настоящее время контролирует этот параметр.

Возможное влияние

Уменьшение этого параметра от значения по умолчанию снижает вероятность использования билета для доступа к ресурсам, на которые пользователь не имеет прав. Однако для этого требуется более частые запросы в KDC на предоставление билетов от имени пользователей. Большинство KDCs могут поддерживать значение 4 часа без слишком бремени.

23.09.2021

itpro

Active Directory, PowerShell

комментария 3

На днях столкнулся с довольно интересной проблемой у некоторых пользователей, заключающейся в невозможности аутентифицироваться на ряде доменных сервисов из-за превышения максимального размера билета (токена) Kerberos. В этой статье мы покажем, как определить размер билета Kerberos для конкретного пользователя и увеличить буфер для хранения токена с помощью параметра MaxTokenSize.

В нашем кейсе проблема проявлялась следующим образом. Некоторые пользователи не могли получить доступ к ряду развернутых служб.

При анализе проблемы вы заметили, что все проблемные пользователи состояли в большом количестве групп безопасности Active Directory (более 200 с учетом вложенных групп). Вместе с ошибками SSPI token too large это однозначно говорит о превышении максимальной длины билета Kerberos, используемого для аутентификации пользователей.

Таблица 5. Типы предварительной проверки подлинности Kerberos

| Тип | Имя типа | Описание |

|---|---|---|

| 0 | - | Logon без предварительной проверки подлинности. |

| 2 | PA-ENC-TIMESTAMP | Это обычный тип для проверки подлинности стандартного пароля. |

| 11 | PA-ETYPE-INFO | Тип предварительной проверки подлинности ETYPE-INFO отправляется КДК в KRB-ERROR, указывающее требование о дополнительной предварительной проверке подлинности. Обычно он используется для уведомления клиента о том, какой ключ используется для шифрования зашифрованного времени для отправки значения предварительной проверки подлинности PA-ENC-TIMESTAMP. Никогда не видел этот тип предварительной проверки подлинности в среде Microsoft Active Directory. |

| 15 | PA-PK-AS-REP_OLD | Используется для проверки подлинности логотипа смарт-карты. |

| 16 | PA-PK-AS-REQ | Запрос, отправленный в KDC в сценариях проверки подлинности смарт-карт. |

| 17 | PA-PK-AS-REP | Этот тип также следует использовать для проверки подлинности смарт-карт, но в некоторых средах Active Directory его никогда не видели. |

| 19 | PA-ETYPE-INFO2 | Тип предварительной проверки подлинности ETYPE-INFO2 отправляется КДК в KRB-ERROR, указывающее требование о дополнительной предварительной проверке подлинности. Обычно он используется для уведомления клиента о том, какой ключ используется для шифрования зашифрованного времени для отправки значения предварительной проверки подлинности PA-ENC-TIMESTAMP. Никогда не видел этот тип предварительной проверки подлинности в среде Microsoft Active Directory. |

| 20 | PA-SVR-REFERRAL-INFO | Используется в билетах KDC Referrals. |

| 138 | PA-ENCRYPTED-CHALLENGE | Logon using Kerberos Armoring (FAST). Поддерживается начиная с Windows Server 2012 контроллеров домена и Windows 8 клиентов. |

| - | Этот тип показан в событиях сбоя аудита. |

Сведения о сертификате:

Имя эмитента сертификата [Type = UnicodeString]— имя органа сертификации, выдав сертификат смарт-карты. Заполнено в Выданном полем в сертификате.

Серийный номер сертификата [Type = UnicodeString]: серийный номер сертификата смарт-карты. Можно найти в поле Серийный номер в сертификате.

Thumbprint сертификата [Type = UnicodeString]: отпечатки пальцев сертификата смарт-карты. Можно найти в поле Thumbprint в сертификате.

Значения по умолчанию

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | 7 дней; |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Неприменимо |

| Действующие параметры по умолчанию для контроллера домена | 7 дней; |

| Действующие параметры по умолчанию для рядового сервера | Неприменимо |

| Действующие параметры по умолчанию для клиентского компьютера | Неприменимо |

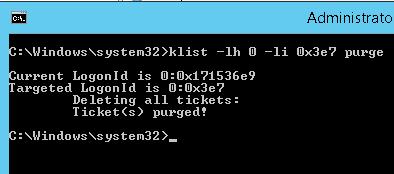

Сброс тикета Kerberos компьютера и обновление групп без перезагрузки

Чтобы сбросить весь кэш тикетов Kerberos компьютера (локальной системы) и обновить членство компьютера в группах AD, нужно в командной строке с правами администратора выполнить команду:

klist -li 0:0x3e7 purge

Примечание. 0x3e7 — специальный идентификатор, указывающий на сессию локального компьютера (Local System).

После выполнения команды и обновления политик к компьютеру (можно обновить настройки групповых политик командой gpupdate /force ) будут применены все политики, назначенные группе AD через Security Filtering.

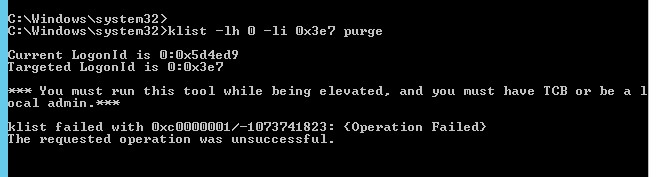

Если в вашем домене настроены политики ограничения доступа к LSA(например, политика Debug Program, ограничивающая получение SeDebugPrivilege ), или другие политики безопасности, то в некоторых случаях при запуске команды klist -li 0:0x3e7 purge вы получили ошибку вида (Error calling API LsaCallAuthenticationPackage):

Если нужно запустить консольную сессию от имени NT-Authority\System. Проще всего это сделать с помощью утилиты psexec:

psexec -s -i -d cmd.exe – запуск cmd.exe от имени System

klist purge – сброс тикета компьютера

gpupdate /force – обновление GPO

Уязвимость

Если значение максимального срока **** службы для параметра пользовательского билета слишком высокое, пользователи могут получить доступ к сетевым ресурсам за пределами часов работы с логотипом. Кроме того, пользователи, чьи учетные записи были отключены, могут по-прежнему иметь доступ к сетевым службам с действительными пользовательскими билетами, которые были выданы до отключения учетных записей. Если это значение слишком низкое, запросы на билеты в KDC могут повлиять на производительность вашего KDC и представить возможность для атаки DoS.

Справочники

Максимальный срок службы для параметра политики пользовательских билетов определяет максимальное количество времени (в часах), которое можно использовать для предоставления билетов. По истечении срока действия билета пользователя необходимо запросить новый или возобновить существующий билет.

Возможные значения для этого параметра групповой политики:

- Определенное пользователем количество часов от 0 до 99 999

- Не определено

Если значение для этого параметра политики слишком высокое, пользователи могут получать доступ к сетевым ресурсам за пределами своих часов работы с логотипом, а пользователи, учетные записи которых отключены, могут продолжать получать доступ к сетевым службам с помощью действительных билетов на службы, которые были выданы до отключения учетной записи. Если значение установлено до 0, срок действия билетов, выдающих билеты, не истекает.

Рекомендации

Если значение для этого параметра политики слишком высокое, пользователи могут обновить очень старые билеты на предоставление билетов. Если значение 0, срок действия билетов, выдающих билеты, не истекает.

Рекомендуется установить максимальный срок действия продления пользовательского билета до 7 дней.

Таблица2. Флаги билетов Kerberos

KILE (Расширение протокола Microsoft Kerberos) — расширения протоколов Kerberos, используемые в операционных системах Майкрософт. Эти расширения предоставляют дополнительные возможности для получения сведений о авторизации, включая членство в группе, интерактивные сведения о логотипах и уровни целостности.

- Код результатов [Type = HexInt32]: hexadecimal result code of TGT issue operation. Таблица 3. TGT/TGS выдают коды ошибок". содержит список наиболее распространенных кодов ошибок для этого события.

Уязвимость

Если значение максимального срока службы для параметра обновления пользовательского билета слишком высокое, пользователи могут обновить очень старые билеты пользователей.

Справочники

Максимальный срок службы для параметра политики обновления билетов пользователя определяет период времени (в днях), в течение которого можно обновить билет, дающий билет.

Возможные значения для этого параметра групповой политики:

- Определенное пользователем количество дней от 0 до 99 999

- Не определено

Значения по умолчанию

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или GPO | Значение по умолчанию |

|---|---|

| Default Domain Policy | 10 часов |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Неприменимо |

| Действующие параметры по умолчанию для контроллера домена | 10 часов |

| Действующие параметры по умолчанию для рядового сервера | Неприменимо |

| Действующие параметры по умолчанию для клиентского компьютера | Неприменимо |

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Противодействие

Настройка максимального срока службы для параметра пользовательского билета со значением от 4 до 10 часов.

Управление политикой

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой.

Перезагрузка устройства не требуется для того, чтобы этот параметр политики был эффективным.

Этот параметр политики настроен на контроллере домена.

Табл.3. Коды ошибок TGT/TGS

- Тип шифрования билетов [Type = HexInt32]: криптографический набор, который использовался для выпуска TGT.

Location

Конфигурация компьютера\Windows Параметры\security Параметры\Account Policies\Kerberos Policy

Возможное влияние

Семь (7) дней — это конфигурация по умолчанию. Изменение конфигурации по умолчанию — это компромисс между удобством пользователя и безопасностью. Более короткий период времени требует от пользователей чаще проверки подлинности с помощью DC, но удаленные пользователи, которые нечасто заблокируют проверку подлинности с помощью dc, могут быть заблокированы из служб до повторной проверки подлинности.

Описывает лучшие практики, расположение, значения, управление политикой и соображения безопасности для максимального срока службы для параметра политики пользовательских билетов.

Таблица4. Типы шифрования Kerberos

- Тип предварительной проверки подлинности [Type = UnicodeString]: номер кода типа предварительной проверки подлинности, который использовался в запросе TGT.

Противодействие

Настройка максимального срока службы для параметра обновления пользовательского билета до 7 дней.

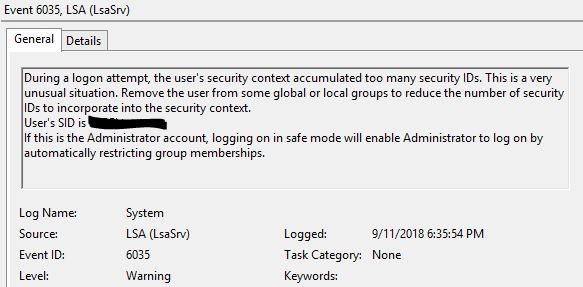

Ограничение на максимальное количество групп пользователя в Active Directory

В Active Directory есть жесткий лимит на количество групп, в которых может состоять пользователь. Лимит составляет 1015 групп (включая вложенные группы). При превышении количества групп пот входе пользователя в систему появляется ошибка:

Если вы добавите пользователя более чем в 1015 групп, то он не сможет войти в Windows с ошибкой:

В журнале событий при этом появится запись:

Source: LSA (LsaSrv)

EventID: 6035

Вы можете узнать в скольких группах состоит пользователь с помощью командлета Get-ADUser из модуля AD PowerShell.

$user=Get-ADUser username

$token=(Get-ADUser $user -Properties tokengroups).tokengroups

$token.count

Рекомендации

- Рекомендуется установить максимальное время действия для пользовательского билета до 10 часов.

Рекомендации по контролю безопасности

Для 4768 (S, F): запрашивался билет на проверку подлинности Kerberos (TGT).

Вы можете отслеживать все события 4768, в которых клиентский адрес не из вашего внутреннего диапазона IP-адресов или не из частных диапазонов IP-адресов. ****

Если вы знаете, что имя учетной записи следует использовать **** только из известного списка IP-адресов, отслеживайте все значения клиентского адреса для этого имени учетной записи в **** событиях 4768. Если клиентский адрес не из списка допуска, сгенерировать оповещение.

Все клиентские адреса = ::1 означает локализованную проверку подлинности. Если вы знаете список учетных записей, которые должны войти в контроллеры домена, необходимо отслеживать все возможные **** нарушения, при которых клиентский адрес = ::1 и имя учетной записи не разрешается войти в любой контроллер домена.

Все 4768 **** событий со значением полей клиентского порта 0 и > 1024 должны быть рассмотрены, так как для исходяшего подключения использовался хорошо известный < порт.

Также рассмотрите возможность мониторинга полей, показанных в следующей таблице, чтобы обнаружить перечисленные проблемы:

09.07.2020

itpro

Active Directory, Групповые политики

комментариев 10

Все администраторы Windows знают, что после добавления компьютера или пользователя в группу безопасности Active Directory новые полномочия доступа к ресурсам домена или новые GPO применяются не сразу. Для обновления членства в группах и применения назначенных прав/политик, нужно перезагрузить компьютер (если в доменную группу добавлялась учетная запись компьютера) или перелогиниться в систему (для пользователя). Это связано с тем, что членство в группах AD обновляется при создании билета Kerberos, которое происходит при загрузке системы или при аутентификации пользователя во время входа в систему.

В некоторых случаях перезагрузка компьютера/сервера или logoff пользователя невозможно выполнить немедленно по производственным причинам. А воспользоваться полученным правами, доступом или применить новые политики нужно уже сейчас. В таких случаях вы можете обновить членство учетной записи в группах AD без перезагрузки компьютера или перелогина пользователя с помощью утилиты klist.exe .

Примечание. Описанная в данной статье методика будет работать только для сетевых сервисов, поддерживающих Kerberos аутентификацию. Службы, работающие только с NTLM аутентификацией, по-прежнему требуют выполнения logoff + logon пользователя или перезагрузки Windows.

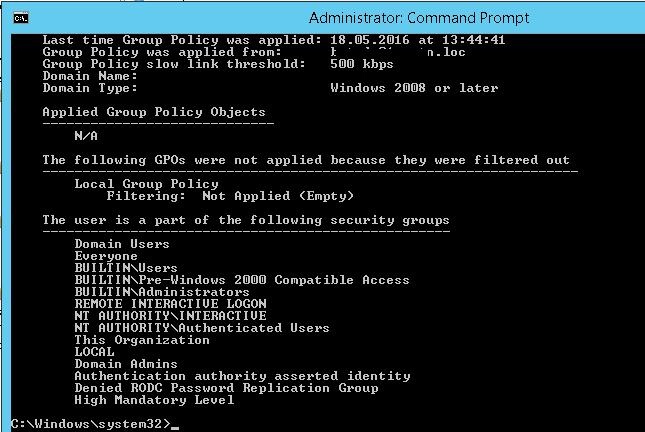

Вы можете вывести список групп безопасности домена, в которых состоит текущий пользователь с помощью команды:

Список групп, в которых состоит пользователь указан в разделе “The user is a part of the following security groups”.

Сбросить текущие тикеты Kerberos без перезагрузки может утилита klist.exe. Klist включена в ОС Windows, начиная с Windows 7. Для XP и Windows Server 2003 klist устанавливается в составе Windows Server 2003 Resource Kit Tools.

Читайте также: