Vpn или tor что лучше

С VPN сталкивались если не все, то очень многие: для удаленной работы или для использования сервисов, неработающих в России (например, онлайн-кинотеатр Disney+ ). А вот Tor у многих ассоциируется с атрибутом киберпреступника и не воспринимается как повседневный инструмент.

Постараемся развеять опасения, расскажем как работают VPN и Tor, и под какие сценарии использования подходят.

Что такое VPN-сервисы?

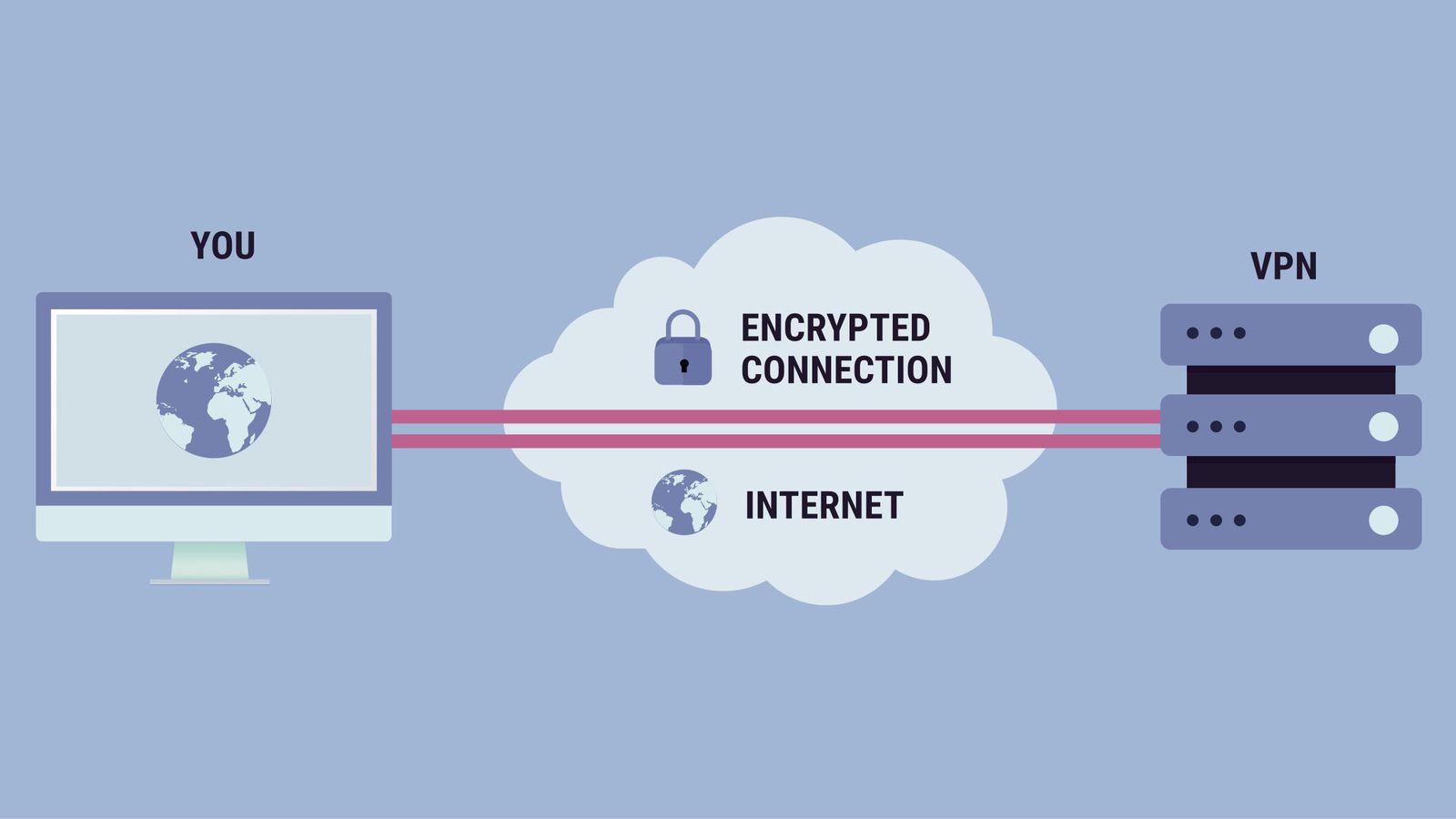

Технология VPN (Virtual Private Network, виртуальная частная сеть) позволяет создать не просто «трубы» для трафика, а целые зашифрованные туннели с продвинутыми мерами безопасности, которые умеют гораздо больше, чем просто скрывать IP-адрес пользователя. С помощью VPN-приложения, установленного на устройстве пользователя и подключенного к VPN-серверу, весь трафик пользователя будет зашифровываться, причем сложность шифрования может быть самой разной.

Плюсы

- Полностью зашифрованное подключение, безопасное и конфиденциальное.

- Гибкий и надежный способ.

Минусы

- Максимум возможностей и гарантий можно получить только за деньги.

- Бесплатные сервисы могут работать медленно.

Когда стоит использовать VPN-сервис?

Если вы ищете надежный способ защитить свою анонимность при работе в сети (да и просто защитить себя при работе в сети вообще), то VPN-сервисы будут для вас лучшим вариантом. Впрочем, эта надежность будет стоить вам денег, но лучше уж заплатить деньгами за безопасность, чем расплачиваться потом за свою скупость как-то иначе.

Читайте подробнее о VPN здесь.

Tor over VPN

When you use the Tor over VPN configuration, you’d first connect to your VPN before opening Tor. The VPN will encrypt your traffic before it is sent through the Tor network, hiding your use of Tor from your ISP.

Using Tor over VPN, your VPN provider is unable to see the data you are sending over Tor, but they can see that you are connected to it. The Tor entry node isn’t able to see your real IP; it will instead see the IP of your VPN server, increasing your anonymity.

However, your traffic is not encrypted when it leaves the Tor network, so Tor over VPN doesn’t protect you from malicious exit nodes. So, you’ll still need to be careful about sending sensitive information over your connection.

Use Tor over VPN if:

- You need to hide your use of Tor from your ISP and surveillance bodies.

- You need to hide your traffic from your VPN provider.

- You aren’t sending personal information such as login details over your connection.

Как работает Tor?

Tor — это сеть распределенных серверов , которыми управляют энтузиасты , т.е. такие же люди как я или ты. Это ключевое отличие от VPN, где управление осуществляет коммерческая компания или твой работодатель.

Подключение к сети Tor происходит в несколько этапов:

В такой схеме подключения только входной узел знает, откуда приходят данные. Средний узел не знает ничего об отправителе и о содержимом. Выходной узел знает только адрес назначения.

Узлы сменяются автоматически через определённый временной промежуток, а также их можно поменять вручную. В последних версиях протокола изменять сторожевой узел нельзя и для него выбираются доверенные и надежные сервера, во избежание компрометации личности.

Есть бесчисленное множество причин, по которым вы можете воспользоваться анонимайзерами того или иного рода при работе в сети. С помощью таких сервисов вы, к примеру, сможете безопасно скачивать торренты или зайти на Netflix из страны, где доступ к этому стриминговому сервису ограничен.

Но не так-то просто выбрать вариант, который подойдет вам! Особенно это справедливо в тех случаях, когда вы не являетесь экспертом от мира онлайн-безопасности и шифрования данных.

Стоит ли использовать VPN-сервис? Не будет ли выгоднее работать через какой-нибудь прокси-сервис (благо что бесплатных прокси сейчас достаточно много). И если да, то какой именно тип прокси-сервисов нужно выбрать? Или, может, ни прокси, ни VPN-сервисы вам не подходят, то есть остается только лишь подключение к сети Tor? Чтобы принять правильное решение, необходимо разобраться в основных различиях технического характера между прокси, VPN и Tor.

Summary

VPNs are powerful tools to safeguard your data and your online anonymity.

You can use a VPN to unlock every corner of the internet safely and securely while protecting yourself from hackers, spies, and malicious attacks. But, when you combine a VPN with Tor, you get an absolute online privacy powerhouse.

Whether you’re looking to protect your personal information, like banking details and browsing activity, while you surf, or you need to avoid online surveillance to exercise your right to free speech, we recommend using a VPN over Tor.

If you're looking for a reliable VPN with top-notch security features, check out our top five list. They all come with free trial periods and/or money-back guarantees, so you can try them out risk-free to see if they're right for your needs.

Анонимность и конфиденциальность — это прекрасные понятия. Но в последнее время создается ощущение, что в сети оба понятия стили недостижимыми. Поэтому даже я, совсем не параноик периодически задумываюсь об инструментах, таких как VPN, Proxy и Tor. Вы наверняка слышали эти слова, а может быть даже регулярно пользуйтесь пользуетесь этими технологиями для сохранения анонимности, обхода блокировок, просмотра американского Netflix или банально для доступа к корпоративной сети.

Но как именно работают эти технологии и чем они отличаются? И правда ли что бесплатный сыр только в мышеловке? Сегодня поговорим о том как защитить себя и свои данные в глобально сети.

Proxy

Среди троицы — VPN, Proxy, Tor — самая простая технология — это именно Proxy. С неё и начнём.

Proxy переводится с английского, как представитель, уполномоченный, посредник. Иными словами, прокси-сервер — это сервер-посредник.

Технология работает также просто как и звучит. Представьте, что ваш трафик в сети — это чемодан. Вы хотите доставить этот чемодан по определенному адресу, но не хотели бы делать это сами, раскрывая свое местоположение и имя. Поэтому вы нанимаете посредника, который сам доставит чемодан по нужному адресу не раскрывая вашу личность и настоящий адрес. Просто и удобно. Более того такие посредники достаточно многофункциональны и пригодятся не только для банального обеспечения конфиденциальности в сети:

- Подменив свое местоположение при помощи Proxy, вы сможете обходить региональные блокировки. Например, именно прокси-серверы позволили Telegram так легко пережить несколько лет официальной блокировки.

- Или вы сможете получить доступ к контенту, доступному только в определенных странах. Например, к американской библиотеке Netflix, которая существенно более обширная, чем наша отечественная.

- Или сможете сэкономить на цене авиабилетов, воспользовавшись региональными ценовыми предложениями или скидками.

- Но может быть и обратная ситуация. Если нужно, при помощи прокси, администраторы сетей могут ограничить доступ к отдельным ресурсам.

- Есть и менее очевидные сценарии использования. Часто прокси-серверы кэшируют данные с популярных сайтов, поэтому загружая данные через прокси-сервер вы сможете ускорить доступ к этим ресурсам.

- Или сможете сэкономить трафик. Потому что прокси-серверы могут сжимать весь запрашиваемый контент. Именно так работают различные турбо- и экономные режимы в браузерах.

Типы Proxy

Во-первых, сама по себе технология очень ограниченная. Прокси-серверы узкоспециализированы, поэтому на каждый тип интернет-соединения нужен свой тип прокси-сервера.

Это серьёзное ограничение, поэтому еще есть отдельный тип прокси-серверов SOCKS-прокси.

Эта вариация протокола умеет работать с разными типами трафика. Но она работает медленнее, поэтому также подходит не для всех.

Безопасность Proxy

Но это половина беды. Все виды прокси объединяет главная, ключевая проблема — проблемы с безопасностью.

Пользоваться прокси-сервером — это всё равно что передавать данные посреднику в чемодане без пароля. Делать такое можно только в случае если 100% доверяете посреднику. И конечно же стоит остерегаться бесплатных прокси-серверов с сомнительной репутацией. Ведь воспользоваться непроверенным бесплатным прокси, это все равно, что доверить доставить мешок бесплатному курьеру по объявлению на автобусной остановке.

Как же здорово, что во время блокировки Telegram мы все дружно пользовались проверенными надежными прокси. Так ведь?

Но есть технология, которая обладает большинством достоинств прокси и лишена большинства недостатков — это VPN или Virtual Private Network — виртуальная частная сеть.

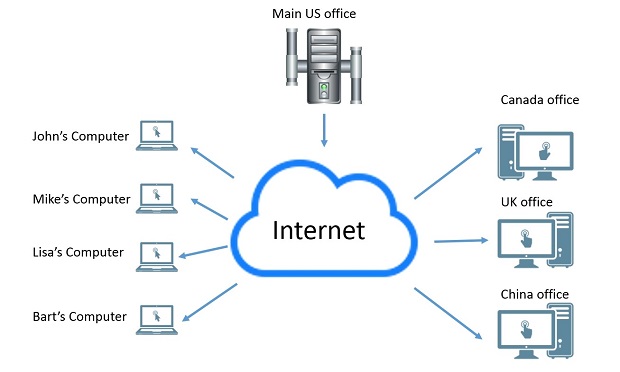

Изначально эта технология задумывалась не как средство анонимизации трафика. Ее задачей было удаленно объединять компьютеры в единую сеть. Например, для доступа к локальной сети головного офиса из регионального филиала или из дома.

Принцип работы VPN похож на прокси. Трафик точно также, прежде чем попасть в интернет, сначала попадает на промежуточный сервер. Это с одной стороны позволяет вам, например, получить доступ к заблокированным ресурсам. Потому как для интернет провайдера, вы направляете запрос на VPN сервер, а не на запрещенный сайт.

С другой стороны, это позволяет вам сохранить анонимность, так как сайт, на который вы попали думает, что запрос пришел с IP-адреса VPN-сервера, а не вашего. Но прокси-серверы, делают по сути тоже самое, так в чем же тогда разница?

Ключевое отличие VPN от Proxy — это сквозное шифрование. Весь трафик проходящий через VPN-сервер защищен на всём пути от точки входа до точки выхода. А всё потому, что при включенном VPN между вашим устройством и VPN-сервером создается зашифрованный канал связи, который защищает все данные от хакерских атак.

Опять же если сравнивать с прокси, в первом случае мы передаем открытый чемодан с информацией посреднику, которого либо могут в любой момент обокрасть, либо он сам украдет данные. В случае VPN мы передаем данные по закрытому туннелю проникнуть в который крайне сложно. Более того VPN работает со всеми типами данных и шифрует вообще весь трафик со всех приложений, а не только трафик вашего браузера.

При этом в отличии от прокси, для работы VPN на вашем устройстве обязательно должен быть установлен VPN-клиент в виде отдельного приложения или расширения браузера.

Впрочем, поставить приложение для рядового пользователя куда проще, чем копаться в настройках прокси где-то в настройках браузера.

Бесплатные VPN-сервисы

Получается, что VPN во всем лучше прокси? Не всегда.

Дело в том, что не все VPN-сервисы одинаково полезны. Как и в случае с прокси, бесплатные VPN-сервисы не раз были пойманы в слежке за пользователями и продаже их данных.

Например, VPN-сервис Betternet, который насчитывал 38 миллионов пользователей использовал целых 14 библиотек для слежки за пользователями.

А сервис Hola продавал IP-адреса бесплатных пользователей злоумышленникам. То есть преступники могли использовать ваш IP-адрес для своих делишек.

SHADOWSOCKS

С другой стороны, не все прокси-сервисы плохие. Например, существует особый тип прокси, который называется Shadowsocks. По сути, это SOCKS-прокси на стероидах.

Тут есть и мощное шифрование, и скрытие трафика, и возможность обходить различные блокировки. Есть клиенты как для компьютера, так и для смартфона, позволяющие оставаться под защитой постоянно. А создана эта штука была нашим дружественным братским китайским народом с целью обхода великого китайского файерволла.

Отсюда и несколько приятных особенностей Shadowsocks. Например, для элегантного обхода блокировок, он умеет выборочно маскировать трафик. Вы сами выбираете что прятать, а что нет.

Например, находитесь вы в Китае и хотите проверь почту на Gmail, или свят-свят — посмотреть YouTube. Благодаря Shadowsocks, вы сможете сделать и это, и одновременно посещать сайты, доступные только из Китая.

В свою очередь, VPN-сервисы зашифровывают весь трафик, поэтому открыть сайты, доступные только в Китае, вы уже не сможете.

И, наконец, самый хардкорный способ анонимизации в сети — Tor. Что это и правда ли, что Tor такой безопасный?

Tor расшифровывается как The Onion Router и он использует так называемую луковую маршрутизацию. Твои данные — это сердцевина луковицы, а их защита — слои вокруг. Что это значит?

Для анонимизации Tor, также как прокси и VPN, пропускает трафик через промежуточные серверы. Но Только в случае с Tor их не один, а три, и называется они узлами.

А вот теперь смотрите, ваш трафик проходит через три узла:

- входной или сторожевой,

- промежуточный,

- выходной.

Во-первых, чтобы скрыть ваш IP-адрес. Каждый узел знает IP-адрес только узла, который стоит в цепочке перед. Поэтому пока ваш трафик дойдет до третьего узла, исходный IP потеяется.

Во-вторых, ваш трафик обернут в три слоя защиты. Поэтому первый и второй узел не видят вашего трафика, они только снимают слои защиты как, как кожуру с луковицы, а вот достает сердцевину и отправляет запрос в интернет только третий выходной узел.

Эти узлы разворачивают сами пользователи сети на своих компах. Чем больше пользователей, тем безопасней и тем быстрее работает сеть.

А доступ к сети осуществляется через специальный браузер Tor Browser, основанный на Firefox. Его улучшили дополнениями, запрещающими сайтам следить за тобой. Например браузер умеет отличать все скрипты на сайтах, фактически запрещая собирать любые данные пользователя, или заставляет сайты принудительно использовать шифрование. Звучит очень безопасно, но на практике, это не так.

Во-первых, Tor очень не любят правоохранительные органы, а сам факт использования Tor легко отследить. Поэтому, просто используя Tor Browser, вы уже можете привлечь лишнее внимание. Иными словами лучше использовать Tor в связке с VPN.

Во-вторых, владельцы выходных узлов очень рискуют. Ведь именно они несут ответственность за все действия, которые совершают пользователи сети.

В-третьих, те же владельцы выходных узлов видят весь ваш трафик, а значит они могут отследить вас по косвенным признакам. Именно поэтому выходные узлы больше всего любят создавать сотрудники правоохранительных органов.

Более того, из-за многослойного шифрования сеть Tor работает очень медленно, половина сайтов прост отказывается корректно работать через Tor Browser.

Итоги

Что в сухом остатке? Если вы беспокоитесь за свою безопасность в сети, то самым оптимальным способом защиты будет VPN. Но не забывайте, что использовать надо только надежные VPN-сервисы с хорошей репутацией. Часто информацию о надёжности того или иного сервиса можно найти в интернете, в специальных статьях. Также помните, что хороший VPN может стоить денег, вернее его создатели могут брать за его использования какую-либо сумму. Ведь бесплатный сыр бывает только в мышеловке.

Конфиденциальность в Интернете становится все более актуальной проблемой среди тех, кто часто бороздит просторы всемирной сети. Когда опрашивали Интернет-пользователей в январе 2019 года, то 53% респондентов сказали, что в этом году вопросы конфиденциальности в Интернете беспокоят их больше, чем в прошлом году.

Пытаясь решить данную проблему, онлайн-пользователи начинают использовать различные программные инструменты, например прокси-сайты , альтернативные браузеры или приватные сети. Выбор может быть непростым, поэтому мы решили сделать небольшое руководство к действию, которое позволит вам сопоставить плюсы и минусы двух наиболее популярных вариантов: Tor и VPN.

Tor, сокращенно от «The Onion Router» (дословно – «луковый роутер»), - это некоммерческая организация, которая занимается исследованием и разработкой инструментов для конфиденциальности в Интернете. Браузер Tor – это программа, которую каждый может скачать для любого своего устройства (Linux, Mac, Windows или мобильное устройство).

Браузер Tor в основном используется для защиты вашей «личности» в Интернете. Когда вы используете его, то все, что вы делаете, проходит через их сеть и шифруется там, обеспечивая конфиденциальность вашей онлайн-активности.

Браузер Tor способен скрыть вашу личность в Интернете, перенаправив вес ваш трафик через различные серверы Tor. Поскольку ваш трафик проходит через другие компьютерные серверы, а данные при этом шифруются, то никто не сможет отследить ваши перемещения.

Tor имеет уровни конфиденциальности подобно слоям луковицы, отсюда и его название. Чем больше пользователей Tor, которые используют эти серверы, тем более скрытым становится ваш трафик. Эти уровни защиты создаются лабиринтом промежуточных ретрансляторов (middle relay), конечных ретрансляторов (end relay) и мостов (bridge).

Промежуточные ретрансляторы – это роутеры, которые обрабатывают проходящий трафик и могут быть созданы любым человеком из дома. Конечные ретрансляторы – это финальные серверы в цепочке: это IP-адрес или числовой идентификатор, с которого будет осуществляться ваше подключение. Кстати, их владельцы преследуются полицией и правообладателями, если с этих конечных ретрансляторов будет обнаружена любая незаконная деятельность. Мосты – это роутеры Tor, адреса которых не публикуются, и они защищены от блокировки IP-адресов. Такая схема позволяет осуществлять шифрование и защиту трафика даже в тех странах, где регулярно блокируются все публичные ретрансляторы Tor.

Каждый ретранслятор знает IP-адрес только того роутера, который стоит перед ним в цепочке. Т.к. ваш трафик проходит через ретранслятор, то ваш исходный IP-адрес теряется, и конечный ретранслятор заменяет его.

Не все, кто использует Tor, обязан запускать ретранслятор, но программное обеспечение зависит от сообщества людей, готовых к этому. Чем больше запускается ретрансляторов, тем быстрее браузер будет работать и тем более безопасным он будет.

Браузер Tor подобен большинству браузеров, которыми вы пользовались прежде. Он доступен для многих людей и обладает дружелюбным интерфейсом, что делает его простым и удобным в использовании.

Браузер Tor бесплатен для скачивания и использования. Более продвинутые пользователи могут скачать проект с открытым исходным кодом и внести требуемые изменения в исходный код.

Tor защищает вашу конфиденциальность, не раскрывая ваш IP-адрес на посещаемых вами сайтах. Любой человек, будь то журналист, представитель политической оппозиции или среднестатистический гражданин, может использовать эту платформу, чтобы защитить свою информацию от чрезмерно ограничивающих свободу правительств или крупных корпораций.

Поскольку трафик проходит через множество ретрансляторов, то зачастую можно наблюдать задержку в отображении контента. В частности, фото и виде могут иметь проблемы с загрузкой. Чем больше пользователей, которые не размещают ретранслятор, тем медленнее работает вся цепочка.

Браузер Tor может использоваться каждым. Если кто-то занимается незаконной деятельностью, а вы являетесь конечным ретранслятором, то весь трафик такого пользователя будет приводить к вам. Спецслужбы очень настороженно относятся к пользователям Tor, а потому внимательно следят за ними. Просто в силу того, что вы являетесь пользователем Tor, вы можете быть помечены как потенциальный преступник, а потому все ваши действия будут отслеживаться.

VPN, сокращение от Virtual Private Network (виртуальная приватная сеть) – это программное обеспечение, которое способно менять ваш IP-адрес и шифровать ваш Интернет-трафик. Первоначально, большинство приватных сетей VPN использовались в компаниях, позволяя всем сотрудникам корпоративной сети анонимно получать доступ к конфиденциальной информации. В настоящее время такая технология эволюционировала и позволяет обеспечивать анонимность онлайн-активности каждого человека от хакеров, государственной цензуры и любых других опасностей, которые могут притаиться в Интернете.

VPN имеет сеть серверов, расположенных по всему миру. Когда выполняется ваш Интернет-запрос, он проходит через один из VPN-серверов, прежде чем достигает Интернета. Когда он проходит через этот альтернативный сервер, ваш IP address меняется. Это не только защищает вашу «личность» в Интернете, но и ваше устройство будет внешне выглядеть так, словно оно находится в другом месте, что позволяет вам безопасно подключаться к ресурсам требуемой локальной сети.

Например, если вы посещаете Китай и хотите получить доступ к вашему Facebook, то вы не сможете это сделать через обычное Интернет-соединение, потому что данная социальная сеть заблокирована китайским правительством. Однако, используя VPN, который подключает ваше устройство к Интернет-серверу в той стране, где Facebook разрешен, позволяет вам подключаться к этому сайту, находясь при этом в Китае.

Поскольку вы подключены к одному серверу, то Интернет-подключение такое же быстрое, как и через привычный для вас канал. Как правило, вам не требуется ждать дополнительное время, пока загрузятся ваши фотографии или видео.

Вне зависимости от вашего географического местоположения, вы имеете полный доступ к Интернету. Даже если в вашей стране сайт или сервис заблокирован или изменен, вы можете подключиться именно к той версии сайта, которую видят жители других стран.

VPN защищает то, как вас видят в Интернете. Устройства идентифицируются с помощью адреса Интернет-протокола (Internet Protocol Address) или IP-адреса, который сообщает тип устройства, местоположение и онлайн-активность. Контролируя свой IP-адрес, вы можете усложнить процесс вашей идентификации.

В отличие от Tor, который шифрует только запросы, осуществляемые через его браузер, VPN способны шифровать весь исходящий с вашего компьютера трафик. Это делает его более безопасным.

Чтобы VPN работал, он должен работать правильно. VPN-утечки возможны в том случае, если не установлено и не протестировано должным образом соответствующее программное обеспечение.

Хотя некоторые VPN имеют бесплатные опции , все же большинство таких безопасных сервисов стоит определенных денег. Как правило, речь может идти о некоторой сумме ежемесячной платы за обеспечение безопасности вашей онлайн-активности.

Некоторые VPN-провайдеры отслеживают вашу историю при использовании их сервиса. Проверьте условия и положения на сайте вашего VPN-сервиса, чтобы убедиться в том, что провайдер не собирает, не хранит или не передает любой ваш постоянный идентификатор кому-либо.

В то время как Tor и VPN работают для защиты вашей анонимности в Интернете, VPN является наиболее безопасным выбором при правильном его использовании. Tor – это бесплатный браузер, который будет шифровать ваши запросы, но он медленнее работает, не предоставляет доступа ко всем сайтам и может привести к проблемам с правоохранительными органами. А вот VPN работает быстрее, он шифрует вообще весь ваш трафик, предоставляет вам доступ к любому сайту в Интернете и при необходимости позволяет вам контролировать информацию о вашем местоположении.

При поиске правильного VPN, убедитесь, что вы корректно его установили и знаете, как защищаются ваши данные. Например, Panda VPN не отслеживает вашу активность и не хранит соответствующие логи (журналы), а также позволяет вам с помощью простого мастера корректно установить требуемое программное обеспечение. Вы можете попробовать его бесплатно прямо сегодня! Для получения помощи и советов в том, как оставаться в безопасности при использовании Интернета, взгляните на наши советы и рекомендации в блоге Panda Security .

How Do VPNs Work?

What you’ll need to use a VPN:

- An account with a VPN provider

- The VPN provider’s client software or app installed on your device

Once you’ve set up an account with your chosen provider, you’ll need to open the client software on your computer, log in, and select a server to connect to. The server you choose will depend on your needs: if you prioritize security and speed, select a server close to your physical location; if you’re looking to bypass censorship and geoblocking, select a server in a different country.

Once you’re connected, the software encrypts all of your data before routing it through a tunnel to the server you chose. The server then forwards your data to the website you’re visiting. Because the server masks your IP, the website sees the data as coming from the server and not your device, so you are completely anonymous.

SOCKS-прокси

Это чуть более продвинутый, но гораздо более редкий вариант, чем веб-прокси. Разница в том, что такие прокси умеют работать с трафиком разных типов, а не только лишь с веб-трафиком.

Плюсы

- Поддержка трафика типа SMTP и FTP, а также торрентов.

Минусы

Когда стоит использовать SOCKS-прокси?

Так как такие прокси не шифруют трафик, то отправлять электронную почту через бесплатный SOCKS-прокси мы бы не посоветовали. Впрочем, вы можете использовать такие сервисы для доступа к FTP-серверам, если вы не можете зайти на них с вашего IP-адреса, а также если вы играете в пошаговые или одиночные игры на международных серверах. Увы, но игры в режиме реального времени такие прокси не потянут: все будет слишком сильно тормозить из-за того, что вашему трафику придется дольше добираться до серверов игры.

Недостатки VPN:

- Не все защищают конфиденциальность

Существуют сервисы, которые «теряют» данные пользователей или целенаправленно продают их рекламодателям . - Некоторые VPN записывают активность пользователей и могут отслеживать

В слежке замечены многие бесплатные сервисы, которые компенсируют затраты на оборудование перепродажей пользовательских данных (интересы, посещенные сайты и тд). - Бесплатный VPN может содержать вредоносное ПО

Зачастую, делается это целенаправленно и с одной целью — заработать любой ценой. - VPN не защищает данные, которые покинули сервер

Если вы обращаетесь к сайту с включенным VPN, то все данные между вашим устройством и VPN-сервером в безопасности, но дальше они передаются через общую сеть, и их безопасность зависит только от конкретного сайта. - Платные

Надежный сервис, без ведения журналов активности и с мощными серверами будет платным. Бесплатные ограничивают список серверов для подключения.

About Tor

Pros and Cons of Using a VPN

- End-to-end encryption and other security features ensure that all of your data is protected.

- Websites can’t use your browsing activity to create targeted ads.

- VPNs mask your IP so you can bypass geoblocks and censorship.

- Connecting to a remote server allows you to bypass network congestion and ISP throttling.

- Protects all of your data; not just data sent over a specific browser.

- Available for every device; you can even configure your router to provide network-wide VPN protection

- Most VPNs require a subscription - although they are usually affordable.

- Some banks and payment gateways will detect that you are using a VPN and flag your account for suspicious activity.

- You may experience speed loss because your data needs to travel farther to get to its destination, and because the encryption process takes time. However, with a high-quality VPN, this difference is barely noticeable.

- Unlike Tor, VPN software can run into errors and even crash, leaving your data unprotected. If your provider offers an automatic kill switch, it will disconnect you from the internet in the event that your VPN software fails, but you’ll have to remain offline until the error is fixed if you want to protect your data.

What to Look For in a Secure VPN

Military-grade encryption: To ensure the privacy of your data, your VPN provider should offer 256-bit encryption.

DNS leak protection: Domain Name System (DNS) is the internet’s equivalent to a phone book. Whenever you visit a website, your computer requests the website’s IP address from your ISP’s DNS server - but when you’re using a VPN, it contacts your VPN’s DNS instead.

Sometimes, a security flaw in your network will result in your DNS requests being routed to your ISP’s DNS server instead of your VPN’s, which allows your ISP to see which websites you’re visiting. Look for a VPN that offers DNS leak protection to make sure your browsing activity is never left exposed.

A strict no-logs policy: Most VPN providers keep some record of your activity, such as timestamps and the amount of data transmitted in a session. For the most part, this kind of data retention is harmless as it isn’t personally identifiable information - but if your provider keeps logs of all of your browsing activity, you’re no longer anonymous online.

If the authorities were to turn up at the company’s head office with a warrant to seize all of its records, a VPN that doesn’t keep any logs won’t have any information about you to give them.

Automatic kill switch: An automatic kill switch will disconnect you from the internet if your VPN connection drops, preventing data and IP leaks.

Что такое прокси-сервисы?

Прокси-сервисы (они же прокси-серверы) — это своего рода виртуальные трубы, по которым ваш интернет-трафик течет к нужному серверу. Для этого сервера (и всех роутеров по пути к нему) ваш трафик будет казаться трафиком от соответствующего прокси. Ваш IP-адрес и действия могут записываться на стороне прокси (а могут и не записываться). В этой статье мы рассмотрим такой подтип, как открытые прокси-серверы.

Плюсы

Минусы

- Трафик вообще не шифруется.

- Такие сервисы работают только лишь с веб-трафиком.

Когда стоит использовать веб-прокси?

Если доступ к тому или иному сайту в вашей стране заблокирован по той или иной причине вашим интернет-провайдером, то с помощью прокси-сервисов вы сможете получить временный (медленный и небезопасный) доступ к этому ресурсу.

How to Set Up Tor over VPN:

1. Open your VPN app and connect to the VPN network.

2. Open Tor. Once it has loaded, you’ll see this page:

Tor's instructions are easy to follow

3. Click connect, and wait for Tor to establish a connection.

I connected to the network in just a couple of minutes

4. You’re ready to browse the internet securely and anonymously.

What Are VPNs and What Do They Do?

A Virtual Private Network (VPN) connects your device through a secure tunnel to a remote server in a country of your choice. This masks your IP address, making it appear as though you are accessing the internet from the location of the remote server instead of your actual location.

When combined with encryption, this provides an optimal solution for online anonymity - meaning that spies can’t see what you’re looking at, or where you’re viewing it from. It also prevents websites like Google and Facebook using your browsing activity to target ads to your interests.

What is Encryption and What Can It Do for You?

VPNs use military-strength encryption to secure your personal information. Think of this as locking your data away in an impenetrable safe - only those who know the passcode can open the safe and view its content, and it can’t be broken open.

Attackers can theoretically strip 256-bit AES encryption away using a brute force attack, but it would take 50 supercomputers checking 10 18 AES keys every second approximately 3x10 51 years to crack a single piece of encrypted data - so it’s not something that we need to be concerned about today.

If a hacker or government surveillance agent got ahold of your data as it traveled across the network, they would have no way to read it. It would just look like gibberish.

To test this, I used an AES encryption generator to encrypt the phrase ‘vpnMentor.’ Without encryption, you can clearly see the phrase ‘vpnMentor,’ but when it’s encrypted, all you can see is: ‘NRRJsYVI/6HXtdnnh2BLZg==’

You can see how AES encryption works in this example

These are the kind of security features that keep journalists and activists safe when they use digital communication in tumultuous political climates. But VPNs aren’t just for people in dangerous positions - they’re the key to anonymity, and security for every online citizen.

You might use a VPN if:

- You are worried about your private information, like online banking details, ending up in the wrong hands.

- You value your online anonymity.

- You download or seed torrents in a region where torrenting is banned.

- You live in a country with online censorship or prolific government surveillance.

- You don’t want companies to track your browsing habits to target you with adverts.

- You need to access a business network while traveling.

- You want to bypass a network firewall or prevent network administrators seeing your browsing activity.

- You use public Wi-Fi and want to keep your computer safe.

- You enjoy Netflix and other streaming services and want to unblock their full catalogs in other regions.

- You believe in your right to online freedom.

Что такое Tor?

Tor кажется чем-то похожим на VPN, но окутанным «мифами и легендами» о даркнете. Задачи выполняет аналогичные: шифрование передаваемых данных, скрытие IP-адреса, подмена геопозиции и анонимность личности.

Что такое Tor?

Сеть Tor (сокращение от The Onion Router, что в переводе значит «луковичный роутер») — это отличное популярное решение для всех, кто хочет анонимно работать в сети и скачивать файлы как с помощью VPN-сервиса, так и без него. Принцип работы этой сети следующий: создается полностью зашифрованная многосвязная сеть, к которой и подключаются пользователи. Все они делят между собой пропускную способность каналов и IP-адрес, а вычислительная мощность их компьютеров используется для поддержания всей сети целиком в зашифрованном состоянии.

Вы можете использовать Tor, чтобы зашифровать и анонимизировать как весь трафик (для этого вам нужно будет установить локальный Tor-клиент), так и только веб-трафик (для этого нужно будет установить браузер Tor).

Плюсы

- Многослойное шифрование.

- Доступ к сайтам так называемого «Глубокого Интернета» (Deep Web).

- Бесплатное решение.

Минусы

- Из-за многослойного шифрования сеть работает крайне медленно, поэтому для торрентов, Kodi и прослушивания музыки этот вариант не годится.

- Использование браузера Tor может привлечь к вам ненужное внимание со стороны правительственных организаций даже в том случае, если ничего незаконного вы не замышляете.

Когда стоит использовать Tor?

Чтобы защитить себя еще надежнее (за счет скорости, которая упадет до скорости иного модема), браузер Tor можно использовать совместно с VPN-сервисом. Это позволит вам безопасно просматривать или опубликовывать соответствующий контент.

Сетью Tor часто пользуются журналисты, правозащитники, активисты и информаторы, особенно те из них, кто живет в странах с интернет-цензурой.

Pros and Cons of Using Tor

Что такое VPN и как он работает?

VPN — это виртуальная частная сеть. Подключиться к ней можно, если скачать и установить приложение какого-либо VPN-сервиса. Все данные в этой сети шифруются и если их перехватят, то злоумышленники не смогут установить отправителя, а также узнать содержимое.

Это очень упрощенное описание работы VPN, если интересно узнать детали, то у нас есть подробный разбор.

Which is the Best Online Privacy Solution: Tor or VPN?

A VPN is the best online privacy solution.

Tor is widely respected for its ability to anonymize your internet traffic, but it’s limited and vulnerable to attacks and data leaks.

So, if you’ve used Tor to send sensitive information or log in to a website, whoever owns the exit node now has access to this information, too. VPNs provide end-to-end encryption, making your data 100% invisible to hackers and spies.

Unless you’re using Tor’s operating system, it only protects data that’s transmitted through your browser. A VPN will encrypt all of the data that’s traveling over your connection.

Most VPNs offer kill switches that will disconnect your internet to prevent unprotected data from leaving your network in the rare event that your connection fails.

Tor’s network can’t fail in the same way, but it can contain bad nodes that harvest your data. Unlike a VPN, Tor doesn’t have a kill switch that can detect a fault like this, so if one of the nodes is compromised, your data will be exposed.

VPNs have their shortfalls, too, but when you use a VPN, you have a lower risk of being hacked or having your data leaked. However, the most powerful online security solution is to combine a VPN with Tor. We’ll discuss this in more detail below.

How Does Tor Work?

What you’ll need to use Tor:

Tor’s software maps a path from your device through two randomly selected nodes to an exit node. It then applies three layers of encryption to your data packet and sends it to the first node.

The first node on the network removes the outer layer of encryption. The information embedded in this layer tells it where to send the data packet next, and the second node then repeats this process.

When your traffic reaches the network’s exit node, the final layer of encryption is removed. This reveals not only your data’s final destination but also the information it is carrying - including any sensitive information you may have entered into the website initially.

Tor will use the same three nodes for about 10 minutes before it creates an entirely new pathway for your traffic.

Advantages of Using Tor

It’s Free: Tor is by and large the most cost-effective security solution - namely because it’s free.

Complete anonymity: Tor doesn’t log your browsing activity, you don’t need to sign up to use it, and since it’s free, it keeps no record of your financial information.

Difficult to shut down: Tor’s servers are scattered far and wide across the globe, making it nearly impossible for authorities to ever close it down. Unlike a VPN, there is no head office or main server to attack or ban.

VPNs are businesses, so they are vulnerable to being shut down or banned, leaving you to find (and pay for) another provider in their wake - an issue that you’ll never face with Tor.

Comparison Table: VPN vs. Tor

Here’s how the two stack up against each other:

Automatic kill switch,

automatic Wi-Fi protection,

DNS leak prevention,

What is Tor and What Does it Do?

Tor, short for The Onion Router, is free software that disguises your identity by encrypting your traffic and routing it through a series of volunteer-operated servers, known as nodes. When your traffic is received by the last node - the exit node - it is decrypted and forwarded to the website you’re visiting.

Due to multi-layer encryption, each node on the network can only see the IP address of the nodes before and after it (except for the entry node, which can see your real IP), and only the exit node can see your encrypted data. Tor prevents your browsing activity from ever being linked back to you - spies can see your traffic once it leaves the network, but not its origin.

However, because Tor’s nodes are operated by volunteers, anyone can set up an exit node and see the plaintext traffic that leaves it - including hackers and spies. Bad nodes typically harvest information such as login details to websites, personal information, online chat messages, and emails. There are two ways to combat this:

Access Hidden Websites

Tor is also a doorway to the dark web, a kind of online underbelly. It’s home to thousands of criminal operations online - but it’s also a haven for people who need to share information anonymously. For example, the New York Times operates a secure lockbox on the dark web so that whistleblowers can submit files and information without compromising their identity. But don’t let this put you off - normal people use Tor, too!

Many popular websites have hidden.onion versions that you can only access by using Tor. Here are a few examples:

Facebook: Although online anonymity and Facebook don’t typically go hand in hand, Facebook uses a.onion address so that people in heavily-censored regions can use it to communicate.

ProPublica: ProPublica launched a.onion site so readers would never need to worry about digital surveillance, particularly those in regions where ProPublica is censored.

DuckDuckGo: DuckDuckGo is a powerful search engine, but unlike Google, it doesn’t infringe on your privacy. If you use Google on Tor, you’ll be bombarded with captchas to make sure you’re not a robot - but DuckDuckGo solves this problem and excels in taking Google’s place.

You might use Tor if:

- You are interested in anonymizing your browsing activity.

- You live in a country with strict government surveillance laws.

- You need to bypass censorship to access blocked content or speak your mind freely online.

- You want to prevent websites from seeing your browsing history and using it to target ads.

- You want to maintain your right to freedom online.

VPN+Tor: A Winning Combination

If you want to protect your connection with the strongest online privacy solution, combine your VPN with Tor.

The VPN’s encryption protocol will prevent malevolent nodes from seeing your IP address and activity, as well as prevent your ISP and surveillance bodies from detecting the use of Tor - after all, you don’t want to raise any red flags about your online activity. This will also allow you to access websites that block Tor users.

There are two ways to combine a VPN and Tor:

Заключение

Правильный выбор можно сделать лишь в том случае, когда вы точно представляете, чем собираетесь заниматься: вести или просматривать стримы, играть, анонимно просматривать сайты и так далее.

Возможности прокси-сервисов ограничены, причем бесплатные сервисы такого рода еще и не всегда безопасны. Сеть Tor — это гибкое и бесплатное решение, однако и тут не без подводных камней.

Можно смело сказать, что ВПН-сервисы гораздо лучше прокси-сервисов — не только потому, что они исключительно надежны и безопасны, но еще и потому, что никто лучше них не защитит вашу онлайн-конфиденциальность. С помощью ВПН-сервисов вы даже сможете обойти ограничения скорости доступа, установленные вашим интернет-провайдером, а также блокировки доступа к тем или иным сайтам.

Единственной причиной, по которой можно выбрать прокси вместо VPN (если речь идет о чем-то более продвинутом, чем простой просмотр сайтов) — это неготовность или нежелание платить за высококачественные VPN-услуги. Тут стоит отметить, что многие VPN-сервисы предлагают свои услуги по вполне доступным ценам (например, всего за 10 долларов в месяц).

As the digital world evolves, online privacy and anonymity are at the forefront of our minds. We want to ensure that our personal information and online activity remains private, and out of the hands of corporations, governments, and cybercriminals.

When it comes to online security, VPNs and Tor are the most powerful tools you can use. Although they’re similar in many ways, their differences make them useful in very different situations - and it’s vital to your security and privacy that you make the right choice for your individual needs.

Below, we will discuss the differences between Tor and VPNs, what they do, and how they work. We’ll also take a look at the different ways you can use them to help you decide whether Tor or a VPN would be the best solution for your situation.

Преимущества использования VPN:

- Шифрование.

Все данные между устройством и VPN-сервером передаются безопасно. - Скрытие IP-адреса

Все запросы к сайтам и сервисам будут исходить не от пользователя, а от VPN-сервера, а значит отследить запрос будет проблематично. - Скорость

Платные сервисы предоставляют мощные сервера с минимальным пингом и при их использовании можно не заметить потери в скорости. У бесплатных VPN дела обстоят значительно хуже из-за загруженности. - Легкость настройки и использования

Скачиваем приложение, логинимся и нажимаем одну-две кнопки. Всё, магия произошла и соединение защищено. - Подключение на нескольких устройствах

VPN можно использовать на любом устройстве, у которого есть возможность установки приложений. Есть ещё вариант подключения к VPN c роутера, но для этого нужно углубиться в изучение его прошивки. - Подмена геолокации

Одно из ключевых преимуществ. Например, до выхода Spotify в России, очень многие пользовались сервисом именно через VPN, т.к. он был недоступен с российских IP.

Advantages of Using a VPN

End-to-end encryption: VPNs encrypt all of the data that travels over your connection.

Speed: A VPN will typically slow down your connection (with a quality VPN, the difference will hardly be noticeable) – however, if you’re suffering from ISP throttling or network congestion, a VPN can actually speed you up.

Ease of use: Typically, all you need to do to set your VPN up is sign up, download and install the relevant app, and connect to a server of your choice – no technical skills or knowledge required.

Bypass geoblocks and censorship: A VPN masks your IP, making it appear as though you’re accessing the internet from the location of your chosen server. This allows you to easily access geoblocked websites and streaming services like Netflix.

About VPNs

VPN over Tor

VPN over Tor works in the opposite direction to Tor over VPN. You’ll need to first connect to the internet and then log into your VPN through the Tor network. This method requires more technical know-how, too, because you’ll need to configure your VPN client to work with Tor.

Instead of connecting directly to the internet, Tor’s exit node reroutes your traffic to your VPN server. This eliminates the risk of malicious exit nodes because your traffic is decrypted after it leaves the Tor network.

Although Tor’s entry node can still see your real IP, your VPN will only see the exit node’s address. Your ISP won’t be able to see that you’re connected to a VPN, but it can see that you’re using Tor. Because you can select which remote server your VPN uses, it’s easier to bypass geoblocking and censorship with this method, too.

Use VPN over Tor if:

- You want to safeguard your connection against malicious exit nodes.

- You want to hide your VPN use from your ISP.

- You are going to transmit sensitive information over your connection, like login details and private messages.

- You need to bypass geoblocks.

Читайте также: