Vmware vshield manager что это

UPDATE: Мы автоматизировали создание сети и правил NAT. Теперь при оформление подписки все это создается само :). Все что вам остается — это развернуть виртуальную машину из шаблона или с нуля. При этом у вас по-прежнему остается возможность менять настройки сети при необходимости.

Только не забываем про Firewall, который по умолчанию не пропускает никакой трафик и требует настройки правил.

vCloud Director — это платформа для управления виртуальной инфраструктурой по модели IaaS. Для тех, кто раньше не сталкивался с «промышленными» вариантами панелей, может показаться сложной. Но первое впечатление обманчиво: как только «испуг» от богатого функционала пройдет, вы оцените ее возможности и ту, свободу в настройках, которую дает vCloud Director. А именно панель позволяет:

• создавать виртуальные машины и управлять ими;

• осуществлять их миграцию из другого облака;

• устанавливать любые виртуальные машины с ОС из имеющихся шаблонов и загружать ovf шаблоны самостоятельно;

• гибко управлять правами доступа к пулу виртуальных ресурсов;

• создавать внутренние и маршрутизируемые (с выходом в Интернет) и изолированные сети;

• настраивать гибкие правила Firewall и создавать VPN-соединения;

• настраивать балансировку нагрузки между виртуальными машинами и многое другое.

Начнем с самых азов, поэтому администраторы 80 lvl могут понаблюдать в стороне, как орлята учатся летать :)

Поговорим по понятиям

Для начала давайте познакомимся основными элементами vCloud Director, чтобы было проще ориентироваться при настройке.

Виртуальный дата-центр (virtual datacenter, VDC) — это пул виртуальных вычислительных ресурсов (процессоры, память, место на диске). Фактически, это среда, в рамках которой вы будете создавать виртуальные машины, контейнеры (vApp), сети.

vApp – это контейнер, в котором размещаются виртуальные машины. vApp позволяет объединять виртуальные машины по их назначению (почтовый сервер, бухгалтерия и пр.) и управлять группой виртуальных машин. Это особенно удобно, если у вас большая виртуальная инфраструктура. На основе vApp можно создавать шаблоны: это может сэкономить время, если есть необходимость разворачивать однотипные группы виртуальных машин.

Виртуальные машины (VM) — с этим, думаю, всем все понятно. Скажу лишь, что в vCloud Director их можно создавать из шаблонов в каталоге (сразу с ОС) или с нуля, устанавливая нужную ОС из ISO-образа.

Каталоги (Catalogs) – это папки, в которых можно хранить шаблоны vApp, виртуальных машин и медиа-файлов (ISO-образы).

Сеть уровня организации (Org VDC Networks) – это сеть вашего виртуального дата-центра, доступная для всех vApp и виртуальных машин. Сеть уровня организации может быть изолированной (isolated, без выхода в Интернет) и маршрутизируемой (routed, с выходом в Интернет).

Сеть уровня vApp, как следует из названия, работает только внутри выбранного vApp: для виртуальных машин из других vApp по умолчанию она не будет доступна, тем самым обеспечивая дополнительную изоляцию между двумя контейнерами. Это, например, можно использовать, если у вас в одном виртуальном дата-центре «живет» сразу несколько проектов, которые не должны друг друга «видеть».

От теории к практике

Теперь покажем шаг за шагом, как выглядит процесс первоначальной настройки сети. Мы рекомендуем начать работу именно с нее, так как в этом случае vApp можно подключить к имеющейся сети при его создании. Но если все-таки первым делом вы создаете vApp с виртуальной машиной, то алгоритм действий будет немного другим. Вот эта инструкция поможет сделать все правильно и в этой ситуации.

Итак, приступим.

Создаем сеть уровня организации

1. Заходим в раздел Administration и кликаем мышкой два раза по виртуальному дата-центру.

2. Переходим во вкладку Org VDC Networks и жмем на зеленый +.

3. В появившемся окне выбираем тип сети: если нужен выход в Интернет, то выбираем routed network (маршрутизируемая). Выделяем vShield Edge и жмем Next.

vShield Edge заслуживает пары отдельных слов. Этот набор сервисов сочетает в одном флаконе DHCP, NAT, Firewall, VPN и балансировщик нагрузки (Web Load Balancing).

4. Во вкладке Configure Network заполняем настройки сети:

• Gateway address — адрес шлюза, например, 192.168.0.1;

• Network mask — маска подсети, например, 255.255.255.0;

• Primary DNS — первичный DNS адрес, например, 95.131.31.206;

• Secondary DNS — вторичный DNS адрес, например, 178.20.234.206.

• В поле Static IP pool введите диапазон адресов, которые в дальнейшем будут автоматически присваиваться вашим виртуальным машинам.

Ввод должен осуществляться в формате xxx.xxx.xxx.xxx- yyy.yyy.yyy.yyy, где xxx.xxx.xxx.xxx- это начальный адрес подсети, а yyy.yyy.yyy.yyy- конечный IP- адрес подсети. Например, 192.168.0.101 — 192.168.0.150. Для ваших виртуальных машин будут выделяться адреса из указанного пула. Внизу будет указано количество доступных IP (total:50). Жмем Next.

5. Придумываем название сети и описание, если необходимо.

6. Проверяем еще раз все настройки и жмем Finish.

Все, с сетью организации разобрались. Вот она, создалась.

Теперь осталось настроить доступ в интернет. Для этого нужно настроить трансляцию адресов (Network Address Translation –

преобразование сетевых адресов.

Настройка правил SNAT и DNAT

Для выхода из локальной сети в Интернет настраиваем SNAT.

1. Первым дело нам нужно посмотреть диапазон внешних IP-адресов, который нам доступен. Для этого снова заходим в раздел Administration и кликаем дважды на виртуальный дата-центр. Переходим во вкладку Edge Gateways и кликаем на нужный vShield Edge правой кнопкой мыши. Выбираем опцию Properties .

2. Наблюдаем нужную информацию во вкладке Sub-Allocate IP Pools. Запоминаем или даже записываем :)

3. Возвращаемся к нашему vShield Edge, кликаем на него правой кнопкой мыши и выбираем опцию Edge Gateway Services.

4. В появившемся окне открываем вкладку NAT и нажимаем Add SNAT.

5. В новом окне:

• в поле Applied on (Применяется) указываем внешнюю сеть (не сеть уровня организации!).

• в поле Description указываете описание к правилу SNAT;

• в поле Original (Internal) source IP/range указываем внутренний диапазон адресов, например 192.168.0.0/24;

• в поле Translated (External) source IP/range вписываем внешний адрес, через который будет осуществляться выход в Интернет (тот адрес, что мы посмотрели в Sub-Allocate IP Pools и запомнили). Жмем ОК.

Теперь создаем правило DNAT, для того, чтобы предоставлять свои сервисы в Интернет, например, сайт с котиками (с).

1. Жмем на Add DNAT.

2. В появившемся окне заполняем следующее

• в поле Applied on указываем внешнюю сеть (как и в случае с SNAT, это не сеть уровня организации!);

• в поле Description указываем описание правила DNAT;

• в поле Original (External) IP/range указываем внешний адрес (адрес из вкладки Sub-Allocate IP Pools);

• в поле Protocol – протокол или все протоколы (тогда выбираем Any);

• в поле Port — порт;

• в поле Translated (Internal) IP/range укажите внутренний IP-адрес, например 192.168.0.101.

Нажмите ОК.

В довершение настроим Firewall

1. Возвращаемся на страницу виртуального дата-центра, выбираем вкладку Edge Gateways и кликаем на нужный vShield Edge правой кнопкой мыши.

2. Выбираем опцию Edge Gateway Services. В появившемся окне Configure Services перейдите во вкладку Firewall.

3. По умолчанию в пункте Default action выбрана опция Deny, т. е. Firewall будет блокировать весь трафик. Чтобы этого не происходило нужно настроить правила (кнопка Add).

Настройка правил Firewall

В поле Name (Название) задайте название правила.

В поле Source (Источник) введите необходимые адреса источника: единичный IP-адрес, диапазон IP-адресов, CIDR или ключевые переменные:

• Internal — все внутренние сети

• External — все внешние сети

• Any — любые сети

Например, можно ввести Internal.

В поле Source Port выберите порт источника. Можно указать один порт, диапазон портов или указать все порты с помощью ключевой переменной Any;

В поле Destination укажите адрес получателя. В таком же формате, как и для поля Source, например, external;

В поле Destination Port выберите порт получателя. Порт также можно прописать вручную. Можно оставить Any;

В поле Protocol выберите необходимый протокол или все (ключевая переменная Any);

В поле Action выберите необходимое значение (allow — разрешить, deny — запретить). Нажмите ОК.

Важно: если в Firewall выбрана опция Allow, то в правиле вы задаете параметры сессий, которые Firewall будет блокировать. Для этого в окне правила нужно выбрать опцию Deny. Если же выставлена опция Deny, то в правиле задаются параметры сессий, который Firewall будет пропускать.

На этом с настройкой сети все.

Можно также настроить сеть уровня vApp — изолированную или маршрутизируемую (routed ), при этом routed сеть будет подключаться к сети уровня организации и через нее выходить в Интернет. Этот вариант подключения может потребоваться, если необходимо изолировать виртуальные машины в разных vApp на уровне сети.

В следующей части расскажем про создание виртуальной машины из шаблонов, с нуля и загрузкой собственных ISO-образов.

P.S. Если делали все по гайду, а настроить сеть не получилось/ или виртуальная машина так и не подключилась к Интернету, то сверьтесь с этим чек-листом.

Решила написать небольшую статью об установке VMware vShield Manager для VMware vCloud Director.

VMware vShield Manager – это сервер, который управляет другими серверами семейства vShield. Сервера семейства vShield необходимы для обеспечения безопасности в виртуальной инфраструктуре.

Под «другими серверами» имеются ввиду vShield App, vShield Edge, vShield Endpoint, vShield Zones:

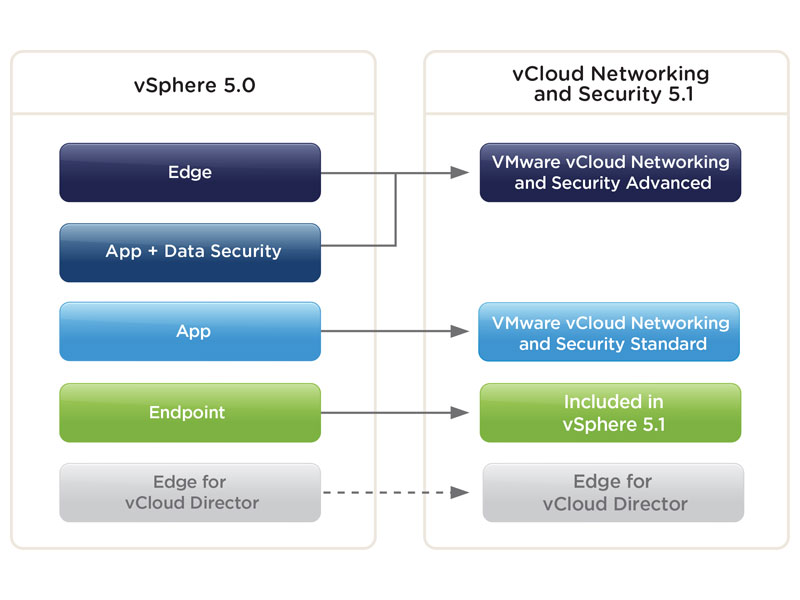

С версии vSphere 5.1 семейство продуктов vShield называется VMware vCloud Networking and Security.

Схема изменений от версии vSphere 5.0 к 5.1:

Кратко о продуктах:

vShield Edge – продукт для защиты периметра датацентра. Содержит в себе FireWall, умеет раздавать DHCP, может строить VPN туннели, транслировать адреса NAT, поддерживает балансировку нагрузки.

Является неотъемлемой частью для инфраструктуры vCloud, собственно, через vShield-ы в vCloud Director ходит трафик у всех теннантов.

Устанавливается он из OVF темплейта, внутри используется некоторая линукс-машина.

vShield Endpoint – продукт безопасности, работающий поверх VMsafe API – интегрируется со сторонними антивирусными продуктами (на данный момент такие продукты есть у Symantec, TrendMicro, Касперского, McAfee, возможно и у других) и позволяет антивирусам работать с машинами без установки агентов на них.

Устанавливается на хосты через vShield Manager.

vShield App (и входящий в его состав vShield Zone) – некий распределенный коммутатор, для контроля траффика на уровне гипервизора работает через VMsafe.

Так же устанавливается на хосты через vShield Manager.

Теперь непосредственно к установке.

Мы имеем виртуальную инфраструктуру vSphere 5.1 – с уже установленными серверами vCenter 5.1 и vCloud Director 5.1.

Сервер с vCloud Director поднят, но не настроен — под сервер я использовал vCloud Director Appliance, но подключил его к внешнему SQL серверу. Использование для апплаинса внешних SQL серверов доступно с версии 5.1 — в ранних версиях 1.5 в аплаинсе используется только внутренняя БД — Oracle Express, которая имеет сильные ограничения (1 процессор, максимальный объем БД равный 2ГБ и пр.).

Для начала необходимо скачать темплейт, его можно найти по данной ссылке в пакете «vCloud Networking and Security 5.1.2» (последняя версия на данный момент).

Далее устанавливаем темплейт:

Половина шагов пропущена, т.к. там все по дефолту.

Жмем финиш, и ждем пока установится темплейт:

После установки запускаем машину, ждем загрузки и логинимся на нее.

Стандартный логин/пароль – administrator/default (из-за соображений безопасности желательно сменить все пароли).

Для управления необходимо зайти в режим enable, пароль для входа в режим enable тоже default…

Для того чтобы настроить vShield Manager, необходимо из режима enable запустить команду setup и ввести необходимые настройки:

Сервер попросит перезагрузиться для применения настроек — соглашаемся.

Для подключению сервера к vCenter воспользуемся веб, зайдем по адресу, который указали при настройке сервера:

Подключим vShield Manager к нашему vCenter серверу, указав данные сервера.

Для подключения рекомендуется завести отдельную УЗ, обладающую правами администратора на vCenter.

В консоли vSphere мы увидим как переконфигурируются хосты и добавиться новая вкладка на каждом хосте:

А в главном меню появится раздел vShield:

Теперь заходим по веб на сервер vCloud Director, и выбираем подключение к vCenter.

Указываем IP и реквизиты доступа к серверу vCenter – для этого так же желательно использовать отдельную УЗ.

В следующем шаге мы укажем параметры подключения к vShield Manager:

Переходим во вкладку Manage&Monitor и смотрим подключен ли vCenter:

Далее, нужно будет понять сколько необходимо будет Provider vDC. И если нужен только один – то отдать весь кластер директору, создав новый провайдерский vDC, если нужно будет несколько, то нужно внутри кластера создать ресурс пул (или пулы) и отдать в vCloud Director его. Это видно на следующей картинке:

После, нужно будет добавить в vCloud Director хосты и хранилища (будут доступны те, что добавлены в кластер), настроить сети и прочие настройки директора.

Если будет нужно, могу в следующий раз описать процесс установки и настройки Nexus 1000V в среде vSphere 5.1.

Сегодня нам бы хотелось рассказать про основы работы с vCloud Director (vCD), продуктом, который позволяет создавать общедоступные, частные и гибридные облака. Не секрет, что многие ИТ-администраторы не до конца понимают, в чем принципиальное отличие их инфраструктуры vSphere от облака, и хотели бы знать, стоит ли вообще принимать vCD во внимание.

Факты о vCD

vCD дает возможность упростить бизнес провайдеров различных облачных услуг, позволяя снизить технологический барьер в его использовании на стороне клиентов. Что такое “облако”? Согласно определению NIST (версия 15 от 07/10/2009), Облако – это сервисная модель предоставления по требованию пользователя удобного удаленного сетевого доступа к общему пулу настраиваемых компьютерных ресурсов (сети, серверы, хранилища, приложения, сервисы), который может быть быстро подготовлен и осуществлен с минимальным управлением и взаимодействием с поставщиком облачной услуги.

В каких случаях компании следует обращать внимание на облачные технологии?

Если у компании нет своего достаточно компетентного ИТ персонала (или наличие такого персонала не требуется исходя из целей бизнеса), если тарифы облачных провайдеров в регионе достаточно низкие, и компания не обрабатывает охраняемую законом информацию ограниченного доступа (для защиты такой информации часто требуются специализированные меры и средства, которых нет у провайдеров), то такой компании можно вполне рекомендовать использование облачных услуг.

Исходя из этого определения, видно, что vSphere, как среда виртуализации, — еще не облако. Облако в реализации VMware – это vSphere + набор продуктов от VMware, который добавляет эту самую сервисную модель во взаимодействии между клиентом и поставщиком услуг (см. рисунок).

vCD — это уровень абстракции с порталом самообслуживания и поддержкой нескольких арендаторов. К примеру, арендаторами могут быть клиенты поставщика услуг или группы разработчиков в компании, выпускающей программное обеспечение. Им предлагаются собственные гибкие и защищенные виртуальные инфраструктуры, работа с которыми не требует знакомства с технологией vSphere.

Если у вас есть инфраструктура vSphere, это, как уже было сказано выше, еще не значит, что вы работаете с облаком. Конечно, такую систему можно называть как угодно, но она не отвечает минимальным требованиям к самообслуживанию и изоляции от других арендаторов облака. Однако с помощью vCD можно превратить инфраструктуру vSphere в настоящее облако.

В vCD новые рабочие нагрузки, состоящие из множества виртуальных машин и настроенных приложений, а также различные сетевые топологии можно развернуть за несколько кликов. Защита и изоляция арендаторов, управление ресурсами и контроль их использования — все это реализуется на уровне vCD.

vCD – это новый и развивающийся продукт (текущая версия — 5.1, и это только второй выпуск), и хотя все возможности vCD доступны любой компании, основными клиентами, пока что, являются поставщики услуг и крупные предприятия.

Для развертывания vCD необходимы:

- Инфраструктура vSphere хотя бы с двумя хостами ESXi, системой vCenter, общими ресурсами хранения, а также платной лицензией vSphere Enterprise или Enterprise Plus;

- vCD – это устанавливаемое Linux-приложение, которое использует базу данных Oracle или MSSQL через веб-интерфейс (как правило, развертывается в виде виртуальной машины);

- vShield Manager;

- VMware Chargeback (необязательно);

Развертывание лаборатории vCD

vCloud Director можно загрузить в виде виртуального устройства с 60-дневным пробным периодом, чтобы понять и протестировать новую технологию. Выполнять сложную установку с помощью команд Linux или настраивать базу данных (как для полной рабочей версии этого продукта) не требуется. Помните о том, что виртуальное устройство поддерживается только как тестовый вариант в лабораторных условиях. Однако оно полностью функционально и идеально подходит для ознакомления с vCD.

Помимо виртуального устройства vCD, также рекомендуется изучить руководство vCD Evaluator's Guide (на английском), в котором описаны различные возможности и функции vCD. Не забывайте и обо всех указанных выше требованиях (два хоста ESXi, vCenter, vShield и платная лицензия). Теоретически пробную виртуальную версию vCD можно развернуть в виртуальной лаборатории в среде Fusion или Workstation, но в этом случае производительность может оказаться ниже, чем при работе с обычной виртуальной лабораторией vSphere.

Резервное копирование облака с множеством арендаторов

Veeam недавно анонсировал расширенную поддержку vCloud Director, которая будет доступна в новой версии Veeam Backup & Replication v7. Что это значит? Это значит, что Veeam Backup, используя vCD API, сможет отображать инфраструктуру vCD внутри себя, а администратор — делать резервные копии метаданных и атрибутов виртуальных сервисов (vApp), а также восстанавливать виртуальные сервисы и виртуальные машины прямо в vCD.

vShield Manager устанавливается из OVA-шаблона:

Ограничим vShield в ресурсах:

Далее, запустим сервер manager, который является нашим сервером vShield Manager и залогинимся с логином/паролем admin/default.

Далее, включим привилегированный режим – enable (снова нужен пароль default) и запустим setup, в котором введем ip-адрес и прочие параметры сервера:

Теперь можно зайти на vShield Manager через WEB:

Там добавим наш vCenter Server vc-rsc и зарегистрируем плагин:

Вот и вся установка vShield Manager J Теперь установим сервер vCloud Director, используя ОС CentOS 5.5 x64 и SQL Server Express, который установлен на vCenter Server vc-rsc.

Установка сервера vCloud Director

Установка CentOS 5.5 x64

Установка CentOS 5.5 x64 – монтируем iso-образ к нашей виртуальной машине vcd, и ставим. В процессе установки, указываем оба ip-адреса (vcd и vcdr), затем выбираем девелоперские, java, и прочие пакеты (на скриншотах), отключаем SELinux и Firewall и включаем доступ по SSH:

Теперь установим сам vCloud Director – он поставляется в двух вариантах: OVA-шаблон и бинарник для Linux. Мы же используем второй вариант – пусть он сложнее, но в продуктиве будет всегда использоваться только он.

Установка vCloud Director

Установка проста – копируем файл bin, даем права на выполнение и устанавливаем:

Далее создадим сертификаты.

Создание сертификатов vCloud

Выполняем последовательность команд – на выходе получим файл certificates.ks:

What is your first and last name?

What is the name of your organizational unit?

What is the name of your organization?

What is the name of your City or Locality?

What is the name of your State or Province?

What is the two-letter country code for this unit?

Is CN=Jabuin, OU=Test, O=Test, L=Almaty, ST=Almaty, C=KZ correct?

Enter key password for

(RETURN if same as keystore password)

What is your first and last name?

What is the name of your organizational unit?

What is the name of your organization?

What is the name of your City or Locality?

What is the name of your State or Province?

What is the two-letter country code for this unit?

Is CN=Jabuin, OU=Test, O=Test, L=Almaty, ST=Almaty, C=KZ correct?

Enter key password for

(RETURN if same as keystore password):

Keystore type: JCEKS

Keystore provider: SunJCE

Your keystore contains 2 entries

consoleproxy, Apr 21, 2012, PrivateKeyEntry,

Certificate fingerprint (MD5): 3A:13:AC:0A:7B:6C:95:FB:EE:0A:A6:2F:54:2 D:87:5B

Certificate fingerprint (MD5): AD:EA:3E:19:B9:52:3B:C6:E4:A5:6B:DB:E3:A B:20:07

Теперь подготовим базу данных для vCloud Director.

Создание базы данных SQL Server для vCloud Director

vCloud поддерживает две базы данных: SQL Server и Oracle. Мы установим SQL Server, и настроим vCloud на его использование. Итак, скачиваем SQL Express 2008 R2 with tools, и запускаем его на сервере vc-rsc:

Инсталлер увидит, что у нас уже есть Instance – мы создадим новый:

Назовем его, например, VCD_SQLEXP:

Выберем Mixed Mode и зададим пароль – P@ssw0rd:

Теперь нужно создать базу данных для vCloud и прикрутить к ней пользователя.

Заходим в CMD на сервере vc-rsc, и выполняем:

sqlcmd –S VC-RSC\VCD_SQLEXP

CREATE DATABASE [vcloud]

FILENAME = "C:\Program Files\Microsoft SQL Server\MSSQL10_50.VCD_SQLEXP\MSSQL\DATA\v cloud.mdf",

FILENAME = "C:\Program Files\Microsoft SQL Server\MSSQL10_50.VCD_SQLEXP\MSSQL\DATA\v cloud.ldf",

ALTER DATABASE [vcloud] SET SINGLE_USER WITH ROLLBACK IMMEDIATE;

ALTER DATABASE [vcloud] SET ALLOW_SNAPSHOT_ISOLATION ON;

ALTER DATABASE [vcloud] SET READ_COMMITTED_SNAPSHOT ON WITH NO_WAIT;

ALTER DATABASE [vcloud] SET MULTI_USER;

CREATE LOGIN vcloud WITH PASSWORD = "P@ssw0rd",

DEFAULT_LANGUAGE =[us_english], CHECK_POLICY=OFF

CREATE USER [vcloud] for LOGIN [vcloud]

sp_addrolemember [db_owner], [vcloud]

При этом на сервере появится БД vcloud, назначенная на пользователя vcloud (пароль P@ssw0rd)

Конечно, базу можно создать и с использованием Management Studio Express.

Далее, включим TCP/IP для VCD_SQLEXP, и рестартанем SQL Instance:

Осталось выполнить послеинсталляционную настройку vCloud Director, и можно будет приступать к настройке vCloud.

Postinstall-настройка vCloud Director Server

Запустим /opt/vmware/vcloud-director/bin/configure – укажем IP-адреса сервера, файл сертификатов (созданных в п. 4.3) и базу данных:

Welcome to the vCloud Director configuration utility.

You will be prompted to enter a number of parameters that are necessary to

configure and start the vCloud Director service.

Please indicate which IP address available on this machine should be used for

REST API. The remote console proxy IP address is used for all remote console (VMRC)

connections and traffic.

Please enter your choice for the remote console proxy IP address:

Using default value "192.168.35.11" for remote console proxy.

Please enter the path to the Java keystore containing your SSL certificates and

private keys: /certificates.ks

If you would like to enable remote audit logging to a syslog host please enter

the hostname or IP address of the syslog server. Audit logs are stored by

vCloud Director for 90 days. Exporting logs via syslog will enable you to

preserve them for as long as necessary.

Syslog host name or IP address [press Enter to skip]:

No syslog host was specified, disabling remote audit logging.

The following database types are supported:

2. Microsoft SQL Server

Enter the database type [default=1]: 2

Enter the host (or IP address) for the database: vc-rsc

Enter the database port [default=1433]:

Using default value "1433" for port.

Enter the database name [default=vcloud]:

Using default value "vcloud" for database name.

Enter the instance name [default=MSSQLSERVER]: VCD_SQLEXP

Enter the database username: vcloud

Enter the database password:

Connecting to the database: jdbc:jtds:sqlserver://vc-rsc:1433/vcloud;s ocketTimeout=90;instance=VCD_SQLEXP

loading /opt/vmware/vcloud-director/db/mssql/New Install_PreInit.sql

loading /opt/vmware/vcloud-director/db/mssql/New Install.sql

loading /opt/vmware/vcloud-director/db/mssql/New Install_Funcs.sql

loading /opt/vmware/vcloud-director/db/mssql/New Install_Data.sql

Database configuration complete.

vCloud Director configuration is now complete.

Once the vCloud Director server has been started you will be able to

access the first-time setup wizard at this URL:

Would you like to start the vCloud Director service now? If you choose not

to start it now, you can manually start it at any time using this command:

service vmware-vcd start

Start it now? [y/n] y

Starting vmware-vcd-watchdog: [ OK ]

Starting vmware-vcd-cell [ OK ]

The vCD service will be started automatically on boot. To disable this,

use the following command: chkconfig --del vmware-vcd

Далее зайдем на vCloud Director через WEB – заполним название ячейки vCloud Demo, учетную запись и лицензионный ключ:

Не так давно у VMware появился целый ряд продуктов, с названиями vShield Zones, потом уже vShield Manager, vShield Edge, vShield App, vShield Endpoint. Многие администраторы не заморачивались, и поэтому продукты оставались без внимания. Но требования безопасности к IT растут, и рано или поздно, придется интегрировать продукты vShield в IT-инфраструктуру.

Итак, продукты vShield необходимы для обеспечения безопасности IT. Что же мы имеем из продуктов vShield на рынке? Для начала рассмотрим, как было до выхода vSphere 5.1.

vShield Endpoint - это мидлваре (то есть, само по себе для пользователя ничего не делающее ПО), которое построено поверх VMsafe API и позволяет сторонним производителям антивирусов интегрироваться с инфраструктурой виртуализации VMware vSphere. Это, понятное дело, важнее всего для VDI-инсталляций на базе VMware View (поэтому, если у вас нет VDI - продукт вам не нужен).

vShield App - думайте об этом компоненте как о виртуальном распределенном коммутаторе (dvSwitch) с логикой фаервола с неограниченным количеством портов. То есть мы можем контролировать трафик на уровне гипервизора на хостах ESX (опять-таки, работает VMsafe) для различных уровней сетевого взаимодействия. Ну и дальше настраиваем правила, как виртуальные машины будут между собой общаться (порты, протоколы), и все это мониторим. Об этом продукте надо задуматься, когда у вас большая инфраструктура VMware vSphere и повышенные требования к безопасности. Но учтите - продукт этот подходит для внутренней защиты датацентра (т.е. внутренние взаимодействия ВМ).

vShield Edge - это продукт для комплексной защиты периметра датацентра. Это уже более глобальный продукт, он включает в себя такие сервисы как Stateful firewall, VPN, DHCP, NAT, Web Load Balancing и другое. То есть, это такая большая бронированная дверь в ваш виртуальный датацентр, которая обладает возможностями по защите от внешнего мира и контроля взаимодействия с ним. Не всем такое нужно - многие используют свои собственные решения. Но что надо упомянуть, так это то, что vShield Edge интегрирован с продуктом VMware vCloud Director, который предназначен для управления облаками, которые создаются в частных организациях и у сервис-провайдеров. То есть vShiled Edge понимает объекты vCloud Director и защищает их в соответствии с настроенными политиками. То есть, для инсталляций где виртуальная инфраструктра не предоставляется как услуга и где нет внутреннего облака (а, соответственно, и vCloud Director) - продукт Edge особо не нужен.

vShield Zones – продукт является частью vShield App.

vShield Manager – управлялка всеми продуктами vShield.

Но с выходом vSphere 5.1, линейка продуктов поменялась. Теперь для защиты виртуальной IT-инфраструктуры, VMware предлагает 3 продукта:

vShield Zones, который теперь включен во все издания vSphere, кроме Essentials и Essentials Plus – также является частью vShield App;

vShield Endpoint, который входит также во все издания vSphere, кроме Essentials;

VMware vCloud Networking and Security, который включает в себя функционал vShield Edge, App and Data Security. VMware vCloud Networking and Security лицензируется на виртуальные машины, минимально приобретается пак из 25 штук. Фактически, этот продукт включает в себя все компоненты vShield.

Миграция продуктов с vSphere 5.0 на 5.1:

Да, управлялка осталась и никуда не делась – vShield Manager.

И самое интересное: компоненты Edge, App, Endpoint и Data Security уже “вшиты” в vShield Manager – т.е. для установки всех модулей нужно лишь установить vShield Manager. А устанавливается он элементарно – импортируется OVA-файл, далее запускается получившаяся виртуалка, в ней в консоли логинимся с логином admin и паролем dafault, далее вводим команду enable и затем вводим команду setup. После чего настраиваем сеть и заходим на vShield Manager через веб-консоль.

Читайте также: