Vmware vcloud director настройка vpn

В VMware vCloud Director, есть два типа внешних сетей — routed network и direct network.

При создании второго типа сети на VDS создается порт, к которому пробрасывается напрямую машина.

При создании второго типа сети для каждой организации создается виртуальный роутер — vShield Edge, который позволяет строить site-to-site VPN, делать публикации, пробрасывать порты на внутренние виртуальные машины, быть DHCP, NAT, балансировщиком нагрузки (при том что в 5.1 он может еще ставиться в HA режиме) и прочие полезные функции функции роутера.

Подробнее про него можно почитать тут.

Из интерфейса vCloud Director нельзя настроить VPN для подключения к нему с обычных ПК, но иногда это необходимо и чтобы не ставить внутри организации какой-нибудь сервер (будь то OpenVPN или MS TMG) можно настроить vShield так, что он будет служить сервером доступа.

Настроить может только администратор vSphere — прав у администратора организации в vCloud Director недостаточно. И я покажу, как можно это сделать.

1) Вначале необходимо создать Edge GW в организации:

2) Перейдем в vShield Manager, в нем необходимо выбрать Datacenter в котором находится организация и выбрать необходимый vShield Edge.

Вы можете видеть, что в vShield Manager указывается id организации, в которой находится vShield Edge — это сделано для того, чтобы если вы используете одинаковые имена для Edge — можно было определить к какой организации он относится.

В поле «interfaces» можно увидеть цифру 3 — это значит, что к vShield Manager-у подключено 3 сетки (одна внешняя из vSphere и две внутренние).

В поле size можно увидеть что он large — вообще в версии 5.1 можно разворачивать два типа compact и large — отличаются они потребляемыми ресурсами и соответственно максимальной нагрузкой на них, подробнее можно почитать тут.

3) Выбрав нужный роутер необходимо перейти во вкладку Network virtualization, в ней открываем вкладку VPN и раздел SSL VPN-Plus

4) Во разделе Server Settings необходимо выбрать внешний IP и порт для подключения пользователей. На vShield Edge можно добавить несколько внешних IP — поэтому нужно выбрать один из них. Так же есть возможность выбора метода шифрования и сертификата, я буду использовать внутренний сертификат Edge.

5) В следующей вкладке мы настраиваем IP пул, который будет выдаваться клиентам подключающимся по VPN.

Данная пул IP должен отличаться от внутренних используемых подсети организации в vCloud Director. Во внутренней сети настроены сети с адресациями 10.1.0.0/24 и 10.1.1.0/24 – я укажу для пула IP 10.1.2.0/24.

Здесь соответственно указан пул, который будет выдаваться, маска и gateway — адрес, который будет присвоен Edge.

6) Во вкладке «Private Networks» добавим ту сетку, к которой будет доступ подключенным клиентам. В нашем случае это сеть 10.1.1.0/24. Так же необходимо выбрать как будет ходить трафик, по-умолчанию это SSL VPN over Tunnel.

Тут три параметра, первый – это как будет идти трафик – по туннелю или в обход туннеля, с этим параметром все ясно.

Второй параметр отвечает за оптимизацию протокола TCP – включенный параметр поможет оптимизировать скорость передачи данных.

SSL VPN туннель посылает данные на втором (сетевом) уровне стека TCP/IP, а значит что данные четвертого (прикладного) уровня при прохождении через туннель инкапсулироваться и деинкапсулироваться в два потока. А это значит, что может случиться глобальный TCP over TCP при потери пакетов и скорость передачи резко упадет. включенная галочка оптимизации способна решить данную проблему.

Напоследок нужно указать порты, которые будут открыты для VPN пользователей, если оставить поле пустым – то будут открыты все порты.

7) Следующим шагом будет аутентификация, можно выбрать локальную, LDAP, AD, RSA-ACE и Radius. Я выбираю локальную, так как не хочу настраивать группы в AD. Так же можно настроить сложность пароля и прочие параметры.

8) В разделе «Installation Package» указываются параметры приложения, которая будет ставится на локальную машину для подключения к vShield Edge.

Gateway – внешний IP Edge к которому будет подключение, его мы выбирали в пункте 4.

Так же можно выбрать, под какую ОС будет скомпилировано приложения — Windows, Linux или MacOS.

9) Если вы указали в разделе аутентификации локального пользователя — то необходимо его задать.

10) Следующий пункт «General settings» — в котором можно настроить:

"

alt=«image»/>

11) На этом настройки VPN закончены – теперь нужно включить сервис, нажав Enable на главной вкладке чтобы включить VPN:

Если все ок – увидим надпись «Service enabled successfully!»

12) Перейдем по ссылке IP_EDGE/sslvpn-plus и скачивать клиент для подключения. Где IP_EDGE — внешний адрес вашего виртуального коммутатора.

Увидим следующее окно:

13) Логинимся под созданным аккаунтом ранее.

Скачиваем дистрибутив:

14) Устанавливаем и запускаем SSL VPN-Plus Client.

15) Вводим логин и пароль для подключения.

Подключение прошло успешно, проверим получили ли мы IP:

как видно выше, получен IP из пула.

16) Теперь для доступа во внутреннюю подсеть 10.1.0.0/24 необходимо настроить правило на vShield Edge.

На этом настройка закончена.

Если будет интересно — в следующем посте могу рассказать как построить site-to-site VPN между Cisco router и vShield Edge версий 5.0 — 5.1.

Ну и если есть какие-либо вопросы, пишите ниже.

Use the IPsec VPN Sites screen in the vCloud Director tenant portal to configure settings needed to create an IPsec VPN connection between your organization virtual data center and another site using the edge gateway IPsec VPN capabilities.

When you configure an IPsec VPN connection between sites, you configure the connection from the point of view of your current location. Setting up the connection requires that you understand the concepts in the context of the vCloud Director environment so that you configure the VPN connection correctly.

- The local and peer subnets specify the networks to which the VPN connects. When you specify these subnets in the configurations for IPsec VPN sites, enter a network range and not a specific IP address. Use CIDR format, such as 192.168.99.0/24 .

- The peer ID is an identifier that uniquely identifies the remote device that terminates the VPN connection, typically its public IP address. For peers using certificate authentication, this ID must be the distinguished name set in the peer certificate. For PSK peers, this ID can be any string. An NSX best practice is to use the public IP address of the remote device or FQDN as the peer ID. If the peer IP address is from another organization virtual data center network, you enter the native IP address of the peer. If NAT is configured for the peer, you enter the peer's private IP address.

- The peer endpoint specifies the public IP address of the remote device to which you are connecting. The peer endpoint might be a different address from the peer ID if the peer's gateway is not directly accessible from the Internet, but connects through another device. If NAT is configured for the peer, you enter the public IP address that the devices uses for NAT.

- The local ID specifies the public IP address of the edge gateway of the organization virtual data center. You can enter an IP address or hostname along with the edge gateway firewall.

- The local endpoint specifies the network in your organization virtual data center on which the edge gateway transmits. Typically the external network of the edge gateway is the local endpoint.

What to do next

Configure the connection for the remote site. You must configure the IPsec VPN connection on both sides of the connection: your organization virtual data center and the peer site.

Enable the IPsec VPN service on this edge gateway. When at least one IPsec VPN connection is configured, you can enable the service. See Enable the IPsec VPN Service on an Edge Gateway.

The NSX Data Center for vSphere edge gateways in a vCloud Director environment support site-to-site Internet Protocol Security (IPsec) to secure VPN tunnels between organization virtual data center networks or between an organization virtual data center network and an external IP address. You can configure the IPsec VPN service on an edge gateway.

Setting up an IPsec VPN connection from a remote network to your organization virtual data center is the most common scenario. The NSX software provides an edge gateway IPsec VPN capabilities, including support for certificate authentication, preshared key mode, and IP unicast traffic between itself and remote VPN routers. You can also configure multiple subnets to connect through IPsec tunnels to the internal network behind an edge gateway. When you configure multiple subnets to connect through IPsec tunnels to the internal network, those subnets and the internal network behind the edge gateway must not have address ranges that overlap.

Note: If the local and remote peer across an IPsec tunnel have overlapping IP addresses, traffic forwarding across the tunnel might not be consistent depending on whether local connected routes and auto-plumbed routes exist.

The following IPsec VPN algorithms are supported:

Note: Dynamic routing protocols are not supported with IPsec VPN. When you configure an IPsec VPN tunnel between an edge gateway of the organization virtual data center and a physical gateway VPN at a remote site, you cannot configure dynamic routing for that connection. The IP address of that remote site cannot be learned by dynamic routing on the edge gateway uplink.

As described in the IPSec VPN Overview topic in the NSX Administration Guide , the maximum number of tunnels supported on an edge gateway is determined by its configured size: compact, large, x-large, quad large.

To view the size of your edge gateway configuration, navigate to the edge gateway and click the edge gateway name.

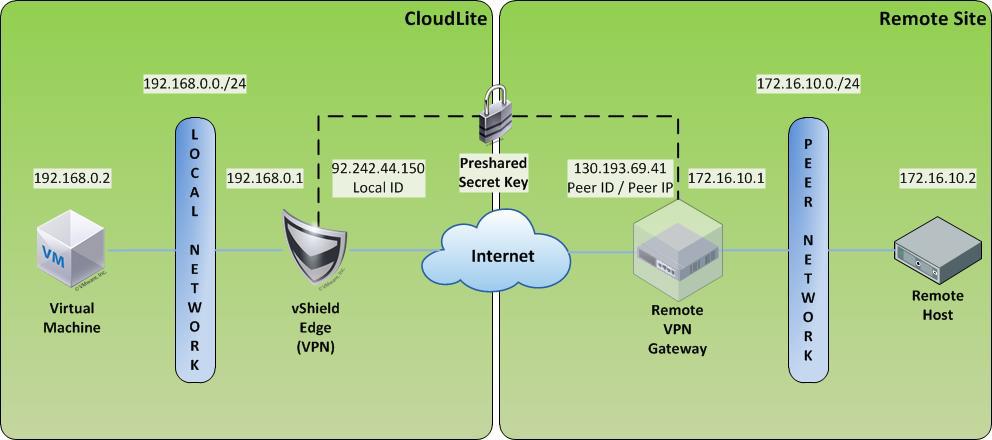

Сегодня расскажем, как строить site-to-site VPN-соединение, используя vShield Edge в панели vCloud Director. В конце расскажем про новые возможности, которые появились с этой недели в CloudLITE, летних ценах и скидках. Дочитайте до конца).

Вместо предисловия

По типу доступа VPN можно разделить на 2 группы: site-to-site и remote access. Первый используется, когда необходим доступ из одной локальной сети в другую, например, соединение между главным офисом, офисом и коммерческим дата-центром/ облаком. Второй тип подразумевает, что отдельный хост получает доступ к локальной сети — например, отдельное устройство подключается к сети офиса. Это ситуация, когда сотрудник работает из дома по мобильному устройству.

Устройств и софта позволяющего строить VPN-соединения огромное количество. Это может быть, как маршрутизатор Cisco, так и сервер на FreeBSD. В нашем случае сегодня в качестве узлов VPN выступают два vShield Edge организаций, располагающихся в разных облаках.

Инструкция

Сначала настроим все на стороне организации, находящейся в облаке CloudLITE.

1. В панели управления vCloud Director переходим в раздел Administration, щелкаем мышкой на виртуальный дата-центр. Во вкладке Edge Gateway Services выбираем нужный vShield Edge. Кликаем на него правой кнопкой мыши и выбираем Edge Gateway Services.

2. В новом окне переходим во вкладку VPN и активируем VPN в чекбоксе Enable VPN. Для создания нового туннеля нажимаем кнопку Add.

3. По кнопке Configure Public IP можно поменять внешний IP, который выделен для пула по умолчанию, на другой.

4. В окне Add a Site-to-Site VPN configuration задаем имя (Name) VPN и описание (Description), если требуется.

В поле Establish VPN to выбираем a remote network, поскольку VPN Gateway (второй vShield Edge) находится в другой локальной сети.

В поле Local Networks указываем ту локальную сеть, которая будет участвовать в VPN-соединении и которая подключается к Edge.

В поле Peer Networks указываем в формате СИДР CIDR (например, 192.168.10.0/24) сеть внутренней адресации, подключенную к точке, до которой мы настраиваем VPN.

В поле Local Endpoint выбираем внешнюю сеть (Интернет), через которую мы будем подключаться от нашей организации к другой. В нашем случае это может быть cloudlite-Internet или cloudlite-internet 2.

В поле Local ID указываем внешний IP-адрес нашего vShield Edge, который используется для создания VPN-соединения.

В поле Peer ID указываем внешний IP-адрес удаленного VPN Gateway (шлюза).

Скроллим и заполняем дальше.

В поле Peer IP задаем внешний IP-адрес VPN Gateway (в нашем случае Edge другой организации).

В списке Encryption protocol выбираем протокол шифрования (AES-256, AES, 3 DES).

Ставим галку в чекбоксе Show key. Копируем этот ключ: он понадобится нам для настроек на принимающей стороне VPN-туннеля.

В поле MTU при необходимости поменяйте дефолтное значение размера пакета.

5. Жмем OK, на нашей стороне CloudLITE все настроено. Созданный VPN-туннель появится в Edge Gateway Services во вкладке VPN.

6. Теперь аналогичные настройки нужно произвести на принимающей стороне.

В настройках второго vShield Edge, находящегося в другом облаке: делаем все то же самое, что и на первом этапе, только все параметры, которые были Peer, теперь становятся Local, и наоборот.

7. Вставляем ключ, который мы скопировали ранее.

Наглядно получившуюся схему можно представить в следующем виде:

На этом все.Задавайте свои вопросы в комментариях. Если нашли неточность или ошибку, пожалуйста, пишите в личку.

Можно сходить и попробовать применить теорию на практике в сервисе CloudLITE (есть тестовый период для экспериментов).

Из новостей сервиса:

1. С этой недели можно регистрировать и оплачивать свои ресурсы в статусе юридического лица со всеми вытекающими: безналичный банковский перевод, оригиналы закрывающих документов. Подробнее о том, как это сделать читайте здесь.

2. Мы снизили цены на фиксированные тарифы (скидка более 40%). Пока без дедлайна акции, но могу сказать точно, долго это не продлиться :).

3. Заканчивает свое действие акция по удвоению ваших платежей. В августе ее уже точно не будет.

4. Зато продолжится до 10 августа акция «Приведи друга, получи 300 рублей». В свете временно низких цен особенно заманчиво.

Сегодня мы посмотрим на возможности настройки VPN, которые предлагает нам NSX Edge.

В целом мы можем разделить VPN-технологии на два ключевых вида:

- Site-to-site VPN. Чаще всего используется IPSec для создания защищенного туннеля, например, между сетью главного офиса и сетью на удаленной площадке или в облаке.

- Remote Access VPN. Используется для подключения отдельных пользователей к частным сетям организаций с помощью ПО VPN-клиента.

SSL VPN

SSL VPN-Plus – один из вариантов Remote Access VPN. Он позволяет отдельным удаленным пользователям безопасно подключаться к частным сетям, находящимся за шлюзом NSX Edge. Зашифрованный туннель в случае SSL VPN-plus устанавливается между клиентом (Windows, Linux, Mac) и NSX Edge.

-

Приступим к настройке. В панели управления сервисами Edge Gateway переходим во вкладку SSL VPN-Plus, затем к Server Settings. Выбираем адрес и порт, на котором сервер будет слушать входящие соединения, включаем логирование и выбираем необходимые алгоритмы шифрования.

Здесь же можно изменить сертификат, который будет использовать сервер.

Переходим во вкладку IP Pools и жмем +.

- Network — локальная сеть, к которой будет доступ у удаленных пользователей.

- Send traffic, у него два варианта:

— over tunnel – отправлять трафик к сети через туннель,

— bypass tunnel – отправлять трафик к сети напрямую в обход туннеля. - Enable TCP Optimization – отмечаем, если выбрали вариант over tunnel. Когда оптимизация включена, можно указать номера портов, для которых необходимо оптимизировать трафик. Трафик для оставшихся портов этой конкретной сети не будет оптимизирован. Если номера портов не указаны, трафик для всех портов оптимизируется. Подробнее об этой функции читайте здесь.

Ниже в этом окне можно указать параметры клиента для Windows. Выбираем:

- start client on logon – VPN-клиент будет добавлен в автозагрузку на удаленной машине;

- create desktop icon – создаст иконку VPN-клиента на рабочем столе;

- server security certificate validation – будет валидировать сертификат сервера при подключении.

Настройка сервера завершена.

В окне авторизации необходимо ввести учетные данные пользователя, которого мы создали ранее.

Prerequisites

-

. .

- If you intend to use a global certificate as the authentication method, verify that certificate authentication is enabled on the Global Configuration screen. See Specify Global IPsec VPN Settings.

L2 VPN

L2VPN понадобится в том случае, когда нужно объединить несколько географически

распределенных сетей в один broadcast-домен.

Это может быть полезно, например, при миграции виртуальной машины: при переезде ВМ на другую географическую площадку машина сохранит настройки IP-адресации и не потеряет связность с другими машинами, находящимися в одном L2-домене с ней.

В нашей тестовой среде соединим друг с другом две площадки, назовем их, соответственно, A и B. У нас есть два NSX и две одинаково созданные маршрутизируемые сети, привязанные к разным Edge. Машина A имеет адрес 10.10.10.250/24, машина B – 10.10.10.2/24.

-

В vCloud Director переходим на вкладку Administration, заходим в нужный нам VDC, переходим на вкладку Org VDC Networks и добавляем две новые сети.

Возвращаемся в интерфейс NSx Edge/ Переходим на вкладку VPN —> L2VPN. Включаем L2VPN, выбираем режим работы Server, в настройках Server Global указываем внешний IP-адрес NSX, на котором будет слушаться порт для туннеля. По умолчанию, сокет откроется на 443 порту, но его можно поменять. Не забываем выбрать настройки шифрования для будущего туннеля.

В Egress Optimization Gateway Address задаем адрес шлюза. Это нужно для того, чтобы не происходил конфликт IP-адресов, ведь шлюз у наших сетей имеет один и тот же адрес. После чего нажимаем на кнопку SELECT SUB-INTERFACES.

Заходим на NSX стороны B, переходим в VPN —> L2VPN, включаем L2VPN, устанавливаем L2VPN mode в клиентский режим работы. На вкладке Client Global задаем адрес и порт NSX A, который мы указывали ранее как Listening IP и Port на серверной стороне. Также необходимо выставить одинаковые настройки шифрования, чтобы они согласовались при поднятии туннеля.

Проматываем ниже, выбираем сабинтерфейс, через который будет строиться туннель для L2VPN.

В Egress Optimization Gateway Address задаем адрес шлюза. Задаем user-id и пароль. Выбираем сабинтерфейс и не забываем сохранить настройки.

На этом про VPN на NSX Edge у меня все. Спрашивайте, если что-то осталось непонятным. Также это последняя часть из серии статей по работе с NSX Edge. Надеемся, они были полезны :)

IPsec

- В интерфейсе vCloud Director переходим в раздел Administration и выделяем vDC. На вкладке Edge Gateways выбираем нужный нам Edge, кликаем правой кнопкой и выбираем Edge Gateway Services.

- В интерфейсе NSX Edge переходим во вкладку VPN-IPsec VPN, далее – в раздел IPsec VPN Sites и жмем +, чтобы добавить новую площадку.

- Enabled – активирует удаленную площадку.

- PFS – гарантирует, что каждый новый криптографический ключ не связан с любым предыдущим ключом.

- Local ID и Local Endpoint – внешний адрес NSX Edge.

- Local Subnets – локальные сети, которые будут использовать IPsec VPN.

- Peer ID и Peer Endpoint – адрес удаленной площадки.

- Peer Subnets – сети, которые будут использовать IPsec VPN на удаленной стороне.

- Encryption Algorithm – алгоритм шифрования туннеля.

- Authentication – как мы будем аутентифицировать пир. Можно использовать Pre-Shared Key либо сертификат.

- Pre-Shared Key – указываем ключ, который будет использоваться для аутентификации и должен совпадать с обеих сторон.

- Diffie-Hellman Group – алгоритм обмена ключами.

В этом примере мы использовали PSK для аутентификации пира, но возможен также вариант с аутентификацией по сертификатам. Для этого нужно перейти во вкладку Global Configuration, включить аутентификацию по сертификатам и выбрать сам сертификат.

Кроме того, в настройках сайта необходимо будет поменять метод аутентификации.

Отмечу, что количество IPsec-туннелей зависит от размера развернутого Edge Gateway (об этом читайте в нашей первой статье).

Procedure

Enabling PFS ensures that the system does not create a link between the edge gateway private key and each session key.

The compromise of a session key will not affect data other than the data exchanged in the specific session protected by that particular key. Compromise of the server's private key cannot be used to decrypt archived sessions or future sessions.

When PFS is enabled, IPsec VPN connections to this edge gateway experience a slight processing overhead.

Important: The unique session keys must not be used to derive any additional keys. Also, both sides of the IPsec VPN tunnel must support PFS for it to work.

The IP address is the one used for the peer ID in the IPsec VPN configuration on the remote site.

The local endpoint specifies the network in your organization virtual data center on which the edge gateway transmits. Typically, the external network is the local endpoint.

If you add an IP-to-IP tunnel using a pre-shared key, the local ID and local endpoint IP can be the same.

Enter a network range (not a specific IP address) by entering the IP address using CIDR format. For example, 192.168.99.0/24 .

The peer ID is an identifier that uniquely identifies the remote device that terminates the VPN connection, typically its public IP address.

For peers using certificate authentication, the ID must be the distinguished name in the peer's certificate. For PSK peers, this ID can be any string. An NSX best practice is to use the remote device's public IP address or FQDN as the peer ID.

If the peer IP address is from another organization virtual data center network, you enter the native IP address of the peer. If NAT is configured for the peer, you enter the peer's private IP address.

Enter a network range (not a specific IP address) by entering the IP address using CIDR format. For example, 192.168.99.0/24 .

Note: The encryption type you select must match the encryption type configured on the remote site VPN device.

Pre Shared Key (PSK) specifies that the secret key shared between the edge gateway and the peer site is to be used for authentication.

Certificate authentication specifies that the certificate defined at the global level is to be used for authentication. This option is not available unless you have configured the global certificate on the IPsec VPN tab's Global Configuration screen.

Note: The shared key must match the key that is configured on the remote site VPN device. A best practice is to configure a shared key when anonymous sites will connect to the VPN service.

-

securelocaltrafficbyip= IPAddress to redirect the edge gateway local traffic over the IPsec VPN tunnel.

This is the default value.

Читайте также: