Вирус создал папки с названиями антивирусов

Попался мне в руки файл формата pif. Это ярлык к программе MS-DOS, как описывает его сама Windows. Название он имел такое же, как и название папки, в которой лежал. Поскольку папка была получена через Яндекс.диск от знакомого (у него, как и у меня антивирус на системе не установлен), я, ничего не заподозрив, а точнее — не успев разглядеть как следует этот объект файловой системы, случайно запустил его. Когда понял, что запустил, было уже поздно. Я запаковал эту папку в zip-архив и отправил на сканирование на VirusTotal. Вот результат.

- 1. Создание в папках System32, Windows и пользовательской папки темпа (%tmp%) своих файлов;

- 2. Запуск этих файлов;

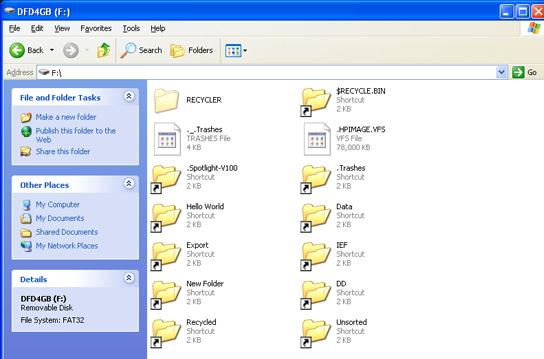

- 3. Создание в корнях всех имеющихся дисков своих файлов;

- 4. Запрет на редактирование реестра;

- 5. Запрет на отображение скрытых файлов и папок;

- 6. Создание во всех сетевых папках всех компьютеров, которые он найдет по сети исполняемых файлов и rar-архивов с названием родительской папки;

- 7. Непрерывный спам темповыми файлами (Имеющими расширение «tmp») в те же сетевые папки.

Перед началом этой части статьи хотел бы обратить внимание на то, что все дальнейшие действия по удалению файлов и завершению процессов вы совершаете абсолютно на свой страх и риск. Убедительная просьба: если вы не уверены в том, подозрительный ли это файл, поищите сперва его название в поисковой системе, чтобы случайно не удалить системный файл, такой как «ctfmon.exe», «csrss.exe» или «lsass.exe».

Для начала откроем диспетчер задач и отыщем в процессах файлы этого вируса. Файлы его имеют бесподобные названия, состоящие из некоторого количества букв английского алфавита, расположенных в абсолютно случайном порядке. Например: «aekswdk.exe», «ufqwfvjecot.exe», «zmbsfvlbtndtaojc.exe» и так далее. Понятно, что стандартно в операционной системе нет так странно названных файлов, и вряд ли какая нормальная программа будет такие файлы создавать. Таких подозрительных процессов может быть два, а может быть и три. Они мониторят друг за другом, то есть, при завершении одного — второй тут же его обратно запускает; при завершении второго — его молниеносно запускает первый — и так далее. Следовательно, передо мной стала задача одновременно завершить все эти зловредные процессы, чтобы они не запускали друг друга и дали себя нормально удалить. В этом мне помогла утилита «KillProc» от, к сожалению, неизвестного автора. Взять её можно здесь или при желании и умении программировать написать самостоятельно. Она состоит всего из двух файлов: исполняемого и текстового. В текстовом на каждой строке отдельно прописывается название процесса, а исполняемый при запуске завершает все эти процессы в порядке их следования в текстовом файле. Я прописал каждый процесс на всякий случай раза по три, расположив названия в случайном порядке и запустил утилиту. Поскольку утилита работает довольно быстро, процессы были мигом завершены, не успев запустить друг друга. После чего, казалось бы, надо почистить автозагрузку, но не тут-то было. Поскольку редактирование реестра этот зловред нам запретил, мы должны сперва его разрешить. Для этого заходим в пуск и выбираем команду «Выполнить» или нажимаем сочетание клавиш Windows+r, где набираем «gpedit.msc» и нажимаем энтер. Мы находимся в окне редактирования групповой политики. Там открываем последовательно конфигурацию пользователя, административные шаблоны, пункт «Система» и в списке параметров находим пункт «Сделать недоступными средства редактирования реестра». Жмём правую кнопку мыши и выбираем «Свойства», после чего меняем положение радиокнопки на «Отключить» и применяем сделанные изменения. Далее совершенно спокойно открываем реестр (Жмём Windows+r и вводим «regedit» без ковычек), в нем перемещаемся по пути HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run и в списке параметров также ищем файлы с названием, состоящим из непонятного набора английских букв. Подозрительные подвергаем удалению. После того, как почистили автозагрузку, восстанавливаем показ в системе скрытых файлов и папок. Для этого идем в реестре по пути HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced и ищем в списке параметр «Hidden». Делаем на нем правый клик, жмём пункт «Изменить» и прописываем единицу. Далее идем по ещё одному пути реестра: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL и находим параметр «CheckedValue», значение которого тоже меняем на единицу. После редактор реестра можем закрывать свободно и идти в панель управления и параметры папок, где на вкладке «вид» отмечаем показ скрытых файлов и папок, а также защищённых системных файлов. Далее прочищаем корни всех своих дисков от файлов «autorun.inf» и bat-файлов с названиями вроде «ralyhtfrfvht.bat», «rcpepdrfvnbpug.bat» и так далее. (Внимание: не удалите случайно «AUTOEXEC.BAT»). Также нужно прочистить папку темп, открыть которую можно введя в уже знакомом нам окне «Выполнить» "%tmp%" и удалить в папках Windows и System32 те файлы, пути к которым вы удаляли из автозагрузки и те, процессы которых вы завершали.

На днях заняться было нечем, решил в развивающих целях(я начинающий программист) сделать какое-то подобие вируса, если моё творение можно так назвать.

Что же умеет мой «вирус»?

Получать системную информацию, и скриншоты экрана с последующей отправкой на сервер. А так же автообновляться и забирать команды с сервера.

В чем же, спросите, соль?

А она, пожалуй в том, что он абсолютно не детектируется антивирусами. Хоть и имеет функционал, достаточный для шпионажа, дальнейшей загрузки и запуска программ. Обнаружено это было совершенно случайно.

Структура

Запускаем даунлоадер, проверяем на запись в реестре(на автозагрузку), если таковая существует, то соответственно делать дальше нечего, ибо уже все сделано. Если же её нет — скачиваем с сервера(об этом отдельный разговор) основу и прочее в корневую папку системы, запускаем «это всё».

Основная часть

Начнем с загрузчика. Тут все просто, никаких особых извращений. Единственное, что я сделал — так это загрузка не с собственного сервера(на что, понятное дело, ругались АВ продукты), а загрузка с популярных файловых хостингов(аля rghost, zalil и т.п.). Этим проблема была исчерпана.

Начать я решил с получения сис. информации, которая понадобилась бы в дальнейшем для идентификации компьютера на сервере(для каждого ПК предназначалась бы отдельная папка с названием в виде имени ПК и вложенными инструкциями и прочим). Для получения необходимой мне информации я использовал пространство имен System.Environment(что уже должно быть крайне подозрительно для АВ продукта). Получение скриншота экрана тоже не вызвало затруднений. После получения данной информации я склеивал её и отправлял на сервер. Тут мне и понадобились эти библиотеки.

Почти для каждого метода я выделял отдельный класс и отдельный метод, в этом и состояла вся хитрость.

Немного кода для примера:

Для ещё большего извращения можно вызывать функции через поток. Т.е. создавать новый поток для каждой функции(даже меня тут чуть не стошнило от своего кода, как мне вообще пришло такое в голову).

Да простят меня программисты!

Вывод

Достаточно немного быдлокода, запутанных инструкций и неумения программировать что бы получился скрытый продукт, который можно в последующем обновлять до более злого трояна. Статья написана на скорую руку, в чисто тренировочных целях, без злого умысла. В сеть вирус не запускался и не планируется, тестировалось на домашних ПК.

"Пофиксите" в HijackThis (некоторые строки могут отсутствовать):

Для повторной диагностики запустите снова AutoLogger. В первом диалоговом окне нажмите "ОК", удерживая нажатой клавишу "Shift".

Andrej37891

Пользователь

Прикрепил новые логи.

Вирус блокирует все антивирусы, dr.web cureit не видит этот вирус и не помогает, при установке касперского окно открывается и закрывается, eset nod тоже не устанавливается. Пробовал Kaspersky Rescue Disk, тоже не работает.

thyrex

- Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Andrej37891

Пользователь

- Отключите до перезагрузки антивирус.

- Выделите следующий код:

Andrej37891

Пользователь

Andrej37891

Пользователь

- Скачайте Universal Virus Sniffer (uVS)

- Извлеките uVS из архива или из zip-папки. Откройте папку с UVS и запустите файл start.exe. В открывшимся окне выберите пункт "Запустить под текущим пользователем".

- Выберите меню "Файл" =>"Сохранить полный образ автозапуска". Программа предложит вам указать место сохранения лога в формате "имя_компьютера_дата_сканирования". Лог необходимо сохранить на рабочем столе.

. Внимание. Если у вас установлены архиваторы WinRAR или 7-Zip, то uVS в автоматическом режиме упакует лог в архив, иначе это будет необходимо сделать вам вручную.

. Обратите внимание, что утилиты необходимо запускать от имени Администратора. По умолчанию в Windows XP так и есть. В Windows Vista и Windows 7 администратор понижен в правах по умолчанию, поэтому, не забудьте нажать правой кнопкой на программу, выбрать Запуск от имени Администратора, при необходимости укажите пароль администратора и нажмите "Да".

Хакеры постоянно придумывают новые способы потрепать нервы пользователей ПК. Но если вооружиться знаниями, то можно смело противостоять даже самым опасным угрозам. Сегодня я поделюсь с Вами способами, как удалить вирус LNK. Возможно, Вы слышите его название впервые, но, уверен, что сталкиваться с ним уже приходилось.

Проверяем файл hosts

Вирус, который закрывает браузер, может внести IP адреса и названия сайтов в системный файл, расположенный по пути:

Всё, что будет ниже - удаляем, сохраняем изменения и перезагружаем ПК.

К сожалению, этот метод не помог мне удалить троян, блокирующий антивирусы.

Как удалить троян?

Сначала пробовал искать в реестре. Поскольку веб-обозреватель "вырубался" после попытки открыть сайт AdwCleaner (и не только), я предположил, что вирус должен иметь базу адресов и стоп-слов. В системном реестре ничего не обнаружил.

Проверил папки Appdata, Program Data на наличие подозрительных элементов - результата ноль. Полез на форумы в надежде увидеть решения. Но практически везде советовали скачать утилиту AVZ и с её помощью выполнить скрипт, удаляющий вредоносный код. Но загрузить АВЗ я никак не мог - окно браузера закрывалось. Потом удалось загрузить на флешку с другого компьютера. Увы, троян блокировал запуск приложения.

Каким-то чудом удалось скачать DrWeb Cure It, который я всем рекомендую чуть ли не в каждой инструкции. Увы, бесплатный антивирус не помог. Та же участь постигла и 360 Total Security.

Теперь поделюсь методами, которые нашел на форумах. Многим они были полезны.

Утилита KVRT

На англоязычном ресурсе прочитал, что подобная проблема решается с помощью утилиты Kaspersky Virus Removal Tool. Официально она уже не поддерживается, вместо нее Лаборатория Касперского выпускает условно бесплатные сканеры нового поколения. Интерфейс у них другой, но начинка, скорее всего, аналогичная. Суть не в том.

Я вспомнил, что на сайте IT Техник когда-то писал статью про это приложение. Попробовал скачать и получилось. Вот ссылка:

Думал, что не запуститься, как было с другими защитными инструментами. Но случилось чудо, вирус никак не отреагировал! Окно программы предельно простое и не требует разъяснений - просто кликаете по кнопке "Сканировать" и ждете.

Практически сразу нашло несколько зловредов, я открыл отчет и увидел их наименования:

- trojan multi genautoruntask a;

- trojan multi gen autorun task b и с.

Windows 10 был спасен! После перезагрузки Kaspersky Virus Removal Tool успешно удалил вредоносные скрипты из системы. Браузер перестал блокироваться, я сразу же загрузил AdwCleaner, который нашел еще парочку рекламных вирусов.

Как бороться с вирусом, создающим ярлыки?

Если «троян» не успел распространиться, то есть, он был вовремя выявлен, и были предприняты меры по его устранению, то уровень угрозы можно считать минимальным. Удалить вирус будет просто. Но чаще всего пользователи начинают кликать по ярлыкам множество раз, способствуя «размножению» вредных элементов.

Хорошо, когда на ПК установлен качественный антивирус, который сможет выявить и устранить LNK Starter самостоятельно. Увы, многие «юзеры» пренебрегают использованием защитного ПО.

Перейдем к рассмотрению методов устранения проблемы. Начнем с универсальных (в этой ситуации) способов.

Немного о Дженксус

Jenxcus-h Trj – именно так отображается опасный «троян» в результатах поиска антивирусной программы. Возможны разновидности: VBS (указывает, что скрипт создан на языке Visual Basic), Jenxcus.A и другие. Но суть от этого не меняется.

Данный вредоносный скрипт может попасть на компьютер разными способами: при открытии подозрительного e-mail, распаковке архива, установке неблагонадёжного софта. Вы можете даже не подозревать о заражении. Но с каждой последующей загрузкой Windows троян будет поражать всё больше областей диска. Но самым страшным является то, что «захваченные территории» становятся доступны для хакеров, которые удаленно смогут «шпионить» за Вами, воровать важные данные и т.д.

Обнаружить Дженксус очень непросто. Если его не перехватить в самом начале, то дальше данная проблема может приобрести необратимый характер. И спасёт только форматирование с последующей переустановкой системы.

Используем сторонние программы

Если не используете антивирусное ПО на постоянной основе, то лучшим способом устранения «троянов» станет утилита DrWeb Cure It! Она постоянно обновляется и может обезвредить самые новые угрозы, в том числе и jenxcus.

- Скачиваем софт с официального сайта - DR. Web Cureit

- Приложение не нуждается в установке. Просто запускаем, выбираем полную проверку (устанавливаем отметки во всех пунктах «Объектов сканирования»):

- Спустя некоторое время (30-50 минут), отобразится перечень угроз, которые будет лечить Доктор Веб. Нужно только нажать на кнопку «Обезвредить» и перезагрузить систему.

А Вы знали, что DrWeb позволяет проверять файлы не только на ПК, но и на телефоне, планшете и других носителях информации?

Суть проблемы

У этого «троянского коня» есть множество разновидностей: от самых безобидных (наподобие LNK/Agent) до серьезных шпионских скриптов, которые способны глубоко укореняться в системе и воровать Ваши данные.

Первый признак того, что вирус поразил файлы – это появление ярлыков вместо ранее существовавших папок. Стоит только запустить их, и угроза начнет распространяться по компьютеру. Последствия могут быть разными:

- Диски начнут забиваться «мусором»;

- Появится множество лишних процессов, которые будут потреблять оперативную память;

- Информация о вводе с клавиатуры будет отправляться на удаленные сервера злоумышленников;

- Хакеры смогут управлять Вашим ноутбуком на расстоянии.

Согласитесь, вырисовываются не очень приятные перспективы.

Выводы

- Почаще выполняйте полное сканирование дисков в антивирусном приложении.

- Не подключайте к ноутбуку сомнительные внешние устройства.

- Если скачиваете архивы с сайтов, то предварительно проверяйте их (ни в коем случае не открывайте сразу!).

Недавно мой знакомый столкнулся с проблемой - вирус закрывает браузер и блокирует антивирусы, не позволяет ни скачать, ни установить защитные приложения. Встроенное ПО Windows 10 никак не реагировало на ситуацию, даже глубокая проверка оказывалась бесполезной. Сейчас подскажу решение, расскажу про trojan multi gen autorun что это за угроза, как с ней бороться.

Используем встроенные средства

Для начала стоит сделать все скрытые элементы файловой системы видимыми. Делается это так:

- Открываем «Панель управления» и переходим к разделу «Параметры папок»:

- На вкладке «Вид» снизу находится опция «Скрытые файлы и папки». Следует установить выбор на значение «Показывать…».

- Теперь заходим в «Мой компьютер» и просматриваем содержимое дисков. Обычно, вирус «сидит» в корне:

- Открываем свойства любого «ярлыка» и на соответствующей вкладке смотрим поле «Объект»:

- На скрине выделен путь к исполняемому файлу вируса. Удаляем его вместе с папкой. После этого клики по ярлыкам станут безопасны. Но это еще не конец.

Необходимо разобраться с восстановлением папок. Для этого придется изменить атрибуты, которые установил вирус. Делается это просто:

- Запускаем утилиту CMD (командная строка) и вводим следующие команды:

cd /d БУКВА_ЗАРАЖЕННОГО_ДИСКА:\

- Теперь необходимо перезапустить ПК для окончательного устранения LNK/Autorun.

- Чтобы на 100% быть уверенными в результате, следует удалить «хвосты» с флешки и пользовательских папок по следующему пути:

Здесь может находится скрытая папка вируса, которую необходимо зачистить.

Важное дополнение!

Если в режиме Windows указанные выше методы не оправдывают себя, тогда рекомендуется создать загрузочную флешку, на которую записать образ Rescue Tool от Касперского с помощью утилиты Rufus. Инструкцию смотрите в следующем ролике:

Кстати я лично не знал что такое возможно, но Касперский нашел интересные вирусы Coin_Miner Ии еще что то подобное, видеокарты перестали греться и шуметь после их очистки и удаления, это получается что кто то майнил крипту на моих видеокартах.

Здравствуйте. Рады, что антивирус помог найти зловреда. Кстати, вирусы-майнеры теряют свою популярность как раз из-за того, что легко себя выдают перегревом, а иногда и сжиганием видеокарты. Так что Вы очень вовремя удалили вирус.

Спасибо за помощь, KVRT помог и на ПК и на ноуте, На Ноуте в безопасном режиме нашел вирусы и удалил их. Странно что Нод 32 антивирус который установлен на компе и на ноуте не справился с этой задачей, он просто не видел эти вирусы. СнЁс я Нод 32 и установил Касперский.

Да, у каждого антивируса свои алгоритмы (одни ищут по сигнатурам, другие по поведению вируса) и у каждого своя база. Потому рекомендуем каждый подозрительный файл пропускать через сайт virustotal, который проверяет его по всем известным антивирусам.

Спасибо большое,нашел несколько троянов!

Спасибо за статью, kvrt помог

Большое спасибо помогло

Большое спасибо,помог kvrt,он обнаружил несколько троянов,думал систему переустанавливать придется.После удаления браузер летать начал.

+помогло,в безопасном режиме правда

Вот спасибо, реально помогла статья. Никак не мог от вируса избавиться. Антивирусы его не палили, сайты с помощью он блочил, даже avz4 запустить не давал.

KVRT тоже не запускался просто так. В безопасном режиме только заработал. Выловил троян.

Спасибо большое, помогло!

Огромное тебе человеческое спасибо.

Даже поддержка каспера ничего не смогла дельного сказать. Перепробовал всё что только могло в голову прийти и написано в интернете. Единственное что помогло, так это kvrt!

Здравствуйте. Благодарим за фидбек. По поводу поддержки - это гиблое дело. Агенты службы поддержки хорошо знают интерфейс программ, а вот о вирусах и их поведении у них представления нет от слова "совсем".

Огромное спасибо вам, кврт нашёл 4 вируса (1 майнер и 3 трояна на лок дисков),вирус не давал скачивать и устанавливать антивирусы

Здравствуйте. Благодарим за фидбэк. Рады, что смогли помочь.

Огромное спасибо за kvrt долго не мог найти/скачать, после того как ее сняли с поддержки.

Вот этих 2-х гадов нашел!

антивирус нашел майнеры и как только я нажимаю перезагрузку то вылезает синий экран "на ашем устройстве возникла проблема"

и если начинаешь сканировать заново то выясняется что ничего не удалилось

Огромное спасибо автору!) программа нашла более 80-ти вирусов, в основном трояны. Даже и подумать не мог, что у меня столько гадов в системе.

Ну что. Спасибо таким людям за подобный материал. Браузер работал, но трояны блокировали установку многих антивирусов помимо Дока (у него так вообще сайт был заблочен трояном). Кроме личного копашения в папках и чисток, смог скачать AdwCleaner, но он явно не всё почистил, самое главное- скачал KVRT и его обновление, и тут уже могу подсказать другим на личном опыте. Если не запускается кнопка "Проверка", придётся заходить в Безопасный режим через Систему Конфигурации (ищете через лупу), и всё работает. Вообще, так понимаю (не дипломированный специалист), лучше все проверки проводить в Безопасном режиме, тогда вирусы не могут препятствовать проверкам из-за режима, что, походу, подтвердилось в ситуации с KVRT. НО! В Безопасном режиме у меня ноут прям люто греется, если что, а надо долго сидеть ждать.

KVRT нашел гадину трояна, но моменте удаления появляется синее окно. на вашем пк проблема, мы собираем данные..будем автоматическоая перезагрузка. и долго висит. Скажите, пожалуйста, что делать, ждать?

Tor Browser обходит все запреты.можете через него утилиту скачать др вебовскую или антивирус

Какого? что с компом. браузер яндекс закрывается при входе на сайт Веба 🙁 Вычистил host запустил проверку Гризли,он нашёл какую-то хрень и перезагрузил комп (О_О) в браузере ТОР скачал Курельт,проверяю. нашлось 7 опасных файлов,которые находятся в папке ПрограмДата,что-то там DLL. вроде,заработало,и неизвестные процессы не нагружают комп!

Помог AdwCleaner. Собственно им всегда и пользовалась, но после замены жесткого диска как-то забылся этот антивирус, а установлен с системой был Касперский. Сегодня вот произошло странное. С обновлением системы вылез этот trojan multi gen autorun, Каспер его не удалил, а вот АдвКлинер нашел что-то и справился с найденным. Но я с перепугу поустанавливала все что было в списке ))) Всем проверила, все норм. Спасибо вам большое )

У кого не работает KVRT - там в проге предлагают скачать обновление, скачайте, и всё сработает. Также можно скачать кюр ит через какой-нить простой vpn.

установил комодо браузер , через него скачал курейт который все вылечил.Спасибо Эльдар

ПОЖАЛУЙСТА ПОМОГИТЕ. Проблема такова: KVRT с вашей статьи установился и запустился, но когда я нажимаю "начать проверку" ничего не происходит. сколько бы не нажимал просто анимация нажатия и ничего! что в таком случае мне делать?

Проверять, что еще может блокировать запуск. Вам на месте виднее. Отключайте антивирус, пробуйте запуск от имени администратора. Перезагрузку, в конце концов.

Я очень благодарен. KVRT помог,спасибо.

СПАСИБО! Zemana реально всё сделала! Был вирус-майнер. Хитрый как падла! Прятался под прогу от Realtek. Блочил все сайты с антивирусами и закрывал менеджер процессов.

Отлично! Хорошо, что у Вас все получилось)

Какое облегчение! Спасибо!

Zemana помогла! хотя что то раньше не получалось но Щас чот сработало.

Большое спасибо за помощь.

Не знаю как подхватил,но если бы не вы,чувствую было бы мне плохо

к сожалению касперский не помог,но Земана очень помогла,поэтому ОГРОНМОЕ СПАСИБО.

Немного помучался, IObit Malware Fighter и KVRT через гугл скачались но не запустились, а вот Zemana AntiMalware действительно помог.

Капец, нажал скачать kvrt, скачалось два файла запускаю первый, нифига. Меняю файл hosts, нифига. Запускаю второй скачанный файл, сработало!

Признаки:

Сразу, закрывает яндекс браузер, гугл не трогает, однако не даёт запускать некоторые скачанные файлы. Стали жёстко тормозить игры. Закрывает диспетчер через некоторое время.

Даже его он блокирует

Помог коммент Эльдара который скачал "драгон" браузер, но только у меня "куррент" там тоже "заблочил", а вот "земана" скачалась и эту "падлу" убила)) Спасибо автору!

Видео

По этому поводу записал короткий ролик, где показываю всё то, о чем написано в инструкции выше.

P.S. Еще можно попробовать этот антивирус:

Читайте также: