Виды защиты информации компьютера

В эпоху, когда информационные технологии развиваются стремительными темпами, остро стоит вопрос защиты информации на компьютере. Логины и пароли от социальных сетей, удаленных интернет-банкингов, данные учетной записи и личные фото – все это может заинтересовать мошенников. Объектами хакерских атак сейчас становятся не только популярные сайты, банковские учреждения или государственные структуры, личная информация пользователя сети также может заинтересовать злоумышленников.

Ведь взломанные страницы соцсетей и украденные фотографии легко могут стать причиной шантажа, а получение данных от платежных систем может оставить пользователя без денег на банковском счету. Поэтому чтобы не стать жертвой хакерской атаки, необходимо уделить повышенное внимание безопасности хранения личных данных. Как защитить информацию на компьютере, рассмотрим далее в статье.

Способ 6: защита беспроводных сетей

Если в настройках безопасности компьютера не установлено ограничение доступа к нему по сети, незащищенная сеть Wi-Fi позволяет злоумышленнику проникнуть к содержимому накопителей. Чтобы избежать этого, рекомендуется установить на маршрутизаторе метод шифрования данных WPA/WPA2 и задать сложный пароль (см. Способ 1).

Для исключения риска взлома сети Wi-Fi можно отключить транслирование имени подключения (SSID). В таком случае подключиться к маршрутизатору смогут лишь пользователи, которые знают имя сети.

Заключение

Спасибо что дочитали статью до конца. Надеюсь описанные мною вещи стали понятными. За дополнительными деталями вы всегда можете обратиться к сети Интернет.

Как защитить информацию на компьютере надежнее всего

Каждый из вышеперечисленных способов защиты информации на компьютере является надежным только в конкретной ситуации. Чтобы достичь максимально высокого уровня безопасности, необходимо комбинировать предложенные методы. К сожалению, универсального способа, который сможет защитить информацию на компьютере со 100-процентной эффективностью, нет.

К хакерским атакам уязвимы даже серверы силовых ведомств и банковских учреждений, о чем свидетельствуют масштабные утечки конфиденциальной информации из Пентагона, правительств США и других государств, которые публикуются Wikileaks.

Но рядовые пользователи сети редко становятся жертвами хакеров такого уровня, поэтому обезопасить личную информацию на компьютере все же реально. Для этого рекомендуется выполнить несложные рекомендации:

- установить антивирусное программное обеспечение и постоянно контролировать его обновления (рекомендовано с функциями брандмауэра и фаервола);

- защитить учетную запись при помощи надежного пароля, который содержит не менее восьми символов (буквы, цифры, рабочие символы);

- не применять для всех аккаунтов социальных сетей или мобильных приложений по управлению банковскими счетами одинаковые коды доступа;

- защитить Wi-Fi, отключить общий доступ к файлам на персональном компьютере по локальной сети (в первую очередь, к системному разделу), а также ограничить доступ, разрешив его лишь проверенным участникам сети;

- не хранить пароли и ключи доступа в файлах DOC, TXT, RTF и других документов на самом персональном компьютере;

- наиболее ценную информацию и папки с файлами следует поместить в запароленный архив или зашифровать.

Личную информацию на компьютере можно защитить и другими методами. Необходимо лишь отыскать компромисс между удобством пользования ПК и уровнем безопасности. Такие радикальные меры, как ограничение списка разрешенных ресурсов, доступ к персональному компьютеру с помощью физического ключа или полное шифрование данных, на домашнем ПК могут быть излишними, доставляя массу неудобств. Как показывает практика, использование слишком сложных защитных средств приводит к тому, что пользователи постепенно отказываются от их применения.

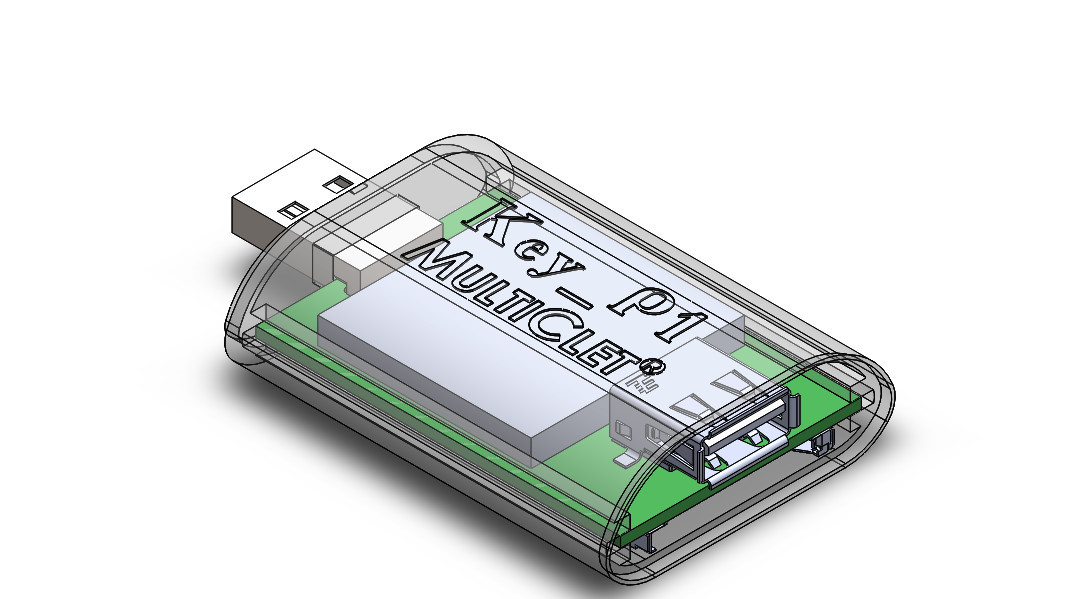

Подробнее описание функций устройства будет далее в этой статье. Ключи для шифрования хранятся во flash памяти процессора рассматриваемого устройства.

Ключ_Р1 может работать с неограниченным количеством накопителей и на неограниченном количестве персональных компьютеров, привязки к конкретному ПК нет.

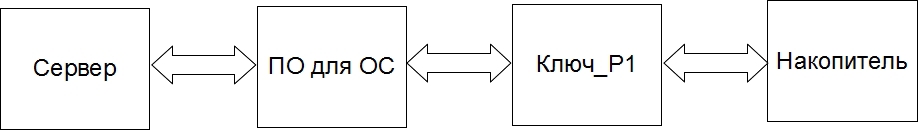

Структурная схема работы всей системы:

- сервер формирует прошивку, осуществляет обновления Ключ_Р1 Менеджер, прошивки и приложения Key_P1_for_Windows (или Key_P1_for_Linux) для накопителя (флешки) пользователя.

- (ПО для ОС) Ключ_Р1 Менеджер — осуществляет обновления компонентов, инициализацию Ключ_Р1, формирует набор ключей для Ключ_Р1 и др.

- прошивка Ключ_Р1 — является программой выполняемой на устройстве Ключ_Р1.

- приложение для накопителя — Key_P1_for_Windows (Key_P1_for_Linux) (оба приложения загружаются на флешку пользователя и осуществляют авторизацию пользователя и отображение последнего времени отключения устройства для ОС Windows и Linux).

- Шифрование информации осуществляется не одним ключом, а несколькими (максимум 1024). Шифрование происходит по секторам для каждого накопителя. Таким образом, один файл может быть зашифрован нескольким десятком ключей.

- Защита от модифицированных накопителей происходит за счёт контроля служебной информации, передаваемой при помощи SCSI команд

- Восстановление информации:

- Ключи формируются пользователем на ПК с помощью программы Ключ_Р1. Менеджер (в этом случае пользователь) может сделать резервную копию своих ключей на случай восстановления.

- Ключи формируются устройством Ключ_Р1. В этом случае сделать резервную копию своих ключей пользователь не может.

- Пользователь может делать резервную копию своей зашифрованной информации

- Синхронизация ключей представляет собой формирование одинаковых ключей у разных пользователей по заданному начальному значению и выбранному алгоритму. В устройстве Ключ_Р1 предусмотрена возможность хранения 50-ти ключей для синхронизации. Т.е. пользователи могут хранить метку 8 байт и сам ключ. Для синхронизации ключей и начала обмена зашифрованными файлами пользователям необходимо:

- передать друг другу посредством устной договорённости, телефонного звонка, смс, электронной почты или надписи на песке начальное значение для инициализации ключа, а также алгоритм формирования ключа;

- сформировать ключ и назначить метку – не более 8 символов (байт);

- скопировать ключ на устройство Ключ_Р1;

- обмен зашифрованными файлами может осуществляться с любого ПК, т.е. при скачивании ПО и его установке на любой «чужой» ПК при подключённом устройстве Ключ_Р1 после ввода пин-кода пользователь увидит ключи и соответствующие им метки и сможет шифровать нужным ключом файлы для обмена с другим пользователем.

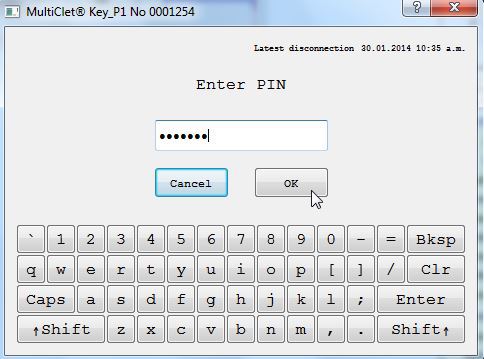

- Устройство Ключ_Р1 выводит после запуска программы key_p1_for_windows.exe (для Windows) или key_p1_for_linux (для Linux) информацию о времени последнего отключению устройства с точностью в две минуты. Данная функция позволяет пользователю и/или службе безопасности компании установить факт и определить время несанкционированного отключения Ключ_Р1, что затрудняет действия злоумышленника и облегчает его поиск.

- Установить ПО, загрузить прошивку с сервера

- Инициализировать Ключ_Р1 (установить прошивку, задать PIN, PUK коды)

- Инициализировать накопитель (разбиение накопителя на два раздела: открытый и закрытый, который доступен только после ввода ПИН-кода)

Кроме индивидуальной версии будет доступна и корпоративная версия:

Сотрудники компании загружают программу Ключ_Р1 Менеджер с корпоративного сервера или со съёмных носителей и устанавливают на свою ОС. Затем загружают ключи, сгенерированные службой безопасности или IT-службой компании. Далее по аналогии с индивидуальной версией происходит инициализация Ключа_Р1 и накопителя. В отличие от пользовательской версии, в корпоративной руководитель нескольких отделов может выбрать, для какого отдела шифровать файлы. Перечень отделов формируют уполномоченные сотрудники компании.

- Поддержка ОС Mac;

- В Ключ_Р1 может быть заложена функция генерации одноразовых паролей для организации двухфакторной аутентификации на серверах

различных сервисов. Двухфакторная аутентификация обеспечивает дополнительную защиту вашего аккаунта. Для этого при входе в систему запрашиваются не только имя пользователя и пароль, но и уникальные «коды подтверждения». Даже если злоумышленник узнает ваш пароль, получить доступ к аккаунту ему не удастся. - хранение личных данных с автоматической подстановкой при аутентификации в соцсетях, платежных системах и т.п.

- использование устройства для авторизации на ПК.

Из этого списка наиболее интересным является хранение логинов и паролей пользователей от различных ресурсов. Вопрос лишь в том, как удобнее это сделать. Осуществлять автоматическую подстановку пары логин и пароль или дать возможность пользователю после ввода ПИН-кода просматривать логин и пароль в открытом виде так, как это позволяет браузер Google Chrome.

Теперь обратимся к рассмотрению аппаратного уровня работы устройства.

Основными функциями устройства являются шифрование и защита от несанкционированной работы накопителей.

- зашифровать файл на накопителе — в этом случае файл будет зашифрован не одним случайным ключом, а в зависимости от размера файла и размера сектора накопителя (это наименьшая адресуемая ячейка памяти накопителя) файл будет зашифрован несколькими ключами по секторам накопителя;

- зашифровать файл на ПК — в этом случае файл будет зашифрован случайно выбранным на устройстве ключом и содержимое файла будет возвращено устройством на ПК в зашифрованном виде, кроме того это содержимое будет «обернуто» в специальный контейнер, содержащий номер ключа, которым был зашифрован файл;

- зашифровать файл для другого пользователя — в этом случае файл по предварительно сформированному ключу с соответствующей ему меткой (например «коллеги1») будет зашифрован устройством без какого-либо контейнера и содержимое файла будет возвращено на ПК.

Для отсечения шпионских устройств «Ключ_Р1» проводит фильтрацию служебных команд посылаемых накопителям, что даёт защиту от заражения накопителя аппаратным вирусом, а также устройство «Ключ_Р1» анализирует присылаемую накопителем таблицу дескрипторов и на основе этой информации происходит блокирование накопителей, которые пытаются представиться системе ПК совмещённым устройством (например клавиатурой и накопителем) или любым другим устройством кроме накопителя.

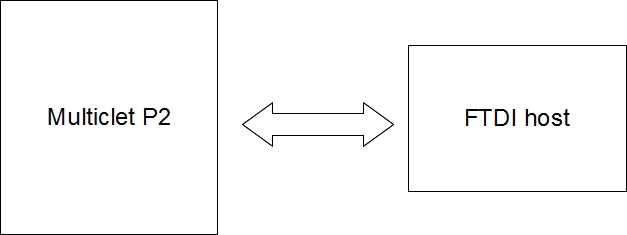

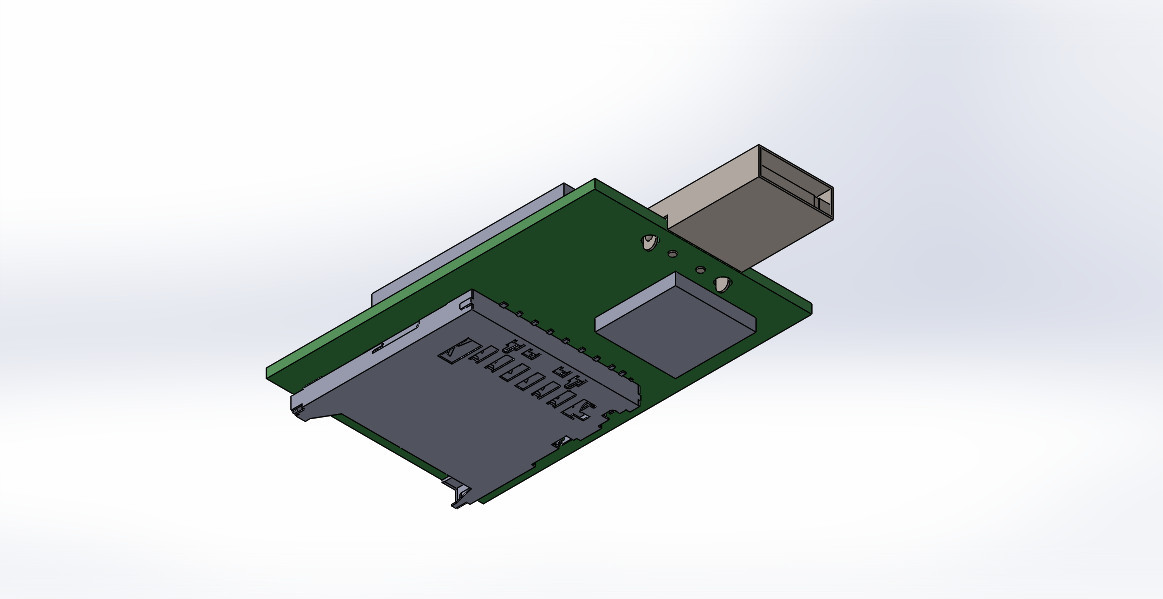

Рассмотрим реализацию устройства на схемотехническом уровне.

Устройство реализовано на базе российского мультиклеточного процессора Р1. Для осуществления взаимодействия с интерфейсом USB host в схему вводится процессор stm32f205. Мультиклеточный процессор тактируется от процессора stm32f205, загрузка прошивки осуществляется по интерфейсу spi. Процессор Р1 берёт на себя все основные функции по шифрованию и хэшированию информации. Одной из интересных особенностей большинства алгоритмов шифрования является их хорошее распараллеливание. Благодаря этому факту является рациональным применение процессора с аппаратным распараллеливанием операций.

В результате модернизации устройства предполагается следующая схема:

Взаимодействия с USB host может быть обеспечено микросхемой FTDI.

В устройстве реализованы разъёмы, позволяющие работать с USB накопителями и microSD, SD картами.

- шифрование большим набором ключей на аппаратном уровне по секторам накопителя

- контроль служебных команд между ПК и накопителем

- хранение пары «логин-пароль»

- работа в режиме «только чтение»

- поддержка USB накопителей, SD, microSD карт

- работа с неограниченным количеством накопителей

- корпоративная версия

- возможность восстановления информации

Недостатки: не специализированный корпус, отсутствие защиты от вскрытия (Хотя защита от вскрытия не является определяющей для таких пользователей хабра как BarsMonster :)

В первой части «Основ информационной безопасности» нами были рассмотрены основные виды угроз информационной безопасности. Для того чтобы мы могли приступить к выбору средств защиты информации, необходимо более детально рассмотреть, что же можно отнести к понятию информации.

Информация и ее классификация

Информацию можно классифицировать по нескольким видам и в зависимости от категории доступа к ней подразделяется на общедоступную информацию, а также на информацию, доступ к которой ограничен – конфиденциальные данные и государственная тайна.

Информация в зависимости от порядка ее предоставления или распространения подразделяется на информацию:

- Свободно распространяемую

- Предоставляемую по соглашению лиц, участвующих в соответствующих отношениях

- Которая в соответствии с федеральными законами подлежит предоставлению или распространению

- Распространение, которой в Российской Федерации ограничивается или запрещается

- Массовая — содержит тривиальные сведения и оперирует набором понятий, понятным большей части социума.

- Специальная — содержит специфический набор понятий, которые могут быть не понятны основной массе социума, но необходимы и понятны в рамках узкой социальной группы, где используется данная информация.

- Секретная — доступ, к которой предоставляется узкому кругу лиц и по закрытым (защищённым) каналам.

- Личная (приватная) — набор сведений о какой-либо личности, определяющий социальное положение и типы социальных взаимодействий.

Согласно закона РФ от 21.07.1993 N 5485-1 (ред. от 08.03.2015) «О государственной тайне» статья 5. «Перечень сведений составляющих государственную тайну» относится:

- Сведения в военной области.

- Сведения в области экономики, науки и техники.

- Сведения в области внешней политики и экономики.

- Сведения в области разведывательной, контрразведывательной и оперативно-розыскной деятельности, а также в области противодействия терроризму и в области обеспечения безопасности лиц, в отношении которых принято решение о применении мер государственной защиты.

Конфиденциальные данные – это информация, доступ к которой ограничен в соответствии с законами государства и нормами, которые компании устанавливаются самостоятельно. Можно выделит следующие виды конфиденциальных данных:

Персональные данные

Отдельно стоит уделить внимание и рассмотреть персональные данные. Согласно федерального закона от 27.07.2006 № 152-ФЗ (ред. от 29.07.2017) «О персональных данных», статья 4: Персональные данные – это любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъекту персональных данных).

Оператором персональных данных является — государственный орган, муниципальный орган, юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и (или) осуществляющие обработку персональных данных, а также определяющие цели обработки персональных данных, состав персональных данных, подлежащих обработке, действия (операции), совершаемые с персональными данными.

Обработка персональных данных — любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Права на обработку персональных данных закреплено в положениях о государственных органах, федеральными законами, лицензиями на работу с персональными данными, которые выдает Роскомнадзор или ФСТЭК.

Компании, которые профессионально работают с персональными данными широкого круга лиц, например, хостинг компании виртуальных серверов или операторы связи, должны войти в реестр, его ведет Роскомнадзор.

Для примера наш хостинг виртуальных серверов VPS.HOUSE осуществляет свою деятельность в рамках законодательства РФ и в соответствии с лицензиями Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций №139322 от 25.12.2015 (Телематические услуги связи) и №139323 от 25.12.2015 (Услуги связи по передаче данных, за исключением услуг связи по передаче данных для целей передачи голосовой информации).

Исходя из этого любой сайт, на котором есть форма регистрации пользователей, в которой указывается и в последствии обрабатывается информация, относящаяся к персональным данным, является оператором персональных данных.

Учитывая статью 7, закона № 152-ФЗ «О персональных данных», операторы и иные лица, получившие доступ к персональным данным, обязаны не раскрывать третьим лицам и не распространять персональные данные без согласия субъекта персональных данных, если иное не предусмотрено федеральным законом. Соответственно любой оператор персональных данных, обязан обеспечить необходимую безопасность и конфиденциальность данной информации.

Для того чтобы обеспечить безопасность и конфиденциальность информации необходимо определить какие бывают носители информации, доступ к которым бывает открытым и закрытым. Соответственно способы и средства защиты подбираются так же в зависимости и от типа носителя.

Основные носители информации:

- Печатные и электронные средства массовой информации, социальные сети, другие ресурсы в интернете;

- Сотрудники организации, у которых есть доступ к информации на основании своих дружеских, семейных, профессиональных связей;

- Средства связи, которые передают или сохраняют информацию: телефоны, АТС, другое телекоммуникационное оборудование;

- Документы всех типов: личные, служебные, государственные;

- Программное обеспечение как самостоятельный информационный объект, особенно если его версия дорабатывалась специально для конкретной компании;

- Электронные носители информации, которые обрабатывают данные в автоматическом порядке.

Классификация средств защиты информации

В соответствии с федеральным законом от 27 июля 2006 года № 149-ФЗ (ред. от 29.07.2017 года) «Об информации, информационных технологиях и о защите информации», статья 7, п. 1. и п. 4:

1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- Обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

- Соблюдение конфиденциальности информации ограниченного доступа;

- Реализацию права на доступ к информации.

- Предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации;

- Своевременное обнаружение фактов несанкционированного доступа к информации;

- Предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации;

- Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование;

- Возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней;

- Постоянный контроль за обеспечением уровня защищенности информации;

- Нахождение на территории Российской Федерации баз данных информации, с использованием которых осуществляются сбор, запись, систематизация, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации (п. 7 введен Федеральным законом от 21.07.2014 № 242-ФЗ).

- Правовой уровень обеспечивает соответствие государственным стандартам в сфере защиты информации и включает авторское право, указы, патенты и должностные инструкции.

Грамотно выстроенная система защиты не нарушает права пользователей и нормы обработки данных. - Организационный уровень позволяет создать регламент работы пользователей с конфиденциальной информацией, подобрать кадры, организовать работу с документацией и носителями данных.

Регламент работы пользователей с конфиденциальной информацией называют правилами разграничения доступа. Правила устанавливаются руководством компании совместно со службой безопасности и поставщиком, который внедряет систему безопасности. Цель – создать условия доступа к информационным ресурсам для каждого пользователя, к примеру, право на чтение, редактирование, передачу конфиденциального документа.

Правила разграничения доступа разрабатываются на организационном уровне и внедряются на этапе работ с технической составляющей системы. - Технический уровень условно разделяют на физический, аппаратный, программный и математический (криптографический).

Общение

Почтовый сервис ProtonMail

Для общения на расстоянии можно использовать и почту. Например, как это сделал Эдвард Сноуден, который поведал миру о тотальной слежке спец служб США.

Есть сервисы, которые предоставляют шифрованный почтовый ящик. Наиболее проверенный и удобный вариант на данный момент ProtonMail. Сам ProtonMail создали под влиянием тех событий что произошли с Сноуденом. Это бесплатный сервис, который предоставляет пользователям зарегистрировать бесплатный зашифрованный почтовый ящик.

За дополнительные функции и расширении памяти хранилища придется заплатить, но для обычной передачи текстовой информации и небольших файлов хватит и бесплатного аккаунта.

Есть веб версия, клиенты под Android и iOS. Сервис переведен на многие языки включая русский.

Защищенный мессенджер Signal

Иногда общения через почту не подходит. Информация нужна здесь и сейчас. Тогда можно использовать формат всем нам знакомым мессенджеров. И тут на помощь приходит приложение Signal. Опять же, есть куча приложений, которые также заявляют о полной безопасности и анонимности, но именно к Signal меньше всего вопросов и подозрений. Его так-же использовал Эдвард Сноуден. Еще его использует Мэт Грин, который довольно известен среди специалистов по шифрованию и безопасности.

Приложение проходило аудит и постоянно проверяется.

Приложение выглядит как обычный мессенджер. В нем можно передавать текст, смайлики, фотографии, аудио, файлы. Есть даже голосовая и видео связь. Информация передается довольно быстро. Интерфейс не перегружен и удобен всем тем кто хоть когда-то отправлял СМС на смартфоне.

Но нужно быть осторожным с данным приложением. Приложение само по себе защищенное, есть даже защита от снятия скриншотов. А вот ваш смартфон скорее всего не так безопасен и защищен. Так что передавать информацию сначала помещая ее на память телефона не очень безопасно. Но при этом отправлять текст и совершать аудио и видео звонки вполне безопасно.

Есть клиенты для Android, iOS, Windows, macOS, Linux.

Средства защиты информации

Средства защиты информации принято делить на нормативные (неформальные) и технические (формальные).

Неформальные средства защиты информации

Неформальными средствами защиты информации – являются нормативные(законодательные), административные(организационные) и морально-этические средства, к которым можно отнести: документы, правила, мероприятия.

Правовую основу (законодательные средства) информационной безопасности обеспечивает государство. Защита информации регулируется международными конвенциями, Конституцией, федеральными законами «Об информации, информационных технологиях и о защите информации», законы Российской Федерации «О безопасности», «О связи», «О государственной тайне» и различными подзаконными актами.

Так же некоторые из перечисленных законов были приведены и рассмотрены нами выше, в качестве правовых основ информационной безопасности. Не соблюдение данных законов влечет за собой угрозы информационной безопасности, которые могут привести к значительным последствиям, что в свою очередь наказуемо в соответствии с этими законами в плоть до уголовной ответственности.

Государство также определят меру ответственности за нарушение положений законодательства в сфере информационной безопасности. Например, глава 28 «Преступления в сфере компьютерной информации» в Уголовном кодексе Российской Федерации, включает три статьи:

- Статья 272 «Неправомерный доступ к компьютерной информации»;

- Статья 273 «Создание, использование и распространение вредоносных компьютерных программ»;

- Статья 274 «Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей».

Для снижения влияния этих аспектов необходима совокупность организационно-правовых и организационно-технических мероприятий, которые исключали бы или сводили к минимуму возможность возникновения угроз конфиденциальной информации.

В данной административно-организационной деятельности по защите информационной для сотрудников служб безопасности открывается простор для творчества.

Это и архитектурно-планировочные решения, позволяющие защитить переговорные комнаты и кабинеты руководства от прослушивания, и установление различных уровней доступа к информации.

С точки зрения регламентации деятельности персонала важным станет оформление системы запросов на допуск к интернету, внешней электронной почте, другим ресурсам. Отдельным элементом станет получение электронной цифровой подписи для усиления безопасности финансовой и другой информации, которую передают государственным органам по каналам электронной почты.

К морально-этическим средствам можно отнести сложившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе. Эти нормы не являются обязательными, как законодательно утвержденные нормы, однако, их несоблюдение ведет к падению авторитета, престижа человека или организации.

Формальные средства защиты информации

Формальные средства защиты – это специальные технические средства и программное обеспечение, которые можно разделить на физические, аппаратные, программные и криптографические.

Физические средства защиты информации – это любые механические, электрические и электронные механизмы, которые функционируют независимо от информационных систем и создают препятствия для доступа к ним.

Замки, в том числе электронные, экраны, жалюзи призваны создавать препятствия для контакта дестабилизирующих факторов с системами. Группа дополняется средствами систем безопасности, например, видеокамерами, видеорегистраторами, датчиками, выявляющие движение или превышение степени электромагнитного излучения в зоне расположения технических средств для снятия информации.

Аппаратный средства защиты информации – это любые электрические, электронные, оптические, лазерные и другие устройства, которые встраиваются в информационные и телекоммуникационные системы: специальные компьютеры, системы контроля сотрудников, защиты серверов и корпоративных сетей. Они препятствуют доступу к информации, в том числе с помощью её маскировки.

К аппаратным средствам относятся: генераторы шума, сетевые фильтры, сканирующие радиоприемники и множество других устройств, «перекрывающих» потенциальные каналы утечки информации или позволяющих их обнаружить.

Программные средства защиты информации – это простые и комплексные программы, предназначенные для решения задач, связанных с обеспечением информационной безопасности.

Примером комплексных решений служат DLP-системы и SIEM-системы.

DLP-системы («Data Leak Prevention» дословно «предотвращение утечки данных») соответственно служат для предотвращения утечки, переформатирования информации и перенаправления информационных потоков.

SIEM-системы («Security Information and Event Management», что в переводе означает «Управление событиями и информационной безопасностью») обеспечивают анализ в реальном времени событий (тревог) безопасности, исходящих от сетевых устройств и приложений. SIEM представлено приложениями, приборами или услугами, и используется также для журналирования данных и генерации отчетов в целях совместимости с прочими бизнес-данными.

Программные средства требовательны к мощности аппаратных устройств, и при установке необходимо предусмотреть дополнительные резервы.

Математический (криптографический) – внедрение криптографических и стенографических методов защиты данных для безопасной передачи по корпоративной или глобальной сети.

Криптография считается одним из самых надежных способов защиты данных, ведь она охраняет саму информацию, а не доступ к ней. Криптографически преобразованная информация обладает повышенной степенью защиты.

Внедрение средств криптографической защиты информации предусматривает создание программно-аппаратного комплекса, архитектура и состав которого определяется, исходя из потребностей конкретного заказчика, требований законодательства, поставленных задач и необходимых методов, и алгоритмов шифрования.

Сюда могут входить программные компоненты шифрования (криптопровайдеры), средства организации VPN, средства удостоверения, средства формирования и проверки ключей и электронной цифровой подписи.

Средства шифрования могут поддерживать алгоритмы шифрования ГОСТ и обеспечивать необходимые классы криптозащиты в зависимости от необходимой степени защиты, нормативной базы и требований совместимости с иными, в том числе, внешними системами. При этом средства шифрования обеспечивают защиту всего множества информационных компонент в том числе файлов, каталогов с файлами, физических и виртуальных носителей информации, целиком серверов и систем хранения данных.

В заключение второй части рассмотрев вкратце основные способы и средства защиты информации, а так же классификацию информации, можно сказать следующее: О том что еще раз подтверждается давно известный тезис, что обеспечение информационной безопасности — это целый комплекс мер, который включает в себя все аспекты защиты информации, к созданию и обеспечению которого, необходимо подходить наиболее тщательно и серьезно.

Необходимо строго соблюдать и ни при каких обстоятельствах нельзя нарушать «Золотое правило» — это комплексный подход.

Для более наглядного представления средства защиты информации, именно как неделимый комплекс мер, представлены ниже на рисунке 2, каждый из кирпичиков которого, представляет собой защиту информации в определенном сегменте, уберите один из кирпичиков и возникнет угроза безопасности.

Рисунок 2. Классификация средства защиты информации.

В эпоху информационных технологий остро стоит вопрос о том, как защитить данные на компьютере. Пароли и логины от социальных сетей, банковских систем управления счетами, данные учетной записи, приватные фото и другие файлы – все это может заинтересовать злоумышленников.

Объектами атак хакеров становятся не только государственные учреждения, банки или популярные сайты. Личная информация рядовых пользователей тоже может заинтересовать взломщиков. Ворованные аккаунты в «Одноклассниках» или «Фейсбкуе» преступники используют в мошеннических целях, украденные фотографии становятся предметом для шантажа, а получение данных платежных систем дает злоумышленникам возможность оставить их владельцев без копейки на счету.

Чтобы не стать жертвой хакеров, необходимо уделять внимание безопасности хранения персональных данных. Как можно защитить личную информацию на компьютере, расскажет эта статья.

![Родительский контроль защитит личные данные]()

Как защитить информацию на компьютере надежнее всего

Каждый из приведенных способов защиты личных данных на компьютере является надежным в одной ситуации, но обладает и уязвимостями. Чтобы добиться высокого уровня безопасности, рекомендуется комбинировать методы.

К сожалению, не существует универсального способа защиты данных, который бы отличался стопроцентной эффективностью. К атакам хакеров уязвимы даже серверы банков и силовых ведомств, о чем свидетельствуют масштабные утечки документов из Пентагона, правительств США и других стран, публикуемые Wikileaks.

Тем не менее, учитывая, что рядовые пользователи редко становятся жертвами хакеров такого уровня, обезопасить личные данные можно. Для этого рекомендуется:

установить актуальную версию антивирусной программы (желательно с функциями брэндмауэра и фаервола);

защитить учетную запись пользователя с помощью надежного пароля;

не использовать одинаковые коды доступа для всех аккаунтов;

защитить Wi-Fi, отключить общий доступ к файлам на ПК по локальной сети, в первую очередь, к системному разделу (если это невозможно – ограничить доступ, разрешив его лишь проверенным членам сети, которым это действительно нужно);

не хранить ключи и пароли в файлах TXT, DOC, RTF и других документов на самом ПК;

наиболее ценные файлы и папки следует поместить в запароленный архив или зашифровать.

Можно защитить личную информацию на компьютере и другими способами. Главное – найти компромисс между уровнем безопасности и удобством использования ПК. Радикальные меры (например, полное шифрование данных, доступ к ПК с помощью физического ключа и ограничение списка разрешенных ресурсов) могут быть излишними на домашнем ПК и доставлять лишние неудобства. Практика показывает, что применение чрезмерно сложных защитных средств приводит к постепенному отказу пользователей от их использования.

Большой поклонник качественной китайской техники, любитель четких экранов. Сторонник здоровой конкуренции между производителями. Чутко следит за новостями в мире смартфонов, процессоров, видеокарт и другого железа.

В современном мире сложно сохранить какую-либо информацию в тайне. Особенно если она представляет ценность для кого-либо и вам нужно ее передать. Не важно, какие у вас причины на сокрытие тех или иных данных, в этой статье рассмотрим основные методы и программные средства для сохранения информации в тайне.

Постараюсь объяснить сложные и непонятные технологии простым и доступным языком, чтобы было понятно и новичку.

Важно! Все программы, представленные в статье бесплатные. Скачивать их можно и нужно только с официальных сайтов разработчиков.

Дисклеймер: я, то есть автор статьи — неспециалист в информационной безопасности и оперирую данными из открытых источников. Я против использования описанных ниже методов для сокрытия противоправных действий.

Хранение данных

Менеджер паролей KeePassX

Если использовать везде стойкий, но одинаковый пароль это ставит под угрозу все ваши данные разом. Ведь если злоумышленникам удастся подсмотреть или узнать ваш пароль, иным другим способ, то они автоматически получают доступ ко всем используемым вами сервисам.

Рекомендуется использовать для разных сервисов разные пароли, лучше всего их генерировать. Но тогда встает вопрос о запоминании всех паролей.

И тут стоит использовать менеджер паролей. Есть разные сервисы, которые предоставляют сохранение и менеджмент паролей. Лично я и различные специалисты по безопасности советуют использовать KeePassX.

Дело в том, что данный проект имеет долгую историю. Все это время у него открытые исходные ходы и разработчики предоставляют все данные, что бы быть уверенным что в программе нет закладок.

Данная программа абсолютно бесплатна, у нее открытые исходные коды и она запускается на всех основных платформах (Windows, macOS, Linux).

Пароли хранятся в специальных базах данных, которые используют шифрование AES и TwoFish. Саму базу данных (хранится в одном файле) лучше хранить в безопасном месте, например, на USB носителе.

В программе есть генератор стойких паролей.

Использовать интернет сервисы для хранения пароля удобнее и мобильнее, но намного менее безопаснее. Ваши пароли могут запросить спецслужбы или может быть заплатка в программном обеспечении, которое используется на серверах сервиса менеджера паролей. Также пароли могут перехватить с помощью уязвимостей в браузере.

Шифрование данных VeraCrypt

Также стоит позаботится о надежном хранении файлов на носителях. Дабы исключить вариант, что если устройство, на котором вы храните важные данные, попадет в чужие руки, то данные будут открыты и доступны злоумышленнику.

Довольно надежным способом является – шифрование данных. Есть много различных программ, которые позволяют шифровать данные. Есть платные и бесплатные. Есть даже решения, встроенные в операционную систему. Например, BitLocker в Windows и FireVault в macOS.

К сожалению, в программном обеспечении такого класса часто внедряют закладки для легкого взлома. Да и к разработчикам такого программного обеспечения всегда максимальные требования по безопасности и защищенности их продукта.

Ранее безусловным лидером была программа TrueCrypt. К сожалению, разработчики прекратили развитие данной программы. Тема с TrueCrypt вообще максимально запутанная, многие считают, что там замешаны спец службы и именно они вынудили прекратить разработку программы.

Но так как исходный код TrueCrypt был открытым, за дальнейшую разработку и поддержку взялась другая команда. Они устранили несколько уязвимостей и выпустили новую версию под название VeraCrypt.

Данная программа постоянно проверяется и проходит аудиты безопасности.

Смысл программы в создании зашифрованных контейнеров (на диске располагаются в виде файла), шифровании съемных носителей или полное шифрование жесткого диска включая локальный диск где установлена операционная система.

В случаи создания зашифрованного контейнера, создается файл на диске. Вы задаете его название и размер. Далее выбираете метод шифрования (стоит отметить что выбор довольно большой, а также есть возможность шифрования сразу 3 алгоритмами подряд), пароль и остальные параметры.

Далее вы подключаете (монтируете) ваш контейнер к любой доступному диску. И можете записать любые данные в него. При прекращении работы, вы размонтируете его. Все файлы что расположены в контейнере, будут надежно сохранены в нем. Такой файл можно передавать по менее защищенным каналам, но все-же оставлять его в открытом доступе не стоит.

Есть возможность создания скрытого контейнера в контейнере. Это сделано для того, чтобы если вас схватят и заставят вести пароль к контейнеру с данными, там располагались фиктивные данные, а основные данные, которые вы и намеревались скрыть будут находится в скрытом контейнере внутри этого контейнера.

Можно зашифровать флеш накопитель и тогда его содержимое будет также доступно вам через пароль.

Способ 7: системы родительского контроля

Если компьютером пользуются дети, риск подхватить вредоносное ПО значительно увеличивается. Чтобы защитить личные данные на ПК, можно создать для ребенка учетную запись с ограниченными правами доступа. Windows (с 7 версии и новее) содержит встроенные средства родительского контроля. С их помощью можно ограничить время пребывания ребенка за компьютером, запретить доступ к отдельным программам, заблокировать возможность установки стороннего ПО.

Существует и стороннее программное обеспечение, обладающее аналогичным (или более широким) функционалом. В интернете можно найти как платные, так и бесплатные средства родительского контроля. Кроме того, такую функцию поддерживают некоторые провайдеры. В этом случае в личном кабинете на сайте оператора связи можно задать ограничения на посещение отдельных ресурсов.

Основы

Сначала следует разобрать основные, базовые понятия.

Шифрование

Для начала определение:

Шифрование — обратимое преобразование информации в целях скрытия от неавторизованных лиц, с предоставлением, в это же время, авторизованным пользователям доступа к ней. Главным образом, шифрование служит задачей соблюдения конфиденциальности передаваемой информации. Важной особенностью любого алгоритма шифрования является использование ключа, который утверждает выбор конкретного преобразования из совокупности возможных для данного алгоритма.

Не вдаваясь в технические подробности, можно сказать что шифрование — это преобразование данных для сокрытия информации.

Есть различные алгоритмы шифрования, мы же поверхностно познакомимся с основными актуальными алгоритмами шифрования.

Алгоритмами шифрования делятся на симметричные алгоритмы и ассиметричные алгоритмы:

- Симметричное шифрование использует один и тот же ключ и для зашифровывания, и для расшифровывания.

- Асимметричное шифрование использует два разных ключа: один для зашифровывания (который также называется открытым), другой для расшифровывания (называется закрытым).

DES — алгоритм для симметричного шифрования, разработанный фирмой IBM и утверждённый правительством США в 1977 году как официальный стандарт.

Прямым развитием DES в настоящее время является алгоритм Triple DES (3DES). В 3DES шифрование/расшифровка выполняются путём троекратного выполнения алгоритма DES.

AES — также известный как Rijndael (произносится [rɛindaːl] (Рэндал)) — симметричный алгоритм блочного шифрования (размер блока 128 бит, ключ 128/192/256 бит), принятый в качестве стандарта шифрования правительством США по результатам конкурса AES. Этот алгоритм хорошо проанализирован и сейчас широко используется, как это было с его предшественником DES.

Blowfish (произносится [бло́уфиш]) — криптографический алгоритм, реализующий блочное симметричное шифрование с переменной длиной ключа. Разработан Брюсом Шнайером в 1993 году.

ГОСТ 28147-89 (Магма) — российский стандарт симметричного блочного шифрования, принятый в 1989 году. Является примером DES-подобных криптосистем.

В 2015 г. вместе с новым алгоритмом «Кузнечик» один из вариантов алгоритма ГОСТ-89 был опубликован под названием «Магма» как часть стандарта ГОСТ Р 34.12-2015.

Блочный шифр «Кузнечик» — симметричный алгоритм блочного шифрования с размером блока 128 битов и длиной ключа 256 битов.

Примеры ассиметричных алгоритмов:

RSA (аббревиатура от фамилий Rivest, Shamir и Adleman) — криптографический алгоритм с открытым ключом, основывающийся на вычислительной сложности задачи факторизации больших целых чисел.

Криптосистема RSA стала первой системой, пригодной и для шифрования, и для цифровой подписи. Алгоритм используется в большом числе криптографических приложений, включая PGP, S/MIME, TLS/SSL, IPSEC/IKE и других.

ГОСТ Р 34.10-2012 — российский стандарт, описывающий алгоритмы формирования и проверки электронной цифровой подписи.

SSL шифрование

TLS (англ. Transport Layer Security — Протокол защиты транспортного уровня), как и его предшественник SSL— криптографические протоколы, обеспечивающие защищённую передачу данных между узлами в сети Интернет.

SSL-сертификат — содержит в себе информацию о своем владельце, а также открытый ключ, использующийся для создания защищенного канала связи. Организации и физические лица получают для подтверждения того, что сайт или иной ресурс действительно представлен ими и это не поддельный ресурс. Сертификаты получают или покупают у авторизированных доверенных центрах сертификации.

Все это делается чтобы человек, который вклинится в канал связи посередине, между вами и адресатом не смог прочитать информацию или изменить ее.

Хеширование

Хеширование или получение контрольные суммы, представляет собой преобразование данных (будь это строка текста или архив данных) произвольной длины в (выходную) строку фиксированной длины, выполняемое определённым алгоритмом.

Особенность в том, что если входные данные поменяются хоть на бит информации, то итоговая (выходная) строка уже будет другая. Таким образом, можно проверить что файл или данные не изменялись.

Перед тем как устанавливать программное обеспечение, скачанное даже с официальных сайтов, следует сравнить контрольную сумму файла что вы скачали с контрольной суммой, указанной на сайте. Атакующий человек может контролировать вашу сеть и при скачивании файла, как вам кажется с официального сайта, может подсовываться модифицированный файл установки с уязвимостью или вовсе с троянским кодом.

Базовые принципы создания стойкого пароля

Для обеспечения безопасности информации доступ к ней необходимо блокировать хорошим паролем. Есть основные принципы создания стойкого пароля:

Двухфакторная аутентификация

Двухфакторная аутентификация – это способ аутентификации (подтверждения личности) который подразумевает под собой использования два способа подтверждения личности.

Например, при входе в аккаунт на каком-либо сайте, вы сначала вводите ваш пароль, а дальше код присланный по СМС на доверенный номер телефона.

Есть много различных способов аутентификации:

- Пароль

- ПИН код

- СМС с кодом

- Отпечаток пальца

- Флеш токен (флешка с записанным уникальным ключом)

- Push уведомления в приложении на смартфоне

Двухфакторную аутентификацию можно включить во многих популярных сервисах:

Способ 1: надежные пароли

Самый простой способ защитить данные на компьютере – это использование надежных паролей. О том, что специалисты по безопасности не рекомендуют использовать в качестве ключа простые комбинации цифр и букв (qwerty, 12345, 00000), известно большинству пользователей. Но появление «умных» программ-взломщиков привело к тому, что и более сложные пароли могут быть вычислены методом подбора. Если злоумышленник знает потенциальную жертву лично, нетипичный, но простой ключ (дата рождения, адрес, имя домашнего питомца) тоже подбирается с легкостью.

Чтобы сохранить аккаунты в социальных сетях и на других ресурсах, а также учетную запись пользователя на ПК, рекомендуется использовать сложные комбинации, которые состоят из больших и маленьких латинских букв, цифр и служебных символов. Желательно, чтобы пароль был легким для запоминания, но не содержал в себе явной смысловой нагрузки. К примеру, ключ вида 22DecmebeR1991 распознается сайтами, как надежный, но содержит в себе дату рождения и поэтому может быть легко взломан.

Использование шифрования данных

Чтобы защитить приватную информацию на компьютере в том случае, если мошенник предпринимает активные действия, необходимо применить шифрование данных. Профессиональные и корпоративные версии операционной системы Windows содержат инструмент BitLocker. Благодаря этому системному механизму можно зашифровать информацию на нескольких разделах жесткого диска.

Использование антивирусной программы и установка пароля на жесткий диск или BIOS

Чтобы защитить информацию на компьютере и обезопасить себя от вирусов-троянов, необходимо установить актуальную версию антивирусной программы и постоянно следить за ее обновлениями. Необходимо также ограничить доступ к накопителям информации, запретив по сети.

Если защитить оперативную систему базовым паролем, быстро взломать компьютер не получится, но если он попал в руки мошенника надолго, то ОС быстро уязвима. Если переустановить Windows, то можно получить доступ к зашифрованным данным. Но установка пароля в BIOS, который необходимо вводить каждый раз при включении компьютера, делает невозможной загрузку ПК ни со встроенного, ни внешнего носителя.

Также немалую степень защиты информации на компьютере представляет установление пароля на жесткий диск. Если пользователь установит код для накопителя через BIOS/UEFI, то в руках мошенника ПК не принесет никакой пользы. Даже после того, как жесткий диск будет извлечен из компьютера и подключен к другому устройству, получить доступ к данным не выйдет. Если злоумышленник будет пытать разблокировать накопитель «мастер-ключом», то это приведет к уничтожению данных.

Безопасный выход в интернет

Безопасный браузер Tor Browser

Для безопасного посещения сайтов стоит использовать Tor Browser. Вы наверняка слышали о нем. Tor Browser работает на основе луковичных сетей. Смысл такой сети в том, что соединение от вашего устройства до конечного сервера проходит через определенное количество слоев сети. Каждый слой сети или подключение шифруется отдельно. И получается, что передаваемый вами трафик шифруется несколько раз. Это влияет на скорость соединения, но очень эффективно в плане безопасности.

Виртуальная частная сеть ProtonVPN

Если вам нужно скрыть и зашифровать весь трафик вашего устройства, можно воспользоваться VPN. VPN расшифровывается как виртуальная персональная сеть. При подключении к VPN абсолютно все соединения вашего устройства проходят через выбранный сервер.

Это позволяет не только скрыть изначальный источник запроса, но и зашифровать данные.

Также это можно использовать для доступа к заблокированным сайтам в вашей сети. Поскольку трафик идет, например, через Нидерланды, где может быть не заблокирован российский локальный информационный ресурс, вы сможете зайти на него.

Я использую программное обеспечение ProtonVPN, от создателей ProtonMail. Их почтовый сервис прекрасно себя зарекомендовал, и увидев доступность VPN клиента от данной команды сразу решил установить и использовать.

Приложение бесплатное, но еще не имеет русского интерфейса. Но разобраться в его работе очень просто.

Если выбрать платный тарифный план, то у вас будет больший выбор стран для подключения. Платные сервера менее загружены, поэтому скорость будет выше. А также будет возможность использовать P2P траффик и сети TOR.

Анонимная операционная система Tails

Tails это самый ультимативный вариант. Это операционная система, основанная на ядре Linux.

Обычно ее записывают на флеш накопитель или DVD диск и загружаются с них. При том, сами создатели рекомендуют сначала записать операционную систему на флеш накопитель, далее загрузится с него. И уже с этого носителя с помощью специального программного обеспечения записать операционную систему на другой флеш накопитель или DVD диск.

В данной операционной системе можно работать в интернете, работать с почтой и максимально важными данными на компьютере.

В ней используются самые передовые технологии шифрования. Максимальная защита всех данных. Данную ОС постоянно проверяют и исследуют.

Готовые работы на аналогичную тему

Чтобы защитить отдельные папки или файлы на компьютере, можно использовать зашифрованные архивы. Если переместить документы и другую информацию в запароленный архив, то злоумышленник не сможет их достать, даже если получит доступ к ПК. Также есть огромное количество бесплатного программного обеспечения, которое позволяет осуществлять шифрование данных. Наиболее популярными программами являются Free Hide Folder, Folder Lock, TrueCrypt и другие.

![Надежный пароль защитит информацию на компьютере от хакеров]()

Способ 2: шифрование данных

Чтобы защитить личную информацию на компьютере в случае предприятия злоумышленником попытки доступа к нему, рекомендуется применять шифрование данных. Корпоративные и профессиональные версии Windows оснащаются инструментом BitLocker. Системный механизм позволяет зашифровать информацию на одном или нескольких разделах жесткого диска. Доступ к файлам становится возможным только при использовании специального ключа.

Если необходимо обезопасить отдельные файлы и папки, самым простым способом защитить личные данные на компьютере является использование зашифрованных архивов. Переместив документы, фото или другие данные в запароленный архив, злоумышленник не сможет их открыть даже после получения полного доступа к ПК. Чтобы открыть содержимое ZIP или RAR, требуется набрать код доступа. Подобным функционалом оснащается большинство современных архиваторов.

Также существует большое количество бесплатного ПО, позволяющего осуществлять шифрование данных. Среди таких программ — Free Hide Folder, Folder Lock, TrueCrypt и другие.

Создание надежных паролей

Самым простым способом защитить информацию на компьютере является создание надежных паролей. Простые комбинации букв и цифр лучше не использовать. Но появление умных программ по взлому привело к тому, что даже самые сложные пароли можно угадать методом подбора. Если мошенник знает жертву лично, то данные для кода подбираются очень легко (дата рождения, имя детей или любимого питомца).

Чтобы сохранить личную информацию в социальных сетях, банковских приложениях и на компьютере в целом, лучше использовать сложные комбинации, которые состоят из больших и маленьких букв, а также служебных символов. Например, пароль вида 11DecmebeR1987 распознается сайтами, как надежный, но поскольку он содержит в себе дату рождения, то может быть легко взломан.

![Шифрование защитит ценные данные на компьютере]()

Способ 3: использование антивирусной программы

Для получения доступа к чужому ПК взломщики используют вспомогательное программное обеспечение, устанавливаемое на компьютер жертвы. Вирусы-трояны занимаются перехватом информации, вводимой с клавиатуры, подменяют сайты копиями, созданными мошенниками, занимаются пересылкой личных данных. Чтобы защитить личные данные, желательно установить актуальную версию антивирусного ПО и следить за ее обновлениями. Рекомендуется также ограничить доступ к накопителям, запретив чтение информации с них по сети.

![Антивирус с фаерволом защитит данные на компьютере от сетевых атак]()

Способ 4: установка пароля на BIOS и/или жесткий диск

Читайте также: