Установка и настройка ad dns dhcp

2 — Конфигурация DC1 состоит из следующих компонентов:

Установка операционной системы на компьютере 2 — DC1

Настройка свойств TCP/IP

Настройте 2 — DC1 как контроллер домена и DNS-сервер.

Предоставление групповая политика разрешений для CORP\User1

Разрешить компьютерам CORP2 получать сертификаты компьютеров

Принудительная репликация между DC1 и 2 — DC1

Настройка свойств TCP/IP

Настройте протокол TCP/IP со статическими IP-адресами.

Установка операционной системы на компьютере 2 — DC1

сначала установите Windows Server 2016, Windows Server 2012 R2 или Windows Server 2012.

Принудительная репликация

На компьютере DC1 нажмите кнопку Пуски выберите Active Directory сайты и службы.

В консоли Active Directory сайты и службы в дереве разверните узел межсайтовые транспорта, а затем щелкните IP-адрес.

В области сведений дважды щелкните дефаултипсителинк.

В диалоговом окне Свойства дефаултипсителинк в поле стоимостьвведите 1, в поле Реплицировать каждыевведите 15, а затем нажмите кнопку ОК. Подождите 15 минут, пока не завершится репликация.

чтобы принудительно выполнить репликацию в дереве консоли, разверните узел Sites\Default-First-Site-name\Servers\DC1\NTDS Параметры, в области сведений щелкните правой кнопкой мыши автоматически созданный , щелкните реплицировать сейчас, а затем в диалоговом окне репликация сейчас нажмите кнопку ок.

Чтобы убедиться, что репликация выполнена успешно, выполните следующие действия.

На начальном экране введитеcmd.exeи нажмите клавишу ВВОД.

Введите следующую команду и нажмите клавишу ВВОД:

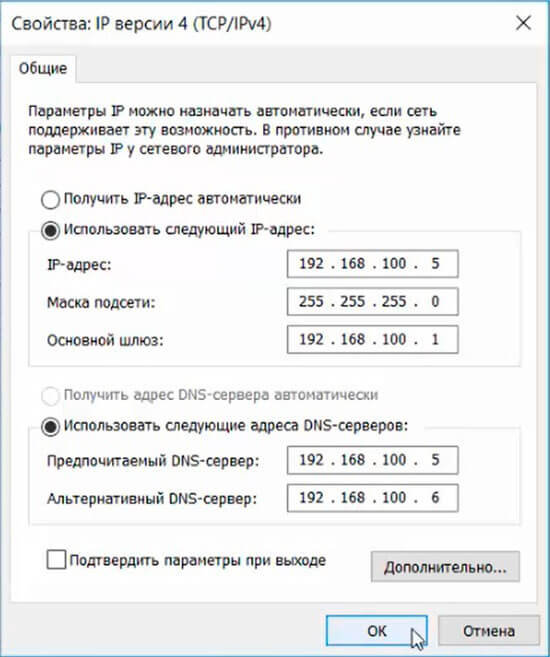

1. На первом контроллере домена открываем сетевые настройки первого сервера. Для этого в поле поиска набираем ncpa.cpl. Далее выбираем нужный сетевой интерфейс, правый клик - "Свойства - IP версии 4(TCP/IPv4). - Свойства". В поле альтернативный интерфейс, вписываем IP-адрес добавочного контроллера домена (в данном случае 192.168.100.6).

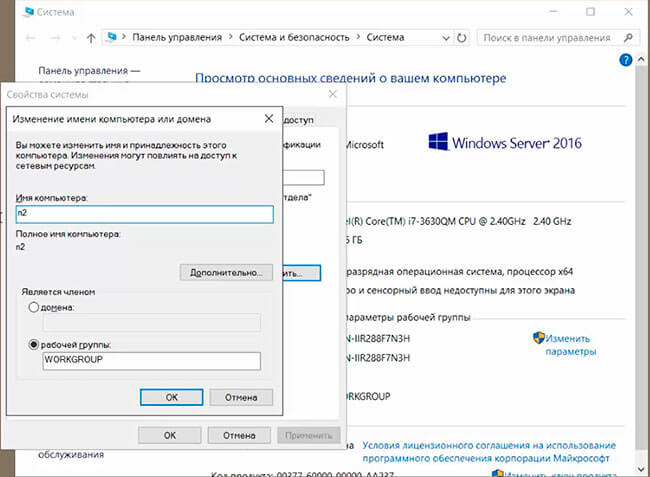

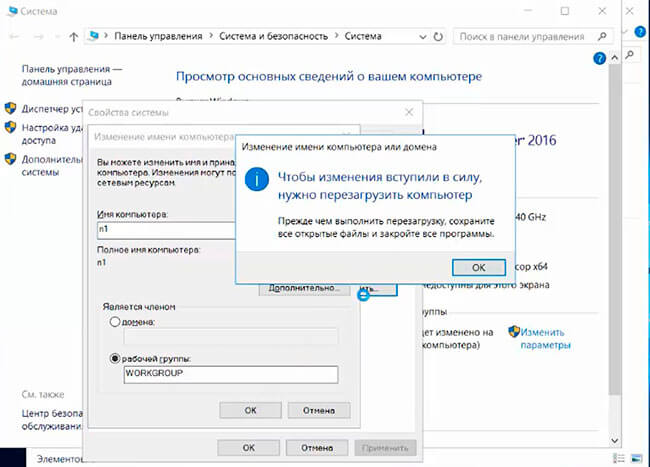

2. Затем переходим на второй сервер и задаём имя будущему серверу: "Этот компьютер - Свойства - Изменить параметры - Изменить". В поле "Имя компьютера" задаём имя серверу, далее "ОК". Потребуется перезагрузка компьютера, соглашаемся.

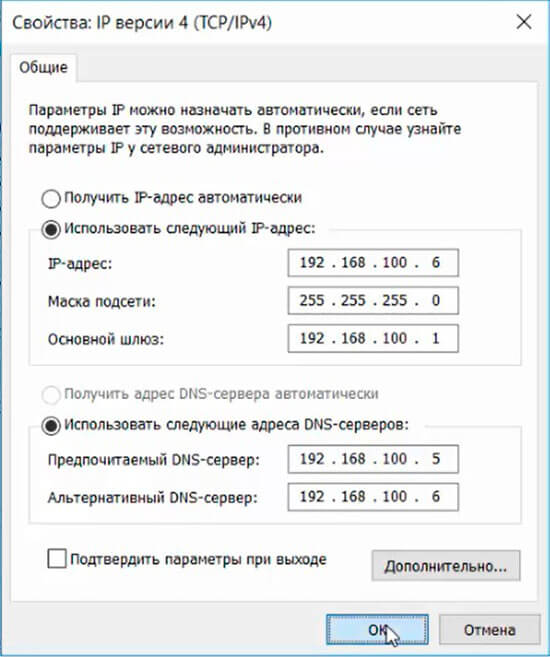

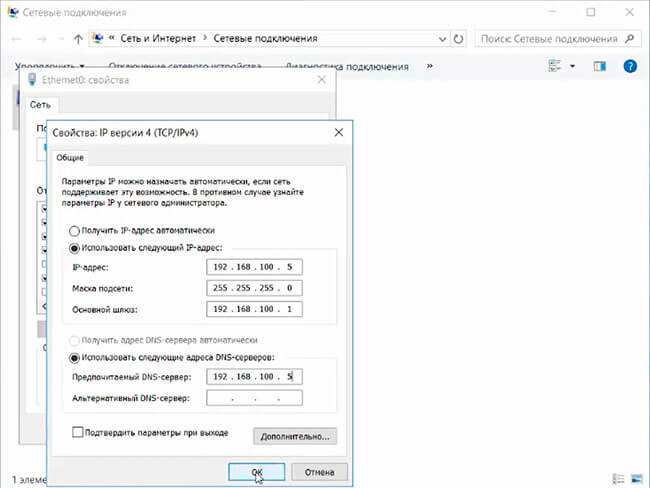

3. После перезагрузки переходим к настройке сетевого интерфейса. Для этого в поле поиск пишем ncpa.cpl. Выбираем нужный интерфейс, правый клик - "Свойства - IP версии 4(TCP/IPv4). - Свойства". В открывшемся окне заполняем поля:

- IP-адрес: IP-адрес сервера (например, 192.168.100.6)

- Маска подсети: например, 255.255.255.0 (маска 24 бит)

- Основной шлюз: например, 192.168.100.1

- Предпочитаемый DNS-сервер: IP-адрес первого сервера (например, 192.168.100.5)

- Альтернативный DNS-сервер: IP-адрес второго сервера (например, 192.168.100.6)

Затем нажимаем "ОК".

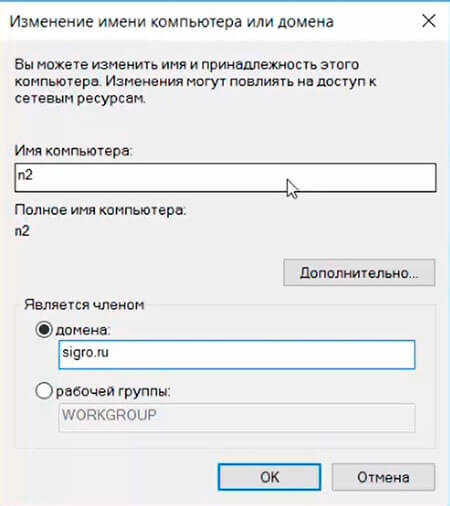

4. Добавляем в домен новый сервер. Для этого выбираем "Этот компьютер - Свойства - Изменить параметры - Изменить". Ставим чекбокс "Является членом домена" и вписываем имя домена. Затем "ОК".

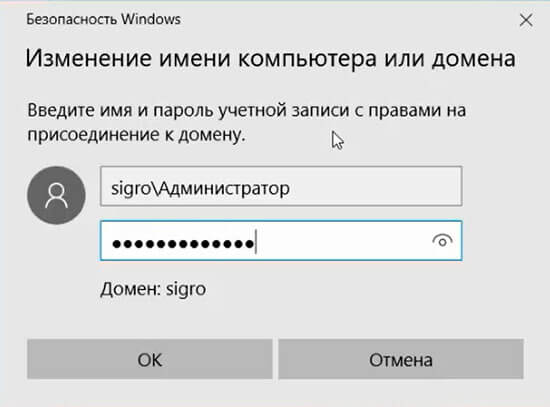

5. В диалоге "Изменение имени компьютера или домена" вводим имя пользователя домена с административными правами (пользователь должен иметь возможность добавлять компьютеры в домен), далее "ОК".

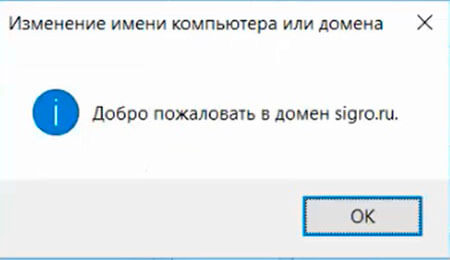

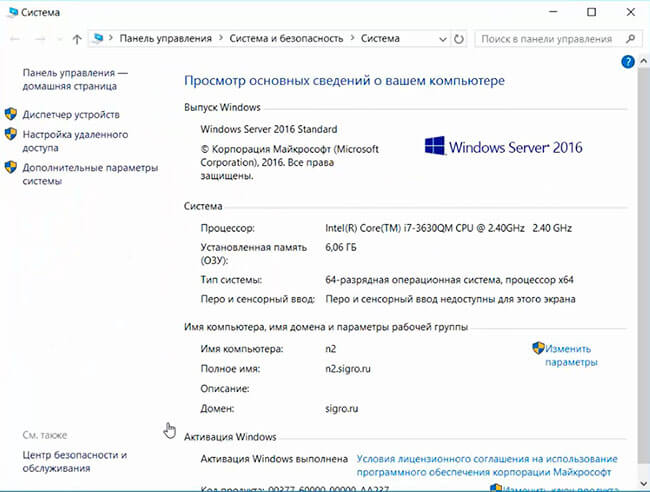

7. После перезагрузки компьютера в окне "Просмотр основных сведений о вашем компьютере" можно проверить напротив "Полное имя", что компьютер вошел в состав домена.

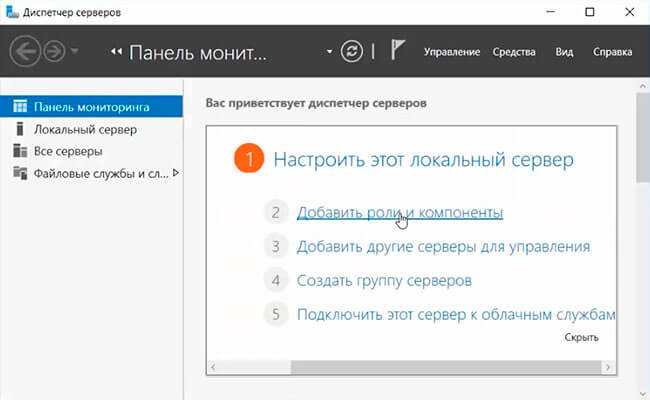

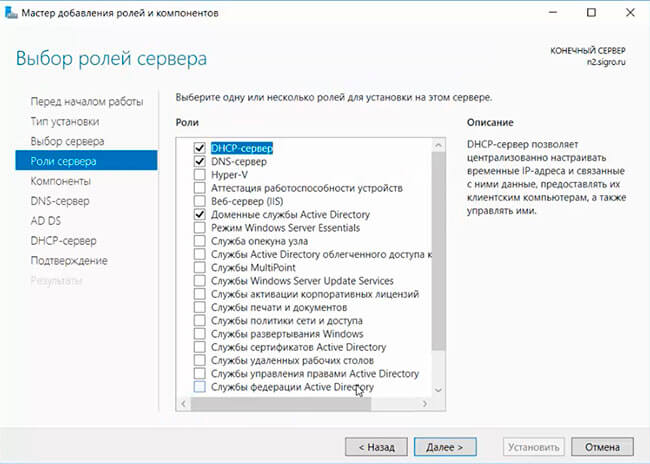

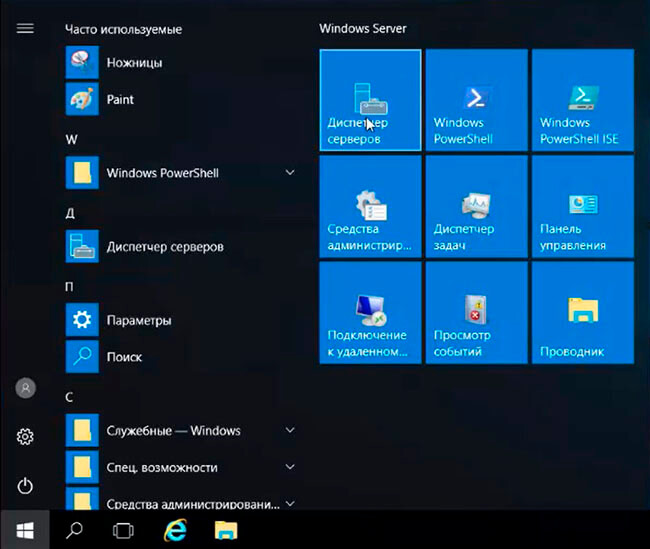

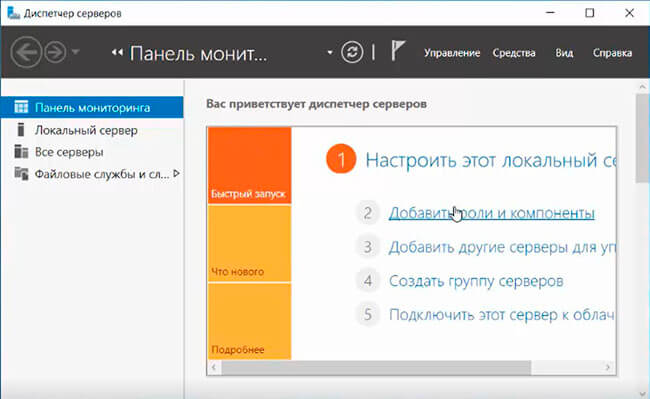

8. На этом подготовительный этап закончен, пора устанавливать необходимые роли на сервер. Для этого открываем "Диспетчер серверов" - "Добавить роли и компоненты". Необходимо установить DNS-сервер, Доменные службы Active Directory, DHCP-сервер.

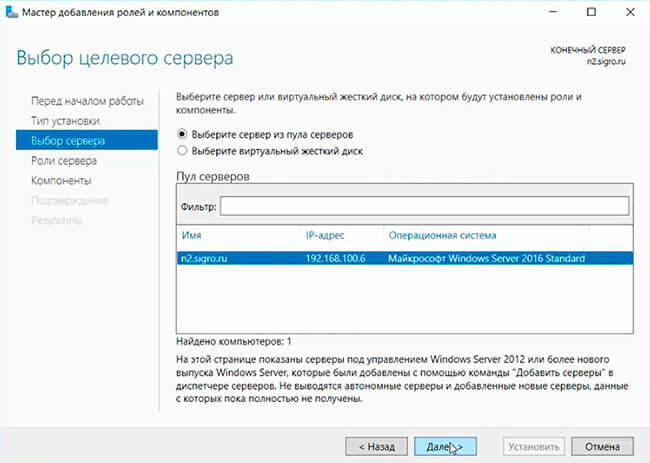

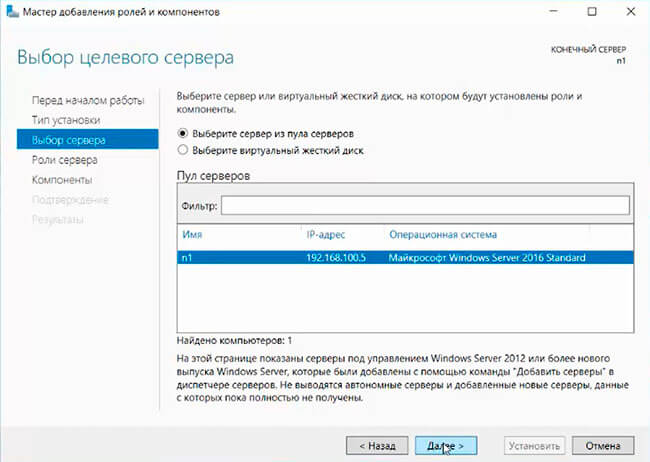

9. Читаем информацию в окне "Перед началом работы", нажимаем "Далее". В следующем окне "Выбор типа установки" оставляем чекбокс "Установка ролей или компонентов" по умолчанию, снова "Далее". Выбираем наш сервер из пула серверов, затем "Далее".

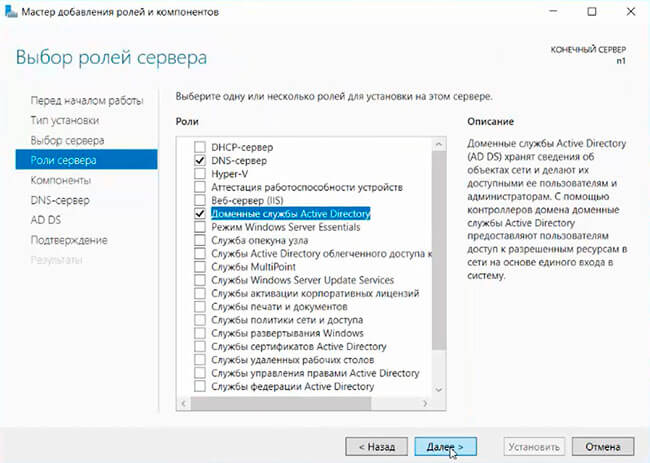

10. В окне "Выбор ролей сервера" выбираем DNS-сервер, Доменные службы Active Directory, DHCP-сервер. При добавлении роли будет появляться предупреждение, например "Добавить компоненты, необходимые для DHCP-сервер". Нажимаем "Добавить компоненты". После выбора нужных ролей нажимаем "Далее".

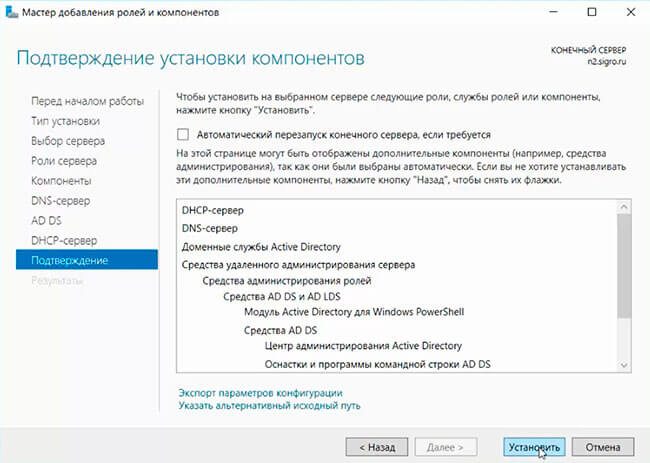

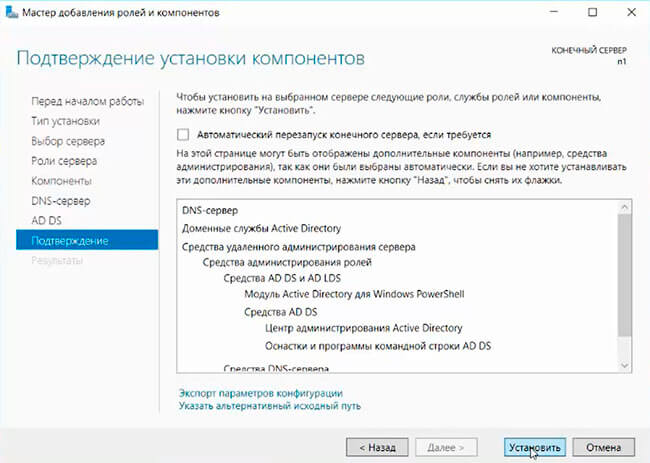

11. В новом окне "Выбор компонентов" игнорируем "Выберите один или несколько компонентов для установки на этом сервере", нажимаем Далее. В следующем окне "DHCP-сервер" читаем на что обратить внимание при установке DHCP-сервера, затем "Далее". В новом окне "Подтверждение установки" проверяем выбранные роли, нажимаем "Установить".

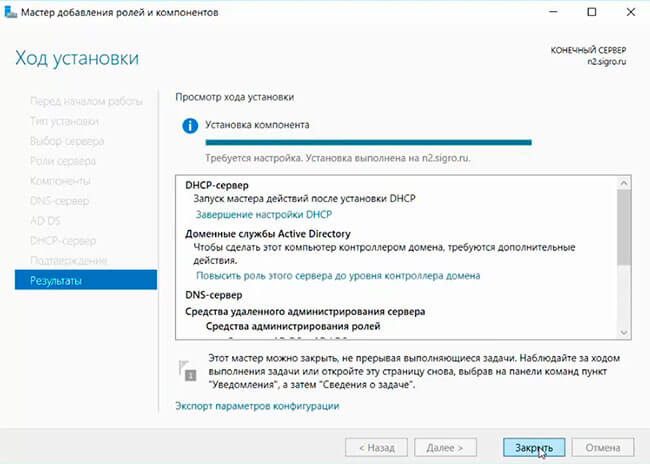

12. Появится окно с ходом установки выбранных компонентов. Данное окно можно закрыть, оно на процесс установки уже не влияет.

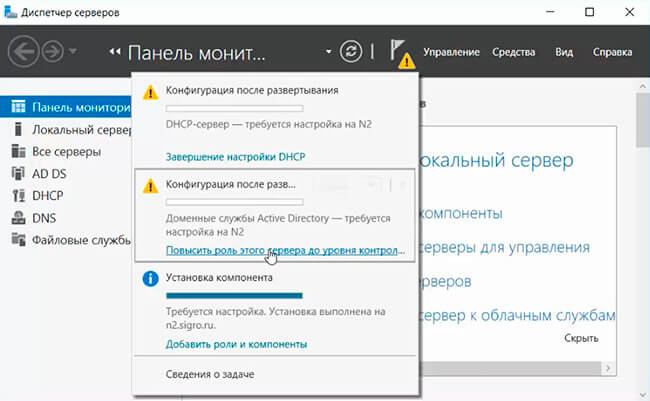

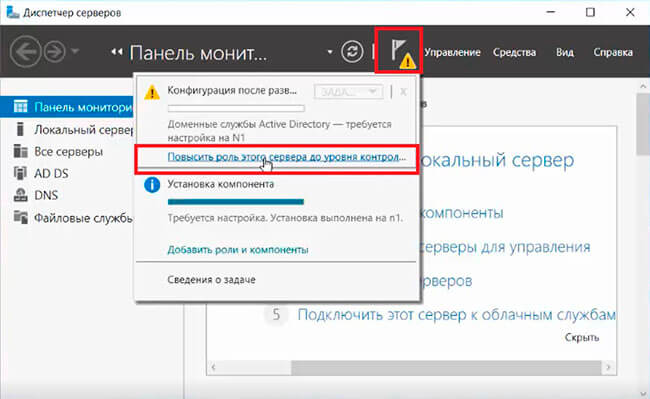

13. После того, как установятся выбранные компоненты, в "Диспетчер серверов" нажимаем значок предупреждения в виде восклицательного знака, выбираем "Повысить роль этого сервера до уровня контроллера домена".

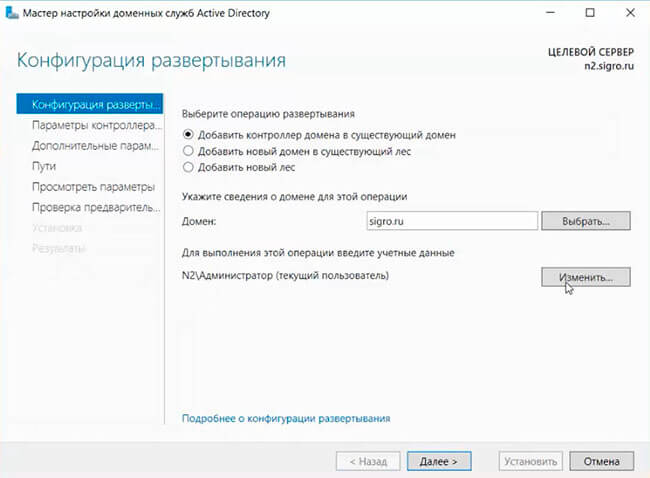

14. Появится "Мастер настройки доменных служб Active Directory". В окне "Конфигурация развертывания" оставляем по умолчанию чекбокс "Добавить контроллер домена в существующий домен", проверяем название домена в поле "Домен". Напротив поля (текущий пользователь) нажимаем кнопку "Изменить".

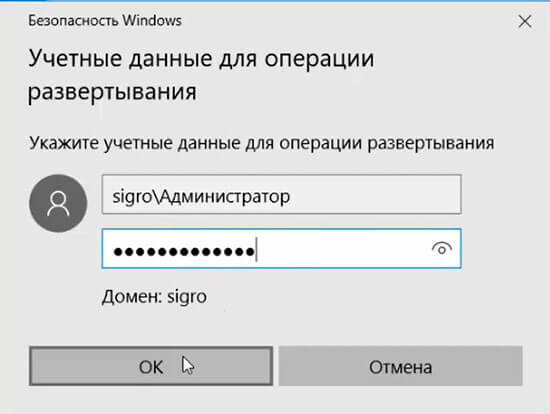

15. Вводим логин и пароль пользователя в домене с административными правами. Нажимаем "ОК". Затем "Далее".

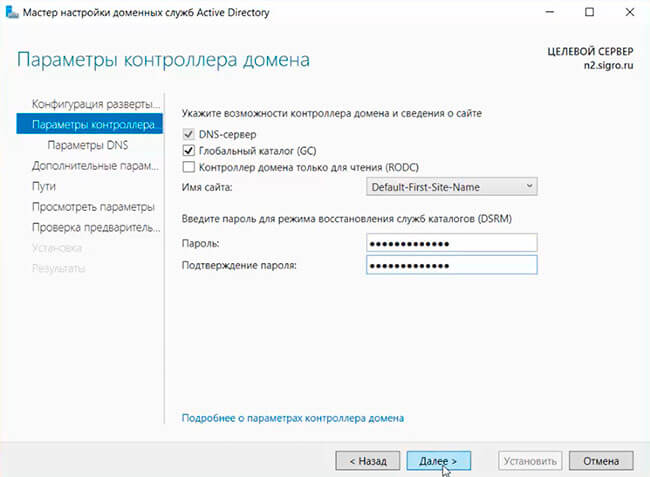

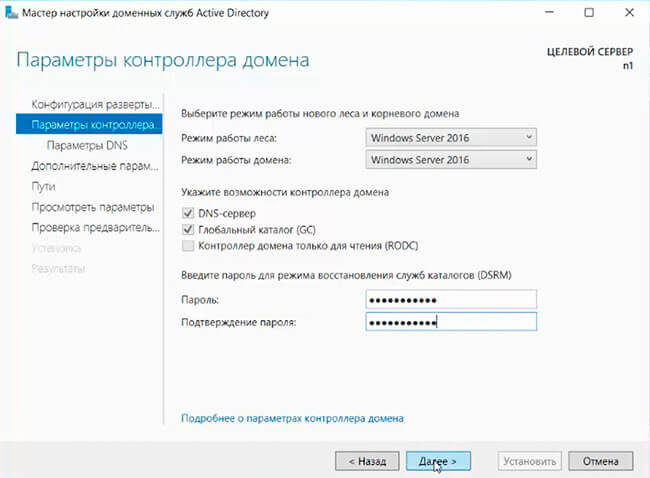

16. В окне "Параметры контроллера домена" вводим парль для режима восстановления служб каталогов (DSRM), снова "Далее".

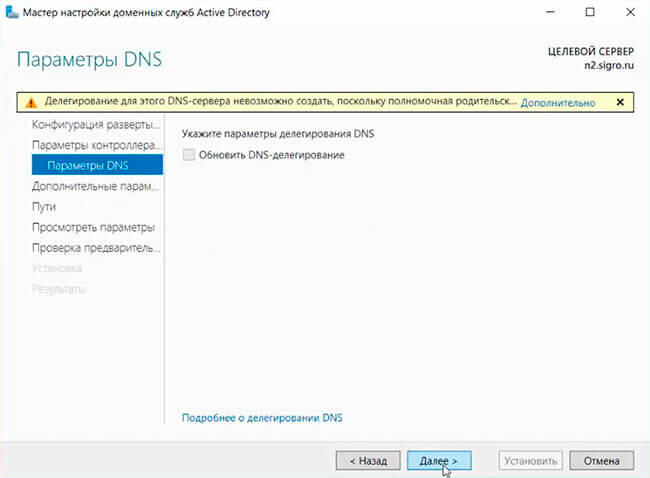

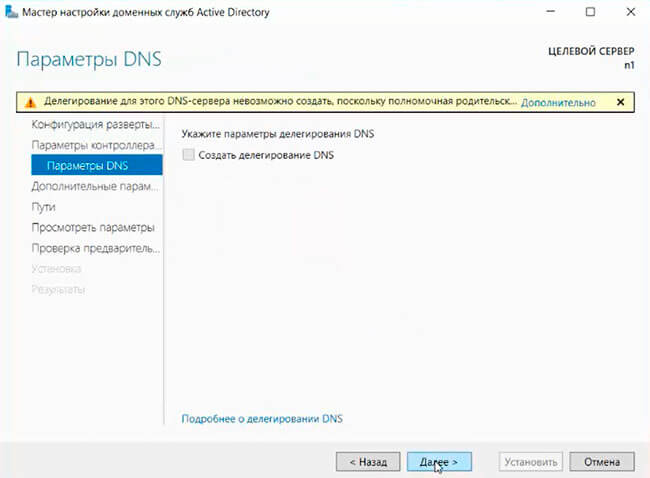

17. В окне "Параметры DNS" игнорируем предупреждение о том, что делегирование для этого DNS-сервера невозможно создать, поскольку полномочная родительская зона не найдена", просто жмем "Далее".

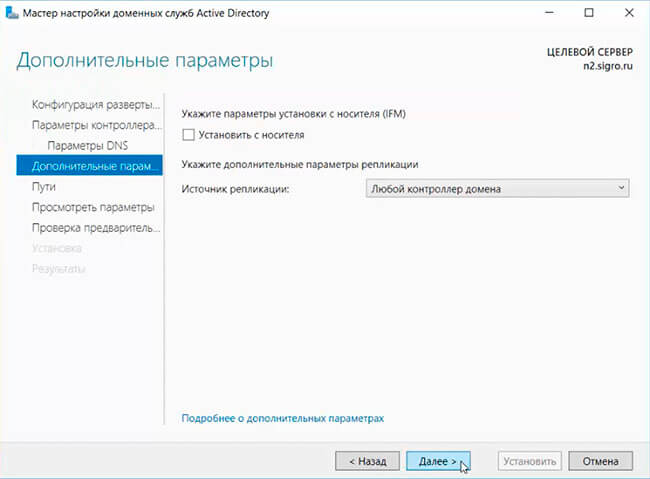

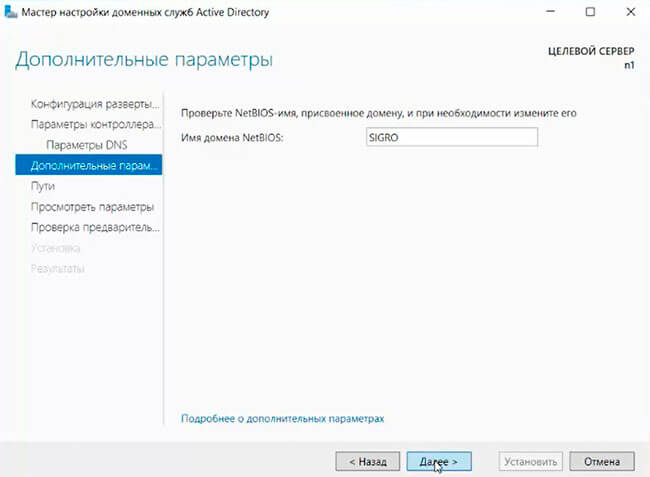

18. В окне "Дополнительные параметры" источник репликации оставляем "Любой контроллер домена", снова "Далее".

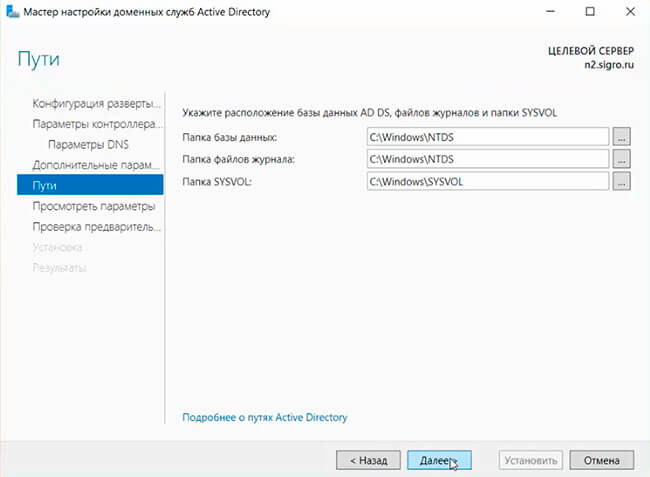

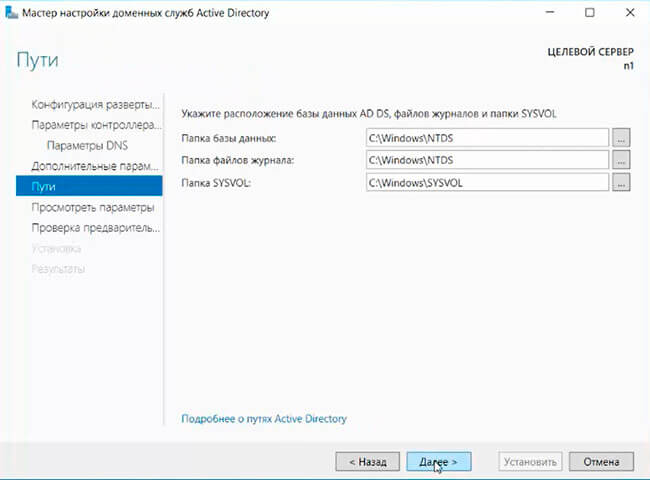

19. Расположение базы данных AD DS, файлов журналов и папки SYSVOL оставляем по умолчанию, нажимаем "Далее".

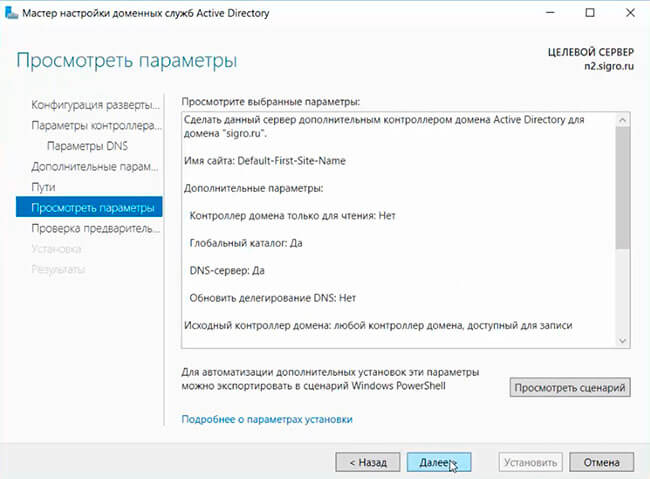

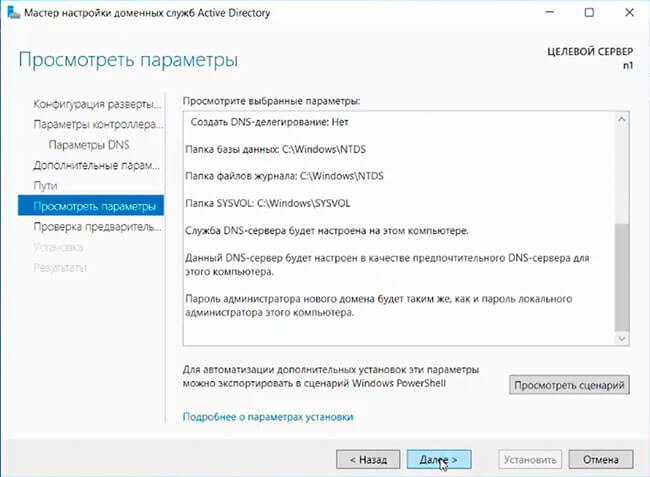

20. Просматриваем параметры, настроенные в "Мастер настройки доменных служб Active Directory", затем "Далее".

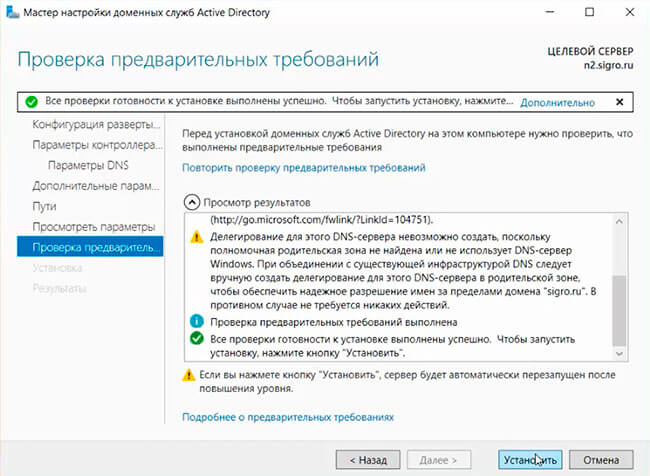

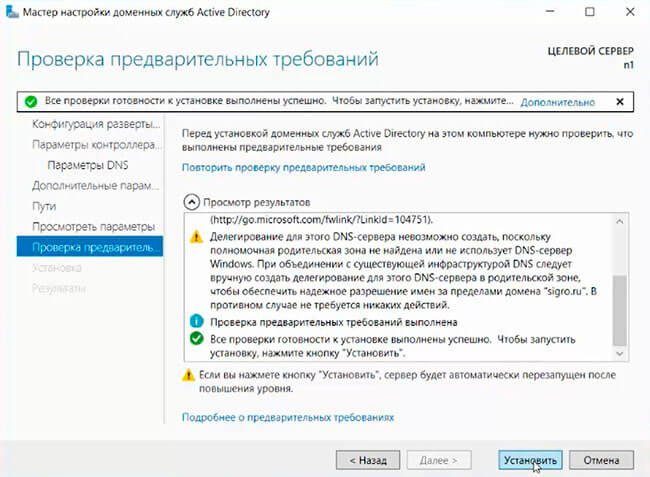

21. В окне "Проверка предварительных требований" проверяем, что появился зеленый чекбокс. Таким образом все проверки готовности к установке выполнены успешно. Нажимаем "Установить".

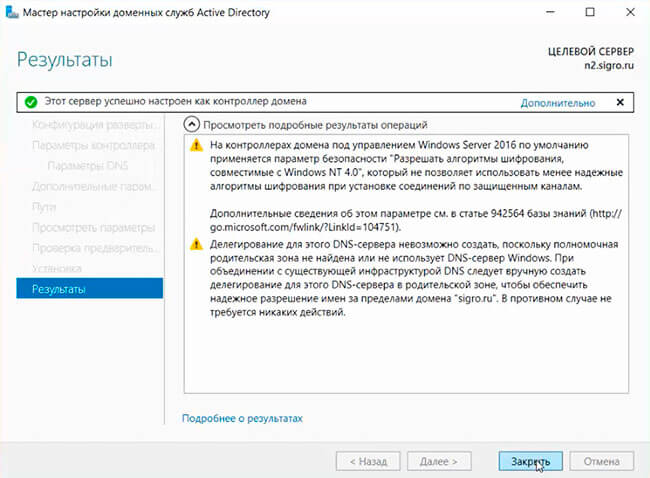

22. В следующем окне читаем, что "Этот сервер успешно настроен как контроллер домена". Читаем предупреждения, нажимаем "Закрыть".

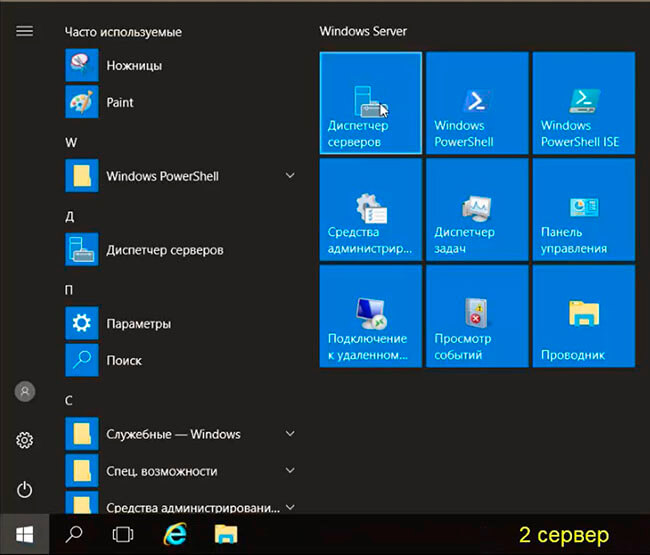

23. Пришло время проверить работоспособность Доменных служб Active Directory и DNS-сервера. Для этого открываем "Диспетчер серверов".

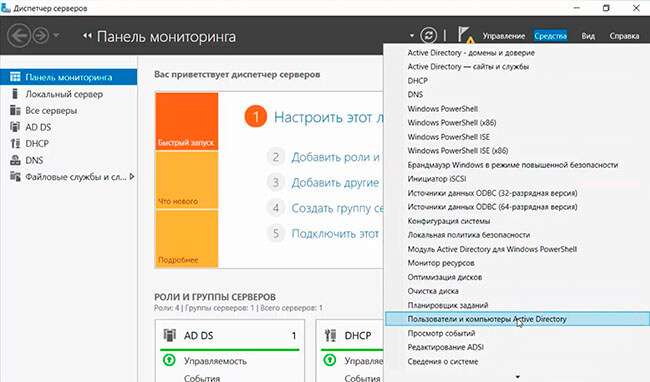

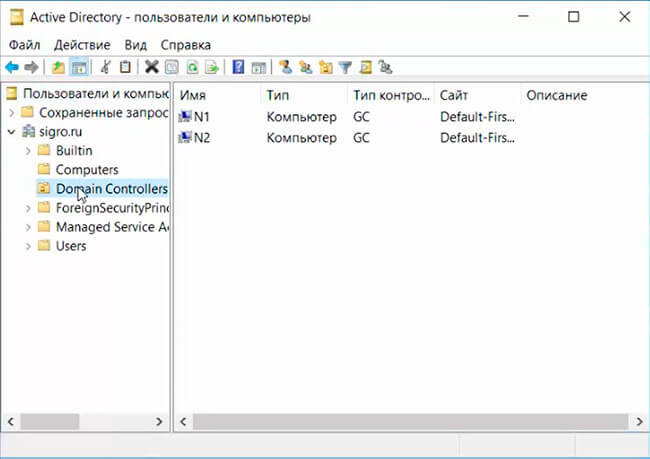

24. Выбираем "Средства" - "Пользователи и компьютеры Active Directory".

25. Открываем наш домен и раскрываем подразделение "Domain Controllers". В окне напротив проверяем наличие второго сервера как контроллера домена.

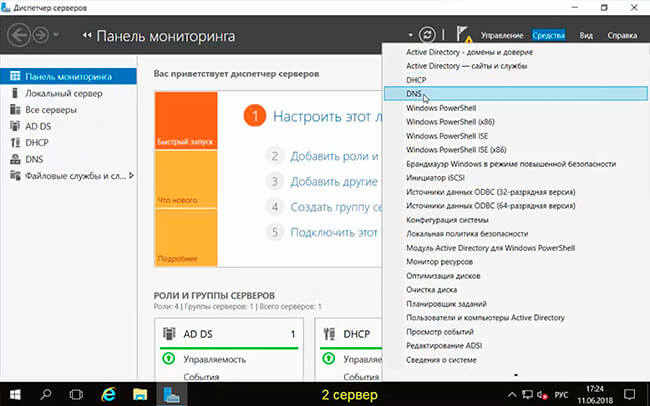

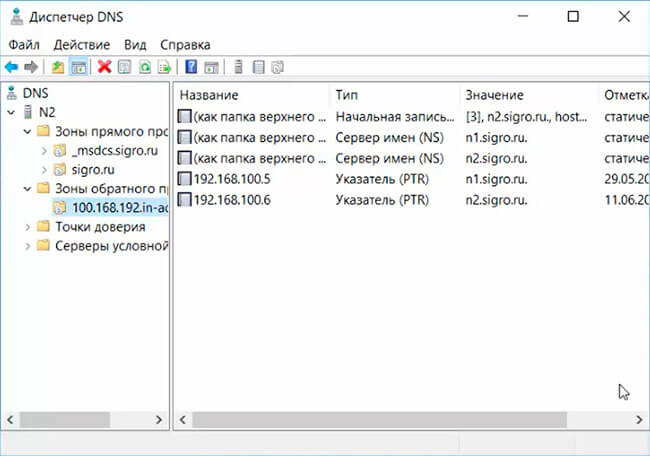

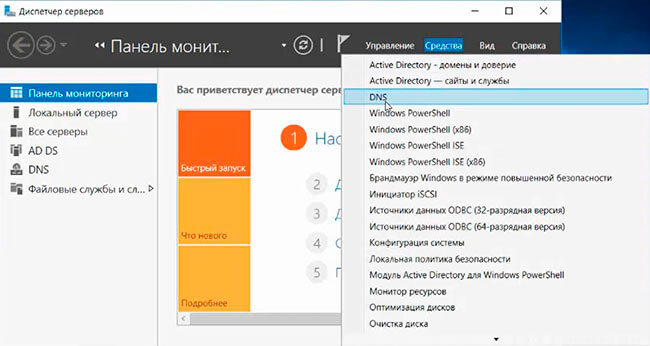

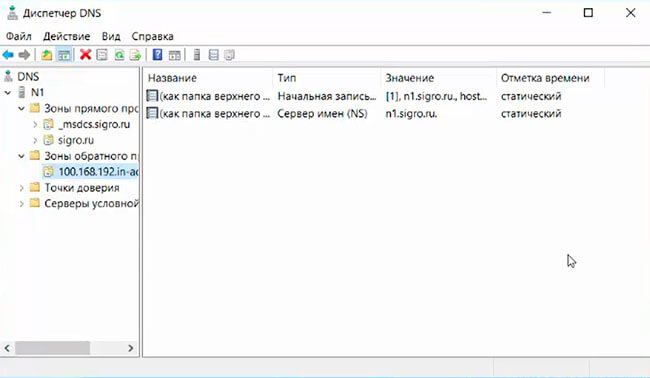

26. Далее в "Диспетчер серверов" выбираем "Средства" - "DNS".

27. Проверяем наличие IP-адреса второго сервера в зоне прямого и в зоне обратного просмотра.

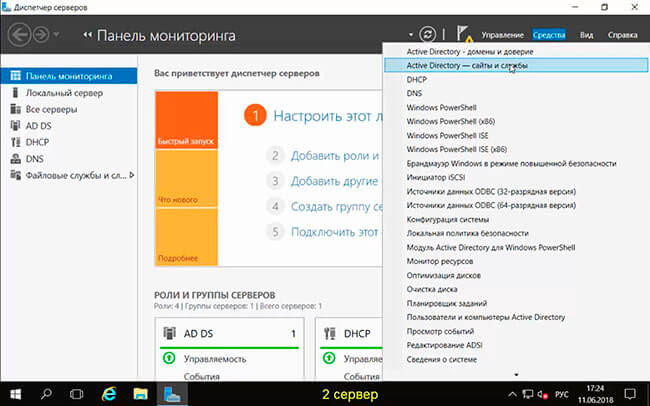

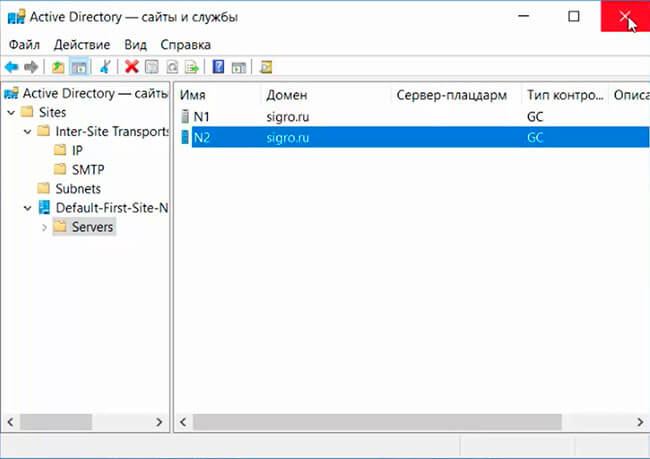

28. Затем выбираем "Active Directory - сайты и службы".

29. Раскрываем дерево "Active Directory - сайты". Проверяем наличие второго контроллера домена напротив "Servers".

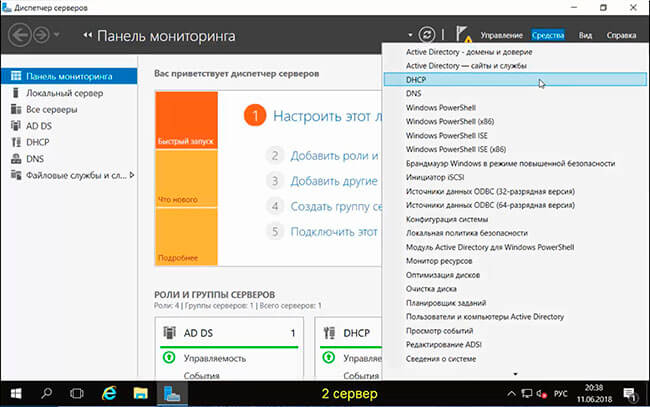

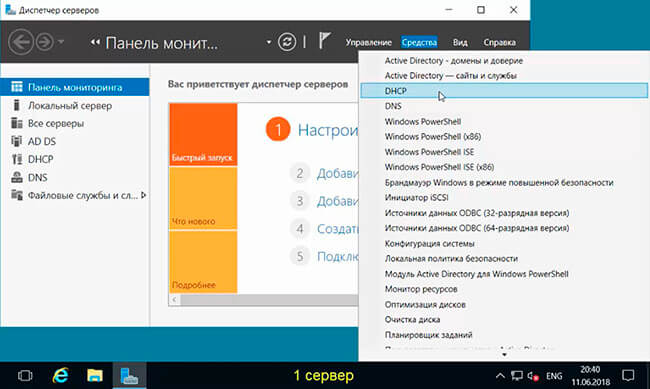

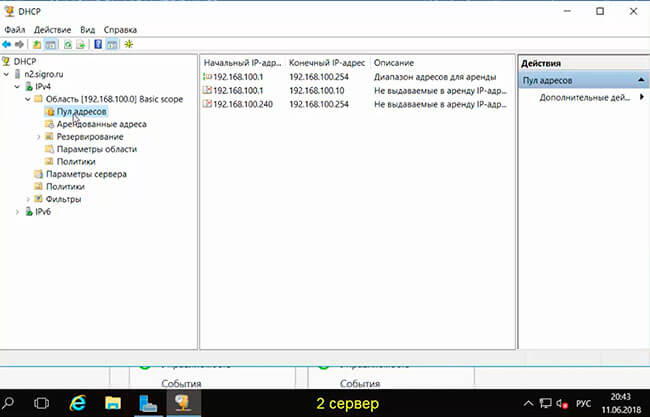

30. Пришло время настроить DHCP-сервер. Для этого на втором сервере выбираем в "Диспетчер серверов" - "Средства" - "DHCP".

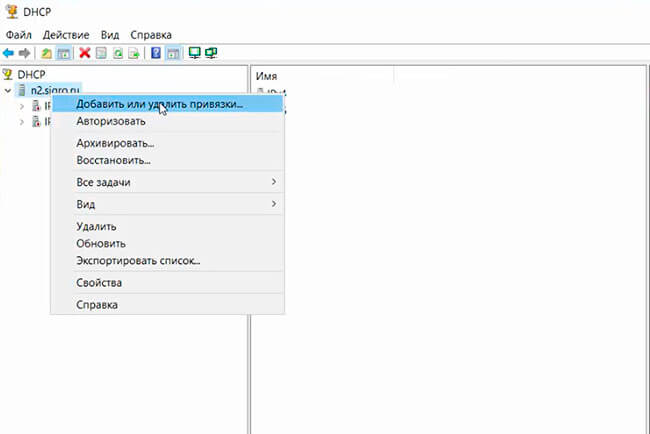

31. Выбираем добавочный сервер, правой клавишей мыши - "Добавить или удалить привязки".

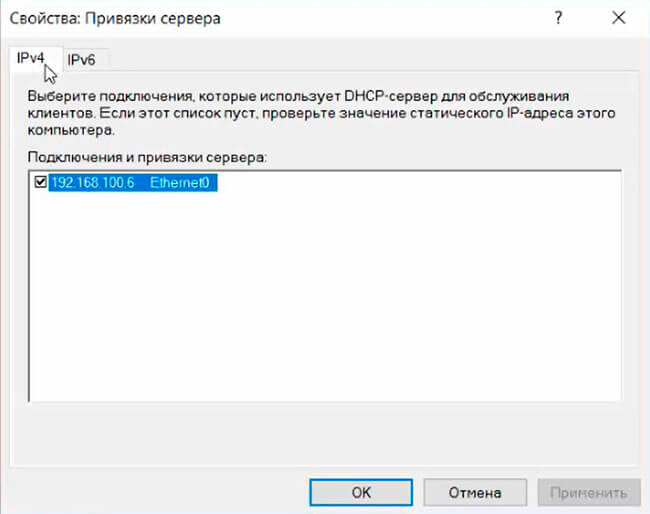

32. Проверяем настройку сетевого интерфейса, через который будут обслуживать DHCP-клиенты на втором сервере.

33. Объединяем два DHCP-сервера. Конфигурация высокой доступности, режим балансировка высокой нагрузки. Распределяем нагрузку на сервера 50x50. Для настройки на первом сервере, где установлен и настроен DHCP-сервер, выбираем "Диспетчер серверов" - "Средства" - "DHCP".

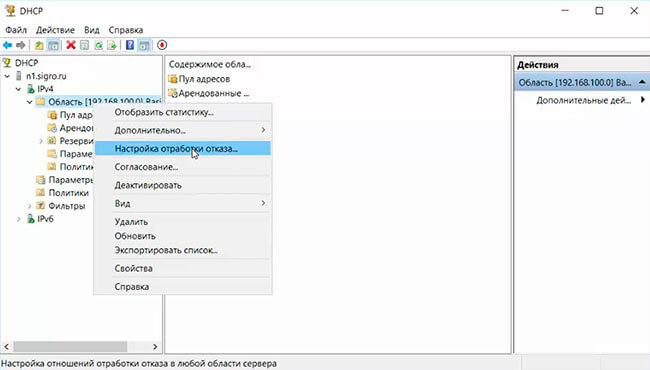

34. Правый клик на созданную в DHCP-сервере область, далее "Настройка отработки отказа. ".

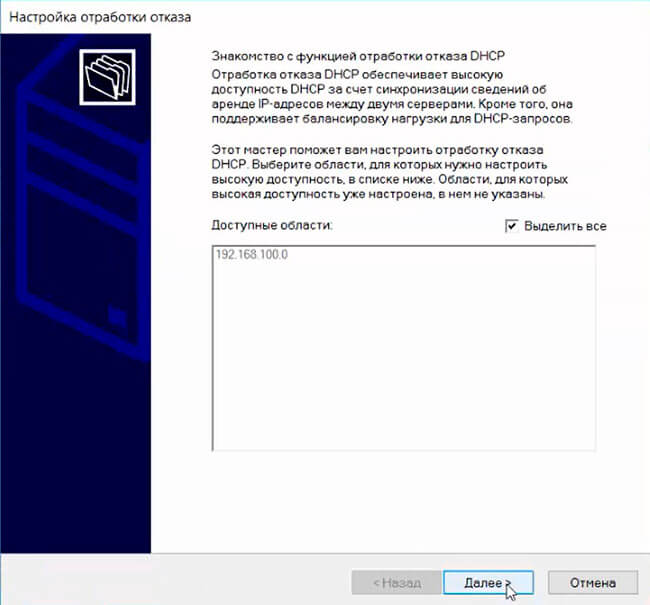

35. Появится мастер "Настройка отработки отказа", затем "Далее".

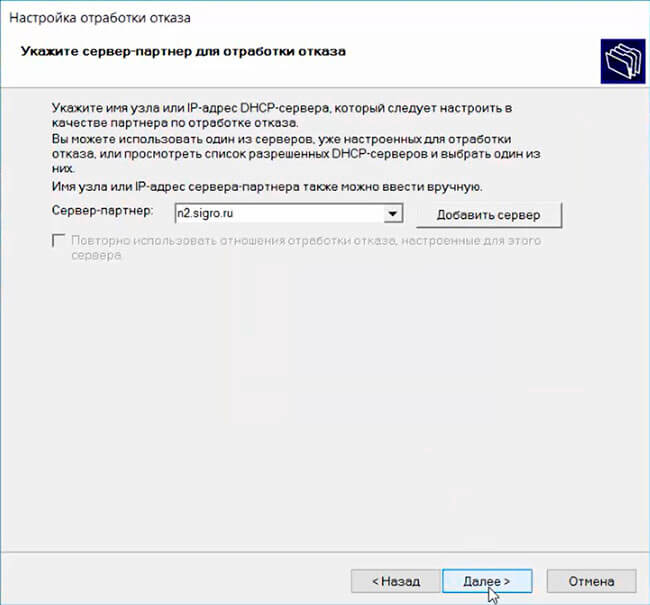

36. Указываем сервер-партнер для отработки отказа. Для этого в поле "Сервер партнер" с помощью кнопки "Добавить сервер" добавляем второй (дополнительный) сервер, на котором развернута роль DHCP-сервер. Затем нажимаем "Далее".

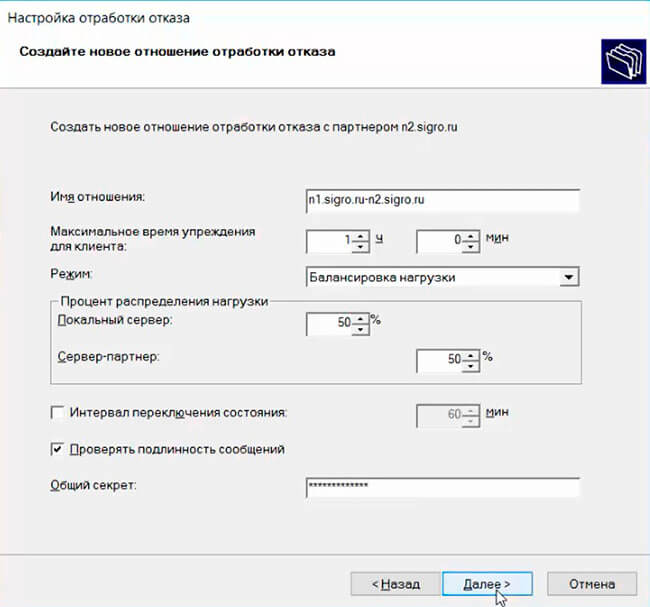

37. В поле "Общий секрет" вписываем пароль. Остальные настройки можно оставить по умолчанию, в том числе процент распределения нагрузки Локальный сервер - Сервер партнер - 50% на 50%. Снова "Далее".

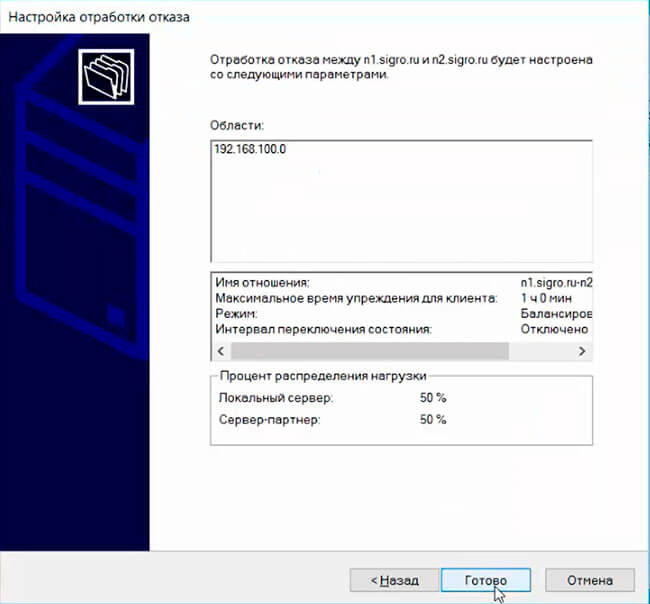

38. Проверяем параметры настройки отработки отказа между первым сервером и дополнительным сервером. Нажимаем "Готово".

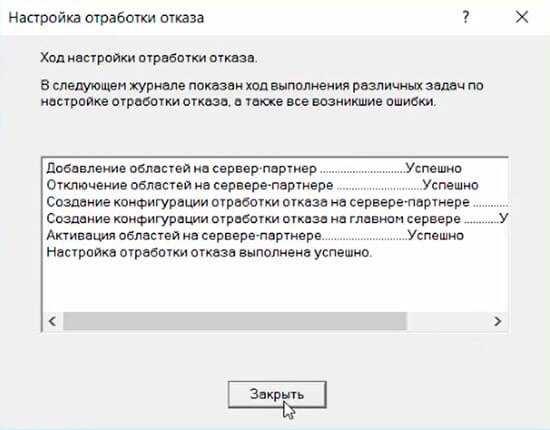

39. Смотрим в ходе настройки отработки отказа, чтобы все было "Успешно" и закрываем мастер.

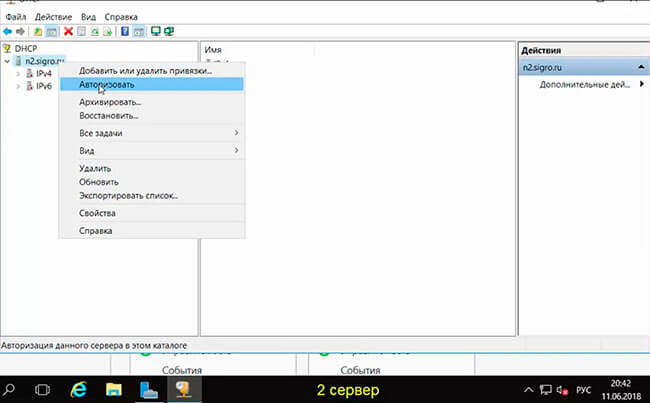

40. Открываем второй сервер. "Диспетчер серверов" - "Средства" - "Авторизовать".

41. Проверяем "Пул адресов". Будет произведена синхронизация DHCP-серверов.

На этом процесс установки и настройки Active Directory, DHCP, DNS закончен. Посмотреть, что и как делать, можно здесь:

Установка и настройка DNS-сервера и Active Directory в Windows Server 2016 практически не отличается от предыдущих выпусков серверов компании Microsoft, таких как Windows Server 2012, 2008. Пройдя несколько шагов устанавливается роль DNS и Доменные службы Active Directory, также для сервера имён потребуется небольшая настройка.

До установки ролей сервера, требуется задать имя будущему серверу, а также статический IP-адрес. Также, если имеются, указываем IP-арес шлюза.

1. Нажимаем правой клавишей мыши на "Этот компьютер" и выбираем "Свойства". В открывшемся окне - "Изменить параметры" - "Изменить". Задаём имя компьютера и нажимаем "ОК". Для того, чтобы изменения вступили в силу, перезагружаем компьютер.

2. Для того, чтобы открыть сетевые соединения, в поле "Поиск" набираем команду ncpa.cpl. Выбираем нужный сетевой интерфейс, правой клавишей мыши - "Свойства". IP версии 6(TCP/IPv6) выключаем, если не используем. Затем выбираем IP версии(TCP/IPv4). Заполняем поля:

IP-адрес: адрес сервера (например, 192.168.100.5)

Маска подсети: маска сети (например, 255.255.255.0)

Основной шлюз: шлюз, если имеется (например, 192.168.100.1)

Предпочитаемый DNS-сервер: (например, 192.168.100.5)

3. Теперь можно начать установку ролей сервера. Для этого выбираем "Диспетчер серверов".

4. В следующем окне - "Добавить роли и компоненты".

5. Читаем "Перед началом работы" и нажимаем "Далее". Затем оставляем по умолчанию чекбокс "Установка ролей или компонентов" и снова "Далее". В следующем окне выбираем сервер, на который будем устанавливать роли и "Далее".

6. Выбора ролей сервера - ставим галочки напротив "DNS-сервера" и "Доменные службы Active Directory". При появлении запроса о добавлении компонентов - "Добавить компоненты". Затем "Далее".

7. В следующих окнах нажимаем "Далее", а в окне "Подтверждение установки компонентов" выбираем "Установить". Этот мастер можно закрывать, по окончании установки появится предупреждение в диспетчере серверов.

8. После окончания установки выбранных ролей сервера, нажимаем на значок предупреждения в "Диспетчере серверов" и выбираем "Повысить роль этого сервера до уровня контроллера домена".

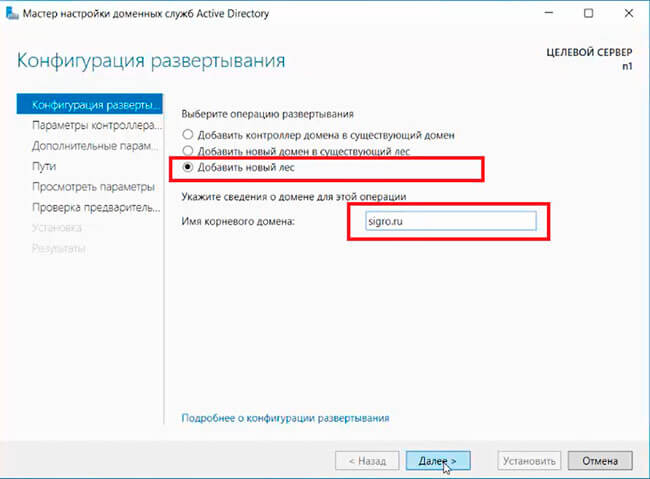

9. В следующем окне - "Добавить новый лес". Имя корневого домена - уникальное имя вашего домена.

10. В "Параметрах контроллера домена" оставляем по умолчанию режим работы леса и домена - "Windows Server 2016". Вводим пароль для режима восстановления служб каталогов (DSRM).Этот пароль может пригодиться, его обязательно надо запомнить или записать в надежное место.

11. В окне "Параметры DNS" - нажимаем "Далее".

12. В "Дополнительные параметры" - "Далее".

13. Расположение базы данных AD DS, файлов журналов и попок SYSVOL оставляем по умолчанию, нажимаем "Далее".

14. Проверяем параметры, затем "Далее".

15. После того, как сервер проверит соответствие предварительных требований, можно нажимать "Установить".

16. После настройки контроллера домена, можно перейти к настройке обратной зоны DNS-сервера. Для этого в "Диспетчер серверов" выбираем "Средства", далее "DNS".

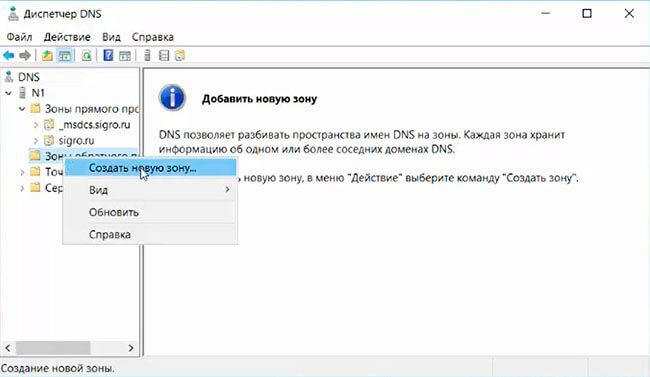

17. В открывшемся окне выбираем наш сервер, затем "Зона обратного просмотра". Правой клавишей мыши - "Создать новую зону. ".

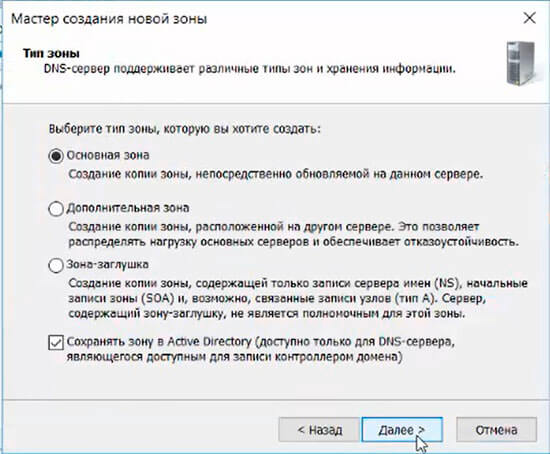

18. В мастере создания новой зоны оставляем тип зоны - "Основная зона", затем "Далее".

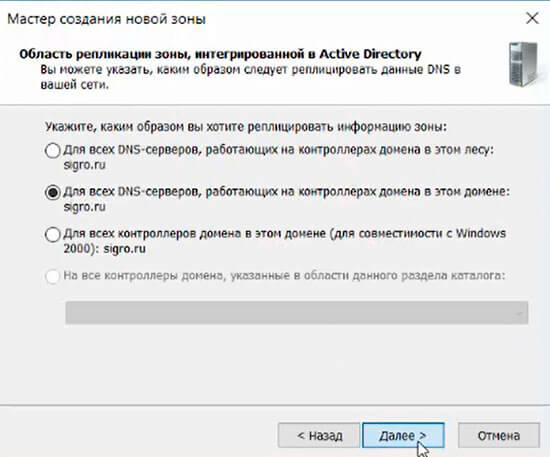

19. Оставляем по умолчанию чекбокс на "Для всех DNS-серверов, работающих на контроллерах домена в этом домене, снова "Далее".

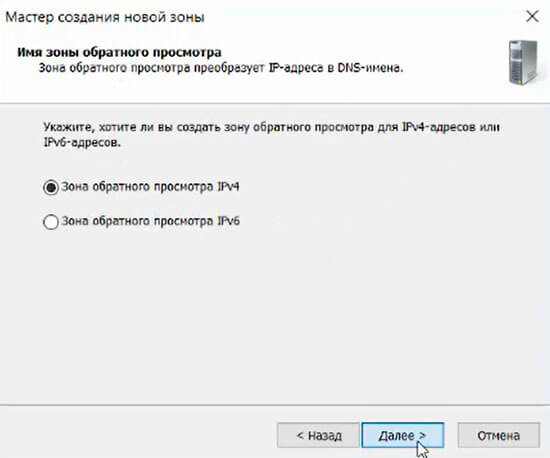

20. В следующем окне - "Зона обратного просмотра IPv4", затем "Далее".

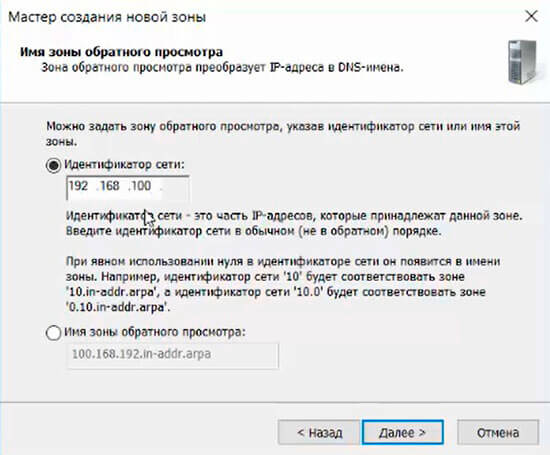

21. Для настройки зоны обратного просмотра задаем "Идентификатор сети" (например 192.168.100). После этого появится автоматически зона обратного просмотра. Нажимаем "Далее".

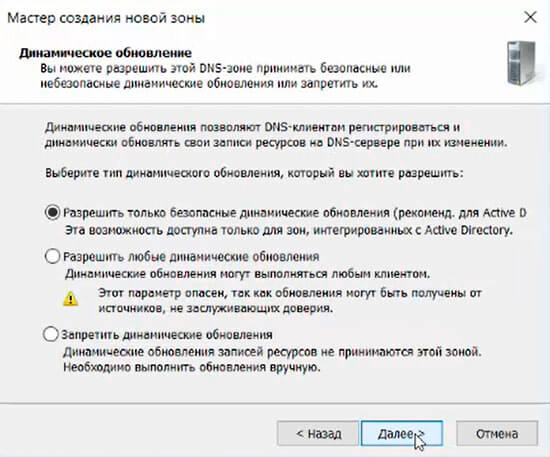

22. В следующем окне оставляем по умолчанию "Разрешить только безопасные динамические обновления, затем "Далее".

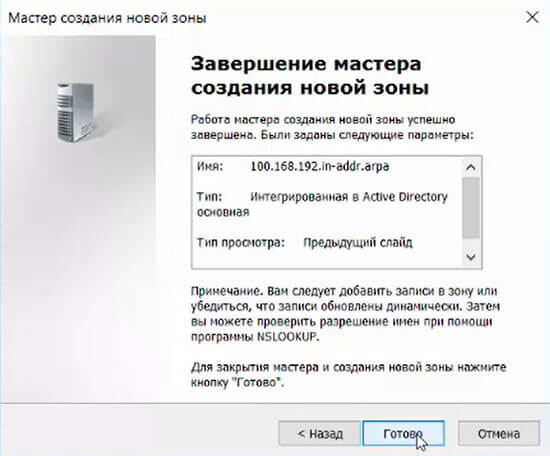

23. Для завершения настройки создания новой зоны проверяем настройки и нажимаем "Готово".

24. Появится зона обратного просмотра для домена.

25. В "Диспетчере серверов" выбираем "Пользователи и компьютеры Active Directory". Проверяем работу Active Directory.

Я всех приветствую и предлагаю вашему вниманию эту статью. Надеюсь, что она будет полезна начинающим системным администраторам Windows. Мы познакомимся с основами Active Directory и поднимем контроллер домена.

Преимущества использования домена в локальных сетях довольно очевидны: это и централизованная система авторизации пользователей, и удобный мощный аппарат для администрирования (управление учетными записями пользователей, разграничение прав и т. д) и ряд других полезных возможностей. Кроме того, домен логически объединяет все ресурсы сети и обеспечивает доступ авторизованным пользователям к ним. И это может быть масштабировано от небольшой локальной сети на полтора десятка машин и до весьма внушительной и протяженной территориально.

Установка DNS-сервера

И так, нам потребуется установить и настроить DNS-сервер и контроллер домена. Замечу, что настройка DNS и его корректная работа в сети жизненно необходимы для успешного функционирования домена. Мы установим обе роли на один сервер, хотя это и не является обязательным. Подробно настройку DNS мы рассматривать здесь не станем и остановимся лишь на основных моментах. В нашей сети используется DHCP, но для сервера DNS нужно назначить статический адрес вручную.

После этого перейдем к назначению роли:

После установки воспользуемся диспетчером DNS для настройки. Мы создадим зоны прямого и обратного просмотра. Первая служит для преобразования DNS-имен в IP-адрес, а вторая — наоборот.

Поскольку это первый и единственный DNS-сервер у нас в сети, мы создадим основную зону.

Далее нам нужно указать имя зоны. Я использовал testnet.local, хотя сейчас рекомендуется не использовать несуществующих доменных имен первого уровня даже для приватных сетей. Но в нашем примере это несущественно.

Далее указываем имя файла, в котором будут храниться все DNS-записи и переходим к следующему пункту:

Поскольку у нас единственный сервер имен, отключим передачу зон из соображений безопасности.

И пропишем наш сервер:

Всё. Настройка зоны прямого просмотра завершена.

Теперь создадим зону обратного просмотра, хотя это делать и не обязательно.

Действия аналогичные:

Укажем идентификатор сети:

Обратите внимание на имя зоны: октеты нашей сети записаны справа налево. Так и должно быть.

Создаем новый файл, разрешаем динамические обновления и жмем «Готово». Дальнейшая донастройка полностью идентична манипуляциям, проделанным для зоны прямого просмотра. Запись типа A в основной зоне для нашего сервера есть, так что воспользуемся этим для создания PTR-записи автоматически здесь:

Настройка нашего DNS-сервера завершена.

Установка контроллера домена

Теперь установим роль контроллера домена Active Directory. Для этого нужно выполнить команду dcpromo.

Последует запуск мастера:

Появляется несколько предупреждений и возможность выбора включить наш контроллер домена в уже существующий домен, добавить новый домен в существующий лес или же создать новый домен в новом лесу. Нас интересует последний вариант и его мы и выберем.

После некоторых проверок нам будет предложено NetBIOS-имя домена, которое мы вполне можем оставить.

Далее перед нами выбор режима работы леса. Как и многие другие тонкости, я опускаю пояснения и предлагаю интересующимся ознакомиться с документацией. Для нас будет достаточно выбрать Windows Server 2008 R2 (разумеется, если нет планов на использование в качестве контроллеров домена в нашем лесу предыдущих версий операционных систем Microsoft) и двинуться далее.

У нас уже есть настроенный сервер DNS и мы создадим делегирование, указав логин и пароль администраторской учетной записи.

На следующем шаге мы укажем расположение каталогов, в которых будут хранится БД, файлы журнала и папка SYSVOL. Далее указываем пароль для восстановления и мы почти у цели.

Если все впорядке, то далее последует автоматический процесс создания и произойдет перезагрузка. Готово! Теперь можно добавлять пользователей, устанавливать для них ограничения, устанавливать ПО… но эта тема уже других статей.

Ситуация такая: есть сеть где все ок, но нету AD. Нужно поставить туда AD, можно ли так сделать, чтобы настройки DHCP и DNS брались с микротика (там все норм настроено)? Или посоветуйте как сделать правильно.

- Вопрос задан более трёх лет назад

- 8191 просмотр

обслуживать Active Directory, DNS должен свой собственный.

Чтобы использовать днс на микротике, просто поставьте в настройках форвардеров в днс ваш микротик.

Однако на клиентах должен быть ДНС контроллера домена.

Как я вижу, мой вопрос объединили с этим, поэтому распишу здесь свой "путь".

Короче решил настроить сеть, где главным DHCP\DNS\NAT будет старый системник (2GHz\250MB DDR-400\USB Flash 1GB) с записанным на флэшку OpenWRT.

Почему так - потому что был опыт настройки OpenWRT на всяких WiFI роутерах. Система очень лёгкая, и при этом, функционально не уступает Debian\CentOS\NetBSD. (Во всяком случае - в популярных мелочах). Серьезно, Прямо сейчас этот динозавр обслуживает сеть на ~100ПК, Режет рекламу прямо на входе (через встроенный плагин Adblock), а также доступ к заблокированным сайтам через OpenVPN. И потребляет всего 30-40МБ ОЗУ. Процессор вообще выше 10% не поднимался. Собственно причин по которой было сделано именно так две:

- Наличие кучи старых ненужных системников

- Возможность дублировать флэшку, и, при надобности, быстро восстановить работу сети (Если молния спалит сетевую, или материнка не выдержит 24\7 работы.. Вообщем неважно, это мой кактус и мне его грызть).

Но вернемся ближе к проблеме: Как заставить нормально работать домен с Active Directory без установки роли DNS. Пришлось немного упороться в Гугл. И в принцыпе в итоге был сделан нижеприведённый конфиг, с которым почти все функции работают.

Почти все, потому что например Понадобилось сделать файловую шару через DFS, но в диспетчере настройки DFS - пространство имён упорно не хотело создаваться, ссылаясь на ошибку RPC. Хотя если поднять DNS на Контроллере домена, создать пространство имён (а оно видимо создаётся только на DNS от Windows), и потом удалить роль DNS с контроллера домена - то шара DFS продолжает нормально работать (пока правда мало тестил).

Итог: Если не юзать фичи AD, сильно завязанные на Microsoft DNS, то можно жить с NAT DNS на любом удобном устройстве с поддержкой Dnsmasq.

Собственно конфиг: (имя домена пишите под себя)

Моя сеть: 192.168.121.0/24

Разрешить компьютерам CORP2 получать сертификаты компьютеров

Компьютеры в домене CORP2 должны получать сертификаты компьютеров от центра сертификации на APP1. Выполните эту процедуру на APP1.

Настройка TCP/IP в 2-DC1

В консоли диспетчер сервера щелкните локальный сервер, а затем в области свойства рядом с проводным Ethernet подключениемщелкните ссылку.

На панели управления Сетевые подключения щелкните правой кнопкой мыши Проводное Ethernet-подключение и затем выберите пункт Свойства.

Щелкните пункт IP версия 4 (TCP/IPv4) и нажмите кнопку Свойства.

Выберите вариант Использовать следующий IP-адрес. В списке IP-адресвведите 10.2.0.1. В поле Маска подсети введите 255.255.255.0. В качестве шлюза по умолчаниювведите 10.2.0.254. Щелкните использовать следующие адреса DNS-серверов, в поле Предпочитаемый DNS-сервер, введите 10.2.0.1и в поле Альтернативный DNS-сервервведите 10.0.0.1.

Выберите Протокол IP версии 6 (TCP/IPv6), а затем Свойства.

Щелкните использовать следующий IPv6-адрес. В качестве адреса IPv6введите 2001: db8:2:: 1. В качестве длины префикса подсетивведите 64. В качестве шлюза по умолчаниювведите 2001: db8:2:: FE. Щелкните использовать следующие адреса DNS-серверовв поле Предпочитаемый DNS-сервер, введите 2001: db8:2:: 1, а в Альтернативный DNS-сервервведите 2001: db8:1:: 1.

В диалоговом окне Свойства проводного подключения Ethernet нажмите кнопку Закрыть.

Закройте окно Сетевые подключения.

В консоли диспетчер сервера в области Свойства на локальном серверещелкните ссылку рядом с полем имя компьютера.

В диалоговом окне Свойства системы на вкладке Имя компьютера щелкните Изменить.

В диалоговом окне изменения имени компьютера или домена в поле имя компьютеравведите 2-DC1и нажмите кнопку ОК.

При появлении запроса на перезагрузку компьютера нажмите кнопку ОК.

В диалоговом окне Свойства системы нажмите Закрыть.

При появлении запроса на перезагрузку компьютера нажмите кнопку Перезагрузить сейчас.

После перезагрузки войдите с учетной записью локального администратора.

Установка операционной системы на компьютере 2 — DC1

запустите установку Windows Server 2016, Windows Server 2012 R2 или Windows Server 2012.

следуйте инструкциям по завершению установки, указав Windows Server 2016, Windows Server 2012 R2 или Windows Server 2012 (полная установка) и надежный пароль для учетной записи локального администратора. Войдите, используя учетную запись локального администратора.

Подключение 2 — DC1 в сеть с доступом к интернету и запустите Центр обновления Windows, чтобы установить последние обновления для Windows Server 2016, Windows Server 2012 R2 или Windows Server 2012, а затем отключиться от интернета.

Подключение 2 — DC1 в подсеть с 2 сетями.

Принудительная репликация между DC1 и 2 — DC1

Перед регистрацией сертификатов на 2-EDGE1 необходимо принудительно настроить репликацию параметров с DC1 на 2 – DC1. Эта операция должна выполняться на компьютере DC1.

Настройка 2 — DC1 в качестве контроллера домена и DNS-сервера

В консоли диспетчер сервера на панели мониторингащелкните Добавить роли и компоненты.

На странице Выбор ролей сервера выберите домен Active Directory службы. При появлении запроса нажмите кнопку Добавить компоненты , а затем нажмите кнопку Далее три раза.

На странице Подтверждение выбранных элементов для установки нажмите кнопку Установить.

После успешного завершения установки щелкните повысить уровень этого сервера до контроллера домена.

В мастере настройки служб домен Active Directory Services на странице Конфигурация развертывания щелкните Добавить новый домен в существующий лес.

В разделе укажите учетные данные для выполнения этой операциинажмите кнопку изменить. в диалоговом окне Безопасность Windows в поле имя пользователявведите corp. contoso. ком\администратори в поле парольвведите пароль corp\Administrator, нажмите кнопку ок, а затем нажмите кнопку далее.

На странице параметры контроллера домена убедитесь, что имя сайта имеет значение второй сайт. В разделе Введите пароль в режиме восстановления служб каталогов (DSRM), в поле пароль и Подтверждение паролядважды введите надежный пароль, а затем нажмите кнопку Далее пять раз.

На странице Проверка необходимых компонентов после проверки предварительных требований нажмите кнопку установить.

Дождитесь завершения работы мастера настройки служб Active Directory и DNS, а затем нажмите кнопку Закрыть.

После перезагрузки компьютера войдите в домен CORP2, используя учетную запись администратора.

Предоставление групповая политика разрешений для CORP\User1

Используйте эту процедуру, чтобы предоставить пользователю CORP\User1 полные разрешения на создание и изменение объектов corp2 групповая политика.

Чтобы разрешить CORP2 компьютерам автоматически получать сертификаты компьютеров

На APP1 нажмите кнопку Пуск, введите certtmpl. mscи нажмите клавишу ВВОД.

В средней области консоли шаблона сертификатовдважды щелкните Проверка подлинности "клиент-сервер".

В диалоговом окне свойства проверки подлинности клиента и сервера перейдите на вкладку Безопасность .

В поле Введите имена объектов для выборавведите Администраторы домена. Компьютеры домена и нажмите кнопку ОК.

Закройте консоль шаблонов сертификатов.

Настройте 2 — DC1 как контроллер домена и DNS-сервер.

Предоставление групповая политика разрешений

На начальном экране введитеGPMC. mscи нажмите клавишу ВВОД.

В области сведений перейдите на вкладку Делегирование . В раскрывающемся списке разрешения выберите связать объекты GPO.

В поле введите имя объекта выберите тип Пользователь1, нажмите кнопку ОК, а затем в диалоговом окне Добавление группы или пользователя нажмите кнопку ОК.

В консоли управления групповая политика в дереве щелкните Групповая политика объекты, а затем в области сведений щелкните вкладку Делегирование .

В поле введите имя объекта, чтобы выбрать тип Пользователь1, нажмите кнопку ОК.

В консоли управления групповая политика в дереве щелкните фильтры WMI, а затем в области сведений щелкните вкладку Делегирование .

В поле введите имя объекта, чтобы выбрать тип Пользователь1, нажмите кнопку ОК. В диалоговом окне Добавление группы или пользователя убедитесь, что для разрешений задан полныйдоступ, а затем нажмите кнопку ОК.

Закройте консоль управления групповыми политиками.

Читайте также: