Use peer dns mikrotik что это

Использование RouterOS от компании Mikrotik. Данная процедура вынесена в отдельную статью, не смотря на то, что тема подключения к провайдеру, и относиться к базовым настройкам Mikrotik RouterOS , она может проводиться не только в момент первичной настройки вашего беспроводного оборудования Mikrotik , но и например, при смене провайдера или при добавлении второго провайдера в качестве запасного или дополнительного канала. Кроме того, в связи с тем, что установление соединения с провайдером может осуществляться по нескольким различным протоколам, необходимость вынесения этой темы в отдельный рассказ, очевидна.

В этой статье, мы рассмотри три основных вида подключения к провайдерам:

- через динамический IP адрес

- через статический IP адрес

- по протоколу PPPoE

Выберите какое подключение подходит именно вам, и произведите подключение.

Но начнем с того, что очень часто, провайдеры “привязывают” своих клиентов по MAC адресу их устройств. И если вы уже являетесь клиентом такого провайдера, то при подключении роутера, вам надо либо связаться с провайдером для смены MAC адреса, либо просто подставить старый адрес в роутер.

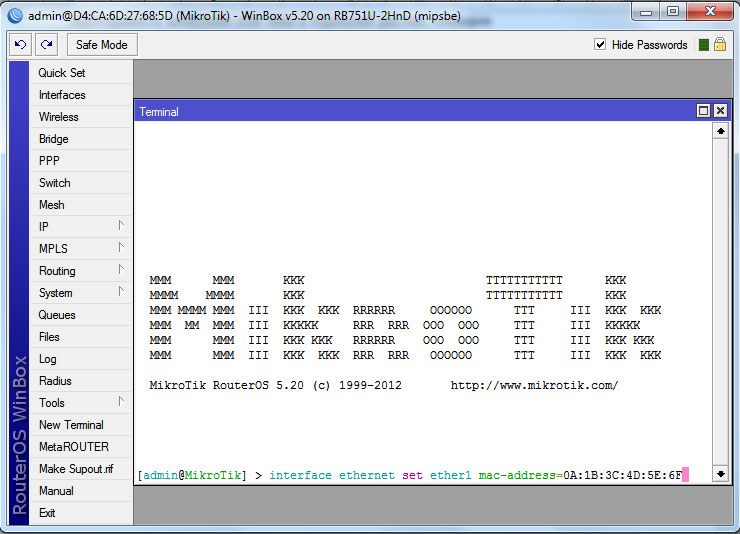

Для этого в утилите Winbox мы нажимаем New Terminal и в открывшемся окне, даем команду

interface ethernet set ether1 mac-address=0A:1B:3C:4D:5E:6F

Где ether1 это порт, которому мы присваиваем новый MAC адрес, тот к которому подключен кабель провайдера.

А 0A:1B:3C:4D:5E:6F сам MAC адрес (заменить на свой!).

Если в последствии возникнет необходимость вернуть интерфейсу его прежний MAC адрес, можно дать команду

interface ethernet reset-mac ether1

для его восстановления.

Подключение через динамический IP адрес

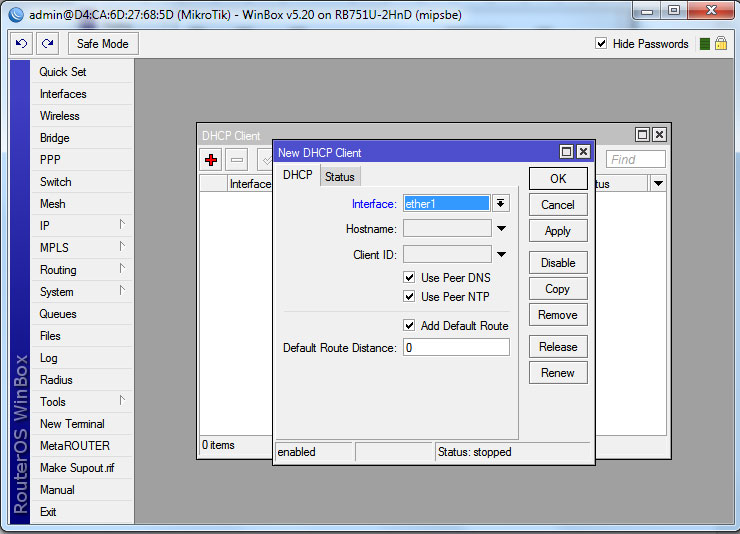

В утилите Winbox, открываем раздел IP -> DHCP Client и в появившемся окне, добавляем новую запись кнопкой “+”.

Здесь на вкладке DHCP мы должны выбрать в качестве параметра для Interface, наш порт, к которому подключен провайдер. Обычно это ether1.

Галочки рядом со значениями Use Peer DNS, Use Peer NTP и Add Default Route, позволят нам автоматически получать от провайдера и сервера доменных имен (DNS), системное время (NTP) и установит маршрут по умолчанию (Default Route).

Cохраняем наши настройки кнопкой Ok.

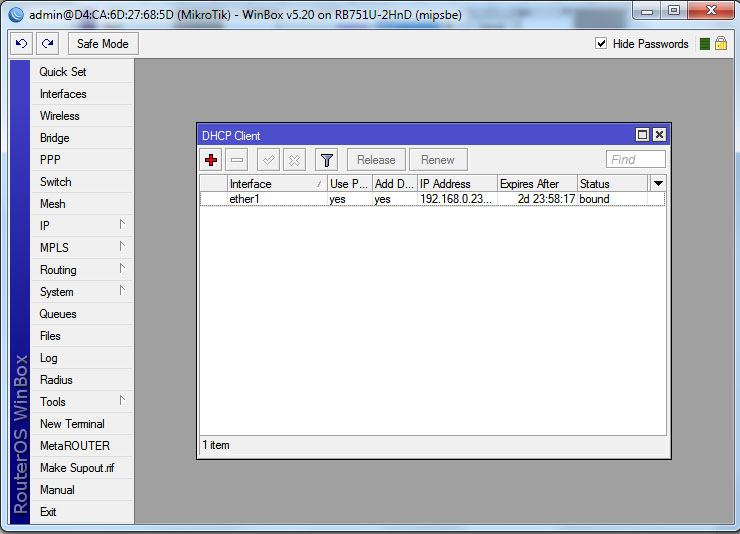

В результате этих действий, у вас должна появиться строка с выделенным вам IP адресом.

Осталось только проверить наличие интернет подключения. Как это сделать, читайте в самом конце.

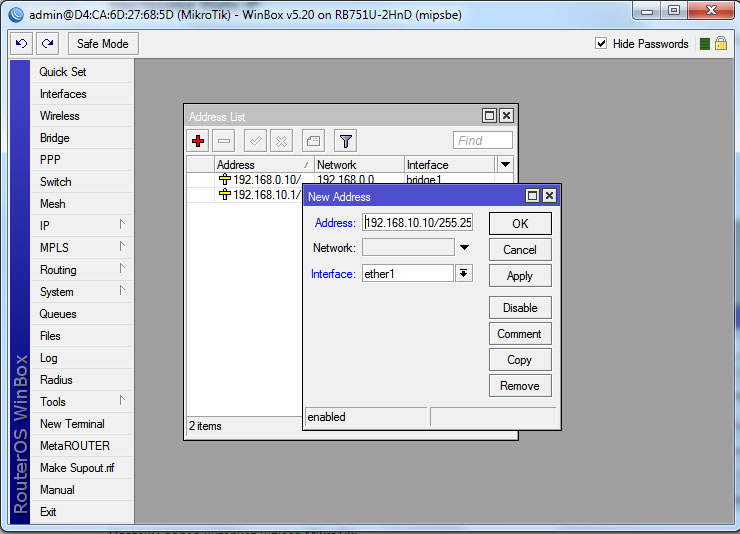

Подключение через статический IP адрес

Если ваш провайдер выдал вам IP адрес, и для подключения вы должны самостоятельно его вводить, то для этого, в утилите Winbox переходим в раздел IP -> Addresses и нажав кнопку “+”, добавляем новый адрес в формате IP адрес/маска подсети, а в качестве Interface выбираем порт к которому у нас подключен провайдер, обычно ether1.

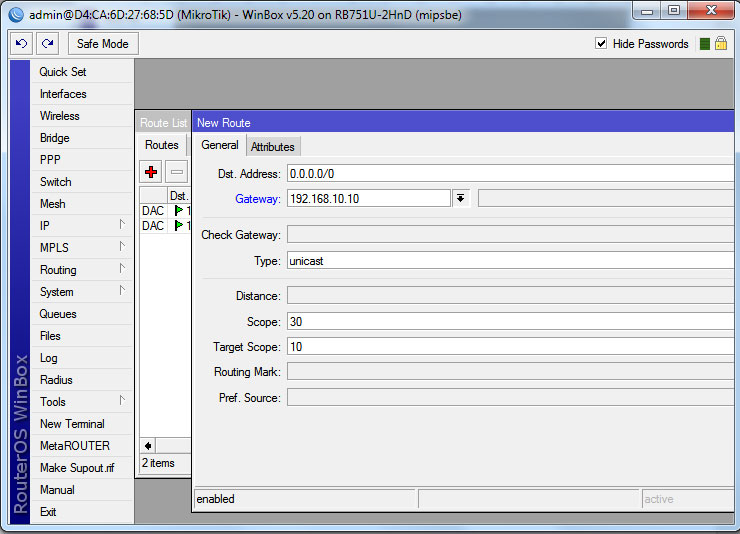

Потом переходим в раздел IP -> Routes, и добавляем интернет шлюз по умолчанию.

Кнопкой “+” добавляем новый маршрут, где в качестве Dst.Address вписываем 0.0.0.0/0, а в поле Gateway вводим наш IP.

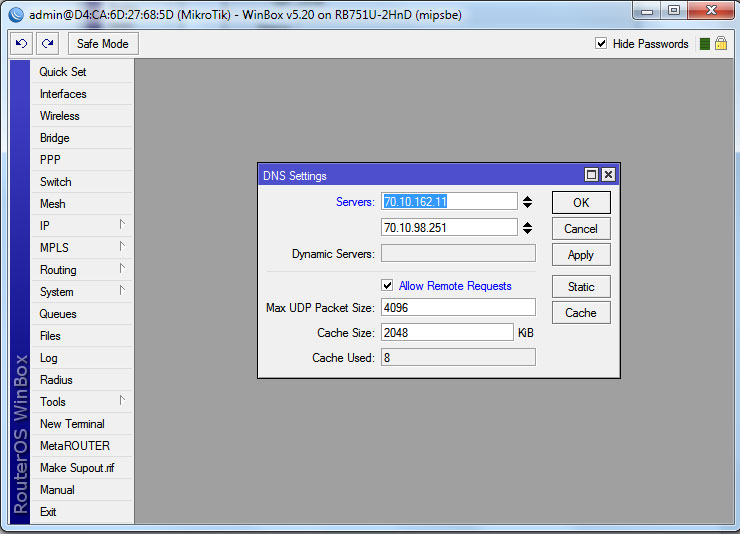

И для завершения, нам необходимо добавить адреса DNS серверов (которые так же, вам должен предоставить провайдер). Заходим в раздел IP -> DNS и в открывшемся окне поле Servers вводим нужные значения. При необходимости, добавляем еще одно или несколько полей. И ставим галочку возле значения Allow Remote Requests.

После сохранения всех настроек, проверяем наличие интернет подключения, как написано ниже.

Подключение по протоколу PPPoE

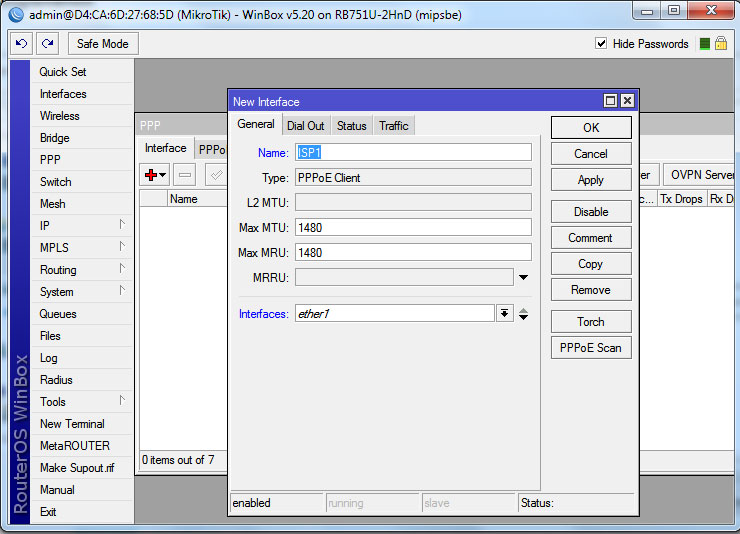

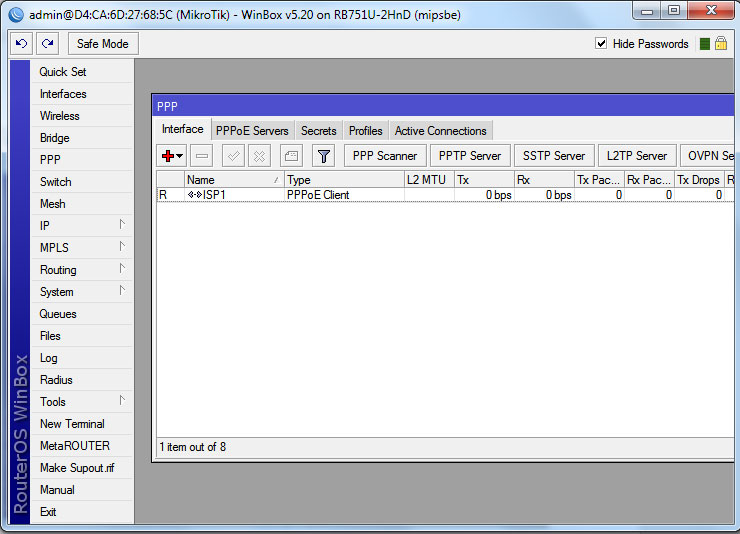

Для подключения роутера к провайдеру по PPPoE протоколу, заходим в раздел PPP утилиты Winbox. Здесь при помощи кнопки “+” добавляем новое соединение и выбираем PPPoE Client в выпадающем списке.

Потом на вкладке General, в поле Name, указываем имя нашего провайдера, а в качестве параметра для Interface, выбираем порт к которому у нас подключен кабель провайдера, обычно ether1.

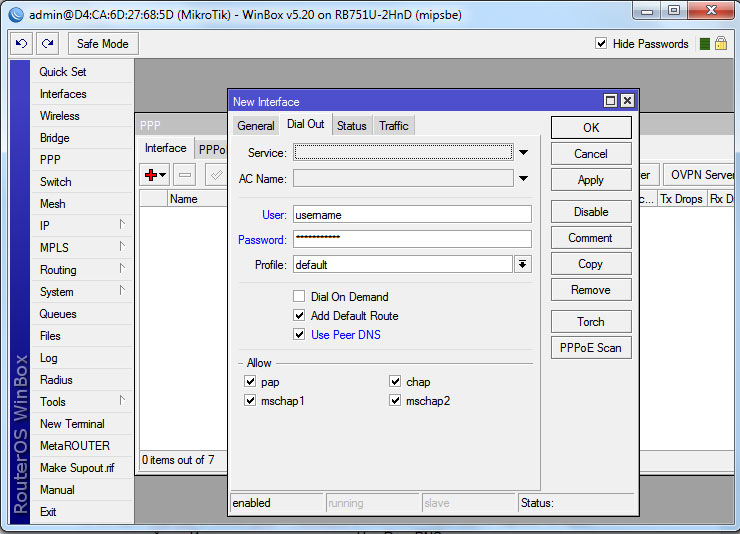

На вкладке Dial Out в полях User и Password указываем наши имя и пароль, которые выдал провайдер. И ставим галочку напротив Use Peer DNS.

Сохраняем наши настройки клавишей Ok.

Если все сделано правильно, то слева от только что созданного соединения должна появиться буква R, свидетельствующая о том, что связь с провайдером установленна успешно.

Теперь осталось только проверить наличие успешного интернет соединения.

Проверка наличие сети Интренет.

Для того, чтобы проверить насколько успешно вы выполнили все настройки и подключились к провайдеру, в утилите Winbox нам нужно зайти в консоль. Для этого нажимаем New Terminal и в окне консоли набираем команду

Если все сделано правильно и подключение к интернету успешное, то вы увидите ответ от этого сервера

The MikroTik RouterOS DHCP client may be enabled on any Ethernet-like interface at a time. The client will accept an address, netmask, default gateway, and two dns server addresses. The received IP address will be added to the interface with the respective netmask. The default gateway will be added to the routing table as a dynamic entry. Should the DHCP client be disabled or not renew an address, the dynamic default route will be removed. If there is already a default route installed prior the DHCP client obtains one, the route obtained by the DHCP client would be shown as invalid.

RouterOS DHCP cilent asks for following options:

- option 1 - SUBNET_MASK,

- option 3 - GATEWAY_LIST,

- option 6 - TAG_DNS_LIST,

- option 33 - STATIC_ROUTE,

- option 42 - NTP_LIST,

- option 121 - CLASSLESS_ROUTE,

Status

Command /ip dhcp-client print detail will show current status of dhcp client and read-only properties listed in table below:

| Property | Description |

|---|---|

| address (IP/Netmask) | IP address and netmask, which is assigned to DHCP Client from the Server |

| dhcp-server (IP) | IP address of the DHCP server. |

| expires-after (time) | Time when the lease expires (specified by the DHCP server). |

| gateway (IP) | IP address of the gateway which is assigned by DHCP server |

| invalid (yes | no) | Shows whether configuration is invalid. |

| netmask (IP) | |

| primary-dns (IP) | IP address of the first DNS resolver, that was assigned by the DHCP server |

| primary-ntp (IP) | IP address of the primary NTP server, assigned by the DHCP server |

| secondary-dns (IP) | IP address of the second DNS resolver, assigned by the DHCP server |

| secondary-ntp (IP) | IP address of the secondary NTP server, assigned by the DHCP server |

| status (bound | error | rebinding. | requesting. | searching. | stopped) | Shows the status of DHCP Client |

Option

DHCP client has a possibility to set up options that are sent to DHCP server. For example, hostname and MAC address. Syntax is same as for DHCP server options.

Note: This feature is available since RouterOS 6.0

Currently, there are three variables that can be used in options:

- HOSTNAME;

- CLIENT_MAC - client interface MAC address;

- CLIENT_DUID - client DIUD of the router, same as used for the DHCPv6 client. In conformance with rfc4361

DHCP client default options include these default Options:

| Name | code | value |

|---|---|---|

| clientid_duid | 61 | 0xff$(CLIENT_DUID) |

| clientid | 61 | 0x01$(CLIENT_MAC) |

| hostname | 12 | $(HOSTNAME) |

Starting from v5.8 DHCP Client can receive delegated prefixes from DHCPv6 server. Currently received prefix is added to IPv6 pool, which later can be used for example in pppoe server configuration. Starting from v5.9, DHCPv6 client configuration was moved to /ipv6 sub-menu. Read-more >>

Mikrotik как респондер (сервер)

В RouterOS 7 появился новый пункт меню - WireGuard, переходим в него на одноименную закладку и создаем новый интерфейс. Заполняем поля Name и Listen Port, их назначения понятны, советуем использовать осмысленные названия интерфейсов, чтобы вы могли понимать, для чего тот или иной предназначен. Ключи будут созданы автоматически.

Если вы предпочитаете работать в терминале, то выполните команду:

Затем присвоим созданному интерфейсу IP-адрес, для чего перейдем в IP - Addresses и просто добавим нужный адрес.

Или:

Также не забудьте разрешить входящие соединения на указанный при создании интерфейса порт, в нашем случае 34567. Это можно сделать в IP - Firewall - Filter Rules добавив правило: Chain - input, Protocol - udp, Dst. Port - 34567, In. Interface - ether1 - в его качестве следует указать внешний интерфейс роутера. Действие можно не выбирать, так как по умолчанию - accept.

Это же можно сделать командой:

Данное правило следует расположить перед запрещающим принимать входящие подключения на внешний интерфейс.

Чтобы к нашему роутеру могла подключаться другие узлы нужно создать для каждого из них пир, для этого возвращаемся в WireGuard - Peers и создаем новую запись. Здесь нам потребуется открытый ключ пира, который следует внести в поле Public Key и указать разрешенные сети в Allowed Address. В нашем случае мы реализуем сценарий удаленного доступа или объединения сетей, поэтому укажем там внутренний адрес в WireGuard сети, который мы выделили пиру и сеть за ним.

В терминале:

Затем назначаем интерфейсу адрес, если все узлы ваши - то назначаете сами, если подключаетесь к чужому респондеру, то вводите адрес, выданный его администратором. Это действие производится в IP - Addresses.

Это же действие в терминале:

Чтобы наш роутер смог куда-то подключиться мы снова должны создать пир. В WireGuard пир - это просто вторая сторона туннеля и не важно мы подключаемся к ней, или она к нам. В любом случае у нас должен быть интерфейс - наша сторона, и пир - противоположная сторона.

Переходим в WireGuard - Peers и создаем новый пир, настроек тут будет побольше, указываем: Interface - созданный нами интерфейс, Public Key - публичный ключ респондера, получаем с той стороны, Endpoint и Endpoint Port - адрес респондера и его порт, Allowed Address - 0.0.0.0/0 - т.е. разрешаем любой трафик в туннеле. Если вы находитесь за NAT, то обязательно добавьте опцию Persistent Keepalive, рекомендуемое значение - 25 секунд.

В терминале тоже достаточно длинная команда:

Вспомним, что если к одной цели ведут несколько маршрутов, то будет выбран тот, у которого самая узкая маска. Поэтому вместо одного нулевого маршрута добавим два, к сетям 0.0.0.0/1 и 128.0.0.0/1.

В терминале выполните две команды:

Вроде бы все сделано правильно, но интернет вообще перестал работать. Что случилось? Мы только что завернули в туннель весь исходящий трафик, в том числе и к нашему VPN-серверу, естественно, что соединение будет невозможно.

Поэтому добавим еще один маршрут к респондеру через основного провайдера.

Где 192.168.3.1 - шлюз основного провайдера.

После чего все снова заработает. При этом уже только по одному внешнему виду сайтов несложно понять, что мы работаем через VPN с точкой выхода в Германии.

Более подробные настройки для того или иного конкретного сценария выходят за рамки данной статьи и, как таковые, уже не относятся к настройкам WireGuard. Сам же WireGuard в RouterOS 7 есть и работает, при этом достаточно несложен в настройке, в чем мы только что убедились.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Lease script example

Since RouterOS v6.39rc33, it is possible to execute a script when DHCP client obtains new lease or loses existing. This is an example script that automatically adds a default route with routing-mark=WAN1 and removes it when the lease expires or is removed.

Examples

Option

DHCP client has a possibility to set up options that are sent to DHCP server. For example, hostname and MAC address. Syntax is same as for DHCP server options.

Note: This feature is available since RouterOS 6.0

Currently, there are three variables that can be used in options:

- HOSTNAME;

- CLIENT_MAC - client interface MAC address;

- CLIENT_DUID - client DIUD of the router, same as used for the DHCPv6 client. In conformance with rfc4361

DHCP client default options include these default Options:

| Name | code | value |

|---|---|---|

| clientid_duid | 61 | 0xff$(CLIENT_DUID) |

| clientid | 61 | 0x01$(CLIENT_MAC) |

| hostname | 12 | $(HOSTNAME) |

Starting from v5.8 DHCP Client can receive delegated prefixes from DHCPv6 server. Currently received prefix is added to IPv6 pool, which later can be used for example in pppoe server configuration. Starting from v5.9, DHCPv6 client configuration was moved to /ipv6 sub-menu. Read-more >>

Menu specific commands

| Property | Description |

|---|---|

| release (numbers) | Release current binding and restart DHCP client |

| renew (numbers) | Renew current leases. If the renew operation was not successful, client tries to reinitialize lease (i.e. it starts lease request procedure (rebind) as if it had not received an IP address yet) |

Properties

Sub-menu: /ip dhcp-client

- yes - adds classless route if received, if not then add default route (old behavior)

- special-classless - adds both classless route if received and default route (MS style)

- bound - 1 - lease is added/changed; 0 - lease is removed

- server-address - server address

- lease-address - lease address provided by server

- interface - name of interface on which client is configured

- gateway-address - gateway address provided by server

- vendor-specific - stores value of option 43 received from DHCP server

- lease-options - array of received options

Quick setup example

Add a DHCP client on ether1 interface:

After interface is added, you can use "print" or "print detail" command to see what parameters DHCP client acquired:

Note: If interface used by DHCP client is part of VRF configuration, then default route and other received routes from DHCP server will be added to VRF routing table.

Resolve default gateway when 'router' (option3) is from different subnet

In some cases administrators tend to set 'router' option which cannot be resolved with offered IP's subnet. For example, DHCP server offers 192.168.88.100/24 to the client and option 3 is set to 172.16.1.1. This will result in unresolved default route:

To fix this we need to add /32 route to resolve the gateway over ether1, which can be done by running script below each time DHCP client gets an address

Now we can further extend the script, to check if address already exist, and remove the old one if changes are needed

Если в магазине вас угораздило купить роутер MikroTik себе домой и вы не знаете зачем он вам, а отравление DNS кэша вашим провайдером не дает вам спать по ночам, то этот пост для вас.

Можно не мучаться и поставить DNS от Yandex, Google, Adquard и прочее, а можно пойти более сложным путем:

Если их несколько, выбираем какой больше нравится вам :)

1. Первым делом удаляем автополучение DNS провайдера:

открываем настройки интерфейса и убираем галочку "use peer dns"

2. В настройке DNS (IP -> DNS), вводим IP DNS сервера (начиная с сервера который у вас в городе). Размер кэша укажите сколько не жалко (учитывайте свободное место).

На этом можно было бы закончить, но мы пойдем далее.

Далее открываем терминал и добавляем статические маршруты

/ip dns static add comment="OpenNIC" forward-to=185.121.177.177,169.239.202.202,2a05:dfc7:5::53::1,2a05:dfc7:5::5353::1 regexp=".*(\\.bbs|\\.chan|\\.cyb|\\.dyn|\\.geek|\\.gopher|\\.indy|\\.libre|\\.neo|\\.null|\\.o)\$" type=FWD

/ip dns static add comment="OpenNIC" forward-to=185.121.177.177,169.239.202.202,2a05:dfc7:5::53::1,2a05:dfc7:5::5353::1 regexp=".*(\\.oss|\\.oz|\\.parody|\\.pirate|\\.opennic.glue|\\.dns\\.opennic\\.glue)\$" type=FWD

В настройках DNS делаем очистку кэша.

Если пользуетесь Microsoft Edge, отключаем "улучшайзеры", в других браузерах аналогично.

Ребутим все что можно отребутить :)

Что мне это дало? Нормально заработали уведомления от mihome, перестали "тупить" китайские лампочки. Ну и немного ощущаешь себя кулхацкером чуть более независимым от своего провайдера.

upd: корневой сервер DNS (в городе) не является публичным резолвером и не отвечает на запросы, нужно вводить ip публичного резолвера данного корневого сервера DNS.

Доброго времени суток Хабр, попытаюсь рассказать о своём знакомстве с такой вещью, как Mikrotik SXT LTE, муках настройки и последующего доведения до ума.

Немного предыстории:

Своё знакомство с Mikrotik и RouterOS начал около двух лет назад, имеется сертификат MTCNA, планирую в ближайшее время получить MTCRE и MTCWE. За это время я не устаю восхищаться оборудованием Mikrotik за их функциональность. В основном работал с представителями линейки RouterBoard 7xx и 9xx, так как их возможностей и мощностей всегда хватало, до недавних пор.

Недавно появился следующий объект — нефтебаза с довольно развитой сетевой инфраструктурой: локальный домен, АТС (Asterisk FreePBX), соответственно SIP-телефония, Wifi-мосты, куча сетевых видеорегистраторов и специализированное оборудование автоматики, управлял этим всем Zyxel ZyWALL USG 20. Узким местом этого всего было отсутствие проводного интернета, доступ к нему осуществлялся посредством LTE, через худо-бедно работающий Zyxel LTE6100. Периодическое «отвалы» lte для него было нормой, иногда только ребут помогал восстановить связь, радости не добавлял так же «деревянный» и слабо-отзывчивый интерфейс Zyxel'я.

В итоге, через некоторое время и довольно большое количество накопившихся жалоб было решено искать альтернативу. Взгляд сразу упал на Mikrotik SXT LTE потому что:

— 2 в 1, заменял собой сразу 2 железки — роутер и lte-модем;

— RouterOS и её богатые возможности по реализации различных хотелок;

Выбор прошивки:

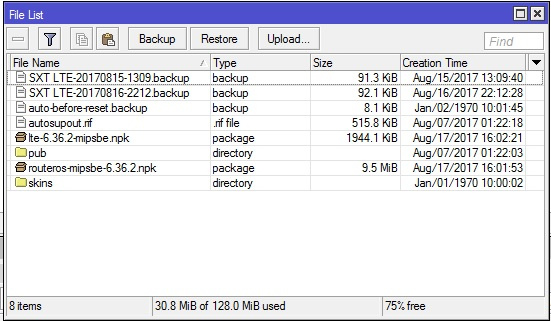

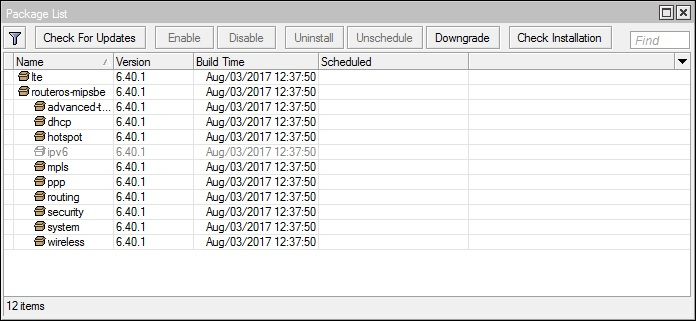

Прибывшая железка несла в себе RoS версии 6.36.2, по привычке я сразу обновил её до свежей, на тот момент, current 6.40. Это была моя первая ошибка, усложнившая мне задачу, уже на месте в «полевых» условиях. Я не проверил работоспособность LTE на рабочим месте в комфортных условиях, так элементарно под рукой не оказалось SIM-карты с поддержкой LTE. В результате, уже на объекте, меня ждало удивление, когда SXT ни в какую не хотела видеть сигнал с базовой станции, что на «дефолтной», что на пустой конфигурации. Пришлось спешно откатываться на «коробочную» версию RoS, качая её через мобильный интернет. Тогда же пришло осознание того, что пакет lte не входит в Main package — набор RoS и помимо его необходимо загрузить Extra packages.

Загружаем routeros-mipsbe-x.xx и lte-х.хх-mipsbe в память микротика (вкладка Files в меню winbox'а):

Далее System — Packages и нажимаем Downgrade. Микротик попросит разрешение на перезагрузку для отката на более старую версию RoS, нажимаем Yes.

После отката не стал сбрасывать сразу настройки в 0, а предпочел проверить на дефолтной. Убедившись, что lte-интерфейс поднялся и подключился к базовой станции, можно вернуться к пустой конфигурации и продолжить настройку.

Стоит сделать ремарку, что на данный момент SXT LTE работает на последней версии RoS 6.40.1, к которой я пришел постепенно, обновляя на последующие версии, начиная с 6.36 и тестируя стабильность, находясь непосредственно на объекте.

При выбору конфигурации, я всегда выбираю пустую — она позволяет настроить все необходимые параметры самостоятельно, в отличие от дефолтной, которая не всегда гарантирует работоспособность устройства по назначению, а иногда может приводить к определённым проблемам.

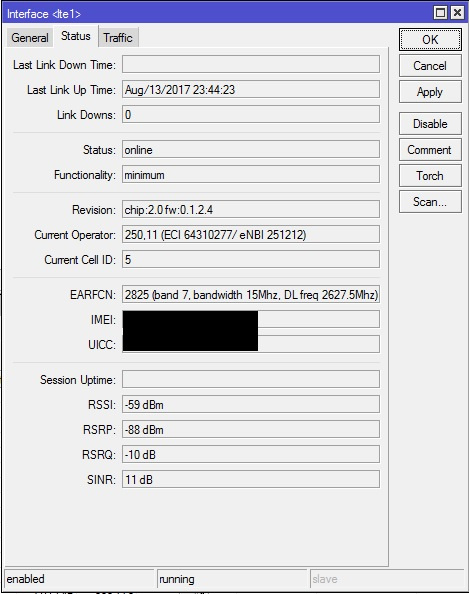

Настройка LTE-интерфейса:

Для начало нам необходимо определиться с частотой LTE frequency band, у каждого оператора она своя, у Yota это band 7.

Далее пишем в терминале:

/interface lte set lte1 band=7 network-mode=lte add-default-route=yes use-peer-dns=yes

где:

lte1 — имя вашего lte интерфейса

band — frequency band

network-mode — режим работы

add-default-route — добавляем дефолтный маршрут для роутинга

use-peer-dns — используем DNS-сервер оператора

В лучшем случае все настройки Mikrotik подцепляет автоматически, но мне пришлось настраивать вручную.

В практике настройки серии Routeroard для получения IP-адреса от провайдера необходимо настроить Mikrotik, как DHCP клиента:

/ip dhcp-client add interface=имя_gateway_интерфейса

Но при работе с SXT LTE, Mikrotik получил IP-адрес и DNS от провайдера автоматически, без дополнительных манипуляций.

Далее проверяем статус LTE:

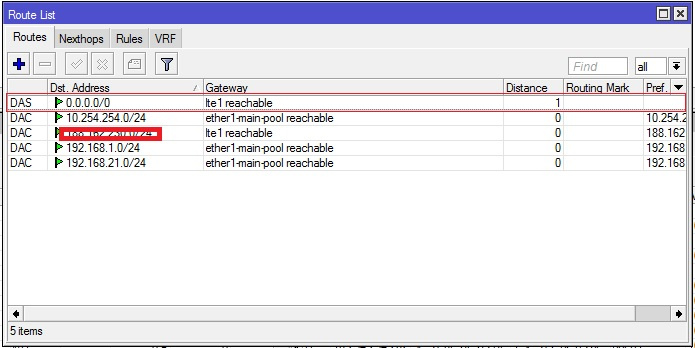

наличие на LTE-интерфейсе IP от оператора во вкладке IP — Adresses:

и наконец наличие дефолтного маршрута:

Если его нет, добавляем вручную:

/ip route add dst-address=0.0.0.0/0 gateway=lte distance=1

Всё что остаётся, это дать пользователям доступ в интернет:

/ip firewall nat add chain=srcnat action=masquerade out-interface=lte1

На этом базовая настройка Mikrotik SXT LTE закончена, далее пойдут специфические задачи и проблемы, которые мне приходилось решать по необходимости и факту возникновения.

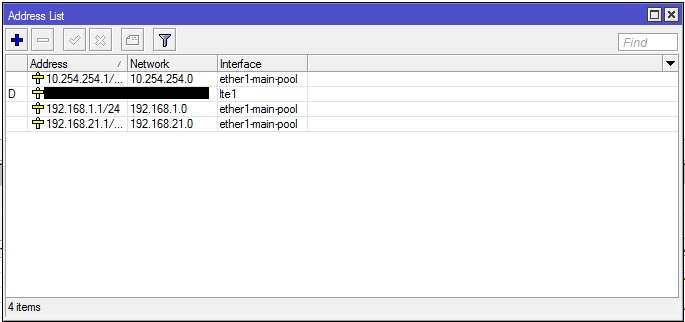

Больше одной подсети:

Так сетевая инфраструктура на объекте достаточно развита, у неё было 3 подсети для различных назначений:

- wifi-мосты и прочее сетевое оборудование;

- подсеть SIP-телефонии;

- подсеть пользовательских ПК.

/ip address

add address=10.254.254.1/24 network=10.254.254.0 interface=ether1-main-pool

add address=192.168.21.1/24 network=192.168.21.0 interface=ether1-main-pool

add address=192.168.1.1/24 network=192.168.1.0 interface=ether1-main-pool

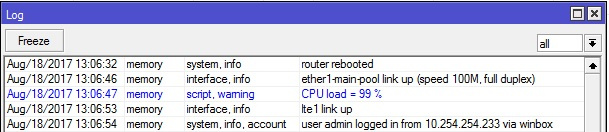

SXT LTE имеет достаточно слабый ЦП, о чём мне напомнили буквально на следующий день после установки. Сотрудники жаловались на плохую работу сети, а я в свою очередь никак не мог подключиться удаленно на Mikrotik, хотя winbox не дропал меня сразу, а пытался залогиниться. Приехав на место, обнаружил загруженность CPU процессора под 100%. С помощью встроенной в RoS утилитки Tools — Profile обнаружил, что процессор загружен обработкой DNS-запросов. И осознал ещё одну свою ошибку, забыв отключить обработку DNS запросов с внешки.

/ip dns set allow-remote-requests=no

или с помощью firewall'а:

/ip firewall raw

add action=add-src-to-address-list address-list="dns flood" address-list-timeout=1d chain=\prerouting dst-port=53 in-interface=lte1 protocol=udp

/ip firewall filter

add action=drop chain=input dst-port=53 in-interface=lte1 protocol=udp src-address-list="dns flood"

add action=drop chain=input connection-state=new dst-port=53 in-interface=lte1 protocol=udp

add action=drop chain=input connection-state=new dst-port=53 in-interface=lte1 protocol=tcp

CPU Overloaded:

Mikrotik никак не фиксирует высокую нагрузку на процессор, поэтому чтобы в будущем контролировать высокую загрузку CPU и решать её, мне помог встроенный язык для написания скриптов:

:global cpu1 [/system resource get cpu-load];

Выглядит примерно так:

Для удобства все логи отправляются в syslog, чтобы не заполнять flash-память Mikrotik'а и не потерять их при ребуте.

LED индикатор

При установке пустой конфигурации, сбрасываются и настройки LED-индикаторов LTE-интерфейса, восстанавливаются при помощи следующих команд:

/system leds

add leds=led1 type=modem-signal interface=lte1 modem-signal-treshold=-91

add leds=led2 type=modem-signal interface=lte1 modem-signal-treshold=-81

add leds=led3 type=modem-signal interface=lte1 modem-signal-treshold=-71

add leds=led4 type=modem-signal interface=lte1 modem-signal-treshold=-61

add leds=led5 type=modem-signal interface=lte1 modem-signal-treshold=-51

Дроп LTE-интерфейса:

К сожалению одна из нерешённых проблем SXT LTE, вызванной высокой нагрузкой UDP-трафика, о которой разработчики упомянули на форуме:

Yes, it looks like the specific issue sometimes happens on this particular product, we are looking into it. It looks like other LTE modems and wAP LTE does not have this issue. The problem on SXT LTE takes place under heavy UDP traffic, but we are still investigating.

Пару раз ловил исчезновение lte-интерфейса, соответственно отсутствие интернета на объекте. Но по истечении пары минут интерфейс появлялся снова, так что простои были не критичны. Пока жду новую версию RouterOS, которая исправит эту проблему.

Вот с чем мне пришлось столкнуться, внедряя специфичную, для меня, «железку», а заодно и почерпнуть кое-что новое. Но этим Mikrotik и хорош, что предоставляет инструменты для решения появившихся проблем.

Рассматривая настройку WireGuard в наших предыдущих материалах, мы намеренно не касались Mikrotik, запланировав для этого отдельную статью. И для этого есть свои причины. RouterOS, под управлением которой работают данные устройства, имеет свои особенности и подходы к настройке, малоинтересные другим читателям. А для пользователей Mikrotik будет лучше, если все нужное будет в одной статье. При этом мы подразумеваем, что администратор, работающий с ROS, имеет более высокий уровень подготовки и владеет основами сетей, поэтому не будем пояснять простые настройки, а сосредоточимся именно на WireGuard.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Если вас интересует тема WireGuard в более широком ключе, безотносительно оборудования Mikrotik, то рекомендуем прочесть наши материалы:

Следующий очень важный момент: Wireguard доступен только в версии RouterOS 7, которая не смотря на статус stable все еще имеет достаточно "детских болезней" и прочих проблем, поэтому не стоит переходить на новую версию без вдумчивого анализа всех плюсов и минусов, а также предварительного тестирования.

В нашем случае будет использоваться CHR с RouterOS 7.2.1 запущенная в виртуальной машине нашей тестовой лаборатории.

Как мы уже говорили, WireGuard - это простой туннель без сохранения состояния, к нему не применимы понятия клиент и сервер, каждый узел WireGuard способен подключаться к другим узлам и сам принимать соединения. Более правильно называть узлы сети - пиры (peer) - инициатором и респондером. Первый инициирует соединение, второй его принимает. Хотя даже в среде профессионалов к узлам WireGuard продолжают применяться термины клиент и сервер, первый подключается, второй принимает подключения. Большой беды в этом нет, но вы должны понимать, что любой узел WireGuard способен выполнять обе роли одновременно.

Читайте также: