Usb rubber ducky что это

С телефоном на базе Android и USB-флешкой, злоумышленник может взломать компьютер с Windows 10 менее чем за 15 секунд. После того, как корневая оболочка была установлена, сохранение в бэкдоре можно настроить с помощью двух простых команд. Все это не замечает ни антивирус, ни стандартный брандмауер Windows.

Как они могут атаковать нас резиновой уткой

Что они могут сделать, если одно из этих устройств попадет в наши руки и мы подключим его к компьютеру? Правда в том, что они могли взять под контроль команду и в основном действуют так, как если бы у них был физический доступ. Они могут украсть информацию, пароли и тем самым поставить под угрозу конфиденциальность и безопасность жертвы.

Кодируем полезную нагрузку.

USB Rubber Ducky не может быть загружен на карту microSD в виде обычного текста. Вместо этого, Hak5 Duck Encoder будет использоваться для преобразования простого текста в двоичный формат.

Чтобы клонировать репозиторий Duck Encoder, используйте команду ниже.

Перейдите (cd) во вновь созданный каталог Encoder /. И закодируйте payload.txt.

Эта команда будет использовать кодировщик.jar для преобразования входного (-i) файла в необходимый двоичный файл «inject.bin» для вывода (-o). Имя выходного файла не является произвольным и должно называться «inject.bin», чтобы Ducky мог выполнять атаки с помощью нажатия клавиш.

Когда это будет сделано, в каталоге Encoder / появится новый файл «inject.bin». Это можно проверить с помощью приведенной ниже команды ls -l.

Начало работы с UserLAnd.

Вам нужно будет установить и настроить UserLAnd, создать новую файловую систему и подключиться к ОС через SSH с ConnectBot (или JuiceSSH или встроенным SSH-клиентом). Гугл вам в помощь.

Обновите систему и установите необходимое программное обеспечение.

Как и для любого устройства на базе Unix, перед продолжением проектов рекомендуется убедиться, что установленные пакеты полностью обновлены. Обязательно обновите систему и установите необходимое программное обеспечение, а также установите Java, который необходим для полезной нагрузки USB Rubber Ducky, с помощью приведенных ниже команд.

Выполнение этой команды может занять несколько минут в зависимости от доступной скорости интернета и процессора Android. Старые устройства Android загружают и распаковывают пакеты дольше.

Чтобы установить необходимое программное обеспечение, используйте команду ниже.

Java требуется для компиляции полезных нагрузок Ducky. Чтобы установить его, используйте команду ниже.

Command & Control — level 3

В задании нас просят найти малварь в дампе оперативной памяти. Будем использовать Volatility. Начнем с информации о системе.

Так используется Windows 7 SP0 x86. Давайте посмотрим список процессов в древовидной структуре.

Есть одна очень подозрительная вещь. Браузер запускает консоль. Давайте взглянем на список подгружаемых модулей. Самым первым будет исполняемый файл.

Стандартный браузер Майкрософт расположен в окружении System32, а данная программа в окружении пользователя. Тем более она использует Dll библиотеку AVAST, что скорее всего помогает программе быть незамеченной антивирусом. Осталось взять md5 от полного пути…

Начинаем взлом!

Вставьте USB Rubber Ducky в целевой компьютер с Windows 10, и новое соединение с устройством Android будет установлено.

Netcat сообщит о новом «Соединении с xx.xx.xx.xx», содержащем IP-адрес цели. Выполнение такой команды, как ls или pwd, выведет список файлов в текущем каталоге или напечатает имя текущего каталога соответственно. Pwnage может начаться.

Теперь, используя другой сеанс Screen, создайте новый Netcat и подождите, пока компьютер с Windows не будет работать.

Там много веселья со Schtasks. Для более подробной информации о доступных аргументах используйте schtasks /? и schtasks / Create/?

И помните, всё что вы делаете — только ваша ответственность. Мы не призываем вас к чему-то незаконному.

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Ты, разумеется, знаешь истории о том, как хакеры используют для атак устройства, похожие на флешку. Достаточно подобраться к серверу и подключить такой девайс, чтобы заполучить удаленный контроль. Согласись, очень похоже на прототип Rubber Ducky. Однако «злая утка» — это всегда разовая акция: один скетч и заранее известные действия. Сегодня мы приготовим гораздо более универсальную модификацию.

WARNING

Статья предназначена для «белых хакеров», профессиональных пентестеров и руководителей службы информационной безопасности (CISO). Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

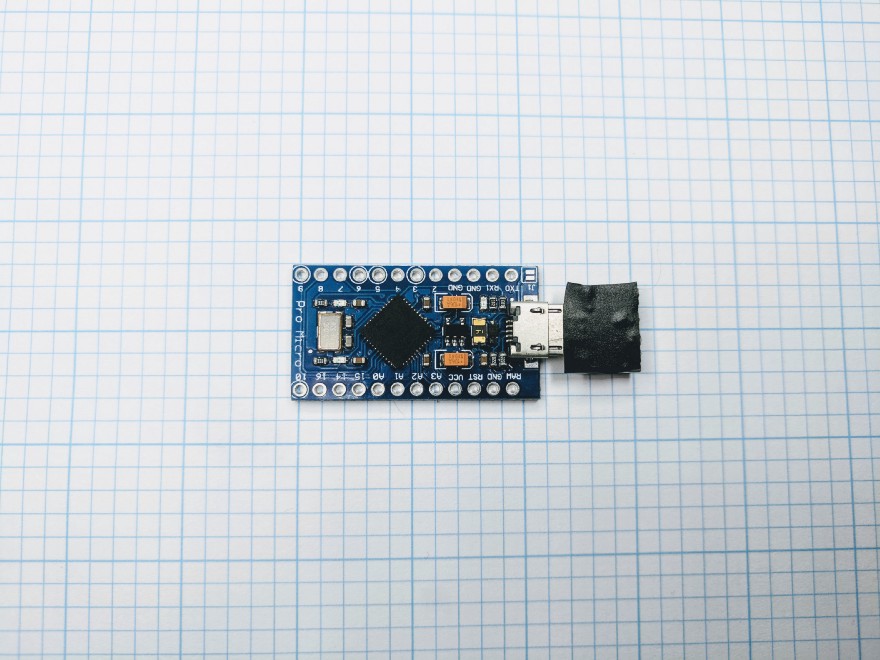

Прошивка Arduino Micro Pro

Начнем с платы Arduino. Скачиваем и устанавливаем Arduino IDE. При установке этого программного обеспечения заодно установятся все драйверы для этого устройства, так что дополнительно ничего не надо будет устанавливать. Чтобы подключить ее к компьютеру, необходимо запастись OTG-адаптером или кабелем с надлежащими выходами, так как на плате расположен разъем mini-USB.

Запустите Netcat.

В зависимости от сценария атаки существует несколько способов настроить Netcat, который позволит получить удаленный доступ к целевому компьютеру Windows.

Локальный IP-адрес. Если целевой компьютер находится в той же сети Wi-Fi, что и устройство Android, можно будет просто запустить прослушиватель Netcat в ОС UserLAnd Kali. Хотя этот метод и быстрый, он не идеален. Если цель отключится от общей сети Wi-Fi, соединение Netcat будет разорвано, и не будет никакого доступа к устройству при его перемещении между различными сетями.

Виртуальный частный сервер. VPS идеально подходят для удаленного взлома целей, поскольку они перемещаются между различными сетями Wi-Fi в любой точке мира. В этом случае злоумышленник приобретет дешевые VPS и SSH. В этом случае Netcat и Screen будут установлены для длительного хранения на взломанном компьютере Windows. Это можно настроить полностью с Android.

Ngrok. В этом случае Ngrok будет пересылать запросы обратно на Android-устройство злоумышленника. Бесплатные учетные записи Ngrok не позволяют пользователям перерабатывать субдомены, поэтому это может обеспечить сохранение до тех пор, пока сервер Ngrok не будет завершен на устройстве Android. Несмотря на то, что сервер Android можно поддерживать в течение длительного периода времени, он неизбежно в конечном итоге завершает работу, когда Android перезагружается или молча закрывает приложение UserLAnd, работающее в фоновом режиме.

В любом случае, рекомендуется настроить Screen так, чтобы сеансы терминала продолжались, несмотря на закрытие соединений SSH.

Screen позволяет пользователям управлять несколькими терминалами в одной консоли.

Чтобы начать новую сессию, просто напишите screen.

Затем используйте команду ifconfig -a для определения локального IP-адреса, используемого системой. Этот IP потребуется на следующем шаге при создании полезной нагрузки.

В ОС UserLAnd Kali будет много доступных интерфейсов. Интерфейс «wlan0» или «wlan1», скорее всего, будет содержать локальный IP-адрес устройства (192.168.0.208). Пользователи VPS вместо этого будут вставлять тот же внешний IP-адрес, который используется при SSHing на сервер. Пользователи Ngrok должны будут настроить сервер и встроить URL в полезную нагрузку.

Наконец, запустите Netcat с помощью приведенной ниже команды.

Используя порт (-p) 1234, Netcat будет прослушивать (-l) на каждом доступном интерфейсе. -Vv напечатает IP-адрес цели в терминале, когда будет установлено новое соединение.

Чем флешка отличается от резиновой уточки?

Проблема в том, что резиновая уточка может остаться незамеченной физически. Кто-то может увидеть устройство такого типа и подумать, что это обычная флешка, и подключить его к компьютеру. Однако за кулисами скрипты может работать, что крадут файлы или заражают компьютер.

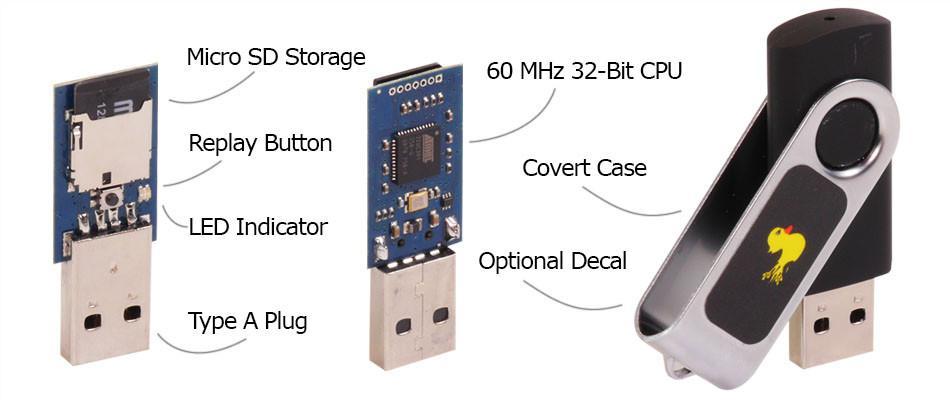

Но если мы сосредоточимся на внутренней части резиновой уточки, мы обнаружим, что у них есть 60 МГц и 32 бит ЦП . ЦП состоит из АЛУ (Арифметико-логического блока), который может выполнять битовые операции. Он также имеет CU (Control Unit), который используется для управления потоком ввода и вывода данных.

Эти аппаратные компоненты - это те компоненты, которые, в отличие от обычного флеш-накопителя, позволяют ему выполнять операции вместо того, чтобы быть компьютером. В этом и состоит реальная разница с обычным USB-накопителем, так как физически это может быть бесценно .

Но так же, как визуально у нас могут быть трудности с распознаванием резиновой уточки и отличием ее от обычного флеш-накопителя, нашему компьютеру и антивирусу тоже будет нелегко. В основном они идентифицируют его как один больше памяти для хранения и они не предупредят нас, что это что-то опасное.

Как работает эта атака?

Powercat — это полнофункциональный модуль PowerShell. Он работает так же, как Netcat, позволяя пользователям PowerShell создавать туннели TCP и UDP с помощью командной строки.

Будет создана полезная нагрузка PowerShell для загрузки, импорта и выполнения Powercat в одной команде. Затем он будет закодирован в двоичном формате, понятном USB Rubber Ducky.

Используя USB Rubber Ducky, Powercat исполняется с правами администратора и быстро устанавливает оболочку через Netcat.

На этом этапе постоянство настраивается с помощью команды schtasks, которая была разработана Microsoft для автоматизации задач и команд в Windows 10.

Как уберечься от резиновой уточки

Итак, что мы можем сделать, чтобы защитить себя и не стать жертвой этой проблемы? Несомненно, самое главное - это здравый смысл и недоверие к любым воспоминаниям, которые встречаются на нашем пути. Например, размещение найденного нами флеш-накопителя на улице - серьезная ошибка.

Были случаи, когда злоумышленник ронял устройство такого типа в колледжах и подобных центрах, где есть вероятность, что кто-то найдет его и решит подключить к своему компьютеру, чтобы посмотреть, что там есть. Это автоматически поставит под угрозу вашу безопасность, и вы можете увидеть, что ваша система потеряет контроль, пароли или данные будут украдены.

Если мы углубимся в детали, мы сможем узнать, является ли флеш-накопитель нормальным или, наоборот, он выполняет скрипт, если мы анализируем ресурсы это потребляет. Если мы замечаем что-то странное, потребление выше нормы, это может указывать на то, что перед нами резиновая уточка.

Также важно, чтобы наше оборудование было защищено хороший антивирус , помимо правильного обновления системы. Обе эти вещи могут помочь предотвратить проникновение вредоносных программ и позволяют нам повысить нашу защиту от угроз этого типа.

Если мы задаемся вопросом, можем ли мы создать его дома, правда в том, что как сила это можно сделать. На самом деле это устройство, которое было модифицировано и имеет ряд аппаратных средств, способных действовать так, как мы объяснили, и выполнять сценарии без необходимости делать это с компьютера.

Однако это не что-то простое. Важно иметь продвинутые знания . Необходимо ввести прошивку непосредственно в оборудование, а также правильно настроить его, чтобы оно запускалось автоматически после подключения к компьютеру.

Короче говоря, Rubber Ducky - это устройство, которое выглядит как обычный флеш-накопитель, но имеет необходимое оборудование и конфигурацию для кражи данных, личной информации или паролей от жертвы, которая подключает его к своему компьютеру.

Подключаем Ducky MicroSD к устройству Android.

С помощью адаптера для чтения карт памяти, вставьте Ducky microSD в устройство Android. Содержимое файла можно просмотреть с помощью приложения Android для загрузки.

Через несколько секунд новое съемное устройство будет доступно через системные загрузки

Вернитесь к терминалу OS Kali. Операционная система не будет иметь доступа к внешним устройствам хранения (например, к карте microSD), поэтому сначала нужно скопировать (cp) файл «inject.bin» в каталог / sdcard / Download /, а затем скопировать в microSD. используя ОС Android.

И вот оно, теперь доступно в приложении для закачки.

После приготовлений мы готовы начать.

Command & Control — level 4

Нам говорят, что вредоносное ПО используется для передачи данных. Задача найти адрес сервера и порт.

Открываем дамп в Volatility. Так как это один и тот же дамп с прошлого задания, поэтому информацию о системе мы знаем. Также мы знаем, что целевое ПО запускает командную строку, поэтому будет логичным проверить историю команд. Для этого нам поможет модуль consoles. Из двух процессов нас интересует с PID’ом 1616.

Из истории команд можно выделить запуск приложения для перенаправления трафика между разными сетями — tcprelay. Данное приложение можно использовать, для вариации передвижений внутри сети компании.

Conhost.exe является процессом, который обрабатывает консольные окна в Windows. Он решает одну из фундаментальных проблем предыдущих версий Windows, которая проявлялась при управлении консольными окнами и нарушала работу в режиме перетаскивания объектов «drag & drop» в Windows Vista.

Сдампим процесс conhost.

А теперь глянем строки, которые он будет содержать. Из них выбираем только те, которые содержат слово tcpdump. Такимо образом находим полную команду, которая выполнялась в консоли.

В команде видим адрес и порт.

Что нам понадобится?

Для этого действия требуется немного оборудования, которое некоторые из вас уже могут использовать. Ниже приведены четыре ключевых пункта.

Чуть больше, чем Rubber Ducky

В этих устройствах есть простой микроконтроллер и память, в которую записывается скетч (код для Arduino и подобных отладочных плат). Он содержит функцию эмуляции нужного устройства и набор выполняемых им действий. Как показывает практика, обычно это клавиатура и последовательность «нажимаемых» на ней клавиш.

В статье «Злой HID» уже было детально описано, как выбрать и подготовить такой девайс, так что на этом останавливаться не буду. Стоит лишь сказать, что опасность этого метода атаки заключается в скрытности и скорости исполнения.

Конечно, у этих девайсов есть и свои недостатки. Во-первых, нужно тщательно разведать полную конфигурацию компьютера-жертвы. Во-вторых, перед реальной атакой нужно проверить, как она будет выполняться на максимально подобной тестовой системе, и внести необходимые правки — в частности, подобрать оптимальные задержки. В реальных условиях, скорее всего, будет проблематично второй раз приблизиться к атакуемому компьютеру, а если хоть один скан-код клавиши будет отправлен не вовремя, то все окажется напрасным. В-третьих, можно использовать только один скетч. Нельзя дописать какую-то функцию на лету или прервать и перезапустить набор действий. Мы изготовим устройство, лишенное этих недостатков.

USB Rubber Ducky.

USB Rubber Ducky идентифицирует себя как клавиатуру при подключении к компьютерам, а затем автоматически вводит вредоносные команды, предварительно запрограммированные в его полезную нагрузку. Полезная нагрузка может быть настроена для выполнения множества эксплойтов. Цены на USB Rubber Ducky от начинаются от 45 долларов (~2800 рублей).

В качестве альтернативы USB Rubber Ducky проекты NetHunter и DroidDucky могут превратить устройства Android в инструменты для инъекции. Они требуют модификации операционной системы Android.

И NetHunter, и DroidDucky — фантастические проекты для тех, кто хочет изменить операционную систему своего телефона. Представьте себе, что телефон Android можно подключить к любому компьютеру и выполнить сложные загрузки за считанные секунды — USB Rubber Ducky не требуется.

Command & Control — level 6

Нас просят найти домен C&C сервера. Давайте разберемся уже с самим вредоносным ПО. Сдампим процесс.

В VirusTotal есть аналитика, которая покажет домены.

По названию мы сразу поймем нужный.

Дальше больше и сложнее… Вы можете присоединиться к нам в Telegram. Там можете предлагать свои темы и участвовать в голосовании на выбор темы для следующих статей.

Есть много способов, которыми они могут атаковать наш компьютер. Например, по ссылке, загружающей вирус, троянец, который доходит до нас как e-mail вложение, какая-то программа, которую мы установили и которая на самом деле является вредоносной . Но также и через физическое устройство. В этой статье мы поговорим о Резиновая уточка , который представляет собой флешку с определенными особенностями и может быть проблемой для нашей безопасности.

Ugly Duckling

По заданию нам говорят, что компьютер генерального директора был скомпроментирован изнутри, а у стажера нашли флешку с подозрительным файлом. Этот файл нам дают для анализа.

Собирая воедино факты, и учитывая название задания, можно предположить, что файл был запущен при подключении флешки к устройству. Это похоже на атаку USB Rubber Ducky. Для разбора этого файла будем использовать DuckToolkit.

Посмотрим файл с декодированным кодом. Там имеется шеллкод, написанный на языке powershell.

Код закодирован в base64. Давайте декодируем.

Нетрудно догадаться, что данный код скачивает файл. Второй код его запускает.

Декодирование названия файла, дает нам прямое указание на флаг.

Я запустил программу(что в таких случаях не нужно делать) и получил флаг.

OTG адаптер.

После создания полезной нагрузки PowerShell (на следующем этапе) ее необходимо будет перенести на карту microSD в Rubber Ducky.

Некоторые модели телефонов и планшетов Android оснащены слотом расширения microSD для большего объема памяти, поэтому, если у вас есть один из них, вам будет удобно, поскольку вы можете передавать файл таким способом.

Если на вашем устройстве нет слота для карт памяти microSD, вам потребуется какой-либо адаптер On-The-Go (OTG), который позволяет подключать карты памяти к вашему устройству через порт зарядки. Универсальным решением будет считыватель MicroSD USB-C Monoprice, если в вашем телефоне есть порт USB Type-C. Lexar производит аналогичный продукт для портов Micro-USB.

Поскольку Rubber Ducky поставляется с адаптером microSD-USB, вы можете выбрать адаптер OTG с гнездом USB типа A для подключения адаптера microSD. Если у вас есть порт USB-C на устройстве Android, Aukey станет хорошим адаптером. Для портов Micro-USB доступно множество дешевых опций, таких как кабель Ugreen.

Кроме того, любая комбинация адаптеров может сделать работу ещё лучше. Как вы можете видеть, я использую адаптер Aukey в сочетании с портативным кард-ридером Anker.

Не обязательно, но желательно. Всё зависит от атаки.

Если сеть Wi-Fi используется совместно с целевым устройством, то встраивание локального IP-адреса злоумышленника в полезную нагрузку будет работать. В других случаях может потребоваться развернуть Ngrok.

Кража данных

Конечно, с помощью резиновой уточки злоумышленник сможет украсть личную информацию жертвы и контент, который скрыт в системе. У вас может быть сценарий, который копирует определенные файлы и информацию, которые находятся в Windowsнапример, просто когда жертва подключает его к соответствующему USB-порту.

Личная информация может оказаться под угрозой, если мы ошибочно подключим память об этих характеристиках. Они могут быстро украсть данные, которые мы сохранили на компьютере, и мы незамедлительно не заметили этой проблемы.

Аналогичным образом резиновая уточка может быть настроена на записывать нажатия клавиш при входе на любую платформу. Это известно как кейлоггер, и это тип вредоносного программного обеспечения, которое отвечает за кражу кодов доступа, регистрируя все, что мы вводим.

Несомненно, это одна из самых серьезных опасностей этой своеобразной флешки. Пароль является основным барьером безопасности для любого компьютера или учетной записи пользователя и может быть взломан с помощью сценария, настроенного для записи всего, что мы пишем.

Готовим Wi-Fi Ducky

Практически это будет тот же самый Rubber Ducky, только с модулем Wi-Fi. Суть в том, что при его подключении к компьютеру скетч не выполняется сразу при подаче питания на плату (хотя такая функция тоже есть). В этот момент создается точка доступа, которая ждет подключения. Соединиться с ней можно как со смартфона, так и с ноутбука и уже оттуда в любой удобный момент совершать необходимые действия.

За основу можно взять Arduino MKR1000 с Wi-Fi-модулем Atmel ATSAMW25 на борту, добавить библиотеку WiFi101 и готовый код отсюда. Однако обойдется это в 35 долларов. Также есть готовый проект Cactus WHID. Он стоит уже 14 долларов и выглядит как флешка, но доработать его будет сложнее.

Я предлагаю собрать более дешевый (меньше десяти долларов) и функциональный девайс под названием Wi-Fi Ducky. Его автор — Stefan Kremser с ником «Космокурица», а железо для его крутых самоделок продается в отдельном магазине на AliExpress. Там можно купить готовые DIY-модули, скачать код с гитхаба и повторить все шаг за шагом, однако мы пойдем немного другим путем.

Возьмем два устройства:

Нам необходимо будет соединить их, но вначале — прошить.

Все описанные действия выполнялись на операционной системе Windows 7 x64.

Как работает эта атака?

Powercat — это полнофункциональный модуль PowerShell. Он работает так же, как Netcat, позволяя пользователям PowerShell создавать туннели TCP и UDP с помощью командной строки.

Будет создана полезная нагрузка PowerShell для загрузки, импорта и выполнения Powercat в одной команде. Затем он будет закодирован в двоичном формате, понятном USB Rubber Ducky.

Используя USB Rubber Ducky, Powercat исполняется с правами администратора и быстро устанавливает оболочку через Netcat.

На этом этапе постоянство настраивается с помощью команды schtasks, которая была разработана Microsoft для автоматизации задач и команд в Windows 10.

Что такое резиновая уточка

Резиновая уточка, можно сказать, что это модифицированный флеш-накопитель . Когда мы вставляем USB-накопитель в компьютер, мы можем легко копировать и вставлять файлы. Он действует как память, в которой мы можем хранить фотографии, документы или любую папку, если она не превышает доступное пространство для хранения.

На флешке мы можем даже программные скрипты для копирования файлов с компьютера или наоборот. Однако для выполнения этого сценария нам необходимо открыть USB-накопитель и дважды щелкнуть соответствующий файл. Это не то, что делается автоматически, без взаимодействия.

Однако резиновый утенок сможет выполнять эти сценарии автоматически. Вам просто нужно будет получить питание, чтобы подключиться к компьютеру. Он запустится автоматически копирование файлов или выполнить какое-либо заранее заданное действие.

Именно последнее, о чем мы говорим, создает угрозу безопасности. Его можно использовать для кражи данных или заражения нашего компьютера. Для этого достаточно, чтобы мы подключили его к компьютеру и получили питание.

Создаем полезную нагрузку.

После перезагрузки Android запустите приложение UserLAnd и SSH в новой системе Kali.

Используйте nano для создания нового файла «payload.txt» в домашнем (~ /) каталоге. Этот файл будет содержать полезную нагрузку Ducky в виде простого текста.

Комментарии (REM) были добавлены, чтобы объяснить, что делает каждая строка полезной нагрузки.

Многое происходит в PowerShell в одной вкладке. Есть несколько команд, связанных и разделенных точками с запятой.

Комментарии могут оставаться в полезной нагрузке и не будут влиять на нажатия клавиш. Чтобы сохранить и выйти из терминала, нажмите Ctrl-x, затем y, затем Enter.

Android-устройство с предустановленным UserLAnd.

Подойдет любой телефон или планшет на Android с поддержкой приложения UserLAnd. Устройство не нуждается в руте. Все, что требуется, — это доступ к Интернету через Wi-Fi и вышеупомянутое UserLAnd.

Active Directory — GPO

Нам дают дамп трафика, записанного во время загрузки рабочей станции, которая находится в домене Active Directory. Задача: найти пароль администратора.

Открываем дамп трафика в wireshark. Нажимаем Ctrl+F для поиска строки password среди содержимого пакетов.

Находим пакет. Откроем его двойным левым кликом.

По содержимому можно сказать, что мы нашли файл Groups.xml, где содержится зашифрованный пароль. Давайте скопируем его, для этого после правого клика выбираем “as a Printable Text”.

В файле у нас хранится информация о двух пользователях. Давайте расшифруем cpassword. Информацию о способе шифрования и ключ можно взять на официальном сайте Майкрософт здесь.

Вставляем наш пароль в Base64 в окошко и выбираем:

Indiv. Procedures --> Tools --> Codes --> Base64 Encode/Decode --> Base64 Decode.

Но при попытке декодировать получим вот такое предупреждение.

Давайте к нашем тексту добавим =, чтобы добить блок до нужной длины. Повторим декодирование.

Теперь расшифруем: Analysis --> Symmetric Encryption (modern) --> AES (CBC). В открывшемся окошке выбираем длину ключа 256 бит и вставляем ключ.

Как результат, получаем расшифрованный пароль.

Удаленный доступ к системе

Одна из опасностей резиновой уточки заключается в том, что она может дать хакеру доступ к полный контроль системы. В конце концов, вы действуете так, как будто злоумышленник находится перед экраном, выполняя команды, поскольку они являются предварительно настроенными сценариями.

Это устройство может установить связь между сервером мониторинга и системой жертвы. Это позволит третьей стороне, без необходимости физического присутствия, взять под контроль компьютер и манипулировать им, как они захотят. Вы можете настроить так называемый черный ход, похожий на трояна.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Начнём с традиционного «Этот материал представлен только в образовательных целях». Если вы используете эту информацию для взлома HBO и выпуска следующего сезона «Игры престолов» бесплатно на YouTube, ну… здорово. В том смысле, что я никак не поощряю подобное поведение.

Если не знаете, что такое «резиновая уточка» (USB Rubber Ducky), это устройство, которое сделал Hak5, на фото. Оно выглядит и ведёт себя как обычная флешка, но её можно запрограммировать на очень быстрый ввод клавиш с клавиатуры. «Уточка» способна взломать любую систему за несколько секунд. Единственный недостаток — вам понадобится физический доступ к компьютеру. И ещё она стоит $50, вот почему я написал эту статью.

Можем поиграться с библиотекой для начала, начнём с инициализации флэшки как HID-устройства методом begin().

Выглядит неплохо. Теперь запустим команды на компьютере жертвы. Это можно сделать, «нажав» клавишу Windows, набрав cmd, Enter, а затем саму команду.

Отлично. Создадим эксплоит во фреймворке Metasploit.

Будем использовать модуль web_delivery. Я выбрал его из-за высокой скорости и низкой вероятности срабатывания антивируса. Он также ничего не пишет на диск, так что не оставит следов по окончании работы.

Здесь мы ломаем 64-битную Windows 10, так что выберем мишенью PowerShell, но имейте в виду, это не эксплоит против PowerShell. Мы просто используем оболочку, чтобы скачать нужные файлы с сервера.

Нужно сказать нашей программе, откуда брать бинарники:

Дальше указываем порт, который не вызовет подозрений, что насчёт 443? ;)

Metasploit каждый раз генерирует случайный URIPATH, а мы хотим иметь возможность запускать и останавливать прослушку порта в любой момент без необходимости перекомпилировать код для флешки.

Теперь нужно выбрать Powershell в качестве метода доставки. Эксплоит поддерживает три цели, помеченные идентификаторами: это 0: Python, 1: PHP, и 2: Powershell.

И наконец exploit .

Чтобы удобно было останавливать и возобновлять прослушку порта, создадим конфигурационный файл: usb.rc.

Получаем полезную нагрузку для запуска на компьютере жертвы:

Теперь можем запустить это с флэшки.

Работает очень неплохо. Нам нужно около 40 секунд, чтобы поиметь Дейнерис, я имею в виду компьютер жертвы.

Из-за ограниченной мощности «уточки» загрузчик не доступен постоянно, как в обычной Arduino, вы можете загрузить код только когда нажмёте кнопку на флешке или в течение первых 30 секунд работы. То есть первые 30 секунд после подключения флешки мы ждём, пока код реально сработает, а затем ещё 10 секунд для набора и выполнения скрипта. Было бы очень полезно сократить время доступа на 75%. Вот этот хороший человек отредактировал прошивку, чтобы пропустить загрузчик при подключении. Мы взяли код и перепрошили флэшку, перезагрузили код и та-дам — всё работает. Но можно сделать ещё лучше: хорошо бы спрятать микросхему в корпус, чтобы она не вызывала подозрений.

Я выбрал одну из тех неприметных USB-флешек, которые рекрутеры раздают миллионами, и заказал эти классные маленькие OTG-адаптеры microUSB − USB A. Пришлось отрезать ненужные части печатной платы, чтобы она поместилась в корпус, всунул OTG-адаптер в корпус USB A и заклеил всё суперклеем. По мне так выглядит вообще не подозрительно, но всё-таки 10 секунд — это немалое время, особенно когда прячешься от драконов.

Вы также можете заказать Arduino Pro Micro на Amazon примерно за $10. Если есть терпение, то можно даже найти на eBay примерно за $3 или $4. У меня не нашлось USB-флэшки достаточно большого размера для Pro Micro, так что я подключил OTG-адаптер, перемотал его изолентой и на этом успокоился.

Нужно немного изменить программу, потому что мы используем другую библиотеку, но работать она будет как и раньше.

Самое большое преимущество Pro Micro — это скорость. Теперь нам нужно всего 3 секунды физического доступа. Настоящая атака на ходу. Если вы намерены применить эту силу, делайте это ради благого дела. Убейте Серсею.

Данная статья содержит решение заданий, направленных на криминалистику оперативной памяти, разбора пэйлоада для USB Rubber Duck, а так же расшифрования перехваченных паролей групповой политики Windows.

Специально для тех, кто хочет узнавать что-то новое и развиваться в любой из сфер информационной и компьютерной безопасности, я буду писать и рассказывать о следующих категориях:

- PWN;

- криптография (Crypto);

- cетевые технологии (Network);

- реверс (Reverse Engineering);

- стеганография (Stegano);

- поиск и эксплуатация WEB-уязвимостей.

Вся информация представлена исключительно в образовательных целях. Автор этого документа не несёт никакой ответственности за любой ущерб, причиненный кому-либо в результате использования знаний и методов, полученных в результате изучения данного документа.

Читайте также: