Unifi usg настройка l2tp провайдера wan

Сетевая платформа UniFi позволяет с помощью единого контроллера управлять сетями из устройств UniFi, расположенных в разных физических локациях. Фактически, возможно создать единое управление сетевыми устройствами в разных филиалах или разных организациях. Также система UniFi позволяет создать VPN сервер для подключения отдельных сотрудников к офисной сети, что крайне важно для организации удаленной работы (в случае командировок, необходимости работы из дома и т.д.).

Настройка удаленного сайта и межсайтового VPN.

В терминологии UniFi каждая физически удаленная сеть, управляемая из одного центра называется сайтом. Естественно, система позволяет создавать и сеть устройств с единой группировкой и управлением независимо от расположения. В этом случае, например, Wi-Fi пользователи будут авторизоваться, и получать доступ к сети в любом месте без каких либо дополнительных настроек. Однако часто бывает более предпочтительно выделять в системе управления отдельные сети со своим набором оборудования, своими настройками, выделенными администраторами и отдельной статистикой. Каждая такая сети в контроллере UniFi и представляется в виде самостоятельного сайта.

Следует отметить, что на текущий момент компания Ubiquiti рекомендует использовать для создания сети с многочисленными сайтами контроллеры на базе отдельно устанавливаемого ПО контроллера UniFi и маршрутизаторы серии USG, поскольку аппаратные контроллеры Cloud Key имеют ограниченную аппаратную мощность, а многофункциональные устройства серии Dream Machine (в текущей версии прошивок) также имеют определенные ограничения по созданию и настройке мультисайтовых конфигураций.

В данном обзоре использовалась конфигурация с двумя сайтами, каждый из которых имел отдельное подключение к «внешней» сети («Интернет») на основе своего маршрутизатора USG.

Первый сайт «по умолчанию» был уже сформирован, контроллер UniFi был установлен на компьютер под управлением операционной системы Windows. «Внешний» IP адрес WAN интерфейса имел адрес 10.0.0.161. В «реальной» системе для сети, в которой работает контроллер UniFi, обязательно должен использоваться выделенный статический IP адрес, предоставленный провайдером услуг Интернета.

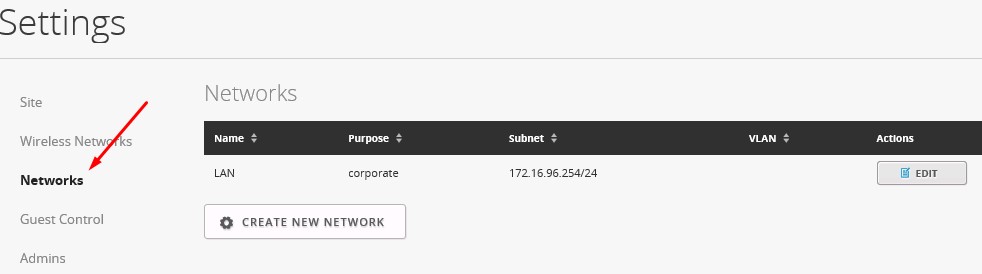

Новый сайт создается из меню переключения сайтов в верхнем правом углу интерфейса. После создания нового сайта переключиться на его настройки, открыть параметры сети (Networks) и изменить подсеть основной LAN сети, чтобы она отличалась от сети основного сайта. В данном случае подсеть основного сайта была 192.168.1.1/24, а подсеть «удаленного» сайта была настроена как 192.168.2.1/24.

Рисунок 1. Создание нового сайта в контроллере UniFi.

После создания нового сайта необходимо создать правила для маршрутизатора в основном сайте, обеспечивающие «видимость» контроллера для «внешних» устройств в маршрутизируемой сети (L3). Главное правило – публикация информационного URL контроллера, который используется устройствами для подключения. Создается новое правило перенаправления TCP порта (Port Forwarding) с указанием внешнего адреса маршрутизатора (WAN) и внутреннего сетевого адреса контроллера. Порт, используемый в информационном URL – 8080.

Рисунок 2. Создание правила публикации Inform URL контроллера UniFi – основной сайт.

Второе правило касается публикации STUN сервера. Он используется для передачи информации между сетевыми устройствами и контроллером в ряде случаев (например, STUN используется при открытии окна терминала устройства в интерфейсе контроллера). Хотя для базовой работоспособности и управляемости UniFi сети это правило необязательно, но его желательно создать. В этом случае создание правила перенаправления аналогичное предыдущему, но используется UDP порт 3478.

Рисунок 3. Создание правила публикации STUN контроллера UniFi – основной сайт.

Рисунок 4. Итоговый список правил публикации (проброса портов) – основной сайт.

После создания правил проверяем правильность внешнего (WAN) адреса, и приступаем к адаптации маршрутизатора USG для «удаленного» сайта.

Рисунок 5. Проверка адреса WAN маршрутизатора USG – основной сайт.

Второй маршрутизатор USG подключается к «внешней» сети (порт WAN) и сети второго сайта. Маршрутизатор USG с «заводскими» настройками имеет LAN адрес 192.168.1.1. Подключаемся с компьютера в сети «удаленного» сайта к WEB интерфейсу USG и меняем информационный URL в разделе конфигурации, указывая внешний IP адрес маршрутизатора USG «основного» сайта. Остальные параметры, включая сетевые, менять не нужно, поскольку они будут автоматически изменены при адаптации к контроллеру.

Рисунок 6. Изменение адреса Inform URL для маршрутизатора USG с заводскими настройками – второй сайт.

После изменения информационного URL и применения настроек, появится всплывающее окно с предупреждением и кнопкой подтверждения. На данном этапе нажимать эту кнопку НЕ НУЖНО.

Рисунок 7. Ожидание и подтверждение адаптации маршрутизатора USG к контроллеру – второй сайт.

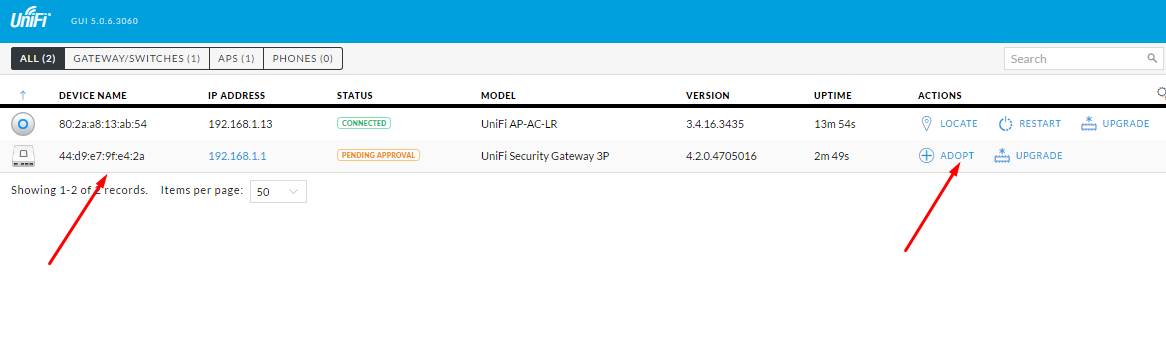

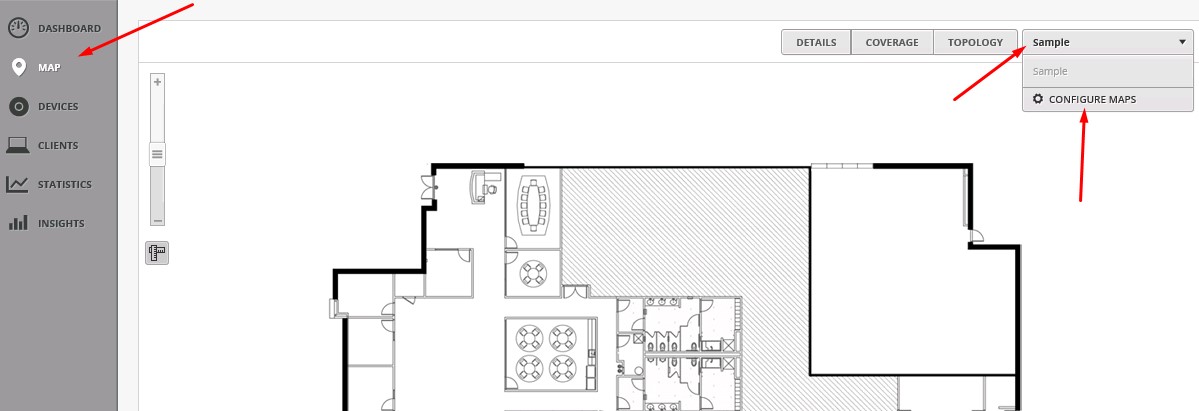

После изменения информационного URL устройство появится (через некоторое время) в интерфейсе контроллера со статусом ожидающего адаптации. Следует отметить, что такие устройства появятся во всех сайтах одновременно. В нашем случае нужно адаптировать устройство, нажав соответствующую кнопку именно в «удаленном» сайте. И только после запуска адаптации в интерфейсе контроллера нужно вернуться к интерфейсу маршрутизатора USG «удаленного» сайта и нажать кнопку подтверждения. Такой двухстадийный процесс адаптации действует для всех устройств UniFi при L3 адаптации (через маршрутизируемые сети без L2 видимости).

Рисунок 8. Адаптация маршрутизатора USG для второго сайта.

Через некоторое время после подтверждения маршрутизатор USG получит новые настройки и будет полностью адаптирован к контроллеру UniFi. Следует отметить, что время реакции на изменение настоек для устройств в «удаленных» сетях может быть существенно больше, чем для устройств в основной сети с прямой L2 видимостью. Для примера, в данной тестовой сети команда перезагрузки маршрутизатора USG во втором сайте привела к результату только через 2-3 минуты. Это вызвано тем, что в случае таких устройств именно они инициализируют периодическую связь с контроллером для получения настроек и передачи информации.

Рисунок 9. Маршрутизатор USG для второго сайта адаптирован.

После адаптации маршрутизатора USG во втором сайте можно приступать к созданию межсайтового VPN туннеля. Для такого действия существует три варианта. Наиболее простой – создание VPN в автоматическом режиме между двумя уже адаптированными маршрутизаторами. Другие варианты используются в случае, если маршрутизаторы USG управляются разными контролерами или в случае создания туннеля к оборудованию сторонних производителей. Также, на текущий момент устройства UDM не поддерживают автоматическое создание межсайтового VPN – для них необходимо настраивать параметры вручную. Само автоматическое создание VPN соединения предельно простое. Все что требуется – выбрать имя «удаленного» сайта из списка и подтвердить настройки.

Рисунок 10. Создание межсайтового VPN соединения в автоматическом режиме.

Настройка клиентского VPN сервера.

Доступ клиентов к внутренней сети может быть настроен через VPN сервер с RADIUS авторизацией. Самый простой способ – использовать RADIUS сервер, встроенный в маршрутизатор UniFi USG. Для этого в настройках сервисов следует включить сервис авторизации.

Рисунок 11. Включение сервера авторизации Radius.

После активации сервера RADIUS, можно приступать к созданию пользователей. Для VPN пользователей указываем тип туннеля (L2TP) и сетевой протокол IPv4.

Рисунок 12. Создание нового пользователя Radius для VPN подключения.

На следующем этапе создаем в разделе Networks новый VPN сервер. На текущий момент система UniFi предлагает два варианта: PPTP и L2TP. Вариант PPTP нежелателен для использования как небезопасный. Кроме того, многие производители (например, Apple) уже отключили его поддержку в своем оборудовании. Поэтому, создаем L2TP сервер. Ключ авторизации это в терминологии клиентских устройств общий ключ IPSec. В пункте профиля RADIUS в нашем случае следует указать профиль «по умолчанию» - использующий встроенный сервис. Если используется внешний сервер авторизации, то следует создать новый профиль, в котором указать параметры такого внешнего сервера авторизации. Пункт «Exposed to Site-to-Site VPN» позволяет VPN клиентам доступ не только к основной сети, но и к сетям дополнительных сайтов.

Рисунок 13. Создание нового L2TP VPN сервера для подключения клиентов.

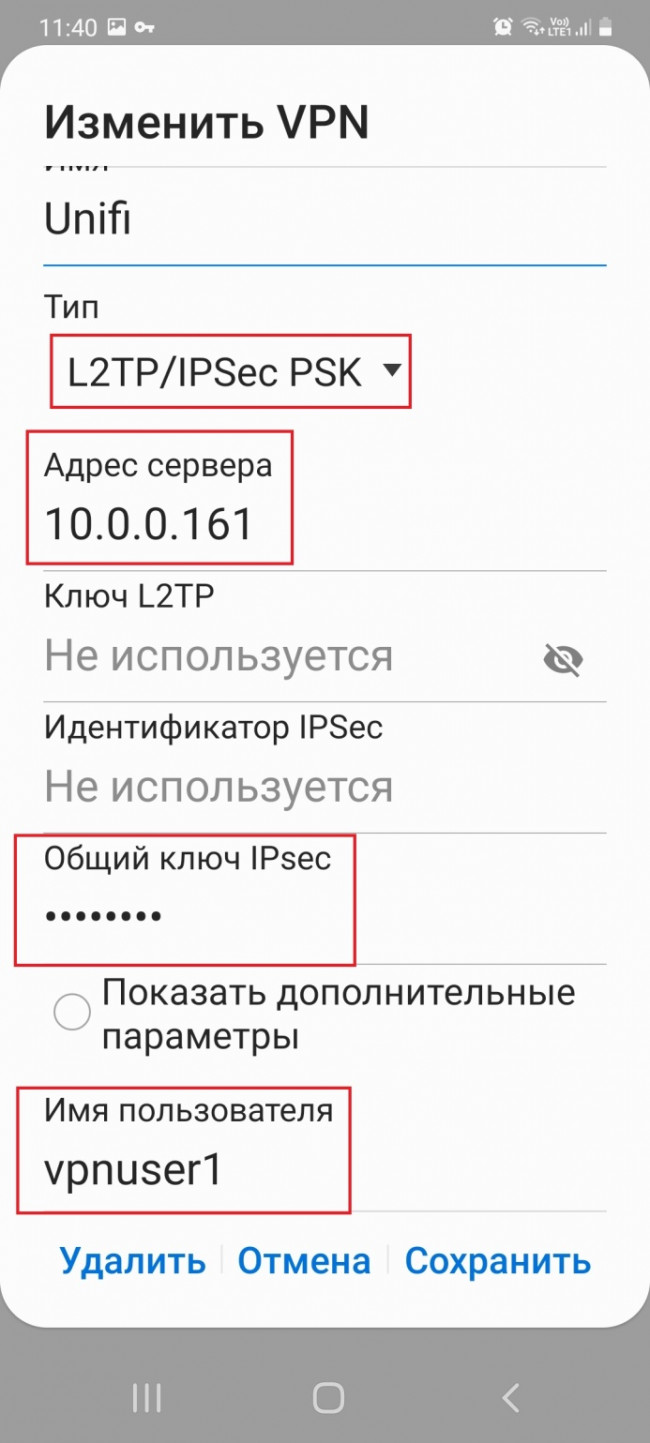

После подтверждения настроек VPN сервер готов принимать клиентские подключения. Проверка соединения была сделана со смартфона под управлением Google Android.

Рисунок 14. Проверка подключения с мобильного телефона (Google Android).

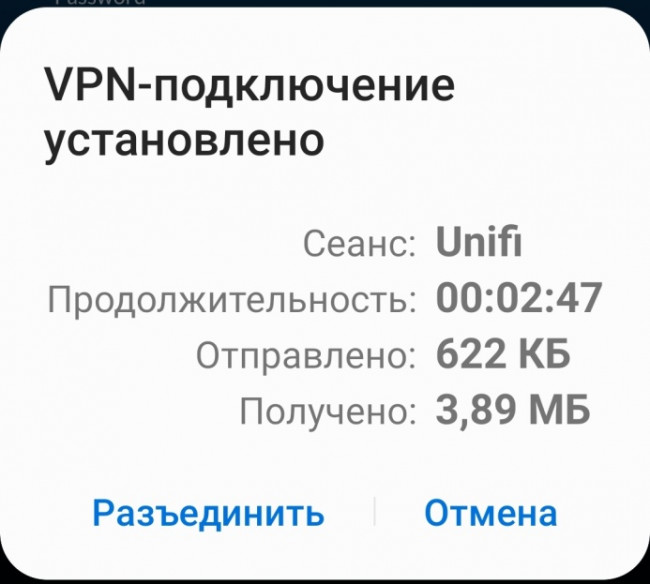

Рисунок 15. VPN соединение установлено.

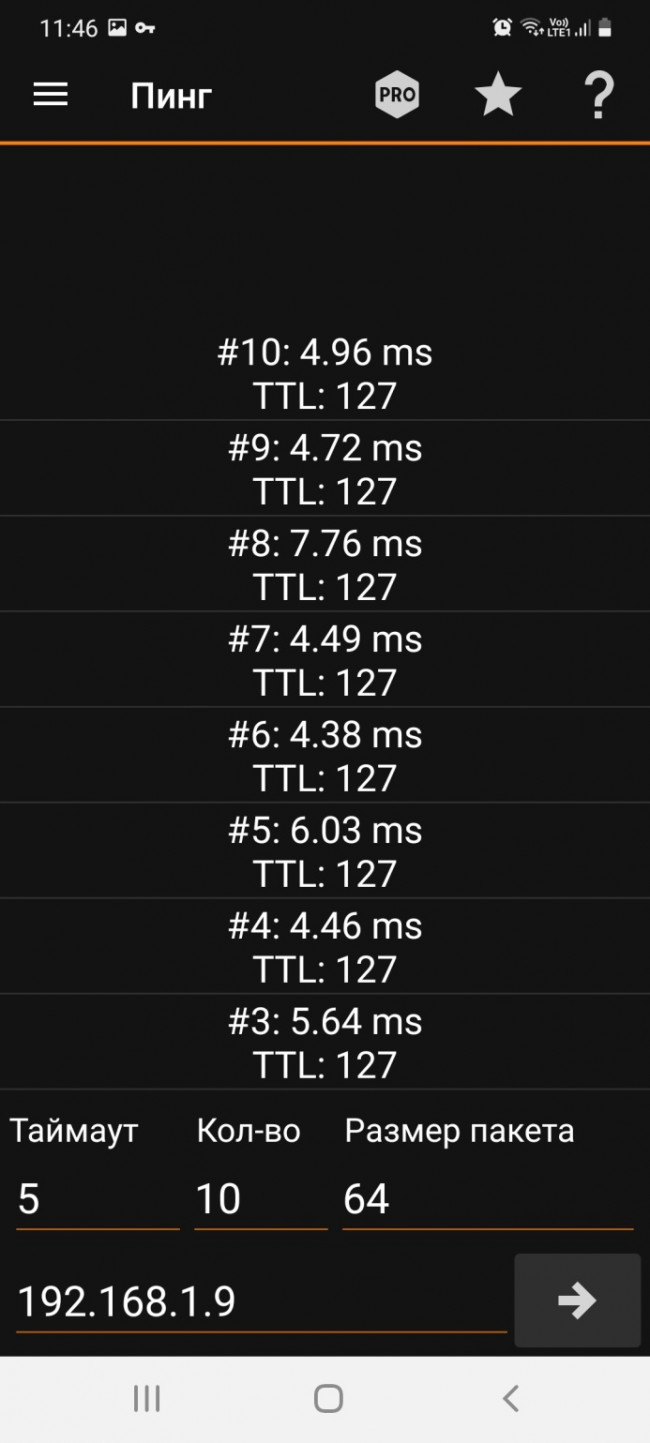

После успешного установления соединения, доступность внутренних ресурсов сети была проверена утилитой Ping и доступом к WEB интерфейсу контроллера.

Рисунок 16. Проверка VPN подключения – доступность внутреннего адреса сети.

Рисунок 17. Проверка VPN подключения – WEB страница управления контроллером UniFi.

Информация о VPN клиентах доступна в разделе Insights контроллера UniFi.

Рисунок 18. Информация о подключенном VPN клиенте в разделе Insights контроллера UniFi.

Вывод, который можно сделать: система UniFi предлагает предельно простой в развертывании вариант как межофисной связи, так и клиентского VPN для удаленного доступа и работы.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

участник

И дополнительно. Что такое WAN LOCAL, LAN LOCAL, GUEST LOCAL?

UPD1:

UPD2:

Проснифил трафик на USG:

tcpdump: listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

17:29:26.689976 IP (tos 0x0, ttl 117, id 30771, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

17:29:27.690575 IP (tos 0x0, ttl 117, id 30773, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

17:29:29.690146 IP (tos 0x0, ttl 117, id 30776, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

17:29:33.690207 IP (tos 0x0, ttl 117, id 30778, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

17:29:41.690495 IP (tos 0x0, ttl 117, id 30781, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

17:29:51.690405 IP (tos 0x0, ttl 117, id 30790, offset 0, flags [none], proto UDP (17), length 126)

myip.1701 > remoteip.1701: [udp sum ok] l2tp:[TLS](0/0)Ns=0,Nr=0 *MSGTYPE(SCCRQ) *PROTO_VER(1.0) *FRAMING_CAP(S) *BEARER_CAP() FIRM_VER(2560) *HOST_NAME(PC-SA) VENDOR_NAME(Microsoft) *ASSND_TUN_ID(20) *RECV_WIN_SIZE(8)

Т.е. трафик приходит, но VPN не отзывается

UPD3:

Сразу не догадался глянуть netstat (в аттаче), а оказывается никто и не слушает порт 1701. И Radius с портами 1812, 1813 отсутствует. Копаем дальше.

I’ve recently standardized on Ubiquiti equipment in the new house, and so far I am very happy with it. Wireless is working flawlessly, which is more than I could say for my old setup.

A part of the new setup is a UniFi® Security Gateway (USG) that I am using as my gateway/firewall for my fiber connection, so I thought why not use that a my VPN termination as well? OpenVPN has been my weapon of choice for years, and it has been doing it very well, but it seems a bit overkill to run an entire VM to provide that service — as well as the ongoing maintenance it requires in terms of OS-patching and so on. Note that all screenshots are from UniFi Controller v5.10.20

On the USG there are basically 2 (well 3, but who’s counting) steps required to set up the VPN connection for Remote Users:

The following information was correct at the time of posting, based on a setup with 1 x UniFi Security Gateway 3P (4.4.41.5193700), 1 x UniFi Switch 8 POE-60W (4.0.42.10433) and 5 x UniFi AP-AC-Mesh (4.0.42.10433)

In order to be able to authenticate users, the UniFi RADIUS Server needs to be enabled and configured. This is done by navigating to the UniFi Controller, and going to Settings->Services->RADIUS and the Server tab:

Enable the server, if it isn’t already. I used all the default settings here, except for the Secret. The Secret here is a custom pre-shared key that Radius uses to authenticate devices and users with the service. Define this as you see fit, or use a generator to create it. Put in your values, and hit Apply Changes

Navigate to Settings -> Services -> RADIUS and find the Users tab and hit the +Create New Users button. This will bring up the option to create a new user, simply fill out the desired username and password here. For this post I’ll just leave the VLAN part empty, but it allows you to put your VPN clients into different VLANS if you so desire (which is pretty nifty actually!)

For Tunnel Type use 3 - Layer Two Tunneling Protocol (L2TP) and for Tunnel Medium Type use 1 - IPv4 (IP Version 4)

And that’s both your RADIUS server and first user account taken care of!

Next up is defining a network for the remote users. This is a simple, but very powerful step. Navigate to Settings->Networks and click on the +Create New Network button. This, naturally, brings up the Create New Network screen where you can put in your details.

Use your own values for all of this, the most important thing is to select Remote User VPN as the Network purpose, chose L2TP Server as the VPN type and and define a proper Pre-Shared Key. The Pre-Shared Key is needed by clients in addition to the username and password defined in step 1.1 above.

I decided to call it Remote User VPN (L2TP), to make it easy to identify. For good measure I defined an entire Class C subnet for my VPN users, because you know, there will definitely be 254 simultaneous connections to my home network at any given time…

The important thing to note is that when you define a network for Remote Users, it needs to be a different network than your default network. The IP addresses cannot overlap or otherwise conflict with any other defined networks on the controller. This is simply a dedicated network, that by default has full connectivity to the other networks defined on the controller. If you want to limit it somehow, you need to put in place firewall rules that limits its access to the other network(s).

Once a client connects, it gets assigned an IP-address from the assigned pool automatically, there is no need to configure any further DHCP services or similar in that network.

Note: You may need to manually specify your DNS servers here, try with automatic but if you can not connect via FQDN after a successful VPN connection, odds are that you will need to manually specify your internal DNS servers here as well.

And that’s it, you should now be able to connect using a standard L2TP client, using the external IP of your controller (I use a dynamic DNS service for this), your defined username/password and the Pre-Shared Key from the network definition as the Machine Authentication Shared Secret.

This is what it looks like using the native OS X Client:

I seem to have forgotten to mention a minor detail in my original post. In order to make your Mac (and possibly also Windows) able to connect to your internal resources via the DNS server specified above or via IP, you need to do one last thing.

Since L2TP connections do not publish routes, the VPN traffic does not really know where to go — which is kind of bad.

On macOS this is sorted by either sending all traffic though the VPN connection or re-arranging your network service order.

You can force all your networking traffic to go over the VPN connection, by enabling Send all traffic over VPN connection* under Advanced… in the macOS network configuration:

This was a new one for me, but changing the service order of your network connections in macOS so that the VPN connection comes first (highest priority) makes split-tunneling work too! This way you can access resources in both the local network you are in, as well as resources in your remote VPN network. Best of both worlds! This is done by going to System Preferences -> Network in macOS and then clicking on the little cog icon

Then simply drag your VPN connection to the top of the list (or as near the top as it will let you). That takes care of the priority, and makes sure the network traffic to your VPN network is routed before the default network route for your network interface.

You should now be able to reach your internal resources, as well as “external” ones.

Ubiquiti Unifi Security Gateway (USG) - довольно самобытный, 3-портовый, гигабитный роутер Ubiquiti, порожденный ради расширения линейки серии Unifi до, что называется, полного комплекта. Будучи компактным и объективно весьма симпатичным, он обладает достаточно высокой (но не запредельной, о нет) производительностью, и стоит при этом весьма недорого, что обуславливает его популярность среди апологетов оборудования семейства Unifi.

Отличительной и довольно обескураживающей особенностью Ubiquiti USG является отсутствие standalone консоли управления: настраивать его можно только через UniFi Controller. Это можно считать как плюсом, так и минусом. Лично нам такая особенность кажется слегка, гм, необычной. Впрочем, в рамках данного материала мы хотели все-таки рассмотреть сценарий настройки роутера, а не подивиться его диковинностью, поэтому приступим.

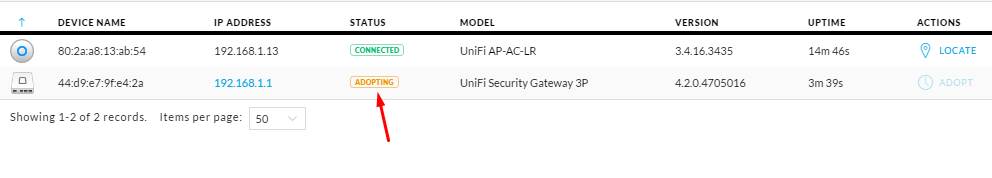

2. К 1-му порту роутера подключаем кабель провайдера доступа в интернет, во второй порт - коммутатор, смотрящий в локальную сеть, и заходим в Unifi Controller. Спустя недолгое время USG должен появиться в списке устройств. Нажимаем Adopt, чтобы присоединить его к нашей инфраструктуре Unifi:

Роутер немного поразмыслит:

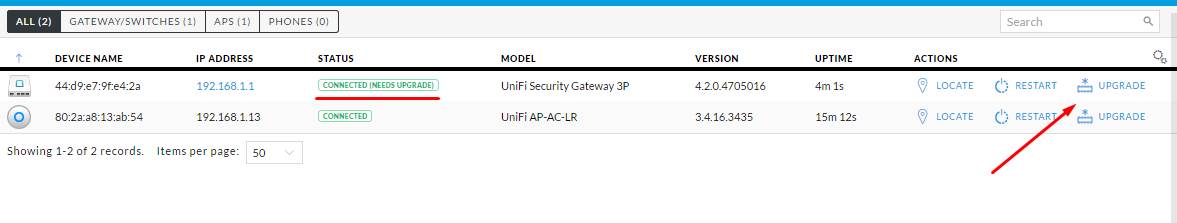

. и присоединится к сети. Мы используем новейшую, 5-ю версию Unifi Controller, поэтому после присоединения USG объявит в строке статуса, что ему нужно обновиться. Мы не против. Жмем UPGRADE:

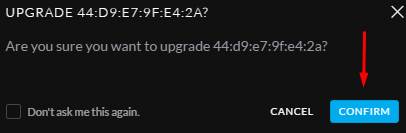

Подтверждаем наше намерение, нажав Confirm:

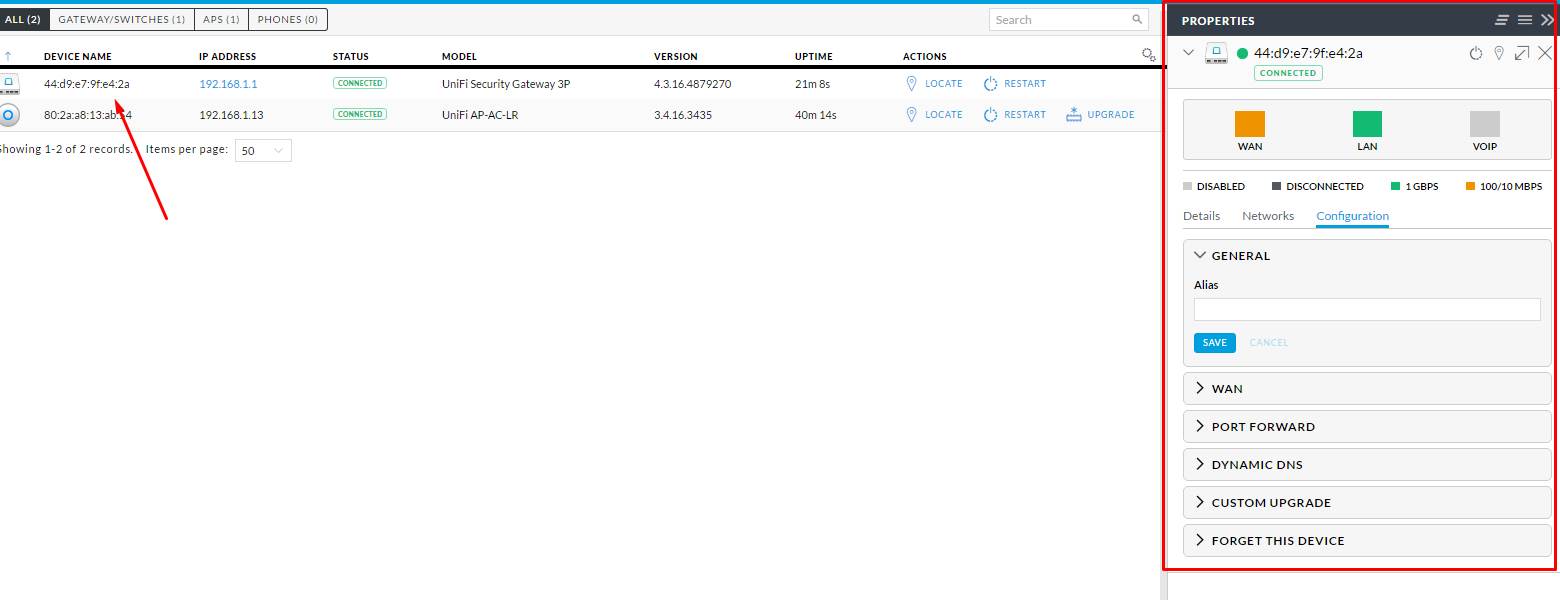

. и спустя несколько минут роутер будет готов к работе. Нажав на него в списке устройств, справа мы получим компактную консоль управления роутером. Собственно, сразу нажимаем Configuration и осваиваемся:

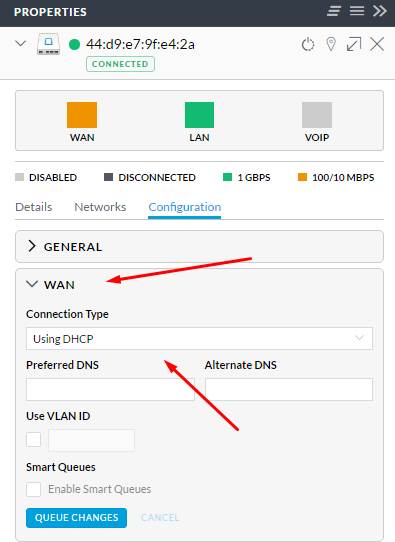

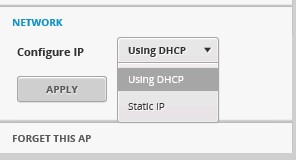

3. В секции General можно только задать имя устройства (Alias), поэтому сразу переходим к настройке интерфейса WAN. Роутер поддерживает 3 режима подключения к интернету: динамический IP, статический IP и PPPoE. В нашем примере используется динамический адрес, поэтому выбираем Connection Type - Using DHCP и нажимаем Queue Changes. Тут же можно задать 2 DNS-сервера и VLAN:

По большому счету, настройка роутера уже завершена. Он не слишком богат опциями, а большая часть управления дополнительным функционалом (за исключением порт-форвардинга и DynDNS, которые выполняются тут же, в соответствующих секциях) осуществляется через консоль Unifi в разделе Settings:

4. Уже тут, в конфигураторе Unifi, настраиваются сервер VPN, VPN Site-to-Site, клиенты VPN, DHCP-сервер, WINS, и тому подобное. Из наиболее интересных функций мы бы хотели отдельно выделить:

- DHCP guarding. Функция требует применения коммутатора серии Unifi, и позволяет глобально указать доверенный DHCP-сервер. Функция нужная и полезная, в роутерах встречается редко, а уж в таких дешевых и вовсе никогда, поэтому зачет!

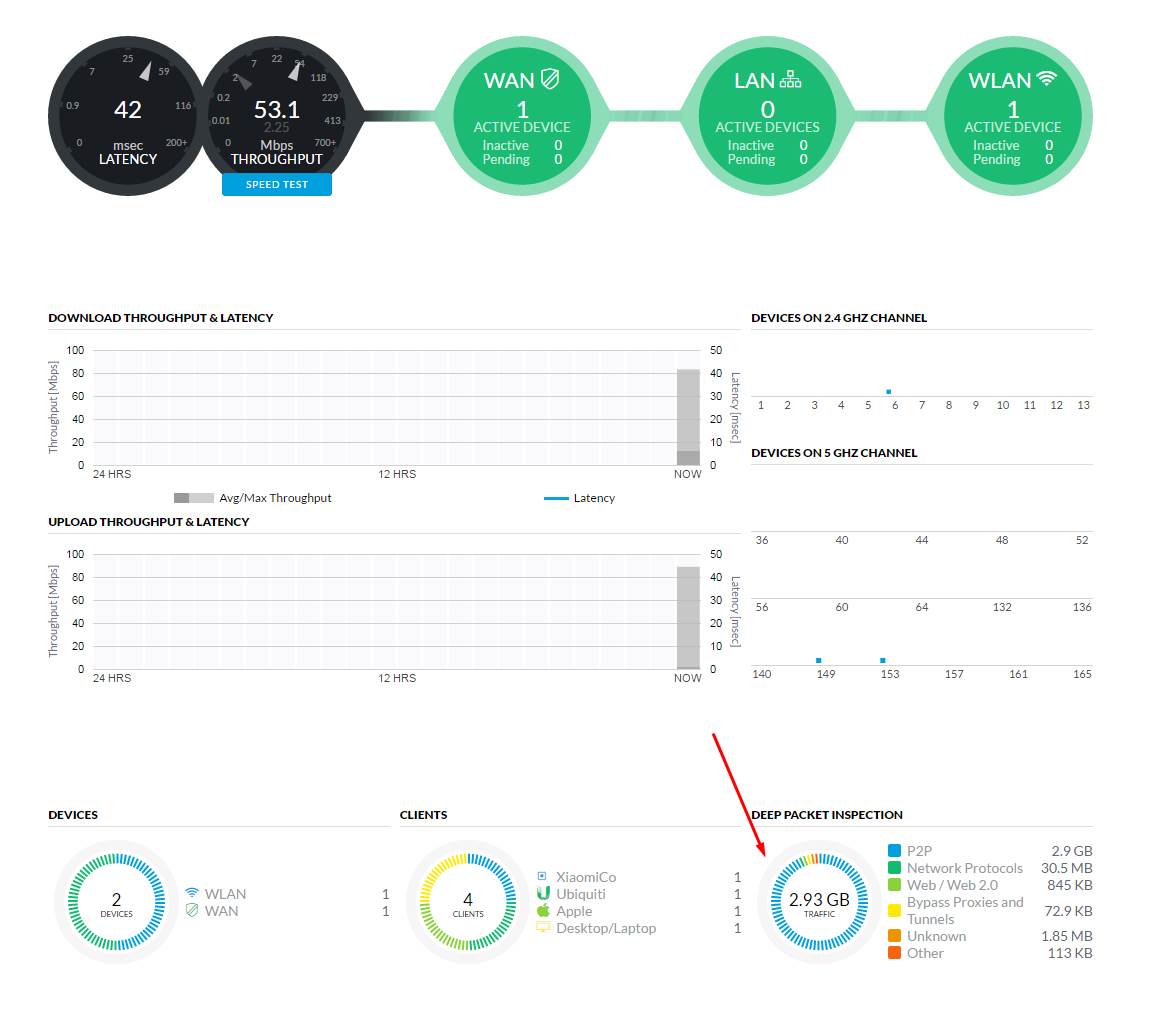

- Deep Packet Inspection (DPI). Как понятно из ее названия, функция позволяет проводить глубокую инспекцию пакетов на лету, и выдавать на гора подробную статистику, как пользователи используют интернет. Включаем ее галочкой Enable deep packet inspection в разделе Site:

После включения DPI роутер немного подумает и примется собирать статистику использования интернета. Спустя некоторое время в Dashboard появится статистика, а нажав в центр счетчика трафика:

. мы попадем в раздел с довольно подробными диаграммами:

На этом аспекты базовой настройки Ubiquiti USG кажутся разобранными. Чего мы не увидели: настроек брандмауэра (выполняются через CLI), роутинга (тоже прячется в CLI), standalone DHCP-сервера, который прямо таки необходим роутеру, возможности отключения NAT. Такой вот роутер-кастрат. Утешения ради сообщаем, что как минимум для роутинга и брандмауэра Ubiquiti пообещала обеспечить графический интерфейс в чуть более новой Unifi Controller линейки 5.x. Ждем-с.

Одно из наиболее доступных и простых решений на рынке бесшовного WiFi можно реализовать на базе оборудования и ПО Ubiquiti серии Unifi. Рассмотрим базовый сценарий развертывания бесшовной беспроводной сети.

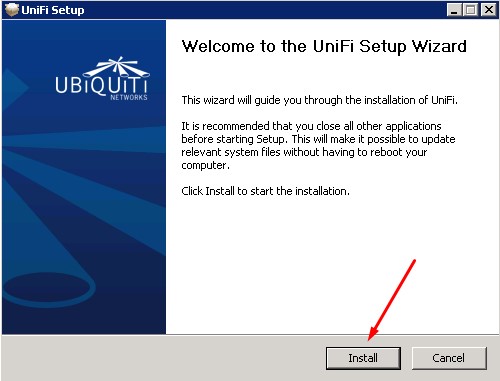

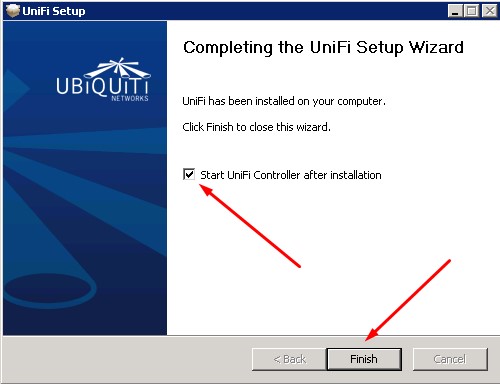

Установка Ubiquiti Unifi Controller

Процесс минималистичен, нельзя даже выбрать каталог для установки контроллера (к слову, он устанавливается в каталог %USERPROFILE%\Ubiquiti UniFi). После завершения установки, жмем Finish:

Настройка Ubiquiti Unifi Controller с помощью мастера UniFi Setup Wizard

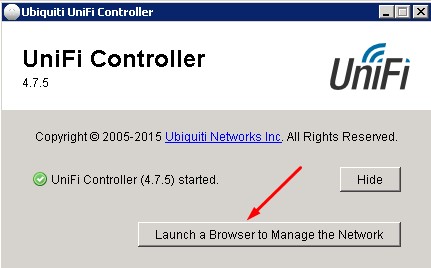

В открывшемся окне контроллера жмем Launch a Browser to Manage the Network:

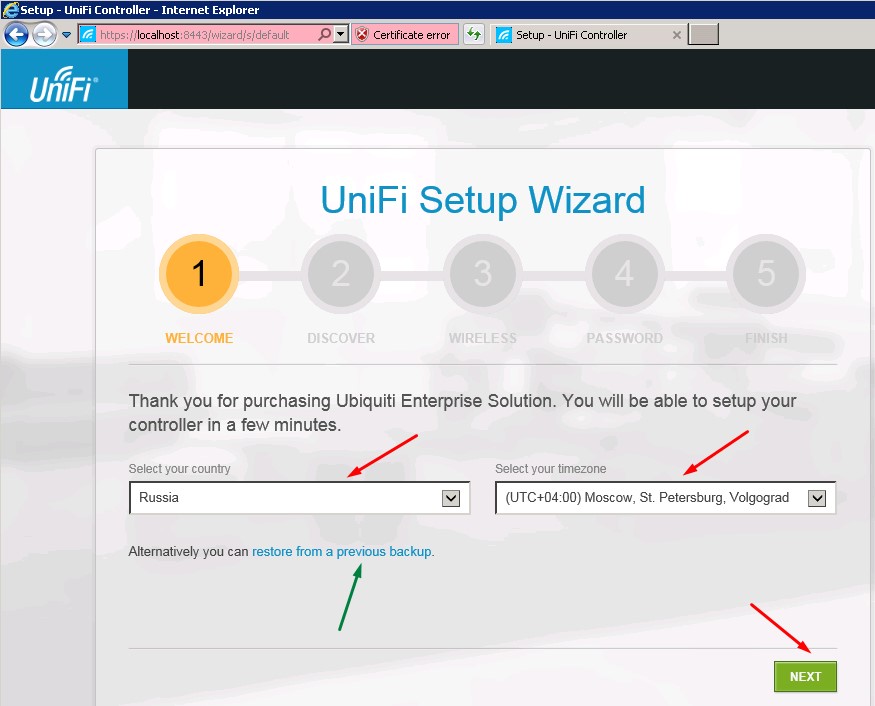

При первом запуске контроллера запускается мастер настройки. Выбираем страну и часовой пояс. При необходимости в этом же диалоговом окне можно запустить восстановление контроллера из резервной копии (см. зеленую стрелку на скриншоте). Жмем Next:

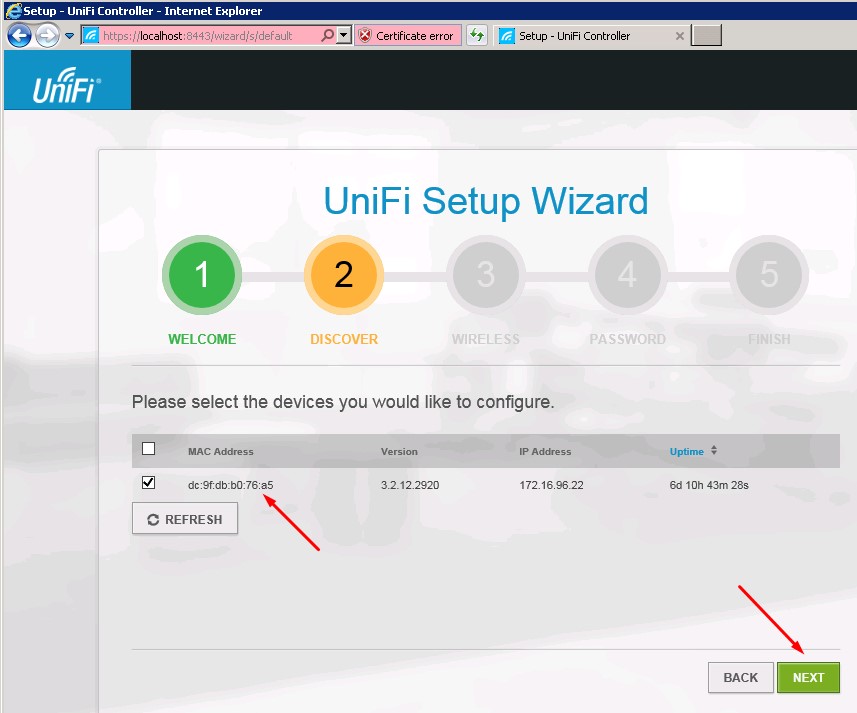

Контроллер сразу же обнаружит доступные точки доступа, подключенные к сети (если точки доступа присоединены к другому контроллеру, то в этом списке они не появятся). Отмечаем нужные нам точки доступа галочками и жмем Next:

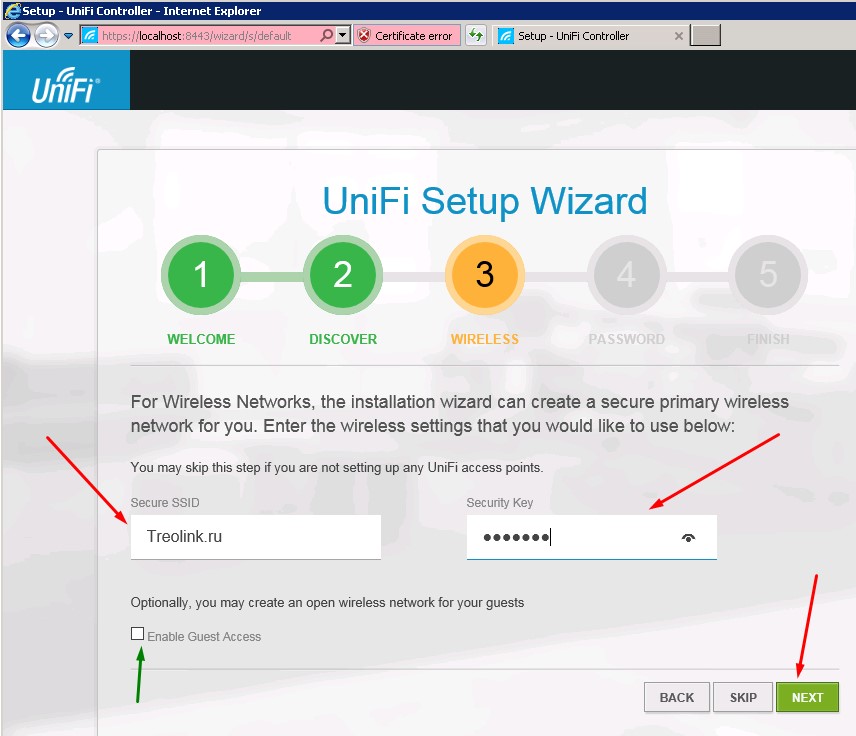

На следующем шаге можно настроить первую WiFi сеть. Вводим ее SSID и ключ доступа. При необходимости можно сразу настроить гостевой доступ (см. зеленую стреку на скриншоте). Жмем Next:

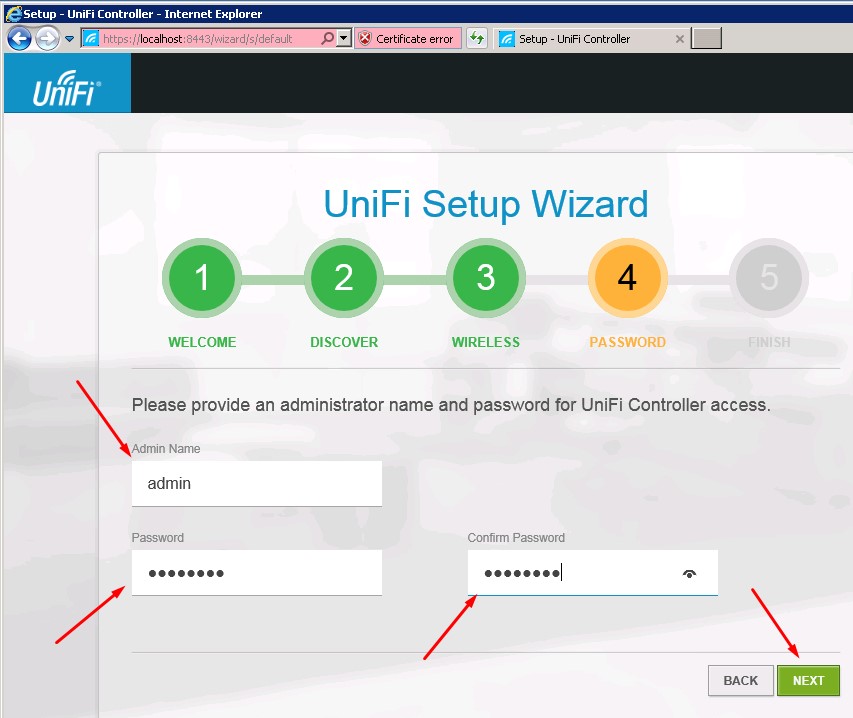

Теперь создаем аккаунт администратора: вводим название учетной записи и пароль дважды. Next:

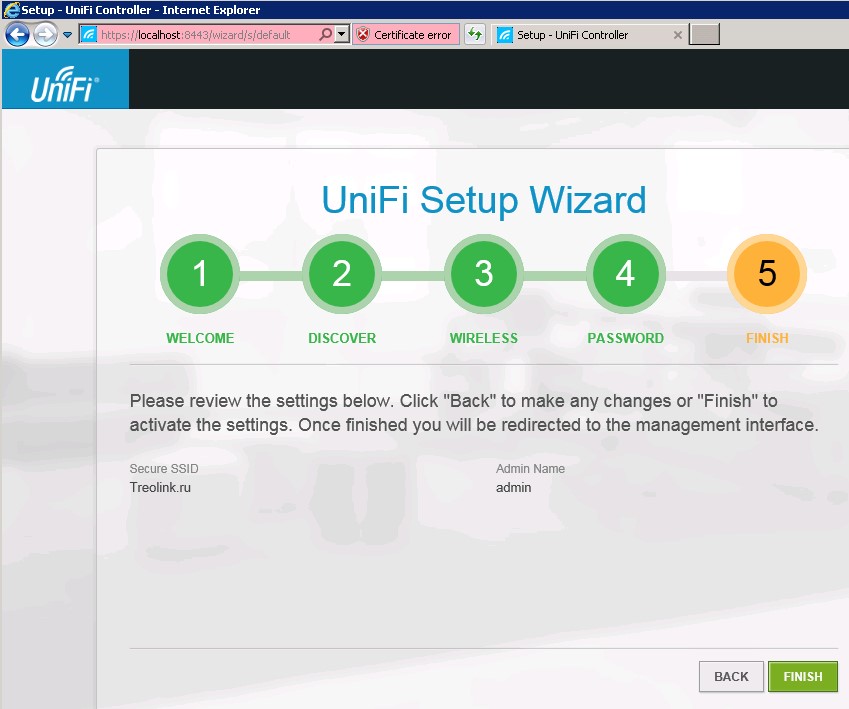

И завершаем работу мастера нажатием Finish:

Присоединение новых точек доступа к Ubiquiti Unifi Controller

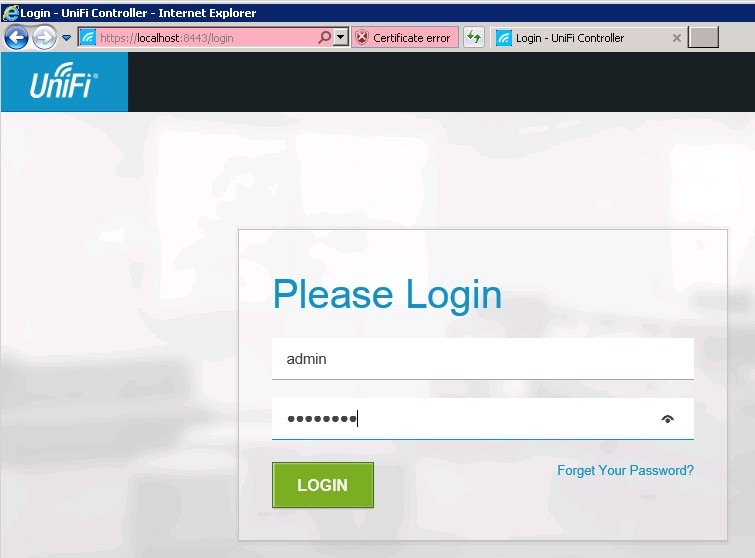

После завершения работы мастера настройки, входим в контроллер под ранее созданной учетной записью администратора:

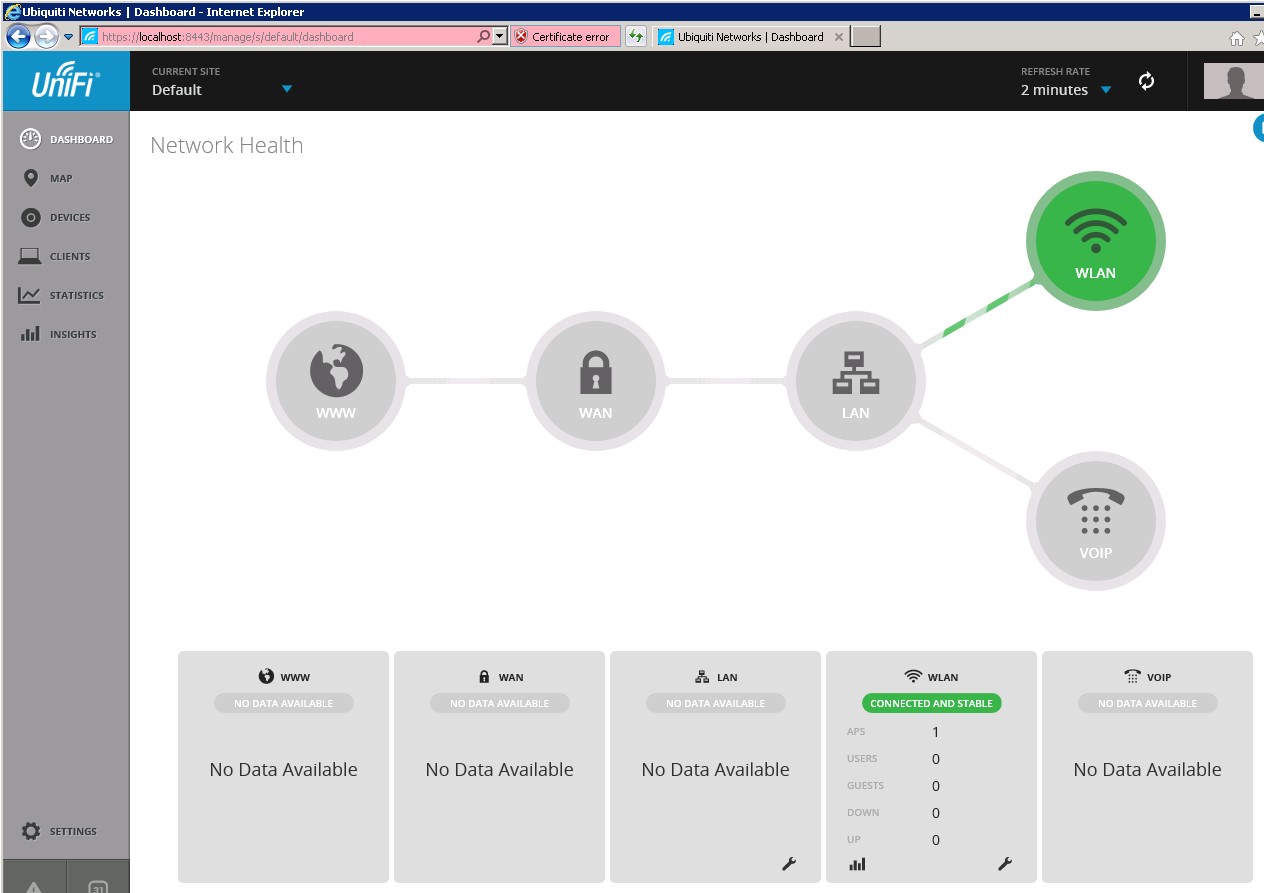

И попадаем в панель управления контроллером:

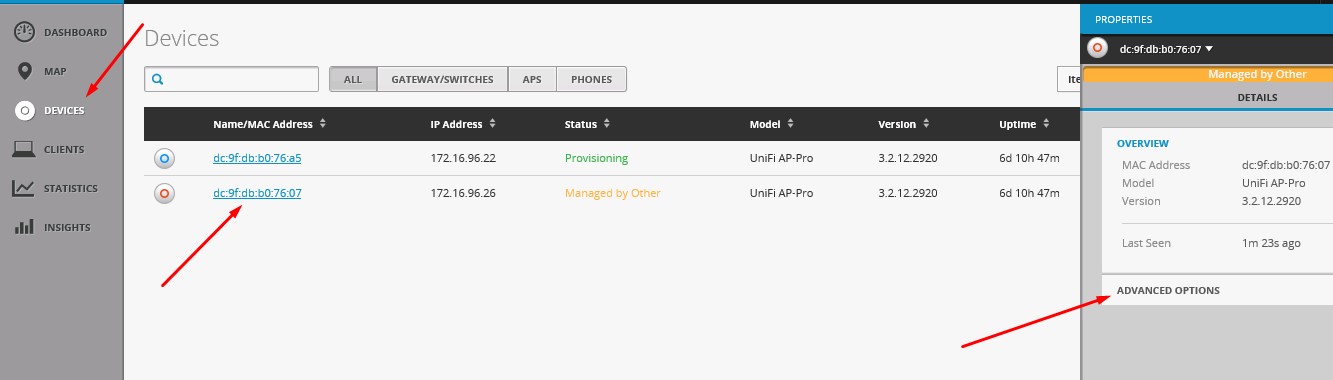

Доприсоединим точки доступа к контроллеру. Нужная нам точка доступа находится под управлением другого контроллера. Установим над ней контроль: войдем в меню Devices, кликнем по ней, в появившемся справа окне свойств нажмем Advanced Options:

Введем ее логин и пароль (по умолчанию - ubnt/ubnt) и нажмем Adopt:

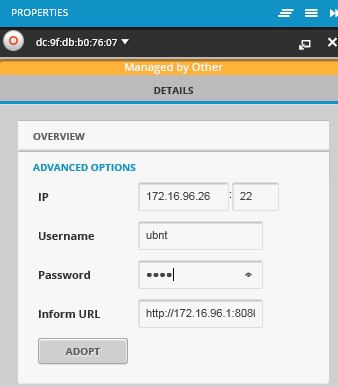

Спустя полминуты точка доступа присоединится к нашему контроллеру:

Новые точки доступа, подключенные к сети, подключаются аналогичным образом, только для них не нужно вводить логинов и паролей - достаточно просто скомандовать Adopt.

Теперь между точками доступа уже работает роуминг клиентов. WiFi-сеть уже вещается, клиенты могут переходить из зоны покрытия одной точки доступа в зону покрытия другой, при этом не теряя соединение.

Легкий тюнинг

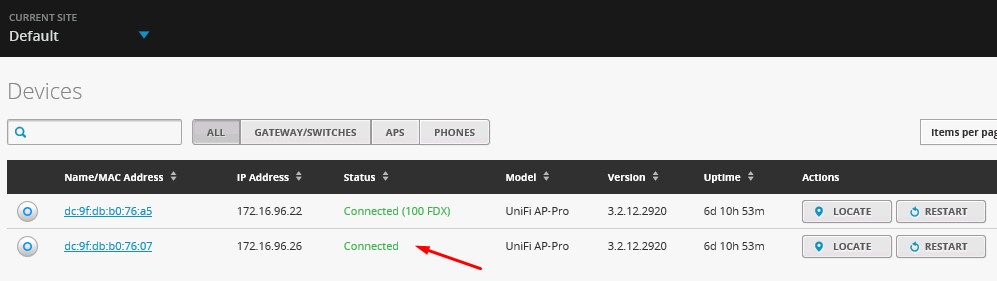

Если у вас есть план помещений/местности, где будет развернута беспроводная сеть, то его можно использовать полезным для обслуживания сети образом. Зайдем в меню Map, кликнем на Sample в правом верхнем углу, затем на Configure Maps:

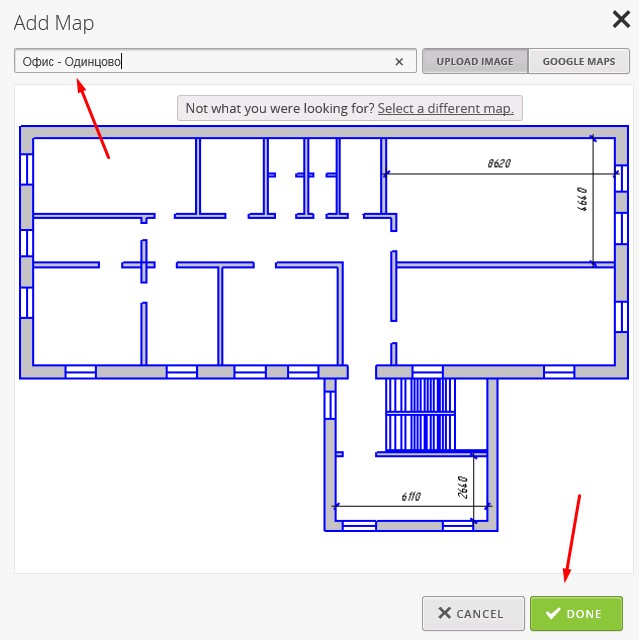

В появившемся окне нажмем Add a map:

Откроется диалоговое окно проводника Windows, где можно выбрать графический план помещения. После подтверждения выбора мы окажемся в окне Add Map. Вверху вводим название и жмем Done:

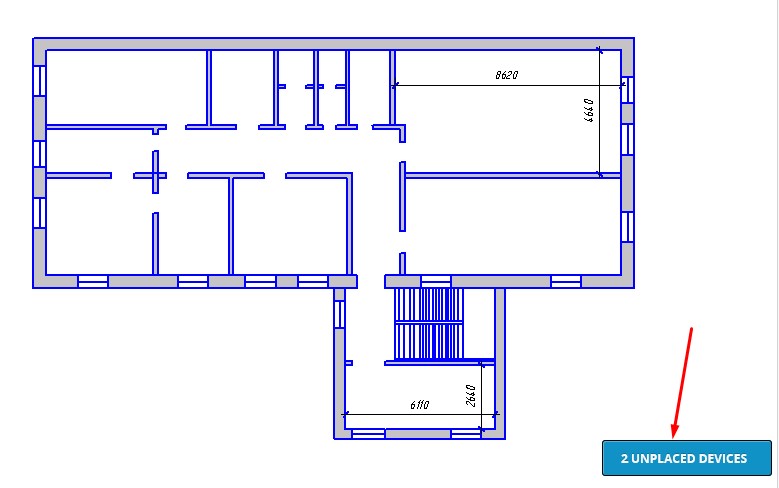

Теперь на нашей карте размещен наш план. Раскидаем по нему точки доступа. Жмем по кнопке .. Unplaced Devices и перетягиваем точки доступа из открывшегося окошка на план:

Вверху плана можно включить отображение зоны покрытия точек доступа (кнопка Coverage) и частотный диапазон. Сами точки доступа кликабельны. Жмем на одну из точек доступа, затем на шестеренку. Справа откроются ее свойства. В меню Configuration можно задать Alias (название, которое будет отображаться в списке устройств и на плане местности). Наша первая точка доступа получила имя "1 этаж - офисный блок":

В свойствах Radios можно выбрать каналы WiFi, частотный спектр и мощность передатчика:

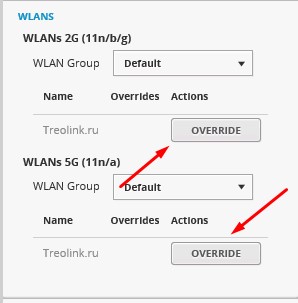

В свойствах WLAN выбираются WLAN-группы, а также назначаются WiFi-сети, которые будут вещать точки доступа (для двухдиапазонных точек доступа наподобие Ubiquiti Unifi AP Pro, будет 2 набора опций для обоих частотных диапазонов). Нажмем Override:

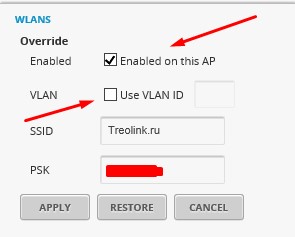

Тут можно отключить вещание сети на точке доступа и задать VLAN:

Вернемся в режим конфигурации точки доступа и заглянем в секцию Network. Тут можно задать способ получения сетевых настроек точки доступа: статические или получаемые по DHCP. Нас вполне устраивает вариант с DHCP:

Обзор настроек Ubiquiti Unifi Controller

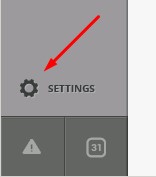

Посмотрим, что таится в глубинах конфигурации контроллера. Внизу слева кликнем по Settings:

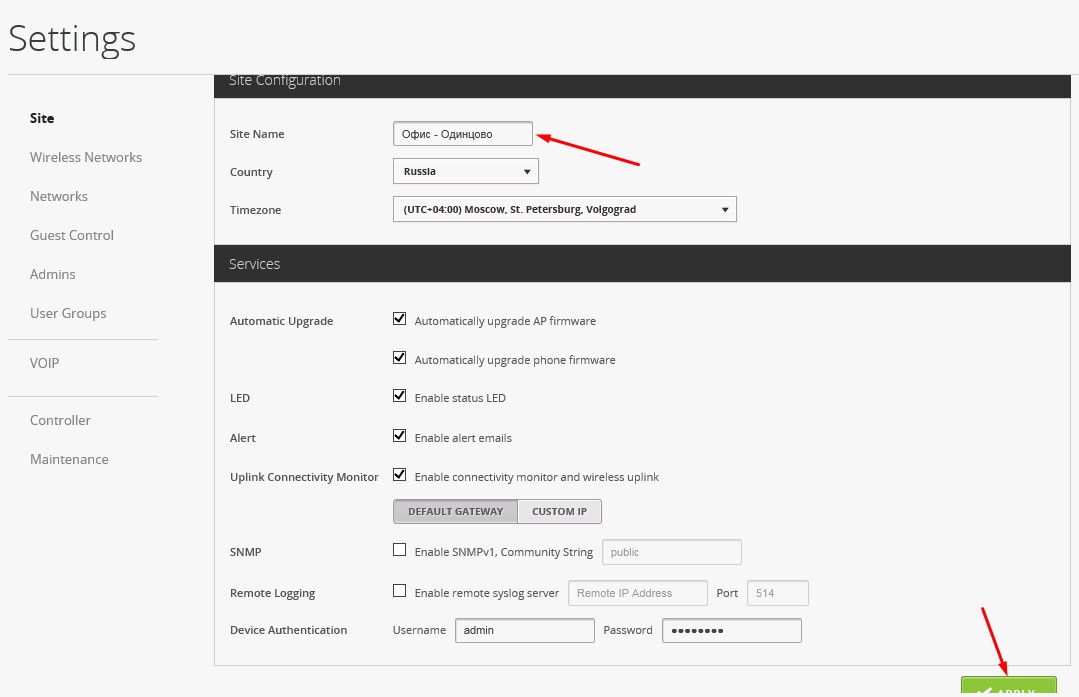

В появившемся окне настроек есть 9 секций. Начнем с Site. Тут:

1. задается название т.н. "сайта". Параметр носит косметический характер. Для удобства администрирования мы предпочитаем использовать наши внутренние наименования локаций. Свой "сайт" мы назовем "Офис - Одинцово". Понятное название упрощает управление ИТ-ресурсами: не надо вспоминать, какой конкретно контроллер открыт. Видно сразу. Также точки доступа Ubiquiti Unifi могут "передаваться" между контроллерами (функцией Move). Контроллеры в одном широковещательном домене видят друг друга, видят имена друг друга, что позволяет перемещать точки доступа, не ломая себе голову, куда именно осуществляется перемещение;

2. включается/отключается автоматическое обновление прошивок точек доступа и IP-телефонов Ubiquiti;

3. включаются/отключаются светодиодные подсветки точек доступа;

4. включаются/отключаются email-оповещения;

5. включается/отключается монитор соединений точек доступа и Wireless Uplink;

6. настраивается SNMP и логирование событий на выделенный сервер syslog:

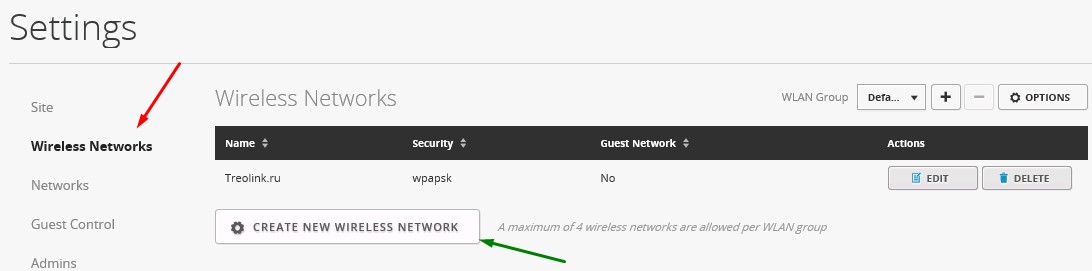

В секции Wireless Networks, как ни странно, осуществляется управление беспроводными сетями. Здесь можно создавать новые SSID и управлять уже созданными. Также тут осуществляется настройка шифрования и ключей безопасности сетей, сокрытие SSID, настройка VLAN, выбор групп, на основе которых можно настраивать политики доступа, о чем мы еще вспомним чуть ниже, и настройка расписаний работы беспроводных сетей:

В секции Networks можно настроить IP-сети. Тут же включаются DHCP, настраиваются WINS, настраиваются сетевые диапазоны IP для гостевых сетей, VPN и VLAN'ы. Для базовой настройки достаточно указать используемую подсеть, а также включить/выключить DHCP (в зависимости от того, есть ли он в вашей сети):

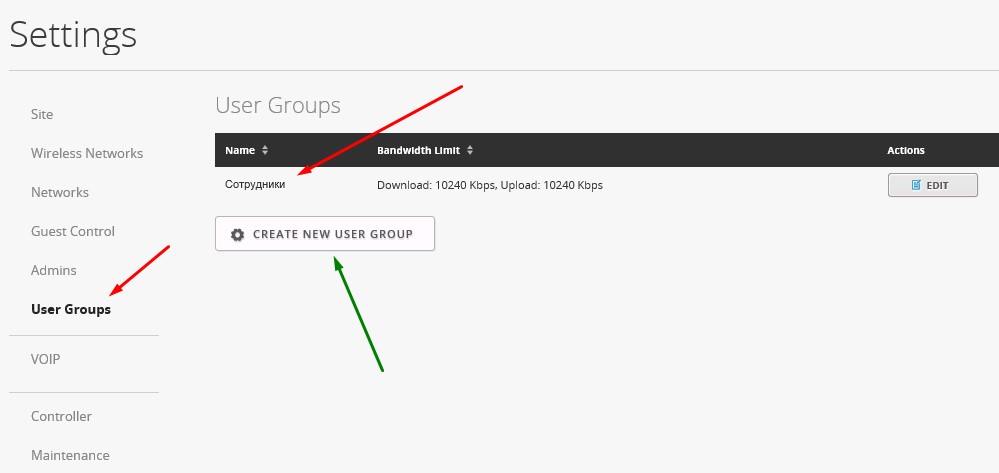

Теперь перейдем в секцию User Groups. Тут можно создавать группы пользователей и управлять ими, а также задавать им ограничения полосы пропускания. Хорошей практикой считается выделение полос пропускания для сотрудников (среднюю), гостей (минимально возможную для комфортного использования браузера и электронной почты) и руководства (максимально возможную):

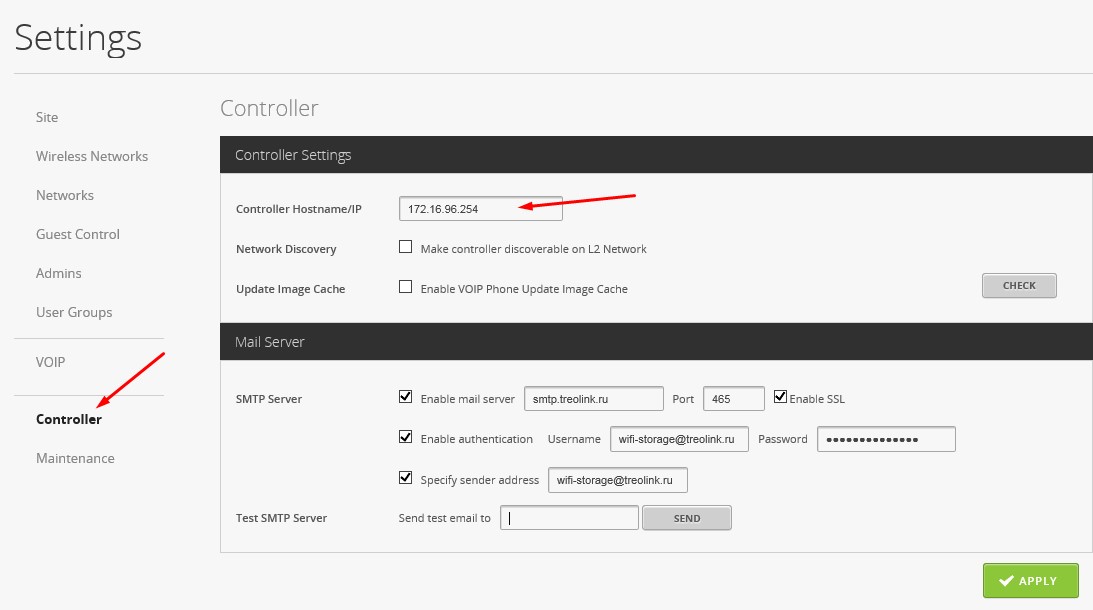

Перейдем в секцию Controller. Тут можно нужно задать ему hostname или IP, включить его обнаружение на уровне L2 (широковещание), настроить параметры SMTP для отправки уведомлений на почту:

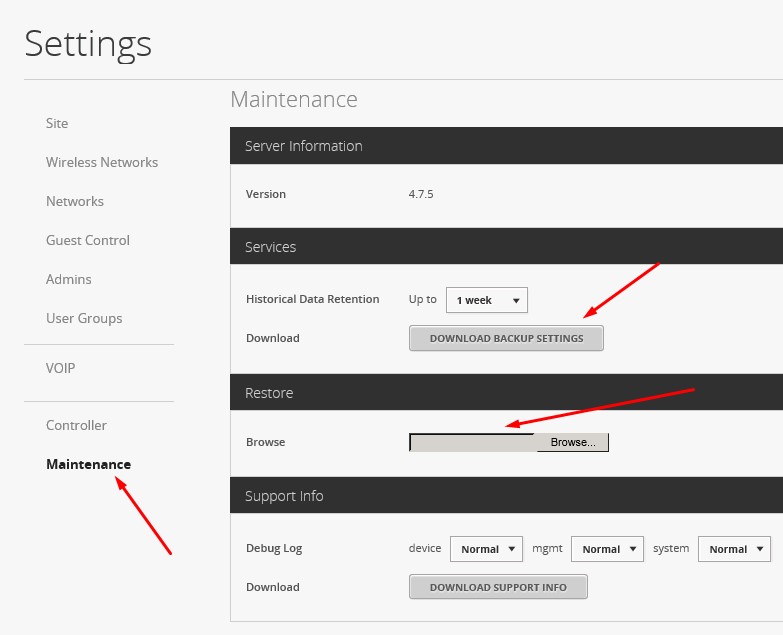

В секции Maintenance скрываются возможности сделать/восстановить резервную копию, а также настроить уровень подробности ведения логов.

На этом, пожалуй, наш мини-обзор можно считать оконченным.

Одно из главных преимуществ решений Ubiquiti в области бесшовного WiFi - это простота их реализации. А в сочетании с более чем доступной ценой оборудования, можно смело говорить о том, что конкурентов по соотношению цена/качество у Ubiquiti не так уж и много. Если они вообще есть.

Читайте также: