Удаленный компьютер отклонил это сетевое подключение vpn sstp

Условная схема пакета с данными

Условно стек протоколов при передаче данных выглядит так (показаны только заголовки, относящиеся к VPN, без подлежащих уровней):

Структура собственно SSTP пакета:

Флаг C = 0 если пакет с данными, и C = 1, если пакет управляющий.

Немного слов об используемой криптографии

SSTP устроен довольно просто за счёт того, что он использует функционал других криптографических протоколов. Собственно, единственная криптографическая функция, реализуемая самим SSTP – это «cryptographic binding», о котором говорится ниже.

Всё шифрование данных осуществляется протоколом SSL. Все пакеты протоколов SSTP, PPP и выше передаются только в зашифрованном виде.

Авторизация проходит сразу по трём протоколам: SSL, PPP и, собственно, сам SSTP.

При установлении SSL соединения проходит авторизация сервера клиентом по SSL сертификату. Аутентификация клиента сервером допускается, однако не поддерживается ни одной из серверных Windows.

На уровне PPP происходит авторизация клиента сервером, и дополнительно может происходить аутентификация сервера. Windows Server поддерживают аутентификацию клиента на уровне PPP с помощью MS-CHAPv2, EAP-TLS, PEAP-MSCHAPv2, PEAP-TLS. Также поддерживаются Password Authentication Protocol (PAP – не шифрованный пароль) и CHAP, однако их использование не рекомендуется, т. к. они не предусматривают обмена ключевой информацией, которая необходима для «cryptographic binding». Собственно, тут те же методы аутентификации, что и в PPTP. Отличие от PPTP в том, что обмен происходит внутри уже созданного шифрованного канала SSL.

Теперь о том, что же такое этот «cryptographic binding». Из-за того, что аутентификация клиента и сервера происходит на разных уровнях, возможна атака человек посередине, когда нарушитель устанавливает SSL соединение с сервером и незащищённое PPP соединение с клиентом.

Порядок установления соединения

Обрыв соединения

Что бы отличить простой канала от разрыва связи стороны «пингуют» друг друга. Если в течение 60 секунд обмена пакетами не было, посылается Echo Request (управляющий пакет протокола SSTP). Если в течение следующих 60 секунд нет ответа, соединение разрывается.

Завершение соединения

В этой статье обсуждается, как устранить ошибку 720, которая возникает при попытке установить VPN-подключение.

Сценарий 3. Драйверы интерфейса Интерфейса Reinstall WAN Miniport (IP)

Если предыдущие сценарии не применяются, или если действия не устраняют ошибку, переустановьте драйвер интерфейса WAN Miniport (IP):

Подобных обзоров "как создать свой VPN" крайне много, но я так и не нашёл простого решения для новичка, с поддержкой создания полноценной локальной сети между двух и более клиентов с серым IP, находящимися за NAT.

Данное руководство я отношу к уровню подготовки "user+": пользователь должен но не обязан знать что хочет получить, уверенно держит в руке мышь и видел командную строку в фильмах про хакеров.

Хочу обратить внимание начинающих хакеров: если вы взломаете пентагон с данного IP, скорее всего, ваш провайдер (Amazon в данном случае) сдаст вас "с потрохами" и от суровых людей с паяльником в руках спасения не будет.

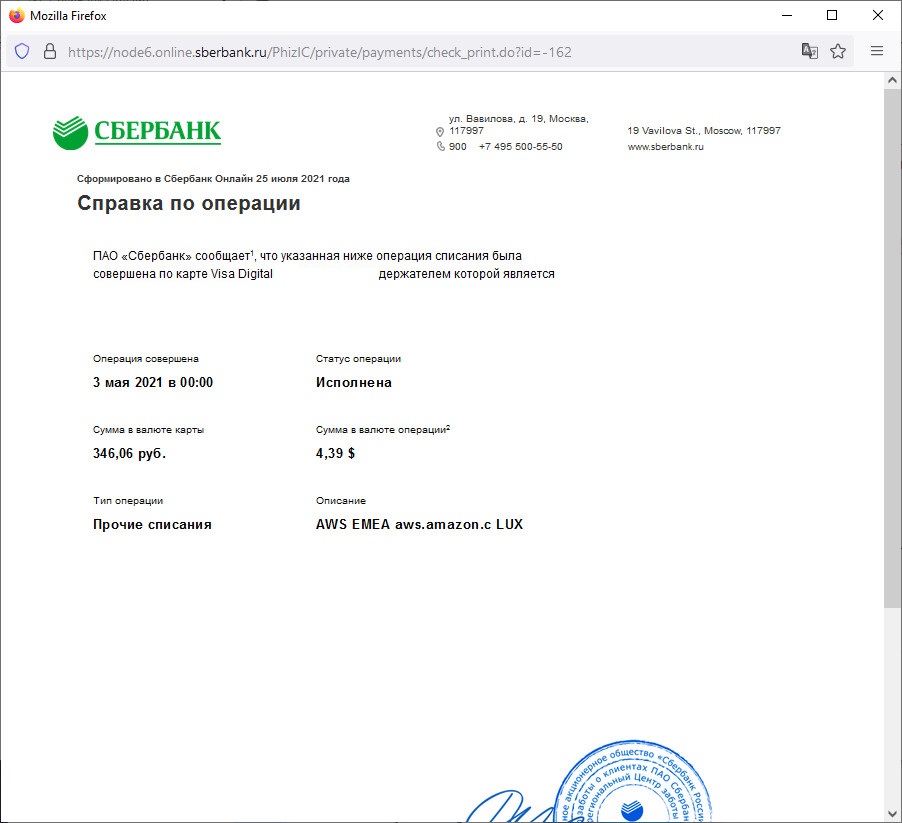

ежемесячный платеж 350 рублей

Ежемесячный платёж 350 рублей, но вы можете сэкономить и не покупать выделенный IP у своего провайдера.

OpenVPN

OpenVPN — это открытый проект, использующий библиотеку Open SSL, TLS и ряд других технологий. Сегодня он является индустриальным стандартом в коммерческих VPN-сервисах и реализуется на любой платформе с помощью стороннего ПО. Многие провайдеры даже предоставляют кастомные клиенты OpenVPN, однако над ядром кода все равно работают разработчики проекта.

Однако гибкость этого VPN-протокола в какой-то степени может считаться недостатком. В частности, это приводит к необходимости скачивать и устанавливать дополнительные файлы конфигураций при использовании стандартного клиента для Windows. Но эта проблема может быть решена за счет использования предварительно настроенных VPN-клиентов, которые реализуют некоторые провайдеры.

Еще одно достоинство протокола — библиотека OpenSSL. Она поддерживает многие криптоалгоритмы — это 3DES, CAST-128, Camelia, AES и Blowfish. Последние два чаще всего используются на практике.

Также плюсом OpenVPN можно считать регулярные аудиты. Последняя проведенная проверка не выявила «дыр», влияющих на безопасность данных пользователей. Тогда были найдены несколько уязвимостей, дающих злоумышленникам возможность проводить DDoS-атаки, но разработчики пропатчили их в версии OpenVPN 2.4.2.

OpenVPN считается одним из самых надёжных VPN-протоколов имеющихся сегодня и широко поддерживается VPN-индустрией. И хотя раньше OpenVPN не работал на мобильных платформах без root-доступа, сегодня есть third-party приложения, которые исправили это «недоразумение».

/ Flickr / Andrew Hart / CC

2. Ошибка 800

Эта ошибка отображается как: Удаленное соединение не было установлено, потому что попытка VPN-туннелей не удалась.

Когда это происходит, сервер VPN может быть недоступен . Если это соединение пытается использовать туннель L2TP / IPsec, параметры безопасности, необходимые для согласования IPsec, могут быть неправильно настроены.

Этот сбой соединения может быть вызван тем, что на брандмауэре не разрешен 443, или в RRAS и IIS (веб-сайт по умолчанию) имеется несоответствие сертификата.

Чтобы решить эту проблему, сделайте следующее:

- Убедитесь, что 443 разрешено и отправлено на Windows Server 2012, и что правильный сертификат SSL привязан к веб-сайту по умолчанию для порта 443 и так же с портом SSTP.

- Если вы хотите знать, что порт 443 заблокирован, вам нужно проверить, можете ли вы просматривать RWA извне, если это возможно, он открыт, в противном случае он заблокирован.

- Чтобы проверить сертификаты (RRAS и IIS), откройте диспетчер IIS в Server Essentials и нажмите « Открыть привязки» для веб-сайта по умолчанию.

- Перейдите на страницу « Привязки сайтов», выберите привязку для порта 443 с пустым именем хоста и нажмите «Изменить».

- На странице « Изменить привязку сайта» нажмите « Просмотр»

- В Windows «Сертификат» выберите « Детали» и запишите отпечаток сертификата.

- Эту команду PowerShell также можно использовать для отображения отпечатка активного сертификата на веб-сайте по умолчанию : Get-WebBinding |Where-Object |fl certificateHash

- Откройте Управление маршрутизацией и удаленным доступом, правой кнопкой мыши щелкните имя сервера, откройте его свойства.

- Нажмите на Security и нажмите View рядом с сертификатом. У вас также должен быть такой же отпечаток сертификата.

Примечание. Если это другой сертификат, измените его, чтобы он соответствовал сертификату в IIS. В противном случае вы можете использовать эту команду для изменения отпечатка этого сертификата для службы протокола защищенного туннелирования сокетов (SSTP): reg add HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ SstpSvc \ Parameters / v SHA1CertificateHash / t REG_BINARY / / f

Как только вы убедитесь, что сертификат на веб-сайте по умолчанию и SSTP совпадают, проблема должна исчезнуть.

Шаг 3.2 - настройка сервера (Windows)

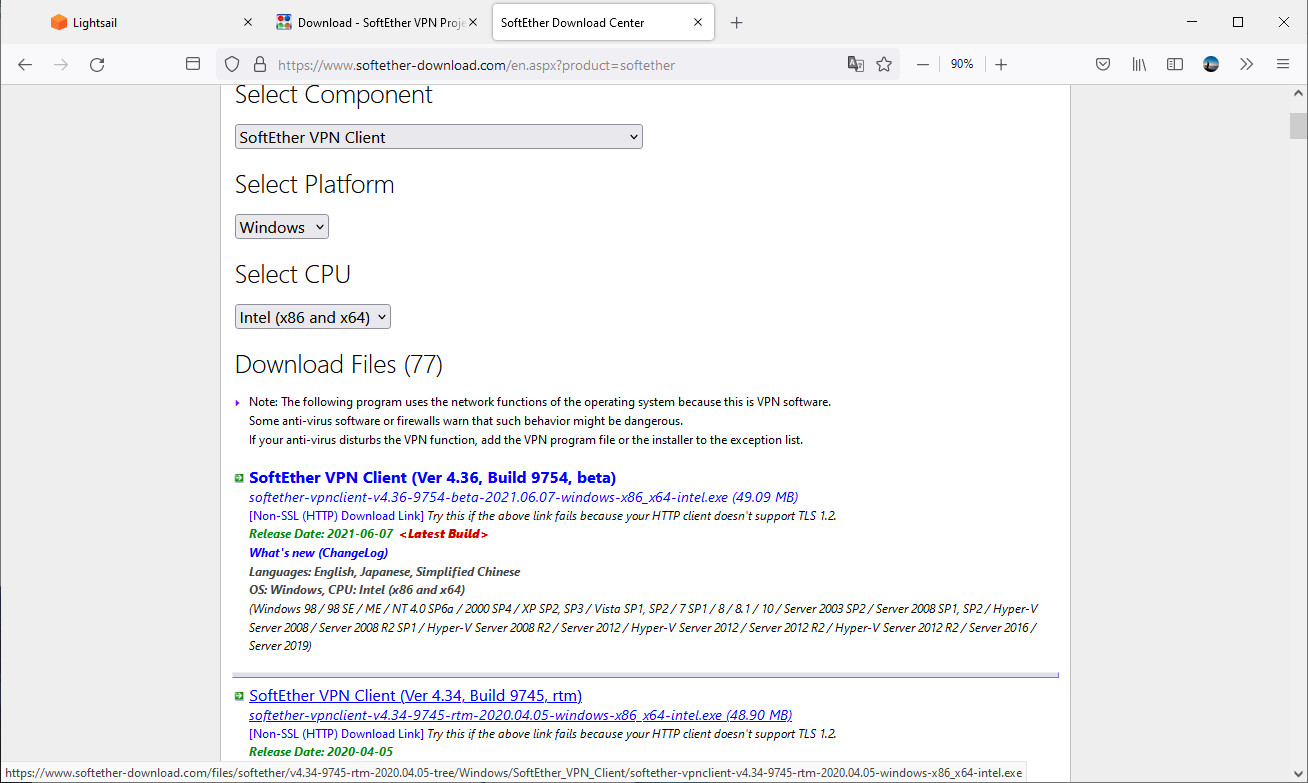

официальный сайт SoftEther

После установки запускаем SoftEther VPN Server Manager.

создаем новое подключение создаем подключение к нашему удаленному серверу для создание центрального шлюза (для объединения наших сетей) включаем Site-to-site VPN можете поменять имя DDNS (а можем и подключаться по IP) включаем IPsec и L2TP (для совместимости со всем зоопарком устройств) VPN Azure по желанию для пользователя рекомендую оставить авторизацию по паролю больше ничего настраивать ненужно

В главном окне нажимаем "Encryption and Network" Выбираем шифрование для VPN подключений и скачиваем сертификат

главное окно устанавливаем шифрование скачиваем сертификат выбираем тип сертификата сохраняем сертификат включаем NAT нажимаем Enable SecureNAT

На этом настройка сервера полностью завершена, я рекомендую ещё раз перезагрузить свой удаленный сервер.

ИСПРАВЛЕНИЕ: VPN не работает сервер 2012

Устранение неполадок на стороне сервера

На стороне сервера проверьте, возникают ли какие-либо из следующих проблем:

- Статический пул IP исчерпан.

- Сервер DHCP для RRAS недодоступн или его область исчерпана.

- Не может быть назначен статичный IP-адрес, настроенный в свойствах пользователя Active Directory.

Типы подключения VPN

В сегодняшнем материале мы поговорим о двух наиболее часто используемых типах подключения к VPN. Речь пойдёт об удаленном доступе к корпоративной сети (remote access) и соединении «точка — точка» (site-to-site)

Удаленный доступ позволяет сотрудникам компании безопасно подключаться к корпоративной сети через интернет. Особенно это важно в том случае, когда сотрудник работает не в офисе и подключается через незащищенные точки доступа, например Wi-Fi в кафе. Для организации этого соединения, устанавливается туннель между клиентом на гаджете пользователя и VPN-шлюзом в сети компании. Шлюз проводит аутентификацию, а затем предоставляет (или ограничивает) доступ к ресурсам сети.

Чтобы защитить соединение чаще всего используются протоколы IPsec или SSL. Также возможно применение протоколов PPTP и L2TP.

Site-to-site VPN служит объединения разных локальных сетей. В этом случае устройства пользователей работают без VPN-клиентов — всю работу выполняет шлюз.

Такой тип подключения применяется тогда, когда у компании есть несколько удаленных офисов, которые нужно объединить в одну частную сеть. А также в том случае, если у организации есть партнер, к сети которого требуется подключение. Это позволяет компаниям вместе работать в защищенном общем пространстве.

Для защиты соединения «точка – точка» чаще всего используется IPsec. Также применяется вариант операторского MPLS-облака без публичных сетей. В этом случае появляется возможность организовать соединения Layer3 (MPLS IP VPN) или Layer2 (VPLS).

Напоследок хотелось бы отметить, что имеются еще несколько вариантов использования VPN-соединений:

VPN можно установить и настроить на Windows Server 2012, запустив мастер установки Anywhere Access и выбрав параметр VPN.

Если вы решите включить этот параметр с помощью мастера, будут установлены роли или функции, такие как удаленный доступ, DirectAccess и VPN (RAS), ограничения IP и домена, сценарии и инструменты управления IIS, инструменты сетевой политики и служб доступа и внутренняя база данных Windows. на сервере.

Можно также включить эти роли и / или функции с помощью команд-серверов Server Manager или PowerShell, однако рекомендуется включить их с помощью самого мастера.

Windows Server 2012 позволяет клиентским компьютерам подключаться к своему серверу, не входя в сеть компании, с помощью функции удаленного присоединения к домену, поэтому, если на сервере включена VPN, вы можете подключить удаленного клиента к локальной сети через VPN и запустить Connect Затем мастер присоединяет удаленного клиента к серверу — простой и понятный процесс.

Однако важно отметить, что Server 2012 автоматически управляет маршрутизацией для VPN, поэтому пользовательский интерфейс маршрутизации и удаленного доступа (RRAS) скрыт на сервере, чтобы предотвратить изменение этих настроек.

VPN также развернута так, что нет необходимости в ручных настройках на сервере или клиенте. Таким образом, если на брандмауэре открыты правильные порты TCP и они отправлены на сервер, а VPN была включена во время работы мастера, VPN должна работать мгновенно с выбранными правильными протоколами.

Пользователи Windows Server 2012 сообщают о проблемах, когда их VPN не работает с сервером 2012, и в этой статье рассматриваются некоторые распространенные проблемы и способы их решения.

Сценарий 1. Отключен драйвер IP ARP удаленного доступа

Если вы видите, ms_wanarp отключен (как показано в следующем примере вывода), повторно включив его, заработав предоставленную команду.

Выполните следующую команду:

Бонус (shadowsocks)

Shadowsocks Windows (не требует прав администратора)

В браузере Firefox скачиваем расширение FoxyProxy (так же и на Android), настройка: SOCKS5/127.0.0.1/1080

foxyproxy для Firefox, для Chrome - proxy-switchyomega

Shadowsocks Android Shadowsocks скорость на провайдер МТС в Санкт-Петербург SSTP VPN (2 устройства в сети) скорость на провайдер МТС в Санкт-Петербурге

Почему Amazon? - самая низкая скорость, которая была - 10Mbps.

Почему FreeBSD? - SoftEther под него устанавливается менеджером пакетов, да и сама ОС потребляет меньше ресурсов и без того дохлого виртуального сервера.

Первого ноября в России начал действовать запрет на обход блокировок с помощью VPN. И многие компании, в том числе иностранные, задались вопросом, как быть организациям, использующим технологию для создания корпоративных сетей.

Как рассказали представители Госдумы, в законе имеется оговорка, согласно которой шифрование сетей можно использовать в корпоративных целях. Это означает, что компаниям не придётся тратить значительные суммы и прокладывать частные сети между своими офисами, так как установка VPN-соединения практически (а в некоторых случаях так и есть) бесплатна. Поэтому сегодня мы решили рассмотреть два способа организации VPN-соединения в корпоративной сети и несколько применяемых для этого протоколов: PPTP, L2TP/IPsec, SSTP и OpenVPN.

/ Flickr / Johannes Weber / CC

Спецификация PPTP разрабатывалась консорциумом, основанным Microsoft для организации VPN в dial-up. Поэтому PPTP долгое время оставался стандартом для корпоративных сетей. По этой же причине он использует протокол шифрования Microsoft Point-to-Point Encryption (MPPE).

Идет «по умолчанию» на любой VPN-совместимой платформе и легко настраивается без дополнительного программного обеспечения. Еще одно достоинство PPTP — высокое быстродействие. Но к сожалению, PPTP недостаточно безопасен. С момента включения протокола в состав Windows 95 OSR2 в конце девяностых, раскрылись несколько уязвимостей.

Самая серьезная — это возможность неинкапсулированной аутентификации MS-CHAP v2. Этот эксплойт позволил взломать PPTP за два дня. Microsoft «залатали» дыру, перейдя на протокол аутентификации PEAP, но потом сами предложили использовать VPN-протоколы L2TP/IPsec или SSTP. Еще один момент — PPTP-подключения легко заблокировать, потому что протокол работает с одним портом номер 1723 и использует GRE-протокол.

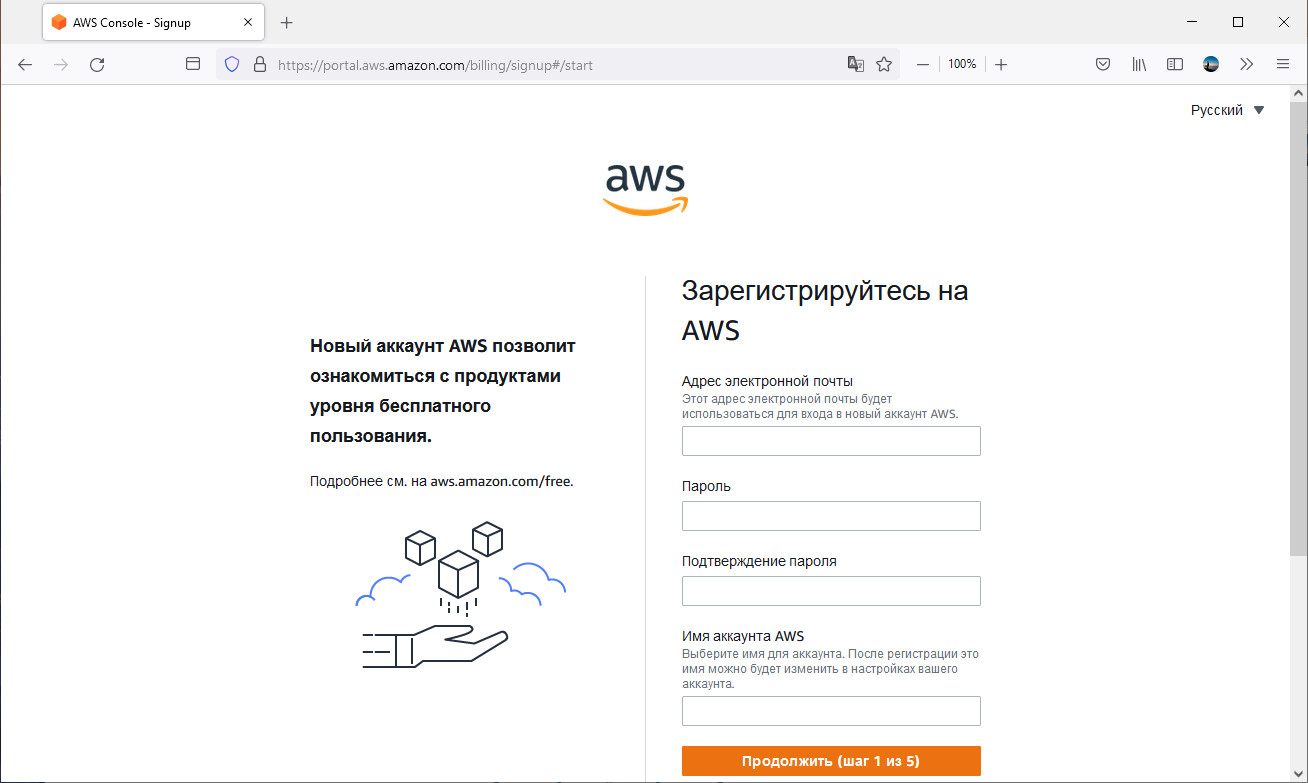

Шаг 1 - регистрация на AWS

окно регистрации AWS

Номер телефона и банковскую карту указываем свою, может придётся пройти проверку по телефону (звонит робот), мне не пришлось.

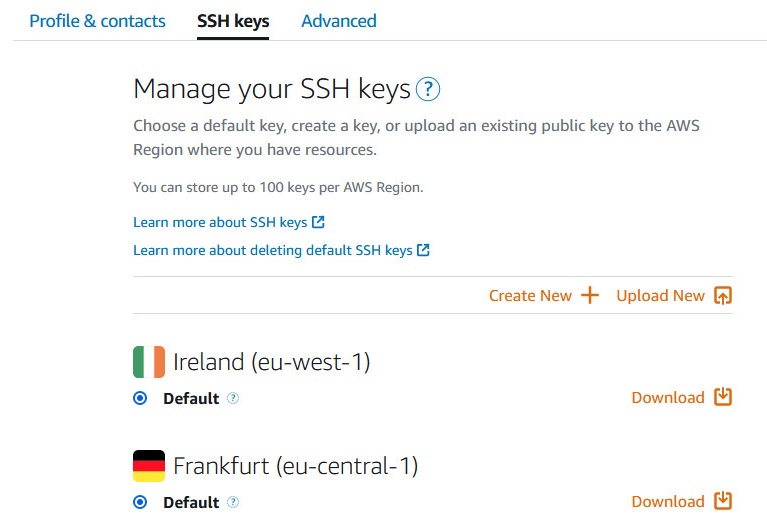

(дополнительно) для доступа по SSH нужно получить отдельный ключ

делается один раз - для учётной записи

Сценарий 2. Сторонний драйвер фильтра связан

Если вы видите, что сторонний драйвер фильтра связан (как показано в следующем примере вывода), отключать его, запуская предоставленную команду.

Выполните следующую команду:

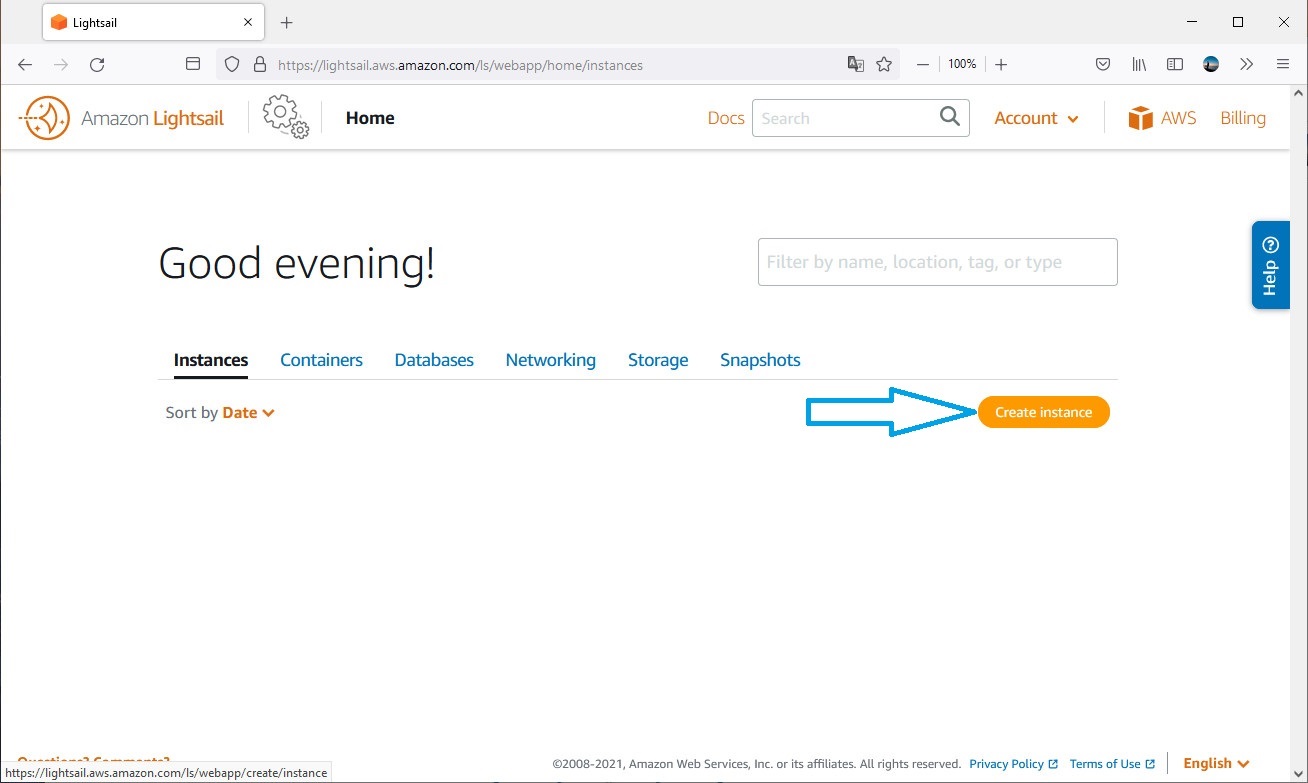

Шаг 2 - создаём виртуальный сервер

приступаем к созданию виртуального сервера

Мой выбор региона - Ирландия (Дублин), если нужна максимальная скорость - Германия (Франкфурт).

выбираем регион выбираем операционную систему выбираем тип сервера (я рекомендую самый дешевый) 1TB трафика в месяц должно хватить

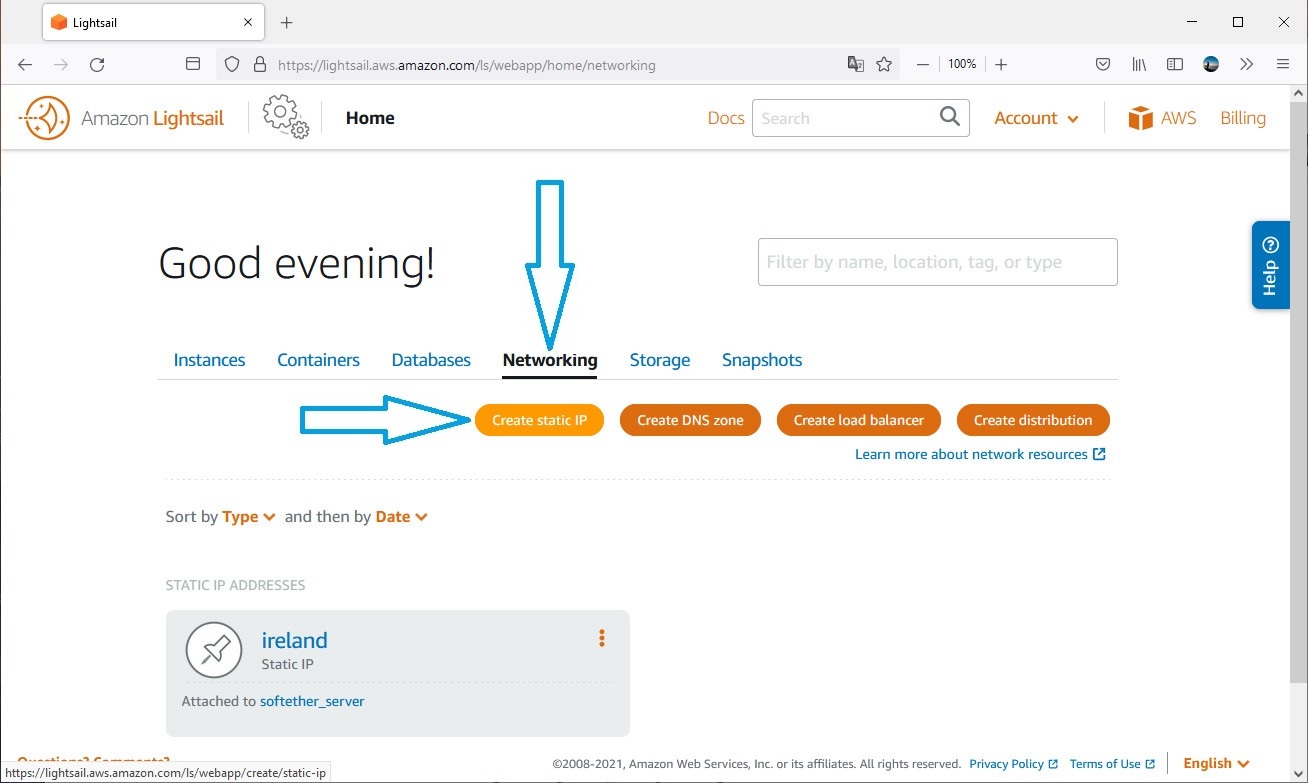

Теперь резервируем выделенный IP4 адрес, IP6 - закрепляется автоматом при создании виртуального сервера (его поменять нельзя).

резервируем статический внешний IP

Получив IP4 адрес, сразу закрепляем его за нашим виртуальным сервером.

закрепляем IP4 за нашим виртуальным сервером нажимаем на "Home" и возвращаемся на главный экран

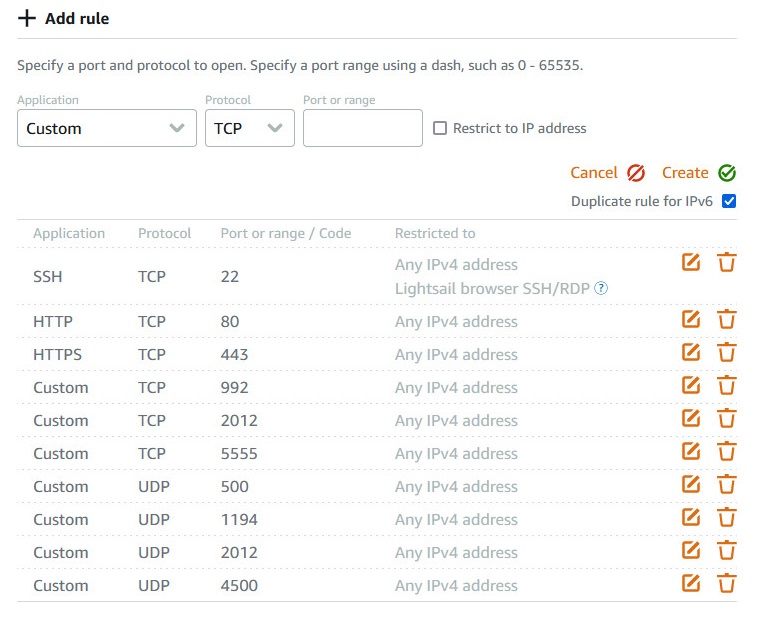

Здесь важный момент (его можно сделать как до настройки сервера, так и позже). Рядом с кнопкой вызова терминала (выделена синим квадратом) нажимаем 3 точки, выбираем Manage затем Networking.

всплывающее меню прописываем входящие порты (по умолчанию 22, 80)

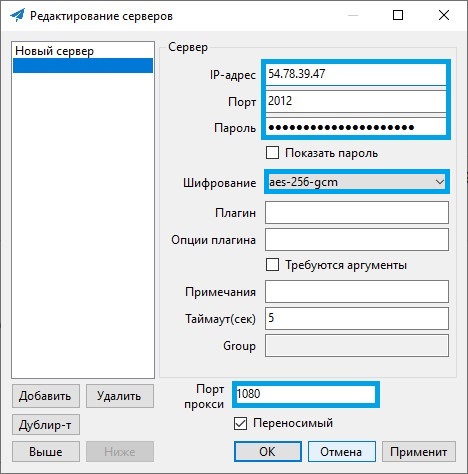

Открываем входящие порты для нашего сервера, добавлю только что 2012 выбран для shadowsocks.

L2TP и IPsec

Layer 2 Tunneling Protocol, или L2TP, также представлен практически во всех современных операционных системах и работает со всеми устройствами, способными «воспринимать» VPN.

L2TP не умеет шифровать проходящий через него трафик, поэтому его часто используют в связке с IPsec. Однако это приводит к появлению негативного эффекта — в L2TP/IPsec происходит двойная инкапсуляция данных, что отрицательно сказывается на производительности. Также L2TP использует пятисотый UDP-порт, который легко блокируется файрволом, если вы находитесь за NAT.

L2TP/IPsec умеет работать с шифрами 3DES или AES. Первый уязвим для атак типа meet-in-the-middle и sweet32, поэтому сегодня редко встречается на практике. При работе с AES-шифром о крупных уязвимостях неизвестно, поэтому в теории этот протокол должен быть безопасен (при правильной реализации). Однако Джон Гилмор (John Gilmore), основатель Electronic Frontier Foundation, указал в своем посте, что IPSec мог быть специальным образом ослаблен.

Наиболее серьезная проблема с L2TP/IPsec заключается в том, что многие VPN-сервисы реализуют его недостаточно хорошо. Они используют pre-shared keys (PSK), которые можно загрузить с сайта. PSK нужны для установки соединения, потому даже если данные оказываются скомпрометированы, они остаются под защитой AES. Но атакующий может использовать PSK, чтобы выдать себя за VPN-сервер и затем подслушать зашифрованный трафик (даже инжектировать вредоносный код).

Secure Socket Tunneling Protocol, или SSTP, — это VPN-протокол, который разрабатывала компания Microsoft. Он основывается на SSL и впервые запущен в Windows Vista SP1. Сегодня протокол доступен для таких ОС, как RouterOS, Linux, SEIL и Mac OS X, однако основное применение он все равно находит на платформе Windows. SSTP — проприетарный стандарт, принадлежащий Microsoft, и его код недоступен для публичного обозрения.

Сам SSTP не имеет криптографического функционала за исключением одной функции — речь идет о криптографическом связывании (cryptographic binding), защищающем от атаки MITM. Шифрование же данных выполняет SSL. Описание процедуры установления VPN-соединения можно найти на сайте Microsoft.

Тесная интеграция с Windows упрощает работу с протоколом и повышает его стабильность на этой платформе. Однако SSTP использует SSL 3.0, который уязвим для атаки POODLE, что в теории сказывается на защищённости VPN-протокола.

Шаг 3.1 - настройка сервера (AWS)

Запускаем терминал и обновляем систему и устанавливаем пакеты (копируем построчно, нажимая enter и отвечая "y").

терминал откроется в окне браузера ход выполнения

Я не осилил текстовый редактор vi, поэтому установим более простой вариант :)

Удаляем все строки несколько раз нажимаем ctrl+k и добавляем, где 12345 - ваш пароль для подключения к shadowsocks (лучше заменить).

Сохраняем и выходим ctrl+x, на вопрос о сохранении отвечаем "y".

редактор "nano" обязательно перезагружаем сервер

Перезагружаем сервер: пишем в консоли reboot и нажимаем enter.

Шаг 4 - настройка клиента

Устанавливаем сертификат, сертификат нужен на всех устройствах для подключения VPN (Windows: только в "локальный компьютер", по другому не работает SSTP VPN).

Создаём подключение SSTP VPN (Пуск\Параметры\Сеть и Интернет\VPN).

дополнительно - интернет через VPN, локальная сеть без изменений

Панель управления\Все элементы панели управления\Сетевые подключения

Внимание: утечка DNS

Или SSL VPN (запускаем SoftEther VPN Client Manager).

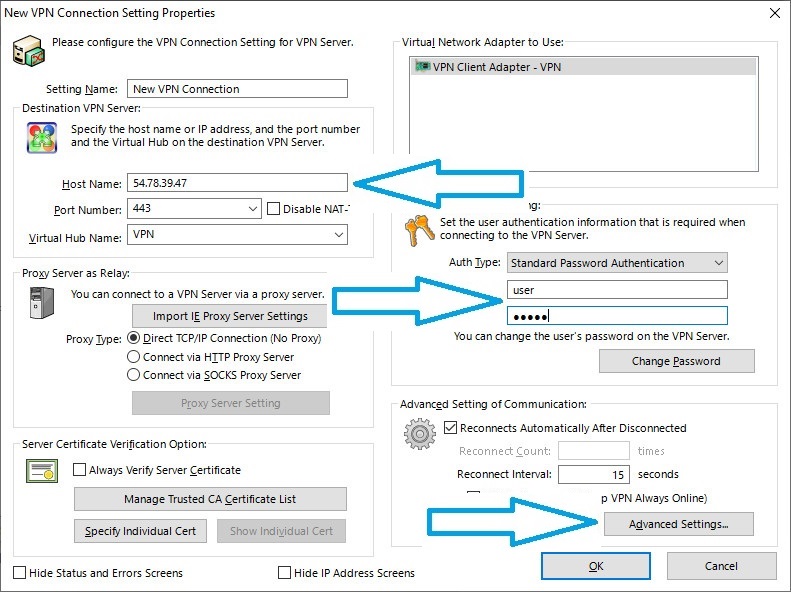

вводим IP, имя пользователя и пароль, дополнительно "Advanced Settings" дополнительно - интернет через VPN, локальная сеть без изменений

Внимание: утечка DNS

Теперь, разные ПК подключённые к вашему VPN серверу, будут находится в одной сети.

Если вам нужен полный доступ между домашней подсетью и подсетью рабочего компьютера, вам понадобиться на рабочий и домашний компьютер установить SoftEther VPN Bridge.

SoftEther VPN Bridge

3. Ошибка 720

Эта ошибка отображается как: Не удалось установить соединение с удаленным компьютером. Возможно, вам придется изменить настройки сети для этого подключения.

Чтобы устранить эту ошибку, сделайте следующее:

- Открытая консоль маршрутизации и удаленного доступа

- Откройте Свойства сервера .

- В свойствах сервера назначьте действительный статический пул IPv4-адресов для клиентов VPN и исключите его из области DHCP-сервера.

Примечание: В некоторых случаях было отмечено , что клиент на предпосылке бы показать подключен к размещенному в Windows Server 2012 R2 Essentials , , однако не может быть каким — либо возможность подключения между клиентом VPN и сервером Essentials. В таких случаях включите и проанализируйте дополнительные журналы информации о маршрутизации и удаленном доступе в каталоге % windir% \ tracing .

Кроме того, вы также можете проверить события для RemoteAccess-MgmtClient и RemoteAccess-RemoteAccessServer в средстве просмотра событий.

Помогло ли какое-либо из этих решений устранить проблему VPN с не работающим сервером 2012 на вашем компьютере? Дайте нам знать, оставив комментарий в разделе ниже.

Получить привязку сетевого адаптер для клиента

Ошибка 720 : ERROR_PPP_NO_PROTOCOLS_CONFIGURED обычно возникает, если адаптер WAN Miniport (IP) не связан правильно на компьютере. Это верно, несмотря на то, что адаптер WAN Miniport (IP) может выглядеть здоровым при осмотре узла сетевых адаптеров в диспетчере устройств.

Существует несколько сценариев, которые могут вызвать эту ошибку. Чтобы устранить ошибку, начните с проверки связанного драйвера вашего минипорта WAN (IP):

Откройте окно с повышенным Windows PowerShell.

Запустите следующую команду и ищите значение Name интерфейса WAN Miniport (IP).

Например, имя может быть Локальное подключение области * 6.

Запустите следующую команду с помощью значения Name, которое вы проверили на шаге 2.

На основе вывода выберите соответствующий сценарий устранения неполадок из следующих параметров и выполните предусмотренные действия.

Симптомы

Подключение к удаленному компьютеру установить не удалось. Возможно, потребуется изменить параметры сети для этого подключения.

Кроме того, в журнале приложений записывалось ИД событий RasClient 20227 (в нем упоминается ошибка 720).

1. Ошибка 850

Если вы настроите VPN-соединение вручную, вы получите эту ошибку, когда VPN не работает с сервером 2012.

Эта ошибка показывает, что ни один из протоколов не был выбран в свойствах VPN-подключения, поэтому для исправления этого необходимо выбрать Разрешить эти протоколы на вкладке Безопасность VPN-подключения. Microsoft CHAP версии 2 (MS-CHAP v2) будет выбран автоматически, если вы выберете эту опцию, затем нажмите OK, чтобы применить изменения.

- Перейдите в настройки VPN на вкладке « Сеть » VPN-подключения, откройте свойства IPv4 и нажмите « Дополнительно» .

- В разделе « Дополнительные параметры TCP / IP» снимите флажок « Использовать шлюз по умолчанию в удаленной сети», чтобы убедиться, что сеть и подключение к Интернету работают.

Мы настоятельно рекомендуем CyberGhost, ведущего VPN-провайдера, о котором не сообщалось об ошибках, поэтому вы можете не беспокоиться о подключении и пользоваться повышенной безопасностью. Получите сейчас CyberGhost (в настоящее время скидка 77%) на официальной веб-странице.

Читайте также: