Transparent firewall что это

В продолжение темы IOS Firewall мне бы хотелось поговорить с Вами об еще одной технологии, которая называется Cisco IOS Transparent Firewall.

Данная функция была впервые внедрена в маршрутизаторы Cisco в IOS 12.3(7)T. Она позволяет проводить фильтрацию трафика и осуществлять динамическую инспекцию приложений, когда маршрутизатор выступает в роли L2-моста.

В прозрачном (transparent) режиме маршрутизатор не осуществляет маршрутизацию, а просто изучает MAC-адреса на всех своих интерфейсах подобно коммутатору. Когда Вы конфигурируете прозрачный фаирвол на Cisco IOS, прежде всего необходимо определиться с типом бриджирования, которое будет осуществлять маршрутизаторах. Таких типов два: CRB и IRB. Что же это за звери такие? Поговорим об этом подробнее.

- CRB (Concurrent Routing and Bridging) режим включается командой bridge crb. Позволяет маршрутизатору коммутировать фреймы между интерфейсами, которые являются членами одной мостовой группы (bridge group). Интерфейсы, которые не являются членами никакой мостовой группы и на которые назначены IP-адреса могут принимать и перенаправлять IP-пакеты. Т.е. в этом режиме маршрутизатор выступает в роли моста для одного набора интерфейсов и в роли обычного L3-устройства для других интерфейсов.

- IRB (Integrated Routing and Bridging) режим включается командой bridge irb. Позволяет сконфигурировать специальный интерфейс BVI (Bridge Virtual Interface) для каждой мостовой группы. Данный интерфейс представляет маршрутизатор как L3-устройство для определенной мостовой группы. Все устройства внутри группы, которые знают MAC-адрес BVI-интерфейса, могут отправлять маршрутизатору IP-пакеты и общаться с другими сетевыми устройствами данного L2-домена. Этот режим позволяет маршрутизатору производить коммутацию между своими интерфейсами и маршрутизировать пакеты для членов мостовой группы, которые знают о данной службе.

В целом, для простоты понимания, Вы можете сравнить BVI с SVI (Switch Virtual Interface) на L3-коммутаторе. В дополнение ко всему, вместе с командой bridge irb Вам необходимо добавить команду bridge route ip, где NUMBER – номер мостовой группы. В противном случае, BVI-интерфейс не будет маршрутизировать IP-пакеты.

Вы можете применять правила классического фаирволла для динамической инспекции приложении и списки доступа на интерфейсы. Например:

В прозрачном режиме поддерживается инспекция только для TCP/UDP и ICMP. Все не IP-пакеты по-умолчанию разрешены (ARP, STP и т.д.). Если Вы хотите заблокировать не IP-трафик, необходимо применить список доступа к мостовому интерфейсу. Эти списки доступа основываются на значениях Ethertype. Например, следующий список доступа разрешает весь IP-трафик и ARP, но блокирует WOL Magic packet:

Прим.: Ethertype – двух байтовое поле в Ethernet-заголовке. Располагается сразу после поля «Source MAC». Используется для того, чтобы показать какой протокол инкапсулирован в Ethernet фрейм.

И на последок скажу пару слов об IP-адресах, которые назначаются на BVI-интерфейс. Этот адрес должен быть внутри той же сети, что и защищаемый сегмент. Здесь вполне можно провести аналогию с фаирволлом Cisco ASA, когда та работает в прозрачном режиме и имеет единственный IP-адрес для управления.

Прим.: трафик, сгенерированный самим маршрутизатором не проходит проверку в списках доступа, которые назначены на интерфейсы в мостовой группе. Для контроля трафика управления Вам необходимо создать отдельный список доступа и применить его на BVI-интерфейс.

Настройка прозрачного режима (Transparent Mode) на Cisco ASA

Cisco ASA Transparent Mode –

Администраторы сети и безопасности, работающие над новой настройкой или миграцией приложений / служб, могут столкнуться с проблемой настройки Cisco ASA в прозрачном режиме, чтобы иметь минимальные конструктивные изменения и соответствовать некоторым ключевым бизнес-требованиям, таким как поддержка не-IP трафика, минимальное изменение в структуре IP-адреса и маршрутизации и т. д.

Эта статья поможет понять принцип работы Transparent Mode в Cisco ASA Firewall и как его настроить.

Сначала давайте поймем, что мы получаем, используя Firewall в Transparent Mode:

Преимущества использования брандмауэра в Transparent Mode – не изменяется существующая IP-адресация или сервера. Протоколы маршрутизации могут устанавливать смежность через протоколы межсетевого экрана, такие как HSRP, VRRP, GLBP. Многоадресные потоки могут проходить через брандмауэр. Разрешается не-IP-трафик (IPX, MPLS, BPDU).

Основные характеристики межсетевого экрана ASA при настройке Transparent Mode –

• Transparent Mode межсетевого экрана поддерживает только два интерфейса (внутри и внешний).

• Межсетевой экран пересылает пакеты из одной VLAN в другую вместо их маршрутизации.

• Выполняется MAC-поиск, вместо поиска в таблице маршрутизации.

• Может работать в одном контексте межсетевого экрана или в нескольких контекстах межсетевого экрана.

• Требуется управляющий IP-адрес на ASA.

• Управляющий IP-адрес должен находиться в той же подсети, что и подключенная сеть.

• Каждый интерфейс ASA должен быть различным интерфейсом VLAN.

• Несмотря на то, что устройство действует как мост уровня 2, трафик уровня 3 не может проходить через устройство безопасности с более низкого уровня безопасности на интерфейс с более высоким уровнем безопасности.

• Брандмауэр может пропустить любой трафик, используя обычные расширенные списки контроля доступа (ACL).

Функции, не поддерживаемые Transparent Mode –

• Ретрансляция DHCP – прозрачный брандмауэр может выступать в качестве сервера DHCP, но он не поддерживает команды ретрансляции DHCP.

• Протоколы динамической маршрутизации не будут разрешены, однако мы можем добавить статические маршруты для трафика, происходящего на ASA

• Многоадресная IP-маршрутизация

• QoS

• VPN termination – Transparent Mode поддерживает site-to-site VPN-туннели для подключения только управления, но не управления подключениями.

Пример ниже поможет вам понять концепцию и настройку, необходимые в Transparent mode.

Пошаговая конфигурация межсетевого экрана ASA показана ниже –

Шаг 1 –

В configuration режиме выполните команду firewall transparent:

Шаг 2 –

Затем назначьте физические интерфейсы для VLAN с помощью команды switchport access и включите физические интерфейсы с помощью команды no shutdown:

Шаг 3 –

После настройки физических интерфейсов необходимо настроить интерфейсы VLAN, указав им имена и назначив их одной bridge-group:

Шаг 4 –

Теперь вы можете настроить IP-адрес управления через Bridge Virtual Interface (BVI):

L 4 Firewall

L4 firewall – это межсетевой экран, который пропускает через себя IP трафик сети и проверяет заголовки протоколов 4 уровня: TCP, UDP, ICMP, то есть основными критериями проверки для пропуска трафика является IP адреса и порты TCP/UDP.

Также в L4 firewall появляется понятие stateful inspection, когда каждое проходящее соединение запоминается и контролируется состояние соединения для того, чтобы разрешать необходимые ответные соединения. То есть появляется понятие инициатора соединения, что логично в сетях, построенных на клиент-серверной технологии. Такой межсетевой экран тратит память на хранение данных о каждом соединении, то есть появляется ограничение на максимальное количество хранимых одновременных сессий в памяти. В L4 firewall уже не нужно писать ответное правило для обратного соединения, как это требуется в L3 firewall, потому что на основе состояния соединения, межсетевой экран автоматически разрешает обратные соединения. То есть L4 firewall удобнее, чем пакетный фильтр.

Firewall

Межсетевой экран (МСЭ), Network Firewall – это сетевое устройство, которое делит сеть на сегменты с разными политиками безопасности и контролирует эти политики. Например, сегмент Интернет – там можно все что угодно. И сегмент вашего ЦОД – там можно работать только выделенному списку сотрудников по разрешенным приложениям. Внутри одного хоста VMware может быть несколько виртуальных сетей с виртуальными машинами и разными политиками доступа к ним.

Политика безопасности firewall содержит правила, которые приводит в действие программный код устройства, анализируя каждый фрейм и пакет пришедший и исходящий с firewall. В правилах firewall задаются критерии проверки (квалификаторы), по которым принимается решение пропускать или блокировать трафик. Примерами квалификаторов в правилах являются: адрес, порт, приложение, пользователь, зона. Межсетевой экран последовательно, правило за правилом, сверху внизу по списку просматривает критерии и если входящий трафик соответствует всем критериям правила, (логическая операция «И» между критериями) то применяется указанное действие: заблокировать или пропустить. Действие выполняется как для первого пакета, так и для всех последующих пакетов одного TCP/IP соединения.

Существуют разные типы и реализации firewall. Мы рассмотрим классификацию по степени используемой глубины анализа трафика: L3, L4 и L7.

Прозрачные файрволы

Почему именно мост? В отличии от роутера, который принимает решения для пакета, мост, просто, перенаправляет фрейм с одного интерфейса на другой. Это сетевое устройство намного проще. Перед тем как решить, как это может нам помочь, давайте посмотрим, как это может быт реализовано. Некоторые из операционных систем, имеющие в наличии широкие возможности роутинга, такие как Linux, OpenBSD, также могут строить мосты. Данные поступают на один интерфейс, и через него направляются на следующий и наоборот. Как раз по средине этого процесса мы можем использовать главную задачу файрвола – фильтрацию.

Что хорошего может принести мостиковый файрвол?

Никаких конфигураций. С точки зрения сети, нет виртуально никаких изменений. Как это может быть? Просто мостиковый файрвол находится внутри сети, которую защищает. А это значит, что он может быть расположен между двумя маршрутизаторами, или маршрутизатором и свитчем. Вы можете даже установить его перед определенной машиной. Устройство следовало бы поместить на свое место, если бы оно функционировало в роли шлюза или маршрутизатора, но таковым мостиковый файрвол не является. Он просто пересылает фреймы после их анализа между интерфейсами. А это означает, что нет необходимости в изменении существующих сетевых настроек. Он полностью прозрачен. Никаких головных болей с маской подсети и дополнительных конфигураций не требуется

Производительность. Поскольку это простые устройства, они не требуют больших затрат ресурсов. Ресурсы требуются либо для повышения возможностей машин, либо для более глубокого анализа данных.

Прозрачность. Ключевым для этого устройства является его функционирование на 2 уровне модели OSI. Это означает, что сетевой интерфейс не имеет IP-адреса. Эта особенность более важна, чем легкость в настройке. Без IP-адреса это устройство не доступно в сети и является невидимым для окружающего мира. Если такой файрвол недоступен, то как его атаковать? И никакие тесты сети, отказы в обслуживании или firewalking не помогут. Атакующие даже не будут знать, что существует файрвол, проверяющий каждый их пакет.

Давайте оценим возможности мостикового файрвола и испытаем его в реальной ситуации.

Введение

Администратору межсетевого экрана нужно не только разрешить соединение, а еще гарантировать, что внутри разрешенного соединения ходит то, что вы хотели, включая проверки передаваемых файлов. Это называется безопасное разрешение приложений.

Существует несколько важных отличий в работе с трафиком, которые понимаешь лишь когда переходишь на реальное использование правил, где критерием является приложение 7 уровня модели ISO OSI:

ИТ администратор видит, что NGFW удобнее в визуализации сетевого трафика и показывает содержимое поля данных пакетов по каждому пользователю и сервису: какое приложение работает и какие файлы передает.

ИТ безопасность видит, что NGFW обеспечивают безопасное разрешение приложений, поскольку более глубокий анализ данных в пакете позволяет увидеть вирусы, подключить отправку неизвестных файлов в песочницу, проверить тип файла, ключевые слова для DLP, проверить категорию URL, проверить что идет внутри SSL и SSH, сравнить с уже известными всему миру индикаторами компрометации, включить DNS фильтр и другие современные техники.

Сравним журналы L4 и L7 firewall.

А) Сравните запись в журнале firewall, который разбирает только заголовок транспортного (четвертого) уровня модели OSI ISO:

Да, есть информация об источнике и получателе, можно догадаться по номеру порта 443, что это внутри с большой степенью вероятности, как говорят англичане, соединение SSL. Но вряд ли тут можно увидеть какой-то инцидент.

Б) Сравните запись в журнале firewall для того же самого TCP соединения, где разбирается еще и сам контент передаваемый в поле данных TCP/IP:

Здесь вы видите, что Иванов из отдела маркетинга выложил на Slideshare файл с пометкой «не для распространения». Это пример реального инцидента, где сотрудник выложил конфиденциальные планы развития компании на год в Интернет. Эта информация получена в L7 firewall на основе анализа того же самого соединения, что и выше у L4 firewall и сразу информации становится достаточно, чтобы понять, что был инцидент. И это совершенно другой подход к анализу трафика. Но это накладывает серьезную нагрузку на процессор и память устройства.

Иногда ощущается, что уровень детализации журналов в NGFW похож на уровень детализации в системах SIEM, которые собирают информацию по крупицам из разных источников. Именно поэтому NGFW один из лучших источников информации для SIEM.

Основы

Хотя такой файрвол подходит для многих ситуаций, существуют некоторые недостатки:

Не совсем просто подключить такой файрвол к сети. Внешний и внутренний интерфейсы требуют создания IP-адреса и маски подсети. Внутренние хосты должны быть сконфигурированы таким образом, чтобы видеть файрвол как шлюз. К тому же, окружающие маршрутизаторы должны распознавать файрвол как hop для внутренней сети. Если кратко, существует возможность возникновения проблем с настройкой или требуемыми обновлениями, прежде чем устройство будет установлено.

Большие издержки. Существует очень много требований для обработки каждого пакета: исследование, изменение, маршрутизация. Это, в свою очередь, либо повышает цену на оборудование, либо ухудшает выполнение задачи.

Все это может принести лишь головную боль администраторам и инженерам. Давайте посмотрим, можно ли сделать что-то, чтобы смягчить некоторые из этих недостатков.

Определения

Нужно подсветить термины, которыми мы будем дальше оперировать. У меня нет цели в деталях дать все определения.

Семиуровневая модель OSI ISO – это модель взаимодействия между сетевыми устройствами, которая гласит, что существует 7 уровней абстракции взаимодействия: первый - физический, потом канальный, сетевой, четвертый - транспортный, сессионный, представления и седьмой уровень – приложений.

Каждое сетевое устройство работает на своем уровне абстракции: веб сервер и браузер – на уровне приложений, маршрутизаторы - общаются друг с другом на канальном и сетевом уровне, когда передают друг другу фреймы и пакеты.

Межсетевые экраны тоже являются сетевыми устройствами, также могут быть свитчами и роутерами и даже быть «виртуальным кабелем» с точки зрения сетевой топологии, но на них ложится дополнительная нагрузка: они должны анализировать содержимое пакетов и вот глубина анализа сетевых пакетов может отличаться. Анализируют ли они 4 или 7 уровень, в этом есть важное отличие.

Использование прозрачных файрволов

Мостиковые устройства являются полезными в комплексных окружениях, требующих быструю или новую установку файрвола. Использование обычного файрвола потребует принудительное изменение маршрутизации. Как уже говорилось, изменение конфигурации для хостов, соседних маршрутизаторов и самого файрвола будет необходимым. В большой или комплексной сети это будет трудной и длительной задачей. Использование мостикового файрвола уменьшит время, потраченное на конфигурации и настройку, а это большой плюс для любого бизнеса.

Прозрачный, мостиковый файрвол может иметь преимущества как для компаний с несколькими спутниковыми тарелками в разных офисах, так и для меньших организаций. Большие и маленькие сети имеют часто в наличии одно подключение к WAN (T1, DSL, ISDN) и маленький маршрутизатор. Мостиковый файрвол может быть сконфигурирован в офисе и без проблем установлен на спутник. Поскольку установки в этих офисах часто одинаковые, то одна и та же конфигурация может использоваться для различных сетей. Устройство может быть установлено за считанные секунды в каждом офисе. Это отличное решение для таких задач, как защита небольших корпоративных сетей.

Мостиковые устройства могут быть так же использованы другими приложениями. Поскольку потребление ресурсов такого устройства минимальное, мы можем смело добавить IDS на машину. Также представляет интерес комбинация мостикового файрвола и сниффера. В зависимости от той или иной ситуации, иногда очень полезно вести аудит и проверять типы пакетов в сети. Внутренний файрвол – это отличный способ собирать такие данные, поскольку он является невидимым маршрутизатором в сети. Это устройств может быть также удалено из системы для изучения, не причиняя последней никакого вреда.

Заключение

Прозрачные/мостиковые файрволы, используемые по назначению, являются отличным средством обеспечения безопасности. Быстрая настройка и минимум конфигурирования делают их достойной альтернативой обычным файрволам, а это вмести с глубоким анализом пакетов и возможностями фильтрации дает надежды на то, что именно эти файрволы и есть файрволы будущего. Вскоре мы сможем управлять внутренними устройствами, маршрутизацией, фильтрацией и анализом пакетов в очень больших сетях, при этом затратив минимум своих усилия и времени.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Новое поколение межсетевых экранов удобнее и безопаснее, благодаря новой архитектуре движка и новой идеологии управления сетевыми потоками.

Денис Батранков

Почему появилась эта статья?

Неоднократно приходил к коллегам-безопасникам, которые пользуются межсетевым экраном нового поколения и видел, что они продолжают писать правила по номерам портов. На мое предложение перейти писать по имени приложений, слышал «А вдруг так не заработает?». Если вам тоже «страшно» или непонятно зачем писать правила по приложениям, от эта статья для вас.

- Часть 1. Основы межсетевого экранирования

- Введение

- Определения

- Firewall

- L3 Firewall

- L4 Firewall

- L7 Firewall

- UTM

- NGFW

- Примеры

- Прокси-сервер

- Заблуждения о Stateful Inspection

L 3 Firewall

L3 firewall – это межсетевой экран, который пропускает через себя IP трафик сети и анализирует только заголовки IP протокола, то есть адрес откуда и куда идет трафик. Такие межсетевые экраны называют пакетный фильтр. Правила имеют название «список доступа» или access-list и этот функционал на сегодня работает практически в любом маршрутизаторе и операционной системе. Такой анализ не требует серьезной нагрузки на процессоры и память firewall.

L 7 Firewall

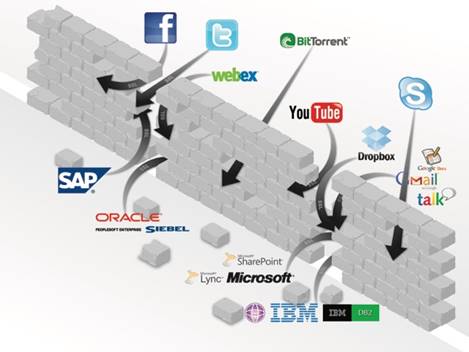

L7 firewall – это межсетевой экран, который пропускает через себя IP трафик сети и проверяет и заголовки 4 уровня и сегмент данных каждого IP пакета, то есть понимает L7 трафик уровня приложений, вплоть до того какие файлы передаются и в каком направлении. Поскольку анализируется больше данных, то и критериев проверки в правилах L7 firewall больше: имя пользователя, приложение, URL категория, состояние софта на компьютере пользователя. Нагрузка на L7 firewall гораздо выше, поскольку его процессор должен постоянно анализировать мегабайты данных, которые передает приложение, в то время как L4 firewall проверяет только несколько байт заголовка с адресами источника и получателя и портами. Размер буфера для хранения состояния каждого приложения требуется гораздо больше, поскольку данных на L7 передается больше, чем просто в заголовке TCP/IP. Из-за выросшего размера буфера при использовании анализа приложений, количество одновременно хранимых в памяти сессий у L7 firewall меньше L4 firewall при том же объеме памяти. Поскольку L7 firewall видит по контенту что за приложение идет по сети, то номер порта не несет особенного смысла и правила можно писать по имени приложения L7. Кроме того современные приложения генерируют много соединений и все эти соединения являются частью одного приложения. Этот вид firewall позволяет вернуть контроль за современными динамическими приложениями, работающими по любому порту, например, teamviewer, bittorent, tor, о которых L4 firewall ничего не знает. То есть L7 firewall в современных реалиях нужен, если в сети нужна безопасность.

Если после прочтения данной статьи вы продолжите использовать L4 firewall то, это значит, что на безопасность вам наплевать.

Притча про человека, который заказал семь шапочек из одной шкуры, написана в том числе для покупателей UTM: чем больше функций вы захотите после покупки включить, тем большую нагрузку будут нести процессора UTM для анализа одного и того же объема трафика. Больше функций – меньше скорость устройства.

Идея UTM – нагрузить один процессор как можно большим количеством функций стала эволюционным тупиком, потому что число функций росло и выдерживать всю эту нагрузку процессоры не могли. Сегодня, несмотря на заявленные хорошие функции, никто не включает в UTM весь функционал, чтобы исключить задержки трафика.

Цель UTM: реализовать на одном сервере как можно больше функций, чтобы удешевить устройство для пользователя.

Сейчас производители UTM стали ставить движки анализа приложений 7 уровня, чтобы говорить, что они NGFW, чем сбивают с толку потребителя. Однако это легко распознать, если посмотреть в политику безопасности: правила по-прежнему базируются на критериях проверки полей L4. А для фильтрации L7 приложений используется отдельный раздел настроек, то есть приложение L7 не является квалификатором, как должно быть в L7 firewall. Распознавать приложение L7 и использовать приложение L7 как критерий политики безопасности – это «две большие разницы».

NGFW – это сетевое устройство, внутри которого реализован L7 firewall. Поскольку квалификатором основным становится имя приложения L7, то таким образом правила пишутся по-другому. В NGFW работает динамическое сопоставление IP адресов пользователи сети, поэтому имя пользователя тоже становится квалификатором. NGFW включает в себя функции расшифрования SSL и SSH для распознавания приложений и атак внутри них, IPS, антивируса, URL фильтрации.

Из-за того, что NGFW выполняет несколько функций одновременно, иногда считают NGFW подклассом устройств UTM. Отличие в том, что в NGFW функции безопасности контента приложений (IPS, антивирус, URL фильтрация) ускорены на специализированных аппаратных чипах: то есть IPS работает на своем чипе, антивирус на своем, расшифрование SSL на своем и так далее. Разделение функций по разным процессорам дает возможность запускать их параллельно и не ждать, когда закончит работать предыдущая функция, как в UTM. Также NGFW содержат единый программный интерфейс управления всеми функциями одновременно.

Идея NGFW в отличие от UTM – реализовать каждую функцию на отдельном процессоре, которые специализирован под требуемый функционал. По той же схеме когда-то пошли производители компьютеров, которые вынесли функции математики и графики в отдельные математические и графические процессоры. Поэтому в NGFW стоят отдельные процессоры под распознавание приложений L7, под расшифрование SSL/SSH, под проверку сигнатур антивируса, проверку сигнатур IPS и так далее. Это позволяет включить все функции одновременно, без деградации и задержки трафика в устройстве на время проверки.

Цель устройства NGFW: дать возможность безопасно работать приложениям в компании, то есть постоянно проверять, что приложения передают безопасный контент, для этого и реализуется параллельная работа движков защиты с одним потоком трафика, чтобы гарантировать заданную производительность при всех включенных функциях безопасности и минимальную задержку трафика.

Примеры

Пример политики L7 в Palo Alto Networks NGFW

Зачем может потребоваться URL категория, как квалификатор? Например, вы можете части сотрудников разрешить все-таки посещать вредоносные сайты браузером, но заблокировать им скачивание файлов.

Пример политики Palo Alto Networks с использованием проверок Host Information Profile и URL категорий.

В этой политике также задействована проверка наличия хостовой защиты TRAPS в колонке HIP Profile, которая не даст зайти на сайт с вредоносным кодом и эксплойтами, без установленной защиты на компьютере. TRAPS это агент защиты от вредоносного кода и эксплойтов.

Блокировка скачивания файлов производится в настройках колонки Profile, где применен профиль блокировки передачи всех файлов по любому приложению. Вот так выглядит его настройка:

Заблуждения о Stateful Inspection

Отдельную главу я должен посвятить этому святому каждому сетевому инженеру и безопаснику понятию. Нужно подчеркнуть и дополнить важные вещи, которые часто упускают на курсах по межсетевым экранам. Если вы уже изучали основы stateful inspection, то скорее всего у вас есть несколько заблуждений.

Есть одно заблуждение, которое я иногда вижу у коллег. Внимание! Stateful inspection - это не только про состояние соединения TCP, UDP или ICMP! Это еще и про состояние других более сложных протоколов и приложений: FTP, SIP, RPC, SMTP, SMB и так далее!

Протокол FTP - это протокол уровня приложений. И в нем есть команда PORT, которая может назначать новое TCP подключение. Любой firewall, который позиционирует себя как stateful inspection firewall, должен контролировать команды FTP и видеть команду PORT и разрешать соединение на порт и адрес, который там запрошен. И это еще не все: firewall еще и должен подменять параметры команды PORT и вставлять правильный адрес, если FTP сервер работает за NAT.

Самый «любимый» одновременно у сетевиков и безопасников – это ALG для SIP, с которым многие, кто настраивает SIP ALG на L4 firewall наелись проблем, и часто заканчивается его отключением.

То есть уже в L4 firewall есть зачатки анализа протоколов 7 уровня. L4 firewall отличаются друг от друга количеством реализованных ALG. Когда вы сравниваете обычные L4 firewall, то справедливый вопрос системному инженеру производителя будет: сколько протоколов и приложений поддерживает ваш движок Stateful Inspection? Как правило никто не отвечает.

Получается, что L7 firewall - это тоже stateful inspection firewall, но который анализирует и хранит статус ВСЕХ приложений, а не только выборочно, как L4 firewall.

Второе заблуждение вносят сами производители firewall. Возьмите любой datasheet, где производитель пишет такой параметр, как «число одновременных сессий». Вопрос к производителю следующий: сессии каких именно протоколов и приложений измерялись и был ли включен хотя бы stateful для TCP, не говоря уже были ли проверки для L7 уровня?

- был ли это просто тест работы в режиме свитча/роутера, c выключенным stateful inspection,

- был ли это режим L4, где он запоминал только заголовки TCP/IP,

- было ли какое-то приложение L7 уровня взято для теста.

После проверки на генераторе трафика IXIA устройства одного из производителей UTM:

- в режиме L4 firewall - 4 000 000 одновременных сессий,

- в режиме L7 firewall - 200 000 одновременных сессий.

Это показатель того, что буферов для сессий L7 в памяти устройства меньше из-за их большого размера.

И, кстати говоря, также будет и с общей производительностью устройства: с выключенными проверками контента приложений межсетевой экран работает в 10 раз быстрее, чем с включенными. Использовать только анализ заголовков 4 уровня для ускорения устройства можно, но безопасности уже никакой.

Третий важный момент – работа в кластере. Все межсетевые экраны должны работать в кластере, потому что если один межсетевой экран перестает работать, то его задача «лечь грудью» и заблокировать весь трафик - такова теория построения защиты на базе межсетевых экранов. Пока «сломанный» firewall блокирует трафик, задачу по пропуску легитимного трафика должен взять на себя соседний firewall. А что же будет с соединениями, которые шли через первый? Скорее всего первый firewall передавал состояние всех соединений второму, но вот передавал ли он соседу только состояние IP заголовков или полностью состояние всех приложений L7 уровня: а ведь там были какие-то SSL соединения которые были расшифрованы и над ними трудился IPS и антивирус – они собирали пакеты в буфера, чтобы проверять содержимое. И тут оказывается тоже L4 и L7 firewall отличаются: передать состояние L4 не то же самое, что передать состояние L7. Это тоже важно понимать.

Существует еще одно заблуждение, что L7 firewall могут работать в кластерах более двух устройств - это неверно, поскольку объем передаваемых данных L7 растет экспоненциально с каждым новым узлом в кластере и обработка данных даже двух соседок превышает затраты по обработке данных своего же устройства. Именно поэтому кластеры больше двух устройств работают только обмениваясь заголовками L4, и при переключении кластеров все функции анализа приложений и защиты перезапускаются.

Поэтому нужно грамотно сравнивать L4 и L7 firewall, также как когда вы сравниваете подходит ли вам легковой автомобиль и танк на войне. L7 firewall для повышения безопасности вашей сети проделывает более сложную работу, гораздо больше работы идет на его процессорах и ему нужно больше памяти для хранения состояния ваших приложений! Все это нужно делать для безопасности.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Из-за увеличения трафика и более серьезной, чем когда-либо, угрозы из интернета, потребность в личном файрволе возросла на столько, что файрвол стал абсолютно необходим для домашних пользователей. Вложение небольшого количества времени и денег - и у вас появится надежная стратегия обеспечения вашей личной безопасности и секретности. Список ниже, после определения ваших потребностей, может стать хорошей точкой старта для выбора персонального файрвола. Выберите один, скачайте и попробуйте попользоваться.

Безопасность домашних пользователей: Персональные файрволы

Поиск "правильного" файрвола (firewall)

Файрволы играют критическую роль в сетевой и компьютерной безопасности. Здесь рассмотрены типичные функции файрволов и то, как они могут полезны на индивидуальном уровне. В этой статье мы исследуем некоторые из лучших вариантов, представленных на рынке, многие из которых доступны бесплатно или уже установлены на многих операционных системах.

Чтобы определить какой файрвол является лучшим для Вас, рассмотрим пять вопросов:

- Какие возможности являются наиболее важными для меня?

- Имею ли я "опыт" получения вирусов и червей?

- Какие другие методы обеспечения безопасности я использую?

- Сколько времени я хочу потратить на настройку файрвола?

- Много ли программ, требующих автоматического доступа к интернет я использую?

Средний пользователь имеет несколько программ, которые регулярно получают доступ к интернет (он или она знают об этом или нет), некоторые вирусные проблемы, и интерес в дешевом или бесплатном решении с минимальной конфигурацией и головной болью при обслуживании. Продвинутые варианты, вроде шифрования, блокирования рекламы, просмотр и скрытие cookie предлагают большую секретность, но часто влекут за собой дополнительную работу для части пользователей. Как всегда есть компромиссы, но большинство файрволов обеспечивают достаточно простые интерфейсы, так что любой может контролировать действия файрвола. Файрволы больше не являются ответственность старших сетевых администраторов - мы все квалифицированные операторы.

Выбор возможностей

Не углубляясь в детали относительно того, что дают эти характеристики, рассмотрим здесь основные варианты, доступные в таком ПО, как персональные файрволы:

- Фильтрация входящего трафика

- Фильтрация исходящего трафика

- Проверка целостности приложения

- Шифрование данных

- Сокрытие вашего присутствия

- Создание отчетов / Ведение логов

- Защита электронной почты от вирусов

- Блокирования всплывающих (Pop-up) рекламных окон

- Слежение за cookie

- Защита от шпионского ПО

- Защита ноутбука

Среди этих возможностей часть являются наиболее важными: фильтрация входящего трафика против фильтрации исходящего трафика, проверка целостности приложения и уведомления пользователя. Более подробно они будут обсуждены ниже.

Как было объяснено ранее, работа файрволов заключается в исследовании пакетов данных через различные фильтры. Они анализируют порты, адреса через которые проходят потоки данных, характеристики данных, типы данных и протоколы передачи данных.

Фильтрация входящего трафика против фильтрации исходящего трафика.

Фильтрация входящего трафика относится ко всей поступающей информации. Это то, что большинство людей приравнивают к работе файрвола. Однако фильтрация исходящего трафика может быть так же, если не больше, важна для безопасности системы. Например, после установки файрвола подобного Zone Alarm впервые, многие пользователи заметят странные программы, пробующие получить доступ к интернету, используя необычные порты. Это может быть вредоносное ПО, установленное в систему различными способами. Многие люди не осознают, что они уже имеют установленное вредоносное ПО и возможно в течении некоторого времени. В худшем случае это может заставить действовать их компьютер как "зомби" или "трутень" под контролем третьего лица, находящегося в другом месте в интернете. Так как такой тип вредоносных программ часто не обнаруживается антивирусным ПО, целью фильтрования исходящего трафика является обнаружение этих программ и препятствия причинения вреда ими другим. Кроме того, фильтрация исходящего трафика уведомит пользователя о других попытках различного шпионского ПО получить доступ к Интернет, и таким образом предотвратит утечку вашей личной информации.

Целостность приложения

Проверка целостности приложения это всего лишь причудливое названия слежения за изменениями данных. Дерматологи рекомендуют наблюдать за изменением цвета и размера родинок. Это то же самое. Если главное приложение изменилось со времени последнего использования, при том, что ни пользователи, ни администраторы на выполняли его модернизацию, это может служить "красным флагом" файрволу, означающим что данное приложения могло быть инфицировано. Во многих случая предупреждение возникнет вследствие того, что вы только что модернизировали приложение. Однако в некоторых случая причиной предупреждения может быть злонамеренная программа, которая без вашего ведома управляла и изменила приложение.

Уведомления пользователя

В некоторых файрволах есть уведомления пользователя в определяемом или всплывающем окне, которые предупреждают пользователя о запросах на входящие или исходящее соединение. Можно наблюдать за каждым соединением, но после первых пятнадцати минут использования нового файрвола новинка надоедает, и большинство пользователей находит, что контролировать постоянный поток запросов это мучения. Настройка автоматического принятия и отклонения некоторых типов запросов является оправданной в большинстве случаем и позволяет пользователю избежать постоянной игры роли привратника.

Кто создает личное ПО межсетовой защиты?

Сначала о соперниках: Windows XP и Mac OS X оба поставляются с их собственными встроенными файрволами, поэтому если вы используете одну из этих ОС, основной файрвол у вас уже установлен (но возможно не включен). Если это удовлетворяет ваши потребности, определенные выше, все что нужно - минимальная настройка, включающая файрвол. Также стоит отметить, что все Unix и Linux системы имеют пакетные фильтры - различные формы программных файрволов.

Популярные бесплатные файрволы включают в себя Zone Alarm, Kerio Personal Firewall 2, и Agnitum's Outpost. Другие файрволы, которые являются недорогими и/или имеют бесплатный ограниченный срок использования это Norton Personal Firewall, Black ICE PC Protection, McAfee Personal Fireweall и Tiny Personal Firewall.

Информация, приведенная ниже, относительно каждого из перечисленных файрволов в дополнение к тестированию была собрана из различных источников. Некоторые из коммерческих предложений требуют ежегодной оплаты, но это стоит того, т.к. гарантирует автоматические обновления к файрволу, чтобы поддерживать высокий уровень защиты. Обратитесь к таблице для сравнения продуктов.

"Родные" файрволы операционной системы

Windows' Internet Connection Firewall:

Встроенные возможности файрвола XP слабы, но это лучше, чем ничего. Важно обратить внимание на то, что у данного файрвола нет возможности фильтрования исходящего трафика или любых других дополнительных возможностей. По умолчанию файрвол в XP выключен, но лучше проверьте это перед установкой другого ПО межсетовой защиты. Для включения/выключения откройте "My Network Places", щелкните на "View Network Connections", выберите соответствующее соединение и щелкните правой кнопкой мыши на "Properties", затем кликните на "Advanced" и поставьте/снимите галочку на "Protect My Computer And Network By Limiting Or Preventing Access To This Computer From The Internet". Вуаля: У вас есть основной файрвол. Обратите внимание, вы никогда не должны использовать большего одного программного файрвола одновременно. Выключите файрвол XP перед установкой любого другого ПО межсетевой защиты.

Mac OS X Firewall:

Встроенный в Mac OS X файрвол, подобен другим, основанным на Unix, поэтому это влечет за собой расширенную форму мониторинга портов. Он прост для понимания и настройки, но также, подобно файрволу Windows XP, выключен по умолчанию. Включить или выключить файрвол можно здесь: "System Preferences" -> "Sharing" -> "Firewall". Несколько переключателей в окне "Sharing" наряду со следующими инструкциями от Apple - все, что нужно для включения файрвола. В родном средстве межсетевой защиты нет никаких расширенных возможностей, но нужно отметить, что в последней версии MacOSX, Panther, включая версию Safari, браузер блокирует всплывающие окна и осуществляет защиту cookie.

Популярные бесплатные файрволы

Kerio Personal Firewall 2:

Бесплатен для домашнего использования или $39 для корпоративных пользователей. В дополнение к возможности создавать собственные правила Kerio имеет предварительно загружаемый набор правил. Есть одна особенность, уникальная для Kerio и Tiny (они совместно используют одну и ту же архитектуру) - идентификация файла по цифровой сигнатуре. Файлы не зашифрованы файрволом, но он использует криптографию как средство контроля целостности приложений. Kerio относительно новый, но уже получил хорошие отзывы.

Outpost Firewall, by Agnitum:

Это хороший, надежный и бесплатный файрвол, но так или иначе имеющий небольшое признание. Удобен в использовании, блокировании баннеров, вирусов и контроле cookie.

Zone Alarm, by ZoneLabs:

Вероятно самый известный бесплатный файрвол на рынке PC, Zone Alarm прост в установке и настройке. Подобно другим бесплатным и коммерческим продуктам, он фильтрует входящий и исходящий трафик. Zone Alarm в течении нескольких лет был признанным лидером среди бесплатных персональных файрволов для PC, но сейчас некоторые из других нижеупомянутых продуктов становятся весьма конкурентоспособными.

Недорогие файрволы (большинство с бесплатными trial-версиями)

Black ICE PC Protection:

Black ICE имеет меньшую аудиторию, чем некоторые другие ведущие системы сетевой защиты, вероятно из-за его простого интерфейса и ограниченного набора возможностей, но имеет хорошее средство обнаружения вторжений, понятные отчеты и простой интерфейс. Как и в большинстве других файрволов, пользователи могут произвести идентификацию хакера. Это дешевый трюк, но по-видимому дает не больше пользы, чем в других бесплатных файрволах.

Norton Personal Firewall 2004:

Norton-Symantec, как известно, производит надежное ПО для защиты информации, и это не исключение. Версии Norton Personal Firewall 2004 и Norton Internet Security есть и для PC и для Mac. Как сообщается, эти программы подходят как новичкам, так и экспертам в защите. Norton имеет полный набор возможностей, доступны предписанные правила, и простую процедуру установки. Версия Norton Internet Security включает в себя антивирусный контроль (см. таблицу ниже). При покупке программы от одного из "больших мальчиков", цена будет несколько больше. Norton и McAfee предлагают продукты с ценой более $50, тогда как все остальные программы из этого списка стоят меньше $50.

McAfee Personal Firewall:

McAfee Personal Firewall имеет приятный интерфейс, но длинный процесс настройки. Некоторые обзоры оценивают его выше Norton'a, но из-за немного меньшей "зрелости" продукта McAfee занимает второе место. Основная версия файрвола стоит $30 и Internet Security версия за $70, включающая чат для детей, антивирусную защиту и блокирование рекламы.

Outpost Firewall PRO, by Agnitum:

Коммерческая версия бесплатного Outpost Firewall, имеющая ряд особенностей, среди которых проверка целостности приложений. Цена разумна и есть лицензии для домашней сети. Удобен в использовании, блокировании баннеров и вирусов и контроле cookie. Определенно ценное предложение для всей домашней сети.

Tiny Personal Firewall:

Предыдущие версии были бесплатными, но сейчас бесплатно Tiny предлагает только trial-версии. Конкурируя с ZoneLabs за позиции на рынке, Tiny заработала хорошую репутацию. Установка проста, присутствует множество экспертных опций, включая детальное управление программой, и диалоги также содержат немалое количество подробностей. Изменение правил может быть весьма утомительно, но многие опытные пользователи наслаждаются этой возможностью. Одна версия набрала мало очков на ShieldsUp анализе (см. ниже информацию о тестировании), и вообще, тесты Tiny немного ниже ZoneAlarm.

Zone Alarm Plus or Zone Alarm Pro, by ZoneLabs:

Немного запутывает изобилие вариантов представляемых ZoneLabs: Zone Alarm, Zone Alarm Trial, Zone Alarm Plus 4.0, и Zone Alarm Pro 4 with Web Filtering, но все это сводится к одному: бесплатно вы получаете основной файрвол. Заплатите $40 и вы получите удобный пользовательский интерфейс и вирусную защиту или заплатите $50 и добавьте к этому Очистку Кеша (Cache Cleaner), Блокирование рекламы (Ad Blocking) и Управление cookie (Cookie Control). Если вы тратите деньги, то кажется, что дополнительные 10$ стоят этого. Zone Alarm устойчивая программа, но ее недостаткам относится то, что механизм фильтрации исходящих соединений является несколько неуклюжим, и его непрерывно выскакивающие предупреждения могут стать раздражающими.

Данная таблица сравнивает описанные выше файрволы.

Точно так же таблица ниже сравнивает популярные файрволы, имеющие набор дополнительных возможностей.

Управление файрволом

Установка и настройка любого из этих файрволов достаточно проста. Большинство из них используют понятный язык, например "Paranoid", "Nervous", "Cautious" или "Trusting" установки в BlackICE. Ежедневное использование и мониторинг могут быть детализированы на столько, на сколько позволяет программное обеспечение, но большинство пользователей предпочитает как можно меньше отвлекаться на это. Все не встроенные в ОС файрволы создают отчеты или логи, созданные во время работы файрвола. Эти логи можно не читать, но они часто говорят многое о трафике в системе и сети и могут очень эффективно предупреждать пользователя об общих угрозах.

Тестирование 1,2,3

К счастью, существует несколько сайтов для сканирования и тестирования персональных файрволов. Вот три лучших из них:

HackerWhacker - Здесь можно бесплатно просканировать и проверить файрвол.

ShieldsUp! Internet Vulnerability Profiling и Leak Test - ShieldsUp! бесплатно предоставляет довольно полный спектр услуг; Leak Test проверяет браузер на возможность утечки информации.

Security Space: Desktop Audit - За $30 в год эта компания обеспечит аудит безопасности вашего компьютера, который будет занимать от 30 минут до часа.

Из-за увеличения трафика и более серьезной, чем когда-либо, угрозы из интернета, потребность в личном файрволе возросла на столько, что файрвол стал абсолютно необходим для домашних пользователей. Вложение небольшого количества времени и денег - и у вас появится надежная стратегия обеспечения вашей личной безопасности и секретности. Список выше, после определения ваших потребностей, может стать хорошей точкой старта для выбора персонального файрвола. Выберите один, скачайте и попробуйте попользоваться. В худшем случае, вы немного улучшите безопасность и получите несколько всплывающих окон, напоминающих о безопасности. В лучшем случае, вы можете спокойно спать по ночам, зная, что номера ваших кредитных карточек не могут быть украдены с вашего компьютера и что вероятность вирусной инфекции значительно уменьшена.

Один хакер может причинить столько же вреда, сколько 10 000 солдат! Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Введение

Введение

Где взять мостиковый файрвол

Прочитав эту статью, мы уверенны, что некоторые из вас решат использовать такое устройство в своей сети. Но где его взять? Ответ на этот вопрос зависит от некоторых факторов.

Такое устройство может быть установлено на оборудовании с минимальными требованиями на операционных системах OpenBSD и Linux. У обеих операционных систем очень неплохие возможности для файрволов. FreeBSD и OpenBSD имеют встроенную в ОС поддержку мостов. Также существует проект open source для добавления таких возможностей в Linux. После установки желаемой системы и ее настройки в роли моста, остается лишь составить набор правил для файрвола. Что-то подобное делал, наверняка, много раз каждый администратор. Максимальная производительность и гибкость обеспечена, причем бесплатно.

Тем, кто решили все-таки купить такой файрвол, следует обратиться к коммерческим релизам. Многие производители уже предлагают множество Энтерпрайз - решений для таких устройств. За деньги вы получите удобство установки вдобавок к надежности и поддержке.

Прокси-сервер

Читайте также: