Типы доступа к ресурсам компьютера

В этом разделе для ИТ-специалистов описывается управление доступом в Windows, который является процессом авторизации пользователей, групп и компьютеров для доступа к объектам в сети или компьютере. Основными понятиями, которые являются управление доступом, являются разрешения, владение объектами, наследование разрешений, права пользователя и аудит объектов.

Поиск по сайту

Что может быть проще, чем разграничить права на папку в NTFS? Но эта простая задача может превратиться в настоящий кошмар, когда подобных папок сотни, если не тысячи, а изменение прав к одной папке «ломает» права на другие. Чтобы эффективно работать в подобных условиях, требуется определенная договоренность, или стандарт, который бы описывал, как решать подобные задачи. В данной статье мы как раз и рассмотрим один из вариантов подобного стандарта.

Стандарт управления правами доступа к корпоративным файловым информационным ресурсам (далее – Стандарт) регламентирует процессы предоставления доступа к файловым информационным ресурсам, размещенным на компьютерах, работающих под управлением операционных систем семейства Microsoft Windows. Стандарт распространяется на случаи, когда в качестве файловой системы используется NTFS, а в качестве сетевого протокола для совместного доступа к файлам SMB/CIFS.

Информационный ресурс – поименованная совокупность данных, к которой применяются методы и средства обеспечения информационной безопасности (например, разграничение доступа).

Файловый информационный ресурс – совокупность файлов и папок, хранящихся в каталоге файловой системы (который называется корневым каталогом файлового информационного ресурса), доступ к которой разграничивается.

Составной файловый информационный ресурс – это файловый информационный ресурс, содержащий в себе один или несколько вложенных файловых информационных ресурсов, отличающихся от данного ресурса правами доступа.

Вложенный файловый информационный ресурс – это файловый информационный ресурс, входящий в составной информационный ресурс.

Точка входа в файловый информационный ресурс – каталог файловой системы, к которому предоставляется сетевой доступ (shared folder) и который используется для обеспечения доступа к файловому информационному ресурсу. Данный каталог обычно совпадает с корневым каталогом файлового информационного ресурса, но может быть и вышестоящим.

Промежуточный каталог – каталог файловой системы, находящийся на пути от точки входа в файловый информационной ресурс к корневому каталогу файлового информационного ресурса. Если точка входа в файловый информационный ресурс является вышестоящим каталогом по отношению к корневому каталогу файлового информационного ресурса, то она также будет являться промежуточным каталогом.

Группа доступа пользователей – локальная или доменная группа безопасности, содержащая в конечном счете учетные записи пользователей, наделенные одним из вариантов полномочий доступа к файловому информационному ресурсу.

- Доступ разграничивается только на уровне каталогов. Ограничение доступа к отдельным файлам не проводится.

- Назначение прав доступа выполняется на базе групп безопасности. Назначение прав доступа на отдельные учетные записи пользователей не проводится.

- Явно запрещающие полномочия доступа (deny permissions) не применяются.

- Разграничение прав доступа проводится только на уровне файловой системы. На уровне сетевых протоколов SMB/CIFS права не разграничиваются (Группа «Все» – полномочия «Чтение/Запись» / Everyone – Change).

- При настройке сетевого доступа к файловому информационному ресурсу в настройках SMB/CIFS устанавливается опция «Перечисление на основе доступа (Access based enumeration)».

- Создание файловых информационных ресурсов на рабочих станциях пользователей недопустимо.

- Не рекомендуется размещать файловые информационные ресурсы на системных разделах серверов.

- Не рекомендуется создавать несколько точек входа в файловый информационный ресурс.

- Следует по возможности избегать создание вложенных файловых информационных ресурсов, а в случаях, когда имена файлов или каталогов содержат конфиденциальную информацию, это вовсе недопустимо

Доступ пользователей к файловому информационному ресурсу предоставляется путем наделения их одним из вариантов полномочий:

- Доступ «Только на чтение (Read Only)».

- Доступ «Чтение и запись (Read & Write)».

Имена групп доступа пользователей формируются по шаблону:

FILE-Имя файлового информационного ресурса–аббревиатура полномочий

Имя файлового информационного ресурса

должно совпадать с UNC именем ресурса или состоять из имени сервера и локального пути (если сетевой доступ к ресурсу не предоставляется). При необходимости в данном поле допускаются сокращения. Символы «\\» опускаются, а «\» и «:» заменяются на «-».

Аббревиатуры полномочий:

- RO — для варианта доступа «Только на чтение (Read Only)»

- RW — для варианта доступа «Чтение и запись (Read & Write)».

Пример 2

Имя группы доступа пользователей, имеющих полномочия «Чтение и запись» для файлового информационного ресурса, размещенного на сервере TERMSRV по пути D:\UsersData, будет:

FILE-TERMSRV-D-UsersData-RW

Таблица 1 – Шаблон NTFS-прав доступа для корневого каталога файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы (Administrators)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Только чтение (Read Only)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RO» | Базовые права: а) чтение и выполнение (read & execute); б) список содержимого папки (list folder contents); в) чтение (read); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.2) Полномочия «Чтение и запись (Read & Write)» | ||

| Группа доступа пользователей: «FILE-Имя ресурса-RW» | Базовые права: а) изменение (modify); б) чтение и выполнение (read & execute); в) список содержимого папки (list folder contents); г) чтение (read); д) запись (write); | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.3) Другие полномочия при их наличии | ||

| Группа доступа пользователей: «FILE-Имя ресурса-аббревиатура полномочий» | Согласно полномочиям | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

Табилца 2 – Шаблон NTFS-прав доступа для промежуточных каталогов файлового информационного ресурса.

| Субъекты | Права | Режим наследования |

| Наследование прав доступа от вышестоящих каталогов включено, но если данный каталог является вышестоящим по отношению к файловым информационным ресурсам и не входит ни в один другой файловый информационный ресурс, то наследование отключено | ||

| А) Обязательные права | ||

| Специальная учетная запись: «СИСТЕМА (SYSTEM)» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Локальная группа безопасности: «Администраторы» | Полный доступ (Full access) | Для этой папки, ее подпапок и файлов (This folder, subfolders and files) |

| Б.1) Полномочия «Проход через каталог (TRAVERSE)» | ||

| Группы доступа пользователей информационных ресурсов, для которых этот каталог является промежуточным | Дополнительные параметры безопасности: а) траверс папок / выполнение файлов (travers folder / execute files); б) содержимое папки / чтение данных (list folder / read data); в) чтение атрибутов (read attributes); в) чтение дополнительных атрибутов (read extended attributes); г) чтение разрешений (read permissions); | Только для этой папки (This folder only) |

- Создаются группы доступа пользователей. Если сервер, на котором размещен файловый информационный ресурс, является членом домена, то создаются доменные группы. Если нет, то группы создаются локально на сервере.

- На корневой каталог и промежуточные каталоги файлового информационного ресурса назначаются права доступа согласно шаблонам прав доступа.

- В группы доступа пользователей добавляются учетные записи пользователей в соответствии с их полномочиями.

- При необходимости для файлового информационного ресурса создается сетевая папка (shared folder).

В. Изменение доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя перемещается в другую группу доступа пользователей в зависимости от указанных полномочий.

Г. Блокирование доступа пользователя к файловому информационному ресурсу

Учетная запись пользователя удаляется из групп доступа пользователей файлового информационного ресурса. Если работник увольняется, то членство в группах не меняется, а блокируется учетная запись целиком.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей вложенного файлового информационного ресурса добавляются группы доступа пользователей вышестоящего составного файлового информационного ресурса.

- Регистрируется вложенный файловый информационный ресурс (согласно процессу А)

- В группы доступа пользователей создаваемого информационного ресурса помещаются те учетные записи пользователей, которым требуется предоставить доступ.

- Организационными (или техническими, но не связанными с изменением прав доступа к каталогам файловой системы) мерами блокируется доступ пользователей к данному и всем вложенным файловым информационным ресурсам.

- К корневому каталогу файлового информационного ресурса назначаются новые права доступа, при этом заменяются права доступа для всех дочерних объектов (активируется наследие).

- Перенастраиваются права доступа для всех вложенных информационных ресурсов.

- Настраиваются промежуточные каталоги для данного и вложенных информационных ресурсов.

Рассмотрим применение данного стандарта на примере гипотетической организации ООО «ИнфоКриптоСервис», где для централизованного хранения файловых информационных ресурсов выделен сервер с именем «FILESRV». Сервер работает под управлением операционной системы Microsoft Windows Server 2008 R2 и является членом домена Active Directory с FQDN именем «domain.ics» и NetBIOS именем «ICS».

Подготовка файлового сервера

На диске «D:» сервера «FILESRV» создаем каталог «D:\SHARE\». Этот каталог будет единой точкой входа во все файловые информационные ресурсы, размещенные на данном сервере. Организуем сетевой доступ к данной папке (используем апплет «Share and Storage Management»):

|  |

Создание файлового информационного ресурса

Постановка задачи.

Пусть в составе организации ООО «ИнфоКриптоСервис» имеется Отдел разработки информационных систем в составе: начальника отдела Иванова Сергея Леонидовича (SL.Ivanov@domain.ics), специалиста Маркина Льва Борисовича (LB.Markin@domain.ics), и для них нужно организовать файловый информационный ресурс для хранения данных подразделения. Обоим работникам требуется доступ на чтение и запись к данному ресурсу.

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Предоставление доступа пользователю к файловому информационному ресурсу

Постановка задачи.

Предположим, в отдел разработки приняли еще одного работника – специалиста Егорова Михаила Владимировича (MB.Egorov@domain.ics), и ему, как и остальным работникам отдела, требуется доступ на чтение и запись к файловому информационному ресурсу отдела.

Решение.

Учетную запись работника необходимо добавить в группу «FILE-FILESRV-SHARE-Отд. разр. ИС-RW»

Создание вложенного информационного ресурса. Расширение доступа

Постановка задачи.

Предположим, Отдел разработки информационных систем решил улучшить качество взаимодействия с Отделом маркетинга и предоставить руководителю последнего — Кругликовой Наталье Евгеньевне (NE.Kruglikova@domain.ics) — доступ на чтение к актуальной документации на продукты, хранящейся в папке «Документация» файлового информационного ресурса Отдела разработки информационных систем.

Решение.

Для решения данной задачи необходимо сделать вложенный ресурс «\\FILESRV\share\Отдел разработки информационных систем\Документация», доступ к которому на чтение и запись должен быть (остаться) у всех пользователей, имевших доступ к «\\FILESRV\share\Отдел разработки информационных систем\ и добавиться доступ на чтение для пользователя Кругликовой Натальи Евгеньевне (NE.Kruglikova@domain.ics)

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO»

- «FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW»

Теперь, если Кругликова Наталья Евгеньевна (NE.Kruglikova@domain.ics) обратится по ссылке «\\FILESRV\share\Отдел разработки информационных систем\Документация», то она сможет попасть в интересующую ее папку, но обращаться по полному пути не всегда удобно, поэтому настроим сквозной проход к данной паке от точки входа «\\FILESRV\share\» («D:\SHARE\»). Для этого настроим права доступа на промежуточные каталоги «D:\SHARE\» и «D:\SHARE\Отдел разработки информационных систем\».

Проведем настройку «D:\SHARE\»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

и «D:\SHARE\Отдел разработки информационных систем»:

Дамп NTFS разрешений, полученных командой cacls:

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RO:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-Документация-RW:R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RO:(OI)(CI)R

ICS\FILE-FILESRV-SHARE-Отд. разр. ИС-RW:(OI)(CI)C

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Administrators:(OI)(CI)F

Создание вложенного информационного ресурса. Сужение доступа

Постановка задачи

В целях организации резервного копирования наработок Отдела разработки информационных систем начальнику отдела Иванову Сергею Леонидовичу (SL.Ivanov@domain.ics), в рамках файлового информационного ресурса отдела, понадобилась сетевая папка «Архив», доступ к которой был бы только у него.

Решение.

Для решения данной задачи в файловом информационном ресурсе отдела требуется сделать вложенный ресурс «Архив» («\\FILESRV\share\Отдел разработки информационных систем\Архив»), доступ к которому предоставить только начальнику отдела.

© Кившенко Алексей, 1880

Данная статья содержит обзор пяти вариантов решения задачи организации доступа к сервисам корпоративной сети из Интернет. В рамках обзора приводится анализ вариантов на предмет безопасности и реализуемости, что поможет разобраться в сути вопроса, освежить и систематизировать свои знания как начинающим специалистам, так и более опытным. Материалы статьи можно использовать для обоснования Ваших проектных решений.

- Корпоративный почтовый сервер (Web-mail).

- Корпоративный терминальный сервер (RDP).

- Extranet сервис для контрагентов (Web-API).

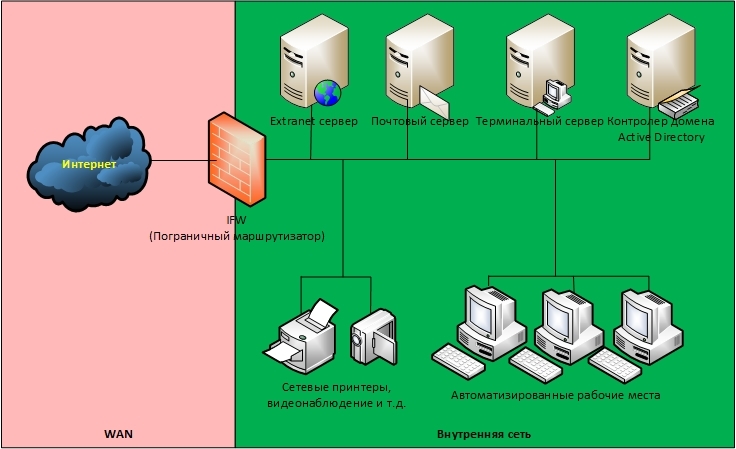

В данном варианте все узлы корпоративной сети содержатся в одной, общей для всех сети («Внутренняя сеть»), в рамках которой коммуникации между ними не ограничиваются. Сеть подключена к Интернет через пограничный маршрутизатор/межсетевой экран (далее — IFW).

Доступ узлов в Интернет осуществляется через NAT, а доступ к сервисам из Интернет через Port forwarding.

- Минимальные требования к функционалу IFW (можно сделать практически на любом, даже домашнем роутере).

- Минимальные требования к знаниям специалиста, осуществляющего реализацию варианта.

- Минимальный уровень безопасности. В случае взлома, при котором Нарушитель получит контроль над одним из опубликованных в Интернете серверов, ему для дальнейшей атаки становятся доступны все остальные узлы и каналы связи корпоративной сети.

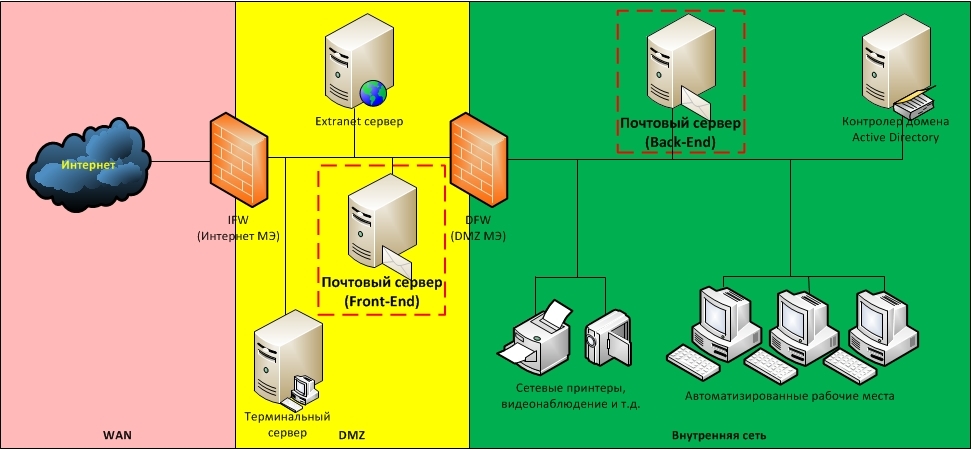

- Из внутренней сети можно инициировать соединения в DMZ и в WAN (Wide Area Network).

- Из DMZ можно инициировать соединения в WAN.

- Из WAN можно инициировать соединения в DMZ.

- Инициация соединений из WAN и DMZ ко внутренней сети запрещена.

- Повышенная защищённость сети от взломов отдельных сервисов. Даже если один из серверов будет взломан, Нарушитель не сможет получить доступ к ресурсам, находящимся во внутренней сети (например, сетевым принтерам, системам видеонаблюдения и т.д.).

- Сам по себе вынос серверов в DMZ не повышает их защищенность.

- Необходим дополнительный МЭ для отделения DMZ от внутренней сети.

Как уже отмечалось ранее, размещение сервера в DMZ никоим образом не улучшает безопасность самого сервиса. Одним из вариантов исправления ситуации является разделение функционала сервиса на две части: Front-End и Back-End. При этом каждая часть располагается на отдельном сервере, между которыми организуется сетевое взаимодействие. Сервера Front-End, реализующие функционал взаимодействия с клиентами, находящимися в Интернет, размещают в DMZ, а сервера Back-End, реализующие остальной функционал, оставляют во внутренней сети. Для взаимодействия между ними на DFW создают правила, разрешающие инициацию подключений от Front-End к Back-End.

В качестве примера рассмотрим корпоративный почтовый сервис, обслуживающий клиентов как изнутри сети, так и из Интернет. Клиенты изнутри используют POP3/SMTP, а клиенты из Интернет работают через Web-интерфейс. Обычно на этапе внедрения компании выбирают наиболее простой способ развертывания сервиса и ставят все его компоненты на один сервер. Затем, по мере осознания необходимости обеспечения информационной безопасности, функционал сервиса разделяют на части, и та часть, что отвечает за обслуживание клиентов из Интернет (Front-End), выносится на отдельный сервер, который по сети взаимодействует с сервером, реализующим оставшийся функционал (Back-End). При этом Front-End размещают в DMZ, а Back-End остается во внутреннем сегменте. Для связи между Front-End и Back-End на DFW создают правило, разрешающее, инициацию соединений от Front-End к Back-End.

DMZ это часть сети, доступная из Internet, и, как следствие, подверженная максимальному риску компрометации узлов. Дизайн DMZ и применяемые в ней подходы должны обеспечивать максимальную живучесть в условиях, когда Нарушитель получил контроль над одним из узлов в DMZ. В качестве возможных атак рассмотрим атаки, которым подвержены практически все информационные системы, работающие с настройками по умолчанию:

Примечание

Приведенные ниже способы защиты от данных атак не являются единственно возможными. Существуют и другие способы.

Итоговый перечень защитных мер по данному варианту:

- DMZ разделяется на IP-подсети из расчета отдельная подсеть для каждого узла.

- IP адреса назначаются вручную администраторами. DHCP не используется.

- На сетевых интерфейсах, к которым подключены узлы DMZ, активируется MAC и IP фильтрация, ограничения по интенсивности широковещательного трафика и трафика, содержащего TCP SYN запросы.

- На коммутаторах отключается автоматическое согласование типов портов, запрещается использование native VLAN.

- На узлах DMZ и серверах внутренней сети, к которым данные узлы подключаются, настраивается TCP SYN Cookie.

- В отношении узлов DMZ (и желательно остальной сети) внедряется управление уязвимостями ПО.

- В DMZ-сегменте внедряются системы обнаружения и предотвращения вторжений IDS/IPS.

- Высокая степень безопасности.

- Повышенные требования к функциональным возможностям оборудования.

- Трудозатраты во внедрении и поддержке.

Рассмотренные в предыдущем варианте меры защиты были основаны на том, что в сети присутствовало устройство ( коммутатор / маршрутизатор / межсетевой экран), способное их реализовывать. Но на практике, например, при использовании виртуальной инфраструктуры (виртуальные коммутаторы зачастую имеют очень ограниченные возможности), подобного устройства может и не быть.

- атаки, позволяющие перехватывать и модифицировать трафик (ARP Poisoning, CAM table overflow + TCP session hijacking и др.);

- атаки, связанные с эксплуатацией уязвимостей серверов внутренней сети, к которым можно инициировать подключения из DMZ (что возможно путем обхода правил фильтрации DFW за счет IP и MAC spoofing).

Таким образом, перед нами встает задача защитить сервера внутренней сети от атак Нарушителя как из DMZ, так и из внутренней сети (заражение АРМа трояном можно интерпретировать как действия Нарушителя из внутренней сети).

Предлагаемый далее подход направлен на уменьшение числа каналов, через которые Нарушитель может атаковать сервера, а таких канала как минимум два. Первый это правило на DFW, разрешающее доступ к серверу внутренней сети из DMZ (пусть даже и с ограничением по IP-адресам), а второй — это открытый на сервере сетевой порт, по которому ожидаются запросы на подключение.

Закрыть указанные каналы можно, если сервер внутренней сети будет сам строить соединения до сервера в DMZ и будет делать это с помощью криптографически защищенных сетевых протоколов. Тогда не будет ни открытого порта, ни правила на DFW.

Но проблема в том, что обычные серверные службы не умеют работать подобным образом, и для реализации указанного подхода необходимо применять сетевое туннелирование, реализованное, например, с помощью SSH или VPN, а уже в рамках туннелей разрешать подключения от сервера в DMZ к серверу внутренней сети.

- На сервер в DMZ инсталлируется SSH/VPN сервер, а на сервер во внутренней сети инсталлируется SSH/VPN клиент.

- Сервер внутренней сети инициирует построение сетевого туннеля до сервера в DMZ. Туннель строится с взаимной аутентификацией клиента и сервера.

- Сервер из DMZ в рамках построенного туннеля инициирует соединение до сервера во внутренней сети, по которому передаются защищаемые данные.

- На сервере внутренней сети настраивается локальный межсетевой экран, фильтрующий трафик, проходящий по туннелю.

- Кроссплатформенность. Можно организовывать связь на серверах с разными операционными системами.

- Возможность построения туннелей с взаимной аутентификацией клиента и сервера.

- Возможность использования сертифицированной криптографии.

- Архитектурное уменьшение количества векторов атак на защищаемый сервер внутренней сети.

- Обеспечение безопасности в условиях отсутствия фильтрации сетевого трафика.

- Защита данных, передаваемых по сети, от несанкционированного просмотра и изменения.

- Возможность избирательного повышения уровня безопасности сервисов.

- Возможность реализации двухконтурной системы защиты, где первый контур обеспечивается с помощью межсетевого экранирования, а второй организуется на базе данного варианта.

- Внедрение и сопровождение данного варианта защиты требует дополнительных трудовых затрат.

- Несовместимость с сетевыми системами обнаружения и предотвращения вторжений (IDS/IPS).

- Дополнительная вычислительная нагрузка на сервера.

Итак, мы рассмотрели все пять заявленных вариантов организации доступа к сервисам корпоративной сети из Интернет. Какой из них лучше, какой хуже — сказать сложно, поскольку все зависит, в конечном счете, от той информации, которую необходимо защитить, и тех ресурсов, которыми компания располагает для защиты. Если ни ресурсов, ни знаний нет, то оптимальным будет первый вариант. Если же информация очень ценна, то комбинация четвертого и пятого вариантов даст непревзойденный уровень безопасности.

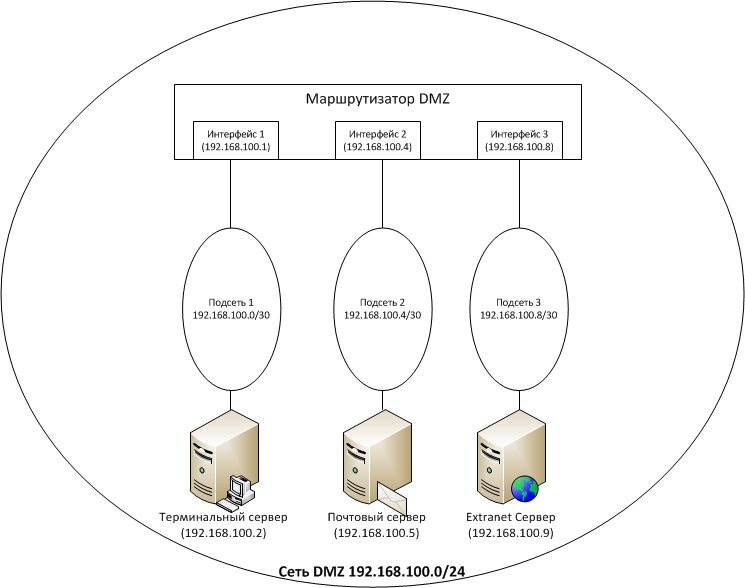

Защита от IP spoofing

Схема атаки IP spoofing похожа на предыдущую, за исключением того, что Нарушитель подделывает не MAC, а IP-адрес. Защита от IP spoofing может быть реализована путем разделения IP-сети DMZ на более мелкие IP-подсети и дальнейшей фильтрацией трафика на интерфейсах маршрутизатора по аналогии с рассмотренной ранее MAC-фильтрацией. Ниже пример дизайна DMZ, реализующего данный принцип:

- Терминальный сервер (192.168.100.2)

- Почтовый сервер (192.168.100.5)

- Extranet сервер (192.168.100.9)

На практике разделение сети на подобные подсети реализуют с помощью технологии VLAN. Однако, ее применение порождает риски, защиту от которых мы сейчас рассмотрим.

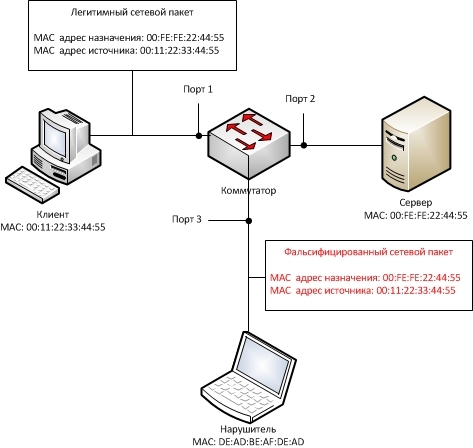

Защита от MAC spoofing

Схематически атаки, связанные с подменой MAC адреса, можно проиллюстрировать следующим образом:

Нейтрализацией данной атаки может являться фильтрация MAC-адресов на портах коммутатора. Например, трафик по порту 3 должен проходить только в случае, если в адресе источника или в адресе назначения указан MAC-адрес DE:AD:BE:AF:DE:AD или широковещательный адрес (в некоторых случаях).

Защита от VLAN hopping

Для защиты от этой атаки на коммутаторе отключают возможность автоматического согласования типов (trunk / access) портов, а сами типы администратор назначает вручную. Кроме того, организационными мерами запрещается использование так называемого native VLAN.

Защита от атак UDP flood

Защита от данного типа атак производится аналогично защите от MAC flood, за исключением того, что фильтрация осуществляется на уровне IP (L3).

Защита от атак, связанных с DHCP

Не смотря на то, что DHCP предназначен для автоматизации конфигурирования IP-адресов рабочих станций, в некоторых компаниях встречаются случаи, когда через DHCP выдаются IP-адерса для серверов, но это довольно плохая практика. Поэтому для защиты от Rogue DHCP Server, DHCP starvation рекомендуется полный отказ от DHCP в DMZ.

Защита от атак TCP SYN flood

- Защита на узле сети с помощью технологии TCP SYN Cookie.

- Защита на уровне межсетевого экрана (при условии разделения DMZ на подсети) путем ограничения интенсивности трафика, содержащего запросы TCP SYN.

Защита от атак на сетевые службы и Web-приложения

Универсального решения данной проблемы нет, но устоявшейся практикой является внедрение процессов управления уязвимостями ПО (выявление, установка патчей и т.д., например, так), а также использование систем обнаружения и предотвращения вторжений (IDS/IPS).

Описание компонента

Компьютеры с поддерживаемой версией Windows могут управлять использованием системных и сетевых ресурсов с помощью взаимосвязанных механизмов проверки подлинности и авторизации. После проверки подлинности пользователя операционная система Windows использует встроенные технологии авторизации и контроля доступа для реализации второго этапа защиты ресурсов: определения того, имеет ли прошедший проверку подлинности пользователь правильные разрешения на доступ к ресурсу.

Общие ресурсы доступны пользователям и группам, кроме владельца ресурса, и их необходимо защитить от несанкционированного использования. В модели управления доступом пользователи и группы (также называемые субъектами безопасности) представлены уникальными идентификаторами безопасности (SID). Им назначаются права и разрешения, которые сообщают операционной системе, что может делать каждый пользователь и группа. У каждого ресурса есть владелец, который предоставляет разрешения субъектам безопасности. Во время проверки контроля доступа эти разрешения проверяются, чтобы определить, какие субъекты безопасности могут получить доступ к ресурсу и как они могут получить к нему доступ.

Субъекты безопасности выполняют действия (включая чтение, запись, изменение или полный контроль) с объектами. К объектам относятся файлы, папки, принтеры, разделы реестра и доменные службы Active Directory (AD DS). Общие ресурсы используют списки управления доступом (ACL) для назначения разрешений. Это позволяет диспетчерам ресурсов применять управление доступом следующими способами:

Запрет доступа неавторизованных пользователей и групп

Установка четко определенных ограничений на доступ, предоставляемый авторизованными пользователям и группам

Владельцы объектов обычно предоставляют разрешения группам безопасности, а не отдельным пользователям. Пользователи и компьютеры, добавленные в существующие группы, предполагают разрешения этой группы. Если объект (например, папка) может содержать другие объекты (например, вложенные папки и файлы), он называется контейнером. В иерархии объектов связь между контейнером и его содержимым выражается ссылкой на контейнер в качестве родительского. Объект в контейнере называется дочерним, и дочерний элемент наследует параметры управления доступом родительского элемента. Владельцы объектов часто определяют разрешения для объектов контейнеров, а не отдельных дочерних объектов, чтобы упростить управление доступом.

Каждый пользователь домашней локальной сети может открыть доступ к дискам своего компьютера, что позволит просматривать, изменять и сохранять файлы на этих дисках, создавать и удалять папки, воспроизводить хранящиеся на компьютере музыкальные файлы, устанавливать с жесткого диска различные программы и т.д. Кроме того, нередко требуется открыть общий доступ к оптическому накопителю DVD, сетевому жесткому диску, музыкальному центру, подключенному к сети и любым другим сетевым устройствам.

В операционной системе Windows пользователь любого компьютера, подключенного к сети, может предоставить доступ к своим дискам, папкам или файлам. Пользователи, работающие за другими компьютерами, могут после этого пользоваться предоставленными ресурсами.

Чтобы открыть другим пользователям локальной сети доступ к дискам вашего компьютера, выполните такие действия.

1. Выберите команду Пуск>Мой компьютер.

2. Щелкните правой кнопкой мыши на значке диска, к которому нужно открыть доступ по сети, и выберите в появившемся меню команду Свойства.

3. В открывшемся окне Свойства: локальный диск перейдите на вкладку Доступ.

4. В разделе Сетевой общий доступ и безопасность установите флажок Открыть общий доступ к этой папке, после чего введите в поле Имя общего ресурса сетевое имя диска. Имя будет отображаться в папке Сетевое окружение для других пользователей локальной сети.

5. Чтобы пользователи сети получили полный доступ к диску и могли создавать, удалять, перемещать и переименовывать файлы на жестком диске, установите флажок Разрешить изменение файлов по сети. Когда флажок не установлен, пользователи смогут обращаться к диску в режиме Только чтение.

6. Щелкните на кнопке OK.

Теперь диск, к которому открыт доступ из локальной сети, будет показан в папке Мой компьютер. Значок диска будет дополнен изображением открытой ладони.

Не открывайте общий доступ к диску или разделу, в котором установлена Windows XP. Если кто-то из пользователей локальной сети случайно или намеренно удалит, переименует или переместит системные файлы, вы останетесь без работоспособной операционной системы, которую, скорее всего, придется переустанавливать заново.

К диску D: открыт общий доступ.

Несмотря на то что общий доступ можно открыть ко всему диску или дисковому разделу, открывать такой доступ, как правило, не рекомендуется. Пользователи локальной сети, получив столь широкие полномочия, смогут случайно или намеренно удалить, переименовать или изменить файлы, предназначенные только для личного использования. Наилучший вариант - открывать доступ не к диску в целом, а к одной папке, предназначенной для совместного использования. Такой папке можно назначить специальное сетевое имя.

В Windows XP уже есть папки, к которым изначально открыт общий доступ. Одна такая папка называется Общие документы. В ней расположены общие подпапки Видео (общее), Музыка (общая) и Рисунки (общие). Эта папка расположена по адресу C:\Documents and Settings\All Users\Документы и специально создана для обмена данными по сети. Если же такая папка вам не нравится, то любую другую папку на компьютере также можно сделать общей.

1. Откройте окно Мой компьютер и перейдите к нужному диску, после чего создайте папку с любым именем, которую нужно сделать доступной из локальной сети. Кроме того, можно выбрать уже существующую папку.

2. Щелкните на значке папки правой кнопкой мыши и выберите команду Свойства.

3. В открывшемся окне Свойства перейдите на вкладку Доступ.

4. В разделе Сетевой совместный доступ и безопасность установите флажок Открыть общий доступ к этой папке. Введите в поле Сетевой ресурс сетевое имя папки (допускается любое название).

5. Чтобы пользователи получили полный доступ к сети, установите флажок Разрешить изменение файлов по сети.

1. Освоить работу с удалёнными ресурсами общего доступа.

2.Изучить возможности обмена информацией по сети с использованием стандартных служб ввода-вывода файловой системы Microsoft Windows.

Постановка задачи

1.Изучить методические указания Часть 1.

2.Выполнить первую часть лабораторной работы в соответствии с порядком, изложенным в методических указаниях. Ответить на контрольные вопросы по первой части.

3.Изучить материалы Лекции 1 и методические указания Часть 2.

4.Разработать локальное приложение для работы с файлом.

5.Разработать централизованное сетевое приложение, использующее API-функции ввода-вывода и UNC-именадля работы с файлом по сети через редиректор Windows.

6. Ответить на контрольные вопросы по второй части лабораторной работы.

Методические указания

Часть 1

Совместное использование сетевых ресурсов.

Одним из ощутимых преимуществ компьютерной сети является совместное использование таких ресурсов как диски, папки, принтеры, физически находящихся на различных узлах. Для реализации этого преимущества с компьютера, на котором установлен ресурс, необходимо разрешить к нему доступ, а на компьютере-клиенте необходимо подключить этот ресурс. Пусть на компьютере Serv1 (рисунок 1) на диске D содержится папка Inform. Предположим, что пользователю PC2 во время работы требуется получить доступ к содержимому папки Inform. В этом случае для пользователя PC2 папка Inform будет являться удалённым ресурсом.

Рисунок 1 - К понятию об удалённом ресурсе

ОС Windows поддерживает механизм общего доступа к ресурсам. В окнах Explorer и My Computer папки, выделенные в общее пользование, помечаются изображением руки.

Выделение ресурсов в общий доступ.

Общим называется ресурс, к которому разрешён доступ с других компьютеров сети. Чтобы обеспечить возможность создания общих ресурсов в операционной системе Windows XP необходимо отключить режим простого общего доступа к папкам. Для этого необходимо выбрать в окне «Мой компьютер» меню «Сервис» – «Свойства папки…».

Затем в открывшемся окне выбрать вкладку «Вид» и снять отметку в пункте «Использовать простой общий доступ к файлам».

Чтобы предоставить ресурс в общее пользование, необходимо быть членом одной из встроенных групп: Administrators, Server Operators, Power Users.

Существует несколько способов создания общих ресурсов. Для открытия общего доступа к папке можно на выбранной папке щёлкнуть правой кнопкой мыши и выбрать пункт меню «Общий доступ и безопасность…».

В открывшемся окне во вкладке «Доступ» необходимо выбрать кнопку «Открыть общий доступ к этой папке» и определить «Разрешения».

Под разрешениями понимается перечень пользователей, которым разрешён доступ к данной папке, а также определённые им права доступа (чтение, запись и др.).

Чтобы добавить в список разрешений того или иного пользователя, необходимо щёлкнуть на кнопке «Добавить», затем в открывшемся окне ввести имя пользователя.

Иерархия прав доступа:

Full Control (Полный контроль) – можно выполнять все действия, в т.ч. и заменять разрешения и владельца на томах NTFS;

Change (Изменение) – позволяет создавать папки и файлы, изменять данные в файлах, изменять атрибуты файлов, удалять файлы и папки;

Read (Чтение) – позволяет просматривать названия папок и файлов, их атрибуты, запускать файлы приложений;

No access (Нет доступа) – просмотр содержимого папки запрещен.

Права общего доступа действуют при подключении пользователя по сети. Они никак не влияют на локальный доступ.

По умолчанию к общему ресурсу разрешен полный доступ для всех пользователей. Права общего доступа можно присвоить конкретной учетной записи пользователя или группы.

Если пользователь состоит в нескольких группах, имеющих различные права доступа, то действуют следующие правила:

1) Права доступа пользователя представляют собой наименее ограничивающую комбинацию прав доступа учетных записей пользователя и групп, в которые он входит.

2) Право No access имеет наивысший приоритет и отменяет все остальные права доступа.

Можно создать скрытую общую папку. Для этого нужно зарегистрироваться в системе по учетной записи администратора и указать сетевое имя ресурса со значком $. Например, Secret$.

Пример оформления методической разработки: Методическая разработка - разновидность учебно-методического издания в помощь.

Обряды и обрядовый фольклор: составляли словесно-музыкальные, драматические, игровые, хореографические жанры, которые.

Защита от атак MAC flood

Для защиты от MAC flood проводят настройку на портах коммутатора на предмет ограничения предельной интенсивности широковещательного трафика (поскольку обычно при данных атаках генерируется широковещательный трафик (broadcast)). Атаки, связанные с использованием конкретных (unicast) сетевых адресов, будут заблокированы MAC фильтрацией, которую мы рассмотрели ранее.

Защита от атак на обход средств аутентификации

Как и для предыдущего случая универсального решения данной проблемы нет.

Обычно в случае большого числа неудачных попыток авторизации учетные записи, для избежания подборов аутентификационных данных (например, пароля) блокируют. Но подобный подход довольно спорный, и вот почему.

Во-первых, Нарушитель может проводить подбор аутентификационной информации с интенсивностью, не приводящей к блокировке учетных записей (встречаются случаи, когда пароль подбирался в течении нескольких месяцев с интервалом между попытками в несколько десятков минут).

Во-вторых, данную особенность можно использовать для атак типа отказ в обслуживании, при которых Нарушитель будет умышленно проводить большое количество попыток авторизации для того, чтобы заблокировать учетные записи.

Наиболее эффективным вариантом от атак данного класса будет использование систем IDS/IPS, которые при обнаружении попыток подбора паролей будут блокировать не учетную запись, а источник, откуда данный подбор происходит (например, блокировать IP-адрес Нарушителя).

Читайте также: