Средства вычислительной техники межсетевые экраны защита от несанкционированного доступа

Итак, произошло долгожданное событие и ФСТЭК РФ в дополнение к ранее выпущенным Профилям антивирусной защиты выпустил (точнее выложил на сайте) и требования к межсетевым экранам. В том числе программным для установки на рабочие станции. К сожалению выложены не все документы — традиционно выложены Профили четвертого, пятого и шестого класса защиты. Остальные классы защиты описываются в документах с грифом ДСП и широкой публике недоступны.

-

межсетевой экран уровня сети (тип «А») – межсетевой экран, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов информационной системы. Межсетевые экраны типа «А» могут иметь только программно-техническое исполнение;

Межсетевые экраны, соответствующие 6 классу защиты, применяются в государственных информационных системах 3 и 4 классов защищенности*, в автоматизированных системах управления производственными и технологическими процессами 3 класса защищенности**, в информационных системах персональных данных при необходимости обеспечения 3 и 4 уровней защищенности персональных данных***.

Межсетевые экраны, соответствующие 5 классу защиты, применяются в государственных информационных системах 2 класса защищенности*, в автоматизированных системах управления производственными и технологическими процессами 2 класса защищенности***, в информационных системах персональных данных при необходимости обеспечения 2 уровня защищенности персональных данных**

Межсетевые экраны, соответствующие 4 классу защиты, применяются в государственных информационных системах 1 класса защищенности*, в авто матизированных системах управления производственными и технологическими процессами 1 класса защищенности**, в информационных системах персональных данных при необходимости обеспечения 1 уровня защищенности персональных данных***, в информационных системах общего пользования II класса****.

Межсетевые экраны, соответствующие 3, 2 и 1 классам защиты, применяются в информационных системах, в которых обрабатывается информация, содержащая сведения, составляющие государственную тайну.

* Устанавливается в соответствии с Требованиями о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, утвержденными приказом ФСТЭК России от 11 февраля 2013 г. No17.

** Устанавливается в соответствии с Требованиями к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды, утвержденными приказом ФСТЭК России от 14 марта 2014 г. No 31.

*** Устанавливается в соответствии Требованиями к защите персональных данных при их обработке в информационных системах персональных данных, утвержденными постановлением Правительства Российской Федерации от 1 ноября 2012г., No 1119.

**** Устанавливается в соответствии с Требованиями о защите информации, содержащейся в информационных системах общего пользования, утвержденными приказом ФСБ России и ФСТЭК России от 31августа 2010 г. No 416/489.

Можно предсказать, что как в случае с антивирусами сертифицированных продуктов для классов защиты ниже четвертого не будет. Поэтому рассмотрим Профиль защиты для четвертого класса защиты. Нужно сказать, что требования для всех типов достаточно похожи, поэтому для примера требований возьмем Профиль типа В (если будет интерес, можно будет добавить отличия для иных типов). Данный профиль доступен здесь

Что есть межсетевой экран согласно Профилю?

программное средство, реализующее функции контроля и фильтрации в соответствии с заданными правилами проходящих через него информационных потоков.

Согласно Профилю МЭ должен противодействовать следующим угроза безопасности информации:

-

несанкционированный доступ к информации, содержащейся в информационной системе в связи с наличием неконтролируемых сетевых подключений к информационной системе;

- контроль и фильтрация;

- идентификация и аутентификация;

- регистрация событий безопасности (аудит);

- обеспечение бесперебойного функционирования и восстановление;

- тестирование и контроль целостности;

- управление (администрирование);

- взаимодействие с другими средствами защиты информации — сертифицированными на соответствие требованиям безопасности информации по соответствующему классу защиты.

-

МЭ должен «осуществлять фильтрацию сетевого трафика для отправителей информации, получателей информации и всех операций перемещения контролируемой МЭ информации к узлам информационной системы и от них». При этом фильтрация должна распространяться «на все операции перемещения через МЭ информации к узлам информационной системы и от них». Если первая часть требований вполне логична, то вторая утопична, так как требует раскрытия файрволом всех протоколов и любых недокументированных возможностей перемещения информации (например передачи информации вредоносными программами через DNS).

Интересно, что в разделе FW_ARP_EXT.2 уточняется, что МЭ должен иметь возможность по блокированию неразрешенного информационного потока по протоколу передачи гипертекста — о иных протоколах нет указаний. Должен ли МЭ блокировать передачу информации по ним? Кстати вполне возможно, что данный пункт попал в документ из Профиля типа Г — там достаточно много внимания уделяется именно этому протоколу;

К сожалению в открытую часть не попали схемы, указывающие, где должен располагаться сертифицированный МЭ типа В. Но даже из списка функционала видно, что защита домашних машин пользователей, мобильных пользователей, а также защита мобильных устройств ФСТЭК'ом на данный момент не рассматривается.

В связи с тем, что МЭ, предназначенные для защиты рабочих станций и попадающие под тип В часто имеют функционал защиты от вторжений, интересно иметь требования и к этому функционалу. В рассмотренных Профилях таких требований нет, но они есть в Методическом документе ФСТЭК «Меры защиты информации в государственных информационных системах». Согласно данному документу МЭ:

-

антивирусная защита и защита от спама должны применяться на средствах межсетевого экранирования (требования АВЗ.1 и ОЦЛ.4);

Итого, что мы имеем? На первый взгляд базовая функциональность персонального файрвола описана. Но:

-

Несмотря на то, что данный тип МЭ должен применяться в составе информационной системы — требований по централизованному управлению нет. Требуется только обеспечить доверенный канал управления в составе среды функционирования. Напомним, что в профилях антивирусных решений есть отдельные профили для централизованно управляемых решений и для отдельно стоящих;

источник картинки

И тут потребителей ожидает засада. До выхода Профилей для защиты рабочих станций можно было использовать сертифицированный антивирус, в составе которого шел файрвол — как компонент антивируса тоже сертифицированный. Теперь так нельзя. Получается или производителям антивируса платить еще одну стоимость сертификации (и отбивать ее конечно) — а дальнейшем возможно и еще одну за СОВ или пользователям покупать три отдельных продукта — и тем самым требовать от руководства увеличения бюджета. Возможности для производителей антивирусов расширить сертификат не предусмотрено, а значит вариантов не так много:

- закладывать в бюджет средства и на сертифицированный антивирус и на сертифицированный МЭ;

- продлить ранее купленный сертифицированный антивирус на много лет вперед, так как ранее закупленные МЭ могут продолжать использоваться;

- надеяться, что ФСТЭК одумается.

До 1 декабря осталось немного, интересно, кто успеет провести сертификацию

Межсетевой экран (МСЭ) — это устройство обеспечения безопасности сети, которое осуществляет мониторинг входящего и исходящего сетевого трафика и на основании установленного набора правил безопасности принимает решения, пропустить или блокировать конкретный трафик.

Межсетевой экран - это программный или программно-аппаратный элемент компьютерной сети. Среди задач, которые решают межсетевые экраны, основной является защита сегментов сети или отдельных хостов от несанкционированного доступа с использованием уязвимых мест в протоколах сетевой модели OSI или в программном обеспечении, установленном на компьютерах сети.

Допускается применение межсетевых экранов, сертифицированных на соответствие РД МЭ (при условии наличия действующих сертификатов соответствия требованиям по безопасности информации) в информационных (автоматизированных) системах, созданных до вступления в силу соответствующих изменений в Требования о защите информации, утвержденные приказом ФСТЭК России от 11 февраля 2013 г. №17, Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных, утвержденные приказом ФСТЭК России от 18 февраля 2013 г. №21.

Согласно Требований 2016 года устанавливается 5 типов межсетевых экранов:

- Типа А - уровня сети;

- Типа Б – уровня логических границ сети;

- Типа В – уровня узла;

- Типа Г – уровня веб-сервера;

- Типа Д – уровня промышленной сети (АСУ ТП).

Типы межсетевых экранов

Межсетевые экраны делят на две группы — аппаратные и программные.

Аппаратный МЭ. Это оборудование, на который уже установлено ПО для экранирования. Этот прибор нужно купить, подключить к своей сети, настроить — и все будет работать. Считается, что такие МЭ удобнее и надежнее. Во-первых, их «железо» специально заточено под задачи фильтрации трафика. А во-вторых, на них уже никто не сможет поставить ничего лишнего, что могло бы создать конфликты, нехватку дискового пространства и другие проблемы. Это же позволяет именно аппаратным МЭ соответствовать более строгим требованиям по сертификации. Но стоят они дороже.

Программный МЭ. Это программное обеспечение, которое нужно установить на сервер. Это может быть железный или облачный сервер — главное, чтобы именно через него шел весь трафик внутрь вашей корпоративной сети.

Современные IT-системы часто строятся не на основе собственной сети, а на облачной платформе. В облаке создаются все нужные серверы и настраивается их взаимодействие. В том числе в облаке создаются аналоги внутренних корпоративных сетей, доступ в которые должен контролироваться с помощью МЭ. Поэтому на облачных платформах можно настроить и задействовать МЭ на границах сетей. Пример такой облачной платформы — VK Cloud Solutions (бывш. MCS). Подробнее про облачные платформы можно прочитать в нашей статье про IaaS.

Цель данной статьи — сравнить сертифицированные межсетевые экраны, которые можно использовать при защите ИСПДн. В обзоре рассматриваются только сертифицированные программные продукты, список которых формировался из реестра ФСТЭК России.

Выбор межсетевого экрана для определенного уровня защищенности персональных данных

В данном обзоре мы будем рассматривать межсетевые экраны, представленные в таблице 1. В этой таблице указано название межсетевого экрана и его класс. Данная таблица будет особенно полезна при подборе программного обеспечения для защиты персональных данных.

Таблица 1. Список сертифицированных ФСТЭК межсетевых экранов

| Программный продукт | Класс МЭ |

| МЭ «Блокпост-Экран 2000/ХР» | 4 |

| Специальное программное обеспечение межсетевой экран «Z-2», версия 2 | 2 |

| Средство защиты информации TrustAccess | 2 |

| Средство защиты информации TrustAccess-S | 2 |

| Межсетевой экран StoneGate Firewall | 2 |

| Средство защиты информации Security Studio Endpoint Protection Personal Firewall | 4 |

| Программный комплекс «Сервер безопасности CSP VPN Server.Версия 3.1» | 3 |

| Программный комплекс «Шлюз безопасности CSP VPN Gate.Версия 3.1» | 3 |

| Программный комплекс «Клиент безопасности CSP VPN Client. Версия 3.1» | 3 |

| Программный комплекс межсетевой экран «Ideco ICS 3» | 4 |

| Программный комплекс «Трафик Инспектор 3.0» | 3 |

| Средство криптографической защиты информации «Континент-АП». Версия 3.7 | 3 |

| Межсетевой экран «Киберсейф: Межсетевой экран» | 3 |

| Программный комплекс «Интернет-шлюз Ideco ICS 6» | 3 |

| VipNet Office Firewall | 4 |

Все эти программные продукты, согласно реестру ФСТЭК, сертифицированы как межсетевые экраны.

Согласно приказу ФСТЭК России №21 от 18 февраля 2013 г. для обеспечения 1 и 2 уровней защищенности персональных данных (далее ПД) применяются межсетевые экраны не ниже 3 класса в случае актуальности угроз 1-го или 2-го типов или взаимодействия информационной системы (ИС) с сетями международного информационного обмена и межсетевые экраны не ниже 4 класса в случае актуальности угроз 3-го типа и отсутствия взаимодействия ИС с Интернетом.

Сравнение межсетевых экранов

Межсетевым экранам свойственен определенный набор функций. Вот и посмотрим, какие функции предоставляет (или не предоставляет) тот или иной межсетевой экран. Основная функция любого межсетевого экрана — это фильтрация пакетов на основании определенного набора правил. Не удивительно, но эту функцию поддерживают все брандмауэры.

Также все рассматриваемые брандмауэры поддерживают NAT. Но есть довольно специфические (но от этого не менее полезные) функции, например, маскировка портов, регулирование нагрузки, многопользовательских режим работы, контроль целостности, развертывание программы в ActiveDirectory и удаленное администрирование извне. Довольно удобно, согласитесь, когда программа поддерживает развертывание в ActiveDirectory — не нужно вручную устанавливать ее на каждом компьютере сети. Также удобно, если межсетевой экран поддерживает удаленное администрирование извне — можно администрировать сеть, не выходя из дому, что будет актуально для администраторов, привыкших выполнять свои функции удаленно.

Наверное, читатель будет удивлен, но развертывание в ActiveDirectory не поддерживают много межсетевых экранов, представленных в таблице 1, то же самое можно сказать и о других функциях, таких как регулирование нагрузки и маскировка портов. Дабы не описывать, какой из межсетевых экранов поддерживает ту или иную функцию, мы систематизировали их характеристики в таблице 2.

Таблица 2. Возможности брандмауэров

Как будем сравнивать межсетевые экраны?

Основная задача межсетевых экранов при защите персональных — это защита ИСПДн. Поэтому администратору часто все равно, какими дополнительными функциями будет обладать межсетевой экран. Ему важны следующие факторы:

- Время защиты. Здесь понятно, чем быстрее, тем лучше.

- Удобство использования. Не все межсетевые экраны одинаково удобны, что и будет показано в обзоре.

- Стоимость. Часто финансовая сторона является решающей.

- Срок поставки. Нередко срок поставки оставляет желать лучшего, а защитить данные нужно уже сейчас.

Безопасность у всех межсетевых экранов примерно одинаковая, иначе у них бы не было сертификата.

Брандмауэры в обзоре

Далее мы будем сравнивать три межсетевых экрана — VipNet Office Firewall, Киберсейф Межсетевой экран и TrustAccess.

Брандмауэр TrustAccess — это распределенный межсетевой экран с централизованным управлением, предназначенный для защиты серверов и рабочих станций от несанкционированного доступа, разграничения сетевого доступа к ИС предприятия.

Киберсейф Межсетевой экран — мощный межсетевой экран, разработанный для защиты компьютерных систем и локальной сети от внешних вредоносных воздействий.

ViPNet Office Firewall 4.1 — программный межсетевой экран, предназначенный для контроля и управления трафиком и преобразования трафика (NAT) между сегментов локальных сетей при их взаимодействии, а также при взаимодействии узлов локальных сетей с ресурсами сетей общего пользования.

Время защиты ИСПДн

Что такое время защиты ИСПДн? По сути, это время развертывания программы на все компьютеры сети и время настройки правил. Последнее зависит от удобства использования брандмауэра, а вот первое — от приспособленности его установочного пакета к централизованной установке.

Все три межсетевых экрана распространяются в виде пакетов MSI, а это означает, что можно использовать средства развертывания ActiveDirectory для их централизованной установки. Казалось бы все просто. Но на практике оказывается, что нет.

На предприятии, как правило, используется централизованное управление межсетевыми экранами. А это означает, что на какой-то компьютер устанавливается сервер управления брандмауэрами, а на остальные устанавливаются программы-клиенты или как их еще называют агенты. Проблема вся в том, что при установке агента нужно задать определенные параметры — как минимум IP-адрес сервера управления, а может еще и пароль и т.д.

Следовательно, даже если вы развернете MSI-файлы на все компьютеры сети, настраивать их все равно придется вручную. А этого бы не очень хотелось, учитывая, что сеть большая. Даже если у вас всего 50 компьютеров вы только вдумайтесь — подойти к каждому ПК и настроить его.

Конечно, администратор может использовать редакторы вроде Orca для создания MST-файла.

Рис. 1. Редактор Orca. Попытка создать MST-файл для TrustAccess.Agent.1.3.msi

Киберсейф Межсетевой экран самостоятельно создает MST-файл, нужно лишь установить его на один компьютер, получить заветный MST-файл и указать его в групповой политике. О том, как это сделать, можно прочитать в статье «Разграничение информационных систем при защите персональных данных». За какие-то полсача (а то и меньше) вы сможете развернуть межсетевой экран на все компьютеры сети.

Именно поэтому Киберсейф Межсетевой экран получает оценку 5, а его конкуренты — 3 (спасибо хоть инсталляторы выполнены в формате MSI, а не .exe).

| Продукт | Оценка |

| VipNet Office Firewall |  |

| Киберсейф Межсетевой экран |  |

| TrustAccess |  |

Удобство использования

Брандмауэр — это не текстовый процессор. Это довольно специфический программный продукт, использование которого сводится к принципу «установил, настроил, забыл». С одной стороны, удобство использования — второстепенный фактор. Например, iptables в Linux нельзя назвать удобным, но ведь им же пользуются? С другой — чем удобнее брандмауэр, тем быстрее получится защитить ИСПДн и выполнять некоторые функции по ее администрированию.

Что ж, давайте посмотрим, насколько удобны рассматриваемые межсетевые экраны в процессе создания и защиты ИСПДн.

Начнем мы с VipNet Office Firewall, который, на наш взгляд, не очень удобный. Выделить компьютеры в группы можно только по IP-адресам (рис. 2). Другими словами, есть привязка к IP-адресам и вам нужно или выделять различные ИСПДн в разные подсети, или же разбивать одну подсеть на диапазоны IP-адресов. Например, есть три ИСПДн: Управление, Бухгалтерия, IT. Вам нужно настроить DHCP-сервер так, чтобы компьютерам из группы Управление «раздавались» IP-адреса из диапазона 192.168.1.10 — 192.168.1.20, Бухгалтерия 192.168.1.21 — 192.168.1.31 и т.д. Это не очень удобно. Именно за это с VipNet Office Firewall будет снят один балл.

Рис. 2. При создании групп компьютеров наблюдается явная привязка к IP-адресу

В межсетевом экране Киберсейф, наоборот, нет никакой привязки к IP-адресу. Компьютеры, входящие в состав группы, могут находиться в разных подсетях, в разных диапазонах одной подсети и даже находиться за пределами сети. Посмотрите на рис. 3. Филиалы компании расположены в разных городах (Ростов, Новороссийск и т.д.). Создать группы очень просто — достаточно перетащить имена компьютеров в нужную группу и нажать кнопку Применить. После этого можно нажать кнопку Установить правила для формирования специфических для каждой группы правил.

Рис. 3. Управление группами в Киберсейф Межсетевой экран

Что касается TrustAccess, то нужно отметить тесную интеграцию с самой системой. В конфигурацию брандмауэра импортируются уже созданные системные группы пользователей и компьютеров, что облегчает управление межсетевым экраном в среде ActiveDirectory. Вы можете не создавать ИСПДн в самом брандмауэре, а использовать уже имеющиеся группы компьютеров в домене Active Directory.

Рис. 4. Группы пользователей и компьютеров (TrustAccess)

Все три брандмауэра позволяют создавать так называемые расписания, благодаря которым администратор может настроить прохождение пакетов по расписанию, например, запретить доступ к Интернету в нерабочее время. В VipNet Office Firewall расписания создаются в разделе Расписания (рис. 5), а в Киберсейф Межсетевой экран время работы правила задается при определении самого правила (рис. 6).

Рис. 5. Расписания в VipNet Office Firewall

Рис. 6. Время работы правила в Киберсейф Межсетевой экран

Рис. 7. Расписание в TrustAccess

Все три брандмауэра предоставляют очень удобные средства для создания самих правил. А TrustAccess еще и предоставляет удобный мастер создания правила.

Рис. 8. Создание правила в TrustAccess

Взглянем на еще одну особенность — инструменты для получения отчетов (журналов, логов). В TrustAccess для сбора отчетов и информации о событиях нужно установить сервер событий (EventServer) и сервер отчетов (ReportServer). Не то, что это недостаток, а скорее особенность («feature», как говорил Билл Гейтс) данного брандмауэра. Что касается, межсетевых экранов Киберсейф и VipNet Office, то оба брандмауэра предоставляют удобные средства просмотра журнала IP-пакетов. Разница лишь в том, что у Киберсейф Межсетевой экран сначала отображаются все пакеты, и вы можете отфильтровать нужные, используя возможности встроенного в заголовок таблицы фильтра (рис. 9). А в VipNet Office Firewall сначала нужно установить фильтры, а потом уже просмотреть результат.

Рис. 9. Управление журналом IP-пакетов в Киберсейф Межсетевой экран

Рис. 10. Управление журналом IP-пакетов в VipNet Office Firewall

С межсетевого экрана Киберсейф пришлось снять 0.5 балла за отсутствие функции экспорта журнала в Excel или HTML. Функция далеко не критическая, но иногда полезно просто и быстро экспортировать из журнала несколько строк, например, для «разбора полетов».

Итак, результаты этого раздела:

| Продукт | Оценка |

| VipNet Office Firewall |  |

| Киберсейф Межсетевой экран |  |

| TrustAccess |  |

Стоимость

Обойти финансовую сторону вопроса просто невозможно, ведь часто она становится решающей при выборе того или иного продукта. Так, стоимость одной лицензии ViPNet Office Firewall 4.1 (лицензия на 1 год на 1 компьютер) составляет 15 710 р. А стоимость лицензии на 1 сервер и 5 рабочих станций TrustAccess обойдется в 23 925 р. Со стоимостью данных программных продуктов вы сможете ознакомиться по ссылкам в конце статьи.

Запомните эти две цифры 15710 р. за один ПК (в год) и 23 925 р. за 1 сервер и 5 ПК (в год). А теперь внимание: за эти деньги можно купить лицензию на 25 узлов Киберсейф Межсетевой экран (15178 р.) или немного добавить и будет вполне достаточно на лицензию на 50 узлов (24025 р.). Но самое главное в этом продукте — это не стоимость. Самое главное — это срок действия лицензии и технической поддержки. Лицензия на Киберсейф Межсетевой экран — без срока действия, как и техническая поддержка. То есть вы платите один раз и получаете программный продукт с пожизненной лицензией и технической поддержкой.

| Продукт | Оценка |

| VipNet Office Firewall |  |

| Киберсейф Межсетевой экран |  |

| TrustAccess |  |

Срок поставки

По нашему опыту время поставки VipNet Office Firewall составляет около 2-3 недель после обращения в ОАО «Инфотекс». Честно говоря, это довольно долго, учитывая, что покупается программный продукт, а не ПАК.

Время поставки TrustAccess, если заказывать через «Софтлайн», составляет от 1 дня. Более реальный срок — 3 дня, учитывая некоторую задержку «Софтлайна». Хотя могут поставить и за 1 день, здесь все зависит от загруженности «Софтлайна». Опять-таки — это личный опыт, реальный срок конкретному заказчику может отличаться. Но в любом случае срок поставки довольно низкий, что нельзя не отметить.

Что касается программного продукта КиберСейф Межсетевой экран, то производитель гарантирует поставку электронной версии в течение 15 минут после оплаты.

| Продукт | Оценка |

| VipNet Office Firewall |  |

| Киберсейф Межсетевой экран |  |

| TrustAccess |  |

Что выбрать?

Если ориентироваться только по стоимости продукта и технической поддержки, то выбор очевиден — Киберсейф Межсетевой экран. Киберсейф Межсетевой экран обладает оптимальным соотношением функционал/цена. С другой стороны, если вам нужна поддержка Secret Net, то нужно смотреть в сторону TrustAccess. А вот VipNet Office Firewall можем порекомендовать разве что как хороший персональный брандмауэр, но для этих целей существует множество других и к тому же бесплатных решений.

Виды межсетевых экранов по классификации ФСТЭК

Для сертификации межсетевого экрана ФСТЭК определяет его профиль защиты. Профиль нужно знать, чтобы понять, в какой конкретно системе, с какими целями и для защиты каких данных можно использовать этот экран.

К каждому профилю есть конкретные технические требования, а сам профиль зависит от двух параметров: типа МЭ и его класса защиты.

Типы межсетевых экранов по ФСТЭК:

Классы защиты межсетевых экранов по ФСТЭК:

- 6 класс — самый низший, подходит для работы с персональными данными 3 и 4 уровня защищенности. Про уровни защищенности персональных данных мы рассказывали в статье об ИСПДн.

- 5 класс — подходит для работы с данными 2 уровня защищенности.

- 4 класс — подходит для работы с данными 1 уровня защищенности.

- 1, 2 и 3 класс — необходим для работы с гостайной.

Типы и классы защиты не зависят друг от друга напрямую. Например, может существовать экран типа «А» с 6 классом защищенности или экран типа «В» с 1 классом.

Комбинация типа и класса защиты определяет профиль защиты каждого конкретного межсетевого экрана. И именно от профиля зависят технические требования к МЭ.

Получается, что профилей защиты всего 24. На сайте ФСТЭК выложены требования к 15 профилям — ко всем, кроме тех, что требуют 1, 2 и 3 уровня защиты. Эти профили — закрытая информация, так как они используются для хранения гостайны.

Пример: представим, что компании нужно установить межсетевой экран на компьютер сотрудника. Сотрудник работает с персональными данными 3 уровня защищенности — значит, ей нужен межсетевой экран 6 уровня защиты и типа «В», для установки на узел сети. Это экран с профилем ИТ.МЭ. В6.ПЗ. Получается, нужно искать межсетевой экран с сертификатом, соответствующим выбранному профилю. Профили более высокого уровня тоже подойдут — например, можно поставить и экран ИТ.МЭ. В4.ПЗ.

Если этой же компании понадобится межсетевой экран на границе сети, это будет уже экран типа «А» и того же 6 уровня защищенности — экран профиля ИТ.МЭ. А6.ПЗ.

Внутрь корпоративной сети или на сервер с сайтом могут проникнуть злоумышленники — и украсть данные, удалить важную информацию или что-то сломать.

Чтобы этого не случилось, нужен специальный защитный инструмент. Он называется сетевым или межсетевым экраном, брандмауэром или файрволом. Расскажем, что такое межсетевой экран, как он работает, зачем нужен и каким может быть.

Что такое межсетевой экран и как он работает

Сначала разберемся с терминами. Межсетевой экран, МЭ, сетевой экран, файрвол, Firewall, брандмауэр — все это названия одного и того же инструмента. Главная задача файрвола — защита от несанкционированного доступа из внешней сети. Например, он может стоять между сетью компании и интернетом и следить, чтобы злоумышленники не попали в защищенную корпоративную сеть. Либо он может защищать от доступа из сети только отдельно взятый компьютер или устройство (в этой роли его чаще называют просто сетевым, а не межсетевым экраном).

Межсетевой экран может быть отдельной программой, а может входить в состав какого-либо приложения. Многие современные антивирусные программы включают в себя МЭ как компонент, защищающий компьютер. Иногда МЭ выполнен в виде ПАК (программно-аппаратного комплекса, то есть «железки»).

Для защиты брандмауэр следит за параметрами входящего и исходящего трафика. Классические брандмауэры, так называемые пакетные фильтры, оценивают трафик по параметрам сетевого уровня и принимают решение о том, пропускать или не пропускать каждый IP-пакет, по его свойствам, например:

- IP-адрес и порт источника IP-пакета (узла сети, от которого пакет пришел);

- IP-адрес и порт узла назначения IP-пакета (узла сети, от которого пакет пришел);

- протокол транспортного уровня (UDP, TCP и так далее);

- время передачи пакета.

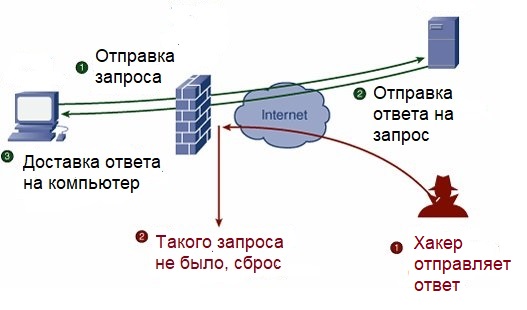

Кроме того, МЭ умеют учитывать контекст передачи трафика. Например, часто МЭ настроен так, что трафик, который инициирован из внешней сети, блокируется, но если трафик из внешней сети является ответом на запрос из внутренней сети, то он будет пропущен.

Помимо пакетных фильтров, которые фильтруют трафик на основании свойств IP-пакетов, то есть на сетевом уровне модели OSI, к МЭ также относят:

- шлюзы сеансового уровня, которые фильтруют трафик, проверяя выполнение правил сетевого соединения, действующих на сеансовом уровне модели OSI;

- посредники прикладного уровня, в том числе Web Application Firewall (файрвол веб-приложений), которые учитывают «смысл» передаваемого трафика уже в контексте работы приложений.

На сегодняшний день МЭ как отдельно стоящий инструмент сетевой защиты не используется. С момента появления этой технологии появились дополнительные подходы по сканированию трафика, включая DPI, IPS/IDS, защиту anti-DDoS, антивирусы потокового сканирования и другие. Но фильтрация по параметрам трафика сетевого уровня была и остается важным базовым уровнем сетевой защиты, эдаким «домофоном» в мире корпоративных сетей.

Что такое межсетевой экран

У межсетевых экранов бывают стандартные настройки — например, он может блокировать все входящие подключения или исходящие пакеты от определенных приложений. Для корпоративных целей экраны, как правило, настраивают дополнительно — задают протоколы, порты, разрешения для приложений. Обычно этим занимается системный администратор или специалист по информационной безопасности.

Классический межсетевой экран не изучает передаваемые данные, не ищет вредоносный код, ничего не шифрует и не расшифровывает. Он работает только с сетевыми параметрами соединения, а точнее — с признаками отдельных IP-пакетов, из которых состоит это соединение, такими как IP-адреса соединяющихся компьютеров и некоторые другие параметры.

Межсетевой экран выступает в качестве барьера между двумя сетями, например, внутренней сетью компании и интернетом. Он защищает от:

Чаще всего межсетевой экран устанавливают на границе корпоративной сети и интернета. Но можно поставить его и внутри корпоративной сети, чтобы создать отдельную, особо защищенную сеть. Например, дополнительно фильтровать трафик к серверам с самыми секретными данными. Кроме того, экран может стоять на отдельном компьютере и защищать только его. В этом случае его иногда называют сетевым (а не межсетевым), однако по классификации ФСТЭК он также будет относиться к межсетевым экранам.

Ниже мы рассматриваем варианты МЭ, которые отражены в документации ФСТЭК — это классические серверные и десктопные экраны. Поэтому мы не рассматриваем все современные варианты МЭ: брандмауэры для смартфонов, средства фильтрации трафика для беспроводных соединений, а также современные устройства для более сложной фильтрации, чем по признакам сетевых соединений (IP-пакетов), такие как DPI.

Итак, переходим к вариантам межсетевых экранов, описанным в документации ФСТЭК.

Написание правил межсетевого экранирования

- Не следует разрешать то, что и так не запрещено. Использование таких правил приводит к бесполезному расходу ресурсов.

- Лучше не использовать нормально открытый межсетевой экран, то есть такой, в котором по умолчанию разрешено все. Это приводит к большому количеству запретительных правил, через которые проходит пакет, что увеличивает нагрузку на процессор устройства.

- Неверный порядок правил. В межсетевом экране правила обрабатываются по порядку и порядок правил имеет значение. Возможна ситуация, когда запрещающее правило не работает потому, что выше есть правило, которое разрешает этот трафик, либо что разрешено не работает, так как выше есть запрещающее правило.

- Запрет BOGON –адресов. BOGON –адреса – это IP -адреса, которые не должны встречаться в таблицах маршрутизации в Интернет. Этим термином описываются частные и зарезервированные диапазоны адресов. При их запрете вначале правил маршрутизации делается их список, а затем запрещают его для входящего интерфейса.

Защита информации в локальных вычислительных сетях

Средства защиты информации должны располагаться на каждом узле ЛВС вне зависимости от того, обрабатывается ли на нем конфиденциальная информация. Каждый администратор и пользователь ЛВС должен иметь уникальный пароль, идентификатор и, в случае использования криптографических средств защиты, ключ шифрования.

Класс защищенности ЛВС определяется в соответствии с классификацией АС.

Состав пользователей ЛВС должен утверждаться руководителем организации и строго контролироваться. Все изменения состава пользователей, их прав и привилегий должны регистрироваться.

Требования к средствам антивирусной защиты

Требования к средствам антивирусной защиты применяются к программным средствам, используемым в целях обеспечения защиты (некриптографическими методами) информации, содержащей сведения, составляющие государственную тайну, иной информации с ограниченным доступом.

Для дифференциации требований к функциям безопасности средств антивирусной защиты установлено шесть классов защиты средств антивирусной защиты. Самый низкий класс – шестой, самый высокий – первый.

Средства антивирусной защиты, соответствующие 6 классу защиты, применяются в информационных системах персональных данных 3 и 4 классов, 5 классу защиты - в информационных системах персональных данных 2 класса, 4 классу защиты - в государственных информационных системах, в которых обрабатывается информация ограниченного доступа, не содержащая сведения, составляющие государственную тайну, в информационных системах персональных данных 1 класса, а также в информационных системах общего пользования II класса.

Средства антивирусной защиты, соответствующие 3 , 2 и 1 классам защиты, применяются в информационных системах, в которых обрабатывается информация, содержащая сведения, составляющие государственную тайну.

Также требованиями устанавливается 4 типа средств антивирусной защиты:

- тип «А» – предназначенные для централизованного администрирования средствами антивирусной защиты;

- тип «Б» – для применения на серверах информационных систем;

- тип «В» – для применения на автоматизированных рабочих местах информационных систем;

- тип «Г» – для применения на автономных автоматизированных рабочих местах.

Средства антивирусной защиты типа «А» не применяются в информационных системах самостоятельно и предназначены для использования только совместно со средствами антивирусной защиты типов «Б» и (или) «В».

Кому и зачем нужен межсетевой экран, сертифицированный ФСТЭК

Если компания хранит персональные данные, то, согласно 152-ФЗ, она обязана обеспечить им защиту. Чтобы защищать данные в соответствии с требованиями закона, компании нужно использовать средства защиты, сертифицированные ФСТЭК. Такой сертификат подтверждает, что программа или устройство действительно надежно защищает данные. ФСТЭК сертифицирует в том числе межсетевые экраны — как программные, так и аппаратные.

То есть, если вы храните в базах данных информацию о своих сотрудниках или клиентах, вы работаете с персональными данными, а значит, обязаны обеспечить им защиту. Иногда это подразумевает, что нужно задействовать сертифицированный ФСТЭК межсетевой экран.

Сертификат ФСТЭК также может подтвердить, что МЭ подходит для защиты государственной тайны. Так что компании, которые хранят такие сведения, тоже обязаны использовать только сертифицированные межсетевые экраны.

Если вы не храните гостайну или персональные данные, необязательно устанавливать именно сертифицированный ФСТЭК межсетевой экран. Но если вы заботитесь о секретности ваших данных, при выборе экрана имеет смысл обратить внимание на сертификат — он подтвердит, что выбранный МЭ действительно надежный.

Типы межсетевых экранов

«А» – межсетевой экран, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов информационной системы. Межсетевые экраны типа «А» могут иметь только программно-техническое исполнение;

«Б» – межсетевой экран, применяемый на логической границе (периметре) информационной системы или между логическими границами сегментов информационной системы. Межсетевые экраны типа «Б» могут иметь программное или программно-техническое исполнение;

«В» – межсетевой экран, применяемый на узле (хосте) информационной системы. Межсетевые экраны типа «В» могут иметь только программное исполнение и устанавливаются на мобильных или стационарных технических средствах конкретного узла информационной системы;

«Г» – межсетевой экран, применяемый на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов (сервера). Межсетевые экраны типа «Г» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию информационных потоков по протоколу передачи гипертекста, проходящих к веб-серверу и от веб-сервера;

«Д» – межсетевой экран, применяемый в автоматизированной системе управления технологическими или производственными процессами. Межсетевые экраны типа «Д» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию промышленных протоколов передачи данных.

Межсетевые экраны типа «А»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

- Несанкционированное получение сведений о сети информационной системы (автоматизированной системы управления), а также об ее узлах.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «Б»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

- Несанкционированное получение сведений о сети информационной системы (автоматизированной системы управления), а также об ее узлах.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «В»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «Г»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации веб-сервера;

- Отказ в обслуживании сервера, обслуживающего сайты, веб-службы и веб-приложения;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации;

- контроль шифрованного потока.

Межсетевые экраны типа «Д»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- несанкционированный доступ к информации, содержащейся в автоматизированной системе управления;

- отказ в обслуживании автоматизированной системы управления и (или) ее отдельных компонентов;

- несанкционированная передача информации из автоматизированной системы управления в информационно-телекоммуникационные сети или иные информационные системы;

- несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Какие бывают межсетевые экраны по документации ФСТЭК

Межсетевые экраны бывают двух видов: аппаратные и программные. Они выполняют одинаковые функции, но работают немного по-разному:

- Программно-аппаратные комплексы (ПАК), или аппаратные МЭ — специальные устройства или компоненты роутеров, на которых установлено фильтрующее программное обеспечение. Все железо и ПО внутри этого устройства специализировано на фильтрации трафика и нескольких смежных задачах, дополнительные программы на аппаратный МЭ поставить нельзя. Это снижает уязвимость такого устройства к атакам и позволяет обеспечивать защищенность более высокого класса.

- Программные МЭ — программное обеспечение на сервере, которое занимается фильтрацией трафика. По сути, это то же ПО, что установлено в аппаратном МЭ, но оно устанавливается на сам сервер.

Аппаратные МЭ обычно стоят на границе сети, например, там, где внутренняя сеть подключается к интернету. Программные стоят на узлах самой внутренней сети, то есть защищают непосредственно компьютеры и серверы.

Аппаратные МЭ дороже, но надежнее, обеспечивают более серьезную защиту. Программные дешевле, но менее надежны — есть риск, что трафик от злоумышленника успеет навредить сети. Кроме того, программные межсетевые экраны часто настолько нагружают компьютер, на который установлены, что там ничего больше нельзя установить. Из-за этого для них иногда выделяют отдельный сервер — и этот сервер фактически играет роль аппаратного межсетевого экрана.

Межсетевой экран можно развернуть и на облачном сервере. Его можно расположить на границе логической локальной сети в облаке точно так же, как физический МЭ можно расположить на границе физической корпоративной сети. Такой МЭ будет фильтровать соединения на границе виртуальной частной сети.

Типы межсетевых экранов

«А» – межсетевой экран, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов информационной системы. Межсетевые экраны типа «А» могут иметь только программно-техническое исполнение;

«Б» – межсетевой экран, применяемый на логической границе (периметре) информационной системы или между логическими границами сегментов информационной системы. Межсетевые экраны типа «Б» могут иметь программное или программно-техническое исполнение;

«В» – межсетевой экран, применяемый на узле (хосте) информационной системы. Межсетевые экраны типа «В» могут иметь только программное исполнение и устанавливаются на мобильных или стационарных технических средствах конкретного узла информационной системы;

«Г» – межсетевой экран, применяемый на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов (сервера). Межсетевые экраны типа «Г» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию информационных потоков по протоколу передачи гипертекста, проходящих к веб-серверу и от веб-сервера;

«Д» – межсетевой экран, применяемый в автоматизированной системе управления технологическими или производственными процессами. Межсетевые экраны типа «Д» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию промышленных протоколов передачи данных.

Межсетевые экраны типа «А»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

- Несанкционированное получение сведений о сети информационной системы (автоматизированной системы управления), а также об ее узлах.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «Б»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

- Несанкционированное получение сведений о сети информационной системы (автоматизированной системы управления), а также об ее узлах.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «В»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации, содержащейся в информационной системе;

- Отказ в обслуживании информационной системы и (или) ее отдельных компонентов;

- Несанкционированная передача информации из информационной системы в информационно-телекоммуникационные сети или иные информационные системы;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности;

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Межсетевые экраны типа «Г»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- Несанкционированный доступ к информации веб-сервера;

- Отказ в обслуживании сервера, обслуживающего сайты, веб-службы и веб-приложения;

- Несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- тестирование и контроль целостности

- обеспечение взаимодействия с сертифицированными средствами защиты информации;

- контроль шифрованного потока.

Межсетевые экраны типа «Д»:

Согласно Профилям МЭ должен противодействовать следующим угрозам безопасности информации:

- несанкционированный доступ к информации, содержащейся в автоматизированной системе управления;

- отказ в обслуживании автоматизированной системы управления и (или) ее отдельных компонентов;

- несанкционированная передача информации из автоматизированной системы управления в информационно-телекоммуникационные сети или иные информационные системы;

- несанкционированное воздействие на МЭ, целью которого является нарушение его функционирования, включая преодоление или обход его функций безопасности.

Должны быть реализованы следующие функции безопасности:

В среде должны быть реализованы следующие функции безопасности:

- исключение каналов связи в обход правил фильтрации;

- обеспечение доверенного канала;

- обеспечение доверенного маршрута;

- физическая защита;

- обеспечение безопасного функционирования;

- обеспечение взаимодействия с сертифицированными средствами защиты информации.

Для чего нужен межсетевой экран

Главная задача межсетевого экрана — не пропускать трафик, которого быть не должно. Это базовая защита от сканирования сети организации, от доставки на компьютеры вредоносных программ, осуществления сетевых атак, а также от несанкционированного доступа к закрытой корпоративной информации.

Например, МЭ может:

Предотвратить проникновение в сеть «поддельного» трафика. Например, ваша компания обменивается данными с филиалом. IP-адрес вашего офиса и офиса филиала известны. К вам приходит трафик, который замаскирован под данные филиала, но отправлен с незнакомого IP. Межсетевой экран заметит это и не пропустит его внутрь вашей сети.

Защитить внутреннюю сеть от DDoS-атак, когда злоумышленники пытаются «уронить» сервисы компании, отправляя на них много запросов. Система, которая умеет узнавать такие атаки, формирует правило выявления трафика от атакующих узлов и передает его межсетевому экрану.

Межсетевой экран может быть установлен внутри корпоративной сети, например перед сетевым сегментом с особо секретными данными, чтобы допускать к нему запросы с компьютеров только определенных сотрудников. Это еще больше повышает сетевую безопасность.

Кроме того, если вы храните персональные данные, наличие межсетевого экрана обязательно по закону. Подробнее об этом мы рассказывали в статье про межсетевые экраны, сертифицированные ФСТЭК. Прочитайте, если работает с ПДн.

Порядок обеспечения защиты информации при взаимодействии с информационными сетями общего пользования.

Подключение ЛВС предприятия (учреждения) к Сети должно осуществляться через средства разграничения доступа в виде межсетевого экрана (МЭ). Не допускается подключение ЛВС к Сети в обход МЭ. МЭ должны быть сертифицированы по требованиям безопасности информации.

Доступ к МЭ, к средствам его конфигурирования должен осуществляться только выделенным администратором с консоли.

Абонентский пункт (АП) с помощью МЭ должен обеспечивать создание сеансов связи абонентов с внешними серверами Сети и получать с этих серверов только ответы на запросы абонентов. Настройка МЭ должна обеспечивать отказ в обслуживании любых внешних запросов, которые могут направляться на АП.

Коммуникационное оборудование (маршрутизаторы, коммутаторы, концентраторы и пр.) и все соединения с локальными периферийными устройствами ЛВС должны располагаться в пределах контролируемой зоны. При конфигурировании коммуникационного оборудования) и прокладке кабельной системы ЛВС рекомендуется учитывать разделение трафика по отдельным сетевым фрагментам на производственной основе и видам деятельности предприятия.

При подключении ЛВС к АС с другим классом защищенности необходимо использовать межсетевой экран в соответствии с НПА.

Если каналы связи выходят за пределы контролируемой зоны, необходимо использование защищенных каналов связи либо сертифицированных криптографических средств защиты.

Обычно у компании есть внутренняя сеть: серверы, компьютеры сотрудников, маршрутизаторы. В этой сети хранится конфиденциальная информация: корпоративная тайна, персональные данные, данные сотрудников. Внутренняя сеть соединяется с глобальным интернетом, и это опасно — злоумышленники могут использовать такое соединение, чтобы похитить данные.

Для защиты устанавливают межсетевые экраны — программы или устройства, которые охраняют границы корпоративной сети. Расскажем, как они работают и зачем выбирать экраны, сертифицированные ФСТЭК.

Правила межсетевого экранирования

Читайте также: