Сравнение технологии edr и антивирусов

Компьютеры всегда были полем боя. Вечная битва взлома и защиты началась с появления первого массового ПК и будет продолжаться пока существует человечество. Первые хакеры были исследователями, они искали способы оптимизировать вычисления, найти более эффективные режимы работы, выжать максимум из скудных возможностей компьютеров. Тогда еще не было термина “хакер”, людей, которые занимались “взломом”, сейчас бы назвали системными программистами и программистами микроконтроллеров, до сих пор бьющихся за каждый лишний байт и пишущих на низком уровне.

Сложно сказать, когда развлечение стало злонамеренным, а потом корыстным. Первоначально, порча данных или железа не приводила к выгоде, потому написание вирусов — был удел одиночек, любителей в хорошем смысле слова, людей не ищущих выгоды.

Все изменила сеть…

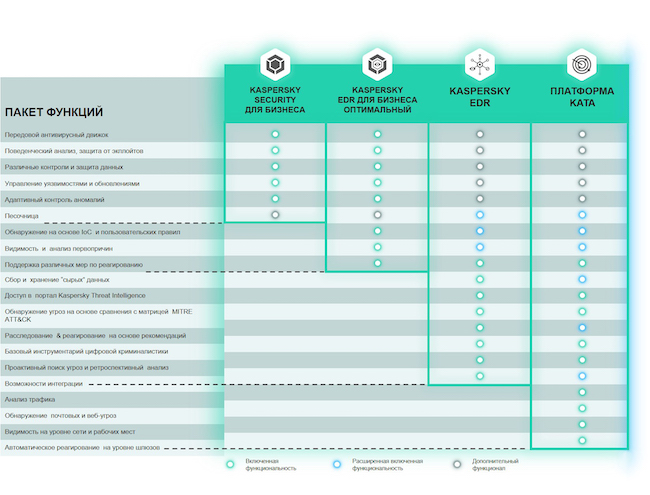

Детальное сравнение Kaspersky EDR и «Kaspersky EDR для бизнеса Оптимальный»

Дополнительный контекст

Данные с EDR о событиях на хостах являются значимым дополнением к информации, генерируемой другими элементами безопасности и бизнес-приложениями защищаемой инфраструктуры, которые сопоставляются SIEM системой в центре мониторинга и оперативного реагирования на инциденты. EDR обеспечивает быстрый доступ к уже обогащённым дополнительным контекстом данным c инфраструктуры конечных точек, что позволяет, с одной стороны, быстро идентифицировать ложные срабатывания, с другой, использовать эти данные, как драгоценный уже предобработанный материал при расследовании сложносоставных атак, то есть EDR предоставляет релевантные логи для корреляции с событиями от иных источников, тем самым повышает качество глобальных расследований в SOC.

«Kaspersky EDR для бизнеса Оптимальный»

«Kaspersky EDR для бизнеса Оптимальный» разработан с учётом потребностей компаний малого и среднего бизнеса, которые только вступили в игру и пока не могут позволить себе приобретение и обслуживание мощного инструментария, но ощущают потребность в базовой EDR-функциональности, которая позволила бы контролировать информационную инфраструктуру рабочих мест организации и обеспечила бы необходимую скорость реакции на возможные инциденты. Этот продукт сочетает в себе возможности решений класса Endpoint Protection Platform (EPP) и базовые функции Endpoint Detection and Response (EDR), предоставляя расширенный спектр инструментов для анализа информации с конечных рабочих станций и серверов организации.

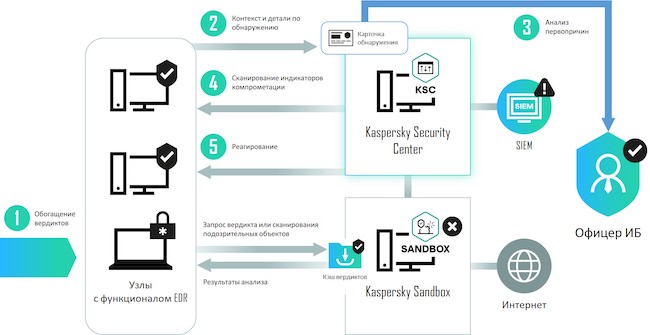

Рисунок 2. Схема работы решения «Kaspersky EDR для бизнеса Оптимальный»

К преимуществам этого решения можно отнести относительную простоту использования, поскольку оно работает совместно с «Kaspersky Endpoint Security для бизнеса Расширенный» и управляется из единой консоли Kaspersky Security Center. Дополнительно «Kaspersky EDR для бизнеса Оптимальный» может быть усилен песочницей Kaspersky Sandbox, в которую автоматически отправляются подозрительные файлы для анализа. Предусмотрен механизм передачи информации об обнаружениях и срабатываниях из единой консоли KSC в SIEM-системы.

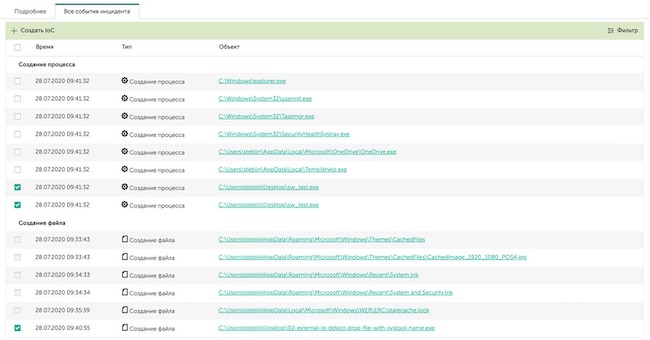

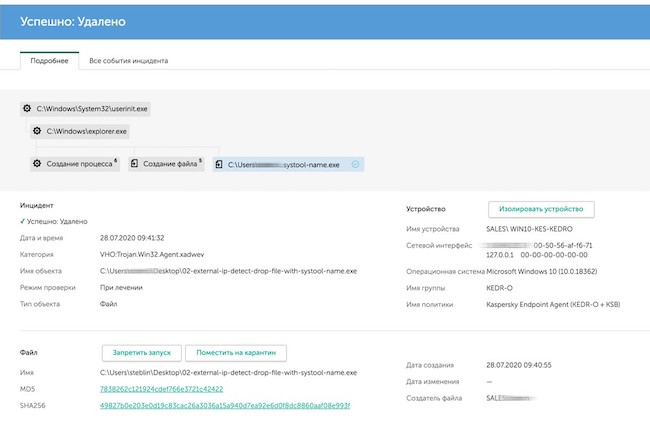

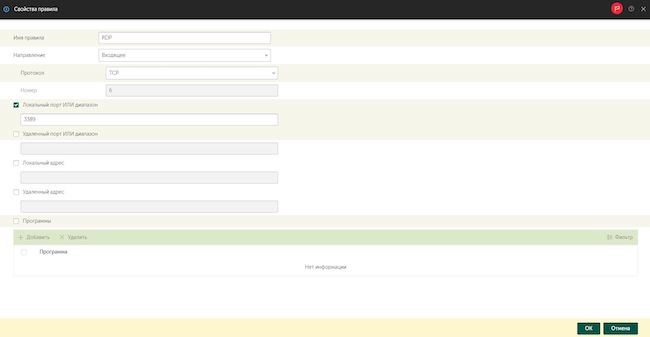

Также достоинством для небольших организаций можно назвать крайне низкие требования к аппаратному обеспечению. Главное ограничение — недоступность ретроспективного анализа и проактивного поиска угроз, вызванная отсутствием функциональности по хранению «сырой» телеметрии с конечных устройств за весь период их мониторинга. В то же время система собирает с агентов на рабочих станциях информацию о срабатываниях и позволяет просмотреть сведения о том, что происходило на устройстве, проанализировать базовый граф цепочки развития угрозы. На основе анализа собранных данных администратор безопасности организации через консоль может выполнить действия по реагированию: поместить заражённые объекты на карантин или удалить их, запретить запуск файлов (в том числе исполняемых), изолировать заражённую машину, осуществить из полученного срабатывания настройку индикаторов компрометации (IoC) и дальнейший поиск по ним, применить правило реагирования.

Рисунок 3. Детализация обнаружения угрозы в «Kaspersky EDR для бизнеса Оптимальный»

В отличие от Kaspersky EDR в этом решении отсутствуют возможность взаимодействия с платформой KATA, поддержка работы с EPP-решениями сторонних производителей, хранение «сырой» телеметрии, детектирование на основе тактик и техник злоумышленников, обогащение данными из матрицы MITRE ATT&CK, глубокое взаимодействие с порталом Kaspersky Threat Intelligence и гибкий построитель запросов для проактивного поиска угроз.

Рисунок 4. Анализ первопричин в «Kaspersky EDR для бизнеса Оптимальный»

В «Kaspersky EDR для бизнеса Оптимальный» также отсутствует механизм автоматического создания политик, поэтому все исключения администратору безопасности необходимо указывать вручную, устанавливая их заранее либо по результатам рассмотрения инцидента.

Рисунок 5. Добавление исключения сетевой изоляции в «Kaspersky EDR для бизнеса Оптимальный»

Принципы работы EDR

В том же 2013 году, Антон Чувакин (русский специалист по компьютерной безопасности, окончивший ФизФак МГУ, работающий за границей), предложил выделить новую категорию инструментов для предотвращения хакерских атак и назвал их ETDR (Endpoint Threat Detection & Response), позднее общепринятой стала аббревиатура EDR. Под конечной точкой подразумеваются сервер, десктопная рабочая станция, ноутбук и смартфон.

Антон Чувакин

Чем же отличаются EDR от других, более традиционных методов защиты?

Главное отличие EDR от SIEM — это работа с локальными данными и логирование событий происходящих на конкретном компьютере. SIEM следит за глобальным сетевым трафиком в организации, заставить эту систему собирать данные с каждого отдельного компьютера очень накладно и потребует слишком больших мощностей.

По сути, это логическое развитие привычных антивирусов и систем EPP, следящих за подозрительной активностью трафика и занимающихся поиском известных вредоносных программ. Но если антивирусы отлавливают вредоносный софт в момент его запуска, инструменты EDR работают глубже.

Любая система EDR состоит из нескольких типичных модулей, взаимодействие которых можно разобрать на примере EDR фирмы Comodo Cybersecurity, которая выложила исходный код Open EDR в общий доступ:

- Core Library — базовый фреймворк, который содержит основные функции и является ядром системы;

- EDR Agent service — собственно само приложение EDR;

- Process Monitor — DLL-библиотека, которая внедряется в различные процессы для перехвата вызовов API и инструментарий для работы с ней;

- File filter driver — мини-фильтр файловой системы, который перехватывает запросы ввода-вывода файловой системы, отслеживает доступ к реестру, обеспечивают защиту компонентов и настроек EDR и тп;

- Network monitor — компонент мониторинга сетевой активности;

Гибкие настройки позволяют отфильтровать ложные тревоги и отрегулировать систему для конкретной специфики сети в организации, а ядро системы закапывается на очень глубокий уровень, используя для этого “хакерские технологии”, такие как Rootkit.

Помимо сигнатурного и эвристического анализа, EDR непрерывно сканирует систему на предмет IoC (Indicator of Compromise — Индикатор компрометации) и IoA (Indicators of Attack — Индикатор атаки), выслеживая определенные признаки, которые могут говорить о попытке вторжения: фишинговые письма, обращение на подозрительные IP-адреса, отслеживание хешей вредоносных файлов, значения реестра и тп.

Кажется, что все это не очень сильно отличается от обычного антивируса и фаервола? Не совсем.

Искусственный интеллект стоит на страже

Некоммерческая организация MITRE Corp накопила большой массив данных из логов сканирования корпоративных сетей и конечных точек, собранных во время проникновения злоумышленников в системы, а также пентестинга и собственных исследований, систематизировав их и вычленив основные тактики атак. Первый вариант базы был представлен в 2013 году, с каждым годом она расширялась и дополнялась.

Термином Threat Intelligence (Анализ угроз) называется анализ данных получаемых EDR при сканировании, когда они сопоставляются с известными тактиками злоумышленников. При получении положительной корреляции с паттернами MITRE ATT&CK, система поднимет тревогу, а при необходимости может инкапсулировать угрозу в “песочницу” и отключить подозрительные машины от компьютерной сети. При этом, сбор очень подробных и систематизированных логов, позволяет инженерам-безопасникам быстро найти брешь при обнаружении факта проникновения злоумышленников в систему и дальнейшего расследования инцидента.

Недавно британская компания Micro Focus International представила отчет по текущим трендам информационной безопасности. Опрос из 15 пунктов был разослан нескольким сотням специалистам из разных стран. Выяснилось, что 90% пользуются базой MITRE ATT&CK и 93% применяют технологии AI и ML.

Анализ данных с помощью ИИ позволяет перейти на новый уровень, от Threat Intelligence, к Threat Hunting. Специалисты по безопасности моделируют разнообразные атаки на инфраструктуру своей компании, заранее определяют слабые места и принимают меры для их укрепления.

Еще один вектор для приложения ИИ в безопасности — анализ поведения сотрудников.

Составляется карта обычной активности в учетной записи работника, согласно которой, его трафик и запущенные программы более-менее одинаковые день ото дня. И если вдруг выясняется, что он залогинился глубокой ночью, запускает нетипичный для него софт и пытается обратиться к неизвестному адресу в инете — система поднимет тревогу и может заблокировать аккаунт.

Функция ядра EtwpNetProvTraceNetwork

Из всего вышесказанного следует два вывода:

- И Sysmon, и EDR использует для сбора событий только встроенные возможности Windows, что обеспечивает надежность работы.

- Злоумышленник может использовать методы сокрытия, которые будут применимы и к Sysmon, и к EDR. Обратные вызовы ядра можно снять в памяти ядра с помощью подписанного драйвера. А зная описанный механизм регистрации событий, можно понять, почему Sysmon и некоторые EDR не могут обнаружить определенные техники инжектирования в процесс (например, с помощью APC) или PPID spoofing.

Выводы

В статье мы сравнили продукты Kaspersky EDR и «Kaspersky EDR для бизнеса Оптимальный». Оба инструмента позволяют осуществить переход от традиционных превентивных механизмов к более актуальным методам противодействия киберугрозам, предоставляя более широкий спектр инструментов для обнаружения и устранения угроз в информационной инфраструктуре предприятия.

Kaspersky EDR представляет собой уже признанный на международном рынке продукт с широкой функциональностью для сбора и анализа событий по информационной безопасности, поиска и обработки инцидентов на рабочих станциях.

Основные достоинства Kaspersky EDR:

- Победитель Gartner Peer Insights Customers’ Choice в категории EDR-решений в 2020 году, технологический лидер на рынке EDR-решений по результатам исследования «2020 SPARK Matrix» от Quadrant Knowledge Solutions.

- Взаимодействие с широкими возможностями платформы KATA.

- Поддержка работы с EPP-решениями других производителей.

- Наличие гибкой системы построения запросов для проактивного поиска угроз.

- Возможность ретроспективного анализа, сопоставление событий с базой знаний тактик и техник злоумышленников MITRE ATT&CK.

- Создание пользовательских политик обнаружения.

- Наличие сертификатов ФСБ и ФСТЭК России, присутствие в реестре отечественного программного обеспечения.

«Kaspersky EDR для бизнеса Оптимальный» — облегчённая версия Kaspersky EDR, которая представляет собой дополнение к средству защиты рабочих станций «Kaspersky Endpoint Security для бизнеса Расширенный».

Основные достоинства «Kaspersky EDR для бизнеса Оптимальный»:

По мере того, как развивались антивирусы, так же развивались вредоносные программы, то что ранее спасало теперь называется «устаревшим» антивирусом.

EDR или Endpoint Detection and Response - это современная замена антивирусным пакетам безопасности. На протяжении десятилетий организации и предприятия инвестировали в антивирусные пакеты в надежде решить проблемы корпоративной безопасности.

Производители решений для безопасности переосмыслили проблемы корпоративной безопасности и предложили новые решения под названием EDR. Сегодня мы рассмотрим чем EDR отличается от антивируса? Как и почему EDR более эффективен, чем AV? А что нужно для замены вашего антивируса на усовершенствованный EDR?

Чем EDR отличается от антивируса?

Чтобы адекватно защитить свой бизнес или организацию от угроз, важно понимать разницу между EDR и традиционным или «устаревшим» антивирусом. Эти два подхода к безопасности принципиально разные, и только один подходит для борьбы с современными угрозами.

Особенности антивируса

В те дни, когда количество новых вредоносных программ в день можно было удобно подсчитывать в электронной таблице, антивирус предлагал предприятиям средство блокировки известных вредоносных программ путем изучения или сканирования файлов по мере их записи на диск на компьютерном устройстве. Если бы файл был «известен» базе данных вредоносных файлов антивирусного сканера, программное обеспечение предотвратило бы выполнение вредоносного файла.

Традиционная антивирусная база данных состоит из набора сигнатур. Эти сигнатуры могут содержать хэши вредоносного файла или правила, которые содержат набор характеристик, которым должен соответствовать файл. Такие характеристики обычно включают такие вещи, как читаемые человеком строки или последовательности байтов, обнаруженные внутри исполняемого файла вредоносной программы, тип файла, размер файла и другие виды метаданных файла.

Некоторые антивирусные движки также могут выполнять примитивный эвристический анализ запущенных процессов и проверять целостность важных системных файлов. Это «постфактум» или проверки после заражения были добавлены ко многим антивирусным продуктам после того, как ежедневный поток новых образцов вредоносного ПО начал превосходить возможности поставщиков антивирусных программ поддерживать свои базы данных в актуальном состоянии.

В свете растущих угроз и снижения эффективности антивирусного подхода некоторые унаследованные поставщики пытались дополнить антивирус другими службами, такими как управление брандмауэром, шифрование данных, списки разрешенных и заблокированных процессов и другие инструменты «набора» антивирусов. Такие решения, обычно известные как «EPP» или платформы защиты конечных точек, по-прежнему основаны на подходе подписи.

Особенности EDR

В то время как все антивирусные решения сосредоточены на (потенциально вредоносных) файлах, которые вводятся в систему, EDR, напротив, фокусируется на сборе данных с конечной точки и проверке этих данных на наличие вредоносных или аномальных шаблонов в режиме реального времени. Как следует из названия, идея системы EDR заключается в обнаружении инфекции и инициировании ответных действий. Чем быстрее EDR сможет это сделать без вмешательства человека, тем эффективнее он будет.

Хороший EDR также будет включать в себя возможности блокировать вредоносные файлы, но, что важно, EDR учитывает, что не все современные атаки основаны на файлах. Более того, проактивные EDR предлагают группам безопасности важные функции, которых нет в антивирусе, включая автоматическое реагирование и глубокую видимость изменений файлов, создания процессов и сетевых подключений, произошедших на конечной точке: это жизненно важно для поиска угроз, реагирования на инциденты и цифровой криминалистики.

Подводные камни антивируса

Во-вторых, злоумышленники могут легко обойти обнаружение с помощью сигнатур антивируса, даже не переписывая свое вредоносное ПО. Поскольку сигнатуры сосредоточены только на нескольких характеристиках файлов, авторы вредоносных программ научились создавать вредоносные программы с изменяющимися характеристиками, также известные как полиморфные вредоносные программы. Например, хэши файлов - одни из самых простых для изменения характеристик файла, но внутренние строки также могут быть рандомизированы, запутаны и зашифрованы по-разному для каждой сборки вредоносного ПО.

В-третьих, финансово мотивированные субъекты угроз, такие как операторы программ-вымогателей, вышли за рамки простых атак вредоносного ПО на основе файлов. Атаки в памяти или без файлов стали обычным явлением, а атаки программ-вымогателей, управляемые человеком, такие как Hive, наряду с атаками с «двойным вымогательством», такими как Maze , Ryuk и другие, могут начинаться с взлома или перебора учетных данных или использования RCE ( удаленное выполнение кода), могут привести к компрометации и потере интеллектуальной собственности из-за кражи данных без запуска обнаружения на основе сигнатур антивируса.

Преимущества EDR

Благодаря своей ориентации на обеспечение прозрачности для групп безопасности предприятия, наряду с автоматическим реагированием на обнаружение, EDR гораздо лучше приспособлен для борьбы с сегодняшними участниками угроз и проблемами безопасности, которые они представляют.

Сосредоточившись на обнаружении необычной активности и предоставлении ответа, EDR не ограничивается только обнаружением известных файловых угроз. Напротив, основная ценность предложения EDR состоит в том, что угроза не требует точного определения, как это делается для антивирусных решений. Решение EDR может искать закономерности действий, которые являются неожиданными, необычными и нежелательными, и выдавать предупреждение, которое аналитик безопасности должен изучить.

Более того, поскольку EDR работают, собирая широкий спектр данных со всех защищенных конечных точек, они предлагают группам безопасности возможность визуализировать эти данные в одном удобном централизованном интерфейсе. ИТ-группы могут использовать эти данные и интегрировать их с другими инструментами для более глубокого анализа, помогая информировать об общем состоянии безопасности организации по мере ее продвижения к определению характера потенциальных будущих атак. Исчерпывающие данные из EDR также могут позволить ретроспективный поиск и анализ угроз.

Возможно, одним из самых больших преимуществ расширенного EDR является возможность получать эти данные, помещать их в контекст на устройстве и уменьшать угрозу без вмешательства человека. Однако не все EDR способны на это, поскольку многие полагаются на передачу данных EDR в облако для удаленного (и, следовательно, отложенного) анализа.

Как EDR дополняет антивирус

Несмотря на свои ограничения при развертывании отдельно или в составе решения EPP, антивирусные механизмы могут быть полезными дополнениями к решениям EDR, и большинство EDR будут содержать некоторый элемент сигнатурной и хэш-блокировки как часть стратегии «глубокой защиты». .

Включив антивирусные механизмы в более эффективное решение EDR, группы безопасности предприятия могут воспользоваться преимуществами простого блокирования известных вредоносных программ и объединить его с расширенными функциями, которые могут предложить EDR.

Избегайте тревожной усталости с помощью активного EDR

Как мы уже отмечали ранее, EDR обеспечивают безопасность предприятия, а ИТ-отделам обеспечивают глубокий обзор всех конечных точек в сети организации, что, в свою очередь, дает ряд преимуществ. Однако, несмотря на эти преимущества, многие решения EDR не имеют того воздействия, на которое надеялись группы безопасности предприятия, потому что для управления им требуется много человеческих ресурсов: ресурсы, которые часто недоступны из-за кадровых или бюджетных ограничений или недоступны из-за кибербезопасности. нехватка навыков.

Вместо того, чтобы наслаждаться большей безопасностью и меньшим объемом работы для своих ИТ-отделов и специалистов по безопасности, многие организации, инвестировавшие в EDR, просто обнаружили, что перераспределяют ресурсы с одной задачи безопасности на другую: от сортировки зараженных устройств до сортировки множества предупреждений EDR.

И все же так быть не должно . Возможно, наиболее ценным потенциалом EDR является его способность автономно устранять угрозы без необходимости вмешательства человека. Используя возможности машинного обучения и искусственного интеллекта, Active EDR снимает нагрузку с команды SOC и может автономно смягчать события на конечной точке, не полагаясь на облачные ресурсы.

Что означает Active EDR для вашей команды

Рассмотрим типичный сценарий: пользователь открывает вкладку в Google Chrome, загружает файл, который считает безопасным, и запускает его. Программа использует PowerShell для удаления локальных резервных копий, а затем начинает шифрование всех данных на диске.

Работа аналитика по безопасности, использующего пассивные решения EDR, может быть сложной . Заваленный предупреждениями, аналитик должен собрать данные в содержательную историю. При использовании Active EDR эта работа выполняется агентом на конечной точке. Active EDR знает всю историю, поэтому он смягчит эту угрозу во время выполнения, до того, как начнется шифрование.

Когда история смягчается, все элементы этой истории будут обработаны, вплоть до вкладки Chrome, которую пользователь открыл в браузере. Он работает, присваивая каждому из элементов истории один и тот же идентификатор сюжетной линии . Эти истории затем отправляются в консоль управления, что позволяет аналитикам безопасности и ИТ-администраторам отслеживать и легко отслеживать угрозы.

Повышение безопасности с помощью EDR

Когда мы увидим явные преимущества системы EDR перед антивирусом, что делать дальше? Выбор правильного EDR требует понимания потребностей вашей организации и возможностей предлагаемого продукта.

Также важно проводить тесты, но чтобы убедиться, что эти тесты применимы в реальном мире. Как этот продукт будет использоваться вашей командой в повседневной работе? Насколько легко научиться? Будет ли он по-прежнему защищать вашу компанию, когда какие-либо облачные сервисы, на которые она полагается, отключены или недоступны ?

Также важно рассмотреть вопрос о развертывании и развертывании. Можете ли вы автоматизировать развертывание в своем парке? А как насчет совместимости платформ? Придает ли выбранный вами поставщик одинаковое значение Windows, Linux и macOS? Каждая конечная точка должна быть защищена; Те, что остались позади, могут стать лазейкой в вашей сети.

Затем подумайте об интеграции. Большинство организаций имеют сложный программный стек. Предлагает ли ваш поставщик мощную, но простую интеграцию для других услуг, на которые вы полагаетесь?

Более подробное руководство о том, как выбрать правильный EDR, можно найти в бесплатной электронной книге «Секреты оценки продуктов безопасности» .

Помимо EDR | XDR для максимальной видимости и интеграции

В то время как Active EDR - это следующий шаг для организаций, которым еще предстоит пройти мимо антивируса, предприятиям, которым требуется максимальная видимость и интеграция во всем своем имуществе, следует подумать о расширенном обнаружении и реагировании , или XDR.

XDR выводит EDR на новый уровень , интегрируя все средства контроля видимости и безопасности в полное целостное представление о том, что происходит в вашей среде. Благодаря единому пулу необработанных данных, содержащему информацию со всей экосистемы, XDR позволяет быстрее, глубже и эффективнее обнаруживать угрозы и реагировать на них, чем EDR, собирая и сопоставляя данные из более широкого диапазона источников.

Endpoint Detection & Response

С ростом размера и критичности инфраструктуры недостатки Sysmon становятся существенными. Качественные EDR имеют несколько преимуществ (специфические для конкретных продуктов возможности описывать не будем):

1) Расширенный набор регистрируемых событий

Здесь все зависит от конкретного продукта. Например, встречается логирование всего интерактивного ввода в командную строку, что позволяет детектировать техники, которые не видно ни с аудитом Windows, ни с Sysmon.

Здесь стоит описать вариант использования Mimikatz, который мы наблюдали во время одного из расследований. Есть исполняемый файл, который содержит зашифрованный Mimikatz в ресурсах. При передаче в командной строке верного пароля и вектора инициализации Mimikatz расшифровывается удачно и принимает команды в интерактивной командной строке. При этом в событиях создания процесса не появляется никаких команд.

Логирование интерактивного ввода, в свою очередь, поможет детектировать такой случай, если Mimikatz не будет перекомпилирован (в нашем случае строки остались нетронутыми).

2) Централизованное управление и настройка

В большой инфраструктуре возможность централизованной проверки состояния и изменения настроек агента играет критическую роль. Без нее реагирование может затягиваться на часы, а то и на дни.

3) Самодостаточность

В большинстве случаев EDR – это самостоятельный продукт со своим интерфейсом, который может использоваться не только в связке с другими инструментами, но и отдельно.

Может присутствовать возможность писать собственные правила детектирования. Так как набор доступных данных больше, чем у расширенного аудита или Sysmon, у аналитиков появляется больше возможностей для детектирования различных паттернов атак.

4) Возможность активного реагирования

Во время реагирования на инцидент необходимость выполнить какие-либо действия на множестве систем практически всегда становится проблемой.

EDR позволяет в удобной интерактивной форме выполнять множество действий:

- работать с файлами и реестром

- блокировать сетевые соединения

- завершать процессы

- сканировать yara-правилами

- собирать артефакты для последующего анализа (например, образ памяти)

- автоматизация всего вышеуказанного в той или иной степени

- и многое другое.

Практика показывает, что наличие EDR в инфраструктуре существенно расширяет возможности по выявлению угроз, а также ускоряет реагирование и облегчает расследование инцидентов, позволяя более точно восстанавливать хронологию событий. Sysmon выступает в качестве полумеры, а в случае с одним только стандартным аудитом, который легко обойти, приходится довольствоваться менее информативными артефактами, в том числе необычными, о которых мы писали в предыдущей статье.

Автор: Аскер Джамирзе, старший инженер технического расследования отдела расследования инцидентов JSOC CERT

Для начала, напомним, что такое ядерная триада. Термин этот обозначает стратегические вооружённые силы государства, оснащенные ядерным вооружением. В триаду входят три компонента: воздушный — стратегическая авиация, сухопутный — межконтинентальные баллистические ракеты, морской — атомные подводные ракетоносцы.

Уважаемый Gartner провел аналогию стратегических вооруженных сил государства с центром мониторинга и оперативного реагирования на инциденты (SOC), выделяя следующие элементы триады SOCа: Security information and event management (SIEM), Network Traffic Analysis (NTA), Endpoint Detection and Response (EDR). Смотря на эту аналогию становится очевидным, что SOC может быть максимально эффективен только в том случае, если будет оснащён всеми компонентами защиты: в «воздухе», на «земле» и в «море».

К сожалению, сегодня большинство организаций используют только «стратегическую авиацию» – SIEM системы. Достаточно редко «межконтинентальные баллистические ракеты» — NTA, заменяя полноценный анализ сетевого трафика лишь сбором логов со стандартных сетевых средств защиты. И уж совсем нечасто «атомные подводные ракетоносцы» — EDR.

В своей сегодняшней заметке, по заветам Gartner, я хочу осветит основные причины важности включения технологии EDR, как одного из элементов современного центра мониторинга и оперативного реагирования на инциденты.

В мире информационной безопасности, технология EDR — это уже гораздо больше, чем просто передовая защита рабочих станций и серверов от сложных угроз. Из года в год рабочие места остаются ключевой целью злоумышленников и самыми распространёнными точками входа в инфраструктуру организаций, что требует должного внимания и соответствующей защиты. А телеметрия является ценной информацией, необходимой для качественного расследования инцидентов, значимость доступа к которой возрастает в еще большей степени с появлением нового протокола шифрования TLS 1.3 и его активного распространения.

EDR стремительно становится движущей силой повышения уровня зрелости и эффективности современных SOC.

Давайте разберемся почему?

Сходство Sysmon и EDR

Sysmon не является полноценным EDR-решением, так как в нем нет возможности выполнять активные действия на системе. Но механизм сбора событий точно такой же, как и в коммерческих EDR: работает он на двух технологиях – обратных вызовах ядра и ETW. Подробно описывать их не будем – рассмотрим только, как появляются события и кто инициатор их создания.

• Обратные вызовы ядра. Например, PcreateProcessNotifyRoutine, PcreateThreadNotifyRoutine.

Где и как вызываются эти и другие обратные вызовы, можно увидеть в соответствующих функциях ядра. Пример вызова callback’ов при создании процесса приведен ниже:

Цикл вызова callback’ов в CreateProcessW → NtCreateUserProcess → PspInsertThread. То есть вызывает эти callback’и поток родительского процесса, вызвавший CreateProcess.

• Event Tracing Windows (ETW).

В части появления событий ETW работает похожим образом. Снова рассмотрим пример с созданием процесса. При вызове CreateProcessW поток родительского процесса выполняет следующие действия (упрощенная схема):

CreateProcessW (kernel32.dll)

NtCreateUserProcess (ntdll.dll, переход в режим ядра)

NtCreateUserProcess (ntoskrnl.exe, далее работа в режиме ядра)

PspInsertThread (здесь вызываются и callback’и)

EtwTraceProcess

EtwpPsProvTraceProcess

EtwWrite

Таким образом, поток родительского процесса является прямым инициатором создания события ETW. Примерно таким же образом работает запись остальных событий, например, сетевых. Ниже приведен пример создания событий, связанных с сетевой активностью:

Код Mimikatz с измененными строками

Настроить аудит Windows можно на любой системе без предустановки стороннего ПО, но есть и существенные недостатки:

1. Неудобная и плохо масштабируемая настройка.

Пример: чтобы поставить на мониторинг определенную ветку реестра, для нее нужно отдельно настроить ACL. Сам факт того, что нужно проводить какие-то действия, на практике выливается в проблемы и задержки по времени, особенно в случае крупных инфраструктур. Если это делается для расширения мониторинга (например, для детектирования какого-нибудь способа UAC Bypass), то время не играет критической роли. Но если такая необходимость возникает во время инцидента, это затрудняет процесс реагирования.

2. Отсутствие контроля.

Если события перестанут регистрироваться или поступать в используемые системы мониторинга, вовремя понять это, скорее всего, не получится, так как нет централизации.

3. Простота противодействия.

Даже злоумышленники с низкой квалификацией знают, как скрываться от стандартного аудита. Вопрос только в том, насколько эффективно и незаметно они это сделают.

5. Низкая информативность событий. Отсутствует возможность получать хэш запускаемого процесса, отслеживать загрузку библиотек в память процессов и так далее.

Kaspersky EDR

Данное решение предоставляет более широкий спектр инструментов для анализа инцидентов, а при интеграции с KATA превращается во многофункциональное средство противодействия целенаправленным атакам как на уровне рабочих мест и серверов, так и на уровне сети, но, в свою очередь, требует более серьёзного подхода к аппаратному обеспечению и более квалифицированного персонала.

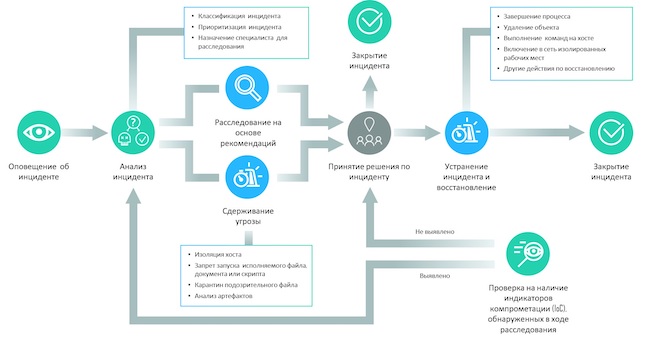

Рисунок 6. Схема работы решения Kaspersky EDR

Рисунок 7. Схема централизованного реагирования на инциденты в Kaspersky EDR

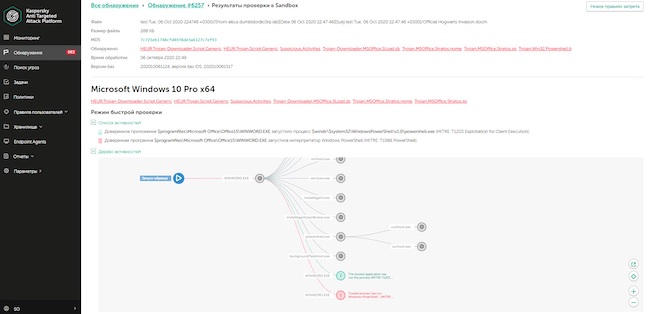

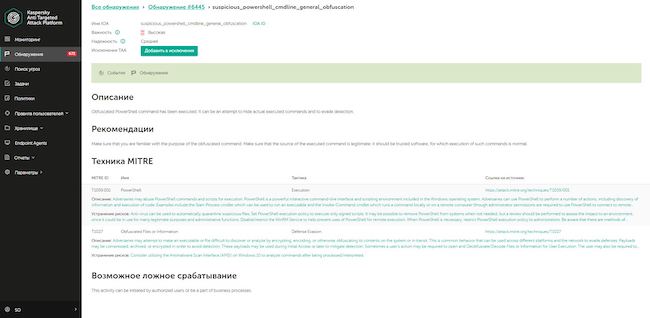

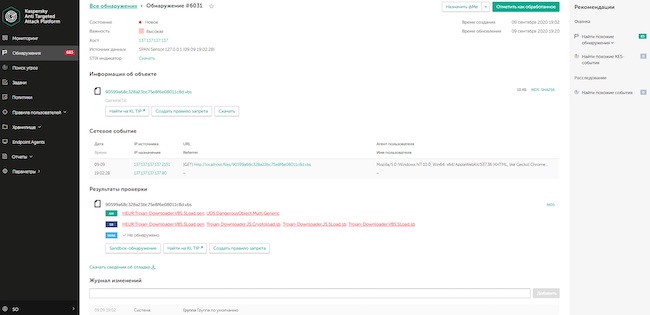

Kaspersky EDR поддерживает работу с EPP-решениями сторонних производителей, а также работает со встроенной песочницей, обеспечивающей более глубокий анализ запускаемых приложений в сравнении с Kaspersky Sandbox, и сопоставляет события с матрицей тактик и техник злоумышленников MITRE ATT&CK для детального расследования.

Рисунок 8. Результат проверки файла в песочнице Kaspersky EDR

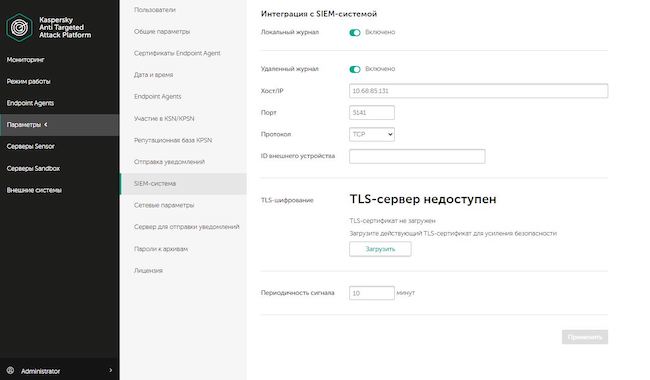

Рассматриваемое решение поддерживает взаимодействие с сетевыми сенсорами в составе платформы KATA, анализ сетевого, почтового и веб-трафика; также присутствует возможность взаимодействия с SIEM-системами. Для дальнейшего блокирования вредоносных действий сформированные вердикты могут направляться в экземпляры Kaspersky Security для почтовых серверов и для интернет-шлюзов, выполняющие роль сенсоров и позволяющие автоматически реагировать на найденные платформой KATA более сложные угрозы на сетевом уровне, а также взаимодействовать со сторонними сетевыми устройствами. Интеграция Kaspersky EDR с SIEM-системами помогает последним в отсеивании нерелевантных событий для последующей корреляции с иными источниками данных и дальнейшего расследования, тем самым предоставляя сведения о тех обнаруженных угрозах, на которые действительно необходимо обращать внимание.

Рисунок 9. Интеграция с SIEM-системой в Kaspersky EDR

Что касается сбора данных с сетевых сенсоров, то решение Kaspersky EDR в составе платформы KATA позволяет дополнять информацию об инцидентах сведениями по сетевому трафику, выявляя подозрительную активность по сетевым протоколам и при необходимости анализируя объекты, обнаруженные как сторонними системами, так и другими продуктами «Лаборатории Касперского».

Рисунок 10. Информация об обнаружении в Kaspersky EDR с описанием, рекомендациями и сопоставлением с базой знаний MITRE ATT&CK

Kaspersky EDR поддерживает полный спектр возможностей централизованного мониторинга, детального анализа первопричин и взаимодействия с рабочими станциями организации, а также позволяет производить гибкую настройку критериев поиска инцидентов из области информационной безопасности.

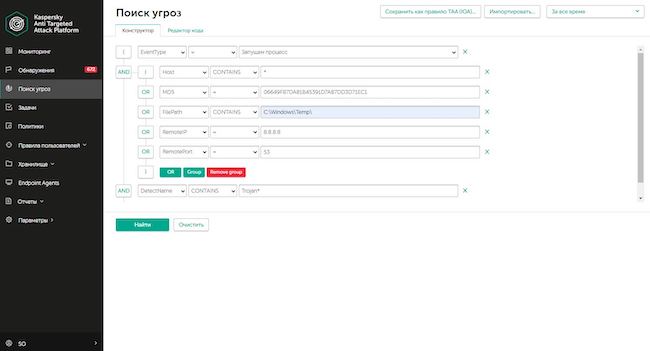

Рисунок 11. Система гибкого построителя запросов в Kaspersky EDR для проактивного поиска угроз

KATA с Kaspersky EDR осуществляет анализ данных и обнаружение угроз с помощью технологий, составляющих единую платформу механизмов детектирования, в состав которой входят песочница, система обнаружения вторжений, URL-репутация, взаимодействие с Kaspersky Security Network и порталом Kaspersky Threat Intelligence, антивирусное ядро, средства работы с индикаторами компрометации и индикаторами атак (IoA), иные компоненты. Интерфейс рассматриваемого решения помимо представления списка задач и действий позволяет уточнить информацию по каждой угрозе в соответствии с проверками всех встроенных аналитических механизмов платформы.

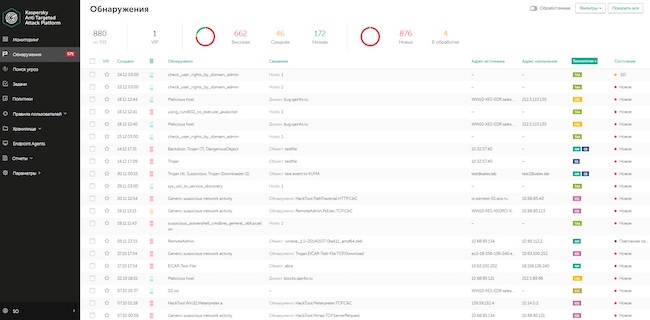

Рисунок 12. Обнаружение угроз в Kaspersky EDR на платформе КАТА различными встроенными детектирующими механизмами

Решение предоставляет рекомендации по расследованию и реагированию: например, найти похожие обнаружения или события, проверить объект на портале Kaspersky Threat Intelligence, создать правило запрета, изолировать машину и пр.

Рисунок 13. Рекомендации в Kaspersky EDR

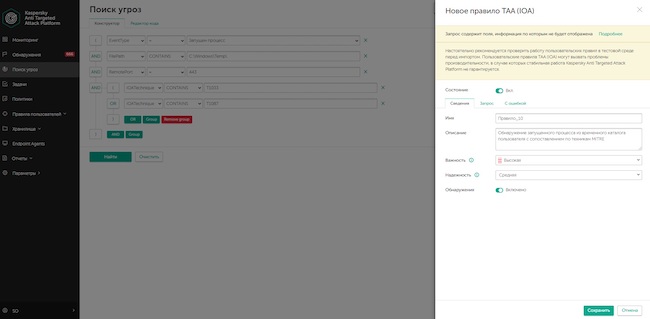

Дополнительно решение позволяет создавать собственные правила обнаружения на основе YARA- и IDS-правил, IoC, IoA.

Рисунок 14. Процесс добавления пользовательских правил IoA в Kaspersky EDR

Расплачиваться за более широкую функциональность приходится тем, что для полноценного развёртывания потребуются серверы с более мощным наполнением. Возможна установка компонентов на виртуальные ресурсы. Подробно с аппаратными и программными требованиями можно ознакомиться по ссылке.

Актуальность применения EDR-решений

В настоящее время потенциальной целью атаки злоумышленника может стать любая организация, вне зависимости от её масштаба, степени оснащённости и сферы деятельности. Стремительное развитие информационных технологий и методов воздействия на информационные системы значительно удешевляют и упрощают поиск уязвимых мест и их использование, приводя к новому витку противостояния «снаряда и брони» в сфере компьютерной безопасности. Поэтому традиционные средства защиты не всегда могут обеспечить своевременное адекватное реагирование на инциденты в области информационной безопасности, поскольку за более-менее безобидной и распространённой угрозой может скрываться комплексная атака, способная привести к серьёзным и долгосрочным последствиям, которые в свою очередь выльются в финансовые и репутационные потери.

Краеугольным камнем построения системы информационной безопасности организации является обоснованность затрат на приобретение и обслуживание решений, направленных на защиту информации от внешних угроз, что зачастую является самым сложным, но вместе с тем и самым важным для специалиста по информационной безопасности. Дополнительно стоит обратить внимание на то, что эффективность средств защиты от сложных угроз измеряется не величиной полученного дохода, а степенью потенциального урона, которого организации удастся избежать. Не секрет, что приоритетной целью киберпреступников является извлечение из атаки максимальной выгоды при минимальных затратах на её реализацию, исходя из чего можно предположить, что наиболее эффективным будет построение многослойной системы защиты, взлом которой потребует большого количества ресурсов и окажется попросту невыгодным.

Следующим важным критерием являются временные затраты: своевременное обнаружение атак и реагирование на них способно значительно снизить вероятность достижения злоумышленником поставленной цели. Поэтому решение Kaspersky EDR, входящее также в состав платформы Kaspersky Anti Targeted Attack, позволяет дать своевременный ответ на самую изощрённую поступающую угрозу как на уровне рабочих мест, так и на уровне сети и в кратчайшие сроки приступить к устранению последствий. А в организациях поменьше, на которые также могут быть направлены современные непростые атаки, «Kaspersky EDR для бизнеса Оптимальный» в связке с Kaspersky Sandbox может помочь отразить угрозы на уровне рабочих мест без привлечения дополнительных ресурсов.

Централизованное реагирование

Когда инцидент обнаружен, EDR предоставляет расширенные возможности для принятия мер на разных этапах его расследования: например, карантин файла, выполнение произвольных команд на хосте удаление объекта, сетевая изоляция хостов и другие действия. EDR позволяет незамедлительно реагировать на инциденты за счет наглядного представления информации и централизованной постановки задач, что не требует выездов на место преступления для поиска улик и принятия мер по реагированию. EDR — это инструмент оптимизации трудозатрат SOC специалистов. Организации значительно уменьшают количество рутинных ручных операций, экономят время SOC аналитиков и сокращают время реагирования с часов до минут.

Быстрый доступ к данным и их наглядное представление информации

Для получения данных, необходимых для расследования, организации могут сталкиваться с некоторыми сложностями, такими как отсутствие возможности оперативного доступа к рабочим местам и серверам при распределенной инфраструктуре или невозможности получения контекстной информации с конкретных машин по причине их уничтожения или зашифровки данных злоумышленниками. Это конечно же приводит к невозможности получения необходимых данных для эффективного процесса расследования и дальнейшего реагирования на инциденты. Когда инцидент уже произошел, использование технологии EDR, включающей непрерывную и централизованную запись, позволяет исключить догадки и экономит время аналитиков.

Злоумышленник зачастую уничтожает свои следы, но EDR, как уже упоминалось, записывает каждое действие атакующих. Вся цепочка событий фиксируется и надежно сохраняется для дальнейшего использования. Когда срабатывает предупреждение любого характера, EDR предоставляет удобный инструментарий, с помощью которого аналитики SOC могут быстро запрашивать информацию для проверки угроз, устранения ложных срабатываний, а также делать запросы на повторное сканирование ретроспективных данных для повышения эффективности расследования и реагирования.

Все действия на хостах представляются в интерфейсе в виде дерева событий, тем самым помогая аналитикам видеть всю картину развития атаки, а также искать нужную им информацию для расследования и принятия оперативных мер по предотвращению угрозы.

Централизованное хранение телеметрии, объектов и ранее сформированных вердиктов позволяет аналитикам работать с ретроспективными данными в рамках расследования угроз, в том числе и растянутых во времени атак. EDR сегодня – это источник ценных данные для современного SOC.

Расширенный аудит. Windows Event Logging

О встроенном аудите знают все. Как показывает практика, включив один лишь сбор событий создания процесса вместе с командной строкой, вы существенно облегчите процесс мониторинга и расследования инцидентов (закон Парето в действии).

При грамотной настройке мы закрываем некоторые пробелы стандартного подхода и видим:

- факты запуска процессов вместе с командной строкой;

- запускаемые PowerShell-скрипты в декодированном виде (Script block logging);

- частично – работу с файлами и реестром;

- активность, связанную с учетными записями (создание/удаление пользователей и так далее).

- некоторые варианты DLL hijacking по созданию файлов с определенными путями;

- использование LOLBin и Mimikatz по паттернам в командной строке.

Sysmon

Использование Sysmon позволяет расширить возможности стандартного аудита. События при этом записываются в отдельный журнал. Некоторые примеры информации, которой нет в аудите Windows, но есть в Sysmon:

- более подробная информация о запускаемых исполняемых файлах (хеш, оригинальное имя, цифровая подпись и так далее);

- загрузка драйверов и библиотек;

- изменение статуса сервиса Sysmon;

- создание потока в другом процессе;

- доступ к процессу;

- хеши файлов, создаваемых в альтернативных потоках данных;

- создание пайпов.

- копирование LOLBin под другим именем можно выявлять по соответствию полей OriginalFileName, Image и Hashes из события создания процесса;

- можно детектировать загрузку неподписанных библиотек, что в некоторых случаях позволяет обнаружить DLL hijacking;

- есть потенциальная возможность выявлять Mimikatz с помощью вышеупомянутых методов или по событию ProcessAccess к процессу lsass.exe.

При этом нужно учитывать следующие моменты:

- Необходимость дополнительных инструментов. Так как события пишутся в журнал, то, как и в случае с расширенным аудитом Windows, Sysmon нужно использовать в связке с другими инструментами, например, SIEM.

- Плохое масштабирование и управляемость. В крупных инфраструктурах возникают проблемы с обновлением и учетом текущих версий конфигурационных файлов, так как Sysmon не предоставляет возможность централизованного управления. Для мониторинга корректной работы сервиса необходимы дополнительные инструменты.

Дополнительная автоматизация

Для организаций, не имеющих EDR, обнаружение сложных угроз на инфраструктуре конечных точек, куда входит: сбор, хранение и анализ данных, а также проведения различных действий на этапах расследования и реагирования на комплексные инциденты, представляется достаточно трудозатратным занятием без применения средств автоматизации.

Сегодня многие аналитики тратят уйму времени на рутинные операции, которые необходимы и важны, но могут быть автоматизированы. Автоматизация этих рутинных ручных задач позволит организациям не только сэкономит дорогостоящее рабочее время аналитика, но и снизить их нагрузку и позволит им сосредоточиться на анализе и реагировании на действительно сложные инциденты. EDR обеспечивают полностью автоматизированный рабочий процесс управления инцидентами, от обнаружения угроз, до анализа и реагирования. Это позволяет SOC команде выполнять более эффективно ежедневные задачи, не тратя времени на ручную работу, тем самым снижая затраты на анализ ненужных журналов.

Предпосылки возникновения EDR

Очень долго, компьютерные вирусы были чрезвычайно специфическими программами. Им приходилось выживать в очень стесненных условиях слабых компьютеров с ограниченными ресурсами, авторы вирусов были гуру Ассемблера, досконально знали все тонкости работы компьютеров на низком уровне. Но компьютеры становились мощнее, их связала сеть и все это запахло большими деньгами. Взлом был поставлен на поток, теперь это серьезный и крупный бизнес, уязвимости продают за огромные деньги, основной трафик компьютерных сетей — DDoS. Таким же крупным бизнесом стала и защита от атак. Прошли те времена, когда антивирусные программы покупались на дискетах и защищали только один компьютер. Даже сами понятия “вирус” и “антивирус” уже устаревают, целью атак становятся целые организации, а занимаются этим уже не одиночки-энтузиасты.

Но атакующие программы довольно долго оставались все такими же специфическими, их можно было распознать по характерным сигнатурам, особенностям поведения и вектору атаки. Антивирусы работающие по древним “досовским” принципам были довольно эффективны, эвристический анализ позволяет быстро находить шифрующиеся и полиморфные вирусы. Специалисты по безопасности разрабатывали новые методы защиты, основанные на комплексном анализе разных признаков злонамеренной деятельности, таких как: нетипичный сетевой трафик, подозрительная активность аккаунтов пользователей, присутствие на компьютерах подозрительных программ и тп. Системы SIEM (Security Information and Event Management) выявляют зараженные компьютеры благодаря анализу логов корпоративной сети. А локальные системы EPP (Endpoint Protection Platform) следят за порядком на рабочем месте сотрудника по принципу классического антивируса и фаервола.

Казалось бы, все под контролем, но проблема пришла с другой стороны.

Кевин в молодые годы, фото из полицейского участка

Со времен знаменитого Кевина Митника — классическая социальная инженерия не только успешно применяется до сих пор, но и развивается в ногу со временем. Уже не надо самому обзванивать все номера принадлежащие фирме, чтобы найти беспечного сотрудника, который согласится открыть дверь или ввести необходимую взломщику команду. Простейший скрипт разошлет десятки тысяч поддельных писем, бот будет стучаться в мессенджеры и соцсети, а фишинговые сайты соберут богатый урожай паролей. У такой атаки нет особых сигнатур, ее нельзя отследить по логам сетевого экрана. Узкоспециализированная программа, написанная под конкретные меры безопасности, заранее выбранной компании, тоже будет пропущена антивирусом без поднятия тревоги.

Сравнительно недавно, в 2013 году, компанией Symantec была расследована деятельность одной хакерской группировки под названием Thrip. Их действия были очень успешны именно потому, что они практически не использовали традиционный “хакерский софт”, оставляющий привычные следы и хорошо известный современным системам безопасности. Для проникновения в организацию такие хакеры используют социальную инженерию. Чтобы получить привилегии администратора, однократно модифицируют обычную утилиту, не засвечивая одну и ту же сигнатуру при разных взломах. Более того, подобные программы или скрипты используются очень кратковременно и потом сами себя удаляют, не оставляя следов, или хуже того — существуют только в оперативной памяти, никогда не записывая свой код в файлы, храня данные в реестре, а для работы вызывая стандартные powershell.exe или wmic.exe, не поднимающих тревогу у обычных антивирусов. После проникновения в систему используются самые обычные служебные утилиты, которые разрешены политиками безопасности. Например Thrip применяли для проникновения модифицированную пентестерскую программу Mimikatz, “предназначенную для изучения языка C и экспериментов над защитой Windows”, а потом, для удаленного управления взломанными компьютерами, использовали утилиту PsExec фирмы Microsoft из пакета PsTools и другую совершенно легальную программу — LogMeIn. Чтобы своровать данные они использовали не хитрые шпионские программы, а самый обычный FTP-клиент WinSCP.

Подобная активность практически незаметна для средств типа SIEM и EPP.

Специальный инструмент для обнаружения сложных угроз на хостах

Сложные угрозы и целенаправленные атаки с использованием неизвестного вредоносного кода, скомпрометированных учетных записей, бесфайловых методов, легитимных приложений и действий, не несущих под собой ничего подозрительного, требуют многоуровневого подхода к обнаружению с использованием передовых технологий. В зависимости от того или иного вендора, EDR обычно может включать, различные технологии обнаружения, работающие в автоматическом, полуавтоматическом режиме, и встроенные инструменты, требующие постановки задач вручную, с привлечением высококвалифицированных кадров. Например, это может быть: антивирус, движок поведенческого анализа, песочница, поиск индикаторов компрометации (IoC), работа с индикаторами атак IoA, сопоставление с техниками MITRE ATT&CK, а также автоматическое взаимодействие с Threat Intelligence и ручные запросы в глобальную базу данных об угрозах, ретроспективный анализ, возможность проактивного поиска угроз (Threat Hunting). EDR – это дополнительный инструмент для SOC аналитика с интуитивно понятным интерфейсом для возможности охоты на угрозы в режиме реального времени, который позволяет составлять сложные запросы на поиск подозрительных активностей, вредоносных действий с учетом особенностей защищаемой инфраструктуры.

Все вышеперечисленное позволяет организациям обнаруживать сложные угрозы, нацеленные на обход традиционных средств защиты на хостах, таких как обычные антивирусы, NGAV или решения класса EPP (Endpoint protection platform). Последние сегодня очень тесно взаимодействуют с EDR-решениями и большинство производителей данного класса продуктов предоставляют функциональность EPP и EDR в рамках единого агента, не перегружая машины и в то же время обеспечивая комплексный подход к защите конечных точек от сложных угроз, начиная от автоматической блокировки более простых угроз, заканчивая детектированием и реагированием на более сложные инциденты. Передовые механизмы обнаружения, используемые в EDR, позволяют командам быстро идентифицировать угрозу и оперативно реагировать, предотвращая возможный ущерб для бизнеса.

Дополнительная видимость

В первую очередь, технология EDR способна предоставить команде SOC видимость там, где большинство организаций остаются сегодня слепы, так как в большинстве своем ориентированы на контроль активностей в сети. Такие компании, в рамках функционирования центра мониторинга и оперативного реагирования на инциденты, редко или только частично подключают конечные точки в качестве источников событий в SIEM систему. Это происходит по причине высокой стоимость сбора и обработки журналов со всех конечных точек, а также из-за генерации огромного количества событий для разбора при достаточно высоком уровне ложных срабатываний, что зачастую приводит к перегрузке специалистов и неэффективному в целом использованию дорогостоящих ресурсов.

Будущее рядом

Канадский научный фантаст Питер Уоттс в своей мрачной трилогии Рифтеры, действие которой происходит в ближайшем будущем, описывает некий “зельц” — умный гель, состоящий из нервных клеток коры головного мозга, культивированных на искусственном субстрате. Ученые научились образовывать в нем связи наподобие тех, что есть в человеческом мозгу, и создавать на его основе высокопроизводительные биокомпьютеры, превосходящие по мощности компьютерные нейросети. С особенностями “мышления” подобных устройств связана главная интрига трилогии, но я расскажу только об одной области их применения.

В будущем, компьютерные вирусы и сетевые атаки настолько забили все информационные каналы, что интернет, в нашем современном понимании, перестал существовать. Тогда, в качестве антивирусов, приспособили “умные гели”, которых нельзя было обмануть простым шифрованием и полиморфизмом, они на лету отслеживали паттерны взлома и моментально его пресекали. Эта мера полностью очистила компьютерные сети от подобных угроз.

Кто знает. Может базы данных подобные той, что собирает MITRE и машинное обучение, очистят инет от вирусов быстрее, чем предполагал Питер Уоттс? Хотя, ведь киберпреступники тоже могут пользоваться технологиями ИИ. Более того, есть свидетельства, что они их уже освоили…

Без мониторинга конечных точек сегодня уже не получится в полной мере обеспечить безопасность и вовремя обнаруживать факты компрометации инфраструктуры. «Джентельменский» набор — сетевой мониторинг, антивирус и стандартный аудит на конечных точках — уже не позволяет противодействовать не только серьезным группировкам, но даже злоумышленникам с низким уровнем подготовки. Почему? Рассмотрим на конкретных примерах.

Кадр из мультфильма «Жил-был пес»

Итак, стандартных средств мониторинга становится недостаточно. Этому способствуют несколько факторов:

- индикаторы компрометации (хеши, IP-адреса и доменные имена) часто бывают одноразовыми, так как их изменение не представляет труда для злоумышленника, особенно в случае с APT;

- атакующие применяют в работе легитимные исполняемые файлы, штатные средства ОС и т. д.;

- для перемещения по сети в большинстве случаев используются не эксплойты, а украденные легитимные учетные данные;

- на практике часто встречается ВПО, которое не детектируется ни антивирусом, ни сетевыми сигнатурами;

- с ростом инфраструктуры становится проблематично вовремя обновлять сигнатуры и лицензии.

Мониторинг конечных точек существенно расширяет возможности по выявлению и предотвращению атак: он позволяет перейти от детектирования хешей, IP и доменов к детектированию хостовых артефактов, инструментов и TTP (да-да, той самой «пирамиды боли»).

Несколько примеров техник, которые часто встречаются на практике и не детектируются без хостового мониторинга:

- DLL Hijacking

- Living off the land

- Использование Mimikatz

Введение

Специалист Gartner в статье о построении центра по управлению безопасностью (SOC) выделил обнаружение угроз и реагирование на них в конечных точках сети (Endpoint Detection and Response) как один из элементов ядра SOC, его центральной триады. Современная защита конечных точек нуждается в приспособлении к современному же фронту сложных угроз и должна включать в себя функциональность по обнаружению комплексных атак, а также быть способной оперативно реагировать на выявленные инциденты.

В 2016 году «Лаборатория Касперского» выпустила платформу по обнаружению целенаправленных атак и противодействию им Kaspersky Anti Targeted Attack (KATA), усиленную позже в 2017 году решением по обнаружению и реагированию на рабочих местах — Kaspersky EDR. Благодаря этим продуктам в 2020 году компания признана «Лучшим игроком» в рыночном квадранте «Защита от APT-угроз» (Advanced Persistent Threat), опубликованном Radicati Group. Kaspersky EDR является «Технологическим лидером на рынке EDR-решений» по результатам исследования «SPARK Matrix» от Quadrant Knowledge Solutions, а также «Лаборатория Касперского» вошла в список шести лучших мировых разработчиков EDR-решений рейтинга Gartner Peer Insights Customers’ Choice в 2020 году.

«Лаборатория Касперского» предлагает этот эффективный EDR-инструмент средним и крупным организациям, имеющим зрелую систему ИБ и понимающим необходимость защиты от угроз более высокого уровня сложности, целевых угроз и APT-атак — например, финансовым или тем, чья инфраструктура относится к объектам КИИ. Kaspersky EDR обеспечивает высокий уровень защиты конечных устройств и повышает эффективность центров мониторинга и реагирования на инциденты (SOC), предоставляя улучшенные функции обнаружения угроз, в том числе на базе знаний о тактиках и техниках злоумышленников, а также ретроспективный анализ, многофункциональный инструмент анализа первопричин и возможность детального расследования. С помощью Kaspersky EDR эксперты смогут воссоздать всю последовательность действий злоумышленников, обнаружить самые изощрённые атаки и быстро принять эффективные контрмеры.

Платформа КАТА и Kaspersky EDR закрепились на рынке в среде крупных и средних компаний, но в 2020 году «Лаборатория Касперского» подумала об организациях поменьше и выпустила решение «Kaspersky EDR для бизнеса Оптимальный». Оно рассчитано на игроков малого и среднего бизнеса, желающих получить понимание того, что происходит с их инфраструктурой, и быть в состоянии реагировать на более совершенные угрозы при ограниченных технических, кадровых и материальных ресурсах.

Помимо EDR-решений «Лаборатория Касперского» также разработала продукт Managed Detection and Response (Kaspersky MDR), который позволяет передать задачи по рассмотрению инцидентов в сфере информационной безопасности и вынесению рекомендаций по их предотвращению на «аутсорс» аналитикам «Лаборатории Касперского». Это решение, возможно, будет интересно организациям, в которых штатные специалисты по информационной безопасности отсутствуют или вынужденно фокусируются на других, более важных направлениях деятельности. В данном материале мы не будем заострять внимание на продукте Kaspersky MDR, однако не упомянуть его было бы неправильно. С информацией о данном решении можно ознакомиться по ссылке.

Рисунок 1. Общее функциональное сравнение решений «Лаборатории Касперского»

В данной статье более подробно рассмотрим решения Kaspersky EDR и «Kaspersky EDR для бизнеса Оптимальный», а также проанализируем области применения каждого из них.

Вывод

EDR служат бесценным источником данных для SOC, обеспечивая мощные возможности поиска угроз и централизованного реагирования на инциденты, максимально при этом автоматизируя процессы по сбору, анализу и принятию ответных мер на обнаруженные угрозы.

Системы Endpoint Detection and Response (EDR) помогают защитить информационные системы от современных комплексных атак на конечные точки. «Лаборатория Касперского» не остаётся в стороне и создаёт свои EDR-системы. В 2017 году был выпущен Kaspersky EDR, усиливший платформу Kaspersky Anti Targeted Attack, а в 2020 году компания предложила «Kaspersky EDR для бизнеса Оптимальный», который входит в линейку продуктов «Kaspersky Security для бизнеса» и включает в себя всю функциональность комплекса защиты конечных точек «Kaspersky Endpoint Security для бизнеса Расширенный» вместе с базовыми возможностями EDR.

Читайте также: