Способы и средства криптографической защиты информации применяемые в компьютерных сетях

Криптографическая защита информации предполагает такое преобразование информации, после которого она становится недоступной для обычного просмотра и использования лицами, не имеющими на это прав.

Существует несколько видов классификации методов криптографического преобразования информации. Рассмотрим классификацию методов по виду воздействия на исходную информацию, которая содержит 4 вида методов:

- Шифрование

- Стеганография

- Кодирование

- Сжатие

Методы, применяемые в СКЗИ

- Авторизация данных и обеспечение сохранности их юридической значимости при передаче или хранении. Для этого применяют алгоритмы создания электронной подписи и ее проверки в соответствии с установленным регламентом RFC 4357 и используют сертификаты по стандарту X.509.

- Защита конфиденциальности данных и контроль их целостности. Используется асимметричное шифрование и имитозащита, то есть противодействие подмене данных. Соблюдается ГОСТ Р 34.12-2015.

- Защита системного и прикладного ПО. Отслеживание несанкционированных изменений или неверного функционирования.

- Управление наиболее важными элементами системы в строгом соответствии с принятым регламентом.

- Аутентификация сторон, обменивающихся данными.

- Защита соединения с использованием протокола TLS.

- Защита IP-соединений при помощи протоколов IKE, ESP, AH.

Подробным образом методы описаны в следующих документах: RFC 4357, RFC 4490, RFC 4491.

Готовые работы на аналогичную тему

Важным компонентом криптографической защиты информации является ключ, отвечающий за выбор преобразования и порядок его реализации.

Ключ – это определенная последовательность символов, которая настраивает шифрующий и дешифрующий алгоритм системы криптозащиты информации. Каждое преобразование определяется ключом, задающим криптографический алгоритм, который обеспечивает безопасность информационной системы и информации в целом.

Каждый алгоритм криптозащиты информации работает в разных режимах, которые обладают, как рядом преимуществ, так и рядом недостатков, что влияют на надежность информационной безопасности государства и средства ИБ.

Методы криптографической защиты информации

шифрование;

стенография;

кодирование;

сжатие.

Шифрование

алгоритм шифрования;

ключ шифрования.

обладает стойкостью к криптоанализу и подбору ключей;

обеспечивает высокий уровень конфиденциальности ключа, без которого невозможно расшифровать информацию;

зашифрованная информация не сильно увеличивается в размерах;

исключено искажение информации при ее расшифровк е ;

алгоритмы шифрования и расшифровки не требуют много времени на сам процесс.

Стенография

текстовые файлы;

изображения;

аудио;

цифровую подпись;

и др.

Кодирование

Этот криптографический метод защиты информации известен очень давно. Суть его сводится к тому, что исходные сведения «подменяют» специальным и кодами. В качестве таких кодов используют сочетание букв, символов или цифр. Для удобства кодирования и раскодирования применяют специальные таблицы, где записаны правила кодирования, то есть какой символ на что заменяется.

Неопытные пользователи часто путают кодирование и шифрование. Это неправильно, потому что это два разных подхода к защите информации. Чтобы раскодировать информацию, необходимо знать или выяснить инструкции , по которым происходит подмена символов. А чтобы расшифровать информацию , необходимо знать инструкции подмен ы ( алгоритм шифрования) и ключ к расшифровке, что усложняет процесс расшифровки и улучшает безопасность информации.

Сжатие

Сжатие относят к криптографическим методам защиты информации, хотя оно используется всего лишь для уменьшения объема самой информации. Сжатая информация не может быть прочитана или применяться, пока не будет осуществлен обратный процесс. Но «обратный процесс» является распространенным и доступным способом обработки сжатой информации. Поэтому сжатие — это больше о сокращении объема сведений, чем о их защите.

Если представить, что вы разработали собственный алгоритм сжатия, спустя время данный алгоритм станет доступным общественности и ваши сжатые «конфиденциальные» файлы станут неконфиденциальными. Сегодня существуют различные методы обработки сжатой информации, которым подвластны даже «уникальные» алгоритмы сжатия.

Поэтом у е сли говорить о безопасности информации, то сжатие часто применяют в паре с шифрованием.

С основными методами шифрования мы познакомились , но где они применяются в повседневной жизни? Или какие задачи, решаемые криптографией, человек применя е т в своей жизнедеятельности?

Сущность и цели криптографической защиты информации

Сегодня самым надежным способом шифрования при передаче информационных данных на большие расстояния является именно криптографическая защита информации.

Криптография – это наука, изучающая и описывающая модели информационной безопасности (далее – ИБ) данных. Она позволяет разрешить многие проблемы, что присущи информационной безопасности сети: конфиденциальность, аутентификация, контроль и целостность взаимодействующих участников.

Шифрование – это преобразование информационных данных в форму, которая будет не читабельной для программных комплексов и человека без ключа шифрования-расшифровки. Благодаря криптографическим методам защиты информации обеспечиваются средства информационной безопасности, поэтому они являются основной частью концепции ИБ.

Ключевой целью криптографической защиты информации является обеспечение конфиденциальности и защиты информационных данных компьютерных сетей в процессе передачи ее по сети между пользователями системы.

Защита конфиденциальной информации, которая основана на криптографической защите, зашифровывает информационные данные посредством обратимых преобразований, каждое из которых описывается ключом и порядком, что определяет очередность их применения.

Класс КА

Инструменты данного класса способны защитить от атак, которые разрабатывались с применением знаний о недокументированных возможностях вычислительных систем и конструкторской документацией, а также с доступом к любым компонентам СЗИ.

Криптографическая защита информации – это механизм защиты посредством шифрования данных для обеспечения информационной безопасности общества.

Криптографические методы защиты информации активно используются в современной жизни для хранения, обработки и передачи информации по сетям связи и на различных носителях.

Виды криптографической защиты информации

Классификация криптографических методов преобразования информации по типу воздействия на исходные данные включает следующие виды:

- шифрование;

- стенография;

- кодирование;

- сжатие.

Что такое криптографические методы защиты информации

Криптография — это наука о способах конфиденциальности и подлинности информации.

Криптографические методы преобразования данных являются самыми надежными в сфере информационной безопасности.

Криптография составляет целую систему методов, которые направлены на видоизменение персональных данных, чтобы сделать их бесполезными для злоумышленников.

Осторожно! Если преподаватель обнаружит плагиат в работе, не избежать крупных проблем (вплоть до отчисления). Если нет возможности написать самому, закажите тут.

Способы криптографического шифрования позволяют решить две ключевые задачи:

- обеспечение секретности;

- защита целостности информации.

Сертифицированные криптографические средства защиты информации в России

Сертификацией средств защиты информации занимается Федеральная служба безопасности России. Криптографические СЗИ определены в следующие классы:

Заключение

Задачи, решаемые криптографией, используются везде, где есть интернет, информация и необходимость передать эту информацию. Криптография — это древняя наука, однако максимальную популярность она стала набирать в наше время. Проблемы с безопасностью в сети есть , и они обширны, поэтому криптографи и к ак науке есть куда развиваться. Например, ежегодно от рук хакеров страдают тысячи веб-ресурсов и компаний, которые теряют сотни миллионов долларов из-за брешей в безопасности. Криптография развивается, но вместе с ней развиваются и алгоритмы обхода методов ее защиты. Эта «борьба» будет продолжаться постоянно.

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Класс КС1

Средства этого класса могут оказывать сопротивление внешним атакам, которые реализуются методами, неизвестными криптоаналитикам. Данные о системах, использующих средства класса КС1 находятся в общем доступе.

Виды электронной подписи

По Федеральному закону № 63 электронная подпись делится на 3 вида:

- обычная электронная подпись;

- неквалифицированная электронная подпись;

- квалифицированная электронная подпись.

Простая ЭП создается за счет паролей, наложенных на открытие и просмотр данных, или подобных средств, косвенно подтверждающих владельца.

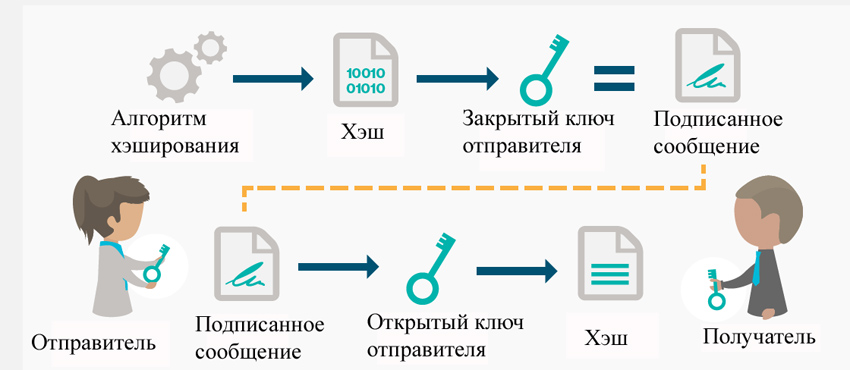

Неквалифицированная ЭП создается с помощью криптографических преобразований данных при помощи закрытого ключа. Благодаря этому можно подтвердить лицо, подписавшее документ, и установить факт внесения в данные несанкционированных изменений.

Квалифицированная и неквалифицированная подписи отличаются только тем, что в первом случае сертификат на ЭП должен быть выдан сертифицированным ФСБ удостоверяющим центром.

Механизмы СКЗИ для информационной защиты

- Защита конфиденциальности хранимой или передаваемой информации происходит применением алгоритмов шифрования.

- При установлении связи идентификация обеспечивается средствами электронной подписи при их использовании во время аутентификации (по рекомендации X.509).

- Цифровой документооборот также защищается средствами электронной подписи совместно с защитой от навязывания или повтора, при этом осуществляется контроль достоверности ключей, используемых для проверки электронных подписей.

- Целостность информации обеспечивается средствами цифровой подписи.

- Использование функций асимметричного шифрования позволяет защитить данные. Помимо этого для проверки целостности данных могут быть использованы функции хеширования или алгоритмы имитозащиты. Однако эти способы не поддерживают определения авторства документа.

- Защита от повторов происходит криптографическими функциями электронной подписи для шифрования или имитозащиты. При этом к каждой сетевой сессии добавляется уникальный идентификатор, достаточно длинный, чтобы исключить его случайное совпадение, и реализуется проверка принимающей стороной.

- Защита от навязывания, то есть от проникновения в связь со стороны, обеспечивается средствами электронной подписи.

- Прочая защита - против закладок, вирусов, модификаций операционной системы и т. д. - обеспечивается с помощью различных криптографических средств, протоколов безопасности, антивирусных ПО и организационных мероприятий.

Как можно заметить, алгоритмы электронной подписи являются основополагающей частью средства криптографической защиты информации. Они будут рассмотрены ниже.

Готовые работы на аналогичную тему

При комплексном использовании методов шифрования и стеганографии сложность обнаружения и раскрытия конфиденциальной информации многократно усложняется.

Кодирование информации

При кодировании информации происходит замена кодами смысловых конструкций исходной информации (слов, предложений).

Кодами могут быть буквы, цифры и их сочетания. В процессе кодирования и раскодировании используются специальные таблицы или словари. Кодирование информации наиболее приемлемо применять в системах с ограниченным набором смысловых конструкций, например, в командных линиях автоматизированных систем управления.

Метод стеганографии

Методы стеганографии отличаются от других методов криптографии тем, что помимо сокрытия смысла зашифрованной информации позволяют скрывать сам факт хранения или передачи такой информации.

Методы стеганографии основываются на маскировании закрытой информации среди открытых файлов.

Один из вариантов метода скрытой передачи информации – метод скрытия файлов при работе в операционной системе MS-DOS. За текстовым открытым файлом, в конце которого помещается метка ЕОF (сочетание клавиш Ctrl+Z), записывается скрытый двоичный файл гораздо меньшего объема, чем текстовый файл. При считывании этого текстового файла стандартными средствами операционной системы, оно прекращается при достижении метки ЕОF, в результате чего скрытый файл остается недоступным. Метки в конце файла для двоичных файлов не предусмотрены. Конец двоичного файла определен атрибутами, которые хранят длину файла в байтах. Доступ к скрытому файлу можно получить при открытии файла как двоичного. В случае шифрования скрытого файла и обнаружении его, зашифрованная информация воспримется как сбой в работе системы.

КВ1 и КВ2

Средства группы КВ обладают свойством сопротивления атакам, созданным криптоаналитиками и прошедшим лабораторные испытания.

Сжатие информации

Самым ненадежным криптографическим методом является сжатие информации, целью которого является уменьшение объема информации.

Сжатую информацию невозможно прочесть или использовать без применения алгоритмов обратного преобразования. Т.к. средства сжатия и обратного преобразования являются доступными, они не могут рассматриваться как надежные средства криптографии. Для надежности после сжатия файлы подвергают дальнейшему шифрованию. Процесс сжатия и шифрования может быть совмещен, что заметно сократит время.

Получи деньги за свои студенческие работы

Курсовые, рефераты или другие работы

Автор этой статьи Дата написания статьи: 04.06.2016

Иван Николаевич Костромичев

Эксперт по предмету «Информационная безопасность»

Автор24 - это сообщество учителей и преподавателей, к которым можно обратиться за помощью с выполнением учебных работ.

Задачи , решаемые криптографией , крутятся вокруг защиты данных пользователей и нацелены на повышение информационной безопасности в сети. Решение таких задач тесно связан о с криптографическими методами защиты информации и с криптографие й к ак наукой. Невозможно в двух словах все это описать, поэтому будем разбираться по порядку.

Класс КС2

К рассматриваемой категории относятся криптографические инструменты защиты данных, способные препятствовать атакам за пределами зоны контроля, блокируемым СЗИ класса КС1. При этом атакующие могли получить информацию о физических мерах безопасности данных и пр.

Средства и методы криптографической защиты информации

К основным средствам криптозащиты информации можно отнести программные, аппаратные и программно-аппаратные средства, которые реализуют криптографические алгоритмы информации с целью:

- защиты информационных данных при их обработке, использовании и передаче;

- обеспечения целостности и достоверности обеспечения информации при ее хранении, обработке и передаче (в том числе с применением алгоритмов цифровой подписи);

- выработки информации, которая используется для аутентификации и идентификации субъектов, пользователей и устройств;

- выработки информации, которая используется для защиты аутентифицирующих элементов при их хранении, выработке, обработке и передаче.

В настоящее время криптографические методы защиты информации для обеспечения надежной аутентификации сторон информационного обмена являются базовыми. Они предусматривают шифрование и кодирование информации.

Различают два основных метода криптографической защиты информации:

- симметричный, в котором один и тот же ключ, что хранится в секрете, применяется и для шифровки, и для расшифровки данных;

- ассиметричный.

Кроме этого существуют весьма эффективные методы симметричного шифрования – быстрый и надежный. На подобные методы в Российской Федерации предусмотрен государственный стандарт «Системы обработки информации. Криптографическая защита информации. Алгоритм криптографического преобразования» - ГОСТ 28147-89.

В ассиметричных методах криптографической защиты информации используются два ключа:

- Несекретный, который может публиковаться вместе с другими сведениями о пользователе, что являются открытыми. Этот ключ применяется для шифрования.

- Секретный, который известен только получателю, используется для расшифровки.

Из ассиметричных наиболее известным методом криптографической защиты информации является метод RSA, который основан на операциях с большими (100-значными) простыми числами, а также их произведениями.

Благодаря применению криптографических методов можно надежно контролировать целостность отдельных порций информационных данных и их наборов, гарантировать невозможность отказаться от совершенных действий, а также определять подлинность источников данных.

Основу криптографического контроля целостности составляют два понятия:

Хэш-функция – это одностороння функция или преобразование данных, которое сложно обратить, реализуемое средствами симметричного шифрования посредством связывания блоков. Результат шифрования последнего блока, который зависит от всех предыдущих, и служит результатом хэш-функции.

Для того чтобы защитить коммерческую тайну на отечественном и международном рынке, используются комплекты профессиональной аппаратуры шифрования и технические устройства криптозащиты телефонных и радиопереговоров, а также деловой переписки.

Криптографическая защита информации в РФ решает вопрос целостности посредством добавления определенной контрольной суммы или проверочной комбинации для того, чтобы вычислить целостность данных. Модель информационной безопасности является криптографической, то есть она зависит от ключа. По оценкам информационной безопасности, которая основана на криптографии, зависимость вероятности прочтения данных от секретного ключа является самым надежным инструментом и даже используется в системах государственной информационной безопасности.

Средства криптографической защиты информации, или сокращенно СКЗИ, используются для обеспечения всесторонней защиты данных, которые передаются по линиям связи. Для этого необходимо соблюсти авторизацию и защиту электронной подписи, аутентификацию сообщающихся сторон с использованием протоколов TLS и IPSec, а также защиту самого канала связи при необходимости.

В России использование криптографических средств защиты информации по большей части засекречено, поэтому общедоступной информации касательно этой темы мало.

Класс КС3

Средства этой категории могут противодействовать атакам, имея физический доступ к компьютерным системам с установленными криптографическими методами защиты.

Стенография

Этот метод, единственный среди криптографических способов, позволяет скрыть не только информацию, но и сам факт ее хранения и передачи. В основе стенографии лежит маскирование секретных данных среди общедоступных файлов. Иными словами, закрытая информация скрывается, а вместо нее создаются дубликаты.

Используемые методы технологии

На сегодняшний день широкое применение получили следующие алгоритмы шифрования: Data Encryption Standard (DES), 3DES и International Data Encryption Algorithm (IDEA).

- электронная кодовая книга (ECB);

- цепочка из зашифрованных блоков (CBC);

- x-битовая зашифрованная обратная связь (CFB-x);

- выходная обратная связь (OFB).

Алгоритм 3DES создан на базе DES, чтобы устранить основной недостаток последнего — возможность взлома ключа посредством перебора из-за его малой длины в 54 бит. Несмотря на то, что 3DES в три раза менее производителен, чем его предшественник, криптостойкость первого значительно выше DES.

Электронная подпись

Применение средства криптографической защиты информации невозможно представить без использования алгоритмов электронной подписи, которые набирают все большую популярность.

Электронная подпись - это специальная часть документа, созданная криптографическими преобразованиями. Ее основной задачей являются выявление несанкционированного изменения и определение авторства.

Сертификат электронной подписи - это отдельный документ, который доказывает подлинность и принадлежность электронной подписи своему владельцу по открытому ключу. Выдача сертификата происходит удостоверяющими центрами.

Владелец сертификата электронной подписи - это лицо, на имя которого регистрируется сертификат. Он связан с двумя ключами: открытым и закрытым. Закрытый ключ позволяет создать электронную подпись. Открытый ключ предназначен для проверки подлинности подписи благодаря криптографической связи с закрытым ключом.

Алгоритмы электронной подписи

- Full Domain Hash (FDH) и Public Key Cryptography Standards (PKCS). Последнее представляет собой целую группу стандартных алгоритмов для различных ситуаций.

- DSA и ECDSA - стандарты создания электронной подписи в США.

- ГОСТ Р 34.10-2012 - стандарт создания ЭП в РФ. Данный стандарт заменил собой ГОСТ Р 34.10-2001, действие которого официально прекратилось после 31 декабря 2017 года.

- Евразийский союз пользуется стандартами, полностью аналогичными российским.

- СТБ 34.101.45-2013 - белорусский стандарт для цифровой электронной подписи.

- ДСТУ 4145-2002 - стандарт создания электронной подписи в Украине и множество других.

Стоит также отметить, что алгоритмы создания ЭП имеют различные назначения и цели:

Требования при использовании СКЗИ

СКЗИ нацелено на защиту (проверкой электронной подписи) открытых данных в различных информационных системах общего использования и обеспечения их конфиденциальности (проверкой электронной подписи, имитозащитой, шифрованием, проверкой хеша) в корпоративных сетях.

Персональное средство криптографической защиты информации используется для охраны персональных данных пользователя. Однако следует особо выделить информацию, касающуюся государственной тайны. По закону СКЗИ не может быть использовано для работы с ней.

Важно: перед установкой СКЗИ первым делом следует проверить сам пакет обеспечения СКЗИ. Это первый шаг. Как правило, целостность пакета установки проверяется путем сравнения контрольных сумм, полученных от производителя.

После установки следует определиться с уровнем угрозы, исходя из чего можно определить необходимые для применения виды СКЗИ: программные, аппаратные и аппаратно-программные. Также следует учитывать, что при организации некоторых СКЗИ необходимо учитывать размещение системы.

Область использования электронной подписи

В таблице ниже рассмотрены сферы применения ЭП.

Активнее всего технологии ЭП применяются в обмене документами. Во внутреннем документообороте ЭП выступает в роли утверждения документов, то есть как личная подпись или печать. В случае внешнего документооборота наличие ЭП критично, так как является юридическим подтверждением. Стоит также отметить, что документы, подписанные ЭП, способны храниться бесконечно долго и не утрачивать своей юридической значимости из-за таких факторов, как стирающиеся подписи, испорченная бумага и т. д.

Отчетность перед контролирующими органами - это еще одна сфера, в которой наращивается электронный документооборот. Многие компании и организации уже оценили удобство работы в таком формате.

По закону Российской Федерации каждый гражданин вправе пользоваться ЭП при использовании госуслуг (например, подписание электронного заявления для органов власти).

Онлайн-торги - еще одна интересная сфера, в которой активно применяется электронная подпись. Она является подтверждением того факта, что в торгах участвует реальный человек и его предложения могут рассматриваться как достоверные. Также важным является то, что любой заключенный контракт при помощи ЭП приобретает юридическую силу.

Задачи, решаемые криптографией

Достижение высокой конфиденциальности сведений. Это направление предотвращает несанкционированный доступ к информации, применяя передовые методы шифрования, которые невозможно «взломать».

Достижение надежной целостности сведений. Решение этой задачи гарантирует, что в процессе передачи информации между пользователями или устройствам и и нформация не видоизменялась. То ест ь н икто не мог модифицировать передаваемую информацию в момент ее передачи: что-то удалить, подменить, вставит ь и др.

Аутентификация пользователей. Решение этой задачи гарантирует качественную проверку подлинности пользователей, желающих воспользоваться каким-то веб-ресурсом или какой-то программой от своего лица.

Электронная подпись и электронные договор ы . Эта задач а решает проблему отказа пользовател ей от совершенных ими действий в сети. Если пользователем в сети был подписан электронный договор при помощи цифровой подписи, тогда это действие приравнивается к подписанию обычного договора обычной подписью. Отказаться от цифровой подписи невозможно.

аутентификация в соцсетях и прочих веб-ресурсах;

общение в мессенджерах, применяющих сквозное шифрование;

оплата в интернет - магазинах при помощи банковских карт;

безопасная передача данных между веб-ресурсами или между «клиентом» и сервером;

хранение информации в собственном компьютере или в облачных хранилищах;

покупка/продажа криптовалюты;

собственная цифровая подпись;

и другое.

Шифрование

Шифрование основывается на преобразовании исходной информации с помощью проведения обратимых математических, логических, комбинаторных и других действий, после которого зашифрованная информация выглядит как хаотический набор символов, букв, цифр и двоичных кодов.

Шифрование информации происходит с использованием алгоритма преобразования и ключа.

Обычно, для определенного метода шифрования алгоритм не изменяется.

Исходные данные для алгоритма шифрования – это информация, которая подлежит шифрованию, и ключ шифрования. В ключе содержится управляющая информация, определяющая выбор преобразования на определенных шагах алгоритма и величины операндов, которые используются при реализации алгоритма шифрования.

Шифрование

Шифрование предполагает видоизменение исходника посредством логических, математических, комбинаторных и других операций. В итоге таких преобразований первоначальные данные приобретают вид хаотически расположенных символов (цифр, букв и т.д.) и кодов двоичной системы.

Инструментами создания шифра служат алгоритм преобразования и ключ.

В определенных методах шифрования применяется постоянная преобразовательная последовательность. Ключ включает управляющие данные, определяющие выбор видоизменения на конкретных пунктах алгоритма и размер используемых в ходе шифрования операндов.

Шифрование является основным криптографическим способом видоизменения данных в компьютерах. Чтобы обеспечить эффективную борьбу против криптоатак (атак на шифр, криптоанализа), методы шифрования должны отвечать ряду требований:

- Криптостойкость (стойкость перед криптоанализом), позволяющая вскрыть шифр лишь через полный перебор ключей.

- Стойкость шифра благодаря конфиденциальности ключа, а не алгоритма преобразования.

- Соразмерность объемов исходного текста и шифротекста.

- Исключение искажений и потерь данных, последовавших за ошибками в ходе шифрования.

- Небольшое время шифрования.

- Согласованность стоимости шифрования и стоимости исходной информации.

Эффективность шифрования определяется криптостойкостью шифра. Единицей измерения этого показателя могут быть: время; стоимость инструментов, необходимых криптоаналитику на расшифровку без знания ключа.

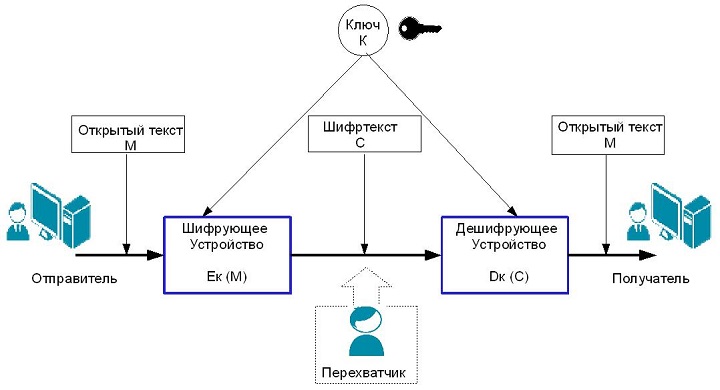

На схеме изображен механизм работы простейшей криптосистемы:

Ек — один из алгоритмов преобразования, К — это критпографический ключ, который определяет выбор алгоритма, подходящего для конкретного шифрования.

Выделяют два вида шифрования:

- Симметричное: с использованием одного криптографического ключа.

- Асимметричное: с открытым ключом.

Сжатие

Данный способ представляет собой сокращение объема исходной информации. Понятие сжатия относят к криптографическим с некоторыми оговорками. С одной стороны, сжатые данные требуют обратного преобразования для возможности их прочтения. С другой стороны, средства сжатия и обратного преобразования общедоступны, поэтому этот способ не является надежным в части защиты информации.

Используемые алгоритмы

Рассмотрим основные алгоритмы, используемые в средствах криптографической защиты информации:

- ГОСТ Р 34.10-2001 и обновленный ГОСТ Р 34.10-2012 - алгоритмы создания и проверки электронной подписи.

- ГОСТ Р 34.11-94 и последний ГОСТ Р 34.11-2012 - алгоритмы создания хеш-функций.

- ГОСТ 28147-89 и более новый ГОСТ Р 34.12-2015 - реализация алгоритмов шифрования и имитозащиты данных.

- Дополнительные криптографические алгоритмы находятся в документе RFC 4357.

Кодирование

Преобразование данных по этой методике происходит по принципу замещения слов и предложений исходника кодами. Закодированные данные могут выглядеть как буквенные, цифровые или буквенно-цифровые комбинации. Для кодирования и раскодирования применяют специальные словари или таблицы.

Рассматриваемый метод удобно использовать в системах с небольшим набором смысловых конструкций. Недостаток кодирования заключается в том, что необходимо хранить и распространять кодировочные таблица, а также достаточно часто их менять во избежание нежелательного рассекречивания информации.

Что такое криптография

вопрос конфиденциальности информации;

вопрос целостности информации.

Классы защиты

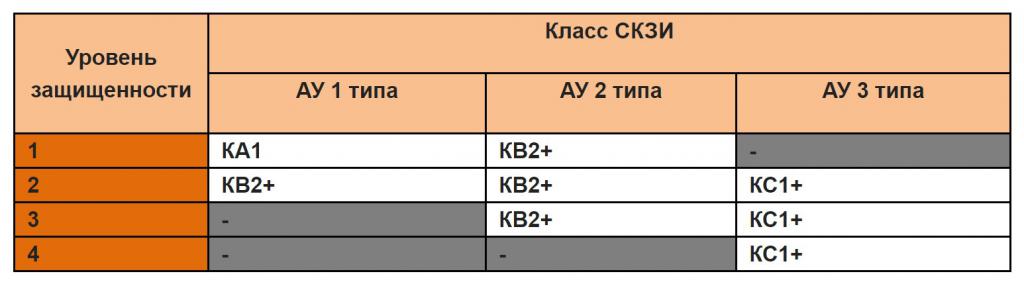

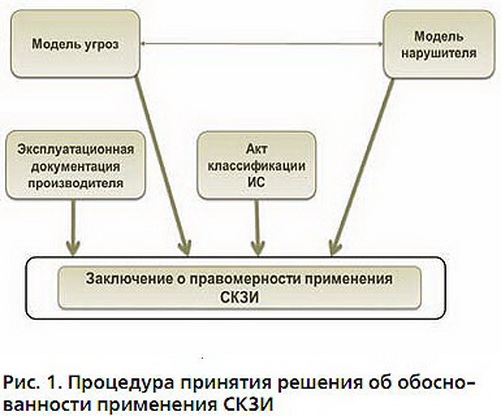

Согласно приказу ФСБ России от 10.07.14 под номером 378, регламентирующему применение криптографических средств защиты информации и персональных данных, определены шесть классов: КС1, КС2, КС3, КВ1, КВ2, КА1. Класс защиты для той или иной системы определяется из анализа данных о модели нарушителя, то есть из оценки возможных способов взлома системы. Защита при этом строится из программных и аппаратных средств криптографической защиты информации.

АУ (актуальные угрозы), как видно из таблицы, бывают 3 типов:

- Угрозы первого типа связаны с недокументированными возможностями в системном ПО, используемом в информационной системе.

- Угрозы второго типа связаны с недокументированными возможностями в прикладном ПО, используемом в информационной системе.

- Угрозой третьего типа называются все остальные.

Недокументированные возможности - это функции и свойства программного обеспечения, которые не описаны в официальной документации или не соответствуют ей. То есть их использование может повышать риск нарушения конфиденциальности или целостности информации.

Для ясности рассмотрим модели нарушителей, для перехвата которых нужен тот или иной класс средств криптографической защиты информации:

- КС1 - нарушитель действует извне, без помощников внутри системы.

- КС2 - внутренний нарушитель, но не имеющий доступа к СКЗИ.

- КС3 - внутренний нарушитель, который является пользователем СКЗИ.

- КВ1 - нарушитель, который привлекает сторонние ресурсы, например специалистов по СКЗИ.

- КВ2 - нарушитель, за действиями которого стоит институт или лаборатория, работающая в области изучения и разработки СКЗИ.

- КА1 - специальные службы государств.

Таким образом, КС1 можно назвать базовым классом защиты. Соответственно, чем выше класс защиты, тем меньше специалистов, способных его обеспечивать. Например, в России, по данным за 2013 год, существовало всего 6 организаций, имеющих сертификат от ФСБ и способных обеспечивать защиту класса КА1.

Читайте также: