Smart usb protection что это

Никогда не сталкивался с такой проблемой, суть в следующем, приобрел абсолютно новый компьютер, чистый, в начале установки винды заметил что не работает USB мышь и клавиатура после установки проверил что не работает любое USB устройство как на материнке так и на корпусе, при подключении мышь мигает, тоесть питание есть, но не двигается, клава тоже не подает признаков жизни. Самое интересное что в БИОСе все прекрасно работает, а вот за его пределами нет. В общем копался в Биосе в настройках USB нашел функцию USB Virtual KBC Support,что это и с чем едят не знаю, но после включения функции мышь и клава заработали, но с большими тормозами, курсор мыши вообще поймать невозможно, клава откликается с большой задержкой. А вот в биосе все прекрасно работает, даже если отключить/включить USB Virtual KBC Support.Так вот с включенной функцией USB Virtual KBC Support кое как установил Windows 7,захожу в ОС все тоже самое что и при установке, мышь и клава мертвые, прверял usb носители (модемы, флешки и. т. д) но безрезультатно, винда их не видит, никаких признаков жизни. В биосе врубил KBC Support мышь кое как ерзает но сделать ничего невозможно, клавой еще можно что то сделать. Вобщем колупался целый день пришел к выводу что не работают Usb порты за пределами биоса.

Конфигурация ПК

1. Материнская плата - Lenovo 36C5 на чипсете B250

2. Память 8 гб (системки не знаю)

3. Процессор - i5 7400,3Ггц

4. Видеокарта - Geforce GTX 1060 6Гб

5.Windows 7 64x Максимальная, сборка чистая, пользуюсь очень давно на другом ПК.

6.Клава и мышь исправные, да это и понятно, в биосе пашут.

Не надо устанавливать на новейшую мамочку устаревшую ОСь. Ставь 10 х64 и будет тебе щастье. БИОС сбрось перед установкой и не лезь туда!

Рабочий стол Просветленный (46147) почитай про новейшие материнки, если не знаешь. Есть и такие, которые только под 10 заточены.

А драйвера (диск с компом)

Поддержка USB-клавиатуры и/или USB- мыши на уровне БИОС (т. е. включить USB-клавиатуру и USB- мышь в биосе)

wvlad manshin Мастер (2235) Ну значит в них проблема (на оф. сайт зайди материки и скачай подходящию)

Ось какая установлена? В смысле, говносборка чьего "производства"? Драйвера ставил родные, или как обычно - при помощи говносборки типа Driver Booster?

На сколько и чем процессор загружен смотрел?

Здраствуйте такаяже проблема в биосе работает в винде 10 не работает вообще не как что можно сделать? (

Сергей Искусственный Интеллект (159249) В биосе расширенный режим тачпада переключи на стандартный. Для него просто спец драйвера нужны.

ещё раз, какая материнка? Не могу найти. Про семёрку, тоже склоняюсь, не лучший вариант для такого железа. А то, что она у кого-то там работает - у них другое железо. Что лучше для твоего железа - то и ставь.

а что в диспечере устройств пишет.? может быть стоит проверить обновить драйвера ..и в панели управления покрутить настройки -пункт мышь клава- скорость отклика.. конфигурация кнопок.. вроде так..

Была такая хрень с новым ноутом. 7 ку ставишь-ЮСБ не работают. 8 ку-всё прекрасно) Пришлось ставить 8 ку, скачивать драйвера на ЮСБ под 7ку .Разбивать ЖД на два раздела и устанавливать 7 ку) И ставить драйвера на ЮСБ.

Если на вашем ПК не работают порты USB, а настройки Windows и обновление драйверов не помогают, возможно, контроллер был отключен в БИОСе. В этом случае вам потребуется зайти в меню конфигураций и включить все назад.

Существует множество различных версий BIOS со своими интерфейсами и тонкостями работы. Также на вашем компьютере может работать более современный комплекс — UEFI, который поддерживает полноценный графический интерфейс. В данной статье рассмотрены дистрибутивы, которые чаще всего устанавливаются на материнские платы.

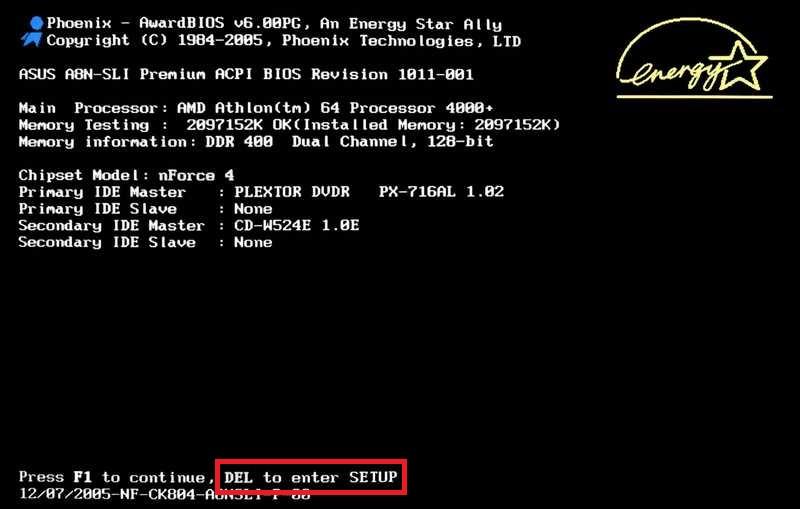

Чтобы приступить к изменению конфигурации, нужно попасть в соответствующее меню. Его можно открыть во время включения персонального компьютера — до того, как началась загрузка Windows с жесткого диска.

Включите ПК. В случае, если он уже работает: перезагрузите. Дождитесь звукового сигнала спикера: короткий одиночный гудок свидетельствует о том, что все внутренние компоненты, необходимые для работы компьютера, обнаружены.

Теперь необходимо нажать горячую клавишу для вызова конфигурации. Это нужно сделать до смены экрана. Если вы не успели, и началась загрузка Windows — перезагружайтесь. Клавиши зависят от модели установленной материнской платы и версии прошивки BIOS. Узнать ее можно в руководстве пользователя, которое прилагается к материнке, на официальном сайте производителя или посмотреть на экране вашего ПК при его загрузке:

Если вы не знаете модель платы — ничего страшного. Просто попробуйте нажимать следующие клавиши: Tab , Delete , Esc , F1 , F2 , F8 , F10 , F11 , F12 . Одна из них наверняка подойдет.

Необязательно пробовать только 1 вариант за раз. Вы без проблем можете быстро нажать все кнопки из списка. Одна из них подойдет и запустит настройки БИОСа, а остальные будут проигнорированы.

Многие современные компьютеры загружаются так быстро, что попасть методом нажатия клавиш при включении не получится. Также это актуально для ноутбуков. Поэтому последние версии ОС Windows обзавелись новой особенность запуска. Покажем на примере ОС Windows 8.1.

- Проведите мышью сверху-вниз или снизу-вверх по правому краю экрана и в появившемся окне нажмите «Параметры».

- Кликните на надпись «Изменение параметров компьютера»

- Нажмите «Обновление и восстановление».

- Далее: «Восстановление».

- В разделе «Особые варианты загрузки» нажмите кнопку Перезагрузить сейчас .

Ваш компьютер или ноутбук перезагрузится в режиме настройки. После перезагрузки ПК вы также сможете выбрать вариант запуска с USB-накопителя или DVD-диска.

Настройки Windows

Если на уровне БИОСа все порты и контроллеры включены, но USB порты все-равно не работают, возможно, проблема в настройках вашей системы Windows.

Во-первых, попробуйте просто отключить и подключить устройство заново. Это вызовет проверку корректности драйверов. Если с ними что-то не так, Windows постарается переустановить их.

Если при переподключении ничего не происходит — попробуйте включить контроллер в реестре Windows. Для этого необходимо сделать следующее:

Россия вполне вписывается в эти невесёлые общемировые тренды. В 2018 году средний ущерб от кибератаки составил 130 миллионов рублей, а общее количество атак выросло на 80%. За год их было совершено более 800 миллионов!

На этом фоне у нас, как у одного из ведущих производителей ПК в мире, возникает очень важная и непростая задача: создавать такие продукты, которые помогут пользователям и компаниям решить большинство из перечисленных проблем с безопасностью. Именно так появился ThinkShield – обширный пакет опций и услуг для обеспечения безопасности всех компонентов, а также защиты производства и системы поставок ноутбуков и десктопов ThinkPad, ThinkCentre и ThinkStation. Его составляющие защищают данные использующей компьютер компании и её клиентов на этапе разработки и производства устройства, а также во время всего дальнейшего цикла его использования и затрагивают все возможные аспекты безопасности.

Основу для названия полностью сфокусированного на безопасности нового бренда мы взяли из линейки корпоративных продуктов: Think. И добавили слово «щит» – Shield, символизирующее комплексную защиту от современных киберугроз. Впервые бренд был представлен осенью 2018 года, но до этого над разработкой комплекса услуг и их систематизацией в течение нескольких лет работала команда из более чем 70 специалистов.

Комплекс ThinkShield – как нетрудно понять из названия – используется только на линейке компьютеров Think-, и это очень важный момент. В подавляющем большинстве случаев покупателями этой техники являются различные компании: как огромные международные, так и средние по величине фирмы. Главные их требования сводятся к тому, чтобы устройства могли работать без сбоев в режиме 24/7 на протяжении 3-5 лет. Это на уровне самого продукта и «железа». Если говорить о безопасности, то здесь ключевой необходимостью для наших заказчиков является защита как на физическом (например, сертификация MilSTD) и программном уровнях, так и на уровне системы поставок компонентов и во время ремонта техники.

Почему с такими требованиями стоит обратить внимание именно на Lenovo и составляющие комплекса ThinkShield? Всё просто: для этого вновь обратимся к статистике. По данным National Vulnerability Database в 2018 году на устройствах Lenovo было обнаружено наименьшее количество уязвимостей среди всех ведущих мировых производителей ПК. Также NVD выставляет среднюю оценку уровню защиты по десятибалльной шкале: здесь у нас второе место с отставанием всего в 0,4 балла от компании, занявшей вершину пьедестала по этому параметру.

Забавный факт: изначально предполагалось, что ThinkShield будет называться совсем по-другому: аббревиатурой DIOD. Это расшифровывалось как Data, Identity, Online, Device. Но по итогам внутренних обсуждений от такого варианта отказались как от чрезмерно технического. Но зато аббревиатура легла в основу систематизации всех составляющих ThinkShield в рамках четырёх различных направлений. По-русски это звучит как «Данные», «Пароли», «Сети» и «Устройство». Ниже вкратце пройдёмся по каждому из них.

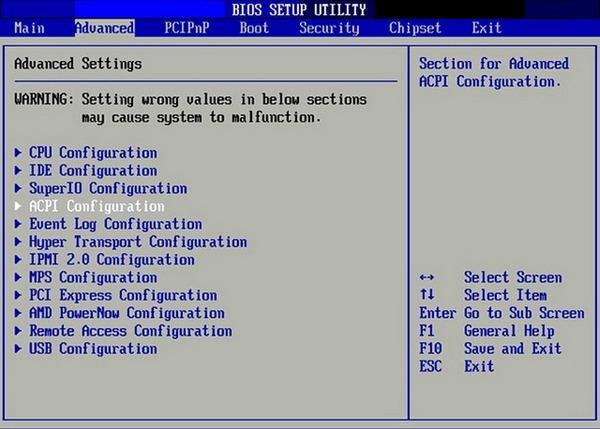

AMI BIOS for Asus

Версия AMI, используемая на ноутбуках Asus. Внешне очень похожа на Phoenix — аналогичная панель закладок. Настройки USB находятся в разделе «Advanced». Перейдите туда, включите все опции и выйдите с помощью кнопки F10 .

Вопреки распространенному мнению, UEFI — не часть BIOS. Его скорее можно назвать более продвинутым, но менее популярным конкурентом. Существует большое количество различных версий, каждая со своими интерфейсами. Однако здесь управление похоже на привычную Windows, поэтому вы без труда найдете нужные опции.

Чем аппаратное шифрование отличается от программного?

В случае с флеш-накопителями (а также HDD и SSD) для осуществления аппаратного шифрования данных используется специальный чип, расположенный на печатной плате устройства. В него встроен генератор случайных чисел, который создает ключи шифрования. Данные шифруются автоматически и мгновенно дешифруются при вводе пользовательского пароля. В этом сценарии получить доступ к данным без пароля практически невозможно.

При использовании программного шифрования “блокировка” данных на накопителе обеспечивается внешним программным обеспечением, которое выступает в роли бюджетной альтернативы аппаратным методам шифрования. Недостатки такого ПО могут заключаться в банальном требовании регулярных обновлений, чтобы предлагать устойчивость к постоянно улучшающимся методикам взлома. К тому же для дешифровки данных используются мощности компьютерного процесса (а не отдельного аппаратного чипа), и, по сути, уровень защиты ПК определяет уровень защиты накопителя.

Главная же особенность накопителей с аппаратным шифрованием заключается в отдельном криптографическом процессоре, наличие которого говорит нам о том, что ключи шифрования никогда не покидают USB-накопитель, в отличие от программных ключей, которые могут временно храниться в оперативной памяти компьютера или на жестком диске. А поскольку программное шифрование использует память ПК для хранения количества попыток входа в систему, оно не может остановить атаки грубой силы на пароль или ключ. Счетчик попыток входа может постоянно сбрасываться злоумышленником до тех пор, пока программа автоматического взлома паролей не найдет нужную комбинацию.

Кстати…, в комментариях к статье “Kingston DataTraveler: новое поколение защищенных флешек” пользователи также отметили, что, например, у программы TrueCrypt есть портативный режим работы. Однако это не является большим преимуществом. Дело в том, что в этом случае программа шифрования хранится в памяти флеш-накопителя, и это делает ее более уязвимой для атак.

Как итог: программный подход не обеспечивает настолько же высокий уровень безопасности, как AES-шифрование. Это, скорее, базовая защита. С другой стороны – программное шифрование важных данных все же лучше, чем вообще отсутствие шифрования. И этот факт позволяет нам четко разграничить эти типы криптографии: аппаратное шифрование флеш-накопителей – необходимость, скорее, для корпоративного сектора (например, когда сотрудники компании пользуются накопителями, выданными на работе); а программное – больше подходит для пользовательских нужд.

Тем не менее, Kingston разделяет свои модели накопителей (например, IronKey S1000) на версии Basic (базовые) и Enterprise (корпоративные). По функциональности и свойствам защиты они практически идентичны друг другу, но корпоративная версия предлагает возможность управления накопителем с помощью ПО SafeConsole/IronKey EMS. Благодаря этому программному обеспечению, накопитель работает либо с облачными, либо с локальными серверами для дистанционного осуществления политик парольной защиты и доступа. Пользователям при этом предоставляются возможности восстановления потерянных паролей, а администраторам – переключения больше не используемых накопителей на новые задачи.

Устройство

В этой части Lenovo ThinkShield собраны все разработки, касающиеся по большей части физических аспектов защиты устройства. Например, шторка ThinkShutter, позволяющая одним движением руки открывать и закрывать веб-камеру. Плюс встроенный фильтр ePrivacy и интеллектуальные механизмы защиты USB-портов. Безусловно, сюда же относится и непосредственная надёжность самих устройств серии Think-, многие из которых сертифицированы по стандартам MilSTD. Речь идёт о защите от ударов, падений, электрических разрядов, пыли, повышенной влажности, низких и высоких температур, пролитой жидкости и так далее. И это только вершина айсберга, ниже приводим неполный список самых интересных доступных для установки на заказываемые продукты опций:

- Дискретный модуль TPM 2.0 для хранения паролей

- Поддержка технологии безопасной загрузки Intel BootGuard

- No Backdoor Supervisor Password / NIST Compliant BIOS

- Соответствие стандартам безопасной цепочки поставок C-TPAT Logistics

- Драйверы устройств, поддерживающие HVCI

- Поддержка Kensington Lock

- Загрузка корпоративного образа ПО на заводе

- Модификация BIOS, добавление данных пользователя

- Поддержка технологии первой загрузки ITC First Boot Service

- Поддержка технологии Microsoft Autopilot

AMI BIOS

Очень распространенный вариант, который можно встретить на многих современных компьютерах. Главное меню разделено на 2 части: список категорий и различные действия, вроде выхода или сохранения. Вы будете работать с левой частью.

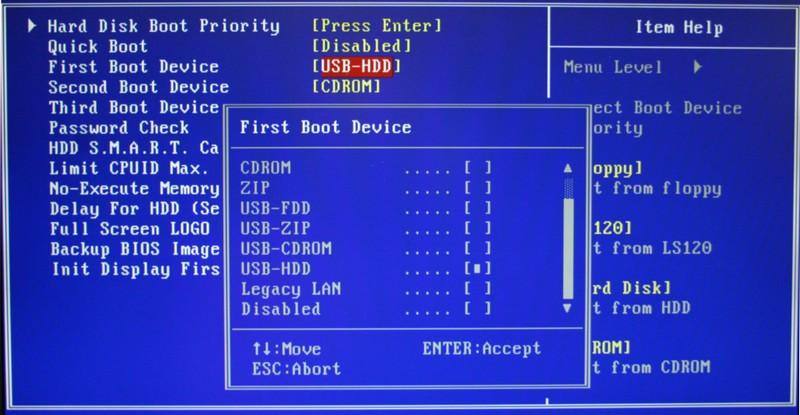

Вам необходимо перейти в раздел, который называется «Integrated Peripherals». Русскоязычной версии интерфейса нет, поэтому все команды только на английском. С помощью стрелки «Вниз» выделите данный пункт и нажмите Enter .

Здесь нужно включить (Enabled) 4 опции:

- USB EHCI controller – основной контроллер. Если на материнской плате есть порты версии 3.0, этот пункт будет разделен на 2 части: «Controller» и «Controller 2.0»;

- USB Keyboard Support – поддержка клавиатур;

- USB Mouse Support – поддержка мышек;

- Legacy USB storage detect – работа с внешними хранилищами данных: флешками, дисковыми накопителями, дисками смартфонов и цифровых фотоаппаратов.

В некоторых старых версиях присутствует всего 2 пункта «USB controller» и «Legacy USB storage support».

Когда закончите с настройками, нажмите клавишу F10 , чтобы сохранить внесенные изменения и перезагрузить компьютер.

Пароли

ThinkShield обеспечивает возможность многофакторной аутентификации, и многие её способы основаны на технологии Intel Authenticate. Сюда относятся технология определения местоположения Intel AMT Location, защищённая бесконтактная аутентификация по Bluetooth, защищённая аутентификация по отпечаткам пальцев, распознавание лица и защищённый PIN-код.

Кроме того, Lenovo стала первой в отрасли компанией, интегрировавшей сертифицированные на соответствие стандартам FIDO средства аутентификации непосредственно на ПК с операционной системой Windows. Система FIDO проверяет идентификационные данные на таких сайтах как, например, PayPal, Google и Dropbox, используя технологию считывания отпечатков пальцев в качестве второго фактора аутентификации. Это весьма безопасный и конфиденциальный способ входа сотрудников в корпоративные сети и другие ресурсы в интернете. И это, кстати, совершенно бесплатная функция для всех компьютеров серии Think-.

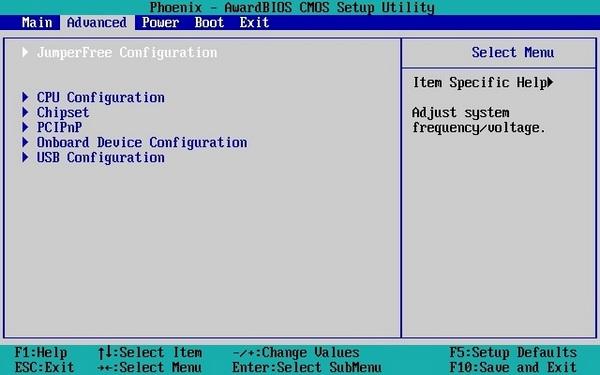

Phoenix AwardBIOS

Другая популярная версия, которую часто можно встретить на современных ноутбуках. Не имеет главной страницы, как AMI, но снабжен удобными тематическими закладками вверху. Перемещаться между разделами можно с помощью стрелок «влево»-«вправо», а между пунктами — с помощью «вверх» и «вниз».

Перейдите в раздел «Advanced» с помощью стрелки «Вправо». В ней найдите категорию «USB configuration». Все пункты этого раздела необходимо перевести в положение «Enabled». В некоторых версиях категория «USB configuration» может находиться во вкладке «Peripherals» а не в «Advanced».

Для завершения работы в меню нажмите F10 и подтвердите выход.

Настольный ПК размером с пинту

Lenovo ThinkCentre M720q Tiny

Итог : ThinkCentre M720q Tiny предлагает множество вариантов конфигурации оборудования, заключенных в компактный корпус. Он имеет множество портов, оперативную память и хранилище, которые можно легко модернизировать, а также имеет функции безопасности, которые порадуют ИТ-отдел.

- Очень компактное шасси

- Множество опций конфигурации

- Обновляемая RAM и SSD

- Вертикальная подставка в комплекте

- Клавиатура и мышь включены

- Нет порта Thunderbolt 3

- Нет дискретной опции GPU

Что вам понравится в ThinkCentre M720q Tiny

| категория | спекуляция |

|---|---|

| Фактор формы | Мини настольный ПК |

| процессор | Intel Core i5-8500T До 3,50 ГГц Шесть ядер |

| Графика | Intel UHD Graphics 630 |

| баран | 8 ГБ DDR4-2666 МГц |

| Набор микросхем | Intel B360 |

| Место хранения | Samsung PM981 PCIe M.2 SSD 256GB |

| Безопасность | TPM 2.0 Smart USB Защита Слот для замка Kensington |

| беспроводной | Intel Wireless-AC 8265 802.11ac (2 x 2) Bluetooth 4.2 |

| Порты | Три USB-A 3.1 (Gen 2) Два USB-A 3.1 (Gen 1) USB-C 3.1 3,5 мм аудио 3,5 мм микрофон DisplayPort HDMI RJ45 Ethernet |

| Размер | 7 дюймов х 1,4 дюйма х 7,2 дюйма (179 мм x 36,5 мм x 182,9 мм) |

| Вес | От 2,91 фунта (1,32 кг) |

Внутри ПК также есть слот PCIe за выдвижными портами, который можно использовать для дополнительной карты LAN или COM. В любом случае, независимо от того, какое внутреннее оборудование вы используете, M720q «Tiny» остается именно таким. Он всего лишь немного больше старого оптического привода и весит менее трех фунтов, а также включает вертикальную подставку, чтобы освободить еще больше места на рабочем столе. Lenovo также продает монтажный кронштейн VESA, который можно использовать для крепления ПК на задней панели совместимого монитора, а также отдельное крепление, чтобы держать его под столом . В офисной ситуации, когда, скажем, 30 человек нуждаются в настольном ПК, гибкость и размер ThinkCentre M720q Tiny, несомненно, являются благом.

На передней панели M720q расположены кнопка питания, светодиодный индикатор состояния, 3,5-миллиметровая гарнитура и микрофонные выходы, а также порты USB-C 3.1 и USB-A 3.1. На задней панели вы найдете еще четыре USB-A 3.1, DisplayPort, HDMI и RJ45 Ethernet, а также вышеупомянутые выводы, у которых в случае блока обзора один заменен на дополнительный порт USB-C. Настольные ПК почти всегда будут иметь гораздо больше портов, чем средний ультрабук, и Lenovo сделала все возможное, чтобы эмулировать это, вставляя как можно больше портов в компактное шасси.

Удалив один винт на задней панели ПК, вся верхняя и передняя оболочки сдвинутся вперед от основного корпуса. Это дает вам доступ к 2,5-дюймовому кронштейну жесткого диска — вы можете сравнительно легко обновить хранилище после покупки — и системе охлаждения с одним вентилятором. Вентилятор делает респектабельную работу по поддержанию охлаждения компьютера, без сомнения, благодаря значительному теплоотводу над процессором.

Компактное и долговечное шасси M720q легко разбирается для будущего хранения и обновления ОЗУ.

Сняв верхнюю и переднюю оболочку, можно также снять панель в нижней части ПК, открывая два слота SODIMM RAM и слот M.2 PCIe SSD. Подобная обработка всего скелета занимает около минуты, поэтому будущие обновления должны быть максимально безболезненными.

Все детали выглядят относительно крепкими, и ПК прошел сертификацию MIL-STD 810G, чтобы доказать его долговечность в ряде сценариев, которые, вероятно, будут видны только за пределами офиса. Чтобы упростить работу ИТ-отделов, M720q имеет функцию Smart USB Protection, которая позволяет контролировать то, что разрешено через USB-порт, а также чип dTPM 2.0 и слот замка Kensington.

Кто гарантирует отсутствие “закладок” от производителя при использовании флешек с аппаратным шифрованием?

В поднятой нами теме этот вопрос, пожалуй, один из главных. Среди комментариев к статье про накопители Kingston DataTraveler нам попался еще один интересный вопрос: “Есть ли у ваших устройств аудит от сторонних независимых специалистов?”. Что ж…, вполне логичный интерес: пользователи хотят убедиться, что в наших USB-накопителях нет распространенных ошибок, вроде слабого шифрования или возможности обхода ввода пароля. И в этой части статьи мы расскажем о том, какие процедуры сертификации проходят накопители Kingston, прежде чем получить статус действительно безопасных флешек.

Кто же гарантирует надежность? Казалось бы, мы вполне могли бы сказать, что, мол, “Kingston произвел — он и гарантирует”. Но в данном случае подобное заявление будет неверным, так как производитель выступает заинтересованной стороной. Поэтому все продукты проходят проверку третьим лицом с независимой экспертизой. В частности, накопителем Kingston с аппаратным шифрованием (за исключением DTLPG3) являются участниками программы валидации криптографических модулей (Cryptographic Module Validation Program или CMVP) и сертифицированы по федеральному стандарту обработки информации (Federal Information Processing Standard или FIPS). Также накопители сертифицируются по стандартам GLBA, HIPPA, HITECH, PCI и GTSA.

Как работают флешки Kingston с AES-шифрованием?

Kingston использует 256-битное аппаратное шифрование AES-XTS (с использованием дополнительного полноразмерного ключа) для всех своих безопасных накопителей. Как мы уже отметили выше, флешки содержат в своей компонентной базе отдельный чип для шифровки и дешифровки данных, который выступает в роли постоянно активного генератора случайных чисел.

Когда вы подключаете устройство к USB-порту в первый раз, мастер настройки инициализации предлагает вам задать мастер-пароль для доступа к устройству. После активации накопителя алгоритмы шифрования автоматически начнут свою работу в соответствии с пользовательскими предпочтениями.

При этом для пользователя принцип работы флеш-накопителя останется неизменным – он по-прежнему сможет скачивать и размещать файлы в памяти устройства, как при работе с обычной USB-флешкой. Единственное отличие заключается в том, что при подключении флешки к новому компьютеру вам потребуется вводить установленный пароль для получения доступа к своей информации.

1. Программа валидации криптографических модулей

Программа CMVP – совместный проект Национального института стандартов и технологий при Министерстве торговли США и Канадского центра кибербезопасности. Целью проекта является стимуляция спроса на проверенные криптографические устройства и предоставление показателей безопасности федеральным ведомствам и регулируемым отраслям (таким как финансовые и медицинские учреждения), которые используются при закупке оборудования.

Проверки устройств на соответствие набору криптографических требований и требований безопасности проводятся независимыми лабораториями криптографии и тестирования безопасности, аккредитованными NVLAP (National Voluntary Laboratory Accreditation Program / “Национальная программа добровольной аккредитации лабораторий”). При этом каждое лабораторное заключение проверяется на соответствие Федеральному стандарту обработки информации (FIPS) 140-2 и подтверждается CMVP.

Модули, подтвержденные как соответствующие стандарту FIPS 140-2, рекомендуются к использованию федеральными ведомствами США и Канады до 22 сентября 2026 года. После этого они попадут в архивный список, хоть и по-прежнему смогут использоваться. 22 сентября 2020 года закончился прием заявок на валидацию по стандарту FIPS 140-3. После прохождения проверок устройства будут на пять лет перемещены в активный список проверенных и надежных устройств. Если криптографическое устройство не проходит проверку – его использование в государственных учреждениях США и Канады не рекомендуется.

2. Какие требования безопасности выдвигает сертификация FIPS?

Взломать данные даже с несертифицированного зашифрованного диска сложно и под силу немногим, поэтому при выборе потребительского накопителя для домашнего использования с наличием сертификации можно и не заморачиваться. В корпоративном же секторе ситуация обстоит иначе: выбирая защищенные USB-накопители, компании часто придают значение уровням сертификации FIPS. Однако не все имеют четкое представление о том, что эти уровни означают.

Текущий стандарт FIPS 140-2 определяет четыре различных уровня безопасности, которым могут соответствовать флеш-накопители. Первый уровень обеспечивает умеренный набор функций безопасности. Четвертый уровень – подразумевает строгие требованиями к самозащите устройств. Уровни два и три обеспечивают градацию этих требований и образуют некую золотую середину.

- Первый уровень безопасности: для USB-накопителей, сертифицированных на первом уровне, предполагается использование хотя бы одного алгоритма шифрования или же иной функции обеспечения безопасности.

- Второй уровень безопасности: здесь от накопителя требуется не только обеспечение криптографической защиты, но и фиксация несанкционированных вторжений на микропрограммном уровне, если кто-то попытается открыть накопитель.

- Третий уровень безопасности: предусматривает предотвращение взломов посредством уничтожения «ключей» шифрования. То есть требуется наличие ответной реакции на попытки проникновения. Также третий уровень гарантирует более высокий уровень защиты от электромагнитных помех: то есть считать данные с флешки, используя беспроводные устройства взлома не получится.

- Четвертый уровень безопасности: самый высокий уровень, который предполагает полную защиту криптографического модуля, которая обеспечивает максимальную вероятность обнаружения и противодействия на любые попытки несанкционированного доступа со стороны постороннего пользователя. Флешки, получившие сертификат четвертого уровня включают в себя в том числе и такие опции защиты, которые не позволяют произвести хакинг посредством изменения напряжения и температуры окружающей среды.

Данные

Всё чаще злоумышленники обращают внимание на цепочки поставок компаний и внедряют уязвимости на этапе производства. Так что заказчики корпоративных продуктов имеют все основания для беспокойства по этому поводу. Наша задача – такие сомнения развеять, и вот что мы для этого делаем. Прежде всего, у нас есть собственная программа доверенных поставщиков. Мы весьма жёстко и пристально контролируем всех производителей интеллектуальных компонентов будущих ноутбуков и десктопов. Для того, чтобы получить статус доверенного поставщика, нужно выполнить ряд весьма серьёзных требований, а затем регулярно проходить проверки, которые проводят специалисты Lenovo. В целом вся работа с поставщиками организована таким образом, что все процессы для нас становятся максимально прозрачными. Если потенциальная опасность вдруг возникает, то мы увидим и нейтрализуем её до того, как она сможет кому-либо навредить.

По части прозрачности цепочки поставок мы особенно плотно сотрудничаем с компанией Intel – у неё есть собственный стандарт Transparent Supply Chain, все требования которого мы неукоснительно соблюдаем. Благодаря этому любой пользователь или заказчик может проверить аутентичность своего ПК с процессорами Intel Core с поддержкой технологии vPro прямо на сайте Intel. В ходе этой проверки будет видно какие именно компоненты были установлены в ПК на заводе и какие находятся внутри компьютера прямо сейчас.

Разумеется, технологии, реализованные в рамках Lenovo ThinkShield, защищают данные как в процессе эксплуатации, так во время обслуживания и даже после истечения срока службы. Самый простой пример первого – встроенный во многие устройства линейки Think- сканер отпечатков пальцев. В нём реализована технология Match-on-Chip от компании Synaptics благодаря которой процесс аутентификации на выходит за рамки самого сканера и его электронной «начинки» – операционной системе он попросту недоступен. В итоге учётные и идентификационные данные становятся весьма надёжно защищены от потенциальных атак.

USB-порты в компьютерах серии Think- на уровне BIOS можно настроить так, чтобы они реагировали только на клавиатуру и устройства ввода. Благодаря такой интеллектуальной защите интерфейсов IT-специалисты вашей компании могут заблокировать скачивание данных на незащищённые устройства. Плюс к этому, не забываем про возможность установки в компьютеры считывателей смарт-карт, которые обеспечат дополнительный уровень безопасности в офисах, где для аутентификации используются личные бейджи.

Отдельная интересная история – это встроенный экранный фильтр ThinkPad Privacy Guard. С помощью камеры компьютер обнаруживает чужие взгляды из-за спины пользователя и не только уведомляет его об этом, но ещё и позволяет ограничить угол обзора дисплея, чтобы посторонним было неповадно смотреть туда, куда смотреть не следует.

В эпоху повсеместного Wi-Fi нельзя забывать о том, что уже само по себе подключение ко многим таким сетям является огромным риском. Функция Lenovo Wi-Fi Security ещё до момента подключения обнаруживает потенциальные угрозы и уведомляет об этом пользователя. Эту необходимую вещь мы внедрили в список базовых интегрированных средств безопасности всех ПК серии Think-.

Также у нас есть система управления конечными устройствами Lenovo Endpoint Management, построенная на базе технологии MobileIron. Это простой и достаточно надёжный способ защитить большое число различных гаджетов, объединив облачную безопасность и безопасность самих устройств в единую экосистему. Выигрывают все: компании безопасно обмениваются данными, а пользователи без проблем работают в любом удобном месте и в удобное время. Endpoint Management обеспечивает конфиденциальность личных данных создавая зону доверия вокруг облаков и устройств Lenovo и позволяет реализовывать программы использования личных устройств (BYOD) благодаря тому, что ИТ-специалисты могут удалять бизнес-данные, оставляя личные сведения неприкосновенными.

Отдельно пара слов про наш реализованный в рамках Lenovo ThinkShield эксклюзив – специальную виртуальную комнату BIOS Reading Room. Зайдя в нее, любой заказчик может убедиться в том, что в его компьютере нет никаких закладок, увидев исходный код BIOS. Мы намеренно ставим себя в такие условия, что у нас нет никаких способов обойти административный пароль в BIOS, в то время как другие поставщики такую возможность всё же оставляют. Удобство в некоторых ситуациях, на наш взгляд, не компенсирует опасность значительной компрометации данных пользователя.

Если попробовать посчитать все реализованные в рамках Lenovo ThinkShield услуги и опции, то пальцев на руках точно не хватит: на данный момент их более 70. В рамках одного материала подробно рассказать обо всём просто невозможно. Впрочем, суть от этого не меняется: мы прилагаем максимум усилий для того, чтобы наши ПК были самыми защищённым на рынке. Кстати, 20 из этих более чем 70 опций и услуг по умолчанию включены в продукцию линейки Think-. Усилить безопасность можно как на этапе заказа в конфигураторе, так и – в некоторых случаях – после покупки техники.

Безусловно, на достигнутом мы останавливаться не планируем. Уже действующие услуги и опции будут улучшаться, а сам пакет ThinkShield будет расширяться и дальше. Прямо сейчас наши разработчики занимаются созданием Buffer Zone – специальной среды для безопасной работы в опасном окружении: из такой «песочницы» внешние угрозы не смогут проникнуть внутрь компьютера. Также в постоянной доработке находится технология ThinkPad Privacy Guard, а в среднесрочной перспективе пользователям станут доступны такие сервисы как WinMagic, Intel Remote Secure Erase, Lenovo Asset Recovery Service и Lenovo IMAC.

Отдельно приводим список тех составляющих комплекса Lenovo ThinkShield, которые доступны заказчиком нашей продукции даже в самых базовых конфигурациях. Мы постарались сделать так, чтобы он был максимально обширным.

• Disk Wipe Tools

• Trusted Service

• BitLocker

• Self-Encrypted Drives

• Smart USB Protection

• HDD Password

• FIDO

• GEO-fencing security

• Match on Chip fingerprint

• Glance Presence & Gaze Detection

• Windows Hello

• Intel Online Connect

• Lenovo Wi-Fi Security

• Intel Software Guard Extensions

• Intel Authenticate Multifactor

• Trusted Supplier Program

• PSIRT & FIRST

• Packaging Security

• Spare Parts Handling

• Secure patch/update of drivers/firmware

• No backdoor Supervisor Password / NIST Compliant BIOS

• LVFS and Windows Update Firmware Updates

• BIOS Asset Information Area

• One switch Device Guard

• HVCI Compliant Drivers

• Intel Boot Guard

• ThinkShutter

• TPM 1.2/2.0

Если есть вопросы по поводу ThinkShield, то тоже не стесняйтесь их задавать. В том числе, кстати, и на этапе заказа устройств: наши торговые представители расскажут обо всём предметно применительно к конкретной выбранной вами технике. Спасибо за внимание!

Аппаратное шифрование AES, как и программное, существует уже давно, но как конкретно оно защищает важные данные на флеш-накопителях? Кто сертифицирует подобные накопители, и можно ли этим сертификациям доверять? Кому вообще нужны такие “сложные” флешки, если можно пользоваться бесплатными программами типа TrueCrypt или BitLocker. Как видите, заданная в комментариях тема порождает действительно много вопросов. Давайте попробуем со всем этим разобраться.

2. Защита информации о клиентах

Еще более важной задачей для любой организации является забота о клиентских данных, которые не должны подвергаться рискам компрометации. К слову, именно эта информация наиболее часто передается между различными секторами бизнеса и, как правило, носит конфиденциальный характер: например, она может содержать данные о финансовых операциях, историю болезни и т.п.

Зачем и кому нужны флешки с аппаратным шифрованием?

Для организаций, в которых конфиденциальные данные являются частью бизнеса, (будь то финансовые, медицинские или государственные учреждения), шифрование является наиболее надежным средством защиты. В этом плане флеш-накопители с поддержкой 256-битного аппаратного шифрования AES – масштабируемое решение, которое может использоваться любыми компаниями: от частных лиц и малых предприятий до крупных корпораций, а также военных и правительственных организаций. Если рассматривать этот вопрос немного конкретнее, использование зашифрованных USB-накопителей необходимо:

- Для обеспечения безопасности конфиденциальных данных компании

- Для защиты информации о клиентах

- Для защиты компаний от потери прибыли и лояльности клиентов

Что еще умеют флешки Kingston, помимо шифрования?

Когда речь заходит о полной безопасности данных, наравне с аппаратным шифрование флеш-накопителей на выручку приходят встроенные антивирусы, защита от внешних воздействий, синхронизация с персональными облаками и прочие фишки, о которых мы поговорим ниже. Какой-то великой разницы во флешках с программным шифрованием нет. “Дьявол” кроется в деталях. И вот в каких.

1. Kingston DataTraveler 2000

Возьмем, к примеру, USB-накопитель Kingston DataTraveler 2000. Это одна из флешек с аппаратным шифрованием, но при этом единственная с собственной физической клавиатурой на корпусе. Эта 11-кнопочная клавиатура делает DT2000 полностью независимой от хост-систем (чтобы использовать DataTraveler 2000, вы должны нажать кнопку «Ключ», затем ввести свой пароль и снова нажать кнопку «Ключ»). К тому же данная флешка обладает степенью защиты IP57 от воды и пыли (к удивлению, Kingston нигде не заявляет об этом ни на упаковке, ни в характеристиках на официальном сайте).

Внутри DataTraveler 2000 есть литий-полимерный аккумулятор (емкостью 40 мАч), и Kingston советует покупателям подключить накопитель к USB-порту как минимум на час, прежде чем начать его использовать, чтобы батарея могла зарядиться. Кстати, в одном из прошлых материалов мы рассказывали, что происходит с флешкой, которая заряжается от пауэрбанка: поводов для волнений нет – в зарядном устройстве флешка не активируется, потому что отсутствуют запросы к контроллеру системой. Поэтому никто не украдет ваши данные посредством беспроводных вторжений.

2. Kingston DataTraveler Locker+ G3

Если говорить о модели Kingston DataTraveler Locker+ G3 – она привлекает внимание возможностью настройки резервного копирования данных с флешки в облачное хранилище Google, OneDrive, Amazon Cloud или Dropbox. Синхронизация данных с этими сервисами тоже предусмотрена.

3. Kingston DataTraveler Vault Privacy 3.0

А вот устройства Kingston DataTraveler Vault Privacy 3.0 поставляются еще и со встроенным антивирусом Drive Security от компании ESET. Последний защищает данные от вторжения на USB-накопитель вирусов, шпионских программ, троянов, «червей», руткитов, и подключения к чужим компьютерам, можно сказать, не боится. Антивирус мгновенно предупредит владельца накопителя о потенциальных угрозах, если таковые обнаружатся. При этом пользователю не нужно устанавливать антивирусное ПО самостоятельно и оплачивать эту опцию. ESET Drive Security предварительно установлен на флеш-накопитель с лицензией на пять лет.

Kingston DT Vault Privacy 3.0 разработан и ориентирован в основном на ИТ-специалистов. Он позволяет администраторам использовать его как автономный накопитель или добавлять, как часть решения для централизованного управления, а также может использоваться для настройки или удаленного сброса паролей и настройки политик устройств. Kingston даже добавил USB 3.0, который позволяет передавать защищенные данные намного быстрее, чем по USB 2.0.

В целом DT Vault Privacy 3.0 – отличный вариант для корпоративного сектора и организаций, которым требуется максимальная защита своих данных. А еще его можно рекомендовать всем пользователям, которые используют компьютеры, находящиеся в общедоступных сетях.

Для получения дополнительной информации о продукции Kingston обращайтесь на официальный сайт компании.

Мини-ПК, настольные устройства, которые обеспечивают примерно ту же производительность, что и многие ультрабуки, но занимают гораздо меньше места, популярны для тех, у кого мало места, но кто-то любит подключать что-то к клавиатуре, мыши и монитору. Lenovo ThinkCentre M720q отвечает всем требованиям: его размер примерно равен объему оптического привода, но в нем содержится впечатляющая производительность, неплохой выбор портов и множество вариантов конфигурации. Я использовал его около недели, чтобы точно выяснить, для кого он предназначен, и посмотреть, стоит ли оно вашего времени.

3. Защита от потери прибыли и лояльности клиентов

Использование USB-устройств с аппаратным шифрованием может помочь предотвратить разрушительные последствия для организаций. Компании, нарушающие закон о защите персональных данных, могут быть оштрафованы на крупные суммы. Следовательно, необходимо задать вопрос о том, стоит ли идти на риск обмена информацией без надлежащей защиты?

Даже если не принимать во внимание финансовые последствия, количество времени и ресурсов, затрачиваемых на исправление возникших ошибок в безопасности, может быть столь же значительным. Кроме того, если утечка данных скомпрометировала данные о клиентах, компания рискует лояльным отношением к бренду, особенно на рынках, где есть конкуренты, предлагающие аналогичный продукт или услугу.

1. Обеспечение безопасности конфиденциальных данных компании

В 2017 году житель Лондона обнаружил в одном из парков USB-накопитель, на котором содержалась незапароленная информация, касающаяся безопасности аэропорта Хитроу, включая расположение камер наблюдения, подробную информацию о мерах защиты в случае прилета высокопоставленных лиц. Также на флешке содержались данные электронных пропусков и коды доступа в закрытые зоны аэропорта.

Аналитики называют причиной подобных ситуаций кибернеграмотность сотрудников компаний, которые могут “слить” секретные данные по собственной халатности. Флеш-накопители с аппаратным шифрованием отчасти решают эту проблему, ведь в случае утери такого накопителя — получить доступ к данным на ней без мастер-пароля того же сотрудника службы безопасности не получится. В любом случае это не отменяет того, что сотрудников надо обучать обращению с флешками, даже если речь идет об устройствах, защищенных шифрованием.

Навигация в меню

Практически все версии БИОС лишены графического интерфейса. Это значит, что вам придется работать только с помощью клавиатуры, как, например, в консоли Windows. Навигация осуществляется с помощью стрелок «вверх-вниз» и «вправо»-«влево». Чтобы открыть какой-либо раздел, используйте клавишу Enter , чтобы вернуться назад – «Escape». Небольшая памятка по используемым клавишам всегда показывается на экране.

Комплекс микропрограмм UEFI устанавливается на самых дорогих и мощных материнских платах. Он поддерживает большее количество драйверов и умеет работать с мышью. Его интерфейс будет привычен пользователям Windows и других современных операционных систем.

Каждая версия обладает собственным интерфейсом и наборами опций. Даже названия одних и тех же параметров могут различаться. Далее в статье описано несколько популярных релизов БИОС.

Читайте также:

- Можно ли использовать ключ касперского на другом компьютере

- Logmein hamachi setup ошибка при установке

- Файл текстового документа имеет расширение выберите один ответ cdw spw frw kdw

- Причины не покупать nintendo switch

- Именованная область внешней памяти выделенная для хранения определенных данных называется