Шифрует ли ватсап файлы

Личная переписка

Чаты с компаниями

Примечание. Статус шифрования чата не может быть изменён без уведомления пользователя. Для получения дополнительной информации о том, какие чаты защищены сквозным шифрованием, ознакомьтесь с нашим техническим документом.

Использование опенсорсных решений для дешифровки резервной копии WhatsApp

Для дешифровки резервной копии, имея key-файл, можно воспользоваться опенсорсными утилитами, например WhatsApp Crypt12 Database Decrypter, который доступен на GitHub. Для использования данной утилиты необходимо установить среду выполнения Java.

Для дешифровки необходимо переместить файлы msgstore.db.crypt12 и key в папку с файлами decrypt12.jar и decrypt12.java.

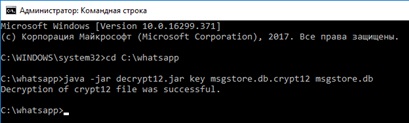

Далее запустить командную строку из папки, в которой содержатся вышеперечисленные файлы, и выполнить следующую команду:

java -jar decrypt12.jar key msgstore.db.crypt12 msgstore.db

Рисунок 3. Результат дешифрования резервной копии

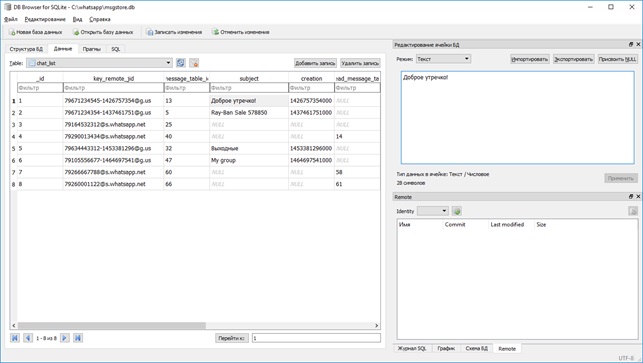

Дешифрованная резервная копия сохранится в файл msgstore.db, просмотреть которую можно с помощью SQL- viewer, например DB Browser for SQLite.

Рисунок 4. Просмотр дешифрованной резервной копии с помощью DB Browser for SQLite

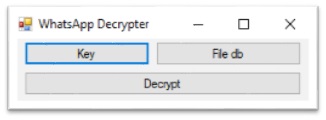

Для упрощения дешифровки резервной копии нами разработана утилита WhatsApp Decrypter, которая упрощает данный процесс.

Рисунок 5. WhatsApp Decrypter

Личная переписка

Почему WhatsApp предоставляет сквозное шифрование, и что это значит с точки зрения безопасности?

Безопасность лежит в основе сервиса, который предоставляет WhatsApp. Мы знаем примеры, когда хакеры-преступники незаконно получали доступ к большому количеству данных и наносили вред людям с помощью украденной информации. Сквозное шифрование было введено в 2016 году, и с тех пор значение безопасности данных в Интернете только возросло.

Естественно, пользователей интересует, как сквозное шифрование сказывается на работе правоохранительных органов. WhatsApp уважает работу правоохранительных органов, направленную на обеспечение безопасности людей по всему миру. Мы внимательно изучаем и проверяем запросы правоохранительных органов в соответствии с местным законодательством и нашей политикой, после чего отвечаем на них. При этом мы отдаём приоритет вопросам, относящимся к чрезвычайным ситуациям. В рамках нашей образовательной программы мы опубликовали информацию для правоохранительных органов об ограниченности данных пользователей, которыми мы владеем, а также о том, как можно сделать запрос в WhatsApp. Эта информация открыта для всеобщего доступа здесь.

Чтобы подробнее узнать о безопасности общения в WhatsApp, посетите страницу Безопасность в WhatsApp.

Самый популярный мессенджер в мире реализовал функцию сквозного шифрования бэкапов. Она станет доступна всем пользователям iOS и Android «в ближайшие недели».

Резервное копирование в облаке без шифрования по сути публикует ваши коммуникации открытым текстом для всего мира.

Пользователям дают два варианта. В целях максимальной безопасности можно сохранить приватный ключ в своём личном защищённом хранилище. Например, в парольном менеджере.

Рис. 1. Шифрование ключом

Второй вариант — отдать ключ на хранение WhatsApp. Тогда он сохраняется в аппаратном модуле шифрования (HSM), а доступ к нему защищён обычным паролем. При необходимости расшифровки архива пользователь предъявляет пароль — и его приватный ключ извлекается из хранилища. Коммуникации осуществляются по протоколу OPAQUE (асимметричный вариант протоколов PAKE для обмена ключами с парольной аутентификацией).

Дальнейшая схема не отличается от предыдущей.

Рис. 2. Дополнительная защита паролем. В этом случае ключ шифрования находится в аппаратном модуле шифрования (HSM) хранилища Backup Key Vault

Такие действия WhatsApp резко отличаются от политики Apple, которая недавно предприняла шаги в противоположном направлении. Вместо надёжного шифрования приватных данных пользователей Apple собирается сканировать приватный контент пользователя в iCloud и даже на его личном устройстве на предмет поиска «запрещённой» информации. Это очень печальная ситуация, потому что Apple исторически была одним из лидеров по защите персональных данных, по внедрению сквозного шифрования, а также в ппротивостоянии спецслужбам в их попытке получить доступ к зашифрованной информации на смартфоне пользователя.

Планы Apple скомпрометировать систему шифрования и сканировать файлы в личном хранилище каждого пользователя очень удивили многих специалистов, которые не предполагали такое изменение политики компании в пользу правоохранительных органов. В каком-то смысле это можно сравнить с установкой бэкдора на телефоне каждого человека. Под давлением общественности Apple пришлось отложить внедрение этой функции на несколько месяцев. В то же время Фонд электронных рубежей организовал серию протестов под лозунгом "Apple: Don't Scan Our Phones", чтобы убедить компанию полностью отказаться от сканирования приватного контента на телефонах.

По мнению Фонда электронных рубежей, по-настоящему безопасный мессенджер должен работать в секретном режиме по умолчанию или поддерживать только его. Наличие отдельного «секретного» режима, который нужно специально включать, провоцирует ошибки. Последние события с прослушкой телефонов со стороны тоталитарных режимов показывают, что отсутствие шифрования на телефонах реально угрожает жизни людей.

В одной из статей мы рассказывали, как на примере Android- и iOS-устройств можно получить информацию из мессенджера Telegram. Сегодня мы поговорим о механизмах шифрования и дешифрования данных в мессенджере WhatsApp.

Артефакты WhatsApp в iOS-устройстве

Структура ‘ChatStorage.sqlite’:

Наиболее информативными в базе данных ‘ChatStorage.sqlite’ являются таблицы ‘ZWAMESSAGE’ и ‘ZWAMEDIAITEM’.

Внешний вид таблицы ‘ZWAMESSAGE’:

Внешний вид таблицы ‘ZWAMEDIAITEM’:

Другими интересными таблицами базы данных ‘ChatStorage.sqlite’ являются:

Также нужно обращать внимание на следующие каталоги:

Дешифровка резервных копий WhatsApp

Для расшифровки резервных копий используется криптографический ключ, который создается в момент, когда пользователь впервые делает копию данных в облаке. Ключ генерируется на сервере WhatsApp и не попадает в облако.

В Android-устройствах ключ находится в каталоге data/data/сom.whatsapp/files. В iOS-устройствах ключ хранится в кейчейне и не попадает в облачные и iTunes-бэкапы.

Кроме самого ключа, который хранится на устройстве, также могут находиться зашифрованные базы данных.

Для извлечения ключа шифрования необходимо выполнить физическое извлечение данных из устройства. Но это не всегда возможно из-за проблем с программным или аппаратным обеспечением некоторых мобильных устройств.

В мобильной криминалистике эксперты часто сталкиваются с проблемами, которые не позволяют им провести полноценную экспертизу устройств и получить доступ к информации, хранимой в WhatsApp, из-за следующих проблем:

- Устройство заблокировано.

- Невозможно снять физический образ устройства или дешифровать его.

- Приложение удалено с устройства владельца.

Такие проблемы возможно решить с помощью опенсорсных решений или применить специализированные программы.

Артефакты WhatsApp в MacOS

В MacOS можно найти типы артефактов WhatsApp, подобные тем, которые имеются в ОС Windows.

Файлы программы находятся каталогах:

- ‘C:\Applications\WhatsApp.app\’

- ‘C:\Applications\._WhatsApp.app\’

- ‘C:\Users\%User profile%\Library\Preferences\’

- ‘C:\Users\%User profile%\Library\Logs\WhatsApp\’

- ‘C:\Users\%User profile%\Library\Saved Application State\WhatsApp.savedState\’

- ‘C:\Users\%User profile%\Library\Application Scripts\’

- ‘C:\Users\%User profile%\Library\Application Support\CloudDocs\’

- ‘C:\Users\%User profile%\Library\Application Support\WhatsApp.ShipIt\’

- ‘C:\Users\%User profile%\Library\Containers\com.rockysandstudio.app-for-whatsapp\’

- ‘C:\Users\%User profile%\ Library\ Mobile Documents\ WhatsApp\ Accounts’

В этом каталоге находятся подкаталоги, имена которых представляют собой номера телефонов, ассоциированных с владельцем аккаунта WhatsApp. - ‘C:\Users\%User profile%\Library\Caches\WhatsApp.ShipIt\’

В этом каталоге содержится информация об инсталляции программы. - ‘C:\Users\%User profile%\Pictures\Медиатека iPhoto.photolibrary\Masters\’, ‘C:\Users\%User profile%\Pictures\Медиатека iPhoto.photolibrary\Thumbnails\’

В этих каталогах содержатся служебные файлы программы и, в том числе, фотографии и миниатюры контактов WhatsApp. - ‘C:\Users\%User profile%\Library\Caches\WhatsApp\’

В этом каталоге находятся несколько SQLite-баз, которые используются для кэширования данных. - ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\’

В этом каталоге находится несколько подкаталогов:

В каталоге ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\Cache\’ находятся файлы ‘data_0’, ‘data_1’, ‘data_2’, ‘data_3’ и файлы с именами ‘f_*******’ (где * — число от 0 до 9). Информация о том, какие сведения содержат эти файлы, описана в разделе «Артефакты WhatsApp в Windows».

В каталоге ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\IndexedDB\’ могут содержаться мультимедийные файлы (файлы не имеют расширений).

- Forensic analysis of WhatsApp Messenger on Android smartphones, by Cosimo Anglano, 2014.

- Whatsapp Forensics: Eksplorasi sistem berkas dan basis data pada aplikasi Android dan iOS by Ahmad Pratama, 2014.

В следующих статьях этой серии:

Статья, в которой будет приведена информация о том, каким образом происходит генерация ключа шифрования WhatsApp, и даны практические примеры, показывающие, как произвести расшифровку зашифрованных баз этого приложения.

Статья, в которой мы расскажем, какие данные WhatsApp хранятся в облаках, и опишем методы извлечения этих данных из облачных хранилищ.

Статья, в которой будет пошагово описано, какими программами и как произвести извлечение данных WhatsApp из различных устройств.

В Group-IB знают о киберпреступности всё, но рассказывают самое интересное.

Компания Group-IB — один из ведущих разработчиков решений для детектирования и предотвращения кибератак, выявления мошенничества и защиты интеллектуальной собственности в сети со штаб-квартирой в Сингапуре.

Введение

Стоит отметить, что этот вопрос всегда волнует злоумышленников, которые также используют такой вид связи для общения между собой.

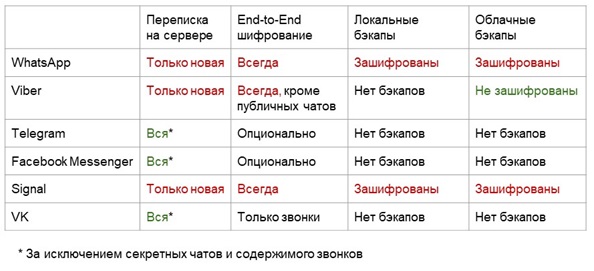

Рисунок 1. Сравнение мессенджеров

По этой теме читателей также наверняка заинтересует подробный Обзор безопасности популярных в России мобильных мессенджеров, который мы недавно опубликовали.

Что означает экран «Подтвердить код безопасности» в разделе «Данные контакта»?

- Откройте чат.

- Нажмите на имя контакта, чтобы увидеть экран «Данные контакта».

- Нажмите Шифрование для просмотра QR-кода и шестидесятизначного числа.

- Примечание. Эта функция доступна только контактам в чате, защищённом сквозным шифрованием.

Обратите внимание: если вы или ваш контакт используете приложение WhatsApp на нескольких устройствах, вам необходимо проверить код безопасности на всех устройствах — ваших и вашего контакта.

Выводы

Мы рассмотрели, как устроено шифрование данных в WhatsApp, алгоритмы дешифрования резервной копии, а также как дешифровать имеющуюся базу данных WhatsApp.

Использование мессенджера WhatsApp при имеющемся шифровании данных не является надежным, поэтому пользователю необходимо задумываться о безопасности использования различных мессенджеров, в том числе и WhatsApp.

Автор выражает благодарность сотрудникам компании Oxygen Software за содействие в написании статьи.

Мир, кажется, шокирован новостью о том, что WhatsApp превратил любой телефон в следящее устройство. Всё на вашем телефоне, включая фотографии, электронные письма и тексты, было доступно злоумышленникам только потому, что у вас установлен WhatsApp.

Однако эта новость меня не удивила. В прошлом году WhatsApp пришлось признать очень похожую проблему — хакер мог получить доступ ко всем данным вашего телефона через один видеозвонок.

Каждый раз, когда WhatsApp исправляет критическую уязвимость в своём приложении, на её месте появляется новая. Все вопросы безопасности хорошо подходят для слежки, они выглядят и работают как бэкдоры.

В отличие от Telegram, WhatsApp не открывает исходный код, поэтому исследователи безопасности не могут легко проверить, есть ли там бэкдоры. WhatsApp не только не публикует код, они делают прямо противоположное: WhatsApp специально обфусцирует бинарные файлы своих приложений, чтобы никто не мог их тщательно изучить.

Возможно, WhatsApp и её материнская компания Facebook даже обязаны реализовать бэкдоры — через секретные процессы, такие как секретные приказы ФБР. Нелегко запустить безопасный мессенджер, находясь в США. За неделю, проведённую нашей командой в США в 2016 году, к нам трижды пытались проникнуть агенты ФБР. Представьте, что произойдёт с американской компанией за 10 лет работы в такой среде.

Я понимаю, что силовые структуры оправдывают установку бэкдоров антитеррористическими усилиями. Проблема в том, что такие бэкдоры могут также использоваться преступниками и авторитарными правительствами. Неудивительно, что диктаторы, похоже, любят WhatsApp. Отсутствие безопасности позволяет им шпионить за своими гражданами, поэтому WhatsApp не блокируют в таких странах, как Россия или Иран, где Telegram запрещён властями.

Тех, кто не поддался на постоянные всплывающие окна, рекомендующие создавать резервные копии своих чатов, всё ещё можно отследить с помощью ряда трюков — от доступа к резервным копиям контактов до незаметных изменений ключа шифрования. Метаданные, генерируемые пользователями WhatsApp — логи, описывающие, кто с кем и когда общается, — просачиваются во все агентства в больших объёмах через материнскую компанию. Кроме того, вы получаете набор критических уязвимостей, сменяющих друг друга.

У WhatsApp стабильная и последовательная история — от нулевого шифрования при создании до нынешних уязвимостей, странно подходящих для целей наблюдения. Оглядываясь назад, за их десятилетнюю историю не было ни одного дня, когда этот сервис был безопасным. Вот почему я не думаю, что простое обновление мобильного приложения WhatsApp сделает его безопасным. Чтобы стать сервисом, ориентированным на конфиденциальность, WhatsApp должен рискнуть потерей целых рынков и столкнуться с властями в своей стране. Они, кажется, не готовы к этому.

В прошлом году основатели WhatsApp покинули компанию из-за опасений за конфиденциальность пользователей. Они определённо связаны либо секретными приказами, либо NDA, поэтому не могут публично обсуждать бэкдоры, не рискуя потерять своё состояние и свободу. Однако они смогли признать, что «продали конфиденциальность своих пользователей».

Я могу понять нежелание основателей WhatsApp предоставить более подробную информацию — нелегко поставить под угрозу свой комфорт. Несколько лет назад мне пришлось покинуть свою страну после отказа соблюдать санкционированные правительством нарушения конфиденциальности пользователей «ВКонтакте». Это было неприятно. Но сделаю ли я что-то подобное снова? С удовольствием. Каждый из нас рано или поздно умрёт, но мы, как вид, останемся здесь на некоторое время. Вот почему я думаю, что накопление денег, славы или власти не имеет значения. Служить человечеству — это единственное, что действительно имеет значение в долгосрочной перспективе.

И всё же, несмотря на наши намерения, я чувствую, что мы подвели человечество во всей этой шпионской истории WhatsApp. Многие люди не могут прекратить использовать WhatsApp, потому что их друзья и семья всё ещё там. Это означает, что мы в Telegram проделали плохую работу, убеждая людей переключиться. Хотя за последние пять лет мы привлекли сотни миллионов пользователей, этого оказалось недостаточно. Большинство пользователей интернета по-прежнему остаются заложниками империи Facebook/WhatsApp/Instagram. Многие из тех, кто использует Telegram, также находятся на WhatsApp, то есть их телефоны по-прежнему уязвимы. Даже те, кто полностью отказался от WhatsApp, вероятно, используют Facebook или Instagram, оба из которых думают, что это нормально хранить ваши пароли в открытом тексте (я до сих пор не могу поверить, что техническая компания способна сделать что-то подобное и выйти сухой из воды).

Почти за шесть лет своего существования у Telegram не было серьёзных утечек данных или недостатков безопасности, которые WhatsApp демонстрирует каждые несколько месяцев. За те же шесть лет мы раскрыли ровно ноль байтов данных третьим лицам, в то время как Facebook/WhatsApp делятся любой информацией почти со всеми, кто утверждает, что работает на правительство.

Но нытьё о лицемерии FB и отсутствии креативности не поможет. Мы должны признать, что Facebook выполняет эффективную стратегию. Посмотрите, что они сделали со Snapchat.

Это будет нелегко. Отдел маркетинга Facebook огромен. А мы в Telegram не занимаемся маркетингом. Мы не хотим платить журналистам и исследователям, чтобы они рассказывали миру о Telegram. Для этого мы полагаемся на вас — миллионы наших пользователей. Если вам достаточно нравится Telegram, вы расскажете о нём своим друзьям. И если каждый пользователь Telegram уговорит трёх своих друзей удалить WhatsApp и на постоянной основе использовать Telegram, то Telegram уже станет более популярным, чем WhatsApp.

Век жадности и лицемерия закончится. Начнётся эра свободы и приватности. Она гораздо ближе, чем кажется.

Хотите узнать, какие типы криминалистических артефактов WhatsApp существуют в различных операционных системах и где именно они могут быть обнаружены — тогда вам сюда. Этой статьей специалист Лаборатории компьютерной криминалистики Group-IB Игорь Михайлов открывает серию публикаций о криминалистическом исследовании WhatsApp и о том, какие сведения можно получить при анализе устройства.

Сразу отметим, что в разных операционных системах хранятся различные типы артефактов WhatsApp, и если из одного устройства исследователь может извлечь определенные типы данных WhatsApp, это совсем не означает, что подобные типы данных можно извлечь из другого устройства. Например, если изымается системный блок под управлением ОС Windows, то на его дисках, вероятно, не будут обнаружены чаты WhatsApp (исключение составляют резервные копии iOS-устройств, которые могут быть обнаружены на этих же накопителях). При изъятии ноутбуков и мобильных устройств будут свои особенности. Поговорим об этом поподробнее.

Использование специализированного программного обеспечения

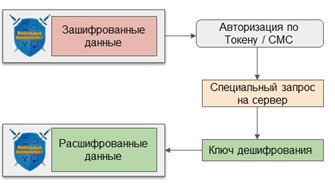

Программное обеспечение «Мобильный Криминалист» содержит модули, позволяющие получить криптографический ключ, который необходим для дешифрования резервной копии с помощью:

- key-файла (только для Android);

- авторизации по токену или SMS;

- токена авторизации WhatsApp Cloud.

Принцип работы дешифрации резервной копии заключается в следующем:

- выполняется авторизация на сервере WhatsApp;

- на сервер WhatsApp отправляется специальный запрос;

- в ответ на запрос сервер WhatsApp отправляет ключ для дешифрования резервной копии.

Рисунок 6. Алгоритм дешифрования резервной копии

Основные преимущества «Мобильного Криминалиста»:

- обход двухфакторной авторизации;

- выгрузка данных напрямую с WhatsApp Cloud;

- дешифрование любой резервной копии с помощью токена;

- дешифрование локальных резервных копий с флеш-карты устройства.

Платежи

Услуга платежей в WhatsApp, доступная в некоторых странах, позволяет перечислять средства со счёта на счёт в финансовых учреждениях. Номера карт и банковских счетов хранятся в зашифрованном виде в надёжно защищённой сети. Тем не менее, поскольку финансовые учреждения не могут обрабатывать транзакции без получения данных по этим платежам, сквозное шифрование при обработке платежей не используется.

Артефакты WhatsApp в Windows

- ‘C:\Program Files (x86)\WhatsApp\’

- ‘C:\Users\%User profile%\ AppData\Local\WhatsApp\’

- ‘C:\Users\%User profile%\ AppData\Local\VirtualStore\ Program Files (x86)\WhatsApp\’

В каталоге ‘C:\Users\%User profile%\ AppData\Roaming\WhatsApp\’ находится несколько подкаталогов:

Файл ‘main-process.log’ содержит информацию о работе программы WhatsApp.

Подкаталог ‘databases’ содержит файл ‘Databases.db’, но этот файл не содержит никакой информации о чатах или контактах.

Наиболее интересными с криминалистической точки зрения являются файлы, находящиеся в каталоге ‘Cache’. В основном это файлы с именами ‘f_*******’ (где * — число от 0 до 9), содержащие зашифрованные мультимедиа-файлы и документы, но среди них встречаются и незашифрованные файлы. Особый интерес представляют файлы ‘data_0’, ‘data_1’, ‘data_2’, ‘data_3’, находящиеся в этом же подкаталоге. Файлы ‘data_0’, ‘data_1’, ‘data_3’ содержат внешние ссылки на передаваемые зашифрованные мультимедиа-файлы и документы.

Также файл ‘data_3’ может содержать графические файлы.

Файл ‘data_2’ содержит аватары контактов (могут быть восстановлены поиском по заголовкам файлов).

Аватары, содержащиеся в файле ‘data_2’:

Таким образом, в памяти компьютера нельзя найти сами чаты, но можно найти:

- мультимедиа-файлы;

- документы, передававшиеся с помощью WhatsApp;

- информацию о контактах владельца аккаунта.

Шифрование данных в WhatsApp

Резервные копии, которые сохраняются в облако, зашифрованы с использованием безопасного алгоритма AES-256, причем в разных версиях WhatsApp используются различные алгоритмы шифрования.

Резервные копии содержат следующую информацию:

Рисунок 2. Алгоритм шифрования резервной копии данных в WhatsApp

Артефакты WhatsApp в Android-устройстве

Для того, чтобы извлечь артефакты WhatsApp из устройства под управлением ОС Android, исследователь должен иметь права суперпользователя (‘root’) на исследуемом устройстве или иметь возможность иным способом извлечь физический дамп памяти устройства, или его файловую систему (например, используя программные уязвимости конкретного мобильного устройства).

Файлы приложения располагаются в памяти телефона в разделе, в котором сохраняются данные пользователя. Как правило, этот раздел носит имя ‘userdata’. Подкаталоги и файлы программы располагаются по пути: ‘/data/data/com.whatsapp/’.

Основными файлами, которые содержат криминалистические артефакты WhatsApp в ОС Android являются базы данных ‘wa.db’ и ‘msgstore.db’.

В базе данных ‘wa.db’ содержится полный список контактов пользователя WhatsApp, включая номер телефона, отображаемое имя, временные метки и любую другую информацию, указанную при регистрации в WhatsApp. Файл ‘wa.db’ располагается по пути: ‘/data/data/com.whatsapp/databases/’ и имеет следующую структуру:

Наиболее интересными таблицами в базе данных ‘wa.db’ для исследователя являются:

-

‘wa_contacts’

Эта таблица содержит информацию о контактах: id контакта в WhatsApp, информацию о статусе, отображаемое имя пользователя, временные отметки и т.д.

Внешний вид таблицы:

Наиболее интересными таблицами в файле ‘msgstore.db’ для исследователя являются:

Внешний вид таблицы:

Внешний вид таблицы:

Внешний вид таблицы:

Данный список полей не является исчерпывающим. Для разных версий WhatsApp часть полей могут присутствовать или отсутствовать. Дополнительно могут присутствовать поля ‘media_enc_hash’, ‘edit_version’, ‘payment_transaction_id’ и т.д.

Внешний вид таблицы:

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Audio/’. Содержит полученные аудиофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Audio/Sent/’. Содержит отправленные аудиофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Images/’. Содержит полученные графические файлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Images/Sent/’. Содержит отправленные графические файлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Video/’. Содержит полученные видеофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Video/Sent/’. Содержит отправленные видеофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Profile Photos/’. Содержит графические файлы, ассоциированные с владельцем аккаунта WhatsApp.

- Для экономии места в памяти Android-смартфона часть данных WhatsApp может храниться на SD-карте. На SD-карте, в корневом каталоге, расположен каталог ‘WhatsApp’, где могут быть найдены следующие артефакты этой программы:

Файлы, находящиеся в подкаталоге ‘Databases’:

Особенности хранения данных в некоторых моделях мобильных устройств

В некоторых моделях мобильных устройств под управлением ОС Android возможно хранение артефактов WhatsApp в ином месте. Это обусловлено изменением пространства хранения данных приложений системным программным обеспечением мобильного устройства. Так, например, в мобильных устройствах Xiaomi есть функция создания второго рабочего пространства («SecondSpace»). При активации данной функции происходит изменение месторасположения данных. Так, если в обычном мобильном устройстве под управлением ОС Android данные пользователя хранятся в каталоге ‘/data/user/0/’ (что является ссылкой на привычные ‘/data/data/’), то во втором рабочем пространстве данные приложений хранятся в каталоге ‘/data/user/10/’. То есть, на примере месторасположения файла ‘wa.db’:

- в обычном смартфоне под управлением ОС Android: /data/user/0/com.whatsapp/databases/wa.db’ (что эквивалентно ‘/data/data/com.whatsapp/databases/wa.db’);

- во втором рабочем пространстве смартфона Xiaomi: ‘/data/user/10/com.whatsapp/databases/wa.db’.

Читайте также: