Сетевая безопасность уровень проверки подлинности lan manager

Microsoft включает протокол NTML или NT LAN Manager в Windows NT для целей базовой аутентификации — и попыталась повысить его безопасность, введя аутентификацию Kerberos. Однако протокол NTML по-прежнему используется в доменных сетях Windows. В этой статье мы увидим, как отключить аутентификацию NTML в домене Windows.

Security considerations

This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Значения по умолчанию

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Default Domain Policy | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию для автономного сервера | Отправка только ответа NTLMv2 |

| Dc Effective Default Параметры | Отправка только ответа NTLMv2 |

| Действующие параметры по умолчанию для рядового сервера | Отправка только ответа NTLMv2 |

| Действующие параметры по умолчанию для клиентского компьютера | Не определено |

Default values

The following table lists the actual and effective default values for this policy. Default values are also listed on the policy’s property page.

Server type or GPO

Default Domain Policy

Default Domain Controller Policy

Stand-Alone Server Default Settings

Send NTLMv2 response only

DC Effective Default Settings

Send NTLMv2 response only

Member Server Effective Default Settings

Send NTLMv2 response only

Client Computer Effective Default Settings

Policy management

This section describes features and tools that are available to help you manage this policy.

Групповая политика

Изменение этого параметра может повлиять на совместимость с клиентские устройства, службы и приложения.

Default values

The following table lists the actual and effective default values for this policy. Default values are also listed on the policy’s property page.

| Server type or GPO | Default value |

|---|---|

| Default Domain Policy | Not defined |

| Default Domain Controller Policy | Not defined |

| Stand-Alone Server Default Settings | Send NTLMv2 response only |

| DC Effective Default Settings | Send NTLMv2 response only |

| Member Server Effective Default Settings | Send NTLMv2 response only |

| Client Computer Effective Default Settings | Not defined |

Противодействие

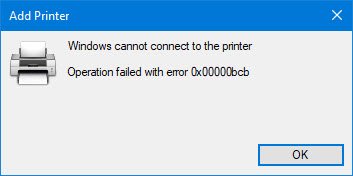

Ошибка сетевого принтера 0x00000bcb — Не удается подключиться к принтеру

- Запустите средство устранения неполадок принтера

- Перезапустить диспетчер очереди печати

- Проверьте драйверы принтера

- Добавить локальный принтер

- Изменить уровень аутентификации LAN Manager

Чтобы узнать больше об этих шагах, продолжайте читать.

Расположение политики

Конфигурация компьютера\Windows Параметры\Security Параметры\Local Policies\Security Options

Restart requirement

None. Changes to this policy become effective without a computer restart when they are saved locally or distributed through Group Policy.

4]Добавить локальный принтер

Локальное добавление принтера может решить проблему, если ваша система не обнаруживает ее автоматически. Для этого вы можете воспользоваться Устройства и принтеры справка панели, в которой хранится информация обо всех подключенных устройствах. Чтобы открыть это окно, откройте Панель управления и выберите пункт «Устройства и принтеры». Если вы не можете найти эту опцию, убедитесь, что для просмотра заданы большие значки.

Однажды Устройства и принтеры В открывшемся окне нажмите кнопку Добавить принтер, отображаемую в верхней строке меню.

Он открывает окно и ищет доступные принтеры. Не дожидайтесь завершения и вместо этого нажмите «Принтер, которого я хочу, нет в списке».

Затем выберите параметр «Добавить локальный или сетевой принтер с ручными настройками» и нажмите кнопку «Далее».

Теперь выберите параметр «Создать новый порт»> выберите «Локальный порт» и нажмите кнопку «Далее». Введите имя вашего порта и нажмите кнопку ОК. Далее вас попросят установить драйверы принтера. Сделайте это и нажмите кнопку Далее.

После этого вы сможете без проблем пользоваться своим принтером.

Связанный: ошибки сетевого принтера 0x00000002,0x0000007a, 0x00004005, 0x00000057, 0x00000006.

Possible values

Send LM & NTLM responses

Send LM & NTLM - use NTLMv2 session security if negotiated

Send NTLM responses only

Send NTLMv2 responses only

Send NTLMv2 responses only. Refuse LM

Send NTLMv2 responses only. Refuse LM & NTLM

The Network security: LAN Manager authentication level setting determines which challenge/response authentication protocol is used for network logons. This choice affects the authentication protocol level that clients use, the session security level that the computers negotiate, and the authentication level that servers accept. The following table identifies the policy settings, describes the setting, and identifies the security level used in the corresponding registry setting if you choose to use the registry to control this setting instead of the policy setting.

Registry security level

Send LM & NTLM responses

Client computers use LM and NTLM authentication, and they never use NTLMv2 session security. Domain controllers accept LM, NTLM, and NTLMv2 authentication.

Send LM & NTLM – use NTLMv2 session security if negotiated

Client computers use LM and NTLM authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication.

Send NTLM response only

Client computers use NTLMv1 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication.

Send NTLMv2 response only

Client computers use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication.

Send NTLMv2 response only. Refuse LM

Client computers use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers refuse to accept LM authentication, and they will accept only NTLM and NTLMv2 authentication.

Send NTLMv2 response only. Refuse LM & NTLM

Client computers use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers refuse to accept LM and NTLM authentication, and they will accept only NTLMv2 authentication.

1]Запустите средство устранения неполадок принтера

Windows 10 поставляется с многочисленными встроенными средствами устранения неполадок для решения таких распространенных проблем, как эта. Вы можете найти и запустить средства устранения неполадок в Windows 10 на панели настроек Windows, если вы не знаете. Поэтому нажмите Win + I, чтобы открыть настройки Windows, и выберите «Обновление и безопасность»> «Устранение неполадок»> «Дополнительные средства устранения неполадок».

Здесь вы можете найти средство устранения неполадок принтера. Выберите его и нажмите кнопку «Запустить средство устранения неполадок».

Затем он показывает различные варианты в зависимости от причины вашей проблемы. Следуйте инструкциям на экране, чтобы устранить проблему.

Однако, если запуск средства устранения неполадок принтера не решает проблему с вашим сетевым принтером, вы можете сделать еще кое-что.

Vulnerability

The Windows 95, Windows 98, and Windows NT operating systems cannot use Kerberos protocol version 5 for authentication. For this reason, in a Windows Server 2003 domain, these computers authenticate by default with both the LM and NTLM protocols for network authentication. You can enforce a more secure authentication protocol for Windows 95, Windows 98, and Windows NT by using NTLMv2. For the logon process, NTLMv2 uses a secure channel to protect the authentication process. Even if you use NTLMv2 for client computers and servers running these early versions of the Windows operating system, Windows-based client computers and servers that are members of the domain use the Kerberos protocol to authenticate with Windows Server 2003 domain controllers.

Restart requirement

None. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Рекомендации

- Лучшие практики зависят от конкретных требований к безопасности и проверке подлинности.

Location

GPO_name\Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Возможные значения

Отключить проверку подлинности NTML в домене Windows

Может быть несколько причин, по которым вы можете захотеть отключить аутентификацию NTML в домене Windows. Вот некоторые из наиболее частых причин:

- NTML небезопасен и предлагает слабое шифрование.

- В случае NTML хэш вашего пароля будет храниться в службе LSA. Его может легко извлечь злоумышленник.

- Это уязвимо для Атаки перехвата данных поскольку отсутствует взаимная аутентификация между клиентом и сервером.

Зная причины отключения проверки подлинности NTML, давайте посмотрим на причины ее отключения.

Это способы, которыми мы собираемся отключить аутентификацию NTML в домене Windows.

- Редактором локальной групповой политики

- Редактором реестра

Поговорим о них подробнее.

Countermeasure

Configure the Network security: LAN Manager Authentication Level setting to Send NTLMv2 responses only. Microsoft and a number of independent organizations strongly recommend this level of authentication when all client computers support NTLMv2.

Possible values

- Send LM & NTLM responses

- Send LM & NTLM - use NTLMv2 session security if negotiated

- Send NTLM responses only

- Send NTLMv2 responses only

- Send NTLMv2 responses only. Refuse LM

- Send NTLMv2 responses only. Refuse LM & NTLM

- Not Defined

The Network security: LAN Manager authentication level setting determines which challenge/response authentication protocol is used for network logons. This choice affects the authentication protocol level that clients use, the session security level that the computers negotiate, and the authentication level that servers accept. The following table identifies the policy settings, describes the setting, and identifies the security level used in the corresponding registry setting if you choose to use the registry to control this setting instead of the policy setting.

| Setting | Description | Registry security level |

|---|---|---|

| Send LM & NTLM responses | Client devices use LM and NTLM authentication, and they never use NTLMv2 session security. Domain controllers accept LM, NTLM, and NTLMv2 authentication. | 0 |

| Send LM & NTLM – use NTLMv2 session security if negotiated | Client devices use LM and NTLM authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication. | 1 |

| Send NTLM response only | Client devices use NTLMv1 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication. | 2 |

| Send NTLMv2 response only | Client devices use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers accept LM, NTLM, and NTLMv2 authentication. | 3 |

| Send NTLMv2 response only. Refuse LM | Client devices use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers refuse to accept LM authentication, and they will accept only NTLM and NTLMv2 authentication. | 4 |

| Send NTLMv2 response only. Refuse LM & NTLM | Client devices use NTLMv2 authentication, and they use NTLMv2 session security if the server supports it. Domain controllers refuse to accept LM and NTLM authentication, and they will accept only NTLMv2 authentication. | 5 |

Vulnerability

In Windows 7 and Windows Vista, this setting is undefined. In Windows Server 2008 R2 and later, this setting is configured to Send NTLMv2 responses only.

Group Policy

Modifying this setting may affect compatibility with client devices, services, and applications.

Registry Location

Policy Location

Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Расположение реестра

Reference

This policy setting determines which challenge or response authentication protocol is used for network logons. LAN Manager (LM) includes client computer and server software from Microsoft that allows users to link personal devices together on a single network. Network capabilities include transparent file and print sharing, user security features, and network administration tools. In Active Directory domains, the Kerberos protocol is the default authentication protocol. However, if the Kerberos protocol is not negotiated for some reason, Active Directory uses LM, NTLM, or NTLM version 2 (NTLMv2).

LAN Manager authentication includes the LM, NTLM, and NTLMv2 variants, and it is the protocol that is used to authenticate all client devices running the Windows operating system when they perform the following operations:

- Join a domain

- Authenticate between Active Directory forests

- Authenticate to domains based on earlier versions of the Windows operating system

- Authenticate to computers that do not run Windows operating systems, beginning with Windows 2000

- Authenticate to computers that are not in the domain

Reference

This policy setting determines which challenge or response authentication protocol is used for network logons. LAN Manager (LM) includes client computer and server software from Microsoft that allows users to link personal computers together on a single network. Network capabilities include transparent file and print sharing, user security features, and network administration tools. In Active Directory domains, the Kerberos protocol is the default authentication protocol. However, if the Kerberos protocol is not negotiated for some reason, Active Directory uses LM, NTLM, or NTLM version 2 (NTLMv2).

LAN Manager authentication includes the LM, NTLM, and NTLMv2 variants, and it is the protocol that is used to authenticate all client computers running the Windows operating system when they perform the following operations:

Authenticate between Active Directory forests

Authenticate to domains based on earlier versions of the Windows operating system

Authenticate to computers that do not run Windows operating systems, beginning with Windows 2000

Authenticate to computers that are not in the domain

Security considerations

This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Policy management

This section describes features and tools that are available to help you manage this policy.

3]Проверьте драйверы принтера.

Каждый производитель предоставляет драйверы для установления соединения между вашей системой и принтером — независимо от того, используете ли вы его в качестве автономного или сетевого принтера. Если у вас свежая установка Windows 10, вам следует установить драйверы, предоставленные вместе с принтером. Если вы не можете найти носитель с драйвером, вы можете загрузить его с официального сайта производителя вашего принтера.

Operating system version differences

In Windows Server 2003, the Default Domain Controllers Policy was Send NTLM response only, which changed to Not defined in later versions.

In Windows Vista, Windows Server 2008, Windows 7, and Windows Server 2008 R2, the default is Send NTLMv2 response only.

Potential impact

Client devices that do not support NTLMv2 authentication cannot authenticate in the domain and access domain resources by using LM and NTLM.

Проверка подлинности LAN Manager включает варианты LM, NTLM и NTLMv2, и это протокол, используемый для проверки подлинности всех клиентских устройств, работающих в операционной системе Windows при выполнении следующих операций:

Управление политикой

В этом разделе описываются функции и средства, доступные для управления этой политикой.

1]Редактором групповой политики

Перед отключением NTML необходимо убедиться, что вы не используете наиболее незащищенный протокол, т.е. NTMLv1 или NTML версии 1. Это может сделать ваш домен уязвимым для злоумышленников. Когда вы закончите с этим, выполните следующий метод, чтобы отключить аутентификацию NTML в домене Windows с помощью редактора групповой политики.

Для этого откройте редактор локальной групповой политики из меню «Пуск». Перейдите в следующее место.

Конфигурация компьютера> Параметры Windows> Параметры безопасности> Локальные политики> Параметры безопасности

Теперь дважды щелкните Network Security: LAN Manager authentication level. Выбирать Отправлен только ответ NTMLv2. Отказаться от LM и NTML на вкладке «Локальные настройки безопасности».

Нажмите Применить> ОК, и проверка подлинности NTML будет отключена в вашем домене.

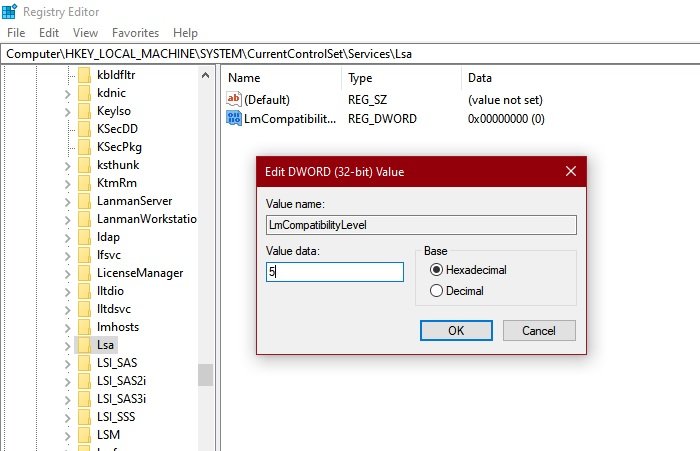

5]Изменить уровень аутентификации LAN Manager

Есть два способа изменить уровень проверки подлинности LAN Manager на компьютере с Windows 10 — с помощью редактора локальной групповой политики и редактора реестра. Если вы используете Windows 10 Home Edition, вы должны следовать методу REGEDIT, поскольку GPEDIT недоступен на вашем компьютере.

Использование редактора локальной групповой политики:

Сначала нажмите Win + R, введите gpedit.msc и нажмите кнопку Enter, чтобы открыть редактор локальной групповой политики. Затем перейдите по следующему пути —

Конфигурация компьютера> Параметры Windows> Параметры безопасности> Локальные политики> Параметры безопасности

Используя редактор реестра:

Нажмите Win + R, введите regedit, нажмите кнопку Enter, нажмите кнопку Да, чтобы открыть редактор реестра на вашем компьютере. После этого перейдите по следующему пути —

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Control Lsa

Щелкните правой кнопкой мыши Lsa> New> DWORD (32-bit) Value и назовите его LmCompatibilityLevel.

Дважды щелкните по нему, чтобы установить значение Value как 1.

Уязвимость

Возможное влияние

Клиентские устройства, которые не поддерживают проверку подлинности NTLMv2, не могут проверить подлинность в домене и получить доступ к ресурсам домена с помощью LM и NTLM.

This security policy reference topic for the IT professional describes the best practices, location, values, policy management and security considerations for this policy setting. This information applies to computers running at least the Windows Server 2008 operating system.

Countermeasure

Configure the Network security: LAN Manager Authentication Level setting to Send NTLMv2 responses only. Microsoft and a number of independent organizations strongly recommend this level of authentication when all client computers support NTLMv2.

For more information about how to enable NTLMv2 on older versions of the Windows operating system, see article 239869 in the Microsoft Knowledge Base. Windows NT 4.0 requires Service Pack 4 (SP4) to support NTLMv2, and Windows 95 and Windows 98 need the directory service client installed to support NTLMv2.

Необходимость перезапуска

Нет. Изменения в этой политике становятся эффективными без перезапуска устройства при локальном сбережении или распространении через групповую политику.

Group Policy

Modifying this setting may affect compatibility with client computers, services, and applications.

Potential impact

Client computers that do not support NTLMv2 authentication cannot authenticate in the domain and access domain resources by using LM and NTLM.

For information about a hotfix to ensure that this setting works in networks that include Windows NT 4.0-based computers along with Windows 2000, Windows XP, and Windows Server 2003-based computers, see article 305379 in the Microsoft Knowledge Base.

2]Перезапустить диспетчер очереди печати

Диспетчер очереди печати — это фоновая служба, которая должна быть запущена для установления соединения между вашим принтером и компьютером. Могут быть случаи, когда он может перестать работать из-за внутренних конфликтов, вызывающих проблему, как упоминалось ранее. Если возникает такая ситуация, перезапуск службы диспетчера очереди печати устранит проблему.

Для этого найдите «службы» в поле поиска на панели задач и щелкните отдельный результат, чтобы открыть службы на вашем компьютере. После этого найдите службу диспетчера очереди печати и дважды щелкните ее.

Если статус службы отображается как «Выполняется», нажмите кнопку «Остановить» и перезапустите ее, нажав кнопку «Пуск».

Однако, если он уже отключен, щелкнув Начинать кнопка сделает свою работу. Затем нажмите кнопку ОК, перезагрузите компьютер и проверьте, сохраняется ли проблема.

Best practices

- Best practices are dependent on your specific security and authentication requirements.

2]Редактором реестра

Если у вас нет редактора групповой политики, вы можете отключить NTML в редакторе реестра. Вы можете легко это сделать с помощью нескольких простых решений.

Запустите редактор реестра из меню «Пуск» и перейдите в следующее место.

Компьютер HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services Lsa

Теперь щелкните правой кнопкой мыши Lsa и выберите «Создать»> «Значение DWORD (32-разрядное)». Назови это «LmCompatibilityLevel”И установите Данные значения до 5. 5, потому что это соответствует «Отправлен только ответ NTMLv2. Отказаться от LM и NTML ».

Таким образом вы сможете отключить NTML с помощью редактора реестра.

Читать дальше: почему и как отключить SMBI в Windows 10

.

Describes the best practices, location, values, policy management and security considerations for the Network security: LAN Manager authentication level security policy setting.

Best practices

- Best practices are dependent on your specific security and authentication requirements.

Читайте также: