Сброс учетной записи компьютера в домене

В этой пошаговой статье описывается использование Netdom.exe для сброса паролей учетных записей компьютера контроллера домена в Windows Server.

Применяется к: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2

Исходный номер КБ: 325850

Use Netdom.exe to reset a machine account password

Install the Windows Server 2003 Support Tools on the domain controller whose password you want to reset. These tools are located in the Support\Tools folder on the Windows Server 2003 CD-ROM. To install these tools, right-click the Suptools.msi file in the Support\Tools folder, and then select Install.

This step is not necessary in Windows Server 2008, Windows Server 2008 R2, or a later version because the Netdom.exe tool is included in these Windows editions.

If you want to reset the password for a Windows domain controller, you must stop the Kerberos Key Distribution Center service and set its startup type to Manual.

- After you restart and verify that the password has been successfully reset, you can restart the Kerberos Key Distribution Center (KDC) service and set its startup type back to Automatic. This forces the domain controller that has the incorrect computer account password to contact another domain controller for a Kerberos ticket.

- You may have to disable the Kerberos Key Distribution Center service on all domain controllers except one. If you can, don't disable the domain controller that has the global catalog, unless it is experiencing problems.

Remove the Kerberos ticket cache on the domain controller where you receive the errors. You can do it by restarting the computer or by using the KLIST, Kerbtest, or KerbTray tools. KLIST is included in Windows Server 2008 and in Windows Server 2008 R2. For Windows Server 2003, KLIST is available as a free download in the Windows Server 2003 Resource Kit Tools.

At a command prompt, type the following command:

A description of this command is:

/s: is the name of the domain controller to use for setting the machine account password. It's the server where the KDC is running.

/ud:

/pd:* specifies the password of the user account that is specified in the /ud parameter. Use an asterisk (*) to be prompted for the password. For example, the local domain controller computer is Server1 and the peer Windows domain controller is Server2. If you run Netdom.exe on Server1 with the following parameters, the password is changed locally and is simultaneously written on Server2. And replication propagates the change to other domain controllers:

Restart the server whose password was changed. In this example, it's Server1.

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

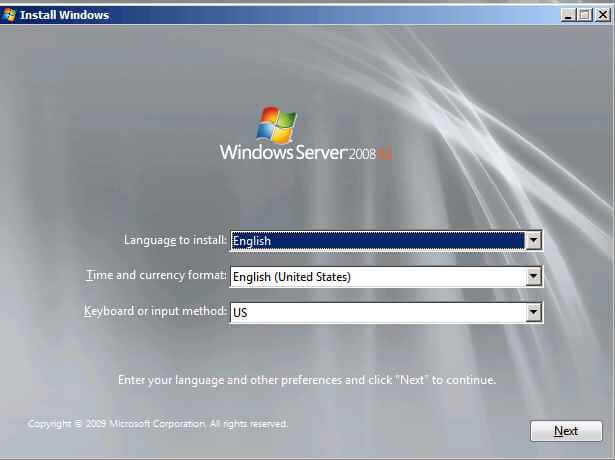

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

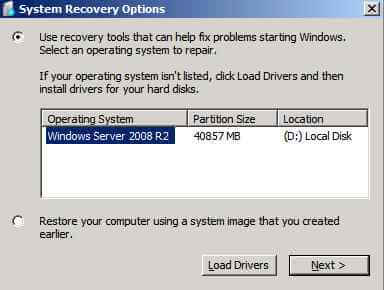

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

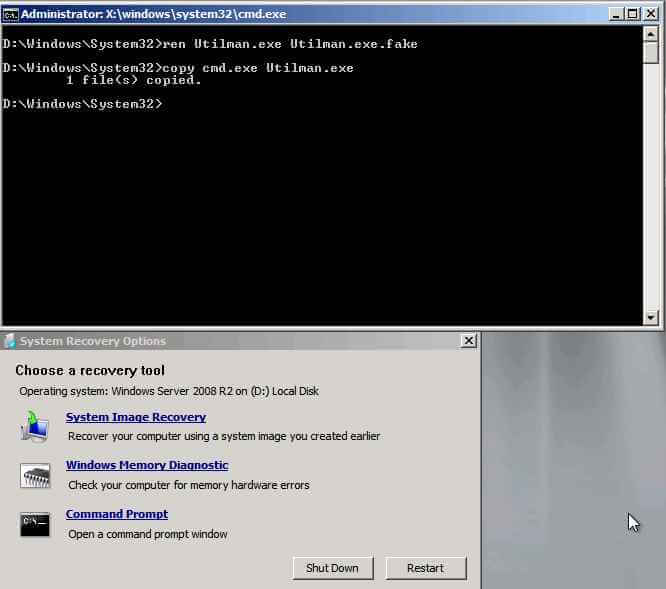

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

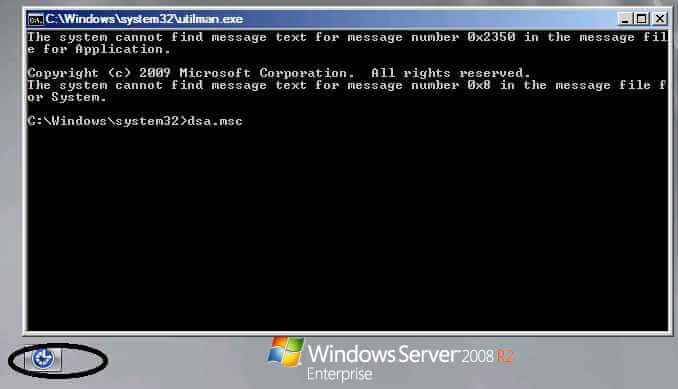

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

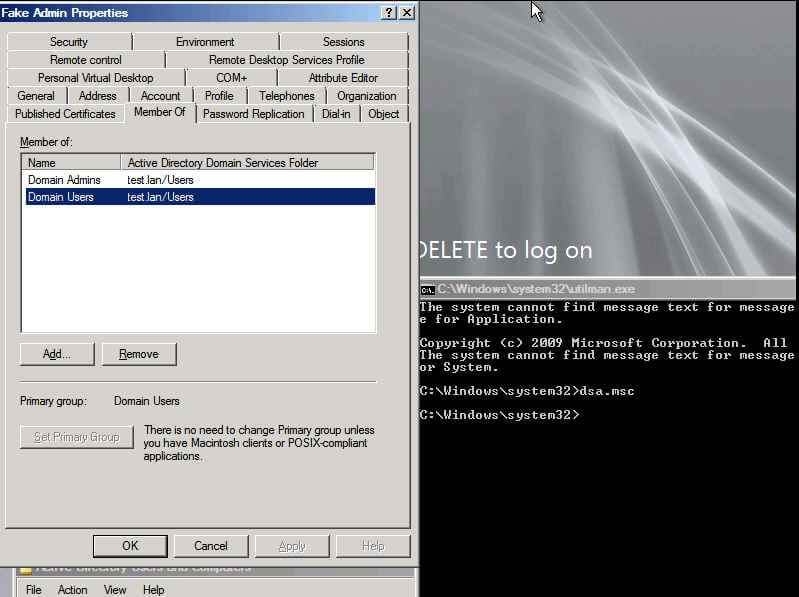

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

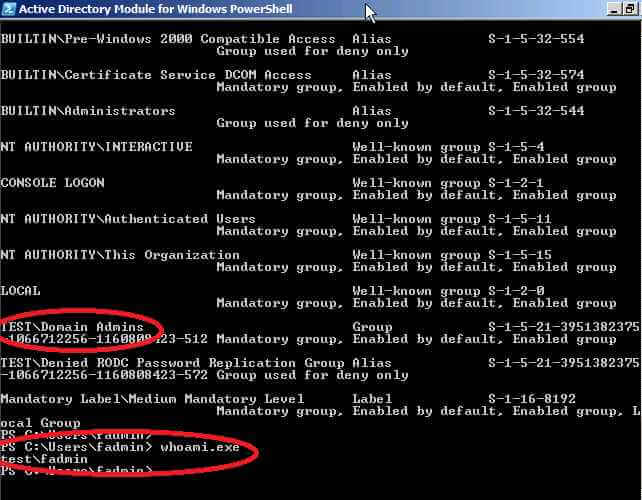

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

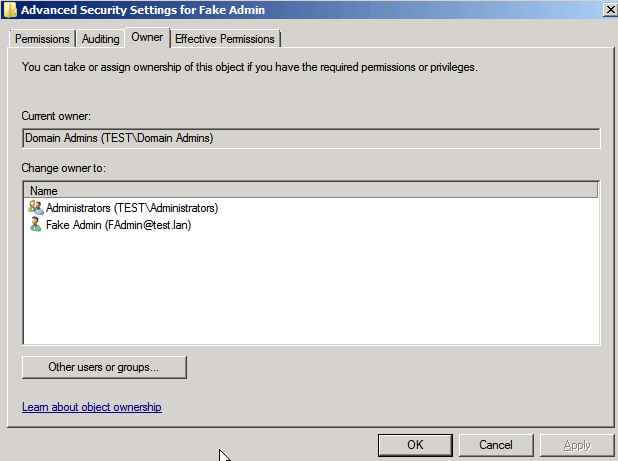

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

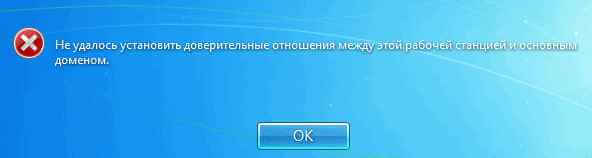

Как и учетные записи пользователей, учетные записи компьютеров в домене имеют свой пароль. Пароль этот нужен для установления так называемых «доверительных отношений» между рабочей станцией и доменом. Пароли для компьютеров генерируются автоматически и также автоматически каждые 30 дней изменяются.

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-01

Для восстановления доверительных отношений существует несколько способов. Рассмотрим их все по порядку.

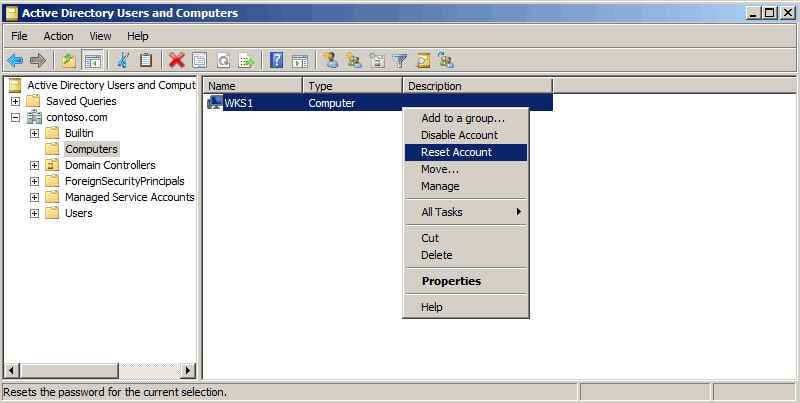

Открываем оснастку «Active Directory Users and Computers» и находим в ней нужный компьютер. Кликаем на нем правой клавишей мыши и в контекстном меню выбираем пункт «Reset Account». Затем заходим на компьютер под локальной учетной записью и заново вводим его в домен.

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-02

Примечание. Кое где встречаются рекомендации удалить компьютер из домена и заново завести. Это тоже работает, однако при этом компьютер получает новый SID и теряет членство в группах, что может привести к непредсказуемым последствиям.

Способ этот довольно громоздкий и небыстрый, т.к. требует перезагрузки, однако работает в 100% случаев.

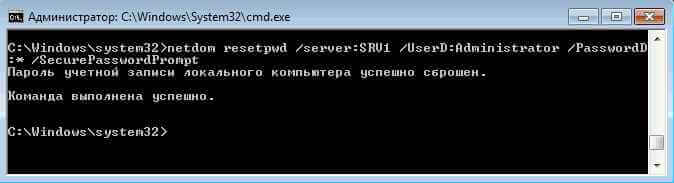

Заходим на компьютер, которому требуется сбросить пароль, открываем командную консоль обязательно от имени администратора и вводим команду:

Netdom Resetpwd /Server:SRV1 /UserD:Administrator /PasswordD:*

где SRV1 — контролер домена, Administrator — административная учетная запись в домене. Дополнительно можно указать параметр /SecurePasswordPrompt, который указывает выводить запрос пароля в специальной форме.

В открывшемся окне вводим учетные данные пользователя и жмем OK. Пароль сброшен и теперь можно зайти на компьютер под доменной учетной записью. Перезагрузка при этом не требуется.

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-03

Что интересно, в рекомендациях по использованию и в справке написано, что команду Netdom Resetpwdможно использовать только для сброса пароля на контролере домена, другие варианты использования не поддерживаются. Однако это не так, и команда также успешно сбрасывает пароль на рядовых серверах и рабочих станциях.

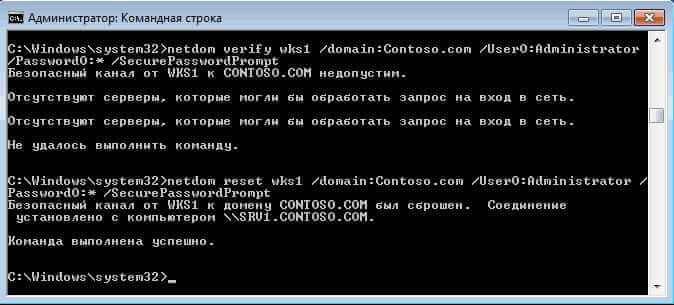

Еще с помощью Netdom можно проверить наличие безопасного соединения с доменом:

Или сбросить учетную запись компьютера:

где WKS1 — рабочая станция, которой сбрасываем учетку.

еще пример для доменной учетки отличную названию Администратор.

C:\>netdom resetpwd /server:DC1 /userd:contoso\administrator

/passwordd:P@ssw0rd

Выходим из сессии локального администратора (logoff); Вуаля! Логинимся доменной учетной записью без всяких перезагрузок! Внимание! Ключ PasswordD пишется с ДВУМЯ буковками "D" на конце (что явно подчеркивает, что в команде имя пользователя и пароль указываются именно для ДОМЕННОГО администратора).

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-04

Способ достаточно быстрый и действенный, однако есть одно но: по умолчанию утилита Netdom есть только на серверах с установленной ролью Active Directory Domain Services (AD DS). На клиентских машинах она доступна как часть пакета удаленного администрирования Remote Server Administration Tools (RSAT).

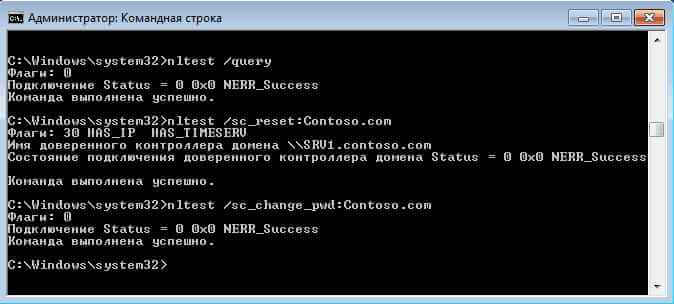

Еще одна утилита командной строки — Nltest. На компьютере, который потерял доверие, выполняем следующие команды:

Nltest /query - проверить безопасное соединение с доменом;

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-05

Самый быстрый и доступный способ, ведь утилита Nltest по умолчанию есть на любой рабочей станции или сервере. Однако, в отличие от Netdom, в которой предусмотрен ввод учетных данных, Nltest работает в контексте запустившего ее пользователя. Соответственно, зайдя на компьютер под локальной учетной записью и попытавшись выполнить команду можем получить ошибку доступа.

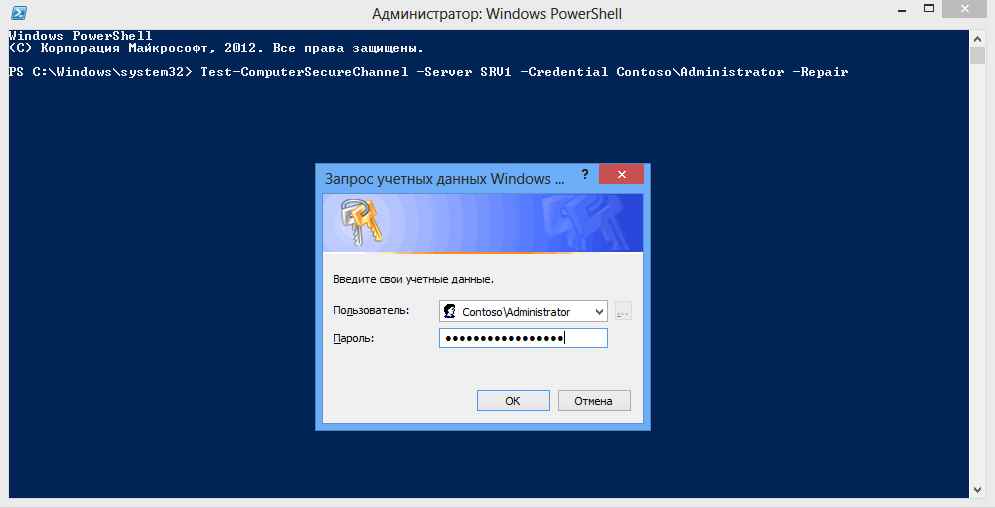

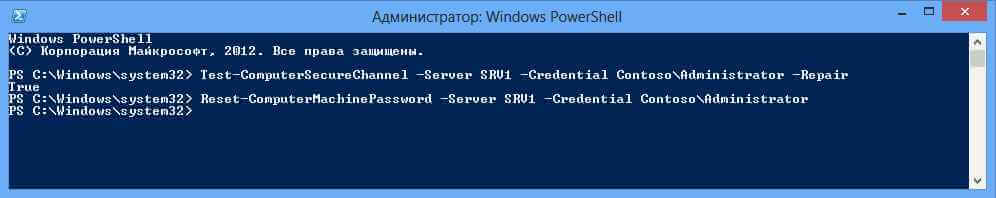

PowerShell тоже умеет сбрасывать пароль компьютера и восстанавливать безопасное соединение с доменом. Для этого существует командлет Test-ComputerSecureChannel . Запущенный без параметров он выдаст состояние защищенного канала — True или False.

Для сброса учетной записи компьютера и защищенного канала можно использовать такую команду:

где SRV1 — контролер домена (указывать не обязательно).

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-06

Для сброса пароля также можно также воспользоваться такой командой:

Как сбросить пароль учетной записи компьютера и восстановить доверие в Active directory-07

Способ быстрый и удобный, не требующий перезагрузки. Но и здесь есть свои особенности. Ключ -Credential впервые появился в PowerShell 3.0. Без этого параметра командлет, запущенный из под локального пользователя, выдает ошибку доступа.

13.05.2013

itpro

PowerShell

комментариев 10

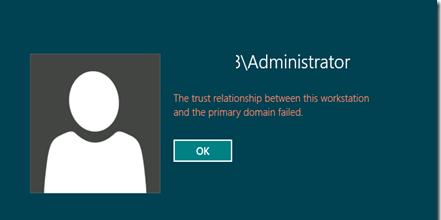

В общем-то причина появления такой ошибки известна. Все компьютеры в домене Windows имеют свой собственный пароль и по умолчанию должны менять его каждые 30 дней. Однако если по какой либо причине эти пароли не совпадают, то компьютер не может пройти аутентификации в домене (установить доверительные отношения и безопасный канал).

Такое рассогласование может произойти в случае, если компьютер был восстановлен из резервной копии, созданной раньше момента последней смены пароля компьютера в домене (особенно часто это случается при восстановлении виртуальной машины из снапшота), или же произошла принудительная смена пароля в домене, а на компьютер эти изменения по какой-либо причине не попали (например, была сброшена или перезатерта учетная запись ПК).

В принципе, избежать такую ситуации можно, запретив смену пароля в в домене групповой политике (например, только для виртуальных машин), но, естественно это небезопасно и делать это обычно не рекомендуется.

В таких случаях, системный администратор обычно просто заново включал вылетевший компьютер в домен. Но для этого компьютер нужно перезагружать. Мне захотелось найти альтернативу такому решению, и как оказалось, оно существует. Для этого можно воспользоваться Powershell.

- Откройте консоль PowerShell

- Введите команду

Вот так быстро и просто мы сбросили пароль учетной записи компьютера в домене без перезагрузки компьютера. Указанная методика была проверена на Windows 8 и Windows 7.

Предыдущая статья Следующая статья

Настройка NIC Teaming в Windows Server 2019/2016 и Windows 10

Как включить и настроить удаленный рабочий стол (RDP) в Windows?

Send-MailMessage: отправка почты из PowerShell

Как включить и настроить WinRM (Windows Remote Management) с помощью GPO?

Чтобы сбросить и синхронизировать пароль компьютера в домене, воспользуемся командой

С такой командой он использует учетную запись локального пользователя, под которым я смог зайти, т.е. локальный админ, который соответственно не имеет прав присоединения к домену. Дополнительное окошко у меня не вышло в этом случае. Я чуть поправил команду и все получилось.

а никак не заотело работать

ругается на само слово Credential

Какая версия ОС и Powershell? Насколько я помню параметр -Credential появился в Poweshell 3.0 (в 2.0 его не было)

Windows 7 Professional (с последними обновлениями)

C:\Windows>ver

Microsoft Windows [Version 6.1.7601]

PS C:\Users\user> $host.version

Major Minor Build Revision

—— —— —— ———

2 0 -1 -1

Просто в статье нигде не указано, что работает только с Windows 2008r2 или старше. Вот и попробовал на Windows 7. Да и не часто сервера из доменов вылетают 🙂

В вашем случае будет достаточно обновить версию PoSh.

на всех компьютерах компании? Windows Update не предлагает установить обновление для PSH.

В Windows Server 2008 R2 у меня получилось восстановить доверительные отношения сервера с доменом после восстановления ВМ из бэкапа такой командой:

netdom resetpwd /s:x.x.x.x /ud:domain\User /pd:*

x.x.x.x — адрес DC

domain\User — учетка с правами на объект компьютера в AD

Рубрики сайта

Последние статьи

Сводка

Это поведение также применяется к репликации между контроллерами домена того же домена. Если контроллеры домена, не реплицируемые, находятся в двух различных доменах, внимательно посмотрите на отношения доверия.

Нельзя изменить пароль учетной записи машины с помощью оснастки Active Directory Users and Computers. Но сбросить пароль можно с помощью Netdom.exe средства. Средство Netdom.exe включено в Windows средства поддержки для Windows Server 2003, в Windows Server 2008 R2 и в Windows Server 2008.

Средство Netdom.exe сбрасывает пароль учетной записи на компьютере локально (известный как локальный секрет). Это изменение записывается на объект учетной записи компьютера на Windows домена, который находится в том же домене. Одновременное написание нового пароля в обоих местах гарантирует синхронизацию по крайней мере двух компьютеров, участвующих в операции. Запуск репликации Active Directory гарантирует получение изменений другими контроллерами домена.

Следующая процедура описывает использование команды netdom для сброса пароля учетной записи компьютера. Эта процедура чаще всего используется на контроллерах домена, но также применяется к любой учетной записи Windows компьютера.

Необходимо запустить средство локально с Windows, пароль которого необходимо изменить. Кроме того, для запуска Netdom.exe необходимо иметь административные разрешения на локальном уровне и на объекте учетной записи компьютера в Active Directory.

Summary

Each Windows-based computer maintains a machine account password history that contains the current and previous passwords that are used for the account. When two computers try to authenticate with each other and a change to the current password isn't yet received, Windows relies on the previous password. If the sequence of password changes exceeds two changes, the computers involved may not be able to communicate, and you may receive error messages. For example, you receive Access Denied error messages when Active Directory replication occurs.

This behavior also applies to replication between domain controllers of the same domain. If the domain controllers that aren't replicating reside in two different domains, look at the trust relationship more closely.

You can't change the machine account password by using the Active Directory Users and Computers snap-in. But you can reset the password by using the Netdom.exe tool. The Netdom.exe tool is included in the Windows Support Tools for Windows Server 2003, in Windows Server 2008 R2, and in Windows Server 2008.

The Netdom.exe tool resets the account password on the computer locally (known as a local secret). It writes this change to the computer's computer account object on a Windows domain controller that's in the same domain. Simultaneously writing the new password to both places ensures that at least the two computers involved in the operation are synchronized. And starting Active Directory replication ensures that other domain controllers receive the change.

The following procedure describes how to use the netdom command to reset a machine account password. This procedure is most frequently used on domain controllers, but also applies to any Windows machine account.

You must run the tool locally from the Windows-based computer whose password you want to change. Additionally, you must have administrative permissions locally and on the computer account's object in Active Directory to run Netdom.exe.

Используйте Netdom.exe для сброса пароля учетной записи машины

Установите средства Windows Server 2003 на контроллер домена, пароль которого необходимо сбросить. Эти средства находятся в папке Support\Tools на Windows Server 2003 CD-ROM. Чтобы установить эти средства, щелкните правой кнопкой мыши Suptools.msi файл в папке, а Support\Tools затем выберите Установите.

Этот шаг не требуется в Windows Server 2008, Windows Server 2008 R2 или более поздней версии, так как средство Netdom.exe включено в Windows выпусков.

Если вы хотите сбросить пароль для контроллера Windows домена, необходимо остановить службу Центра рассылки ключей Kerberos и настроить тип запуска в Руководство.

- После перезапуска и проверки успешного сброса пароля можно перезапустить службу Центра рассылки ключей Kerberos (KDC) и вернуть ее тип запуска в Автоматическую. Это заставляет контроллер домена с неправильным паролем учетной записи компьютера обращаться к другому контроллеру домена для билета Kerberos.

- Возможно, вам придется отключить службу Центра рассылки ключей Kerberos на всех контроллерах домена, кроме одного. Если это возможно, не отключайте контроллер домена, который имеет глобальный каталог, если у него нет проблем.

Удалите кэш билета Kerberos на контроллере домена, где будут допущены ошибки. Это можно сделать, перезапустив компьютер или используя средства KLIST, Kerbtest или KerbTray. KLIST включен в Windows Server 2008 и Windows Server 2008 R2. Для Windows Server 2003 KLIST доступен в качестве бесплатной загрузки в средствах набора ресурсов Windows Server 2003.

В командной подсказке введите следующую команду:

Описание этой команды:

/s: это имя контроллера домена, используемого для настройки пароля учетной записи компьютера. Это сервер, на котором работает KDC.

/ud:

/pd:* указывает пароль учетной записи пользователя, указанный в /ud параметре. Для запроса пароля используйте звездочку (*). Например, локальный компьютер контроллера домена — Server1, а одноранговой Windows контроллер домена — Server2. Если вы запустите Netdom.exe Server1 со следующими параметрами, пароль будет изменен локально и одновременно записан на Server2. Репликация распространяет изменения на другие контроллеры домена:

Перезапустите сервер, пароль которого был изменен. В этом примере это Server1.

This step-by-step article describes how to use Netdom.exe to reset machine account passwords of a domain controller in Windows Server.

Applies to: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2

Original KB number: 325850

Читайте также: