Сброс пароля администратора на удаленном компьютере

Если вы не можете подключиться к виртуальной Windows (VM), вы можете сбросить локальный пароль администратора или сбросить конфигурацию служб удаленного рабочего стола (не поддерживается на контроллерах Windows домена). Чтобы сбросить пароль, используйте портал Azure или расширение VM Access в Azure PowerShell. После записи в VM сбросить пароль для этого локального администратора.

Если вы используете PowerShell, убедитесь, что у вас есть последний модуль PowerShell , установленный и настроенный и вписавшись в подписку Azure. Вы также можете выполнить эти действия для VMs, созданных с помощью классической модели развертывания.

Сбросить службы и учетные данные удаленного рабочего стола можно следующим образом:

Если вы уже знаете текущий пароль и хотите изменить его

Выберите параметры > Параметры > учетных записей> входа . В разделе Пароль нажмите кнопку Изменить и следуйте инструкциям.

Сброс пароля учетной записи местного администратора

Выберите Windows VM, а затем выберите пароль Reset в справке. Отображается окно сброса пароля.

Выберите сброс пароля, введите имя пользователя и пароль, а затем выберите Обновление.

Попробуйте снова подключиться к вашему компьютеру.

Изменение пароля

Нажмите клавиши CTRL+ALT+DELETE, а затем выберите пункт Изменить пароль.

Введите старый пароль, затем новый пароль (согласно инструкциям), после чего введите новый пароль еще раз для его подтверждения.

Сброс конфигурации служб удаленного рабочего стола

Сброс удаленного доступа к вашему компьютеру с помощью комлета Set-AzVMAccessExtension PowerShell. В следующем примере сброшено расширение доступа myVMAccess , названного в VM, названного myVM в группе myResourceGroup ресурсов:

В любой момент у VM может быть только один агент доступа к VM. Чтобы установить свойства агента доступа к VM, используйте этот -ForceRerun параметр. При использовании убедитесь -ForceRerun , что вы используете одно и то же имя агента доступа к VM, которое вы могли использовать в предыдущих командах.

Если вы по-прежнему не можете подключиться удаленно к виртуальной машине, см. в рубке Устранение неполадок удаленных подключений к виртуальной Windows Azure. Если вы потеряете подключение к контроллеру Windows домена, вам потребуется восстановить его из резервного копирования контроллера домена.

Сброс с помощью расширения VMAccess и PowerShell

Во-первых, убедитесь, что последний модуль PowerShell установлен и настроен и подписан на подписку Azure с помощью командлета Подключение-AzAccount.

Компьютер введен в домен

Войдите с помощью учетной записи домена с правами администратора на это устройство. Если вы не уверены, обратитесь за помощью к ИТ-администратору вашей организации.

На вкладке "Пользователи" в разделе Пользователи этого компьютера нажмите имя нужной учетной записи пользователя и выберите Сброс пароля.

Введите новый пароль, подтвердите его и нажмите кнопку ОК.

Примечание: Если вы вошли в систему как администратор, вы можете создать или изменить пароли для всех учетных записей пользователей на компьютере.

Сброс пароля учетной записи Майкрософт, который вы используете на компьютере

На экране входа введите имя учетной записи Майкрософт, если оно еще не отображается. Если на компьютере используется несколько учетных записей, выберите ту из них, пароль которой требуется сбросить. Выберите Забыли пароль под текстовым полем пароля. Следуйте инструкциям, чтобы сбросить пароль.

Сброс пароля учетной записи местного администратора

Сброс пароля администратора или имени пользователя с помощью комлета Set-AzVMAccessExtension PowerShell. Параметр typeHandlerVersion должен быть 2.0 или больше, так как версия 1 не подходит.

Если вы введите другое имя, чем текущая учетная запись локального администратора в вашем VMM, расширение VMAccess добавит учетную запись местного администратора с этим именем и назначит указанный пароль к этой учетной записи. Если учетная запись локального администратора в вашем VMM существует, расширение VMAccess сбросит пароль. Если учетная запись отключена, ее включает расширение VMAccess.

Дальнейшие действия

Если расширение VM Azure не установит, можно устранить проблемы с расширением VM.

Если вам не удается сбросить пароль с помощью расширения доступа к VM, можно сбросить локальный Windows автономный. Этот метод является более продвинутым и требует подключения виртуального жесткого диска проблемного виртуального компьютера к другому виртуальному объекту. Сначала выполните действия, задокументированные в этой статье, и попытайтесь использовать метод сброса паролей в автономном режиме только в том случае, если эти действия не работают.

При использовании удалённого подключения к операционным системам Microsoft Windows/Windows Server по протоколу RDP в некоторых случаях может возникать потребность в смене пароля учётной записи пользователя. При этом инициатором смены пароля в разных ситуациях может выступать как сам пользователь, так и администратор Windows-системы. В некоторых сценариях может получиться так, что, казалось бы, несложная задача смены пароля может стать не такой уж и простой. Поэтому в данной записи я попробую собрать информацию о самых разнообразных способах смены пароля учётной записи пользователя в RDP-сессии.

Способ №1 - "Горячие" клавиши

В случае, если пользователю Windows необходимо самостоятельно изменить пароль своей учётной записи, то в стандартной Windows-сессии пользователем может использоваться всем известное сочетание "горячих" клавиш Ctrl-Alt-Del. Это сочетание клавиш вызывает специальный экран Безопасности Windows (Windows Security), с которого доступна функция изменения пароля :

Если же речь заходит об использовании горячих клавиш в RDP-сессиях, то стоит заметить то, что во избежание перехвата некоторых сочетаний клавиш локальной клиентской системой (системой, с которой запускается RDP-клиент), перенаправление сочетаний клавиш Windows должно быть явно разрешено в свойствах RDP-клиента. Например в клиенте mstsc.exe, встроенном в Windows, данную опцию можно включить на закладке управления локальными ресурсам.

В стандартной первичной RDP-сессии для вызова специального экрана Безопасности Windows с функцией изменения пароля используется сочетание клавиш: Ctrl-Alt-End

В случае использования вложенных RDP-сессий (второго и последующего уровней), то есть когда из одной RDP-сессии открывается другая RDP-сессия, стандартное сочетание клавиш работать не будет. В разных источниках в интернете можно найти информацию об использовании более сложных сочетаний клавиш, таких как Ctrl-Alt-Shift-End или Shift-Ctrl-Alt-End. Однако мои эксперименты с Windows 10/Windows Server 2012 R2 показали, что данные сочетания клавиш попросту не работают (возможно они работали в ранних версиях ОС Windows). В этом случае на выручку нам может прийти следующий способ.

Способ №2 - Экранная клавиатура

В составе Windows имеется приложение "Экранная клавиатура" (On-Screen Keyboard), расположенное по умолчанию в %SystemRoot%\System32\osk.exe. Используя это приложение, мы можем решить проблему использования "горячих" клавиш во вложенных RDP-сессиях.

Находясь во вложенной RDP-сессии, вызовем окно запуска приложений. Вызвать его можно разными способами, например, через контекстное меню по кнопке Windows, или через Диспетчер задач (Task Manager):

Либо можно использовать сочетание клавиш Win-R.

В окне запуска приложений выполним запуск исполняемого файла osk.exe

После того, как откроется приложение "Экранная клавиатура", нажмём на физической клавиатуре сочетание клавиш Ctrl-Alt, так, чтобы это отобразилось на экранной клавиатуре и затем, удерживая это сочетание клавиш, на экранной клавиатуре мышкой нажмём кнопку Del.

Таким образом мы отправим в удалённую RDP-сессию сочетание клавиш Ctrl-Alt-Del, в следствие чего откроется специальный экран Безопасности Windows с функцией изменений пароля пользователя.

Способ №3 – Ярлык на VBS-скрипт или Powershell

Вызов экрана Безопасности Windows можно выполнить не только интерактивными способами, но и программными, например, с помощью скриптов.

Создадим VBS-скрипт, например, с именем Windows Security.vbs . Наполним скрипт следующим содержимым:

Разместим скрипт в месте, доступном на чтение (но не для редактирования) для всех пользователей удалённого рабочего стола, например в каталоге %SystemRoot% ( C:\Windows ). А ярлык на запуск скрипта можно разместить в любом доступном пользователям месте, например, в каталоге общего профиля %SystemDrive%\Users\Public\Desktop\

При запуске данного ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля.

Для любителей PowerShell приведённый VBS-скрипт можно заменить PS-скриптом следующего вида:

Либо запускать из ярлыка команду вида:

Однако стоит отметить тот факт, что запуск варианта с PowerShell будет происходить медленней, чем варианта с VBS-скриптом.

Описанные здесь способы с запуском ярлыка, ссылающегося на скрипт, может попросту не сработать, так как в некоторых окружениях серверов служб удалённых рабочих столов может быть заблокирована возможность выполнения скриптов. В таком случае, можно воспользоваться следующим способом.

Способ №4 – Ярлык оболочки Windows Explorer

Если говорить о создании ярлыка запуска экрана Безопасности Windows, то имеется ещё один вариант создания такого ярлыка. Создаётся ярлык со ссылкой на расширение оболочки Windows Explorer следующего вида:

Опять же, при запуске такого ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля. Этот способ одинаково хорошо работает на Windows 10 и на Windows Server 2012 R2.

Способ №5 – Панель управления Windows (локальные учётные записи)

Данный способ относится лишь к локальным учётным записям пользователей. Изменить пароль учётной записи рядового локального пользователя можно через Панель управления Windows. В Windows 10 из раздела Панели управления "Учётные записи пользователей" доступен вызов окна "Параметры компьютера", в котором имеется функция изменения пароля текущего локального пользователя.

Такие методы вызова апплета управления учётными записями пользователей Панели управления Windows, как, например команда "control userpasswords2", в качестве отдельного способа мы выделять не будем, так как подобные действия требуют административных прав в удалённой системе. То же самое касается и таких CLI-утилит Windows, как net.exe ( %SystemRoot%\System32\net.exe ) (пример команды "net user username newpassword"), так как они тоже требуют повышения уровня прав пользователя.

Ремарка

Отдельно хочется отметить обстоятельство, про которое порой забывают администраторы, и это может приводить к разным курьёзным ситуациям.

Попытки смены пароля, инициированные самим пользователем, могут оказаться безуспешными в случае, если пароль был недавно изменён и на удалённую Windows систему действует политика безопасности, определяющая минимальный срок действия пароля.

Как правило, это настраивается на уровне стандартных доменных групповых политик Active Directory и/или механизмов Password Settings objects (PSOs) .

Повторюсь, что повлиять на ситуацию эта политика может только в случаях, когда пользователь самостоятельно инициирует процедуру смены пароля.

Далее мы поговорим о сценарии, при котором требование смены пароля включается для учётной записи пользователя форсировано администратором сервера (для локальных учётных записей), либо администратором службы каталогов Active Directory (для доменных учётных записей).

Практика показывает, что как только администратором включено требование смены пароля пользователя при следующем входе в систему, у пользователя могут возникнуть проблемы с подключением по протоколу RDP, если на стороне RDS сервера (а в некоторых случаях и на стороне RDS клиента) предварительно не предпринято никаких действий по специальной настройке обработки таких ситуаций. Далее мы рассмотрим пару примеров такой настройки.

Способ №6 - Remote Desktop Web Access

Клиентский доступ к службам Windows Server RDS может быть организован через веб-интерфейс серверной роли Remote Desktop Web Access (RDWA). В функционале этой роли имеется выключенная по умолчанию возможность смены пароля пользователя в процессе аутентификации на веб-странице RDWA.

Сразу стоит отметить то, что данный способ смены пароля будет доступен только в том случае, если на веб-узлах RDWA используется аутентификация на основе формы (Forms Authentication), а этот тип аутентификации несовместим с типом Windows Authentication, о подключении которого мы говорили ранее .

В перечне опций находим PasswordChangeEnabled и меняем установленное по умолчанию значение false на true:

Если серверов RDWA несколько и они работают в пуле за балансировщиком, например Windows NLB, то не забываем выполнить данное изменение на всех других серверах пула.

Теперь попытаемся от имени пользователя, у которого в свойствах учётной записи установлено требование смены пароля при следующем входе, аутентифицироваться на веб-странице RDWA:

На этой отдельной странице пользователь сможет ввести свои текущие учётные данные и новый пароль:

При необходимости ссылку на страницу смены пароля можно сделать доступной не только тем пользователям, у которых после аутентификации возникает требование смены пароля, но и всем остальным пользователям, чтобы они могли самостоятельно выполнять смену пароля по собственной инициативе через веб-страницу RDWA. Для этого можно будет внедрить ссылку на страницу password.aspx на странице входа login.aspx (по умолчанию страницы расположены в каталоге %windir%\Web\RDWeb\Pages\ru-RU )

Если же говорить про Windows Server 2008 R2, то в этой ОС для использования функции смены пароля в RDWA может потребоваться установка обновления KB2648402 - You cannot change an expired user account password in a remote desktop session that connects to a Windows Server 2008 R2-based RD Session Host server in a VDI environment .

Способ №7 – Специальный RDP-файл

Если пользователь выполняет подключение к удалённому рабочему столу на базе Windows Server 2012/2012 R2 через прямой запуск стандартного клиента mstsc.exe, то в ситуации с включенным признаком требования смены пароля, попытка подключения может быть завершена с ошибкой " You must change your password before logging on the first time. Please update your password or contact your system administrator or technical support ".

Если ситуация требует того, чтобы пользователь самостоятельно изменил свой пароль при первом входе в систему, то это потребует некоторого изменения уровня безопасности настроек протокола RDP на стороне RDS сервера и подготовки специального RDP-файла на стороне клиента.

Сначала на клиентской стороне откроем mstsc.exe, настроим все нужные параметры подключения к серверу RDS и используя кнопку Сохранить как, создадим RDP-файл.

После этого откроем RDP-файл в текстовом редакторе и добавим в конец файла строку "enablecredsspsupport:i:0"

Добавление данного параметра в свойствах RDP-подключения позволит клиенту успешно установить RDP-сессию с удалённой системой и сменить пароль до получения доступа к удалённому рабочему столу. Однако этот параметр понизит уровень безопасности RDP-подключения, так как клиент не сможет использовать проверку подлинности на уровне сети - Network Level Authentication (NLA). И если на стороне RDS сервера включена обязательная проверка NLA, то пользователь всё равно не сможет подключиться и получит соответствующую ошибку " The remote computer requires Network Level Authentication, which your computer does not support. ".

Разрешить эту ситуацию можно только понизив уровень безопасности RDP на стороне RDS сервера, отключив обязательное требование проверки подлинности на уровне сети (NLA). Изменить эту настройку можно в свойствах системы на закладке Удалённый доступ:

В английской версии Windows название опции звучит как "Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended)"

Если NLA нужно отключить на уровне коллекции серверов Windows Server 2012 R2, то сделать этом можно в свойствах коллекции сеансов, например через оснастку Server Manager:

И после этого пользователю будет показан экран, на котором он сможет задать новый пароль:

После успешной смены пароля последующие подключения по протоколу RDP будут проходить в штатном режиме без лишних запросов.

Заключение

Приведённый здесь перечень способов смены пароля при использовании протокола RDP не претендует на какую-то полноту и исключительность, а лишь отражает ту информацию, которую мне удалось найти в разных источниках по этому поводу. На мой взгляд, ни один из перечисленных способов нельзя считать наиболее удобным или универсальным, так как каждый из способов может применяться в определённых ограниченных сценариях и имеет, как преимущества, так и недостатки по сравнению с другими способами.

За свою сознательную it-жизнь было несколько случаев, когда я забывал пароли. Так или иначе, с этим встречались почти все. Или забывали, или были близки к мысли, что забыли, если вот эти пришедшие в голову так и не подойдут.

И хорошо, когда есть средства отхода (секретные вопросы, запасные мейлы, привязки к телефону и т.п.). Хуже, когда этого нет, а проблема возникает в самый неподходящий момент (обычно воспринимается именно так, с выдачей себе обещания, что «как всё исправлю, обязательно сделаю пути отхода»).

Непосредственно проблема

Так уж случилось, что одним из последних случаев стал для меня случай, когда передо мной сервер hyper-v с несколькими виртуальными машинами win 2k8, к одной из которых забыт пароль. Машина не доменная (скольких бы проблем иначе удалось избежать), диска сброса никто не делал. Привода у сервера нет. USB в силу платформы — не пробрасывается. Образа win2k8 у владельца тоже нет. Да и инструментов у меня на руках нет (не для того вообще шёл).

Как решается обычно

Что делать, не очень понятно. Но недолгие размышления, что хорошо бы было сбросить пароль по типу, как это делается через образ системы (раздел repair).

Вполне стандартный вариант. Разрешить вызов командной строки на экране логина в систему. Вкратце:

1) загрузиться с установочного диска;

2) выбрать раздел «Восстановление системы»;

3) выбрать раздел «Командная строка»;

4) выполнить последовательно команды «copy C:\Windows\System32\sethc.exe» и «copy C:\Windows\System32\cmd.exe C:\Windows\System32\sethc.exe». Этой командой фактически производится подмена команды «Sticky Keys» (оно же «Залипание клавиш») на командную строку.

5) перезагрузиться. Вызвать залипание клавиш многократным нажатием shift;

6) в появившейся командной строке вбить «net user admin Passw0rd», где admin — пользователь, которому сбиваем пароль, а Passw0rd — пароль, который мы устанавливаем.

Естественно, после удачного входа, в целях безопасности заменить созданный в процессе sethc.exe на оригинальный. Проще это сделать, опять же, чтобы не заморачиваться с правами, через установочный диск, как это делалось вначале.

Это что касается обычного способа.

Что в случае имевшихся ограничений?

Вариант, доступный при моих ограничениях оказался не хуже.

Что делалось?

1) Погасил проблемную виртуалку.

2) Погасил рабочую машину.

3) Прицепил к рабочей машине виртуальный винт с проблемной win2k8. Запустил полученную виртуалку с 2мя винтами на борту, загружаясь, естественно, с рабочего.

4) Далее просто пошёл через эксплорер в \Windows\System32\ проблемной машины. Втупую скопировал sethc.exe в корень винта. Удалил sethc.exe в system32.

5) Втупую сделал копию cmd.exe (ctrl+c ->ctrl+v), переименовал её в sethc.exe.

6) Погасил рабочую машину, отцепил винт с проблемной системой. Запустил проблемную виртуалку. А дальше — как в случае с установочным диском.

7) Вызвал залипание клавиш многократным нажатием shift;

8) В появившейся командной строке вбил «net user admin Passw0rd».

9) Проверил — вошёл в систему. Погасил виртуалку, через вторую вернул на место оригинальный sethc.exe

Естественно, что работает и для винтов (железных, не виртуальных) тоже.

Кстати говоря. П.9 пришлось делать, поскольку система у меня ругалась очень на права.

По этой причине в п.4-5 пришлось сбивать права и владельца (через свойства-безопасность-дополнительно-разрешения/владелец). А сбивать все права и бросать исполняемый файл без ограничений на доступ, мне не позволяет моё отношение к безопасности.

Что характерно, Проблема возникла только в тот раз. В дальнейшем, при воспроизведении ситуации дома, проблем с правами не наблюдалось, и всё спокойно копировалось/переименовывалось и удалялось с сохранением прав.

Одной из самых распространенных проблем, с которой сталкивается почти каждый системный администратор, является управление паролями локального администратора.

Существует несколько вариантов решения данной задачи:

- Использование единого пароля на всех компьютерах. Пароль может устанавливаться либо во время деплоя с помощью MDT или SCCM, либо с помощью предпочтений групповых политик после деплоя. Обычно при таком подходе пароль никогда не меняется, а значит рано или поздно утечет (при увольнении администратора или пользователь может подглядеть ввод пароля), при этом скомпрометированный пароль дает доступ ко всем ПК в организации.

- Единоразовая установка уникального пароля на каждом ПК. Обычно происходит при деплое. Вариантов масса — начиная от ручной генерации случайного пароля и сохранении его в системе учета паролей (Keepass, OnePassword, Excel), заканчивая автоматической генерацией пароля по алгоритму известному администраторам, где входными данными является имя ПК. Зная алгоритм, администратор может на месте рассчитать пароль и авторизоваться на любом ПК. Минусы примерно аналогичны варианту 1: Уволенный администратор сохраняет возможность войти на любой ПК, зато при компрометации пароля пользователем он получает доступ только к одному ПК, а не ко всем сразу.

- Использование системы, которая будет автоматически генерировать случайные пароли для каждого ПК и менять их по установленному расписанию. Минусы предыдущих вариантов тут исключены — скомпрометированный пароль будет изменен по расписанию, и уволенный администратор через некоторое время не сможет авторизоваться на ПК даже если и украдет действующую на момент увольнения базу паролей.

LAPS расшифровывается как Local Administrator Password Solution и является наследником решения AdmPwd, которое было поглощено Microsoft и переименовано в LAPS. LAPS бесплатен и не требует дополнительных расходов на инфраструктуру, так как использует Active Directory в качестве базы данных. Поддержка доступна в рамках Microsoft Premier Support Services.

Автор оригинальной AdmPwd разработал новый продукт AdmPwd.E, но бесплатная версия ограничена 20 ПК, так что подойдет не всем. Официальный сайт.

LAPS поставляется с обширной документацией (только на английском) и вообще оставляет впечатление крайне продуманного и надежного решения.

Дополнительная справка по паролям в Windows 8.1

Если вы забыли или потеряли свой пароль, следуйте инструкциям из раздела Сброс пароля выше, чтобы сбросить или восстановить его.

Если вы думаете, что пароль вашей учетной записи Майкрософт взломан или украден злоумышленником, мы можем помочь. Подробнее см. в разделе Не удается войти в учетную запись Майкрософт.

Да, если вход выполняется только на локальный компьютер. Тем не менее рекомендуется защитить компьютер с помощью надежного пароля. При использовании пароля только пользователь, знающий его, может войти в систему. Пароль необходим, если требуется войти в Windows с учетной записью Майкрософт. For more info, see Can I sign in to Windows without a password? To learn more about Microsoft accounts and local accounts, see Create a user account.

Надежные пароли содержат разнообразные символы, в том числе строчные и прописные буквы, цифры и специальные символы или пробелы. Надежный пароль сложно угадать или взломать злоумышленнику. Такой пароль не должен содержать целое слово или данные, которые легко узнать, например ваше реальное имя, имя пользователя или дату рождения.

Пароль для входа с учетной записью Майкрософт может содержать не более 16 символов. Дополнительные сведения об учетных записях Майкрософт см. в статье Создание учетной записи пользователя.

Вы можете регулярно обновлять пароль, чтобы обеспечить лучшую защиту. Если ваш компьютер не подключен к домену, сделайте следующее:

Проведите пальцем от правого края экрана и нажмите кнопку Параметры, а затем выберите пункт Изменение параметров компьютера.

(Если вы используете мышь, наведите указатель мыши на правый нижний угол экрана, переместите указатель мыши вверх, нажмите кнопку Параметры и выберите команду "Изменить параметры компьютера".)

Выберите элемент Учетные записи, а затем Параметры входа.

Нажмите или щелкните элемент Изменить пароль и следуйте указаниям.

Если компьютер подключен к домену, то системный администратор может задавать период обязательной смены пароля. Чтобы изменить пароль:

Если вы пользуетесь клавиатурой, нажмите клавиши CTRL+ALT+DEL, выберите пункт Сменить пароль и следуйте указаниям.

На планшетном ПК нажмите и удерживайте кнопку Windows, нажмите кнопку питания, а затем выберите команду Сменить пароль и следуйте инструкциям на экране.

Однако для учетной записи Майкрософт можно использовать любой электронный адрес, в том числе сторонней почтовой веб-службы, такой как Yahoo! или Gmail. При выборе пароля для учетной записи Майкрософт пароль, необходимый для входа на сайт сторонней почтовой веб-службы, не изменяется.

Создайте графический пароль, чтобы входить в систему с помощью жестов, а не ввода символов.

Проведите пальцем от правого края экрана и нажмите кнопку Параметры, а затем выберите пункт Изменение параметров компьютера.

(Если вы используете мышь, наведите указатель мыши на правый нижний угол экрана, переместите указатель мыши вверх, нажмите кнопку Параметры и выберите команду "Изменить параметры компьютера".)

Выберите элемент Учетные записи, а затем Параметры входа.

В разделе Графический пароль нажмите кнопку Добавить и следуйте указаниям.

Выбирайте для своей учетной записи пользователя такой пароль, который вы сможете запомнить. Он вам еще пригодится!

Конечно, можно записать пароль и хранить его в надежном месте. Тем не менее не стоит приклеивать бумажку с паролем на обратную сторону ноутбука или внутри выдвижного ящика стола. Если вы все-таки решили записать пароль, храните его отдельно от компьютера.

Для большей безопасности рекомендуется использовать разные пароли для разных целей. Например, разумно пользоваться совершенно непохожими паролями для учетной записи в социальной сети и для интернет-банка.

Если вы забыли или потеряли пароль, можно попробовать сбросить или восстановить его несколькими способами. Дополнительные сведения о том, как сбросить или восстановить пароль, представлены в разделе Сброс пароля выше.

Windows 11

Если вы добавили контрольные вопросы при настройке локальной учетной записи для Windows 11, вы можете ответить на контрольные вопросы для повторного входа.

После ввода неверного пароля выполните следующие действия.

Щелкните ссылку "Сброс пароля " на экране входа. Если вместо этого вы используете ПИН-код, см. раздел Проблемы, связанные со входом с помощью ПИН-кода. Если вы используете рабочее устройство в сети, пункт сброса ПИН-кода может не отобразиться. В этом случае обратитесь к своему администратору.

Примечание: Если после выбора ссылки "Сброс пароля" вы не видите контрольные вопросы, убедитесь, что имя устройства не совпадает с именем локальной учетной записи пользователя (имя, которое вы видите при входе). Чтобы просмотреть имя устройства, щелкните правой кнопкой мыши кнопку "Пуск" , выберите "Система" и прокрутите страницу до раздела "Спецификации устройства". Если имя устройства совпадает с именем учетной записи, вы можете создать новую учетную запись администратора, войти в систему как администратор, а затем переименовать свой компьютер (при просмотре имени устройства можно также переименовать устройство).

Ответьте на контрольные вопросы.

Введите новый пароль.

Войдите в систему обычным образом с новым паролем.

Сброс конфигурации служб удаленного рабочего стола

Этот процесс позволит включить службу удаленного рабочего стола в VM и создать правило брандмауэра для порта RDP по умолчанию 3389.

Выберите Windows VM, а затем выберите пароль Reset в справке. Отображается окно сброса пароля.

Выберите только конфигурацию сброса , а затем выберите Обновление.

Попробуйте снова подключиться к вашему компьютеру.

Сброс пароля локальной учетной записи Windows 10

Если вы забыли или потеряли пароль для локальной учетной записи Windows 10 и вам нужно снова выполнить вход в устройство, попробуйте использовать представленные ниже решения. Дополнительные сведения о локальных и административных учетных записях см. в статье Создание учетной записи локального пользователя или администратора в Windows 10.

Заключение

В этой статье были рассмотрены основные этапы развертывания LAPS. Больше информации доступно в документации поставляемой вместе с продуктом. LAPS также обладает средствами логирования своих действий, что не было рассмотрено в данной статье, но описано в документации.

Если вы забыли или потеряли пароль для Windows 10, Windows 8 1 или Windows 7, его можно изменить или сбросить. Чтобы приступить к работе, выберите свою версию Windows на вкладке ниже.

Компьютер состоит в рабочей группе

Выберите Сброс пароля и вставьте диск или USB-устройство флэш-памяти для сброса пароля.

Следуйте инструкциям мастера сброса пароля, чтобы создать новый пароль.

Войдите в систему с новым паролем. Если вы снова забыли пароль, используйте тот же диск сброса пароля. Создавать новый диск не нужно.

Если вы уже знаете текущий пароль и хотите изменить его

Выберите параметры > Параметры > учетных записей > входа. В разделе "Пароль " выберите "Изменить " и следуйте указаниям.

Сброс пароля

Примечание: Если вы забыли свой пароль для Windows 10, следуйте инструкциям из статьи Сброс пароля локальной учетной записи Windows 10.

Если вы забыли свой пароль для Windows 8.1, его можно восстановить несколькими способами:

Если ваш компьютер введен в домен, системный администратор должен сбросить ваш пароль.

Если вы используете учетную запись Майкрософт, пароль можно сбросить через Интернет. Подробнее: Как сбросить пароль учетной записи Майкрософт.

Если вы работаете с локальной учетной записью, используйте в качестве напоминания подсказку о пароле.

Если войти все равно не удается, необходимо переустановить Windows. Что касается переустановки Windows RT 8.1, обратитесь к производителю компьютера.

В Windows 10 версии 1803 и выше

Если во время настройки локальной учетной записи для Windows 10 вы добавили контрольные вопросы, это означает, что у вас установлена версия не ниже 1803 и вы можете ответить на них, чтобы снова войти в систему.

После ввода неверного пароля выполните следующие действия.

Щелкните ссылку "Сброс пароля " на экране входа. Если вместо этого вы используете ПИН-код, см. раздел Проблемы, связанные со входом с помощью ПИН-кода. Если вы используете рабочее устройство в сети, пункт сброса ПИН-кода может не отобразиться. В этом случае обратитесь к своему администратору.

Примечание: Если после выбора ссылки "Сброс пароля" вы не видите контрольные вопросы, убедитесь, что имя устройства не совпадает с именем локальной учетной записи пользователя (имя, которое вы видите при входе). Чтобы просмотреть имя устройства, щелкните правой кнопкой мыши кнопку "Пуск" на панели задач, выберите "Система" и прокрутите страницу до раздела "Спецификации устройства". Если имя устройства совпадает с именем учетной записи, вы можете создать новую учетную запись администратора, войти в систему как администратор, а затем переименовать свой компьютер (при просмотре имени устройства можно также переименовать устройство).

Ответьте на контрольные вопросы.

Введите новый пароль.

Войдите в систему обычным образом с новым паролем.

Windows 10 до версии 1803

Для версий Windows 10 ниже 1803 пароли к локальным учетным записям нельзя сбросить, так как в этих версиях отсутствуют контрольные вопросы. Вы можете сбросить устройство, чтобы выбрать новый пароль, но при этом данные, программы и параметры будут удалены без возможности восстановления. Если вы выполнили резервное копирование файлов, вы сможете восстановить удаленные файлы. Дополнительные сведения см. в статье Параметры восстановления в Windows 10.

Чтобы сбросить устройство, которое удалит данные, программы и параметры:

Нажимайте клавишу SHIFT , нажав кнопку питания > кнопку "Перезапустить " в правом нижнем углу экрана.

На экране "Выбор параметра " выберите "Устранение неполадок> сбросить этот компьютер.

Выберите команду Удалить все.

Предупреждение: При возврате устройства в исходное состояние будут удалены все данные, программы и параметры.

Сброс пароля локальной Windows 11 учетной записи

Если вы забыли или забыли пароль Windows 11 для локальной учетной записи и хотите снова войти на устройство, приведенные ниже параметры могут помочь вам приступить к работе. Дополнительные сведения о локальных стандартных и административных учетных записях см. в разделе "Создание учетной записи локального пользователя или администратора" Windows.

Установка и настройка LAPS

Для начала установим средства управления LAPS на компьютер, с которого будем осуществлять настройку.

Запускаем msi пакет и устанавливаем все Managemnt Tools, которые включают LAPS UI, модуль PowerShell и шаблоны групповой политики.

Если у вас настроено централизованное хранилище шаблонов групповых политик, то сразу переносим файлы «Admpwd.admx» и «En-us\AdmPwd.adml» из "%SystemRoot%\PolicyDefinitions" в "\\contoso.com\SYSVOL\contoso.com\policies\PolicyDefinitions".

Следующим шагом будет добавление новых атрибутов в схему AD. Для этого необходимо открыть консоль PowerShell от имени учетной записи с правами «Schema Admin» и сначала импортировать модуль командой «Import-module AdmPwd.PS», а затем обновить схему командой «Update-AdmPwdADSchema».

Затем нужно удостовериться, что только администраторы имеют доступ к свежесозданным атрибутам. Это необходимо, так как пароли хранятся в AD в открытом виде, и доступ к ним регулируется AD ACL. Для этого воспользуемся командой «Find-AdmPwdExtendedrights -identity | Format-Table».

Эта команда возвращает список учетных записей/групп, которые будут иметь доступ к паролям хранящимся в AD. Если вы обнаружили «лишние» учетные записи/группы, то воспользуйтесь утилитой ADSIEdit для корректной настройки прав доступа. Убедитесь, что право доступа «All extended rights» не отмечено для тех групп, которые не должны иметь доступ к паролям.

Если же вы хотите дать доступ к паролям дополнительным группам или учетным записям воспользуйтесь командой «Set-AdmPwdReadPasswordPermission -OrgUnit -AllowedPrincipals ».

Права доступа для принудительной смены еще не истекшего пароля при следующем обновлении групповых политик выдаются следующей командой: «Set-AdmPwdResetPasswordPermission -Identity -AllowedPrincipals »

Затем необходимо выдать права самим компьютерам на модификацию данных атрибутов. Для этого воспользуемся командой «Set-AdmPwdComputerSelfPermission -OrgUnit »

Следующим шагом будет настройка групповой политики. Мы можем контролировать сложность и срок годности паролей, имя учетной записи пароль которой будет меняться, а также включать и выключать работу LAPS.

Имя учетной записи нужно указывать только в том случае, если это специально созданная учетная запись. Если это встроенная ученая запись, то этот параметр надо оставить в «Not configured» (Даже если учетная запись переименована), так как встроенная учетная запись будет найдена по well-known SID.

Следующим этапом будет установка расширения групповой политики на ПК. Это можно возложить на групповые политики, на SCCM, либо на другое средство развертывания приложений. Следует отметить, что по умолчанию msi пакет устанавливает только клиентскую часть, так что развертывание не требует передачи дополнительных параметров инсталлятору. Перезагрузка ПК потребуется только при развертывании через групповые политики.

Для просмотра пароля проще всего воспользоваться LAPS UI. Вводим имя компьютера в соответствующее поле и нажимаем «Search». Если мы все сделали правильно, то вы увидите пароль в соответствующем поле.

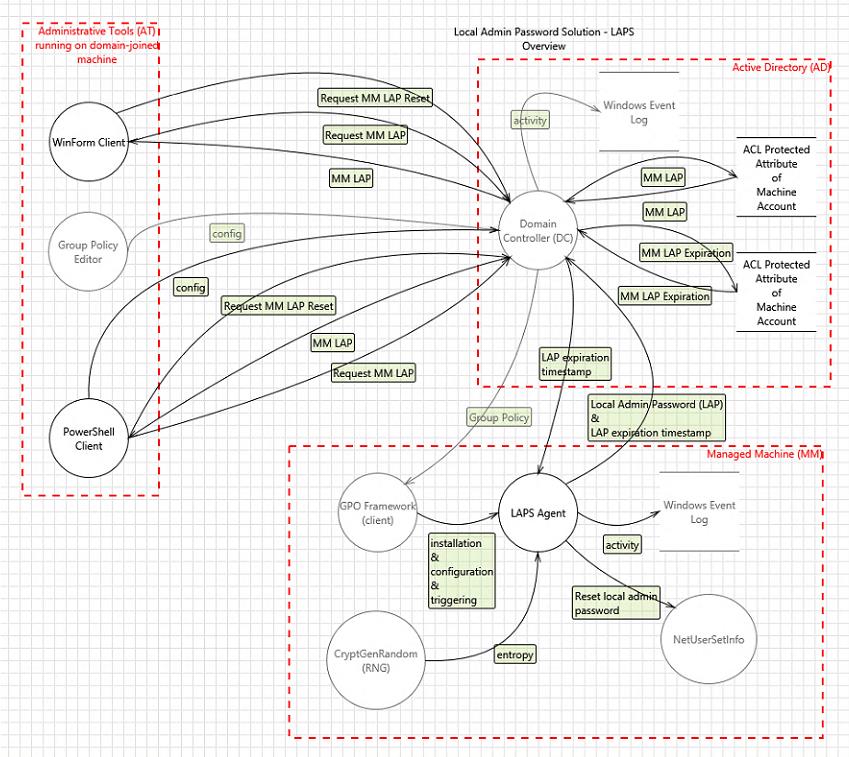

Архитектура

Система состоит из следующих компонентов:

- Агент — Расширение групповой политики устанавливаемое на все управляемые ПК через MSI. Отвечает за генерацию пароля и сохранении его в соответствующем объекте AD.

- Модуль PowerShell. Используется для настройки LAPS.

- Active Directory. Хранит пароль локального администратора.

- Проверяет не истек ли срок действия пароля локального администратора

- Генерирует новый пароль, если текущий истек или требуется его замена до истечении срока действия

- Меняет пароль локального администратора

- Сохраняет пароль в соответствующем атрибуте объекта AD

- Сохраняет срок действия пароля в соответствующем атрибуте объекта AD

Полная диаграмма работы LAPS приведена на следующем изображении.

Сброс с помощью портала Azure

Сначала впишитесь на портал Azure, а затем выберите виртуальные машины в левом меню.

Сброс пароля

Действия по сбросу пароля будут немного отличаться в зависимости от того, находится ли компьютер в домене или в рабочей группе. Если компьютер входит в рабочую или учебную организацию, существует хорошая вероятность, что он является частью домена. Если это домашний компьютер, он почти наверняка находится в рабочей группе.

Сброс пароля учетной записи Майкрософт, который вы используете на компьютере

На экране входа введите имя учетной записи Майкрософт, если оно еще не отображается. Если на компьютере используется несколько учетных записей, выберите ту из них, пароль которой требуется сбросить. Выберите Забыли пароль под текстовым полем пароля. Следуйте инструкциям, чтобы сбросить пароль.

Устранение проблем со входом

Если у вас по-прежнему возникают проблемы со входом в учетную запись, ознакомьтесь с другими решениями в статье Устранение проблем со входом.

Устранение проблем со входом

Если у вас по-прежнему возникают проблемы со входом в учетную запись, ознакомьтесь с другими решениями в статье Устранение проблем со входом.

Читайте также: