Sangoma responsive firewall настройка

Netfilter — штатный файрвол linux, а iptables — интструмент, используемый для его настройки. Netfilter включает в себя 4 таблицы — raw, filter, mangle и nat. Все правила, которые будут описаны в этой статье, относятся к таблице filter, т.к. решение о том, будет пакет пропущен или нет, следует принимать в ней.

По умолчанию, в таблицу filter входят цепочки INPUT, FORWARD и OUTPUT. Цепочку INPUT проходят пакеты, адресованные самому хосту, FORWARD — пакеты, адресованные другому хосту, OUTPUT — пакеты, отправляемые хостом. В дополнение к основным цепочкам пользователь может создавать свои цепочки с произвольными названиями.

Цепочки состоят из правил, в которых могут производиться проверки определенных параметров пакета ( например адрес отправления, протокол, порт назначения и т.д.), если проверяемые параметры пакета удовлетворяют правилу, к пакету применяется действие, описанное в правиле (ACCEPT — пропустить, DROP — сбросить пакет, REJECT — сбросить пакет и проинформировать об этом отправителя).

Каждый пакет проходит правила цепочки по порядку, пока не найдется правило, по которому пакет будет пропущен или сброшен. Если ни одно правило основной цепочки не подходит, то к пакету применяется политика цепочки. По умолчанию, политика всех цепочек таблицы filter равна ACCEPT, это означает, что пакеты, не подходящие ни к одному правилу, будут пропущены.

Далее рассмотрим настройку правил iptables для хоста Asterisk на конкретном примере.

У хоста Asterisk две сетевые карты:

eth0, IP-адрес — 192.168.1.100, подключение к локальной сети.

eth1, IP-адрес — 11.11.11.11, подключение к сети Интернет.

IP-телефоны находятся в подсетях 192.168.1.0/24 и 192.168.2.0/24, а также подключаются из удаленного офиса с IP-адреса 1.2.3.4. Администратор подключается к станции с IP-адресов 192.168.3.254 и 5.6.7.8. IP-адрес SIP-провайдера — 22.22.22.22.

iptables -N ADMIN

iptables -A ADMIN -s 192.168.3.254 -j ACCEPT

iptables -A ADMIN -s 5.6.7.8 -j ACCEPT

В цепочку PHONES будут направляться пакеты от IP-телефонов.

iptables -N PHONES

iptables -A PHONES -s 192.168.1.0/24 -j ACCEPT

iptables -A PHONES -s 192.168.2.0/24 -j ACCEPT

iptables -A PHONES -s 1.2.3.4 -j ACCEPT

В цепочку SIP будет направляться SIP и RTP трафик.

iptables -N SIP

iptables -A SIP -j PHONES

iptables -A SIP -s 22.22.22.22 -j ACCEPT

Теперь напишем правила для цепочки INPUT.

Данное правило разрывает TCP-соединение с отправкой RST-пакета, если первым пакетом в этом соединении был SYN-ACK. Подобное поведение файрвола не позволит злоумышленникам использовать IP-адрес хоста в атаках с использованием IP спуфинга.

iptables -A INPUT -p tcp -m state —state NEW —tcp-flags SYN,ACK SYN,ACK -j REJECT —reject-with tcp-reset

Сбрасываем первый пакет TCP-соединения, если он не является SYN-пакетом.

iptables -A INPUT -p tcp -m state —state NEW! —syn -j DROP

Принимаем пакеты в состоянии RELATED и ESTABLISHED, сбрасываем пакеты в состоянии INVALID.

iptables -A INPUT -m state —state RELATED,ESTABLISHED -j ACCEPT

iptables -A INPUT -m state —state INVALID -j DROP

Принимаем весь трафик с локального интерфейса

iptables -A INPUT -i lo -j ACCEPT

iptables -A INPUT -p tcp -m multiport —dport 80,443 -j ADMIN

iptables -A INPUT -p tcp —dport 22 -j ADMIN

Принимаем SIP и RTP трафик с IP-адресов провайдера и IP-телефонов.

( в нашем случае, диапазон портов для RTP трафика — 10000-20000)

iptables -A INPUT -p udp -m multiport —dport 5060,10000-20000 -j SIP

Принимаем TFTP-запросы от телефонов.

(TFTP -сервер часто используется при провижининге IP-телефонов)

iptables -A INPUT -p udp —dport 69 -j PHONES

Принимаем NTP-запросы от телефонов.

( в нашем случае IP-телефоны будут синхронизировать время со станцией)

iptables -A INPUT -p udp —dport 123 -j PHONES

Принимаем ICMP-пакеты типа 3, код 4 ( необходима фрагментация, но установлен флаг DF) — это необходимо для работы механизма «Path MTU Discovery».

iptables -A INPUT -p icmp —icmp-type fragmentation-needed -j ACCEPT

Принимаем ICMP-пакеты типа 11 (TTL пакета истекло)

iptables -A INPUT -p icmp —icmp-type time-exceeded -j ACCEPT

Принимаем ICMP-пакеты типа 8 ( эхо-запрос, пинг). Для предотвращения пинг флада будем пропускать 10 пакетов в секунду

iptables -A INPUT -p icmp —icmp-type echo-request -m limit —limit 10/sec -j ACCEPT

Все остальные пакеты можно сбрасывать, ставим политику цепочки INPUT в DROP

iptables -P INPUT DROP

Политику цепочки FORWARD тоже можно, на всякий случай, установить в DROP, т.к. хост не будет выступать в роли маршрутизатора.

iptables -P FORWARD DROP

Цепочку OUTPUT можно не трогать, но можно и запретить в ней отправку пакетов на определенные IP-адреса, если это требуется.

Если на хосте включен протокол IPv6, но его использование не планируется, следует запретить весь IPv6 трафик с помощью утилиты ip6tables.

ip6tables -P INPUT DROP

ip6tables -P FORWARD DROP

ip6tables -P OUTPUT DROP

Ниже приведен скрипт целиком, для изменения настроек iptables можно просто вносить изменения в этот скрипт и запускать его.

$IPTABLES -P INPUT ACCEPT

$IPTABLES -P FORWARD DROP

$IPTABLES -P OUTPUT ACCEPT

$IP6TABLES -P INPUT DROP

$IP6TABLES -P FORWARD DROP

$IP6TABLES -P OUTPUT DROP

$IPTABLES -F

$IPTABLES -X ADMIN 2>/dev/null

$IPTABLES -X PHONES 2>/dev/null

$IPTABLES -X SIP 2>/dev/null

$IPTABLES -N ADMIN

$IPTABLES -A ADMIN -s 192.168.3.254 -j ACCEPT

$IPTABLES -A ADMIN -s 5.6.7.8 -j ACCEPT

$IPTABLES -N PHONES

$IPTABLES -A PHONES -s 192.168.1.0/24 -j ACCEPT

$IPTABLES -A PHONES -s 192.168.2.0/24 -j ACCEPT

$IPTABLES -A PHONES -s 1.2.3.4 -j ACCEPT

$IPTABLES -N SIP

$IPTABLES -A SIP -j PHONES

$IPTABLES -A SIP -s 22.22.22.22 -j ACCEPT

$IPTABLES -A INPUT -p tcp -m state —state NEW —tcp-flags SYN,ACK SYN,ACK -j REJECT —reject-with tcp-reset

$IPTABLES -A INPUT -p tcp -m state —state NEW! —syn -j DROP

$IPTABLES -A INPUT -m state —state RELATED,ESTABLISHED -j ACCEPT

$IPTABLES -A INPUT -m state —state INVALID -j DROP

$IPTABLES -A INPUT -i lo -j ACCEPT

$IPTABLES -A INPUT -p tcp -m multiport —dport 80,443 -j ADMIN

$IPTABLES -A INPUT -p tcp —dport 22 -j ADMIN

$IPTABLES -A INPUT -p udp -m multiport —dport 5060,10000-20000 -j SIP

$IPTABLES -A INPUT -p udp —dport 69 -j PHONES

$IPTABLES -A INPUT -p udp —dport 123 -j PHONES

$IPTABLES -A INPUT -p icmp —icmp-type fragmentation-needed -j ACCEPT

$IPTABLES -A INPUT -p icmp —icmp-type time-exceeded -j ACCEPT

$IPTABLES -A INPUT -p icmp —icmp-type echo-request -m limit —limit 10/sec -j ACCEPT

$IPTABLES -P INPUT DROP

Примечание: Правильно настроенный файрвол не является гарантией безопасности IP-АТС. Рекомендуется еще установка программы Fail2Ban для устранения возможности длительного подбора паролей.

В сегодняшней статье рассмотрим модуль, который стал доступен во FreePBX только с версии 13 и который позволяет создать первичную низкоуровневую защиту нашей IP-АТС - Firewall . Нужно отметить, что попытки создать нечто подобное на ранних версиях FreePBX всё-таки были, но все они не увенчались успехом и заставляли пользователей так или иначе идти на компромиссы для сохранения доступности функционала IP-АТС. Модуль Firewall был разработан с глубоким пониманием существующих проблем и его основной целью является защита “средней”, или другими словами, типовой инсталляции при обязательном сохранении VoIP сервисов.

Данный модуль отслеживает и блокирует атаки, пропуская при этом разрешенный трафик, а также непрерывно контролирует конфигурацию системы, автоматически открывая и закрывая порты для необходимых транков.

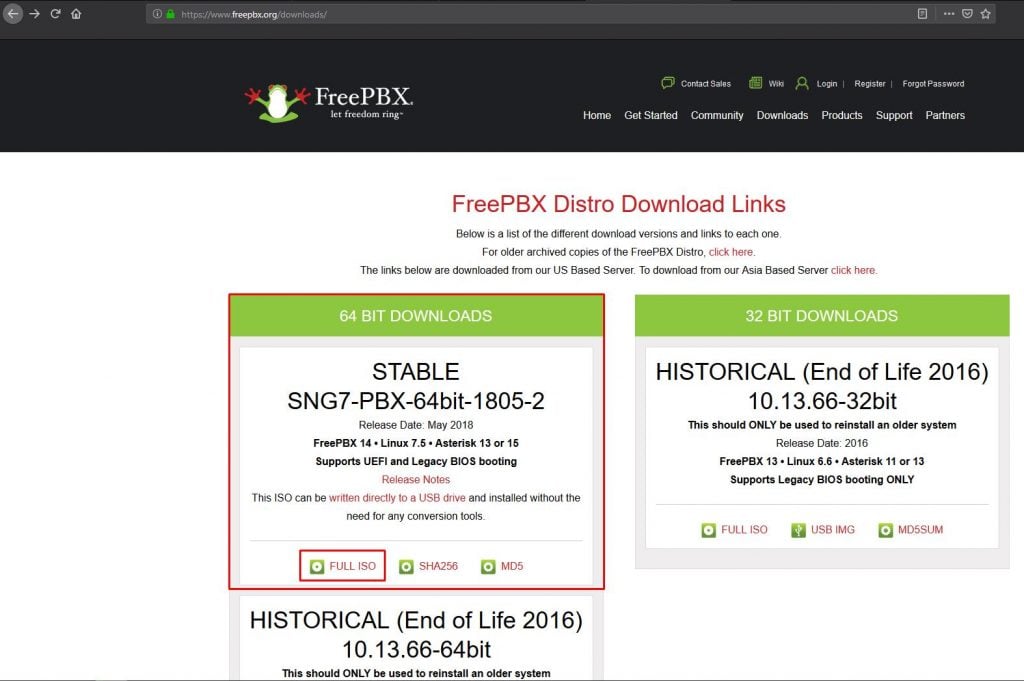

2. Запись диска

- Запустите процесс, нажав на ОК и подождите пару минут.

- Готово! Можно переходить к инсталляции дистрибутива на сервер.

Остались вопросы?

Я - Першин Артём, менеджер компании Voxlink. Хотите уточнить детали или готовы оставить заявку? Укажите номер телефона, я перезвоню в течение 3-х секунд.

VoIP оборудование

Fanvil X3S

3 900 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Fanvil X3S

2 990 руб

Имеет огромный функционал.

Во многом именно Asterisk показал какой должна быть современная телефонная станция. За многие годы развития функциональность Asterisk расширилась, а все основные возможности по-прежнему доступны бесплатно сразу после установки.

Надежен в эксплуатации.

Время работы серверов некоторых наших клиентов исчисляется годами. Это значит, что Asterisk работает несколько лет, ему не требуются никакие перезагрузки или принудительные отключения. А еще это говорит о том, что в районе отличная ситуация с электроэнергией, но это уже не заслуга Asterisk.

3. Инсталяция дистрибутива

навигация в графической оболочке инсталлятора осуществляется при помощи стрелок ⇅ ⇆, а выбор осуществляется нажатием клавиши Enter.

при загрузке с USB-носителя, могут появляться ошибки ‘kickstart’, просто игнорируйте их и все получится!

На двух скриншотах ниже можно наблюдать процесс установки:

Всё, что Вы будете вводить в поле пароля не будет никоим образом отображаться! Это сделано в целях безопасности. Смело вводите пароль и нажимайте Enter.

Настройка завершена. Используйте данный адрес для подключения к серверу по SSH и последующей настройки сервера.

Познакомьтесь с возможностями Asterisk. Найдите инструменты, которые помогут вашей компании развиваться.

Новые статьи

Сравнение структуры двух баз данных при помощи Compalex

Разграничения вызовов на мобильные телефоны по регионам

НАСТРОЙКА МОДУЛЯ FIREWALL

Перейдём к настройке. Для того, чтобы попасть в модуль, нужно перейти по следующему пути: Connectivity -> Firewall , откроется следующее окно:

Чтобы включить модуль, нажмите кнопку Enable Firewall . Обратите внимание, после включения модуля никакие правила ещё не задействованы, их нужно настроить.

Первое о чём сообщает модуль, это то, что IP-адрес, под которым мы зашли на IP-АТС не является членом “зоны доверия” ( Trusted Zone ) и предлагает добавить его для исключения возможных блокировок:

Для наибольшего понимания, давайте разберёмся с понятием зоны (Zone), которым оперирует модуль Firewall.

Все сетевые соединения, поступающие на VoIP-сервер считаются частью зоны. Каждый сетевой интерфейс и данные, поступающие на него принадлежат к определенной зоне. Стандартные зоны делятся на следующие:

Итак, чтобы добавить наш IP-адрес в список доверенных, нужно нажать You can add the host automatically here .

Мы попадём во вкладку Preconfigured . Предлагается два варианта, это добавление адреса хоста и добавление подсети Add Host и Add Network соответственно:

Проверить, что адрес (или сеть) добавлены в список доверенных можно во вкладке Zones в разделе Networks .

В модуле Firewall есть также дополнительный элемент, который отслеживает сигнализационные запросы определённых сервисов и блокирует возможные атаки - Responsive Firewall . Такими запросами могут быть запросы протоколов сигнализации SIP или IAX, например, запросы авторизации или вызова. Когда Responsive включен, то любой сигнализационный пакет исходящий от хоста проходит через Firewall, если после некоторого количества таких пакетов, хост отправлявший их не прошёл успешную регистрацию, то весь трафик от этого хоста сбрасывается на короткий промежуток времени (60 сек). Если после данной блокировки хост продолжает слать пакеты с запросом регистрации и безуспешно пытается зарегистрироваться, то блокируется уже его IP-адрес на 24 часа. Кроме того, если на сервере настроен fail2ban , то система ещё и письмо отправит о данном событии.

Чтобы включить данный функционал, на вкладке Responsive нужно нажать на кнопку Enable :

Далее необходимо указать, для каких протоколов должен работать данный функционал:

На веб интерфейсе астериска есть довольно простой инструмент для настройки фаервола для нашей ай-пи телефонии, он подходит для тех кто не особо знаком с iptables linux и позволяет настроить доступа к серверу прямо с веб интерфейса. Для этого проверяем есть ли соответствующий модуль: Если его нет то устанавливаем.После установки появляется соответствующее меню : Смотрим, что […]

На веб интерфейсе астериска есть довольно простой инструмент для настройки фаервола для нашей ай-пи телефонии, он подходит для тех кто не особо знаком с iptables linux и позволяет настроить доступа к серверу прямо с веб интерфейса.

Для этого проверяем есть ли соответствующий модуль:

Если его нет то устанавливаем.

После установки появляется соответствующее меню :

Смотрим, что сейчас firewall у нас пустой командой iptables -L –nv

Далее включаем фаервол

И переходим к следующей вкладке Responsive Firewall.

Отключаем тут всё, эти настройки позволяют ограниченное количество раз зарегистрироваться устройствам, которые бы при обычном сценарии сразу бы разблокировало.

Но если включено и попытка регистрации успешна, то удаленный ip затем добавляется в доверенную зону, у которой есть разрешение на использование этого протокола, и ему дополнительно предоставляется доступ к UCP.

Обратите внимание, что если вы явно предоставили доступ к протоколу внешним соединениям, эта фильтрация и ограничение доступа не будут использоваться. Это используется только тогда, когда входящее соединение обычно блокируется.

Следующая вкладка Interface. Тут всё просто: указываете какой интерфейс у вас смотрит во внутреннюю сеть, а какой в интернет, если такой имеется.

В данном случае у меня интерфейс один и он смотрит в роутер, так что ставим ему политику фаервола для доступа в интернет.

Следующая вкладка networks — она позволяет настроить политики доступа более избирательно, чем на интерфейсах (если он у вас один и нет возможности разграничить там).

Тут можно назначать политики безопасности для отдельных адресов и целых подсетей.

В данном скриншоте для адреса 192.168.32.13 разрешены любые действия и подключение с этого адреса вообще не попадает под правила фаервола.

А подесть 192.168.55.0/24(или более привычный вариант 192.168.55.0/255.255.255.0) является локальной. Например, из неё могут подключатся телефоны более детально эти политики настраиваются на вкладке services

Фактически сервисы здесь — это связка порт-протокол, которые разрешаются для политик.

Во вкладке Custom Services можно сделать свою собственную связку

И вкладка Blacklist в которой можно принудительно забанить определённые адреса:

В этой статье мы разберем, наверно основной модуль – System Firewall. Безопасность прежде всего, поэтому мы расскажем как настроить Firewall в FreePBX 14. Данный модуль выполняет низкоуровневую защиту Вашей IP-АТС. Данный модуль контролирует сетевой трафик, который позволяет разрешать или запрещать IP-адреса, порты и конфигурацию системы.

Во-первых, следует выполнить проверку установки модуля System Firewall. Для этого переходим в меню: Admin → Module Admin. Если модуль System Firewall не обнаружен , его следует установить .

категории

Распространяется бесплатно.

Asterisk – программное обеспечение с открытым исходным кодом, распространяется по лицензии GPL. Следовательно, установив один раз Asterisk вам не придется дополнительно платить за новых абонентов, подключение новых транков, расширение функционала и прочие лицензии. Это приближает стоимость владения станцией к нулю.

ближайшие курсы

Курсы по Asterisk

последняя неделя

каждого месяца

Записаться

Повышает управляемость бизнеса.

Asterisk дает не просто набор полезных функций, он повышает управляемость организации, качества и комфортности управления, а также увеличивает прозрачность бизнеса для руководства. Достичь этого можно, например, за счет автоматизации отчетов, подключения бота в Telegram, санкционированного доступа к станции из любой точки мира.

Снижает расходы на связь.

Связь между внутренними абонентами IP-АТС бесплатна всегда, независимо от их географического расположения. Также к Asterisk можно подключить любых операторов телефонии, в том числе GSM сим-карты и настроить маршрутизацию вызовов по наиболее выгодному тарифу. Всё это позволяет экономить с первых минут пользования станцией.

Безопасен в использовании.

Любое программное обеспечение может стать объектом интереса злоумышленников, в том числе телефонная станция. Однако, сам Asterisk, а также операционная система, на которой он работает, дают множество инструментов защиты от любых атак. При грамотной настройке безопасности у злоумышленников нет никаких шансов попасть на станцию.

1. Загрузка дистрибутива

ссылка на скачивание.

Позволяет телефонизировать офис за считанные часы.

В нашей практике были проекты, реализованные за один рабочий день. Это значит, что утром к нам обращался клиент, а уже через несколько часов он пользовался новой IP-АТС. Безусловно, такая скорость редкость, ведь АТС – инструмент зарабатывания денег для многих компаний и спешка во внедрении не уместна. Но в случае острой необходимости Asterisk готов к быстрому старту.

Гибкий в настройке.

Зачастую возможности Asterisk ограничивает только фантазия пользователя. Ни один конструктор шаблонов не сравнится с Asterisk по гибкости настройки. Это позволяет решать с помощью Asterisk любые бизнес задачи, даже те, в которых выбор в его пользу не кажется изначально очевидным.

НАСТРОЙКА МОДУЛЯ FIREWALL

Перейдём к настройке. Для того, чтобы попасть в модуль, нужно перейти по следующему пути: Connectivity -> Firewall , откроется следующее окно:

Чтобы включить модуль, нажмите кнопку Enable Firewall . Обратите внимание, после включения модуля никакие правила ещё не задействованы, их нужно настроить.

Первое о чём сообщает модуль, это то, что IP-адрес, под которым мы зашли на IP-АТС не является членом “зоны доверия” ( Trusted Zone ) и предлагает добавить его для исключения возможных блокировок:

Для наибольшего понимания, давайте разберёмся с понятием зоны (Zone), которым оперирует модуль Firewall.

Все сетевые соединения, поступающие на VoIP-сервер считаются частью зоны. Каждый сетевой интерфейс и данные, поступающие на него принадлежат к определенной зоне. Стандартные зоны делятся на следующие:

Итак, чтобы добавить наш IP-адрес в список доверенных, нужно нажать You can add the host automatically here .

Мы попадём во вкладку Preconfigured . Предлагается два варианта, это добавление адреса хоста и добавление подсети Add Host и Add Network соответственно:

Проверить, что адрес (или сеть) добавлены в список доверенных можно во вкладке Zones в разделе Networks .

В модуле Firewall есть также дополнительный элемент, который отслеживает сигнализационные запросы определённых сервисов и блокирует возможные атаки - Responsive Firewall . Такими запросами могут быть запросы протоколов сигнализации SIP или IAX, например, запросы авторизации или вызова. Когда Responsive включен, то любой сигнализационный пакет исходящий от хоста проходит через Firewall, если после некоторого количества таких пакетов, хост отправлявший их не прошёл успешную регистрацию, то весь трафик от этого хоста сбрасывается на короткий промежуток времени (60 сек). Если после данной блокировки хост продолжает слать пакеты с запросом регистрации и безуспешно пытается зарегистрироваться, то блокируется уже его IP-адрес на 24 часа. Кроме того, если на сервере настроен fail2ban , то система ещё и письмо отправит о данном событии.

Чтобы включить данный функционал, на вкладке Responsive нужно нажать на кнопку Enable :

Далее необходимо указать, для каких протоколов должен работать данный функционал:

На веб интерфейсе астериска есть довольно простой инструмент для настройки фаервола для нашей ай-пи телефонии, он подходит для тех кто не особо знаком с iptables linux и позволяет настроить доступа к серверу прямо с веб интерфейса. Для этого проверяем есть ли соответствующий модуль: Если его нет то устанавливаем.После установки появляется соответствующее меню : Смотрим, что […]

На веб интерфейсе астериска есть довольно простой инструмент для настройки фаервола для нашей ай-пи телефонии, он подходит для тех кто не особо знаком с iptables linux и позволяет настроить доступа к серверу прямо с веб интерфейса.

Для этого проверяем есть ли соответствующий модуль:

Если его нет то устанавливаем.

После установки появляется соответствующее меню :

Смотрим, что сейчас firewall у нас пустой командой iptables -L –nv

Далее включаем фаервол

И переходим к следующей вкладке Responsive Firewall.

Отключаем тут всё, эти настройки позволяют ограниченное количество раз зарегистрироваться устройствам, которые бы при обычном сценарии сразу бы разблокировало.

Но если включено и попытка регистрации успешна, то удаленный ip затем добавляется в доверенную зону, у которой есть разрешение на использование этого протокола, и ему дополнительно предоставляется доступ к UCP.

Обратите внимание, что если вы явно предоставили доступ к протоколу внешним соединениям, эта фильтрация и ограничение доступа не будут использоваться. Это используется только тогда, когда входящее соединение обычно блокируется.

Следующая вкладка Interface. Тут всё просто: указываете какой интерфейс у вас смотрит во внутреннюю сеть, а какой в интернет, если такой имеется.

В данном случае у меня интерфейс один и он смотрит в роутер, так что ставим ему политику фаервола для доступа в интернет.

Следующая вкладка networks — она позволяет настроить политики доступа более избирательно, чем на интерфейсах (если он у вас один и нет возможности разграничить там).

Тут можно назначать политики безопасности для отдельных адресов и целых подсетей.

В данном скриншоте для адреса 192.168.32.13 разрешены любые действия и подключение с этого адреса вообще не попадает под правила фаервола.

А подесть 192.168.55.0/24(или более привычный вариант 192.168.55.0/255.255.255.0) является локальной. Например, из неё могут подключатся телефоны более детально эти политики настраиваются на вкладке services

Фактически сервисы здесь — это связка порт-протокол, которые разрешаются для политик.

Во вкладке Custom Services можно сделать свою собственную связку

И вкладка Blacklist в которой можно принудительно забанить определённые адреса:

В этой статье мы разберем, наверно основной модуль – System Firewall. Безопасность прежде всего, поэтому мы расскажем как настроить Firewall в FreePBX 14. Данный модуль выполняет низкоуровневую защиту Вашей IP-АТС. Данный модуль контролирует сетевой трафик, который позволяет разрешать или запрещать IP-адреса, порты и конфигурацию системы.

Во-первых, следует выполнить проверку установки модуля System Firewall. Для этого переходим в меню: Admin → Module Admin. Если модуль System Firewall не обнаружен , его следует установить .

Firewall в FreePBX 14

Переключаемся на настройки: Connectivity → Firewall

Если откроется следующее окно, нажимаем Enable:

Наш Firewall был включен на стадии установки FreePBX 14, поэтому наше окно настройки может отличаться от вашего.

Системный брандмауэр – это полностью интегрированный брандмауэр, который постоянно отслеживает удаленные подключения. Он разрешает или запрещает подключения к этому серверу и автоматически разрешает доступ с разрешенных хостов.

Это делается с помощью небольшого процесса, который выполняется на сервере УАТС и автоматически обновляет правила брандмауэра на основе текущей конфигурации внешней линии (транка) и расширения УАТС.

Responsive Firewall

Включение настроек на данной вкладке отключаются блокировку любых попыток подключения.

В случае успешной попытки регистрации, удаленный узел будет добавляться в ‘Known Good‘ (“доверительная зона”). Доверительная зона дополнительно разрешает доступ к UCP панели, если она включена.

Если входящие попытки подключения недействительны (INVALID), трафик на этом сервере будет отброшен на короткий период времени. Атакующий источник (хост) блокируется на 24 часа, если попытки аутентификации продолжаются без успеха.

Когда fail2ban включен и настроен на этом сервере, fail2ban будет отправлять вам уведомления по электронной почте, когда это произойдет.

Обратите внимание, что если вы явно предоставили “внешним” соединениям доступ к протоколу, эта фильтрация и ограничение скорости не будут использоваться. Это используется только тогда, когда входящее соединение обычно блокируется.

Interfaces

Все интерфейсы должны быть назначены Default Zone (зоне по умолчанию). Любой трафик, полученный этим интерфейсом, если он не переопределен в сетях, будет иметь доступ к сервисам, доступным для этой зоны.

Внимание! Большинство интерфейсов должны быть настроены на Internet (Default Internet) интернет.

Trusted (доверенный) – это интерфейс, который не использует фильтрацию поступающего трафика. Недавно обнаруженные интерфейсы устанавливаются в эту зону, чтобы их можно было правильно настроить без вмешательства в существующий трафик.

На данной вкладке необходимо указать какой интерфейс у вас смотрит в Интернет, а какой в локальную сеть. У нас виртуальная машина (ВМ) с одним сетевым интерфейсом, который служит для внешних подключений (транков) с провайдером и для подключений IP-телефонов из локальной сети.

Networks

Более точная настройка сетевых интерфейсов. В нашем случае (когда один сетевой интерфейс это более актуально).

На рисунке ниже используется подсеть 192.168.90.0/24, для которой разрешены любые подключения. Данная подсеть не попадает под правила файервола. Подсеть 10.0.3.0/24 (или 10.0.3.0/255.255.255.0) является локальной. Например, из неё могут подключатся телефоны, шлюзы.

Services

Более детально эти политики настраиваются на вкладке Services.

Службы, назначенные зонам, доступны для соединений, соответствующих этим зонам.

Обратите внимание, что параметр ‘Reject’ (отклонить) явно блокирует эту службу полностью и может быть переопределен только доступом из доверенной зоны. Это функционально эквивалентно отключению доступа из всех зон, если вы не используете дополнительный плагин брандмауэра.

Extra Services

Расширенные настройки доступа различных служб. В целях безопасности следует отключить явно неиспользуемые и ограничить от доступа из сети Интернет.

Custom Services

На этой вкладке можно определить пользовательские службы. Пожалуйста, убедитесь, что вы случайно не выставляете автоматически настроенную службу, используя тот же порт и протокол.

Blacklist

Этот черный список запрещает IP адреса или подсети в принудительном порядке. Если вы включите ‘Responsive Firewall’, то ваши сигнальные порты будут доступны для интернета и могут быть атакованы.

Обратите внимание, что изменения в брандмауэре вступают в силу немедленно.

Advanced

Zone Information

Каждый сетевой интерфейс вашего сервера должен быть сопоставлен с зоной. Обратите внимание, что по умолчанию все интерфейсы сопоставляются с доверенными (доверенные сети не фильтруются вообще, поэтому брандмауэр для любого трафика, поступающего на этот интерфейс отключен). Зоны, которые вы можете использовать:

- Internet (Интернет) – этот интерфейс получает трафик из интернета. Принимаются только выбранные входящие соединения.

- Local (Локальный) – для использования во внутренних сетях.

- Other (Другой) – для использования в доверенных внешних сетях или других известных сетях (таких как DMZ или OpenVPN-сеть).

- Reject (Запрещенная) – все входящие сетевые пакеты отклоняются. Обратите внимание, что эта зона по-прежнему принимает трафик RTP. При этом другие порты не прослушиваются.

- Trusted (Доверенная) – разрешение всех сетевых подключений. На этом интерфейсе брандмауэр не выполняется.

Port/Service Map

На этой странице отображаются обнаруженные порты и диапазоны портов для всех известных служб.

Preconfigured

На этой вкладке возможно добавить предварительно настроенный (обнаруженный) набор сетей в доверенную зону (Trusted Zone). После добавления выбранных параметров их можно при необходимости настроить на вкладке Connectivity → Firewall → Networks.

Advanced Settings

Расширенные настройки, связанные с обслуживанием системы.

Safe Mode – безопасный режим. Дает возможность восстановиться после случайной неправильной настройки. При этом брандмауэр отключается если сервер перезагружался два раза подряд.

Custom Firewall Rules – импорт пользовательских правил iptables после запуска брандмауэра.

Это позволяет опытным пользователям настраивать брандмауэр в соответствии с их спецификациями. Не включайте эту настройку, если вы не знаете для чего она.

Reject Packets – эта настройка брандмауэра, которая решает, что делать с пакетом, если он не разрешен в системе.

Включение Reject Packets отправляет явный ответ другой машине. После чего сообщает об административной блокировке. Если параметр отключен, пакет автоматически отбрасывается, не давая злоумышленнику никаких указаний на то, что трафик перехвачен.

Отправляя пакет reject, злоумышленник понимает, что он обнаружил сервер. При отбрасывании пакета злоумышленнику не отправляется никакого ответа, и он может перейти к другой цели.

Обычно эта опция должна быть отключена, только если вы не отлаживаете сетевое подключение.

Мы рассказали как настраивать Firewall в FreePBX 14! Будем рады вашим комментариям и замечаниям.

Любое использование материалов сайта возможно только с разрешения автора и с обязательным указанием источника.

Установка FreePBX 14 • Linux 7.5 • Asterisk 13 or 15

В данной статье будет рассмотрена установка дистрибутива FreePBX Distro 14 от Sangoma.

Отличная масштабируемость.

Очень утомительно постоянно возвращаться к одному и тому же вопросу. Такое часто бывает в случае некачественного исполнения работ или выбора заведомо неподходящего бизнес-решения. С Asterisk точно не будет такой проблемы! Телефонная станция, построенная на Asterisk может быть масштабируема до немыслимых размеров. Главное – правильно подобрать оборудование.

10 доводов в пользу Asterisk

Интегрируется с любыми системами.

То, что Asterisk не умеет сам, он позволяет реализовать за счет интеграции. Это могут быть интеграции с коммерческими телефонными станциями, CRM, ERP системами, биллингом, сервисами колл-трекинга, колл-бэка и модулями статистики и аналитики.

Читайте также: